문제 해결 Security Cloud Control

로그인 실패 문제 해결

실수로 잘못된 Security Cloud Control 지역에 로그인했기 때문에 로그인에 실패함

적절한 Security Cloud Control 지역에 로그인했는지 확인합니다. https://sign-on.security.cisco.com에 로그인하면 액세스할 지역을 선택할 수 있습니다.https://sign-on.security.cisco.com

로그인해야 하는 지역에 대한 자세한 내용은 다른 지역에서 Security Cloud Control 로그인을 참조하십시오.

마이그레이션 후 로그인 실패 문제 해결

해결 방법 Security Cloud Control에 로그인하려고 할 때 사용자 이름 및 비밀번호가 올바른 데도 로그인이 실패하는 것을 알고 있거나, "비밀번호를 잊음"를 시도하여 사용 가능한 비밀번호를 복원할 수 없는 경우, 새 Cisco Secure Cloud Sign-On 어카운트을 사용하려면 의 지침에 따라 새 Cisco Secure Cloud Sign-On 어카운트에 등록해야 합니다. 새 Cisco Security Cloud Sign On 어카운트을 등록해야 합니다.

해결 방법 참조: 새 Cisco Secure Cloud Sign On 어카운트 생성 및 Duo 다단계 인증 구성.

해결 방법 Security Cloud Control 테넌트와 다른 사용자 이름으로 Cisco Secure Cloud Sign-On 어카운트를 만들었을 수 있습니다. Security Cloud Control와 Cisco Secure Sign-On 간의 사용자 정보를 표준화하려면 Cisco TAC(Technical Assistance Center)에 문의하십시오.

해결 방법 브라우저에 저장한 이전 북마크를 사용하여 로그인을 시도했을 수 있습니다. 북마크는 https://cdo.onelogin.com을 가리킬 수 있습니다.

해결 방법 https://sign-on.security.cisco.com에 로그인합니다.

-

해결 방법 아직 Cisco Secure Sign-On 어카운트을 생성하지 않은 경우 어카운트을 생성합니다.

-

해결 방법 새 Secure Sign-On 어카운트를 만든 경우 대시보드에서 테넌트가 만들어진 지역에 해당하는 Security Cloud Control 타일을 클릭합니다.

-

해결 방법 Security Cloud Control APJ

-

해결 방법 Security Cloud Control 호주

-

해결 방법 Security Cloud Control EU

-

해결 방법 Security Cloud Control 인도

-

해결 방법 Security Cloud Control US

-

-

해결 방법 https://sign-on.security.cisco.com를 가리키도록 즐겨찾기를 업데이트합니다.

액세스 및 인증서 문제 해결

새 핑거프린트 탐지 상태 확인

Procedure

|

Step 1 |

왼쪽 창에서 를 클릭합니다. |

|

Step 2 |

Devices(디바이스) 탭을 클릭합니다. |

|

Step 3 |

해당 디바이스 탭을 클릭합니다. |

|

Step 4 |

새 핑거프린트 감지됨 상태에서 디바이스를 선택합니다. |

|

Step 5 |

새 핑거프린트 감지됨 창에서 핑거프린트 검토를 클릭합니다. |

|

Step 6 |

핑거프린트를 검토하고 수락하라는 메시지가 표시되면

|

|

Step 7 |

새 핑거프린트 문제를 해결한 후 디바이스의 연결 상태가 온라인으로 표시되고 구성 상태가 "동기화되지 않음" 또는 "충돌 감지됨"으로 표시될 수 있습니다. 구성 충돌 해결을 검토하여 Security Cloud Control와 디바이스 간의 구성 차이를 검토하고 해결합니다. |

보안 및 분석 로깅 이벤트를 사용하여 네트워크 문제 해결

다음은 이벤트 뷰어를 사용하여 네트워크 문제를 문제 해결하는 데 사용할 수 있는 기본 프레임워크입니다.

이 시나리오에서는 네트워크 운영 팀에서 사용자가 네트워크의 리소스에 액세스할 수 없다는 보고를 받은 것으로 가정합니다. 문제를 보고하는 사용자와 해당 위치를 기반으로, 네트워크 운영 팀은 어떤 방화벽이 리소스에 대한 액세스를 제어하는지를 합리적으로 파악합니다.

Note |

또한 이 시나리오에서는 FDM 관리 디바이스가 네트워크 트래픽을 관리하는 방화벽이라고 가정합니다. Security Analytics and Logging(보안 분석 및 로깅)은 다른 디바이스 유형에서 로깅 정보를 수집하지 않습니다. |

Procedure

|

Step 1 |

왼쪽 창에서 를 클릭합니다. |

|

Step 2 |

기록 탭을 클릭합니다. |

|

Step 3 |

시간 범위를 기준으로 이벤트 필터링을 시작합니다. 기본적으로 Historical(기록) 탭에는 이벤트의 마지막 시간이 표시됩니다. 올바른 시간 범위인 경우 현재 날짜와 시간을 End(종료) 시간으로 입력합니다. 올바른 시간 범위가 아닌 경우 보고된 문제의 시간을 포함하는 시작 및 종료 시간을 입력합니다. |

|

Step 4 |

Sensor ID(센서 ID) 필드에 사용자의 액세스를 제어하는 것으로 의심되는 방화벽의 IP 주소를 입력합니다. 방화벽이 두 개 이상인 경우 검색 창에서 속성:값 쌍을 사용하여 이벤트를 필터링합니다. 두 항목을 만들고 OR 문으로 결합합니다. 예: |

|

Step 5 |

Events(이벤트) 필터 표시줄의 Source IP(소스 IP) 필드에 사용자의 IP 주소를 입력합니다. |

|

Step 6 |

사용자가 리소스에 액세스할 수 없는 경우 Destination IP(대상 IP) 필드에 해당 리소스의 IP 주소를 입력해 보십시오. |

|

Step 7 |

결과에서 이벤트를 확장하고 세부 정보를 확인합니다. 다음은 몇 가지 세부 사항입니다.

|

|

Step 8 |

규칙 작업이 액세스를 차단하는 경우 FirewallRule 및 FirewallPolicy 필드를 확인하여 액세스를 차단하는 정책의 규칙을 식별합니다. |

SSL 암호 해독 문제 해결

재서명 암호 해독이 브라우저에서는 작동하지만 앱에서는 작동하지 않는 웹 사이트 처리(SSL 또는 인증 기관 피닝)

스마트폰 및 기타 디바이스용 일부 앱은 SSL(또는 인증 기관) 피닝이라는 기술을 사용합니다. SSL 피닝 기술은 원래 서버 인증서의 해시를 앱 자체에 포함합니다. 따라서 앱이 Firepower Threat Defense 디바이스에서 재서명된 인증서를 받으면 해시 검증에 실패하고 연결이 중단됩니다.

이때 기본적인 증상은 사용자가 사이트 앱을 사용해서는 웹 사이트에 연결할 수 없지만 웹 브라우저를 사용하면 연결할 수 있다는 것입니다(앱으로 연결에 실패한 디바이스에서 브라우저를 사용할 때도 연결 가능). 예를 들어 사용자는 Facebook iOS 또는 Android 앱을 사용할 수 없지만 Safari 또는 Chrome을 [/bookmap/topic/concept/reference/concept/conbody/section/p/xref {"link-https"}) https://www.facebook.com (xref]으로 지정하고 성공적으로 연결할 수 있습니다.

SSL 피닝은 특별히 메시지 가로채기(man-in-the-middle) 공격을 차단하는 데 사용되므로 이러한 현상을 해결하는 방법은 없습니다. 다음 옵션 중에서 선택해야 합니다.

기타 세부정보

특정 사이트가 브라우저에서는 작동하는데 동일 디바이스의 앱에서는 작동하지 않는 경우 SSL 피닝 인스턴스를 살펴봐야 합니다. 하지만 심층적으로 확인하려면 연결 이벤트를 사용해 브라우저 테스트와 더불어 SSL 피닝을 확인할 수 있습니다.

앱은 두 가지 방식으로 해시 검증 장애를 처리할 수 있습니다.

-

Facebook 등의 그룹 1 앱은 서버에서 SH, CERT, SHD 메시지를 받는 즉시 SSL ALERT 메시지를 보냅니다. Alert는 보통 SSL 피닝을 나타내는 "Unknown CA (48)(알 수 없는 CA(48))" 알림입니다. 알림 메시지 후에는 TCP Reset(TCP 재설정)이 전송됩니다. 이벤트 세부사항에는 다음 증상이 표시됩니다.

-

SSL Flow Flag(SSL 플로우 플래그)에는 ALERT_SEEN이 포함되어 있습니다. -

SSL Flow Flag(SSL 플로우 플래그)에는 APP_DATA_C2S 또는 APP_DATA_S2C가 포함되어 있지 않습니다. -

SSL Flow Message(SSL 플로우 메시지)는 보통 CLIENT_HELLO, SERVER_HELLO, SERVER_CERTIFICATE, SERVER_KEY_EXCHANGE, SERVER_HELLO_DONE입니다.

-

-

Dropbox 등의 그룹 2 앱은 알림을 보내지 않습니다. 대신 핸드셰이크가 완료될 때까지 기다렸다가 TCP Reset(TCP 재설정)을 전송합니다. 이벤트에는 다음 증상이 표시됩니다.

-

SSL Flow Flag(SSL 플로우 플래그)에는 ALERT_SEEN, APP_DATA_C2S 또는 APP_DATA_S2C가 포함되어 있지 않습니다. -

SSL Flow Message(SSL 플로우 메시지)는 보통 CLIENT_HELLO, SERVER_HELLO, SERVER_CERTIFICATE, SERVER_KEY_EXCHANGE, SERVER_HELLO_DONE, CLIENT_KEY_EXCHANGE, CLIENT_CHANGE_CIPHER_SPEC, CLIENT_FINISHED, SERVER_CHANGE_CIPHER_SPEC, SERVER_FINISHED입니다.

-

마이그레이션 후 로그인 실패 문제 해결

해결 방법 Security Cloud Control에 로그인하려고 할 때 사용자 이름 및 비밀번호가 올바른 데도 로그인이 실패하는 것을 알고 있거나, "비밀번호를 잊음"를 시도하여 사용 가능한 비밀번호를 복원할 수 없는 경우, 새 Cisco Secure Cloud Sign-On 어카운트을 사용하려면 의 지침에 따라 새 Cisco Secure Cloud Sign-On 어카운트에 등록해야 합니다. 새 Cisco Security Cloud Sign On 어카운트을 등록해야 합니다.

해결 방법 참조: 새 Cisco Secure Cloud Sign On 어카운트 생성 및 Duo 다단계 인증 구성.

해결 방법 Security Cloud Control 테넌트와 다른 사용자 이름으로 Cisco Secure Cloud Sign-On 어카운트를 만들었을 수 있습니다. Security Cloud Control와 Cisco Secure Sign-On 간의 사용자 정보를 표준화하려면 Cisco TAC(Technical Assistance Center)에 문의하십시오.

해결 방법 브라우저에 저장한 이전 북마크를 사용하여 로그인을 시도했을 수 있습니다. 북마크는 https://cdo.onelogin.com을 가리킬 수 있습니다.

해결 방법 https://sign-on.security.cisco.com에 로그인합니다.

-

해결 방법 아직 Cisco Secure Sign-On 어카운트을 생성하지 않은 경우 어카운트을 생성합니다.

-

해결 방법 새 Secure Sign-On 어카운트를 만든 경우 대시보드에서 테넌트가 만들어진 지역에 해당하는 Security Cloud Control 타일을 클릭합니다.

-

해결 방법 Security Cloud Control APJ

-

해결 방법 Security Cloud Control 호주

-

해결 방법 Security Cloud Control EU

-

해결 방법 Security Cloud Control 인도

-

해결 방법 Security Cloud Control US

-

-

해결 방법 https://sign-on.security.cisco.com를 가리키도록 즐겨찾기를 업데이트합니다.

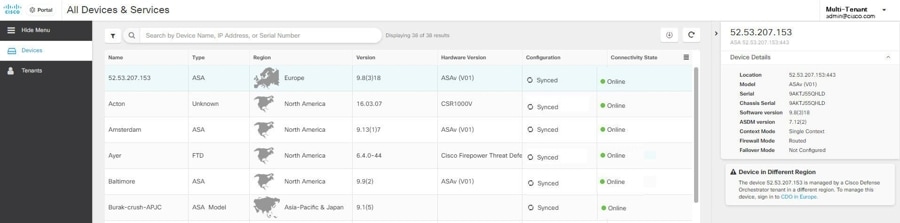

개체 문제 해결

중복 개체 문제 해결

중복 개체  는 이름은 다르지만 값은 동일한 디바이스에 있는 두 개 이상의 개체입니다. 이러한 개체는 대개 실수로 생성되고 유사한 용도로 사용되며 다른 정책에서 사용됩니다. 중복 개체 문제를 해결한 후 Security Cloud Control는 유지된 개체 이름으로 영향을 받는 모든 개체 참조를 업데이트합니다.

는 이름은 다르지만 값은 동일한 디바이스에 있는 두 개 이상의 개체입니다. 이러한 개체는 대개 실수로 생성되고 유사한 용도로 사용되며 다른 정책에서 사용됩니다. 중복 개체 문제를 해결한 후 Security Cloud Control는 유지된 개체 이름으로 영향을 받는 모든 개체 참조를 업데이트합니다.

중복 개체 문제를 해결하려면 다음을 수행합니다.

Procedure

|

Step 1 |

왼쪽 창에서 Objects(개체)를 클릭하고 옵션을 선택합니다. |

|

Step 2 |

그런 다음 개체를 필터링하여 중복 개체 문제를 찾습니다. |

|

Step 3 |

결과 중 하나를 선택합니다. 개체 세부 정보 패널에 영향을 받는 중복 수가 포함된 DUPLICATE 필드가 표시됩니다.  |

|

Step 4 |

Resolve(확인)를 클릭합니다. Security Cloud Control는 비교할 중복 개체를 표시합니다. |

|

Step 5 |

비교할 두 개체를 선택합니다. |

|

Step 6 |

이제 다음과 같은 옵션이 제공됩니다.

|

|

Step 7 |

중복 개체 문제가 해결되면 지금 변경 사항을 검토하고 구축하거나, 기다렸다가 여러 변경 사항을 한 번에 구축합니다. |

사용되지 않는 개체 문제 해결

사용되지 않는 개체 는 디바이스 구성에 존재하지만 다른 개체, 액세스 목록 또는 NAT 규칙에서 참조하지 않는 개체입니다.

는 디바이스 구성에 존재하지만 다른 개체, 액세스 목록 또는 NAT 규칙에서 참조하지 않는 개체입니다.

사용되지 않는 개체 문제 해결

Procedure

|

Step 1 |

왼쪽 창에서 Objects(개체)를 클릭하고 옵션을 선택합니다. |

||

|

Step 2 |

그런 다음 개체를 필터링하여 사용하지 않는 개체 문제를 찾습니다. |

||

|

Step 3 |

하나 이상의 사용되지 않는 개체를 선택합니다. |

||

|

Step 4 |

이제 다음과 같은 옵션이 제공됩니다.

|

||

|

Step 5 |

사용되지 않는 개체를 제거한 경우, 모든 디바이스에 대한 구성 변경 사항 미리보기 및 구축지금 변경한 사항을 수행하거나 대기하고 여러 변경 사항을 한 번에 구축합니다.

|

사용되지 않는 개체 대량 제거

Procedure

|

Step 1 |

왼쪽 창에서 Objects(개체)를 클릭하고 옵션을 선택합니다. |

|

Step 2 |

그런 다음 개체를 필터링하여 사용하지 않는 개체 문제를 찾습니다. |

|

Step 3 |

삭제하려는 사용되지 않는 개체를 선택합니다.

|

|

Step 4 |

오른쪽의 작업 창에서 Remove(제거) |

|

Step 5 |

OK(확인)을 클릭하여 사용하지 않는 개체를 삭제할 것인지 확인합니다. |

|

Step 6 |

이러한 변경 사항을 구축하기 위한 두 가지 선택 사항이 있습니다.

|

불일치 개체 문제 해결

불일치 개체  는 두 개 이상의 디바이스에서 이름은 같지만 값이 다른 개체입니다. 사용자가 동일한 이름 및 콘텐츠를 사용하여 서로 다른 구성에서 개체를 생성하지만 시간이 지남에 따라 이러한 개체의 값이 달라지므로 불일치가 발생하는 경우가

있습니다.

는 두 개 이상의 디바이스에서 이름은 같지만 값이 다른 개체입니다. 사용자가 동일한 이름 및 콘텐츠를 사용하여 서로 다른 구성에서 개체를 생성하지만 시간이 지남에 따라 이러한 개체의 값이 달라지므로 불일치가 발생하는 경우가

있습니다.

참고: 일관되지 않은 개체 문제를 벌크로 해결하려면 개체 문제 벌크로 해결을 참조하십시오.

일치하지 않는 개체에 대해 다음을 수행할 수 있습니다.

-

Ignore(무시): Security Cloud Control가 개체 간의 불일치를 무시하고 해당 값을 유지합니다. 개체가 더 이상 불일치 범주에 나열되지 않습니다.

-

Merge(병합): Security Cloud Control가 선택한 모든 개체와 해당 값을 단일 개체 그룹으로 결합합니다.

-

Rename(이름 변경): Security Cloud Control를 사용하면 일치하지 않는 개체 중 하나의 이름을 바꾸고 새 이름을 지정할 수 있습니다.

-

Convert Shared Network Objects to Overrides(공유 네트워크 개체를 재정의로 변환): Security Cloud Control를 사용하면 일관성이 없는 공유 개체(재정의가 있거나 없는)를 재정의가 있는 단일 공유 개체로 결합할 수 있습니다. 일치하지 않는 개체의 가장 일반적인 기본값은 새로 형성된 개체의 기본값으로 설정됩니다.

Note

공통 기본값이 여러 개인 경우 그 중 하나가 기본값으로 선택됩니다. 나머지 기본값 및 재정의 값은 해당 개체의 재정의로 설정됩니다.

-

Convert Shared Network Group to Additional Values(공유 네트워크 그룹을 추가 값으로 변환): - Security Cloud Control를 사용하면 일치하지 않는 공유 네트워크 그룹을 추가 값이 있는 단일 공유 네트워크 그룹으로 결합할 수 있습니다. 이 기능의 기준은 변환할 일관되지 않은 네트워크 그룹에 동일한 값을 가진 공통 개체가 하나 이상 있어야 한다는 것입니다. 이 기준과 일치하는 모든 기본값은 기본값이 되며, 나머지 개체는 새로 형성된 네트워크 그룹의 추가 값으로 할당됩니다.

예를 들어, 일치하지 않는 두 개의 공유 네트워크 그룹을 고려하십시오. 첫 번째 네트워크 그룹 'shared_network_group'은 'object_1'(192.0.2.x) 및 'object_2'(192.0.2.y)로 구성됩니다. 여기에는 추가 값 'object_3'(192.0.2.a)도 포함됩니다. 두 번째 네트워크 그룹 'shared_network_group'은 'object_1'(192.0.2.x) 및 추가 값 'object_4'(192.0.2.b)로 구성됩니다. 공유 네트워크 그룹을 추가 값으로 변환할 때 새로 형성된 그룹 'shared_network_group'에는 'object_1'(192.0.2.x) 및 'object_2'(192.0.2.y)'가 포함되며, 'object_3'(192.0. 2.a) 및 'object_4'(192.0.2.b)를 추가 값으로 사용합니다.

Note

새 네트워크 개체를 생성하면 Security Cloud Control는 자동으로 해당 값을 동일한 이름의 기존 공유 네트워크 개체에 재정의로 할당합니다. 이는 새 디바이스가 Security Cloud Control에 온보딩된 경우에도 적용됩니다.

자동 할당은 다음 기준을 충족하는 경우에만 발생합니다.

-

새 네트워크 개체를 디바이스에 할당해야 합니다.

-

이름과 유형이 같은 공유 개체는 테넌트에 하나만 있어야 합니다.

-

공유 개체에 이미 재정의가 포함되어 있어야 합니다.

일관성 없는 개체 문제를 해결하려면 다음을 수행합니다.

Procedure

|

Step 1 |

왼쪽의 Security Cloud Control 탐색 모음에서 Objects(개체)를 클릭하고 옵션을 선택합니다. |

|

Step 2 |

그런 다음 개체를 필터링하여 일관성 없는 개체 문제를 찾습니다. |

|

Step 3 |

일치하지 않는 개체를 선택합니다. 개체 세부 정보 패널에 영향을 받는 개체의 수가 포함된 INCONSISTENT 필드가 표시됩니다.

|

|

Step 4 |

Resolve(확인)를 클릭합니다. Security Cloud Control는 비교할 중복 개체를 표시합니다. |

|

Step 5 |

이제 다음과 같은 옵션이 제공됩니다.

|

|

Step 6 |

불일치를 해결한 후 변경 사항을 검토하고 지금 구축하거나 기다렸다가 여러 변경 사항을 한 번에 구축합니다. |

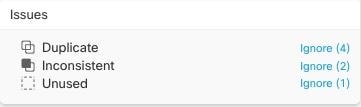

대량의 개체 문제 해결

사용되지 않거나 중복되거나 불일치 개체 문제 해결 문제가 있는 개체를 해결하는 한 가지 방법은 이러한 개체를 무시하는 것입니다. 개체에 둘 이상의 문제가 있더라도 여러 개체를 선택하고 무시할 수 있습니다. 예를 들어 개체가 일치하지 않고 사용되지 않는 경우 한 번에 하나의 문제 유형만 무시할 수 있습니다.

Important |

나중에 개체가 다른 문제 유형과 연결될 경우 커밋한 무시 작업은 해당 시점에 선택한 문제에만 영향을 미칩니다. 예를 들어, 개체가 중복되었기 때문에 개체를 무시했고 개체가 나중에 일치하지 않는 것으로 표시되는 경우, 중복 개체로 무시한다고 해서 일치하지 않는 개체로 무시되는 것은 아닙니다. |

대량으로 문제를 무시하려면 다음 절차를 수행합니다.

Procedure

|

Step 1 |

왼쪽 창에서 Objects(개체)를 클릭하고 옵션을 선택합니다. |

|

Step 2 |

검색 범위를 좁히기 위해 개체 문제를 필터링할 수 있습니다. |

|

Step 3 |

Object(개체) 테이블에서 무시할 적용 가능한 모든 개체를 선택합니다. Issues(문제) 창은 문제 유형별로 개체를 그룹화합니다.

|

|

Step 4 |

유형별로 문제를 무시하려면 Ignore(무시)를 클릭합니다. 각 문제 유형을 개별적으로 무시해야 합니다. |

|

Step 5 |

OK(확인)를 클릭하여 해당 개체를 무시할 것임을 확인합니다. |

를 클릭하여

를 클릭하여

피드백

피드백