AWS VPC 연결 자격 증명 업데이트

AWS VPC에 연결할 새 액세스 키 및 보안 액세스 키를 생성하는 경우 Security Cloud Control에서 연결 자격 증명을 업데이트해야 합니다. AWS 콘솔에서 자격 증명을 업데이트한 다음 아래 절차를 사용하여 Security Cloud Control 콘솔에서 자격 증명을 업데이트합니다. 자세한 내용은 IAM 사용자의 액세스 키 관리( https://docs.aws.amazon.com/IAM/latest/UserGuide/id_credentials_access-keys.html) 또는 AWS 어카운트 루트 사용자의 액세스 키 생성, 비활성화 및 삭제(https://docs.aws.amazon.com/general/latest/gr/managing-aws-access-keys.html)을 참조하십시오.

Security Cloud Control에서 액세스 키 또는 보안 액세스 키를 변경할 수 없습니다. AWS 콘솔 또는 AWS CLI 콘솔에서 연결 자격 증명을 수동으로 관리해야 합니다.

Note |

여러 AWS VPC가 Security Cloud Control 테넌트에 온보딩된 경우 한 번에 하나의 디바이스에 대한 자격 증명을 업데이트해야 합니다. |

Procedure

|

Step 1 |

왼쪽 창에서 를 클릭합니다. |

||

|

Step 2 |

Devices(디바이스) 탭을 클릭한 다음 AWS VPC를 클릭합니다. |

||

|

Step 3 |

연결 자격 증명을 업데이트할 AWS VPC를 선택합니다. |

||

|

Step 4 |

Device Action(디바이스 작업) 창에서 Update Credentials(자격 증명 업데이트)를 클릭합니다. |

||

|

Step 5 |

AWS VPC에 연결하는 데 사용할 새 액세스 키 및 보안 액세스 키를 입력합니다. |

||

|

Step 6 |

Update(업데이트)를 클릭합니다.

|

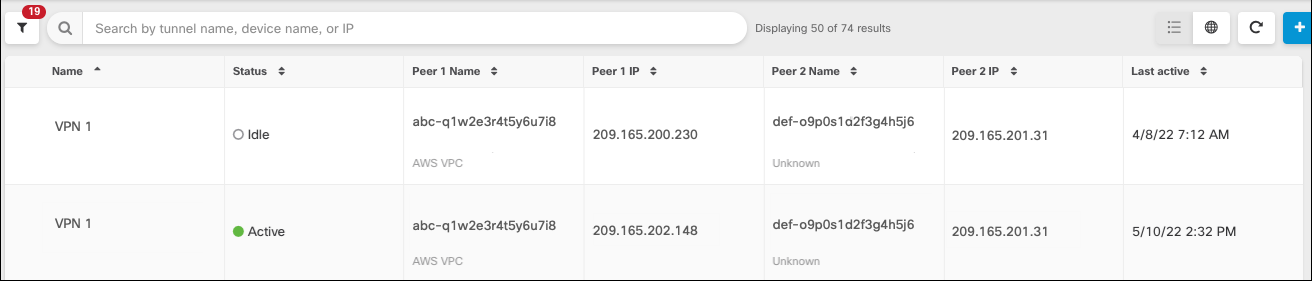

를 검색 필드와 함께 사용하여 VPN 터널 다이어그램에 표시된 VPN 터널 검색에 집중할 수 있습니다.

를 검색 필드와 함께 사용하여 VPN 터널 다이어그램에 표시된 VPN 터널 검색에 집중할 수 있습니다.

을 클릭합니다. (간단한 편집은 편집 모드를 시작하지 않고 인라인으로 수행할 수도 있습니다.) 규칙 제한 및 예외는

을 클릭합니다. (간단한 편집은 편집 모드를 시작하지 않고 인라인으로 수행할 수도 있습니다.) 규칙 제한 및 예외는  을 클릭합니다.

을 클릭합니다.

피드백

피드백