- はじめに

-

- 概要

- 使用する前に

- ライセンスの管理

- 802.11 帯域の設定

- 802.11 パラメータの設定

- DHCP プロキシの設定

- [DHCP Link Select] および [VPN Select] の設定

- SNMP の設定

- アグレッシブ ロード バランシングの設定

- 高速 SSID 変更の設定

- 802.3 ブリッジの設定

- マルチキャストの設定

- クライアント ローミングの設定

- IP-MAC アドレス バインディングの設定

- Quality of Service の設定

- Application Visibility and Control の設定

- メディアおよび EDCA パラメータの設定

- Cisco Discovery Protocol の設定

- コントローラと NTP サーバの認証の設定

- RFID タグ追跡の設定

- コントローラのデフォルト設定へのリセット

- コントローラ ソフトウェアと設定の管理

- ユーザ アカウントの管理

- Web 認証の管理

- 有線ゲスト アクセスの設定

- トラブルシューティング

-

- Cisco Unified Wireless Network Solution セキュリティ

- RADIUS の設定

- 「Configuring TACACS+」

- FIPS、CC、UCAPL の設定

- 最大ローカル データベース エントリの設定

- コントローラでのローカル ネットワーク ユーザの設定

- パスワード ポリシーの設定

- LDAP の設定

- ローカル EAP の設定

- SpectraLink 社の NetLink 電話用システムの設定

- RADIUS NAC サポートの設定

- RADIUS VSA およびレルムの設定

- 無線による管理機能の使用

- 動的インターフェイスによる管理機能

- DHCP オプション 82 の設定

- アクセス コントロール リストの設定と適用

- 管理フレーム保護の設定

- クライアント除外ポリシーの設定

- Identity ネットワーキングの設定

- AAA Override の設定

- 不正なデバイスの管理

- 不正なアクセス ポイントの分類

- Cisco TrustSec SXP の設定

- ローカル ポリシーの設定

- Cisco Intrusion Detection System の設定

- IDS シグニチャの設定

- wIPS の設定

- Wi-Fi Direct クライアント ポリシーの設定

- Web 認証プロキシの設定

- 意図的な悪用の検出

-

- WLAN の設定

- WLAN ごとのクライアント カウントの設定

- DHCP の設定

- DHCP スコープの設定

- WLAN の MAC フィルタリングの設定

- ローカル MAC フィルタの設定

- タイムアウトの設定

- DTIM period の設定

- ピアツーピア ブロッキングの設定

- レイヤ 2 セキュリティの設定

- Static WEP と Dynamic WEP の両方をサポートする WLAN の設定

- Sticky Key Caching の設定

- CKIP の設定

- レイヤ 3 セキュリティの設定

- キャプティブ バイパスの設定

- MAC フィルタリングおよび Web 認証を伴うフォールバック ポリシーの設定

- QoS プロファイルの割り当て

- QoS Enhanced BSS の設定

- メディア セッション スヌーピングおよびレポートの設定

- Key Telephone System-Based CAC の設定

- ローミングしている音声クライアントのリアンカーの設定

- シームレスな IPv6 モビリティの設定

- Cisco Client Extensions の設定

- リモート LAN の設定

- AP グループの設定

- RF プロファイルの設定

- 8021.X 認証を使用した Web リダイレクトの設定

- NAC アウトオブバンド統合の設定

- パッシブ クライアントの設定

- クライアント プロファイルの設定

- WLAN ごとの RADIUS 送信元サポートの設定

- モバイル コンシェルジュの設定

- 経由ローミングの設定

- 802.1Q-in-Q VLAN タギングの設定

-

- アクセス ポイント通信プロトコルの使用

- CAPWAP 優先モードの設定

- アクセス ポイントの検索

- アクセス ポイントのグローバル クレデンシャルの設定

- アクセス ポイントの認証の設定

- 組み込みアクセス ポイントの設定

- 自律アクセス ポイントの Lightweight モードへの変換

- パケット キャプチャの設定

- Cisco 700 シリーズ アクセス ポイントの設定

- Cisco ワークグループ ブリッジの使用

- Cisco 以外のワークグループ ブリッジの使用

- バックアップ コントローラの設定

- ハイ アベイラビリティの設定

- アクセス ポイントのフェールオーバー プライオリティの設定

- AP の再送信間隔および再試行回数の設定

- Country Code の設定

- アクセス ポイントでの RFID トラッキングの最適化

- プローブ要求フォワーディングの設定

- コントローラとアクセス ポイント上の一意のデバイス ID の取得

- リンク テストの実行

- リンク遅延の設定

- TCP MSS の設定

- Power over Ethernet の設定

- クライアントの表示

- アクセス ポイントの LED 状態の設定

- デュアル バンド無線によるアクセス ポイントの設定

Cisco Wireless LAN Controller コンフィギュレーション ガイド リリース 8.0

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月17日

章のタイトル: NAC アウトオブバンド統合の設定

目次

- NAC アウトオブバンド統合の設定

- NAC アウトオブバンドの前提条件

- NAC アウトオブバンドの制限

- NAC アウトオブバンド統合について

- NAC アウトオブバンド統合の設定(GUI)

- NAC アウトオブバンド統合の設定(CLI)

NAC アウトオブバンドの前提条件

-

NAC アプライアンスでは静的な VLAN マッピングがサポートされているため、switchcontrollerdevice上で設定されているインターフェイスごとに一意の隔離 VLAN を設定する必要があります。 たとえば、switchcontrollerdevice 1 で 110 という隔離 VLAN を設定し、switchcontrollerdevice 2 で 120 という隔離 VLAN を設定します。 ただし、2 つの WLAN またはゲスト LAN が、コントローラのダイナミック インターフェイスとして同一の VLAN を使用している場合、ネットワーク内に導入された NAC アプライアンスが 1 つのときは、同じ隔離 VLAN を使用する必要があります。 NAC アプライアンスは、一意の検疫 - アクセス VLAN マッピングをサポートします。

-

セッションの失効に基づくポスチャ再評価の場合、NAC アプライアンスと WLAN の両方にセッション タイムアウトを設定し、WLAN でのセッションの失効が NAC アプライアンスでの失効より大きいことを確認します。

-

オープン WLAN でセッション タイムアウトが設定されると、Quarantine 状態にあるクライアントのタイムアウトは NAC アプライアンスのタイマーによって判定されます。 Web 認証を使用する WLAN においてセッションがタイムアウトすると、クライアントはswitchcontrollerdeviceから認証解除されるため、ポスチャ検証を再度実行する必要があります。

-

レイヤ 2 およびレイヤ 3 認証はすべて、検疫 VLAN で実行されます。 外部 Web 認証を使用するには、外部 Web サーバからの HTTP トラフィックおよび外部 Web サーバへの HTTP トラフィックを許可するとともに、検疫 VLAN でのリダイレクト URL を許可するように NAC アプライアンスを設定する必要があります。

(注)

設定の手順については、『Cisco NAC appliance configuration guides』を参照してください:http://www.cisco.com/en/US/products/ps6128/products_installation_and_configuration_guides_list.html。

-

アクセス ポイント グループ VLAN 上で NAC を有効にする場合は、WLAN で NAC をまず有効にする必要があります。 アクセス ポイント グループ VLAN では、NAC を有効または無効にすることができます。 WLAN で NAC を無効にすることに決めた場合は、アクセス ポイント グループ VLAN でも NAC を必ず無効にします。

-

NAC アプライアンスは最大 3,500 のユーザをサポートし、コントローラは最大 5,000 のユーザをサポートします。 複数の NAC アプライアンスの導入を必要とする場合があります。

-

アクセス ポイント グループ VLAN 上で NAC を有効にする場合は、WLAN で NAC をまず有効にする必要があります。 アクセス ポイント グループ VLAN では、NAC を有効または無効にすることができます。 WLAN で NAC を無効にすることに決めた場合は、アクセス ポイント グループ VLAN でも NAC を必ず無効にします。

-

NAC アプライアンスは最大 3,500 のユーザをサポートし、コントローラは最大 5,000 のユーザをサポートします。 複数の NAC アプライアンスの導入を必要とする場合があります。

-

コントローラの 5.1 以前のソフトウェア リリースでは、コントローラはインバンド モードでのみ NAC アプライアンスと統合します。この場合、NAC アプライアンスはデータ パス内になければなりません。 インバンド モードでは、各認証場所で(たとえば、各ブランチで、またはコントローラごとに)、NAC アプライアンスが必要であり、すべてのトラフィックが NAC 適用ポイントを通過する必要があります。 コントローラのソフトウェア リリース 5.1 以降では、コントローラはアウトオブバンド モードで NAC アプライアンスと統合できます。この場合、NAC アプライアンスは、クライアントが解析およびクリーニングされるまでデータ パスに保持されます。 アウトオブバンド モードでは NAC アプライアンスのトラフィック負荷が削減されるので、NAC 処理の集中化が可能になります。

-

NAC アウトオブバンド統合がサポートされるのは、WLAN が FlexConnect の中央スイッチングを行うように設定されている場合だけです。 FlexConnect のローカル スイッチングを行うように設定されている WLAN での使用はサポートされていません。

NAC アウトオブバンドの制限

-

コントローラの 5.1 以前のソフトウェア リリースでは、コントローラはインバンド モードでのみ NAC アプライアンスと統合します。この場合、NAC アプライアンスはデータ パス内になければなりません。 インバンド モードでは、各認証場所で(たとえば、各ブランチで、またはコントローラごとに)、NAC アプライアンスが必要であり、すべてのトラフィックが NAC 適用ポイントを通過する必要があります。 コントローラのソフトウェア リリース 5.1 以降では、コントローラはアウトオブバンド モードで NAC アプライアンスと統合できます。この場合、NAC アプライアンスは、クライアントが解析およびクリーニングされるまでデータ パスに保持されます。 アウトオブバンド モードでは NAC アプライアンスのトラフィック負荷が削減されるので、NAC 処理の集中化が可能になります。

-

NAC アウトオブバンド統合がサポートされるのは、WLAN が FlexConnect の中央スイッチングを行うように設定されている場合だけです。 FlexConnect のローカル スイッチングを行うように設定されている WLAN での使用はサポートされていません。

NAC アウトオブバンド統合について

Cisco Clean Access(CCA)とも呼ばれる Cisco NAC アプライアンスはネットワーク アドミッション制御(NAC)製品です。この製品を使用して、ネットワーク管理者は、ユーザをネットワークに許可する前に、有線、無線、およびリモート ユーザおよびマシンを認証、許可、評価、修正できます。 NAC アプライアンスは、マシンがセキュリティ ポリシーに準拠しているかどうかを判別し、脆弱性を修復してから、ネットワークへのアクセスを許可します。

NAC アプライアンスは、インバンド モードとアウトオブバンド モードの 2 つのモードで利用できます。 お客様は、必要ならば両方のモードを導入して、それぞれが特定のタイプのアクセスを担当するようにすることもできます。たとえば、インバンドで無線接続ユーザをサポートし、アウトオブバンドで有線接続ユーザを担当するといった構成も可能です。

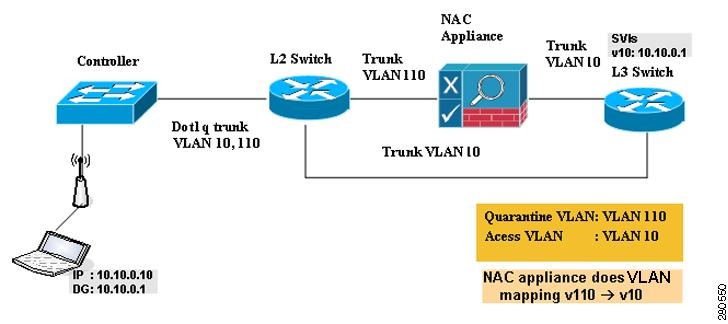

コントローラ上に NAC アウトオブバンド機能を実装するには、WLAN またはゲスト LAN 上で NAC のサポートを有効にしてから、この WLAN またはゲスト LAN を、検疫 VLAN(信頼できない VLAN)およびアクセス VLAN(信頼できる VLAN)で設定されたインターフェイスにマッピングする必要があります。 クライアントは、アソシエートしてレイヤ 2 認証を完了すると、アクセス VLAN サブネットから IP アドレスを取得しますが、クライアントの状態は Quarantine となります。 NAC アウトオブバンド機能の導入中は、コントローラが接続されたレイヤ 2 スイッチと NAC アプライアンスとの間でのみ検疫 VLAN が許可されること、および NAC アプライアンスが一意の検疫 - アクセス VLAN マッピングで設定されていることを確認します。 クライアントのトラフィックは、NAC アプライアンスにトランクされた検疫 VLAN に渡されます。 ポスチャ検証が終了すると、クライアントは修復のための処置を実行するように促されます。 クリーニングが完了すると、NAC アプライアンスはコントローラを更新してクライアントの状態を Quarantine から Access へ変更します。

コントローラとスイッチとの間のリンクをトランクとして設定することにより、隔離 VLAN(110)とアクセス VLAN(10)を有効にしています。 レイヤ 2 スイッチ上では、検疫トラフィックが NAC アプライアンスにトランクされ、アクセス VLAN トラフィックがレイヤ 3 スイッチに直接送信されます。 NAC アプライアンス上の検疫 VLAN に到達するトラフィックは、静的なマッピング設定に基づいてアクセス VLAN にマップされます。

NAC アウトオブバンド統合の設定(GUI)

NAC アウトオブバンド統合の設定(CLI)

目次

NAC アウトオブバンドの前提条件

-

NAC アプライアンスでは静的な VLAN マッピングがサポートされているため、switchcontrollerdevice上で設定されているインターフェイスごとに一意の隔離 VLAN を設定する必要があります。 たとえば、switchcontrollerdevice 1 で 110 という隔離 VLAN を設定し、switchcontrollerdevice 2 で 120 という隔離 VLAN を設定します。 ただし、2 つの WLAN またはゲスト LAN が、コントローラのダイナミック インターフェイスとして同一の VLAN を使用している場合、ネットワーク内に導入された NAC アプライアンスが 1 つのときは、同じ隔離 VLAN を使用する必要があります。 NAC アプライアンスは、一意の検疫 - アクセス VLAN マッピングをサポートします。

-

セッションの失効に基づくポスチャ再評価の場合、NAC アプライアンスと WLAN の両方にセッション タイムアウトを設定し、WLAN でのセッションの失効が NAC アプライアンスでの失効より大きいことを確認します。

-

オープン WLAN でセッション タイムアウトが設定されると、Quarantine 状態にあるクライアントのタイムアウトは NAC アプライアンスのタイマーによって判定されます。 Web 認証を使用する WLAN においてセッションがタイムアウトすると、クライアントはswitchcontrollerdeviceから認証解除されるため、ポスチャ検証を再度実行する必要があります。

-

レイヤ 2 およびレイヤ 3 認証はすべて、検疫 VLAN で実行されます。 外部 Web 認証を使用するには、外部 Web サーバからの HTTP トラフィックおよび外部 Web サーバへの HTTP トラフィックを許可するとともに、検疫 VLAN でのリダイレクト URL を許可するように NAC アプライアンスを設定する必要があります。

(注)

設定の手順については、『Cisco NAC appliance configuration guides』を参照してください:http://www.cisco.com/en/US/products/ps6128/products_installation_and_configuration_guides_list.html。

-

アクセス ポイント グループ VLAN 上で NAC を有効にする場合は、WLAN で NAC をまず有効にする必要があります。 アクセス ポイント グループ VLAN では、NAC を有効または無効にすることができます。 WLAN で NAC を無効にすることに決めた場合は、アクセス ポイント グループ VLAN でも NAC を必ず無効にします。

-

NAC アプライアンスは最大 3,500 のユーザをサポートし、コントローラは最大 5,000 のユーザをサポートします。 複数の NAC アプライアンスの導入を必要とする場合があります。

-

アクセス ポイント グループ VLAN 上で NAC を有効にする場合は、WLAN で NAC をまず有効にする必要があります。 アクセス ポイント グループ VLAN では、NAC を有効または無効にすることができます。 WLAN で NAC を無効にすることに決めた場合は、アクセス ポイント グループ VLAN でも NAC を必ず無効にします。

-

NAC アプライアンスは最大 3,500 のユーザをサポートし、コントローラは最大 5,000 のユーザをサポートします。 複数の NAC アプライアンスの導入を必要とする場合があります。

-

コントローラの 5.1 以前のソフトウェア リリースでは、コントローラはインバンド モードでのみ NAC アプライアンスと統合します。この場合、NAC アプライアンスはデータ パス内になければなりません。 インバンド モードでは、各認証場所で(たとえば、各ブランチで、またはコントローラごとに)、NAC アプライアンスが必要であり、すべてのトラフィックが NAC 適用ポイントを通過する必要があります。 コントローラのソフトウェア リリース 5.1 以降では、コントローラはアウトオブバンド モードで NAC アプライアンスと統合できます。この場合、NAC アプライアンスは、クライアントが解析およびクリーニングされるまでデータ パスに保持されます。 アウトオブバンド モードでは NAC アプライアンスのトラフィック負荷が削減されるので、NAC 処理の集中化が可能になります。

-

NAC アウトオブバンド統合がサポートされるのは、WLAN が FlexConnect の中央スイッチングを行うように設定されている場合だけです。 FlexConnect のローカル スイッチングを行うように設定されている WLAN での使用はサポートされていません。

NAC アウトオブバンドの制限

-

コントローラの 5.1 以前のソフトウェア リリースでは、コントローラはインバンド モードでのみ NAC アプライアンスと統合します。この場合、NAC アプライアンスはデータ パス内になければなりません。 インバンド モードでは、各認証場所で(たとえば、各ブランチで、またはコントローラごとに)、NAC アプライアンスが必要であり、すべてのトラフィックが NAC 適用ポイントを通過する必要があります。 コントローラのソフトウェア リリース 5.1 以降では、コントローラはアウトオブバンド モードで NAC アプライアンスと統合できます。この場合、NAC アプライアンスは、クライアントが解析およびクリーニングされるまでデータ パスに保持されます。 アウトオブバンド モードでは NAC アプライアンスのトラフィック負荷が削減されるので、NAC 処理の集中化が可能になります。

-

NAC アウトオブバンド統合がサポートされるのは、WLAN が FlexConnect の中央スイッチングを行うように設定されている場合だけです。 FlexConnect のローカル スイッチングを行うように設定されている WLAN での使用はサポートされていません。

NAC アウトオブバンド統合について

Cisco Clean Access(CCA)とも呼ばれる Cisco NAC アプライアンスはネットワーク アドミッション制御(NAC)製品です。この製品を使用して、ネットワーク管理者は、ユーザをネットワークに許可する前に、有線、無線、およびリモート ユーザおよびマシンを認証、許可、評価、修正できます。 NAC アプライアンスは、マシンがセキュリティ ポリシーに準拠しているかどうかを判別し、脆弱性を修復してから、ネットワークへのアクセスを許可します。

NAC アプライアンスは、インバンド モードとアウトオブバンド モードの 2 つのモードで利用できます。 お客様は、必要ならば両方のモードを導入して、それぞれが特定のタイプのアクセスを担当するようにすることもできます。たとえば、インバンドで無線接続ユーザをサポートし、アウトオブバンドで有線接続ユーザを担当するといった構成も可能です。

コントローラ上に NAC アウトオブバンド機能を実装するには、WLAN またはゲスト LAN 上で NAC のサポートを有効にしてから、この WLAN またはゲスト LAN を、検疫 VLAN(信頼できない VLAN)およびアクセス VLAN(信頼できる VLAN)で設定されたインターフェイスにマッピングする必要があります。 クライアントは、アソシエートしてレイヤ 2 認証を完了すると、アクセス VLAN サブネットから IP アドレスを取得しますが、クライアントの状態は Quarantine となります。 NAC アウトオブバンド機能の導入中は、コントローラが接続されたレイヤ 2 スイッチと NAC アプライアンスとの間でのみ検疫 VLAN が許可されること、および NAC アプライアンスが一意の検疫 - アクセス VLAN マッピングで設定されていることを確認します。 クライアントのトラフィックは、NAC アプライアンスにトランクされた検疫 VLAN に渡されます。 ポスチャ検証が終了すると、クライアントは修復のための処置を実行するように促されます。 クリーニングが完了すると、NAC アプライアンスはコントローラを更新してクライアントの状態を Quarantine から Access へ変更します。

NAC アウトオブバンド統合の設定(GUI)

| ステップ 1 |

次の手順で、動的インターフェイスに対して検疫 VLAN を設定します。

|

| ステップ 2 |

次の手順で、WLAN またはゲスト LAN に対して NAC アウトオブバンドのサポートを設定します。

|

| ステップ 3 |

次の手順で、特定のアクセス ポイント グループに対して NAC アウトオブバンドのサポートを設定します。

|

| ステップ 4 | [Save Configuration] をクリックして、変更を保存します。 |

| ステップ 5 |

次の手順で、クライアントの現在の状態(Quarantine または Access)を表示します。

|

NAC アウトオブバンド統合の設定(CLI)

| ステップ 1 |

動的インターフェイスに対して検疫 VLAN を設定するには、次のコマンドを入力します。 config interface quarantine vlan interface_name vlan_id

|

||

| ステップ 2 |

WLAN またはゲスト LAN に対して NAC アウトオブバンド サポートを有効または無効にするには、次のコマンドを入力します。 config {wlan | guest-lan} nac {enable | disable} {wlan_id | guest_lan_id} |

||

| ステップ 3 |

特定のアクセス ポイント グループに対して NAC アウトオブバンド サポートを有効または無効にするには、次のコマンドを入力します。 config wlan apgroup nac { enable | disable} group_name wlan_id |

||

| ステップ 4 | 次のコマンドを入力して、変更を保存します。 | ||

| ステップ 5 |

NAC 状態など、WLAN またはゲスト LAN の構成を表示するには、次のコマンドを入力します。 show { wlan wlan_ id | guest-lan guest_lan_id} WLAN Identifier.................................. 1 Profile Name..................................... wlan Network Name (SSID).............................. wlan Status........................................... Disabled MAC Filtering.................................... Disabled Broadcast SSID................................... Enabled AAA Policy Override.............................. Disabled Network Admission Control NAC-State...................................... Enabled Quarantine VLAN............................. 110 ... |

||

| ステップ 6 |

クライアントの現在の状態(Quarantine または Access)を表示するには、次のコマンドを入力します。 show client detailed client_mac Client’s NAC state.................................. QUARANTINE

|

フィードバック

フィードバック