Cisco Jabber Guest Server 10.5 インストレーション/コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月27日

章のタイトル: インストールと展開

目次

- インストールと展開

- Cisco Jabber Guest サーバのインストール

- vCenter Server へのサーバのインストール

- ESXi ハイパーバイザにサーバをインストール

- Cisco Jabber Guest Administration へのサインイン

- Cisco Jabber Guest サーバの CLI にサインイン

- 証明書のインストール

- 認証局によって署名された証明書をインストール

- 追加の識別名情報を含む証明書のインストール

- 中間証明書または証明書信頼チェーン全体を含む証明書のインストール

- 自己署名証明書を生成

- サーバのタイムゾーンを変更

- Cisco Jabber Guest の導入

- 展開オプション

- ネットワーク トポロジ

- コール制御フロー

- コール制御フロー:単一の NIC を導入した Cisco Expressway-E

- コール制御フロー:デュアル NIC を導入した Cisco Expressway-E

- メディア フロー

- メディア フロー:単一の NIC を導入した Cisco Expressway-E

- メディア フロー:デュアル NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル

- ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

- Cisco Expressway-E および Cisco Expressway-C の設定

- Cisco Expressway-E と Cisco Expressway-C の設定:単一の NIC を導入した Cisco Expressway-E

- Cisco Expressway-E と Cisco Expressway-C の設定:デュアル NIC を導入した Cisco Expressway-E

- Cisco Jabber Guest の設定

- シグナリングおよびメディアの設定

- シグナリングおよびメディアの設定:シングル NIC 展開を使用する Cisco Expressway-E

- シグナリングおよびメディアの設定:デュアル NIC 展開を使用する Cisco Expressway-E

- Cisco Expressway-E でスタティック NAT モードを設定

- TURN クレデンシャルのプロビジョニングを設定

- TURN サーバ情報を設定

- Cisco Jabber Guest サーバの FQDN を設定

- リンクに使用するドメインを設定

- MTU サイズの変更

- ロード バランシングの設定

- ラウンドロビン DNS ロード バランシングの設定

- SIP コール スロットル制限の変更

- ラウンド ロビン CSV ロード バランシングの設定

- HTTP ロード バランシングの設定

- ラウンドロビン TURN ポート範囲ロード バランシングの設定

Cisco Jabber Guest サーバのインストール

vCenter Server へのサーバのインストール

次の作業

作成後に仮想マシンを起動するには、コンソール ウィンドウで [電源オン(Power On)] を選択します。

ネットワーク内に設置されたサーバの種類に応じて Cisco TelePresence Video Communication Server の適切な SIP トランクまたは Cisco Unified Communications Manager の適切なゾーンを設定します。

(注) |

仮想マシンが VLAN の IP アドレスを取得できない場合、これはネットワーク eth0 に関連しているブートアップ障害を示します。 |

ESXi ハイパーバイザにサーバをインストール

次の作業

作成後に仮想マシンを起動するには、コンソール ウィンドウで [電源オン(Power On)] を選択します。

(注) |

仮想マシンで DHCP がデフォルト値に設定されます。 スタティック IP アドレスを使用して仮想マシンを設定する場合は、IP アドレス、ネットワーク マスク、ホスト名、ゲートウェイ IP アドレスと、少なくとも 1 つの DNS サーバの IP アドレスのプロパティの編集が必要です。 |

ネットワーク内に設置されたサーバの種類に応じて Cisco TelePresence Video Communication Server の適切な SIP トランクまたは Cisco Unified Communications Manager の適切なゾーンを設定します。

(注) |

仮想マシンが VLAN の IP アドレスを取得できない場合、これはネットワーク eth0 に関連しているブートアップ障害を示します。 |

Cisco Jabber Guest Administration へのサインイン

Cisco Jabber Guest サーバはデフォルト クレデンシャルでセットアップされます。

Windows 上の Cisco Jabber Guest Administration には次を使用してアクセスできます。

Mac 上の Cisco Jabber Guest Administration には次を使用してアクセスできます。

セッションは、非アクティブな状態が 30 分続くとタイムアウトします。

Cisco Jabber Guest サーバの CLI にサインイン

Cisco Jabber Guest サーバのコマンドライン インターフェイス(CLI)は、デフォルト クレデンシャルでセットアップされます。

| ステップ 1 | ユーザ ID に root と入力します。 |

| ステップ 2 | パスワードに jabbercserver と入力します。 パスワードは、初回サインイン時に変更する必要があります。 |

| ステップ 3 | 新しいパスワードを入力します。 |

証明書のインストール

Cisco Jabber Guest をインストールすると、自己署名証明書がデフォルトでインストールされます。 必要に応じて、次を実行できます。

Cisco Jabber Guest は、DER がエンコードした証明書と PEM がエンコードした証明書のインストールをサポートします。

証明書署名要求は、証明書をインストールしたサーバ上で生成する必要があります。 そのため、Cisco Jabber Guest の新しいインストール用の新しい CA 署名証明書を取得するか、自己署名証明書を使用することをお勧めします。

デフォルトでインストールされている証明書を使用する場合は、サーバのホスト名を変更したときに、新しい自己署名証明書を生成しなければなりません。

認証局によって署名された証明書をインストール

次の手順は、識別名(DN)情報が Common Name=<ip address> のみで構成されている証明書署名要求を作成します。 組織から要求内に追加の DN 情報を含めるように要求されている場合は、手順「追加の識別名情報を含む証明書のインストール」内の指示に従ってください。

Cisco Jabber Guest クラスタを導入済みの場合は、クラスタ内の各サーバに証明書をインストールする必要があります。

新しい証明書署名要求を作成した場合、現在の証明書が無効になります。

追加の識別名情報を含む証明書のインストール

Cisco Jabber Guest Administration を使用して証明書署名要求を作成する場合は、要求内の識別名(DN)情報が Common Name=<ip address> のみで構成されます。 組織から組織名や地域名などの追加の DN 情報を含めるように要求されている場合は、次の手順を使用します。

Cisco Jabber Guest クラスタを導入済みの場合は、クラスタ内の各サーバに証明書をインストールする必要があります。

新しい証明書署名要求を作成した場合、現在の証明書が無効になります。

中間証明書または証明書信頼チェーン全体を含む証明書のインストール

Cisco Jabber Guest サーバ証明書と中間証明書を含む、または、Cisco Jabber Guest サーバ証明書、中間証明書、およびルート証明書を含む複合証明書ファイルをアップロードできます。

Cisco Jabber Guest クラスタを導入済みの場合は、クラスタ内の各サーバに証明書をインストールする必要があります。

新しい証明書署名要求を作成した場合、現在の証明書が無効になります。

自己署名証明書を生成

デフォルトでインストールされる自己署名証明書を使用していて、サーバのホスト名を変更する場合は、新しい自己署名証明書を生成しなければなりません。

新しい自己署名証明書を生成する場合、現在の証明書が無効になります。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックして、[ローカル SSL 証明書(Local SSL Certificate)] をクリックします。 |

| ステップ 3 | [新しい自己署名証明書を生成(Generate a New Self-Signed Certificate)] を新しく生成します。 「Update Successful(正常に更新されました)」というメッセージが表示されます。 |

| ステップ 4 | 仮想マシンを再起動します。 |

サーバのタイムゾーンを変更

デフォルトでは、サーバのタイム ゾーンは協定世界時(UTC)に設定されます。 タイム ゾーンを変更するには、次の手順を実行します。

タイム ゾーンの変更はすぐに反映されます。

| ステップ 1 | root としてサーバにサインインします。 |

| ステップ 2 | date コマンドを実行して、現在のタイム ゾーンを確認します。 日時が以下の形式で表示されます。ddd mmm dd hh:mm:ss UTC yyyy。 例: Fri Dec 20 16:57:18 UTC 2013。 |

| ステップ 3 |

ディレクトリを /opt/cisco/webcommon/scripts に変更します。 cd /opt/cisco/webcommon/scripts |

| ステップ 4 |

timezone スクリプトを実行します。 ./timezone |

| ステップ 5 | 画面の指示に従います。 |

| ステップ 6 | 確認メッセージで、「はい」に対して 1 と入力します。 |

| ステップ 7 | date コマンドを実行して、サーバがタイム ゾーンに設定されていることを確認します。 |

| ステップ 8 |

Tomcat を再起動します。 service tomcat-as-standalone.sh restart |

Cisco Jabber Guest の導入

Cisco Jabber Guest は、サーバの導入後にネットワークの他の要素と連携するように設定する必要があります。

- 展開オプション

- ネットワーク トポロジ

- ポートおよびプロトコル

- Cisco Expressway-E および Cisco Expressway-C の設定

- Cisco Jabber Guest の設定

- MTU サイズの変更

展開オプション

デュアル NIC 展開を使用する Cisco Expressway-E だけが Cisco Expressway-E と Cisco Expressway-C 間の NAT/PAT をサポートします。

ネットワーク トポロジ

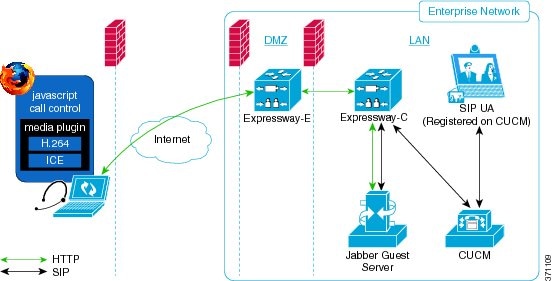

単一の NIC を導入した Cisco Expressway-E の概要

デュアル NIC を導入した Cisco Expressway-E の概要

実稼動環境では、Cisco Jabber Guest は Cisco Unified Communications Managerと Cisco Expressway とを連携するように設定する必要があります。

(注) |

Cisco Expressway-E がリバース プロキシ機能に使用されている場合、Cisco Jabber Guest URL は https://expressway-e.example.com/call のようになり、expressway-e.example.com が Cisco Expressway-E の FQDN になります。 |

コール制御フロー

(注) |

モバイル クライアントと Web クライアントは、Cisco Expressway/Cisco VCS および Cisco Jabber Guest と相互作用するときに同じインターフェイスを使用します。 内容を簡略化するために、このマニュアルでは Web クライアントだけを対象とします。 |

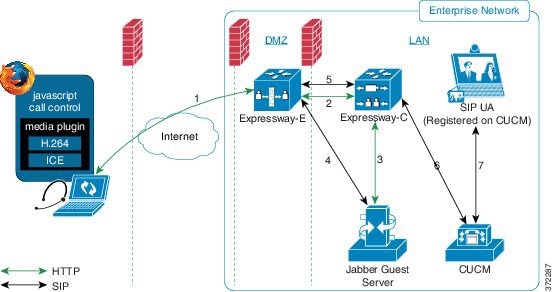

コール制御フロー:単一の NIC を導入した Cisco Expressway-E

以下に、Cisco Jabber Guest サーバの単一の NIC を導入した Cisco Expressway-E のコール制御フローの例を示します。

コール制御フロー:デュアル NIC を導入した Cisco Expressway-E

以下に、Cisco Jabber Guest サーバのデュアル NIC を導入した Cisco Expressway-E のコール制御フローの例を示します。

Cisco Jabber Guest サーバ とCisco Expressway-E の間の SIP フロー これには、5060 上の(TCP over SIP)または 5061 上の(SIP over TLS)の 2 台のサーバ間で双方向の TCP トラフィックが必要です。 その後、SIP トラフィックがトラバーサル ゾーンを通じて Cisco Expressway-C に向かうでしょう。

私たちは、Cisco Expressway-E でネットワーク トラフィックを伝送しているルータ/ファイアウォール上の SIP と H323 アプリケーション レベル ゲートウェイを無効にすることを推奨します。

2 つの Cisco Expressway-E NIC 間のメディアがヘアピンするため、TURN トラフィックと SIP トラフィックが同じ Cisco Expressway-E サーバ上に存在する必要があります。 Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレスと DMZ の内部アドレスを設定します。

メディア フロー

Web クライアントが企業にメディアをトンネルするために Cisco Expressway-E に割り当てられた TURN リレーを使用します。 メディアは、UDP ポート 3478 を通じて TURN サーバへ STUN カプセル化パケットの形で送受信されます。

-

Cisco Jabber Guest クライアントが Cisco Jabber Guest サーバに HTTP を通じてコール リソースを割り当てます。

-

Cisco Jabber Guest サーバはセキュア HTTP 要求を通じて Cisco Expressway-C からの短期 TURN クレデンシャルを要求します。 管理者クレデンシャルが認証に使用されます。 設定済みドメインが Cisco Expressway-C になければならず、Jabber Guest サービスが有効になる必要があります。

-

Cisco Expressway-C が TURN クレデンシャルを作成し、Cisco Jabber Guest サーバに渡します。

-

Cisco Expressway-C が SSH トンネル(ポート 2222)を通じて TURN クレデンシャルを Cisco Expressway-E に伝搬します。

-

Cisco Jabber Guest サーバは、TURN クレデンシャルおよび TURN サーバ(Cisco Expressway-E)アドレス(DNS または IP)のある Cisco Jabber Guest クライアントに応答します(DNS または IP)。

-

Cisco Jabber Guest クライアントは、TURN サーバで TURN リレーを割り当てるために TURN クレデンシャルを使用します。

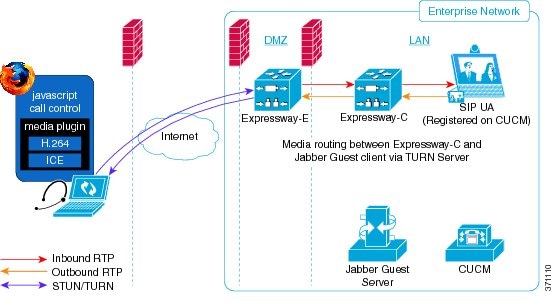

メディア フロー:単一の NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest の単一の NIC を導入した Cisco Expressway-E のメディア フローの例です。

Cisco Jabber Guest メディアは Cisco Expressway-E と Cisco Expressway-C の間のトラバーサル リンクを通過しません。

Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレスと DMZ の外部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

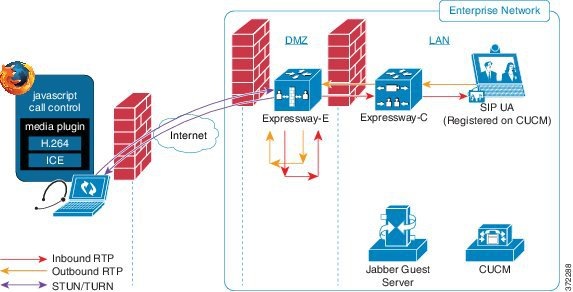

メディア フロー:デュアル NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest のデュアル NIC を導入した Cisco Expressway-E のメディア フローの例です。

メディアが Cisco Expressway-C と Cisco Expressway-E の内部 NIC の間のトラバーサル ゾーンを通過します。 これは、Cisco Expressway-E 上で Cisco Expressway-E の外部 NIC へヘアピンし、クライアント ブラウザへ送信される前に STUN/TURN にラッピングされます。

Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレス、DMZ の内部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

ポートおよびプロトコル

-

インターネットの Cisco Jabber Guest クライアントからの HTTP および HTTPS トラフィックは、ポート 80 およびポート 443 の TCP にそれぞれ送信されます。 したがって、Cisco Expressway-E とパブリック インターネットとの間のファイアウォールは、Cisco Expressway-E アドレスを対象とするすべての TCP トラフィックのための宛先ポート 80 を 9980 へ変換し、宛先ポート 443 を 9443 へ変換する必要があります。

-

Cisco Expressway-E は、ポート 9980 上の HTTP 要求をポート 9443 上の HTTPS にリダイレクトします。

-

80/443 TCP は、Expressway のHTTP/S 標準管理インターフェイスです。 Cisco Expressway-E がインターネットに配置されているシステムから管理されている場合、ファイアウォールの変換も送信元アドレスを区別しなければならず、それらの管理システムから着信したトラフィックの宛先ポートを変換してはなりません。

-

また、Cisco Jabber Guest クライアントが Cisco Expressway-E に到達できるように、適切な DNS レコードが存在することを確認する必要があります。 DNS のCisco Expressway-E FQDN は Cisco Jabber Guest ドメインを含まなければなりません。 Cisco Jabber Guest ドメインは Cisco Expressway-C で設定されたドメインです。

ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

| 目的 |

Protocol(プロトコル) |

インターネットのエンドポイント(発信元) |

Cisco Expressway-E(リスニング) |

|---|---|---|---|

HTTP |

TCP |

TCP 発信元ポート |

9980(次の重要事項を参照) |

| HTTPS プロキシ |

TLS |

TCP 発信元ポート |

9443(次の重要事項を参照) |

| TURN サーバの制御/メディア |

UDP |

UDP 送信元ポート |

3478-3483(このポートに送信される制御およびメディア) |

-

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。

-

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。

目的 |

Protocol(プロトコル) |

Cisco Expressway-C(発信元) |

Cisco Expressway-E(宛先) |

|---|---|---|---|

| SSH(HTTP/S トンネル) |

TCP |

一時ポート |

2222(設定不可能) |

トラバーサル ゾーン SIP シグナリング |

TLS |

25000-29999 |

7001 |

| メディア1 |

UDP |

36000-59999 |

24000-299992 60000-617993 |

目的 |

Protocol(プロトコル) |

Cisco Expressway-E(発信元) |

Cisco Expressway-C(宛先) |

|---|---|---|---|

メディア |

UDP |

24000-299994 60000-617995 |

36000-59999 |

目的 |

Protocol(プロトコル) |

Cisco Expressway-C(発信元) |

Cisco Jabber Guest(宛先) |

|---|---|---|---|

HTTP |

TCP |

一時ポート |

80 |

HTTPS |

TLS |

一時ポート |

443 |

SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

目的 |

Protocol(プロトコル) |

Cisco Jabber Guest(発信元) |

Cisco Expressway-C(宛先) |

|---|---|---|---|

HTTPS |

TLS |

一時ポート |

443 |

SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

| 目的 |

Protocol(プロトコル) |

インターネットのエンドポイント(発信元) |

Cisco Expressway-E(リスニング) |

|---|---|---|---|

| HTTP |

TCP |

TCP 発信元ポート |

9980(次の重要事項を参照) |

| HTTPS プロキシ |

TLS |

TCP 発信元ポート |

9443(次の重要事項を参照) |

| TURN サーバの制御/メディア |

UDP |

UDP 送信元ポート |

3478-3483(このポートに送信される制御およびメディア) |

-

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。

-

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。

| 目的 |

Protocol(プロトコル) |

Cisco Expressway-C(発信元) |

Cisco Expressway-E(宛先) |

||

|---|---|---|---|---|---|

| SSH(HTTP/S トンネル) |

TCP |

一時ポート |

2222(設定不可能) |

||

| トラバーサル ゾーン SIP シグナリング |

TLS |

25000-29999 |

7001 |

||

| メディア

|

UDP |

36002-599996 36002-599997 50000-549998 |

36000-360019 36000-3601110 |

| 目的 |

Protocol(プロトコル) |

Cisco Jabber Guest(発信元) |

Cisco Expressway-E(宛先) |

|---|---|---|---|

| SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

| 目的 |

Protocol(プロトコル) |

Cisco Expressway-E(発信元) |

Cisco Jabber Guest(宛先) |

|---|---|---|---|

| SIP |

TCP/TLS |

一時ポート |

5060(SIP over TCP) 5061(SIP over TLS) |

| 目的 |

Protocol(プロトコル) |

Cisco Expressway-C(発信元) |

Cisco Jabber Guest(宛先) |

|---|---|---|---|

| HTTP |

TCP |

一時ポート |

80 |

| HTTPS |

TLS |

一時ポート |

443 |

| 目的 |

Protocol(プロトコル) |

Cisco Jabber Guest(発信元) |

Cisco Expressway-C(宛先) |

|---|---|---|---|

| HTTPS |

TLS |

一時ポート |

443 |

Cisco Expressway-E および Cisco Expressway-C の設定

次のいずれかを実行します。

- Cisco Expressway-E と Cisco Expressway-C の設定:単一の NIC を導入した Cisco Expressway-E

- Cisco Expressway-E と Cisco Expressway-C の設定:デュアル NIC を導入した Cisco Expressway-E

Cisco Expressway-E と Cisco Expressway-C の設定:単一の NIC を導入した Cisco Expressway-E

Cisco Expressway のマニュアルの手順に従い、Cisco Expressway のセキュリティ証明書とユニファイド コミュニケーション トラバーサル ゾーンをセットアップします。 Cisco Expressway-C と Cisco Expressway-E の間のトラバーサル ゾーン タイプを ユニファイド コミュニケーション トラバーサルとして設定します。

| ステップ 1 |

Cisco Expressway-E で、Cisco Jabber Guest のサポートを有効化します。 |

| ステップ 2 |

Cisco Expressway-E で、TURN サービスを有効化します。 |

| ステップ 3 | Cisco Expressway-C で、Cisco Jabber Guest のサポートを有効化します。 |

| ステップ 4 | Cisco Expressway-Cで、HTTP トラフィックが Cisco Jabber Guest サーバにルーティングされるドメインを設定します。 このドメインは、ユーザがリンクをクリックするときにインターネットのコールのルーティングを行うのに使用される外部向けのドメインです。 |

| ステップ 5 | ドメインに Cisco Expressway-E に解決される関連 DNS レコードがあることを確認します。 ドメイン情報が SSH トンネル(ポート 2222)を通じて Cisco Expressway-C から Cisco Expressway-E へ伝搬されます。 Cisco Jabber Guest サービスの着信 HTTP 要求を検証するために Cisco Expressway-E により使用されます。 |

| ステップ 6 |

Cisco Expressway-C で、ドメインと Cisco Jabber Guest サーバを関連付けます。 これにより、Cisco Expressway-C が適切な Cisco Jabber Guest サーバにこのドメインでの HTTP 要求をルーティングすることができます。 |

| ステップ 7 | SSH トンネルが機能していることを確認します。 |

| ステップ 8 |

Cisco Expressway-C で、各 Cisco Jabber Guest サーバの隣のゾーンを作成します。

|

| ステップ 9 | Cisco Expressway-C で、セキュア トランクを Cisco Unified Communications Manager に設定するために『Cisco Unified Communications Manager with Cisco Expressway (SIP Trunk) Deployment Guide』の手順に従ってください。 |

| ステップ 10 | コールを Cisco Unified Communications Manager にルーティングするために、Cisco Expressway-C で検索ルールを作成します。 |

| ステップ 11 |

Cisco Jabber Guest サーバと Cisco Expressway-C の間のプロトコルが http となるように強制します。 |

HTTP 要求が Cisco Expressway-E から Cisco Expressway-C と Cisco Jabber Guest サーバに送信されます。

Cisco Expressway-E と Cisco Expressway-C の設定:デュアル NIC を導入した Cisco Expressway-E

Cisco Expressway のマニュアルの手順に従い、Cisco Expressway のセキュリティ証明書とユニファイド コミュニケーション トラバーサル ゾーンをセットアップします。 Cisco Expressway-C と Cisco Expressway-E の間のトラバーサル ゾーン タイプを ユニファイド コミュニケーション トラバーサルとして設定します。

| ステップ 1 |

Cisco Expressway-E で、Cisco Jabber Guest のサポートを有効化します。 |

| ステップ 2 |

Cisco Expressway-E で、TURN サービスを有効化します。 |

| ステップ 3 | Cisco Expressway-C で、Cisco Jabber Guest のサポートを有効化します。 |

| ステップ 4 | Cisco Expressway-Cで、HTTP トラフィックが Cisco Jabber Guest サーバにルーティングされるドメインを設定します。 このドメインは、ユーザがリンクをクリックするときにインターネットのコールのルーティングを行うのに使用される外部向けのドメインです。 |

| ステップ 5 | ドメインに Cisco Expressway-E に解決される関連 DNS レコードがあることを確認します。 ドメイン情報が SSH トンネル(ポート 2222)を通じて Cisco Expressway-C から Cisco Expressway-E へ伝搬されます。 この情報は、Cisco Jabber Guest サービスの着信 HTTP 要求を検証するために Cisco Expressway-E により使用されます。 |

| ステップ 6 |

Cisco Expressway-C で、ドメインと Cisco Jabber Guest サーバを関連付けます。 これにより、Cisco Expressway-C が適切な Cisco Jabber Guest サーバにこのドメインでの HTTP 要求をルーティングすることができます。 |

| ステップ 7 | SSH トンネルが機能していることを確認します。 |

| ステップ 8 |

Cisco Expressway-E で、Cisco Expressway-E と Cisco Jabber Guest サーバ間のゾーンがアクティブであることを確認できるように、各 Cisco Jabber Guest サーバの隣のゾーンを作成します。

|

| ステップ 9 |

Cisco Expressway-E と Cisco Expressway-C のサーバ間のトラバーサル ゾーンにサーチ ルールを作成します。

適切なコール ルーティングのためには、リンクを作成するときに指定する SIP ドメイン([設定(Settings)] をクリックし、[コール制御とメディア(Call Control and Media)] をクリック)と、[宛先(Destination)] に対してオプションとして指定するドメイン([リンク(Links)] をクリックし、[新規(New)] をクリック)が、トラバーサル ゾーンを指し示すように Cisco Expressway-E 検索ルールで設定されなければなりません。 |

| ステップ 10 | Cisco Expressway-C で、セキュア トランクを Cisco Unified Communications Manager に設定するために『Cisco Unified Communications Manager with Cisco Expressway (SIP Trunk) Deployment Guide』の手順に従ってください。 |

| ステップ 11 | コールを Cisco Unified Communications Manager にルーティングするために、Cisco Expressway-C で検索ルールを作成します。 |

| ステップ 12 |

Cisco Jabber Guest サーバと Cisco Expressway-C の間のプロトコルが http となるように強制します。 |

HTTP 要求が Cisco Expressway-E から Cisco Expressway-C と Cisco Jabber Guest サーバに送信されます。

Cisco Jabber Guest の設定

シグナリングおよびメディアの設定

次のいずれかを実行します。

- シグナリングおよびメディアの設定:シングル NIC 展開を使用する Cisco Expressway-E

- シグナリングおよびメディアの設定:デュアル NIC 展開を使用する Cisco Expressway-E

シグナリングおよびメディアの設定:シングル NIC 展開を使用する Cisco Expressway-E

コール制御シグナリングに対して Session Initiation Protocol (SIP) over Transport Layer Security (TLS) を有効化し、セキュア メディアに対して Secure Real-Time Transfer Protocol(SRTP)を有効化することを推奨します。 セキュア メディアにはセキュア シグナリングが必要です。

| ステップ 1 | SIP over TLS を有効化するには、Cisco Expressway-C サーバ証明書または Cisco Expressway-C 認証局証明書を取得します。 |

| ステップ 2 | Cisco Jabber Guest Administration に証明書をアップロードします。 |

| ステップ 3 |

Cisco Jabber Guest Administration の [コール制御とメディア(Call Control and Media)] 設定を設定します。

|

| ステップ 4 | [更新(Update)] をクリックします。 「Update Successful(正常に更新されました)」というメッセージが表示されます。 |

| ステップ 5 |

Tomcat を再起動します。 service tomcat-as-standalone.sh restart |

| ステップ 6 | Cisco Expressway-C で、各 Cisco Jabber Guest サーバの隣のゾーンがアクティブであることを確認してください。 |

シグナリングおよびメディアの設定:デュアル NIC 展開を使用する Cisco Expressway-E

コール制御シグナリングに対して Session Initiation Protocol (SIP) over Transport Layer Security (TLS) を有効化し、セキュア メディアに対して Secure Real-Time Transfer Protocol(SRTP)を有効化することを推奨します。 セキュア メディアにはセキュア シグナリングが必要です。

| ステップ 1 | SIP over TLS を有効化するには、Cisco Expressway-E サーバ証明書または Cisco Expressway-E 認証局証明書を取得します。 |

| ステップ 2 | Cisco Jabber Guest Administration に証明書をアップロードします。 |

| ステップ 3 |

Cisco Jabber Guest Administration の [コール制御とメディア(Call Control and Media)] 設定を設定します。

|

| ステップ 4 | [更新(Update)] をクリックします。 「Update Successful(正常に更新されました)」というメッセージが表示されます。 |

| ステップ 5 |

Tomcat を再起動します。 service tomcat-as-standalone.sh restart |

| ステップ 6 | Cisco Expressway-E で、各 Cisco Jabber Guest サーバの隣のゾーンがアクティブであることを確認してください。 |

Cisco Expressway-E でスタティック NAT モードを設定

| ステップ 1 | Cisco Jabber Guest の管理にサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 3 | [Cisco Expressway-Eネットワークアドレスマップ(Cisco Expressway-E Network Address Map)] で、[スタティックNATモード(Static NAT mode)] をオンにします。 このチェックボックスは、[Cisco Expressway を使用してコールをルート(Route calls using Cisco Expressway)] オプションが選択されている場合にのみ表示されます。 |

| ステップ 4 | [パブリック IP(スタティック NAT)(Public IP (Static NAT))] で、Cisco Expressway-E サーバのスタティック NAT IP アドレスを入力します。 |

| ステップ 5 | [外部 IP(DMZ)(External IP (DMZ))] で、Cisco Expressway-E サーバの外部 IP アドレスを入力します。 |

| ステップ 6 | クラスタ内の Cisco Expressway-E 各サーバに対して、ステップ 4 と 5 を繰り返します。 |

| ステップ 7 | [更新(Update)] をクリックします。 |

TURN クレデンシャルのプロビジョニングを設定

Cisco Jabber Guest クライアントには、Cisco Expressway-E の TURN リレーを割り当てるのに、TURN クレデンシャルが必要です。 Cisco Jabber Guestサーバは、Cisco Jabber Guest クライアントが接続するときに、Cisco Expressway-C のこれらのクレデンシャルをプロビジョニングします。

Cisco Jabber Guest サーバは、Cisco Expressway-C との通信に HTTP ベースの XML API を使用します。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 3 | [Cisco Expressway-C(Cisco Expressway-C)] で、[Expressway-C(IPアドレスまたはDNS名)(Expressway-C (IP address or DNS name))] に対して、Cisco Expressway-C の IP アドレスまたは DNS 名を入力します。 |

| ステップ 4 | 短期 TURN クレデンシャルが Cisco Jabber Guest クライアントまたはステップ 3 に入力したサーバからの HTTP 要求をプロキシする Cisco Expressway-C から要求するかどうかを指定します。 |

| ステップ 5 | [HTTPSポート(HTTPS port)] に対して、ポートを指定します。 |

| ステップ 6 | [ドメイン(Domain)] に対して、Jabber ゲスト サービスが有効になっている Cisco Expressway-C 上のドメインを入力します。 |

| ステップ 7 | [ユーザ名(Username)] と [パスワード(Password)] に対して、読み取り、書き込み、API アクセス権を持っている Cisco Expressway-C 上の管理者アカウントのユーザ名とパスワードを入力します。 |

| ステップ 8 | [更新(Update)] をクリックします。 |

TURN サーバ情報を設定

Cisco Jabber Guest クライアントは、TURN リレーにどの Cisco Expressway-E を使用するかを把握しておく必要があります。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 3 | [Cisco Expressway-E(Cisco Expressway-E)] で、[Expressway-E TURNサーバ(IPアドレスまたはDNS名)(Expressway-E TURN server (IP address or DNS name))] に対して、Cisco Expressway-E TURN サーバ外部の IP アドレスまたは DNS 名を入力します。 |

| ステップ 4 |

[TURNポート(TURN port)] に対して、UDP ポートを入力します。 通常、ポートは 3478 ですが、3478-3482 などのポート範囲を入力できます。 範囲は Cisco Expressway-E が複数の TURN ポートをサポートする場合に必要です。

ポートはCisco Expressway-E( の下)で指定されたポートに一致する必要があります。 |

| ステップ 5 | [更新(Update)] をクリックします。 |

Cisco Jabber Guest サーバの FQDN を設定

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] (ローカル)をクリックします。 |

| ステップ 3 |

Cisco Jabber Guest サーバのドメイン FQDN を入力します。 FQDN は、Cisco Expressway-C のCisco Jabber Guest[サーバのホスト名(Server hostname)] フィールドで指定された値と一致する必要があります。 Cisco Expressway-C は、クラスタの適切な Cisco Jabber Guest サーバにセッションごとの HTTP トラフィックを転送するのに FQDN を使用します。 |

| ステップ 4 | [更新(Update)] をクリックします。 |

次の作業

Cisco Jabber Guest クラスタ内の各ノードに対する [Cisco Jabber Guest のローカル FQDN(Cisco Jabber Guest local FQDN)] フィールドは、必ず入力してください。

リンクに使用するドメインを設定

Cisco Jabber Guest サーバでリンクを作成するには、Cisco Expressway で設定されたドメインを入力する必要があります。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックしてから、[リンク(Links)] をクリックします。 |

| ステップ 3 |

[リンクに使用するドメイン(Domain used for links)] に対して、Cisco Expressway-E のパブリック DNS 名を入力します。 Cisco Jabber Guest サービスのサブドメインを追加できます。 例:yourcompany.com が Cisco Expressway 上のドメインとして設定され、jg.yourcompany.com が Cisco Jabber Guest サーバ上で設定されている場合は、リンクの形式が https://jg.yourcompany.com/call/<directory number> になります。 |

| ステップ 4 | [更新(Update)] をクリックします。 |

MTU サイズの変更

VPN を使用するときなど、コール シナリオの中には、Cisco Expressway-E のデフォルトの最大伝送ユニット(MTU)が高すぎてパケット損失を引き起こすものもあります。 デフォルトの MTU は 1500 バイトです。 MTU を 1400 バイトに減らすことを推奨します。 MTU のサイズを減らさない場合、一方向のビデオなどの問題が発生する可能性があります。

| ステップ 1 |

Cisco Expressway-E 上で、次のいずれかを実行します。 |

| ステップ 2 | [LAN 1(LAN 1)] セクションの [最大伝送単位(MTU)(Maximum transmission unit (MTU))] に対して、「1400」と入力します。 |

| ステップ 3 | [保存(Save)] をクリックします。 |

ロード バランシングの設定

Cisco Expressway-C、Cisco Expressway-E および Cisco Jabber Guest サーバ クラスタのロードのバランスをとります。

以下の表は、ネットワーク間のトラフィックの異なる種類を配信するのに利用可能なロード バランシングの方法について説明します。

ネットワーク トラフィック |

使用可能なロード バランシング方法 |

|

|---|---|---|

コール制御のための SIP |

Cisco Expressway-C サーバ クラスタへ SIP を送信します |

|

Cisco Expressway-E サーバ クラスタへ SIP を送信します |

TURN サービスを提供する Cisco Expressway-E サーバに SIP を送信します デュアル NIC を導入したクラスタ Cisco Expressway-E 用。 TURN サービスを提供する Cisco Expressway-E サーバに SIP を送信しなければなりません。 |

|

Cisco Expressway-C サーバ クラスタへの TUNR クレデンシャルのプロビジョニング要求 |

||

Cisco Jabber Guest クライアントから Cisco Expressway-E サーバ クラスタへの HTTPS |

ラウンドロビン DNS |

|

Cisco Jabber Guest クライアントと Cisco Expressway-E サーバ クラスタ間のメディアのための TURN |

TURN ポート範囲は大規模な Cisco Expressway-E 仮想マシンを使用する場合にだけサポートされます。 |

|

Cisco Expressway-E と Cisco Jabber Guest サーバ クラスタ間の HTTP |

Cisco Expressway-C サーバの Cisco Jabber Guest サーバ プライオリティを設定します。 |

|

- ラウンドロビン DNS ロード バランシングの設定

- ラウンド ロビン CSV ロード バランシングの設定

- HTTP ロード バランシングの設定

- ラウンドロビン TURN ポート範囲ロード バランシングの設定

ラウンドロビン DNS ロード バランシングの設定

ラウンドロビン DNS ロード バランシングによって、DNS サーバが単一のホスト名に関連付けられた IP アドレスの順序付きリストを返します。 ホスト名の各新規クエリーによって、DNS サーバがリストを通じて持ち回りさせます。 異なる IP アドレスの複数サーバが、順番に新しい要求を処理し、同じサービスを提供します。

TURN トラフィックの場合、ラウンドロビン DNS ロード バランシングの利点は、冗長性も提供することです。 TURN サーバがダウンまたは到達不能の場合は、クライアントが別のサーバを試します。

(注) |

DNS サーバがホスト名に指し示される何らかのロードの下にある場合、DNS ルックアップによって返された IP アドレス リストの順序は予測が困難です。 期待すべき重要な点は、ホスト名へのコールが別のサーバへ移動することです。 |

| ステップ 1 | DNS サーバでラウンドロビンが有効になっていることを確認します。 |

| ステップ 2 | Cisco Expressway-C と Cisco Expressway-E のクラスタの FQDN が、サーバ クラスタの IP アドレスを通じてラウンドロビンできるように、DNS サーバに設定されていることを確認します。 |

| ステップ 3 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 4 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 5 | SIP サーバのラウンドロビン DNS をセットアップするには次の操作を実行します。 |

| ステップ 6 | ラウンド ロビン DNS を短期 TURN クレデンシャルを Cisco Expressway-C から要求するように設定するには次の操作を実行します。 |

| ステップ 7 | TURN サーバ用にラウンドロビン DNS を設定するには、[Expressway-E TURN サーバ(IPアドレスまたはDNS名)(Expressway-E TURN server(IP address or DNS name))] に対して、Cisco Expressway-E クラスタの FQDN を入力します。 クラスタ FQDN に TURN 要求を実行した連続的なクライアントは、Cisco Expressway-E クラスタ内の別のサーバに誘導されます。ただし、特定クライアントがラウンドロビン DNS を後続のコールに使用するかどうか、あるいは使用する方法は、DNS キャッシングの影響を受けることがあります。 |

| ステップ 8 | [更新(Update)] をクリックします。 |

ラウンドロビン DNS は、Cisco Jabber Guest コールを実行するためにクライアント ブラウザで使用される Cisco Jabber Guest コール URL が、Cisco Expressway-E クラスタの FQDN を使用する場合に有効になります。

次の作業新しいコール要求の数が Cisco Expressway-C の容量を超えないようにするには、必ず、SIP コール スロットル制限を変更してください。

SIP コール スロットル制限の変更

新しいコール要求(SIP INVITES)の割合が Cisco Expressway-C の容量を超えないようにするために、Cisco Jabber Guest サーバはコール スロットリング メカニズムを実装しています。

ラウンドロビン DNS によりロード バランシングが実現されるクラスタ化された Cisco Expressway-C 展開では、SIP コール スリットル制限を Cisco Jabber Guest が SIP を送信する Cisco Expressway-C クラスタ内のサーバ数に 10 を掛けた値に変更することを推奨します。 たとえば、Cisco Expressway-C クラスタ内に 2 つのサーバが存在する場合は、SIP コール スロットル制限を 20 に設定します。

新しいコールの割合がスロットル制限を超えた場合は、Cisco Jabber Guest がスロットル制限を超えたコールを処理する前に短時間遅延します。 このスロットリングはユーザに認識されないようにする必要があります。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックしてから、[詳細設定(Advanced Settings)] をクリックします。 |

| ステップ 3 | [SIPコールスロットル制限(新しいコール数/秒)(SIP call throttle limit (new calls/second))]SIP ボックスで、スロットル制限を入力または選択します。 |

| ステップ 4 | [更新(Update)] をクリックします。 |

ラウンド ロビン CSV ロード バランシングの設定

CSV ラウンド ロビン ロード バランシングでは、CSV のリストを使用することにより、個々の特定サーバ間でラウンド ロビンの順序で要求を行えるように Cisco Jabber Guest サーバを設定できます。 サーバが使用されると、選択肢がリストの先頭に来てまた繰り返されるまで、リスト内の次のサーバが使用されます。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 3 |

SIP サーバの CSV リストを設定するには:

|

| ステップ 4 |

短期 TURN クレデンシャルを Cisco Expressway-C から要求するように CSV のリストを設定するには:

|

| ステップ 5 |

TURN サーバの CSV をセットアップするには、[Expressway-E TURNサーバ(IPアドレスまたはDNS名)(Expressway-E TURN server (IP address or DNS name))] に対して、個々の Cisco Expressway-E サーバの FQDN のリストを入力します。 FQDN のリストは、カンマによって隔離されている必要があり、スペースを含んではいけません。 例:expressway-e-1.somedomain.com,expressway-e-2.somedomain.com,expressway-e-3.somedomain.com |

| ステップ 6 | [更新(Update)] をクリックします。 |

HTTP ロード バランシングの設定

Cisco Jabber Guest サーバは、HTTP を送信する Cisco Expressway-C へ SIP と TURN のクレデンシャルを送信することにより、Cisco Expressway-C からの HTTP ロード バランシングを利用することができます。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 3 | SIP を [SIP トラフィックを送信(Send SIP traffic to)] の隣にある、HTTP を送信する Cisco Expressway-C に送信するには、[Jabber Guest クライアントからの HTTP 要求をプロキシする Expressway-C サーバ(Expressway-C server that proxied the HTTP request from Jabber Guest client)] をクリックします。 |

| ステップ 4 | TURN のクレデンシャル要求を [短期の TURN クレデンシャルを要求(Request short-term TURN credentials from)] の隣にある HTTP を送信する Cisco Expressway-C に送信するには、[Jabber Guest クライアントからの HTTP 要求をプロキシする Expressway-C サーバ(Expressway-C server that proxied the HTTP request from Jabber Guest client)] をクリックします。 |

| ステップ 5 | [更新(Update)] をクリックします。 |

ラウンドロビン TURN ポート範囲ロード バランシングの設定

連続する各 TURN 要求に対して異なるポートを使用することで、TURN 要求のロードバランシングの潜在力を利用できるように Cisco Jabber Guest を設定できます。

大規模な Cisco Expressway-E の導入では、最大 6 つの TURN 要求ポートを範囲として指定できます。 TURN サーバにラウンド ロビン DNS またはラウンド ロビン CSV と組み合わせて使用する場合、使用中の TURN 要求ポートの数が増加します。

| ステップ 1 | Cisco Jabber Guest Administration に管理者としてサインインします。 |

| ステップ 2 | [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 |

| ステップ 3 |

[TURNポート(TURN port)] に対して、Cisco Expressway-E()で設定された TURN 要求ポートの範囲と一致する、ポート番号をハイフンで連結した範囲を入力します。 例: 3478-3483 |

| ステップ 4 | [更新(Update)] をクリックします。 |

目次

- インストールと展開

- Cisco Jabber Guest サーバのインストール

- vCenter Server へのサーバのインストール

- ESXi ハイパーバイザにサーバをインストール

- Cisco Jabber Guest Administration へのサインイン

- Cisco Jabber Guest サーバの CLI にサインイン

- 証明書のインストール

- 認証局によって署名された証明書をインストール

- 追加の識別名情報を含む証明書のインストール

- 中間証明書または証明書信頼チェーン全体を含む証明書のインストール

- 自己署名証明書を生成

- サーバのタイムゾーンを変更

- Cisco Jabber Guest の導入

- 展開オプション

- ネットワーク トポロジ

- コール制御フロー

- コール制御フロー:単一の NIC を導入した Cisco Expressway-E

- コール制御フロー:デュアル NIC を導入した Cisco Expressway-E

- メディア フロー

- メディア フロー:単一の NIC を導入した Cisco Expressway-E

- メディア フロー:デュアル NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル

- ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

- ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

- Cisco Expressway-E および Cisco Expressway-C の設定

- Cisco Expressway-E と Cisco Expressway-C の設定:単一の NIC を導入した Cisco Expressway-E

- Cisco Expressway-E と Cisco Expressway-C の設定:デュアル NIC を導入した Cisco Expressway-E

- Cisco Jabber Guest の設定

- シグナリングおよびメディアの設定

- シグナリングおよびメディアの設定:シングル NIC 展開を使用する Cisco Expressway-E

- シグナリングおよびメディアの設定:デュアル NIC 展開を使用する Cisco Expressway-E

- Cisco Expressway-E でスタティック NAT モードを設定

- TURN クレデンシャルのプロビジョニングを設定

- TURN サーバ情報を設定

- Cisco Jabber Guest サーバの FQDN を設定

- リンクに使用するドメインを設定

- MTU サイズの変更

- ロード バランシングの設定

- ラウンドロビン DNS ロード バランシングの設定

- SIP コール スロットル制限の変更

- ラウンド ロビン CSV ロード バランシングの設定

- HTTP ロード バランシングの設定

- ラウンドロビン TURN ポート範囲ロード バランシングの設定

Cisco Jabber Guest サーバのインストール

vCenter Server へのサーバのインストール

手順

ステップ 1 vSphere にアクセス可能なドライブ上の場所に、.OVA をダウンロードするか、コピーします。 ステップ 2 [vSphere Client(vSphere Client)] を開きます。 ステップ 3 を選択します。 ステップ 4 [ソース(Source)] 画面で、OVA パッケージの場所を参照して、[次へ(Next)] をクリックします。 わかっていれば、URL を入力できます。

ステップ 5 [OVFテンプレートの詳細(OVF Template Details)] 画面で詳細を確認し、[次へ(Next)] をクリックします。 ステップ 6 [名前と場所(Name and Location)] 画面で仮想マシンの名前を入力し、場所を選択して、[次へ(Next)] をクリックします。 ステップ 7 [ホスト/クラスタ(Host/Cluster)] 画面で、仮想マシンの展開クラスタを選択して、[次へ(Next)] をクリックします。 ステップ 8 [ストレージ(Storage)] 画面で、仮想マシンのストレージ使用率を選択して、[次へ(Next)] をクリックします。 ステップ 9 [ディスクフォーマット(Disk Format)] 画面で、仮想マシン ディスク(VMDK)のプロビジョニング形式を選択し、[次へ(Next)] をクリックします。 ステップ 10 [ネットワーキングマッピング(Networking Mapping)] 画面で、OVA 導入の適切な宛先ネットワークを選択して、[次へ(Next)] をクリックします。 ステップ 11 [プロパティ(Properties)] 画面で、ネットワーク設定を入力し、[次へ(Next)] をクリックします。 仮想マシンで DHCP がデフォルト値に設定されます。 スタティック IP アドレスを使用して仮想マシンを設定するには、以下の内容を入力してください。

重要:IP アドレスに先行ゼロを追加しないでください。 アドレスが意図したとおりに解決されません。

ステップ 12 [終了(Finish)] をクリックします。

次の作業

作成後に仮想マシンを起動するには、コンソール ウィンドウで [電源オン(Power On)] を選択します。

ネットワーク内に設置されたサーバの種類に応じて Cisco TelePresence Video Communication Server の適切な SIP トランクまたは Cisco Unified Communications Manager の適切なゾーンを設定します。

(注)

仮想マシンが VLAN の IP アドレスを取得できない場合、これはネットワーク eth0 に関連しているブートアップ障害を示します。

ESXi ハイパーバイザにサーバをインストール

手順

ステップ 1 vSphere にアクセス可能なドライブ上の場所に、.OVA をダウンロードするか、コピーします。 ステップ 2 [vSphere Client(vSphere Client)] を開きます。 ステップ 3 を選択します。 ステップ 4 [ソース(Source)] 画面で、OVA パッケージの場所を参照して、[次へ(Next)] をクリックします。 わかっていれば、URL を入力できます。

ステップ 5 [OVFテンプレートの詳細(OVF Template Details)] 画面で詳細を確認し、[次へ(Next)] をクリックします。 ステップ 6 [名前と場所(Name and Location)] 画面で仮想マシンの名前を入力し、場所を選択して、[次へ(Next)] をクリックします。 ステップ 7 [ディスクフォーマット(Disk Format)] 画面で、仮想マシン ディスク(VMDK)のプロビジョニング形式を選択し、[次へ(Next)] をクリックします。 ステップ 8 [終了(Finish)] をクリックします。

次の作業

作成後に仮想マシンを起動するには、コンソール ウィンドウで [電源オン(Power On)] を選択します。

(注)

仮想マシンで DHCP がデフォルト値に設定されます。 スタティック IP アドレスを使用して仮想マシンを設定する場合は、IP アドレス、ネットワーク マスク、ホスト名、ゲートウェイ IP アドレスと、少なくとも 1 つの DNS サーバの IP アドレスのプロパティの編集が必要です。

ネットワーク内に設置されたサーバの種類に応じて Cisco TelePresence Video Communication Server の適切な SIP トランクまたは Cisco Unified Communications Manager の適切なゾーンを設定します。

(注)

仮想マシンが VLAN の IP アドレスを取得できない場合、これはネットワーク eth0 に関連しているブートアップ障害を示します。

Cisco Jabber Guest Administration へのサインイン

はじめる前に手順Windows 上の Cisco Jabber Guest Administration には次を使用してアクセスできます。

Mac 上の Cisco Jabber Guest Administration には次を使用してアクセスできます。

セッションは、非アクティブな状態が 30 分続くとタイムアウトします。

ステップ 1 互換性のあるブラウザから、Cisco Jabber Guest サーバの IP アドレスまたはホスト名に移動し、URL に /admin/ を追加します。 ステップ 2 [エイリアス(Alias)] に対して、「admin」と入力します。 ステップ 3 [パスワード(Password)] に対して、「jabbercserver」と入力します。 パスワードは、初回サインイン時に変更する必要があります。 ステップ 4 新しいパスワードを入力します。

証明書のインストール

Cisco Jabber Guest をインストールすると、自己署名証明書がデフォルトでインストールされます。 必要に応じて、次を実行できます。

Cisco Jabber Guest は、DER がエンコードした証明書と PEM がエンコードした証明書のインストールをサポートします。

重要:証明書署名要求は、証明書をインストールしたサーバ上で生成する必要があります。 そのため、Cisco Jabber Guest の新しいインストール用の新しい CA 署名証明書を取得するか、自己署名証明書を使用することをお勧めします。

デフォルトでインストールされている証明書を使用する場合は、サーバのホスト名を変更したときに、新しい自己署名証明書を生成しなければなりません。

認証局によって署名された証明書をインストール

手順次の手順は、識別名(DN)情報が Common Name=<ip address> のみで構成されている証明書署名要求を作成します。 組織から要求内に追加の DN 情報を含めるように要求されている場合は、手順「追加の識別名情報を含む証明書のインストール」内の指示に従ってください。

Cisco Jabber Guest クラスタを導入済みの場合は、クラスタ内の各サーバに証明書をインストールする必要があります。

新しい証明書署名要求を作成した場合、現在の証明書が無効になります。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックして、[ローカル SSL 証明書(Local SSL Certificate)] をクリックします。 ステップ 3 [証明書署名要求オプション(Certificate Signing Request Options)] の下で、[証明書署名要求の新規作成(Create a New Certificate Signing Request)] をクリックします。 ステップ 4 [証明書署名要求のダウンロード(Download a certificate signing request)] をクリックします。 csr.pem という名前の 4096 ビット証明書署名要求がダウンロードされます。 ステップ 5 信頼できる認証局に証明書署名要求を送信します。 ステップ 6 認証局から署名付き証明書を受信した後、 [証明書ステータス(Certificate Status)] の下に、次のメッセージが表示されます。

- [ファイルを選択(Choose File)] をクリックします。

- 署名付き証明書を開きます。

- [認証局の署名付き証明書をインストール(Install a Certificate Authority Signed Certificate)] をクリックします。

このシステムには、認証局の署名付き証明書があります(This system has a certificate authority signed certificate)

ステップ 7 仮想マシンを再起動します。

関連タスク

追加の識別名情報を含む証明書のインストール

手順Cisco Jabber Guest Administration を使用して証明書署名要求を作成する場合は、要求内の識別名(DN)情報が Common Name=<ip address> のみで構成されます。 組織から組織名や地域名などの追加の DN 情報を含めるように要求されている場合は、次の手順を使用します。

Cisco Jabber Guest クラスタを導入済みの場合は、クラスタ内の各サーバに証明書をインストールする必要があります。

新しい証明書署名要求を作成した場合、現在の証明書が無効になります。

ステップ 1 root としてサーバにサインインします。 ステップ 2 ディレクトリを /opt/cisco/webcommon/scripts に変更します。 /opt/cisco/webcommon/scriptsステップ 3 createcsr スクリプトを実行します。

./createcsr.shステップ 4 画面上の指示に従って、国名、都道府県名、地域名、組織名、組織ユニット名、共通名などの追加の DN 情報を入力します。 情報を入力したら、csr ファイルがステップ 7 でダウンロードした場所に保存されます。 ステップ 5 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 6 [設定(Settings)] をクリックして、[ローカルSSL証明書(Local SSL Certificate)] をクリックします。 ステップ 7 [証明書署名要求オプション(Certificate Signing Request Options)] で、[証明書署名要求のダウンロード(Download a certificate signing request)] をクリックします。 csr.pem という名前の 4096 ビット証明書署名要求がダウンロードされます。 ステップ 8 信頼できる認証局に証明書署名要求を送信します。 ステップ 9 認証局から署名付き証明書を受信した後、 [証明書のステータス(Certificate Status)] に、次のメッセージが表示されます。

- [ファイルの選択(Choose File)] をクリックします。

- 署名付き証明書を開きます。

- [認証局の署名付き証明書をインストール(Install a Certificate Authority Signed Certificate)] をクリックします。

このシステムには、認証局の署名付き証明書があります(This system has a certificate authority signed certificate)

ステップ 10 仮想マシンを再起動します。

中間証明書または証明書信頼チェーン全体を含む証明書のインストール

手順Cisco Jabber Guest サーバ証明書と中間証明書を含む、または、Cisco Jabber Guest サーバ証明書、中間証明書、およびルート証明書を含む複合証明書ファイルをアップロードできます。

Cisco Jabber Guest クラスタを導入済みの場合は、クラスタ内の各サーバに証明書をインストールする必要があります。

新しい証明書署名要求を作成した場合、現在の証明書が無効になります。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックして、[ローカルSSL証明書(Local SSL Certificate)] をクリックします。 ステップ 3 [証明書署名要求オプション(Certificate Signing Request Options)] の下で、[証明書署名要求の新規作成(Create a New Certificate Signing Request)] をクリックします。 ステップ 4 [証明書署名要求のダウンロード(Download a certificate signing request)] をクリックします。 csr.pem という名前の 4096 ビット証明書署名要求がダウンロードされます。 ステップ 5 信頼できる認証局に証明書署名要求を送信します。 ステップ 6 認証局から署名付き証明書を受け取ったら、メモ帳などのテキスト エディタで開きます。 ステップ 7 中間証明書をダウンロードします。 ステップ 8 Cisco Jabber Guest 証明書で、-----END CERTIFICATE----- の後ろに、中間証明書の本文全体を貼り付けます。

(注) ステップ 9 (任意)複合証明書ファイルにルート証明書を追加する場合:

ステップ 10 ファイル内に他の書式設定が含まれていないことを確認します。 ステップ 11 複合証明書ファイルを保存します。 ステップ 12 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 13 [設定(Settings)] をクリックして、[ローカルSSL証明書(Local SSL Certificate)] をクリックします。 ステップ 14 [ファイルの選択(Choose File)] をクリックして、複合証明書ファイルを開き、[認証局の署名付き証明書をインストール(Install a Certificate Authority Signed Certificate)] をクリックします。 [証明書のステータス(Certificate Status)] に、次のメッセージが表示されます。 このシステムには、認証局の署名付き証明書があります(This system has a certificate authority signed certificate)

ステップ 15 仮想マシンを再起動します。

自己署名証明書を生成

手順デフォルトでインストールされる自己署名証明書を使用していて、サーバのホスト名を変更する場合は、新しい自己署名証明書を生成しなければなりません。

新しい自己署名証明書を生成する場合、現在の証明書が無効になります。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックして、[ローカル SSL 証明書(Local SSL Certificate)] をクリックします。 ステップ 3 [新しい自己署名証明書を生成(Generate a New Self-Signed Certificate)] を新しく生成します。 「Update Successful(正常に更新されました)」というメッセージが表示されます。 ステップ 4 仮想マシンを再起動します。

サーバのタイムゾーンを変更

手順

ステップ 1 root としてサーバにサインインします。 ステップ 2 date コマンドを実行して、現在のタイム ゾーンを確認します。 日時が以下の形式で表示されます。ddd mmm dd hh:mm:ss UTC yyyy。 例: Fri Dec 20 16:57:18 UTC 2013。 ステップ 3 ディレクトリを /opt/cisco/webcommon/scripts に変更します。 cd /opt/cisco/webcommon/scriptsステップ 4 timezone スクリプトを実行します。 ./timezoneステップ 5 画面の指示に従います。 ステップ 6 確認メッセージで、「はい」に対して 1 と入力します。 ステップ 7 date コマンドを実行して、サーバがタイム ゾーンに設定されていることを確認します。 ステップ 8 Tomcat を再起動します。 service tomcat-as-standalone.sh restart

Cisco Jabber Guest の導入

Cisco Jabber Guest は、サーバの導入後にネットワークの他の要素と連携するように設定する必要があります。

- 展開オプション

- ネットワーク トポロジ

- ポートおよびプロトコル

- Cisco Expressway-E および Cisco Expressway-C の設定

- Cisco Jabber Guest の設定

- MTU サイズの変更

展開オプション

ネットワーク トポロジ

実稼動環境では、Cisco Jabber Guest は Cisco Unified Communications Managerと Cisco Expressway とを連携するように設定する必要があります。

Cisco Jabber Guest は試験導入の場合にのみ Cisco Unified Communications Manager を直接指すことができます。この場合は、 Cisco Unified Communications Manager 上で SIP トランクを設定します。 このオプションは、Expressway の設定という追加オーバーヘッドなしに Cisco Jabber Guest に慣れることを目標としている試験導入に最も適しています。 ただし、Expressway を設定しないと、 Cisco Jabber Guest は本番環境ではサポートされません。

(注)

Cisco Expressway-E がリバース プロキシ機能に使用されている場合、Cisco Jabber Guest URL は https://expressway-e.example.com/call のようになり、expressway-e.example.com が Cisco Expressway-E の FQDN になります。

コール制御フロー

コール制御フロー:デュアル NIC を導入した Cisco Expressway-E

以下に、Cisco Jabber Guest サーバのデュアル NIC を導入した Cisco Expressway-E のコール制御フローの例を示します。

Cisco Jabber Guest サーバ とCisco Expressway-E の間の SIP フロー これには、5060 上の(TCP over SIP)または 5061 上の(SIP over TLS)の 2 台のサーバ間で双方向の TCP トラフィックが必要です。 その後、SIP トラフィックがトラバーサル ゾーンを通じて Cisco Expressway-C に向かうでしょう。

私たちは、Cisco Expressway-E でネットワーク トラフィックを伝送しているルータ/ファイアウォール上の SIP と H323 アプリケーション レベル ゲートウェイを無効にすることを推奨します。

重要:2 つの Cisco Expressway-E NIC 間のメディアがヘアピンするため、TURN トラフィックと SIP トラフィックが同じ Cisco Expressway-E サーバ上に存在する必要があります。 Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレスと DMZ の内部アドレスを設定します。

メディア フロー

Web クライアントが企業にメディアをトンネルするために Cisco Expressway-E に割り当てられた TURN リレーを使用します。 メディアは、UDP ポート 3478 を通じて TURN サーバへ STUN カプセル化パケットの形で送受信されます。

TURN リレーのクレデンシャルが次のように取得され、使用されます。

Cisco Jabber Guest クライアントが Cisco Jabber Guest サーバに HTTP を通じてコール リソースを割り当てます。

Cisco Jabber Guest サーバはセキュア HTTP 要求を通じて Cisco Expressway-C からの短期 TURN クレデンシャルを要求します。 管理者クレデンシャルが認証に使用されます。 設定済みドメインが Cisco Expressway-C になければならず、Jabber Guest サービスが有効になる必要があります。

Cisco Expressway-C が TURN クレデンシャルを作成し、Cisco Jabber Guest サーバに渡します。

Cisco Expressway-C が SSH トンネル(ポート 2222)を通じて TURN クレデンシャルを Cisco Expressway-E に伝搬します。

Cisco Jabber Guest サーバは、TURN クレデンシャルおよび TURN サーバ(Cisco Expressway-E)アドレス(DNS または IP)のある Cisco Jabber Guest クライアントに応答します(DNS または IP)。

Cisco Jabber Guest クライアントは、TURN サーバで TURN リレーを割り当てるために TURN クレデンシャルを使用します。

メディア フロー:単一の NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest の単一の NIC を導入した Cisco Expressway-E のメディア フローの例です。

Cisco Jabber Guest メディアは Cisco Expressway-E と Cisco Expressway-C の間のトラバーサル リンクを通過しません。

重要:Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレスと DMZ の外部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

メディア フロー:デュアル NIC を導入した Cisco Expressway-E

次の図は、Cisco Jabber Guest のデュアル NIC を導入した Cisco Expressway-E のメディア フローの例です。

メディアが Cisco Expressway-C と Cisco Expressway-E の内部 NIC の間のトラバーサル ゾーンを通過します。 これは、Cisco Expressway-E 上で Cisco Expressway-E の外部 NIC へヘアピンし、クライアント ブラウザへ送信される前に STUN/TURN にラッピングされます。

重要:Cisco Expressway-E がNAT の背後にある場合、スタティック NAT アドレスにメディア フローが行くのを回避するために、Cisco Jabber Guest サーバに追加の設定が必要です。 [スタティック NAT モード(Static NAT mode)] を有効にし、Cisco Jabber Guest サーバの Cisco Expressway-E のスタティック NAT アドレス、DMZ の外部アドレス、DMZ の内部アドレスを設定します。 これを利用すると、外側のファイアウォールで NAT のリフレクションを避けて、Cisco Expressway-E の DMZ の外部アドレスにメディアを送信することができます。

ポートおよびプロトコル

重要:

インターネットの Cisco Jabber Guest クライアントからの HTTP および HTTPS トラフィックは、ポート 80 およびポート 443 の TCP にそれぞれ送信されます。 したがって、Cisco Expressway-E とパブリック インターネットとの間のファイアウォールは、Cisco Expressway-E アドレスを対象とするすべての TCP トラフィックのための宛先ポート 80 を 9980 へ変換し、宛先ポート 443 を 9443 へ変換する必要があります。

Cisco Expressway-E は、ポート 9980 上の HTTP 要求をポート 9443 上の HTTPS にリダイレクトします。

80/443 TCP は、Expressway のHTTP/S 標準管理インターフェイスです。 Cisco Expressway-E がインターネットに配置されているシステムから管理されている場合、ファイアウォールの変換も送信元アドレスを区別しなければならず、それらの管理システムから着信したトラフィックの宛先ポートを変換してはなりません。

また、Cisco Jabber Guest クライアントが Cisco Expressway-E に到達できるように、適切な DNS レコードが存在することを確認する必要があります。 DNS のCisco Expressway-E FQDN は Cisco Jabber Guest ドメインを含まなければなりません。 Cisco Jabber Guest ドメインは Cisco Expressway-C で設定されたドメインです。

ポートおよびプロトコル:単一の NIC を導入した Cisco Expressway-E

表 1 パブリック インターネットから Cisco Expressway-E(DMZ)への着信 目的

Protocol(プロトコル)

インターネットのエンドポイント(発信元)

Cisco Expressway-E(リスニング)

HTTP

TCP

TCP 発信元ポート

9980(次の重要事項を参照)

HTTPS プロキシ

TLS

TCP 発信元ポート

9443(次の重要事項を参照)

TURN サーバの制御/メディア

UDP

UDP 送信元ポート

3478-3483(このポートに送信される制御およびメディア)

重要:

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。

表 2 Cisco Expressway-C(プライベート)から Cisco Expressway-E(DMZ)への発信 目的

Protocol(プロトコル)

Cisco Expressway-C(発信元)

Cisco Expressway-E(宛先)

SSH(HTTP/S トンネル)

TCP

一時ポート

2222(設定不可能)

トラバーサル ゾーン SIP シグナリング

TLS

25000-29999

7001

メディア1

UDP

36000-59999

24000-299992

60000-617993

1 デフォルトでは、サーバがスタティック NAT Cisco Jabber Guest モードに設定されない限り、メディアが NAT インターフェイスに送信されます。2 Cisco Expressway-E 8. x の新しいインストールの場合。3 Cisco Expressway-E を 7. x からアップグレードする場合。

表 3 Cisco Expressway-E(DMZ)から Cisco Expressway-C(プライベート)への着信 目的

Protocol(プロトコル)

Cisco Expressway-E(発信元)

Cisco Expressway-C(宛先)

メディア

UDP

24000-299994

60000-617995

36000-59999

4 Cisco Expressway-E 8. x の新しいインストールの場合。5 Cisco Expressway-E を 7. x からアップグレードする場合。ポートおよびプロトコル:デュアル NIC を導入した Cisco Expressway-E

表 6 パブリック インターネットから Cisco Expressway-E(DMZ)への着信 目的

Protocol(プロトコル)

インターネットのエンドポイント(発信元)

Cisco Expressway-E(リスニング)

HTTP

TCP

TCP 発信元ポート

9980(次の重要事項を参照)

HTTPS プロキシ

TLS

TCP 発信元ポート

9443(次の重要事項を参照)

TURN サーバの制御/メディア

UDP

UDP 送信元ポート

3478-3483(このポートに送信される制御およびメディア)

重要:

現在、Cisco Expressway-E Administrator はポート 80 を使用し、したがって、ポート 80 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9980 へリマップしなければなりません。

現在、Cisco Expressway-E Administrator はポート 443 を使用し、したがって、ポート 443 の Cisco Jabber Guest クライアントから Cisco Expressway-E への着信要求は、Cisco Expressway-E の前にあるファイアウォール(または類似するもの)のポート 9443 へリマップしなければなりません。

表 7 Cisco Expressway-C(プライベート)から Cisco Expressway-E(DMZ)への発信 目的

Protocol(プロトコル)

Cisco Expressway-C(発信元)

Cisco Expressway-E(宛先)

SSH(HTTP/S トンネル)

TCP

一時ポート

2222(設定不可能)

トラバーサル ゾーン SIP シグナリング

TLS

25000-29999

7001

メディア

(注) 内部 > DMZ のファイアウォール ルールにより発信トラフィックが許可される場合、メディアにルールは必要ありません。

UDP

36002-599996

36002-599997

50000-549998

36000-360019

36000-3601110

6 Cisco Expressway-C バージョン 8.1 以降の場合7 8.1 以降の Cisco Expressway-C大規模な導入に対応。8 Cisco Expressway-C 7.1 からアップグレードした場合。9 Cisco Expressway-E バージョン 8.1 以降の場合10 8.1 以降の Cisco Expressway-E大規模な導入に対応。Cisco Expressway-E および Cisco Expressway-C の設定

- Cisco Expressway-E と Cisco Expressway-C の設定:単一の NIC を導入した Cisco Expressway-E

- Cisco Expressway-E と Cisco Expressway-C の設定:デュアル NIC を導入した Cisco Expressway-E

Cisco Expressway-E と Cisco Expressway-C の設定:単一の NIC を導入した Cisco Expressway-E

はじめる前に手順Cisco Expressway のマニュアルの手順に従い、Cisco Expressway のセキュリティ証明書とユニファイド コミュニケーション トラバーサル ゾーンをセットアップします。 Cisco Expressway-C と Cisco Expressway-E の間のトラバーサル ゾーン タイプを ユニファイド コミュニケーション トラバーサルとして設定します。

ステップ 1 Cisco Expressway-E で、Cisco Jabber Guest のサポートを有効化します。

ステップ 2 Cisco Expressway-E で、TURN サービスを有効化します。

ステップ 3 Cisco Expressway-C で、Cisco Jabber Guest のサポートを有効化します。 ステップ 4 Cisco Expressway-Cで、HTTP トラフィックが Cisco Jabber Guest サーバにルーティングされるドメインを設定します。 このドメインは、ユーザがリンクをクリックするときにインターネットのコールのルーティングを行うのに使用される外部向けのドメインです。 ステップ 5 ドメインに Cisco Expressway-E に解決される関連 DNS レコードがあることを確認します。 ドメイン情報が SSH トンネル(ポート 2222)を通じて Cisco Expressway-C から Cisco Expressway-E へ伝搬されます。 Cisco Jabber Guest サービスの着信 HTTP 要求を検証するために Cisco Expressway-E により使用されます。 ステップ 6 Cisco Expressway-C で、ドメインと Cisco Jabber Guest サーバを関連付けます。

これにより、Cisco Expressway-C が適切な Cisco Jabber Guest サーバにこのドメインでの HTTP 要求をルーティングすることができます。

ステップ 7 SSH トンネルが機能していることを確認します。 ステップ 8 Cisco Expressway-C で、各 Cisco Jabber Guest サーバの隣のゾーンを作成します。

ステップ 9 Cisco Expressway-C で、セキュア トランクを Cisco Unified Communications Manager に設定するために『Cisco Unified Communications Manager with Cisco Expressway (SIP Trunk) Deployment Guide』の手順に従ってください。 ステップ 10 コールを Cisco Unified Communications Manager にルーティングするために、Cisco Expressway-C で検索ルールを作成します。 ステップ 11 Cisco Jabber Guest サーバと Cisco Expressway-C の間のプロトコルが http となるように強制します。

HTTP 要求が Cisco Expressway-E から Cisco Expressway-C と Cisco Jabber Guest サーバに送信されます。

Cisco Expressway-E と Cisco Expressway-C の設定:デュアル NIC を導入した Cisco Expressway-E

はじめる前に手順Cisco Expressway のマニュアルの手順に従い、Cisco Expressway のセキュリティ証明書とユニファイド コミュニケーション トラバーサル ゾーンをセットアップします。 Cisco Expressway-C と Cisco Expressway-E の間のトラバーサル ゾーン タイプを ユニファイド コミュニケーション トラバーサルとして設定します。

ステップ 1 Cisco Expressway-E で、Cisco Jabber Guest のサポートを有効化します。

ステップ 2 Cisco Expressway-E で、TURN サービスを有効化します。

ステップ 3 Cisco Expressway-C で、Cisco Jabber Guest のサポートを有効化します。 ステップ 4 Cisco Expressway-Cで、HTTP トラフィックが Cisco Jabber Guest サーバにルーティングされるドメインを設定します。 このドメインは、ユーザがリンクをクリックするときにインターネットのコールのルーティングを行うのに使用される外部向けのドメインです。 ステップ 5 ドメインに Cisco Expressway-E に解決される関連 DNS レコードがあることを確認します。 ドメイン情報が SSH トンネル(ポート 2222)を通じて Cisco Expressway-C から Cisco Expressway-E へ伝搬されます。 この情報は、Cisco Jabber Guest サービスの着信 HTTP 要求を検証するために Cisco Expressway-E により使用されます。 ステップ 6 Cisco Expressway-C で、ドメインと Cisco Jabber Guest サーバを関連付けます。

これにより、Cisco Expressway-C が適切な Cisco Jabber Guest サーバにこのドメインでの HTTP 要求をルーティングすることができます。

ステップ 7 SSH トンネルが機能していることを確認します。 ステップ 8 Cisco Expressway-E で、Cisco Expressway-E と Cisco Jabber Guest サーバ間のゾーンがアクティブであることを確認できるように、各 Cisco Jabber Guest サーバの隣のゾーンを作成します。

ステップ 9 Cisco Expressway-E と Cisco Expressway-C のサーバ間のトラバーサル ゾーンにサーチ ルールを作成します。 重要:適切なコール ルーティングのためには、リンクを作成するときに指定する SIP ドメイン([設定(Settings)] をクリックし、[コール制御とメディア(Call Control and Media)] をクリック)と、[宛先(Destination)] に対してオプションとして指定するドメイン([リンク(Links)] をクリックし、[新規(New)] をクリック)が、トラバーサル ゾーンを指し示すように Cisco Expressway-E 検索ルールで設定されなければなりません。

ステップ 10 Cisco Expressway-C で、セキュア トランクを Cisco Unified Communications Manager に設定するために『Cisco Unified Communications Manager with Cisco Expressway (SIP Trunk) Deployment Guide』の手順に従ってください。 ステップ 11 コールを Cisco Unified Communications Manager にルーティングするために、Cisco Expressway-C で検索ルールを作成します。 ステップ 12 Cisco Jabber Guest サーバと Cisco Expressway-C の間のプロトコルが http となるように強制します。

HTTP 要求が Cisco Expressway-E から Cisco Expressway-C と Cisco Jabber Guest サーバに送信されます。

Cisco Jabber Guest の設定

シグナリングおよびメディアの設定

- シグナリングおよびメディアの設定:シングル NIC 展開を使用する Cisco Expressway-E

- シグナリングおよびメディアの設定:デュアル NIC 展開を使用する Cisco Expressway-E

シグナリングおよびメディアの設定:シングル NIC 展開を使用する Cisco Expressway-E

手順コール制御シグナリングに対して Session Initiation Protocol (SIP) over Transport Layer Security (TLS) を有効化し、セキュア メディアに対して Secure Real-Time Transfer Protocol(SRTP)を有効化することを推奨します。 セキュア メディアにはセキュア シグナリングが必要です。

ステップ 1 SIP over TLS を有効化するには、Cisco Expressway-C サーバ証明書または Cisco Expressway-C 認証局証明書を取得します。 ステップ 2 Cisco Jabber Guest Administration に証明書をアップロードします。 ステップ 3 Cisco Jabber Guest Administration の [コール制御とメディア(Call Control and Media)] 設定を設定します。

- [コール制御とメディア(Call Control and Media)] をクリックします。

- [Cisco Expressway を使用してコールをルート(Route calls using Cisco Expressway)] を選択します。

- [SIP over TLSの有効化(Enable SIP over TLS)] をオンにします。

- [SRTPの有効化(Enable SRTP)] をオンにします。

- [SIPポート(SIP port)] に対して、「5061」と入力します。

- [SIPドメイン(SIP domain)] に対して、SIP ドメインを入力します。 この設定は、Cisco Jabber Guest リンクに SIP ドメインが含まれていない場合に使用されます。 ほとんどの場合、これは、Cisco Unified Communications Manager で設定されているように、企業 SIP ドメインになります。

- [SIPサーバ(SIP server)] に対して、Cisco Expressway-C の IP アドレスまたは FQDN を入力します。

- SIP が HTTP コール制御を開始した Cisco Expressway-C に送信されるか、上で入力したサーバに送信されるかを指定します。

ステップ 4 [更新(Update)] をクリックします。 「Update Successful(正常に更新されました)」というメッセージが表示されます。 ステップ 5 Tomcat を再起動します。 service tomcat-as-standalone.sh restartステップ 6 Cisco Expressway-C で、各 Cisco Jabber Guest サーバの隣のゾーンがアクティブであることを確認してください。

シグナリングおよびメディアの設定:デュアル NIC 展開を使用する Cisco Expressway-E

手順コール制御シグナリングに対して Session Initiation Protocol (SIP) over Transport Layer Security (TLS) を有効化し、セキュア メディアに対して Secure Real-Time Transfer Protocol(SRTP)を有効化することを推奨します。 セキュア メディアにはセキュア シグナリングが必要です。

ステップ 1 SIP over TLS を有効化するには、Cisco Expressway-E サーバ証明書または Cisco Expressway-E 認証局証明書を取得します。 ステップ 2 Cisco Jabber Guest Administration に証明書をアップロードします。 ステップ 3 Cisco Jabber Guest Administration の [コール制御とメディア(Call Control and Media)] 設定を設定します。

ステップ 4 [更新(Update)] をクリックします。 「Update Successful(正常に更新されました)」というメッセージが表示されます。 ステップ 5 Tomcat を再起動します。 service tomcat-as-standalone.sh restartステップ 6 Cisco Expressway-E で、各 Cisco Jabber Guest サーバの隣のゾーンがアクティブであることを確認してください。

Cisco Expressway-E でスタティック NAT モードを設定

スタティック NAT モードが単一の NIC またはデュアル NIC を導入した Cisco Expressway-E で有効化されている場合、 Cisco Jabber Guest サーバはスタティック NAT のモードでも設定する必要があります。 これを利用すると、メディアが DMZ 内を流れることができ、NAT のリフレクションを回避(NAT アドレスにメディアを送信)できます。手順

ステップ 1 Cisco Jabber Guest の管理にサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 3 [Cisco Expressway-Eネットワークアドレスマップ(Cisco Expressway-E Network Address Map)] で、[スタティックNATモード(Static NAT mode)] をオンにします。 このチェックボックスは、[Cisco Expressway を使用してコールをルート(Route calls using Cisco Expressway)] オプションが選択されている場合にのみ表示されます。 ステップ 4 [パブリック IP(スタティック NAT)(Public IP (Static NAT))] で、Cisco Expressway-E サーバのスタティック NAT IP アドレスを入力します。 ステップ 5 [外部 IP(DMZ)(External IP (DMZ))] で、Cisco Expressway-E サーバの外部 IP アドレスを入力します。 ステップ 6 クラスタ内の Cisco Expressway-E 各サーバに対して、ステップ 4 と 5 を繰り返します。 ステップ 7 [更新(Update)] をクリックします。

TURN クレデンシャルのプロビジョニングを設定

手順Cisco Jabber Guest クライアントには、Cisco Expressway-E の TURN リレーを割り当てるのに、TURN クレデンシャルが必要です。 Cisco Jabber Guestサーバは、Cisco Jabber Guest クライアントが接続するときに、Cisco Expressway-C のこれらのクレデンシャルをプロビジョニングします。

Cisco Jabber Guest サーバは、Cisco Expressway-C との通信に HTTP ベースの XML API を使用します。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 3 [Cisco Expressway-C(Cisco Expressway-C)] で、[Expressway-C(IPアドレスまたはDNS名)(Expressway-C (IP address or DNS name))] に対して、Cisco Expressway-C の IP アドレスまたは DNS 名を入力します。 ステップ 4 短期 TURN クレデンシャルが Cisco Jabber Guest クライアントまたはステップ 3 に入力したサーバからの HTTP 要求をプロキシする Cisco Expressway-C から要求するかどうかを指定します。 ステップ 5 [HTTPSポート(HTTPS port)] に対して、ポートを指定します。 ステップ 6 [ドメイン(Domain)] に対して、Jabber ゲスト サービスが有効になっている Cisco Expressway-C 上のドメインを入力します。 ステップ 7 [ユーザ名(Username)] と [パスワード(Password)] に対して、読み取り、書き込み、API アクセス権を持っている Cisco Expressway-C 上の管理者アカウントのユーザ名とパスワードを入力します。 ステップ 8 [更新(Update)] をクリックします。

TURN サーバ情報を設定

手順

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 3 [Cisco Expressway-E(Cisco Expressway-E)] で、[Expressway-E TURNサーバ(IPアドレスまたはDNS名)(Expressway-E TURN server (IP address or DNS name))] に対して、Cisco Expressway-E TURN サーバ外部の IP アドレスまたは DNS 名を入力します。 ステップ 4 [TURNポート(TURN port)] に対して、UDP ポートを入力します。 通常、ポートは 3478 ですが、3478-3482 などのポート範囲を入力できます。 範囲は Cisco Expressway-E が複数の TURN ポートをサポートする場合に必要です。 重要:ポートはCisco Expressway-E( の下)で指定されたポートに一致する必要があります。

ステップ 5 [更新(Update)] をクリックします。

Cisco Jabber Guest サーバの FQDN を設定

手順

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] (ローカル)をクリックします。 ステップ 3 Cisco Jabber Guest サーバのドメイン FQDN を入力します。

重要:FQDN は、Cisco Expressway-C のCisco Jabber Guest[サーバのホスト名(Server hostname)] フィールドで指定された値と一致する必要があります。 Cisco Expressway-C は、クラスタの適切な Cisco Jabber Guest サーバにセッションごとの HTTP トラフィックを転送するのに FQDN を使用します。

ステップ 4 [更新(Update)] をクリックします。

次の作業Cisco Jabber Guest クラスタ内の各ノードに対する [Cisco Jabber Guest のローカル FQDN(Cisco Jabber Guest local FQDN)] フィールドは、必ず入力してください。

リンクに使用するドメインを設定

手順

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックしてから、[リンク(Links)] をクリックします。 ステップ 3 [リンクに使用するドメイン(Domain used for links)] に対して、Cisco Expressway-E のパブリック DNS 名を入力します。 Cisco Jabber Guest サービスのサブドメインを追加できます。

例:yourcompany.com が Cisco Expressway 上のドメインとして設定され、jg.yourcompany.com が Cisco Jabber Guest サーバ上で設定されている場合は、リンクの形式が https://jg.yourcompany.com/call/<directory number> になります。ステップ 4 [更新(Update)] をクリックします。

MTU サイズの変更

手順VPN を使用するときなど、コール シナリオの中には、Cisco Expressway-E のデフォルトの最大伝送ユニット(MTU)が高すぎてパケット損失を引き起こすものもあります。 デフォルトの MTU は 1500 バイトです。 MTU を 1400 バイトに減らすことを推奨します。 MTU のサイズを減らさない場合、一方向のビデオなどの問題が発生する可能性があります。

ステップ 1 Cisco Expressway-E 上で、次のいずれかを実行します。

ステップ 2 [LAN 1(LAN 1)] セクションの [最大伝送単位(MTU)(Maximum transmission unit (MTU))] に対して、「1400」と入力します。 ステップ 3 [保存(Save)] をクリックします。

ロード バランシングの設定

Cisco Expressway-C、Cisco Expressway-E および Cisco Jabber Guest サーバ クラスタのロードのバランスをとります。

以下の表は、ネットワーク間のトラフィックの異なる種類を配信するのに利用可能なロード バランシングの方法について説明します。

表 12 ロード バランシングの方法 ネットワーク トラフィック

使用可能なロード バランシング方法

コール制御のための SIP

Cisco Expressway-C サーバ クラスタへ SIP を送信します

Cisco Expressway-E サーバ クラスタへ SIP を送信します

TURN サービスを提供する Cisco Expressway-E サーバに SIP を送信します

重要:デュアル NIC を導入したクラスタ Cisco Expressway-E 用。 TURN サービスを提供する Cisco Expressway-E サーバに SIP を送信しなければなりません。

Cisco Expressway-C サーバ クラスタへの TUNR クレデンシャルのプロビジョニング要求

Cisco Jabber Guest クライアントから Cisco Expressway-E サーバ クラスタへの HTTPS

ラウンドロビン DNS

Cisco Jabber Guest クライアントと Cisco Expressway-E サーバ クラスタ間のメディアのための TURN

ラウンド ロビン TURN ポート範囲用の Cisco Expressway-E サーバの IP アドレスおよびポート範囲のためのラウンド ロビン DNS

ラウンド ロビン TURN ポート範囲用の Cisco Expressway-E サーバの IP アドレスおよびポート範囲のためのラウンド ロビン CSV

重要:TURN ポート範囲は大規模な Cisco Expressway-E 仮想マシンを使用する場合にだけサポートされます。

Cisco Expressway-E と Cisco Jabber Guest サーバ クラスタ間の HTTP

Cisco Expressway-C サーバの Cisco Jabber Guest サーバ プライオリティを設定します。

- ラウンドロビン DNS ロード バランシングの設定

- ラウンド ロビン CSV ロード バランシングの設定

- HTTP ロード バランシングの設定

- ラウンドロビン TURN ポート範囲ロード バランシングの設定

関連タスク

ラウンドロビン DNS ロード バランシングの設定

手順ラウンドロビン DNS ロード バランシングによって、DNS サーバが単一のホスト名に関連付けられた IP アドレスの順序付きリストを返します。 ホスト名の各新規クエリーによって、DNS サーバがリストを通じて持ち回りさせます。 異なる IP アドレスの複数サーバが、順番に新しい要求を処理し、同じサービスを提供します。

TURN トラフィックの場合、ラウンドロビン DNS ロード バランシングの利点は、冗長性も提供することです。 TURN サーバがダウンまたは到達不能の場合は、クライアントが別のサーバを試します。

(注)

DNS サーバがホスト名に指し示される何らかのロードの下にある場合、DNS ルックアップによって返された IP アドレス リストの順序は予測が困難です。 期待すべき重要な点は、ホスト名へのコールが別のサーバへ移動することです。

ステップ 1 DNS サーバでラウンドロビンが有効になっていることを確認します。 ステップ 2 Cisco Expressway-C と Cisco Expressway-E のクラスタの FQDN が、サーバ クラスタの IP アドレスを通じてラウンドロビンできるように、DNS サーバに設定されていることを確認します。 ステップ 3 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 4 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 5 SIP サーバのラウンドロビン DNS をセットアップするには次の操作を実行します。 ステップ 6 ラウンド ロビン DNS を短期 TURN クレデンシャルを Cisco Expressway-C から要求するように設定するには次の操作を実行します。 ステップ 7 TURN サーバ用にラウンドロビン DNS を設定するには、[Expressway-E TURN サーバ(IPアドレスまたはDNS名)(Expressway-E TURN server(IP address or DNS name))] に対して、Cisco Expressway-E クラスタの FQDN を入力します。 クラスタ FQDN に TURN 要求を実行した連続的なクライアントは、Cisco Expressway-E クラスタ内の別のサーバに誘導されます。ただし、特定クライアントがラウンドロビン DNS を後続のコールに使用するかどうか、あるいは使用する方法は、DNS キャッシングの影響を受けることがあります。 ステップ 8 [更新(Update)] をクリックします。

ラウンドロビン DNS は、Cisco Jabber Guest コールを実行するためにクライアント ブラウザで使用される Cisco Jabber Guest コール URL が、Cisco Expressway-E クラスタの FQDN を使用する場合に有効になります。

次の作業新しいコール要求の数が Cisco Expressway-C の容量を超えないようにするには、必ず、SIP コール スロットル制限を変更してください。

SIP コール スロットル制限の変更

手順新しいコール要求(SIP INVITES)の割合が Cisco Expressway-C の容量を超えないようにするために、Cisco Jabber Guest サーバはコール スロットリング メカニズムを実装しています。

ラウンドロビン DNS によりロード バランシングが実現されるクラスタ化された Cisco Expressway-C 展開では、SIP コール スリットル制限を Cisco Jabber Guest が SIP を送信する Cisco Expressway-C クラスタ内のサーバ数に 10 を掛けた値に変更することを推奨します。 たとえば、Cisco Expressway-C クラスタ内に 2 つのサーバが存在する場合は、SIP コール スロットル制限を 20 に設定します。

新しいコールの割合がスロットル制限を超えた場合は、Cisco Jabber Guest がスロットル制限を超えたコールを処理する前に短時間遅延します。 このスロットリングはユーザに認識されないようにする必要があります。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックしてから、[詳細設定(Advanced Settings)] をクリックします。 ステップ 3 [SIPコールスロットル制限(新しいコール数/秒)(SIP call throttle limit (new calls/second))]SIP ボックスで、スロットル制限を入力または選択します。 ステップ 4 [更新(Update)] をクリックします。

ラウンド ロビン CSV ロード バランシングの設定

手順CSV ラウンド ロビン ロード バランシングでは、CSV のリストを使用することにより、個々の特定サーバ間でラウンド ロビンの順序で要求を行えるように Cisco Jabber Guest サーバを設定できます。 サーバが使用されると、選択肢がリストの先頭に来てまた繰り返されるまで、リスト内の次のサーバが使用されます。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 3 SIP サーバの CSV リストを設定するには:

ステップ 4 短期 TURN クレデンシャルを Cisco Expressway-C から要求するように CSV のリストを設定するには:

ステップ 5 TURN サーバの CSV をセットアップするには、[Expressway-E TURNサーバ(IPアドレスまたはDNS名)(Expressway-E TURN server (IP address or DNS name))] に対して、個々の Cisco Expressway-E サーバの FQDN のリストを入力します。 FQDN のリストは、カンマによって隔離されている必要があり、スペースを含んではいけません。

例:expressway-e-1.somedomain.com,expressway-e-2.somedomain.com,expressway-e-3.somedomain.comステップ 6 [更新(Update)] をクリックします。

HTTP ロード バランシングの設定

手順Cisco Jabber Guest サーバは、HTTP を送信する Cisco Expressway-C へ SIP と TURN のクレデンシャルを送信することにより、Cisco Expressway-C からの HTTP ロード バランシングを利用することができます。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 3 SIP を [SIP トラフィックを送信(Send SIP traffic to)] の隣にある、HTTP を送信する Cisco Expressway-C に送信するには、[Jabber Guest クライアントからの HTTP 要求をプロキシする Expressway-C サーバ(Expressway-C server that proxied the HTTP request from Jabber Guest client)] をクリックします。 ステップ 4 TURN のクレデンシャル要求を [短期の TURN クレデンシャルを要求(Request short-term TURN credentials from)] の隣にある HTTP を送信する Cisco Expressway-C に送信するには、[Jabber Guest クライアントからの HTTP 要求をプロキシする Expressway-C サーバ(Expressway-C server that proxied the HTTP request from Jabber Guest client)] をクリックします。 ステップ 5 [更新(Update)] をクリックします。

ラウンドロビン TURN ポート範囲ロード バランシングの設定

手順連続する各 TURN 要求に対して異なるポートを使用することで、TURN 要求のロードバランシングの潜在力を利用できるように Cisco Jabber Guest を設定できます。

大規模な Cisco Expressway-E の導入では、最大 6 つの TURN 要求ポートを範囲として指定できます。 TURN サーバにラウンド ロビン DNS またはラウンド ロビン CSV と組み合わせて使用する場合、使用中の TURN 要求ポートの数が増加します。

ステップ 1 Cisco Jabber Guest Administration に管理者としてサインインします。 ステップ 2 [設定(Settings)] をクリックし、次に [コール制御とメディア(Call Control and Media)] をクリックします。 ステップ 3 [TURNポート(TURN port)] に対して、Cisco Expressway-E()で設定された TURN 要求ポートの範囲と一致する、ポート番号をハイフンで連結した範囲を入力します。

例: 3478-3483ステップ 4 [更新(Update)] をクリックします。

フィードバック

フィードバック