REST での SGACL と環境データのダウンロードの前提条件

-

Cisco Identity Services Engine(ISE)のバージョンは 2.7 以降である必要があります。

-

Cisco TrustSec 対応デバイスは、Cisco IOS XE Amsterdam 17.1.1 以降のリリースを使用する必要があります。

-

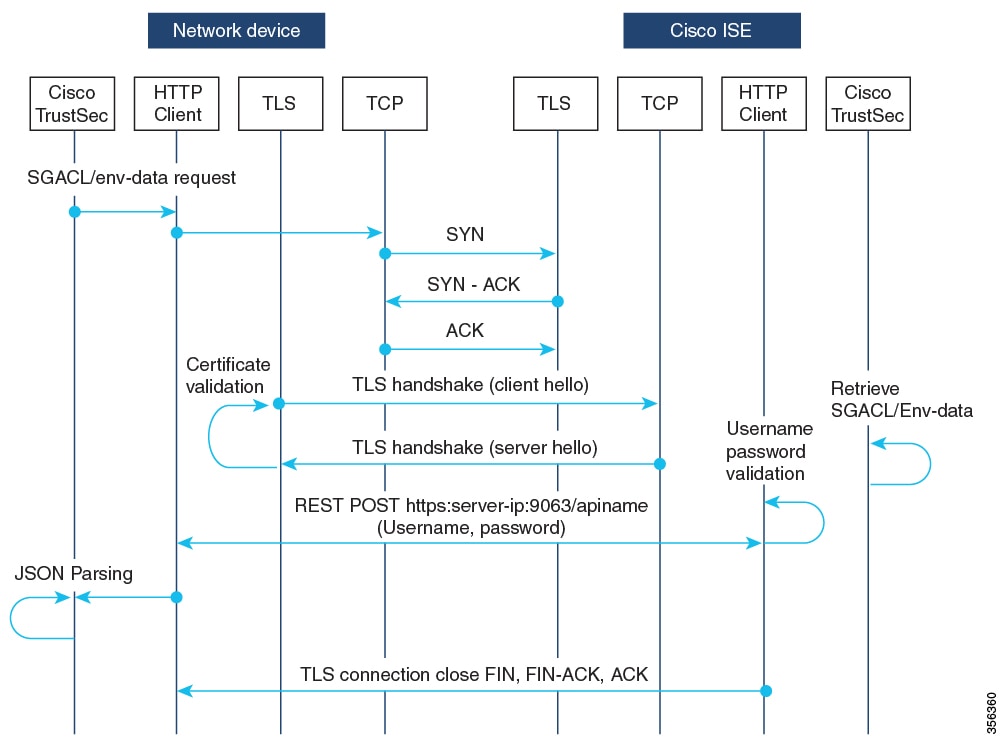

Cisco ISE のネットワークデバイス設定を更新して、ネットワークデバイスの IP アドレス(NAS-IP)からの REST API コールを許可する設定を含める必要があります。Cisco ISE 設定で指定されたデバイス ID とパスワードは、Cisco ISE への REST API コールを行うネットワークデバイスによってユーザー名とパスワードとして含まれます。

フィードバック

フィードバック