SME ディスク管理について

SME ディスク管理では、次の項目を取り上げます。

SME ディスク アーキテクチャ

SME ディスク機能は、ディスクに格納されているデータを暗号化します。

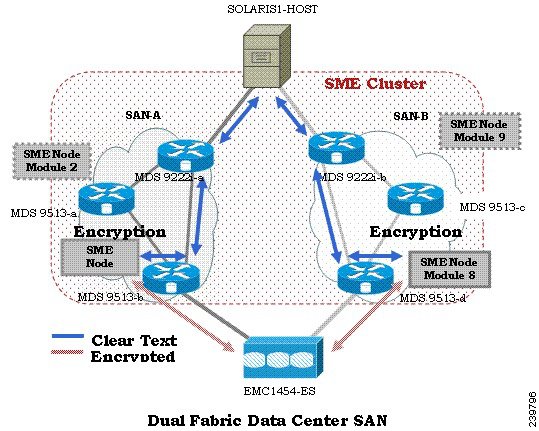

SME ディスクのソフトウェア アーキテクチャは、SME テープをサポートする既存の SME インフラストラクチャに似ています。ディスク サポートは、MDS NX-OS リリース 5.2.1 から既存の SME アーキテクチャに追加されました。図 6-1 は、一般的なデュアル ファブリック生産データセンターを示しています。SME ディスク機能は、次の Cisco MDS ハードウェアで提供されます。

- 16 ポート ストレージ サービス ノード(SSN-16)モジュール

- 18/4 マルチサービス モジュール(MSM-18/4)

- 9222i スイッチ

図 6-1 は、SME ディスク アーキテクチャを示しています。

図 6-1 SME ディスク アーキテクチャ

この図では、スイッチを SME ノードと呼びます。モジュールには、SME をサポートする 1 つ以上のインターフェイスがあります。SME ノードは、ホストとストレージの間を流れるトラフィックを暗号化および復号化します。暗号化または復号化されるファイバ チャネル トラフィックは、SAN の FC-Redirect 機能を使用して SME ノードに転送されます。たとえば、SSN-16 は 4 つの SME インターフェイスをサポートでき、MSM-18/4 は 1 つの SME インターフェイスをサポートします。

SME ディスク機能はデュアル ファブリック トポロジで動作します。これは、ホストとストレージの間に存在するすべてのパスで暗号化と復号化を実行します。

注意

SME ディスクは、ディスクのシン プロビジョニングをサポートしていません。

SME ディスクは、ディスクのシン プロビジョニングをサポートしていません。

SME ディスクは、両方のファブリックでディスクへのすべてのパスを管理する必要があります。SME クラスタがこの機能を提供します。SME クラスタは、SME ノードのコレクションで構成されます。クラスタ内にある SME ノードは、同じクラスタ内の別のノードをトリガーして、暗号化や復号化のアクティビティを制御します。

SME ディスクが暗号化や復号化の機能を提供するディスクは、既存のデータのないディスクでも、既存のデータのあるディスクでも構いません。ディスクに既存のデータがある場合、既存のデータは暗号化される必要があります。既存のクリア データを暗号化されたデータに変換するプロセスは、データ準備と呼ばれます。

データ準備はオフライン モードで実行できます。オフライン データ準備モードでは、ディスクにアクセスするホスト上のアプリケーションが休止され、ディスクに I/O は送信されません。SME ディスク機能によって、ホストがディスクに対してデータを読み書きしようとすると、特定の I/O がホストにフェールバックされるようになります。

オンライン モードでは、SME がディスク上の既存のデータをクリア テキストから暗号化されたテキストに変換しているときに、ホスト上のアプリケーションがディスクで I/O を実行し続けることができます。

ディスクは、クラスタ名、ディスク グループ名、およびディスク名によって、設定で一意に識別されます。

暗号化または復号化のために、SME ディスクには暗号キーが必要です。ディスク暗号化ごとにキーが生成されます。SME ディスクのキー管理では、SME の既存の Key Management Center(KMC)インフラストラクチャが使用されます。各ディスクのキーは、Storage Media Encryption コプロセッサによって生成され、SME Key Management Center に保存されます。

注意

SME ディスクでは、LUN の動的なサイズ変更を許可しません。

SME ディスクでは、LUN の動的なサイズ変更を許可しません。

リリース 5.2.1 では、サポートされる最大ディスク サイズは 2 テラバイト(TB)より 1 ブロック少ないサイズです。最大 LBA は 0xFFFFFFFE です。

リリース 5.2.6 からは、シグニチャおよび非シグニチャ モードのクラスタでサポートされるディスク サイズが 2 TB を超えます。

SME ディスクでは、512 バイトのディスク ブロック サイズのみをサポートしています。

リリース 5.2.1 では、ディスク上の既存のクリア データから暗号化されたデータへのオンライン変換がサポートされていません。

複製

複製には次の 2 種類があります。

- ミラーまたはクローン:ディスク アレイによって送信元ディスクのデータが同じストレージ システム内の別のディスクに複製されると、宛先ディスクは送信元ディスクのミラーまたはクローンと呼ばれます。これは、ローカル複製と呼ばれます。

- リモート複製:ディスク アレイによって送信元ディスクのデータがリモート ストレージ システム内の別のディスクに複製されると、送信元ディスクとリモート ディスクは複製関係になります。ローカルとリモート サイトの間の距離と帯域幅の可用性に基づいて、リモート複製は次のタイプに分類されます。

– 同期:ローカル ディスク アレイは、データがリモート LUN にも書き込まれるまで、ローカル LUN での書き込みコマンドに応答しません。

同期:ローカル ディスク アレイは、データがリモート LUN にも書き込まれるまで、ローカル LUN での書き込みコマンドに応答しません。

– 非同期:ローカル ディスク アレイは、リモート LUN にただちにデータを書き込みません。ローカル LUN への変更は、デルタ データセットにバッチ処理されて、リモート LUN に定期的に送信されます。

非同期:ローカル ディスク アレイは、リモート LUN にただちにデータを書き込みません。ローカル LUN への変更は、デルタ データセットにバッチ処理されて、リモート LUN に定期的に送信されます。

スナップショット

スナップショットは、送信元ディスクに対してすぐに作成可能なポイントインタイム コピーです。スナップショットが作成されると、送信元ディスクへの書き込みによって、変更前に以前のデータが別の場所に保存されます。これにより、ディスク アレイは送信元ディスクの特定のポイントインタイム コピーを示すことができます。

SME による複製の管理

SME は、ディスク キー複製(DKR)を通じて複製をサポートします。DKR は、送信元ディスクのキーを宛先ディスクに伝達する処理を自動化することによって、送信元と宛先のディスクのキー管理を簡素化します。SME ディスク クラスタには、2 つのモードがあります。

複製管理は両方のクラスタ モードとも同じです。複製管理は次の手順で構成されています。

- アレイ ベンダー固有の技術を使用した複製関係の抽出。この手順の出力によって、ベンダー、製品、およびデバイス識別子の SCSI プロパティを基に、送信元と宛先ディスクの関係を特定できます。

- DCNM を使用し DKR を介した SME への複製関係情報のインポート。

(注 ) DCNM のみを使用して、DKR 関係にあるディスク上ですべての SME 設定操作を管理してください。

) DCNM のみを使用して、DKR 関係にあるディスク上ですべての SME 設定操作を管理してください。

DCNM for DKR でのキー変更操作の管理

キー変更操作には、次のオプションがあります。

- データ準備なし:ローカル キー変更によって、DKR はリモート ディスクへのホスト アクセスを中断します。ローカル キー変更でデータの整合性が検証され、リモート エンドへのデータ レプリケーションが同期されたら、管理者は対応する関係を選択し、DKR で同期処理を実行できます。この操作により、送信元と宛先のキーが同期され、リモート ディスクへのホスト アクセスが再開されます。

- データ準備:送信元ディスクでデータ準備を開始する前に、DKR 関係、および送信元と宛先ディスクの間の複製を無効にしてください。これは、ディスク アレイ ベンダー固有の操作です。データ準備が完了し、データの整合性を確認したら、次の手順に従ってください。

– ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。

ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。

– データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

(注 ) 宛先ディスク上のホストアクセスは、上記の 2 つの手順が完了するまで一時停止される必要があります。

) 宛先ディスク上のホストアクセスは、上記の 2 つの手順が完了するまで一時停止される必要があります。

SME でのスナップショット管理

このセクションでは、暗号化ディスクのスナップショットを管理する方法について説明します。スナップショット管理は、シグニチャクラスタと非シグニチャクラスタで異なります。

送信元ディスクと同じ SME クラスタを介して同じホストによって検出される暗号化スナップショットを管理するには、次の手順に従ってください。

ステップ 1 スナップショット ディスクを設定するために、SME でディスカバリを開始します。

ステップ 2 Key Management Center(KMC)内に対応するアクティブ キーがないディスク メディアで有効な SME メタデータを SME が検出した場合、ディスクは SME によって失敗状態になります。

ステップ 3 管理者には、メタデータからの回復オプションを使用してディスクを回復するオプションがあります。

ステップ 4 上記のリカバリが実行されると、スナップショットは暗号化ディスクとして起動し、ホストからアクセスできるようになります。

送信元とは異なる SME クラスタを介して別のホストによって検出されたスナップショットを管理するには、DKR を使用して次の手順に従います。

ステップ 1 スナップショット ディスクを設定するために、SME でディスカバリを開始します。

ステップ 2 スナップショット ディスクが SME に設定されたら、送信元とスナップショットディスクの間の DKR 関係を作成します。

ステップ 3 DKR 関係で送信元とスナップショット キーを同期できるようにします。

ステップ 4 送信元とスナップショットの間の DKR 関係を破棄します。

ステップ 5 ホストはスナップショット ディスクにアクセスできるようになります。

(注 ) キーの同期後に、送信元とスナップショットの間の DKR 関係を破棄したことを確認します。送信元キーが再生成されると、スナップショットでデータの整合性に関する問題が発生する可能性があります。

) キーの同期後に、送信元とスナップショットの間の DKR 関係を破棄したことを確認します。送信元キーが再生成されると、スナップショットでデータの整合性に関する問題が発生する可能性があります。

クラスタのサポート

リリース 5.2.1 では、スイッチで最大 2 つの SME クラスタをサポートできます。複数のクラスタをサポートするには、次の前提条件を満たす必要があります。前提条件が満たされない場合、データ損失が発生する可能性があります。

- SME ディスクでは、SME クラスタがディスク対応として設定される必要があります。

- SME テープおよび SME ディスクは、同じ SME クラスタ上で共存できません。SME ディスクと SME テープには異なるクラスタを使用してください。

- 次の条件を満たす同一の MDS シャーシで、複数の SME クラスタをサポートできます。

– SME テープ クラスタ ノードは、一方の Cisco MSM 18/4 スイッチング モジュール上にある。

SME テープ クラスタ ノードは、一方の Cisco MSM 18/4 スイッチング モジュール上にある。

– SME ディスク クラスタ ノードは、もう一方の Cisco MSM 18/4 スイッチング モジュール上にある。

SME ディスク クラスタ ノードは、もう一方の Cisco MSM 18/4 スイッチング モジュール上にある。

– SSN-16 では、SME テープおよびディスクは別々の暗号化ノードに属し、異なるクラスタに属している。

SSN-16 では、SME テープおよびディスクは別々の暗号化ノードに属し、異なるクラスタに属している。

- 異なるクラスタで同じターゲット ポートを使用しないでください。

- 同一のディスクが複数の SME クラスタに属することはできません。そうしないと、データ損失が発生します。

- 2 つの異なるクラスタ内で同じ SME インターフェイスを追加しないでください。

MDS リリース 5.2(6) 以降、ディスクを暗号化ディスクとして識別するように SME ディスクはメディアにシグニチャを書き込むことができます。これらの SME クラスタは、シグニチャ クラスタと呼ばれます。非シグニチャ クラスタは、ディスクで暗号化を特定するためのシグニチャをメディアに書き込まない SME ディスクです。

データ準備

データ準備は、ディスク上のクリア データと暗号化されたデータとを相互に変換するプロセスです。クリア データを含む既存のディスクで SME ディスク機能が有効な場合、既存のクリア データを暗号化されたデータに変換する必要があります。このプロセスには、次の 2 つの方法があります。

- データにアクセスするホストを使用する。これはオンライン データ準備モードと呼ばれます。

- ホストにアクセスできないディスクを使用する。これはオフライン データ準備モードと呼ばれます。

(注 ) オフライン データ準備モードのみがサポートされています。

) オフライン データ準備モードのみがサポートされています。

以前のデータが含まれない新しいディスクで SME ディスク機能が有効になると、ホスト I/O の読み取り/書き込みはキーを使用して復号化または暗号化されます。この暗号化プロセスは、アプリケーションに透過的です。これらのディスクでは、データ準備プロセスは必要ではありません。

(注 ) データ準備が進行中の場合はクラスタの設定を変更しないでください。また、データ準備が進行中の場合はノードを削除したり新しいノードを追加したりしないでください。

) データ準備が進行中の場合はクラスタの設定を変更しないでください。また、データ準備が進行中の場合はノードを削除したり新しいノードを追加したりしないでください。

データ準備が必要なディスクでは、クリア データから暗号化されたデータへの変換を開始する前に、データをバックアップしておく必要があります。

SME クラスタでは、特定の暗号化ディスクに関連付けられた ITL を処理する複数の SME ノードを設定できます。暗号化ディスクに対して書き込み/読み取りされるデータを複数の SME ノードで暗号化または復号化します。ただし、暗号化ディスクのデータ準備またはキー再生成は、データ準備ノードである 1 つの SME ノードにその処理が割り当てられます。クラスタ マスターは、次に基づいてデータ準備ノードを処理します。

- LUN の可視性(LUN や INQ などのレポート)またはアクセシビリティ(予約)

- ターゲット ポート アフィニティ

- SME ノードの負荷要因

シグニチャ モードでは、クリア ディスクを暗号化ディスクに変換するときに、管理者は SME ディスクの最後に 64 MB の予約領域を確保できることを確認する必要があります。

(注 ) 送信元ディスクでデータ準備を実行するときは、ディスク キー複製(DKR)を無効にする必要があります。

) 送信元ディスクでデータ準備を実行するときは、ディスク キー複製(DKR)を無効にする必要があります。

データ準備が失敗したときの SME ディスクの回復

データ準備が失敗すると、SME ディスクは失敗状態になります。ディスクはホストにアクセスできず、ディスクのすべてのパスは、I/O 拒否状態になります(すべてのホスト I/O を拒否する状態)。ディスクを失敗状態から回復するには、次の手順を実行します。

ステップ 1 ディスクはホストからアクセスできないため、バックエンド ストレージで失敗したディスクのコンテンツを復元します。

ステップ 2 適切な引数を指定して recover コマンドを入力し、バックアップ データに基づいてディスクを適切な暗号化状態に回復します。CLI を使用した recover コマンド シンタックスの詳細については“SME ディスクの回復” sectionを参照してください。

シグニチャ モードでは、メディア上のシグニチャ情報を使用してディスクを回復できます。

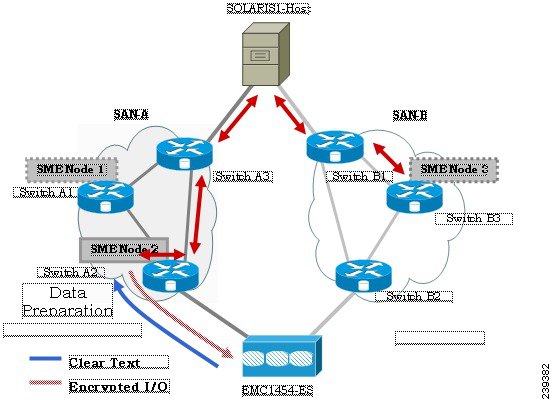

オフライン データ準備

オフライン データ準備は、ホスト上で実行されているアプリケーションがデータ準備中のディスクのデータにアクセスしていないときに実行されます。

図 6-2 は、SME ディスクのオフライン データ準備アーキテクチャを示しています。

図 6-2 SME ディスクのオフライン データ準備アーキテクチャ

オフライン データ準備には次のアクションが含まれます。

- ホスト I/O トラフィックを停止することで、ホスト アプリケーションを一時停止する。

- ターゲット ディスク内のクリア データをバックアップする。バックアップ先は、別のディスクまたは外部テープにできます。このバックアップは、エラーから回復するために使用されます。

- オフライン データ準備期間中のサーバ I/O は、SME ノードによって拒否されます。

注意

ホスト I/O がブロックされる間、ホスト パスのアイデンティティが暗号化エンジンによって使用されるため、そのホスト パスはオフライン データ準備中にオンラインである必要があります。ディスクを利用するすべての DKR 関係は無効状態になっている必要があります。ディスク キー複製(DKR)は、リモート複製関係を管理するために使用されます。

ホスト I/O がブロックされる間、ホスト パスのアイデンティティが暗号化エンジンによって使用されるため、そのホスト パスはオフライン データ準備中にオンラインである必要があります。ディスクを利用するすべての DKR 関係は無効状態になっている必要があります。ディスク キー複製(DKR)は、リモート複製関係を管理するために使用されます。

注意

ディスクのデータ準備を開始する前に、そのディスクのすべての複製リンクを無効にしてください。

ディスクのデータ準備を開始する前に、そのディスクのすべての複製リンクを無効にしてください。

注意

キー再生成が成功したら、古いスナップショットを破棄してください。古いスナップショットは、データ準備やキー再生成が失敗した場合に回復するために、バックアップとして保持できます。成功後、SME ディスクは以前のキーを使用した古いスナップショットの読み取りをサポートしません。

キー再生成が成功したら、古いスナップショットを破棄してください。古いスナップショットは、データ準備やキー再生成が失敗した場合に回復するために、バックアップとして保持できます。成功後、SME ディスクは以前のキーを使用した古いスナップショットの読み取りをサポートしません。

- オフライン データ準備は、データ準備関連の I/O が発行されたディスクの選択パスのホスト アイデンティティを使用する 1 つの SME ノードで実行されます。このプロセスにおいて、ターゲット ディスクに対する I/O は、SCSI チェック状態が not ready であるホストにフェールバックされます。オフライン データ準備期間中のサーバ I/O は、SCSI チェック状態としてホストに送信されます。

- ホスト アプリケーションの一時停止の解除。データ準備が完了すると、ホスト上で実行されているアプリケーションはオンラインになり、暗号化された暗号化ディスクのデータにアクセスできるようになります。

オンライン データ準備

オンライン データ準備は、ホスト上のアプリケーションが暗号化ディスク上のデータにアクセスしているときに実行されます。サーバの読み取りまたは書き込み I/O は、データ準備プロセスが進行中のときに SME ノードによって復号化または暗号化されます。

(注 ) このリリースでは、オフライン データ準備モードのみがサポートされます。

) このリリースでは、オフライン データ準備モードのみがサポートされます。

キー再生成

ディスクのデータが暗号化されると、セキュリティ上の理由から、暗号化されたデータと関連付けられているキーを変更する必要があります。変更ポリシーは、組織固有です。ディスクの暗号化されたデータと関連付けられているキーを古いキーから新しいキーに変更するプロセスは、キー再生成プロセスと呼ばれます。

キー再生成はデータ準備作業の特別な機能であり、ディスクの現在の暗号化されたコンテンツが読み取られ、現在の(古い)キーを使用して復号化され、新しいキーを使用して暗号化され、ディスクに書き戻されます。

(注 ) マスター キーのキー再生成中は、クォーラムまたはマスター ノードを変更できません。

) マスター キーのキー再生成中は、クォーラムまたはマスター ノードを変更できません。

SME が有効な MDS スイッチの交換

1 つ以上の SME クラスタ内でノードとして機能する MDS スイッチを交換する手順は、現在のトポロジと設定によって異なります。

マルチノード クラスタ

交換する MDS スイッチが 1 つ以上の SME クラスタでマスター ノードになっている場合は、最初にマスター ノードに失敗してから、失敗したマスター ノードを削除する必要があります。

交換する MDS スイッチがマルチノード SME クラスタで非マスター ノードになっている場合は、DCNM SME 管理 UI を使用して SME インターフェイス(ある場合)およびノードをクラスタから削除する必要があります。

シングルノード クラスタ

交換する MDS スイッチが SME クラスタ内で唯一のノードである場合、操作は SME クラスタに対して完全に破壊的です。 付録 B「SME のディザスタ リカバリ」 の手順に従って、新しいスイッチで新しい SME クラスタを構築してください。

暗号化の解除

シグニチャ モードで暗号化を無効にすると、ホストはディスクの正確なサイズを確認できます。ディスクの正確なサイズは、暗号化中に確認できるディスクのサイズより 64 MB 多くなります。

スナップショットのサポート

サポートされるスナップショットには、次の 2 つのタイプがあります。

- 非シグニチャ モード:非シグニチャ モードでは、スナップショットが最初に検出されたときに、SME は暗号化 LUN のスナップショットとして検出しません。管理者は、送信元 LUN のキーを使用し、新しい LUN でのデータ準備なしで暗号化を有効にする必要があります。

- シグニチャ モード:シグニチャ モードでは、ディスカバリ時に SME ディスクはスナップショットを検出します。SME ディスクはメディアのシグニチャを検出し、これらのディスクを失敗状態に移行して、暗号化スナップショットの可能性があるという説明を付記します。暗号化スナップショットで暗号化を有効にするには、メタデータからの回復オプションを使用できます。

SME ディスクのキー管理

SME ディスクは、2 つのレベルのキー階層を使用します。SME クラスタはディスク グループに機能分類されるさまざまなディスクから構成されます。次に、キー階層を示します。

- マスター キー:SME クラスタの作成時に生成されます。マスター キーは、クラスタのディスク キーをラップするために使用されます。マスター キーは、パスワードで常にラップされます。マスター キーを保存するための 3 つのセキュリティ モードは、Basic、Standard、および Advanced です。SME キーの詳細およびセキュリティ モードの詳細については、“SME キー管理の設定” sectionを参照してください。

- ディスク キー:暗号化を有効にしたときのみ生成されます。有効な場合のみ、ディスクの状態が Crypto になります。ディスク キーは、マスター キーで常にラップされます。

キーはグローバル一意識別子(GUID)を使用して識別され、ディスク キーは Cisco Key Management Center(KMC)に保存されます。これらのディスク キーは、マスタ キーを使用して暗号化されます。

キーの生成

セキュア キーは、暗号化を使用してクラスタの SME ノード内の SME ディスクごとに生成されます。FIPS の乱数生成を使用してランダムなキー番号が生成されます。使用されるキーのサイズは 256 ビットです。

新しいキーは、有効な各 SME ディスクに生成できます。キーは、キー ファイルからインポートすることもできます。キーは、ディスク キー複製機能を使用して複製することもできます。

ディスクの状態

ディスクの状態には、次のタイプがあります。

- Clear:ディスクはオンラインであり、暗号化は無効になっています。

- Crypto:ディスクはオンラインであり、暗号化が有効になっています。

- Suspend:ディスクは中断していて、ホスト I/O アクセスが中断しています。

- Data-preparing:ディスクのデータは SME ディスクによって現在変換中です。

- Failed:データ準備に失敗したため、ディスクのデータを復元する必要があります。

- Failed:シグニチャと KMC の間の不一致により失敗します。

- Pending enable no-dataprepare (Wait SME enable):スイッチの永続的データと CKMC の間にディスク状態の不一致があるとき。この状態は、顧客がスイッチをリブートする前に保存済みの設定に実行コンフィギュレーションをコピーしないときに発生します。

MKR は、ディスクが次の状態にあると失敗します。

- Failure:メタデータと KMC の間に不一致があるときに MKR が失敗します。

- Failure:メタデータが存在するものの、KMC にキーがないときに MKR が失敗します。

- Failure:メタデータの書き込みが失敗すると、MKR が失敗します。

- Preparing (progress 2%, remainin…...):MKR はステータスが準備状態であると表示して失敗します。

- 設定済みパスのステータス

- Offline:ディスク ITL ディスカバリが保留中の場合に、MKR が失敗します。

- Is online:ディスク ITL が障害 I/O 状態であって設定済みの場合に、MKR が失敗します。

- Crypto:KMC の検証が保留中のままの場合に、MKR が失敗します。

- メタデータの更新が保留中の場合に、MKR が失敗します。

- Crypto:FSM の更新が保留中の場合に、MKR が失敗します。

(注 ) ディスクへのすべてのパスが検出されていて、オンラインになっていることを確認してください。

) ディスクへのすべてのパスが検出されていて、オンラインになっていることを確認してください。

Cisco KMC

Cisco KMC は、SME ディスクでの暗号化と復号化に必要なアクティブ キーおよびアーカイブ済みキーを保存する一元的なキー管理システムです。

各 SME ディスクには、0 個以上のアクティブ キーと 0 個以上のアーカイブ済みキーがあります。

各キー エントリは次の情報で構成されます。

- SME 構成で設定済みディスクを特定するために必要なクラスタ名、ディスク グループ名、ディスク名

- SAN 内で対応する物理ディスクを特定するために必要なベンダー ID、製品 ID、デバイス ID

- アクティブまたはアーカイブ状態

- 作成およびアーカイブのタイムスタンプ

SME クラスタは設定の変更時に CKMC に接続し、CKMC を検証および更新します。

CKMC には次の機能があります。

- ディスク キーをアーカイブ、消去、回復、および配布する一元化されたキー管理。

- 導入要件に応じた DCNM-SAN サーバへの統合。

- AAA メカニズムを使用した統合アクセス制御。

セキュリティ モードおよびキー管理設定の詳細については、“SME キー管理の設定” sectionを参照してください。

Cisco KMC は、SME ディスク関連の操作をサポートします。KMC 操作に関して、次の内容について説明します。

クラスタのアーカイブ

アーカイブによって、スイッチからクラスタが削除されますが、Cisco KMC 内にキーが保持されます。

ディスクまたはディスク グループの消去

リース期限やアップグレードなどによりストレージ アレイが廃止されるときには、ディスクに関連付けられているキーを消去できます。キーの消去は、ディスク レベルまたはディスク グループ レベルで実行できます。アクティブなディスク グループを削除すると、すべてのキーがアーカイブされます。アーカイブされたディスク グループを削除すると、すべてのキーが消去されます。

注意

キーの消去は、回復不能な操作です。キー データベースのエクスポートされたバックアップがなければ、消去されたキーは二度と取得できません。

キーの消去は、回復不能な操作です。キー データベースのエクスポートされたバックアップがなければ、消去されたキーは二度と取得できません。

キー再生成

ディスクやディスク グループ内のデータは、セキュリティを向上させるために定期的に、またはキーのセキュリティが侵害されたときに必要に応じて、キー再生成できます。

(注 ) リリース 5.2.6 からは、マスター キーのキー再生成がサポートされます。

) リリース 5.2.6 からは、マスター キーのキー再生成がサポートされます。

個々のディスク レベルでのキー再生成操作では、ディスクの新しいキーを生成し、古いキーをアーカイブします。古いキーを使用してデータを復号化し、新しいキーでデータを暗号化し、そのデータをディスクに書き戻すために、データ準備作業がトリガーされます。

ディスク グループ レベルで実行されるキー再生成操作は、ディスク グループ内のすべてのディスクまたはディスクのサブセットで実行されます。KMC は、すべてのディスクのキーの履歴を保持します。

アカウンティング

Cisco KMC は、すべてのキー関連操作、その結果、およびその他の関連情報を記録するためにアカウンティング ログを保持します。ビューでは、パターンに基づいてログ レコードをフィルタリングするためのサポートを提供します。詳細については、Cisco KMCを参照してください。

クォーラム ディスク

クラスタはサーバのグループであるため、クラスタが機能するにはクォーラムが存在する必要があります。クォーラムは、クラスタ内の N/2 + 1 台のサーバが稼働中であるとして定義されます。N はクラスタ内のサーバの総数です。偶数のサーバから成るクラスタでスプリットブレイン シナリオを避けるため、クラスタ メンバーの半数が残りのクラスタ メンバーとの通信が失われた場合は、クラスタ内に残留するために、クォーラム ディスクを使用してどのパーティションにクォーラムがあるのかが判断されます。

SME クラスタに障害が発生してもサーバ クラスタは機能する必要があるため、クォーラム ディスクが暗号化ディスクとして設定されていないことが重要です。

データ レプリケーション

複製は、ディスク アレイがデータを LUN 間で自動的に複製するディスク アレイ ベースの技術です。

データ レプリケーション関係には、次の 2 つのタイプがあります。

リモート複製では、プライマリ ストレージ アレイのデータをセカンダリ サイトのセカンダリ ストレージ アレイへ WAN リンク上で移動します。リモート複製では、プライマリ サイトの障害や地理的な障害が発生してもデータの損失を防止します。

SME は、データ レプリケーションを実行しません。SME は、他のサードパーティ製データ レプリケーション ソリューションをサポートするように設計されています。

SME ディスクキー複製

SME ディスク キー複製(DKR)機能は、サードパーティのデータ ミーリング ソリューションをサポートするためのキー複製を管理します。DKR 機能では以下がサポートされています。

- ミラーまたはクローン:送信元ディスク内のデータのコピーは、ディスク アレイによって同じストレージ システムの別のディスク(ミラーまたはクローン)に複製されます。

- 複製:送信元ディスクのデータは、ディスク アレイによってリモート ストレージ システムの別のディスクに複製されます。同期と非同期という 2 つのタイプの複製を利用できます。

(注 ) ディスク キー複製は、キー複製のみを処理します。ユーザがデータ レプリケーションを保証する必要があります。

) ディスク キー複製は、キー複製のみを処理します。ユーザがデータ レプリケーションを保証する必要があります。

(注 ) 同じタイプの同じ SME ディスク クラスタ間でのみ DKR 関係が許可されます。たとえば、シグニチャ SME ディスク クラスタは、非シグニチャ SME ディスク クラスタとの DKR には使用できません。

) 同じタイプの同じ SME ディスク クラスタ間でのみ DKR 関係が許可されます。たとえば、シグニチャ SME ディスク クラスタは、非シグニチャ SME ディスク クラスタとの DKR には使用できません。

送信元と宛先のディスクには、クリア、暗号化、および失敗という 3 つの安定状態があります。ディスク キー複製関係が同期すると、送信元ディスクの状態とアクティブな暗号化キーの両方が宛先ディスクに複製されます。

DKR 機能は DCNM-SAN によって維持されます。DKR を使用してディスクのすべての SME キーを変更する操作は、DCNM-SAN を介して実行される必要があります。

注意

ディスクでデータ準備またはキー再生成が実行されているときは、キー複製が無効になっている必要があります。併用はサポートされていません。

ディスクでデータ準備またはキー再生成が実行されているときは、キー複製が無効になっている必要があります。併用はサポートされていません。

(注 ) 適切なキー関連付けを保証するため、複製またはスナップショット関係に関わるすべてのディスクを同じ KMC(データベース)が管理する必要があります。

) 適切なキー関連付けを保証するため、複製またはスナップショット関係に関わるすべてのディスクを同じ KMC(データベース)が管理する必要があります。

(注 ) 非シグニチャ SME ディスク クラスタをシグニチャ SME ディスク クラスタに変換するときは、DKR が無効になっている必要があります。

) 非シグニチャ SME ディスク クラスタをシグニチャ SME ディスク クラスタに変換するときは、DKR が無効になっている必要があります。

DKR の前提条件

DKR には、次の前提条件があります。

- DKR 機能が接続してデータを転送するためには、CKMC が同じである必要があります。ディスク複製で管理される送信元および宛先ディスクで同じ KMC を使用してください。

- ディスク複製はキー複製のみを処理し、データ レプリケーションは処理しません。データ レプリケーションはストレージ ベンダーによって実行されます。キーを同期するときは、適切な手順に従う必要があります。

注意

ディスクが DKR 関係に追加されると、そのディスクにおけるすべての SME 操作は DCNM-SAN のみを介して実行される必要があります。SME ディスク構成は、DKR 関係に関連するディスクに対して CLI を使用できません。CLI を使用すると予期しない結果が生じ、ディスク上のデータが危険にさらされることがあります。

ディスクが DKR 関係に追加されると、そのディスクにおけるすべての SME 操作は DCNM-SAN のみを介して実行される必要があります。SME ディスク構成は、DKR 関係に関連するディスクに対して CLI を使用できません。CLI を使用すると予期しない結果が生じ、ディスク上のデータが危険にさらされることがあります。

DKR に関する注意事項および制約事項

ここでは、ディスク レプリケーション サポートに関する注意事項と制限事項について説明します。

- ポイント I/O 回復ジャーナル スナップショットは、キー変更操作でサポートされていません。

- 暗号化が有効な場合、暗号化が無効な場合、またはキー再生成操作中は、どのタイプのスナップショットもサポートされません。

注意

非シグニチャ クラスタでは、上記の操作が正常に完了したらスナップショットを破棄することをお勧めします。シグニチャ クラスタでは、キー再生成操作でスナップショットがサポートされます。

非シグニチャ クラスタでは、上記の操作が正常に完了したらスナップショットを破棄することをお勧めします。シグニチャ クラスタでは、キー再生成操作でスナップショットがサポートされます。

複製またはミラーリングの要件

複製またはミラーリングの要件は次のとおりです。

- 送信元ディスクでのキーの更新によって、送信元ディスクと複製関係にある宛先ディスクでキーの更新が発生します。

- 送信元ディスクは、複数の宛先ディスクの送信元ディスクになることができます。

- 複製関係にある宛先ディスクが複製関係の宛先になることができるのは 1 つのみです。

DKR の機能

DKR の主要な機能を次に示します。

- DKR マップ ファイル:複製関係に関する情報を DCNM-SAN に送信できる XML 形式の情報が含まれます。

- DKR データベース:DCNM-SAN は DKR マップ ファイルを処理し、関係をデータベースに source disk:destination disk:type of relationship:state of relationship という形式で保存します。

- SME ディスクのキー変更操作の管理:送信元ディスクにおけるすべてのキー変更操作は、宛先ディスクで複製される必要があります。

DKR 関係

DKR 関係は、DKR マップ ファイルを使用して作成されます。DKR 関係にある送信元および宛先ディスクを指定します。これにより、1 つの操作で多くのエントリを入力できます。DKR 関係は、次の 2 つの方法で設定できます。

- リモート複製関係:宛先ディスクはホストにエクスポートでき、デバイス検出を通じて SME ディスクで認識できるようになります。

DKR マッピング ファイル

複製およびスナップショット関係を含むマップ ファイルを DCNM-SAN に指定することで、DKR データベースに入力できます。各 DKR 関係は、送信元および宛先ディスクから構成されます。

ディスクは、次の形式で特定できます。

<?xml version="1.0" encoding="UTF-8"?>

<SME_DKR xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xsi:noNamespaceSchemaLocation="DKR.xsd">

<Version>Version</Version>

<Options>SME_DKR_NONE</Options>

<Type>SME_DKR_MIRROR</Type>

<Cluster_Name>source-1</Cluster_Name>

<Disk_Group_Name>primary-cx400</Disk_Group_Name>

<Disk_Name>pry0</Disk_Name>

<Product>VRAID </Product>

<WWN>600601609bc12a008ca7298a9c44e011</WWN>

<Label>grp-2emote</Label>

<Cluster_Name>destination-1</Cluster_Name>

<Disk_Group_Name>secondary-cx400</Disk_Group_Name>

<Disk_Name>sec0</Disk_Name>

<Product>VRAID </Product>

<WWN>600601600e602a00b461b7289b44e011</WWN>

(注 ) DCNM-SAN は宛先クラスタ内の宛先ディスクを設定しないため、管理者は宛先ディスクを明示的に設定および検出する必要があります。

) DCNM-SAN は宛先クラスタ内の宛先ディスクを設定しないため、管理者は宛先ディスクを明示的に設定および検出する必要があります。

SME ディスクと ISSU

In-Service Software Upgrade(ISSU)には、次の要件があります。

- ISSU の処理中は、SME 設定の変更が進行中または開始済みである必要があります。

- ISSU をスケジュールする前に、データ準備作業が進行中ではないことを確認します。

- ISSU では、ファームウェア アップグレード中に暗号化ノード(DPP)がオフラインになります。これにより、ホスト I/O トラフィックが中断されます。

- 暗号化ノードにバインドされた IT-Nexus は、別の暗号化へ完全に移行する可能性があります。このとき、負荷分散のバランスが取れなくなることがあります。

(注 ) SME ディスクでは、5.2(1) 以前の Cisco NX-OS リリースからの ISSU はサポートされておらず、SME ディスク構成は拒否されます。

) SME ディスクでは、5.2(1) 以前の Cisco NX-OS リリースからの ISSU はサポートされておらず、SME ディスク構成は拒否されます。

リリース 5.2.1 からリリース 5.2.6 にアップグレードするときは、クラスタが非シグニチャ モードになっている必要があります。また、リリース 5.2.6 からリリース 5.2.1 にダウングレードするときは、シグニチャ クラスタが削除される必要があります。

Cisco DCNM for DKR でのキー変更操作の管理

2 つのキー変更操作は次のとおりです。

- データ準備なし:ローカル キー変更によって、DKR はリモート ディスクへのホスト アクセスを中断します。ローカル キー変更でデータの整合性が検証され、リモート エンドへのデータ レプリケーションが同期されたら、管理者は必要な関係を選択し、DKR で同期処理を実行できます。この操作により、送信元と宛先のキーが同期され、リモート ディスクへのホスト アクセスが再開されます。

- データ準備:送信元ディスクのデータ準備を開始する前に、次の操作を完了してください。

– DKR 関係を無効にします。

DKR 関係を無効にします。

– 送信元と宛先ディスクの間の複製を無効にします。これは、ディスク アレイ ベンダー固有の操作です。

送信元と宛先ディスクの間の複製を無効にします。これは、ディスク アレイ ベンダー固有の操作です。

データ準備が完了してデータの整合性を確認したら、次の操作を実行します。

– ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。

ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。

– データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

注意

データ準備が完了するまで、宛先ディスクでホストへのアクセスを停止します。データ準備中にホストにアクセスすると、データ損失が発生します。

データ準備が完了するまで、宛先ディスクでホストへのアクセスを停止します。データ準備中にホストにアクセスすると、データ損失が発生します。

読み取り専用ディスク

読み取り専用ディスクを使用すると、ホストは暗号化キーを指定して、失敗状態のディスクのコンテンツを読み取ることができます。これはディスクの内容を回復するためのソリューションです。ディスクに対して可能性のある一連のキーがわかっているような状況では、このモードを使用して、可能性のあるキーを 1 つずつ試し、ディスクの内容を読み取るための正しいキーを探すことができます。このモードは通常の構成で使用することや、本書に記載されている通常のリカバリ手順で使用することは想定されていません。

読み取り専用モードを使用してデータを回復するには、次の手順を実行します。

ステップ 1 [Manage Disk Encryption:Settings] ページで、[Make Read-Only] を選択します。

正しいキーを取得すると、リカバリ ウィザードを使用してディスクを回復できます。

書き込みシグニチャ

この機能は、シグニチャ クラスタ モードで使用できます。ディスクがシグニチャ モードに変換されていない場合は、ディスクにシグニチャを手動で書き込むことができます。これは、ディスクの詳細ページから実行することも、クラスタの詳細ページを使用からバッチ モードで実行することもできます。

(注 ) 非シグニチャ ディスク クラスタをシグニチャ ディスク クラスタに変換するには、このコマンドを使用します。

) 非シグニチャ ディスク クラスタをシグニチャ ディスク クラスタに変換するには、このコマンドを使用します。

CLI を使用した SME ディスク管理の設定

注意

設定変更中は、Cisco KMC が常にオンラインである必要があります。

設定変更中は、Cisco KMC が常にオンラインである必要があります。

(注 ) SME ディスク対応クラスタを作成または設定するために、クラスタをディスク対応として定義する必要があります。この定義を設定する方法の詳細については、“SME クラスタの作成” sectionを参照してください。

) SME ディスク対応クラスタを作成または設定するために、クラスタをディスク対応として定義する必要があります。この定義を設定する方法の詳細については、“SME クラスタの作成” sectionを参照してください。

(注) SME ディスク クラスタは、次の FCIP 設定と互換性がありません。

- IP 圧縮が有効な FCIP

- IPsec および WA を使用する FCIP

この項では、次のトピックについて取り上げます。

IT-Nexus の検出

注意

サーバとストレージの間のパスをホストするすべての IT-Nexus を設定に追加する必要があります。そのようにしないとデータの整合性は危険にさらされます。

サーバとストレージの間のパスをホストするすべての IT-Nexus を設定に追加する必要があります。そのようにしないとデータの整合性は危険にさらされます。

IT-Nexus ディスクを検出するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# [ no ] discover host wwn1 target wwn2 vsan vsanid fabric fabricname |

検出する必要のある IT-Nexus を指定します。 |

Initiator-Target-LUN Nexus(ITL)の検出では、CKMC に照会して、暗号化状態および該当する場合はディスクのアクティブ キーを確認します。暗号化ディスクの状態の詳細については、“ディスクの状態” sectionを参照してください。

(注 ) ディスクおよび各ディスクへの複数のパスは、ベンダー ID、製品 ID、およびデバイス ID(VPD)の SCSI 照会データで識別されます。

) ディスクおよび各ディスクへの複数のパスは、ベンダー ID、製品 ID、およびデバイス ID(VPD)の SCSI 照会データで識別されます。

(注 ) 複数の IT-Nexus の検出が同時に発行されるようなスクリプト化された環境では、結果として CKMC に対する多数の照会を引き起こす可能性があります。これによって、一部の照会がタイムアウトする可能性があります。回避策は、IT-Nexus を再検出することです。スクリプト化された環境でのこのような事態を防ぐため、検出コマンド間で 1 分間の遅延を設定することをお勧めします。

) 複数の IT-Nexus の検出が同時に発行されるようなスクリプト化された環境では、結果として CKMC に対する多数の照会を引き起こす可能性があります。これによって、一部の照会がタイムアウトする可能性があります。回避策は、IT-Nexus を再検出することです。スクリプト化された環境でのこのような事態を防ぐため、検出コマンド間で 1 分間の遅延を設定することをお勧めします。

IT-Nexus の表示

クラスタに追加されるすべての IT-Nexus を表示するには、次のコマンドを入力します。

switch(config-sme-cl)# show sme cluster c52 it-nexus

-------------------------------------------------------------------------------

Host WWN, VSAN Status Switch Interface

-------------------------------------------------------------------------------

20:04:00:a0:b8:1f:4a:c6 5 online 172.23.146.52 sme10/1

(注) スイッチ、および IT-Nexus がバインドされている暗号化ノードも表示されます。上記の例では、IT-Nexus は以下によってホストされています。

- IP アドレス 172.23.146.52 のスイッチ

- モジュール 10 のライン カードの制御パス プロセッサ(CPP)上

- I/O トラフィックは、モジュール 10 のライン カードのデータ パス プロセッサ(DPP)1 によってホストされます。

手順の詳細

クラスタに SME ノードを追加するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername |

作成するディスク名を指定します。 |

ステップ 3 |

switch(config-sme-cl)# node local |

クラスタに追加するローカル ノードを指定します。 |

ステップ 4 |

switch(config-sme-cl)# node remote node ID |

クラスタに追加するリモート ノードの IP アドレスまたは名前を指定します。 |

手順の詳細

暗号化エンジンがマスター ノードにローカルであるときに SME 暗号化エンジンをクラスタに追加するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername |

作成するディスク名を指定します。 |

ステップ 3 |

switch(config-sme-cl)# node local |

クラスタに追加するローカル ノードを指定します。 |

ステップ 4 |

switch(config-sme-cl-node)# fabric-membership fabricname |

ローカル スイッチ ファブリック名前を指定します。 |

ステップ 5 |

switch(config-sme-cl-node)# interface sme 1/1 force |

クラスタに暗号化エンジンを追加するように指定します。 |

非マスター ノード上にある暗号化エンジンを追加するには、マスター ノードに移動し、SME インターフェイスを作成してから、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster enable |

クラスタ機能をイネーブルにします。 |

ステップ 3 |

switch(config)# sme enable |

SME 機能をイネーブルにします。 |

ステップ 4 |

switch(config-sme-cl-node)# interface sme 1/1 force |

クラスタに暗号化エンジンを追加するように指定します。 |

マスター ノードで、次のようにリモート暗号化エンジンをクラスタに追加します。

| |

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername |

作成するディスク名を指定します。 |

ステップ 3 |

switch(config)# node <node alias> ip-address <ip address of remote switch> |

クラスタにリモート ノードを追加します。 |

ステップ 4 |

switch(config)# fabric-membership <name of fabric> |

リモート スイッチ ファブリック名前を指定します。 |

ステップ 5 |

switch(config-sme-cl-node)# interface sme 1/1 force |

クラスタに暗号化エンジンを追加するように指定します。 |

ディスク グループの設定

SME クラスタ内のディスクは、ディスク グループに機能分類できます。

手順の詳細

ディスク グループを設定するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# [ no ] sme cluster clustername |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# [ no ] disk-group dg-name |

ディスク グループを設定します。 |

ディスク グループへのディスクの追加

ディスクはディスク グループの一部として指定され、名前をエイリアスとして使用して認識されます。

手順の詳細

ディスク グループにディスクを追加するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# [ no ] sme cluster clustername |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# [ no ] disk-group dg-name |

ディスク グループを設定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# [ no ] disk disk-name |

作成するディスク名を指定します。 |

ディスクへのパスの追加

注意

ターゲット LUN に対するホストのすべてのパス(ITL)は、データ破損を防止するために同じディスクに存在する必要があります。

ターゲット LUN に対するホストのすべてのパス(ITL)は、データ破損を防止するために同じディスクに存在する必要があります。

ディスクはディスク グループの一部として指定され、名前をエイリアスとして使用して認識されます。クラスタ内のディスクに対するすべてのパスは、ホスト、ターゲット、LUN、VSAN、およびファブリックを使用して指定される必要があります。

手順の詳細

ディスクを追加するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# [ no ] sme cluster clustername |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# [ no ] disk-group dg-name |

ディスク グループを設定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# [ no ] disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# [ no ] host wwn1 target wwn2 lun 11 vsan v1 fabric f1 |

クラスタ内のディスクへのパスを指定します。 |

(注 ) 上記のパスで指定された IT-Nexus が SME で設定されていない場合、SME は IT-Nexus の検出をトリガーし、指定されたディスクに設定済みパスを追加します。スクリプト化された環境では、パスを追加するときに、IT-Nexus 検出が完了できるように 1 分間の遅延を設定することをお勧めします。

) 上記のパスで指定された IT-Nexus が SME で設定されていない場合、SME は IT-Nexus の検出をトリガーし、指定されたディスクに設定済みパスを追加します。スクリプト化された環境では、パスを追加するときに、IT-Nexus 検出が完了できるように 1 分間の遅延を設定することをお勧めします。

ITL-Nexus の表示

SUP で検出されたパスのリストを表示するには、次のコマンドを入力します。

switch(config-sme-cl)# show sme cluster c52 disk detail

Device ID is 600a0b80001f4ac4000032454a3a69ce

Is configured as disk device d1 in disk group dg1

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5

Is online (SUCCESS), configured

IT-Nexus がバインドされている CPP で検出されたパスのリストを表示するには、次のコマンドを入力します。

Attaching to module 10...

To exit type 'exit', to abort type '$.'

module-10# show sme internal info crypto-node 1 itl brief

------------------------------------------------------------------------------------------

if-ndx host tgt vsan lun type

------------------------------------------------------------------------------------------

0x12480000 21:00:00:1b:32:84:ca:4a 20:04:00:a0:b8:1f:4a:c6 5 0x0000

1 1 Unlocked SMED_ISAPI_ITL_ST_UP_CRYPTO

ディスクの管理

この項では、次のトピックについて取り上げます。

データ準備を使用した SME ディスクにおける暗号化の有効化

既存のデータがある一連のディスクで SME 暗号化をイネーブルにすると、ディスク上の既存のデータはクリアから暗号化に変換される必要があります。このプロセスは、データ暗号化と呼ばれます。

この操作では、ディスクからデータを読み取り、データを暗号化し、ディスクに書き戻します。暗号化エンジンは、ホスト ポート ID を利用して、上記の操作を実行します。

データ準備を実行するアクションは enable offline です。

注意

データ準備を進めている Initiator-Target-LUN パス(ITL)は、データ準備が完了するまでオンラインである必要があります。ホスト ポートまたはターゲット ポートのフラップにより、データ準備が失敗します。

データ準備を進めている Initiator-Target-LUN パス(ITL)は、データ準備が完了するまでオンラインである必要があります。ホスト ポートまたはターゲット ポートのフラップにより、データ準備が失敗します。

(注 ) 現在のところ、オフライン データ準備のみがサポートされています。

) 現在のところ、オフライン データ準備のみがサポートされています。

注意

データ準備プロセス中、キーの GUID を手動で入力することは推奨されません。SME がキーを自動的に生成します。

データ準備プロセス中、キーの GUID を手動で入力することは推奨されません。SME がキーを自動的に生成します。

手順の詳細

ディスクでデータ準備を実行するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername switch(config-sme-cl)# |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name switch(config-sme-cl)# |

ディスク グループを作成します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# enable offline |

SME ディスクでオフライン データ準備を実行し、クリア データを暗号化されたデータに変換します。 |

ステップ 6 |

switch(config-sme-cl-dg-disk)# no enable offline |

SME ディスクでオフライン データ準備を実行し、暗号化されたデータをクリア データに変換します。 |

注意

暗号化の有効化または無効化操作がディスクで実行されるときは、すべてのスイッチで copy running-config startup-config コマンドを実行する必要があります。そうしないと、スイッチの永続ストレージ サービス(PSS)が CKMC に記録されているディスクの状態と矛盾します。

暗号化の有効化または無効化操作がディスクで実行されるときは、すべてのスイッチで copy running-config startup-config コマンドを実行する必要があります。そうしないと、スイッチの永続ストレージ サービス(PSS)が CKMC に記録されているディスクの状態と矛盾します。

注意

有効化操作がシグニチャ モード クラスタで初めて実行されるときは、ディスクの末尾で予約された 64 MB の SME ディスク領域に対して十分な LUN サイズがあることを確認してください。そうしないと、データ損失が発生する可能性があります。

有効化操作がシグニチャ モード クラスタで初めて実行されるときは、ディスクの末尾で予約された 64 MB の SME ディスク領域に対して十分な LUN サイズがあることを確認してください。そうしないと、データ損失が発生する可能性があります。

SME ディスクのキー再生成

ディスク グループに含まれるディスク内のデータは、オン デマンドでキー再生成できます。たとえば、キーのセキュリティが侵害されたときに実行します。

個々のディスク レベルでのキー再生成操作では、ディスクの新しいキーを生成し、古いキーをアーカイブします。古いキーを使用してデータを復号化し、新しいキーでデータを暗号化し、そのデータをディスクに書き戻すために、データ準備作業がトリガーされます。

キー再生成は、ディスク グループ内のディスクのすべてのサブセットで実行できます。KMC は、すべてのディスクのキーの履歴を保持します。

手順の詳細

SME ディスクをキー再生成するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name |

ディスク グループを作成します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# rekey offline |

SME ディスクでオフラインのキー再生成を実行します。 |

データ準備のモニタリング

データ準備の進行状況をモニタするには、次のコマンドを入力します。

switch# show sme cluster c52 disk-group dg1 disk d1

Disk d1 is data-preparing (progress 0%, remaining time d:0 h:0 m:0 s:26)

Description is LSI INF-01-00

Device ID is 600a0b80001f4ac4000032454a3a69ce

Key guid is 5b2a0bb9c3ea2428-961579da480ed56f

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5

Is online (disk itl in IO reject state), configured, data prepare

データ準備を使用しない SME ディスクにおける暗号化の有効化

SME 暗号化が既存のデータがない一連の新しいディスクで有効になると、SME をデータ準備なしで有効にできます。

SME は、指定されたディスクに対してのみ有効にできます。SME が有効になると、ディスク グループ内のディスクに対するホスト I/O が暗号化または復号化されます。

(注 ) ディスク グループ レベルで SME を有効にすることはサポートされていません。

) ディスク グループ レベルで SME を有効にすることはサポートされていません。

(注 ) シグニチャ モードのクラスタでは、ディスクに対する I/O 対応パスが 1 つ以上ある場合のみ、暗号化を有効にできます。

) シグニチャ モードのクラスタでは、ディスクに対する I/O 対応パスが 1 つ以上ある場合のみ、暗号化を有効にできます。

(注 ) 非対称デバイスでは、I/O 対応パスは、アクティブな最適化済み(AO)パスを意味します。

) 非対称デバイスでは、I/O 対応パスは、アクティブな最適化済み(AO)パスを意味します。

注意

ディスクへのすべてのパスは、暗号化を有効にする前に SME に追加される必要があります。そうしないとデータの整合性が危険にさらされます。

ディスクへのすべてのパスは、暗号化を有効にする前に SME に追加される必要があります。そうしないとデータの整合性が危険にさらされます。

ディスクで暗号化を有効にするには、オプションのキーワード no-dataprepare を使用します。

注意

パスが検出されても設定されていないディスクで暗号化を有効にすると、そのパスで発行されたホスト I/O は失敗します。ホスト I/O を可能にするには、そのようなパスがディスクで設定される必要があります。

パスが検出されても設定されていないディスクで暗号化を有効にすると、そのパスで発行されたホスト I/O は失敗します。ホスト I/O を可能にするには、そのようなパスがディスクで設定される必要があります。

注意

データ準備操作なしの暗号化は、既存のデータがないディスクでのみ有効化する必要があります。そうしないと、データ損失が発生する可能性があります。

データ準備操作なしの暗号化は、既存のデータがないディスクでのみ有効化する必要があります。そうしないと、データ損失が発生する可能性があります。

手順の詳細

ディスクで暗号化を実行するには、次の手順を実行します。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername switch(config-sme-cl)# |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name switch(config-sme-cl)# |

ディスク グループを作成します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# enable no-dataprepare |

ディスクで暗号化を有効にします。 |

ステップ 6 |

switch(config-sme-cl-dg-disk)# no enable no-dataprepare |

|

設定済みのディスクの表示

設定済みのディスクを表示するには、次のコマンドを入力します。

switch# show sme cluster c52 disk-group dg1 disk d1

Description is LSI INF-01-00

Device ID is 600a0b80001f4ac4000032454a3a69ce

Key guid is 1f09c7425d706a2e-6e00de45a53aa68

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is online (SUCCESS), configured

パス状態

使用可能なパス状態のタイプは次のとおりです。

– 設定済み、検出済み、およびホスト I/O アクセスに利用できるパス。

設定済み、検出済み、およびホスト I/O アクセスに利用できるパス。

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is online (success), configured

(注 ) 上記の出力は、正しく設定されて正常に検出されたパスで予想される状態です。

) 上記の出力は、正しく設定されて正常に検出されたパスで予想される状態です。

– 設定済み、検出済み、ただしホスト I/O アクセスに利用できないパス。

設定済み、検出済み、ただしホスト I/O アクセスに利用できないパス。

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is online (disk itl in IO reject state), configured

(注 ) 正常に設定および検出後も I/O 拒否状態が継続する場合は、IT-Nexus を再検出してください。

) 正常に設定および検出後も I/O 拒否状態が継続する場合は、IT-Nexus を再検出してください。

– 設定済みではなく、検出済みでホスト I/O アクセスに利用できるパス(ディスクで暗号化が有効ではない)。

設定済みではなく、検出済みでホスト I/O アクセスに利用できるパス(ディスクで暗号化が有効ではない)。

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is online (success), NOT configured

– 設定済みではなく、検出済みではなく、ホスト I/O アクセスに利用できないパス(ディスクで暗号化が有効であるか、ディスクが中断中)。

設定済みではなく、検出済みではなく、ホスト I/O アクセスに利用できないパス(ディスクで暗号化が有効であるか、ディスクが中断中)。

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is online (disk itl in IO reject state), NOT configured

注意

ディスクが完全に正しく設定されているときは、すべてのパスがオンラインであり、ホスト I/O アクセスに利用できることが想定されています。

ディスクが完全に正しく設定されているときは、すべてのパスがオンラインであり、ホスト I/O アクセスに利用できることが想定されています。

- Offline:設定されたパスはまだ検出されていません。

Host 21:01:00:1b:32:a4:ca:4a Target 20:05:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is offline (disk itl discovery pending), configured

- Failed:パスは失敗状態であるため、ホスト I/O を防止するためにパスはダウンしています。

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is failed (disk itl dp fail), configured

- Misconfigured path:このディスクに追加されたパスは、別のディスクに属しています。

– 誤設定のパスは認証失敗であるとマークされ、ホスト I/O は許可されません。

誤設定のパスは認証失敗であるとマークされ、ホスト I/O は許可されません。

– 回復するには、そのようなパスを削除してから、再検出し、適切に再設定する必要があります。

回復するには、そのようなパスを削除してから、再検出し、適切に再設定する必要があります。

Host 21:00:00:1b:32:84:ca:4a Target 20:05:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is failed (disk itl auth fail vpd mismatch), configured

- Unconfigured path:パスは検出されたものの、ユーザによってこのディスクにまだ追加されていません。出力には「Not configured」と表示されます。

– 設定されている場合、ディスクは暗号化が有効になっておらず、パスではホスト I/O を許可します。

設定されている場合、ディスクは暗号化が有効になっておらず、パスではホスト I/O を許可します。

– 設定されているディスクで暗号化が有効な場合、パスではホスト I/O を許可しません。

設定されているディスクで暗号化が有効な場合、パスではホスト I/O を許可しません。

SME ディスク キーの変更

この手順では、ディスクの暗号化キーを手動で変更できます。

(注 ) ディスクの暗号化キーを手動で変更することは、ディスクが中断状態になっているときのみ可能です。中断状態では、ディスクへのホスト I/O アクセスは許可されません。

) ディスクの暗号化キーを手動で変更することは、ディスクが中断状態になっているときのみ可能です。中断状態では、ディスクへのホスト I/O アクセスは許可されません。

手順の詳細

SME ディスク キーを変更するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name |

ディスク グループを指定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# suspend |

SME ディスクを中断します。 |

ステップ 6 |

switch(config-sme-cl-dg-disk)# modify-key guid guid |

SME ディスク キーを変更します。ディスクの新しいアクティブ キーにする必要があるキー GUID を入力として指定します。 |

ステップ 7 |

switch(config-sme-cl-dg-disk)# no suspend |

SME ディスクを再開します。 |

注意

この設定は、管理者が CLI から直接指定することは想定されていません。DNCM-SAN 複製キー コンテキスト(DKR)は、キー変更機能を利用してディスク キー複製関係を管理します。

この設定は、管理者が CLI から直接指定することは想定されていません。DNCM-SAN 複製キー コンテキスト(DKR)は、キー変更機能を利用してディスク キー複製関係を管理します。

中断されたディスクの表示

中断されたディスクの情報を表示するには、次のコマンドを入力します。

switch(config-sme-cl-dg-disk)# show sme cluster c52 disk-group dg1 disk d1

Description is LSI INF-01-00

Device ID is 600a0b80001f4ac4000032454a3a69ce

Key guid is 1f09c7425d706a2e-6e00de45a53aa68c

Host 21:00:00:1b:32:84:ca:4a Target 20:04:00:a0:b8:1f:4a:c6 Lun 0x0000 vsan 5 [f52]

Is online (disk itl in IO reject state), configured

SME ディスクの回復

失敗したディスクでリカバリを実行するには、最初にバックアップからディスクのコンテンツを復元する必要があります。これはストレージの操作です。次に、 recover コマンドを使用して、SME 設定で失敗したディスクの状態を更新する必要があります。

リカバリには、次の 2 つの方法があります。

注意

SME recover CLI コマンドは、暗号化キーのリカバリにのみ使用され、データには使用されません。

SME recover CLI コマンドは、暗号化キーのリカバリにのみ使用され、データには使用されません。

SME ディスクのクリア状態への回復

クリア データが含まれるバックアップからディスクが回復した場合は、SME ディスクをクリア状態に回復する必要があります。

(注 ) シグニチャ モード クラスタでは、リカバリが成功するために少なくとも 1 つの I/O 対応パスが必要です。リカバリの一環として、SME はディスクのシグニチャ部分からシグニチャをクリアします。

) シグニチャ モード クラスタでは、リカバリが成功するために少なくとも 1 つの I/O 対応パスが必要です。リカバリの一環として、SME はディスクのシグニチャ部分からシグニチャをクリアします。

手順の詳細

SME ディスクをクリア状態に回復するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername switch(config-sme-cl)# |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name switch(config-sme-cl)# |

ディスク グループを指定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# recover |

ディスクの暗号化状態をクリア状態にリセットします。つまり、ディスクで発行されたホスト I/O では暗号化が実行されません。 |

SME ディスクの暗号化状態への回復

暗号化されたデータが含まれるバックアップからディスクが回復した場合は、SME ディスクを暗号化状態に回復する必要があります。

(注 ) シグニチャ モード クラスタでは、回復が成功するために少なくとも 1 つの I/O 対応パスが必要です。リカバリの一環として、SME はディスクのシグニチャ部分にシグニチャを書き込みます。

) シグニチャ モード クラスタでは、回復が成功するために少なくとも 1 つの I/O 対応パスが必要です。リカバリの一環として、SME はディスクのシグニチャ部分にシグニチャを書き込みます。

手順の詳細

SME ディスクを暗号化状態に回復するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername switch(config-sme-cl)# |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name switch(config-sme-cl)# |

ディスク グループを指定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# recover guid guid |

ディスクの暗号化ステータスを暗号化ディスクに設定し、GUI でディスクの暗号化キーとして指定されているキーを使用します。 |

注意

recover コマンドはディスクのコンテンツを回復しません。ディスクに回復されるデータに基づいて、ディスクの暗号化状態を回復します。ディスク上のデータは、recover コマンドを使用する前に復元される必要があります。

recover コマンドはディスクのコンテンツを回復しません。ディスクに回復されるデータに基づいて、ディスクの暗号化状態を回復します。ディスク上のデータは、recover コマンドを使用する前に復元される必要があります。

KMC からの SME ディスクの回復

(注 ) これは、シグニチャ モード クラスタのみに適用されます。

) これは、シグニチャ モード クラスタのみに適用されます。

KMC から SME ディスクを回復するために、SME ディスクは KMC 内でアクティブなキーを探します。アクティブなキーが見つかると、そのアクティブなキーは、ディスクが暗号化状態に回復するときにディスクに書き込まれるシグニチャを生成するために使用されます。

(注 ) 暗号化キーは、KMC で記録されたアクティブなキーです。

) 暗号化キーは、KMC で記録されたアクティブなキーです。

(注 ) KMC にディスクのアクティブなキーがない場合、ディスクはクリア状態に回復し、予約エリアのシグニチャはクリアされます。

) KMC にディスクのアクティブなキーがない場合、ディスクはクリア状態に回復し、予約エリアのシグニチャはクリアされます。

KMC から SME ディスクを回復するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername switch(config-sme-cl)# |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name switch(config-sme-cl)# |

ディスク グループを指定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# recover from -kmc |

ディスクの暗号化ステータスを暗号化ディスクに設定します。 |

ディスクのシグニチャからの SME ディスクの回復

(注 ) このオプションは、シグニチャ モード クラスタの場合にのみ使用できます。

) このオプションは、シグニチャ モード クラスタの場合にのみ使用できます。

SME ディスクは、ディスクの予約エリアからシグニチャを取得します。シグニチャが有効であれば、SME ディスクはシグニチャからの GUID を使用して KMC 内を検索します。KMC の検索に成功すると、ディスクは暗号化状態に回復します。

(注 ) KMC の検索が失敗すると、回復操作は失敗し、ディスクは失敗状態のままになります。

) KMC の検索が失敗すると、回復操作は失敗し、ディスクは失敗状態のままになります。

(注 ) ディスクでシグニチャが見つからない場合、ディスクはクリア状態に回復します。

) ディスクでシグニチャが見つからない場合、ディスクはクリア状態に回復します。

シグニチャ モード クラスタから SME ディスクを回復するには、次の手順に従います。

|

|

|

ステップ 1 |

switch# config t |

コンフィギュレーション モードに入ります。 |

ステップ 2 |

switch(config)# sme cluster clustername switch(config-sme-cl)# |

クラスタを指定し、SME クラスタ設定サブモードを開始します。 |

ステップ 3 |

switch(config-sme-cl)# disk-group dg-name switch(config-sme-cl)# |

ディスク グループを指定します。 |

ステップ 4 |

switch(config-sme-cl-dg)# disk disk-name |

作成するディスク名を指定します。 |

ステップ 5 |

switch(config-sme-cl-dg-disk)# recover from -metadata |

ディスクの暗号化ステータスを暗号化ディスクに設定します。 |

SME クラスタ内のディスクは、ディスク グループに機能分類できます。

(注 ) ディスクをシグニチャ モード クラスタに追加したときに、ボリュームにデータが含まれている場合は、ボリュームの最後に Cisco SME シグニチャ情報用の領域を 64 MB 以上予約するようにディスクのサイズを変更する必要があります。

) ディスクをシグニチャ モード クラスタに追加したときに、ボリュームにデータが含まれている場合は、ボリュームの最後に Cisco SME シグニチャ情報用の領域を 64 MB 以上予約するようにディスクのサイズを変更する必要があります。

シグニチャ モードの設定

(注 ) SME ディスク クラスタを非シグニチャ モードからシグニチャ モードに変換すると、すべての設定済みの暗号化ディスクにシグニチャが書き込まれます。変換が完了したら、すべての暗号化ディスクとそのパスがオンライン状態であることを確認し、ディスクのシグニチャを確認します。

) SME ディスク クラスタを非シグニチャ モードからシグニチャ モードに変換すると、すべての設定済みの暗号化ディスクにシグニチャが書き込まれます。変換が完了したら、すべての暗号化ディスクとそのパスがオンライン状態であることを確認し、ディスクのシグニチャを確認します。

クラスタをシグニチャ モードに切り替えるには、次の手順を実行します。

[Cluster Details] 画面が表示されます。

ステップ 2 [Convert to Signature Mode] をクリックします。

(注 ) すでにシグニチャ モードになっているディスクに対してはこのオプションが表示されません。

) すでにシグニチャ モードになっているディスクに対してはこのオプションが表示されません。

[Signature Mode Conversion] 画面が表示されます。

ステップ 3 [Next] をクリックします。

[Convert Cluster] 画面が表示されます。

変換が完了したら、失敗ディスクがないことを確認し、暗号化ディスクでそのシグニチャが正しいことを確認します。

ディスクのシグニチャ モードへの変換

クラスタをシグニチャ モードに切り替えるには、次の手順を実行します。

[Cluster Details] 画面が表示されます。

ステップ 4 [Convert Disks to Signature Mode] をクリックします。

[Signature Mode Conversion] 画面が表示されます。

ステップ 5 [Next] をクリックします。

[Convert Cluster] 画面が表示されます。

ディスクのシグニチャの確認

ディスクのシグニチャを確認するには、次の手順を実行します。

ステップ 1 DCNM-SAN Web クライアントで、[SME] タブをクリックします。

ステップ 2 [Disk Groups] で、シグニチャを検証するディスクを選択します。

[Disk Details] 画面が表示されます。

ステップ 3 [Disk Signature] で、[Verify Signature] をクリックします。

シグニチャが確認され、シグニチャの検証が成功したことを示すメッセージが表示されます。

シグニチャ モードでは、SME は KMC 内のディスク情報と比較して、ディスクのシグニチャを確認します。KMC 内の情報とシグニチャの間に不一致がある場合、ディスク障害が発生します。

メタデータ シグニチャを使用したディスクの回復

(注 ) シグニチャ ディスクのみを回復できます。

) シグニチャ ディスクのみを回復できます。

手順の詳細

メタデータを使用して障害のあるディスクを回復するには、次の手順に従います。

SME ディスク管理のモニタリング

この項では、次のトピックについて取り上げます。

ホストの詳細の表示

SME クラスタ内のホストに関する詳細情報を表示できます。特定のホストに関する情報には、ディスク グループのメンバーシップ、ホストからターゲットへのパス、VSAN、ファブリック、ステータス、およびディスク デバイスが含まれます。

ディスク グループの詳細の表示

SME クラスタ内のディスク グループに関する詳細情報を表示できます。特定のディスクに関する情報には、ディスク グループのメンバーシップ、デバイスの説明、シリアル番号、およびホストとターゲットの PWWN が含まれます。

ディスクの詳細の表示

SME クラスタ内のディスク グループのディスクに関する詳細および情報を表示できます。特定のディスクに関する情報には、パス情報とディスク状態が含まれます。

ディスク パスの詳細の表示

SME クラスタ内のディスク グループのディスクに関するディスク パスの詳細を表示できます。特定のディスクに関する情報には、パス情報とディスク状態が含まれます。

シグニチャ モード クラスタの表示

シグニチャ モードである SME クラスタの詳細情報を表示できます。クラスタの詳細を表示するには、ナビゲーション ウィンドウでクラスタをクリックします。

CLI を使用した SME ディスク情報の表示

クラスタに関する情報を表示するには、 show sme cluster コマンドを使用します。

Cluster ID is 0x29ab000dec3f1402

Recovery Scheme is 1 out of 1

Fabric[0] is Fabric_jlwu9216i-19

Fabric[1] is Fabric_jlwu9222i-15

Primary KMC server 172.25.230.33:8800 is provisioned, connection state is none

Secondary KMC server has not been provisioned

Master Key GUID is b020829d0f009fa2-4d496531313d981e, Version: 0

Shared Key Mode is Not Enabled

Auto Vol Group is Not Enabled

Tape Compression is Enabled

Tape Key Recycle Policy is Enabled

Key On Tape is Not Enabled

Cluster Infra Status : Operational

Cluster is Administratively Up

Cluster Config Version : 2445

SSL for KMC : Not Configured

SSL for ICN : Not Configured

Cluster Metadata On Disk is Set: 64 megabytes <!---64 megabytes indicates a signature mode cluster>

(注 ) Cluster Config Version は、スイッチに保存されているコンフィギュレーションのバージョンを指定します。クラスタ情報の取得やクラスタの活性化が必要なシナリオでは、コンフィギュレーション バージョンが最も高いスイッチが使用される必要があります。

) Cluster Config Version は、スイッチに保存されているコンフィギュレーションのバージョンを指定します。クラスタ情報の取得やクラスタの活性化が必要なシナリオでは、コンフィギュレーション バージョンが最も高いスイッチが使用される必要があります。

クラスタに関する詳細情報を表示するには、 show sme cluster detail コマンドを使用します。

switch# show sme cluster detail

Cluster ID is 0x29ab000dec3f1402

Recovery Scheme is 1 out of 1

Fabric[0] is Fabric_jlwu9216i-19

Fabric[1] is Fabric_jlwu9222i-15

Primary KMC server 172.25.230.33:8800 is provisioned, connection state is none

Secondary KMC server has not been provisioned

Master Key GUID is b020829d0f009fa2-4d496531313d981e, Version: 0

Shared Key Mode is Not Enabled

Auto Vol Group is Not Enabled

Tape Compression is Enabled

Tape Key Recycle Policy is Enabled

Key On Tape is Not Enabled

Cluster Infra Status : Operational

Cluster is Administratively Up

Cluster Config Version : 2445

SSL for KMC : Not Configured

SSL for ICN : Not Configured

Cluster Metadata On Disk is Set: 64 Megabytes

クラスタに関する概要情報を表示するには、 show sme cluster summary コマンドを使用します。

switch# show sme cluster summary -------------------------------------------------------------------------------

Cluster ID Security Mode Status

-------------------------------------------------------------------------------

C 0x20eb000dec3f45c2 basic online -------------------------------------------------------------------------------

特定のクラスタに関する情報を表示するには、 show sme cluster clustername コマンドを使用します。

switch# show sme cluster c

Cluster ID is 0x29ab000dec3f1402

Recovery Scheme is 1 out of 1

Fabric[0] is Fabric_jlwu9216i-19

Fabric[1] is Fabric_jlwu9222i-15

Primary KMC server 172.25.230.33:8800 is provisioned, connection state is none

Secondary KMC server has not been provisioned

Master Key GUID is b020829d0f009fa2-4d496531313d981e, Version: 0

Shared Key Mode is Not Enabled

Auto Vol Group is Not Enabled

Tape Compression is Enabled

Tape Key Recycle Policy is Enabled

Key On Tape is Not Enabled

Cluster Infra Status : Operational

Cluster is Administratively Up

Cluster Config Version : 2445

SSL for KMC : Not Configured

SSL for ICN : Not Configured

Cluster Metadata On Disk is Set: 64 Megabytes

特定のクラスタに関する詳細情報を表示するには、 show sme cluster clustername detail コマンドを使用します。

switch# show sme cluster c detail

Cluster ID is 0x29ab000dec3f1402

Recovery Scheme is 1 out of 1

Fabric[0] is Fabric_jlwu9216i-19

Fabric[1] is Fabric_jlwu9222i-15

Primary KMC server 172.25.230.33:8800 is provisioned, connection state is none

Secondary KMC server has not been provisioned

Master Key GUID is b020829d0f009fa2-4d496531313d981e, Version: 0

Shared Key Mode is Not Enabled

Auto Vol Group is Not Enabled

Tape Compression is Enabled

Tape Key Recycle Policy is Enabled

Key On Tape is Not Enabled

Cluster Infra Status : Operational

Cluster is Administratively Up

Cluster Config Version : 2445

SSL for KMC : Not Configured

SSL for ICN : Not Configured

Cluster Metadata On Disk is Set: 64 Megabytes

特定のクラスタに関する概要情報を表示するには、 show sme cluster clustername summary コマンドを使用します。

switch# show sme cluster c summary -------------------------------------------------------------------------------

Cluster ID Security Mode Status

-------------------------------------------------------------------------------

C 0x20eb000dec3f45c2 basic online -------------------------------------------------------------------------------

特定のクラスタ内のディスク グループ情報を表示するには、 show sme cluster clustername disk group コマンドを使用します。

switch# show sme cluster c disk-group

------------------------------------

Disk Group Name Total Disks

------------------------------------

クラスタ内のディスク グループに関する情報を表示するには、 show sme cluster clustername disk-group DG コマンドを使用します。

switch# show sme cluster scluster20 disk-group dg1

Description is LSI INF-01-00

Device ID is 600a0bb0000000005006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000015006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000a5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000b5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000c5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000d5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000e5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000f5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000025006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000035006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000045006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000055006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000065006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000075006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000085006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000095006218003813000

Encryption is Not Enabled

ディスク グループ内のディスクに関する情報を表示するには、 show sme cluster clustername disk-group disk-group name DG disk コマンドを使用します。

switch# show sme cluster scluster20 disk-group dg1 disk

Description is LSI INF-01-00

Device ID is 600a0bb0000000005006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000015006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000a5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000b5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000c5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000d5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000e5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb00000000f5006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000025006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000035006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000045006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000055006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000065006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000075006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000085006218003813000

Encryption is Not Enabled

Description is LSI INF-01-00

Device ID is 600a0bb0000000095006218003813000

Encryption is Not Enabled

ディスク グループ内のディスクに関する情報を表示するには、 show sme cluster clustername disk-group disk-group name disk disk name コマンドを使用します。

switch# show sme cluster scluster20 disk-group dg1 disk Disk 0

Description is LSI INF-01-00

Device ID is 600a0bb0000000005006218003813000

Encryption is Not Enabled

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0000 vsan 100

[Fabric_sw-A-9222i-95]

Is online (SUCCESS), configured

クラスタ内のディスクに関する詳細情報を表示するには、 show sme cluster clustername disk detail コマンドを使用します。

switch# show sme cluster scluster20 disk detail

Device ID is 600a0bb0000000095006218003813000

Is configured as disk device Disk9 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0009 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000005006218003813000

Is configured as disk device Disk0 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0000 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb00000000f5006218003813000

Is configured as disk device Disk15 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x000f vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000025006218003813000

Is configured as disk device Disk2 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0002 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000085006218003813000

Is configured as disk device Disk8 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0008 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb00000000b5006218003813000

Is configured as disk device Disk11 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x000b vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000065006218003813000

Is configured as disk device Disk6 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0006 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000055006218003813000

Is configured as disk device Disk5 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0005 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000075006218003813000

Is configured as disk device Disk7 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0007 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000035006218003813000

Is configured as disk device Disk3 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0003 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000045006218003813000

Is configured as disk device Disk4 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0004 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb0000000015006218003813000

Is configured as disk device Disk1 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x0001 vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb00000000d5006218003813000

Is configured as disk device Disk13 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x000d vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb00000000c5006218003813000

Is configured as disk device Disk12 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x000c vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb00000000a5006218003813000

Is configured as disk device Disk10 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x000a vsan 100

Is online (SUCCESS), configured

Device ID is 600a0bb00000000e5006218003813000

Is configured as disk device Disk14 in disk group dg1

Host 10:00:0e:91:c3:76:5c:00 Target 50:06:21:80:03:81:30:00 Lun 0x000e vsan 100

Is online (SUCCESS), configured

クラスタ内の特定のディスクに関する概要情報を表示するには、 show sme cluster clustername disk summary コマンドを使用します。

switch# show sme cluster c disk summary -------------------------------------------------------------------------------

Target WWN Lun Description Crypto-Disk Status

-------------------------------------------------------------------------------

50:06:01:6b:30:60:06:d6 0x0002 DGC DISK Disk7 clear

50:06:01:6b:30:60:06:d6 0x0000 DGC DISK Disk5 clear

50:06:01:6b:30:60:06:d6 0x0001 DGC DISK Disk6 clear

50:06:01:63:30:60:06:d6 0x0003 DGC RAID 5 Disk3 clear

50:06:01:63:30:60:06:d6 0x0004 DGC RAID 5 Disk4 clear

50:06:01:63:30:60:06:d6 0x0001 DGC RAID 5 Disk1 clear

50:06:01:63:30:60:06:d6 0x0002 DGC RAID 5 Disk2 clear

50:06:01:63:30:60:06:d6 0x0000 DGC RAID 5 Disk0 clear

特定のクラスタ内の IT-Nexus に関する詳細情報を表示するには、 show sme cluster clustername it-nexus コマンドを使用します。

switch# show sme cluster c it-nexus -------------------------------------------------------------------------------

Host WWN, VSAN Status Switch Interface

-------------------------------------------------------------------------------

50:06:01:63:30:60:06:d6 2 online 172.28.234.68 sme1/1

50:06:01:6b:30:60:06:d6 2 online 172.28.234.68 sme1/1

50:06:01:6b:30:60:06:d6 2 online 172.28.234.68 sme1/1

クラスタ内の SME インターフェイスに関する詳細情報を表示するには、 show sme cluster clustername interface detail コマンドを使用します。

Interface sme1/1 belongs to local switch

RSA Certificate is (len 247 fingerprint SHA1:: 87:2f:16:6d:91:ec:8f:cb:95:3a:df:6b:c6:49:c3:67:c4:a9:39:6f:)

-----BEGIN RSA PUBLIC KEY-----

MIGHAoGBAMJGt4JoIhfV3KU6eJPdfmzIjYLqbZ2mA3VdJ7T86btzyMhpZZI4x76O

uCvLxEIuKW+p/XRqhpV4AN7YQDVCw0OB3dacXfRQjM8EdoC6lMXDGsKCzYzti51H

ZqQvAKCMydz/P3CSbVx3MsoOeDuvv/Hj6wvIngtDGfvHkWms9b1lAgED

-----END RSA PUBLIC KEY-----

クラスタ内の SME インターフェイスに関する概要情報を表示するには、 show sme cluster clustername interface summary コマンドを使用します。

switch# show sme cluster c interface summary -------------------------------------------------------------------------------

-------------------------------------------------------------------------------

クラスタ内の特定の SME インターフェイスに関する情報を表示するには、 show sme cluster clustername interface sme sme-interface コマンドを使用します。

switch# show sme cluster c interface sme 1/1

Interface sme1/1 belongs to local switch

クラスタ内の LUN の暗号化状態を表示するには、 show sme cluster clustername lun crypto-status コマンドを使用します。

switch# show sme cluster c lun crypto-status

LUN (Serial Number) Encryption

------------------------------------------------------------------------------

vendor_specific 860000AB71CL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:01:00:1b:32:aa:49:4c T 50:06:01:6b:30:60:06:d6 L 0x0002

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

I 21:02:00:1b:32:ca:49:4c T 50:06:01:6b:30:60:06:d6 L 0x0002

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 8000009529CL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:01:00:1b:32:aa:49:4c T 50:06:01:6b:30:60:06:d6 L 0x0000

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

I 21:02:00:1b:32:ca:49:4c T 50:06:01:6b:30:60:06:d6 L 0x0000

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 850000AA73CL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:01:00:1b:32:aa:49:4c T 50:06:01:6b:30:60:06:d6 L 0x0001

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

I 21:02:00:1b:32:ca:49:4c T 50:06:01:6b:30:60:06:d6 L 0x0001

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 39000061BDCL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:00:00:1b:32:8a:1d:4c T 50:06:01:63:30:60:06:d6 L 0x0003

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 3A000061D3CL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:00:00:1b:32:8a:1d:4c T 50:06:01:63:30:60:06:d6 L 0x0004

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 3700006182CL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:00:00:1b:32:8a:1d:4c T 50:06:01:63:30:60:06:d6 L 0x0001

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 38000061A5CL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:00:00:1b:32:8a:1d:4c T 50:06:01:63:30:60:06:d6 L 0x0002

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

vendor_specific 360000616BCL

current disk fsm state SMED_CPP_DISK_ST_CLEAR_DISK

cur_key_guid 0000000000000000-0000000000000000

new_key_guid 0000000000000000-0000000000000000

I 21:00:00:1b:32:8a:1d:4c T 50:06:01:63:30:60:06:d6 L 0x0000

(SMED_ISAPI_ITL_ST_UP_CLEAR [lock event=NONE])

クラスタのロードバランシング状態を表示するには、 show sme cluster clustername load-balancing コマンドを使用します。

switch# show sme cluster c load-balancing

Load balancing status is enabled for cluster C

クラスタ内のノードに関する情報を表示するには、 show sme cluster clustername node コマンドを使用します。

switch# show sme cluster c node

Node 172.28.234.54 is remote switch

Node is not master switch

Fabric is Fabric_sw-sme-9513-54

Node 172.28.234.68 is local switch

Node is the master switch

Fabric is Fabric_sw-sme-9513-54

クラスタ内の特定のリモート ノードに関する情報を表示するには、 show sme cluster clustername node remote-switch コマンドを使用します。

switch# show sme cluster c node 172.28.234.54

Node 172.28.234.54 is remote switch

Node is not master switch

Fabric is Fabric_sw-sme-9513-54

クラスタ内のノードに関する概要情報を表示するには、 show sme cluster clustername node summary コマンドを使用します。

switch# show sme cluster c node summary

-------------------------------------------------------------------------------

Switch Status Master Node ID

-------------------------------------------------------------------------------

172.28.234.54 online no 2

local switch online yes 1

クラスタ内のキーに関する情報を表示するには、 show sme cluster clustername key database コマンドを使用します。

switch# show sme cluster c key database

GUID is 2ebddb1dbf180660-c0e4add77be8e8a0

Cluster is C, Master Key Version is 0

GUID is 5a8adb8aca98106f-dd61016f5fb8b543

Cluster is C, Crypto disk group is DG

GUID is dc203fa33cd267ad-dd2e7513e307521f

Cluster is C, Crypto disk group is DG

クラスタ内のキーに関する詳細情報を表示するには、 show sme cluster clustername key database detail コマンドを使用します。

switch# show sme cluster c key database detail

GUID is 2ebddb1dbf180660-c0e4add77be8e8a0

Cluster is C, Master Key Version is 0

Key was created at Mon Oct 04 13:38:41 UTC 2010

GUID is 5a8adb8aca98106f-dd61016f5fb8b543

Cluster is C, Crypto disk group is DG

Key was created at Mon Oct 04 13:58:23 UTC 2010

Key data type is symmetric key wrap

Symmetric key wrapping version is 0

Symmetric crypto algorithm is aes-cbc

Authentication algorithm used is sha-256 and value

G5UvNvtQC67CGfbJBWV1xs+zUKF4CIOIrk+tfG+dPQY=

IV length is 16 and value

jAMWrbbqtDou2DmSmlddmQAAAAAAAAAAAAAAAAAAAAA=

Key Object is wrapped by 2ebddb1dbf180660-c0e4add77be8e8a0

qLOTc/pr9NvMcRTgwePgzwpJaBoDxzLevYXh1gw9c+fbZlp4

kabTYUM7QGTrZKFkkJPOPO/XPSn9VVKVYvNSCguQV0teq6Vo

GUID is dc203fa33cd267ad-dd2e7513e307521f

Cluster is C, Crypto disk group is DG

Key was created at Mon Oct 04 13:57:56 UTC 2010

Key data type is symmetric key wrap

Symmetric key wrapping version is 0

Symmetric crypto algorithm is aes-cbc

Authentication algorithm used is sha-256 and value

8isr/LRaHdqQmlGPagCq9reDOYLQiFdImmQfmIRsu9s=

IV length is 16 and value

gJfKQqKTsU8iJ5HrGQR3GwAAAAAAAAAAAAAAAAAAAAA=

Key Object is wrapped by 2ebddb1dbf180660-c0e4add77be8e8a0

zL+syhPqSQfXy8zAwLfrntbIcjIux+dIjPQWQ0Jk/zpVTmRD

KT6RlzFmkN3ibXaqzba6yrfCXUGMmWX/KK7CdEQtkWk1ecUz

クラスタ内のキーに関する概要情報を表示するには、 show sme cluster clustername key database summary コマンドを使用します。

switch# show sme cluster c key database summary

-------------------------------------------------------------------------------

-------------------------------------------------------------------------------

master key 2ebddb1dbf180660-c0e4add77be8e8a0

disk key 5a8adb8aca98106f-dd61016f5fb8b543

disk key dc203fa33cd267ad-dd2e7513e307521f

特定の GUID についてクラスタ内のキー情報を表示するには、 show sme cluster clustername key database guid GUID コマンドを使用します。

switch# show sme cluster c key database guid 2ebddb1dbf180660-c0e4add77be8e8a0

GUID is 2ebddb1dbf180660-c0e4add77be8e8a0

Cluster is C, Master Key Version is 0

GUID についてクラスタ内のキーに関する概要情報を表示するには、 show sme cluster clustername key database guid GUID summary コマンドを使用します。

switch# show sme cluster C key database guid 2ebddb1dbf180660-c0e4add77be8e8a0 summary

-------------------------------------------------------------------------------

-------------------------------------------------------------------------------

master key 2ebddb1dbf180660-c0e4add77be8e8a0

特定の GUID についてクラスタ内のキーに関する詳細情報を表示するには、 show sme cluster clustername key database guid GUID detail コマンドを使用します。

switch# show sme cluster c key database guid 2ebddb1dbf180660-c0e4add77be8e8a0 detail

GUID is 2ebddb1dbf180660-c0e4add77be8e8a0

Cluster is C, Master Key Version is 0

Key was created at Mon Oct 04 13:38:41 UTC 2010

SME クラスタ リカバリ責任者に関する情報を表示するには、 show sme cluster clustername recovery officer コマンドを使用します。

switch# show sme cluster c recovery officer

Recovery Officer 1 is set

Recovery Share Version is 0

Recovery Share Index is 1

Recovery Scheme is 1 out of 1

Recovery Officer Label is

Recovery share protected by a password

Key Type is master key share

Cluster is C, Master Key Version is 0

Recovery Share Version is 0, Share Index is 1

SME クラスタ リカバリ責任者に関する詳細情報を表示するには、 show sme cluster clustername recovery officer detail コマンドを使用します。

switch# show sme cluster c recovery officer detail

Recovery Officer 1 is set

Recovery Share Version is 0

Recovery Share Index is 1

Recovery Scheme is 1 out of 1

Recovery Officer Label is

Recovery share protected by a password

Key Type is master key share

Cluster is C, Master Key Version is 0

Recovery Share Version is 0, Share Index is 1

Key was created at Mon Oct 04 13:44:45 UTC 2010

Key data type is password key wrap

Password key wrapping version is 0

Password scheme used is pkcs5_2

Password scheme digest algorithm used by password scheme is sha-1

Authentication algorithm used is sha-256, key length is 32 and value

58 63 71 59 69 6a 6d 44 50 74 2f 6e 63 77 46 30 38 41 59 31 74 55 54 6e 72 58 37 4d 50 4b 41 6b 55 56 7a 53 6b 6e

52 44 6a 50 45 3d 00 00 00 00

Salt length is 8 and value

54 65 79 45 32 65 39 46 33 64 77 3d 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

00 00 00 00 00 00 00 00 00 00

69 76 77 4d 52 66 37 44 7a 79 45 30 4f 38 58 34 77 77 69 32 43 34 79 6a 68 54 74 6a 50 77 50 6e 62 71 4e 69 48 77

39 62 57 37 4a 4b 45 37 47 30

4c 41 46 33 54 6d 6f 31 69 78 4a 39 62 47 65 55 36 4c 67 43 74 5a 49 61 30 49 6a 49 41 66 6c 74 2f 6c 46 57 37 41

38 77 44 75 64 63 32 50 77 45

4d 68 63 54 54 45 33 4f 4f 48 4f 41 74 4f 66 6a 59 47 32 6d 5a 49 35 34 45 6c 30 30 37 37 77 76 00 00 00 00 00 00

00 00 00 00 00 00 00 00 00 00

SME クラスタ リカバリ責任者に関する概要情報を表示するには、 show sme cluster clustername recovery officer summary コマンドを使用します。

switch# show sme cluster c recovery officer summary

-------------------------------------------------------------------------------

Share Status Label Smartcard Serial No

-------------------------------------------------------------------------------

特定の SME クラスタ リカバリ責任者に関する情報を表示するには、 show sme cluster clustername recovery officer recovery-index コマンドを使用します。

switch# show sme cluster c recovery officer 1

Recovery Officer 1 is set

Recovery Share Version is 0

Recovery Share Index is 1

Recovery Scheme is 1 out of 1

Recovery Officer Label is

Recovery share protected by a password

Key Type is master key share

Cluster is C, Master Key Version is 0

Recovery Share Version is 0, Share Index is 1

特定の SME クラスタ リカバリ責任者に関する詳細情報を表示するには、 show sme cluster clustername recovery officer detail recovery-index コマンドを使用します。

switch# show sme cluster c recovery officer detail 1

Recovery Officer 1 is set

Recovery Share Version is 0

Recovery Share Index is 1

Recovery Scheme is 1 out of 1

Recovery Officer Label is

Recovery share protected by a password

Key Type is master key share

Cluster is C, Master Key Version is 0

Recovery Share Version is 0, Share Index is 1

Key was created at Mon Oct 04 13:44:45 UTC 2010

Key data type is password key wrap

Password key wrapping version is 0

Password scheme used is pkcs5_2

Password scheme digest algorithm used by password scheme is sha-1

Authentication algorithm used is sha-256, key length is 32 and value

58 63 71 59 69 6a 6d 44 50 74 2f 6e 63 77 46 30 38 41 59 31 74 55 54 6e 72 58 37 4d 50 4b 41 6b 55 56 7a 53 6b 6e

52 44 6a 50 45 3d 00 00 00 00

Salt length is 8 and value

54 65 79 45 32 65 39 46 33 64 77 3d 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

00 00 00 00 00 00 00 00 00 00

69 76 77 4d 52 66 37 44 7a 79 45 30 4f 38 58 34 77 77 69 32 43 34 79 6a 68 54 74 6a 50 77 50 6e 62 71 4e 69 48 77

39 62 57 37 4a 4b 45 37 47 30

4c 41 46 33 54 6d 6f 31 69 78 4a 39 62 47 65 55 36 4c 67 43 74 5a 49 61 30 49 6a 49 41 66 6c 74 2f 6c 46 57 37 41

38 77 44 75 64 63 32 50 77 45

4d 68 63 54 54 45 33 4f 4f 48 4f 41 74 4f 66 6a 59 47 32 6d 5a 49 35 34 45 6c 30 30 37 37 77 76 00 00 00 00 00 00

00 00 00 00 00 00 00 00 00 00

特定の SME クラスタ リカバリ責任者に関する概要情報を表示するには、 show sme cluster <clustername> recovery officer summary <recovery-index> コマンドを使用します。

switch# show sme cluster c recovery officer summary 1

-------------------------------------------------------------------------------

Share Status Label Smartcard Serial No

-------------------------------------------------------------------------------

![]() ) SME ディスクを設定する際には、すべての注意をよくお読みください。

) SME ディスクを設定する際には、すべての注意をよくお読みください。

![]() 同期:ローカル ディスク アレイは、データがリモート LUN にも書き込まれるまで、ローカル LUN での書き込みコマンドに応答しません。

同期:ローカル ディスク アレイは、データがリモート LUN にも書き込まれるまで、ローカル LUN での書き込みコマンドに応答しません。 ![]() 非同期:ローカル ディスク アレイは、リモート LUN にただちにデータを書き込みません。ローカル LUN への変更は、デルタ データセットにバッチ処理されて、リモート LUN に定期的に送信されます。

非同期:ローカル ディスク アレイは、リモート LUN にただちにデータを書き込みません。ローカル LUN への変更は、デルタ データセットにバッチ処理されて、リモート LUN に定期的に送信されます。

![]() ) DCNM のみを使用して、DKR 関係にあるディスク上ですべての SME 設定操作を管理してください。

) DCNM のみを使用して、DKR 関係にあるディスク上ですべての SME 設定操作を管理してください。 ![]() ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。

ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。 ![]() データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

![]() ) 宛先ディスク上のホストアクセスは、上記の 2 つの手順が完了するまで一時停止される必要があります。

) 宛先ディスク上のホストアクセスは、上記の 2 つの手順が完了するまで一時停止される必要があります。

![]() ) キーの同期後に、送信元とスナップショットの間の DKR 関係を破棄したことを確認します。送信元キーが再生成されると、スナップショットでデータの整合性に関する問題が発生する可能性があります。

) キーの同期後に、送信元とスナップショットの間の DKR 関係を破棄したことを確認します。送信元キーが再生成されると、スナップショットでデータの整合性に関する問題が発生する可能性があります。![]() SME テープ クラスタ ノードは、一方の Cisco MSM 18/4 スイッチング モジュール上にある。

SME テープ クラスタ ノードは、一方の Cisco MSM 18/4 スイッチング モジュール上にある。![]() SME ディスク クラスタ ノードは、もう一方の Cisco MSM 18/4 スイッチング モジュール上にある。

SME ディスク クラスタ ノードは、もう一方の Cisco MSM 18/4 スイッチング モジュール上にある。![]() SSN-16 では、SME テープおよびディスクは別々の暗号化ノードに属し、異なるクラスタに属している。

SSN-16 では、SME テープおよびディスクは別々の暗号化ノードに属し、異なるクラスタに属している。

![]() ) オフライン データ準備モードのみがサポートされています。

) オフライン データ準備モードのみがサポートされています。

![]() ) データ準備が進行中の場合はクラスタの設定を変更しないでください。また、データ準備が進行中の場合はノードを削除したり新しいノードを追加したりしないでください。

) データ準備が進行中の場合はクラスタの設定を変更しないでください。また、データ準備が進行中の場合はノードを削除したり新しいノードを追加したりしないでください。

![]() ) 送信元ディスクでデータ準備を実行するときは、ディスク キー複製(DKR)を無効にする必要があります。

) 送信元ディスクでデータ準備を実行するときは、ディスク キー複製(DKR)を無効にする必要があります。

![]() ) このリリースでは、オフライン データ準備モードのみがサポートされます。

) このリリースでは、オフライン データ準備モードのみがサポートされます。

![]() ) マスター キーのキー再生成中は、クォーラムまたはマスター ノードを変更できません。

) マスター キーのキー再生成中は、クォーラムまたはマスター ノードを変更できません。

![]() ) ディスクへのすべてのパスが検出されていて、オンラインになっていることを確認してください。

) ディスクへのすべてのパスが検出されていて、オンラインになっていることを確認してください。

![]() ) リリース 5.2.6 からは、マスター キーのキー再生成がサポートされます。

) リリース 5.2.6 からは、マスター キーのキー再生成がサポートされます。

![]() ) ディスク キー複製は、キー複製のみを処理します。ユーザがデータ レプリケーションを保証する必要があります。

) ディスク キー複製は、キー複製のみを処理します。ユーザがデータ レプリケーションを保証する必要があります。

![]() ) 同じタイプの同じ SME ディスク クラスタ間でのみ DKR 関係が許可されます。たとえば、シグニチャ SME ディスク クラスタは、非シグニチャ SME ディスク クラスタとの DKR には使用できません。

) 同じタイプの同じ SME ディスク クラスタ間でのみ DKR 関係が許可されます。たとえば、シグニチャ SME ディスク クラスタは、非シグニチャ SME ディスク クラスタとの DKR には使用できません。

![]() ) 適切なキー関連付けを保証するため、複製またはスナップショット関係に関わるすべてのディスクを同じ KMC(データベース)が管理する必要があります。

) 適切なキー関連付けを保証するため、複製またはスナップショット関係に関わるすべてのディスクを同じ KMC(データベース)が管理する必要があります。

![]() ) 非シグニチャ SME ディスク クラスタをシグニチャ SME ディスク クラスタに変換するときは、DKR が無効になっている必要があります。

) 非シグニチャ SME ディスク クラスタをシグニチャ SME ディスク クラスタに変換するときは、DKR が無効になっている必要があります。

![]() ) DCNM-SAN は宛先クラスタ内の宛先ディスクを設定しないため、管理者は宛先ディスクを明示的に設定および検出する必要があります。

) DCNM-SAN は宛先クラスタ内の宛先ディスクを設定しないため、管理者は宛先ディスクを明示的に設定および検出する必要があります。

![]() ) SME ディスクでは、5.2(1) 以前の Cisco NX-OS リリースからの ISSU はサポートされておらず、SME ディスク構成は拒否されます。

) SME ディスクでは、5.2(1) 以前の Cisco NX-OS リリースからの ISSU はサポートされておらず、SME ディスク構成は拒否されます。 ![]() 送信元と宛先ディスクの間の複製を無効にします。これは、ディスク アレイ ベンダー固有の操作です。

送信元と宛先ディスクの間の複製を無効にします。これは、ディスク アレイ ベンダー固有の操作です。 ![]() ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。

ディスク アレイ ベンダー固有の操作を使用して、送信元と宛先の間のデータ レプリケーションを有効にします。 ![]() データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

データが送信元と宛先のディスクの間で同期されたら、DKR 関係を有効にします。この操作は、送信元と宛先のキーを同期します。

![]() ) 非シグニチャ ディスク クラスタをシグニチャ ディスク クラスタに変換するには、このコマンドを使用します。

) 非シグニチャ ディスク クラスタをシグニチャ ディスク クラスタに変換するには、このコマンドを使用します。

![]() ) SME ディスク対応クラスタを作成または設定するために、クラスタをディスク対応として定義する必要があります。この定義を設定する方法の詳細については、“SME クラスタの作成” sectionを参照してください。

) SME ディスク対応クラスタを作成または設定するために、クラスタをディスク対応として定義する必要があります。この定義を設定する方法の詳細については、“SME クラスタの作成” sectionを参照してください。

![]() ) ディスクおよび各ディスクへの複数のパスは、ベンダー ID、製品 ID、およびデバイス ID(VPD)の SCSI 照会データで識別されます。

) ディスクおよび各ディスクへの複数のパスは、ベンダー ID、製品 ID、およびデバイス ID(VPD)の SCSI 照会データで識別されます。

![]() ) 複数の IT-Nexus の検出が同時に発行されるようなスクリプト化された環境では、結果として CKMC に対する多数の照会を引き起こす可能性があります。これによって、一部の照会がタイムアウトする可能性があります。回避策は、IT-Nexus を再検出することです。スクリプト化された環境でのこのような事態を防ぐため、検出コマンド間で 1 分間の遅延を設定することをお勧めします。

) 複数の IT-Nexus の検出が同時に発行されるようなスクリプト化された環境では、結果として CKMC に対する多数の照会を引き起こす可能性があります。これによって、一部の照会がタイムアウトする可能性があります。回避策は、IT-Nexus を再検出することです。スクリプト化された環境でのこのような事態を防ぐため、検出コマンド間で 1 分間の遅延を設定することをお勧めします。

![]() ) 上記のパスで指定された IT-Nexus が SME で設定されていない場合、SME は IT-Nexus の検出をトリガーし、指定されたディスクに設定済みパスを追加します。スクリプト化された環境では、パスを追加するときに、IT-Nexus 検出が完了できるように 1 分間の遅延を設定することをお勧めします。