ファイアウォールのケーブル接続と登録

ファイアウォールをケーブル接続し、ファイアウォールを Firewall Management Center に登録します。

初期設定の実行(手動プロビジョニング)

手動でプロビジョニングを行う場合は、Cisco Secure Firewall Device Manager または CLI を使用して、ファイアウォールの初期設定を実行します。

初期設定:デバイスマネージャ

この方法を使用すると、ファイアウォールを登録した後、管理インターフェイスに加えて次のインターフェイスが事前設定されます。

-

イーサネット 1/1:「外部」、DHCP からの IP アドレス、IPv6 自動設定

-

:「内部」、192.168.95.1/24

-

デフォルトルート:外部インターフェイスで DHCP を介して取得

-

追加インターフェイス:Firewall Device Manager からのインターフェイス設定はすべて保持されます。

他の設定(内部の DHCP サーバー、アクセス コントロール ポリシー、セキュリティゾーンなど)は保持されません。

手順

|

ステップ 1 |

コンピュータを内部インターフェイスに接続します。 |

||

|

ステップ 2 |

Firewall Device Manager にログインします。

|

||

|

ステップ 3 |

セットアップウィザードを使用します。

|

||

|

ステップ 4 |

追加のインターフェイスを設定する場合は、[デバイス(Device)] を選択し、[インターフェイス(Interface)] のサマリーにあるリンクをクリックします。 |

||

|

ステップ 5 |

の順に選択し、[続行(Proceed)] をクリックして Firewall Management CenterSecurity Cloud Control に登録します。 [Management Center/SCC/Details] を設定します。

|

||

|

ステップ 6 |

[接続の設定(Connectivity Configuration)] を設定します。 |

||

|

ステップ 7 |

(任意) [ダイナミックDNS(DDNS)方式の追加(Add a Dynamic DNS (DDNS) method)] をクリックします。 DDNS は、Firewall Threat Defense の IP アドレスが変更された場合に Firewall Management Center が FQDN で Firewall Threat Defense に到達できるようにします。 |

||

|

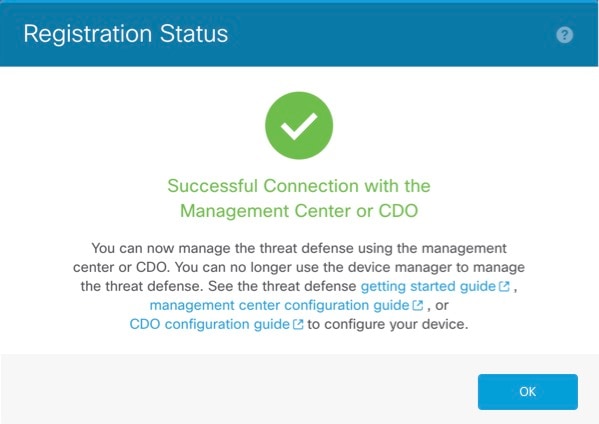

ステップ 8 |

[接続(Connect)] をクリックします。 [登録ステータス(Registration Status)] ダイアログボックスに、Firewall Management CenterSecurity Cloud Control 登録の現在のステータスが表示されます。

|

||

|

ステップ 9 |

ステータス画面で [Saving Management Center/ Registration Settings] の手順を実行したら Firewall Management CenterSecurity Cloud Control に移動し、ファイアウォールを追加します。手動プロビジョニングを使用したデバイスの追加 を参照してください。 |

初期設定:CLI

CLI セットアップスクリプトを使用して、専用の管理 IP アドレス、ゲートウェイ、およびその他の基本ネットワーク設定を行います。

手順

|

ステップ 1 |

コンソールポートに接続して Firewall Threat Defense CLI にアクセスします。Firewall Threat Defense CLI へのアクセスを参照してください。 |

||

|

ステップ 2 |

管理インターフェイスの設定用の CLI セットアップスクリプトを完了します。

ガイダンス:これらのタイプのアドレスの少なくとも 1 つについて y を入力します。管理インターフェイスを使用する予定がない場合でも、プライベートアドレスなどの IP アドレスを設定する必要があります。 ガイダンス:[手動(manual)] を選択します。マネージャアクセスに外部インターフェイスを使用する場合、DHCP はサポートされません。ルーティングの問題を防ぐために、このインターフェイスがマネージャ アクセス インターフェイスとは異なるサブネット上にあることを確認してください。 ガイダンス:ゲートウェイを data-interfaces に設定します。この設定は、外部インターフェイスを通じてルーティングできるように、バックプレーンを介して管理トラフィックを転送します。 ガイダンス:管理インターフェイスの DNS サーバーを設定します。これらは、両方とも外部インターフェイスからアクセスされるため、後で設定する外部インターフェイスの DNS サーバーと一致する可能性があります。 ガイダンス:Firewall Management Center を使用する場合は、no と入力します。 ガイダンス:routed と入力します。外部マネージャアクセスは、ルーテッド ファイアウォール モードでのみサポートされています。 |

||

|

ステップ 3 |

マネージャアクセス用の外部インターフェイスを設定します。 configure network management-data-interface その後、外部インターフェイスの基本的なネットワーク設定を行うように求めるプロンプトが表示されます。 手動 IP アドレス ガイダンス:登録後に外部 DNS サーバーを保持するには、Firewall Management Center で DNS プラットフォーム設定を再設定する必要があります。 DHCP からの IP アドレス |

||

|

ステップ 4 |

Firewall Management Center を指定します。 configure manager add {hostname | IPv4_address | IPv6_address | DONTRESOLVE} reg_key nat_id

例: |

||

|

ステップ 5 |

デバイスをリモート支社に送信できるように Firewall Threat Defense をシャットダウンします。 システムを適切にシャットダウンすることが重要です。単純に電源プラグを抜いたり、電源スイッチを押したりすると、重大なファイル システムの損傷を引き起こすことがあります。バックグラウンドでは常に多数のプロセスが実行されており、電源プラグを抜いたり、電源を切断したりすると、システムをグレースフルシャットダウンできないことを覚えておいてください。

|

Management Center へのファイアウォールの登録

使用している展開方法に応じてファイアウォールを Firewall Management Center に登録します。

シリアル番号を使用したデバイスの追加(ゼロタッチプロビジョニング)

ゼロ タッチ プロビジョニング を使用すると、デバイスで初期設定を実行することなく、シリアル番号でデバイスを Firewall Management Center に登録できます。Firewall Management Center は、この機能のために Cisco Security Cloud および Security Cloud Control と統合されます。

(注) |

Firewall Management Center バージョン 7.4 では、Security Cloud Control を使用してデバイスを追加する必要があります。詳細については、7.4 のガイドを参照してください。ネイティブ Firewall Management Center ワークフローは 7.6 で追加されました。また、7.4 でのクラウド統合については、Firewall Management Center の [SecureXとの統合(SecureX Integration)] ページを参照してください。 |

デフォルト設定

ゼロタッチプロビジョニング を使用すると、以下のインターフェイスが事前設定されます。他の設定(内部の DHCP サーバー、アクセス コントロール ポリシー、セキュリティゾーンなど)は設定されないことに注意してください。

-

イーサネット 1/1:「外部」、DHCP からの IP アドレス、IPv6 自動設定

-

イーサネット 1/2(または 、VLAN1 インターフェイスの場合):「内部」、192.168.95.1/24

-

デフォルトルート:外部インターフェイスで DHCP を介して取得

要件

マネージャアクセス向けに外部インターフェイスを使用する際は、デフォルトで DHCP が使用されます。高可用性を有効にする前に、IP アドレスを静的アドレスに変更する必要があります。または、代わりに管理インターフェイスを使用することができます。高可用性を備えた管理で DHCP がサポートされます。

始める前に

-

デバイスにパブリック IP アドレスまたは FQDN がない場合、Firewall Management Center のパブリック IP アドレス/FQDN を設定し(たとえば、NAT の背後にある場合)、デバイスが管理接続を開始できるようにします。 を参照してください。

-

IP アドレスとデフォルトゲートウェイを提供する管理またはイーサネット 1/1 用の DHCP サーバー。

-

OpenDNS パブリック DNS サーバーへのネットワークアクセス。IPv4:208.67.220.220 および 208.67.222.222。IPv6:2620:119:35::35。DHCP から取得した DNS サーバーは使用されません。

次の名前を解決する必要があります。

表 1. ゼロタッチプロビジョニングの FQDN FQDN

*.cisco.com(多くの FQDN)

*.defenseorchestrator.com(多くの FQDN)

*.defenseorchestrator.eu(EU の場合、多くの FQDN)

0.sourcefire.pool.ntp.org、1.sourcefire.pool.ntp.org、2.sourcefire.pool.ntp.org

1.200.159.162.in-addr.arpa

60.19.239.178.in-addr.arpa

connected.by.freedominter.net

time.cloudflare.com

udc.neo4j.org

手順

|

ステップ 1 |

シリアル番号を使用してデバイスを初めて追加する場合は、Firewall Management Center と Cisco Security Cloud を統合します。

|

||||||||||||

|

ステップ 2 |

デバイスのシリアル番号を取得します。

|

||||||||||||

|

ステップ 3 |

LED を確認して、ファイアウォールの登録準備ができていることを確認します。

|

||||||||||||

|

ステップ 4 |

を選択します。 |

||||||||||||

|

ステップ 5 |

[追加(Add)] ドロップダウンメニューから、[デバイス(Device)] を選択します。 |

||||||||||||

|

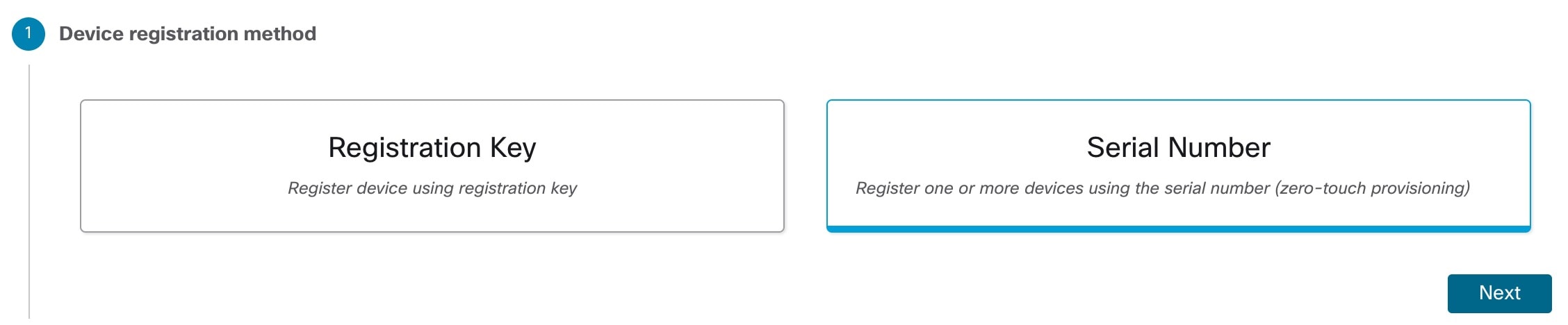

ステップ 6 |

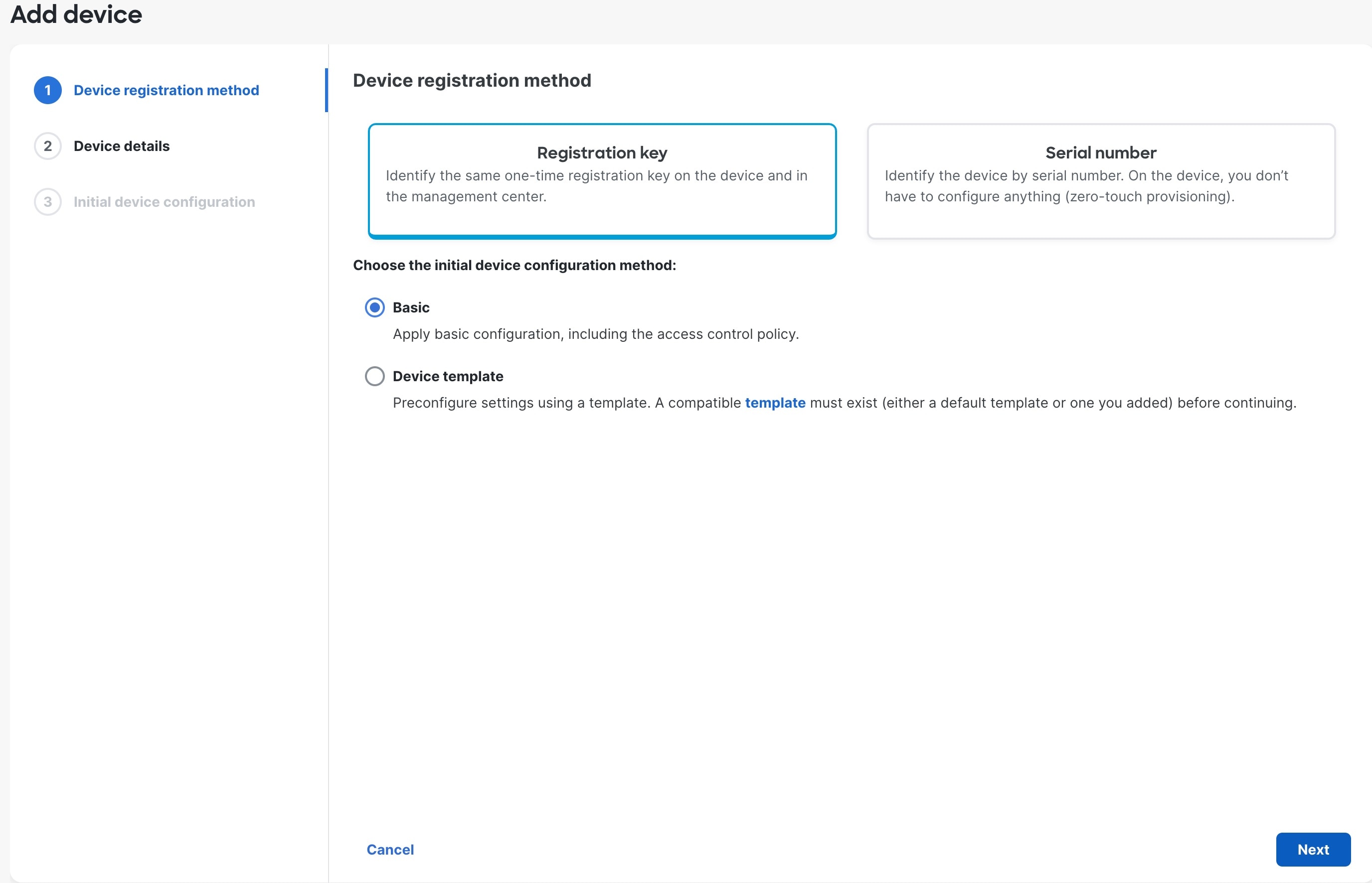

[シリアル番号を使用(Use Serial Number)] をクリックし、[次へ(Next)] をクリックします。

|

||||||||||||

|

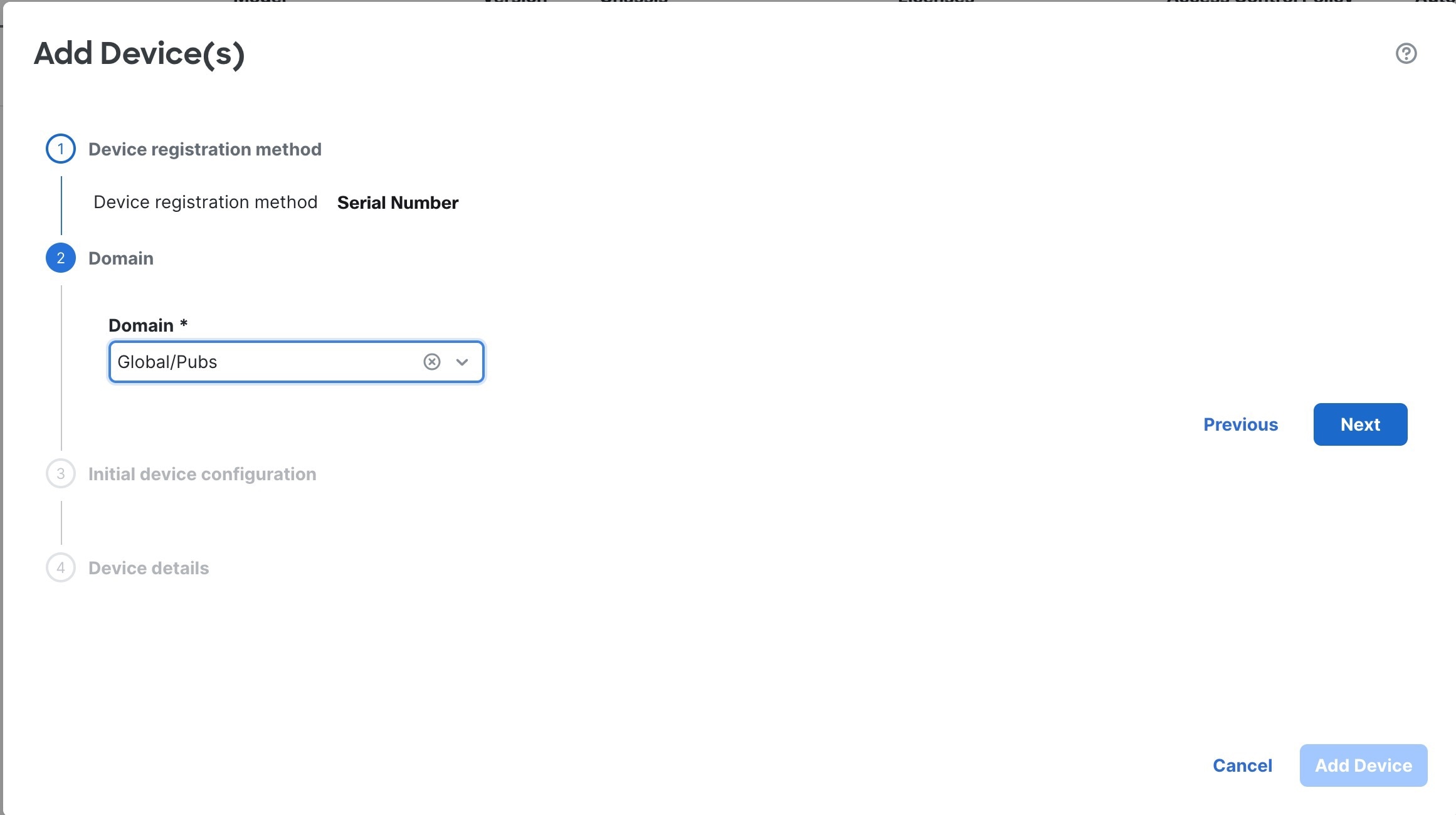

ステップ 7 |

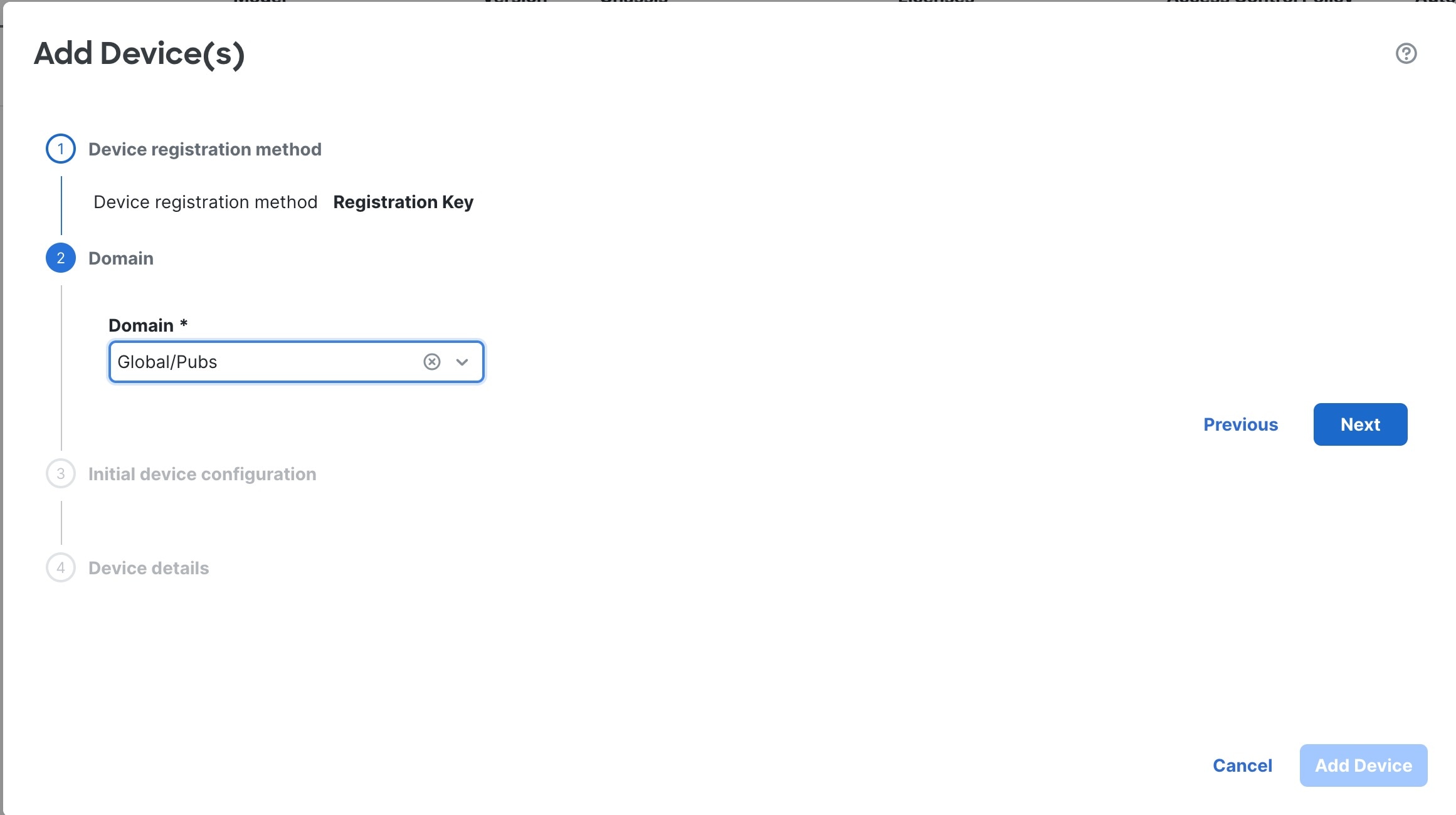

マルチドメイン環境では、ドロップダウンリストから [ドメイン(Domain)] を選択し、[次へ(Next)] をクリックします。

|

||||||||||||

|

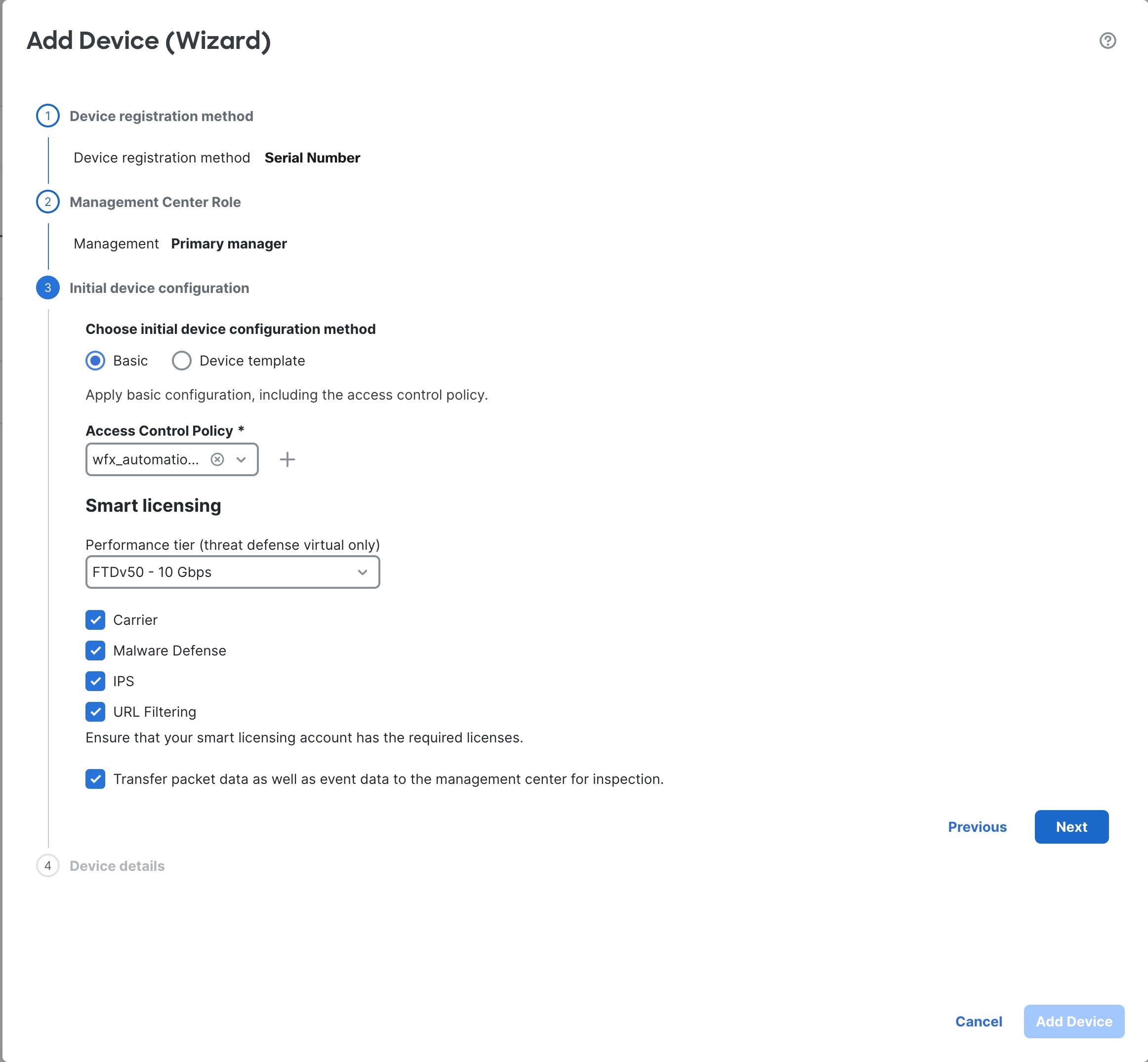

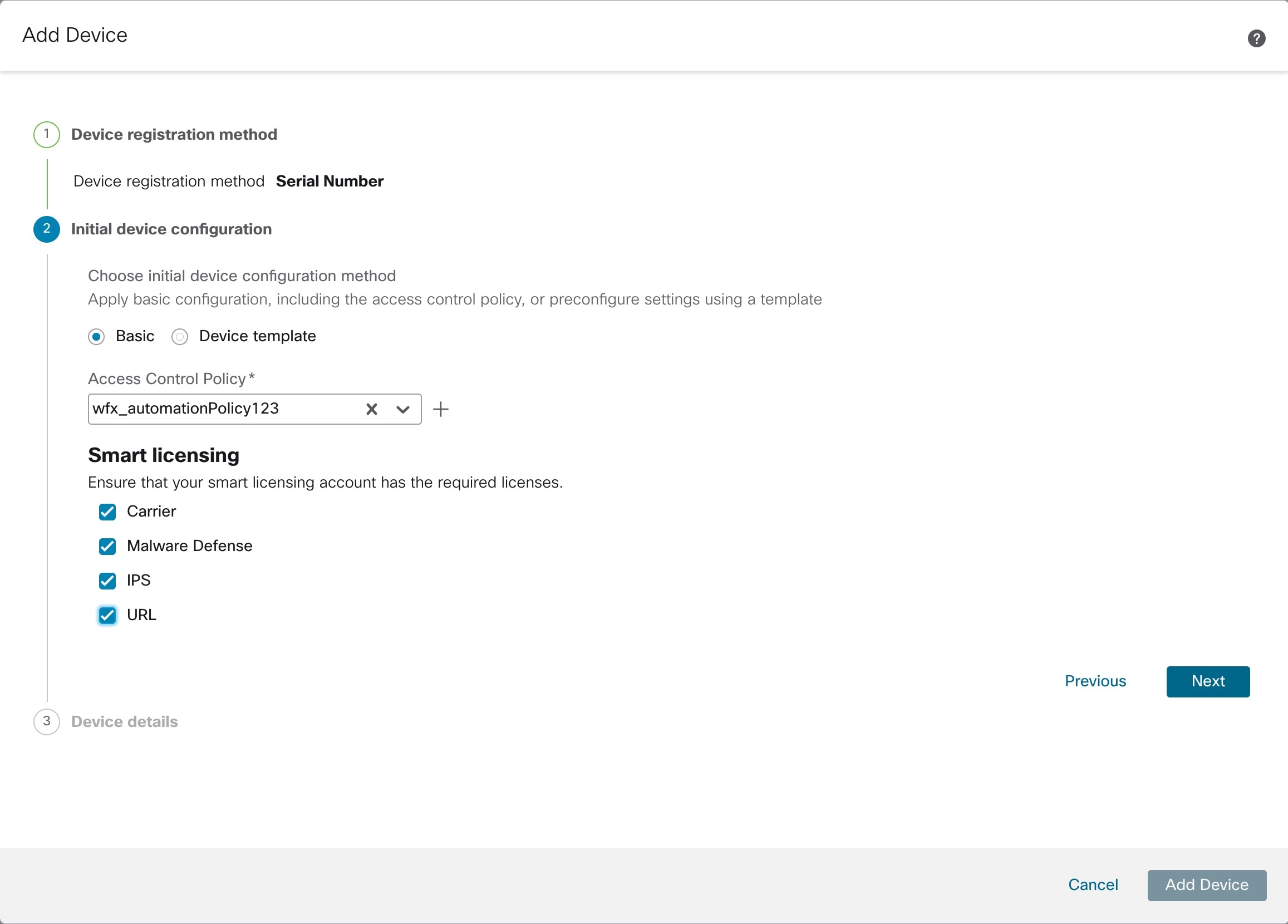

ステップ 8 |

[デバイスの初期設定(Initial device configuration)] で、[基本(Basic)] オプションボタンをクリックします。

|

||||||||||||

|

ステップ 9 |

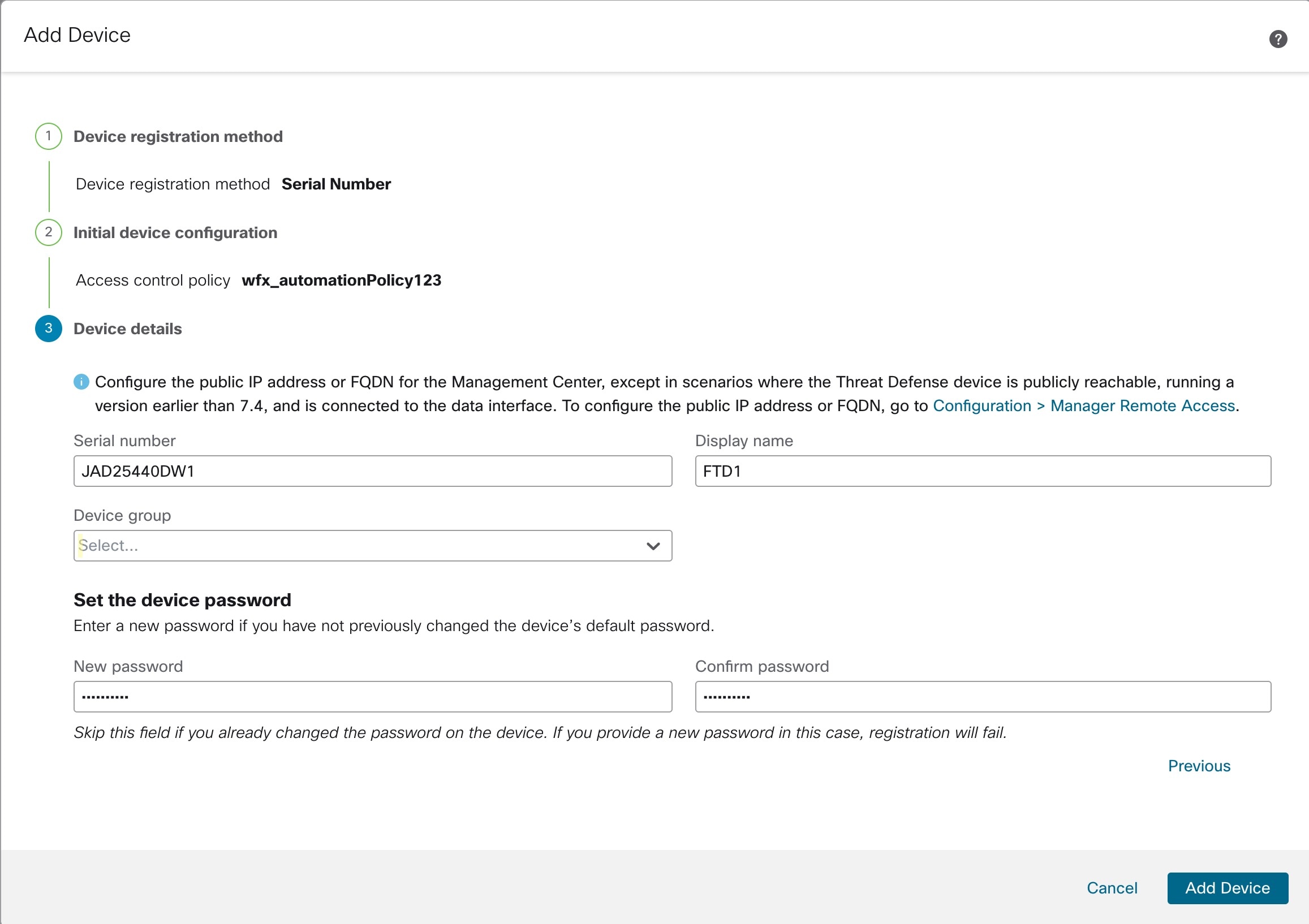

[デバイスの詳細(Device details)] を設定します。

|

||||||||||||

|

ステップ 10 |

[Add Device] をクリックします。 Firewall Management Center がデバイスのハートビートを確認して通信を確立するまでに、最大 2 分かかる場合があります。登録が成功すると、デバイスがリストに追加されます。 外部インターフェイスで ゼロタッチプロビジョニング を使用する場合、Security Cloud Control は DDNS プロバイダーとして機能し、以下を実行します。

管理インターフェイスで ゼロタッチプロビジョニング を使用する場合、DDNS はサポートされません。デバイスが管理接続を開始できるように、Firewall Management Center はパブリックに到達可能である必要があります。 Security Cloud Control を引き続き DDNS プロバイダーとして使用することも、後で Firewall Management Center の DDNS 設定を別の方式に変更することもできます。 |

手動プロビジョニングを使用したデバイスの追加

デバイスの IP アドレスまたはホスト名と登録キーを使用して、手動でファイアウォールを Firewall Management Center に登録します。

手順

|

ステップ 1 |

Firewall Management Center にログインします。 |

|

ステップ 2 |

を選択します。 |

|

ステップ 3 |

[追加(Add)] ドロップダウンメニューから、[デバイス(Device)] [デバイス(ウィザード)(Device (Wizard))] を選択します。 |

|

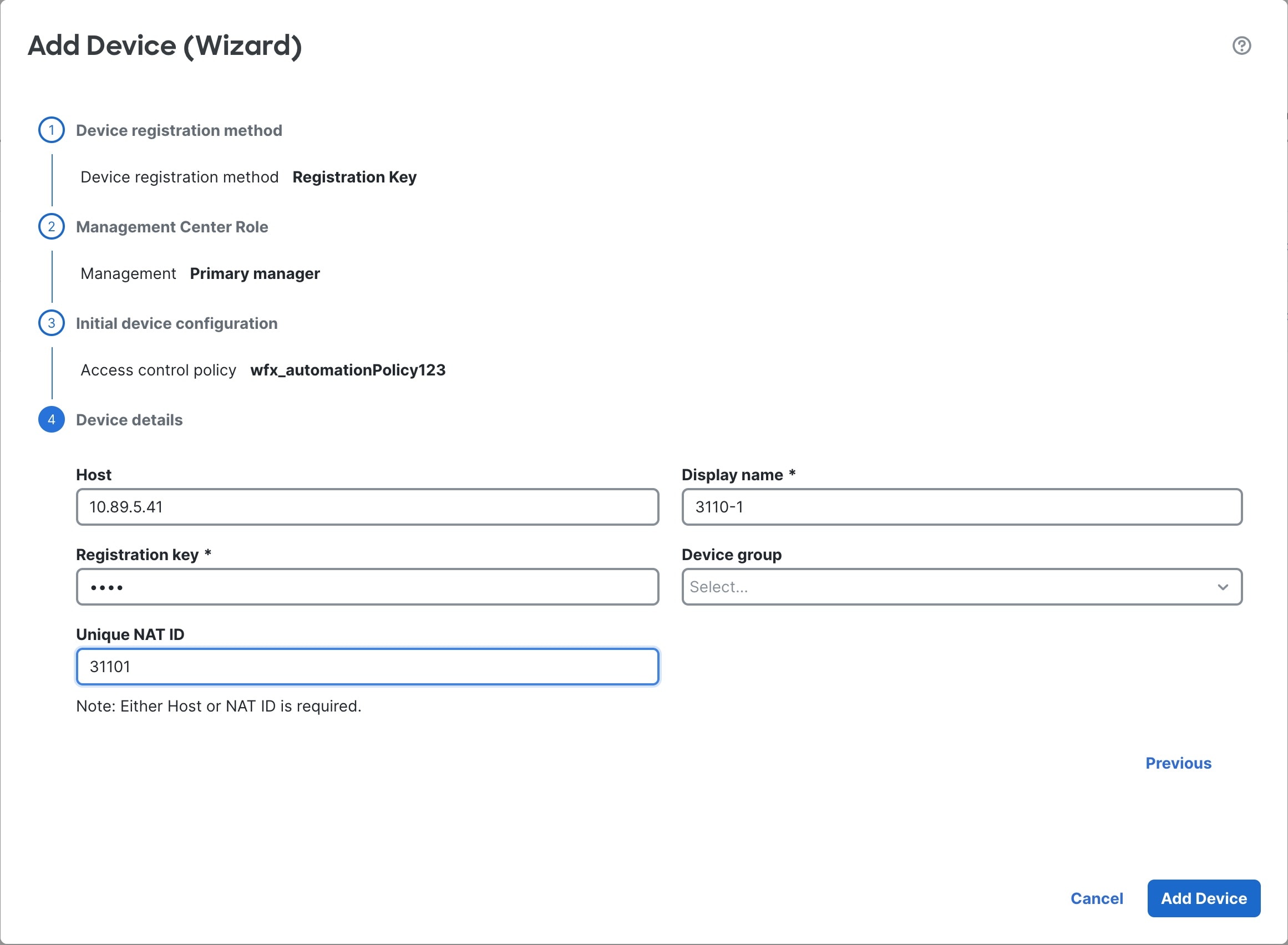

ステップ 4 |

[登録キー(Registration Key)] をクリックし、[次へ(Next)] をクリックします。

|

|

ステップ 5 |

マルチドメイン環境では、ドロップダウンリストから [ドメイン(Domain)] を選択し、[次へ(Next)] をクリックします。

|

|

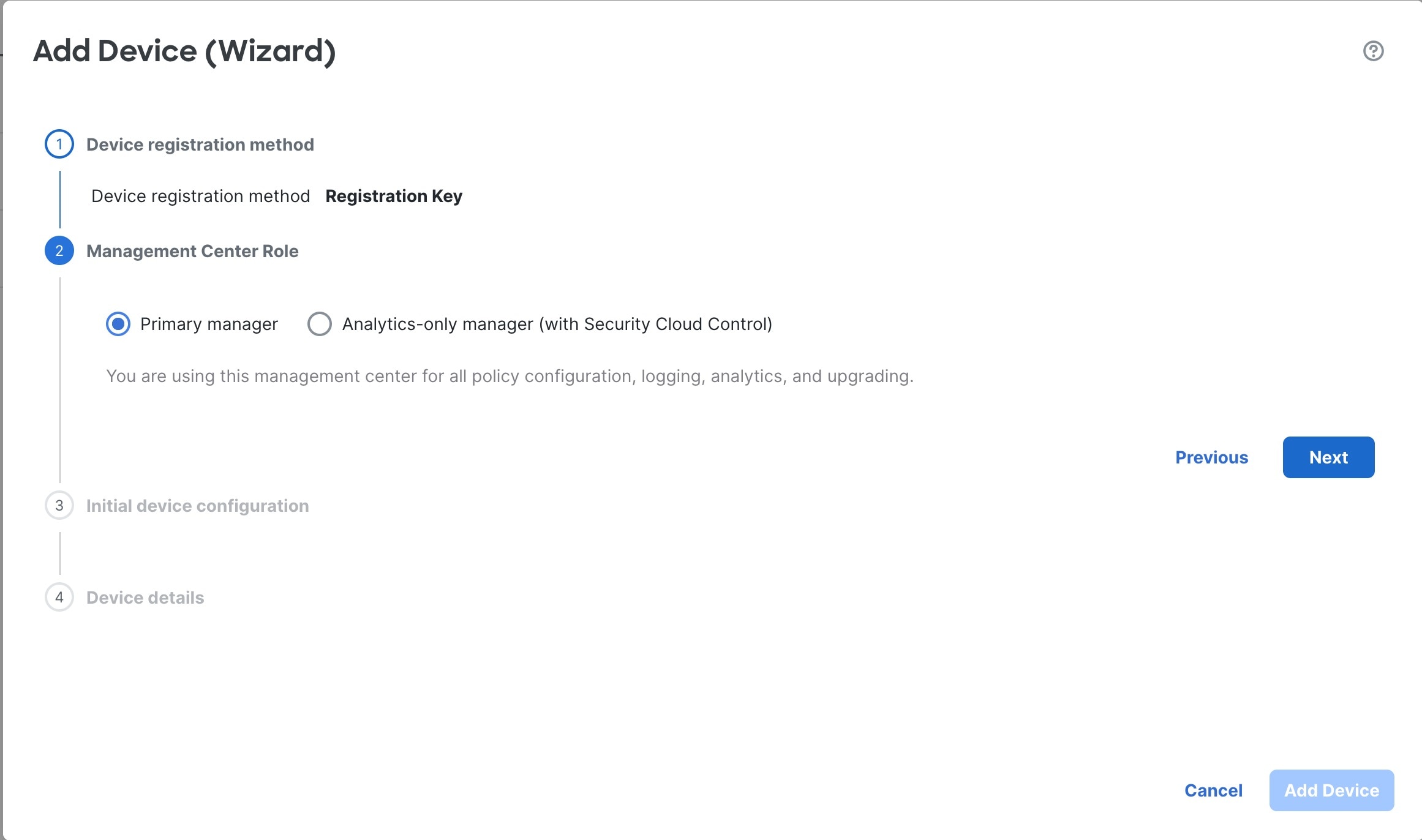

ステップ 6 |

通常の管理の場合は [プライマリマネージャ(Primary manager)] をクリックし、 クラウド提供型 Firewall Management Center で管理されているデバイスの場合は [分析専用マネージャ(Analytics-only manager)] をクリックします。。

|

|

ステップ 7 |

[デバイスの初期設定(Initial Device Configuration)] で、[基本(Basic)] をクリックします。

|

|

ステップ 8 |

[デバイスの詳細(Device details)] を指定します。

|

|

ステップ 9 |

[Add Device] をクリックします。 Firewall Management Center がデバイスのハートビートを確認して通信を確立するまでに、最大 2 分かかる場合があります。登録が成功すると、デバイスがリストに追加されます。失敗した場合は、エラーメッセージが表示されます。デバイスの登録に失敗した場合は、次の項目を確認してください。

トラブルシューティングの詳細については、https://cisco.com/go/fmc-reg-error を参照してください。 |

フィードバック

フィードバック