Cisco Identity Services Engine リリース 2.3 管理者ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年11月9日木曜日

章のタイトル: Cisco ISE エンドポイント プロファイリング ポリシー

- Cisco ISE プロファイリング サービス

- Cisco ISE ノードでのプロファイリング サービスの設定

- プロファイリング サービスによって使用されるネットワーク プローブ

- DNS プローブ

- SNMP クエリ プローブ

- 新しいネットワーク スキャン アクションの作成

- 新しいネットワーク スキャン アクションの作成

Cisco ISE エンドポイント プロファイリング ポリシー

Cisco ISE プロファイリング サービス

Cisco Identity Services Engine(ISE)のプロファイリング サービスは、ネットワークに接続されているデバイスおよびその場所を識別します。エンドポイントは Cisco ISE に設定されたエンドポイント プロファイリング ポリシーに基づいてプロファイリングされます。次に、Cisco ISE では、ポリシー評価の結果に基づいてネットワークのリソースにアクセスする権限がエンドポイントに付与されます。

-

IEEE 規格 802.1X ポートベースの認証アクセス コントロール、MAC 認証バイパス(MAB)認証、およびネットワーク アドミッション コントロール(NAC)をさまざまな規模および複雑度の企業ネットワークに使用して、認証の効率的かつ効果的な展開および継続的な管理を容易にします。

プロファイラ ワーク センター

[プロファイラ ワーク センター(Profiler Work Center)] メニュー([ワーク センター(Work Centers)] > [プロファイラ(Profiler)])には、すべてのプロファイラ ページが含まれ、ISE の管理者向けの単一の窓口として機能します。[プロファイラ ワーク センター(Profiler Work Center)] メニューには次のオプションがあります:[概要(Overview)]、[外部 ID ストア(Ext ID Stores)]、[ネットワーク デバイス(Network Devices)]、[エンドポイント分類(Endpoint Classification)]、[ノード設定(Node Config)]、[フィード(Feeds)]、[手動スキャン(Manual Scans)]、[ポリシー要素(ポリシーの要素)]、[プロファイリング ポリシー(Profiling Policies)]、[許可ポリシー(Authorization Policy)]、[トラブルシューティング(Troubleshoot)]、[レポート(Reports)]、[設定(Settings)] および [ディクショナリ(Dictionaries)]。

[プロファイラ(Profiler)] ダッシュボード

[プロファイラ(Profiler)] ダッシュボード([ワーク センター(Work Centers)] > [プロファイラ(Profiler)] > [エンドポイント分類(Endpoint Classification)])は、ネットワーク内のプロファイル、エンドポイント、アセットの集中型モニタリング ツールです。このダッシュボードには、グラフと表の形式でデータが表示されます。[プロファイル(Profiles)] ダッシュレットには、ネットワークで現在アクティブな論理プロファイルとエンドポイント プロファイルが表示されます。[エンドポイント(Endpoints)] ダッシュレットには、ネットワークに接続するエンドポイントの ID グループ、PSN、OS タイプが表示されます。[アセット(Assets)] ダッシュレットには、ゲスト、BYOD、企業などのフローが表示されます。表には接続されたさまざまなエンドポイントが表示され、新しいエンドポイントを追加することもできます。

プロファイリング サービスを使用したエンドポイント インベントリ

プロファイリング サービスを使用して、ネットワークに接続されたすべてのエンドポイントの機能を検出、特定、および決定することができます。デバイスのタイプに関係なく、エンドポイントの企業ネットワークへの適切なアクセスを、保障し、保持できます。

プロファイリング サービスでは、エンドポイントの属性をネットワーク デバイスとネットワークから収集し、エンドポイントをそのプロファイルに従って特定のグループに分類します。一致したプロファイルを持つエンドポイントが Cisco ISE データベースに保存されます。プロファイリング サービスで処理されるすべての属性は、プロファイラ ディクショナリに定義されている必要があります。

プロファイリング サービスは、ネットワークの各エンドポイントを識別し、そのプロファイルに従ってシステム内の既存のエンドポイントの ID グループ、またはシステム内で作成できる新しいグループにそれらのエンドポイントをグループ化します。エンドポイントをグループ化して既存の ID グループにエンドポイント プロファイリング ポリシーを適用することで、エンドポイントと対応するエンドポイント プロファイリング ポリシーのマッピングを決定できます。

Cisco ISE プロファイラ キュー制限の設定

Cisco ISE プロファイラは、ネットワークから大量のエンドポイント データを短時間で収集します。それにより、一部の遅い Cisco ISE コンポーネントがプロファイラによって生成されるデータを処理するときにバックログが蓄積されるため、Java 仮想マシン(JVM)のメモリ使用率が増大し、パフォーマンスの低下および安定性の問題が生じます。

プロファイラが JVM メモリ使用率を増やさず、また、JVM がメモリ不足になり、再起動しないように、プロファイラの次の内部コンポーネントに制限が適用されます。

エンドポイント キャッシュ

制限は、すべてのプロファイラ内部イベント ハンドラに適用されます。キュー サイズ制限に達すると、モニタリング アラームがトリガーされます。

Cisco ISE プロファイラのキュー サイズの制限

イベント ハンドラ

Cisco ISE ノードでのプロファイリング サービスの設定

Cisco ISE 対応のネットワークでネットワーク リソースを使用しているすべてのエンドポイントのコンテキスト インベントリを提供するプロファイリング サービスを設定できます。

デフォルトですべての管理、モニタリング、およびポリシー サービスのペルソナを担当する単一の Cisco ISE ノードで実行されるようにプロファイリング サービスを設定できます。

分散展開では、プロファイリング サービスは、ポリシー サービス ペルソナを担当する Cisco ISE ノードでのみ実行され、管理ペルソナとモニタリング ペルソナを担当する他の Cisco ISE ノードでは実行されません。

プロファイリング サービスによって使用されるネットワーク プローブ

ネットワーク プローブは、ネットワーク上のエンドポイントから属性を収集するために使用される方法です。プローブを使用して、エンドポイントを Cisco ISE データベース内の一致するプロファイルで作成または更新できます。

Cisco ISE では、ネットワーク デバイスの動作を分析してデバイス タイプを決定する多数のネットワーク プローブを使用して、デバイスをプロファイリングすることができます。ネットワーク プローブは、ネットワーク可視性の向上に役立ちます。

- IP アドレスと MAC アドレスのバインディング

- NetFlow プローブ

- DHCP プローブ

- DHCP SPAN プローブ

- HTTP プローブ

- HTTP SPAN プローブ

- RADIUS プローブ

- ネットワーク スキャン(NMAP)プローブ

- DNS プローブ

- SNMP クエリ プローブ

- SNMP トラップ プローブ

- Active Directory プローブ

IP アドレスと MAC アドレスのバインディング

NetFlow プローブ

Cisco ISE プロファイラは Cisco IOS NetFlow Version 9 を実装しています。NetFlow Version 9 には、Cisco ISE プロファイリング サービスをサポートするためのプロファイラの拡張に必要な追加機能があるため、これを使用することを推奨します。

NetFlow Version 9 の属性を NetFlow 対応のネットワーク アクセス デバイスから収集して、エンドポイントを作成したり、Cisco ISE データベース内の既存のエンドポイントを更新できます。NetFlow Version 9 は、エンドポイントの送信元 MAC アドレスと宛先 MAC アドレスを割り当てて、更新するように設定できます。NetFlow 属性のディクショナリを作成して NetFlow ベースのプロファイリングに対応することもできます。

NetFlow Version 9 レコード フォーマットの詳細については、『NetFlow Version 9 Flow-Record Format』マニュアルの表 6「NetFlow Version 9 Field Type Definitions」を参照してください。

さらに、Cisco ISE は Version 5 以前の NetFlow バージョンをサポートします。ネットワークで NetFlow Version 5 を使用する場合は、Version 5 をアクセス レイヤのプライマリ ネットワーク アクセス デバイス(NAD)でのみ使用できます。他のデバイスでは動作しません。

Cisco IOS NetFlow Version 5 パケットには、エンドポイントの MAC アドレスが含まれません。NetFlow Version 5 から収集された属性は、Cisco ISE データベースに直接追加できません。IP アドレスを使用してエンドポイントを検出し、エンドポイントに NetFlow Version 5 の属性を付加できます。このことは、ネットワーク アクセス デバイスの IP アドレスと NetFlow Version 5 属性から抽出される IP アドレスを組み合わせることによって実行できます。ただし、これらのエンドポイントを RADIUS または SNMP プローブで事前に検出しておく必要があります。

NetFlow Version 5 以前のバージョンでは、MAC アドレスは IP フローの一部ではありません。このため、エンドポイントのキャッシュにあるネットワーク アクセス デバイスから収集された属性情報を関連付けることにより、エンドポイントの IP アドレスをプロファイリングすることが必要となります。

NetFlow Version 5 レコード フォーマットの詳細については、『NetFlow Services Solutions Guide』の表 2「Cisco IOS NetFlow Flow Record and Export Format Content Information」を参照してください。

DHCP プローブ

Cisco ISE 展開のダイナミック ホスト コンフィギュレーション プロトコル プローブを有効にすると、Cisco ISE プロファイリング サービスで INIT-REBOOT および SELECTING メッセージ タイプの新しい要求だけに基づいてエンドポイントを再プロファイリングできます。RENEWING や REBINDING などの他の DHCP メッセージ タイプは処理されますが、エンドポイントのプロファイリングには使用されません。DHCP パケットから解析された属性は、エンドポイント属性にマッピングされます。

INIT-REBOOT 状態中に生成された DHCPREQUEST メッセージ

DHCP クライアントが前に割り当てられてキャッシュされた設定を確認する場合、クライアントはサーバ識別子(server-ip)オプションを入力できません。代わりに、前に割り当てられた IP アドレスを要求された IP アドレス(requested-ip)オプションに入力する必要があります。また、DHCPREQUEST メッセージの Client IP Address(ciaddr)フィールドをゼロで埋める必要があります。要求された IP アドレスが正しくない場合、またはクライアントが誤ったネットワークに配置されている場合、DHCP サーバは DHCPNAK メッセージをクライアントに送信します。

SELECTING 状態中に生成された DHCPREQUEST メッセージ

DHCP クライアントは、サーバ識別子(server-ip)オプションで選択された DHCP サーバの IP アドレスを挿入し、要求された IP アドレス(requested-ip)オプションにクライアントによって選択された DHCPOFFER の Your IP Address(yiaddr)フィールドの値を入力します。また、「ciaddr」フィールドをゼロで埋めます。

DHCP ブリッジ モードのワイヤレス LAN コントローラ設定

DHCP SPAN プローブ

DHCP スイッチド ポート アナライザ(SPAN)プローブは、Cisco ISE ノードで初期化されると、特定インターフェイス上のネットワーク アクセス デバイスからのネットワーク トラフィックをリッスンします。DHCP SPAN パケットを DHCP サーバから Cisco ISE プロファイラに転送するようにネットワーク アクセス デバイスを設定する必要があります。プロファイラはこれらの DHCP SPAN パケットを受信して解析し、エンドポイントのプロファイリングに使用できるエンドポイント属性を取得します。

次に例を示します。

switch(config)# monitor session 1 source interface Gi1/0/4 switch(config)# monitor session 1 destination interface Gi1/0/2

HTTP プローブ

HTTP プローブでは、識別文字列が HTTP 要求ヘッダー フィールド User-Agent を使って転送されます。このフィールドは、IP タイプのプロファイリング条件の作成、および Web ブラウザ情報の確認に使用される属性です。プロファイラは Web ブラウザ情報を User-Agent 属性および要求メッセージの他の HTTP 属性から取得し、エンドポイント属性のリストに追加します。

Cisco ISE はポート 80 およびポート 8080 で Web ブラウザからの通信をリッスンします。Cisco ISE には、多くのデフォルト プロファイルが用意されています。これらのプロファイルはシステムに組み込まれ、User-Agent 属性に基づいてエンドポイントを識別します。

HTTP SPAN プローブ

Cisco ISE 展開の HTTP プローブをスイッチド ポート アナライザ(SPAN)プローブとともに有効にすると、プロファイラは指定されたインターフェイスからの HTTP パケットをキャプチャできます。SPAN 機能は、Cisco ISE サーバが Web ブラウザからの通信をリッスンするポート 80 で使用できます。

HTTP SPAN は、HTTP 要求ヘッダー メッセージの HTTP 属性を IP ヘッダー(L3 ヘッダー)の IP アドレスとともに収集し、L2 ヘッダーのエンドポイントの MAC アドレスに基づいてエンドポイントに関連付けることができます。この情報は、Apple デバイスやさまざまなオペレーティング システムのコンピュータなどの各種モバイルおよびポータブル IP 対応デバイスを識別するのに役立ちます。ゲスト ログインまたはクライアント プロビジョニング ダウンロード時に Cisco ISE サーバでキャプチャをリダイレクトするため、各種モバイルおよびポータブル IP 対応デバイスの識別の信頼性が向上しました。これにより、プロファイラは User-Agent 属性とその他の HTTP 属性を要求メッセージから取得し、Apple デバイスなどのデバイスを識別できます。

VMware で実行中の Cisco ISE の HTTP 属性の収集の無効化

RADIUS プローブ

Cisco ISE で認証に RADIUS を使用するように設定し、クライアント サーバ トランザクションで使用できる共有秘密を定義できます。RADIUS サーバから RADIUS 要求および応答メッセージを受信すると、プロファイラはエンドポイントのプロファイリングに使用できる RADIUS 属性を収集できます。

Cisco ISE は RADIUS サーバおよび他の RADIUS サーバに対する RADIUS プロキシ クライアントとして動作できます。プロキシ クライアントとして動作する場合は、外部の RADIUS サーバを使用して RADIUS 要求および応答メッセージを処理します。

ネットワーク スキャン(NMAP)プローブ

NMAP プローブについて

Cisco ISE では、NMAP セキュリティ スキャナを使用して、サブネット内のデバイスを検出できます。プロファイリング サービスの実行が有効になっているポリシー サービス ノードで NMAP プローブをイネーブルにします。エンドポイント プロファイリング ポリシーでそのプローブからの結果を使用します。

NMAP の各手動サブネット スキャンには、エンドポイント ソース情報をそのスキャン ID で更新するために使用される一意の数値 ID があります。エンドポイント検出時に、エンドポイント ソース情報を更新して、ネットワーク スキャン プローブで検出されたことを示すこともできます。

NMAP の手動サブネット スキャンは、静的な IP アドレスが割り当てられたプリンタなど、常に Cisco ISE ネットワークに接続されているために、他のプローブで検出できないデバイスを検出する場合に便利です。

NMAP スキャンの制限

サブネットのスキャンには非常に多くのリソースを消費します。サブネットのスキャンは時間のかかるプロセスです。これは、サブネットのサイズや密度によって異なります。アクティブなスキャンの数は常に 1 つに制限されるため、同時にスキャンできるサブネットは 1 つだけです。また、サブネット スキャンの進行中にいつでもサブネット スキャンをキャンセルできます。[クリック(Click)] を使用して、最新のスキャン結果のリンクを表示できます。これにより、 に保存されている最新のネットワーク スキャン結果を表示できます。

手動 NMAP スキャン

次の NMAP コマンドを使用すると、サブネットがスキャンされ、nmapSubnet.log に出力が送信されます。

nmap -O -sU -p U:161,162 -oN /opt/CSCOcpm/logs/nmapSubnet.log --append-output -oX - <subnet>

| -O | OS 検出の有効化 |

| -sU | UDP スキャン |

| -p <port ranges> | 特定のポートのみスキャンします。たとえば、U:161, 162 と指定します。 |

| oN | 通常の出力 |

| oX | XML 出力 |

NMAP の手動サブネット スキャンの SNMP 読み取り専用コミュニティ ストリング

手動 NMAP スキャンの結果

最新のネットワーク スキャン結果は、[ワーク センター(Work Centers)] > [プロファイラ(Profiler)] > [手動スキャン(Manual Scans)] > [手動 NMAP スキャンの結果(Manual NMAP Scan Results)] に保存されます。[手動 NMAP スキャンの結果(Manual NMAP Scan Results)] ページには、任意のサブネットに対して手動でのネットワーク スキャンを実行し、その結果として検出された最新のエンドポイントのみが、関連付けられたエンドポイント プロファイル、MAC アドレス、およびスタティック割り当てステータスとともに表示されます。このページでは、必要に応じて、エンドポイント サブネットで検出されたポイントをより適切に分類するために編集できます。

Cisco ISE を使用すると、プロファイリング サービスの実行が有効になっている [ポリシー サービス(Policy Service)] ノードで手動でのネットワーク スキャンを実行できます。展開内のプライマリ管理 ISE ノード ユーザ インターフェイスでポリシー サービス ノードを選択し、そのポリシー サービス ノードで手動でのネットワーク スキャンを実行する必要があります。任意のサブネットに対する手動でのネットワーク スキャン時に、ネットワーク スキャン プローブにより、指定されたサブネット上のエンドポイントとそのオペレーティング システムが検出され、SNMP サービス用の UDP ポート 161 および 162 がチェックされます。

その他の情報

手動での NMAP スキャンの結果に関する追加情報を以下に示します。

-

不明なエンドポイントを検出するには、NMAP が NMAP スキャンまたはサポートする SNMP スキャンを介して IP/MAC バインディングを学習できる必要があります。

-

ISE は、RADIUS 認証または DHCP プロファイリングを使用して、既知のエンドポイントの IP/MAC バインディングを学習します。

-

IP/MAC バインディングは、展開内の PSN ノード間で複製されません。したがって、ローカル データベースに IP/MAC バインディングがある PSN(たとえば、MAC アドレスが最後に認証された PSN)から手動スキャンを開始する必要があります。

-

NMAP スキャンの結果には、手動または自動にかかわらず、NMAP が以前にスキャンしたエンドポイントに関する情報は表示されません。

DNS プローブ

Cisco ISE 展開のドメイン ネーム サーバ(DNS)プローブを使用すると、プロファイラはエンドポイントを検索し、完全修飾名(FQDN)を取得できます。Cisco ISE 対応のネットワークでエンドポイントが検出されたら、エンドポイント属性のリストが NetFlow、DHCP、DHCP SPAN、HTTP、RADIUS、または SNMP プローブから収集されます。

Cisco ISE をスタンドアロンで展開する場合、または初めて分散環境に展開する場合は、セットアップ ユーティリティを実行して Cisco ISE アプライアンスを設定するように求められます。セットアップ ユーティリティを実行するときに、ドメイン ネーム システム(DNS)ドメインとプライマリ ネームサーバ(プライマリ DNS サーバ)を設定します。設定時には、1 つ以上のネームサーバを設定できます。Cisco ISE の展開後に、CLI コマンドを使用して DNS ネームサーバを変更または追加することもできます。

DNS FQDN ルックアップ

WLC Web インターフェイスでの呼出端末 ID タイプの設定

WLC Web インターフェイスを使用して、呼出端末 ID タイプ情報を設定できます。WLC Web インターフェイスの [セキュリティ(Security)] タブに移動すると、[RADIUS RADIUS 認証サーバ(Authentication Servers)] ページで発信側ステーション ID を設定できます。[MAC デリミタ(MAC Delimiter)] フィールドは、WLC ユーザ インターフェイスのデフォルトでは、[コロン(Colon)] に設定されます。

WLC Web インターフェイスで設定する方法の詳細については、『Cisco Wireless LAN Controller Configuration Guide, Release 7.2』の第 6 章「Configuring Security Solutions」を参照してください。

config radius callStationIdType コマンドを使用して WLC CLI で設定する方法の詳細については、『Cisco Wireless LAN Controller Command Reference Guide, Release 7.2』の第 2 章「Controller Commands」を参照してください。

SNMP クエリ プローブ

[ノードの編集(Edit Node)] ページでの SNMP クエリー プローブの設定に加えて、 でその他の Simple Management Protocol 設定を行う必要があります。

[ネットワーク デバイス(Network Devices)] リスト ページで新しいネットワーク アクセス デバイス(NAD)の SNMP 設定を行うことができます。ネットワーク アクセス デバイスの SNMP クエリー プローブまたは SNMP 設定に指定したポーリング間隔で、NAD に定期的にクエリーを実行します。

次の設定に基づいて、特定の NAD の SNMP クエリーをオンおよびオフにすることができます。

-

[リンクアップ時に SNMP クエリー(SNMP Query on Link up)] および [新しい MAC の通知(New MAC notification)] のオンまたはオフ

-

Cisco Discovery Protocol 情報の [リンクアップ時に SNMP クエリー(SNMP Query on Link up)] および [新しい MAC の通知(New MAC notification)] のオンまたはオフ

iDevice および SNMP をサポートしないその他のモバイル デバイスでは、ARP テーブルによって MAC アドレスを検出でき、SNMP クエリー プローブによってネットワーク アクセス デバイスからクエリーを実行できます。

SNMP クエリに関する Cisco Discovery Protocol のサポート

SNMP クエリに関する Link Layer Discovery Protocol のサポート

| 機能 | 機能 |

|---|---|

| LLDP グローバル ステート | 無効 |

| LLDP ホールドタイム(廃棄までの時間) | 120 秒 |

| LLDP タイマー(パケット更新頻度) | 30 秒 |

| LLDP 再初期化遅延 | 2 秒 |

| LLDP tlv-select | 有効(すべての TLV の送受信が可能) |

| LLDP インターフェイス ステート | [有効(Enabled)] |

| LLDP 受信 | [有効(Enabled)] |

| LLDP 転送 | [有効(Enabled)] |

| LLDP med-tlv-select | 有効(すべての LLDP-MED TLV の送信が可能) |

単一文字で表示される CDP および LLDP の機能コード

例 1

lldpCacheCapabilities S lldpCapabilitiesMapSupported S

例 2

lldpCacheCapabilities B;T lldpCapabilitiesMapSupported B;T

例 3

Switch#show cdp neighbors Capability Codes: R - Router, T - Trans Bridge, B - Source Route Bridge, S - Switch, H - Host, I - IGMP, r - Repeater, P - Phone, D - Remote, C - CVTA, M - Two-port Mac Relay ... Switch# Switch#show lldp neighbors Capability codes: (R) Router, (B) Bridge, (T) Telephone, (C) DOCSIS Cable Device (W) WLAN Access Point, (P) Repeater, (S) Station, (O) Other ... Switch#

SNMP トラップ プローブ

SNMP トラップは、MAC 通知、linkup、linkdown、および informs をサポートする特定のネットワーク アクセス デバイスから情報を受信します。SNMP トラップ プローブは、ポートがアップまたはダウンし、エンドポイントがネットワークから切断するか、またはネットワークに接続したときに、特定のネットワーク アクセス デバイスから情報を受信します。そのため、受信した情報は Cisco ISE にエンドポイントを作成するのに十分ではありません。

SNMP トラップを完全に機能させ、エンドポイントを作成するには、トラップを受信したときに SNMP クエリー プローブがネットワーク アクセス デバイスの特定のポートでポーリング イベントをトリガーするように SNMP クエリーを有効にする必要があります。この機能を完全に動作させるには、ネットワーク アクセス デバイスと SNMP トラップを設定する必要があります。

(注) | Cisco ISE では、ワイヤレス LAN コントローラ(WLC)とアクセス ポイント(AP)から受信した SNMP トラップはサポートされません。 |

Active Directory プローブ

AD のプローブ:

ページで AD プローブを有効化できます。このプローブを有効にすると、ISE はホスト名を受信するとすぐに、新しいエンドポイントの AD 属性を取得します。ホスト名は通常 DHCP または DNS プローブから正常に学習されます。正常に取得すると、ISE は再スキャンがタイムアウトになるまで、同じエンドポイントに対し AD を再度問い合わせようとはしません。これにより属性の問い合わせに対する AD の負荷が制限されます。再スキャン タイマーは、[再スキャンまでの日数(Days Before Rescan)] フィールド([管理(Administration)] > [システム(System)] > [展開(Deployment)] > [プロファイリング設定(Profiling Configuration)] > [Active Directory] )で設定できます。エンドポイントでの追加のプロファイリング アクティビティがあれば、AD はもう一度クエリーされます。

Cisco ISE ノードごとのプローブの設定

ポリシー サービス ペルソナを担当する展開の Cisco ISE ノードごとに、[プロファイリング設定(Profiling Configuration)] タブで次のプローブを 1 つ以上設定できます。

Cisco ISE ノードごとのプローブは、管理ノードからのみ設定できます。管理ノードは、分散展開のセカンダリ管理ノードで使用できません。

CoA、SNMP RO コミュニティおよびエンドポイント属性フィルタの設定

Cisco ISE では、グローバル コンフィギュレーションで、[プロファイラ設定(Profiler Configuration)] ページで許可変更(CoA)を発行し、プロファイリング サービスを有効にしてすでに認証されているエンドポイントに対する制御を拡張することができます。

さらに、[プロファイラ設定(Profiler Configuration)] ページでは、NMAP の手動でのネットワーク スキャンのために、カンマで区切られた追加の SNMP 読み取り専用コミュニティ ストリングを設定できます。SNMP RO コミュニティ ストリングは、[現在のカスタム SNMP コミュニティ ストリング(Current custom SNMP community strings)] フィールドに表示されるのと同じ順序で使用されます。

[プロファイラ設定(Profiler Configuration)] ページでは、エンドポイント属性のフィルタリングを設定することもできます。

認証されたエンドポイントに対する許可変更のグローバル設定

デフォルトの [CoA なし(No CoA)] オプションを使用して許可変更(CoA)を無効にするか、ポート バウンスと再認証オプションを使用して CoA を有効にするグローバル コンフィギュレーション オプションを使用できます。Cisco ISE の CoA でポート バウンスを設定している場合は、「CoA 免除」の項で説明されているように、プロファイリング サービスにより他の CoA が発行されることがあります。

RADIUS プローブまたはモニタリング ペルソナの REST API を使用して、エンドポイントの認証できます。RADIUS プローブを有効にして、パフォーマンスを向上させることができます。CoA を有効にした場合は、Cisco ISE アプリケーションで CoA 設定と合わせて RADIUS プローブを有効にしてパフォーマンスを向上させることを推奨します。これにより、プロファイリング サービスは収集された RADIUS 属性を使用して、エンドポイントに適切な CoA を発行できます。

Cisco ISE アプリケーションで RADIUS プローブを無効にした場合は、モニタリング ペルソナの REST API を使用して CoA を発行できます。これにより、プロファイリング サービスは幅広いエンドポイントをサポートできます。分散展開では、モニタリング ペルソナの REST API を使用して CoA を発行するために、モニタリング ペルソナを担当する Cisco ISE ノードがネットワークに少なくとも 1 つ存在している必要があります。

プライマリおよびセカンダリ モニタリング ノードは同一のセッション ディレクトリ情報を持つため、Cisco ISE は、分散展開内の REST クエリーのデフォルトの宛先としてプライマリおよびセカンダリ モニタリング ノードを適宜指定します。

許可変更の発行の使用例

次の場合に、プロファイリング サービスによって許可変更が発行されます。

-

エンドポイントが削除される:エンドポイントが [エンドポイント(Endpoints)] ページから削除され、そのエンドポイントがネットワークから接続解除または排除された場合。

-

例外アクションが設定される:エンドポイントに異常または許容できないイベントをもたらす例外アクションがプロファイルごとに設定されている場合。プロファイリング サービスは、CoA を発行して対応するスタティック プロファイルにエンドポイントを移動します。

-

エンドポイントが初めてプロファイリングされる:エンドポイントがスタティックに割り当てられておらず、初めてプロファイリングされる場合(たとえば、プロファイルが不明プロファイルから既知のプロファイルに変更された場合)。

-

エンドポイント プロファイリングのポリシーが変更され、ポリシーが許可ポリシーで使用される:エンドポイント プロファイリング ポリシーが変更され、許可ポリシーで使用される論理的なプロファイルにそのポリシーが含まれる場合。エンドポイント プロファイリング ポリシーは、プロファイリング ポリシーの一致のため、または、エンドポイントが論理的なプロファイルに関連付けられたエンドポイント プロファイリング ポリシーにスタティックに割り当てられるときに、変更される場合があります。両方の場合で、エンドポイント プロファイリング ポリシーが許可ポリシーで使用される場合のみ、プロファイリング サービスは CoA を発行します。

許可変更の発行の免除

エンドポイント ID グループが変更され、スタティック割り当てがすでに true の場合、プロファイリング サービスは CoA を発行しません。

-

有線(Extensible Authentication Protocol)EAP 対応エンドポイントが認証された:認証された有線 EAP 対応エンドポイントが検出された場合。

-

ポートごとに複数のアクティブ セッション:1 つのポートに複数のアクティブなセッションがある場合は、CoA に [ポート バウンス(Port Bounce)] オプションを設定しても、プロファイリング サービスによって [再認証(Reauth)] オプションが指定された CoA が発行されます。

-

ワイヤレス エンドポイント検出時のパケット オブ ディスコネクト CoA(セッションの終了):エンドポイントがワイヤレスとして検出されて、パケット オブ ディスコネクト CoA(セッション終了)がポート バウンス CoA の代わりに送信された場合。この変更の利点は、ワイヤレス LAN コントローラ(WLC)CoA がサポートされていることです。

-

エンドポイントがゲスト デバイス登録フローによって作成された:エンドポイントがゲストのデバイス登録によって作成された場合。CoA が Cisco ISE でグローバルに有効になっていても、プロファイリング サービスは、デバイス登録のフローに影響を与えないように CoA を発行しません。特に、ポートバウンス CoA のグローバル設定は、エンドポイント接続のフローを中断します。

-

グローバルな [CoA なし(No CoA)] 設定がポリシー CoA を上書きする:グローバルな [CoA なし(No CoA)] は、エンドポイント プロファイリング ポリシーのすべての構成設定を上書きします。エンドポイント プロファイリングポリシーごとに設定された CoA に関係なく、Cisco ISE で CoA が発行されないためです。

(注)

[CoA なし(No CoA)] および [再認証(Reauth)] CoA 設定は影響を受けません。また、プロファイラ サービスは有線およびワイヤレス エンドポイントに同じ CoA の設定を適用します。

CoA 設定の各タイプに発行される許可変更

ISE データベースの持続性とパフォーマンスの属性フィルタ

Cisco ISE は、ダイナミック ホスト コンフィギュレーション プロトコル(DHCP ヘルパーと DHCP SPAN の両方)、HTTP、RADIUS、およびシンプル ネットワーク管理プロトコルの各プローブのフィルタを実装しています。ただし、パフォーマンスの低下に対処するために NetFlow は除外されています。各プローブ フィルタには、一時的でエンドポイント プロファイルとは関係のない属性のリストが含まれ、これらの属性はプローブによって収集された属性から削除されます。

isebootstrap ログ(isebootstrap-yyyymmdd-xxxxxx.log)には、辞書からの属性がフィルタリングされた状態で、辞書の作成を処理するメッセージが含まれます。エンドポイントがフィルタリング フェーズを通過するときに、フィルタリングが行われたことを示すデバッグ メッセージをログに記録するように設定することもできます。

Cisco ISE プロファイラは、次のエンドポイント属性フィルタを呼び出します。

DHCP ヘルパーと DHCP SPAN の両方の DHCP フィルタには、不要なすべての属性が含まれ、これらの属性は DHCP パケットの解析後に削除されます。フィルタリング後の属性は、エンドポイントのエンドポイント キャッシュ内にある既存の属性とマージされます。

HTTP フィルタは、HTTP パケットからの属性のフィルタリングに使用され、フィルタリング後の属性セットに大幅な変更はありません。

RADIUS フィルタは、syslog 解析が完了すると使用され、エンドポイント属性がプロファイリングのためにエンドポイント キャッシュにマージされます。

SNMP クエリー用の SNMP フィルタには、CDP および LLDP フィルタが含まれています。これらのフィルタはすべて SNMP クエリー プローブに使用されます。

ホワイトリストを使用してエンドポイント属性をフィルタリングするグローバル設定

収集ポイントで頻繁には変わらないエンドポイント属性の数を減らして、永続性イベントおよび複製イベントの数を減らすことができます。エンドポイント属性フィルタを有効にすると、Cisco ISE プロファイラは、重要な属性のみを保持し、その他の属性をすべて廃棄します。重要な属性とは、Cisco ISE システムによって使用される属性またはエンドポイント プロファイリング ポリシーやルールで明確に使用される属性です。

ホワイトリストは、カスタム エンドポイント プロファイリング ポリシー内でエンドポイントのプロファイリングに使用される属性のセットであり、許可変更(CoA)、個人所有デバイスの持ち込み(BYOD)、デバイス登録 WebAuth(DRW)などが Cisco ISE で期待どおりに機能するために不可欠な属性のセットです。ホワイトリストは、無効になっている場合でも、エンドポイントの所有権が変わった場合に(属性が複数のポリシーのサービス ノードによって収集されている場合)、常に基準として使用されます。

デフォルトではホワイトリストは無効で、属性は、属性フィルタが有効になっている場合にのみドロップされます。ホワイト リストは、フィードからの変更など、エンドポイント プロファイリング ポリシーが変更されると、プロファイリング ポリシーに新しい属性を含めるように、動的に更新されます。ホワイトリストにない属性は収集時に即座にドロップされ、属性をプロファイリング エンドポイントに加えることはできません。バッファリングと組み合わせると、永続性イベントの数を減らすことができます。

ホワイトリストに次の 2 つのソースから決定された属性のセットが含まれていることを確認する必要があります。

IOS センサー組み込みスイッチからの属性の収集

IOS センサーの統合によって、Cisco ISE ランタイムと Cisco ISE プロファイラでスイッチから送信された任意またはすべての属性を収集できるようになりました。RADIUS プロトコルを使用して、DHCP、CDP、および LLDP 属性をスイッチから直接収集できます。DHCP、CDP、および LLDP について収集された属性は、解析され、次の場所のプロファイラ ディクショナリの属性にマッピングされます()。

デバイス センサー用にサポートされている Catalyst プラットフォームについては、https://communities.cisco.com/docs/DOC-72932 を参照してください。

IOS センサー組み込みネットワーク アクセス デバイス

IOS センサー組み込みネットワーク アクセス デバイスと Cisco ISE の統合では、次のコンポーネントが含まれます。

IOS センサー組み込みネットワーク アクセス デバイスの設定チェックリスト

ここでは、スイッチから直接 DHCP、CDP、および LLDP の属性を収集するために、IOS センサー対応スイッチと Cisco ISE で設定する必要のある作業のリストの概要を説明します。

ネットワーク アクセス デバイスで DHCP、CDP、および LLDP 情報を収集するための IOS センサーがサポートされていることを確認します。

ネットワーク アクセス デバイスで、エンドポイントから CDP 情報と LLDP 情報を取得するために次の CDP コマンドと LLDP コマンドが実行されていることを確認します。

cdp enable lldp run

標準の AAA コマンドと RADIUS コマンドを使用して、セッション アカウンティングが個別に有効になっていることを確認します。

aaa new-model aaa accounting dot1x default start-stop group radius radius-server host <ip> auth-port <port> acct-port <port> key <shared-secret> radius-server vsa send accounting

IOS センサー固有のコマンドを実行していることを確認します。

-

ネットワーク アクセス デバイスで IOS センサー プロトコル データを RADIUS アカウンティング メッセージに追加したり、新しいセンサー プロトコル データの検出時に追加のアカウンティング イベントを生成したりできるようにする必要があります。つまり、RADIUS アカウンティング メッセージには、すべての CDP、LLDP、および DHCP 属性が含まれている必要があります。

-

(アカウンティング機能がグローバルに有効になっている場合、)(アカウンティング)ネットワーク アクセス デバイスで、特定のポートでホストされているセッションについて IOS センサー プロトコル データを RADIUS アカウンティング メッセージに追加できないようにするには、適切なポートで次のコマンドを入力します。

-

デフォルトでは、サポートされている各ピア プロトコルでクライアント通知とアカウンティング イベントが生成されるのは、特定のセッションのコンテキストで前に受信したことのないタイプ、長さ、値(TLV)が着信パケットに含まれている場合だけです。

新しい TLV が存在するか、または前に受信した TLV の値が異なる場合は、すべての TLV 変更に対するクライアント通知とアカウンティング イベントを有効にする必要があります。次のコマンドを入力します。

-

ネットワーク アクセス デバイスで IOS Device Classifier(ローカル アナライザ)が無効になっていることを確認します。

no macro auto monitor

(注)このコマンドにより、ネットワーク アクセス デバイスは変更ごとに 2 つの同じ RADIUS アカウンティング メッセージを送信できなくなります。

プロファイラ条件

プロファイラ条件はポリシー要素であり、他の条件とほとんど同じです。ただし、認証、許可、およびゲスト条件とは異なり、プロファイリング条件は限られた数の属性に基づいています。[プロファイラ条件(Profiler Conditions)] ページに Cisco ISE で使用できる属性とその説明が表示されます。

-

シスコ提供:Cisco ISE には展開時に事前定義されたプロファイリング条件が含まれており、[プロファイラ条件(Profiler Conditions)] ページでシスコ提供の条件として識別されます。シスコ提供のプロファイリング条件を削除することはできません。

[ポリシー(Policy)] > [ポリシー要素(Policy Elements)] > [ディクショナリ(Dictionaries)] > [システム(System)] からアクセスできる場所にあるシステム プロファイラ ディクショナリにもシスコ提供条件があります。

たとえば、MAC ディクショナリです。一部の製品では、OUI(固有識別子情報)がデバイスの製造組織を識別するために最初に使用できる固有属性です。これはデバイスの MAC アドレスのコンポーネントです。MAC ディクショナリには、MACAddress および OUI 属性が含まれています。

-

管理者作成:ユーザが Cisco ISE の管理者として作成するプロファイラ条件、複製された事前定義済みのプロファイリング条件は管理者作成として識別されます。[プロファイラ条件(Profiler Conditions)] ページでプロファイラ ディクショナリを使用して、DHCP、MAC、SNMP、IP、RADIUS、NetFlow、CDP、LLDP、および NMAP タイプのプロファイラ条件を作成できます。

プロファイリング ポリシーの数の推奨上限は 1000 ですが、最高 2000 までプロファイリング ポリシーを拡張できます。

プロファイリング ネットワーク スキャン アクション

エンドポイント スキャン アクションは、エンドポイント プロファイリング ポリシーで参照できる設定可能なアクションであり、ネットワーク スキャン アクションに関連付けられている条件が満たされるとトリガーされます。

Cisco ISE システムにおけるリソース使用量を制限するために、エンドポイントをスキャンする場合はエンドポイント スキャンが使用されます。ネットワーク スキャン アクションでは、リソースを大量に消費するネットワーク スキャンとは異なり、1 つのエンドポイントをスキャンします。これにより、エンドポイントの全体的な分類が向上し、エンドポイントのエンドポイント プロファイルが再定義されます。エンドポイント スキャンは、1 度に 1 つずつしか処理できません。

1 つのネットワーク スキャン アクションをエンドポイント プロファイリング ポリシーに関連付けることができます。Cisco ISE には、ネットワーク スキャン アクションに 3 つの走査方式が事前定義されています。たとえば、OS-scan、SNMPPortsAndOS-scan、および CommonPortsAndOS-scan といった 3 つの走査方式のいずれか、またはすべてを含めることができます。OS-scan、SNMPPortsAndOS-scan、および CommonPortsAndOS-scans を編集または削除できません。これらは、Cisco ISE の事前定義済みネットワーク スキャン アクションです。独自の新しいネットワーク スキャン アクションを作成することもできます。

エンドポイントを適切にプロファイリングしたら、設定済みのネットワーク スキャン アクションをエンドポイントに対して使用できません。たとえば、Apple-Device をスキャンすると、スキャンされたエンドポイントを Apple デバイスに分類できます。OS-scan によってエンドポイントで実行されているオペレーティング システムが特定されたら、Apple-Device プロファイルに一致しなくなりますが、Apple デバイスの適切なプロファイルに一致します。

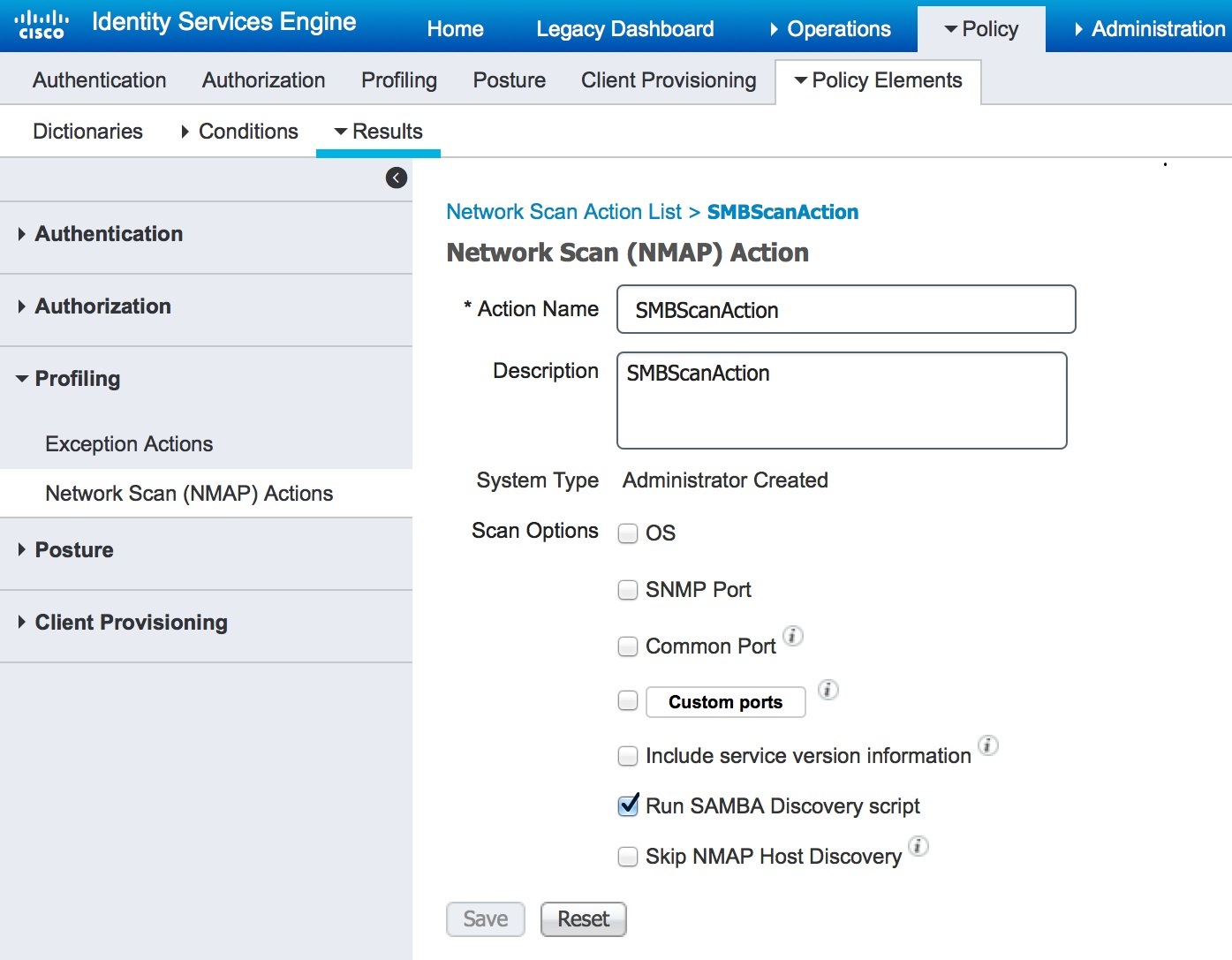

新しいネットワーク スキャン アクションの作成

エンドポイント プロファイリング ポリシーに関連付けられたネットワーク スキャン アクションでは、エンドポイントのオペレーティング システム、簡易ネットワーク管理プロトコル(SNMP)ポート、および一般ポートがスキャンされます。シスコでは、最も一般的な NMAP スキャンのためのネットワーク スキャン アクションを提供していますが、独自のものを作成することもできます。

ネットワーク スキャン(NMAP)プローブは、ネットワーク スキャン アクションをトリガーするルールを定義する前にイネーブルにする必要があります。その手順は、「Cisco ISE ノードごとのプローブの設定」で説明します。

NMAP オペレーティング システム スキャン

NMAP ツールには、信頼できない結果をまねく可能性がある OS-scan 上の制限があります。たとえば、スイッチやルータなどのネットワーク デバイスのオペレーティング システムをスキャンすると、NMAP OS-scan から、それらのデバイスについて正しくない operating-system 属性が返されることがあります。Cisco ISE は精度が 100% ではない場合でも、operating-system 属性を表示します。

ルールで NMAP operating-system 属性を使用するエンドポイント プロファイリング ポリシーに低い確実度値の条件(確実度係数の値)を設定する必要があります。NMAP:operating-system 属性に基づいてエンドポイント プロファイリング ポリシーを作成するときは、NMAP からの不正な結果をフィルタリングする AND 条件を含めることを推奨します。

[OS のスキャン(Scan OS)] をエンドポイント プロファイリング ポリシーに関連付けた場合、次の NMAP コマンドはオペレーティング システムをスキャンします。

nmap -sS -O -F -oN /opt/CSCOcpm/logs/nmap.log -append-output -oX - <IP-address>

次の NMAP コマンドを使用すると、サブネットがスキャンされ、nmapSubnet.log に出力が送信されます。

nmap -O -sU -p U:161,162 -oN /opt/CSCOcpm/logs/nmapSubnet.log --append-output -oX - <subnet>

| -O | OS 検出の有効化 |

| -sU | UDP スキャン |

| -p <port ranges> | 特定のポートのみスキャンします。たとえば、U:161, 162 と指定します。 |

| oN | 通常の出力 |

| oX | XML 出力 |

オペレーティング システム ポート

次の表に、NMAP が OS のスキャンに使用する TCP ポートを示します。また、NMAP は ICMP および UDP ポート 51824 を使用します。

|

1 |

3 |

4 |

6 |

7 |

9 |

13 |

17 |

19 |

|

20 |

21 |

22 |

23 |

24 |

25 |

26 |

30 |

32 |

|

33 |

37 |

54 |

43 |

49 |

53 |

70 |

79 |

80 |

|

81 |

82 |

83 |

84 |

85 |

88 |

89 |

90 |

99 |

|

100 |

106 |

109 |

110 |

111 |

113 |

119 |

125 |

135 |

|

139 |

143 |

144 |

146 |

161 |

163 |

179 |

199 |

211 |

|

212 |

222 |

254 |

255 |

256 |

259 |

264 |

280 |

301 |

|

306 |

311 |

340 |

366 |

389 |

406 |

407 |

416 |

417 |

|

425 |

427 |

443 |

444 |

445 |

458 |

464 |

465 |

481 |

|

497 |

500 |

512 |

513 |

514 |

515 |

524 |

541 |

543 |

|

544 |

545 |

548 |

554 |

555 |

563 |

587 |

593 |

616 |

|

617 |

625 |

631 |

636 |

646 |

648 |

666 |

667 |

668 |

|

683 |

687 |

691 |

700 |

705 |

711 |

714 |

720 |

722 |

|

726 |

749 |

765 |

777 |

783 |

787 |

800 |

801 |

808 |

|

843 |

873 |

880 |

888 |

898 |

900 |

901 |

902 |

903 |

|

911 |

912 |

981 |

987 |

990 |

992 |

993 |

995 |

999 |

|

1000 |

1001 |

1002 |

1007 |

1009 |

1010 |

1011 |

1021 |

1022 |

|

1023 |

1024 |

1025 |

1026 |

1027 |

1028 |

1029 |

1030 |

1031 |

|

1032 |

1033 |

1034 |

1035 |

1036 |

1037 |

1038 |

1039 |

1040 ~ 1100 |

|

1102 |

1104 |

1105 |

1106 |

1107 |

1108 |

1110 |

1111 |

1112 |

|

1113 |

1114 |

1117 |

1119 |

1121 |

1122 |

1123 |

1124 |

1126 |

|

1130 |

1131 |

1132 |

1137 |

1138 |

1141 |

1145 |

1147 |

1148 |

|

1149 |

1151 |

1152 |

1154 |

1163 |

1164 |

1165 |

1166 |

1169 |

|

1174 |

1175 |

1183 |

1185 |

1186 |

1187 |

1192 |

1198 |

1199 |

|

1201 |

1213 |

1216 |

1217 |

1218 |

1233 |

1234 |

1236 |

1244 |

|

1247 |

1248 |

1259 |

1271 |

1272 |

1277 |

1287 |

1296 |

1300 |

|

1301 |

1309 |

1310 |

1311 |

1322 |

1328 |

1334 |

1352 |

1417 |

|

1433 |

1434 |

1443 |

1455 |

1461 |

1494 |

1500 |

1501 |

1503 |

|

1521 |

1524 |

1533 |

1556 |

1580 |

1583 |

1594 |

1600 |

1641 |

|

1658 |

1666 |

1687 |

1688 |

1700 |

1717 |

1718 |

1719 |

1720 |

|

1721 |

1723 |

1755 |

1761 |

1782 |

1783 |

1801 |

1805 |

1812 |

|

1839 |

1840 |

1862 |

1863 |

1864 |

1875 |

1900 |

1914 |

1935 |

|

1947 |

1971 |

1972 |

1974 |

1984 |

1998 ~ 2010 |

2013 |

2020 |

2021 |

|

2022 |

2030 |

2033 |

2034 |

2035 |

2038 |

2040 ~ 2043 |

2045 ~ 2049 |

2065 |

|

2068 |

2099 |

2100 |

2103 |

2105 ~ 2107 |

2111 |

2119 |

2121 |

2126 |

|

2135 |

2144 |

2160 |

2161 |

2170 |

2179 |

2190 |

2191 |

2196 |

|

2200 |

2222 |

2251 |

2260 |

2288 |

2301 |

2323 |

2366 |

2381 ~ 2383 |

|

2393 |

2394 |

2399 |

2401 |

2492 |

2500 |

2522 |

2525 |

2557 |

|

2601 |

2602 |

2604 |

2605 |

2607 |

2608 |

2638 |

2701 |

2702 |

|

2710 |

2717 |

2718 |

2725 |

2800 |

2809 |

2811 |

2869 |

2875 |

|

2909 |

2910 |

2920 |

2967 |

2968 |

2998 |

3000 |

3001 |

3003 |

|

3005 |

3006 |

3007 |

3011 |

3013 |

3017 |

3030 |

3031 |

3052 |

|

3071 |

3077 |

3128 |

3168 |

3211 |

3221 |

3260 |

3261 |

3268 |

|

3269 |

3283 |

3300 |

3301 |

3306 |

3322 |

3323 |

3324 |

3325 |

|

3333 |

3351 |

3367 |

3369 |

3370 |

3371 |

3372 |

3389 |

3390 |

|

3404 |

3476 |

3493 |

3517 |

3527 |

3546 |

3551 |

3580 |

3659 |

|

3689 |

3690 |

3703 |

3737 |

3766 |

3784 |

3800 |

3801 |

3809 |

|

3814 |

3826 |

3827 |

3828 |

3851 |

3869 |

3871 |

3878 |

3880 |

|

3889 |

3905 |

3914 |

3918 |

3920 |

3945 |

3971 |

3986 |

3995 |

|

3998 |

4000 ~ 4006 |

4045 |

4111 |

4125 |

4126 |

4129 |

4224 |

4242 |

|

4279 |

4321 |

4343 |

4443 |

4444 |

4445 |

4446 |

4449 |

4550 |

|

4567 |

4662 |

4848 |

4899 |

4900 |

4998 |

5000 ~ 5004 |

5009 |

5030 |

|

5033 |

5050 |

5051 |

5054 |

5060 |

5061 |

5080 |

5087 |

5100 |

|

5101 |

5102 |

5120 |

5190 |

5200 |

5214 |

5221 |

5222 |

5225 |

|

5226 |

5269 |

5280 |

5298 |

5357 |

5405 |

5414 |

5431 |

5432 |

|

5440 |

5500 |

5510 |

5544 |

5550 |

5555 |

5560 |

5566 |

5631 |

|

5633 |

5666 |

5678 |

5679 |

5718 |

5730 |

5800 |

5801 |

5802 |

|

5810 |

5811 |

5815 |

5822 |

5825 |

5850 |

5859 |

5862 |

5877 |

|

5900 ~ 5907 |

5910 |

5911 |

5915 |

5922 |

5925 |

5950 |

5952 |

5959 |

|

5960 ~ 5963 |

5987 ~ 5989 |

5998 ~ 6007 |

6009 |

6025 |

6059 |

6100 |

6101 |

6106 |

|

6112 |

6123 |

6129 |

6156 |

6346 |

6389 |

6502 |

6510 |

6543 |

|

6547 |

6565 ~ 6567 |

6580 |

6646 |

6666 |

6667 |

6668 |

6669 |

6689 |

|

6692 |

6699 |

6779 |

6788 |

6789 |

6792 |

6839 |

6881 |

6901 |

|

6969 |

7000 |

7001 |

7002 |

7004 |

7007 |

7019 |

7025 |

7070 |

|

7100 |

7103 |

7106 |

7200 |

7201 |

7402 |

7435 |

7443 |

7496 |

|

7512 |

7625 |

7627 |

7676 |

7741 |

7777 |

7778 |

7800 |

7911 |

|

7920 |

7921 |

7937 |

7938 |

7999 |

8000 |

8001 |

8002 |

8007 |

|

8008 |

8009 |

8010 |

8011 |

8021 |

8022 |

8031 |

8042 |

8045 |

|

8080 ~ 8090 |

8093 |

8099 |

8100 |

8180 |

8181 |

8192 |

8193 |

8194 |

|

8200 |

8222 |

8254 |

8290 |

8291 |

8292 |

8300 |

8333 |

8383 |

|

8400 |

8402 |

8443 |

8500 |

8600 |

8649 |

8651 |

8652 |

8654 |

|

8701 |

8800 |

8873 |

8888 |

8899 |

8994 |

9,000 |

9001 |

9002 |

|

9003 |

9009 |

9010 |

9011 |

9040 |

9050 |

9071 |

9080 |

9081 |

|

9090 |

9091 |

9099 |

9100 |

9101 |

9102 |

9103 |

9110 |

9111 |

|

9200 |

9207 |

9220 |

9290 |

9415 |

9418 |

9485 |

9500 |

9502 |

|

9503 |

9535 |

9575 |

9593 |

9594 |

9595 |

9618 |

9666 |

9876 |

|

9877 |

9878 |

9898 |

9900 |

9917 |

9929 |

9943 |

9944 |

9968 |

|

9998 |

9999 |

10000 |

10001 |

10002 |

10003 |

10004 |

10009 |

10010 |

|

10012 |

10024 |

10025 |

10082 |

10180 |

10215 |

10243 |

10566 |

10616 |

|

10617 |

10621 |

10626 |

10628 |

10629 |

10778 |

11110 |

11111 |

11967 |

|

12000 |

12174 |

12265 |

12345 |

13456 |

13722 |

13782 |

13783 |

14000 |

|

14238 |

14441 |

14442 |

15000 |

15002 |

15003 |

15004 |

15660 |

15742 |

|

16000 |

16001 |

16012 |

16016 |

16018 |

16080 |

16113 |

16992 |

16993 |

|

17877 |

17988 |

18040 |

18101 |

18988 |

19101 |

19283 |

19315 |

19350 |

|

19780 |

19801 |

19842 |

20000 |

20005 |

20031 |

20221 |

20222 |

20828 |

|

21571 |

22939 |

23502 |

24444 |

24800 |

25734 |

25735 |

26214 |

27000 |

|

27352 |

27353 |

27355 |

27356 |

27715 |

28201 |

30000 |

30718 |

30951 |

|

31038 |

31337 |

32768 |

32769 |

32770 |

32771 |

32772 |

32773 |

32774 |

|

32775 |

32776 |

32777 |

32778 |

32779 |

32780 |

32781 |

32782 |

32783 |

|

32784 |

32785 |

33354 |

33899 |

34571 |

34572 |

34573 |

34601 |

35500 |

|

36869 |

38292 |

40193 |

40911 |

41511 |

42510 |

44176 |

44442 |

44443 |

|

44501 |

45100 |

48080 |

49152 |

49153 |

49154 |

49155 |

49156 |

49157 |

|

49158 |

49159 |

49160 |

49161 |

49163 |

49165 |

49167 |

49175 |

49176 |

|

49400 |

49999 |

50000 |

50001 |

50002 |

50003 |

50006 |

50300 |

50389 |

|

50500 |

50636 |

50800 |

51103 |

51493 |

52673 |

52822 |

52848 |

52869 |

|

54045 |

54328 |

55055 |

55056 |

55555 |

55600 |

56737 |

56738 |

57294 |

|

57797 |

58080 |

60020 |

60443 |

61532 |

61900 |

62078 |

63331 |

64623 |

|

64680 |

65000 |

65129 |

65389 |

NMAP SNMP ポート スキャン

[SNMP ポートのスキャン(Scan SNMP Port)] をエンドポイント プロファイリング ポリシーに関連付けた場合、次の NMAP コマンドは SNMP ポート(UDP 161 と 162)をスキャンします。

nmap -sU -p U:161,162 -oN /opt/CSCOcpm/logs/nmap.log --append-output -oX - <IP-address>| -sU | UDP スキャン。 |

| -p <port-ranges> | 特定のポートのみスキャンします。たとえば、UDP ポート 161 と 16.2 をスキャンします |

| oN | 通常の出力。 |

| oX | XML 出力。 |

| IP-address | スキャン対象のエンドポイントの IP アドレス。 |

NMAP 一般ポート スキャン

| -sTU | TCP 接続スキャンと UDP スキャンの両方。 |

| -p <port ranges> | TCP ポート 21、22、23、25、53、80、110、135、139、143、443、445、3306、3389、8080、および UDP ポート 53、67、68、123、135、137、138、139、161、445、500、520、631、1434、1900 をスキャンします。 |

| oN | 通常の出力。 |

| oX | XML 出力。 |

| IP アドレス | スキャン対象のエンドポイントの IP アドレス。 |

一般ポート

| TCP ポート(TCP Ports) | UDP ポート | ||

|---|---|---|---|

| ポート | サービス | ポート | サービス |

| 21/tcp | FTP | 53/udp | ドメイン |

| 22/tcp | ssh | 67/udp | dhcps |

| 23/tcp | telnet | 68/udp | dhcpc |

| 25/tcp | smtp | 123/udp | ntp |

| 53/tcp | ドメイン | 135/udp | msrpc |

| 80/tcp | http | 137/udp | netbios-ns |

| 110/tcp | pop3 | 138/udp | netbios-dgm |

| 135/tcp | msrpc | 139/udp | netbios-ssn |

| 139/tcp | netbios-ssn | 161/udp | snmp |

| 143/tcp | imap | 445/udp | microsoft-ds |

| 443/tcp | https | 500/udp | isakmp |

| 445/tcp | microsoft-ds | 520/udp | ルート |

| 3389/tcp | ms-term-serv | 1434/udp | ms-sql-m |

| 8080/tcp | http-proxy | 1900/udp | upnp |

NMAP カスタム ポート スキャン

一般的なポートに加えて、カスタム ポートを使用して( または )、自動および手動 NMAP スキャン動作を指定できます。NMAP プローブが、指定した開いているカスタム ポートを通じてエンドポイントから属性を収集します。これらの属性は、[ISE ID(ISE Identity)] ページのエンドポイントの属性で更新されます()。各スキャン動作に、最大で 10 個の UDP および 10 個の TCP ポートを指定することができます。一般ポートとして指定されているものと同じポート番号を使用できません。詳細については、「McAfee ePolicy Orchestrator を使用したプロファイラ ポリシーの設定」のセクションを参照してください。

サービス バージョン情報を含む NMAP スキャン

サービス バージョン情報を含む NMAP プローブは、デバイスで実行されているサービスに関する情報を収集することによる、より優れた分類のためにエンドポイントを自動的にスキャンします。このサービス バージョン オプションは、一般ポートまたはカスタム ポートと組み合わせることができます。

例:

CLI コマンド:nmap -sV -p T:8083 172.21.75.217

|

[ポート(Port)] |

状態(State) |

サービス |

バージョン |

|---|---|---|---|

|

8083/tcp |

open |

http |

McAfee ePolicy Orchestrator Agent 4.8.0.1500 (ePOServerName: WIN2008EPO, AgentGuid: {1F5ED719-0A22-4F3B-BABA-00FAE756C2FE}) |

NMAP SMB 検出スキャン

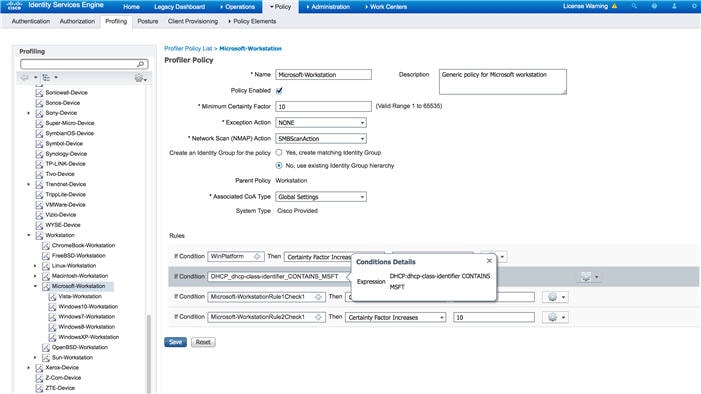

NMAP SMB 検出スキャンにより、Windows バージョンを区別し、よりよいエンドポイントのプロファイリングが得られます。NMAP が提供する SMB 検出スクリプトを実行するように NMAP スキャン アクションを設定できます。

NMAP スキャン アクションは Windows のデフォルト ポリシーに組み込まれ、エンドポイントがポリシーおよびスキャン ルールに一致すると、そのエンドポイントでスキャンされ、結果は、正確な Windows バージョンの決定に役立ちます。さらに、ポリシーは、フィード サービスで設定され、新しい事前定義済 NMAP スキャンが SMB の検出オプションで作成されます。

(注) | SMB 検出では、エンドポイントで Windows ファイル共有オプションを有効にしてください。 |

SMB 検出属性

SMB 検出スクリプトがエンドポイントで実行されるときに、新しい SMB 検出属性(SMB.Operating-system など)がエンドポイントに追加されます。これらの属性は、フィード サービスの Windows エンドポイント プロファイリング ポリシーの更新に対して考慮されます。SMB 検出スクリプトが実行されるときに、SMB 検出属性には SMB.operating-system、SMB.lanmanager、SMB.server、SMB.fqdn、SMB.domain、SMB.workgroup、SMB.cpe などのように、SMB が前に追加されます。

NMAP ホスト検出のスキップ

それぞれの IP アドレスのすべてのポートをスキャンすることは時間のかかるプロセスです。スキャンの目的によって、アクティブなエンドポイントの NMAP ホストの検出を省略できます。

NMAP スキャンがエンドポイントの分類の後にトリガーされると、プロファイラはエンドポイントのホストの検出を常にスキップします。ただし、手動スキャン アクションが NMAP ホスト検出のスキップ スキャンを有効にした後でトリガーされると、ホストの検出がスキップされます。

NMAP スキャン ワークフロー

NMAP スキャンを実行するための手順:

NMAP SMB 検出スクリプトを実行するには、そのシステムでファイル共有を有効にする必要があります。例については、「NMAP SMB 検出スクリプトを実行するためのファイル共有の有効化」トピックを参照してください。

| ステップ 1 | SMB スキャン アクションを作成します。 |

| ステップ 2 | SMB スキャン アクションを使用してプロファイラ ポリシーを設定します。 |

| ステップ 3 | SMB 属性を使用して新しい条件を追加します。 |

SMB スキャン アクションの作成

次の作業

SMB スキャン アクションを使用してプロファイラ ポリシーを設定する必要があります。

SMB スキャン アクションを使用したプロファイラ ポリシーの設定

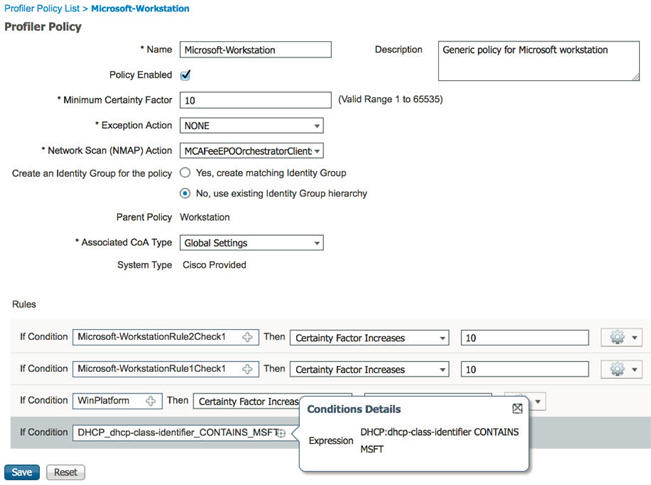

SMB スキャン アクションを使用してエンドポイントをスキャンするための新しいプロファイラ ポリシーを作成する必要があります。たとえば、DHCP クラス ID に MSFT 属性が含まれている場合にネットワーク アクションを実行する必要があるルールを指定して、Microsoft Workstation をスキャンすることができます。

次の作業

SMB 属性を使用して新しい条件を追加する必要があります。

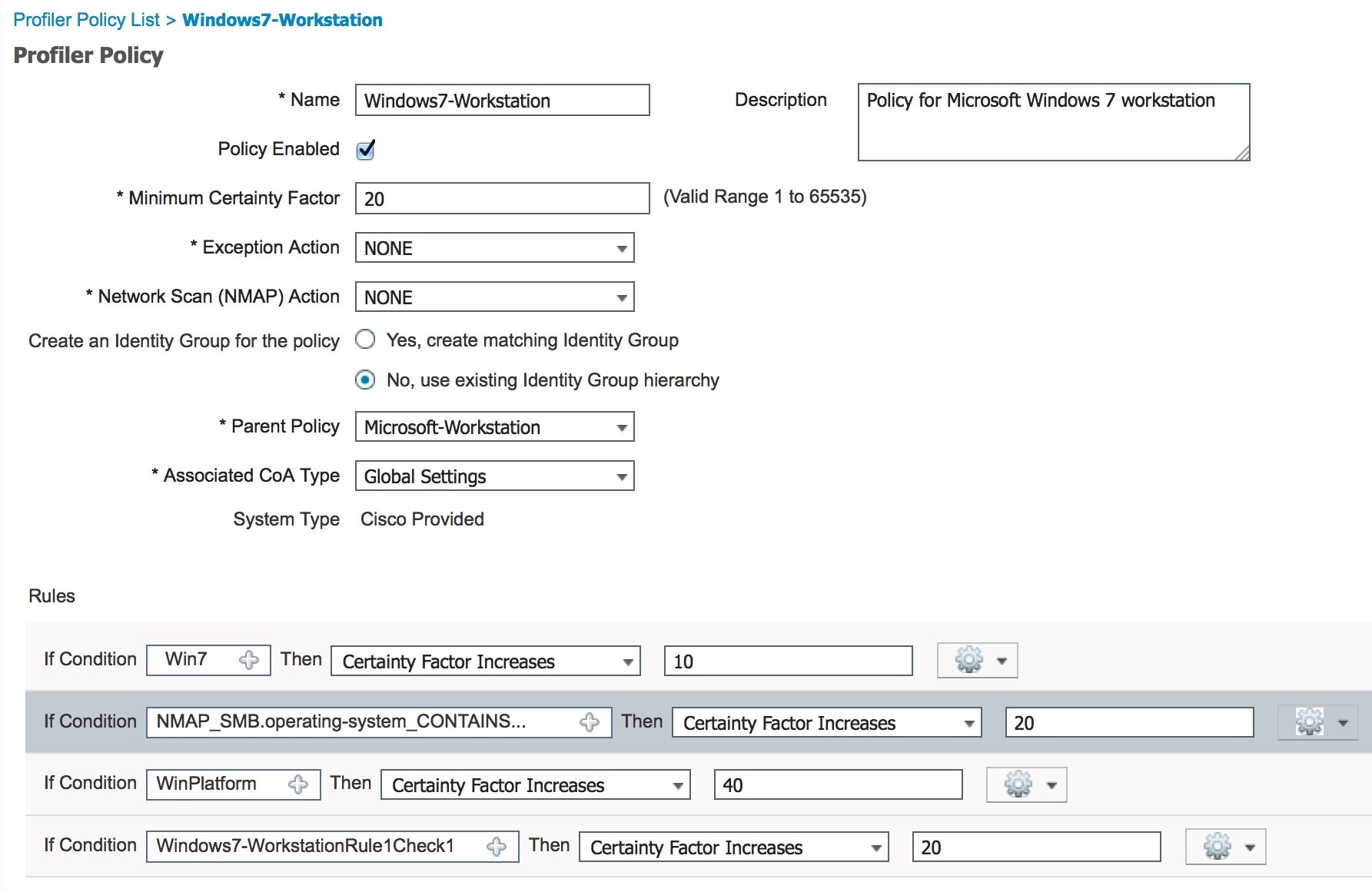

SMB 属性を使用した新しい条件の追加

エンドポイントのバージョンをスキャンするには新しいプロファイラ ポリシーを作成する必要があります。たとえば、Microsoft ワークステーション親ポリシーの下で Windows 7 をスキャンできます。

NMAP SMB 検出スクリプトを実行するためのファイル共有の有効化

NMAP SMB 検出スクリプトを実行するために、Windows OS バージョン 7 のファイル共有を有効にする例を次に示します。

| ステップ 1 | [コントロール パネル] > [ネットワークとインターネット] の順に選択します。 |

| ステップ 2 | [ネットワークと共有センター(Network and Sharing Center)] を選択します。 |

| ステップ 3 | [共有の詳細設定の変更] を選択します。 |

| ステップ 4 | [ファイルとプリンターの共有を有効にする] オプション ボタンが選択されていることを確認します。 |

| ステップ 5 | [40 ビット暗号化または 56 ビット暗号化を使用するデバイスのためのファイル共有を有効にする] オプション ボタンと [パスワード保護の共有を有効にする] オプション ボタンが選択されていることを確認します。 |

| ステップ 6 | (オプション)[変更を保存] をクリックします。 |

| ステップ 7 | ファイアウォール設定を設定します。 |

| ステップ 8 | 共有フォルダを設定します。

|

NMAP スキャンからのサブネットの除外

エンドポイントの OS または SNMP ポートを特定するために NMAP スキャンを実行できます。

NMAP スキャンを実行するときに、NMAP でスキャンしないサブネット全体または IP 範囲を除外できます。[NMAP スキャン サブネット除外(NMAP Scan Subnet Exclusions)] ページ([ワーク センター(Work Centers)] > [プロファイラ(Profiler)] > [設定(Settings)] > [NMAP スキャン サブネット除外(NMAP Scan Subnet Exclusions)])でサブネットまたは IP 範囲を設定できます。これにより、ネットワークの負荷が制限され、相当の時間を節約できます。

手動 NMAP スキャンの場合は、[手動 NMAP スキャンの実行(Run Manual NMAP Scan)] ページ([ワーク センター(Work Centers)] > [プロファイラ(Profiler)] > [手動スキャン(Manual Scans)] > [手動 NMAP スキャン(Manual NMAP Scan)] > [NMAP スキャン サブネット除外の設定(Configure NMAP Scan Subnet Exclusions At)])を使用してサブネットまたは IP 範囲を指定できます。

手動 NMAP スキャンの設定

自動 NMAP スキャンに使用可能なオプションを使用して手動 NMAP スキャン()を実行できます。スキャン オプションまたは事前定義されているオプションを選択できます。

|

NMAP スキャン サブネット除外の設定(Configure NMAP Scan Subnet Exclusions At) |

ページに誘導されます。除外する IP アドレスとサブネット マスクを指定します。一致が見つかると、NMAP スキャンは実行されません。 |

|

|

|

|

必要なスキャン オプションを選択します(OS、SNMP ポート、共通ポート、カスタム ポート、サービス バージョン情報を含む、SMB 検出スクリプトの実行、NMAP ホスト検出のスキップ)。詳細については、「新しいネットワーク スキャン アクションの作成」のトピックを参照してください。 |

|

|

[既存の NMAP スキャン アクション(Existing NMAP Scan Actions)] ドロップダウンが表示され、デフォルトのプロファイラ NMAP スキャン アクションが表示されます。 |

|

手動 NMAP スキャンの実行

| ステップ 1 | の順に選択します。 |

| ステップ 2 | [ノード(Node)] ドロップダウンで、NMAP スキャンを実行する予定の ISE ノードを選択します。 |

| ステップ 3 | [サブネットの手動スキャン(Manual Scan Subnet)] テキスト ボックスに、オープン ポートをチェックする予定のエンドポイントのサブネット アドレスを入力します。 |

| ステップ 4 | 必要な [スキャン オプション(Scan Options)] を選択します。

|

| ステップ 5 | [スキャンの実行(Run Scan)] をクリックします。 |

McAfee ePolicy Orchestratorを使用してプロファイリング ポリシーを設定します

サービスのプロファイリングを行うCisco ISEは、McAfee ePolicy Orchestrator (McAfee ePO)クライアントをエンドポイントに登録するかどうかが検出されます。これにより、特定のエンドポイントが組織に属しているかどうかを確認する上で役立ちます。

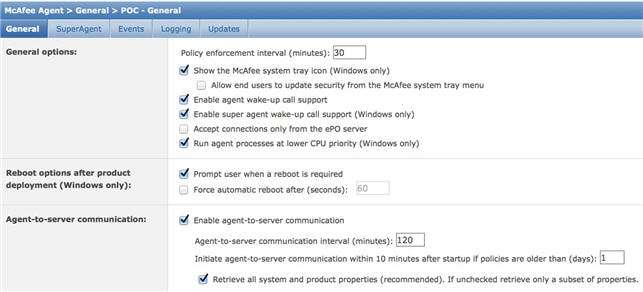

Cisco ISEは、オンボードNMAPスキャン動作()をMCAFeeEPOOrchestratorClientscan McAfeeのエージェントが設定されているポート上でNMAP McAfeeのスクリプトを使用して、エンドポイントで実行されているかどうかを確認できます。また、カスタム ポートマップを使用して新しいNMAPスキャン オプション作成できます(たとえば、8082)。McAfee ePOソフトウェアを使用して、次の手順に従って、新しいNMAPスキャン動作を設定可能:

| ステップ 1 | McAfee ePo NMAPスキャン動作を設定します。 |

| ステップ 2 | McAfee ePOのエージェントを設定します。 |

| ステップ 3 | McAfee ePO NMAPスキャン処理を使用してエンドポイントのポリシーを設定します。 |

McAfee ePo NMAP スキャン アクションの設定

| ステップ 1 | を選択します。 |

| ステップ 2 | [追加(Add)] をクリックします。 |

| ステップ 3 | [アクション名(Action Name)] と [説明(Description)] に入力します。 |

| ステップ 4 | [スキャン オプション(Scan Options)] では、[カスタム ポート(Custom Ports)] をオンにします。 |

| ステップ 5 | [カスタム ポート(Custom Ports)] ダイアログボックスで、必要な TCP ポートを追加します。TCP ポート 8080 は、McAfee ePO に対してデフォルトで有効になっています。 |

| ステップ 6 | [サービス バージョン情報を含む(Include Service Version Information)] チェック ボックスをオンにします。 |

| ステップ 7 | [送信(Submit)] をクリックします。 |

次の作業

McAfee ePO Agent を設定します。

McAfee ePO Agent の設定

次の作業

McAfee ePO NMAP スキャン アクションを使用して、プロファイラ ポリシーを設定します。

McAfee ePO NMAP スキャン アクションを使用したプロファイラ ポリシーの設定

| ステップ 1 | の順に選択します。 |

| ステップ 2 | [名前(Name)] と [説明(Description)] に入力します。 |

| ステップ 3 | [ネットワーク スキャン(NMAP)アクション(Network Scan (NMAP) Action)] ドロップダウンで、必要なアクション(MCAFeeEPOOrchestratorClientscan など)を選択します。 |

| ステップ 4 | 親プロファイラ ポリシー(DHCP クラス ID に MSFT 属性が含まれているかどうかを確認するルールを含む Microsoft-Workstation など)を作成します。

|

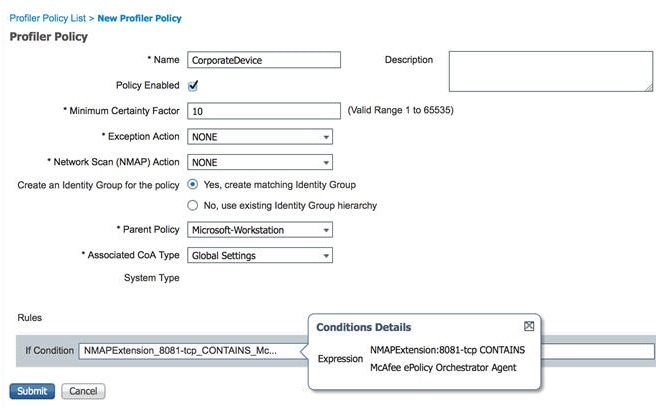

| ステップ 5 | McAfee ePO Agent がエンドポイントにインストールされているかどうかを確認するために、親 NMAP McAfee ePO ポリシー(Microsoft-Workstation など)内に新しいポリシー(CorporateDevice など)を作成します。

条件を満たすエンドポイントが会社のデバイスとしてプロファイルされます。このポリシーを使用して、McAfee ePO Agent によってプロファイルされたエンドポイントを新しい VLAN に移動することができます。  |

プロファイラ エンドポイント カスタム属性

エンドポイントの ページを使用して、エンドポイントがプローブから収集する属性の他に、属性をエンドポイントに割り当てることができます。エンドポイントのカスタム属性は、認可ポリシーでエンドポイントのプロファイルを作成するために使用できます。

最大 100 個のエンドポイントのカスタム属性を作成できます。サポートされるエンドポイントのカスタム属性の型は次のとおりです:Int、String、Long、Boolean および Float。

ページで、エンドポイントのカスタム属性の値を追加できます。

エンドポイントのカスタム属性に対するユースケースには、特定の属性に基づくホワイト リストまたはブラックリスト デバイスへ、または認証に基づく特定の権限の割り当てが含まれています。

認証ポリシーでのエンドポイント カスタム属性の使用

[エンドポイント カスタム属性(Endpoint Custom Attributes)] セクションを使用すると、追加の属性を設定できます。各定義は属性とタイプ(String、Int、Boolean、Float、Long)で構成されます。エンドポイント カスタム属性を使用して、デバイスのプロファイリングを行うことができます。

エンドポイント カスタム属性を使用して許可ポリシーを作成する手順を以下に示します。

プロファイラ条件の作成

Cisco ISE のエンドポイント プロファイリング ポリシーを使用すると、ネットワーク上で検出されたエンドポイントを分類し、特定のエンドポイント ID グループに割り当てることができます。これらのエンドポイント プロファイリング ポリシーは、エンドポイントを分類し、グループ化するために Cisco ISE が評価するプロファイリング条件から構成されます。

| ステップ 1 | を選択します。 |

| ステップ 2 | エンドポイント プロファイリング ポリシーの設定の説明に従って、フィールドに値を入力します。 |

| ステップ 3 | [送信(Submit)] をクリックして、プロファイラ条件を保存します。 |

| ステップ 4 | さらに多くの条件を作成するには、この手順を繰り返します。 |

エンドポイント プロファイリング ポリシー ルール

ルールを定義すると、すでにポリシー要素ライブラリに作成および保存されているライブラリから 1 つ以上のプロファイリング条件を選択し、確実度係数の整数値を各条件に関連付けるか、例外アクションまたはネットワーク スキャン アクションをその条件に関連付けることができます。例外アクションまたはネットワーク スキャン アクションは、Cisco ISE がエンドポイントの分類全体に関するプロファイリング ポリシーを評価しているときに、設定可能なアクションをトリガーするために使用します。

特定のポリシー内のルールが OR 演算子で個別に評価されると、各ルールの確実度メトリックは、エンドポイント プロファイルからエンドポイント カテゴリを決定するための全体的な照合の計算に使用されます。エンドポイント プロファイリング ポリシーのルールが一致した場合、そのプロファイリング ポリシーおよび一致するポリシーは、それらがネットワーク上で動的に検出された場合のエンドポイントと同じです。

ルール内で論理的にグループ化される条件

エンドポイント プロファイリング ポリシー(プロファイル)には、単一の条件または AND 演算子や OR 演算子を使用して論理的に結合された複数の単一条件の組み合わせが含まれ、これらの条件と照合して、ポリシー内の特定のルールについてエンドポイントをチェック、分類、およびグループ化することができます。

条件は、収集されたエンドポイント属性値をエンドポイントの条件に指定されている値と照合するために使用されます。複数の属性をマッピングする場合は、条件を論理的にグループ化して、ネットワーク上のエンドポイントの分類に使用できます。ルールで対応する確実度メトリック(定義済みの整数値)が関連付けられている 1 つ以上の条件とエンドポイントを照合するか、または、条件に関連付けられた例外アクション、または条件に関連付けられたネットワーク スキャン アクションをトリガーすることができます。

確実度係数

プロファイリング ポリシーの最小確実度メトリックは、エンドポイントの一致するプロファイルを評価します。エンドポイント プロファイリング ポリシーの各ルールには、プロファイリング条件に関連付けられた最小確実度メトリック(整数値)があります。確実度メトリックは、エンドポイント プロファイリング ポリシー内のすべての有効ルールに対して追加される尺度で、エンドポイント プロファイリング ポリシー内の各条件がエンドポイントの全体的な分類の改善にどの程度役立つかを測定します。

各ルールの確実度メトリックは、エンドポイント プロファイルからエンドポイント カテゴリを決定するための全体的な照合の計算に使用されます。すべての有効なルールの確実度メトリックが合計され、照合の確実度が求められます。この値は、エンドポイント プロファイリング ポリシーに定義されている最小の確実度係数を超えている必要があります。デフォルトでは、すべての新しいプロファイリング ポリシー ルールおよび事前に定義されたプロファイリング ポリシーで、最小の確実度係数は 10 です。

エンドポイント プロファイリング ポリシーの作成

[プロファイリング ポリシー(Profiling Policies)] ページを使用して、Cisco ISE の管理者として作成したエンドポイント プロファイリング ポリシーおよび展開時に Cisco ISE によって提供されるエンドポイント プロファイリング ポリシーを管理できます。

新しいプロファイリング ポリシーを作成して、エンドポイントをプロファイリングするには、[新しいプロファイラ ポリシー(New Profiler Policy)] ページで次のオプションを使用します。

-

[ID グループの作成(Create an Identity Group)]:一致するエンドポイント ID グループを作成するか、またはエンドポイント ID グループ階層を使用するポリシーの場合

-

関連 CoA タイプ(Associated CoA Type)

(注)

[プロファイリング ポリシー(Profiling Policies)] ページでエンドポイント ポリシーを作成する場合は、Web ブラウザの停止ボタンを使用しないでください。このアクションによって、[新しいプロファイラ ポリシー(New Profiler Policy)] ページでのロードが停止され、アクセス時にリスト ページ内のその他のリスト ページおよびメニューがロードされ、リスト ページ内のフィルタ メニュー以外のすべてのメニューでの操作を実行できなくなります。リスト ページ内ですべてのメニューの操作を実行するには、Cisco ISE からログアウトし、再度ログインする必要がある場合があります。

類似した特性のプロファイリング ポリシーを作成するには、すべての条件を再定義して新しいプロファイリング ポリシーを作成するのではなく、エンドポイント プロファイリング ポリシーを複製して変更することができます。

| ステップ 1 | を選択します。 |

| ステップ 2 | [追加(Add)] をクリックします。 |

| ステップ 3 | 作成する新しいエンドポイント ポリシーの名前と説明を入力します。[ポリシー有効(Policy Enabled)] チェックボックスはデフォルトでオンになっており、エンドポイントのプロファイリング時に検証するエンドポイント プロファイリング ポリシーが含まれます。 |

| ステップ 4 | 有効範囲 1 ~ 65535 の最小の確実度係数の値を入力します。 |

| ステップ 5 | [例外アクション(Exception Action)] ドロップダウン リストの隣にある矢印をクリックして、例外アクションを関連付けるか、[ネットワーク スキャン(NMAP)アクション(Network Scan (NMAP) Actions)] ドロップダウン リストの隣にある矢印をクリックして、ネットワーク スキャン アクションを関連付けます。 |

| ステップ 6 | [ポリシーの ID グループの作成(Create an Identity Group for the policy)] で次のオプションのいずれか 1 つを選択します。 |

| ステップ 7 | [親ポリシー(Parent Policy)] ドロップダウン リストの隣の矢印をクリックして、新しいエンドポイント ポリシーに親ポリシーを関連付けます。 |

| ステップ 8 | [関連付ける CoA タイプ(Associated CoA Type)] ドロップダウン リストで、関連付ける CoA タイプを選択します。 |

| ステップ 9 | ルールをクリックし、条件を追加して、各条件の確実度係数の整数値を関連付けるか、エンドポイントの全体的な分類のその条件の例外アクションまたはネットワーク スキャン アクションを関連付けます。 |

| ステップ 10 | [送信(Submit)] をクリックしてエンドポイント ポリシーを追加するか、または [新しいプロファイラ ポリシー(New Profiler Policy)] ページの [プロファイラ ポリシー リスト(Profiler Policy List)] リンクをクリックして [プロファイリング ポリシー(Profiling Policies)] ページに戻ります。 |

エンドポイント プロファイリング ポリシーごとの許可変更の設定

Cisco ISE の許可変更(CoA)タイプのグローバル コンフィギュレーションに加えて、各エンドポイント プロファイリング ポリシーに関連付けられた特定のタイプの CoA も発行するように設定できます。

グローバル CoA なしタイプの設定は、エンドポイント プロファイリング ポリシーで設定された各 CoA タイプを上書きします。グローバル CoA タイプが CoA なしタイプ以外に設定されている場合、各エンドポイント プロファイリング ポリシーはグローバル CoA の設定を上書きできます。

CoA がトリガーされると、各エンドポイント プロファイリング ポリシーは、次のように実際の CoA タイプを決定できます。

[全般設定(General Settings)]:これは、グローバル コンフィギュレーションごとに CoA を発行するすべてのエンドポイント プロファイリング ポリシーのデフォルトの設定です。

[CoA なし(No CoA)]:この設定はグローバル コンフィギュレーションを上書きし、そのプロファイルの CoA を無効にします。

[ポート バウンス(Port Bounce)]:この設定は、グローバル ポート バウンスおよび再認証設定タイプを上書きし、ポート バウンス CoA を発行します。

[再認証(Reauth)]:この設定は、グローバル ポート バウンスおよび再認証設定タイプを上書きし、再認証 CoA を排出します。

(注)プロファイラ グローバル CoA 設定がポート バウンス(または再認証)に設定されている場合は、モバイル デバイスの BYOD フローが切断されないように、対応するエンドポイント プロファイリング ポリシーを [CoA なし(No CoA)]、[ポリシーごとの CoA(per-policy CoA)] オプションを指定して設定していることを確認します。

グローバルおよびエンドポイント プロファイリング ポリシー設定に基づいて各場合に発行されたすべての CoA タイプと実際の CoA タイプが組み合わされた設定については、次の概要を参照してください。

エンドポイント プロファイリング ポリシーのインポート

エクスポート機能で作成できる同じ形式を使用して、XML ファイルからエンドポイント プロファイリング ポリシーをインポートできます。親ポリシーが関連付けられている、新しく作成されたプロファイリング ポリシーをインポートする場合は、子ポリシーを定義する前に親ポリシーを定義しておく必要があります。

インポート ファイルでは、エンドポイント プロファイリング ポリシーが階層構造になっており、最初に親ポリシー、次にポリシーに定義されているルールとチェックとともにインポートしたプロファイルが含まれます。

エンドポイント プロファイリング ポリシーのエクスポート

他の Cisco ISE 展開にエンドポイント プロファイリング ポリシーをエクスポートできます。または、XML ファイルを独自のポリシーを作成するためのテンプレートとして使用してインポートできます。ファイルをシステムのデフォルトの場所にダウンロードして、後でインポートに使用することもできます。

エンドポイント プロファイリング ポリシーをエクスポートする際にダイアログが表示され、適切なアプリケーションで profiler_policies.xml を開くか、保存するように要求されます。これは XML 形式のファイルで、Web ブラウザまたは他の適切なアプリケーションで開くことができます。

| ステップ 1 | を選択します。 |

| ステップ 2 | [エクスポート(Export)] を選択し、次のいずれかを選択します。

|

| ステップ 3 | [OK] をクリックして、profiler_policies.xml ファイルのエンドポイント プロファイリング ポリシーをエクスポートします。 |

事前定義されたエンドポイント プロファイリング ポリシー

Cisco ISE を展開するとき、Cisco ISE には事前定義されたデフォルトのプロファイリング ポリシーが含められます。その階層構造を使用して、ネットワーク上の識別されたエンドポイントを分類し、それらを一致するエンドポイント ID グループに割り当てることができます。エンドポイント プロファイリング ポリシーは階層的であるため、[プロファイリング ポリシー(Profiling Policies)] ページにはデバイスの一般的な(親)ポリシーと、親ポリシーが [プロファイリング ポリシー(Profiling Policies)] リスト ページに関連付けられている子ポリシーが表示されます。

[プロファイリング ポリシー(Profiling Policies)] ページには、エンドポイント プロファイリング ポリシーとともに、その名前、タイプ、説明、およびステータス(検証が有効になっているかどうか)が表示されます。

エンドポイント プロファイリング ポリシー タイプは、次のように分類されます。

シスコ提供:Cisco ISE で事前定義されたエンドポイント プロファイリング ポリシーはシスコ提供タイプとして識別されます。

管理者作成:作成したエンドポイント プロファイリング ポリシー、またはシスコ提供のエンドポイント プロファイリング ポリシーを複製したときのエンドポイント プロファイリング ポリシーは、管理者作成タイプとして識別されます。

一連のエンドポイントの一般的なポリシー(親)を作成して、その子がルールと条件を継承できるようにすることを推奨します。エンドポイントを分類する必要がある場合は、エンドポイントをプロファイリングするときに、まずエンドポイント プロファイルを親ポリシーと、次にその子孫(子)ポリシーと照合する必要があります。

たとえば、Cisco-Device は、すべてのシスコ デバイスの一般的なエンドポイント プロファイリングのポリシーであり、シスコ デバイスの他のポリシーは、Cisco-Device の子です。エンドポイントを Cisco-IP-Phone 7960 として分類する必要がある場合は、まずこのエンドポイントのエンドポイント プロファイルを親の Cisco-Device ポリシー、その子の Cisco-IP-Phone ポリシーと照合する必要があり、その後さらに分類するために Cisco-IP-Phone 7960 プロファイリング ポリシーと照合します。

- アップグレード中に上書きされる事前定義されたエンドポイント プロファイリング ポリシー

- エンドポイント プロファイリング ポリシーを削除できない

- Draeger 医療機器用の事前定義済みプロファイリング ポリシー

- 不明なエンドポイントのエンドポイント プロファイリング ポリシー

- 静的に追加されたエンドポイントのエンドポイント プロファイリング ポリシー

- スタティック IP デバイスのエンドポイント プロファイリング ポリシー

- エンドポイント プロファイリング ポリシーの一致

- 許可に使用するエンドポイント プロファイリング ポリシー

アップグレード中に上書きされる事前定義されたエンドポイント プロファイリング ポリシー

[プロファイリング ポリシー(Profiling Policies)] ページで既存のエンドポイント プロファイリング ポリシーを編集できます。また、事前定義されたエンドポイント プロファイリング ポリシーを変更するときは、事前定義されたエンドポイント プロファイルのコピーにすべての設定を保存する必要があります。

エンドポイント プロファイリング ポリシーを削除できない

[プロファイリング ポリシー(Profiling Policies)] ページで選択したエンドポイント プロファイリング ポリシーまたはすべてのエンドポイント プロファイリング ポリシーを削除できます。デフォルトでは、[プロファイリング ポリシー(Profiling Policies)] ページからすべてのエンドポイント プロファイリング ポリシーを削除できます。[プロファイリング ポリシー(Profiling Policies)] ページですべてのエンドポイント プロファイリング ポリシーを選択して削除しようとしても、エンドポイント プロファイリング ポリシーが他のエンドポイント プロファイリング ポリシーにマッピングされた親ポリシーであるか、または許可ポリシーにマッピングされ、かつ他のエンドポイント プロファイリング ポリシーの親ポリシーである場合、そのエンドポイント プロファイリング ポリシーは削除できません。

エンドポイント プロファイルが他のエンドポイント プロファイルの親として定義されている場合は、[プロファイリング ポリシー(Profiling Policies)] ページで親プロファイルを削除できません。たとえば、Cisco-Device は、シスコ デバイスの他のエンドポイント プロファイリング ポリシーの親です。

許可ポリシーにマッピングされているエンドポイント プロファイルは削除できません。たとえば、Cisco-IP-Phone は Profiled Cisco IP Phones 許可ポリシーにマッピングされ、Cisco IP Phone の他のエンドポイント プロファイリング ポリシーの親です。

Draeger 医療機器用の事前定義済みプロファイリング ポリシー

Cisco ISE のデフォルトのエンドポイント プロファイルには、Draeger 医療機器用の一般的なポリシー、Draeger-Delta 医療機器用のポリシー、および Draeger-M300 医療機器用のポリシーが含まれます。両方の医療機器にポート 2050 と 2150 があるため、デフォルトの Draeger エンドポイント プロファイリング ポリシーを使用しても、Draeger-Delta 医療機器と Draeger-M300 医療機器を分類できません。

使用中の環境では、これらの Draeger デバイスにポート 2050 と 2150 があるため、デフォルトの Draeger-Delta and Draeger-M300 エンドポイント プロファイリング ポリシーでデバイスの宛先 IP アドレスのチェックに加えて、これらの医療機器を区別できるようにルールを追加する必要があります。

Cisco ISE には、Draeger 医療機器のエンドポイント プロファイリング ポリシーで使用される次のプロファイリング条件があります。

不明なエンドポイントのエンドポイント プロファイリング ポリシー

既存のプロファイルに一致せず、Cisco ISE でプロファイリングできないエンドポイントは、不明なエンドポイントです。不明プロファイルは、エンドポイントについて収集された属性が Cisco ISE の既存のプロファイルと一致しない場合にそのエンドポイントに割り当てられるデフォルトのシステム プロファイリング ポリシーです。

エンドポイントが Cisco ISE で動的に検出され、そのエンドポイントに一致するエンドポイント プロファイリング ポリシーがない場合、エンドポイントは不明プロファイルに割り当てられます。

エンドポイントが Cisco ISE で静的に追加され、静的に追加されたエンドポイントに一致するエンドポイント プロファイリング ポリシーがない場合、エンドポイントは不明プロファイルに割り当てられます。

ネットワークにエンドポイントを静的に追加した場合、そのエンドポイントは Cisco ISE のプロファイリング サービスによってプロファイリングされません。不明プロファイルを適切なプロファイルに後で変更できます。割り当てたプロファイリング ポリシーは、Cisco ISE によって再プロファイリングされることはありません。

静的に追加されたエンドポイントのエンドポイント プロファイリング ポリシー

静的に追加されたエンドポイントをプロファイリングするために、プロファイリング サービスは、新しい MATCHEDPROFILE 属性をエンドポイントに追加することによって、エンドポイントのプロファイルを計算します。計算されたプロファイルは、そのエンドポイントが動的にプロファイリングされるときのエンドポイントの実際のプロファイルです。これにより、静的に追加されたエンドポイントの計算されたプロファイルと動的にプロファイリングされたエンドポイントに一致するプロファイルの間の不一致を見つけることができます。

スタティック IP デバイスのエンドポイント プロファイリング ポリシー

静的に割り当てられた IP アドレスを持つエンドポイントがある場合、そのスタティック IP デバイスのプロファイルを作成できます。

スタティック IP アドレスが割り当てられているエンドポイントをプロファイリングするには、RADIUS プローブまたは SNMP クエリー プローブと SNMP トラップ プローブを有効にする必要があります。

エンドポイント プロファイリング ポリシーの一致

1 つ以上のルールで定義されているプロファイリング条件がプロファイリング ポリシーに一致する場合、Cisco ISE は、エンドポイント用に選択されたポリシーを、評価されたポリシーではなく、一致したポリシーであると常に見なします。ここで、そのエンドポイントのスタティック割り当てのステータスがシステムで false に設定されます。ただし、エンドポイントの編集時にスタティック割り当て機能を使用して、システム内の既存のプロファイリング ポリシーに静的に再割り当てした後は、true に設定されることがあります。

スタティックに割り当てられたエンドポイントでは、プロファイリング サービスは MATCHEDPROFILE を計算します。

動的に割り当てられたエンドポイントでは、MATCHEDPROFILE は一致するエンドポイント プロファイルと同じです。

ダイナミック エンドポイントに一致するプロファイリング ポリシーは、プロファイリング ポリシーで定義された 1 つ以上のルールを使用して特定できます。また、分類のために、必要に応じてエンドポイント ID グループを割り当てることができます。

エンドポイントが既存のポリシーにマッピングされる場合、プロファイリング サービスは、一連のポリシーが一致する最も近い親プロファイルをプロファイリング ポリシーの階層で検索し、エンドポイントを適切なエンドポイント ポリシーに割り当てます。

許可に使用するエンドポイント プロファイリング ポリシー

許可ルールにエンドポイント プロファイリング ポリシーを使用できます。このとき、エンドポイント プロファイリング ポリシーのチェックを含めるように属性として新しい条件を作成できます。属性値は、エンドポイント プロファイリング ポリシーの名前になります。エンドポイント プロファイリング ポリシーを、エンドポイント辞書から選択できます。エンドポイント プロファイリング ポリシーには、属性 PostureApplicable、EndPointPolicy、LogicalProfile および BYODRegistration が含まれています。

EndPointPolicy、BYODRegistration および ID グループの組み合わせを含む許可ルールを定義できます。

エンドポイント プロファイリング ポリシーの論理プロファイルによるグループ化

論理プロファイルは、エンドポイント プロファイリング ポリシーがシスコ提供か、管理者作成かに関係なく、プロファイルまたは関連付けられているプロファイルのカテゴリのコンテナです。エンドポイント プロファイリング ポリシーは、複数の論理プロファイルに関連付けることができます。

許可ポリシー条件で論理プロファイルを使用して、プロファイルのカテゴリでネットワーク全体のアクセス ポリシーの作成に役立てることができます。許可の単純条件を作成して、許可ルールに含めることができます。許可条件で使用できる属性と値のペアは、論理プロファイル(属性)および論理プロファイルの名前(値)であり、エンドポイント システム ディクショナリ内にあります。

たとえば、カテゴリに一致するエンドポイント プロファイリング ポリシーを論理プロファイルに割り当てることによって、Android、Apple iPhone、Blackberry などのすべてのモバイル デバイスの論理プロファイルを作成できます。Cisco ISE には、すべての IP フォンのデフォルトの論理プロファイルである IP-Phone が含まれ、IP-Phone には、IP-Phone、Cisco IP-Phone、Nortel-IP-Phone-2000-Series、および Avaya-IP-Phone プロファイルが含まれます。

論理プロファイルの作成

エンドポイント プロファイリング ポリシーのカテゴリをグループ化するために使用できる論理プロファイルを作成でき、それにより、プロファイルまたは関連付けられているプロファイルのカテゴリ全体を作成できます。エンドポイント プロファイリング ポリシーを割り当てられたセットから削除して、使用可能なセットに戻すこともできます。ロジカル プロファイルの詳細については、エンドポイント プロファイリング ポリシーの論理プロファイルによるグループ化を参照してください。

| ステップ 1 | を選択します。 |

| ステップ 2 | [追加(Add)] をクリックします。 |

| ステップ 3 | [名前(Name)] と [説明(Description)] のテキスト ボックスに新しい論理プロファイルの名前と説明を入力します。 |

| ステップ 4 | [使用可能なポリシー(Available Policies)] からエンドポイント プロファイリング ポリシーを選択して、論理プロファイルに割り当てます。 |

| ステップ 5 | 右矢印をクリックして、選択したエンドポイント プロファイリング ポリシーを [割り当てられたポリシー(Assigned Policies)] に移動します。 |

| ステップ 6 | [送信(Submit)] をクリックします。 |

プロファイリング例外アクション

例外アクションは、エンドポイント プロファイリング ポリシーで参照できる単一の設定可能なアクションであり、アクションに関連付けられている例外条件が満たされるとトリガーされます。

-

シスコ提供:シスコ提供の例外アクションは削除できません。Cisco ISE では、Cisco ISE のエンドポイントをプロファイリングするときに、次の編集不能なプロファイリング例外アクションがトリガーされます。

-

許可変更:エンドポイントが許可ポリシーで使用されるエンドポイント ID グループに対して追加または削除される場合、プロファイリング サービスは許可変更を発行します。

-

エンドポイント削除:エンドポイントが [エンドポイント(Endpoints)] ページでシステムから削除されるか、Cisco ISE ネットワーク上で編集ページから不明プロファイルに再割り当てされると、Cisco ISE で例外アクションがトリガーされ、CoA が発行されます。

-

FirstTimeProfiled:エンドポイントが Cisco ISE で初めてプロファイリングされ、そのエンドポイントのプロファイルが不明プロファイルから既存のプロファイルに変更されて、そのエンドポイントが Cisco ISE ネットワーク上で認証に失敗すると、Cisco ISE で例外アクションがトリガーされ、CoA が発行されます。

-

例外アクションの作成

1 つ以上の例外ルールを定義し、1 つのプロファイリング ポリシーに関連付けることができます。この関連付けにより、Cisco ISE でエンドポイントをプロファイリングする際にプロファイリング ポリシーが一致し、少なくとも 1 つの例外ルールが一致する場合、例外アクション(単一の設定可能なアクション)がトリガーされます。

Cisco NAC アプライアンスとの Cisco ISE 統合

Cisco ISE は、Cisco Network Admission Control(NAC)アプライアンス リリース 4.9 との統合のみをサポートし、Cisco ISE に Advanced ライセンスまたは Wireless ライセンスをインストールした場合に使用できます。

Cisco ISE プロファイラは Cisco NAC 展開のエンドポイントを管理する Cisco Network Admission Control(NAC)プロファイラに似ています。この統合により、Cisco NAC 展開にインストールされている既存の Cisco NAC プロファイラを置き換えることができます。Cisco ISE プロファイラからのプロファイル名およびエンドポイント分類の結果を Cisco Clean Access Manager(CAM)と同期できます。

- 管理ノードでの Cisco Clean Access Manager の設定

- Cisco ISE プロファイラと Cisco Clean Access Manager の通信

- Cisco Clean Access Manager の追加

管理ノードでの Cisco Clean Access Manager の設定

Cisco ISE では、REST API 通信設定のために分散展開のプライマリ PAN で複数の Clean Access Manager(CAM)を登録できます。Cisco ISE に登録されている CAM のリストは、すべてのプロファイラ設定変更が通知されるリストです。プライマリ PAN は、Cisco ISE と Cisco NAC アプライアンス間のすべての通信を担当します。Cisco ISE では、CAM をプライマリ PAN でのみ設定できます。1 つ以上の CAM をプライマリ PAN で登録するときに使用されたクレデンシャルが CAM との接続の認証に使用されます。

Cisco ISE と Cisco NAC アプライアンス間の通信は、Secure Sockets Layer(SSL)上で安全に行われます。Cisco ISE はプロファイラ設定の変更を CAM にプッシュし、CAM はエンドポイントの MAC アドレスと対応するプロファイルのリストおよびすべてのプロファイル名のリストを Cisco ISE から定期的にプルするため、通信は実際には双方向です。

Cisco ISE と CAM 間でセキュアな通信を適切に行えるように、[管理(Administration)] > [Clean Access Manager] > [SSL] で X509 証明書の内容を Clean Access Manager からエクスポートし、それを [管理(Administration)] > [システム(System)] > [証明書(Certificates)] > [信頼できる証明書ストア(Trusted Certificates Store)] で Cisco ISE のプライマリ PAN にインポートする必要があります。

Cisco ISE プロファイラと Cisco Clean Access Manager の通信

Cisco ISE プロファイラは、プロファイラ設定の変更をプライマリ PAN からすべての登録済み Clean Access Manager(CAM)に通知します。これにより、Cisco ISE 分散展開における通知の重複が回避されます。Cisco ISE データベースでエンドポイントの追加や削除、およびエンドポイント プロファイリング ポリシーの変更が行われると、プロファイラ設定の変更を通知するために REST API が使用されます。エンドポイントのインポート時、Cisco ISE プロファイラはインポートの完了後にのみ CAM に通知します。

プロファイラ設定の変更を CAM にプッシュするために、次の REST API フローが実装されます。

Cisco ISE プロファイラ エンドポイント変更のプッシュ:Cisco ISE でエンドポイントがプロファイリングされ、エンドポイントのプロファイルに変更がある場合、Cisco ISE プロファイラは、エンドポイント プロファイルの変更をすべての登録済み CAM に通知します。

CAM で Cisco ISE を設定し、CAM の [同期設定(Sync Settings)] に応じて CAM を Cisco ISE と同期することができます。ルールを作成し、Cisco ISE プロファイルのリストから 1 つ以上の一致するプロファイルを選択し、エンドポイントを CAM のいずれかのアクセス タイプにマッピングできます。CAM はエンドポイントと対応するプロファイル、およびすべてのプロファイル名のリストを Cisco ISE プロファイラから定期的に取得します。

プロファイラ設定の変更を Cisco ISE プロファイラからプルするために、次の REST API フローが実装されます。

Cisco ISE プロファイラは、Cisco ISE と Cisco NAC アプライアンス リリース 4.9 との統合のモニタとトラブルシューティングに使用できるすべてのイベントを Cisco ISE モニタリング ペルソナに通知します。

Cisco ISE プロファイラ ログには、統合のモニタリングとトラブルシューティングに関する次のイベントが取り込まれます。

Cisco Clean Access Manager の追加

Cisco ISE を Cisco NAC アプライアンス リリース 4.9 と統合すると、Cisco NAC 展開で Cisco ISE プロファイリング サービスを利用できます。

[NAC Managers] ページでは、複数の Clean Access Manager(CAM)を設定でき、登録した CAM をフィルタリングするためのオプションを使用できます。このページには、CAM が名前、説明、IP アドレス、および CAM でエンドポイント通知が有効になっているかどうかを示すステータスとともに表示されます。

| ステップ 1 | を選択します。 |

| ステップ 2 | [追加(Add)] をクリックします。 |

| ステップ 3 | Cisco Access Manager の名前を入力します。 |

| ステップ 4 | CAM への接続を認証する Cisco ISE プロファイラからの REST API 通信を有効にする場合は、[ステータス(Status)] チェックボックスをオンにします。 |

| ステップ 5 | 0.0.0.0 および 255.255.255.255 の IP アドレス以外の CAM の IP アドレスを入力します。 |

| ステップ 6 | CAM のユーザ インターフェイスにログインするために使用する CAM 管理者のユーザ名とパスワードを入力します。 |

| ステップ 7 | [送信(Submit)] をクリックします。 |

プロファイリング ネットワーク スキャン アクション

エンドポイント スキャン アクションは、エンドポイント プロファイリング ポリシーで参照できる設定可能なアクションであり、ネットワーク スキャン アクションに関連付けられている条件が満たされるとトリガーされます。

Cisco ISE システムにおけるリソース使用量を制限するために、エンドポイントをスキャンする場合はエンドポイント スキャンが使用されます。ネットワーク スキャン アクションでは、リソースを大量に消費するネットワーク スキャンとは異なり、1 つのエンドポイントをスキャンします。これにより、エンドポイントの全体的な分類が向上し、エンドポイントのエンドポイント プロファイルが再定義されます。エンドポイント スキャンは、1 度に 1 つずつしか処理できません。

1 つのネットワーク スキャン アクションをエンドポイント プロファイリング ポリシーに関連付けることができます。Cisco ISE には、ネットワーク スキャン アクションに 3 つの走査方式が事前定義されています。たとえば、OS-scan、SNMPPortsAndOS-scan、および CommonPortsAndOS-scan といった 3 つの走査方式のいずれか、またはすべてを含めることができます。OS-scan、SNMPPortsAndOS-scan、および CommonPortsAndOS-scans を編集または削除できません。これらは、Cisco ISE の事前定義済みネットワーク スキャン アクションです。独自の新しいネットワーク スキャン アクションを作成することもできます。

エンドポイントを適切にプロファイリングしたら、設定済みのネットワーク スキャン アクションをエンドポイントに対して使用できません。たとえば、Apple-Device をスキャンすると、スキャンされたエンドポイントを Apple デバイスに分類できます。OS-scan によってエンドポイントで実行されているオペレーティング システムが特定されたら、Apple-Device プロファイルに一致しなくなりますが、Apple デバイスの適切なプロファイルに一致します。

新しいネットワーク スキャン アクションの作成

エンドポイント プロファイリング ポリシーに関連付けられたネットワーク スキャン アクションでは、エンドポイントのオペレーティング システム、簡易ネットワーク管理プロトコル(SNMP)ポート、および一般ポートがスキャンされます。シスコでは、最も一般的な NMAP スキャンのためのネットワーク スキャン アクションを提供していますが、独自のものを作成することもできます。

ネットワーク スキャン(NMAP)プローブは、ネットワーク スキャン アクションをトリガーするルールを定義する前にイネーブルにする必要があります。その手順は、「Cisco ISE ノードごとのプローブの設定」で説明します。

| ステップ 1 | を選択します。または、 を選択することもできます。 | ||

| ステップ 2 | [追加(Add)] をクリックします。 | ||

| ステップ 3 | 作成するネットワーク スキャン アクションの名前と説明を入力します。 | ||

| ステップ 4 | 次のエンドポイントをスキャンする場合、1 つ以上のチェックボックスをオンにします。

| ||

| ステップ 5 | [送信(Submit)] をクリックします。 |

NMAP オペレーティング システム スキャン

NMAP ツールには、信頼できない結果をまねく可能性がある OS-scan 上の制限があります。たとえば、スイッチやルータなどのネットワーク デバイスのオペレーティング システムをスキャンすると、NMAP OS-scan から、それらのデバイスについて正しくない operating-system 属性が返されることがあります。Cisco ISE は精度が 100% ではない場合でも、operating-system 属性を表示します。

ルールで NMAP operating-system 属性を使用するエンドポイント プロファイリング ポリシーに低い確実度値の条件(確実度係数の値)を設定する必要があります。NMAP:operating-system 属性に基づいてエンドポイント プロファイリング ポリシーを作成するときは、NMAP からの不正な結果をフィルタリングする AND 条件を含めることを推奨します。

[OS のスキャン(Scan OS)] をエンドポイント プロファイリング ポリシーに関連付けた場合、次の NMAP コマンドはオペレーティング システムをスキャンします。

nmap -sS -O -F -oN /opt/CSCOcpm/logs/nmap.log -append-output -oX - <IP-address>

次の NMAP コマンドを使用すると、サブネットがスキャンされ、nmapSubnet.log に出力が送信されます。

nmap -O -sU -p U:161,162 -oN /opt/CSCOcpm/logs/nmapSubnet.log --append-output -oX - <subnet>

| -O | OS 検出の有効化 |

| -sU | UDP スキャン |

| -p <port ranges> | 特定のポートのみスキャンします。たとえば、U:161, 162 と指定します。 |

| oN | 通常の出力 |

| oX | XML 出力 |

オペレーティング システム ポート

次の表に、NMAP が OS のスキャンに使用する TCP ポートを示します。また、NMAP は ICMP および UDP ポート 51824 を使用します。

|

1 |

3 |

4 |

6 |

7 |

9 |

13 |

17 |

19 |

|

20 |

21 |

22 |

23 |

24 |

25 |

26 |

30 |

32 |

|

33 |

37 |

54 |

43 |

49 |

53 |

70 |

79 |

80 |

|

81 |

82 |

83 |

84 |

85 |

88 |

89 |

90 |

99 |

|

100 |

106 |

109 |

110 |

111 |

113 |

119 |

125 |

135 |

|

139 |

143 |

144 |

146 |

161 |

163 |

179 |

199 |

211 |

|

212 |

222 |

254 |

255 |

256 |

259 |

264 |

280 |

301 |

|

306 |

311 |

340 |

366 |

389 |

406 |

407 |

416 |

417 |

|

425 |

427 |

443 |

444 |

445 |

458 |

464 |

465 |

481 |

|

497 |

500 |

512 |

513 |

514 |

515 |

524 |

541 |

543 |

|

544 |

545 |

548 |

554 |

555 |

563 |

587 |

593 |

616 |

|

617 |

625 |

631 |

636 |

646 |

648 |

666 |

667 |

668 |

|

683 |

687 |

691 |

700 |

705 |

711 |

714 |

720 |

722 |

|

726 |

749 |

765 |

777 |

783 |

787 |

800 |

801 |

808 |

|

843 |

873 |

880 |

888 |

898 |

900 |

901 |

902 |

903 |

|

911 |

912 |

981 |

987 |

990 |

992 |

993 |

995 |

999 |

|

1000 |

1001 |

1002 |

1007 |

1009 |

1010 |

1011 |

1021 |

1022 |

|

1023 |

1024 |

1025 |

1026 |

1027 |

1028 |

1029 |

1030 |

1031 |

|

1032 |

1033 |

1034 |

1035 |

1036 |

1037 |

1038 |

1039 |

1040 ~ 1100 |

|

1102 |

1104 |

1105 |

1106 |

1107 |

1108 |

1110 |

1111 |

1112 |

|

1113 |

1114 |

1117 |

1119 |

1121 |

1122 |

1123 |

1124 |

1126 |

|

1130 |

1131 |

1132 |

1137 |

1138 |

1141 |

1145 |

1147 |

1148 |

|

1149 |

1151 |

1152 |

1154 |

1163 |

1164 |

1165 |

1166 |

1169 |

|

1174 |

1175 |

1183 |

1185 |

1186 |

1187 |

1192 |

1198 |

1199 |

|

1201 |

1213 |

1216 |

1217 |

1218 |

1233 |

1234 |

1236 |

1244 |

|

1247 |

1248 |

1259 |

1271 |

1272 |

1277 |

1287 |

1296 |

1300 |

|

1301 |

1309 |

1310 |

1311 |

1322 |

1328 |

1334 |

1352 |

1417 |

|

1433 |

1434 |

1443 |

1455 |

1461 |

1494 |

1500 |

1501 |

1503 |

|

1521 |

1524 |

1533 |

1556 |

1580 |

1583 |

1594 |

1600 |

1641 |

|

1658 |

1666 |

1687 |

1688 |

1700 |

1717 |

1718 |

1719 |

1720 |

|

1721 |

1723 |

1755 |

1761 |

1782 |

1783 |

1801 |

1805 |

1812 |

|

1839 |

1840 |

1862 |

1863 |

1864 |

1875 |

1900 |

1914 |

1935 |

|

1947 |

1971 |

1972 |

1974 |

1984 |

1998 ~ 2010 |

2013 |

2020 |

2021 |

|

2022 |

2030 |

2033 |

2034 |

2035 |

2038 |

2040 ~ 2043 |

2045 ~ 2049 |

2065 |

|

2068 |

2099 |

2100 |

2103 |

2105 ~ 2107 |

2111 |

2119 |

2121 |

2126 |

|

2135 |

2144 |

2160 |

2161 |

2170 |

2179 |

2190 |

2191 |

2196 |

|

2200 |

2222 |

2251 |

2260 |

2288 |

2301 |

2323 |

2366 |

2381 ~ 2383 |

|

2393 |

2394 |

2399 |

2401 |

2492 |

2500 |

2522 |

2525 |

2557 |

|

2601 |

2602 |

2604 |

2605 |

2607 |

2608 |

2638 |

2701 |

2702 |

|

2710 |

2717 |

2718 |

2725 |

2800 |

2809 |

2811 |

2869 |

2875 |

|

2909 |

2910 |

2920 |

2967 |

2968 |

2998 |

3000 |

3001 |

3003 |

|

3005 |

3006 |

3007 |

3011 |

3013 |

3017 |

3030 |

3031 |

3052 |

|

3071 |

3077 |

3128 |

3168 |

3211 |

3221 |

3260 |

3261 |

3268 |

|

3269 |

3283 |

3300 |

3301 |

3306 |

3322 |

3323 |

3324 |

3325 |

|

3333 |

3351 |

3367 |

3369 |

3370 |

3371 |

3372 |

3389 |

3390 |

|

3404 |

3476 |

3493 |

3517 |

3527 |

3546 |

3551 |

3580 |

3659 |

|

3689 |

3690 |

3703 |

3737 |

3766 |

3784 |

3800 |

3801 |

3809 |

|

3814 |

3826 |

3827 |

3828 |

3851 |

3869 |

3871 |

3878 |

3880 |

|

3889 |

3905 |

3914 |

3918 |

3920 |

3945 |

3971 |

3986 |

3995 |

|

3998 |

4000 ~ 4006 |

4045 |

4111 |

4125 |

4126 |

4129 |

4224 |

4242 |

|

4279 |

4321 |

4343 |

4443 |

4444 |

4445 |

4446 |

4449 |

4550 |

|

4567 |

4662 |

4848 |

4899 |

4900 |

4998 |

5000 ~ 5004 |

5009 |

5030 |

|

5033 |

5050 |

5051 |

5054 |

5060 |

5061 |

5080 |

5087 |

5100 |

|

5101 |

5102 |

5120 |

5190 |

5200 |

5214 |

5221 |

5222 |

5225 |

|

5226 |

5269 |

5280 |

5298 |

5357 |

5405 |

5414 |

5431 |

5432 |

|

5440 |

5500 |

5510 |

5544 |

5550 |

5555 |

5560 |

5566 |

5631 |

|

5633 |

5666 |

5678 |

5679 |

5718 |

5730 |

5800 |

5801 |

5802 |

|

5810 |

5811 |

5815 |

5822 |

5825 |

5850 |

5859 |

5862 |

5877 |

|

5900 ~ 5907 |

5910 |

5911 |

5915 |

5922 |

5925 |

5950 |

5952 |

5959 |

|

5960 ~ 5963 |

5987 ~ 5989 |

5998 ~ 6007 |

6009 |

6025 |

6059 |

6100 |

6101 |

6106 |

|

6112 |

6123 |

6129 |

6156 |

6346 |

6389 |

6502 |

6510 |

6543 |

|

6547 |

6565 ~ 6567 |

6580 |

6646 |

6666 |

6667 |

6668 |

6669 |

6689 |

|

6692 |

6699 |

6779 |

6788 |

6789 |

6792 |

6839 |

6881 |

6901 |

|

6969 |

7000 |

7001 |

7002 |

7004 |

7007 |

7019 |

7025 |

7070 |

|

7100 |

7103 |

7106 |

7200 |

7201 |

7402 |

7435 |

7443 |

7496 |

|

7512 |

7625 |

7627 |

7676 |

7741 |

7777 |

7778 |

7800 |

7911 |

|

7920 |

7921 |

7937 |

7938 |

7999 |

8000 |

8001 |

8002 |

8007 |

|

8008 |

8009 |

8010 |

8011 |

8021 |

8022 |

8031 |

8042 |

8045 |

|

8080 ~ 8090 |

8093 |

8099 |

8100 |

8180 |

8181 |

8192 |

8193 |

8194 |

|

8200 |

8222 |

8254 |

8290 |

8291 |

8292 |

8300 |

8333 |

8383 |

|

8400 |

8402 |

8443 |

8500 |

8600 |

8649 |

8651 |

8652 |

8654 |

|

8701 |

8800 |

8873 |

8888 |

8899 |

8994 |

9,000 |

9001 |

9002 |

|

9003 |

9009 |

9010 |

9011 |

9040 |

9050 |

9071 |

9080 |

9081 |

|

9090 |

9091 |

9099 |

9100 |

9101 |

9102 |

9103 |

9110 |

9111 |

|

9200 |

9207 |

9220 |

9290 |

9415 |

9418 |

9485 |

9500 |

9502 |

|

9503 |

9535 |

9575 |

9593 |

9594 |

9595 |

9618 |

9666 |

9876 |

|

9877 |

9878 |

9898 |

9900 |

9917 |

9929 |

9943 |

9944 |

9968 |

|

9998 |

9999 |

10000 |

10001 |

10002 |

10003 |

10004 |

10009 |

10010 |

|

10012 |

10024 |

10025 |

10082 |

10180 |

10215 |

10243 |

10566 |

10616 |

|

10617 |

10621 |

10626 |

10628 |

10629 |

10778 |

11110 |

11111 |

11967 |

|

12000 |

12174 |

12265 |

12345 |

13456 |

13722 |

13782 |

13783 |

14000 |

|

14238 |

14441 |

14442 |

15000 |

15002 |

15003 |

15004 |

15660 |

15742 |

|

16000 |

16001 |

16012 |

16016 |

16018 |

16080 |

16113 |

16992 |

16993 |

|

17877 |

17988 |

18040 |

18101 |

18988 |

19101 |

19283 |

19315 |

19350 |

|

19780 |

19801 |

19842 |

20000 |

20005 |

20031 |

20221 |

20222 |

20828 |

|

21571 |

22939 |

23502 |

24444 |

24800 |

25734 |

25735 |

26214 |

27000 |

|

27352 |

27353 |

27355 |

27356 |

27715 |

28201 |

30000 |

30718 |

30951 |

|

31038 |

31337 |

32768 |

32769 |

32770 |

32771 |

32772 |

32773 |

32774 |

|

32775 |

32776 |

32777 |

32778 |

32779 |

32780 |

32781 |

32782 |

32783 |

|

32784 |

32785 |

33354 |

33899 |

34571 |

34572 |

34573 |

34601 |

35500 |

|

36869 |

38292 |

40193 |

40911 |

41511 |

42510 |

44176 |

44442 |

44443 |

|

44501 |

45100 |

48080 |

49152 |

49153 |

49154 |

49155 |

49156 |

49157 |

|

49158 |

49159 |

49160 |

49161 |

49163 |

49165 |

49167 |

49175 |

49176 |

|

49400 |

49999 |

50000 |

50001 |

50002 |

50003 |

50006 |

50300 |

50389 |

|

50500 |

50636 |

50800 |

51103 |

51493 |

52673 |

52822 |

52848 |

52869 |

|

54045 |

54328 |

55055 |

55056 |

55555 |

55600 |

56737 |

56738 |

57294 |

|

57797 |

58080 |

60020 |

60443 |

61532 |

61900 |

62078 |

63331 |

64623 |

|

64680 |

65000 |

65129 |

65389 |

NMAP SNMP ポート スキャン

[SNMP ポートのスキャン(Scan SNMP Port)] をエンドポイント プロファイリング ポリシーに関連付けた場合、次の NMAP コマンドは SNMP ポート(UDP 161 と 162)をスキャンします。

nmap -sU -p U:161,162 -oN /opt/CSCOcpm/logs/nmap.log --append-output -oX - <IP-address>| -sU | UDP スキャン。 |

| -p <port-ranges> | 特定のポートのみスキャンします。たとえば、UDP ポート 161 と 16.2 をスキャンします |

| oN | 通常の出力。 |

| oX | XML 出力。 |

| IP-address | スキャン対象のエンドポイントの IP アドレス。 |

NMAP 一般ポート スキャン

| -sTU | TCP 接続スキャンと UDP スキャンの両方。 |

| -p <port ranges> | TCP ポート 21、22、23、25、53、80、110、135、139、143、443、445、3306、3389、8080、および UDP ポート 53、67、68、123、135、137、138、139、161、445、500、520、631、1434、1900 をスキャンします。 |

| oN | 通常の出力。 |

| oX | XML 出力。 |

| IP アドレス | スキャン対象のエンドポイントの IP アドレス。 |

一般ポート

| TCP ポート(TCP Ports) | UDP ポート | ||

|---|---|---|---|

| ポート | サービス | ポート | サービス |

| 21/tcp | FTP | 53/udp | ドメイン |

| 22/tcp | ssh | 67/udp | dhcps |

| 23/tcp | telnet | 68/udp | dhcpc |

| 25/tcp | smtp | 123/udp | ntp |

| 53/tcp | ドメイン | 135/udp | msrpc |

| 80/tcp | http | 137/udp | netbios-ns |

| 110/tcp | pop3 | 138/udp | netbios-dgm |

| 135/tcp | msrpc | 139/udp | netbios-ssn |

| 139/tcp | netbios-ssn | 161/udp | snmp |