Cisco Identity Services Engine リリース 2.3 管理者ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年11月9日木曜日

章のタイトル: ネットワーク デバイスの管理

- Cisco ISE のネットワーク デバイス定義

- Cisco ISE でのデフォルトのネットワーク デバイス定義

- Cisco ISE でのネットワーク デバイス定義の作成

- Cisco ISE へのネットワーク デバイスのインポート

- Cisco ISE からのネットワーク デバイスのエクスポート

- Cisco ISE でのサードパーティ ネットワーク デバイスのサポート

- ネットワーク デバイス グループ(Network Device Groups)

- Cisco ISE へのネットワーク デバイス グループのインポート

- Cisco ISE からのネットワーク デバイス グループのエクスポート

- Cisco ISE でのテンプレートのインポート

- Cisco ISE-NAD 通信を保護する IPSec セキュリティ

- Mobile Device Manager と Cisco ISE との相互運用性

- Cisco ISE による MDM サーバの設定

- Cisco ISE への MDM サーバ証明書のインポート

- Mobile Device Manager の定義の作成

- ISE でのモバイル デバイス管理サーバの定義

- Microsoft Intune および SCCM のための ISE MDM サポート

- MDM サーバとしての Microsoft Intune の設定

- Microsoft SCCM のポリシー設定の例

- ISE 用の Microsoft SCCM サーバの設定

- AD ユーザがドメイン管理グループに属しているときの権限の設定

- AD ユーザがドメイン管理グループの一部ではない場合に必要な権限

- ドメイン コントローラで DCOM を使用するための権限

- WMI ルート/CIMv2 名前空間にアクセスするための権限の設定

- WMI アクセス用にファイアウォール ポートを開く

- 未登録のデバイスのリダイレクトのための許可プロファイルの設定

- MDM 使用例の許可ポリシー ルールの設定

- デバイスのワイプまたはロック

- Mobile Device Manager のレポートの表示

- Mobile Device Manager のログの表示

ネットワーク デバイスの管理

- Cisco ISE のネットワーク デバイス定義

- Cisco ISE でのデフォルトのネットワーク デバイス定義

- Cisco ISE でのネットワーク デバイス定義の作成

- Cisco ISE へのネットワーク デバイスのインポート

- Cisco ISE からのネットワーク デバイスのエクスポート

- Cisco ISE でのサードパーティ ネットワーク デバイスのサポート

- ネットワーク デバイス グループ(Network Device Groups)

- Cisco ISE へのネットワーク デバイス グループのインポート

- Cisco ISE からのネットワーク デバイス グループのエクスポート

- Cisco ISE でのテンプレートのインポート

- Cisco ISE-NAD 通信を保護する IPSec セキュリティ

- Mobile Device Manager と Cisco ISE との相互運用性

- Cisco ISE による MDM サーバの設定

Cisco ISE のネットワーク デバイス定義

スイッチやルータなどのネットワーク デバイスは、認証、許可、アカウンティング(AAA)クライアントであり、これを使用して、AAA サービス要求が Cisco ISE に送信されます。Cisco ISE がネットワーク デバイスとやり取りするように、ネットワーク デバイスを定義する必要があります。ネットワーク デバイスを RADIUS または TACACS AAA に設定したり、プロファイリング サービスでプロファイリング エンドポイントの Cisco Discovery Protocol 属性および Link Layer Discovery Protocol 属性を収集するための Simple Network Management Protocol(SNMP)を設定したり、TrustSec デバイスの TrustSec 属性を設定することができます。Cisco ISE に定義されていないネットワーク デバイスは、Cisco ISE から AAA サービスを受信できません。

-

ネットワーク デバイスに応じたベンダー プロファイルを選択できます。プロファイルには、URL ダイレクトや許可変更の設定などの、デバイスに事前定義された設定が含まれています。

-

RADIUS 認証用の RADIUS プロトコルを設定できます。Cisco ISE はネットワーク デバイスから RADIUS 要求を受信すると、対応するデバイス定義を探して設定されている共有秘密を取得します。デバイス定義が見つかった場合、デバイスに設定されている共有秘密を取得し、それを要求内の共有秘密と照合してアクセスを認証します。共有秘密が一致すると、RADIUS サーバは、さらにポリシーと設定に基づいて要求を処理します。一致しない場合は、拒否応答がネットワーク デバイスに送信されます。失敗した認証レポートが生成され、失敗の理由が示されます。

-

TACACS+ 認証用の TACACS+ プロトコルを設定できます。Cisco ISE はネットワーク デバイスから TACACS+ 要求を受信すると、対応するデバイス定義を探して設定されている共有秘密を取得します。デバイス定義が見つかった場合、デバイスに設定されている共有秘密を取得し、それを要求内の共有秘密と照合してアクセスを認証します。共有秘密が一致すると、TACACS+ サーバは、さらにポリシーと設定に基づいて要求を処理します。一致しない場合は、拒否応答がネットワーク デバイスに送信されます。失敗した認証レポートが生成され、失敗の理由が示されます。

-

プロファイリング サービスがネットワーク デバイスと通信し、ネットワーク デバイスに接続されているエンドポイントをプロファイリングするように、ネットワーク デバイス定義で簡易ネットワーク管理プロトコル(SNMP)を設定できます。

-

Cisco TrustSec ソリューションの一部となる可能性がある TrustSec 対応デバイスからの要求を処理するには、Cisco ISE に TrustSec 対応デバイスを定義する必要があります。TrustSec ソリューションをサポートするスイッチはすべて TrustSec 対応デバイスです。

TrustSec デバイスでは IP アドレスは使用されません。代わりに、TrustSec デバイスが Cisco ISE と通信できるように、その他の設定を定義する必要があります。

TrustSec 対応デバイスは Cisco ISE との通信に TrustSec 属性を使用します。Nexus 7000 シリーズ スイッチ、Catalyst 6000 シリーズ スイッチ、Catalyst 4000 シリーズ スイッチ、Catalyst 3000 シリーズ スイッチなどの TrustSec 対応デバイスは、TrustSec デバイスの追加時に定義した TrustSec 属性を使用して認証されます。

Cisco ISE でのデフォルトのネットワーク デバイス定義

(注) | 基本的な RADIUS および TACACS 認証のみにデフォルトのデバイス定義を追加することを推奨します。高度なフローについては、ネットワーク デバイスごとに個別のデバイス定義を追加する必要があります。 |

Cisco ISE は、ネットワーク デバイスから RADIUS または TACACS 要求を受信すると、対応するデバイス定義を検索して、ネットワーク デバイス定義に設定されている共有秘密を取得します。

RADIUS または TACACS 要求が受信されると、Cisco ISE は次の手順を実行します。

Cisco ISE は、そのデバイスのデバイス定義に設定されている共有秘密を取得し、それを RADIUS または TACACS 要求内の共有秘密と照合してアクセスを認証します。デバイス定義が見つからない場合、Cisco ISE はデフォルトのネットワーク デバイス定義から共有秘密を取得し、RADIUS または TACACS 要求を処理します。

Cisco ISE でのネットワーク デバイス定義の作成

Cisco ISE にネットワーク デバイス定義がない場合に Cisco ISE でネットワーク デバイス定義を作成し、デフォルトのネットワーク デバイス定義を使用できます。

ページで、ネットワーク デバイスの定義を作成することもできます。

Cisco ISE へのネットワーク デバイスのインポート

カンマ区切り形式(CSV)ファイルを使用して、Cisco ISE ノードにデバイス定義のリストをインポートできます。Cisco ISE にネットワーク デバイスをインポートする前に、インポートしたテンプレートを更新する必要があります。同じリソース タイプのインポートを同時に実行できません。たとえば、2 つの異なるインポート ファイルから同時にネットワーク デバイスをインポートできません。

管理者ポータルから CSV テンプレートをダウンロードし、テンプレートにデバイス定義の詳細を入力し、Cisco ISE にインポート可能な CSV ファイルとしてテンプレートを保存できます。

デバイスのインポート中に、新しいレコードを作成するか、または既存のレコードを更新できます。インポートされたデバイスの数の概要が表示され、インポート プロセス中に見つかったエラーが報告されます。デバイスをインポートする場合、Cisco ISE で最初のエラーが発生した場合、既存のデバイス定義を新しい定義で上書きするか、またはインポート プロセスを停止するかを定義できます。

リリース間でインポート テンプレートが異なるため、Cisco ISE の以前のリリースでエクスポートされたネットワーク デバイスをインポートすることはできません。

(注) | すべてのオクテットで IP 範囲を持つネットワーク デバイスをインポートできます。 |

Cisco ISE からのネットワーク デバイスのエクスポート

Cisco ISE で設定されたネットワーク デバイスを CSV ファイル形式でエクスポートし、これを使用して別の Cisco ISE ノードにそれらのネットワーク デバイスをインポートできます。

(注) | すべてのオクテットで IP 範囲を持つネットワーク デバイスをエクスポートできます。 |

Cisco ISE でのサードパーティ ネットワーク デバイスのサポート

Cisco ISE は、ネットワーク デバイス プロファイルを使用して、サードパーティ製ネットワーク アクセス デバイス(NAD)をサポートします。NAD プロファイルは、ベンダー側の導入に関係なく、シンプルなポリシー設定でサードパーティ デバイスの機能を定義します。ネットワーク デバイス プロファイルには、次のものが含まれています。

-

RADIUS、TACACS+、TrustSec などの、ネットワーク デバイスがサポートするプロトコル。デバイスに存在するベンダー固有の RADIUS ディクショナリを Cisco ISE にインポートできます。

-

デバイスが有線 MAB、802.1x などのさまざまなフローに使用する属性および値。これを使用して、Cisco ISE は使用される属性に従ってデバイスに適切なフロー タイプを検出できます。

-

デバイスが持つ認可変更(CoA)機能。RFC 5176 では CoA 要求のタイプが定義されますが、要求に必要な属性はデバイスによって異なります。RFC 5176 サポート付きのほとんどのシスコ以外のデバイスは、「プッシュ」および「切断」機能もサポートします。RADIUS CoA タイプをサポートしていないデバイスについては、ISE も SNMP CoA をサポートします。CoA タイプの詳細については、以降に説明します。

-

デバイスが MAB に使用する属性およびプロトコル。さまざまなベンダーからのネットワーク デバイスは、MAB 認証を異なる方法で実行します。

-

デバイスで使用される VLAN および ACL の権限。プロファイルを保存すると、Cisco ISE は設定された各権限に対し許可プロファイルを自動的に生成します。

-

URL リダイレクションは、BYOD、ゲスト、ポスチャなどの高度なフローに必要です。デバイス内で見つかる URL リダイレクションには、スタティックとダイナミックの 2 つのタイプがあります。スタティック URL リダイレクションの場合は、ISE ポータル URL をコピーして設定に貼り付けることができます。ダイナミック URL リダイレクションの場合、ISE は RADIUS 属性を使用して、リダイレクト先をネットワーク デバイスに伝えます。また、デバイスがダイナミック URL もスタティック URL もサポートしていない場合には、ISE が URL リダイレクトをシミュレートする認証 VLAN を提供します。認証 VLAN は、ISE ボックスで実行されている DHCP/DNS サービスに基づいています。認証 VLAN を作成するには、DHCP/DNS サービス設定を定義します。詳細については、を参照してください。URL リダイレクト フローの詳細については、以降に説明します。

ISE でデバイスを定義したら、これらのデバイス プロファイルを設定するか、ISE によって提供された事前設定済みデバイス プロファイルを使用して、Cisco ISE が基本フローや、プロファイラ、ゲスト、BYOD、MAB、ポスチャなどの高度なフローを有効にするために使用する機能を定義します。

URL リダイレクト メカニズムと認証 VLAN

ネットワークでサードパーティ デバイスが使用されていて、デバイスがダイナミックまたはスタティック URL リダイレクトをサポートしていない場合、ISE が URL リダイレクト フローをシミュレートします。このようなデバイスの URL リダイレクト シミュレーション フローは、ISE ボックスで DHCP/DNS サービスを実行することで動作します(詳細については、を参照してください)。認証 VLAN フローは次のとおりです。

-

ゲスト エンドポイントが NAD に接続します。

-

デバイスが ISE に RADIUS/MAB 要求を送信します。

-

ISE が認証/承認ポリシーを実行し、ユーザ アカウンティング情報を保存します。

-

ISE が認証 VLAN ID を含む RADIUS アクセス/承認メッセージを送信します。

-

ゲスト エンドポイントがネットワーク アクセスを受け取ります。

-

エンドポイントが DHCP 要求を送信し、ISE DHCP サービスからクライアント IP アドレスと ISE シンクホール DNS IP アドレスを取得します。

-

ゲスト エンドポイントがブラウザを開きます。ブラウザが DNS クエリを送信し、ISE IP アドレスを受け取ります。

-

エンドポイント HTTP または HTTPS 要求が ISE ボックスに送られます。

-

ISE は HTTP 301/Moved で応答し、ゲスト ポータル URL を提供します。エンドポイント ブラウザがゲスト ポータル ページにリダイレクトされます。

-

ゲスト エンドポイント ユーザが認証のためにログインします。

-

コンプライアンスの検証が完了すると、ISE は NAD に応答し、CoA の送信、エンドポイントの認証、シンクホールのバイパスを行います。

-

CoA に基づいて適切なアクセスがユーザに提供され、エンドポイントが企業 DHCP から IP アドレスを受信し、ユーザがネットワークを使用できるようになります。

エンドポイントが認証を通過する前にゲスト エンドポイントによって不正なネットワーク アクセスが行われないように、認証 VLAN は社内ネットワークから分離する必要があります。認証 VLAN IP ヘルパーを設定して ISE マシンを示すか、いずれかの ISE ネットワーク インターフェイスを認証 VLAN に接続します。VLAN(DHCP/DNS サーバ)設定の詳細については、を参照してください。NAD 設定から VLAN IP ヘルパーを設定することで、複数の VLAN を 1 つのネットワーク インターフェイス カードに接続することができます。IP ヘルパーの設定の詳細については、デバイス用のアドミニストレーション ガイドの指示を参照してください。さらに、ゲスト フローについて、通常のゲスト フローと同様にゲスト ポータルを定義して、MAB 認証にバインドされる認証プロファイルでそのポータルを選択します。ゲスト ポータルの詳細については、Cisco ISE ゲスト サービスを参照してください。

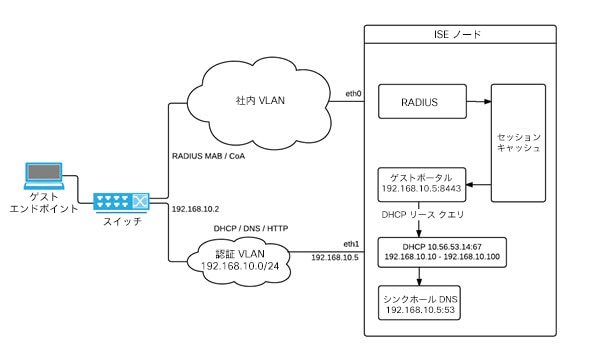

次の図に、認証 VLAN が定義されているときの基本的なネットワーク設定を示します(認証 VLAN が Cisco ISE ノードに直接接続されています)。

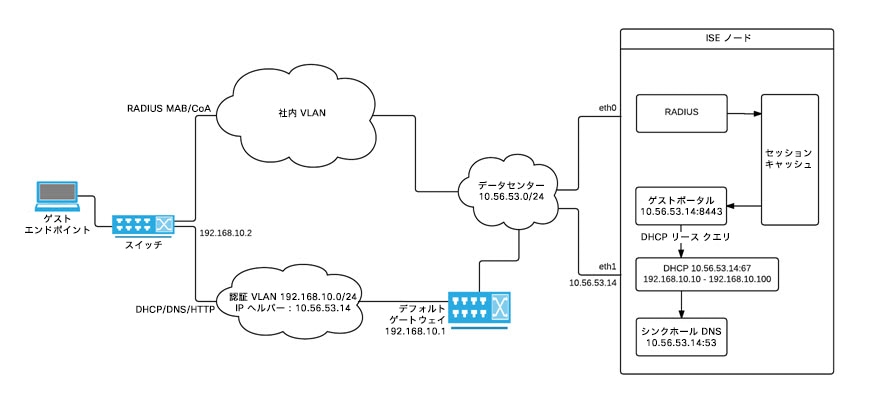

次の図に、認証 VLAN と IP ヘルパーを備えたネットワークを示します。

CoA タイプ

ISE は、RADIUS と SNMP の両方の CoA タイプをサポートします。RADIUS または SNMP CoA タイプのサポートは、基本的なフローでは必須ではありませんが、NAD が複雑なフローで機能するために必要です。ISE から NAD を設定するときにデバイスによってサポートされる RADIUS および SNMP の設定を定義し、NAD プロファイルを設定するときに特定のフローのために使用される CoA タイプを示します。NAD のプロトコルの定義の詳細については、ネットワーク デバイスを参照してください。ISE でデバイスと NAD のプロファイルを作成する前に、NAD でどのタイプがサポートされているかをサードパーティ サプライヤに確認してください。

- ネットワーク デバイス プロファイル

- Cisco ISE でのサードパーティ製ネットワーク デバイスの設定

- ネットワーク デバイス プロファイルの作成

- Cisco ISE からのネットワーク デバイス プロファイルのエクスポート

- Cisco ISE へのネットワーク デバイス プロファイルのインポート

ネットワーク デバイス プロファイル

Cisco ISE は、ネットワーク デバイス プロファイルを使用して、一部のサードパーティ製ネットワーク アクセス デバイス(NAD)をサポートします。これらのプロファイルによって、基本フローと、ゲスト、BYOD、MAB、ポスチャなどの高度なフローを有効にするために Cisco ISE が使用する機能が定義されます。

Cisco ISE には、いくつかのベンダーからのネットワーク デバイスの定義済みプロファイルが含まれています。Cisco ISE 2.1 は、次の表に記載されているベンダー デバイスでテストされています。

|

デバイスタイプ(Device Type) |

ベンダー |

CoA タイプ |

URL リダイレクト タイプ |

サポートされる/検証済みの使用例 |

||||

|

802.1X/ MAB |

CoA のないプロファイラ |

CoA があるプロファイラ |

ポスチャ(Posture) |

ゲスト/BYOD |

||||

|

ワイヤレス |

Aruba 7000、InstantAP |

RADIUS |

スタティック URL |

√ |

√ |

√ |

√ |

√ |

|

Motorola RFS 4000 |

RADIUS |

ダイナミック URL |

√ |

√ |

√ |

√ |

√ |

|

|

HP 830 |

RADIUS |

スタティック URL |

√ |

√ |

√ |

√ |

√ |

|

|

Ruckus ZD 1200 |

RADIUS |

— |

√ |

√ |

√ |

√ |

√ |

|

|

有線 |

HP A5500 |

RADIUS |

ISE が提供する認証 VLAN |

√ |

√ |

√ |

√ |

√ |

|

HP 3800 および 2920(ProCurve) |

RADIUS |

ISE が提供する認証 VLAN |

√ |

√ |

√ |

√ |

√ |

|

|

Alcatel 6850 |

SNMP |

ダイナミック URL |

√ |

√ |

√ |

√ |

√ |

|

|

Brocade ICX 6610 |

RADIUS |

ISE が提供する認証 VLAN |

√ |

√ |

√ |

√ |

√ |

|

|

Juniper EX3300-24p |

RADIUS |

ISE が提供する認証 VLAN |

√ |

√ |

√ |

√ |

√ |

|

|

その他のサードパーティ製 NAD の場合は、デバイスのプロパティおよび機能を識別し、Cisco ISE でカスタム NAD プロファイルを作成する必要があります。 |

√ |

√ |

CoA サポートが必要 |

CoA サポートが必要です。URL リダイレクトについて、有線デバイスに URL リダイレクトがない場合は、ISE 認証 VLAN を利用します。ワイヤレス デバイスは認証 VLAN でテストされていません。 |

||||

定義済みプロファイルがないその他のサードパーティ製ネットワーク デバイス用のカスタム NAD プロファイルを作成できます。ゲスト、BYOD、ポスチャなどの高度なフローの場合、デバイスは RFC 5176、許可変更(CoA)をサポートしている必要があります。これらのフローに対するサポートは、NAD の機能によって異なります。ネットワーク デバイス プロファイルに必要な多くの属性については、デバイスの管理ガイドを参照する必要があります。カスタム NAD プロファイルの作成方法については、Cisco ISE でのサードパーティ製ネットワーク デバイスの設定を参照してください。

リリース 2.0 以前のシスコ以外の NAD を展開し、それらを使用するようにポリシー ルール/RADIUS ディクショナリを作成した場合、これらはアップグレード後に通常どおりに機能し続けます。

|

サードパーティ製 NAD プロファイルについては、「ISE Third-Party NAD Profiles and Configs」を参照してください。 |

Cisco ISE でのサードパーティ製ネットワーク デバイスの設定

Cisco ISE は、ネットワーク デバイス プロファイルを使用して、サードパーティ製ネットワーク アクセス デバイス(NAD)をサポートします。これらのプロファイルによって、ゲスト、BYOD、MAB、ポスチャなどのフローを有効にするために Cisco ISE が使用する機能が定義されます。

『Cisco Identity Services Engine 管理者ガイド』のネットワーク デバイス プロファイルの定義を確認してください。

| ステップ 1 | デバイスが ISE で設定されていることを確認します。ゲスト、BYOD またはポスチャのワークフローを設定している場合、認可変更(CoA)が定義され、NAD の URL リダイレクト機能が、関連する ISE ポータルをポイントするように設定されていることを確認します。URL リダイレクトの場合は、ポータルのランディング ページから ISE ポータルの URL をコピーできます。ISE の NAD の CoA タイプおよび URL リダイレクトの設定に関する詳細については、ネットワーク デバイスを参照してください。さらに、手順については、サードパーティ デバイスの管理ガイドを参照してください。 |

| ステップ 2 | デバイスに適切な NAD プロファイルが ISE で利用できることを確認します。既存のプロファイルを表示するには、 を選択します。適切なプロファイルが ISE に存在しない場合は、カスタム プロファイルを作成します。カスタム プロファイルの作成方法の詳細については、ネットワーク デバイス プロファイルの作成を参照してください。 |

| ステップ 3 | 設定する NAD に NAD プロファイルを割り当てます。 を選択します。プロファイルを割り当てるデバイスを開き、[デバイス プロファイル(Device Profile)] ドロップダウン リストから適切なプロファイルを選択します。 |

| ステップ 4 | ポリシー ルールを設定する場合は、許可プロファイルをステップ 1 で NAD プロファイルに明示的に設定する必要があります。または、VLAN または ACL を使用するだけの場合、あるいはネットワークに異なるベンダーからのさまざまなデバイスがある場合は、[いずれか(Any)] に設定します。許可プロファイルの NAD プロファイルを設定するには、 を選択します。関連する認可プロファイルを開き、[ネットワーク デバイス プロファイル(Network Device Profiles)] ドロップダウン リストから関連する NAD プロファイルを選択します。ゲスト フロー用に認証 VLAN を使用する場合、通常のゲスト フローと同様に、ゲスト ポータルを定義し、MAB 認証にバインドされた認証プロファイルでそのポータルを選択する必要があります。ゲスト ポータルの詳細については、Cisco ISE ゲスト サービスを参照してください。 |

ネットワーク デバイス プロファイルの作成

-

カスタム プロファイルの作成方法の詳細については、『Network Access Device Profiles with Cisco Identity Services Engine』ドキュメントを確認してください。

-

ほとんどの NAD には、標準の IETF RADIUS 属性に加えて多数のベンダー固有の属性を提供する、ベンダー固有の RADIUS ディクショナリがあります。ネットワーク デバイスにベンダー固有の RADIUS ディクショナリがある場合は、それを Cisco ISE にインポートします。RADIUS ディクショナリが必要な手順については、サードパーティ製デバイスの管理ガイドを参照してください。ISE から、 を選択します。RADIUS ディクショナリのインポートの詳細については、RADIUS ベンダー ディクショナリの作成を参照してください。

-

ゲストやポスチャなどの複雑なフローの場合、デバイスは RFC 5176、許可変更(CoA)をサポートしている必要があります。

-

ネットワーク デバイスのプロファイルを作成するためのフィールドと値の詳細については、ネットワーク デバイス プロファイル設定を参照してください。

Cisco ISE からのネットワーク デバイス プロファイルのエクスポート

XML ファイルを編集してから、そのファイルを新しいネットワーク プロファイルとしてインポートするために、Cisco ISE で設定された単一または複数のネットワーク デバイス プロファイルを XML 形式でエクスポートします。

『Network Access Device Profiles with Cisco Identity Services Engine』のドキュメントを参照してください。

Cisco ISE へのネットワーク デバイス プロファイルのインポート

Cisco ISE XML 構造を備えた単一の XML ファイルを使用して、ISE に単一または複数のネットワーク デバイス プロファイルをインポートできます。複数のインポート ファイルから同時にネットワーク デバイス プロファイルをインポートすることはできません。

通常は、まずテンプレートとして使用するために管理者ポータルから既存のプロファイルをエクスポートします。必要に応じてデバイス プロファイルの詳細をファイルに入力し、XML ファイルとして保存してから、編集したファイルを Cisco ISE に再度インポートします。複数のプロファイルを扱うには、単一の XML ファイルとして一緒に構造化された複数のプロファイルをエクスポートし、ファイルを編集してから一緒にインポートして、ISE で複数のファイルを作成します。

デバイス プロファイルのインポート中は、新しいレコードの作成のみができます。既存のプロファイルは上書きできません。既存のプロファイルを編集してから上書きするには、既存のプロファイルをエクスポートし、ISE からそのプロファイルを削除してから、適切に編集した後にそのプロファイルをインポートします。

『Network Access Device Profiles with Cisco Identity Services Engine』のドキュメントを参照してください。

ネットワーク デバイス グループ(Network Device Groups)

Cisco ISE では、階層型ネットワーク デバイス グループ(NDG)を作成できます。NDG は、地理的な場所、デバイス タイプ、ネットワーク内での相対的な位置(アクセス レイヤ、データ センターなど)のようなさまざまな基準に基づいて、ネットワーク デバイスを論理的にグループ化するために使用できます。たとえば、地理的な場所に基づいてネットワーク デバイスを編成するには、大陸、地域、または国でグループ化できます。

デバイス タイプに基づいてネットワーク デバイスをグループ化することもできます。

ネットワーク デバイスは、1 つ以上の階層型 NDG に割り当てることができます。したがって、Cisco ISE が、設定された NDG の順序リスト全体を参照して特定のデバイスに割り当てる適切なグループを決定するとき、同じデバイス プロファイルが複数のデバイス グループに適用されている場合、Cisco ISE は最初に一致したデバイス グループを適用します。

作成できる NDG の最大数に制限はありません。NDG の階層レベル(親グループを含む)は最大 6 レベルまで作成できます。

ツリー ビューやフラット テーブル ビューでデバイス グループ階層を表示できます。ツリー ビューで、ルート ノードはツリーの最上位に表示され、子グループが階層順序で次に続きます。各ルート グループに属するすべてのデバイスを表示するには、[すべて展開(Expand All)] をクリックします。ルート グループだけを表示するには、[すべて折りたたむ(Collapse All)] をクリックします。

フラット テーブル ビューでは、各デバイス グループの階層が [グループ階層(Group Hierarchy)] 列に表示されます。

また、各子グループに割り当てられたネットワーク デバイスの数を確認できます。そのデバイス グループに割り当てられているすべてのネットワーク デバイスを一覧表示する、[ネットワーク デバイス(Network Devices)] ウィンドウを起動するには、この番号付きリンクをクリックしてください。デバイス グループに追加デバイスを追加したり、別のデバイス グループに既存のデバイスを移動できます。

(注) | デバイスが割り当てられているデバイス グループは削除できません。デバイス グループを削除する前に、すべての既存のデバイスを別のデバイス グループに移動する必要があります。 |

ルート ネットワーク デバイス グループ

Cisco ISE には、すべてのデバイス タイプとすべてのロケーションという 2 つの定義済みルート NDG が含まれます。これらの事前定義された NDG を編集、複製、または削除することはできませんが、それらの下に新しいデバイス グループを追加できます。

ルート ネットワーク デバイス グループ(NDG)を作成し、[ネットワーク デバイス グループ(Network Device Groups)] ページでそのルート グループの下に子 NDG を作成できます。

ポリシー評価で Cisco ISE が使用するネットワーク デバイスの属性

新しいネットワーク デバイス グループを作成すると、新しいネットワーク デバイス属性がシステムに定義されているデバイス ディクショナリに追加され、ポリシー定義に使用できるようになります。Cisco ISE では、デバイス タイプ、ロケーション、モデル名、およびネットワーク デバイス上で実行しているソフトウェア バージョンなどのデバイス ディクショナリ属性に基づいて認証ポリシーと許可ポリシーを設定できます。

Cisco ISE へのネットワーク デバイス グループのインポート

カンマ区切り形式(CSV)ファイルを使用して Cisco ISE ノードにネットワーク デバイス グループをインポートできます。同じリソース タイプのインポートを同時に実行できません。たとえば、2 つの異なるインポート ファイルから同時にネットワーク デバイス グループをインポートできません。

管理者ポータルから CSV テンプレートをダウンロードし、テンプレートにデバイス グループの詳細を入力し、Cisco ISE にインポート可能な CSV ファイルとしてテンプレートを保存できます。

デバイス グループのインポート中に、新しいレコードを作成するか、または既存のレコードを更新できます。デバイス グループをインポートする場合、Cisco ISE で最初のエラーが発生した場合、既存のデバイス グループを新しいグループで上書きするか、またはインポート プロセスを停止するかを定義できます。

Cisco ISE からのネットワーク デバイス グループのエクスポート

Cisco ISE に設定されたネットワーク デバイス グループを CSV ファイル形式でエクスポートし、これを使用して別の Cisco ISE ノードにそれらのネットワーク デバイス グループをインポートできます。

Cisco ISE でのテンプレートのインポート

Cisco ISE では、カンマ区切り形式(CSV)ファイルを使用して大量のネットワーク デバイスやネットワーク デバイス グループをインポートできます。テンプレートには、フィールドのフォーマットを定義するヘッダー行が含まれます。ヘッダー行は編集しないでそのまま使用してください。

デフォルトで、[テンプレートの生成(Generate a Template)] リンクを使用して、Microsoft Office Excel アプリケーションに CSV ファイルをダウンロードし、このファイル形式をシステム上にローカルに保存できます。[テンプレートの生成(Generate a Template)] リンクをクリックすると、Cisco ISE サーバは、[template.csv を開く(Opening template.csv)] ダイアログを表示します。このダイアログを使用すると、template.csv ファイルを開いて、その template.csv ファイルにネットワーク デバイスおよびネットワーク デバイス グループに適切な名前を付けて、システム上にローカルに保存できます。このダイアログで template.csv ファイルを開くことを選択した場合、このファイルはデフォルトで Microsoft Office Excel アプリケーションで開かれます。

ネットワーク デバイスのインポート テンプレート形式

次の表では、テンプレート ヘッダーのフィールドとネットワーク デバイスの CSV ファイルにおけるこれらのフィールドの説明を示します。

ネットワーク デバイス グループのインポート テンプレート形式

次の表に、テンプレート ヘッダーのフィールドとネットワーク デバイス グループの CSV ファイルにおけるこれらのフィールドの説明を示します。

Cisco ISE-NAD 通信を保護する IPSec セキュリティ

Internet Protocol セキュリティ(IPSec)は、Internet Protocol にセキュリティを提供するプロトコルのセットです。AAA プロトコル、RADIUS および TACACS+ は MD5 ハッシュ アルゴリズムを使用します。セキュリティを強化するため、Cisco ISE には IPSec 機能があります。IPSec は、送信元を認証し、送信中のデータ変更を検出し、送信されたデータを暗号化することで通信を保護します。

Cisco ISE は、トンネル モードとトランスポート モードで IPSec をサポートしています。Cisco ISE インターフェイスで IPSec を有効にし、ピアを設定すると、通信を保護するため Cisco ISE と NAD の間に IPSec トンネルが作成されます。

事前共有キーを定義するか、または IPSec 認証に X.509 証明書を使用できます。IPSec は、ギガビット イーサネット 1 ~ 5 のインターフェイスで有効にできます。IPSec は PSN あたり 1 つの Cisco ISE インターフェイスでのみ設定できます。

(注) | ギガビット イーサネット 0 とボンド 0 (ギガビット イーサネット 0 およびギガビット イーサネット 1 インターフェイスがボンディングされている場合)は、Cisco ISE CLI の管理インターフェイスです。ギガビット イーサネット 0 およびボンド 0 では IPSec はサポートされていません。 |

必要なコンポーネントには次のものがあります。

-

Cisco ISE、リリース 2.2

-

Cisco IOS ソフトウェア、C5921 ソフトウェア(C5921_I86-UNIVERSALK9-M)、バージョン 15.5(2)T2 (Cisco 5921 埋め込み型サービス ルータ(ESR)):ESR 5921 設定では、デフォルトでトンネル モードとトランスポート モードで IPSec がサポートされています。Diffie-Hellman Group 14 および Group 16 がサポートされています。

(注)

C5921 ESR ソフトウェアは Cisco ISE リリース 2.2 に付属しています。このソフトウェアを使用可能にするには ESR ライセンスが必要です。ESR ライセンスの情報については、『Cisco 5921 Embedded Services Router Integration Guide』を参照してください。

Cisco ISE での RADIUS IPSec の設定

Cisco ISE で RADIUS IPSec を設定するには、次の操作を行う必要があります。

| ステップ 1 | Cisco ISE CLI からインターフェイスで IP アドレスを設定します。

ギガビット イーサネット 1 からギガビット イーサネット 5 インターフェイス(ボンド 1 およびボンド 2)では、IPSec がサポートされています。ただし、IPSec は Cisco ISE ノードの 1 つのインターフェイスでのみ設定できます。 | ||||

| ステップ 2 | 直接接続ネットワーク デバイスを IPSec ネットワーク デバイス グループに追加します。

| ||||

| ステップ 3 | (オプション。スマート ライセンスでのみ必要)。Cisco Smart Software Manager(CSSM)とのやりとりのために個別の管理インターフェイスを追加します。また、ESR にはスマート ソフトウェア マネージャ サテライトも使用できます。このためには、Cisco ISE CLI から次のコマンドを実行し、対応する管理インターフェイス(ギガビット イーサネット 1 ~ 5(またはボンド 1 または 2)を選択します。

ise/admin# license esr smart {interface} このインターフェイスは、Cisco.com に到達してシスコのオンライン ライセンス サーバにアクセスできる必要があります。 | ||||

| ステップ 4 | Cisco ISE CLI から直接接続ゲートウェイにネットワーク デバイスを追加します。

ip route[destination network][network mask]gateway[next-hop address] | ||||

| ステップ 5 | IPSec に対し Cisco ISE ノードを有効にします。

| ||||

| ステップ 6 | esr と入力して ESR シェルを開始します。

ise/admin# esr % Entering ESR 5921 shell % Cisco IOS Software, C5921 Software (C5921_I86-UNIVERSALK9-M), Version 15.5(2)T2, RELEASE SOFTWARE (fc3) % Technical Support: http://www.cisco.com/techsupport % Copyright (c) 1986-2015 Cisco Systems, Inc. Press RETURN to get started, CTRL-C to exit ise-esr5921> ise-esr5921>

| ||||

| ステップ 7 | (オプション:ステップ 3 でスマート ライセンスを有効にしていない場合にのみ必要)。Classic ライセンスまたは Evaluation ライセンス(有効期間 90 日)を Cisco ISE アプライアンスに追加します。

| ||||

| ステップ 8 | IPSec トンネルと、IPSec トンネル経由での RADIUS 認証を検証します。 |

ESR-5921 での X.509 証明書の設定とインストール

ESR-5921 で X.509 証明書を設定およびインストールするには、次の手順を実行します。

例:Cisco Catalyst 3850 での事前共有キー設定の出力

Cisco Catalyst 3850 で事前共有キーを設定する場合の出力の例を次に示します。

cat3850#show running-config enable password lab ! username lab password 0 lab aaa new-model ! aaa group server radius ise server name ise-vm deadtime 60 ! aaa authentication login default group radius local aaa authentication enable default group radius enable ! crypto isakmp policy 10 encr aes hash sha256 authentication pre-share group 16 crypto isakmp key 123456789 address 0.0.0.0 ! crypto ipsec security-association lifetime seconds 86400 ! crypto ipsec transform-set radius esp-aes esp-sha256-hmac mode tunnel ! crypto ipsec profile radius-profile ! crypto map radius 10 ipsec-isakmp set peer 192.168.20.1 set transform-set radius match address 100 ! interface GigabitEthernet1/0/1 no switchport ip address 192.168.20.2 255.255.255.0 crypto map radius ! access-list 100 permit ip host 192.168.20.2 host 192.168.20.1 ! snmp-server community public RO snmp-server community private RW ! radius server rad-ise address ipv4 192.168.20.1 auth-port 1645 acct-port 1646 key secret

Mobile Device Manager と Cisco ISE との相互運用性

モバイル デバイス管理(MDM)サーバはモバイル事業者、サービス プロバイダー、企業にわたって展開されたモバイル デバイスの保護、モニタ、管理、およびサポートを行います。MDM サーバはポリシー サーバとして機能し、ポリシー サーバは展開環境のモバイル デバイスにある一部のアプリケーション(電子メール アプリケーションなど)の使用を制御します。ただし、ネットワークは、ACL に基づいてエンドポイントへのきめ細かいアクセス権を提供できる唯一のエンティティです。Cisco ISE は必要なデバイス属性について MDM サーバにクエリを行い、それらのデバイスに対してネットワーク アクセス コントロールを提供する ACL を作成します。

さまざまなベンダーからのサーバなど、複数のアクティブな MDM サーバをネットワークで実行できます。これにより、ロケーションやデバイス タイプなどのデバイスの要因に基づいて、異なる MDM サーバに異なるエンドポイントをルーティングすることができます。

また、Cisco ISE は、シスコの MDM API バージョン 2 を使用して MDM サーバと統合し、デバイスが AnyConnect 4.1 および Cisco ASA 9.3.2 以降を介して VPN 経由でネットワークにアクセスできるようにします。

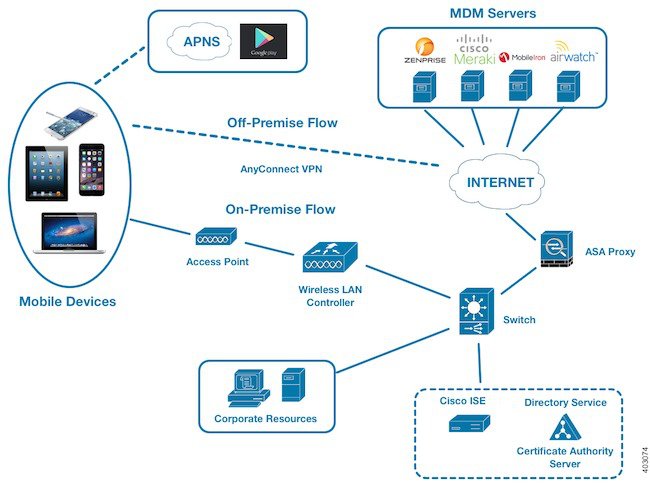

この図では、Cisco ISE が適用ポイントで、MDM ポリシー サーバがポリシー情報ポイントです。Cisco ISE は、MDM サーバからデータを取得して、完全なソリューションを提供します。

|

Cisco Identity Services Engine, Release 2.0 |

|

|

Microsoft の仕様どおり(Windows 2008 R2 Enterprise SP2、Windows 2012 R2) |

|

1 つ以上の外部 Mobile Device Manager(MDM)サーバと相互運用するように Cisco ISE を設定できます。サードパーティのこのタイプの接続を設定することによって、MDM データベースにある詳細情報を活用できます。Cisco ISE は REST API コールを使用して、外部 MDM サーバから情報を取得します。Cisco ISE はスイッチ、アクセス ルータ、ワイヤレス アクセス ポイント、その他のネットワーク アクセス ポイントに適切なアクセス コントロール ポリシーを適用して、Cisco ISE ネットワークへのリモート デバイス アクセスをより適切に制御します。

サポートされる MDM ベンダーは次のとおりです。サポートされる MDM サーバ

サポートされる MDM の使用例

Cisco ISE が外部 MDM サーバと連携して実行する機能は、次のとおりです。

-

デバイス登録の促進:ネットワークにアクセスする未登録のエンドポイントは、MDM サーバ上でホストされている登録ページにリダイレクトされ、ユーザ ロール、デバイス タイプなどに基づいて登録されます。

-

エンドポイント データの増加:Cisco ISE プロファイラを使用して収集できない、MDM サーバの情報でエンドポイント データベースを更新します。エンドポイントが MDM のモニタ対象デバイスの場合、Cisco ISE は ページを使用して表示できる 6 つのデバイス属性を使用します。次に例を示します。

-

Cisco ISE は、4 時間ごとに MDM サーバをポーリングし、デバイス コンプライアンス データを確認します。これは管理者が設定できます。

-

MDM サーバを介したデバイス手順の発行:MDM サーバを介してユーザのデバイスに対するリモート アクションを発行します。管理者は、ISE コンソールからリモート操作を開始します。

サポートされる MDM サーバ

-

絶対値(Absolute)

-

Citrix XenMobile

-

Globo

-

IBM MaaS360

-

JAMF ソフトウェア

-

Meraki SM/EMM

-

(注)

一部のバージョンの MobileIron は ISE では動作しません。MobileIron はこの問題を認識しており、修正があります。詳細については、MobileIron までご連絡ください。

-

SOTI

-

Symantec

-

Tangoe

-

Microsoft Intune - モバイル デバイス用

-

Microsoft SCCM -デスクトップ デバイス用

MDM サーバにより使用されるポート

次の表に、相互に通信ができるように Cisco ISE と MDM サーバ間で開く必要のあるポートを示します。MDM エージェントおよびサーバで開く必要があるポートのリストについては、MDM サーバのドキュメントを参照してください。

|

Meraki |

443 |

|

Microsoft Intune |

80 および 443 |

|

Microsoft SCCM |

80 および 443 |

MDM ディクショナリ属性

Cisco ISE に MDM サーバ定義を追加すると、MDM ディクショナリ属性は Cisco ISE で使用可能になり、許可ポリシーで使用できます。許可ポリシーに使用可能なディクショナリ属性を表示できます。

MDM 統合プロセス フロー

-

この API コールは、このユーザのデバイスとデバイスのポスチャ ステータスのリストを戻します。

(注)

入力パラメータは、エンドポイント デバイスの MAC アドレスです。構外の Apple iOS デバイスの場合は UDID です。

-

ユーザのデバイスがこのリストにない場合、デバイスが登録されていないことを意味します。Cisco ISE は、Cisco ISE にリダイレクトされる許可要求を NAD に送信します。ユーザが MDM サーバ ページに表示されます。

(注)

Cisco ISE ネットワーク外の MDM サーバに登録されたデバイスは、ポスチャ ポリシーに準拠している場合、自動的に Cisco IS に登録されます。

-

Cisco ISE は、MDM を使用してデバイスをプロビジョニングし、デバイスを登録するための適切なページをユーザに表示します。

-

ユーザは MDM サーバにデバイスを登録し、MDM サーバは Cisco ISE に要求をリダイレクトします(自動リダイレクションまたは手動のブラウザ リフレッシュによって)。

-

ユーザのデバイスが MDM サーバで設定されているポスチャ(コンプライアンス)ポリシーに準拠していない場合、デバイスがポリシーに準拠しておらず、準拠する必要があることがユーザに通知されます。

-

Cisco ISE はコンプライアンス情報を取得するために MDM サーバを 4 時間ごとにポーリングし、必要に応じて許可変更(CoA)を発行します。これは管理者が設定できます。また、Cisco ISE は 5 分ごとに MDM サーバをチェックして使用できるかどうかを確認します。

(注) | 一度に 1 つの MDM サーバに登録できるデバイスは 1 台のみです。別のベンダーから MDM サービスに同じデバイスを登録する場合、デバイスから前のベンダーのプロファイルを削除する必要があります。MDM サービスは通常、「企業ワイプ」を提供し、これはデバイスからベンダーの設定のみを削除します(デバイス全体ではありません)。ユーザはこのファイルを削除することもできます。たとえば、IOS デバイスで、[設定(Settings)] > [全般(General)] > [デバイス管理(Device management)] の順に移動し、削除の管理をクリックすることができます。または、ISE の MyDevices ポータルに移動し、企業ワイプをクリックすることができます。 |

Cisco ISE による MDM サーバの設定

Cisco ISE で MDM サーバを設定するには、次の高レベル タスクを実行します。

Cisco ISE への MDM サーバ証明書のインポート

Cisco ISE を MDM サーバに接続するには、Cisco ISE 証明書ストアに MDM サーバ証明書をインポートする必要があります。MDM サーバに CA 署名付き証明書がある場合は、Cisco ISE 証明書ストアにルート CA をインポートする必要があります。

(注) | Microsoft Azure の場合は、ISE 証明書を Azure にインポートします。詳細については、MDM サーバとしての Microsoft Intune の設定を参照してください。 |

| ステップ 1 | MDM サーバ証明書を MDM サーバからエクスポートして、ローカル マシンに保存します。 |

| ステップ 2 | を選択します。 |

| ステップ 3 | [参照(Browse)] をクリックして、MDM サーバから取得した MDM サーバ証明書を選択します。 |

| ステップ 4 | わかりやすい名前を追加します。 |

| ステップ 5 | [ISE内の認証用に信頼する(Trust for authentication within ISE)] チェックボックスをオンにします。 |

| ステップ 6 | [送信(Submit)] をクリックします。 |

| ステップ 7 | [証明書ストア(Certificate Store)] リスト ページに MDM サーバ証明書が一覧表示されることを確認します。 |

次の作業

Mobile Device Manager の定義の作成

Cisco ISE がログインしたユーザのデバイスから最新のデバイス接続ステータスをできるだけオンデマンドで取得できるように、外部 MDM サーバの Mobile Device Manager(MDM)の定義を 1 つ以上作成できます

| ステップ 1 | の順に選択します。 |

| ステップ 2 | [追加(Add)] をクリックします。 |

| ステップ 3 | 追加する MDM サーバの名前と説明を入力します。 |

| ステップ 4 | [MDM サーバ ホスト(MDM server host)] フィールドに、MDM サーバの IP アドレスまたはホスト名(FQDN)を入力します。 |

| ステップ 5 | Cisco ISE が MDM サーバと通信する必要があるネットワークおよびプロキシ ポートを指定します。 |

| ステップ 6 | 追加する MDM サーバのサーバ インスタンス名を指定します。(これはベンダーによって異なります)。 |

| ステップ 7 | Cisco ISE が MDM サーバ データベースにログインし、それと相互運用できるように、MDM サーバ管理者のユーザ名とパスワードを指定します。 |

| ステップ 8 | Cisco ISE が MDM サーバをポーリングしてコンプライアンス チェック情報を確認するためのポーリング間隔(分単位)を入力します。この値は、MDM サーバのポーリング間隔と同じである必要があります。有効な範囲は 15 ~ 1440 分です。デフォルト値は 240 分です。

ネットワーク上の少数のアクティブ クライアントをテストする場合のみポーリング間隔を 60 分未満に設定することを推奨します。多くのアクティブ クライアントを持つ実稼働環境でこの値を 60 分未満に設定すると、システムの負荷が大幅に増加し、パフォーマンスに悪影響を与える場合があります。 ポーリング間隔を 0 に設定すると、ISE は MDM サーバとの通信をディセーブルにします。 |

| ステップ 9 | Cisco ISE が、[コンプライアンス デバイス再認証クエリの時間間隔(Time Interval For Compliance Device ReAuth Query)] フィールドに、対応デバイスのデバイス再認証のために Cisco ISE が MDM サーバをポーリングする時間間隔を分単位で指定します。有効な範囲は 1 ~ 1440 分です。デフォルト値は 1 分です。 デバイスが非準拠の場合、Cisco ISE はデバイスの再認証のために 1 分ごとに MDM サーバに照会します。 |

| ステップ 10 | Cisco ISE と MDM サーバの接続をアクティブにするには、[有効(Enable)] チェックボックスをオンにします。 |

| ステップ 11 | MDM サーバへの Cisco ISE の接続をテストするには、[テスト接続(Test Connection)] をクリックします。

Cisco ISE に接続エラーが表示された場合、問題は証明書、ユーザ名/パスワード、または到達不能なサーバにある可能性があります。インターネット接続にプロキシを使用していて、MDM サーバが内部ネットワークの一部である場合は、プロキシ バイパス リストに MDM サーバ名または IP アドレスを追加する必要があります。の順に選択して、このアクションを実行します。 |

| ステップ 12 | [送信(Submit)] をクリックし、MDM サーバ定義を保存します。Cisco ISE を MDM サーバに正常に接続した後にのみ、MDM ディクショナリは Cisco ISE に読み込まれます。 |

次の作業

ISE でのモバイル デバイス管理サーバの定義

外部 MDM サーバのモバイル デバイス管理(MDM)定義を 1 つ以上作成できます。

-

の順に選択します。

-

追加する MDM サーバの名前と説明を入力します。

-

[サーバ タイプ(Server Type)] で、[モバイル デバイス マネージャ(Mobile Device Manager)] または [デスクトップ デバイス マネージャ(Desktop Device Manager)] を選択します。どちらを選択するかで、どのフィールドが次に表示されるかが決定します。[デスクトップ デバイス マネージャ(Desktop Device Manager)] を選択した場合は、「デスクトップ デバイス管理」に進みます。[モバイル デバイス マネージャ(Mobile Device Manager)] を選択した場合は、次の手順を続行します。

-

[認証タイプ(Authentication Type)] で、[ベーシック(Basic)] または [OAuth - クライアント クレデンシャル(OAuth - Client Credentials)] を選択します。Microsoft Intune サーバを設定する [OAuth -クライアント クレデンシャル(OAuth - Client Credentials)] を選択した場合は、「モバイル デバイス管理:OAuth」に進みます。[ベーシック(Basic)] を選択した場合は、次の手順を続行します。

-

すべての画面で、MDM サーバ定義の名前と説明が求められます。ここでは、サーバと認証タイプに基づいて、その他のフィールドと手順について説明しています。

モバイル デバイス管理:ベーシック

-

[ホスト名 / IP アドレス(Host Name / IP Address)]:MDM サーバのホスト名または IP アドレスを入力します。

-

ポート(Port):MDM サーバとの接続に使用するポートを入力します。通常は 443。

-

インスタンス名(Instance Name):この MDM サーバに複数のインスタンスがある場合に、接続するインスタンスを入力します。

-

[ポーリング間隔(Polling Interval)]:Cisco ISE が MDM サーバをポーリングしてコンプライアンス チェック情報を確認するためのポーリング間隔(分単位)を入力します。この値は、MDM サーバのポーリング間隔と同じである必要があります。有効な範囲は 15 ~ 1440 分です。 デフォルト値は 240 分です。ネットワーク上の少数のアクティブ クライアントをテストする場合のみポーリング間隔を 60 分未満に設定することを推奨します。多くのアクティブ クライアントを持つ実稼働環境でこの値を 60 分未満に設定すると、システムの負荷が大幅に増加し、パフォーマンスに悪影響を与える場合があります。

ポーリング間隔を 0 に設定すると、ISE は MDM サーバとの通信をディセーブルにします。

モバイル デバイス管理:OAuth

OAuth を使用するには、OAuth サーバの設定が必要です。これについては、次で説明します。 MDM サーバとしての Microsoft Intune の設定

-

[自動検出 URL(Auto Discovery URL)]:前のステップの [Microsoft Azure AD Graph API エンドポイント(Microsoft Azure AD Graph API Endpoint)] の値を入力します。これは、アプリケーションが Graph API を使用して Microsoft Azure AD ディレクトリのデータに直接アクセスできるエンドポイントです。URL の形式は https://<hostname>/<tenant id>、たとえば、https://graph.ppe.windows.net/47f09275-5bc0-4807-8aae-f35cb0341329 です。この URL の拡大バージョンもプロパティ ファイルに含まれます。形式は、https://<Graph_API_Endpoint>/<TenantId_Or_Domain>/servicePrincipalsByAppId/<Microsoft Intune AppId>/serviceEndpoints?api-version=1.6&client-request-id=<Guid.NewGuid()> です。

-

クライアント ID(Client ID):アプリケーションの固有識別子。アプリケーションが、Microsoft Azure AD Graph API、Microsoft Intune API などの他のアプリケーションのデータにアクセスする場合に、これを使用します

-

トークン発行 URL(Token Issuing URL):前のステップの [OAuth2.0 認証エンドポイント(Oauth2.0 Authorization Endpoint)] の値を入力します。これは、アプリケーションが OAuth2.0 を使用してアクセス トークンを取得できるエンドポイントです。アプリケーションが認証されると、Microsoft Azure AD はアプリケーション(ISE)にアクセス トークンを発行します。このトークンを使用するとアプリケーションから Graph API/Intune API を呼び出すことができます。

-

トークン対象者(Token Audience):トークンが対象とする受信者リソース。パブリックの既知の Microsoft Intune API の APP ID URL。

デスクトップ デバイス管理

次の設定では、ISE と通信できるように SCCM サーバの WMI を設定する必要があります。詳細については、ISE 用の Microsoft SCCM サーバの設定を参照してください。

Microsoft Intune および SCCM のための ISE MDM サポート

-

Microsoft Intune:MDM-ISE はパートナー MDM サーバ管理モバイル デバイスとして、Microsoft の Intune デバイス管理をサポートします。

Intune サーバ管理モバイル デバイスの OAuth 2.0 クライアント アプリケーションとして ISE を設定します。ISE は、Azure からトークンを取得し、ISE Intune アプリケーションとのセッションを確立します。

Intune がクライアント アプリケーションとどのように通信するかについての詳細は、https://msdn.microsoft.com/en-us/library/azure/dn645543.aspx を参照してください。

-

デスクトップ デバイス マネージャ(Microsoft SCCM):ISE は Microsoft System Center Configuration Manager(SCCM)を Windows コンピュータの管理用パートナー MDM サーバとしてサポートします。ISE は、WMI を使用してコンプライアンス情報を SCCM サーバから取得し、その情報を使用してユーザの Windows デバイスへのネットワーク アクセスを許可または拒否します。

SCCM のワークフロー

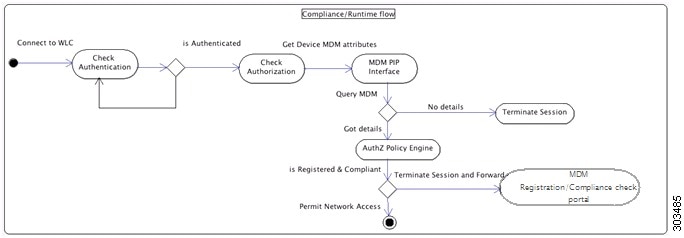

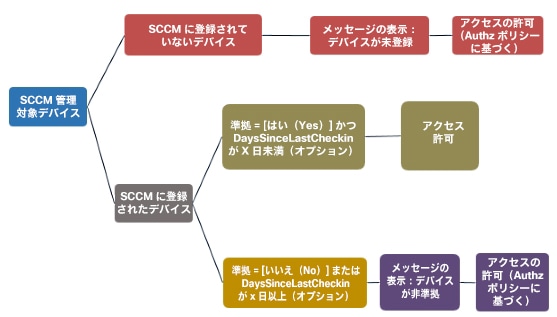

ISE はデバイスが登録されているかについて、また登録済みの場合は準拠しているかどうかについて SCCM サーバから情報を取得できます。次の図に、SCCM により管理されるデバイス用のワークフローを示します。

デバイスを接続し、SCCM ポリシーが一致すると、ISE はコンプライアンスと最終ログイン(チェックイン)時間を取得するために、許可ポリシーで指定されている SCCM サーバを照会します。この情報を使用して、ISE はエンドポイントのリストのデバイスのコンプライアンス ステータスと lastCheckinTimeStamp を更新します。

デバイスが準拠していないか SCCM に登録されていない、およびリダイレクト プロファイルが許可ポリシーで使用されている場合、デバイスが準拠していないか SCCM に登録されていないというメッセージがユーザに表示されます。ユーザがメッセージを受け取った後、ISE は SCCM 登録サイトへ CoA を発行できます。承認ポリシーおよびプロファイルに基づいてユーザにアクセスを許可できます。

Microsoft SCCM サーバ接続の監視

ポーリングは SCCM 用に設定できません。

ISE は、SCCM サーバへの接続を検証し、ISE が SCCM サーバへの接続を失うとアラームを発生させる、MDM ハートビート ジョブを実行します。ハートビート ジョブの間隔は設定できません。

MDM サーバとしての Microsoft Intune の設定

ISE の MDM サーバとして Microsoft Intune を設定することは、他の MDM サーバの設定とは少し異なります。Azure への ISE の接続および ISE への Azure の接続を設定するには、次の手順を使用します。

-

パブリック証明書を Intune/Azure Active Directory テナントから取得し、ISE にインポートして SSL ハンドシェイクをサポートします。

-

1.サイトがテナントを持つ Intune 管理コンソールまたは Azure 管理コンソールにログオンします。

-

ブラウザを使用して証明書の詳細を取得します。たとえば、Internet Explorer の場合は次のように操作します。

-

ブラウザのツールバーのロック シンボルをクリックしてから、[証明書の表示(View Certficates)] をクリックします。

-

[証明書(Certificate)] ウィンドウで、[認証パス(Certification Path)] タブを選択します。

-

Baltimore Cyber Trust ルートを見つけて、そのルート証明書をエクスポートします。

-

-

ISE で、 の順に選択し、保存したルート証明書をインポートします。証明書に Azure MDM などのわかりやすい名前を付けます。

-

-

ISE 自己署名証明書をエクスポートし、InTune/Azure 用に準備をします。

-

PAN で、 の順に移動し、デフォルトの自己署名サーバ証明書を選択して、[エクスポート(Export)] をクリックします。

-

[証明書のみエクスポート(Export Certificate Only)](デフォルト)を選択し、保存する場所を選択します。

エクスポートされた証明書ファイルに次の PowerShell スクリプトを実行します。

$cer = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2 $cer.Import(“mycer.cer”) $bin = $cer.GetRawCertData() $base64Value = [System.Convert]::ToBase64String($bin) $bin = $cer.GetCertHash() $base64Thumbprint = [System.Convert]::ToBase64String($bin) $keyid = [System.Guid]::NewGuid().ToString()

次の手順で使用するため、$base64Thumbprint、$base64Value、$keyid の値をメモしておきます。

-

-

Intune で ISE アプリケーションを作成します。

-

Azure からマニフェスト ファイルを取得し、ISE 証明書情報を追加して、更新されたマニフェストを Azure にアップロードします。

-

Microsoft Azure 管理ポータル(https://manage.windowsazure.com)で、AAD スナップインを開き、ISE アプリケーションに移動します。

[マニフェストの管理(Manage Manifest)] メニューからアプリケーション マニフェスト ファイルをダウンロードします。

-

-

Base64 Encoded String of ISE PAN cert を、PowerShell スクリプトの $base64Value である、エクスポートされ編集された ISE からの証明書ファイルと置き換えて、次の例のようにマニフェスト json ファイルの [keyCredentials] フィールドを更新します。 "keyCredentials": [ { “customKeyIdentifier“: “$base64Thumbprint_from_above”, “keyId“: “$keyid_from_above“, "type": "AsymmetricX509Cert", "usage": "Verify", "value": "Base64 Encoded String of ISE PAN cert" } ]

(注)

マニフェスト ファイルの名前は変更しないようにします。KeyCredentials の複雑なタイプは、http://msdn.microsoft.com/en-us/library/azure/dn151681.aspx でドキュメント化されています。

-

Azure に更新されたマニフェスト ファイルをアップロードします。

-

Microsoft Azure 管理ポータルで、アプリ エンドポイントのリストに移動します。次のエンドポイント属性の値を使用して ISE を設定します。

-

ISE で、ISE の Intune サーバを設定します。設定と外部 MDM サーバの詳細については、ISE でのモバイル デバイス管理サーバの定義を参照してください。Intune にとって重要なフィールドは次のとおりです。

-

[自動検出 URL(Auto Discovery URL)]:前のステップの [Microsoft Azure AD Graph API エンドポイント(Microsoft Azure AD Graph API Endpoint)] の値を入力します。これは、アプリケーションが Graph API を使用して Microsoft Azure AD ディレクトリのデータに直接アクセスできるエンドポイントです。URL の形式は https://<hostname>/<tenant id>、たとえば、https://graph.ppe.windows.net/47f09275-5bc0-4807-8aae-f35cb0341329 です。この URL の拡大バージョンもプロパティ ファイルに含まれます。形式は、https://<Graph_API_Endpoint>/<TenantId_Or_Domain>/servicePrincipalsByAppId/<Microsoft Intune AppId>/serviceEndpoints?api-version=1.6&client-request-id=<Guid.NewGuid()> です。

-

クライアント ID(Client ID):アプリケーションの固有識別子。アプリケーションが、Microsoft Azure AD Graph API、Microsoft Intune API などの他のアプリケーションのデータにアクセスする場合に、これを使用します

-

トークン発行 URL(Token Issuing URL):前のステップの [OAuth2.0 認証エンドポイント(Oauth2.0 Authorization Endpoint)] の値を入力します。これは、アプリケーションが OAuth2.0 を使用してアクセス トークンを取得できるエンドポイントです。アプリケーションが認証されると、Microsoft Azure AD はアプリケーション(ISE)にアクセス トークンを発行します。このトークンを使用するとアプリケーションから Graph API/Intune API を呼び出すことができます。

-

トークン対象者(Token Audience):トークンが対象とする受信者リソース。パブリックの既知の Microsoft Intune API の APP ID URL。

-

Intune アプリケーションの詳細については、次のリンクを参照してください。

Microsoft SCCM のポリシー設定の例

ポリシーでは次の新しいディクショナリ エントリが使用され、SCCM をサポートすることができます。

-

MDM.DaysSinceLastCheckin :チェックイン時間は、ポリシーがこのユーザとデバイス用に最後にアクティブ化されたときです。

-

MDM.UserNotified:値は Y または N です。ユーザが登録されていないことをユーザに通知したかどうかを示します。さらに、登録ポータルへの制限付きアクセスやリダイレクトを許可し、またはアクセスを拒否できます。

-

MDM.ServerType:値はモバイル デバイス マネージャの場合 MDM またはデスクトップ デバイス マネージャの場合 DM です。

-

MDM.LastCheckinTime:ユーザが最後に確認したり、SCCM のデバイスと同期してからの日数で、1 ~ 365 日です。

次のサンプル ポリシー セットで SCCM をサポートする一連のポリシーを示します。

|

ポリシー名 |

条件(IF) |

実行されるアクション(Then) |

|---|---|---|

|

SCCM_Compliant |

Wireless_802.1X AND MDM:MDMServerName EQUALS SccmServer1 AND MDM:DeviceRegisterStatus EQUALS Registered |

PermitAccess |

|

SCCM_NonComp_UsrNoti_yes |

Wireless_802.1X AND MDM:MDMServerName EQUALS SccmServer1 AND MDM:DeviceCompliantStatus EQUALS NonCompliant AND MDM:UserNotified EQUALS 28 |

PermitAccess |

|

SCCM_NonCompliant_DaysSince |

Wireless_802.1X AND MDM:MDMServerName EQUALS SccmServer1 AND MDM:MDMDeviceCompliantStatus EQUALS Registered AND MDM:DaysSinceLastCheckin EQUALS 28 |

SCCM_Redirect |

|

SCCM_NonCompliant |

Wireless_802.1X AND MDM:MDMServerName EQUALS SccmServer1 AND MDM:DeviceCompliantStatus EQUALS NonCompliant AND MDM:DeviceRegisterStatus EQUALS Registered |

SCCM_Redirect |

|

SCCM_UnReg_UsrNotified_Yes |

Wireless_802.1X AND MDM:DeviceRegisterStatus EQUALS Registered AND MDM:UserNotified EQUALS Yes |

PermitAccess |

ISE 用の Microsoft SCCM サーバの設定

ISE は、WMI を使用して SCCM サーバと通信します。WMI は、SCCM を実行している Windows サーバで設定する必要があります。

- AD ユーザがドメイン管理グループに属しているときの権限の設定

- AD ユーザがドメイン管理グループの一部ではない場合に必要な権限

- ドメイン コントローラで DCOM を使用するための権限

- WMI ルート/CIMv2 名前空間にアクセスするための権限の設定

AD ユーザがドメイン管理グループに属しているときの権限の設定

Windows 2008 R2、Windows 2012 および Windows 2012 R2 の場合、ドメイン管理グループは、デフォルトで Windows オペレーティング システムの特定のレジストリ キーを完全に制御することができません。Active Directory の管理者は、Active Directory ユーザに次のレジストリ キーに対する完全制御権限を提供する必要があります。

-

HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

-

HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

次の Active Directory のバージョンでは、レジストリ変更は必要ありません。

完全な制御を許可するには、次に示すように、まず Active Directory 管理者がキーの所有権を取得する必要があります。

AD ユーザがドメイン管理グループの一部ではない場合に必要な権限

Windows 2012 R2 の場合は、Active Directory ユーザに次のレジストリ キーに対する完全制御権限を提供します。

-

HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

-

HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

Active Directory ユーザがドメイン管理グループの一部ではなく、ドメイン ユーザ グループの一部である場合は、次の権限も必要です。

-

ISE がドメイン コントローラに接続できるようにするレジストリ キーを追加します(下記を参照)

- ドメイン コントローラで DCOM を使用するための権限

- WMI ルート/CIMv2 名前空間にアクセスするための権限の設定

これらの権限は、次の Active Directory のバージョンでのみ必要となります。

ISE がドメイン コントローラに接続できるようにするレジストリ キーを追加する

ISE がドメイン ユーザとして接続し、ログイン認証イベントを取得できるようにするには、ドメイン コントローラに一部のレジストリ キーを手動で追加する必要があります。エージェントはドメイン コントローラまたはドメイン内のマシンでは必要ありません。

次のレジストリのスクリプトは追加するキーを示しています。これをコピーしてテキスト ファイルに貼り付け、.reg の拡張子でファイルを保存し、ファイルをダブルクリックすることでレジストリの変更を行うことができます。レジストリ キーを追加するには、ルート キーのオーナーである必要があります。

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}]

"AppID"="{76A64158-CB41-11D1-8B02-00600806D9B6}"

[HKEY_CLASSES_ROOT\AppID\{76A64158-CB41-11D1-8B02-00600806D9B6}]

"DllSurrogate"=" "

[HKEY_CLASSES_ROOT\Wow6432Node\AppID\{76A64158-CB41-11D1-8B02-00600806D9B6}]

"DllSurrogate"=" "

キー DllSurrogate の値には、2 つのスペースが含まれていることを確認します。

上記のスクリプトに示すように、ファイルの末尾の空の行を含む、空の行を保持してください。

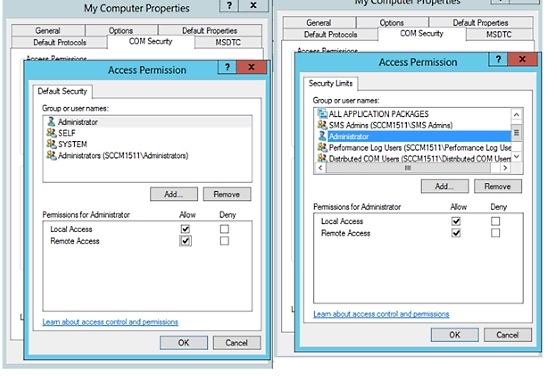

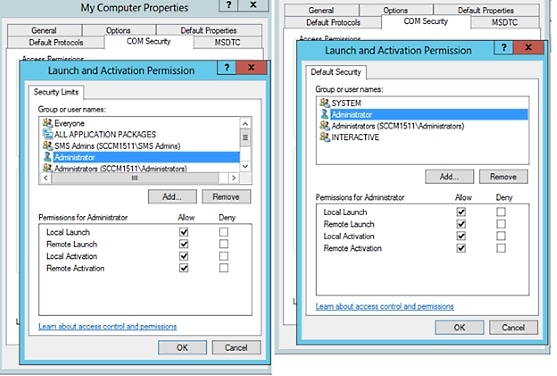

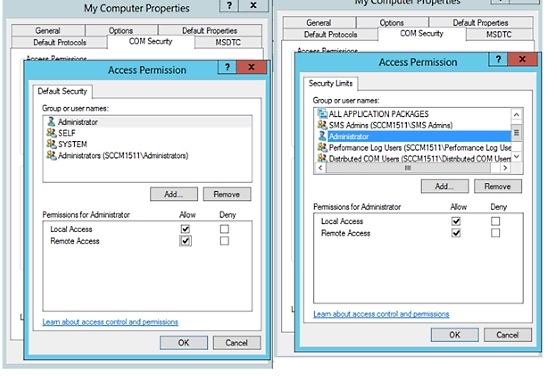

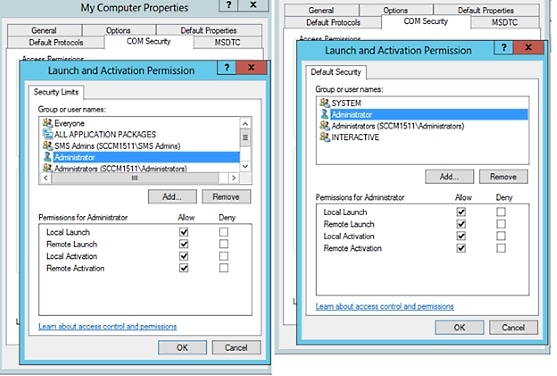

ドメイン コントローラで DCOM を使用するための権限

ISE パッシブ ID サービスに使用される Active Directory ユーザは、ドメイン コントローラで DCOM(リモート COM)を使用する権限がなければなりません。dcomcnfg コマンド ライン ツールを使用して権限を設定できます。

| ステップ 1 | コマンド ラインから dcomcnfg ツールを実行します。 |

| ステップ 2 | [コンポーネントサービス(Component Services)] を展開します。 |

| ステップ 3 | を展開します。 |

| ステップ 4 | メニュー バーで [アクション(Action)] を選択して、[プロパティ(properties)] をクリックし、[COMセキュリティ(COM Security)] をクリックします。 |

| ステップ 5 | アクセスおよび起動の両方に対して ISE が使用するアカウントに許可権限があることを確認します。Active Directory ユーザは、4 つのオプション([アクセス権限(Access Permissions)] および [起動およびアクティベーションの権限(Launch and Activation Permissions)] の両方に対する [制限の編集(Edit Limits)] と [デフォルトの編集(Edit Default)])のすべてに追加される必要があります。 |

| ステップ 6 | [アクセス権限(Access Permissions)] および [起動およびアクティベーションの権限(Launch and Activation Permissions)] の両方に対してローカルおよびリモート アクセスをすべて許可します。

|

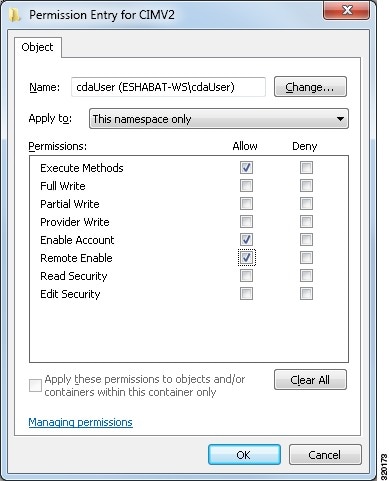

WMI ルート/CIMv2 名前空間にアクセスするための権限の設定

デフォルトでは、Active Directory ユーザには実行メソッドおよびリモート イネーブルのための権限がありません。wmimgmt.msc MMC コンソールを使用してアクセス権を付与できます。

AD ユーザがドメイン管理グループに属しているときの権限の設定

Windows 2008 R2、Windows 2012 および Windows 2012 R2 の場合、ドメイン管理グループは、デフォルトで Windows オペレーティング システムの特定のレジストリ キーを完全に制御することができません。Active Directory の管理者は、Active Directory ユーザに次のレジストリ キーに対する完全制御権限を提供する必要があります。

-

HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

-

HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

次の Active Directory のバージョンでは、レジストリ変更は必要ありません。

完全な制御を許可するには、次に示すように、まず Active Directory 管理者がキーの所有権を取得する必要があります。

AD ユーザがドメイン管理グループの一部ではない場合に必要な権限

Windows 2012 R2 の場合は、Active Directory ユーザに次のレジストリ キーに対する完全制御権限を提供します。

-

HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

-

HKLM\Software\Classes\Wow6432Node\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}

Active Directory ユーザがドメイン管理グループの一部ではなく、ドメイン ユーザ グループの一部である場合は、次の権限も必要です。

-

ISE がドメイン コントローラに接続できるようにするレジストリ キーを追加します(下記を参照)

- ドメイン コントローラで DCOM を使用するための権限

- WMI ルート/CIMv2 名前空間にアクセスするための権限の設定

これらの権限は、次の Active Directory のバージョンでのみ必要となります。

ISE がドメイン コントローラに接続できるようにするレジストリ キーを追加する

ISE がドメイン ユーザとして接続し、ログイン認証イベントを取得できるようにするには、ドメイン コントローラに一部のレジストリ キーを手動で追加する必要があります。エージェントはドメイン コントローラまたはドメイン内のマシンでは必要ありません。

次のレジストリのスクリプトは追加するキーを示しています。これをコピーしてテキスト ファイルに貼り付け、.reg の拡張子でファイルを保存し、ファイルをダブルクリックすることでレジストリの変更を行うことができます。レジストリ キーを追加するには、ルート キーのオーナーである必要があります。

Windows Registry Editor Version 5.00

[HKEY_CLASSES_ROOT\CLSID\{76A64158-CB41-11D1-8B02-00600806D9B6}]

"AppID"="{76A64158-CB41-11D1-8B02-00600806D9B6}"

[HKEY_CLASSES_ROOT\AppID\{76A64158-CB41-11D1-8B02-00600806D9B6}]

"DllSurrogate"=" "

[HKEY_CLASSES_ROOT\Wow6432Node\AppID\{76A64158-CB41-11D1-8B02-00600806D9B6}]

"DllSurrogate"=" "

キー DllSurrogate の値には、2 つのスペースが含まれていることを確認します。

上記のスクリプトに示すように、ファイルの末尾の空の行を含む、空の行を保持してください。

ドメイン コントローラで DCOM を使用するための権限

ISE パッシブ ID サービスに使用される Active Directory ユーザは、ドメイン コントローラで DCOM(リモート COM)を使用する権限がなければなりません。dcomcnfg コマンド ライン ツールを使用して権限を設定できます。

| ステップ 1 | コマンド ラインから dcomcnfg ツールを実行します。 |

| ステップ 2 | [コンポーネントサービス(Component Services)] を展開します。 |

| ステップ 3 | を展開します。 |

| ステップ 4 | メニュー バーで [アクション(Action)] を選択して、[プロパティ(properties)] をクリックし、[COMセキュリティ(COM Security)] をクリックします。 |

| ステップ 5 | アクセスおよび起動の両方に対して ISE が使用するアカウントに許可権限があることを確認します。Active Directory ユーザは、4 つのオプション([アクセス権限(Access Permissions)] および [起動およびアクティベーションの権限(Launch and Activation Permissions)] の両方に対する [制限の編集(Edit Limits)] と [デフォルトの編集(Edit Default)])のすべてに追加される必要があります。 |

| ステップ 6 | [アクセス権限(Access Permissions)] および [起動およびアクティベーションの権限(Launch and Activation Permissions)] の両方に対してローカルおよびリモート アクセスをすべて許可します。

|

WMI ルート/CIMv2 名前空間にアクセスするための権限の設定

デフォルトでは、Active Directory ユーザには実行メソッドおよびリモート イネーブルのための権限がありません。wmimgmt.msc MMC コンソールを使用してアクセス権を付与できます。

WMI アクセス用にファイアウォール ポートを開く

Active Directory ドメイン コントローラのファイアウォール ソフトウェアは、WMI へのアクセスをブロックすることがあります。ファイアウォールをオフにするか、または次のポートへの特定の IP(ISE IP アドレス)のアクセスを許可することができます。

TCP 135:一般的な RPC ポート。非同期 RPC 発信をすると、このポートでリスニングしているサービスが、クライアントに、この要求を処理できるコンポーネントが使用しているポートを通知します。

-

UDP 138:NetBIOS データグラム サービス

-

TCP 139:NetBIOS セッション サービス

-

TCP 445:SMB

数値の大きいポートは動的に割り当てられ、手動で設定できます。ターゲットとして %SystemRoot%\System32\dllhost.exe を追加することを推奨します。このプログラムは、ポートを動的に管理します。

すべてのファイアウォール ルールを、特定の IP アドレス(ISE IP)に割り当てることができます。

未登録のデバイスのリダイレクトのための許可プロファイルの設定

各外部 MDM サーバの未登録のデバイスをリダイレクトするには、Cisco ISE で許可プロファイルを設定する必要があります。

| ステップ 1 | を選択します。 |

| ステップ 2 | 準拠していないまたは登録されていない未登録デバイスをリダイレクトするための許可プロファイル作成します。 |

| ステップ 3 | MDM サーバ名と一致する許可プロファイルの名前を入力します。 |

| ステップ 4 | アクセス タイプとして ACCESS_ACCEPT を選択します。 |

| ステップ 5 | [Web リダイレクション(Web Redirection)] チェックボックスをオンにし、ドロップダウン リストから [MDM リダイレクト(MDM Redirect)] を選択します。 |

| ステップ 6 | ワイヤレス LAN コントローラ上で設定した ACL の名前を [ACL] フィールドに入力します。 |

| ステップ 7 | [値(Value)] ドロップダウン リストから MDM ポータルを選択します。 |

| ステップ 8 | ドロップダウン リストから、使用する MDM サーバを選択します。 |

| ステップ 9 | [送信(Submit)] をクリックします。 |

次の作業

MDM 使用例の許可ポリシー ルールの設定

| ステップ 1 | を選択し、許可ポリシー ルールを表示するポリシー セットを展開します。 |

| ステップ 2 | 次のルールを追加します。 |

| ステップ 3 | [保存(Save)] をクリックします。 |

デバイスのワイプまたはロック

Cisco ISE では、失われたデバイスをワイプしたり、PIN ロックをオンにしたりできます。これは [エンドポイント(Endpoints)] ページから行うことができます。

Mobile Device Manager のレポートの表示

Cisco ISE では、MDM サーバ定義のすべての追加、更新、および削除を記録します。これらのイベントは、選択された期間での任意のシステム管理者によるすべての設定変更を報告する「変更設定監査」レポートで表示できます。

Mobile Device Manager のログの表示

[メッセージ カタログ(Message Catalog)] ページを使用して、Mobile Device Manager のログ メッセージを表示できます。 を選択します。MDM ログ エントリのデフォルトのレポーティング レベルは「INFO」です。レポーティング レベルを「DEBUB」または「TRACE」に変更できます。

フィードバック

フィードバック