論理デバイスについて

論理デバイスでは、1 つのアプリケーション インスタンス(ASA または Firepower Threat Defense のいずれか)および 1 つのオプション デコレータ アプリケーション(Radware DefensePro)を実行し、サービスチェーンを形成できます。

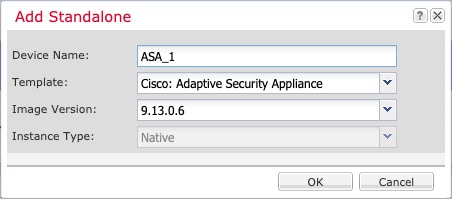

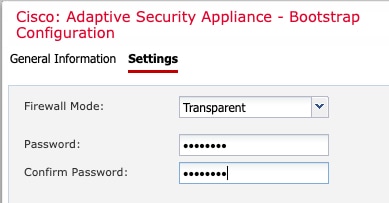

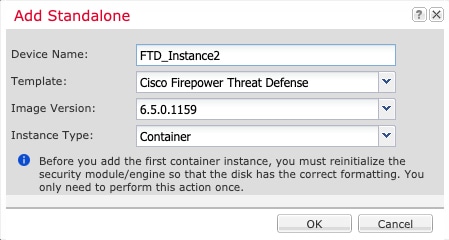

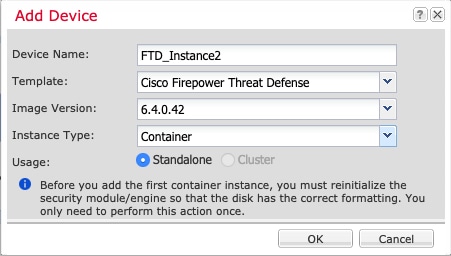

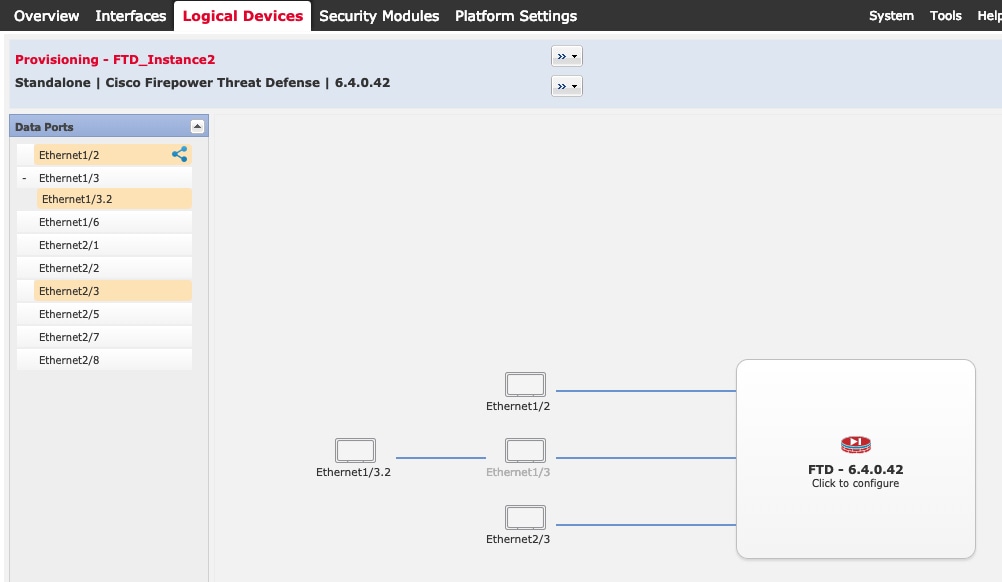

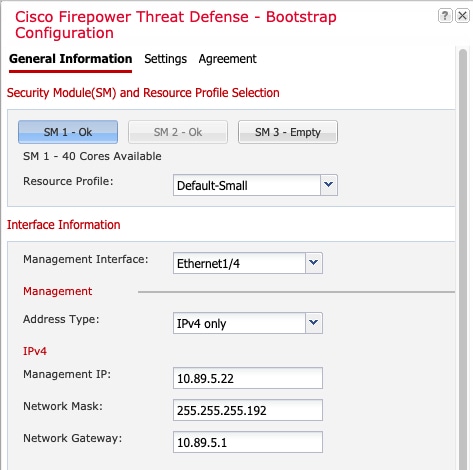

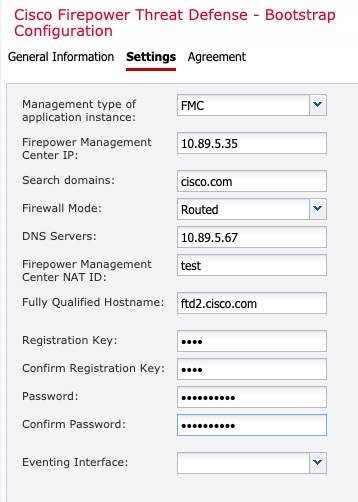

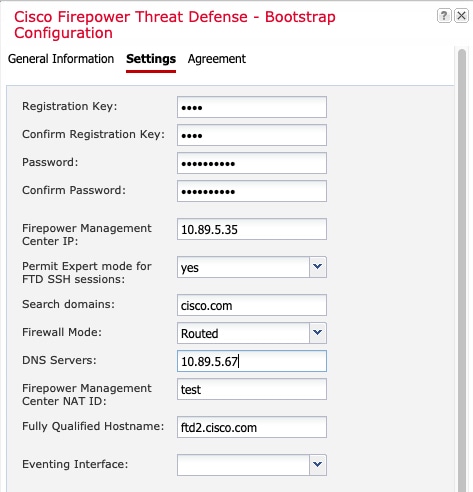

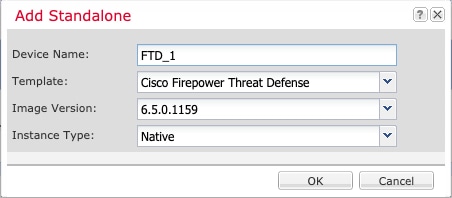

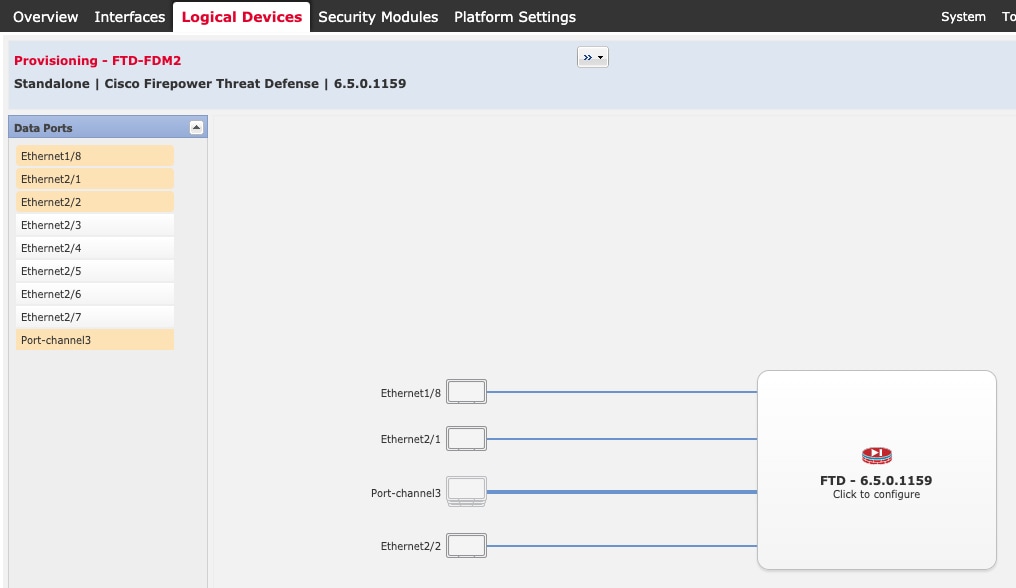

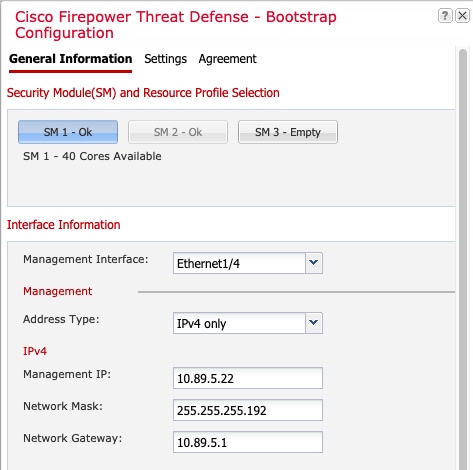

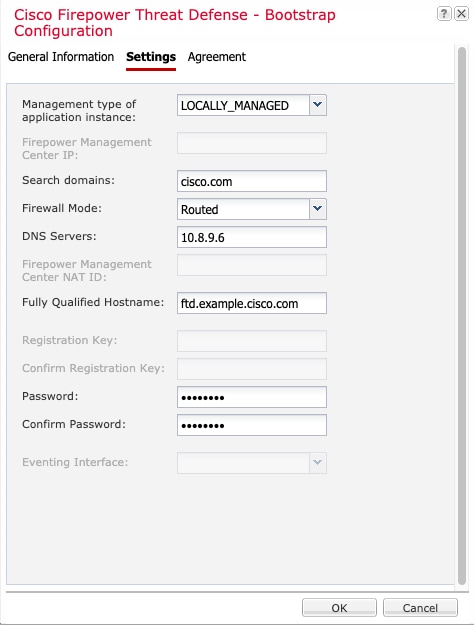

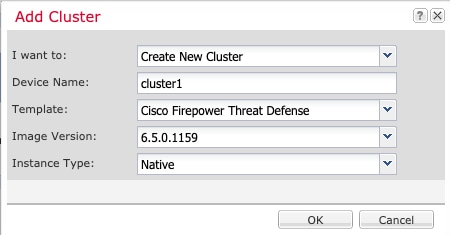

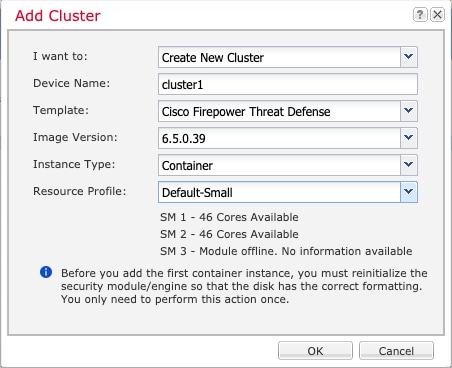

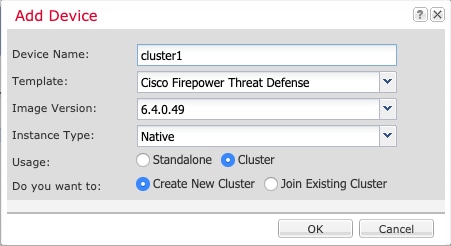

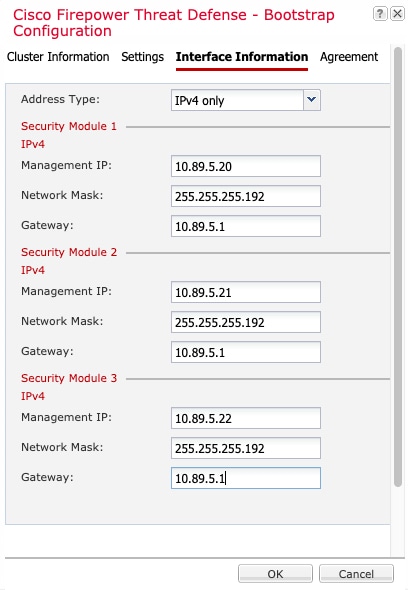

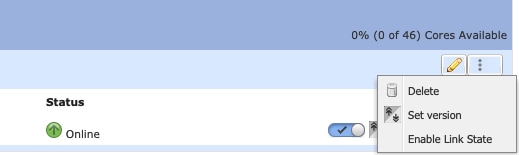

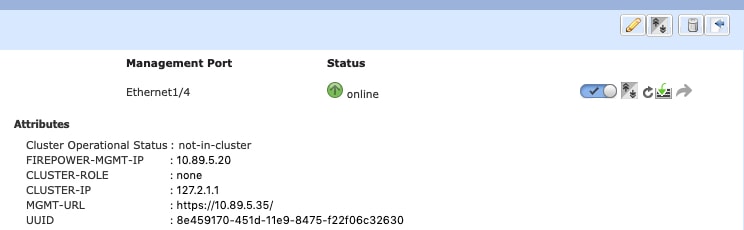

論理デバイスを追加する場合は、アプリケーション インスタンス タイプとバージョンを定義し、インターフェイスを割り当て、アプリケーション設定に送信されるブートストラップ設定を構成することもできます。

(注) |

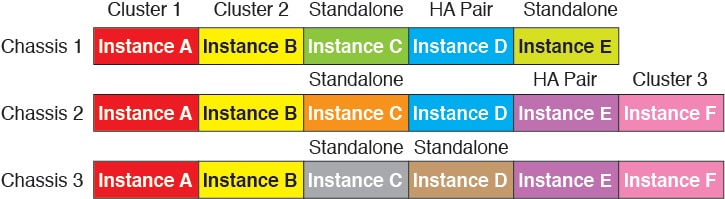

Firepower 9300 の場合、異なるアプリケーションタイプ(ASA および Firepower Threat Defense)をシャーシ内の個々のモジュールにインストールできます。別個のモジュールでは、異なるバージョンのアプリケーション インスタンス タイプも実行できます。 |

スタンドアロン論理デバイスとクラスタ化論理デバイス

次の論理デバイス タイプを追加できます。

-

スタンドアロン:スタンドアロン論理デバイスは、スタンドアロン ユニットまたはハイ アベイラビリティ ペアのユニットとして動作します。

-

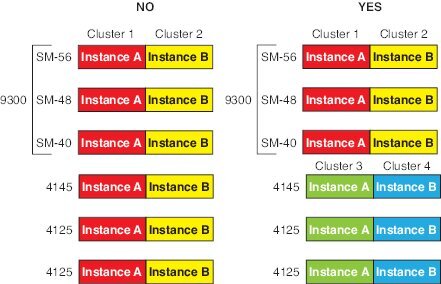

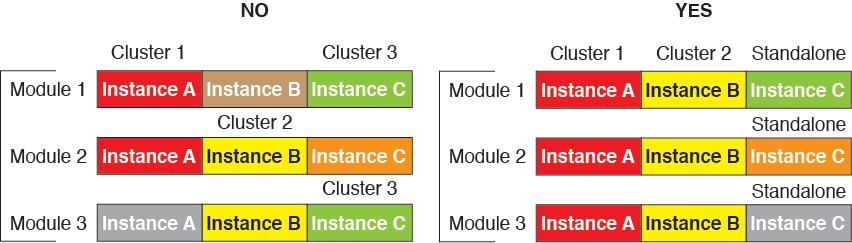

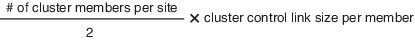

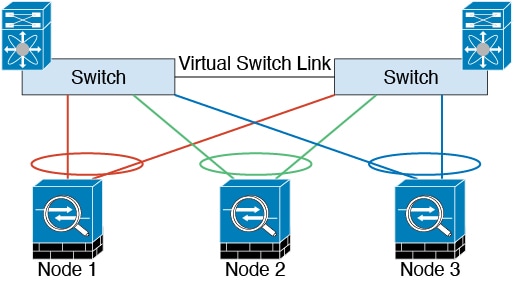

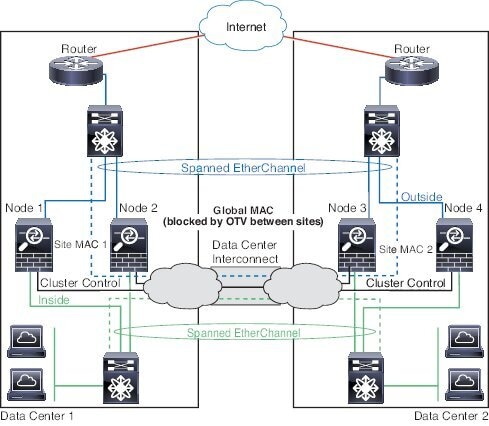

クラスタ:クラスタ化論理デバイスを使用すると複数の装置をグループ化することで、単一デバイスのすべての利便性(管理、ネットワークへの統合)を提供し、同時に複数デバイスによる高いスループットと冗長性を実現できます。Firepower 9300 などの複数のモジュール デバイスが、シャーシ内クラスタリングをサポートします。Firepower 9300 の場合、3 つすべてのモジュールがネイティブインスタンスとコンテナインスタンスの両方のクラスタに参加する必要があります。FDM はクラスタリングをサポートしていません。

論理デバイスのアプリケーション インスタンス:コンテナとネイティブ

アプリケーション インスタンスは次の展開タイプで実行します。

-

ネイティブ インスタンス:ネイティブ インスタンスはセキュリティモジュール/エンジンのすべてのリソース(CPU、RAM、およびディスク容量)を使用するため、ネイティブ インスタンスを 1 つだけインストールできます。

-

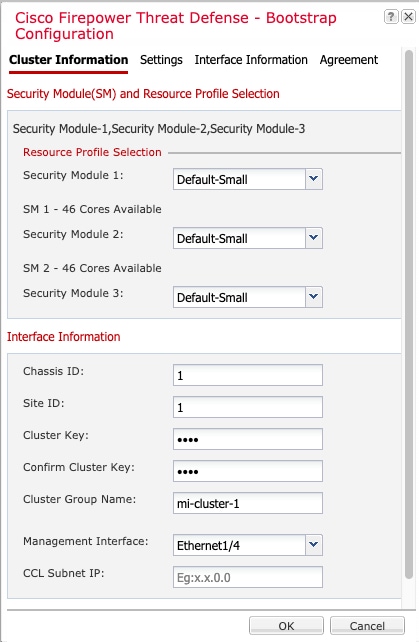

コンテナ インスタンス:コンテナ インスタンスでは、セキュリティモジュール/エンジンのリソースのサブセットを使用するため、複数のコンテナ インスタンスをインストールできます。マルチインスタンス機能は FMC を使用する Firepower Threat Defense でのみサポートされています。ASA または FDM を使用する Firepower Threat Defense ではサポートされていません。

(注)

マルチインスタンス機能は、実装は異なりますが、ASA マルチ コンテキスト モードに似ています。マルチ コンテキスト モードでは、単一のアプリケーション インスタンスがパーティション化されますが、マルチインスタンス機能では、独立したコンテナ インスタンスを使用できます。コンテナインスタンスでは、ハードリソースの分離、個別の構成管理、個別のリロード、個別のソフトウェアアップデート、および Firepower Threat Defense のフル機能のサポートが可能です。マルチ コンテキスト モードでは、共有リソースのおかげで、特定のプラットフォームでより多くのコンテキストをサポートできます。 Firepower Threat Defense ではマルチコンテキストモードは使用できません。

Firepower 9300 の場合、一部のモジュールでネイティブ インスタンスを使用し、他のモジュールではコンテナ インスタンスを使用することができます。

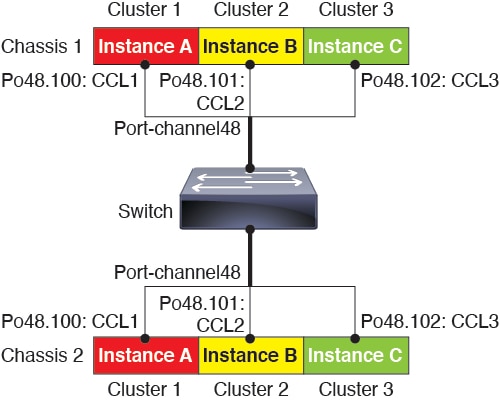

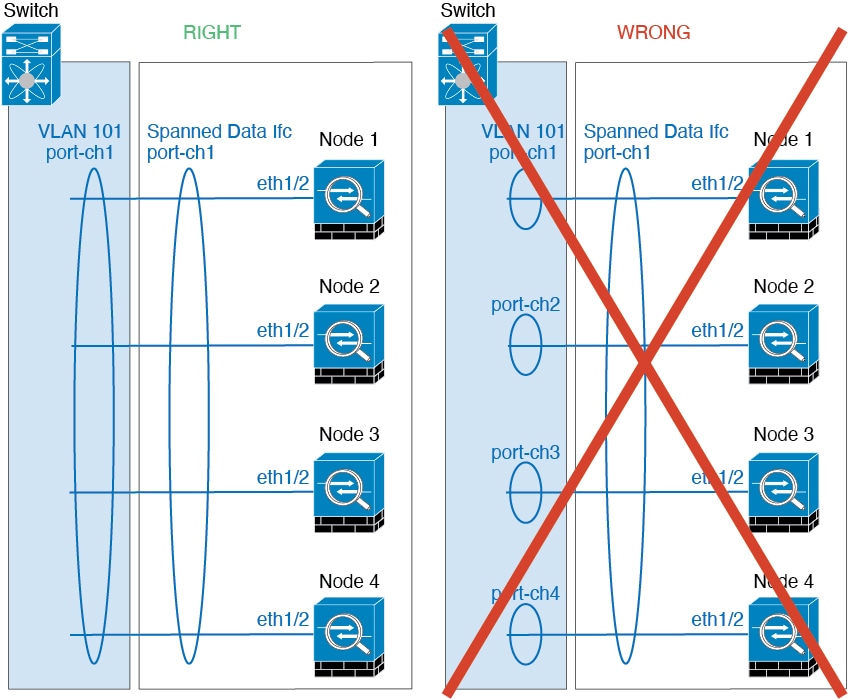

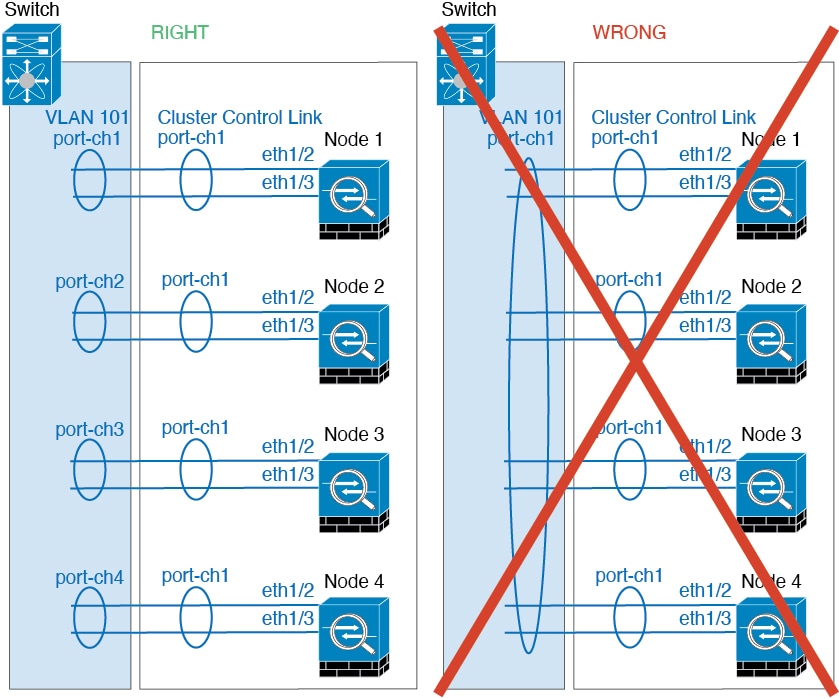

コンテナ インスタンス インターフェイス

コンテナ インターフェイスでの柔軟な物理インターフェイスの使用を可能にするため、FXOS で VLAN サブインターフェイスを作成し、複数のインスタンス間でインターフェイス(VLAN または物理)を共有することができます。ネイティブのインスタンスは、VLAN サブインターフェイスまたは共有インターフェイスを使用できません。 マルチインスタンスクラスタは、VLAN サブインターフェイスまたは共有インターフェイスを使用できません。クラスタ制御リンクは例外で、クラスタ EtherChannel のサブインターフェイスを使用できます。共有インターフェイスの拡張性およびコンテナ インスタンスの VLAN サブインターフェイスの追加を参照してください。

(注) |

本書では、FXOS VLAN サブインターフェイスについてのみ説明します。FTD アプリケーション内でサブインターフェイスを個別に作成できます。詳細については、FXOS インターフェイスとアプリケーション インターフェイスを参照してください。 |

シャーシがパケットを分類する方法

シャーシに入ってくるパケットはいずれも分類する必要があります。その結果、シャーシは、どのインスタンスにパケットを送信するかを決定できます。

-

一意のインターフェイス:1 つのインスタンスしか入力インターフェイスに関連付けられていない場合、シャーシはそのインスタンスにパケットを分類します。ブリッジ グループ メンバー インターフェイス(トランスペアレント モードまたはルーテッド モード)、インライン セット、またはパッシブ インターフェイスの場合は、この方法を常にパケットの分類に使用します。

-

一意の MAC アドレス:シャーシは、共有インターフェイスを含むすべてのインターフェイスに一意の MAC アドレスを自動的に生成します。複数のインスタンスが同じインターフェイスを共有している場合、分類子には各インスタンスでそのインターフェイスに割り当てられた固有の MAC アドレスが使用されます。固有の MAC アドレスがないと、アップストリーム ルータはインスタンスに直接ルーティングできません。アプリケーション内で各インターフェイスを設定するときに、手動で MAC アドレスを設定することもできます。

(注) |

宛先 MAC アドレスがマルチキャストまたはブロードキャスト MAC アドレスの場合、パケットが複製されて各インスタンスに送信されます。 |

分類例

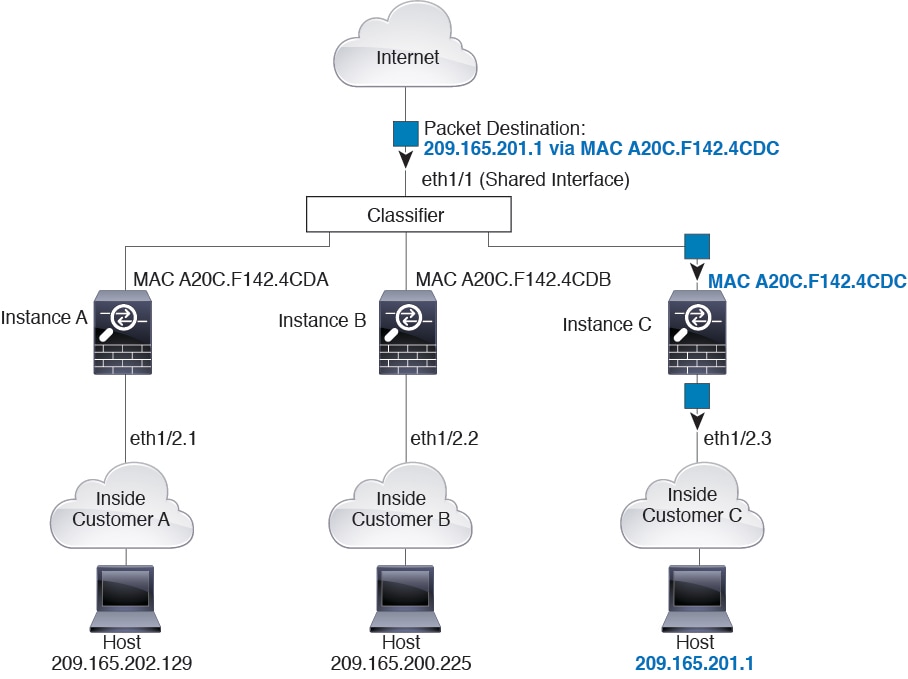

MAC アドレスを使用した共有インターフェイスのパケット分類

次の図に、外部インターフェイスを共有する複数のインスタンスを示します。インスタンス C にはルータがパケットを送信する MAC アドレスが含まれているため、分類子はパケットをインスタンス C に割り当てます。

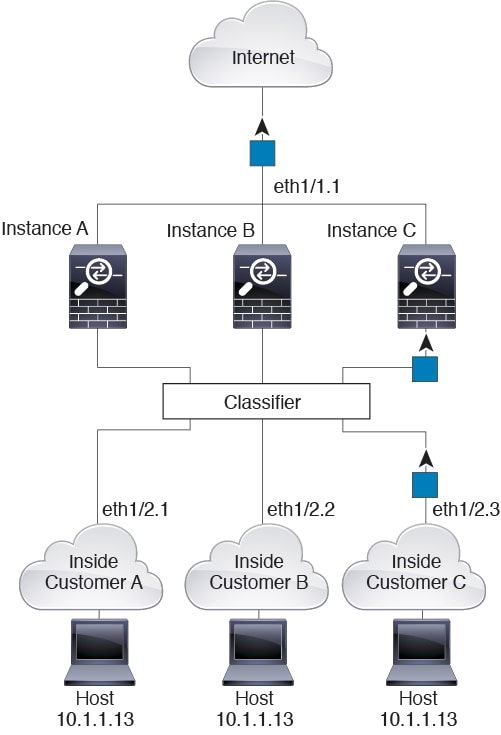

内部ネットワークからの着信トラフィック

内部ネットワークからのものを含め、新たに着信するトラフィックすべてが分類される点に注意してください。次の図に、インターネットにアクセスするネットワーク内のインスタンス C のホストを示します。分類子は、パケットをインスタンス C に割り当てます。これは、入力インターフェイスがイーサネット 1/2.3 で、このイーサネットがインスタンス C に割り当てられているためです。

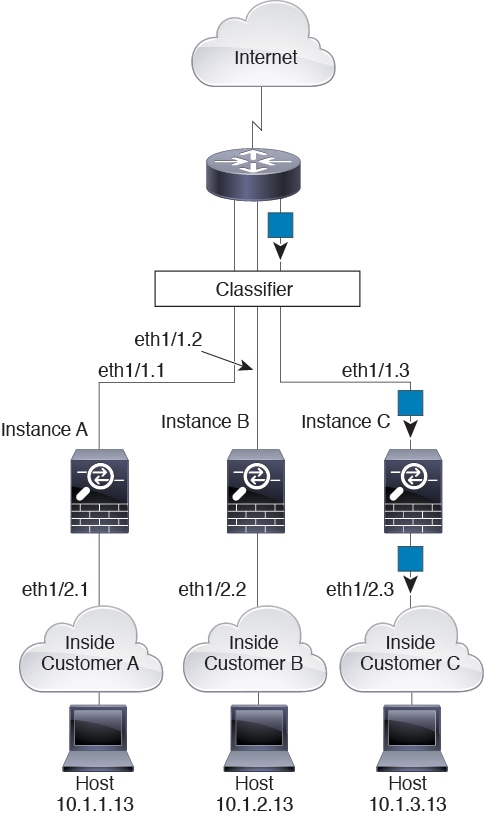

トランスペアレント ファイアウォール インスタンス

トランスペアレント ファイアウォールでは、固有のインターフェイスを使用する必要があります。次の図に、ネットワーク内のインスタンス C のホスト宛のインターネットからのパケットを示します。分類子は、パケットをインスタンス C に割り当てます。これは、入力インターフェイスがイーサネット 1/2.3 で、このイーサネットがインスタンス C に割り当てられているためです。

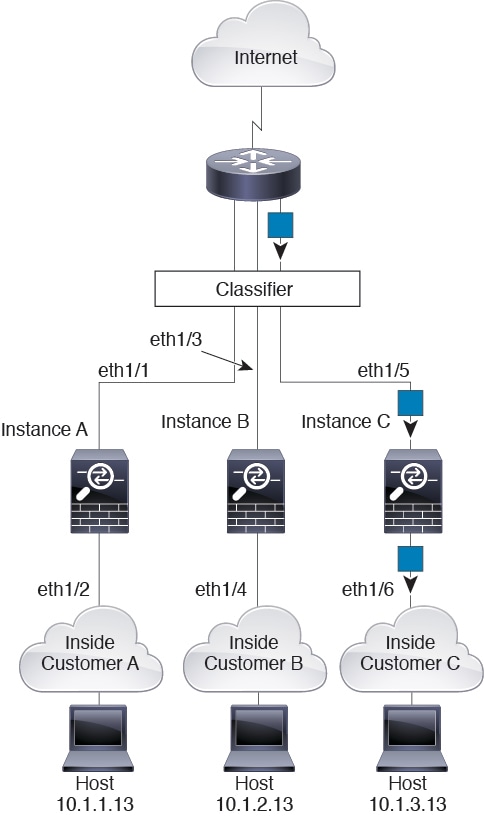

インラインセット

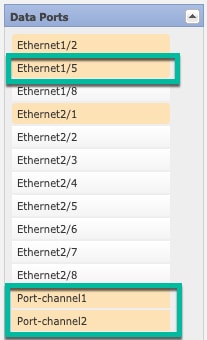

インライン セットの場合は一意のインターフェイスを使用する必要があります。また、それらのセットは物理インターフェイスか、または EtherChannel である必要があります。次の図に、ネットワーク内のインスタンス C のホスト宛のインターネットからのパケットを示します。分類子は、パケットをインスタンス C に割り当てます。これは、入力インターフェイスがイーサネット 1/5 で、このイーサネットがインスタンス C に割り当てられているためです。

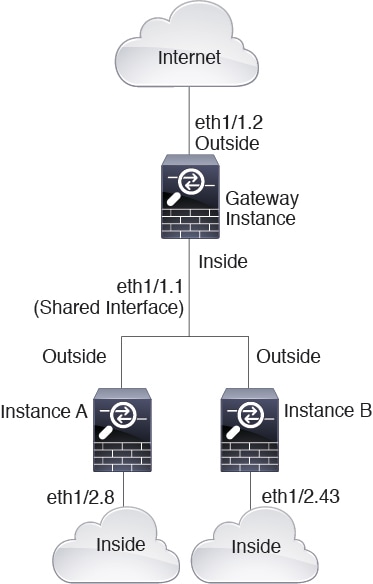

コンテナ インスタンスのカスケード

別のインスタンスの前にインスタンスを直接配置することをインスタンスのカスケードと呼びます。一方のインスタンスの外部インターフェイスは、もう一方のインスタンスの内部インターフェイスと同じインターフェイスです。いくつかのインスタンスのコンフィギュレーションを単純化する場合、最上位インスタンスの共有パラメータを設定することで、インスタンスをカスケード接続できます。

次の図に、ゲートウェイの背後に 2 つのインスタンスがあるゲートウェイ インスタンスを示します。

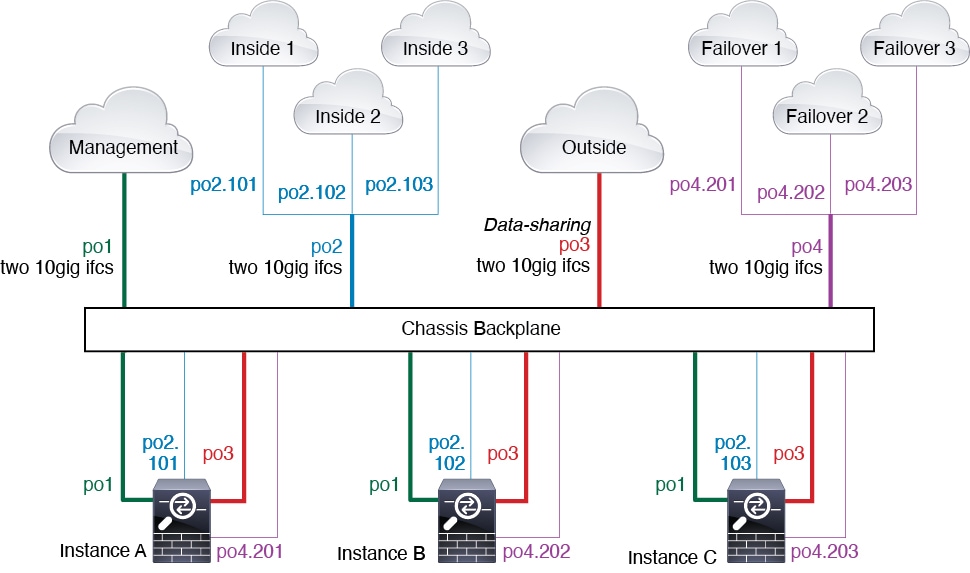

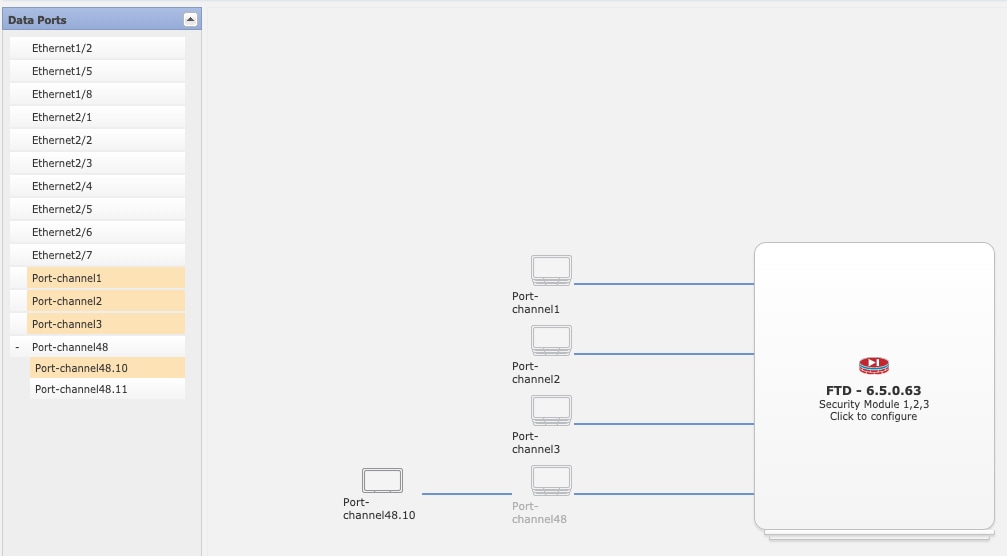

一般的な複数インスタンス展開

次の例には、ルーテッド ファイアウォール モードのコンテナ インスタンスが 3 つ含まれます。これらには次のインターフェイスが含まれます。

-

管理:すべてのインスタンスがポート チャネル 1 インターフェイス(管理タイプ)を使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各アプリケーション内で、インターフェイスは同じ管理ネットワークで一意の IP アドレスを使用します。

-

内部:各インスタンスがポート チャネル 2(データ タイプ)のサブインターフェイスを使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各サブインターフェイスは別々のネットワーク上に存在します。

-

外部:すべてのインスタンスがポート チャネル 3 インターフェイス(データ共有タイプ)を使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各アプリケーション内で、インターフェイスは同じ外部ネットワークで一意の IP アドレスを使用します。

-

フェールオーバー:各インスタンスがポート チャネル 4(データ タイプ)のサブインターフェイスを使用します。この EtherChannel には 2 つの 10 ギガビット イーサネット インターフェイスが含まれます。各サブインターフェイスは別々のネットワーク上に存在します。

コンテナ インスタンス インターフェイスの自動 MAC アドレス

シャーシは、各インスタンスの共有インターフェイスが一意の MAC アドレスを使用するように、インスタンス インターフェイスの MAC アドレスを自動的に生成します。

インスタンス内の共有インターフェイスに MAC アドレスを手動で割り当てると、手動で割り当てられた MAC アドレスが使用されます。後で手動 MAC アドレスを削除すると、自動生成されたアドレスが使用されます。生成した MAC アドレスがネットワーク内の別のプライベート MAC アドレスと競合することがまれにあります。この場合は、インスタンス内のインターフェイスの MAC アドレスを手動で設定してください。

自動生成されたアドレスは A2 で始まり、アドレスが重複するリスクがあるため、手動 MAC アドレスの先頭は A2 にしないでください。

シャーシは、次の形式を使用して MAC アドレスを生成します。

A2xx.yyzz.zzzz

xx.yy はユーザー定義のプレフィックスまたはシステム定義のプレフィックスであり、zz.zzzz はシャーシが生成した内部カウンタです。システム定義のプレフィックスは、IDPROM にプログラムされている Burned-in MAC アドレス内の最初の MAC アドレスの下部 2 バイトと一致します。connect fxos を使用し、次にshow module を使用して、MAC アドレスプールを表示します。たとえば、モジュール 1 について示されている MAC アドレスの範囲が b0aa.772f.f0b0 ~ b0aa.772f.f0bf の場合、システム プレフィックスは f0b0 になります。

ユーザ定義のプレフィックスは、16 進数に変換される整数です。ユーザ定義のプレフィックスの使用方法を示す例を挙げます。プレフィックスとして 77 を指定すると、シャーシは 77 を 16 進数値 004D(yyxx)に変換します。MAC アドレスで使用すると、プレフィックスはシャーシ ネイティブ形式に一致するように逆にされます(xxyy)。

A24D.00zz.zzzz

プレフィックス 1009(03F1)の場合、MAC アドレスは次のようになります。

A2F1.03zz.zzzz

コンテナ インスタンスのリソース管理

コンテナ インスタンスごとのリソース使用率を指定するには、FXOS で 1 つまたは複数のリソース プロファイルを作成します。論理デバイス/アプリケーション インスタンスを展開するときに、使用するリソース プロファイルを指定します。リソース プロファイルは CPU コアの数を設定します。RAM はコアの数に従って動的に割り当てられ、ディスク容量はインスタンスごとに 40 GB に設定されます。モデルごとに使用可能なリソースを表示するには、コンテナインスタンスの要件と前提条件を参照してください。リソース プロファイルを追加するには、コンテナインスタンスにリソースプロファイルを追加を参照してください。

マルチインスタンス機能のパフォーマンス スケーリング係数

プラットフォームの最大スループット(接続数、VPN セッション数、および TLS プロキシセッション数)は、ネイティブインスタンスがメモリと CPU を使用するために計算されます(この値は show resource usage に示されます)。複数のインスタンスを使用する場合は、インスタンスに割り当てる CPU コアの割合に基づいてスループットを計算する必要があります。たとえば、コアの 50% でコンテナインスタンスを使用する場合は、最初にスループットの 50% を計算する必要があります。さらに、コンテナインスタンスで使用可能なスループットは、ネイティブインスタンスで使用可能なスループットよりも低い場合があります。

インスタンスのスループットを計算する方法の詳細については、https://www.cisco.com/c/en/us/products/collateral/security/firewalls/white-paper-c11-744750.html を参照してください。

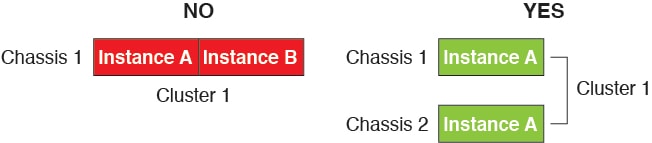

コンテナ インスタンスおよびハイ アベイラビリティ

2 つの個別のシャーシでコンテナ インスタンスを使用してハイ アベイラビリティを使用できます。たとえば、それぞれ 10 個のインスタンスを使用する 2 つのシャーシがある場合、10 個のハイ アベイラビリティ ペアを作成できます。ハイ アベイラビリティは FXOS で構成されません。各ハイ アベイラビリティ ペアはアプリケーション マネージャで構成します。

詳細な要件については、「ハイアベイラビリティの要件と前提条件」と「ハイ アベイラビリティ ペアの追加」を参照してください。

コンテナインスタンスおよびクラスタリング

セキュリティモジュール/エンジンごとに 1 つのコンテナインスタンスを使用して、コンテナインスタンスのクラスタを作成できます。詳細な要件については、クラスタリングの要件と前提条件 を参照してください。

![[Sharing] アイコン](/c/dam/en/us/td/i/400001-500000/420001-430000/429001-430000/429673.jpg) )

)

![[設定を表示(Show Configuration)] アイコン](/c/dam/en/us/td/i/400001-500000/420001-430000/425001-426000/425809.jpg) )

)

)

)

![[バージョンの設定(Set Version)] アイコン](/c/dam/en/us/td/i/400001-500000/430001-440000/434001-435000/434394.jpg) )

)

![[有効なスライダ(slider enabled)]](/c/dam/en/us/td/i/400001-500000/420001-430000/425001-426000/425488.jpg) )

)![[無効なスライダ(slider disabled)]](/c/dam/en/us/td/i/400001-500000/420001-430000/425001-426000/425489.jpg) )

)

フィードバック

フィードバック