アプライアンスと Cisco Threat Response との統合

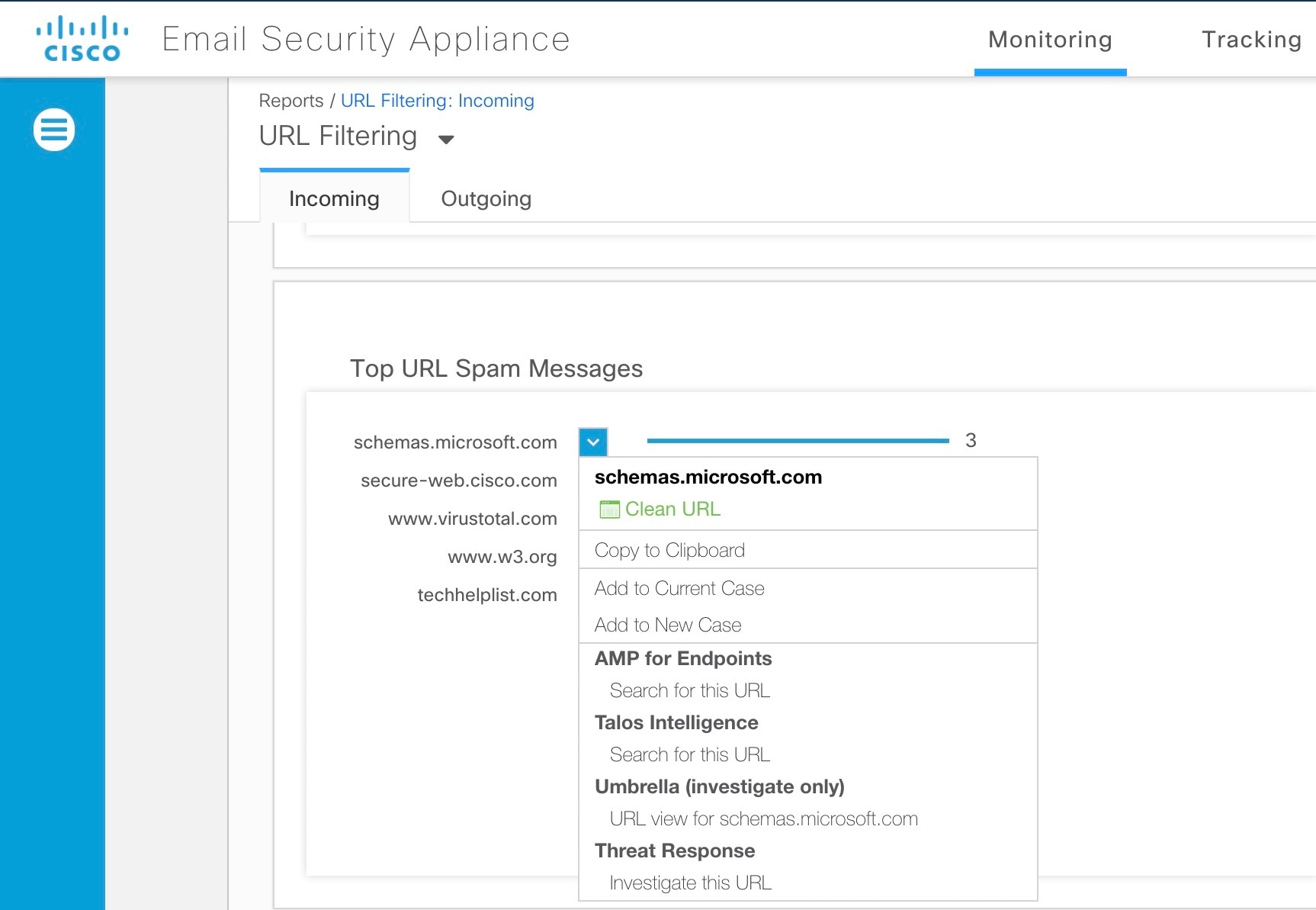

アプライアンスを Cisco Threat Response と統合すると、Cisco Threat Response で次の操作を実行できます。

-

組織内の複数のアプライアンスから電子メール レポート、メッセージ トラッキング、および Web トラッキングのデータを確認します。

-

電子メールレポート、メッセージトラッキング、Web トラッキングで検出された脅威を特定、調査、および修正します。

-

特定した脅威を迅速に解決し、特定した脅威に対して推奨されるアクションを実行します。

-

脅威をドキュメント化して調査内容を保存し、他のデバイスと情報を共有します。

(注) |

クラスタ化された設定では、ログイン中のアプライアンスはマシンモードの Cisco Threat Response にのみ登録できます。アプライアンスを Cisco Threat Response にスタンドアロンモードですでに登録している場合は、アプライアンスをクラスタに参加させる前に手動で登録を解除してください。 |

アプライアンスを Cisco Threat Response と統合するには、Cisco Threat Response にアプライアンスを登録する必要があります。

Cisco Threat Response には、次の URL のいずれかを使用してアクセスできます。

(注) |

地域の URL(https://visibility.apjc.amp.cisco.com)を使用して Cisco Threat Response にアクセスした場合、現時点では Cisco Threat Response とアプライアンスの統合はサポートされていません。 |

始める前に

-

管理者アクセス権を使用して、Cisco Threat Response でユーザアカウントを作成していることを確認します。新しいユーザアカウントを作成するには、URL(https://visibility.amp.cisco.com)を使用して Cisco Threat Response のログインページに移動します。ログインページで [シスコ セキュリティ アカウントの作成(Create a Cisco Security account)] をクリックします。新しいユーザ アカウントを作成できない場合は、Cisco TAC に連絡してサポートを受けてください。

-

Cisco Security Services Exchange(SSE)ポータルで Cisco Threat Response の統合が有効になっていることを確認します。詳細については、https://securex.us.security.cisco.com/settings/modules/availableに移動し、Cisco Threat Response と統合するモジュールに移動して、[新しいモジュールの追加(Add New Module)] をクリックしてページに記載されている手順を参照してください。

-

アプライアンスを Cisco Threat Response に登録する場合、ファイアウォールで HTTPS(インおよびアウト)443 ポートが次の FQDN に対してオープンになっていることを確認してください。

-

api-sse.cisco.com(アメリカ地域のユーザのみに対応)

-

api.eu.sse.itd.cisco.com(欧州連合(EU)のユーザのみに対応)

-

詳細については、ファイアウォール情報を参照してください。

手順

|

ステップ 1 |

アプライアンスにログインします。 |

|

ステップ 2 |

[ネットワーク(Networks)] > [クラウドサービス設定(Cloud Service Settings)] を選択します。 |

|

ステップ 3 |

[設定を編集(Edit Settings)] をクリックします。 |

|

ステップ 4 |

[有効(Enable)] チェックボックスをオンにします。 |

|

ステップ 5 |

アプライアンスを Cisco Threat Response に接続するために必要な Cisco Threat Response サーバを選択します。 |

|

ステップ 6 |

変更を送信し、保存します。 |

|

ステップ 7 |

数分が経過したら、[クラウドサービス設定(Cloud Service Settings)] ページに戻り、アプライアンスを Cisco Threat Response に登録します。 |

|

ステップ 8 |

Cisco Threat Response から登録トークンを取得し、アプライアンスを Cisco Threat Response に登録します。詳細については、https://securex.us.security.cisco.com/settings/modules/availableに移動し、Cisco Threat Response と統合するモジュールに移動して、[新しいモジュールの追加(Add New Module)] をクリックしてページに記載されている手順を参照してください。 |

|

ステップ 9 |

Cisco Threat Response から取得した登録トークンを入力し、[登録(Register)] をクリックします。 |

|

ステップ 10 |

Cisco Threat Response への統合モジュールとしてアプライアンスを追加します。詳細については、https://securex.us.security.cisco.com/settings/modules/availableに移動し、Cisco Threat Response と統合するモジュールに移動して、[新しいモジュールの追加(Add New Module)] をクリックしてページに記載されている手順を参照してください。 |

次のタスク

Cisco Threat Response にアプライアンスを統合モジュールとして追加すると、Cisco Threat Response のアプライアンスから電子メールレポート、メッセージトラッキング、Web トラッキング情報を表示できます。詳細については、https://securex.us.security.cisco.com/settings/modules/availableに移動し、Cisco Threat Response と統合するモジュールに移動して、[新しいモジュールの追加(Add New Module)] をクリックしてページに記載されている手順を参照してください。

(注) |

Cisco Threat Response からアプライアンス接続の登録解除するには、アプライアンスの [クラウドサービス設定(Cloud Services Settings)] ページで [登録解除(Deregister)] をクリックします。 |

ボタンをクリックします。

ボタンをクリックします。

ボタンをクリックして、タイトル、説明、またはメモをケースブックに追加します。

ボタンをクリックして、タイトル、説明、またはメモをケースブックに追加します。

フィードバック

フィードバック