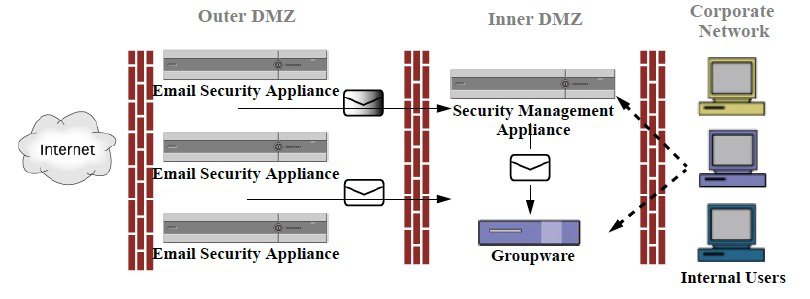

Cisco コンテンツ セキュリティ管理アプライアンス サービスの概要

シスコのコンテンツセキュリティ管理アプライアンス (M-Series アプライアンス)は、複数の E メール セキュリティ アプライアンス上の特定のサービスに対して一元化されたインターフェイスを提供する外部または「オフボックス」ロケーションです。

シスコのコンテンツセキュリティ管理アプライアンス には次の機能が含まれています。

-

外部スパム隔離。エンドユーザ向けのスパム メッセージおよび陽性と疑わしいスパム メッセージを保持しており、エンドユーザおよび管理者は、スパムとフラグ付けされたメッセージをレビューしてから最終的な決定を下すことができます。

-

一元化されたスパム、ポリシー、ウイルス、およびアウトブレイク隔離。アンチ ウイルス スキャン、アウトブレイク フィルタおよびポリシーにより隔離されたメッセージを保存し管理するために、ファイアウォールの内側の 1 つの場所を提供します。

-

中央集中型レポーティング。複数の E メール セキュリティ アプライアンスからの集計データに関するレポートを実行します。

-

中央集中型トラッキング。複数の E メール セキュリティ アプライアンスを通過する電子メールメッセージを追跡します。

Cisco コンテンツ セキュリティ管理アプライアンスの設定および使用に関する詳細については、『 Cisco Content Security Management appliance User Guide』を参照してください。

注意 |

E メール セキュリティ アプライアンスの二要素認証を有効にしている場合は、事前共有キーを使用して Cisco コンテンツ セキュリティ管理アプライアンス に追加できます。この設定を行うには、CLI で または Cisco コンテンツ セキュリティ管理アプライアンス に追加する前に、E メール セキュリティ アプライアンスの二要素認証を無効にします。詳細については、二要素認証の無効化を参照してください。 |

フィードバック

フィードバック