ASA アプライアンスのアップグレード

このドキュメントでは、次のモデルのスタンドアロン、フェールオーバー、またはクラスタリング展開用に、ASA、FXOS、および ASDM のアップグレードを計画し、実装する方法について説明します。

-

Firewall 200

-

Firepower 1000

-

Cisco Secure Firewall 1200

-

Firepower 2100

-

Cisco Secure Firewall 3100

-

Cisco Secure Firewall 4200

-

Firewall 6100

Firepower 2100 9.12 以前では、プラットフォームモードのみを使用できます。9.13 以降では、アプライアンスモードがデフォルトです。モードを確認するには 、ASA CLI で show fxos mode コマンドを使用します。

スタンドアロンユニットのアップグレード

スタンドアロンユニットをアップグレードするには CLI または ASDM を使用します。

CLI を使用したスタンドアロンユニットのアップグレード

この項では、アプライアンスモードの Firepower 1000 または Firepower 2100、Cisco Secure Firewall 3100/4200 に ASDM および ASA イメージをインストールする方法について説明します。

始める前に

この手順では、FTP を使用します。TFTP、HTTP、またはその他のサーバー タイプについては、『ASA Command Reference』の copy コマンドを参照してください。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードで、デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 asdm image disk0:/asdm.bin write memory イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。 |

|

ステップ 2 |

特権 EXEC モード(最小限)で、ASA ソフトウェアをフラッシュメモリにコピーします。 copy ftp://[[user[:password]@]server[/path]/asa_image_name diskn:/[path/]asa_image_name 例: |

|

ステップ 3 |

グローバル コンフィギュレーション モードにアクセスします。 configure terminal 例: |

|

ステップ 4 |

設定されている現在のブートイメージが存在している場合、これを表示します。 show running-config boot system 設定に boot system コマンドが存在しない場合があることに注意してください。たとえば、ROMMON からイメージをインストールした場合、新しいデバイスがある場合、またはコマンドを手動で削除した場合などです。 例: |

|

ステップ 5 |

boot system コマンドが設定されている場合は、新しいブートイメージを入力できるようにコマンドを削除します。 no boot system diskn:/[path/]asa_image_name boot system コマンドが設定されていない場合は、この手順をスキップします。 例: |

|

ステップ 6 |

ブートする ASA イメージを設定します(先ほどアップロードしたもの)。 boot system diskn:/[path/]asa_image_name boot system コマンドは 1 つだけ入力できます。boot system コマンドは、入力時にアクションを実行します。システムはイメージを検証して解凍し、ブート場所(FXOS によって管理される disk0 の内部ロケーション)にコピーします。ASA をリロードすると、新しいイメージがロードされます。リロードの前に気が変わった場合は、no boot system コマンドを入力してブート場所から新しいイメージを削除し、現在のイメージを引き続き実行することができます。 例: |

|

ステップ 7 |

新しい設定をスタートアップ コンフィギュレーションに保存します。 write memory |

|

ステップ 8 |

ASA をリロードします。 reload |

ASDM を使用したローカルコンピュータからのスタンドアロンユニットのアップグレード

Upgrade Software from Local Computer ツールにより、コンピュータからフラッシュファイルシステムにイメージファイルをアップロードし、アプライアンスモードの Firepower 1000 または Firepower 2100、Cisco Secure Firewall 3100/4200 の ASA をアップグレードできます。

手順

|

ステップ 1 |

デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。

|

|

ステップ 2 |

メイン ASDM アプリケーション ウィンドウで、 の順に選択します。 |

|

ステップ 3 |

[アップロードするイメージ(Image to Upload)] ドロップダウンリストから、[ASA] を選択します。 |

|

ステップ 4 |

[Local File Path] フィールドで [Browse Local Files] をクリックして PC 上のファイルを見つけます。 |

|

ステップ 5 |

[Flash File System Path] フィールドで [Browse Flash] をクリックしてフラッシュ ファイル システム上のディレクトリまたはファイルを見つけます。 |

|

ステップ 6 |

[イメージのアップロード(Upload Image)] をクリックします。 アップグレード プロセスには数分かかる場合があります。 |

|

ステップ 7 |

このイメージを ASA イメージとして設定するように求められます。[Yes] をクリックします。 |

|

ステップ 8 |

新しいイメージを使用するために、ASA をリロードするよう求められます。[OK] をクリックします。 アップグレード ツールを終了します。 |

|

ステップ 9 |

を選択して、ASA をリロードします。 リロードの詳細の確認を求める新しいウィンドウが表示されます。

リロードが開始されると、[Reload Status] ウィンドウにリロードの進行状況が表示されます。ASDM を終了するオプションも表示されます。 |

|

ステップ 10 |

ASA のリロード後、ASDM を再起動します。 コンソール ポートでリロードの状況を確認できます。または、数分待った後に ASDM を使用して、接続可能になるまで再試行することもできます。 |

ASDM Cisco.com ウィザードを使用したスタンドアロンユニットのアップグレード

アプライアンスモードの Firepower 1000 または 2100、Cisco Secure Firewall 3100 の場合、Upgrade Software from Cisco.com Wizard により、ASDM および ASA を最新のバージョンに自動的にアップグレードできます。

このウィザードでは、次の操作を実行できます。

-

アップグレード用の ASA イメージ ファイルまたは ASDM イメージ ファイルを選択する。

(注)

ASDM は最新のイメージバージョンをダウンロードし、そこにはビルド番号が含まれています。たとえば、9.9(1) をダウンロードする場合に、ダウンロードが 9.9(1.2) となる可能性があります。この動作は想定されているため、計画したアップグレードを続行できます。

-

実行したアップグレードの変更点を確認する。

-

イメージをダウンロードし、インストールする。

-

インストールのステータスを確認する。

-

インストールが正常に完了した場合は、ASA をリロードして、コンフィギュレーションを保存し、アップグレードを完了する。

始める前に

内部的な変更により、このウィザードでは ASDM 7.10(1) 以降の使用のみがサポートされています。また、イメージの命名が変更されたため、ASA 9.10(1) 以降にアップグレードするには、ASDM 7.12(1) 以降を使用する必要があります。ASDM は ASA の以前のリリースと下位互換性があるため、実行している ASA バージョンを問わず、ASDM をアップグレードすることができます。

手順

|

ステップ 1 |

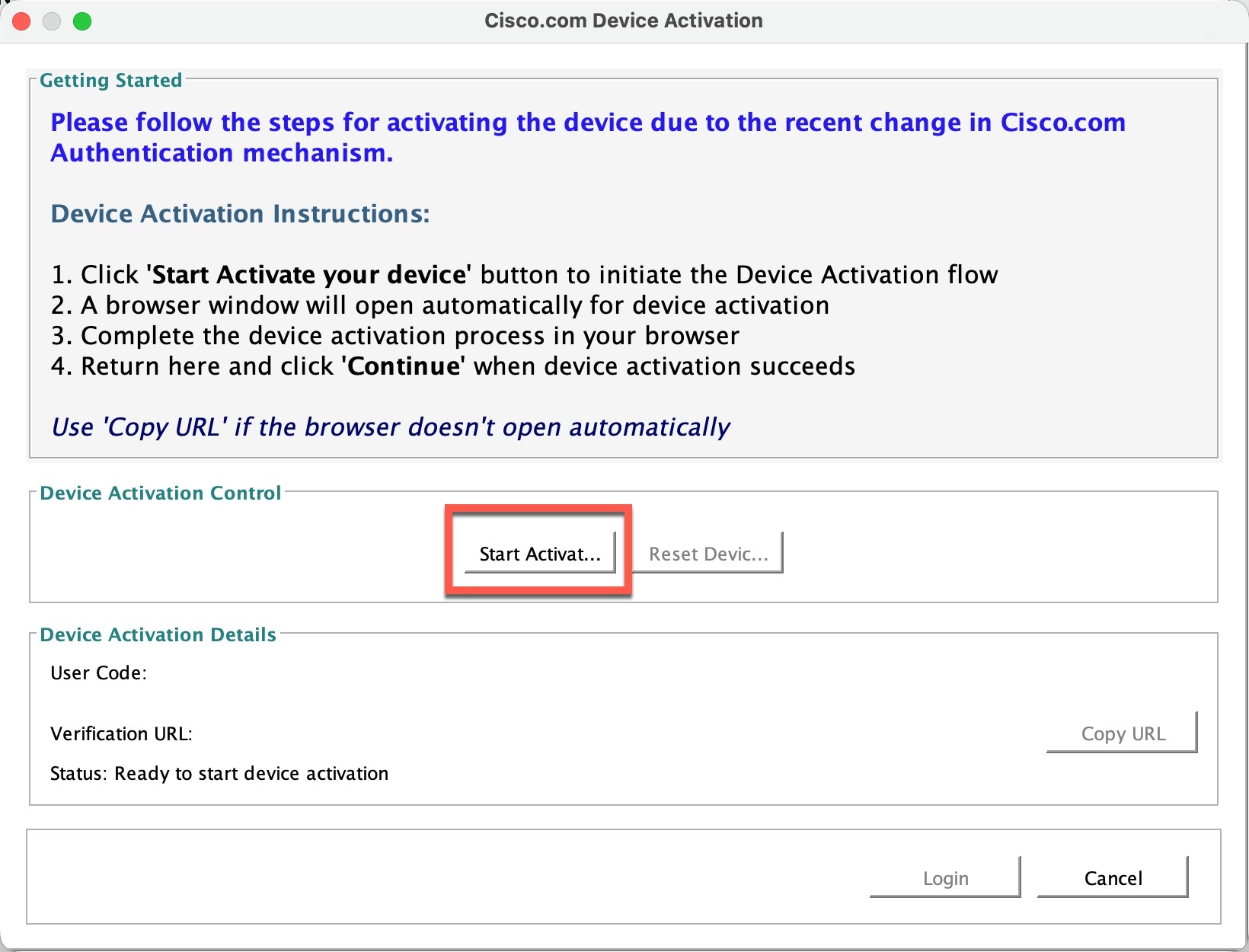

を選択します。 マルチコンテキストモードでは、システムからこのメニューにアクセスします。 [Cisco.com Device Activation] ダイアログボックスが表示されます。

|

||

|

ステップ 2 |

[Start Activate your device] をクリックすると、Cisco.com アカウントで ASA をアクティブ化できるブラウザウィンドウが開きます。ASDM に戻り、[続行(Continue)] をクリックします。

ブラウザウィンドウが開かなかった場合は、[URLのコピー(Copy URL)] ボタンを使用して、アクティベーション URL を手動でコピーできます。その後、ブラウザを開き、URL を貼り付けて ASA をアクティブ化できます。 ASA をアクティブ化すると、[Cisco.com Upgrade Wizard] が表示されます。

|

||

|

ステップ 3 |

[Next] をクリックして [Select Software] 画面を表示します。 現在の ASA バージョンおよび ASDM バージョンが表示されます。 |

||

|

ステップ 4 |

ASA バージョンおよび ASDM バージョンをアップグレードするには、次の手順を実行します。

|

||

|

ステップ 5 |

[Next] をクリックして [Review Changes] 画面を表示します。 |

||

|

ステップ 6 |

次の項目を確認します。

|

||

|

ステップ 7 |

[Next] をクリックして、アップグレード インストールを開始します。 アップグレード インストールの進行状況を示すステータスを表示できます。 [Results] 画面が表示され、アップグレード インストール ステータス(成功または失敗)など、追加の詳細が示されます。 |

||

|

ステップ 8 |

アップグレード インストールが成功した場合に、アップグレード バージョンを有効にするには、[Save configuration and reload device now] チェックボックスをオンにして、ASA を再起動し、ASDM を再起動します。 |

||

|

ステップ 9 |

[Finish] をクリックして、ウィザードを終了し、コンフィギュレーションに対して行った変更を保存します。

|

||

|

ステップ 10 |

ASA のリロード後、ASDM を再起動します。 コンソール ポートでリロードの状況を確認できます。または、数分待った後に ASDM を使用して、接続可能になるまで再試行することもできます。 |

アクティブ/スタンバイ フェールオーバー ペアのアップグレード

アクティブ/スタンバイ フェールオーバー ペアをアップグレードしてゼロ ダウンタイム アップグレードを実現するには、CLI または ASDM を使用します。

CLI を使用したアクティブ/スタンバイ フェールオーバー ペアのアップグレード

アプライアンスモードの Firepower 1000 または 2100、Cisco Secure Firewall 3100/4200 のアクティブ/スタンバイ フェールオーバー ペアをアップグレードするには、次の手順を実行します。

始める前に

-

アクティブ装置で次の手順を実行します。SSH アクセスの場合、アクティブな IP アドレスに接続します。アクティブ装置は常にこの IP アドレスを保有しています。CLI に接続する場合は、ASA プロンプトを調べてフェールオーバー ステータスを確認します。フェールオーバー ステータスと優先順位(プライマリまたはセカンダリ)を表示するように ASA プロンプトを設定できます。これは、接続しているユニットを特定するのに役立ちます。prompt コマンドを参照してください。代わりに、show failover コマンドを入力して、このユニットのステータスと優先順位(プライマリまたはセカンダリ)を表示します。

-

この手順では、FTP を使用します。TFTP、HTTP、またはその他のサーバー タイプについては、『ASA Command Reference』の copy コマンドを参照してください。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードのプライマリユニットで、デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 asdm image disk0:/asdm.bin write memory イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。 |

||

|

ステップ 2 |

特権 EXEC モード(最小限)時にアクティブユニットで、ASA ソフトウェアをアクティブユニットのフラッシュメモリにコピーします。 copy ftp://[[user[:password]@]server[/path]/asa_image_name diskn:/[path/]asa_image_name 例: |

||

|

ステップ 3 |

ソフトウェアをスタンバイ装置にコピーします。アクティブ装置で指定したのと同じパスを指定してください。 failover exec mate copy /noconfirm ftp://[[user[:password]@]server[/path]/asa_image_name diskn:/[path/]asa_image_name 例: |

||

|

ステップ 4 |

まだグローバル コンフィギュレーション モードを開始していない場合は、グローバル コンフィギュレーション モードを開始します。 configure terminal |

||

|

ステップ 5 |

設定されている現在のブートイメージが存在している場合、これを表示します。 show running-config boot system 設定に boot system コマンドが存在しない場合があることに注意してください。たとえば、ROMMON からイメージをインストールした場合、新しいデバイスがある場合、またはコマンドを手動で削除した場合などです。 例: |

||

|

ステップ 6 |

boot system コマンドが設定されている場合は、新しいブートイメージを入力できるようにコマンドを削除します。 no boot system diskn:/[path/]asa_image_name boot system コマンドが設定されていない場合は、この手順をスキップします。 例: |

||

|

ステップ 7 |

ブートする ASA イメージを設定します(先ほどアップロードしたもの)。 boot system diskn:/[path/]asa_image_name boot system コマンドは 1 つだけ入力できます。boot system コマンドは、入力時にアクションを実行します。システムはイメージを検証して解凍し、ブート場所(FXOS によって管理される disk0 の内部ロケーション)にコピーします。ASA をリロードすると、新しいイメージがロードされます。リロードの前に気が変わった場合は、no boot system コマンドを入力してブート場所から新しいイメージを削除し、現在のイメージを引き続き実行することができます。 例: |

||

|

ステップ 8 |

新しい設定をスタートアップ コンフィギュレーションに保存します。 write memory これらの設定変更は、スタンバイ ユニットに自動的に保存されます。 |

||

|

ステップ 9 |

スタンバイ装置をリロードして新しいイメージを起動します。 failover reload-standby スタンバイ装置のロードが完了するまで待ちます。show failover コマンドを使用して、スタンバイ ユニットが Standby Ready 状態かどうかを検証します。

|

||

|

ステップ 10 |

強制的にアクティブ装置からスタンバイ装置へのフェールオーバーを行います。 no failover active SSH セッションから切断されている場合は、新しいアクティブ/元のスタンバイ ユニット上に現在あるメイン IP アドレスに再接続します。 |

||

|

ステップ 11 |

新しいアクティブ装置から、元のアクティブ装置(今の新しいスタンバイ装置)をリロードします。 failover reload-standby 例:

|

ASDM を使用したアクティブ/スタンバイ フェールオーバー ペアのアップグレード

Upgrade Software from Local Computer ツールにより、コンピュータからフラッシュファイルシステムにイメージファイルをアップロードし、アプライアンスモードの Firepower 1000 または Firepower 2100、Cisco Secure Firewall 3100/4200 のアクティブ/スタンバイ フェールオーバー ペアをアップグレードできます。

手順

|

ステップ 1 |

スタンバイ IP アドレスに接続して、standby ユニット上で ASDM を起動します。 |

|

ステップ 2 |

メイン ASDM アプリケーションウィンドウで、 の順に選択します。 [Upgrade Software] ダイアログボックスが表示されます。 |

|

ステップ 3 |

[アップロードするイメージ(Image to Upload)] ドロップダウンリストから、[ASA] を選択します。 |

|

ステップ 4 |

[Local File Path] フィールドにコンピュータ上のファイルへのローカル パスを入力するか、[Browse Local Files] をクリックして PC 上のファイルを見つけます。 |

|

ステップ 5 |

[Flash File System Path] フィールドにフラッシュファイルシステムへのパスを入力するか、[Browse Flash] をクリックしてフラッシュファイルシステム上のディレクトリまたはファイルを検索します。 |

|

ステップ 6 |

[イメージのアップロード(Upload Image)] をクリックします。アップグレード プロセスには数分かかる場合があります。 このイメージを ASA イメージとして設定するように求められる場合は、[No] をクリックします。アップグレード ツールを終了します。 |

|

ステップ 7 |

メイン IP アドレスに接続して、ASDM をアクティブなユニットに接続します。 |

|

ステップ 8 |

デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。

|

|

ステップ 9 |

スタンバイユニットで使用したのと同じファイルの場所を使用して、ASA ソフトウェアをアップロードします。 |

|

ステップ 10 |

このイメージを ASA イメージとして設定するように求められたら、[Yes] をクリックします。 新しいイメージを使用するために、ASA をリロードするよう求められます。[OK] をクリックします。アップグレード ツールを終了します。 |

|

ステップ 11 |

コンフィギュレーションの変更を保存するには、ツールバーの [Save] アイコンをクリックします。 これらの設定変更は、スタンバイ ユニットに自動的に保存されます。 |

|

ステップ 12 |

の順に選択し、[Reload Standby] をクリックして、スタンバイ装置をリロードします。 [System] ペインを開いたまま、スタンバイ ユニットがリロードされるのを確認します。 |

|

ステップ 13 |

スタンバイユニットがリロードしたら、 の順に選択し、[Make Standby] をクリックして、アクティブユニットをスタンバイユニットにフェールオーバーします。 ASDM は新しいアクティブ ユニットに自動的に再接続されます。 |

|

ステップ 14 |

の順に選択し、[Reload Standby] をクリックして、(新しい)スタンバイユニットをリロードします。 |

アクティブ/アクティブ フェールオーバー ペアのアップグレード

アクティブ/アクティブ フェールオーバー ペアをアップグレードしてゼロ ダウンタイム アップグレードを実現するには、CLI または ASDM を使用します。

CLI を使用したアクティブ/アクティブ フェールオーバー ペアのアップグレード

アクティブ/アクティブ フェールオーバー コンフィギュレーションの 2 つのユニットをアップグレードするには、アプライアンスモードの Firepower 1000 または 2100、Cisco Secure Firewall 3100/4200 で次の手順を実行します。

始める前に

-

標準出荷単位で次の手順を実行します。

-

これらの手順をシステム実行スペースで実行します。

-

この手順では、FTP を使用します。TFTP、HTTP、またはその他のサーバー タイプについては、『ASA Command Reference』の copy コマンドを参照してください。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードのプライマリユニットで、デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 asdm image disk0:/asdm.bin write memory イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。 |

||

|

ステップ 2 |

特権 EXEC モード(最小限)時にプライマリユニットで、ASA ソフトウェアをフラッシュメモリにコピーします。 copy ftp://[[user[:password]@]server[/path]/asa_image_name diskn:/[path/]asa_image_name

例: |

||

|

ステップ 3 |

ソフトウェアをセカンダリ装置にコピーします。プライマリ装置で指定したのと同じパスを指定してください。 failover exec mate copy /noconfirm ftp://[[user[:password]@]server[/path]/asa_image_name diskn:/[path/]asa_image_name 例: |

||

|

ステップ 4 |

まだグローバル コンフィギュレーション モードを開始していない場合は、グローバル コンフィギュレーション モードを開始します。 configure terminal |

||

|

ステップ 5 |

設定されている現在のブートイメージが存在している場合、これを表示します。 show running-config boot system 設定に boot system コマンドが存在しない場合があることに注意してください。たとえば、ROMMON からイメージをインストールした場合、新しいデバイスがある場合、またはコマンドを手動で削除した場合などです。 例: |

||

|

ステップ 6 |

boot system コマンドが設定されている場合は、新しいブートイメージを入力できるようにコマンドを削除します。 no boot system diskn:/[path/]asa_image_name boot system コマンドが設定されていない場合は、この手順をスキップします。 例: |

||

|

ステップ 7 |

ブートする ASA イメージを設定します(先ほどアップロードしたもの)。 boot system diskn:/[path/]asa_image_name boot system コマンドは 1 つだけ入力できます。boot system コマンドは、入力時にアクションを実行します。システムはイメージを検証して解凍し、ブート場所(FXOS によって管理される disk0 の内部ロケーション)にコピーします。ASA をリロードすると、新しいイメージがロードされます。リロードの前に気が変わった場合は、no boot system コマンドを入力してブート場所から新しいイメージを削除し、現在のイメージを引き続き実行することができます。 例: |

||

|

ステップ 8 |

新しい設定をスタートアップ コンフィギュレーションに保存します。 write memory これらの設定変更は、セカンダリ ユニットに自動的に保存されます。 |

||

|

ステップ 9 |

プライマリ ユニットの両方のフェールオーバー グループをアクティブにします。 failover active group 1 failover active group 2 例: |

||

|

ステップ 10 |

セカンダリ装置をリロードして新しいイメージを起動します。 failover reload-standby セカンダリ装置のロードが完了するまで待ちます。show failover コマンドを使用して、両方のフェールオーバー グループが Standby Ready 状態であることを確認します。 |

||

|

ステップ 11 |

セカンダリ装置で、両方のフェールオーバー グループを強制的にアクティブにします。 no failover active group 1 no failover active group 2 例:SSH セッションから切断されている場合は、セカンダリ ユニット上に現在あるフェールオーバー グループ 1 の IP アドレスに再接続します。 |

||

|

ステップ 12 |

プライマリ装置をリロードします。 failover reload-standby 例:

SSH セッションから切断される場合があります。 |

||

|

ステップ 13 |

フェールオーバー グループは、preempt コマンドを使用して設定されている場合、プリエンプト遅延の経過後、指定された装置で自動的にアクティブになります。 |

ASDM を使用したアクティブ/アクティブ フェールオーバー ペアのアップグレード

Upgrade Software from Local Computer ツールにより、コンピュータからフラッシュファイルシステムにイメージファイルをアップロードし、アプライアンスモードの Firepower 1000 または Firepower 2100、Cisco Secure Firewall 3100/4200 のアクティブ/アクティブ フェールオーバー ペアをアップグレードできます。

始める前に

-

これらの手順をシステム実行スペースで実行します。

-

ローカル管理コンピュータに ASA イメージを配置します。

手順

|

ステップ 1 |

フェールオーバー グループ 2 の管理アドレスに接続して、セカンダリ ユニットで ASDM を起動します。 |

|

ステップ 2 |

メイン ASDM アプリケーションウィンドウで、 の順に選択します。 [Upgrade Software] ダイアログボックスが表示されます。 |

|

ステップ 3 |

[アップロードするイメージ(Image to Upload)] ドロップダウンリストから、[ASA] を選択します。 |

|

ステップ 4 |

[Local File Path] フィールドにコンピュータ上のファイルへのローカル パスを入力するか、[Browse Local Files] をクリックして PC 上のファイルを見つけます。 |

|

ステップ 5 |

[Flash File System Path] フィールドにフラッシュファイルシステムへのパスを入力するか、[Browse Flash] をクリックしてフラッシュファイルシステム上のディレクトリまたはファイルを検索します。 |

|

ステップ 6 |

[イメージのアップロード(Upload Image)] をクリックします。アップグレード プロセスには数分かかる場合があります。 このイメージを ASA イメージとして設定するように求められる場合は、[No] をクリックします。アップグレード ツールを終了します。 |

|

ステップ 7 |

フェールオーバーグループ 1 の管理 IP アドレスに接続して、ASDM をプライマリユニットに接続します。 |

|

ステップ 8 |

デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。

|

|

ステップ 9 |

セカンダリユニットで使用したのと同じファイルの場所を使用して、ASA ソフトウェアをアップロードします。 |

|

ステップ 10 |

このイメージを ASA イメージとして設定するように求められたら、[Yes] をクリックします。 新しいイメージを使用するために、ASA をリロードするよう求められます。[OK] をクリックします。アップグレード ツールを終了します。 |

|

ステップ 11 |

コンフィギュレーションの変更を保存するには、ツールバーの [Save] アイコンをクリックします。 これらの設定変更は、セカンダリ ユニットに自動的に保存されます。 |

|

ステップ 12 |

の順に選択して、プライマリユニット上の両方のフェールオーバーグループをアクティブにします。ここで # は、プライマリユニットに移動するフェールオーバーグループの数です。[Make Active] をクリックします。 |

|

ステップ 13 |

の順に選択し、[Reload Standby] をクリックして、セカンダリユニットをリロードします。 [System] ペインを開いたまま、セカンダリ ユニットがリロードされるのを確認します。 |

|

ステップ 14 |

セカンダリユニットが起動したら、 の順に選択して、セカンダリユニット上の両方のフェールオーバーグループをアクティブにします。ここで # は、セカンダリユニットに移動するフェールオーバーグループの数です。[Make Standby] をクリックします。 ASDM は、セカンダリ ユニット上のフェールオーバー グループ 1 の IP アドレスに自動的に再接続されます。 |

|

ステップ 15 |

の順に選択し、[Reload Standby] をクリックして、プライマリユニットをリロードします。 |

|

ステップ 16 |

フェールオーバーグループは、[Preempt Enabled] を使用して設定されると、プリエンプト遅延の経過後、指定された装置で自動的にアクティブになります。ASDM は、プライマリ ユニット上のフェールオーバー グループ 1 の IP アドレスに自動的に再接続されます。 |

ASA クラスタのアップグレード(Cisco Secure Firewall 3100/4200)

CLI を使用した ASA クラスタのアップグレード(Cisco Secure Firewall 3100/4200)

ASA クラスタ内のすべてのノードをアップグレードするには、次の手順を実行します。この手順では、FTP を使用します。TFTP、HTTP、またはその他のサーバー タイプについては、『ASA Command Reference』の copy コマンドを参照してください。

始める前に

-

制御ノードで次の手順を実行します。クラスタノードと状態(制御またはデータ)を表示するように ASA プロンプトを設定できます。これは、接続しているノードを特定するのに役立ちます。prompt コマンドを参照してください。代わりに、show cluster info コマンドを入力して、各ノードのロールを表示します。

-

コンソール ポートを使用する必要があります。クラスタリングのイネーブルまたはディセーブルを、リモート CLI 接続から行うことはできません。

-

マルチ コンテキスト モードでは、システム実行スペースで後続の手順を実行します。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードの制御ノードで、デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 asdm image disk0:/asdm.bin write memory イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。 |

||

|

ステップ 2 |

特権 EXEC モード(最小限)時に制御ノードで、ASA ソフトウェアをクラスタ内のすべてのノードにコピーします。 cluster exec copy /noconfirm ftp://[[user[:password]@]server[/path]/asa_image_name diskn:/[path/]asa_image_name 例: |

||

|

ステップ 3 |

まだグローバル コンフィギュレーション モードを開始していない場合は、ここで開始します。 configure terminal 例: |

||

|

ステップ 4 |

設定されている現在のブートイメージが存在している場合、これを表示します。 show running-config boot system 設定に boot system コマンドが存在しない場合があることに注意してください。たとえば、ROMMON からイメージをインストールした場合、新しいデバイスがある場合、またはコマンドを手動で削除した場合などです。 例: |

||

|

ステップ 5 |

boot system コマンドが設定されている場合は、新しいブートイメージを入力できるようにコマンドを削除します。 no boot system diskn:/[path/]asa_image_name boot system コマンドが設定されていない場合は、この手順をスキップします。 例: |

||

|

ステップ 6 |

ブートする ASA イメージを設定します(先ほどアップロードしたもの)。 boot system diskn:/[path/]asa_image_name boot system コマンドは 1 つだけ入力できます。boot system コマンドは、入力時にアクションを実行します。システムはイメージを検証して解凍し、ブート場所(FXOS によって管理される disk0 の内部ロケーション)にコピーします。ASA をリロードすると、新しいイメージがロードされます。リロードの前に気が変わった場合は、no boot system コマンドを入力してブート場所から新しいイメージを削除し、現在のイメージを引き続き実行することができます。 例: |

||

|

ステップ 7 |

新しい設定をスタートアップ コンフィギュレーションに保存します。 write memory これらの設定変更は、データノードに自動的に保存されます。 |

||

|

ステップ 8 |

リロードしてデータノードをアップグレードします。

|

||

|

ステップ 9 |

リロードして制御ノードをアップグレードします。 |

ASDM を使用した ASA クラスタのアップグレード(Cisco Secure Firewall 3100/4200)

ASA クラスタ内のすべてのノードをアップグレードするには、次の手順を実行します。

始める前に

-

制御ノードで次の手順を実行します。

-

マルチ コンテキスト モードでは、システム実行スペースで後続の手順を実行します。

-

ローカル管理コンピュータに ASA イメージを配置します。

手順

|

ステップ 1 |

メインクラスタ IP アドレスに接続して、制御ノードで ASDM を起動します。 この IP アドレスは、常に制御ノードに保持されます。 |

||

|

ステップ 2 |

デフォルト以外の ASDM イメージを以前に設定した場合は、イメージバンドルに付属のイメージにリセットします。 イメージバンドルには ASDM イメージが含まれていて、ASA バンドルをアップグレードすると、同じ名前(asdm.bin)であるため、リロード後にバンドル内の ASDM イメージが ASA 上の前の ASDM バンドルイメージに置き換わります。アップロードした別の ASDM イメージ(たとえば asdm-7191.bin)を手動で選択すると、バンドルアップグレード後も引き続き同じイメージが使用されます。互換性のあるバージョンの ASDM が確実に実行されるようにするには、バンドルされている ASDM イメージを使用するように ASA を再設定する必要があります。

|

||

|

ステップ 3 |

メイン ASDM アプリケーションウィンドウで、 の順に選択します。 [Upgrade Software from Local Computer] ダイアログボックスが表示されます。 |

||

|

ステップ 4 |

[クラスタ内のすべてのデバイス(All devices in the cluster)] オプション ボタンをクリックします。 [ソフトウェアのアップグレード(Upgrade Software)] ダイアログボックスが表示されます。 |

||

|

ステップ 5 |

[アップロードするイメージ(Image to Upload)] ドロップダウンリストから、[ASA] を選択します。 |

||

|

ステップ 6 |

[ローカル ファイル パス(Local File Path)] フィールドで [ローカル ファイルの参照(Browse Local Files)] をクリックして、コンピュータ上のファイルを見つけます。 |

||

|

ステップ 7 |

(任意) [フラッシュファイルシステムのパス(Flash File System Path)] フィールドにフラッシュファイルシステムへのパスを入力するか、[フラッシュの参照(Browse Flash)] をクリックしてフラッシュファイルシステム上のディレクトリまたはファイルを検索します。 デフォルトでは、このフィールドにはパス(disk0:/filename)が入力されています。 |

||

|

ステップ 8 |

[イメージのアップロード(Upload Image)] をクリックします。アップグレード プロセスには数分かかる場合があります。 |

||

|

ステップ 9 |

このイメージを ASA イメージとして設定するように求められます。[Yes] をクリックします。 |

||

|

ステップ 10 |

新しいイメージを使用するために、ASA をリロードするよう求められます。[OK] をクリックします。 アップグレード ツールを終了します。 |

||

|

ステップ 11 |

コンフィギュレーションの変更を保存するには、ツールバーの [Save] アイコンをクリックします。 これらの設定変更は、データノードに自動的に保存されます。 |

||

|

ステップ 12 |

で、各ノードの個別の管理 IP アドレスをメモして、後で ASDM をデータノードに直接接続できるようにします。 |

||

|

ステップ 13 |

リロードしてデータノードをアップグレードします。

|

||

|

ステップ 14 |

リロードして制御ノードをアップグレードします。 |

フィードバック

フィードバック