概要

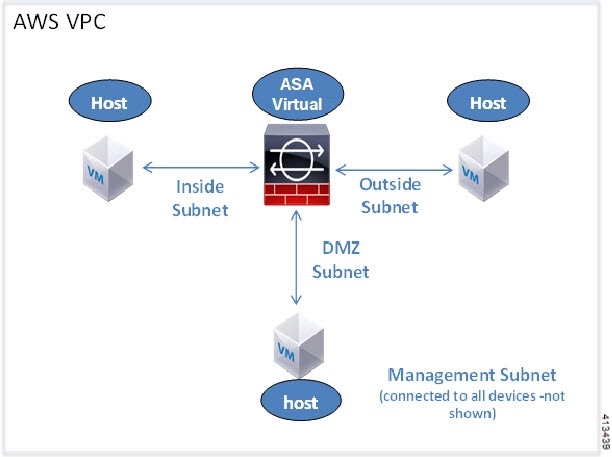

ASA 仮想 は、物理 ASA と同じソフトウェアを実行して、仮想フォームファクタにおいて実証済みのセキュリティ機能を提供します。ASA 仮想 は、パブリック AWS クラウドに導入できます。その後設定を行うことで、時間の経過とともにロケーションを展開、契約、またはシフトする仮想および物理データセンターのワークロードを保護できます。

ASA 仮想 は、次の AWS インスタンスタイプをサポートしています。

|

AWS インスタンスのタイプ |

属性 |

インターフェイスの最大数 |

ASA Virtual バージョン |

|

|---|---|---|---|---|

|

vCPU |

メモリ(GB) |

|||

|

c3.large |

2 |

3.75 |

3 |

9.12 以前 |

|

c3.xlarge |

4 |

7.5 |

4 |

9.12 以前 |

|

c3.2xlarge |

8 |

15 |

4 |

9.13 以降 |

|

c4.large |

2 |

3.75 |

3 |

9.12 以前 |

|

c4.xlarge |

4 |

7.5 |

4 |

9.12 以前 |

|

c4.2xlarge |

8 |

15 |

4 |

9.13 以降 |

|

c5.large |

2 |

4 |

3 |

9.13 以降 |

|

c5.xlarge |

4 |

8 |

4 |

9.13 以降 |

|

c5.2xlarge |

8 |

16 |

4 |

9.13 以降 |

|

c5.4xlarge |

16 |

32 |

8 |

9.14 以降 |

|

c5a.large |

2 |

4 |

3 |

9.17 以降 |

|

c5a.xlarge |

4 |

8 |

4 |

9.17 以降 |

|

c5a.2xlarge |

8 |

16 |

4 |

9.17 以降 |

|

c5a.4xlarge |

16 |

32 |

8 |

9.17 以降 |

|

c5ad.large |

2 |

4 |

3 |

9.17 以降 |

|

c5ad.xlarge |

4 |

8 |

4 |

9.17 以降 |

|

c5ad.2xlarge |

8 |

16 |

4 |

9.17 以降 |

|

c5ad.4xlarge |

16 |

32 |

8 |

9.17 以降 |

|

c5d.large |

2 |

4 |

3 |

9.17 以降 |

|

c5d.xlarge |

4 |

8 |

4 |

9.17 以降 |

|

c5d.2xlarge |

8 |

16 |

4 |

9.17 以降 |

|

c5d.4xlarge |

16 |

32 |

8 |

9.17 以降 |

|

c5n.large |

2 |

5.3 |

3 |

9.13 以降 |

|

c5n.xlarge |

4 |

10.5 |

4 |

9.13 以降 |

|

c5n.2xlarge |

8 |

21 |

4 |

9.13 以降 |

|

c5n.4xlarge |

16 |

42 |

8 |

9.13 以降 |

|

m4.large |

2 |

8 |

2 |

9.12 以降 |

|

m4.xlarge |

4 |

16 |

4 |

9.12 以降 |

|

m4.2xlarge |

8 |

32 |

4 |

9.13 以降 |

|

m5n.large |

2 |

8 |

3 |

9.17 以降 |

|

m5n.xlarge |

4 |

16 |

4 |

9.17 以降 |

|

m5n.2xlarge |

8 |

32 |

4 |

9.17 以降 |

|

m5n.4xlarge |

16 |

64 |

8 |

9.17 以降 |

|

m5zn.large |

2 |

8 |

3 |

9.17 以降 |

|

m5zn.xlarge |

4 |

16 |

4 |

9.17 以降 |

|

m5zn.2xlarge |

8 |

32 |

4 |

9.17 以降 |

|

c6i.large |

2 |

4 |

3 |

9.23 以降 |

|

c6i.xlarge |

4 |

8 |

4 |

9.23 以降 |

|

c6i.2xlarge |

8 |

16 |

4 |

9.23 以降 |

|

c6i.4xlarge |

16 |

32 |

8 |

9.23 以降 |

|

c6a.large |

2 |

4 |

3 |

9.23 以降 |

|

c6a.xlarge |

4 |

8 |

4 |

9.23 以降 |

|

c6a.2xlarge |

8 |

16 |

4 |

9.23 以降 |

|

c6a.4xlarge |

16 |

32 |

8 |

9.23 以降 |

|

c6in.large |

2 |

4 |

3 |

9.23 以降 |

|

c6in.xlarge |

4 |

8 |

4 |

9.23 以降 |

|

c6in.2xlarge |

8 |

16 |

4 |

9.23 以降 |

|

c6in.4xlarge |

16 |

32 |

8 |

9.23 以降 |

(注) |

最適なパフォーマンスを得るために、C5 インスタンスタイプを使用することを推奨します。 |

ヒント |

M4 または C4 インスタンスタイプを使用している場合は、パフォーマンスを向上させるために、Nitro ハイパーバイザと Elastic Network Adapter(ENA)インターフェイスドライバを使用する M5 または C5 インスタンスタイプに移行することを推奨します。 |

ヒント |

C4 インスタンスタイプを使用している場合は、パフォーマンスを向上させるために、Nitro ハイパーバイザと Elastic Network Adapter(ENA)インターフェイスドライバを使用する C5 インスタンスタイプに移行することを推奨します。 |

(注) |

|

|

パフォーマンス階層 |

インスタンスタイプ(コア/RAM) |

レート制限 |

RA VPN セッション制限 |

|---|---|---|---|

|

ASAv5 |

c5.large 2 コア/4 GB |

100 Mbps |

50 |

|

ASAv10 |

c5.large 2 コア/4 GB |

1 Gbps |

250 |

|

ASAv30 |

c5.xlarge 4 コア/8 GB |

2 Gbps |

750 |

|

ASAv50 |

c5.2xlarge 8 コア/16 GB |

10 Gbps |

10,000 |

|

ASAv100 |

c5n.4xlarge 16 コア/42 GB |

16 Gbps |

20,000 |

AWS にアカウントを作成し、AWS ウィザードを使用して ASA 仮想 をセットアップして、Amazon Machine Image(AMI)を選択します。AMI は、インスタンスを起動するために必要なソフトウェア構成を含むテンプレートです。

重要 |

AMI イメージは AWS 環境の外部ではダウンロードできません。 |

フィードバック

フィードバック