- 概要:セキュア接続

- IPsec VPN のインターネット キー エクス チェンジの設定

- IKE 用コール アドミッション制御

- 証明書/ISAKMP プロファイルマッピング

- 暗号化事前共有鍵

- 識別名ベースのクリプト マップ

- VRF-Aware IPSec

- IKE:アグレッシブ モードの開始

- IPsec を使用した VPN のセキュリティの設定

- IPsec 仮想トンネル インターフェイス

- SafeNet IPsec VPN Client サポート

- 暗号条件付きデバッグ サポート

- VPN Acceleration Module(VAM)

- 逆ルート注入

- IPsec VPN ハイ アベイラビリティ拡張機能

- IPSEC 優先ピア

- IPsec トンネル ピアの Real-Time Resolution

- IPsec データ プレーン

- IPsec アンチ リプレイ ウィンドウの拡張と ディセーブル化

- IPsec VPN の Pre-fragmentation

- Invalid Security Parameter Index Recovery

- IPSec デッド ピア検出定期メッセージ オプ ション

- IPsec SA アイドル タイマー

- IPsec 暗号化エンジンの低遅延キューイング (LLQ)

- IPsec VPN モニタリング

- IPsec VPN アカウンティング

- PKI 機能のインプリメントと管理のロード マップ

- Cisco IOS PKI の概要:PKI の理解および 計画

- PKI 内での RSA キーの展開

- PKI での証明書の許可および失効の設定

- PKI の証明書登録の設定

- PKI への登録のための Secure Device Provisioning(SDP)の設定

- PKI 展開での Cisco IOS 証明書サーバの設定 および管理

- PKI クレデンシャルの保存

- CA における発信トラフィックの送信元イン ターフェイス選択機能

- Dynamic Multipoint VPN(DMVPN)

- Cisco Easy VPN Remote

- Easy VPN Remote RSA シグニチャ サポート

- Easy VPN サーバ

セキュリティ コンフィギュレーション ガイド: セキュア接続、Cisco IOS Release 15.1S

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月4日

章のタイトル: Cisco Easy VPN Remote

- 機能情報の入手

- この章の構成

- Cisco Easy VPN Remote を使用するための前提条件

- Cisco Easy VPN Remote を使用するための制約事項

- Cisco Easy VPN Remote について

- Cisco Easy VPN Remote 機能の特長

- Cisco Easy VPN Remote の概要

- 動作モード

- Cisco Easy VPN Remote を使用する認証

- トンネル アクティベーション オプション

- デッド ピア検出ステートレス フェールオーバーのサポート

- Cisco Easy VPN Remote 機能の概要

- デフォルト内部インターフェイス

- 内部インターフェイスの複数サポート

- 外部インターフェイスの複数サポート

- VLAN のサポート

- サブネットの複数サポート

- NAT 相互運用性のサポート

- ローカル アドレスのサポート

- ピア ホスト名

- プロキシ DNS サーバのサポート

- Cisco IOS ファイアウォールのサポート

- 同一インターフェイスでの Easy VPN Remote および Easy VPN Server のサポート

- 同一インターフェイスでの Easy VPN Remote およびサイトツーサイトのサポート

- Cisco Easy VPN Remote Web マネージャ

- デッド ピア検出定期メッセージ オプション

- ロード バランシング

- 管理用拡張機能

- PFS のサポート

- ダイヤル バックアップ

- 仮想 IPsec インターフェイスのサポート

- デュアル トンネルのサポート

- バナー

- 設定管理の拡張機能(モード設定交換による設定 URL のプッシュ)

- プライマリ ピアの再アクティブ化

- 同一アドレス指定のサポート

- Easy VPN Client におけるシスコ トンネリング制御プロトコル(cTCP)のサポート

- リモートに関する作業

- Easy VPN Remote コンフィギュレーションの設定およびその割り当て

- Cisco Easy VPN コンフィギュレーションの確認

- パスワード保存機能の設定

- 手動トンネル制御の設定

- 自動トンネル制御の設定

- 内部インターフェイスの複数設定

- 外部インターフェイスの複数設定

- サブネットの複数サポート機能の設定

- プロキシ DNS サーバサポートの設定

- ダイヤル バックアップの設定

- DHCP サーバ プールの設定

- VPN 接続のリセット

- VPN イベントおよび IKE イベントのモニタおよびメンテナンス

- 仮想インターフェイスの設定

- ダイヤル トンネル サポートのトラブルシューティング

- (デフォルトの)プライマリ ピアの再アクティブ化機能の設定

- 同一アドレス指定のサポート機能の設定

- Easy VPN Client における cTCP の設定

- トンネルのダウン時におけるトラフィックの制限

- Easy VPN サーバに関する作業

- Web インターフェイスに関する作業

- VPN 接続のトラブルシューティング

Cisco Easy VPN Remote

このマニュアルでは、Cisco Easy VPN Remote 機能の設定およびモニタリングについて説明します。この機能を使い、サポートされているルータと Easy VPN サーバとの間に、IPsec Virtual Private Network(VPN; バーチャル プライベート ネットワーク)トンネルを構成します。Easy VPN サーバには、この形式の IPsec 暗号化/復号化をサポートしている Cisco IOS ルータ、VPN 3000 コンセントレータ、または Cisco PIX ファイアウォールを使用します。

この機能の特長については、 「Cisco Easy VPN Remote 機能の特長」 を参照してください。

機能情報の入手

ご使用のソフトウェア リリースでは、この章で説明されるすべての機能がサポートされているとは限りません。最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。この章に記載されている機能の詳細、および各機能がサポートされているリリースのリストについては、「Easy VPN Remote の機能情報」を参照してください。

プラットフォームのサポートと Cisco IOS および Catalyst OS ソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。Cisco Feature Navigator には、 http://tools.cisco.com/ITDIT/CFN/jsp/index.jsp からアクセスしてください。Cisco.com のアカウントは必要ありません。

この章の構成

•![]() 「Cisco Easy VPN Remote を使用するための前提条件」

「Cisco Easy VPN Remote を使用するための前提条件」

•![]() 「Cisco Easy VPN Remote を使用するための制約事項」

「Cisco Easy VPN Remote を使用するための制約事項」

•![]() 「Cisco Easy VPN Remote について」

「Cisco Easy VPN Remote について」

•![]() 「Cisco Easy VPN Remote の設定方法」

「Cisco Easy VPN Remote の設定方法」

•![]() 「Cisco Easy VPN Remote の設定例」

「Cisco Easy VPN Remote の設定例」

•![]() 「用語集」

「用語集」

Cisco Easy VPN Remote を使用するための前提条件

•![]() Cisco IOS Release 12.2(15)T、12.3(2)T、12.3(4)T、12.3(7)T、または 12.3(7)XR2 が稼動している Cisco 800 シリーズ ルータが Cisco Easy VPN Remote として設定されていること。

Cisco IOS Release 12.2(15)T、12.3(2)T、12.3(4)T、12.3(7)T、または 12.3(7)XR2 が稼動している Cisco 800 シリーズ ルータが Cisco Easy VPN Remote として設定されていること。

•![]() Cisco IOS Release 12.2(15)T、12.3(2)T、12.3(4)T、12.3(7)T、または 12.3(7)XR が稼動している Cisco 1700 シリーズ ルータが Cisco Easy VPN Remote として設定されていること。

Cisco IOS Release 12.2(15)T、12.3(2)T、12.3(4)T、12.3(7)T、または 12.3(7)XR が稼動している Cisco 1700 シリーズ ルータが Cisco Easy VPN Remote として設定されていること。

•![]() Cisco IOS Release 12.3(8)YI が稼動している Cisco 1800 シリーズ固定設定型ルータ。

Cisco IOS Release 12.3(8)YI が稼動している Cisco 1800 シリーズ固定設定型ルータ。

•![]() Cisco IOS Release 12.2(15)T が稼動している Cisco uBR905 ケーブル アクセス ルータまたは Cisco uBR925 ケーブル アクセス ルータが Cisco Easy VPN Remote として設定されていること。

Cisco IOS Release 12.2(15)T が稼動している Cisco uBR905 ケーブル アクセス ルータまたは Cisco uBR925 ケーブル アクセス ルータが Cisco Easy VPN Remote として設定されていること。

•![]() Cisco Easy VPN Server 機能をサポートしている他の Cisco ルータまたは Cisco VPN コンセントレータが Cisco IOS Easy VPN サーバとして設定されていること。詳細については、 「必要な Easy VPN サーバ」 を参照してください。

Cisco Easy VPN Server 機能をサポートしている他の Cisco ルータまたは Cisco VPN コンセントレータが Cisco IOS Easy VPN サーバとして設定されていること。詳細については、 「必要な Easy VPN サーバ」 を参照してください。

•![]() 既存の Easy VPN Remote コンフィギュレーションを強化すると、プライマリ ピアの再アクティブ化機能が有効になります。設定の強化には、 peer コマンド(および default キーワード)および idle-time コマンドを使用します。Easy VPN Remote とデフォルトでないピアとの間のトンネルが動作すると、プライマリ ピアの再アクティブ化機能が有効になります(つまり、Easy VPN Remote によりプライマリ ピアとの接続状況が定期的にチェックされるようになる)。Easy VPN Remote がリンクの確立を検出すると、既存の接続が切断され、プライマリ ピアとの間のトンネルがアップします。

既存の Easy VPN Remote コンフィギュレーションを強化すると、プライマリ ピアの再アクティブ化機能が有効になります。設定の強化には、 peer コマンド(および default キーワード)および idle-time コマンドを使用します。Easy VPN Remote とデフォルトでないピアとの間のトンネルが動作すると、プライマリ ピアの再アクティブ化機能が有効になります(つまり、Easy VPN Remote によりプライマリ ピアとの接続状況が定期的にチェックされるようになる)。Easy VPN Remote がリンクの確立を検出すると、既存の接続が切断され、プライマリ ピアとの間のトンネルがアップします。

Cisco Easy VPN Remote を使用するための制約事項

Cisco Easy VPN Remote 機能を適用するには、宛先ピアとして、Cisco Easy VPN Server 機能をサポートしている Cisco IOS Easy VPN サーバまたは VPN コンセントレータを使用します。このマニュアルが発行された時点で、(言及のソフトウェア リリース動作時に)この機能をサポートするサーバまたはコンセントレータは次のとおりです。

•![]() Cisco 806、Cisco 826、Cisco 827、Cisco 828、Cisco 831、Cisco 836、および Cisco 837 ルータ(Cisco IOS Release 12.2(8)T 以降)。Cisco 800 シリーズ ルータは、Cisco IOS Release 12.3(7)XR ではサポートされていませんが、Cisco IOS Release 12.3(7)XR2 ではサポートされています。

Cisco 806、Cisco 826、Cisco 827、Cisco 828、Cisco 831、Cisco 836、および Cisco 837 ルータ(Cisco IOS Release 12.2(8)T 以降)。Cisco 800 シリーズ ルータは、Cisco IOS Release 12.3(7)XR ではサポートされていませんが、Cisco IOS Release 12.3(7)XR2 ではサポートされています。

•![]() Cisco 870 シリーズ(Cisco IOS Release 12.3(8)YI1)。

Cisco 870 シリーズ(Cisco IOS Release 12.3(8)YI1)。

•![]() Cisco 1700 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 1700 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 1800 シリーズ(Cisco IOS Release 12.3(8)YI)。

Cisco 1800 シリーズ(Cisco IOS Release 12.3(8)YI)。

•![]() Cisco 1812 ルータ(Cisco IOS Release 12.3(8)YH)。

Cisco 1812 ルータ(Cisco IOS Release 12.3(8)YH)。

•![]() Cisco 2600 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 2600 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 3620 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 3620 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 3640 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 3640 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 3660 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 3660 シリーズ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 7100 シリーズ VPN ルータ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 7100 シリーズ VPN ルータ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 7200 シリーズ ルータ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 7200 シリーズ ルータ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco 7500 シリーズ ルータ(Cisco IOS Release 12.2(8)T 以降)。

Cisco 7500 シリーズ ルータ(Cisco IOS Release 12.2(8)T 以降)。

•![]() Cisco PIX 500 シリーズ(ソフトウェア リリース 6.2 以降)。

Cisco PIX 500 シリーズ(ソフトウェア リリース 6.2 以降)。

•![]() Cisco VPN 3000 シリーズ(ソフトウェア リリース 3.11 以降)。

Cisco VPN 3000 シリーズ(ソフトウェア リリース 3.11 以降)。

Easy VPN サーバ上でサポートされる ISAKMP ポリシーはグループ 2 に限る

Unity プロトコルは、グループ 2(1024 ビット Diffie-Hellman)の Internet Key Exchange(IKE; インターネット キー エクスチェンジ)ネゴシエーションを使用する Internet Security Association Key Management Protocol(ISAKMP; インターネット セキュリティ アソシエーション キー管理プロトコル)ポリシーだけをサポートします。そのため、Cisco Easy VPN Remote 機能で使用している Easy VPN サーバは、グループ 2 の ISAKMP ポリシー用に設定する必要があります。Easy VPN サーバは、Cisco Easy VPN Client と連携して使用されている場合、グループ 1 又はグループ 5 の ISAKMP 用に設定できません。

セキュアなトンネル接続を確保するため、Cisco Easy VPN Remote 機能では、暗号化だけを行い認証を行わないトランスフォーム セット(ESP-DES および ESP-3DES)や、認証だけを行い暗号化を行わないトランスフォーム セット(ESP-NULL ESP-SHA-HMAC および ESP-NULL ESP-MD5-HMAC)はサポートされていません。

(注) Cisco Unity Client プロトコルでは、Authentication Header(AH; 認証ヘッダー)認証はサポートされていませんが、Encapsulation Security Protocol(ESP; カプセル化セキュリティ プロトコル)はサポートされています。

この機能では、回線ステータス ベースのバックアップはサポートされていません。

スプリット トンネリングが使用されているクライアント モードでは、Network Address Translation(NAT; ネットワーク アドレス変換)の相互運用性はサポートされていません。

マルチキャスト NAT およびスタティック NAT は、Dynamic Virtual Tunnel Interface(DVTI; ダイナミック仮想トンネル インターフェイス)を使用する Easy VPN Remote だけにサポートされています。

•![]() 仮想 IPsec インターフェイス サポート機能を動作するには、仮想テンプレートをサポートする必要があります。

仮想 IPsec インターフェイス サポート機能を動作するには、仮想テンプレートをサポートする必要があります。

•![]() Easy VPN Remote デバイス上で仮想トンネル インターフェイスを使用する場合、サーバを仮想トンネル インターフェイス用に設定することを推奨します。

Easy VPN Remote デバイス上で仮想トンネル インターフェイスを使用する場合、サーバを仮想トンネル インターフェイス用に設定することを推奨します。

内部インターフェイスおよび外部インターフェイスを共有する複数のデュアル トンネルを使用する場合、次の制約事項が適用されます。

•![]() デュアル トンネルを設定する場合、いずれか 1 つのトンネルに、サーバ上でスプリット トンネルを設定する必要があります。

デュアル トンネルを設定する場合、いずれか 1 つのトンネルに、サーバ上でスプリット トンネルを設定する必要があります。

•![]() これらのトンネルのうち、Web インターセプトを設定できるのは 1 つだけです。音声トンネルに Web インターセプトは使用できません。

これらのトンネルのうち、Web インターセプトを設定できるのは 1 つだけです。音声トンネルに Web インターセプトは使用できません。

•![]() IP 電話に Web インターセプトを使用するためには、認可プロキシに IP 電話のバイパス方法を認識させます。

IP 電話に Web インターセプトを使用するためには、認可プロキシに IP 電話のバイパス方法を認識させます。

•![]() 1 つのトンネルを介したときだけ使用できる機能(モード設定交換によるコンフィギュレーション URL のプッシュ機能など)もあります。

1 つのトンネルを介したときだけ使用できる機能(モード設定交換によるコンフィギュレーション URL のプッシュ機能など)もあります。

Easy VPN Client におけるシスコ トンネリング制御プロトコル(cTCP)のサポート

•![]() cTCP がリスンするポートの数は最大で 10 個です。

cTCP がリスンするポートの数は最大で 10 個です。

•![]() cTCP がイネーブルになっているポートに他のアプリケーションが登録されている場合、それらのアプリケーションは動作しません。

cTCP がイネーブルになっているポートに他のアプリケーションが登録されている場合、それらのアプリケーションは動作しません。

•![]() Easy VPN Remote 機能では、DHCP を使用するユニバーサル クライアント モードはサポートされません。

Easy VPN Remote 機能では、DHCP を使用するユニバーサル クライアント モードはサポートされません。

ローカル トラフィックによってトリガーされるアクティベーション

この機能により、ローカルで生成された対象のトラフィックとの Easy VPN 接続を設定できます。

•![]() Easy VPN は接続 ACL モードで設定する必要があります。

Easy VPN は接続 ACL モードで設定する必要があります。

•![]() ローカル トラフィック機能は、非アクティブな Easy VPN トンネルが 1 つ以上接続 ACL モードにある場合にだけイネーブルになります。

ローカル トラフィック機能は、非アクティブな Easy VPN トンネルが 1 つ以上接続 ACL モードにある場合にだけイネーブルになります。

•![]() このローカル トラフィック機能は、接続 ACL モードにあるすべての Easy VPN トンネルがアクティブである、または接続 ACL モードにある VPN クライアント設定がない場合に自動的にディセーブルになります。

このローカル トラフィック機能は、接続 ACL モードにあるすべての Easy VPN トンネルがアクティブである、または接続 ACL モードにある VPN クライアント設定がない場合に自動的にディセーブルになります。

カスケード ACL は、Easy VPN 関心リストに新しいネットワークを追加するために使用します。ACL 内のいずれのエントリも、内部インターフェイス ネットワークに一致していない必要があります。一致が発生すると、Easy VPN が NAT ルールの作成に失敗するため、Easy VPN によってパケットが変換されません。

Cisco Easy VPN Remote について

Cisco Easy VPN Remote 機能を設定するには、次の事項を理解してください。

•![]() 「Cisco Easy VPN Remote 機能の特長」

「Cisco Easy VPN Remote 機能の特長」

•![]() 「動作モード」

「動作モード」

•![]() 「Cisco Easy VPN Remote を使用する認証」

「Cisco Easy VPN Remote を使用する認証」

•![]() 「デッド ピア検出ステートレス フェールオーバーのサポート」

「デッド ピア検出ステートレス フェールオーバーのサポート」

•![]() 「Cisco Easy VPN Remote 機能の概要」

「Cisco Easy VPN Remote 機能の概要」

Cisco Easy VPN Remote 機能の特長

•![]() エンドユーザ ポリシーをダイナミックに設定できます。そうすることで、エンドユーザや現場の技術者が手動で行うべき設定が減るため、エラーおよびテクニカル サポートへの問い合せも少なくできます。

エンドユーザ ポリシーをダイナミックに設定できます。そうすることで、エンドユーザや現場の技術者が手動で行うべき設定が減るため、エラーおよびテクニカル サポートへの問い合せも少なくできます。

•![]() プロバイダーが、必要に応じて機器やネットワークの設定を変更できるようになるため、エンドユーザの機器を再設定する必要がほぼなくなります。

プロバイダーが、必要に応じて機器やネットワークの設定を変更できるようになるため、エンドユーザの機器を再設定する必要がほぼなくなります。

•![]() 大規模な導入作業においても、ユーザ プロビジョニングを速やかに行えます。

大規模な導入作業においても、ユーザ プロビジョニングを速やかに行えます。

•![]() エンドユーザが、外部 VPN デバイスを購入して設定する必要がなくなります。

エンドユーザが、外部 VPN デバイスを購入して設定する必要がなくなります。

•![]() エンドユーザが、各自の PC 上に Easy VPN Client のソフトウェアをインストールして設定する必要がなくなります。

エンドユーザが、各自の PC 上に Easy VPN Client のソフトウェアをインストールして設定する必要がなくなります。

•![]() PC からルータへの VPN 接続を構成してメンテナンスを行う必要がなくなります。

PC からルータへの VPN 接続を構成してメンテナンスを行う必要がなくなります。

•![]() PC ベースのソフトウェア VPN Client や外部のハードウェアベース VPN ソリューションなど、さまざまな VPN アプリケーション間での相互運用性の問題が減ります。

PC ベースのソフトウェア VPN Client や外部のハードウェアベース VPN ソリューションなど、さまざまな VPN アプリケーション間での相互運用性の問題が減ります。

•![]() サポートされている複数のサブネットの数や split-include リストのサイズにかかわらず、IPsec トンネルを 1 つ設定します。

サポートされている複数のサブネットの数や split-include リストのサイズにかかわらず、IPsec トンネルを 1 つ設定します。

Cisco Easy VPN Remote の概要

ケーブル モデムや xDSL ルータなど、インターネットへの接続性能が高いブロードバンド アクセスにはさまざまな形式がありますが、多くのアプリケーションでは、高度な認証を実行したり、2 つのエンドポイント間のデータを暗号化したりするなど、VPN 接続に対するセキュリティが必要です。また、2 つのルータ間に VPN 接続を確立するには、複雑な作業が伴う場合がありますし、2 つのルータの VPN パラメータを設定するには普通、ネットワーク管理者間で面倒な調整が必要です。

Cisco Easy VPN Remote 機能を使い、Cisco Unity Client プロトコルを実装することで、VPN パラメータが Cisco IOS Easy VPN サーバで定義できるようになるため、こうした面倒な作業が大幅に軽減されます。サーバには、Cisco VPN 3000 コンセントレータや Cisco PIX ファイアウォールなどの専用 VPN デバイスを使用できるほか、Cisco Unity Client プロトコルをサポートする Cisco IOS ルータも使用できます。

Cisco Easy VPN サーバを設定すると、Cisco 800 シリーズ ルータや Cisco 1700VPN シリーズ ルータなどの Easy VPN Remote 上で最小限の設定を行うだけで、VPN 接続を構成できます。Easy VPN Remote による VPN トンネル接続が開始すると、Cisco Easy VPN サーバでは、IPsec ポリシーが Easy VPN Remote にプッシュされ、それに対応する VPN トンネル接続が構成されます。

Cisco Easy VPN Remote 機能を使って次の各処理を自動で管理できます。

•![]() アドレス、アルゴリズム、ライフタイムなど、さまざまなトンネル パラメータのネゴシエーション

アドレス、アルゴリズム、ライフタイムなど、さまざまなトンネル パラメータのネゴシエーション

•![]() NAT または Port Address Translation(PAT; ポート アドレス変換)、および必要な関連アクセス リスト(存在する場合)の自動作成

NAT または Port Address Translation(PAT; ポート アドレス変換)、および必要な関連アクセス リスト(存在する場合)の自動作成

動作モード

Cisco Easy VPN Remote 機能は、クライアント、ネットワーク拡張、ネットワーク拡張プラスという 3 つの動作モードをサポートしています。各モードの詳細は次のとおりです。

•![]() クライアント:実行する NAT または PAT を指定し、VPN トンネルのリモート エンドにある PC などのホストで、宛先サーバの IP アドレス空間に含まれる IP アドレスを使用しないプライベート ネットワークを構成します。

クライアント:実行する NAT または PAT を指定し、VPN トンネルのリモート エンドにある PC などのホストで、宛先サーバの IP アドレス空間に含まれる IP アドレスを使用しないプライベート ネットワークを構成します。

機能拡張により、モードの設定を介して取得される IP アドレスは、使用可能なループバック インターフェイスに自動で割り当てられます。この IP アドレスに対する IPsec Security Association(SA; セキュリティ アソシエーション)は、Easy VPN Remote により自動的に作成されます。この IP アドレスは通常、(ping、Telnet、および セキュア シェルを使用した)トラブルシューティングに使用します。

•![]() ネットワーク拡張:IP アドレスを付与する(VPN トンネルのクライアント エンド上の)PC およびその他のホストを指定します。その IP アドレスは、トンネル化されたネットワーク上の宛先ネットワークを介して全体にルーティングおよび到達可能なため、1 つの論理ネットワークを構成します。PAT は適用されないため、クライアント PC およびホストから、宛先ネットワークにある PC およびホストへ直接アクセスできます。

ネットワーク拡張:IP アドレスを付与する(VPN トンネルのクライアント エンド上の)PC およびその他のホストを指定します。その IP アドレスは、トンネル化されたネットワーク上の宛先ネットワークを介して全体にルーティングおよび到達可能なため、1 つの論理ネットワークを構成します。PAT は適用されないため、クライアント PC およびホストから、宛先ネットワークにある PC およびホストへ直接アクセスできます。

•![]() ネットワーク拡張プラス(mode network-plus):ネットワーク拡張モードの機能に加え、モードの設定を介して要求した IP アドレスを、使用可能なループバック インターフェイスに自動的に割り当てることができます。この IP アドレスの IPsec SAは、Easy VPN Remote により自動的に作成されます。この IP アドレスは通常、(ping、Telnet、および セキュア シェルを使用した)トラブルシューティングに使用します。

ネットワーク拡張プラス(mode network-plus):ネットワーク拡張モードの機能に加え、モードの設定を介して要求した IP アドレスを、使用可能なループバック インターフェイスに自動的に割り当てることができます。この IP アドレスの IPsec SAは、Easy VPN Remote により自動的に作成されます。この IP アドレスは通常、(ping、Telnet、および セキュア シェルを使用した)トラブルシューティングに使用します。

(注) この機能は、Cisco Easy VPN サーバと Cisco Easy VPN クライアントに同じタイプの Easy VPN コンフィギュレーションがある場合にだけサポートされます。つまり、両方でレガシー Easy VPN コンフィギュレーションを使用する、または両方で DVTI コンフィギュレーションを使用する必要があります。

これらの動作モードはいずれも、オプションとしてスプリット トンネリングをサポートしています。スプリット トンネリングを使用すると、VPN トンネルを介して社内リソースへセキュアにアクセスできるほか、Internet Service Provider(ISP; インターネット サービス プロバイダー)やその他のサービスとの接続を介してインターネットへアクセスできるため、Web アクセスのパスから社内リソースを除外できます。

クライアント モードおよびネットワーク拡張モードのシナリオ

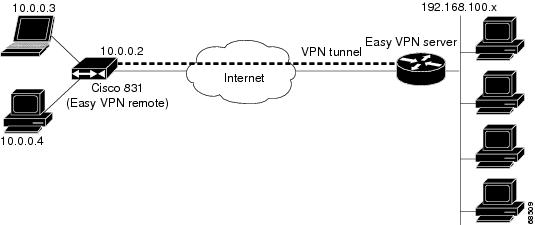

図 1 は、クライアント モードの動作例を図示したものです。この例では、2 つの PC に対してそれぞれ、プライベート ネットワークのアドレス空間 10.0.0.0 に属する IP アドレスが割り当てられており、この 2 つの PC へのアクセスを Cisco 831 ルータが仲介しています。Cisco 831 ルータには、同じくプライベート ネットワークのアドレス空間 10.0.0.0 に属する IP アドレスが割り当てられており、2 つの PC は Cisco 831 ルータ上のイーサネット インターフェイスに接続しています。Cisco 831 ルータは、2 つの PC から宛先ネットワークへアクセスできるように VPN トンネル上で NAT または PAT を実行します。

(注) また、図 1 の図はスプリット トンネリング接続を表しています。クライアント PC からグローバル インターネットにあるパブリック リソースへアクセスできます(パブリック リソースへのパスに、社内ネットワークは含みません)。

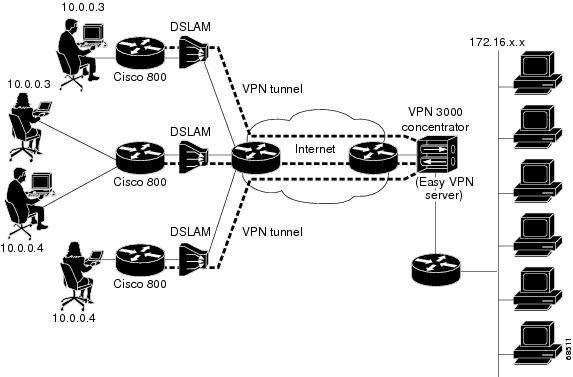

図 2 も、クライアント モードの動作例を図示したものです。ここでは、VPN コンセントレータが、複数の xDSL クライアントに対する宛先エンドポイントになっています。この例では、複数ある小規模企業クライアントに対してそれぞれ、プライベート ネットワークのアドレス空間 10.0.0.0 に属する IP アドレスが割り当てられており、これらのクライアントへのアクセスを Cisco 800 シリーズ ルータが仲介しています。Cisco 800 シリーズ ルータは、2 つの PC から宛先ネットワークへアクセスできるように VPN トンネル上で NAT または PAT を実行します。

図 2 Cisco Easy VPN Remote 接続(VPN コンセントレータを使用した場合)

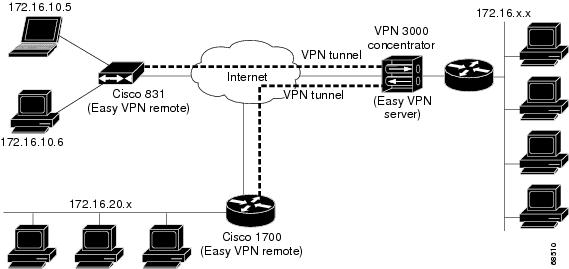

図 3 は、ネットワーク拡張モードの動作例を図示したものです。この例では、Cisco 831 ルータおよび Cisco 1700 シリーズ ルータがともに、Cisco Easy VPN Remote デバイスとして機能し、Cisco VPN 3000 コンセントレータへの接続を行います。

クライアント ホストには、トンネル上の宛先ネットワークを介して全体にルーティング可能な IP アドレスが付与されます。これらの IP アドレスは、トンネル上で正しくルーティングされるように宛先ルータが設定されていれば、宛先ネットワークと同じサブネット空間に属していても、別のサブネット空間に属していても構いません。

この例の場合、2 つのルータに接続された PC およびホストには、宛先の企業ネットワークと同じアドレス空間に属する IP アドレスが付与されています。Cisco 831 ルータには、同じく企業ネットワークのアドレス空間に属する IP アドレスが割り当てられており、PC はすべて Cisco 831 ルータ上のイーサネット インターフェイス接続しています。この図は、リモート ネットワークをシームレスに拡張したものです。

Cisco Easy VPN Remote を使用する認証

Cisco Easy VPN Remote 機能は、中央のコンセントレータへのリモート ルータを認証する 2 段階プロセスをサポートします。第 1 段階で行われるのは、コントロール チャネル作成の一部であるグループ レベル認証です。ここでは、事前共有キー、デジタル証明書という 2 種類の認証クレデンシャルを使用できます。各認証クレデンシャルの詳細については後述します。

第 2 段階では、eXtended Authentication(Xauth; 拡張認証)が行われます。ここでは、リモート側(この場合は Easy VPN ルータ)から中央のルータへユーザ名およびパスワードが送信されます。これは、PC 上の Cisco VPN ソフトウェア クライアントで、ユーザが VPN トンネルをアクティブにするためにユーザ名およびパスワードを入力した場合のプロセスと同じものです。ただし、ルータを使用している場合には、ルータそのものが認証の対象となり、その認証は Cisco VPN Client ソフトウェアを搭載した PC に対してではなく、ネットワークに対して行われます。Xauth はオプション(ディセーブル化可能)ですが、セキュリティを強化するために、通常はイネーブルになっています。Xauth による認証が完了し、トンネルがアップすると、Easy VPN Remote ルータの後に配置されているすべての PC からトンネルへアクセスできるようになります。

Xauth がイネーブルになっている場合、ユーザ名およびパスワードの入力方法を指定することが重要です。入力方法は 2 つあります。1 つは、Xauth のユーザ名とパスワードをルータのコンフィギュレーション ファイルに格納しておく方法です。この方法を使うのは通常、ルータを複数の PC が共有している環境において、VPN トンネルを常時アップ状態にしておく場合( 「自動アクティベーション」 を参照)か、送信すべきデータが発生するたびにルータにトンネルを自動でアップさせる場合( 「トラフィックトリガー アクティベーション」 を参照)です。そうした具体例の 1 つに支店での環境があります。支店では、ユーザがデータを送信するたびに、特別な操作せずに VPN トンネルがアップ状態になれば便利です。このような支店において、個々の PC で各ユーザの ID に基づく認証が必要な場合、Easy VPN ルータを自動アクティベーション モードにして、トンネルを常時アップ状態にし、Cisco IOS 認証プロキシまたは Cisco IOS 802.1x を使用して各 PC を個別に認証します。トンネルが常時アップ状態になるため、認証プロキシまたは 802.1x で AAA/RADIUS などの中央にあるユーザ データベースにアクセスして、PC ユーザから送信されるユーザ要求を個別に認証できます(認証プロキシの設定方法については、 「関連資料」 の「IPsec および VPN の一般情報」を、802.1x 認証の設定方法については「802.1x 認証」を参照してください)。

もう 1 つは、Xauth のユーザ名およびパスワードを、ルータ上に格納しないで入力する方法です。この場合、ルータに接続されている PC ユーザには、ユーザ名およびパスワードを手動で入力するための Web ページが表示されます( 「手動アクティベーション」 を参照)。入力されたユーザ名およびパスワードは、ルータから中央のコンセントレータに送信され、それらが正しい場合、トンネルがアップします。この方法を使う典型例は、テレワーカーのネットワークです。テレワーカーは、トンネルをいつアップ状態にするか管理できれば便利です。トンネルをアップ状態にするには、各自のユーザ クレデンシャル(場合によりワンタイム パスワードを含む)を入力する必要があります。ネットワーク管理者にとっても、中央のコンセントレータにあるリソースを保護するためには、テレワーカー用のトンネルは使用時にだけアップするのが理想です(この設定の詳細については、 「Web ベース アクティベーション」 を参照してください)。

Xauth のユーザ名およびパスワードは、ルータの Command-Line Interface(CLI; コマンドライン インターフェイス)からも手動で入力できます。しかし、ユーザは最初にルータへログインする必要がある(そのときにユーザ ID が必要になる)ため、この方法は推奨できません。ただし、ネットワーク管理者がトラブルシューティングを行う場合には便利です。

事前共有キーの使用

事前共有キーを使用すると、各ピア間でキーを共有できます。事前共有キーは設定の実行中に表示されるため、誰にでも判読できるようになっています(このような状態をクリア形式といいます)。シスコのソフトウェアでは、暗号化事前共有キーという別のタイプの事前共有キーもサポートしています。よりセキュアな認証が必要な場合は、暗号化事前共有キーを使用することもできます。

認証に暗号化事前共有キーを使用すると、平文のパスワードを NVRAM のタイプ 6(暗号化)形式でセキュアに保管できます。グループ事前共有キーは、双方の VPN トンネル ピア上で事前に設定できます。暗号化されたキーワードは、実行設定で確認できますが、その実際の内容は表示されません(暗号化事前共有キーの詳細については、「 Encrypted Preshared Key 」を参照してください)。

デジタル証明書の使用

デジタル証明書を使用すると、Easy VPN Remote デバイス上で Rivest, Shamir, and Adelman(RSA)シグニチャがサポートされます。このサポートは、リモート デバイスの内部または外部に格納できる RSA 証明書を介して実現されます。

(注) デジタル証明書を使用した Easy VPN に対するタイムアウト時間の推奨値は 40 秒です。

デジタル証明書の詳細については、『 Easy VPN Remote RSA Signature Support 』のフィーチャ ガイド、リリース 12.3(7)T1 を参照してください。

Xauth の使用

Xauth は、付加的な水準の認証方法です。Xauth は、グループ事前共有キーまたはデジタル証明書の使用時に使用できます。Xauth クレデンシャルは、Security Device Manager(SDM)などの Web インターフェイス マネージャか、CLI を使用して入力します( 「Cisco Easy VPN Remote Web マネージャ」 を参照)。

パスワード保存機能を使用すると、Xauth のユーザ名およびパスワードを Easy VPN Remote コンフィギュレーションに保存できるため、それらを手動で入力する必要がなくなります。ただし、One-Time Passwords(OTP; ワンタイム パスワード)はパスワード保存機能ではサポートされていないため、Xauth の要求時に手動で入力する必要があります。パスワード保存機能を有効にするには、Easy VPN サーバの設定を行う必要があります(パスワード保存機能の設定方法については、 「デッド ピア検出定期メッセージ オプション」 を参照してください)。

Xauth は Easy VPN サーバにより制御されます。Cisco IOS Easy VPN サーバにより Xauth 認証が要求されると、ルータのコンソールに次のメッセージが表示されます。

crypto ipsec client ezvpn xauth

このメッセージが表示されたら、 crypto ipsec client ezvpn connect コマンドを入力し、それ以降に表示されるプロンプトに従って、ユーザ ID やパスワードなど必要な情報を入力します。

Xauth のタイムアウト時間の推奨値は 50 秒以下です。

(注) ユーザ名およびパスワードを入力する際のタイムアウト時間は、Cisco IOS Easy VPN サーバの設定により決まります。サーバ上で Cisco IOS ソフトウェアが実行されている場合、このタイムアウト時間は、crypto isakmp xauth timeout コマンドで指定します。

Web ベース アクティベーション

Web ベース アクティベーションを使用すると、リモート テレワーカーのリモート Easy VPN ルータと中央に配置されたルータ間にある VPN トンネルの認証が簡単になります。管理者は、この機能を使用することにより、いずれかのリモート PC から送信された初期 HTTP 要求をリモート Easy VPN ルータが代行受信するようにリモート LAN を設定できます。ユーザは、返されたログイン ページで、VPN トンネルの認証に必要なクレデンシャルを入力します。いったん VPN トンネルがアップすれば、このリモート サイトに属するユーザは全員、ユーザ名とパスワードを入力することなく、社内 LAN にアクセスできます。各ユーザは、VPN トンネルをバイパスし、インターネットにだけ接続するよう選択することもできます。その際も、パスワードは不要です。

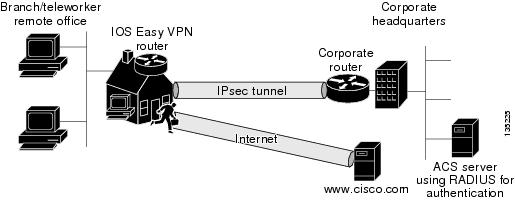

Web ベース アクティベーションが使用される典型例は、在宅テレワーカーの環境です。この環境では、在宅テレワーカーが社内 LAN に接続する必要があるときだけ、Easy VPN トンネルがアップします。リモート テレワーカー本人以外の家族(配偶者や子供)も、[Internet Only] オプションを使用すれば、VPN トンネルをアップすることなく、インターネットにアクセスできます。図 4 は、Web ベース アクティベーションの典型的なシナリオを図示したものです。

図 4 Web ベース アクティベーションの典型的なシナリオ

(注) Xauth クレデンシャルを入力すると、そのリモート サイトに属するすべてのユーザに対してトンネルがアップします。トンネルがアップした後でリモート サイトに追加された PC には、Xauth クレデンシャルを入力するためのプロンプトは表示されません。Web ベース アクティベーションは、すべてのリモート PC に対して VPN トンネルをアップ状態にするための認証方法であり、ユーザ別の認証を行うための方法ではありません。VPN トンネル アクセスに関するユーザ別認証を行う場合は、Cisco IOS 認証プロキシまたは 802.1x を使用します。その際に使用する機能は、リモート Easy VPN ルータ上で設定できます(認証プロキシの設定方法については、「関連資料」の「IPsec および VPN の一般情報」を、802.1x 認証の設定方法については「802.1x 認証」を参照してください)。

Web ベース アクティベーションの設定方法については、 「Web ベース アクティベーションの設定」 を参照してください。

ここでは、Web ベース アクティベーション機能がオンになっている場合に、リモート テレワーカーに対して表示されるさまざまな画面について説明します。

•![]() 「Web ベース アクティベーション ポータル ページ」

「Web ベース アクティベーション ポータル ページ」

•![]() 「認証の成功」

「認証の成功」

•![]() 「無効化」

「無効化」

Web ベース アクティベーション ポータル ページ

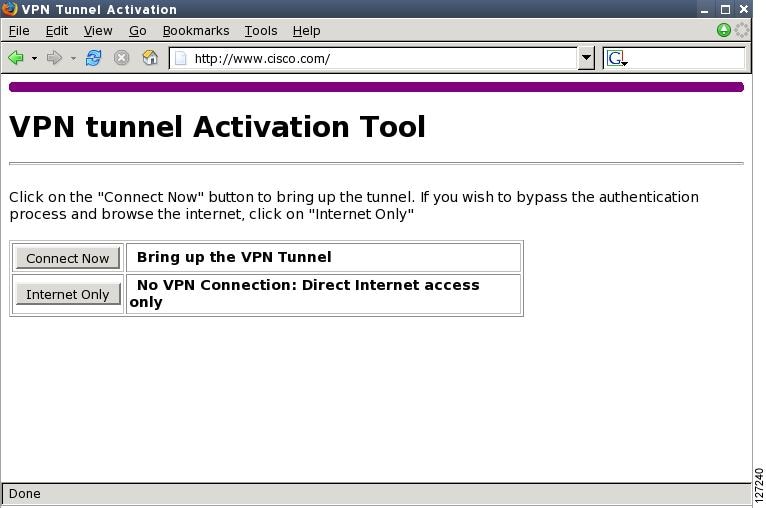

図 5 は、Web ベース アクティベーション ポータル ページの一例です。ユーザは、社内 LAN に接続するか、インターネットにだけ接続するかをクリック操作で選択できます。社内 LAN に接続する場合は [Connect Now] を、インターネットにだけ接続する場合は [Internet Only] をそれぞれクリックします。

(注) インターネットにだけ接続する場合、パスワードは不要です。

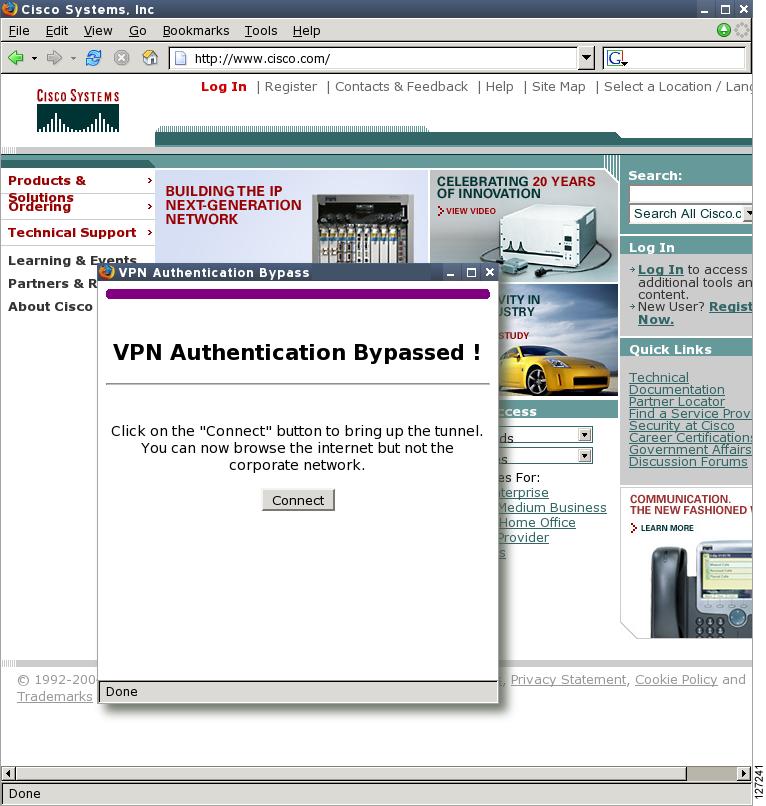

VPN 認証バイパス

図 6 は、Web ベース アクティベーション ポータル ページで、ユーザがインターネットにだけ接続するために [Internet Only] オプションをクリックした場合の表示例です。このオプションの最大の特長は、リモート テレワーカー本人が業務に使用する VPN トンネルの認証を行えない場合でも、その家族がインターネットを利用できることです。

図 6 [VPN Authentication Bypass] ページ

(注) [Web-Based Activation] ウィンドウを誤って閉じてしまっても、次の 2 段階の手順により再接続できます。

1.![]() ブラウザに、「http://routeripaddress/ezvpn/bypass」と入力し、その URL への接続を試みます。この URL を入力すると、([Internet Only] ボタンをクリックした際に)ご使用の IP アドレスに対して作成されていたバイパス ステートはクリアされます。この URL にアクセスするのはバイパス ステートをクリアするためです。ページが見つからないという内容のメッセージが表示されても問題はありません。

ブラウザに、「http://routeripaddress/ezvpn/bypass」と入力し、その URL への接続を試みます。この URL を入力すると、([Internet Only] ボタンをクリックした際に)ご使用の IP アドレスに対して作成されていたバイパス ステートはクリアされます。この URL にアクセスするのはバイパス ステートをクリアするためです。ページが見つからないという内容のメッセージが表示されても問題はありません。

2.![]() バイパス ステートをクリアすると、外部のサイトを表示できます。[Connect and Bypass] ページが再度表示されます。[Connect] ボタンをクリックすると、VPN に接続できます。

バイパス ステートをクリアすると、外部のサイトを表示できます。[Connect and Bypass] ページが再度表示されます。[Connect] ボタンをクリックすると、VPN に接続できます。

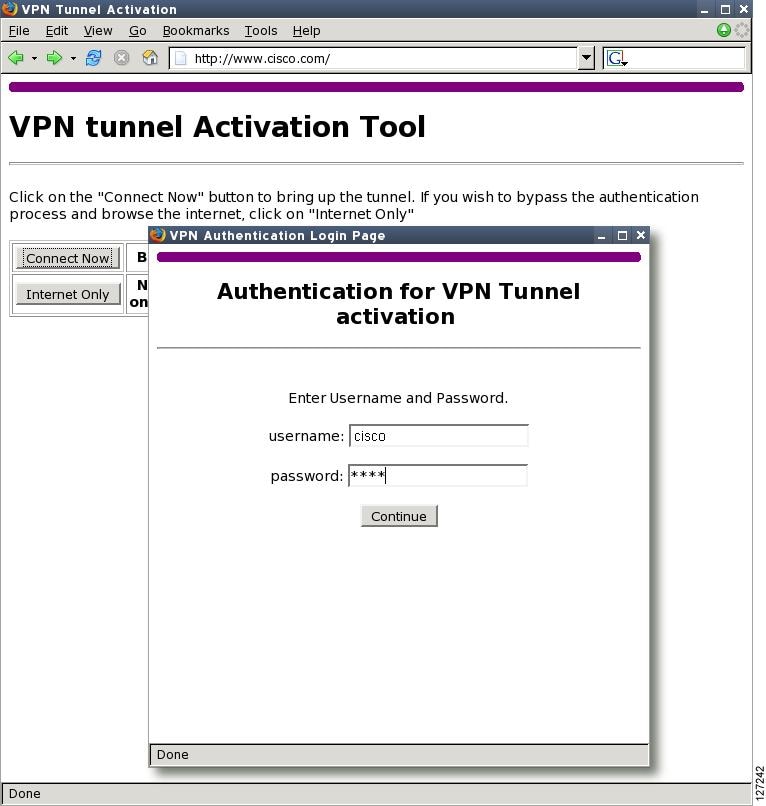

VPN トンネル認証

図 7 は、Web ベース アクティベーション ポータル ページで、ユーザが社内 LAN に接続するためにユーザ名およびパスワードを入力した場合の表示例です。ユーザが認証されると、そのリモート サイトに対して Easy VPN トンネルがアップします。リモート サイトに複数の PC が存在する場合、トンネルがアップした後に追加されたユーザは、社内 LAN に接続する場合でも、Xauth クレデンシャルを要求されません。

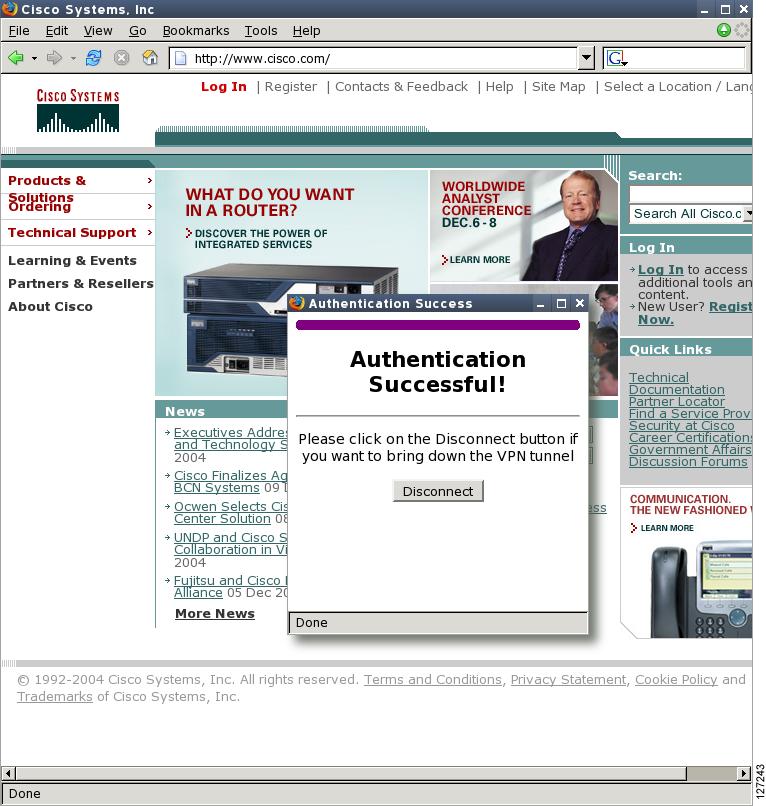

認証の成功

図 8 は、アクティベーションに成功した場合の画面の表示例です。VPN トンネルを無効にする場合、[Disconnect] ボタンをクリックします。IKE SA がタイムアウトした場合(デフォルトでは 24 時間)、リモート テレワーカーは Xauth クレデンシャルを入力してトンネルを再びアップ状態にする必要があります。

無効化

図 9 は、VPN トンネルの無効化が完了した場合の表示例です。このページは、5 秒間表示された後、自動的に閉じます。

802.1x 認証

802.1x 認証機能を使用すると、Cisco IOS ルータにおいて、Easy VPN をクライアント モードで動作させながら、802.1x 認証を実行できます。この機能の詳細については、 「その他の参考資料」 の「802.1x 認証」を参照してください。

トンネル アクティベーション オプション

トンネル アクティベーションには 3 つのオプションがあります。

•![]() トラフィックトリガー アクティベーション(Cisco IOS Release 12.3(11)T では使用できません)

トラフィックトリガー アクティベーション(Cisco IOS Release 12.3(11)T では使用できません)

自動アクティベーション

インターフェイスに対して Cisco Easy VPN Remote 機能が設定されると、Cisco Easy VPN トンネルへの接続が自動的に行われます。タイムアウトするか接続に失敗したトンネルは、自動的に再接続が試行され、接続が確立するまで何度でも再試行されます。

Cisco Easy VPN Remote デバイスで自動トンネル制御を指定するには、 crypto ipsec client ezvpn コマンドを設定してから、 connect auto コマンドを設定する必要があります。ただし、Easy VPN Remote コンフィギュレーションを新たに作成する場合は、デフォルトで「自動」が設定されるため、これらのコマンドを使用する必要はありません。

特定のトンネルを接続解除またはリセットする場合は、 clear crypto ipsec client ezvpn コマンドを使用します。ただし、SDM を使用することもできます。

手動アクティベーション

Cisco Easy VPN Remote ソフトウェアには、Cisco Easy VPN トンネルの手動制御機能が実装されています。これにより、トンネルの確立および終端をオンデマンドで行えます。

Cisco Easy VPN Remote デバイスで手動トンネル制御を指定するためには、 crypto ipsec client ezvpn コマンドを入力し、次に connect manual コマンドを入力する必要があります。

手動制御を指定すると、Cisco Easy VPN Remote は、Cisco Easy VPN Remote 接続の確立が試行されるまで、コマンドの入力を待機することになります。トンネルがタイムアウトまたは接続に失敗すると、後続の接続でも、コマンドの入力を待機しなくてはなりません。

設定が手動の場合、トンネルは crypto ipsec client ezvpn connect コマンドの発行後にだけ接続されます。

特定のトンネルを接続解除またはリセットする場合は、 clear crypto ipsec client ezvpn コマンドを使用します。ただし、SDM を使用することもできます。

手動トンネル制御の詳しい設定方法については、 「手動トンネル制御の設定」 を参照してください。

トラフィックトリガー アクティベーション

(注) この機能は Cisco IOS Release 12.3(11)T では使用できません。

トランザクション ベースの VPN アプリケーションには、トラフィックトリガー アクティベーション機能の使用を推奨します。また、Easy VPN コンフィギュレーションのバックアップを行う場合にも、Easy VPN ダイヤル バックアップ機能とこの機能を併用することを推奨します。これにより、トンネルを介してトラフィックを送信する場合だけ、バックアップがアクティブになります。

Access Control List(ACL; アクセス コントロール リスト)トンネル制御を使用するためには、あらかじめ「関心のある」トラフィックを記述しておく必要があります。ACL の詳細については、『 Cisco IOS Security Configuration Guide: Securing the Data Plane 』の「 IP Access List Overview 」の章を参照してください。ACL トリガー トンネルの設定を実際に行う場合は、 crypto ipsec client ezvpn コマンドを connect acl コマンドと一緒に使用します。

デッド ピア検出ステートレス フェールオーバーのサポート

バックアップ サーバ リスト ローカル設定

バックアップ サーバ リスト ローカル設定機能では、複数の peer 文を入力できます。この機能が設定されていると、クライアントがピアに接続しようとして、そのネゴシエーションに失敗した場合、Easy VPN では次のピアへのフェールオーバーが実行されます。フェールオーバーは、ピアのリストに従って順次行われます。最後のピアに到達すると、Easy VPN により先頭のピアに戻ります。直前のピアの IKE SA および IPsec SA は削除されます。ホスト名だけでなく双方の IP アドレスにも、複数の peer 文が使用できます。peer 文を設定したり設定解除したりしても、peer 文の配列は変更されません。

この機能を使用するには、 peer コマンドを crypto ipsec client ezvpn コマンド後に使用します。

バックアップ サーバ リスト自動設定

Cisco IOS ソフトウェアをベースにした Easy VPN Remote に対しては、冗長構成用に最大 10 のバックアップ サーバを設定できます。バックアップ サーバ機能を使用すると、Easy VPN サーバから Easy VPN Remote へ、バックアップ サーバ リストをプッシュできます。

管理者は、バックアップ リストを使用することで、障害や再送信の発生時や Dead Peer Detection(DPD; デッド ピア検出)メッセージの受信時に特定の Easy VPN Remote の接続先となるバックアップ サーバを制御できます。

(注) バックアップ サーバ機能を有効にするには、サーバ上でバックアップ サーバ リストを事前に設定しておく必要があります。

リモート A は、サーバ A への接続に失敗すると、サーバ B への接続を試みます。サーバ B にバックアップ リストが設定されていれば、そのリストによってサーバ A のバックアップ サーバ リストは上書きされます。サーバ B への接続にも失敗すると、リモート A は、設定済みのバックアップ サーバへ順次接続を試みます。

(注) 自動モードの場合、ユーザはサーバ A で障害があれば、サーバ B へ自動的に移行します。ただし、手動モードの場合は、移行の設定を手動で行う必要があります。移行の設定を手動で行う場合は、connect キーワードを指定して crypto ipsec client ezvpn コマンドを使用します。

この機能をイネーブルにするために、Easy VPN Remote で新たな設定を行う必要はありません。現在のサーバを表示する場合は、 show crypto ipsec client ezvpn コマンドを使用します。Easy VPN サーバによりプッシュされたピアを検索する場合も、同じコマンドを使用できます。

この機能のトラブルシューティングを行う場合は、 debug crypto ipsec client ezvpn コマンドを使用します。トラブルシューティングを行う上で、より詳細な情報が必要な場合は、 debug crypto isakmp コマンドを使用してください。トラブルシューティングには、 show crypto ipsec client ezvpn コマンドを使用することもできます。

Cisco Easy VPN Remote 機能の概要

Cisco Easy VPN Remote は、複数の機能で構成された機能群であり、Cisco IOS Release 12.2(4)YA で初めて導入されて以降、さまざまな改良がなされています。Cisco Easy VPN Remote を構成する機能は次のとおりです。

•![]() 「デフォルト内部インターフェイス」:Cisco 800 シリーズ ルータのデフォルト Easy VPN 内部インターフェイスを自動設定できます。

「デフォルト内部インターフェイス」:Cisco 800 シリーズ ルータのデフォルト Easy VPN 内部インターフェイスを自動設定できます。

•![]() 「内部インターフェイスの複数サポート」:Cisco Easy VPN Remote 上で、内部インターフェイスを最大 8 つまで設定できます。

「内部インターフェイスの複数サポート」:Cisco Easy VPN Remote 上で、内部インターフェイスを最大 8 つまで設定できます。

•![]() 「外部インターフェイスの複数サポート」:外部インターフェイスに対して外部トンネルを最大 4 つまで設定できます。

「外部インターフェイスの複数サポート」:外部インターフェイスに対して外部トンネルを最大 4 つまで設定できます。

•![]() 「VLAN のサポート」:VLAN を、有効な Easy VPN 内部インターフェイスとして設定できます。

「VLAN のサポート」:VLAN を、有効な Easy VPN 内部インターフェイスとして設定できます。

•![]() 「サブネットの複数サポート」:Easy VPN 内部インターフェイスに接続された複数のサブネットを、Easy VPN トンネルに含めることができます。

「サブネットの複数サポート」:Easy VPN 内部インターフェイスに接続された複数のサブネットを、Easy VPN トンネルに含めることができます。

•![]() 「NAT 相互運用性のサポート」:IPsec VPN トンネルの接続が解除された場合に、NAT の設定が自動的に復旧します。

「NAT 相互運用性のサポート」:IPsec VPN トンネルの接続が解除された場合に、NAT の設定が自動的に復旧します。

•![]() 「ローカル アドレスのサポート」:Cisco Easy VPN Remote には、機能強化の一環として、local-address アトリビュートが新たに追加されました。このアトリビュートを使用すると、Easy VPN トンネル トラフィックの送信時に使用する IP アドレスを、どのインターフェイスで指定するかを設定できます。

「ローカル アドレスのサポート」:Cisco Easy VPN Remote には、機能強化の一環として、local-address アトリビュートが新たに追加されました。このアトリビュートを使用すると、Easy VPN トンネル トラフィックの送信時に使用する IP アドレスを、どのインターフェイスで指定するかを設定できます。

•![]() 「ピア ホスト名」:いずれかのピアがホスト名として定義された場合、そのホスト名は格納され、トンネルの接続時に Domain Name System(DNS; ドメイン ネーム システム)lookup が実行されます。

「ピア ホスト名」:いずれかのピアがホスト名として定義された場合、そのホスト名は格納され、トンネルの接続時に Domain Name System(DNS; ドメイン ネーム システム)lookup が実行されます。

•![]() 「プロキシ DNS サーバのサポート」:Cisco Easy VPN Remote コンフィギュレーションで、ルータを LAN 接続ユーザ用のプロキシ DNS サーバとして動作するように設定できます。

「プロキシ DNS サーバのサポート」:Cisco Easy VPN Remote コンフィギュレーションで、ルータを LAN 接続ユーザ用のプロキシ DNS サーバとして動作するように設定できます。

•![]() 「Cisco IOS ファイアウォールのサポート」:この機能により、すべてのプラットフォーム上で、Cisco IOS ファイアウォールを設定できます。

「Cisco IOS ファイアウォールのサポート」:この機能により、すべてのプラットフォーム上で、Cisco IOS ファイアウォールを設定できます。

•![]() 「同一インターフェイスでの Easy VPN Remote および Easy VPN Server のサポート」:Easy VPN Remote と Easy VPN サーバが同一のインターフェイスでサポートされます。これにより、同じインターフェイスで同時に別の Easy VPN サーバへのトンネルを確立し、Easy VPN ソフトウェア クライアントを終端することができます。

「同一インターフェイスでの Easy VPN Remote および Easy VPN Server のサポート」:Easy VPN Remote と Easy VPN サーバが同一のインターフェイスでサポートされます。これにより、同じインターフェイスで同時に別の Easy VPN サーバへのトンネルを確立し、Easy VPN ソフトウェア クライアントを終端することができます。

•![]() 「同一インターフェイスでの Easy VPN Remote およびサイトツーサイトのサポート」:Easy VPN Remote とサイトツーサイト(クリプト マップ)が同一のインターフェイスでサポートされます。これにより、別の Easy VPN サーバへのトンネルを確立すると同時に、同一のインターフェイスで別のサイトツーサイトを構成できます。

「同一インターフェイスでの Easy VPN Remote およびサイトツーサイトのサポート」:Easy VPN Remote とサイトツーサイト(クリプト マップ)が同一のインターフェイスでサポートされます。これにより、別の Easy VPN サーバへのトンネルを確立すると同時に、同一のインターフェイスで別のサイトツーサイトを構成できます。

•![]() 「Cisco Easy VPN Remote Web マネージャ」:組み込み Web インターフェイスを使用することにより、Cisco uBR905 および Cisco uBR925 ケーブル アクセス ルータ上で Cisco Easy VPN Remote 機能を管理できます。

「Cisco Easy VPN Remote Web マネージャ」:組み込み Web インターフェイスを使用することにより、Cisco uBR905 および Cisco uBR925 ケーブル アクセス ルータ上で Cisco Easy VPN Remote 機能を管理できます。

•![]() 「デッド ピア検出定期メッセージ オプション」:使用しているルータから、その IKE ピアの稼動状況について定期的に照会が行われるよう設定できます。

「デッド ピア検出定期メッセージ オプション」:使用しているルータから、その IKE ピアの稼動状況について定期的に照会が行われるよう設定できます。

•![]() 「ロード バランシング」:リモート デバイスが過負荷状態のため、これ以上トラフィックを受け入れられない場合、そのリモートが新たに接続すべき IKE サーバの IP アドレスを記載した通知メッセージが、VPN 3000 により送信されます。

「ロード バランシング」:リモート デバイスが過負荷状態のため、これ以上トラフィックを受け入れられない場合、そのリモートが新たに接続すべき IKE サーバの IP アドレスを記載した通知メッセージが、VPN 3000 により送信されます。

•![]() 「管理用拡張機能」:VPN リモートのリモート管理が可能です。

「管理用拡張機能」:VPN リモートのリモート管理が可能です。

•![]() 「PFS のサポート」:VPN リモート デバイスからの要求を受けて、サーバから Perfect Forward Secrecy(PFS; 完全転送秘密)コンフィギュレーション モードのアトリビュートが送信されます。

「PFS のサポート」:VPN リモート デバイスからの要求を受けて、サーバから Perfect Forward Secrecy(PFS; 完全転送秘密)コンフィギュレーション モードのアトリビュートが送信されます。

•![]() 「ダイヤル バックアップ」:リモート デバイス上で、ダイヤル バックアップ トンネル接続を設定できます。

「ダイヤル バックアップ」:リモート デバイス上で、ダイヤル バックアップ トンネル接続を設定できます。

•![]() 「仮想 IPsec インターフェイスのサポート」:インターネットだけでなく、さまざまな Easy VPN コンセントレータへトラフィックを選択的に送信できます(IPsec 仮想トンネル インターフェイス機能の参考資料についても説明があります)。

「仮想 IPsec インターフェイスのサポート」:インターネットだけでなく、さまざまな Easy VPN コンセントレータへトラフィックを選択的に送信できます(IPsec 仮想トンネル インターフェイス機能の参考資料についても説明があります)。

•![]() 「デュアル トンネルのサポート」:内部インターフェイスおよび外部インターフェイスを共有する複数の Easy VPN トンネルを設定して、2 つのピアを 2 つの異なる VPN サーバへ同時に接続させることができます。

「デュアル トンネルのサポート」:内部インターフェイスおよび外部インターフェイスを共有する複数の Easy VPN トンネルを設定して、2 つのピアを 2 つの異なる VPN サーバへ同時に接続させることができます。

•![]() 「バナー」:Easy VPN サーバによりプッシュされたバナーを、Easy VPN Remote デバイスにダウンロードできます。このバナーは、Xauth および Web ベース アクティベーションで使用できます。このバナーは、Easy VPN トンネルをアクティブにすると、Easy VPN Remote コンソール上に(Web ベース アクティベーションを使用している場合は HTML ページとして)表示されます。

「バナー」:Easy VPN サーバによりプッシュされたバナーを、Easy VPN Remote デバイスにダウンロードできます。このバナーは、Xauth および Web ベース アクティベーションで使用できます。このバナーは、Easy VPN トンネルをアクティブにすると、Easy VPN Remote コンソール上に(Web ベース アクティベーションを使用している場合は HTML ページとして)表示されます。

•![]() 「設定管理の拡張機能(モード設定交換による設定 URL のプッシュ)」:Easy VPN サーバによりプッシュされた URL を、Easy VPN Remote デバイスにダウンロードできます。また、設定の内容を Easy VPN Remote デバイスにダウンロードし、それを実行設定に適用することもできます。

「設定管理の拡張機能(モード設定交換による設定 URL のプッシュ)」:Easy VPN サーバによりプッシュされた URL を、Easy VPN Remote デバイスにダウンロードできます。また、設定の内容を Easy VPN Remote デバイスにダウンロードし、それを実行設定に適用することもできます。

•![]() 「プライマリ ピアの再アクティブ化」:プライマリ ピアを指定できます。Easy VPN デバイスがプライマリ ピアからバックアップ ピアへフェールオーバーした後で、プライマリ ピアが再び使用可能になると、バックアップ ピアとの接続は切断され、プライマリ ピアとの接続が確立されます。

「プライマリ ピアの再アクティブ化」:プライマリ ピアを指定できます。Easy VPN デバイスがプライマリ ピアからバックアップ ピアへフェールオーバーした後で、プライマリ ピアが再び使用可能になると、バックアップ ピアとの接続は切断され、プライマリ ピアとの接続が確立されます。

•![]() 「同一アドレス指定のサポート」:この機能を使い Easy VPN と NAT を併用することで、複数のリモートと重複する内部 IP アドレスが Easy VPN サーバへ接続できます。

「同一アドレス指定のサポート」:この機能を使い Easy VPN と NAT を併用することで、複数のリモートと重複する内部 IP アドレスが Easy VPN サーバへ接続できます。

•![]() 「Easy VPN Client におけるシスコ トンネリング制御プロトコル(cTCP)のサポート」:リモート デバイス(クライアント)およびヘッドエンド デバイス上で cTCP がイネーブルになっている場合、IKE および ESP(プロトコル 50)のトラフィックを TCP ヘッダーでカプセル化し、クライアントとヘッドエンド デバイスの間に配置されたファイアウォールを通過できる(TCP トラフィックと見なされる)ようにします。

「Easy VPN Client におけるシスコ トンネリング制御プロトコル(cTCP)のサポート」:リモート デバイス(クライアント)およびヘッドエンド デバイス上で cTCP がイネーブルになっている場合、IKE および ESP(プロトコル 50)のトラフィックを TCP ヘッダーでカプセル化し、クライアントとヘッドエンド デバイスの間に配置されたファイアウォールを通過できる(TCP トラフィックと見なされる)ようにします。

デフォルト内部インターフェイス

Easy VPN Remote では、Cisco 800 シリーズ ルータのデフォルト Easy VPN 内部インターフェイスの自動設定がサポートされています。デフォルトの内部インターフェイスは、イーサネット 0 です。

Cisco 800 シリーズ ルータ上で、デフォルトの内部インターフェイスをディセーブルにし、別の内部インターフェイスを設定する場合は、まず新しい内部インターフェイスを設定したうえで、デフォルトの内部インターフェイスをディセーブルにする必要があります。デフォルトの内部インターフェイスをディセーブルにする場合は、次のコマンドを使用します。

新しい内部インターフェイスを設定する前に、デフォルトの内部インターフェイスをディセーブルにすると、次のようなメッセージ(3 行目および 4 行目)が表示されます。

内部インターフェイスの複数サポート

Cisco Easy VPN Remote 機能の内部インターフェイス サポートが強化され、すべのプラットフォーム上で 複数の内部インターフェイスを使用できるようになりました。次の強化されたコマンドを使用すると、内部インターフェイスを手動で設定できます。

(注) 複数の内部インターフェイスは、Cisco Easy VPN サーバと Cisco Easy VPN クライアントに同じタイプの Easy VPN コンフィギュレーションがある場合にだけサポートされます。つまり、両方でレガシー Easy VPN コンフィギュレーションを使用する、または両方で DVTI コンフィギュレーションを使用する必要があります。

複数の内部インターフェイスを設定する方法については、 「内部インターフェイスの複数設定」 を参照してください。

内部インターフェイスの複数サポート機能には、次のような特長があります。

•![]() Cisco 800 シリーズおよび Cisco 1700 シリーズのルータ上では、内部インターフェイスが最大 8 つまでサポートされます。

Cisco 800 シリーズおよび Cisco 1700 シリーズのルータ上では、内部インターフェイスが最大 8 つまでサポートされます。

•![]() 各外部インターフェイスに対して、内部インターフェイスを少なくとも 1 つ設定する必要があります。この要件が満たされていないと、Cisco Easy VPN Remote 機能は接続を確立しません。

各外部インターフェイスに対して、内部インターフェイスを少なくとも 1 つ設定する必要があります。この要件が満たされていないと、Cisco Easy VPN Remote 機能は接続を確立しません。

•![]() 新しい内部インターフェイスを追加、または既存の内部インターフェイスを削除すると、Cisco Easy VPN Remote 接続(現在確立されているトンネル)は自動的にリセットされます。ただし、手動で設定されたトンネルは再接続する必要があります。その際、Cisco Easy VPN サーバにより Xauth が要求された場合は、ユーザに対してプロンプトが再度表示されます。Cisco Easy VPN Remote が、自動接続を行うように設定されており、かつ Xauth が要求されなければ、ユーザ入力は必要ありません。

新しい内部インターフェイスを追加、または既存の内部インターフェイスを削除すると、Cisco Easy VPN Remote 接続(現在確立されているトンネル)は自動的にリセットされます。ただし、手動で設定されたトンネルは再接続する必要があります。その際、Cisco Easy VPN サーバにより Xauth が要求された場合は、ユーザに対してプロンプトが再度表示されます。Cisco Easy VPN Remote が、自動接続を行うように設定されており、かつ Xauth が要求されなければ、ユーザ入力は必要ありません。

•![]() show crypto ipsec client ezvpn コマンドを使用すると、設定された内部インターフェイスまたはデフォルト設定を表示できます。

show crypto ipsec client ezvpn コマンドを使用すると、設定された内部インターフェイスまたはデフォルト設定を表示できます。

外部インターフェイスの複数サポート

Easy VPN Remote 機能では、各外部インターフェイスごとに 1 つの Easy VPN トンネルを使用できます。Cisco ルータ 1 台につき最大 4 つの Easy VPN トンネルを設定できます。各 Easy VPN トンネルに対しては、複数の内部インターフェイスを設定できますが、ダイヤル バックアップが設定されていない場合、Easy VPN トンネルと重複する内部インターフェイスは設定できません。ダイヤル バックアップの詳細については、 「ダイヤル バックアップ」 を参照してください。複数の外部インターフェイスを設定する場合は、 crypto ipsec client ezvpn コマンドおよび outside キーワードを使用します。

特定のトンネルを接続解除またはクリアする場合は、 clear crypto ipsec client ezvpn コマンドで IPsec VPN トンネルの名前を指定します。トンネル名を指定しないと、既存のトンネルがすべてクリアされます。

複数の外部インターフェイスを設定する方法については、 「外部インターフェイスの複数設定」 を参照してください。

VLAN のサポート

VLAN 上の内部インターフェイスで、Easy VPN がサポートされるようになりました。これは、12.3(7)XR よりも前の Cisco IOS リリースでは実現されなかったことです。この機能では、接続時に送信元プロキシとして VLAN サブネット アドレスまたは VLAN サブネット マスクを使用して SA を確立できます。

VLAN における内部インターフェイスのサポートを有効にするには、各 VLAN を Easy VPN 内部インターフェイスとして定義する必要があります。さらには、各内部インターフェイスに対し、他の内部インターフェイスと同じ方法で、IPsec SA を確立する必要があります。内部インターフェイスおよび外部インターフェイスの詳細については、 「内部インターフェイスの複数サポート」 および 「外部インターフェイスの複数サポート」 を参照してください。

VLAN に対する内部インターフェイスのサポート機能は、VLAN をサポートする Cisco ルータ上に限ってサポートされています。

サブネットの複数サポート

Easy VPN 内部インターフェイスに複数のサブネットが接続されている環境では、必要に応じてそれらのサブネットを Easy VPN トンネルに含めることができます。まず、Easy VPN トンネルに含めるサブネットを指定するため、ACL でそれらを定義します。ACL の設定方法については、 「その他の参考資料」 の「アクセス コントロール リストの設定」を参照してください。次に、 acl コマンドを crypto ipsec client ezvpn (グローバル)コマンド後に使用し、ACL を Easy VPN コンフィギュレーションにリンクする必要があります。Easy VPN 内部インターフェイスで定義されたサブネットだけでなく、ACL で定義された各サブネットに対しても、IPsec SA は、Easy VPN Remote によって自動的に作成されます。

(注) クライアント モードでは、サブネットの複数設定はできません。

(注) この機能は、Cisco Easy VPN サーバと Cisco Easy VPN クライアントに同じタイプの Easy VPN コンフィギュレーションがある場合にだけサポートされます。つまり、両方でレガシー Easy VPN コンフィギュレーションを使用する、または両方で DVTI コンフィギュレーションを使用する必要があります。

NAT 相互運用性のサポート

Cisco Easy VPN Remote では、NAT との相互運用性がサポートされています。NAT の設定と Cisco Easy VPN Remote コンフィギュレーションは併用可能です。IPsec VPN トンネルがダウンすると、NAT の設定が適用されます。

Cisco Easy VPN Remote 機能では、IPsec VPN トンネルが切断されると、ルータにより NAT の既存の設定が自動的に復旧します。ユーザ定義のアクセス リストは、切断の影響を受けません。トンネルがタイムアウトしたり、接続解除されたりしても、インターネットの中でトンネル化されていない領域であれば、ユーザは引き続きアクセスできます。

(注) スプリット トンネリングが使用されているクライアント モードでは、NAT の相互運用性はサポートされていません。

ローカル アドレスのサポート

Cisco Easy VPN Remote 機能では、新たに local-address アトリビュートが使用できるようになりました。このアトリビュートを使用すると、Easy VPN Remote トンネル トラフィックの送信時に使用する IP アドレスを、どのインターフェイスで指定するかを設定できます。local-address コマンドを使用してインターフェイスを指定したら、そのインターフェイスに固定 IP アドレスを手動で割り当てるか、 cable-modem dhcp-proxy interface コマンドを使用して、指定したインターフェイスにパブリック IP アドレスを自動設定します。設定の詳細については、 「プロキシ DNS サーバサポートの設定」 を参照してください。

ローカル アドレスのサポート機能は、すべてのプラットフォーム上で使用できますが、Cisco uBR905 および Cisco uBR925 ケーブル アクセス ルータにおいて cable-modem dhcp-proxy interface コマンドと併用すると、より効果を発揮します。通常、ループバック インターフェイスを使用してCisco uBR905 および Cisco uBR925 ケーブル アクセス ルータのトンネル トラフィックを探り当てます。

通常の DOCSIS ネットワークの場合、Cisco uBR905 および Cisco uBR925 ケーブル アクセス ルータでは普通、ケーブル モデム インターフェイスにプライベート IP アドレスを設定します。初期の Cisco Easy VPN Remote 機能では、Easy VPN Remote をサポートする場合、ケーブル モデム インターフェイスにはパブリック IP アドレスが必要でした。

現在の Cisco Easy VPN Remote 機能では、ケーブル プロバイダーがケーブル DHCP プロキシ機能を使用して、パブリック IP アドレスを取得し、それをケーブル モデム インターフェイス(通常はループバック インターフェイス)に割り当てることができます。

cable-modem dhcp-proxy interface コマンドの詳細については、『Master Commands List』( http://www.cisco.com/en/US/docs/ios/mcl/allreleasemcl/all_book.html )を参照してください。

(注) cable-modem dhcp-proxy interface コマンドがサポートされているのは、Cisco uBR905 ケーブル アクセス ルータおよび Cisco uBR925 ケーブル アクセス ルータだけです。

ピア ホスト名

Cisco Easy VPN Remote コンフィギュレーションでは、ピアを IP アドレスまたはホスト名として定義できます。通常、ピアがホスト名として定義されている場合は、ただちに DNS lookup が実行され、IP アドレスが取得されます。Cisco Easy VPN Remote 機能では、DNS エントリの変更をサポートするため、ピア ホスト名機能が強化されています。ピアがホスト名として定義された時点ではなく、トンネル接続が確立された時点で DNS lookup が実行されるように、ホスト名のテキスト文字列は保存されます。

ピア ホスト名機能をイネーブルにする方法については、 「Easy VPN Remote コンフィギュレーションの設定およびその割り当て」 を参照してください。

プロキシ DNS サーバのサポート

Easy VPN トンネルがダウンした場合には、ISP またはケーブル プロバイダーの DNS アドレスを使用して DNS 要求を解決する必要があります。WAN 接続がアップ状態にある場合は、企業の DNS アドレスを使用します。

WAN 接続がダウンした場合には、ケーブル プロバイダーの DNS アドレスを実際に使用する 1 つの手段として、Cisco Easy VPN Remote コンフィギュレーション内のルータを、プロキシ DNS サーバとして動作するよう設定できます。LAN に接続されているユーザに対しプロキシ DNS サーバとして動作しているルータは、実際の DNS サーバの代わりに、ローカル ユーザから DNS クエリーを受け取ります。これにより、DHCP サーバからは、ルータの LAN アドレスを DNS サーバの IP アドレスとして送信できます。WAN 接続がアップすると、ルータにより、実際の DNS サーバへ DNS クエリーが転送されると同時に、その DNS クエリーがキャッシュに記録されます。

プロキシ DNS サーバ機能をイネーブルにする方法については、 「プロキシ DNS サーバサポートの設定」 を参照してください。

Cisco IOS ファイアウォールのサポート

Cisco Easy VPN Remote 機能は、すべてのプラットフォーム上で、Cisco IOS ファイアウォールの設定と連動して機能します。

同一インターフェイスでの Easy VPN Remote および Easy VPN Server のサポート

この機能を使用すると、Easy VPN Remote と Easy VPN Server が、同一のインターフェイスでサポートされます。これにより、同じインターフェイスで、別の Easy VPN Server へのトンネルを確立すると同時に、Easy VPN ソフトウェア クライアントを終端することができます。Easy VPN Remote を使用して、社内 Easy VPN サーバへ接続すると同時に、ローカル ソフトウェア クライアント ユーザを終端する遠隔地などでは、この機能がよく使用されます。

同一インターフェイスでの Easy VPN Remote および Easy VPN Server のサポート機能に関する詳細については、 「その他の参考資料」 の「同一インターフェイスでの Easy VPN Remote および Easy VPN Server のサポート」を参照してください。

同一インターフェイスでの Easy VPN Remote およびサイトツーサイトのサポート

この機能を使用すると、Easy VPN Remote とサイトツーサイト(クリプト マップ)が同一のインターフェイスでサポートされます。これにより、別の Easy VPN サーバへのトンネルを確立すると同時に、同一のインターフェイスで別のサイトツーサイトを構成できます。サイトツーサイト トンネルを介してリモート ルータを管理するとともに、Easy VPN Remote を使用して、リモート サイトから社内 Easy VPN サーバへの接続を行っているサードパーティの VPN サービス プロバイダーなどでは、この機能がよく使用されます。

同一インターフェイスでの Easy VPN Remote およびサイトツーサイトのサポート機能についての詳細は、 「その他の参考資料」 の「Easy VPN Remote and Site to Site on the Same Interface」を参照してください。

Cisco Easy VPN Remote Web マネージャ

Cisco Easy VPN Remote 機能の管理には、Web インターフェイス マネージャも使用できます。たとえば、SDM は Web インターフェイス マネージャの 1 つで、Cisco 830 シリーズ、Cisco 1700 シリーズ、Cisco 2600 シリーズ、Cisco 3600 シリーズ、および Cisco 3700 シリーズのルータでサポートされています。SDM では、トンネルの接続や接続解除を行えるほか、Web インターフェイスによる Xauth を実行できます。SDM の詳細については、『 Cisco Security Device Manager 』を参照してください。

Cisco Router Web Setup(CRWS)ツールも Web インターフェイス マネージャの 1 つです。CRWS は、Cisco 806 ルータでサポートされています。CRWS では、SDM と同様の Web インターフェイスを使用できます。

その他に、Cisco Easy VPN Remote Web Manager という Web インターフェイス マネージャもあります。これは、Cisco uBR905 および Cisco uBR925 ケーブル アクセス ルータで Cisco Easy VPN Remote 機能を管理する際に使用します。Cisco Easy VPN Remote 接続を管理する際、CLI にアクセスする必要はありません。

Web インターフェイス マネージャには、次のような機能があります。

•![]() Cisco Easy VPN Remote トンネルの現在のステータスを表示する。

Cisco Easy VPN Remote トンネルの現在のステータスを表示する。

•![]() 手動制御に設定されたトンネルの接続を解除する、または自動制御に設定されたトンネルをリセットする。

手動制御に設定されたトンネルの接続を解除する、または自動制御に設定されたトンネルをリセットする。

•![]() 必要に応じて、Xauth 情報を入力するためのプロンプトを表示する。

必要に応じて、Xauth 情報を入力するためのプロンプトを表示する。

Cisco Easy VPN Remote Web マネージャの詳細については、 「VPN 接続のトラブルシューティング」 を参照してください。

デッド ピア検出定期メッセージ オプション

デッド ピア検出定期メッセージ オプションを使い、使用しているルータが、その IKE ピアの稼動状況を定期的に照会するよう設定できます。このオプションを使用すると、デフォルトのオンデマンド デッド ピア検出機能を使用した場合に比べ、停止しているピアをより早期に検出できます。デッド ピア検出定期メッセージ オプションの詳細については 「その他の参考資料」 の「 デッド ピア検出 」を参照してください。

ロード バランシング

Cisco VPN 3000 コンセントレータがロード バランシング用に設定されている場合、VPN 3000 は、仮想 IP アドレス上の VPN Remote から着信 IKE 要求を受け取ります。リモート デバイスが過負荷状態でこれ以上トラフィックを受け入れられない場合、VPN 3000 は、そのリモートが接続すべき IKE サーバの IP アドレスを記載した通知メッセージを送信します。それまでの接続は切断され、リダイレクトされた VPN ゲートウェイに対して新しい接続が確立されます。

ロード バランシングを実行するために必要な設定はありません。VPN ゲートウェイがロード バランシング用に設定されており、ロード バランシングが実行中であるという通知が VPN リモートに送信されると、その VPN リモートでロード バランシング機能が利用可能になります。

ロード バランシングが実行されているかどうかを確認する場合は、 debug crypto isakmp コマンド、 debug crypto ipsec client ezvpn コマンド、および show crypto ipsec コマンドを使用します。ロード バランシング プロセスのトラブルシューティングを行う場合は、 show crypto ipsec コマンドを使用します。

管理用拡張機能

Easy VPN Remote の管理機能が拡張されたのに伴って、VPN Remote のリモート管理が可能になりました。この機能では、コンフィギュレーション モードに応じて IPv4 アドレスが VPN リモートへプッシュされます。この IPv4 アドレスは、VPN リモート上で最初に使用可能なループバック インターフェイスに割り当てられますが、スタティックに定義された既存のループバックはいずれも有効です。接続が解除されると、アドレスおよびループバック インターフェイスは、アクティブなインターフェイスのリストから削除されます。

VPN リモートが接続されると、トンネルのリモート エンドからループバック インターフェイスにアクセスできるようになります。PAT アクティビティはすべて、このインターフェイスの IP アドレスを介して変換されます。

ループバックが存在し、かつそれに対して IP アドレスは関連付けられているが、その状態が割り当てられていない場合、モード設定アドレス管理にはこのインターフェイスが適しています。

(注) ループバック インターフェイスにアドレスを割り当てた後、NVRAM に設定を保存し、VPN リモートを再起動すると、その設定内には設定アドレスが永続的に保存されます。NVRAM に設定を保存し、VPN リモートを再起動した場合は、コンフィギュレーション モードを開始し、ループバック インターフェイスから IP アドレスを手動で削除する必要があります。

ループバックが削除されたかどうかを確認する場合は、 show ip interface コマンドおよび brief キーワードを使用します。この show コマンドの出力結果には、インターフェイスも表示されます。

PFS のサポート

VPN リモート デバイスからの要求を受けて、サーバから Perfect Forward Secrecy(PFS; 完全転送秘密)コンフィギュレーション モードのアトリビュートが送信されます。リモート デバイスの以降の接続により、リモートが PFS を受信していないことがわかると、IPsec プロポーザルでは PFS を送信しません。

(注) これらの IPsec プロポーザルにより提示される PFS グループは、IKE で使用されるグループと同じです。

PFS グループを表示し、現在 PFS を使用していることを確認する場合は、 show crypto ipsec client ezvpn コマンドを使用します。

ダイヤル バックアップ

(注) ダイヤル バックアップ機能は、Cisco IOS Release 12.3(11)T では使用できません。

Easy VPN Remote でダイヤル バックアップ機能を使用すると、リモート デバイスに対してダイヤル バックアップ トンネル接続を設定できます。バックアップ機能は、実際のデータを送信する場合にだけ「始動」します。そのため、トラフィックがない場合でも作成やメンテナンスが必要になる、高価なダイヤルアップ リンクや ISDN リンクは必要ありません。

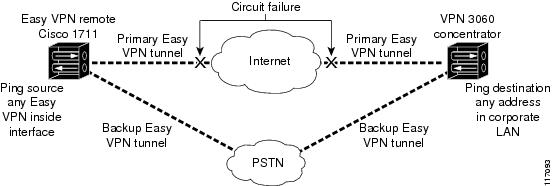

図 10 は、Easy VPN Remote におけるダイヤル バックアップの典型的な使用例を図示したものです。このシナリオでは、Cisco 1751 リモート デバイスから 別の Cisco 1751(サーバとして動作)への接続が試行される際、プライマリ Easy VPN トンネルに障害が発生したため、Cisco 1751 への接続が Easy VPN バックアップ トンネルを介して再ルーティングされています。

図 10 Easy VPN シナリオ用のダイヤル バックアップ

ダイヤルオンデマンド ソリューションを使用したダイヤル バックアップ

IP スタティック ルート トラッキングを使用すると、Point-to-Point Protocol over Ethernet(PPPoE)トンネルまたは IPsec VPN トンネルが「ダウンした」こと、および WAN または LAN の代替ポート(T1 ポート、ISDN ポート、アナログ ポート、補助ポートなど)から、事前設定された宛先への Dial-on-Demand(DDR; ダイヤルオンデマンド)接続が開始されたことを、Cisco IOS ソフトウェアにより検出できます。致命的な障害の重複(インターネット回線の障害やピア デバイスの障害など)も、こうした事態の原因となります。リモート ルートの社内ネットワークへのルートは、スタティック ルート 1 つです。IP スタティック ルート トラッキング機能を使用すれば、Internet Control Message Protocol(ICMP; インターネット制御メッセージ プロトコル)や TCP などのプロトコルを介して、(IP アドレスやホスト名を基に)オブジェクトをトラッキングできます。また、トラッキングされたオブジェクトの状態に基づいて、スタティック ルートを設定したり削除します。トラッキング機能により、インターネット接続が解除されたと判断されると、プライマリ インターフェイスのデフォルト ルートは削除され、バックアップ インターフェイスのフローティング スタティック ルートがイネーブルになります。

オブジェクト トラッキングを使用したダイヤル バックアップ

Easy VPN Remote デバイス上でダイヤル バックアップ機能を有効にするには、IP スタティック ルート トラッキングを設定する必要があります。オブジェクト トラッキングの設定は、Easy VPN Remote ダイヤル バックアップの設定とは独立したものです(オブジェクト トラッキングの詳細については、機能ガイド『 Reliable Static Routing Backup Using Object Tracking』を参照してください)。

Easy VPN Remote におけるダイヤル バックアップ サポートの設定

Easy VPN Remote に対してダイヤル バックアップを設定する場合は、2 つの Easy VPN Remote オプションを使用します。これらのオプションはそれぞれ、バックアップ Easy VPN コンフィギュレーションへの接続、およびトラッキング システムへの接続を行うためのものです。

•![]() バックアップのトリガー時にアクティブになる Easy VPN コンフィギュレーションを指定するには、 backup コマンドを crypto ipsec client ezvpn (グローバル)コマンドの後に使用します。

バックアップのトリガー時にアクティブになる Easy VPN コンフィギュレーションを指定するには、 backup コマンドを crypto ipsec client ezvpn (グローバル)コマンドの後に使用します。

•![]() Easy VPN Remote デバイスは、オブジェクトの状態変更に関する通知を取得するため、トラッキング システムに登録されます。 track コマンドを使用すると、トラッキング プロセスに対し、Easy VPN Remote デバイスがオブジェクトのトラッキング中であると通知できます。トラッキングするオブジェクトは、オブジェクト番号で識別されます。すると今度はトラッキング プロセスから、そのオブジェクトの状態がいつ変更したのか、Easy VPN Remote デバイスへ通知されます。この通知により、Easy VPN Remote デバイスは、そのオブジェクトの状態がいつ変更したのか認識します。Easy VPN Remote デバイスが、その通知により、トラッキングされたオブジェクトがダウン状態になったとわかった場合、その時点でバックアップ接続をアップ状態にします。トラッキングされたオブジェクトが再びアップ状態になると、バックアップ接続は切断され、Easy VPN Remote デバイスによりプライマリ接続へのスイッチ バックが行われます。

Easy VPN Remote デバイスは、オブジェクトの状態変更に関する通知を取得するため、トラッキング システムに登録されます。 track コマンドを使用すると、トラッキング プロセスに対し、Easy VPN Remote デバイスがオブジェクトのトラッキング中であると通知できます。トラッキングするオブジェクトは、オブジェクト番号で識別されます。すると今度はトラッキング プロセスから、そのオブジェクトの状態がいつ変更したのか、Easy VPN Remote デバイスへ通知されます。この通知により、Easy VPN Remote デバイスは、そのオブジェクトの状態がいつ変更したのか認識します。Easy VPN Remote デバイスが、その通知により、トラッキングされたオブジェクトがダウン状態になったとわかった場合、その時点でバックアップ接続をアップ状態にします。トラッキングされたオブジェクトが再びアップ状態になると、バックアップ接続は切断され、Easy VPN Remote デバイスによりプライマリ接続へのスイッチ バックが行われます。

(注) それぞれのプライマリ Easy VPN コンフィギュレーションに対してサポートされるバックアップ コンフィギュレーションは 1 つだけです。プライマリ Easy VPN コンフィギュレーションおよびバックアップ Easy VPN コンフィギュレーションは、内部インターフェイスごとに指定する必要があります。

ダイナミックにアドレス指定される環境

ダイナミックにアドレス指定される環境にダイヤル バックアップを導入する場合は 、 IP SLA プレルート ICMP エコー プローブ機能を使用します。この機能の詳細については、『 Release Notes for Cisco 1700 Series Routers for Cisco IOS Release 12.3(7)XR 』を参照してください。IP SLA プレルート ICMP エコー プローブ機能の実行には、 source-interface キーワードを指定して icmp-echo コマンドを使用します。

ダイヤル バックアップの例

ダイヤル バックアップの設定例については、 「ダイヤル バックアップの例」 を参照してください。

仮想 IPsec インターフェイスのサポート

仮想 IPsec インターフェイスのサポート機能により、ルーティング可能なインターフェイスから、インターネットやさまざまな Easy VPN コンセントレータに対して、トラフィックを選択的に送信できます。

12.4(4)T よりも前の Cisco IOS リリースでは、トンネルの状態がアップ状態からダウン状態またはその逆に遷移した時点で、モード設定中にプッシュされたアトリビュートを解析し、それを適用する必要がありました。また、これらのアトリビュートにより設定内容がインターフェイスに適用されると、既存の設定内容は上書きされていました。仮想 IPsec インターフェイスのサポート機能を使用すると、トンネルがアップ状態での設定を個々のインターフェイスに適用できるため、トンネルのアップ時に個々の機能を別々に適用することが容易になります。トンネルへ送出されるトラフィックに適用される機能と、トンネルを経由しないトラフィック(スプリット トンネルのトラフィックや、トンネルがダウン状態のときにデバイスから送出されたトラフィックなど)に適用される機能は区別できます。Easy VPN のネゴシエーションが完了すると、仮想アクセス インターフェイスの回線プロトコルは、アップ状態に変更されます。セキュリティ アソシエーション(SA)の失効または削除により Easy VPN トンネルがダウンすると、仮想アクセス インターフェイスの回線プロトコルは、ダウン状態に変更されます。

ルータは、Easy VPN の仮想インターフェイスにおいてトラフィック セレクタとして機能します。つまり、クリプト マップ上のアクセス リストが持つ役割をルータが代行します。仮想インターフェイスの設定では、Easy VPN サーバにダイナミック仮想 IPsec インターフェイスが設定されている場合、Easy VPN は、1 つの IPsec SA とネゴシエーションします。この唯一の SA は、設定されている Easy VPN モードにかかわらず作成されます。

この SA が作成されると、仮想アクセス インターフェイスへのルートが追加され、トラフィックが社内ネットワークに送信されます。また、Easy VPN では、VPN コンセントレータへのルートも追加されます。それによって、IPsec カプセル化されたパケットが、社内ネットワークへルーティングされます。スプリット モード以外のモードでは、仮想アクセス インターフェイスへのデフォルト ルートが追加されます。Easy VPN サーバによりスプリット トンネルが「プッシュ」された場合は、そのスプリット トンネルのサブネットに、仮想アクセス インターフェイスへのルートが追加されます。どちらの場合も、ピア(VPN コンセントレータ)が直接接続されていない場合、Easy VPN は、そのピアにルートを追加します。

(注) • Cisco Easy VPN Client ソフトウェアを搭載した大半のルータには、デフォルトのルートが設定されています。設定されているデフォルト ルートには、1 より大きなメトリック値を指定する必要があります。これは、Easy VPN により追加されるデフォルト ルートのメトリック値が 1 であるためです。このルートは、仮想アクセス インターフェイスへつながっているため、コンセントレータがスプリット トンネル アトリビュートを「プッシュ」しない場合、すべてのトラフィックは社内ネットワークへ送信されます。

IPsec 仮想トンネル インターフェイス機能の詳細については、『 IPSec Virtual Tunnel Interface 』を参照してください(このマニュアルの 「関連資料」 にある「IPsec および VPN の一般情報」の項に URL リンクが設定されています)。

表 1 は、リモート デバイスのさまざまな設定方法と、それぞれに対応するヘッドエンド IPsec アグリゲータの設定をまとめたものです。それぞれの行が、リモート デバイスの設定方法に対応します。3 列目には、IPsec インターフェイスとともに使用できるさまざまなヘッドエンド設定が記載されています。 表 1 および 表 3 で使用されている用語の説明については、 表 2 を参照してください。

|

|

|

|

|

|---|---|---|---|

| • |

|||

表 2 は、 表 1 および 表 3 で使用されているいくつかの用語とその説明をまとめたものです。

|

|

|

|---|---|

Cisco 適応型セキュリティ アプライアンス(Cisco Adaptive Security Appliance)は、脅威管理セキュリティ アプライアンスの 1 つです。 |

|

通常は、IPsec トンネルの設定に使用されます。クリプト マップは、各インターフェイスに付随します。クリプト マップの詳細については、『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 Configuring Security for VPNs with IPsec 」の章の「Creating Crypto Map Sets」を参照してください(本マニュアルの 「関連資料」 に URL リンクが設定されています)。 |

|

ともにダイナミック IPsec 仮想トンネル インターフェイスを使用する 2 つの Easy VPN Remote デバイスの設定。 |

|

仮想テンプレート トンネル インターフェイスを基に IPsec モードを使用して作成されたトンネル インターフェイス。仮想トンネル インターフェイスの設定の詳細については、『 IPSec Virtual Tunnel Interface 』を参照してください(このマニュアルの 「関連資料」 にある「IPsec および VPN の一般情報」の項に URL リンクが設定されています)。 |

|

クリプト マップを使用するが IPsec インターフェイスを使用しない Easy VPN Remote デバイスの設定。 |

|

IPsec モードで使用され、「ipv4 any any」セレクタだけを提示したり受け入れたりするトンネル インターフェイス。スタティック仮想トンネル インターフェイスの設定の詳細については、『 IPSec Virtual Tunnel Interface 』を参照してください(このマニュアルの 「関連資料」 にある「IPsec および VPN の一般情報」の項に URL リンクが設定されています)。 |

|

デュアル トンネルのサポート

現在、Easy VPN では、同じ内部インターフェイスおよび外部インターフェイスを持った 2 つの Easy VPN トンネルを設定できる機能がサポートされています。これを、Easy VPN デュアル トンネルと言います。1 つのリモート デバイス上で複数のトンネルを設定するには、いくつかの方法があります。 表 3 はそれらの方法と、設定上および使用上の注意事項をまとめたものです。ここでは、1 つの具体例として、仮想インターフェイスを持つ Easy VPN トンネルを使用したデュアル トンネルの設定方法について説明します。このような方法で設定できる機能を、デュアル トンネルのサポート機能と言います。

デュアル トンネルを備えた Easy VPN を設定する場合は、仮想 IPsec インターフェイスのサポート機能を使用して各 Easy VPN トンネルを設定します。詳細は、 「仮想 IPsec インターフェイスのサポート」 を参照してください。各 Easy VPN トンネルには、Easy VPN の設定が完了した段階で、それぞれ一意の仮想インターフェイスが作成されます。

デュアル トンネルには、次の 2 通りの組み合せが可能です。

•![]() 一方のヘッドエンドからプッシュされた非スプリット トンネル ポリシーを使用するトンネルと、もう一方のヘッドエンドからプッシュされたスプリット トンネル ポリシーを使用するトンネルとの組み合せ。

一方のヘッドエンドからプッシュされた非スプリット トンネル ポリシーを使用するトンネルと、もう一方のヘッドエンドからプッシュされたスプリット トンネル ポリシーを使用するトンネルとの組み合せ。

•![]() 各ヘッドエンドからプッシュされた独立のスプリット トンネル ポリシーを使用するトンネル同士の組み合せ。

各ヘッドエンドからプッシュされた独立のスプリット トンネル ポリシーを使用するトンネル同士の組み合せ。

(注) Easy VPN デュアル トンネルでは、非スプリット トンネル ポリシーを使用した 2 つのトンネルを組み合せることはできません。

Easy VPN デュアル トンネルでは、正しい Easy VPN 仮想トンネル インターフェイスを介して適切なトラフィックを送信するために、ルートの挿入が利用されます。Easy VPN トンネルは、リモート デバイス上で「アップ状態になる」と、ヘッドエンドからスプリット ポリシーまたは非スプリット ポリシーを「学習」します。学習したのが非スプリット ポリシーの場合は、Easy VPN Remote デバイスにより、非スプリット ネットワークに対応するルーティング テーブルにルートが挿入されます。ヘッドエンドから Easy VPN Remote デバイスへ非スプリット ポリシーがプッシュされると、その Easy VPN Remote デバイスでは、ルーティング テーブルにデフォルト ルートが設定されます。この Easy VPN トンネルに対応する Easy VPN 仮想 インターフェイスからのトラフィックはすべてデフォルト ルート経由で送信されます。ヘッドエンドからリモート デバイスへスプリット トンネル ネットワークがプッシュされると、そのリモート デバイスでは、スプリット ネットワークへの特定のルートがルーティング テーブルに設定されます。仮想トンネル インターフェイスからのトラフィックは、これらスプリット ネットワークへのルートを経由して送信されます。

(注) デュアル トンネル Easy VPN では、宛先ベースのルーティングにより、それぞれのトンネルへトラフィックが送信されます。

この仮想インターフェイスには、さまざまな出力機能を適用できます。たとえば、Cisco IOS Quality of Service や Cisco IOS ファイアウォールなどは、こうした出力機能の一例です。これらの機能は、Easy VPN Client の設定で設定されている仮想テンプレートを基に設定する必要があります。

表 3 は、デュアル トンネル機能の使用上のガイドラインです。 表 1 および 表 3 で使用されている用語の説明については、 表 2 を参照してください。

バナー

バナーは、Easy VPN サーバから Easy VPN Remote デバイスへプッシュされます。Easy VPN Remote デバイスへプッシュされたバナーは、Xauth および Web ベース アクティベーションで使用できます。Easy VPN Remote デバイスでは、Easy VPN トンネルの初回アップ時に、このバナーが表示されます。

設定管理の拡張機能(モード設定交換による設定 URL のプッシュ)

configuration url コマンドおよび configuration version コマンド( crypto isakmp client configuration group コマンドの使用後)を使用し、サーバでこの機能を設定すると、サーバから Easy VPN Remote デバイスに対してコンフィギュレーション URL およびコンフィギュレーションのバージョン番号を「プッシュ」できます。Easy VPN Remote デバイスでは、これらの情報を基にして設定の内容がダウンロードされ、それらが実行設定に適用されます。この機能の詳細については、 Easy VPN Server 機能モジュールの「Configuration Management Enhancements」を参照してください。

プライマリ ピアの再アクティブ化

プライマリ ピアの再アクティブ化機能を使用すると、デフォルトのプライマリ ピアを定義できます。デフォルトのプライマリ ピア(サーバ)は、コストの低さ、距離の近さ、帯域幅の広さなどの点から、他のピアより優位にあると考えられます。この機能が設定されている場合、Easy VPN において、フェーズ 1 SA のネゴシエーションの際に、プライマリ ピアからバックアップ リスト内でその次に位置するピアへフェールオーバーが行われ、後で再びプライマリ ピアが使用可能になると、バックアップ ピアとの接続が切断され、プライマリ ピアとの接続が確立されます。

プライマリ ピアが再アクティブ化される際にそのトリガーの役割を果たすメカニズムの 1 つがデッド ピア検出機能です。また、Easy VPN において設定されるアイドル タイマーも、トリガーの役割を果たします。アイドル タイマーは、設定されていると、稼動していないトンネルを検出します。さらには、検出されたトンネルが切断され、新たな接続が試行されます(自動モードの場合は切断直後)。その際、最後に使用されたピアよりもプライマリ ピアへの接続が優先的に試行されます。

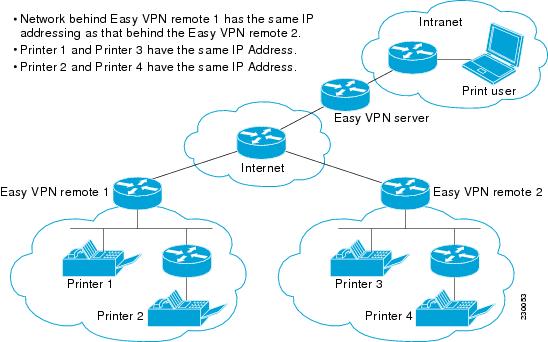

同一アドレス指定のサポート

同一アドレス指定のサポート機能は、Easy VPN Remote 上の同一アドレスが指定された LAN をサポートします。これにより、プリンタや Web サーバなど、Easy VPN Remote にとって LAN 側に存在し、他の Easy VPN Remote とアドレスが重複するネットワーク リソースにもアクセス可能になります。この機能を実現するために、Easy VPN Remote 機能は、NAT と連動して使用できるよう改良されています。

•![]() 同一アドレス指定のサポート機能をサポートするために、Easy VPN サーバで必要な変更はありません。

同一アドレス指定のサポート機能をサポートするために、Easy VPN サーバで必要な変更はありません。

•![]() 同一アドレス指定のサポート機能は、ネットワーク拡張モードおよびネットワーク拡張プラス モードでだけサポートされます。

同一アドレス指定のサポート機能は、ネットワーク拡張モードおよびネットワーク拡張プラス モードでだけサポートされます。

•![]() 同一アドレス指定のサポート機能を使用する場合は、あらかじめ Easy VPN Remote 上で仮想トンネル インターフェイスを設定しておく必要があります。

同一アドレス指定のサポート機能を使用する場合は、あらかじめ Easy VPN Remote 上で仮想トンネル インターフェイスを設定しておく必要があります。

図 11 は、同一アドレス指定のサポート機能の構成例を図示したものです。

同一アドレス指定のサポート機能は、次のコマンドおよび拡張されたコマンドを使用して設定できます。

•![]() nat acl { acl-name | acl-number }:ACL の名前または番号で指定されたトラフィックに対して、スプリット トンネルをイネーブルにします。

nat acl { acl-name | acl-number }:ACL の名前または番号で指定されたトラフィックに対して、スプリット トンネルをイネーブルにします。

–![]() acl-name 引数には、ACL の名前を指定します。

acl-name 引数には、ACL の名前を指定します。

–![]() acl-number 引数には、ACL の名前を指定します。

acl-number 引数には、ACL の名前を指定します。

•![]() nat allow :Cisco Easy VPN と NAT を併用できるようにします。

nat allow :Cisco Easy VPN と NAT を併用できるようにします。

同一アドレス指定のサポート機能を設定する詳しい手順については、 「同一アドレス指定のサポート機能の設定」 を参照してください。

Easy VPN Client におけるシスコ トンネリング制御プロトコル(cTCP)のサポート

cTCP 機能が使用されるのは、Easy VPN Client(リモート デバイス)が稼動している環境において、標準 IPsec が機能しない場合や、既存のファイアウォール ルールを修正しなければ標準 IPsec が透過的に機能しない場合などです。こうした状況に該当するのは、次のような環境です。

•![]() ルータにより NAT または PAT が実行されている小規模オフィスや自宅オフィスなどの環境

ルータにより NAT または PAT が実行されている小規模オフィスや自宅オフィスなどの環境

•![]() ルータの背後で PAT により生成された IP アドレスが割り当てられている比較的規模の大きな環境(企業など)

ルータの背後で PAT により生成された IP アドレスが割り当てられている比較的規模の大きな環境(企業など)

•![]() 非 NAT ファイアウォール(パケット フィルタリングまたはステートフル)が使用されている環境

非 NAT ファイアウォール(パケット フィルタリングまたはステートフル)が使用されている環境

図 12 は、cTCP 内部でトンネル化された IPsec トラフィックが NAT およびファイアウォールを通過するしくみを図示したものです(点線で表されているのが経路)。

図 12 Easy VPN Remote デバイス上での cTCP

Easy VPN Remote デバイス上で cTCP を設定する詳しい手順については、 「Easy VPN Client における cTCP の設定」 を参照してください。

Easy VPN Remote デバイスにおける cTCP サポートの詳細(設定例やトラブルシューティング例など)については、 「関連資料」 の「Cisco Easy VPN Remote デバイス上での cTCP」を参照してください。

Cisco Easy VPN Remote の設定方法

ここでは、次のような必須の作業およびオプションの作業について説明します。

•![]() 「Easy VPN Remote コンフィギュレーションの設定およびその割り当て」(必須)

「Easy VPN Remote コンフィギュレーションの設定およびその割り当て」(必須)

•![]() 「Cisco Easy VPN コンフィギュレーションの確認」(任意)

「Cisco Easy VPN コンフィギュレーションの確認」(任意)

•![]() 「パスワード保存機能の設定」(任意)

「パスワード保存機能の設定」(任意)

•![]() 「手動トンネル制御の設定」(任意)

「手動トンネル制御の設定」(任意)

•![]() 「自動トンネル制御の設定」(任意)

「自動トンネル制御の設定」(任意)

•![]() 「内部インターフェイスの複数設定」(任意)

「内部インターフェイスの複数設定」(任意)

•![]() 「外部インターフェイスの複数設定」(任意)

「外部インターフェイスの複数設定」(任意)

•![]() 「サブネットの複数サポート機能の設定」(任意)

「サブネットの複数サポート機能の設定」(任意)

•![]() 「プロキシ DNS サーバサポートの設定」(任意)

「プロキシ DNS サーバサポートの設定」(任意)

•![]() 「ダイヤル バックアップの設定」(任意)

「ダイヤル バックアップの設定」(任意)

•![]() 「DHCP サーバ プールの設定」(必須)

「DHCP サーバ プールの設定」(必須)

•![]() 「VPN 接続のリセット」(任意)

「VPN 接続のリセット」(任意)

•![]() 「VPN イベントおよび IKE イベントのモニタおよびメンテナンス」(任意)

「VPN イベントおよび IKE イベントのモニタおよびメンテナンス」(任意)

•![]() 「仮想インターフェイスの設定」(任意)

「仮想インターフェイスの設定」(任意)

•![]() 「ダイヤル トンネル サポートのトラブルシューティング」(任意)

「ダイヤル トンネル サポートのトラブルシューティング」(任意)

•![]() 「(デフォルトの)プライマリ ピアの再アクティブ化機能の設定」(任意)

「(デフォルトの)プライマリ ピアの再アクティブ化機能の設定」(任意)

•![]() 「同一アドレス指定のサポート機能の設定」(任意)

「同一アドレス指定のサポート機能の設定」(任意)

•![]() 「Easy VPN Client における cTCP の設定」(任意)

「Easy VPN Client における cTCP の設定」(任意)

•![]() 「トンネルのダウン時におけるトラフィックの制限」(任意)

「トンネルのダウン時におけるトラフィックの制限」(任意)

•![]() 「Cisco IOS Easy VPN サーバの設定」(必須)

「Cisco IOS Easy VPN サーバの設定」(必須)

•![]() 「VPN 3000 シリーズ コンセントレータにおける Easy VPN サーバの設定」(任意)

「VPN 3000 シリーズ コンセントレータにおける Easy VPN サーバの設定」(任意)

•![]() 「Cisco PIX ファイアウォールにおける Easy VPN サーバの設定」(任意)

「Cisco PIX ファイアウォールにおける Easy VPN サーバの設定」(任意)

•![]() 「Web ベース アクティベーションの設定」(任意)

「Web ベース アクティベーションの設定」(任意)

•![]() 「Web ベース アクティベーションのモニタおよびメンテナンス」(任意)

「Web ベース アクティベーションのモニタおよびメンテナンス」(任意)

•![]() 「Web マネージャとしての SDM」(任意)

「Web マネージャとしての SDM」(任意)

•![]() 「Cisco Easy VPN Remote 機能を使用した VPN 接続のトラブルシューティング」(任意)

「Cisco Easy VPN Remote 機能を使用した VPN 接続のトラブルシューティング」(任意)

•![]() 「クライアント モードのトラブルシューティング」(任意)

「クライアント モードのトラブルシューティング」(任意)

•![]() 「リモート管理のトラブルシューティング」(任意)

「リモート管理のトラブルシューティング」(任意)

•![]() 「デッド ピア検出のトラブルシューティング」(任意)

「デッド ピア検出のトラブルシューティング」(任意)

リモートに関する作業

Easy VPN Remote コンフィギュレーションの設定およびその割り当て

Easy VPN Remote として機能するルータでは、Cisco Easy VPN Remote コンフィギュレーションを作成し、それを発信インターフェイスに割り当てる必要があります。リモート コンフィギュレーションを設定し、それを割り当てるには、次の手順を実行します。

手順の概要

3.![]() crypto ipsec client ezvpn name

crypto ipsec client ezvpn name

4.![]() group group-name key group-key

group group-name key group-key

5.![]() peer [ ip-address | hostname ]

peer [ ip-address | hostname ]

6.![]() mode { client | network-extension }

mode { client | network-extension }

手順の詳細

Cisco Easy VPN コンフィギュレーションの確認

Cisco Easy VPN Remote コンフィギュレーションが正しく設定されていること、その設定がインターフェイスに割り当てられていること、および IPsec VPN トンネルが確立されていることを確認するには、次の手順を実行します。

手順の概要

手順の詳細

ステップ 1![]() show crypto ipsec client ezvpn コマンドを使用して、Cisco Easy VPN Remote 接続の現在の状態を表示します。次に示すのは、クライアント モードの Cisco 1700 シリーズ ルータに対する一般的な出力例です。

show crypto ipsec client ezvpn コマンドを使用して、Cisco Easy VPN Remote 接続の現在の状態を表示します。次に示すのは、クライアント モードの Cisco 1700 シリーズ ルータに対する一般的な出力例です。

ステップ 2![]() show ip nat statistics コマンドを使用して、VPN 接続用に自動作成された NAT または PAT の設定を表示します。次の出力例の中の「Dynamic mappings」フィールドには、VPN トンネルで実行されている NAT 変換または PAT 変換の詳細が表示されています。

show ip nat statistics コマンドを使用して、VPN 接続用に自動作成された NAT または PAT の設定を表示します。次の出力例の中の「Dynamic mappings」フィールドには、VPN トンネルで実行されている NAT 変換または PAT 変換の詳細が表示されています。

すべてが目的どおりに動作している場合、この時点で出力結果に「IPSEC_ACTIVE」と表示されます。

パスワード保存機能の設定

手順の概要

4.![]() crypto ipsec client ezvpn name

crypto ipsec client ezvpn name

手順の詳細

手動トンネル制御の設定

IPsec VPN トンネルを手動で制御できるように設定し、IPsec VPN トンネルの確立および終端をオンデマンドで行うには、次の手順を実行します。

(注) トンネルを接続する場合、CLI でもできますが、(SDM を使い)Web インターフェイスで行うことを推奨します。

手順の概要

手順の詳細

自動トンネル制御の設定

手順の概要

手順の詳細

内部インターフェイスの複数設定

最大 3 つの内部インターフェイスを、すべてのプラットフォームに設定できます。

(注) 複数の内部インターフェイスは、Cisco Easy VPN サーバと Cisco Easy VPN クライアントに同じタイプの Easy VPN コンフィギュレーションがある場合にだけサポートされます。つまり、両方でレガシー Easy VPN コンフィギュレーションを使用する、または両方で DVTI コンフィギュレーションを使用する必要があります。

手順の概要

手順の詳細

外部インターフェイスの複数設定

外部インターフェイスに対しては複数のトンネルを設定できます。その際、各外部インターフェイスごとにトンネルを個別に設定します。トンネルは最大 4 つまで設定できます。個々の外部インターフェイスに対してトンネルを設定するには、次の手順を実行します。

手順の概要

手順の詳細

サブネットの複数サポート機能の設定

サブネットの複数サポート機能を設定する場合は、最初にアクセス リストを設定し、保護の対象となる実際のサブネットを定義する必要があります。各供給元サブネットまたはマスクのペアは、このネットワークから任意の宛先へ送信されるすべてのトラフィックが IPsec によって保護されていることを示します。ACL の設定方法については、 「その他の参考資料」 の「アクセス コントロール リストの設定」を参照してください。

サブネットを定義したら、ACL を使用するために、クリプト IPsec クライアント EZVPN プロファイルを設定する必要があります。

(注) クライアント モードでは、サブネットの複数設定はできません。

(注) この機能は、Cisco Easy VPN サーバと Cisco Easy VPN クライアントに同じタイプの Easy VPN コンフィギュレーションがある場合にだけサポートされます。つまり、両方でレガシー Easy VPN コンフィギュレーションを使用する、または両方で DVTI コンフィギュレーションを使用する必要があります。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

||

crypto ipsec client ezvpn name |

Cisco Easy VPN Remote コンフィギュレーションを作成し、crypto Easy VPN Remote コンフィギュレーション モードを開始します。 |

|

|

|

プロキシ DNS サーバサポートの設定

WAN 接続がダウンした場合には、ケーブル プロバイダーの ISP アドレスを実際に使用する 1 つの手段として、Cisco Easy VPN Remote コンフィギュレーション内のルータを、プロキシ DNS サーバとして動作するよう設定できます。プロキシ DNS サーバの機能をイネーブルにする場合は、 ip dns server コマンドを使用します。次の手順を実行します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

ルータをプロキシ DNS サーバとして動作できるようにします。 (注) この定義は IOS 独自のものです。 |

次の作業

ルータの設定が完了したら、次の手順に従って Cisco IOS Easy VPN を設定します。

•![]() crypto isakmp client configuration group コマンドに対して、 dns コマンドを次の例のように設定します。

crypto isakmp client configuration group コマンドに対して、 dns コマンドを次の例のように設定します。

これら DNS サーバのアドレスは、サーバから Cisco Easy VPN Remote へプッシュされ、ルータの実行設定に対する追加または削除がダイナミックに行われます。

Cisco IOS ソフトウェア アプリケーションにおける DNS サーバの一般的な機能の詳細については、『 Catalyst 6500 Series Software Configuration Guide 』の「Configuring DNS」の章、およびデザイン テクニカル ノートである『 Configuring DNS on Cisco Routers』を参照してください。

ダイヤル バックアップの設定

(注) ダイヤル バックアップ機能は、Cisco IOS Release 12.3(11)T では使用できません。

手順の概要

1.![]() Easy VPN のバックアップ コンフィギュレーションを作成します。

Easy VPN のバックアップ コンフィギュレーションを作成します。

2.![]() backup コマンドの詳細をプライマリ コンフィギュレーションに追加します。

backup コマンドの詳細をプライマリ コンフィギュレーションに追加します。

3.![]() Easy VPN のバックアップ コンフィギュレーションをダイヤル バックアップの外部インターフェイスに適用します。

Easy VPN のバックアップ コンフィギュレーションをダイヤル バックアップの外部インターフェイスに適用します。

手順の詳細

|

|

|

|

|---|---|---|

ダイヤル バックアップ コンフィギュレーションの詳細については、 「ダイヤル バックアップ」 を参照してください。 |

||

backup コマンド、および crypto ipsec client ezvpn コマンドの track キーワードを使用します。 |

||

Easy VPN のバックアップ コンフィギュレーションをダイヤル バックアップの外部インターフェイス(シリアル、非同期、ダイヤラなど)に適用します。 |

バックアップ コンフィギュレーションをダイヤル バックアップの外部インターフェイスに適用する方法については、 「外部インターフェイスの複数設定」 を参照してください。 |

|

Easy VPN プロファイルを内部インターフェイスに適用する方法については、 「内部インターフェイスの複数設定」 を参照してください。 |

DHCP サーバ プールの設定

DHCP サーバ プールを設定する手順については、「 DHCP Features Roadmap 」を参照してください。

VPN 接続のリセット

VPN 接続をリセットするには、次の手順を実行します。各 clear コマンドは、互いに独立しているため、任意の順序で設定できます。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

clear crypto ipsec client ezvpn |

Cisco Easy VPN Remote のステート マシンをリセットし、すべてのインターフェイスまたは特定のインターフェイス(トンネル)で Cisco Easy VPN Remote 接続をダウン状態にします。 |

|

|

|

||

|

|

VPN イベントおよび IKE イベントのモニタおよびメンテナンス

手順の概要

手順の概要

|

|

|

|

|---|---|---|

|

|

||

debug crypto ipsec client ezvpn |

||

|

|

||

|

|

仮想インターフェイスの設定

(注) 仮想インターフェイスを設定する場合は、事前にいずれの外部インターフェイスにも Easy VPN プロファイルが適用されていないことを確認してください。外部インターフェイスに適用されている Easy VPN プロファイルがある場合は、それを削除したうえで、仮想インターフェイスを設定してください。

手順の概要

3.![]() interface virtual-template number type type-of-virtual-template

interface virtual-template number type type-of-virtual-template

手順の詳細

ダイヤル トンネル サポートのトラブルシューティング

ダイヤル トンネルのコンフィギュレーションに関するトラブルシューティングには、次の debug コマンドおよび show コマンドを使用できます。

手順の概要

2.![]() debug crypto ipsec client ezvpn

debug crypto ipsec client ezvpn

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

debug crypto ipsec client ezvpn |

||

|

|

||

show crypto ipsec client ezvpn |

||

|

|

(デフォルトの)プライマリ ピアの再アクティブ化機能の設定

手順の概要

3.![]() crypto ipsec client ezvpn name

crypto ipsec client ezvpn name

手順の詳細

同一アドレス指定のサポート機能の設定

同一アドレス指定のサポート機能を設定する場合に行う作業は次のとおりです。

•![]() ネットワーク拡張モードで Easy VPN Remote を定義し、 nat allow をイネーブルにする。

ネットワーク拡張モードで Easy VPN Remote を定義し、 nat allow をイネーブルにする。

•![]() Cisco Easy VPN Remote コンフィギュレーションを外部インターフェイスに割り当てる。

Cisco Easy VPN Remote コンフィギュレーションを外部インターフェイスに割り当てる。

•![]() ループバック インターフェイスを作成し、そのループバック インターフェイスの内部インターフェイスに Cisco Easy VPN Remote コンフィギュレーションを割り当てる。

ループバック インターフェイスを作成し、そのループバック インターフェイスの内部インターフェイスに Cisco Easy VPN Remote コンフィギュレーションを割り当てる。

•![]() Easy VPN サーバ側のネットワークまたは他のクライアントの設置場所からのアクセスの実現が必要なホストごとに、1 対 1 のスタティック NAT 変換を設定する。

Easy VPN サーバ側のネットワークまたは他のクライアントの設置場所からのアクセスの実現が必要なホストごとに、1 対 1 のスタティック NAT 変換を設定する。

•![]() 対象となるすべての VPN トラフィックに対してアクセス リストを使用するダイナミック過負荷 NAT または PAT を設定する。NAT トラフィックまたは PAT トラフィックは、Easy VPN 内部インターフェイスの IP アドレスにマッピングされます。

対象となるすべての VPN トラフィックに対してアクセス リストを使用するダイナミック過負荷 NAT または PAT を設定する。NAT トラフィックまたは PAT トラフィックは、Easy VPN 内部インターフェイスの IP アドレスにマッピングされます。

•![]() スプリット トンネリングが必要な場合は、 nat acl コマンドと acl-name 引数または acl-number 引数を使用して、それらの引数によって指定されたトラフィックに対しスプリット トンネリングをイネーブルにする。ただし、ここで指定する ACL は、前項目の NAT または PAT のマッピングで使用した ACL と同じものです。

スプリット トンネリングが必要な場合は、 nat acl コマンドと acl-name 引数または acl-number 引数を使用して、それらの引数によって指定されたトラフィックに対しスプリット トンネリングをイネーブルにする。ただし、ここで指定する ACL は、前項目の NAT または PAT のマッピングで使用した ACL と同じものです。

前提条件

同一アドレス指定のサポート機能を設定する場合は、あらかじめネットワーク拡張モードで Easy VPN Remote を設定しておく必要があります。

手順の概要

3.![]() crypto ipsec client ezvpn name

crypto ipsec client ezvpn name

8.![]() crypto ipsec client ezvpn name outside

crypto ipsec client ezvpn name outside

12.![]() crypto ipsec client ezvpn name inside

crypto ipsec client ezvpn name inside

14.![]() ip nat inside source static local-ip global-ip

ip nat inside source static local-ip global-ip

15.![]() ip nat inside source list { acl-name | acl-number } interface interface overload

ip nat inside source list { acl-name | acl-number } interface interface overload

16.![]() crypto ipsec client ezvpn name

crypto ipsec client ezvpn name

手順の詳細

Easy VPN Client における cTCP の設定

手順の概要

3.![]() crypto ctcp [ keepalive number-of-seconds | port port-number ]

crypto ctcp [ keepalive number-of-seconds | port port-number ]

手順の詳細

トンネルのダウン時におけるトラフィックの制限

トンネルがダウンした場合に、クライアントからクリア テキストのトラフィックが送信されるのを制限するには、次の手順を実行します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

crypto ipsec client ezvpn name |

Cisco Easy VPN Remote コンフィギュレーションを作成し、Cisco Easy VPN Remote コンフィギュレーション モードを開始します。 |

|

flow allow acl [ name | number ] |

Easy VPN サーバに関する作業

Cisco IOS Easy VPN サーバの設定

VPN 3000 シリーズ コンセントレータにおける Easy VPN サーバの設定

ここで説明するのは、Cisco VPN 3000 シリーズ コンセントレータを Cisco Easy VPN Remote 機能用に設定するためのガイドラインです。一般に、IP アドレス、サーバ アドレス、ルーティングの設定、および次のパラメータとオプション以外では、デフォルトの設定を使用できます。

•![]() 「Cisco Easy VPN Remote 上でのホスト名によるピアの設定」

「Cisco Easy VPN Remote 上でのホスト名によるピアの設定」

•![]() 「インタラクティブ ハードウェア クライアント 認証(バージョン 3.5)」

「インタラクティブ ハードウェア クライアント 認証(バージョン 3.5)」

•![]() 「Xauth」

「Xauth」

(注) Cisco Easy VPN ソフトウェア クライアントおよび Cisco Easy VPN ソフトウェア リモートをサポートするためには、Cisco VPN 3000 シリーズ コンセントレータ ソフトウェア バージョン 3.11 以降を使用してください。

Cisco Easy VPN Remote 上でのホスト名によるピアの設定

VPN 3000 コンセントレータ上で、Cisco Easy VPN サーバのアイデンティティとしてホスト名が使用されるよう設定した後は、Cisco Easy VPN Remote 上で、そのホスト名を使用してピアを設定する必要があります。ピアのホスト名を解決するための DNS をクライアント上で設定できるほか、 ip host コマンドを使用し、クライアント上でピアのホスト名をローカルに設定することもできます。たとえば、次のようなコマンドを実行すると、Easy VPN Remote 上でピアのホスト名をローカルに設定できます。

また、次のように peer コマンドおよび ホスト名 引数を使用すると、Easy VPN Remote でホスト名を使用するように設定できます。

インタラクティブ ハードウェア クライアント 認証(バージョン 3.5)

Cisco Easy VPN Remote 機能では、インタラクティブ ハードウェア クライアント認証(バージョン 3.5)機能はサポートされていません。そのため、この機能はディセーブルにする必要があります。Cisco VPN 3000 シリーズ コンセントレータ上で、[Configuration | User Management | Base Group] 画面の [HW Client] タブをクリックすると、この機能をディセーブルにできます。

IPsec トンネル プロトコル

IPsec トンネル プロトコルを使用して、IPsec トンネル プロトコルをイネーブルにすると、ユーザが利用できるようになります。IPsec トンネル プロトコル機能を設定するには、Cisco VPN 3000 シリーズ コンセントレータ上で、[Configuration | User Management | Base Group] 画面の [General] タブをクリックします。

IPsec グループ

IPsec グループを使用すると、ルータ上で Cisco Easy VPN Remote コンフィギュレーションに対して設定された値にマッチするグループの名前およびパスワードを Cisco VPN 3000 シリーズ コンセントレータに設定できます。これらの値は、ルータ上で group group-name および key group-key コマンドと引数の組み合せを使用して設定します。また、Cisco VPN 3000 シリーズ コンセントレータの [Configuration | User Management | Groups] 画面でも、これらの値を設定できます。

グループ ロック

Cisco VPN 3000 シリーズ コンセントレータで、複数のグループを使用して複数のユーザを定義している場合は、各ユーザが別のグループのパラメータを使用してログインするのを防ぐため、[IPsec] タブの [Group Lock] チェックボックスをオンにする必要があります。たとえば、スプリット トンネリング アクセスのあるグループと、スプリット トンネリング アクセスのないグループを設定している場合、[Group Lock] チェックボックスをオンにすれば、後者のグループに属するユーザは、スプリット トンネリング機能へのアクセス権を取得できなくなります。[Group Lock] チェックボックスは、[Configuration | User Management | Base Group] 画面の [IPsec] タブ、および [Configuration | User Management | Groups | Add/Modify] 画面の [IPsec] タブに表示されます。

Xauth

Xauth を使用する場合は、[Authentication] パラメータの値を [None] に設定します。認証パラメータは、[Configuration | User Management | Base Group] 画面の [IPsec] タブ、および [Configuration | User Management | Groups | Add/Modify] 画面の [IPsec] タブに表示されます。

スプリット トンネリング

[Configuration | User Management | Base Group, Mode Configuration Parameters Tab] 画面では、[Allow the networks in the list to bypass the tunnel] チェックボックスを含む [Split Tunnel] オプションを使用できます。

IKE プロポーザル

Cisco VPN 3000 シリーズ コンセントレータには、Cisco Easy VPN Remote で使用できる IKE プロポーザル CiscoVPNClient-3DES-MD5 が事前に設定されています。この IKE プロポーザルは、MD5/HMAC-128 アルゴリズムによる Xauth および Diffie-Hellman グループ 2 を使用した事前共有キーをサポートしています。

この IKE プロポーザルは、デフォルトでアクティブになりますが、それが実際にアクティブであるかどうかを [Configuration | System | Tunneling Protocols | IPsec | IKE Proposals] 画面で確認することを推奨します。

Cisco VPN 3000 シリーズ コンセントレータの設定を行う際、Cisco Easy VPN Remote イメージに対しては、IPsec SA を新たに作成する必要はありません。Cisco VPN 3000 シリーズ コンセントレータに設定されているデフォルトの IKE および Easy VPN Remote ライフタイムを使用してください。

(注) デフォルトの IKE プロポーザルである IKE-DES-MD5 および IKE-3DES-MD5 も使用できますが、これらの IKE プロポーザルは、デフォルトでは Xauth をサポートしていません。

新規の IPsec SA

IPsec SA は新規に作成できます。Cisco Easy VPN クライアントでは、次のようなパラメータを持つ SA が使用されます。

•![]() 暗号化アルゴリズム:DES-56 または 3DES-168(推奨)

暗号化アルゴリズム:DES-56 または 3DES-168(推奨)

•![]() IKE プロポーザル:CiscoVPNClient-3DES-MD5(推奨)

IKE プロポーザル:CiscoVPNClient-3DES-MD5(推奨)

VPN 3000 シリーズ コンセントレータには事前設定されているデフォルトの SA が複数存在しますが、これらは IKE プロポーザルの要件を満たしていません。IKE プロポーザルとして CiscoVPNClient-3DES-MD5 を使用する場合は、ESP/IKE-3DES-MD5 SA をコピーし、それを修正して CiscoVPNClient-3DES-MD5 に転用します。IKE プロポーザルは、VPN 3000 シリーズ コンセントレータの [Configuration | Policy Management | Traffic Management | Security Associations] 画面で設定します。

Cisco PIX ファイアウォールにおける Easy VPN サーバの設定

Cisco PIX ファイアウォールにおける Easy VPN サーバの設定方法については、次のマニュアルを参照してください。

Web インターフェイスに関する作業

Web ベース アクティベーションの設定

プライベート LAN 上の PC から送信される HTTP 要求をすべて代行受信することで社内ユーザが社内 Web ページへアクセスできるように LAN を設定するには、次の手順を実行します。

手順の概要

3.![]() crypto ipsec client ezvpn name

crypto ipsec client ezvpn name

4.![]() xauth userid mode { http-intercept | interactive | local }

xauth userid mode { http-intercept | interactive | local }

手順の詳細

Web ベース アクティベーションのモニタおよびメンテナンス

Web ベース アクティベーションのモニタとメンテナンスを行うには、次の手順を実行します( debug コマンドおよび show コマンドは、それぞれ独立して使用できますが、すべて設定することもできます)。

手順の概要

2.![]() debug crypto ipsec client ezvpn

debug crypto ipsec client ezvpn

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

debug crypto ipsec client ezvpn |

||

|

|

||

show crypto ipsec client ezvpn |

ユーザからの HTTP 接続を代行受信することによって、Xauth ネゴシエーションの際にユーザ クレデンシャルとして使用するユーザ名およびパスワードが取得されることを明示します。 |

|

|

|

例

次に示すのは、ユーザがブラウザを開いて社内 Web サイトへ接続した場合に関する debug コマンドの一般的な出力例です。

この時点で、ユーザはブラウザ上の [Connect] を選択します。

ユーザのブラウザに、ユーザ名およびパスワードのプロンプトが表示されます。

ユーザが、各自のユーザ名およびパスワードを入力すると、以下の情報がサーバへ送信されます。

トンネルの使用後、ユーザは [Disconnect] を選択します。

次に示すのは、ユーザが VPN トンネルへ接続する前に 2 つの show コマンド( show crypto ipsec client ezvpn および show ip auth-proxy config )を実行した場合の出力例です。

次に示すのは、ユーザが VPN トンネルへ接続した後に 2 つの show コマンド( show crypto ipsec client ezvpn および show ip auth-proxy config )を実行した場合の出力例です。

Web マネージャとしての SDM

VPN 接続のトラブルシューティング

Cisco Easy VPN Remote 機能を使用した VPN 接続のトラブルシューティング

Cisco Easy VPN Remote 機能で作成した VPN 接続のトラブルシューティングを行うには、次の手順を実行します。

•![]() 内部インターフェイスの追加や削除を行うなど、アクティブな Cisco Easy VPN Remote コンフィギュレーションに何らかの変更があった場合や、関連するインターフェイスの IP アドレスが変更された場合は、Cisco Easy VPN Remote 接続がリセットされることに留意します。

内部インターフェイスの追加や削除を行うなど、アクティブな Cisco Easy VPN Remote コンフィギュレーションに何らかの変更があった場合や、関連するインターフェイスの IP アドレスが変更された場合は、Cisco Easy VPN Remote 接続がリセットされることに留意します。

•![]() debug crypto ipsec client ezvpn コマンドによる Cisco Easy VPN Remote 機能のデバッグをイネーブルにします。

debug crypto ipsec client ezvpn コマンドによる Cisco Easy VPN Remote 機能のデバッグをイネーブルにします。

•![]() debug crypto ipsec コマンドおよび debug crypto isakmp コマンドによる IKE イベントのデバッグをイネーブルにします。

debug crypto ipsec コマンドおよび debug crypto isakmp コマンドによる IKE イベントのデバッグをイネーブルにします。

•![]() show crypto engine connections active コマンドを使用して、アクティブな IPsec VPN 接続を表示します。

show crypto engine connections active コマンドを使用して、アクティブな IPsec VPN 接続を表示します。

•![]() clear crypto ipsec client ezvpn コマンドを使用して、VPN 接続をリセットします。ただし、デバッグがイネーブルになっている場合は、 clear crypto sa コマンドおよび clear crypto isakmp コマンドを使用します。

clear crypto ipsec client ezvpn コマンドを使用して、VPN 接続をリセットします。ただし、デバッグがイネーブルになっている場合は、 clear crypto sa コマンドおよび clear crypto isakmp コマンドを使用します。

クライアント モードのトラブルシューティング

ここでは、クライアント モード用に設定された Easy VPN Remote コンフィギュレーションに関するトラブルシューティングについて説明します。

クライアント モードでは、Cisco Easy VPN Remote 機能によって、VPN トンネルの実装に必要な NAT 変換または PAT 変換、およびアクセス リストの設定が自動的に作成されます。これらの設定は、IPsec VPN 接続が開始された時点で自動作成されます。また、トンネルが切断されると、NAT または PAT、およびアクセス リストの設定は、自動的に削除されます。

NAT または PAT の設定は、次の前提条件の下で作成されます。

•![]() デフォルトの内部インターフェイスを含むすべての内部インターフェイスに対して ip nat inside コマンドが適用されている。デフォルトの内部インターフェイスは、イーサネット 0 インターフェイスです(Cisco 806、Cisco 826、Cisco 827、Cisco 828、Cisco 831、Cisco 836、Cisco 837 の各ルータの場合)。

デフォルトの内部インターフェイスを含むすべての内部インターフェイスに対して ip nat inside コマンドが適用されている。デフォルトの内部インターフェイスは、イーサネット 0 インターフェイスです(Cisco 806、Cisco 826、Cisco 827、Cisco 828、Cisco 831、Cisco 836、Cisco 837 の各ルータの場合)。

•![]() Cisco Easy VPN Remote コンフィギュレーションで設定されているインターフェイスに対して ip nat outside コマンドが適用されている。Cisco 800 シリーズ ルータおよび Cisco 1700 シリーズ ルータの場合、外部インターフェイスは、Cisco Easy VPN Remote コンフィギュレーションで設定されています。Cisco 1700 シリーズ ルータ、Cisco 2600 シリーズ ルータ、Cisco 3600 シリーズ ルータ、および Cisco 3700 シリーズ ルータでは、複数の外部インターフェイスを設定できます。

Cisco Easy VPN Remote コンフィギュレーションで設定されているインターフェイスに対して ip nat outside コマンドが適用されている。Cisco 800 シリーズ ルータおよび Cisco 1700 シリーズ ルータの場合、外部インターフェイスは、Cisco Easy VPN Remote コンフィギュレーションで設定されています。Cisco 1700 シリーズ ルータ、Cisco 2600 シリーズ ルータ、Cisco 3600 シリーズ ルータ、および Cisco 3700 シリーズ ルータでは、複数の外部インターフェイスを設定できます。

ヒント Cisco Easy VPN Remote 機能により作成された NAT 変換または PAT 変換、およびアクセス リストの設定は、スタートアップ コンフィギュレーション ファイルや実行中のコンフィギュレーション ファイルには書き込まれません。ただし、これらの設定は、show ip nat statistics コマンドおよび show access-list コマンドを使用して表示できます。

リモート管理のトラブルシューティング

VPN リモートのリモート管理に関するトラブルシューティングを行う場合は、 show ip interface コマンドを使用します。 brief キーワードを使用して、ループバックが削除されたか、また、インターフェイスが正しく表示されているか確認できます。

例

次に示すのは、 show ip interface コマンドの一般的な出力例です。

デッド ピア検出のトラブルシューティング

デッド ピア検出のトラブルシューティングには、 show crypto ipsec client ezvpn コマンドを使用します。

例

次に示すのは、現在のサーバと、Easy VPN サーバによりプッシュされたピアを表示する一般的な出力例です。

Cisco Easy VPN Remote の設定例

•![]() 「Easy VPN Remote に対するローカル アドレス サポート:例」

「Easy VPN Remote に対するローカル アドレス サポート:例」

•![]() 「Easy VPN Remote に対する仮想 IPsec インターフェイス サポートの設定:例」

「Easy VPN Remote に対する仮想 IPsec インターフェイス サポートの設定:例」

•![]() 「デュアル トンネルに対する show コマンドの出力:例」

「デュアル トンネルに対する show コマンドの出力:例」

•![]() 「Easy VPN Client(リモート デバイス)における cTCP:例」

「Easy VPN Client(リモート デバイス)における cTCP:例」

•![]() 「スプリット トンネリングを使用しない Cisco Easy VPN サーバ:例」

「スプリット トンネリングを使用しない Cisco Easy VPN サーバ:例」

•![]() 「スプリット トンネリングを使用する Cisco Easy VPN サーバ コンフィギュレーション:例」

「スプリット トンネリングを使用する Cisco Easy VPN サーバ コンフィギュレーション:例」

•![]() 「Xauth を使用する Cisco Easy VPN サーバ コンフィギュレーション:例」

「Xauth を使用する Cisco Easy VPN サーバ コンフィギュレーション:例」

Easy VPN Remote の設定例

クライアント モードの設定例

ここでは、クライアント モードにおける Cisco Easy VPN Remote 機能の設定例について説明します。また、こうしたクライアントの設定に対応する Cisco IOS Easy VPN サーバの設定についても説明します。

•![]() 「クライアント モードで動作する Cisco Easy VPN Client(Cisco 831):例」

「クライアント モードで動作する Cisco Easy VPN Client(Cisco 831):例」

•![]() 「クライアント モードで動作する Cisco Easy VPN Client(Cisco 837):例」

「クライアント モードで動作する Cisco Easy VPN Client(Cisco 837):例」

•![]() 「クライアント モードで動作する Cisco Easy VPN Client(Cisco 1700 シリーズ):例」

「クライアント モードで動作する Cisco Easy VPN Client(Cisco 1700 シリーズ):例」

(注) 通常、ユーザが Cisco 800 シリーズ ルータの設定を行う場合は、CLI コマンドではなく、SDM や CRWS の Web インターフェイスが使用されますが、ここで説明する Cisco 800 シリーズ ルータの設定例は、手動設定が必要な場合にも使用できる一般的なものです。

クライアント モードで動作する Cisco Easy VPN Client(Cisco 831):例

次に示すのは、クライアント モードで Cisco Easy VPN Remote 機能を使用する Easy VPN Remote として Cisco 831 ルータを設定した場合の設定例です。この例では、Cisco Easy VPN Remote コンフィギュレーションのうち、次の各設定が表示されています。

•![]() DHCP サーバ プール: ip dhcp pool コマンドにより、IP アドレスのプールが作成されています。これらの IP アドレスは、ルータのイーサネット 0 インターフェイスに接続された PC に割り当てられます。このプールでは、クラス C のプライベート アドレス空間(192.168.100.0)に属するアドレスが割り当てられ、ルータのイーサネット インターフェイスに割り当てられた IP アドレス 192.168.100.1 が、各 PC のデフォルト ルートとして設定されます。DHCP リース期間は 1 日です。

DHCP サーバ プール: ip dhcp pool コマンドにより、IP アドレスのプールが作成されています。これらの IP アドレスは、ルータのイーサネット 0 インターフェイスに接続された PC に割り当てられます。このプールでは、クラス C のプライベート アドレス空間(192.168.100.0)に属するアドレスが割り当てられ、ルータのイーサネット インターフェイスに割り当てられた IP アドレス 192.168.100.1 が、各 PC のデフォルト ルートとして設定されます。DHCP リース期間は 1 日です。