- 概要:セキュア接続

- IPsec VPN のインターネット キー エクス チェンジの設定

- IKE 用コール アドミッション制御

- 証明書/ISAKMP プロファイルマッピング

- 暗号化事前共有鍵

- 識別名ベースのクリプト マップ

- VRF-Aware IPSec

- IKE:アグレッシブ モードの開始

- IPsec を使用した VPN のセキュリティの設定

- IPsec 仮想トンネル インターフェイス

- SafeNet IPsec VPN Client サポート

- 暗号条件付きデバッグ サポート

- VPN Acceleration Module(VAM)

- 逆ルート注入

- IPsec VPN ハイ アベイラビリティ拡張機能

- IPSEC 優先ピア

- IPsec トンネル ピアの Real-Time Resolution

- IPsec データ プレーン

- IPsec アンチ リプレイ ウィンドウの拡張と ディセーブル化

- IPsec VPN の Pre-fragmentation

- Invalid Security Parameter Index Recovery

- IPSec デッド ピア検出定期メッセージ オプ ション

- IPsec SA アイドル タイマー

- IPsec 暗号化エンジンの低遅延キューイング (LLQ)

- IPsec VPN モニタリング

- IPsec VPN アカウンティング

- PKI 機能のインプリメントと管理のロード マップ

- Cisco IOS PKI の概要:PKI の理解および 計画

- PKI 内での RSA キーの展開

- PKI での証明書の許可および失効の設定

- PKI の証明書登録の設定

- PKI への登録のための Secure Device Provisioning(SDP)の設定

- PKI 展開での Cisco IOS 証明書サーバの設定 および管理

- PKI クレデンシャルの保存

- CA における発信トラフィックの送信元イン ターフェイス選択機能

- Dynamic Multipoint VPN(DMVPN)

- Cisco Easy VPN Remote

- Easy VPN Remote RSA シグニチャ サポート

- Easy VPN サーバ

セキュリティ コンフィギュレーション ガイド: セキュア接続、Cisco IOS Release 15.1S

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月4日

章のタイトル: 証明書/ISAKMP プロファイルマッピング

証明書/ISAKMP プロファイルマッピング

証明書/ISAKMP プロファイルマッピング機能を使用すると、証明書内の任意のフィールドの内容に基づいて、ピアに Internet Security Association and Key Management Protocol(ISAKMP)プロファイルを割り当てることができます。また、この機能では、ISAKMP プロファイルに割り当てられたピアにグループ名を割り当てることもできます。

機能情報の入手

ご使用のソフトウェア リリースでは、この章で説明されるすべての機能がサポートされているとは限りません。最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。この章に記載されている機能の詳細、および各機能がサポートされているリリースのリストについては、「証明書/ISAKMP プロファイルマッピングの機能情報」を参照してください。

プラットフォームのサポートと Cisco IOS および Catalyst OS ソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。Cisco Feature Navigator には、 http://tools.cisco.com/ITDIT/CFN/jsp/index.jsp からアクセスしてください。Cisco.com のアカウントは必要ありません。

この章の構成

•![]() 「証明書/ISAKMP プロファイルマッピングの前提条件」

「証明書/ISAKMP プロファイルマッピングの前提条件」

•![]() 「証明書/ISAKMP プロファイルマッピングの制約事項」

「証明書/ISAKMP プロファイルマッピングの制約事項」

•![]() 「証明書/ISAKMP プロファイルマッピングに関する情報」

「証明書/ISAKMP プロファイルマッピングに関する情報」

•![]() 「ISAKMP プロファイル マッピングに証明書を設定する方法」

「ISAKMP プロファイル マッピングに証明書を設定する方法」

証明書/ISAKMP プロファイルマッピングの前提条件

証明書/ISAKMP プロファイルマッピングの制約事項

証明書を交換しないで、Rivest、Shamir、Adelman(RSA)シグニチャまたは RSA 暗号化認証を使用する場合は、この機能を適用できません。ISAKMP ピアは、証明書を使用して RSA シグニチャまたは RSA 暗号化認証を実行するように設定する必要があります。

同じ認証局(CA)サーバに登録された 2 つのトラストポイントを使用する IPsec はサポートされません。2 つ以上の ISAKMP プロファイルがあり、各プロファイルが、同じ CA サーバに登録されているが異なるトラストポイントを持っている場合、応答側は最後のグローバル トラストポイントを選択します(トラストポイントは、グローバルに定義された順序と逆の順序で選択されます)。ピアが IPsec トンネルの確立を成功させるには、発信側が選択したトラストポイントは、応答側が選択したトラストポイントと一致する必要があります。トラストポイントが一致しない場合、他のすべての IPsec トンネルは、接続の確立に失敗します。

証明書/ISAKMP プロファイルマッピングに関する情報

証明書/ISAKMP プロファイルマッピング機能を設定するには、次の概念を理解しておく必要があります。

•![]() 「証明書/ISAKMP プロファイルマッピングの動作方法」

「証明書/ISAKMP プロファイルマッピングの動作方法」

•![]() 「ピアへの ISAKMP プロファイルおよびグループ名の割り当て」

「ピアへの ISAKMP プロファイルおよびグループ名の割り当て」

証明書/ISAKMP プロファイルマッピングの概要

Cisco IOS Release 12.3(8)T 以前では、ピアを ISAKMP プロファイルにマッピングする方法は、次の方法だけでした。ISAKMP 交換の ISAKMP ID フィールドは、ピアを ISAKMP プロファイルにマッピングするために使用されていました。証明書が認証に使用されるとき、ISAKMP ID ペイロードに証明書からの所有者名が含まれていました。CA が、要求されたグループ値を証明書の最初の Organizational Unit(OU; 組織ユニット)フィールドに表示しなかった場合、ISAKMP プロファイルをピアに割り当てることはできませんでした。

Cisco IOS Release 12.3(8)T でも、上記のように、ピアをマッピングできます。証明書/ISAKMP プロファイルマッピング機能を使用すると、証明書内の任意のフィールドの内容に基づいて、ピアに ISAKMP プロファイルを割り当てることができます。以前は、証明書の所有者名に基づいて ISAKMP プロファイルを割り当てるという方法しかありませんでした。また、この機能により、ISAKMP プロファイルが割り当てられたピアにグループを割り当てることができます。

証明書/ISAKMP プロファイルマッピングの動作方法

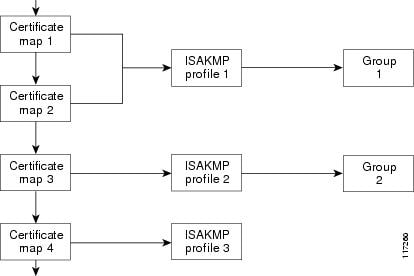

図 1 に、証明書マップを ISAKMP プロファイルに接続し、証明書マップにグループ名を割り当てる方法を示します。

図 1 プロファイル グループを割り当てるためにマッピングされた証明書マップ

ISAKMP プロファイルには複数の証明書マップを接続できますが、証明書マップは 1 つの ISAKMP プロファイルにしか接続できません。

証明書マップにより、証明書を指定の一連の基準と照合できるようになります。ISAKMP プロファイルは、自身を証明書マップにバインドできます。また、提示された証明書が ISAKMP プロファイル内に存在する証明書マップと一致した場合、ピアに ISAKMP プロファイルが割り当てられます。ISAKMP プロファイルにクライアント設定グループ名が含まれている場合、同じグループ名がピアに割り当てられます。この ISAKMP プロファイル情報により、ID_KEY_ID アイデンティティまたは証明書の最初の OU フィールドの情報が上書きされます。

ピアへの ISAKMP プロファイルおよびグループ名の割り当て

証明書内の任意のフィールドに基づいて、ピアに ISAKMP プロファイルを割り当てるには、ISAKMP プロファイルを定義してから、 match certificate コマンドを使用します。

また、ピアに割り当てられる ISAKMP プロファイルにグループ名を関連付けるには、ISAKMP プロファイルを定義してから、 client configuration group コマンドを使用します。

ISAKMP プロファイル マッピングに証明書を設定する方法

•![]() 「ISAKMP プロファイルへの証明書のマッピング」(必須)

「ISAKMP プロファイルへの証明書のマッピング」(必須)

•![]() 「証明書がマッピングされたことの確認」(任意)

「証明書がマッピングされたことの確認」(任意)

•![]() 「ピアへのグループ名の割り当て」(必須)

「ピアへのグループ名の割り当て」(必須)

•![]() 「ISAKMP プロファイル マッピングに対応する証明書のモニタおよびメンテナンス」(任意)

「ISAKMP プロファイル マッピングに対応する証明書のモニタおよびメンテナンス」(任意)

ISAKMP プロファイルへの証明書のマッピング

ISAKMP プロファイルに証明書をマッピングするには、次の手順を実行します。この設定により、証明書内の任意のフィールドの内容に基づいて、ピアに ISAKMP プロファイルを割り当てることができます。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

crypto isakmp profile profile-name |

||

match certificate certificate-map |

証明書がマッピングされたことの確認

概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

ピアへのグループ名の割り当て

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

crypto isakmp profile profile-name |

||

client configuration group group-name |

ISAKMP プロファイル マッピングに対応する証明書のモニタおよびメンテナンス

ISAKMP プロファイル マッピングに対応する証明書をモニタし、メンテナンスするには、次の debug コマンドを使用します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

証明書/ISAKMP プロファイルマッピングの設定例

•![]() 「任意のフィールドに基づいた ISAKMP プロファイルへの証明書のマッピング例」

「任意のフィールドに基づいた ISAKMP プロファイルへの証明書のマッピング例」

•![]() 「ISAKMP プロファイルに関連付けられたピアに割り当てられるグループ名の例」

「ISAKMP プロファイルに関連付けられたピアに割り当てられるグループ名の例」

•![]() 「ISAKMP プロファイルへの証明書のマッピング検証例」

「ISAKMP プロファイルへの証明書のマッピング検証例」

任意のフィールドに基づいた ISAKMP プロファイルへの証明書のマッピング例

次の設定例では、証明書に「ou = green」が含まれているときは必ず、ISAKMP プロファイル「cert_pro」がピアに割り当てられることを示します。

ISAKMP プロファイルに関連付けられたピアに割り当てられるグループ名の例

次の例は、グループ「some_group」が、ISAKMP プロファイルが割り当てられたピアに関連付けられることを示しています。

ISAKMP プロファイルへの証明書のマッピング検証例

次の例は、ISAKMP プロファイルに証明書がマッピングされたことを示します。この例には、応答側および発信側の設定、証明書マップの所有者名が設定されたこと確認する show コマンド出力、および証明書が証明書マップの照合を経て、ISAKMP プロファイルに一致したことを示す debug コマンド出力が含まれています。

発信側の show crypto ca certificates コマンド出力

応答側の debug crypto isakmp コマンド出力

ピアに割り当てられたグループ名の検証例

次の設定およびデバッグ出力は、グループがピアに割り当てられたことを示します。

応答側の debug crypto isakmp プロファイル コマンド出力

次のデバッグ出力例は、ピアが「certpro」という ISAKMP プロファイルと照合され、「new_group」というグループが割り当てられたことを示します。

その他の参考資料

ここでは、証明書/ISAKMP プロファイルマッピング機能に関連する関連資料について説明します。

関連資料

|

|

|

|---|---|

規格

|

|

|

|---|---|

MIB

|

|

|

|---|---|

選択したプラットフォーム、Cisco IOS ソフトウェア リリース、および機能セットの MIB を検索してダウンロードする場合は、次の URL にある Cisco MIB Locator を使用します。 |

RFC

|

|

|

|---|---|

シスコのテクニカル サポート

証明書/ISAKMP プロファイルマッピングの機能情報

表 1 に、この機能のリリース履歴を示します。

ご使用の Cisco IOS ソフトウェア リリースによっては、コマンドの中に一部使用できないものがあります。特定のコマンドに関するリリース情報については、コマンド リファレンス マニュアルを参照してください。

Cisco Feature Navigator を使用すると、プラットフォームおよびソフトウェア イメージのサポート情報を検索できます。Cisco Feature Navigator を使用すると、Cisco IOS および Catalyst OS ソフトウェア イメージがサポートする特定のソフトウェア リリース、機能セット、またはプラットフォームを確認できます。Cisco Feature Navigator には、 http://tools.cisco.com/ITDIT/CFN/jsp/index.jsp からアクセスできます。Cisco.com のアカウントは必要ありません。

(注) 表 1 には、一連の Cisco IOS ソフトウェア リリースのうち、特定の機能が初めて導入された Cisco IOS ソフトウェア リリースだけが記載されています。その機能は、特に断りがない限り、それ以降の一連の Cisco IOS ソフトウェア リリースでもサポートされます。

フィードバック

フィードバック