- 概要:セキュア接続

- IPsec VPN のインターネット キー エクス チェンジの設定

- IKE 用コール アドミッション制御

- 証明書/ISAKMP プロファイルマッピング

- 暗号化事前共有鍵

- 識別名ベースのクリプト マップ

- VRF-Aware IPSec

- IKE:アグレッシブ モードの開始

- IPsec を使用した VPN のセキュリティの設定

- IPsec 仮想トンネル インターフェイス

- SafeNet IPsec VPN Client サポート

- 暗号条件付きデバッグ サポート

- VPN Acceleration Module(VAM)

- 逆ルート注入

- IPsec VPN ハイ アベイラビリティ拡張機能

- IPSEC 優先ピア

- IPsec トンネル ピアの Real-Time Resolution

- IPsec データ プレーン

- IPsec アンチ リプレイ ウィンドウの拡張と ディセーブル化

- IPsec VPN の Pre-fragmentation

- Invalid Security Parameter Index Recovery

- IPSec デッド ピア検出定期メッセージ オプ ション

- IPsec SA アイドル タイマー

- IPsec 暗号化エンジンの低遅延キューイング (LLQ)

- IPsec VPN モニタリング

- IPsec VPN アカウンティング

- PKI 機能のインプリメントと管理のロード マップ

- Cisco IOS PKI の概要:PKI の理解および 計画

- PKI 内での RSA キーの展開

- PKI での証明書の許可および失効の設定

- PKI の証明書登録の設定

- PKI への登録のための Secure Device Provisioning(SDP)の設定

- PKI 展開での Cisco IOS 証明書サーバの設定 および管理

- PKI クレデンシャルの保存

- CA における発信トラフィックの送信元イン ターフェイス選択機能

- Dynamic Multipoint VPN(DMVPN)

- Cisco Easy VPN Remote

- Easy VPN Remote RSA シグニチャ サポート

- Easy VPN サーバ

セキュリティ コンフィギュレーション ガイド: セキュア接続、Cisco IOS Release 15.1S

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月5日

章のタイトル: Easy VPN サーバ

- 機能情報の入手

- この章の構成

- Easy VPN サーバの制約事項

- Easy VPN サーバについて

- 機能のしくみ

- グループ プロファイルの RADIUS サポート

- ユーザ プロファイルの RADIUS サポート

- サポートされているプロトコル

- Easy VPN サーバでサポートされている機能

- モード設定バージョン 6 のサポート

- Xauth バージョン 6 のサポート

- IKE DPD

- スプリット トンネルリングの制御

- 初期コンタクト

- グループベース ポリシーの制御

- ユーザベース ポリシーの制御

- VPN グループ アクセスに対するセッションのモニタリング

- サーバにおける仮想 IPsec インターフェイスのサポート

- 仮想トンネル インターフェイスのユーザ単位アトリビュートのサポート

- バナー、自動アップデート、およびブラウザ プロキシ

- 設定管理の拡張機能

- PKI によるユーザ単位 AAA ポリシー ダウンロード

- Easy VPN サーバに対するユーザ単位アトリビュートのサポート

- Syslog メッセージの強化

- Easy VPN に対するネットワーク アドミッション コントロールのサポート

- 中央ポリシー プッシュ ファイアウォール ポリシー プッシュ

- パスワード エージング

- スプリット DNS

- cTCP

- AAA サーバによる VRF の割り当て

- AAA を介したポリシー ルックアップのイネーブル化

- モード設定プッシュに使用するグループ ポリシー情報の定義

- VPN セッション モニタリングのイネーブル化

- VPN セッションの確認

- モード設定および Xauth の適用

- クライアントに対する RRI のイネーブル化

- IKE デッド ピア検証のイネーブル化

- RADIUS サーバ サポートの設定

- Easy VPN サーバの確認

- バナーの設定

- 自動アップグレードの設定

- ブラウザ プロキシの設定

- モード設定交換によるコンフィギュレーション URL のプッシュの設定

- PKI によるユーザ単位 AAA ダウンロードの設定:クリプト PKI トラストポイントの設定

- PKI による実際のユーザ単位 AAA ダウンロードの設定

- ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定

- Easy VPN syslog メッセージのイネーブル化

- ローカル AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義

- 設定されたグループに対する CPP ファイアウォール ポリシー プッシュの適用

- リモート AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義

- グループ定義への VSA cpp-policy の追加

- CPP ファイアウォール ポリシー プッシュの確認

- パスワード エージングの設定

- スプリット DNS の設定

- スプリット DNS の確認

- スプリット DNS のモニタおよびメンテナンス

- DHCP サーバから IP アドレスを取得するための Easy VPN サーバの設定

- DHCP クライアント プロキシの確認

- DHCP クライアント プロキシのモニタおよびメンテナンス

- cTCP の設定

- cTCP の確認

- cTCP の設定のモニタおよびメンテナンス

- cTCP の設定に関するトラブルシューティング

- Easy VPN サーバ における Cisco IOS の設定:例

- IPsec の AV のペアを使用した RADIUS グループ プロファイル:例

- IPsec の AV のペアを使用した RADIUS ユーザ プロファイル:例

- 最大ログイン数および最大ユーザ数が指定されたバックアップ ゲートウェイ:例

- IPsec 仮想トンネル インターフェイスが設定された Easy VPN:例

- モード設定交換によるコンフィギュレーション URL のプッシュ:例

- PKI によるユーザ単位 AAA ポリシー ダウンロード:例

- Easy VPN サーバにおけるユーザ単位アトリビュート:例

- ネットワーク アドミッション コントロール:例

- パスワード エージングの設定:例

- スプリット DNS:例

- DHCP クライアント プロキシ:例

- cTCP セッション:例

- AAA サーバによる VRF の割り当て:例

Easy VPN サーバ

Easy VPN サーバ機能を使用すると、リモート エンド ユーザは、IP Security(IPsec; IP セキュリティ)を使用した Cisco IOS Virtual Private Network(VPN; バーチャル プライベート ネットワーク)ゲートウェイとの通信を行えます。また、一元管理された IPsec ポリシーがサーバからクライアント デバイスへ「プッシュ」されることにより、エンド ユーザが行うべき設定は最小限に抑えられます。

機能情報の入手

ご使用のソフトウェア リリースでは、この章で説明されるすべての機能がサポートされているとは限りません。最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。この章に記載されている機能の詳細、および各機能がサポートされているリリースのリストについては、「Easy VPN サーバの機能情報」を参照してください。

プラットフォームのサポートと Cisco IOS および Catalyst OS ソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。Cisco Feature Navigator には、 http://tools.cisco.com/ITDIT/CFN/jsp/index.jsp からアクセスしてください。Cisco.com のアカウントは必要ありません。

この章の構成

•![]() 「用語集」

「用語集」

Easy VPN サーバの制約事項

表 1 は、現在 Cisco VPN クライアントでサポートされていない IPsec プロトコルのオプションおよびアトリビュートをまとめたものです。Cisco VPN クライアント用のルータ上では、これらのオプションおよびアトリビュートを設定しないでください。

|

|

|

|---|---|

Cisco Secure VPN Client 1.x の制約事項

この機能と Cisco Secure VPN Client 1.x を併用する場合には、次のような制約事項があります。

•![]() Dead Peer Detection(DPD; デッド ピア検出)などのキープアライブ方式は使用できません。

Dead Peer Detection(DPD; デッド ピア検出)などのキープアライブ方式は使用できません。

この機能では、IP アドレスなどのグループ単位アトリビュート ポリシー プロファイル、および DNS は使用できません。そのためカスタマーは、IP アドレスの割り当て、Windows Internet Naming Service(WINS; Windows インターネット ネーミング サービス)、DNS、および事前共有キーに対し、これまでどおり既存のグローバル定義パラメータを使用する必要があります。

マルチキャスト NAT およびスタティック NAT は、Dynamic Virtual Tunnel Interface(DVTI; ダイナミック仮想トンネル インターフェイス)が使用される Easy VPN サーバに限りサポートされています。

仮想 IPsec インターフェイス サポート機能は、Cisco VPN Client ソフトウェアのバージョン 4.x 以降、および仮想インターフェイスを使用するよう設定された Easy VPN Remote デバイスに限って使用できます。

•![]() Cisco Tunnel Control Protocol(cTCP; シスコ トンネリング制御プロトコル)用に使用されているポートは、他のアプリケーションでは使用できません。

Cisco Tunnel Control Protocol(cTCP; シスコ トンネリング制御プロトコル)用に使用されているポートは、他のアプリケーションでは使用できません。

•![]() cTCP は、最大 10 個のポート上で同時使用できます。

cTCP は、最大 10 個のポート上で同時使用できます。

•![]() cTCP は、Cisco IOS Easy VPN サーバ上に限りサポートされます。

cTCP は、Cisco IOS Easy VPN サーバ上に限りサポートされます。

•![]() cTCP 接続が設定されたポート上では、cTCP をディセーブルにはできません。ディセーブルにすると、既存の接続にトラフィックが受け入れられなくなります。

cTCP 接続が設定されたポート上では、cTCP をディセーブルにはできません。ディセーブルにすると、既存の接続にトラフィックが受け入れられなくなります。

Easy VPN サーバについて

Easy VPN サーバの拡張機能を使用するためには、あらかじめ次の事柄を理解しておく必要があります。

•![]() 「機能のしくみ」

「機能のしくみ」

機能のしくみ

クライアントにより Cisco IOS VPN デバイスとの接続が開始されると、ピア間では「カンバセーション」が行われます。この「カンバセーション」では、まず Internet Key Exchange(IKE; インターネット キー エクスチェンジ)を介したデバイス認証が行われ、続いて IKE eXtended Authentication(Xauth; 拡張認証)によるユーザ認証、モード設定を使用した VPN ポリシーのプッシュ、および IPsec Security Association(SA; セキュリティ アソシエーション)の作成が行われます。このプロセスの概要は次のとおりです。

•![]() 認証に事前共有キーが使用される場合、クライアントでは Agressive Mode(AM; アグレッシブ モード)で IKE フェーズ 1 が開始されます。デジタル証明書が使用される場合は、Main Mode(MM; メイン モード)が開始されます。クライアントの認証に事前共有キーが使用される場合は、その設定 GUI(ID_KEY_ID)に入力されたグループ名に基づいて、このクライアントに関連付けられたグループ プロファイルが識別されます。デジタル証明書が使用される場合は、Distinguished Name(DN; 認定者名)の Organizational Unit(OU; 組織ユニット)フィールドに基づいて、グループ プロファイルが識別されます。

認証に事前共有キーが使用される場合、クライアントでは Agressive Mode(AM; アグレッシブ モード)で IKE フェーズ 1 が開始されます。デジタル証明書が使用される場合は、Main Mode(MM; メイン モード)が開始されます。クライアントの認証に事前共有キーが使用される場合は、その設定 GUI(ID_KEY_ID)に入力されたグループ名に基づいて、このクライアントに関連付けられたグループ プロファイルが識別されます。デジタル証明書が使用される場合は、Distinguished Name(DN; 認定者名)の Organizational Unit(OU; 組織ユニット)フィールドに基づいて、グループ プロファイルが識別されます。

(注) クライアントが事前共有キー認証用に設定されている場合は、IKE AM が開始されるため、管理者には、crypto isakmp identity hostname コマンドを使用して Cisco IOS VPN デバイスのアイデンティティを変更することを推奨します。これにより、IKE MM での証明書認証が影響を受けることはありません。

•![]() クライアントにより、そのパブリック IP アドレスと Cisco IOS VPN デバイスのパブリック IP アドレスとの間で IKE SA の確立が試行されます。クライアントにおける手動設定を軽減するため、認証方式と D-H グループ サイズに加え、暗号化アルゴリズムとハッシュ アルゴリズムのあらゆる組み合せが提示されます。

クライアントにより、そのパブリック IP アドレスと Cisco IOS VPN デバイスのパブリック IP アドレスとの間で IKE SA の確立が試行されます。クライアントにおける手動設定を軽減するため、認証方式と D-H グループ サイズに加え、暗号化アルゴリズムとハッシュ アルゴリズムのあらゆる組み合せが提示されます。

•![]() Cisco IOS VPN デバイスでは、その IKE ポリシーの設定に基づいて、フェーズ 1 のネゴシエーションを続行するうえで使用可能なプロポーザルが決定されます。

Cisco IOS VPN デバイスでは、その IKE ポリシーの設定に基づいて、フェーズ 1 のネゴシエーションを続行するうえで使用可能なプロポーザルが決定されます。

ヒント IKE ポリシーは、Cisco IOS VPN デバイスに対してグローバルであり、複数のプロポーザルで構成できます。プロポーザルが複数ある場合、Cisco IOS VPN デバイスでは、最初に適合したプロポーザルが使用されます。そのため、リストの先頭には常に、最もセキュアなポリシーを配置することを推奨します。

(注) この時点で、デバイス認証が終了し、ユーザ認証が開始されます。

•![]() Cisco IOS VPN デバイスが Xauth 用に設定されている場合、IKE SA が正常に確立されると、クライアントは「ユーザ名/パスワード」のチャレンジを待ち、ピアからのチャレンジがあった時点でそれに応答します。入力された情報は、RADIUS や TACACS+ などの AAA プロトコルを使用して認証エンティティと照合されます。AAA プロキシを介してトークン カードを使用することもできます。Xauth の実行中には、RADIUS を使用してユーザのクレデンシャルが確認されれば、そのユーザに固有のアトリビュートを取得することも可能です。

Cisco IOS VPN デバイスが Xauth 用に設定されている場合、IKE SA が正常に確立されると、クライアントは「ユーザ名/パスワード」のチャレンジを待ち、ピアからのチャレンジがあった時点でそれに応答します。入力された情報は、RADIUS や TACACS+ などの AAA プロトコルを使用して認証エンティティと照合されます。AAA プロキシを介してトークン カードを使用することもできます。Xauth の実行中には、RADIUS を使用してユーザのクレデンシャルが確認されれば、そのユーザに固有のアトリビュートを取得することも可能です。

(注) リモート クライアントの処理用に設定された VPN デバイスは常に、ユーザ認証が実行されるように設定しておくことを推奨します。

•![]() Cisco IOS VPN デバイスにより、認証が正常に行われたことが通知されると、クライアントでは、ピアに対してさらなる設定パラメータを要求します。それ以外のシステム パラメータ(IP アドレス アトリビュート、DNS アトリビュート、スプリット トンネル アトリビュートなど)は、この時点でモード設定を使用してクライアントへプッシュされます。

Cisco IOS VPN デバイスにより、認証が正常に行われたことが通知されると、クライアントでは、ピアに対してさらなる設定パラメータを要求します。それ以外のシステム パラメータ(IP アドレス アトリビュート、DNS アトリビュート、スプリット トンネル アトリビュートなど)は、この時点でモード設定を使用してクライアントへプッシュされます。

(注) IP アドレス プールおよびグループの事前共有キー(RSA シグニチャが使用されていない場合)は、グループ プロファイル内で唯一の必須パラメータであり、その他のパラメータはオプションです。

•![]() モード設定を通じて各クライアントに内部 IP アドレスが割り当てられた後には、Cisco IOS VPN デバイスに対し適切な VPN トンネルを経由してパケットをルーティングする方法を指定することが重要になります。Reverse Route Injection(RRI; 逆ルート注入)を使用すると、Cisco IOS VPN クライアント上では、必ずクライアント内部の IP アドレスごとにスタティック ルートが作成されます。

モード設定を通じて各クライアントに内部 IP アドレスが割り当てられた後には、Cisco IOS VPN デバイスに対し適切な VPN トンネルを経由してパケットをルーティングする方法を指定することが重要になります。Reverse Route Injection(RRI; 逆ルート注入)を使用すると、Cisco IOS VPN クライアント上では、必ずクライアント内部の IP アドレスごとにスタティック ルートが作成されます。

(注) ルーティング情報の配信にすでに使用されている Generic Routing Encapsulation(GRE)トンネルに対してクリプト マップが適用されていなければ、VPN クライアントをサポートするためにも、クリプト マップ(スタティックまたはダイナミック)に対しては Reverse Route Injection(RRI; 逆ルート注入)をイネーブルにすることを推奨します。

•![]() 設定パラメータがクライアントにより正常に取得されると、IKE クイック モードが開始され、IPsec SA の確立のネゴシエーションが行われます。

設定パラメータがクライアントにより正常に取得されると、IKE クイック モードが開始され、IPsec SA の確立のネゴシエーションが行われます。

グループ プロファイルの RADIUS サポート

グループ ポリシー情報はプロファイルに保存されます。プロファイルは、ルータの設定、または Cisco IOS VPN デバイスからアクセスできる RADIUS サーバで、ローカルに定義できます。RADIUS が使用されている場合は、そのサーバへのアクセス権を設定し、Cisco IOS VPN デバイスからサーバへ要求を送信できるようにする必要があります。

RADIUS 用にグループ ポリシー アトリビュートを定義するためには、RADIUS サーバ上で次の作業を行う必要があります。

•![]() クライアントの GUI で定義したグループ名と同じ名前を持つユーザを定義します。たとえば、ユーザがグループ名「sales」を使用して Cisco IOS VPN デバイスに接続する場合、「sales」という名前を持つユーザが必要です。このユーザのパスワードは「cisco」です。これは、ルータにおいて RADIUS 用に使用される特別な識別名です。このユーザ名は、適切なポリシーが定義されたグループのメンバーである必要があります。便宜上、グループ名とユーザ名は同じにすることを推奨します。

クライアントの GUI で定義したグループ名と同じ名前を持つユーザを定義します。たとえば、ユーザがグループ名「sales」を使用して Cisco IOS VPN デバイスに接続する場合、「sales」という名前を持つユーザが必要です。このユーザのパスワードは「cisco」です。これは、ルータにおいて RADIUS 用に使用される特別な識別名です。このユーザ名は、適切なポリシーが定義されたグループのメンバーである必要があります。便宜上、グループ名とユーザ名は同じにすることを推奨します。

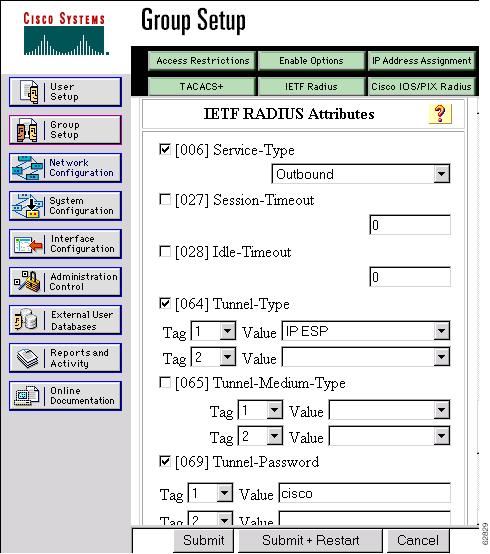

Cisco Secure Access Control Server(ACS)の場合

Cisco ACS を使用している場合は、このサーバ上でリモート アクセス VPN グループ プロファイルを設定できます。この作業を実行するためには、図 1 に表示されているグループの設定に対して Internet Engineering Task Force(IETF; インターネット技術特別調査委員会)RADIUS アトリビュートが選択されていることが必要です(この図に表示されているのは、リモート アクセス VPN グループに対する必須アトリビュートです)。これらのアトリビュートは、Tunnel-Password アトリビュート以外はすべて、値を入力する必要があります。Tunnel-Password アトリビュートの値は、IKE プロポーザルの事前共有キーになるもので、デジタル証明書を使用する場合は省略可能です。

図 1 グループの設定に対する IETF RADIUS アトリビュートの選択

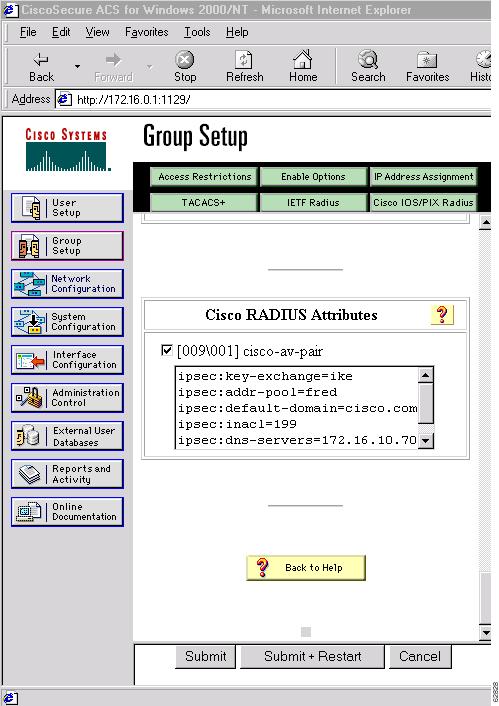

モード設定を通じてリモート クライアントにプッシュされるグループ ポリシーには、図 1 に表示されている必須アトリビュート以外にも、さまざまな値を入力できます。図 2 は、グループ ポリシーの例です。addr-pool、key-exchange=preshared-key、および key-exchange=ike 以外のアトリビュートはすべてオプションです。これらのアトリビュートの値は、ポリシーを(RADIUS サーバではなく)ルータ上でローカルに定義する場合に使用される設定の値と同じものです(これらの値に関する詳細については、このマニュアルの 「モード設定プッシュに使用するグループ ポリシー情報の定義」 を参照してください)。

図 2 Cisco Secure ACS グループ ポリシーの設定

グループ ポリシーの作成後、グループのメンバーであるユーザを追加する必要があります(すでに説明したように、定義されたユーザ名は、リモート クライアント上で定義されたグループ名にマッピングされます。また、RADIUS データベースでそのユーザ名に対して定義されたパスワードは「cisco」である必要があります)。IKE 認証にデジタル証明書を使用する場合、ユーザ名は、リモート クライアントにより提示される証明書の OU フィールドの値と一致している必要があります。

その他すべての RADIUS サーバの場合

RADIUS サーバではアトリビュート値(AV)のペアを定義できることが必要です(具体例については、このマニュアルの 「Easy VPN サーバ における Cisco IOS の設定:例」 を参照してください)。

(注) デジタル証明書が使用されている場合、RADIUS で定義されたユーザ名は、クライアントの証明書に設定されている DN の OU フィールドの値に一致する必要があります。

ユーザ プロファイルの RADIUS サポート

アトリビュートは、ユーザ単位で適用することもできます。その場合、グループ アトリビュートに優先して個々のユーザ アトリビュートを適用できます。これらのアトリビュートは、Xauth によるユーザ認証の実行時に取得されます。取得されたアトリビュートは、モード設定中にグループ アトリビュートと組み合せて適用されます。

ユーザベースのアトリビュートは、ユーザ認証に RADIUS が使用されている場合に限って使用できます。

RADIUS 用にユーザ ポリシー アトリビュートを定義するためには、RADIUS サーバ上で次の作業を行う必要があります。

•![]() ユーザを定義するか、または RADIUS データベースにあるユーザの既存のプロファイルにアトリビュートを追加します。このユーザのパスワードは、Xauth によるユーザ認証の際に使用されます。ただし、トークン カード サーバなどのサードパーティ製サーバにプロキシすることもできます。

ユーザを定義するか、または RADIUS データベースにあるユーザの既存のプロファイルにアトリビュートを追加します。このユーザのパスワードは、Xauth によるユーザ認証の際に使用されます。ただし、トークン カード サーバなどのサードパーティ製サーバにプロキシすることもできます。

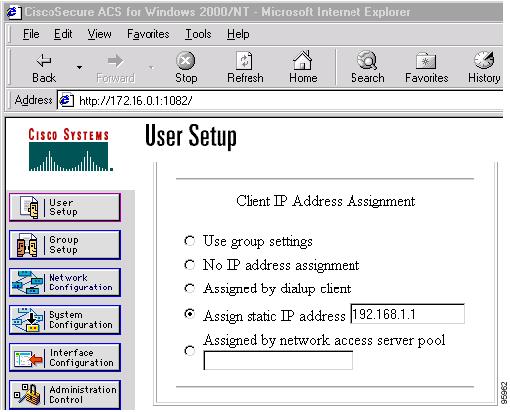

図 3 は、ユーザ認証を行う場合や、クライアントへプッシュできる Framed-IP-Address アトリビュートを割り当てる場合の、Cisco Secure ACS の使用方法を示したものです。このアトリビュートが存在する場合、そのユーザが属するグループに対して定義されているローカル アドレス プールは無効となります。

図 3 Cisco Secure ACS ユーザ プロファイルの設定

その他すべての RADIUS サーバの場合

RADIUS サーバでは AV のペアを定義できることが必要です(具体例については、このマニュアルの 「Easy VPN サーバ における Cisco IOS の設定:例」 を参照してください)。

サポートされているプロトコル

表 2 は、この機能の設定用にサポートされている IPsec プロトコルのオプションおよびアトリビュートをまとめたものです(サポートされていないオプションおよびアトリビュートについては、 表 1 を参照してください)。

|

|

|

|---|---|

Easy VPN サーバでサポートされている機能

•![]() 「VPN グループ アクセスに対するセッションのモニタリング」

「VPN グループ アクセスに対するセッションのモニタリング」

•![]() 「サーバにおける仮想 IPsec インターフェイスのサポート」

「サーバにおける仮想 IPsec インターフェイスのサポート」

•![]() 「仮想トンネル インターフェイスのユーザ単位アトリビュートのサポート」

「仮想トンネル インターフェイスのユーザ単位アトリビュートのサポート」

•![]() 「PKI によるユーザ単位 AAA ポリシー ダウンロード」

「PKI によるユーザ単位 AAA ポリシー ダウンロード」

•![]() 「Easy VPN サーバに対するユーザ単位アトリビュートのサポート」

「Easy VPN サーバに対するユーザ単位アトリビュートのサポート」

•![]() 「Easy VPN に対するネットワーク アドミッション コントロールのサポート」

「Easy VPN に対するネットワーク アドミッション コントロールのサポート」

•![]() 「中央ポリシー プッシュ ファイアウォール ポリシー プッシュ」

「中央ポリシー プッシュ ファイアウォール ポリシー プッシュ」

•![]() 「cTCP」

「cTCP」

モード設定バージョン 6 のサポート

Xauth バージョン 6 のサポート

Cisco IOS では新たに、Xauth バージョン 6 がサポートされています。ユーザ認証に使用する Xauth は、IETF ドラフトの提案によるものです。

IKE DPD

クライアントには、新しいキープアライブ方式である IKE DPD が実装されています。

DPD を使用すると、VPN 接続のライフタイム中に、一方の IPsec ピアから他方のピアが動作しているかどうかを検知できます。DPD は、ホストが再起動した場合や、VPN 接続が失われたことをピアに通知することなくリモート ユーザのダイヤルアップ リンクが接続解除された場合に有用な機能です。IPsec ホストでは、VPN 接続が失われたことを検知すると、それをユーザに通知したり、別の IPsec ホストへスイッチを試みたり、すでに存在しないピアに割り当てられている重要なリソースをクリーン アップしたりできます。

Cisco IOS VPN デバイスは、DPD メッセージの送信や返信が行われるよう設定できます。DPD メッセージは、VPN トンネルを通過中のトラフィックが他に存在しない場合に送信されます。インバウンド データを最後に受信した時点から、設定されている時間が経過すると、DPD では、ピアへ向けたアウトバウンド IPsec データの次回送信時に、メッセージ(「DPD R-U-THERE」)が送信されます。DPD メッセージは、単方向のメッセージで、Cisco VPN クライアントにより自動的に送信されます。DPD は、クライアントの稼動状態を特定するためにルータから VPN クライアントへ DPD メッセージを送信する必要がある場合に限り、ルータ上で設定する必要があります。

スプリット トンネルリングの制御

リモート クライアントでは、スプリット トンネリングを使用できます。スプリット トンネリングにより、クライアントはイントラネットとインターネットへ同時にアクセスできます。スプリット トンネリングが設定されていない場合、クライアントからは、インターネットへのトラフィックを含め、すべてのトラフィックがトンネルを経由して送信されます。

初期コンタクト

クライアントの接続が突然解除された場合、ゲートウェイに通知されないことがあります。このような場合、そのクライアントに関する接続情報(IKE および IPsec SA)は、すぐには削除されません。そのため、クライアントがゲートウェイに再接続しようとしても、以前の接続情報がまだ有効であるため、ゲートウェイではその接続を拒否します。

こうした状況を回避するため、初期コンタクトという新機能が導入されました。この機能は、すべての Cisco VPN 製品でサポートされています。クライアント ルータがシスコの別のゲートウェイへ初めて接続しようとすると、初期コンタクト メッセージが送信されます。このメッセージは、受信側に対して、新しいピアを接続するために、保持されている以前の接続情報を廃棄するよう伝えるためのものです。SA の同期化に問題がある場合でも、初期コンタクトを使用すれば、接続の試行が拒否されることはありません。SA の同期化の問題は通常、不適切な Security Parameter Index(SPI; セキュリティ パラメータ インデックス)メッセージにより特定でき、それが発生した場合、デバイスでは接続をクリアする必要があります。

グループベース ポリシーの制御

IP アドレス、DNS、スプリット トンネル アクセスなどのポリシー アトリビュートは、グループ単位またはユーザ単位で指定できます。

ユーザベース ポリシーの制御

アトリビュートは、ユーザ単位で適用することもできます。個々のユーザ アトリビュートの値は、グループ アトリビュートの値に優先して適用できます。これらのアトリビュートは、Xauth によるユーザ認証の実行時に取得されます。これらのアトリビュートは、モード設定中にグループ アトリビュートと組み合せて適用されます。

Cisco IOS Release 12.3(4)T 以降では、ユーザの認証後であれば、アトリビュートをユーザ単位で適用できます。これらのアトリビュートは、それぞれに対応するグループ アトリビュートに優先して適用できます。ユーザベース アトリビュートは、データベースとして RADIUS が使用されている場合に限って使用できます。

Framed-IP-Address

Cisco Secure for NT 用の Framed-IP-Address アトリビュートを選択する場合は、[user profile] から、[addressing] の [use this IP address] オプションを選択し、アドレスを手動で入力します(フレーム IP アドレスの設定方法は、RADIUS サーバにより異なります。適切な手順については、ご使用の RADIUS サーバで確認してください)。

(注) フレーム IP アドレスが存在し、かつそのユーザが属するグループに対してローカル プール アドレスが設定されている場合は、ローカル プールの設定に優先してフレーム IP アドレスが使用されます。

DHCP クライアント プロキシ

Easy VPN サーバでは現在、リモート デバイスに IP アドレスを割り当てる方法として、ルータ上で設定されたローカル プールと、RADIUS で定義されたフレーム IP アドレス アトリビュートのどちらかが使用されます。Cisco IOS Release 12.4(9)T では、DHCP クライアント プロキシ機能により、DHCP サーバから IP アドレスが取得されるように Easy VPN サーバを設定できるようになっています。この IP アドレスは、モード設定によりリモート デバイスへプッシュされます。

(注) ただし DHCP クライアント プロキシには、DHCP サーバからリモート クライアントへ、DNS、WINS サーバ、またはドメイン名をプッシュするための機能はありません。

DHCP クライアント プロキシの設定方法については、 「DHCP サーバから IP アドレスを取得するための Easy VPN サーバの設定」 を参照してください。

•![]() DHCP クライアント プロキシは、DNS サーバと DHCP サーバが連動している場合に Dynamic Domain Name System(DDNS; ダイナミック ドメイン ネーム システム)を作成するための機能を備えています。

DHCP クライアント プロキシは、DNS サーバと DHCP サーバが連動している場合に Dynamic Domain Name System(DDNS; ダイナミック ドメイン ネーム システム)を作成するための機能を備えています。

User-Save-Password

グループに関する説明の中で述べたように、User-Save-Password アトリビュートは、それに対応するグループ アトリビュート(Save-Password)に追加する形で取得できますが、もし取得されれば、グループで使用される値に優先して適用されます。

次に示すのは、User-Save-Password アトリビュートに対する RADIUS の AV のペアの出力例です。

User-Include-Local-LAN

グループに関する説明の中で述べたように、User-Include-Local-LAN アトリビュートは、それに対応するグループ アトリビュート(Include-Local-LAN)に追加する形で取得できますが、もし取得されれば、グループで使用される値に優先して適用されます。

次に示すのは、User-Include-Local LAN アトリビュートに対する RADIUS の AV のペアの出力例です。

User-VPN-Group

User-VPN-Group アトリビュートは、 「Group-Lock」 アトリビュートの代わりに使用されます。User-VPN-Group アトリビュートを使用すると、事前共有キー認証メカニズムと、証明書などの RSA シグニチャ認証メカニズムをどちらもサポートできます。

ユーザが接続しようとしているグループが実際にそのユーザが属するグループであるかどうかを確認する必要がある場合は、User-VPN-Group アトリビュートを使用します。このアトリビュートの値は、ユーザが属するグループ名を表した文字列で、その値は管理者が設定します。ユーザが属するグループは、事前共有キーのグループ名(ID_KEY_ID)に指定された VPN グループ、または証明書の OU フィールドに指定された VPN グループと照合されます。グループが一致しない場合、クライアント接続は終了します。

この機能は、RADIUS AAA を使用している場合に限り有効です。ローカル Xauth 認証では、現在も Group-Lock アトリビュートを使用する必要があります。

次に示すのは、Use-VPN-Group アトリビュートに対する RADIUS の AV のペアの出力例です。

Group-Lock

RADIUS AAA またはローカル AAA で事前共有キーを使用している(証明書などの RSA シグニチャ認証メカニズムを使用していない)場合は、これまでどおり Group-Lock アトリビュートを使用できます。ただし、RADIUS で事前共有キーを使用している(証明書などの RSA シグニチャ認証メカニズムを使用していない)場合に限っては、これまでどおり Group-Lock アトリビュートを使用できるほか、新たに導入された 「User-VPN-Group」 アトリビュートを使用することもできます。

機能のしくみ

Cisco IOS 12.2(13)T に導入されたグループ ロック機能を使用すると、Xauth の実行時に追加的な認証チェックを実行できます。この機能がイネーブルの場合、ユーザは Xauth による認証の際に、ユーザ名、グループ名、およびユーザ パスワードを入力する必要があります。ユーザ名およびグループ名は、「ユーザ名/グループ名」、「ユーザ名\グループ名」、「ユーザ名%グループ名」、「ユーザ名 グループ名」 のいずれの形式でも入力できます。Xauth 実行時に入力されたグループ名は、サーバにより、事前共有キーでのデバイス認証用に送信されたグループ名と照合されます。それらのグループ名が一致しない場合は、サーバにより接続が拒否されます。この機能をイネーブルにする場合は、グループに対して group-lock コマンドを使用します。

Cisco IOS ソフトウェアでは、Xauth 用のユーザ名から「@グループ名」の部分が削除されることはありません。そのため、フェーズ 1(マシン グループ認証)で選択した ISAKMP プロファイルにより指定されているローカル AAA データベースまたは外部 AAA データベースには、ユーザ名が「ユーザ名@グループ名」という形で保存されている必要があります。

VPN グループ アクセスに対するセッションのモニタリング

一部の RADIUS サーバが備えている機能にならって、特定のサーバ グループに対する接続の最大数や、そのグループに属するユーザの同時ログイン数を制限できます。各 VPN グループにユーザ定義のしきい値が指定されている場合、接続拒否を解除するためには、対象となる値をそれらのしきい値未満にする必要があります。

Cisco Secure ACS など、このセッション制御機能を備えた RADIUS サーバを使用する場合は、その機能をイネーブルにすることを推奨します。これにより、多数のサーバの使用状況を、1 つの中央リポジトリで制御できます。ルータそのものに対してこの機能をイネーブルにしている場合は、そのルータ上のグループへの接続だけがモニタリングされます。負荷分散型のシナリオに関する詳しい説明は省略します。

Command-Line Interface(CLI; コマンドライン インターフェイス)からセッションのモニタリングを設定する場合は、 crypto isakmp client configuration group コマンド、 max-users サブコマンド、および max-logins サブコマンドを使用します。

次に示すのは、関連するグループに追加された RADIUS の AV ペアの出力例です。

サーバにおける仮想 IPsec インターフェイスのサポート

サーバにおける仮想 IPsec インターフェイスのサポート機能により、インターネットやさまざまな Easy VPN コンセントレータ(サーバ)に対して、トラフィックを選択的に送信できます。

12.4(4)T よりも前の Cisco IOS リリースでは、トンネルの状態がアップ状態からダウン状態またはその逆に遷移した時点で、モード設定中にプッシュされたアトリビュートを解析し、それを適用する必要がありました。また、これらのアトリビュートにより設定内容がインターフェイスに適用されると、既存の設定内容は上書きされていました。

仮想 IPsec インターフェイスのサポート機能を使用すると、トンネルがアップ状態での設定内容を個々のインターフェイスに適用できるため、トンネルのアップ時に個々の機能を別々に適用することが容易になります。トンネルへ送出されるトラフィックに適用される機能と、トンネルを経由しないトラフィック(スプリット トンネルのトラフィックや、トンネルがダウン状態のときにデバイスから送出されたトラフィックなど)に適用される機能は区別できます。Easy VPN のネゴシエーションが完了すると、仮想アクセス インターフェイスの回線プロトコルは、アップ状態に変更されます。SA の失効または削除により Easy VPN トンネルがダウンすると、仮想アクセス インターフェイスの回線プロトコルは、ダウン状態に変更されます。

(注) この機能では、マルチキャストはサポートされていません。

この機能の詳細については、『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 Cisco Easy VPN Remote 」の章を参照してください(この機能は、Easy VPN Remote デバイス上で設定されます)。

IPsec 仮想トンネル インターフェイス機能の詳細については、『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 IPsec Virtual Tunnel Interface 」の章を参照してください。

仮想トンネル インターフェイスのユーザ単位アトリビュートのサポート

Cisco IOS Release 12.4(9)T では、仮想トンネル インターフェイスにより、Easy VPN サーバに対してユーザ単位のアトリビュートがサポートされています。

この機能の詳細については、『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 IPsec Virtual Tunnel Interface 」の章を参照してください。

バナー、自動アップデート、およびブラウザ プロキシ

次に説明する機能により、Cisco Easy VPN Remote デバイスを管理するうえで有効なアトリビュートがサポートされます。

バナー

Easy VPN Remote デバイスへバナーがプッシュされるように、Easy VPN サーバを設定できます。バナーは、Web ベース アクティベーション機能に必要となるものです。バナーは、Easy VPN トンネルをアップした時点で、Easy VPN Remote コンソール上に(Web ベース アクティベーションを使用している場合は HTML ページとして)表示されます。

自動アップデート

Easy VPN Remote デバイス上のソフトウェアおよびファームウェアが自動でアップグレードされるように Easy VPN サーバを設定できます。

ブラウザ プロキシ

Easy VPN Remote デバイスから社内ネットワーク上のリソースにアクセスできるよう、Easy VPN サーバを設定できます。この機能を使用すると、ユーザは、Cisco IOS VPN クライアントを使用して社内ネットワークに接続する際に、自身が使用する Web ブラウザのプロキシ設定を手動で修正したり、あるいは接続を解除する際に、プロキシ設定を手動で元に戻したりする必要がなくなります。

設定管理の拡張機能

モード設定交換によるコンフィギュレーション URL のプッシュ

リモート デバイスから社内ゲートウェイに接続して IPsec VPN トンネルを作成する場合、VPN トンネルがアクティブになりリモート デバイスが社内 VPN の一部になった時点で、そのリモート デバイスには何らかのポリシーおよび設定情報を適用する必要があります。

モード設定交換によるコンフィギュレーション URL のプッシュ機能では、コンセントレータ(サーバ)から Cisco IOS Easy VPN Remote デバイスへ URL をプッシュするための mode-configuration アトリビュートを使用できます。この URL には、リモート デバイスがダウンロードして実行コンフィギュレーションに適用すべき設定情報と、Cisco IOS CLI 一覧が含まれています(Cisco IOS CLI 一覧の詳細については、 configuration url コマンドに関する Cisco IOS のマニュアルを参照してください)。この機能に使用する CLI は、コンセントレータ上で設定されます。

デフォルトでは、リモート デバイスにプッシュされる設定は、永続的に保持されます。つまり、この設定は、IPsec トンネルがアップした時点で適用されますが、IPsec トンネルがダウンしても削除されません。ただし、トンネルの接続が解除された場合に設定の一部を元に戻すなど、設定の中で本来変更可能な部分を書き換えることは可能です。

コンフィギュレーション配信サーバの物理的な設置場所に制限はありません。ただし、設定を取得する際は Secure HTTP(HTTPS)などのセキュア プロトコルを使用することを推奨します。コンフィギュレーション サーバは、社内ネットワーク内に設置できます。この場合、転送は IPsec トンネルを経由して行われるため、非セキュア アクセス プロトコル(HTTP)が使用できます。

リモート デバイスでは、下位互換性を考慮して、CONFIGURATION-URL アトリビュートおよび CONFIGURATION-VERSION アトリビュートの要求が行われます。CONFIGURATION-URL アトリビュートおよび CONFIGURATION-VERSION アトリビュートは、必須アトリビュートではないため、サーバにより送信されるのは、それらがグループに対して設定されている場合に限ります。設定のプッシュに対して事前に定められた制限はありませんが、ブートストラップの設定(IP アドレスなど)は、Easy VPN トンネルの設定に必要であるため、送信できません。また、CONFIGURATION-URL は、Easy VPN トンネルがアップした後に限り、有効となります。

Easy VPN Remote デバイスにより設定が取得されると

Easy VPN Remote デバイスでは、設定の取得後、新たに導入された ISAKMP 通知が Easy VPN サーバへ送信されます。この通知には、クライアント(リモート デバイス)に関するいくつかの管理情報メッセージが含まれています。Easy VPN サーバでは、この情報を受け取ると、次の 2 つの処理が実行されます。

•![]() ピア データベースにその情報がキャッシュされます。この情報は、 show crypto isakmp peer config コマンドを使用すると表示できます。このコマンドによる出力には、クライアント(リモート デバイス)によって送信されたすべての管理情報が表示されます。

ピア データベースにその情報がキャッシュされます。この情報は、 show crypto isakmp peer config コマンドを使用すると表示できます。このコマンドによる出力には、クライアント(リモート デバイス)によって送信されたすべての管理情報が表示されます。

•![]() アカウンティングがイネーブルの場合は、Easy VPN サーバからアカウンティング RADIUS サーバへ、リモート デバイスに関する管理情報メッセージが記録されたアカウンティング アップデート レコードが送信されます。このアカウンティング アップデートは、後で RADIUS サーバのアカウンティング ログで使用できます。

アカウンティングがイネーブルの場合は、Easy VPN サーバからアカウンティング RADIUS サーバへ、リモート デバイスに関する管理情報メッセージが記録されたアカウンティング アップデート レコードが送信されます。このアカウンティング アップデートは、後で RADIUS サーバのアカウンティング ログで使用できます。

この機能の設定方法

この機能の設定に使用されるコマンド、CONFIGURATION-URL アトリビュート、および CONFIGURATION-VERSION アトリビュートについては、 crypto isakmp client configuration group コマンドに関するマニュアルを参照してください。

PKI によるユーザ単位 AAA ポリシー ダウンロード

PKI によるユーザ単位 AAA ポリシー ダウンロードのサポート機能を使用すると、ユーザ アトリビュートを AAA サーバから取得し、モード設定を介してリモート デバイスへプッシュできます。アトリビュートを取得する際に使用するユーザ名は、リモート デバイスの証明書から取得されます。

Easy VPN サーバに対するユーザ単位アトリビュートのサポート

Easy VPN サーバに対するユーザ単位アトリビュートのサポート機能により、ユーザは、Easy VPN サーバ上でユーザ単位のアトリビュートを使用できます。これらのアトリビュートは、仮想アクセス インターフェイスに適用されます。

ローカル Easy VPN AAA サーバ

ローカル Easy VPN AAA サーバの場合、ユーザ単位のアトリビュートは、CLI を使用して、グループ レベルまたはユーザ レベルで適用できます。

ローカル Easy VPN サーバに対してユーザ単位のアトリビュートを設定する方法については、 「ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定」 を参照してください。

リモート Easy VPN AAA サーバ

リモート Easy VPN AAA サーバ上では、次の例のようにして AV のペアを定義できます。

ユーザ単位アトリビュート

Syslog メッセージの強化

Cisco IOS Release 12.4(4)T では、Easy VPN 用として、いくつかの syslog メッセージが新たに追加されました。これらの syslog メッセージは、ご使用のサーバ上で CLI からイネーブルにできます。syslog メッセージのフォーマットは次のとおりです。

認証通過イベントに対する syslog メッセージは次のように表示されます。

ED User=blue Group=Cisco1760group Client_public_addr=10.20.20.1 Server_public_addr=10.20.20.2

このうち、認可に関係するメッセージは 3 種類あり(「最大ユーザ数」、「最大ログイン数」、および「グループが存在しない」)、いずれもグループ名だけを対象にしたフォーマットで出力されます。グループ名だけが出力の対象となる理由は、認可チェックが実行されてからモード設定が行われるまでには、かなりの時間差があるためです。つまり、認可チェックの時点で、ピア情報はまだ取得されていないため、出力できないことになります。次に示すのは、「グループが存在しない」ことを伝えるメッセージの出力例です。

サポートされている Easy VPN syslog メッセージ

ezvpn_connection_up および ezvpn_connection_down はどちらも、すでに旧リリースの syslog メッセージでサポートされています。Cisco IOS Release 12.4(4)T では、syslog メッセージが強化されています。フォーマットは従来と同じですが、新たにいくつかの syslog メッセージが追加されています。追加された syslog メッセージは次のとおりです。

•![]() IP プールが存在しない/プール内に使用可能なフリー IP アドレスが存在しない

IP プールが存在しない/プール内に使用可能なフリー IP アドレスが存在しない

•![]() ACL が Ezvpn ポリシーに割り当てられているが定義されていない(したがってスプリット トンネリングは使用不可)

ACL が Ezvpn ポリシーに割り当てられているが定義されていない(したがってスプリット トンネリングは使用不可)

Easy VPN に対するネットワーク アドミッション コントロールのサポート

ネットワーク アドミッション コントロールは、PC クライアントに LAN への接続を許可すべきかどうかを判断する手段として、Cisco IOS Release 12.3(8)T に導入された機能です。ネットワーク アドミッション コントロールでは、Extensible Authentication Protocol over UDP(EAPoUDP)を介して、PC 上の Cisco Trust Agent にクエリーを発行し、クライアントが稼動状態であれば PC からネットワークへのアクセスを許可します。サーバ上にさまざまなポリシーを適用することで、ウイルスに感染した PC からのアクセスを拒否したり制限したりできます。

Cisco IOS Release 12.4(4)T では現在、ネットワーク アドミッション コントロールを使用して、リモート PC クライアントのステータスをモニタリングすることもできます。Easy VPN トンネルがアップし、PC からのトラフィック送信が開始されると、そのトラフィックは Easy VPN サーバにより代行受信され、ポスチャ検証プロセスが開始されます。ポスチャ検証プロセスは、Easy VPN トンネルを介した EAPoUDP 要求の送信と、Cisco Trust Agent に対するクエリーの発行の 2 つのプロセスで構成されます。認証サーバは、IPsec Aggregator の後に配置された信頼できるネットワーク内部で設定されます。

ネットワーク アドミッション コントロールがイネーブルになっている Easy VPN サーバの設定例については、「ネットワーク アドミッション コントロール:例」 の出力結果を参照してください。

中央ポリシー プッシュ ファイアウォール ポリシー プッシュ

Easy VPN サーバでは、Central Policy Push(CPP; 中央ポリシー プッシュ)ファイアウォール ポリシー プッシュがサポートされています。この機能を使用すると、管理者は、Cisco Easy VPN(ソフトウェア)クライアントおよび関連するファイアウォール ソフトウェアに対してセキュリティ ポリシーをプッシュできます。

スプリット トンネルを使用すると、社内ネットワークへのアクセスは可能になりますが、その一方でリモート デバイスがインターネット経由の攻撃にさらされることにもなります。CPP ファイアウォール ポリシー機能を使用すれば、リモート デバイスにファイアウォールが設定されていない場合でも、トンネルを許可するか拒否するかをサーバで判断できるため、リモート デバイスが攻撃にさらされる可能性は低くなります。

サポートされているファイアウォールのタイプは次のとおりです。

•![]() Cisco-Integrated-firewall(central-policy-push)

Cisco-Integrated-firewall(central-policy-push)

•![]() Cisco-Security-Agent(check-presence)

Cisco-Security-Agent(check-presence)

サーバでは、check-presence オプションを使用してクライアント(リモート デバイス)上にファイアウォールが存在するかどうかをチェックできるほか、central-policy-push を使用して、クライアントにより適用される必要があるファイアウォール ポリシーの内容を具体的に指定することもできます。

(注) この機能で使用される policy check-presence コマンド(policy コマンドと check-presence キーワードの組み合せ)は、12.4(6)T よりも前の Cisco IOS リリースでサポートされていた firewall are-u-there コマンドに代わるものです。ただし、下位互換性を維持するため、firewall are-u-there コマンドは引き続きサポートされています。

この機能をイネーブルにする方法については、 「ローカル AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義」 および 「設定されたグループに対する CPP ファイアウォール ポリシー プッシュの適用」 を参照してください。

Syslog Support for CPP ファイアウォール ポリシー プッシュに対する syslog のサポート

syslog のサポート機能をイネーブルにする場合は、ご使用のルータ上で crypto logging ezvpn コマンドを使用します。CPP syslog メッセージは、次のようなエラー状況が発生した場合に出力されます。

•![]() グループの設定で( firewall policy コマンドを使用して)ポリシーが設定されているものの、それと同じ名前のグローバル ポリシーが( crypto isakmp client firewall コマンドを使用して)定義されていない場合。このときに出力される syslog メッセージは次のとおりです。

グループの設定で( firewall policy コマンドを使用して)ポリシーが設定されているものの、それと同じ名前のグローバル ポリシーが( crypto isakmp client firewall コマンドを使用して)定義されていない場合。このときに出力される syslog メッセージは次のとおりです。

トンネルの確立プロセスは(ファイアウォールを使用して)通常どおり行われます。

•![]() 不正なファイアウォール要求(ベンダー/製品/機能の不正要求)を受け取った場合。このときに出力される syslog メッセージは次のとおりです。

不正なファイアウォール要求(ベンダー/製品/機能の不正要求)を受け取った場合。このときに出力される syslog メッセージは次のとおりです。

•![]() Cisco VPN クライアントと Cisco VPN サーバとの間でポリシーが一致しない場合。このときに出力される syslog メッセージは次のとおりです。

Cisco VPN クライアントと Cisco VPN サーバとの間でポリシーが一致しない場合。このときに出力される syslog メッセージは次のとおりです。

パスワード エージング

12.4(6)T よりも前の Cisco IOS リリースでは、ユーザ名およびパスワードが Easy VPN Remote デバイス(クライアント)から Easy VPN サーバへ送信され、そこからさらに AAA サブシステムへ送信されます。AAA サブシステムでは、RADIUS サーバへの認証要求が生成されます。パスワードが失効している場合は、RADIUS サーバにより認証失敗の応答が行われますが、失敗の理由は、AAA サブシステムには返送されません。そのためユーザは、認証の失敗によりアクセスを拒否されますが、認証失敗の理由がパスワードの失効だとわかりませんでした。

Cisco IOS Release 12.4(6)T では、パスワード エージング機能を設定しておけば、パスワードが失効した時点で、そのことが Easy VPN クライアントに通知され、新しいパスワードを入力するようプロンプトが表示されます。パスワード エージングの設定方法については、 「パスワード エージングの設定」 を参照してください。

パスワード エージングに関する詳細については、 「その他の参考資料」 の「関連資料」にある「パスワード エージング」を参照してください。

スプリット DNS

Cisco IOS Release 12.4(9)T では、Easy VPN サーバ上でスプリット DNS 機能を使用できます。この機能を使用すると、Easy VPN ハードウェア クライアントでは、プライマリ DNS およびセカンダリ DNS の値を使用して DNS クエリーを解決できます。これらの値は、Easy VPN サーバから Easy VPN Remote デバイスへプッシュされます。ご使用のサーバ上でこの機能を設定する場合は、 split-dns コマンドを使用します( 「モード設定プッシュに使用するグループ ポリシー情報の定義」 を参照してください)。このコマンドを設定すると、ポリシー グループに split-dns アトリビュートが追加されます。このアトリビュートには、設定したドメイン名のリストが含まれています。その他の名前はすべて、パブリック DNS サーバを使用して解決されます。

スプリット DNS の設定方法については、次の URL にある「Configuring Split and Dynamic DNS on the Cisco VPN 3000」を参照してください。

cTCP

cTCP 機能は、Easy VPN Remote デバイスが稼動している環境において、標準 IPsec が機能しない場合や、既存のファイアウォール ルールを修正しなければ標準 IPsec が透過的に機能しない場合などに使用されます。こうした状況に該当するのは、次のような環境です。

•![]() ルータにより NAT または PAT が実行されている小規模オフィスや自宅オフィスなどの環境

ルータにより NAT または PAT が実行されている小規模オフィスや自宅オフィスなどの環境

•![]() ルータの背後で PAT により生成された IP アドレスが割り当てられている比較的規模の大きな環境(企業など)

ルータの背後で PAT により生成された IP アドレスが割り当てられている比較的規模の大きな環境(企業など)

•![]() 非 NAT ファイアウォール(パケット フィルタリングまたはステートフル)が使用されている環境

非 NAT ファイアウォール(パケット フィルタリングまたはステートフル)が使用されている環境

ヘッドエンドの設定済み cTCP ポートで cTCP 接続が許可されるように、ファイアウォールを設定する必要があります。この設定は、Easy VPN サーバ上でイネーブルにします。ファイアウォールが設定されていない場合、cTCP トラフィックは許可されません。

(注) cTCP トラフィックは、実質的には TCP トラフィックです。cTCP パケットは、TCP を介して転送される IKE パケットまたは Encapsulating Security Payload(ESP; カプセル化セキュリティ ペイロード)パケットです。

cTCP サーバでは、確立された cTCP セッションを介して受信したクライアントのデータが、3 KB に達すると、クライアントに gratuitous ACK メッセージが送信されます。クライアントでも、同様の処理が実行されます。デフォルトでは、cTCP サーバと cTCP クライアントの間の NAT セッションやファイアウォール セッションを有効な状態に維持するために gratuitous ACK メッセージが送信されます。送信される gratuitous ACK メッセージのデータ サイズは設定できません。

クライアントまたはサーバから高速でデータが送信される場合、クライアントまたはサーバからキープアライブが送信されても、セッションを有効な状態に維持できません。

単方向のトラフィックによって大量のデータが転送される場合は、cTCP サーバから ACK メッセージ を送信することで、NAT セッションやファイアウォール セッションがパケットを廃棄しないことが保証されます。また、データを受信するデバイスからの受信応答も保証されます。

AAA サーバによる VRF の割り当て

VRF を Easy VPN ユーザに割り当てるには、次のアトリビュートを AAA サーバ上でイネーブルにする必要があります。

Easy VPN サーバの設定方法

•![]() 「AAA を介したポリシー ルックアップのイネーブル化」(必須)

「AAA を介したポリシー ルックアップのイネーブル化」(必須)

•![]() 「モード設定プッシュに使用するグループ ポリシー情報の定義」(必須)

「モード設定プッシュに使用するグループ ポリシー情報の定義」(必須)

•![]() 「VPN セッション モニタリングのイネーブル化」(任意)

「VPN セッション モニタリングのイネーブル化」(任意)

•![]() 「VPN セッションの確認」(任意)

「VPN セッションの確認」(任意)

•![]() 「モード設定および Xauth の適用」(必須)

「モード設定および Xauth の適用」(必須)

•![]() 「クライアントに対する RRI のイネーブル化」(任意)

「クライアントに対する RRI のイネーブル化」(任意)

•![]() 「IKE デッド ピア検証のイネーブル化」(任意)

「IKE デッド ピア検証のイネーブル化」(任意)

•![]() 「RADIUS サーバ サポートの設定」(任意)

「RADIUS サーバ サポートの設定」(任意)

•![]() 「Easy VPN サーバの確認」(任意)

「Easy VPN サーバの確認」(任意)

•![]() 「バナーの設定」(任意)

「バナーの設定」(任意)

•![]() 「自動アップグレードの設定」(任意)

「自動アップグレードの設定」(任意)

•![]() 「ブラウザ プロキシの設定」(任意)

「ブラウザ プロキシの設定」(任意)

•![]() 「モード設定交換によるコンフィギュレーション URL のプッシュの設定」(任意)

「モード設定交換によるコンフィギュレーション URL のプッシュの設定」(任意)

•![]() 「PKI によるユーザ単位 AAA ダウンロードの設定:クリプト PKI トラストポイントの設定」(任意)

「PKI によるユーザ単位 AAA ダウンロードの設定:クリプト PKI トラストポイントの設定」(任意)

•![]() 「PKI による実際のユーザ単位 AAA ダウンロードの設定」(任意)

「PKI による実際のユーザ単位 AAA ダウンロードの設定」(任意)

•![]() 「ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定」

「ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定」

•![]() 「ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定」(任意)

「ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定」(任意)

•![]() 「ローカル AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義」(任意)

「ローカル AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義」(任意)

•![]() 「設定されたグループに対する CPP ファイアウォール ポリシー プッシュの適用」(任意)

「設定されたグループに対する CPP ファイアウォール ポリシー プッシュの適用」(任意)

•![]() 「リモート AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義」(任意)

「リモート AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義」(任意)

•![]() 「グループ定義への VSA cpp-policy の追加」(任意)

「グループ定義への VSA cpp-policy の追加」(任意)

•![]() 「CPP ファイアウォール ポリシー プッシュの確認」(任意)

「CPP ファイアウォール ポリシー プッシュの確認」(任意)

•![]() 「パスワード エージングの設定」(任意)

「パスワード エージングの設定」(任意)

•![]() 「スプリット DNS の設定」(任意)

「スプリット DNS の設定」(任意)

•![]() 「スプリット DNS の確認」(任意)

「スプリット DNS の確認」(任意)

•![]() 「スプリット DNS のモニタおよびメンテナンス」(任意)

「スプリット DNS のモニタおよびメンテナンス」(任意)

•![]() 「DHCP サーバから IP アドレスを取得するための Easy VPN サーバの設定」(任意)

「DHCP サーバから IP アドレスを取得するための Easy VPN サーバの設定」(任意)

•![]() 「DHCP クライアント プロキシの確認」(任意)

「DHCP クライアント プロキシの確認」(任意)

•![]() 「DHCP クライアント プロキシのモニタおよびメンテナンス」(任意)

「DHCP クライアント プロキシのモニタおよびメンテナンス」(任意)

•![]() 「cTCP の設定」(任意)

「cTCP の設定」(任意)

•![]() 「cTCP の確認」(任意)

「cTCP の確認」(任意)

•![]() 「cTCP の設定のモニタおよびメンテナンス」(任意)

「cTCP の設定のモニタおよびメンテナンス」(任意)

•![]() 「cTCP の設定に関するトラブルシューティング」(任意)

「cTCP の設定に関するトラブルシューティング」(任意)

AAA を介したポリシー ルックアップのイネーブル化

手順の概要

4.![]() aaa authentication password-prompt text-string

aaa authentication password-prompt text-string

5.![]() aaa authentication username prompt text-string

aaa authentication username prompt text-string

6.![]() aaa authentication login [ list-name method1 ] [ method2... ]

aaa authentication login [ list-name method1 ] [ method2... ]

7.![]() aaa authorization network list-name local group radius

aaa authorization network list-name local group radius

8.![]() username name password encryption-type encrypted-password

username name password encryption-type encrypted-password

手順の詳細

モード設定プッシュに使用するグループ ポリシー情報の定義

ユーザが所属できるグループは接続ごとに 1 つだけですが、さまざまなポリシー要件に応じて、ユーザが所属しうるグループを複数指定できます。そのためユーザは、VPN デバイス上のクライアント プロファイルを変更すれば、別のグループ ID を使用してクライアントに接続できます。モード設定を介してクライアントにプッシュされるポリシー アトリビュートを定義するには、次の手順を実行します。

手順の概要

3.![]() crypto isakmp client configuration group { group-name | default }

crypto isakmp client configuration group { group-name | default }

5.![]() dns primary-server secondary-server

dns primary-server secondary-server

6.![]() wins primary-server secondary-server

wins primary-server secondary-server

手順の詳細

VPN セッション モニタリングのイネーブル化

VPN グループごとのルータへの最大接続数、およびユーザごとの最大同時ログイン数を制限する場合は、次のアトリビュートを VPN グループに追加します。

手順の概要

3.![]() crypto isakmp client configuration group group-name

crypto isakmp client configuration group group-name

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

crypto isakmp client configuration group group-name Router(config)# crypto isakmp client configuration group group1 |

||

|

|

||

|

|

||

|

|

VPN セッションの確認

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

モード設定および Xauth の適用

クリプト マップを使用する場合は、そのクリプト マップにモード設定および Xauth を適用する必要があります。モード設定および Xauth をクリプト マップに適用するには、次の手順を実行します。

手順の概要

3.![]() crypto map tag client configuration address [ initiate | respond ]

crypto map tag client configuration address [ initiate | respond ]

手順の詳細

クライアントに対する RRI のイネーブル化

VPN クライアントに対して、クリプト マップ(スタティックまたはダイナミック)で RRI をイネーブルにするには、次の手順を実行します。

手順の概要

3.![]() crypto dynamic map-name seq-num

crypto dynamic map-name seq-num

crypto map map-name seq-num ipsec-isakmp

手順の詳細

IKE デッド ピア検証のイネーブル化

(クライアントの代わりに)Cisco IOS VPN ゲートウェイから IKE メッセージを送信できるようにするには、次の手順を実行します。

手順の概要

手順の詳細

RADIUS サーバ サポートの設定

RADIUS サーバへアクセスできるよう設定し、Cisco IOS VPN デバイスからそのサーバへ要求を送信できるようにするには、次の手順を実行します。

手順の概要

3.![]() radius server host ip-address [ auth-port port-number ] [ acct-port port-number ] [ key string ]

radius server host ip-address [ auth-port port-number ] [ acct-port port-number ] [ key string ]

手順の詳細

Easy VPN サーバの確認

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

show crypto map [ interface interface | tag map-name ] |

バナーの設定

Easy VPN サーバから Easy VPN Remote デバイスへバナーがプッシュされるように設定するには、次の手順を実行します。

手順の概要

手順の詳細

自動アップグレードの設定

Easy VPN Remote デバイスに対してソフトウェアやファームウェアのアップグレードが自動的に適用されるメカニズムを Easy VPN サーバ上で設定するには、次の手順を実行します。

手順の概要

3.![]() crypto isakmp client configuration group { group-name }

crypto isakmp client configuration group { group-name }

4.![]() auto-update client { type-of-system } { url url } { rev review-version }

auto-update client { type-of-system } { url url } { rev review-version }

手順の詳細

ブラウザ プロキシの設定

Cisco IOS VPN クライアント ソフトウェアを使用している場合に、Easy VPN Remote デバイスから社内ネットワーク上のリソースへアクセスできるよう Easy VPN サーバを設定するには、次の手順を実行します。この設定により、ユーザは、社内ネットワークに接続する際に、自身が使用する Web ブラウザのプロキシ設定を手動で修正したり、接続を解除する際に、プロキシ設定を手動で元に戻したりする必要がなくなります。

手順の概要

3.![]() crypto isakmp client configuration browser-proxy { browser-proxy-name }

crypto isakmp client configuration browser-proxy { browser-proxy-name }

手順の詳細

モード設定交換によるコンフィギュレーション URL のプッシュの設定

モード設定交換によりコンフィギュレーション URL がプッシュされるよう Easy VPN サーバを設定するには、次の手順を実行します。

手順の概要

手順の詳細

PKI によるユーザ単位 AAA ダウンロードの設定:クリプト PKI トラストポイントの設定

前提条件

ユーザ アトリビュートがリモート デバイスにプッシュされるよう AAA サーバを設定する場合は、あらかじめ AAA を設定しておく必要があります。また、クリプト PKI トラストポイントも設定されていることが必要です(以下で最初に説明する設定手順を参照してください)。トラストポイントの設定では、 authorization username コマンドを使用することを推奨します。

手順の概要

手順の詳細

PKI による実際のユーザ単位 AAA ダウンロードの設定

手順の概要

3.![]() crypto isakmp policy priority

crypto isakmp policy priority

6.![]() crypto isakmp profile profile-name

crypto isakmp profile profile-name

7.![]() match certificate certificate-map

match certificate certificate-map

8.![]() client pki authorization list listname

client pki authorization list listname

9.![]() client configuration address { initiate | respond }

client configuration address { initiate | respond }

10.![]() virtual-template template-number

virtual-template template-number

12.![]() crypto ipsec transform-set [ transform-set-name transform1 ] [ transform2 ] [ transform3 ] [ transform4 ]

crypto ipsec transform-set [ transform-set-name transform1 ] [ transform2 ] [ transform3 ] [ transform4 ]

手順の詳細

ローカル Easy VPN AAA サーバにおけるユーザ単位アトリビュートの設定

手順の概要

3.![]() aaa attribute list list-name

aaa attribute list list-name

4.![]() attribute type name value [ service service ] [ protocol protocol ]

attribute type name value [ service service ] [ protocol protocol ]

手順の詳細

Easy VPN syslog メッセージのイネーブル化

手順の概要

手順の詳細

ローカル AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義

ここでは、リモート デバイスに対しローカル AAA サーバ用のファイアウォールが設定されているかどうかに基づいてトンネルを許可したり拒否したりするために、サーバ上で CPP ファイアウォール ポリシー プッシュを定義する手順について説明します。

手順の概要

3.![]() crypto isakmp client firewall { policy-name } { required | optional } { firewall-type }

crypto isakmp client firewall { policy-name } { required | optional } { firewall-type }

4.![]() policy { check-presence | central-policy-push { access-list { in | out } access-list-name | access-list-number }}

policy { check-presence | central-policy-push { access-list { in | out } access-list-name | access-list-number }}

手順の詳細

次の作業

設定されたグループに対する CPP ファイアウォール ポリシー プッシュの適用

CPP ファイアウォール ポリシー プッシュが定義されたら、次にはそれを設定グループに適用する必要があります。次の手順を実行します。

手順の概要

手順の詳細

リモート AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義

リモート AAA サーバによる CPP ファイアウォール ポリシー プッシュを定義する手順は、 「ローカル AAA サーバによる CPP ファイアウォール ポリシー プッシュの定義」 に記載されている手順と同じです。

次の作業

CPP ファイアウォール ポリシー プッシュを定義したら、グループ定義において Vendor-Specific Attribute(VSA; ベンダー固有アトリビュート)である cpp-policy を追加する必要があります。

グループ定義への VSA cpp-policy の追加

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

RADIUS で定義されたグループ定義に「VSA cpp-policy」を追加します。 |

CPP ファイアウォール ポリシー プッシュの確認

ローカル AAA サーバまたはリモート AAA サーバ上で CPP ファイアウォール プッシュ ポリシーを確認するには、次の手順を実行します。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

パスワード エージングの設定

パスワードがすでに失効したかどうかを Easy VPN クライアントに通知するパスワード エージング機能の設定手順は次の通りです。

制約事項

パスワード エージング機能には、次のような制約事項が適用されます。

•![]() VPN ソフトウェア クライアントがある場合に限り使用できます。VPN クライアント ハードウェアでは機能しません。

VPN ソフトウェア クライアントがある場合に限り使用できます。VPN クライアント ハードウェアでは機能しません。

手順の概要

4.![]() aaa authentication login { list-name } password-expiry method1 [ method2... ]

aaa authentication login { list-name } password-expiry method1 [ method2... ]

5.![]() radius-server host { ip-address } auth-port port-number acct-port port-number key string }

radius-server host { ip-address } auth-port port-number acct-port port-number key string }

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

||

|

Router(config)# radius-server host 172.19.217.96 255.255.255.0 auth-port 1645 acct-port 1646 key cisco radius-server vsa send authentication |

||

|

「パスワード エージングの設定:例」 を参照してください。 |

ISAKMP プロファイルを設定し、ISAKMP プロファイル コンフィギュレーション モードを開始します( 「パスワード エージングの設定:例」 を参照してください)。 |

|

|

|

スプリット DNS の設定

前提条件

スプリット DNS 機能を使用できるようにするには、あらかじめ次のコマンドが Easy VPN Remote 上で設定されている必要があります。

手順の概要

3.![]() crypto isakmp client configuration group group-name

crypto isakmp client configuration group group-name

手順の詳細

スプリット DNS の確認

スプリット DNS 設定を確認する手順は次のとおりです( show コマンドは、それぞれを個別に使用することも、複数をまとめて使用することもできます)。

手順の概要

2.![]() show ip dns name-list [ name-list-number ]

show ip dns name-list [ name-list-number ]

3.![]() show ip dns view [ vrf vrf-name ] [ default | view-name ]

show ip dns view [ vrf vrf-name ] [ default | view-name ]

手順の詳細

スプリット DNS のモニタおよびメンテナンス

Easy VPN Remote デバイス上でスプリット DNS 設定をモニタおよびメンテナンスするには、次の手順を実行します。

手順の概要

手順の詳細

|

|

||

|

|

||

|

|

||

|

|

DHCP サーバから IP アドレスを取得するための Easy VPN サーバの設定

Easy VPN サーバでは、次の優先順位に基づいて、アドレスの割り当て方式が選択されます。

2.![]() 認証サーバから取得した IP アドレスを使用する(グループ/ユーザ)。

認証サーバから取得した IP アドレスを使用する(グループ/ユーザ)。

(注) Easy VPN サーバにおいて DHCP サーバから IP アドレスが取得されるようにする場合は、その他のアドレス割り当てを削除してください。

手順の概要

3.![]() crypto isakmp client configuration group group-name

crypto isakmp client configuration group group-name

手順の詳細

DHCP クライアント プロキシの確認

DHCP クライアント プロキシの設定を確認する手順は次のとおりです( show コマンドは、それぞれを個別に使用することも、複数をまとめて使用することもできます)。

手順の概要

手順の詳細

DHCP クライアント プロキシのモニタおよびメンテナンス

DHCP クライアント プロキシの設定をモニタおよびメンテナンスする手順は次のとおりです( debug コマンドは、それぞれを個別に使用することも、複数をまとめて使用することもできます)。

手順の概要

手順の詳細

cTCP の設定

前提条件

手順の概要

手順の詳細

cTCP の確認

cTCP 設定を確認する手順は次のとおりです( show コマンドは、それぞれを個別に使用することも、複数をまとめて使用することもできます)。

手順の概要

手順の詳細

|

|

||

|

|

cTCP の設定のモニタおよびメンテナンス

手順の概要

手順の詳細

|

|

||

|

|

cTCP の設定のクリア

手順の概要

手順の詳細

|

|

||

|

|

cTCP の設定に関するトラブルシューティング

手順の概要

1.![]() cTCP セッションのステートが CTCP_ACK_RECEIVED であることを確認します。

cTCP セッションのステートが CTCP_ACK_RECEIVED であることを確認します。

2.![]() cTCP セッションのステートが CTCP_ACK_RECEIVED でない場合は、 debug crypto ctcp コマンドをイネーブルにします。

cTCP セッションのステートが CTCP_ACK_RECEIVED でない場合は、 debug crypto ctcp コマンドをイネーブルにします。

3.![]() cTCP に不具合が見られない場合は、サーバへの cTCP パケットの転送をファイアウォールが許可しているか確認します。

cTCP に不具合が見られない場合は、サーバへの cTCP パケットの転送をファイアウォールが許可しているか確認します。

4.![]() ファイアウォールの設定が適切で、デバッグがイネーブルになっており、かつコンソール上で cTCP のデバッグが確認されない場合は、ルータの cTCP ポートでパケットが受信されない原因を特定する必要があります。

ファイアウォールの設定が適切で、デバッグがイネーブルになっており、かつコンソール上で cTCP のデバッグが確認されない場合は、ルータの cTCP ポートでパケットが受信されない原因を特定する必要があります。

手順の詳細

ステップ 1![]() show crypto ctcp コマンドを使用して、cTCP セッションのステートが CTCP_ACK_RECEIVED であることを確認します。

show crypto ctcp コマンドを使用して、cTCP セッションのステートが CTCP_ACK_RECEIVED であることを確認します。

ステップ 2![]() cTCP セッションのステートが CTCP_ACK_RECEIVED でない場合は、 debug crypto ctcp コマンドをイネーブルにし、再度 show crypto ctcp コマンドを実行します。

cTCP セッションのステートが CTCP_ACK_RECEIVED でない場合は、 debug crypto ctcp コマンドをイネーブルにし、再度 show crypto ctcp コマンドを実行します。

ステップ 3![]() cTCP に不具合が見られない場合は、サーバへの cTCP パケットの転送をファイアウォールが許可しているか(ファイアウォールの設定を)確認します。

cTCP に不具合が見られない場合は、サーバへの cTCP パケットの転送をファイアウォールが許可しているか(ファイアウォールの設定を)確認します。

ステップ 4![]() ファイアウォールの設定が適切で、デバッグがイネーブルになっており、かつコンソール上で cTCP のデバッグが確認されない場合は、ルータの cTCP ポートでパケットが受信されない原因を特定する必要があります。cTCP のデバッグが確認されないにもかかわらず、依然 cTCP セッションが確立されていない場合は、実質的に TCP パケットである cTCP パケットが、cTCP ポートではなく TCP スタックへ送信された可能性があります。この場合、 debug ip packet コマンドおよび debug ip tcp packet コマンドをイネーブルにすることで、パケットが TCP スタックへ送信されたかどうかを判定できることがあります。

ファイアウォールの設定が適切で、デバッグがイネーブルになっており、かつコンソール上で cTCP のデバッグが確認されない場合は、ルータの cTCP ポートでパケットが受信されない原因を特定する必要があります。cTCP のデバッグが確認されないにもかかわらず、依然 cTCP セッションが確立されていない場合は、実質的に TCP パケットである cTCP パケットが、cTCP ポートではなく TCP スタックへ送信された可能性があります。この場合、 debug ip packet コマンドおよび debug ip tcp packet コマンドをイネーブルにすることで、パケットが TCP スタックへ送信されたかどうかを判定できることがあります。

Easy VPN サーバの設定例

•![]() 「Easy VPN サーバ における Cisco IOS の設定:例」

「Easy VPN サーバ における Cisco IOS の設定:例」

•![]() 「IPsec の AV のペアを使用した RADIUS グループ プロファイル:例」

「IPsec の AV のペアを使用した RADIUS グループ プロファイル:例」

•![]() 「IPsec の AV のペアを使用した RADIUS ユーザ プロファイル:例」

「IPsec の AV のペアを使用した RADIUS ユーザ プロファイル:例」

•![]() 「最大ログイン数および最大ユーザ数が指定されたバックアップ ゲートウェイ:例」

「最大ログイン数および最大ユーザ数が指定されたバックアップ ゲートウェイ:例」

•![]() 「IPsec 仮想トンネル インターフェイスが設定された Easy VPN:例」

「IPsec 仮想トンネル インターフェイスが設定された Easy VPN:例」

•![]() 「モード設定交換によるコンフィギュレーション URL のプッシュ:例」

「モード設定交換によるコンフィギュレーション URL のプッシュ:例」

•![]() 「PKI によるユーザ単位 AAA ポリシー ダウンロード:例」

「PKI によるユーザ単位 AAA ポリシー ダウンロード:例」

•![]() 「Easy VPN サーバにおけるユーザ単位アトリビュート:例」

「Easy VPN サーバにおけるユーザ単位アトリビュート:例」

Easy VPN サーバ における Cisco IOS の設定:例

次に示すのは、モード設定に対してグループ ポリシー情報をローカルに定義する方法の例です。この例では、「cisco」というグループ名のほかに、「default」というグループ名が指定されています。このポリシーは、「cisco」に一致するグループ名を提示しないすべてのユーザに適用されます。

IPsec の AV のペアを使用した RADIUS グループ プロファイル:例

次に示すのは、IPsec の AV のペアを含む標準的な RADIUS グループ プロファイルの例です。グループ認可のアトリビュートを取得するには、「cisco」というパスワードを使用する必要があります。

グループ ロックが設定されているグループを対象とした RADIUS ユーザ プロファイルの設定例です。ユーザ名は、「ユーザ名@ドメイン名」という形式で入力されます。

IPsec の AV のペアを使用した RADIUS ユーザ プロファイル:例

次に示すのは、IPsec の AV のペアを含む標準的な RADIUS ユーザ プロファイルの例です。これらのユーザ アトリビュートは、Xauth 実行中に取得されます。

最大ログイン数および最大ユーザ数が指定されたバックアップ ゲートウェイ:例

次の設定例は、5 つのバックアップ ゲートウェイを設定したうえで、最大ユーザ数を 250、最大ログイン数を 2 に設定したものです。

IPsec 仮想トンネル インターフェイスが設定された Easy VPN:例

次の出力結果は、IPsec 仮想トンネル インターフェイスを使用した Easy VPN の設定例です。

モード設定交換によるコンフィギュレーション URL のプッシュ:例

次に示す show crypto ipsec client ezvpn コマンドによる出力例です。ここでは、モード設定 URLの場所およびバージョンが表示されています。

次に示すのは、 show crypto isakmp peers config コマンドによる出力例です。ここでは、リモート デバイスにより送信されたすべての管理情報が表示されています。

PKI によるユーザ単位 AAA ポリシー ダウンロード:例

次に示すのは、Easy VPN サーバ上で、PKI によるユーザ単位 AAA ポリシー ダウンロード機能が設定された場合の出力例です。

Easy VPN サーバにおけるユーザ単位アトリビュート:例

次に示すのは、Easy VPN サーバ上でユーザ単位アトリビュートが設定された場合の出力例です。

ネットワーク アドミッション コントロール:例

次に示すのは、Easy VPN サーバでネットワーク アドミッション コントロールがイネーブルになっている場合の出力例です。

(注) ネットワーク アドミッション コントロールは、IPsec 仮想インターフェイスが使用されている Easy VPN サーバ上に限ってサポートされます。ネットワーク アドミッション コントロールは、仮想テンプレート インターフェイス上でイネーブルになり、その仮想テンプレート インターフェイスを使用するすべての PC クライアントに適用されます。

パスワード エージングの設定:例

次に示すのは、Easy VPN クライアントに対してパスワードが失効しているかどうかを通知するパスワード エージング機能の設定例です。

スプリット DNS:例

次の例は、「101」というスプリット トンネル リストに、ネットワーク 10.168.0.0/16 が含まれていることを示すネットワーク情報です。内部 DNS サーバ 10.168.1.1 への DNS 要求を暗号化するには、このネットワーク情報を含める必要があります。

次に示すのは、 show コマンドによる出力例です。ここでは、ポリシー グループに www.ciscoexample1.com および www.ciscoexample2.com が追加されています。

次に示すのは、 show コマンドによる出力例です。ここでは、現在設定されている DNS ビューが表示されています。

次に示すのは、 show コマンドによる出力例です。ここでは、現在設定されている DNS ビュー リストが表示されています。

次に示すのは、 show コマンドによる出力例です。ここでは、DNS 名リストが表示されています。

DHCP クライアント プロキシ:例

次に示すのは、 show コマンドおよび debug コマンドによる DHCP クライアント プロキシ情報の出力例です。

(注) show ip dhcp コマンドを使用するためには、DHCP サーバとして Cisco IOS サーバが使用されている必要があります。

次に示すのは、 show ip dhcp pool コマンドによる DHCP パラメータ情報の出力例です。

次に示すのは、 show ip dhcp pool コマンドによる DHCP バインディング情報の出力例です。

次に示すのは、DHCP クライアント プロキシのサポート情報に関するトラブルシューティングを行う際の debug crypto isakmp コマンドおよび debug ip dhcp server events コマンドの使用例です。

cTCP セッション:例

次に示すのは、cTCP セッション情報の debug crypto ctcp コマンドによる出力例です。この中には、出力結果に関するコメントも含まれています。

AAA サーバによる VRF の割り当て:例

次に示すのは、VRF も IP アドレスも定義されていない場合の出力例です。

その他の参考資料

ここでは、EasyVPN サーバ機能に関する関連資料について説明します。

関連資料

|

|

|

|---|---|

『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 Cisco Easy VPN Remote 」の章 |

|

• • • |

|

『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 Configuring Internet Key Exchange for IPsec VPNs 」の章 |

|

『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 IPsec Virtual Tunnel Interface 」の章 |

|

『 Cisco IOS Security Configuration Guide: Securing User Services 』の「 Network Admission Control 」の章 |

|

『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 IPSec VPN High Availability Enhancements 」の章 |

規格

|

|

|

|---|---|

MIB

|

|

|

|---|---|

選択したプラットフォーム、Cisco IOS ソフトウェア リリース、および機能セットの MIB を検索してダウンロードする場合は、次の URL にある Cisco MIB Locator を使用します。 |

RFC

|

|

|

|---|---|

シスコのテクニカル サポート

Easy VPN サーバの機能情報

表 3 に、この機能のリリース履歴を示します。

ご使用の Cisco IOS ソフトウェア リリースによっては、コマンドの中に一部使用できないものがあります。特定のコマンドに関するリリース情報については、コマンド リファレンス マニュアルを参照してください。

Cisco Feature Navigator を使用すると、プラットフォームおよびソフトウェア イメージのサポート情報を検索できます。Cisco Feature Navigator を使用すると、Cisco IOS および Catalyst OS ソフトウェア イメージがサポートする特定のソフトウェア リリース、機能セット、またはプラットフォームを確認できます。Cisco Feature Navigator には、 http://tools.cisco.com/ITDIT/CFN/jsp/index.jsp からアクセスできます。Cisco.com のアカウントは必要ありません。

(注) 表 3 には、一連の Cisco IOS ソフトウェア リリースのうち、特定の機能が初めて導入された Cisco IOS ソフトウェア リリースだけが記載されています。その機能は、特に断りがない限り、それ以降の一連の Cisco IOS ソフトウェア リリースでもサポートされます。

|

|

|

|

|---|---|---|

Easy VPN サーバ機能により、新たに Cisco VPN Client Release 3.x 以降のソフトウェア クライアントおよび Cisco VPN ハードウェア クライアント(Cisco 800、Cisco 900、Cisco 1700、VPN 3002、および PIX 501 の各デバイス)がサーバのサポート対象となりました。Easy VPN サーバ機能を使用すると、リモート エンド ユーザは、IPsec を使用して、Cisco IOS VPN ゲートウェイと通信できます。また、一元管理された IPsec ポリシーがサーバからクライアント デバイスへ「プッシュ」されることにより、エンド ユーザが行うべき設定は最小限に抑えられます。 |

||

次のコマンドが、新たに導入または変更されました。RADIUS により、ユーザ プロファイル、ユーザベースのポリシー制御、VPN グループ アクセスに対するセッションのモニタリング、バックアップ ゲートウェイ リスト、および PFS がサポートされました。 |

||

netmask コマンドが導入され、Easy VPN サーバ上で使用できるようになりました。 |

||

| • – この機能に関する詳細については、次の各項を参照してください。 – • この機能に関する詳細については、次の各項を参照してください。 – – – この機能に関する詳細については、次の各項を参照してください。 crypto aaa attribute list 、 debug ip dns 、 dhcp-server(isakmp) 、 dhcp-timeout 、 show ip dns name-list, show ip dns view 、および show ip dns view-list の各コマンドが導入されました。 |

||

DHCP クライアント プロキシ機能に、リモート アクセス VPN の管理拡張機能が追加されました。 clear crypto session、crypto isakmp client configuration group、debug crypto condition、show crypto debug-condition、show crypto isakmp peers、show crypto isakmp profile、show crypto isakmp sa、show crypto session の各コマンドが変更されました。 |

||

用語集

AAA:Authentication, Authorization, and Accounting(AAA; 認証、認可、およびアカウンティング)。ユーザの身元の確認(認証)、リモート アクセス コントロール(認可)、課金、監査、およびレポートに使用するセキュリティ サーバ情報の収集と送信(アカウンティング)の方式を定めたセキュリティ サービスのフレームワークです。

Aggressive Mode(AM; アグレッシブ モード):Internet Key Exchange(IKE; インターネット キー エクスチェンジ)ネゴシエーションを実行する際のモードです。Main Mode(MM; メイン モード)と比較すると、AM はいくつかのプロセスが省略されているため動作は速くなりますが、セキュリティ性能は低くなります。Cisco IOS ソフトウェアでは、アグレッシブ モードを開始した IKE ピアには、アグレッシブ モードで応答します。

AV のペア :アトリビュートと値(Attribute-Value)のペア。認可および認証の追加情報で、Cisco:AVPair= " protocol:attribute=value" という形式で表されます。

IKE:Internet Key Exchange(IKE; インターネット キー エクスチェンジ)。Oakley キー交換や Skeme キー交換を ISAKMP フレームワーク内部に実装したハイブリッド プロトコルです。IKE は、他のプロトコルでも使用できますが、初期実装されるのは IPsec です。IKE は、IPsec ピアを認証し、IPsec キーをネゴシエーションし、IPsec セキュリティ アソシエーションを実行します。

IPsec:IP Security Protocol(IPsec; IP セキュリティ プロトコル)。オープン規格のフレームワークであり、関与するピア間におけるデータの機密保持、データ整合性、データ認証を実現します。IPsec では、これらのセキュリティ サービスが IP レイヤで実現されます。IPsec では、ローカル ポリシーに基づいたプロトコルやアルゴリズムのネゴシエーションの処理や、IPsec に使用される暗号キーや認証キーの生成が、IKE を通じて行われます。IPsec は、1 組のホスト間、1 組のセキュリティ ゲートウェイ間、またはセキュリティ ゲートウェイとホスト間で 1 つ以上のデータ フローを保護するために使用できます。

ISAKMP:Internet Security Association and Key Management Protocol(ISAKMP; インターネット セキュリティ アソシエーションおよびキー管理プロトコル)。ペイロード形式、キー交換プロトコルの実装メカニズム、およびセキュリティ アソシエーションのネゴシエーションを定義するプロトコル フレームワークです。

MM:Main Mode(MM; メイン モード)。MM では、IKE ピアに対してより多くのセキュリティ プロポーザルが提供されます。そのため MM は、アグレッシブ モードに比べると動作速度は劣りますが、セキュリティ性能や柔軟性の面では優れたモードです。IKE 認証(RSA シグニチャ(rsa-sig)、RSA 暗号(rsa-encr)、または事前共有キー)では、MM がデフォルトで開始されます。

policy push :この機能を使用すると、管理者は、Cisco Easy VPN(ソフトウェア)クライアントおよび関連するファイアウォール ソフトウェアに対してセキュリティ ポリシーをプッシュできます。

RRI:Reverse Route Injection(RRI; 逆ルート注入)。冗長性やロード バランシングが求められる VPN の簡易型ネットワーク設計です。RRI は、ダイナミック クリプト マップとスタティック クリプト マップのどちらを使用する場合でも適用できます。

ダイナミック クリプト マップを使用した場合は、リモート ピアが、(RRI がイネーブルになった)ルータとの間で IPsec セキュリティ アソシエーションを確立すると、そのリモート ピアにより保護されているサブネットまたはホストごとに、スタティック ルートが作成されます。スタティック クリプト マップを使用した場合は、拡張アクセス リスト ルールの適用対象ごとに、スタティック ルートが作成されます。

SA:Security Association(SA; セキュリティ アソシエーション)。2 つ以上のエンティティ間で、安全な通信を行うためのセキュリティ サービスをどのように使用するかを規定したものです。たとえば IPsec の SA では、IPsec 接続の際に使用される暗号化アルゴリズム(使用される場合)、認証アルゴリズム、および共有セッション キーが定義されます。

IPsec および IKE では、接続パラメータの識別に必ず SA が使用されます。IKE では、独自に SA をネゴシエーションして確立できます。IPsec の SA は、IKE により確立することも、ユーザ設定により確立することもできます。

VPN :Virtual Private Network(VPN; バーチャル プライベート ネットワーク)。複数のピアで構成されるフレームワークで、各ピア間では、他のパブリック インフラストラクチャを介して機密データがセキュアに転送されます。このフレームワークでは、すべてのデータをトンネルして暗号化するプロトコルによって、着信ネットワーク トラフィックおよび発信ネットワーク トラフィックが保護されます。また、ネットワークをローカル トポロジの外部にまで拡張できるほか、リモート ユーザがダイレクト ネットワーク接続の状況を確認したり、その機能を利用したりすることも可能です。

フィードバック

フィードバック