デプロイ概要

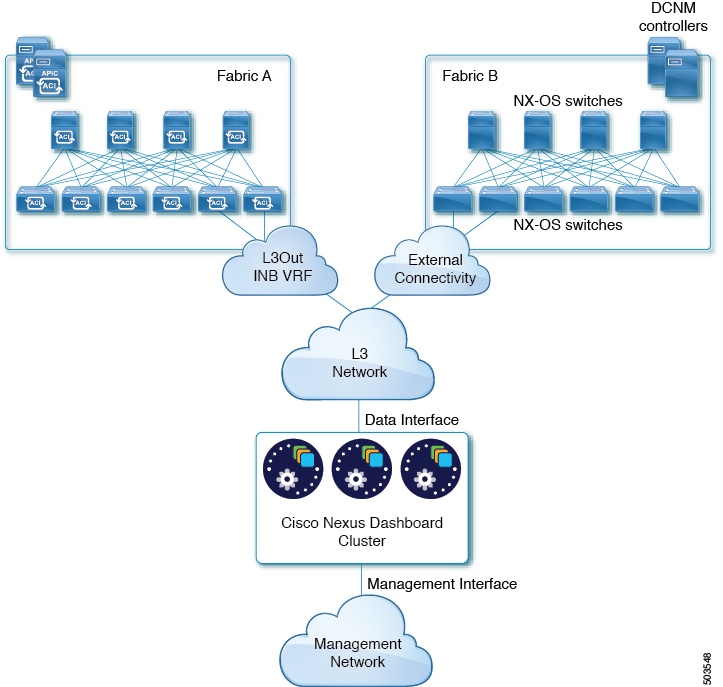

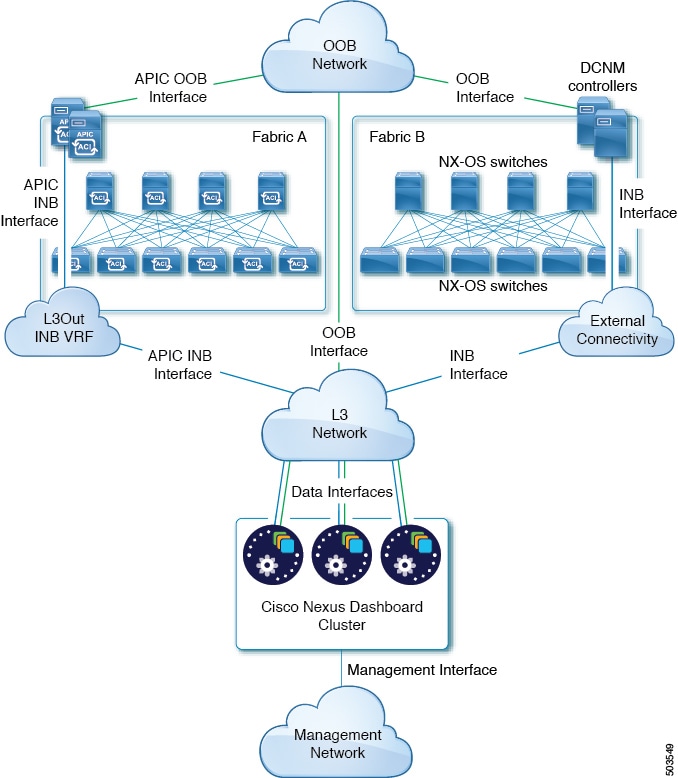

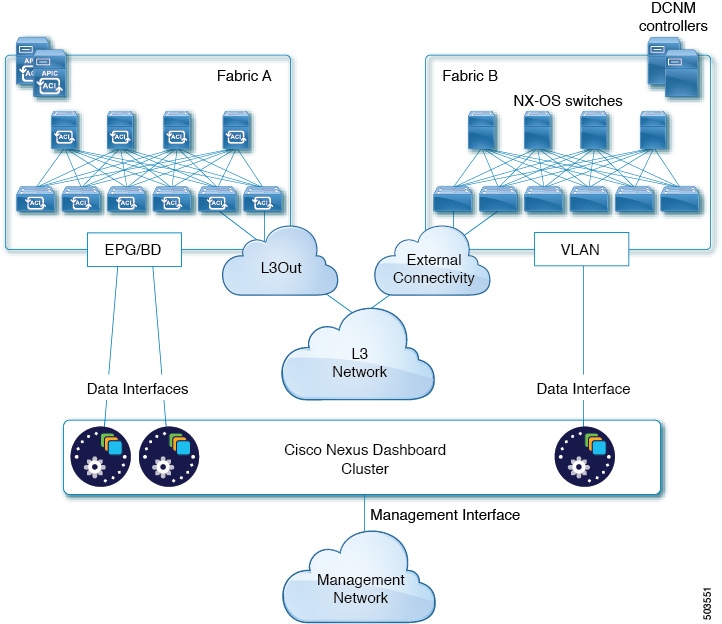

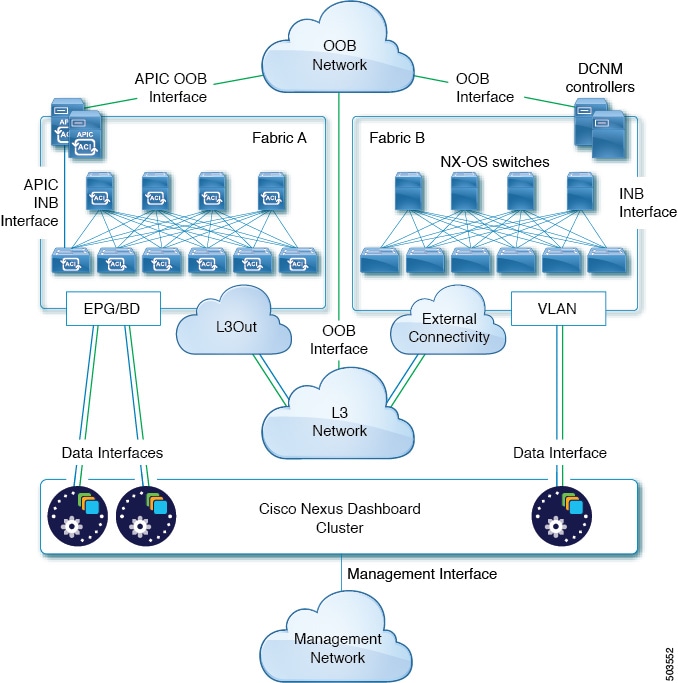

Cisco Nexus Dashboard は、複数のデータセンターサイト向けの中央管理コンソールであり、Nexus Dashboard Insights や Nexus Dashboard Orchestrator などのシスコデータセンター運用サービスをホストするための共通プラットフォームです。これらのサービスはすべてのデータセンターサイトで利用でき、ネットワークポリシーと運用のためのリアルタイム分析、可視性、保証、また Cisco ACI や Cisco NDFC などのデータセンターファブリックのポリシー オーケストレーションを提供しています。

Nexus Dashboard は、上述のマイクロサービスベースのアプリケーションに共通のプラットフォームと最新のテックスタックを提供し、さまざまな最新アプリケーションのライフサイクル管理を簡素化しながら、これらのアプリケーションを実行し維持するための運用オーバーヘッドを削減します。また、ローカルにホストされているアプリケーションと外部のサードパーティ製アプリケーションの中央統合ポイントも提供します。

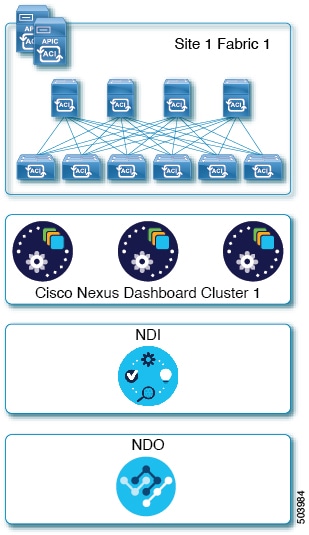

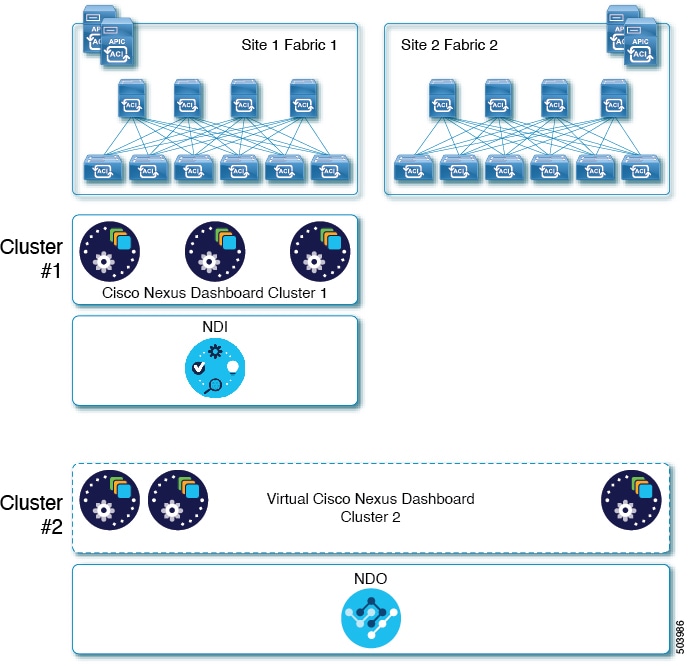

各 Nexus Dashboard クラスタは通常、3 つのマスターノードで構成されます。また、多数のワーカー ノードをプロビジョニングして、水平スケーリングを有効にしたり、スタンバイ ノードでマスターノードで障害が発生した場合に簡単にクラスタを回復したりすることができます。このリリースでサポートされるワーカー ノードとスタンバイ ノードの最大数については、Cisco Nexus ダッシュボード リリース ノートの「検証済みのスケーラビリティ制限」セクションを参照してください。

(注) |

このドキュメントでは、3 ノード クラスタの初期設定について説明します。クラスタが稼働したら、 『Cisco Nexus Dashboard User Guide』の説明に従って追加ノードを設定して展開できます。このガイドは、Nexus Dashboard GUI から直接入手することもできます。 |

ハードウェアとソフトウェアのスタック

Nexus Dashboardは、ソフトウェアフレームワーク(Nexus Dashboard)がプリインストールされた、特殊なCisco UCSサーバ(Nexus Dashboardプラットフォーム)のクラスタとして提供されます。Cisco Nexus Dashboard ソフトウェアスタックは、ハードウェアから分離して、多数の仮想フォームファクタで展開できます。このドキュメントでは、「Nexus Dashboard platform」はハードウェアを指し、「Nexus Dashboard」はソフトウェアスタックとGUIコンソールを指します。

このガイドでは、Nexus ダッシュボード ソフトウェアの初期導入について説明します。ハードウェアのセットアップについては 『Nexus Dashboard Hardware Setup Guide』で説明しています。その他の Nexus ダッシュボードの操作手順については、 『Cisco Nexus Dashboard User Guide』を参照してください。

[サービス(Services)]

Nexus ダッシュボードは、一貫した統一された方法ですべての Nexus Dashboard 製品を使用できるようにするサービスを構築および展開するための標準のアプライアンス プラットフォームです。Insights、Orchestrator、Fabric Controller、Data Broker などのサービスをサブスクライブして使用するには、Nexus ダッシュボード プラットフォームを使用して、これらのサービスに必要な容量とライフサイクル管理操作を提供します。

通常、Nexus ダッシュボード プラットフォームには、これらのサービスのライフサイクルを管理するために必要なソフトウェアのみが同梱されていますが、実際のサービスはアプライアンスにパッケージ化されていません。データ センターからのパブリック ネットワーク接続を許可している場合は、数回クリックするだけでサービスをダウンロードしてインストールできます。ただし、パブリック ネットワークに接続していない場合は、これらのサービスを手動でダウンロードしてプラットフォームにアップロードし、インストール操作を実行してから使用する必要があります。

リリース 2.1(2) 以降、物理的な Nexus ダッシュボード サーバーを注文する場合、Nexus ダッシュボード Insights および Nexus ダッシュボード オーケストレータ サービスを、出荷前にハードウェアに事前インストールすることを選択できます。詳細については、『Nexus ダッシュボードの注文ガイド』を参照してください。Nexus Dashboard の仮想またはクラウド フォーム ファクターを展開している場合、サービスのインストールに変更はなく、クラスタの準備が整った後にサービスを個別に展開する必要があることに注意してください。

利用可能なフォームファクタ

Cisco Nexus Dashboardのこのリリースは、さまざまなフォームファクタを使用して展開できます。ただし、すべてのノードに同じフォームファクタを使用する必要があります。同じクラスタ内で異なるフォームファクタを混在させることはサポートされていません。

-

Cisco Nexus ダッシュボード物理アプライアンス(

.iso)このフォームファクタは、Cisco Nexus Dashboardソフトウェアスタックがプレインストールされた状態で購入した元の物理アプライアンスハードウェアを指します。

このドキュメントの後半のセクションでは、既存の物理アプライアンスハードウェアでソフトウェアスタックを設定してクラスタを展開する方法について説明します。元の Cisco Nexus ダッシュボード プラットフォーム ハードウェアのセットアップについては、 『Cisco Nexus Dashboard Hardware Setup Guide』を参照してください。

-

VMware ESX (

.ova)3つのVMware ESX仮想マシンを使用してNexusダッシュボードクラスタを展開できる仮想フォームファクタ。

-

Linux KVM(.qcow2)

3つのLinux KVM仮想マシンを使用してNexusダッシュボードクラスタを展開できる仮想フォームファクタ。

-

Amazon Web Services (

.ami)3つのAWSインスタンスを使用してNexusダッシュボードクラスタを展開できるクラウドフォームファクタ。

-

Microsoft Azure (

.arm)3 つの Azure インスタンスを使用して Nexus ダッシュボード クラスタを展開できるクラウド フォーム ファクタ。

以前のバージョンの Nexus ダッシュボードからのアップグレード

すでに Nexus ダッシュボード リリース 2.0.1 以降を実行している場合は、Nexus ダッシュボードのアップグレードの説明に従って、クラスタ設定とアプリケーションを保持したまま、最新リリースに直接アップグレードできます。

Application Services Engineからのアップグレード

Cisco Application Services Engine を実行している場合は、Nexus ダッシュボード リリース 2.1.x にアップグレードする前に、『Cisco Nexus ダッシュボード展開ガイド、リリース 2.0(x)』の説明に従って、Nexus ダッシュボード リリース 2.0.2g 以降にアップグレードする必要があります。

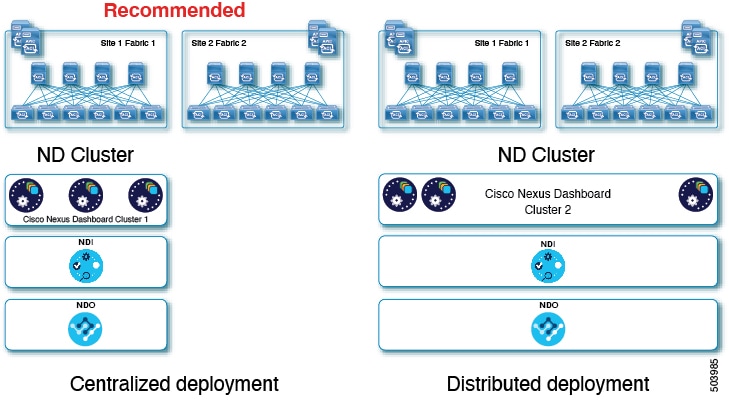

クラスタサイジングのガイドライン

Nexusダッシュボードは、アプリケーションの共同ホスティングをサポートします。実行するアプリケーションの種類と数によっては、クラスタに追加のワーカーノードを展開する必要があります。クラスタのサイジング情報と、特定の使用例に基づく推奨ノード数については、 『Cisco Nexus Dashboard Cluster Sizing』を参照してください。

最初の 3 ノード クラスタが稼働したら、『Cisco Nexus Dashboard User Guide』の説明に従って追加ノードを設定して展開できます。このガイドは、Nexus ダッシュボード GUI から直接入手することもできます。

サポートされるサービス

サポートされるアプリケーションと関連する互換性および相互運用性情報の完全なリストについては、『Nexus ダッシュボードおよびサービスの互換性マトリクス』を参照してください。

フィードバック

フィードバック