ステップ 1

暗号化パスフレーズ制御が有効になっていない場合は、有効にします。

クラウド APIC GUI で、

デフォルトでは、[General]

タブが表示されます。そうでない場合は、[General]

タブをクリックします。

暗号化されたパスフレーズ制御がすでに有効になっているかどうかを確認します。

ステップ 2

既存の Cloud APIC 設定をバックアップします。

ステップ 3

AWS infraアカウントからCloud APIC EC2インスタンスを終了します。

まだログインしていない場合は、Cloud APIC インフラ テナントの Amazon Web Services アカウントにログインし、AWS 管理コンソールに移動します。

AWS 管理コンソールの EC2 ダッシュボードのインスタンス に移動します。

クラウドAPICインスタンスを見つけます。

クラウドAPICのインスタンスタイプとして m4.2xlarge が表示されます。これは 5.0(1) より前のリリースでは正しいインスタンスタイプです。

Cloud APICインスタンスの横にあるチェックボックスをオンにして選択し、[Actions Instance State

Terminate]をクリックします。

[Terminate

Instances]ポップアップウィンドウで、[Yes、Terminate]を選択してこのインスタンスを終了します。

[Instances]ウィンドウが再表示され、クラウドAPICインスタンスの[Instance

State]行のステータスが「shutting-down」に変わります。

ステップ 4

AWS Marketplace の Cloud APIC ページに移動します。

ステップ 5

[引き続きサブスクライブする(Continue to Subscribe)] をクリックして登録します。

ステップ 6

[Subscribe to this software]ページで、[Continue to Configuration]ボタンをクリックします。

[このソフトウェアを設定 (Configure this software)] ページが表示されます。

ステップ 7

以下のパラメータを選択します。

[デリバリー方法(Delivery Method):] Cisco Cloud APIC クラウド形成テンプレート (デフォルトで選択)

ソフトウェアバージョン:Cloud APICソフトウェアの適切なバージョンを選択します(例:5.0.1k)。

[リージョン (Region):] クラウド APIC が展開されるリージョン

ステップ 8

[続行して起動 (Continue to Launch)] ボタンをクリックします。

[このソフトウェアの起動 (Launch this software )] ページが表示され、設定の概要が表示され、クラウド形成テンプレートを起動できます。

ステップ 9

[アクションの選択(Choose Action)] フィールドで、[CloudFormation の起動(Launch CloudFormation)] を選択し、[起動(Launch)] をクリックすると、すでに正しい Amazon S3 テンプレート URL が入力されている適切なリージョン内の [CloudFormation サービス] にダイレクトに移動します。[テンプレートの指定(Specify Details)] ページが、[スタックの作成(Create stack)] ページ内に表示されます。

ステップ 10

[テンプレートの指定(Specify template)]ページで、次の選択を行います。

ステップ 11

画面の下半分のtemplate1領域:

ステップ 12

ローカルコンピュータで、適切なフォルダに移動し、一意の名前を付けてテキストファイルを作成し、コピーしたテキスト文字列をテキストファイルに貼り付けます。

これはリリース5.0(1)のCloud APIC CFTで、M5.2xlargeインスタンスタイプがあります。

ステップ 13

テキストファイルを保存してテキストエディタを終了します。

ステップ 14

リリース5.0(1)のCloud APIC CFTをAWSにアップロードします。

AWS CloudFormation コンソールにログインします。

AWS CloudFormationダッシュボードで、既存のCloud APICスタックをクリックし、[Update ]をクリックします。

Update Stack ウィザードの [Prepare template] 画面で、[Replace current template] を選択します。

[テンプレート領域の指定(Specify template area)] が表示されます。

Update Stack ウィザードの[Specify template ]領域で、[Upload a template file] を選択します。

[テンプレート ファイルのアップロード(Upload a template file)] のオプションが表示されます。

[Upload a template file]オプションの下にある[Choose file]をクリックし、リリース5.0(1)用のCloud APIC CFTを作成した領域に移動します。

リリース5.0(1)のCloud APIC CFTを選択し、[Next ]をクリックします。

[スタックの詳細の指定 (Specify stack details)]画面で、画面下部の[その他のパラメータ (Other parameters)]領域に表示されるインスタンスタイプがm5.2xlarge に正しく設定されていることを確認し、[次へ(Next )]をクリックします。

この手順では、インスタンスタイプをm4.2xlarge に変更しないでください。

[スタック オプションの設定(Configure stack options)] 画面で、[次へ(Next)] をクリックします。

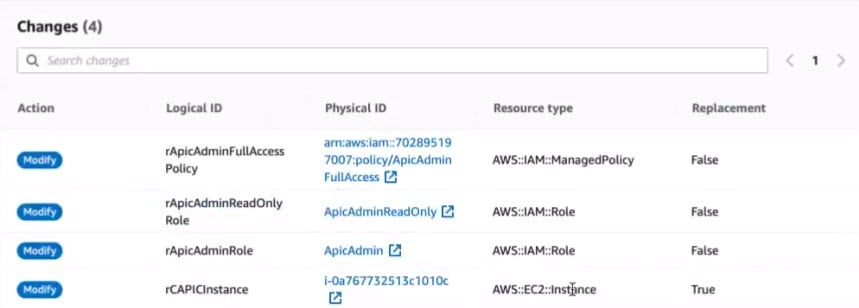

[Review ]画面で、[Update stack ]をクリックします。

この時点で、次のアクションが実行されます。

これにより、以前と同じパブリックIPアドレスを使用して、リリース5.0(1)イメージの新しいCloud APICインスタンスが起動します。AWS Management ConsoleのEC2ダッシュボードで[インスタンス(Instances)]に戻ることで、新しいクラウドAPICインスタンスの起動の進行状況を確認できます。

ステップ 15

インスタンスの状態 が[実行 中(Running)]に変化した場合は、以前に行ったようにクラウドAPICにログインできます。

クラウドAPICは、この時点で設定なしで起動します。

(注)

ログインしようとしたときに、RESTエンドポイントのユーザ認証データストアが初期化されていないなどのエラーメッセージが表示された場合は、このファブリックノードのファブリックメンバーシップステータスを確認し、数分待ってから数分後に再試行してください。

ステップ 16

同じ暗号化パスフレーズが使用可能です。

クラウド APIC GUIで、[インフラストラクチャ システム設定(Infrastructure System Configuration)] に移動します。

デフォルトでは、[一般(General)]タブが表示されます。そうでない場合は、[一般(General)] タブをクリックします。

[Global AES Encryption]領域で、[Global AES Encryption]領域の右上にある鉛筆アイコンをクリックします。

[Global AES 暗号 Settings] ウィンドウが表示されます。

[Encryption:Enabled ]領域の横にあるボックスをクリックし、[Passphrase / Confirm Passphrase] フィールドに同じパスフレーズを入力してから、ウィンドウの下部にある[Save ]をクリックします。ステップ 1

ステップ 17

リリース5.2(1)への移行ベースのアップグレードを実行している場合は、以前にバックアップした設定をインポートする前に、Pythonスクリプトを実行して必要な設定をクリーンアップします。

ステップ 18

バックアップした設定をインポートします。ステップ 2

設定のバックアップ時にリモートロケーションを設定した場合は、バックアップにアクセスするためにリモートロケーションを再度作成する必要があります。

クラウドAPIC GUIで、[Operations

Backup&Restore]に移動します。

[Backup&Restore]ウィンドウで、[Backups]タブをクリックします。

[Actions ]スクロールダウンメニューをクリックし、[Restore Configuration] を選択します。

[復元の設定(Restore Configuration)] ウィンドウが表示されます。

バックアップした設定を復元するために必要な情報を入力します。ステップ 2

4.2(x)リリースからリリース5.0(x)以降にアップグレードする場合は、この特定のバックアップの復元に、次の設定を使用します。

このウィンドウに必要な情報を入力したら、[Restore Configuration]をクリックします。

ステップ 19

CapicTenantRole更新を実行して、すべての信頼できるテナントのセットを変更します。

テナントロールCFTを見つけます。

テナントロール CFT は、Cisco Cloud APIC インフラ テナントの AWS アカウントの S3 バケットにあります。S3 バケットの名前は「capic-common-[capicAccountId]-data」で、テナント ロールの

CFT オブジェクトはそのバケット内の tenant-cft.json です。

テナントロールCFTリンクをクリックします。

このテナントロールCFTの[概要 (Overview)]ページが表示されます。

[Overview ]ページのtenant-cft.jsonエントリの横にあるボックスをクリックします。

このJSON形式のテナントロールCFTのスライドインペインが表示されます。

[ダウンロード] をクリックしてテナント ロール CFT をコンピュータ上の場所にダウンロードします。

セキュリティ上の理由から、AWS でのこの S3 バケットへのパブリック アクセスは許可されていないため、このファイルをダウンロードしてテナント アカウントで使用する必要があります。

AWSで、信頼できるテナントのユーザアカウントに移動し、[CloudFormation ]をクリックします。

AWS CloudFormationダッシュボードで、信頼できるテナントスタックを見つけ、その信頼できるテナントのスタック名をクリックします。

この特定のスタックのスタックプロパティページが表示されます。

[Change set] タブをクリックします。

[Change set]領域で、[Create change set]をクリックします。

このスタックの[Create change set]ウィンドウで、[Replace current template]をクリックします。

[テンプレートの指定(Specify template)] 領域で、[テンプレート ファイルにアップロード(Upload a Template File)] の横にある円をクリックし、[ファイルの選択(Choose File)] ボタンをクリックします。

テナントロールCFTをダウンロードしたコンピュータ上の場所に移動し、そのテンプレートファイルを選択します。

このスタックの[Change set set]ウィンドウで[Next ]をクリックします。

[Create Change Set]ポップアップが表示されます。

[Create Change Set]ポップアップウィンドウで[Create Change Set]をクリックします。

ステータスは、しばらくの間、CREATE_PENDING と表示され、その後、CREATE_COMPLETE に変わります。

信頼できるテナントごとにこれらの手順を繰り返します。

信頼できる各テナントで、このtenant-cft.jsonファイルを使用して変更セットを作成し、その変更セットを実行します。

ステップ 20

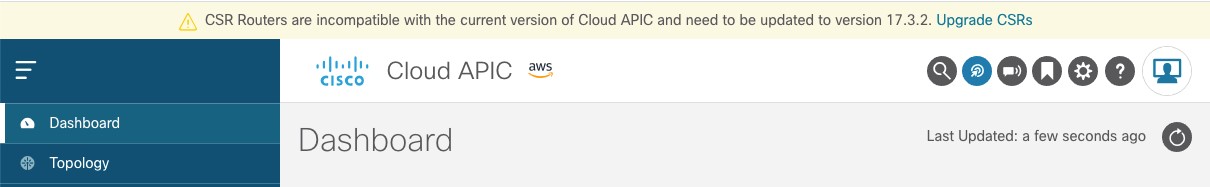

クラウドAPIC GUIで、移行前にクラウドAPICに対して行ったすべての設定が存在することを確認します。

5.2(1)より前のリリースでは、CSRも16.xバージョンから17.xバージョンに自動的にアップグレードされます。これを確認するには、AWS Management ConsoleのEC2ダッシュボードで[インスタンス(Instances)]に移動し、CSRインスタンスを見つけて、それらもアップグレードされていることを確認します。

リリース5.2(1)以降では、のアップグレード時にCSRが自動的にアップグレードされないため、のアップグレードが完了した後にCSRアップグレードを個別にトリガーする必要があります。Cisco Cloud APIC Cisco Cloud APIC 詳細については、「クラウド サービス ルータのアップグレードのトリガー 」を参照してください。

フィードバック

フィードバック