Cisco Application Policy Infrastructure Controller エンタープライズ モジュール導入ガイド リリース 1.1.x

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月20日

章のタイトル: Cisco APIC-EMの設定

Cisco APIC-EMの設定

- Cisco APIC-EMへのログイン

- APIC-EM のグラフィカル ユーザ インターフェイス(GUI)のクイック ツアー

- Prime Infrastructure の設定

- ディスカバリ クレデンシャル

- セキュリティ

- EasyQoS の有効化

- Cisco APIC-EMソフトウェアの更新

- Cisco APIC-EMのバックアップと復元

- サービス ログ

- 認証タイムアウトの設定

- パスワード ポリシーの設定

- テレメトリ コレクション

- プロキシの設定

Cisco APIC-EMへのログイン

設定ウィザードを使用してネットワーク アダプタ用に設定した IP アドレスを入力して、Cisco APIC-EMGUI にアクセスします。この IP アドレスは、外部ネットワークに接続します。次の形式でブラウザに IP アドレスを入力します。

https://IP address

| ステップ 1 | ブラウザのアドレス バーに、Cisco APIC-EMの IP アドレスまたは完全修飾ドメイン名(FQDN)を入力します。 | ||

| ステップ 2 | ログイン ページで、導入手順で設定したユーザ名とパスワードを入力します。

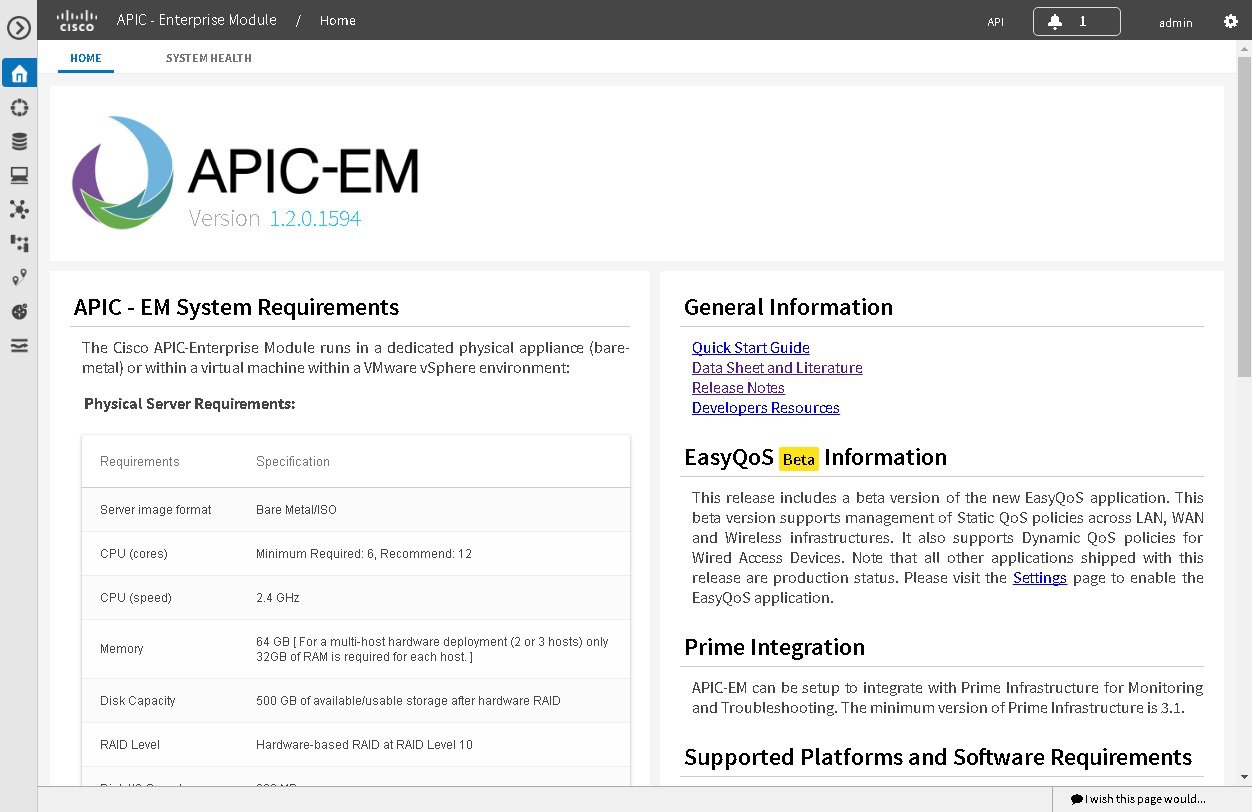

APIC-EM コントローラの [Home]ページが表示されます。[Home]ページは次の 2 つのタブで構成されます。

|

APIC-EM のグラフィカル ユーザ インターフェイス(GUI)のクイック ツアー

Cisco APIC-EMGUI の簡単な紹介については、Cisco APIC-EM コントローラに管理者としてログインし、次の手順に従います。

次の作業

ネットワークで Cisco Prime Infrastructure と IWAN アプリケーションを併用している場合は、Prime クレデンシャルの設定に進みます。Cisco Prime Infrastructure と IWAN アプリケーションを併用していない場合は、ネットワークのディスカバリ クレデンシャルの設定に進みます。

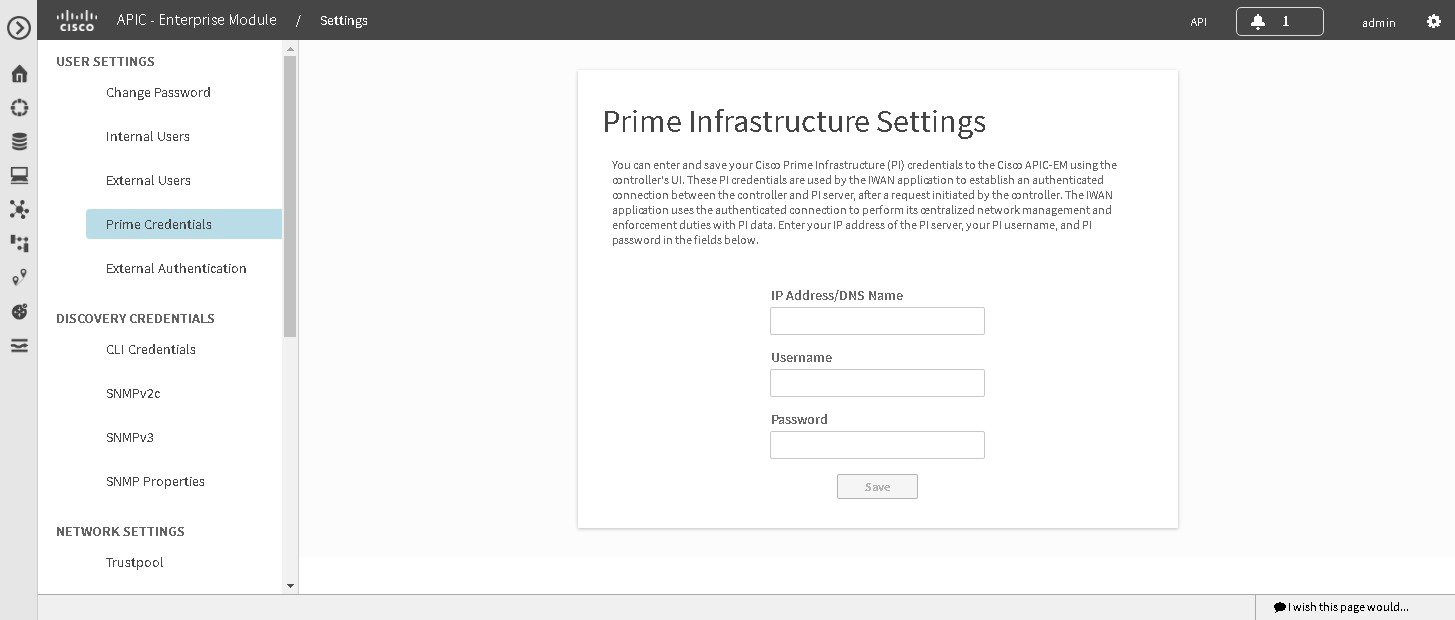

Prime Infrastructure の設定

コントローラの UI を使用して、Cisco Prime Infrastructure(PI)設定をCisco APIC-EMに入力して保存できます。これらの PI 設定は、コントローラによって開始された要求の後でコントローラと PI サーバの間の認証済み接続を確立するために、IWAN アプリケーションによって使用されます。IWAN アプリケーションは、認証済み接続を使用して、集中型ネットワークの管理および PI データの運用業務を実行します。

Cisco APIC-EMGUI の [Prime Infrastructure Settings] ウィンドウを使用して PI を設定できます。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

次の作業

ネットワークのディスカバリ クレデンシャルの設定に進みます。

ディスカバリ クレデンシャル

Cisco APIC-EMは、グローバルおよびディスカバリ要求固有(要求固有)の 2 種類のディスカバリ クレデンシャルをサポートします。どちらのディスカバリ クレデンシャルも、コントローラの GUI を使用して設定する CLI クレデンシャルまたは SNMP クレデンシャルで構成されます。

この章で説明されているように、グローバル クレデンシャル(CLI および SNMP)は [Discovery Credentials]ウィンドウで設定します。これらのグローバル クレデンシャルは、[Discovery]ウィンドウで設定する要求固有のクレデンシャルに加えて使用されます。[Discovery]ウィンドウで要求固有のクレデンシャルを設定する手順については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』を参照してください。

正常なディスカバリには CLI および SNMP クレデンシャルの両方が必要です。SNMP クレデンシャル(グローバルまたは要求固有)はデバイス検出に使用されます。CLI クレデンシャル(グローバルまたは要求固有)はコントローラのインベントリのデバイス設定のキャプチャに使用されます。

SNMPv2c または SNMPv3 のいずれかの、少なくとも 1 つのセットの SNMP クレデンシャルを、デバイス検出に対して入力する必要があります。ネットワークで SNMPv2 を設定する場合は、ディスカバリおよびインベントリ入力が正常に行われるように、SNMP Read Only(RO)コミュニティ ストリング値をコントローラに入力する必要があります。SNMP RO コミュニティ ストリングがコントローラに入力されていない場合、ベスト エフォートとして、デフォルトの SNMP RO コミュニティ ストリング「public」を使用してディスカバリが実行されます。

(注) | 単一のディスカバリに対し両方の SNMP バージョンの値(SNMPv2c および SNMPv3)を入力できます。コントローラは、複数の SNMP クレデンシャル設定をサポートします。つまり、[Discovery]ウィンドウで作成する追加のクレデンシャル セットに加え、この章で説明するように、[Discovery Credentials]ウィンドウを使用して最大 5 つのグローバル デバイス クレデンシャル(SNMP または CLI)を入力できます。したがって、単一のディスカバリ スキャン要求に対し、各タイプ(CLI または SNMP)のクレデンシャル セットを合計 6 個設定できます。 |

- グローバル クレデンシャル

- ディスカバリ要求固有のクレデンシャル

- ディスカバリ クレデンシャルの例

- ディスカバリ クレデンシャル ルール

- ディスカバリ クレデンシャルの注意事項

- CLI クレデンシャルの設定:グローバル

- SNMP の設定

グローバル クレデンシャル

グローバル クレデンシャルはネットワークのデバイスに共通の既存のクレデンシャルとして定義されます。グローバル クレデンシャル(CLI および SNMP)は GUI([DiscoveryCredentials])を使用してデバイスで設定され、デバイスへの正常なログインを可能にします。グローバル クレデンシャルは、Cisco APIC-EMがネットワーク ディスカバリを実行する際に、ネットワーク内でそのデバイス クレデンシャルを共有しているデバイスの認証とアクセスに使用されます。

グローバル CLI クレデンシャルは [CLI Credentials]ウィンドウで設定します。このウィンドウにアクセスするには、画面右上のメニュー バーで [admin]または [Settings]アイコン(歯車)をクリックします。ドロップダウン メニューの [Settings]リンクをクリックし、[Setting Navigation] ペインの [CLI Credentials] をクリックします。

グローバル SNMP クレデンシャルは [SNMPv2c]または [SNMPv3]ウィンドウで設定します。それぞれのウィンドウにアクセスするには、画面右上のメニュー バーで [admin]または [Settings]アイコン(歯車)をクリックします。ドロップダウン メニューの [Settings]リンクをクリックし、[Setting Navigation] ペインでいずれかの SNMP のウィンドウ リンクをクリックします。

(注) | [CLI Credentials]ウィンドウで複数のクレデンシャルを設定できます。 |

ディスカバリ要求固有のクレデンシャル

ディスカバリ要求固有のクレデンシャル(要求固有のクレデンシャル)は、グローバル クレデンシャルを共有していない特定のネットワーク デバイスまたはデバイスのセットに対する既存のデバイス クレデンシャルとして定義されます。

特定のネットワーク デバイス セット専用のディスカバリを実行する前に、[Discovery]ウィンドウで要求固有のクレデンシャルを設定します。このウィンドウにアクセスするには、[Navigation] ペインの [Discovery]をクリックします。

ディスカバリ クレデンシャルの例

次の例では、ユーザが一連のディスカバリを設定および実行し、Cisco APIC-EMによってネットワークのすべてのデバイスを認証してアクセスする方法について説明します。

20 台のデバイスが CDP ネイバー関係を形成しているネットワークを想定します。このネットワークでは、15 台のデバイスがグローバル クレデンシャル(クレデンシャル 0)を共有し、残り 5 台のデバイスには、それぞれ独自のまたはディスカバリ要求固有のクレデンシャル(クレデンシャル 1 ~ 5)があります。

Cisco APIC-EMによりこのネットワークのデバイスを適切に認証およびアクセスするには、次のタスクを実行します。

-

コントローラのクレデンシャル 0 として CLI グローバル クレデンシャルを設定します。

グローバル クレデンシャルは [CLI Credentials]ウィンドウで設定します。このウィンドウにアクセスするには、画面右上のメニュー バーで [admin]または [Settings]アイコン(歯車)をクリックします。ドロップダウン メニューの [Settings]リンクをクリックし、[Setting Navigation] ペインの [CLI Credentials] をクリックします。

-

SNMP(v2c または v3)グローバル クレデンシャルを設定します。

これらのグローバル クレデンシャルは 2 つの SNMP ウィンドウで設定します。それぞれの GUI ウィンドウにアクセスするには、右上の [Settings]ボタンをクリックしてから、[Setting Navigation] ペインの [SNMPv2c] または [SNMPv3] をクリックします。

-

GUI で 15 個のデバイス IP アドレス(グローバル クレデンシャルを共有している 15 台のデバイス)のいずれかを使用し、グローバル クレデンシャルを選択して CDPディスカバリを実行します。[Discovery]ウィンドウで CDPディスカバリを実行します。このウィンドウにアクセスするには、[Navigation] ペインの [Discovery]をクリックします。

-

適切なディスカバリ要求固有のクレデンシャルと SNMP 値(クレデンシャル 1、クレデンシャル 2 ~ 5 など)を使用して、残り 5 台のデバイスごとに 5 つの個別の Range ディスカバリを実行します。

ディスカバリ要求固有のクレデンシャルは [Discovery]ウィンドウで設定します。このウィンドウにアクセスするには、[Navigation] ペインの [Discovery]をクリックします。

-

[Device Inventory]ウィンドウの [Device Inventory] テーブルを参照して、ディスカバリ結果を確認します。

ディスカバリ クレデンシャル ルール

ディスカバリ クレデンシャル(グローバルおよびディスカバリ要求固有)は、以下の箇条書きおよび表に記載されているルールに基づいて機能します。

ディスカバリ要求固有のクレデンシャルのルールは次のとおりです。

-

これらのクレデンシャルは、新しいネットワーク ディスカバリの作成時に提供されますが、各ネットワーク ディスカバリに対して許可されるクレデンシャル セットは 1 つのみです。

-

これらのクレデンシャルは、他に設定されているグローバル クレデンシャルよりも優先されます。

-

ディスカバリ要求固有のクレデンシャルが原因で認証エラーが発生すると、設定されたグローバル クレデンシャル([Discovery]ウィンドウで明示的に選択した場合)を使用してもう一度ディスカバリが試行されます。ディスカバリがグローバル クレデンシャルで失敗した場合、デバイス検出のステータスは認証エラーになります。

-

ディスカバリ要求固有のクレデンシャル(CLI と SNMP の両方)がネットワーク ディスカバリの一部として指定されていない場合、デバイスの認証にはグローバル クレデンシャル(CLI と SNMP の両方)が使用されます。

グローバル クレデンシャルのルールは次のとおりです。

|

グローバル クレデンシャル |

ディスカバリ要求固有のクレデンシャル |

結果 |

||

|---|---|---|---|---|

|

設定なし |

設定なし |

デフォルトの SNMP read コミュニティ ストリング(public)がディスカバリ スキャンに使用されますが、正常なデバイス検出の実行には CLI クレデンシャルと SNMP クレデンシャルの両方が設定されている必要があるため、デバイス検出は失敗します。 |

||

|

設定なし |

設定されている |

指定したディスカバリ要求固有のクレデンシャルがディスカバリに使用されます。 |

||

|

設定されている |

設定なし |

すべての設定済みグローバル クレデンシャルが使用されます。 |

||

|

設定されているが未選択 |

設定されている |

要求固有のクレデンシャルのみが使用されます。 |

||

|

設定および選択されている |

設定なし |

選択したグローバル クレデンシャルのみが使用されます。 |

||

|

設定および選択されている |

設定されている |

指定した両方のクレデンシャル(グローバルおよびディスカバリ要求固有)がディスカバリに使用されます。 |

||

|

設定されているが、ディスカバリ POST REST API で誤ったグローバル クレデンシャル ID が使用されている |

正しい要求固有のクレデンシャルが設定されている |

ディスカバリが失敗します。

|

||

|

設定されているが、ディスカバリ POST REST API で誤ったグローバル クレデンシャル ID が使用されている |

設定なし |

ディスカバリが失敗します。

|

ディスカバリ クレデンシャルの注意事項

Cisco APIC-EMのディスカバリ クレデンシャルに関する注意事項は次のとおりです。

-

デバイスに対するCisco APIC-EMディスカバリが完了した後で、そのデバイス クレデンシャルがネットワーク デバイスで変更されると、そのデバイスの後続のポーリング サイクルは失敗します。管理者がこの問題を修正する方法は次のとおりです。

-

デバイス認証エラーが原因で(提供されたディスカバリ クレデンシャルが現在のディスカバリで検出されたデバイスに対して無効であるなど)実行中のディスカバリが失敗した場合、管理者には次のオプションが用意されています。

-

グローバル クレデンシャルを削除しても、すでに検出されたデバイスには影響しません。これらの検出されたデバイスでは認証エラーは報告されません。

-

Cisco APIC-EMが提供する REST API を使用すると、Cisco APIC-EM インベントリの管理対象ネットワーク デバイス リストを取得することができます。リストには特定の管理クレデンシャル(SNMP コミュニティ ストリングおよび CLI ユーザ名)も含まれています。この API の目的は、外部のアプリケーションが、自身の管理対象デバイスのインベントリと、Cisco APIC-EMによって検出されたデバイスを同期できるようにすることです。たとえば Cisco IWAN シナリオでは、Prime Infrastructure が IWAN ソリューションをモニタするために、この API を利用してCisco APIC-EMインベントリに含まれている IWAN デバイスを自身のインベントリに追加します。ROLE_ADMIN のユーザ アカウントでこの API にアクセスできます。

(注)

ユーザ名のみクリア テキストで提供されます。SNMP コミュニティ ストリングとパスワードはセキュリティ上の理由からクリアテキストでは提供されません。

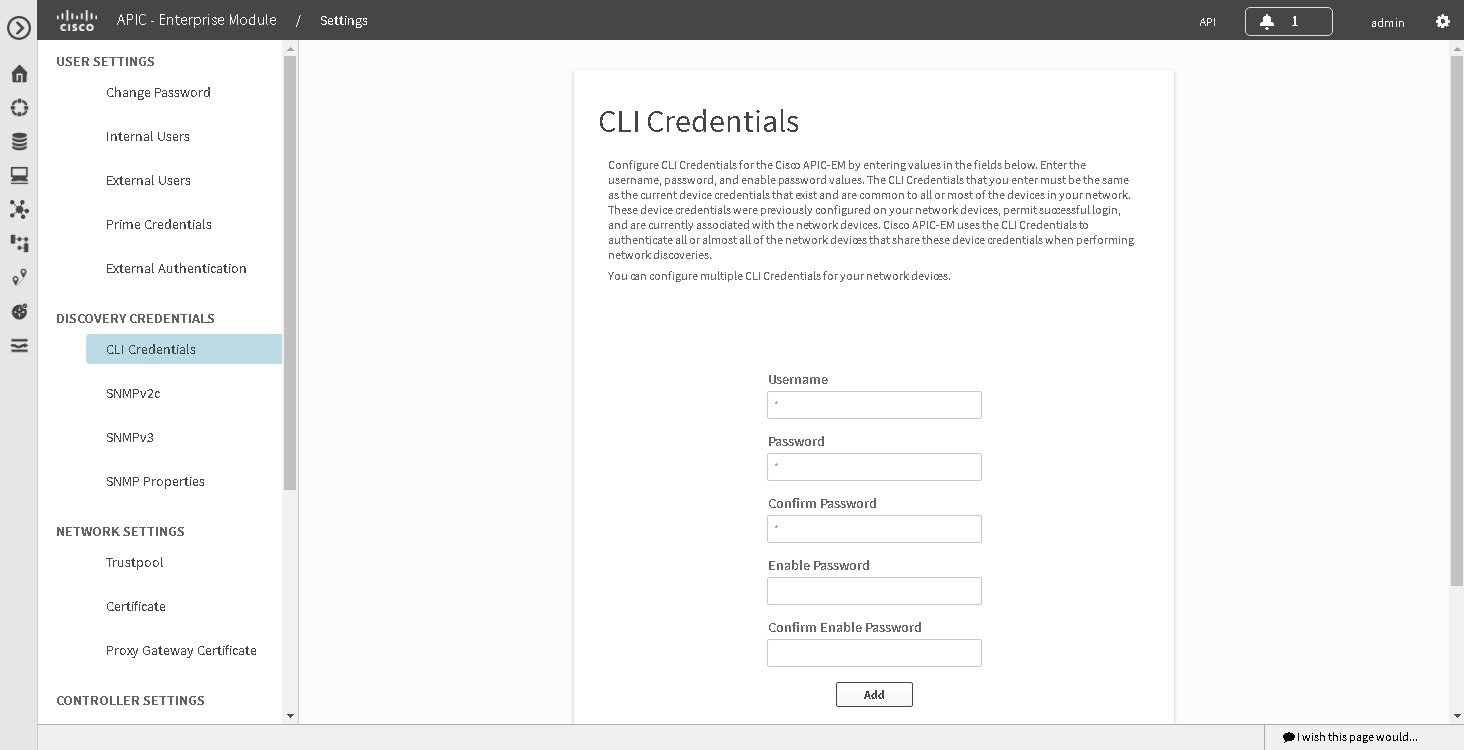

CLI クレデンシャルの設定:グローバル

CLI クレデンシャルは、ネットワークのデバイスの多くに共通する既存のデバイス クレデンシャルとして定義されます。CLI クレデンシャルは、デバイスの検出を実行する際にこの CLI クレデンシャルを共有する、ネットワーク デバイスの認証とアクセスのために Cisco APIC-EMによって使用されます。

[CLI Credentials]ウィンドウで CLI グローバル クレデンシャルを設定します。

(注) | 最大 5 つの CLI クレデンシャルを設定できます。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)またはポリシー管理者(ROLE_POLICY_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

次の作業

ネットワーク デバイス検出用の SNMP 値の設定に進みます。

正常なデバイス検出(すべてのデバイス情報が収集される)のために、コントローラを使用して CLI クレデンシャル(グローバルおよびディスカバリ要求固有)を設定する必要があります。CLI および SNMP(v2c または v3)のグローバル クレデンシャルは、この章で説明したように、[Discovery Credentials]ウィンドウで設定されます。これらは、[Discovery] ウィンドウで設定されるディスカバリ要求固有のクレデンシャル(CLI および SNMP)に加えて使用されます。

SNMP の設定

Cisco APIC-EMGUI で [Discovery Credentials] の次のウィンドウを使用して、デバイス検出の SNMP を設定します。

(注) | ネットワークのコントローラとデバイス間の通信を保護するために、SNMP v3 の SNMP および既存のセキュリティ機能を使用できます。SNMP v3 はこれらの通信にプライバシー(暗号化)と認証の両方の機能を提供します。お使いのネットワークで可能であれば、プライバシーと認証の両方を有効にして SNMPv3 を使用することを推奨します。 |

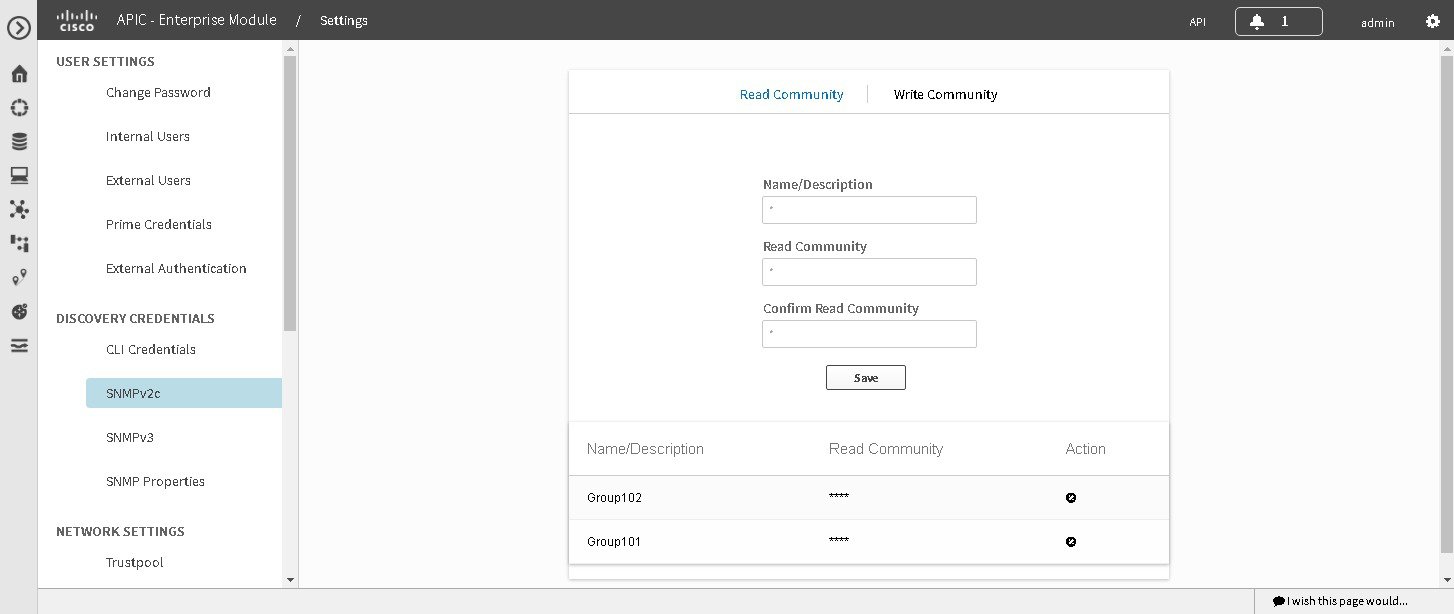

SNMPv2c の設定

Cisco APIC-EMGUI の [SNMPv2c]ウィンドウで、デバイス検出の SNMPv2c を設定します。コントローラで SNMPv2c 用に設定する SNMP 値は、ネットワーク デバイスに設定された SNMPv2c 値と一致する必要があります。

(注) | 最大 5 つの read コミュニティ ストリングと 5 つの write コミュニティ ストリングを設定できます。 |

SNMP は、アプリケーション層プロトコルであり、SNMP マネージャと SNMP エージェントとの通信に使用されるメッセージ フォーマットを提供します。SNMP では、ネットワーク内のデバイスのモニタリングと管理に使用する標準フレームワークと共通言語が提供されます。SNMP のバージョンは、SNMPv1、SNMPv2、SNMPv2c、および SNMPv3 です。

SNMPv2c は SNMPv2 に代わるコミュニティ ストリング ベースの管理フレームワークです。コミュニティ ストリングは一種のパスワードであり、クリア テキスト形式で送信されます。SNMPv2c では、認証および暗号化が行われません(noAuthNoPriv セキュリティ レベル)。

(注) | コントローラでデバイス検出の SNMPv2c を設定することに加えて、「ベスト エフォート型」の Cisco APIC-EMディスカバリが用意されています。つまり、SNMP の read-only(RO)コミュニティ ストリングが「public」に設定されたデバイスは、設定された SNMP read/write コミュニティ ストリングに関係なく、常に検出されます。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この設定手順では、ネットワークの SNMP 情報が必要です。

この手順を実行するには、管理者(ROLE_ADMIN)またはポリシー管理者(ROLE_POLICY_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[SNMPv2c] をクリックして [SNMPv2c] ウィンドウを表示します。 | ||

| ステップ 4 | [SNMPv2c]ウィンドウで、[Read Community] をクリックします。

[Read Community]の値を入力します。

| ||

| ステップ 5 | [Save]をクリックして [Read Community] の値を保存します。

[Read Community]の値が下の表に表示されます。 | ||

| ステップ 6 | (任意)[SNMPv2c]ウィンドウで、[Write Community] をクリックします。

[Write Community]の値を入力します。 | ||

| ステップ 7 | (任意)[Save]をクリックして [Write Community] の値を保存します。

[Write Community]の値が下の表に表示されます。 |

次の作業

SNMP 設定の必要に応じて、GUI を使用した [SNMPv3]または [SNMP Properties] の設定に進みます。

SNMP 設定が終わったら、ネットワーク設定の必要に応じて、コントローラへの X.509 証明書と秘密キーのインポートに進みます。

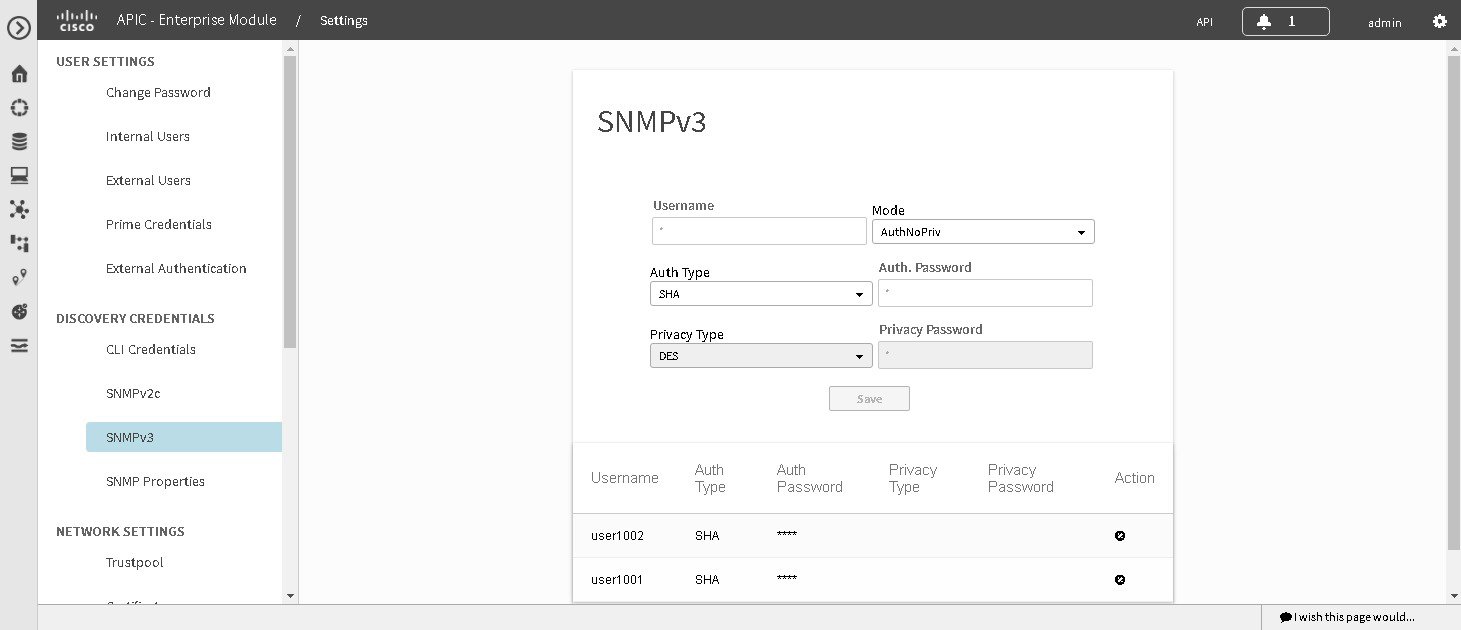

SNMPv3 の設定

Cisco APIC-EMGUI の [SNMPv3]ウィンドウで、デバイス検出の SNMPv3 を設定します。コントローラで SNMPv3 用に設定する SNMP 値は、ネットワーク デバイスに設定される SNMPv3 値と一致する必要があります。最大 5 つの SNMPv3 設定を構成できます。

SNMP は、アプリケーション層プロトコルであり、SNMP マネージャと SNMP エージェントとの通信に使用されるメッセージ フォーマットを提供します。SNMP では、ネットワーク内のデバイスのモニタリングと管理に使用する標準フレームワークと共通言語が提供されます。SNMP のバージョンは、SNMPv1、SNMPv2、SNMPv2c、および SNMPv3 です。

SNMPv3 は、ネットワーク経由のフレームの認証と暗号化を組み合わせることによって、デバイスへのセキュア アクセスを実現します。サポートされる SNMPv3 セキュリティ モデルは次のとおりです。

-

メッセージの完全性:パケットが伝送中に改ざんされていないことを保証します。

-

認証:メッセージが有効な送信元からのものかどうかを判別します。

-

暗号化:パケット コンテンツのスクランブルによって、不正な送信元が認識できないようにします。

SNMPv3 では、セキュリティ モデルとセキュリティ レベルの両方が提供されています。セキュリティ モデルは、ユーザおよびユーザが属するロールを設定する認証方式です。セキュリティ レベルとは、セキュリティ モデル内で許可されるセキュリティのレベルです。セキュリティ モデルとセキュリティ レベルの組み合わせにより、SNMP パケット処理中に採用されるセキュリティ メカニズムが決まります。

セキュリティ レベルは、SNMP メッセージを開示から保護する必要があるかどうか、およびメッセージを認証するかどうか判断します。セキュリティ モデル内のさまざまなセキュリティ レベルは、次のとおりです。

-

noAuthNoPriv:認証または暗号化を実行しないセキュリティ レベル

-

AuthNoPriv:認証は実行するが、暗号化を実行しないセキュリティ レベル

-

AuthPriv:認証と暗号化両方を実行するセキュリティ レベル

次の表で、セキュリティ モデルとレベルの組み合わせについて説明します。

|

モデル |

レベル |

認証 |

暗号化 |

結果 |

|---|---|---|---|---|

|

v2c |

noAuthNoPriv |

Community String |

なし |

コミュニティ ストリングの照合を使用して認証します。 |

|

v3 |

noAuthNoPriv |

ユーザ名 |

なし |

ユーザ名の照合を使用して認証します。 |

|

v3 |

AuthNoPriv |

次のいずれかを行います。 |

なし |

Hash-Based Message Authentication Code(HMAC)Message Digest 5(MD5)アルゴリズムまたは HMAC セキュア ハッシュ アルゴリズム(SHA)に基づいて認証します。 |

|

v3 |

AuthPriv |

次のいずれかを行います。 |

次のいずれかを行います。 |

HMAC-MD5 アルゴリズムまたは HMAC-SHA アルゴリズムに基づいて認証します。 暗号ブロック連鎖(CBC)DES(DES-56)標準または CBC モードの AES 暗号化に基づいた認証に加え、データ暗号規格(DES)の 56 ビット暗号化を提供します。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この設定手順では、ネットワークの SNMP 情報が必要です。

この手順を実行するには、管理者(ROLE_ADMIN)またはポリシー管理者(ROLE_POLICY_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[SNMPv3] をクリックして [SNMPv3] ウィンドウを表示します。

デバイスをモニタおよび管理するためにネットワークで SNMPv3 を使用する場合は、ネットワークの検出用に SNMPv3 値を設定します。 | ||

| ステップ 4 | [SNMPv3]ウィンドウで、[Username] の値を入力し、ドロップダウン メニューから [Mode] を選択します。

次の [Mode]オプションを使用できます。

| ||

| ステップ 5 | [Mode]オプションで [AuthPriv] または [AuthNoPriv] を選択した場合は、[Authentication] のタイプをドロップダウン メニューから選択して認証パスワードを入力します。

次の [Authentication]オプションを使用できます。 | ||

| ステップ 6 | [Mode]オプションで [AuthPriv] を選択した場合は、[Privacy] のタイプをドロップダウン メニューから選択して SNMPv3 プライバシー パスワードを入力します。

SNMPv3 プライバシー パスワードは、DES 暗号化または AES128 暗号化をサポートするデバイスと交換するメッセージの暗号化に使用する秘密キーの生成に使用されます。 次の [Privacy]タイプ オプションを使用できます。 | ||

| ステップ 7 | [Save]をクリックして SNMPv3 設定値を保存します。

[SNMPv3]の設定値が下の表に表示されます。 |

次の作業

SNMP 設定の必要に応じて、GUI を使用した [SNMPv2c]または [SNMP Properties] の設定に進みます。

SNMP 設定が終わったら、ネットワーク設定の必要に応じて、コントローラへの X.509 証明書と秘密キーのインポートに進みます。

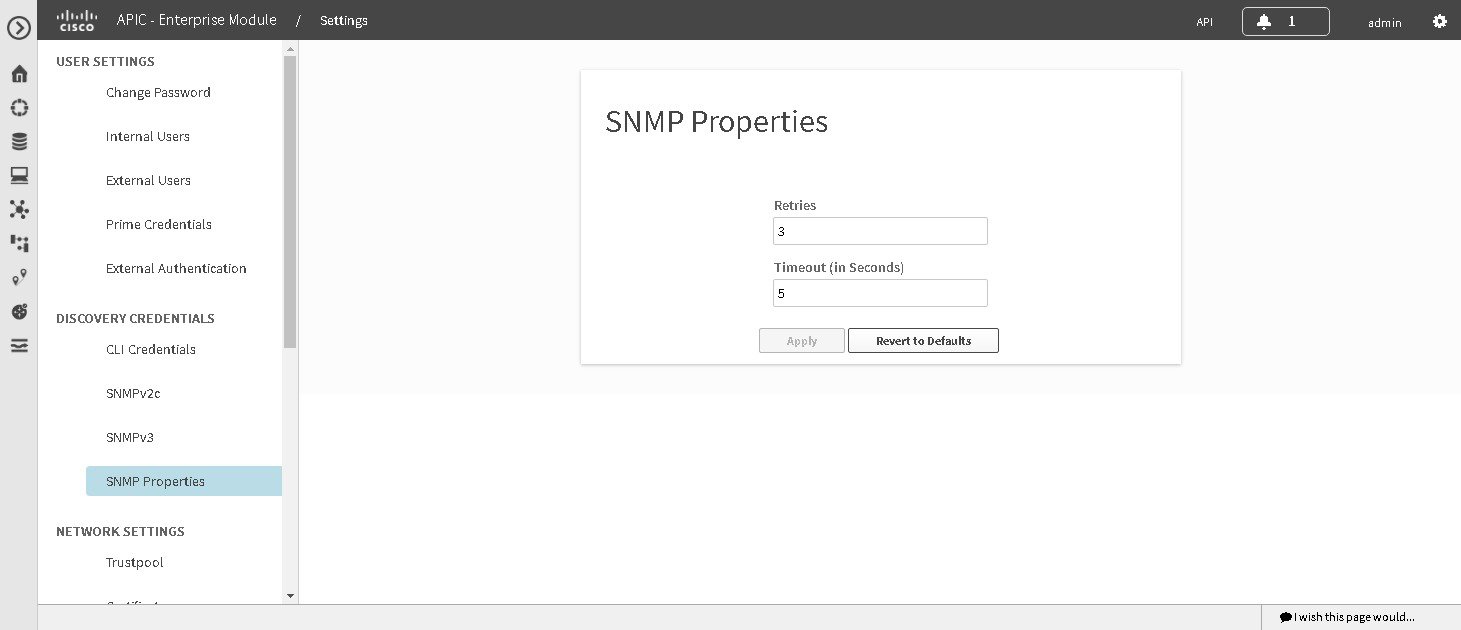

SNMP プロパティの設定

Cisco APIC-EMGUI の [SNMP Properties] ウィンドウで、デバイス検出の SNMP プロパティを設定します。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この設定手順では、ネットワークの SNMP 情報が必要です。

この手順を実行するには、管理者(ROLE_ADMIN)またはポリシー管理者(ROLE_POLICY_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 |

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[SNMP Properties] をクリックして [SNMP Properties] ウィンドウを表示します。

ネットワークでの検出用に SNMP プロパティを設定します。 |

| ステップ 4 | [SNMP Properties]ウィンドウで、[Retries] フィールドに値を入力します。

このフィールドに入力する値は、コントローラがネットワーク デバイスと通信するために SNMP の使用を試行する回数です。 |

| ステップ 5 | [SNMP Properties]ウィンドウで、[Timeout] フィールドに値を入力します。

このフィールドに入力する値は、コントローラがネットワーク デバイスと通信するために SNMP の使用を試行する時間(秒数)です。 |

| ステップ 6 | [Apply]をクリックして SNMP 設定値を保存します。

[Revert to Defaults]をクリックして、SNMP プロパティのデフォルト値に復元することもできます。次に、SNMP プロパティのデフォルト値を示します。 |

次の作業

SNMP 設定の必要に応じて、GUI を使用した [SNMPv2c]または [SNMPv3] の設定に進みます。

SNMP 設定が終わったら、ネットワーク設定の必要に応じて、コントローラへの X.509 証明書と秘密キーのインポートに進みます。

セキュリティ

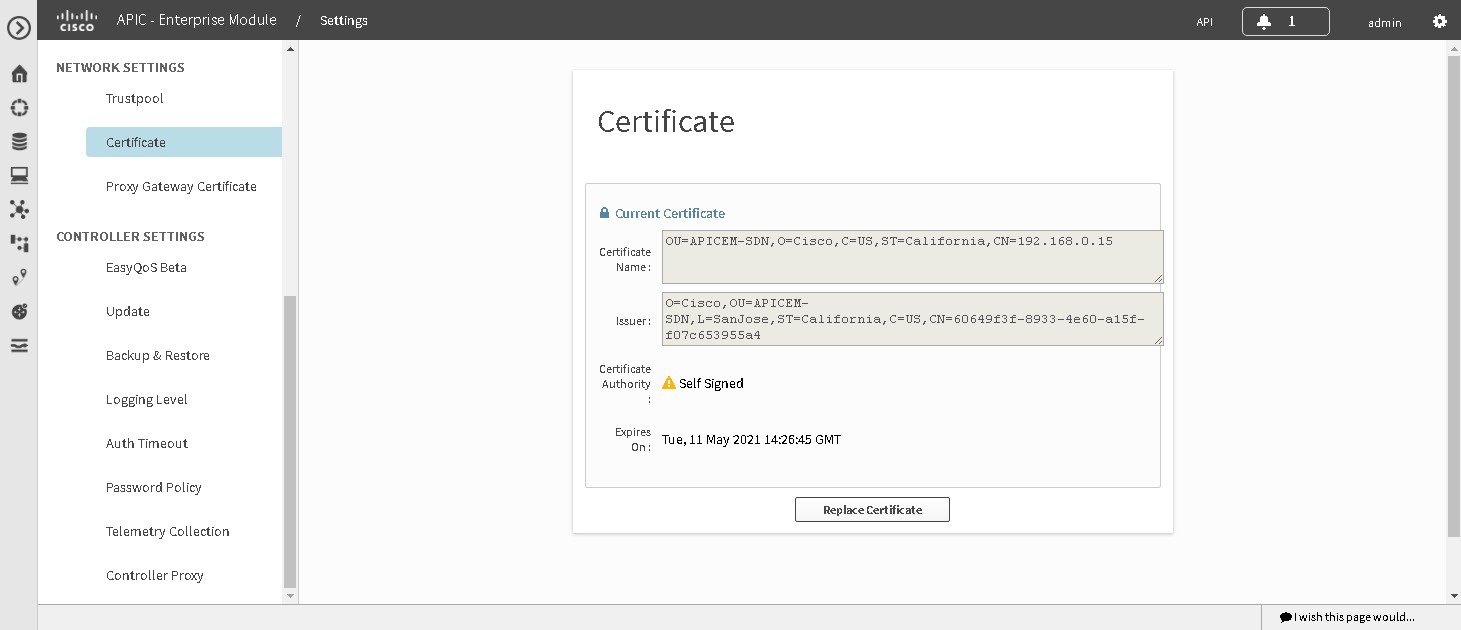

証明書のインポート

Cisco APIC-EMは、コントローラへの X.509 証明書と秘密キーのインポートおよび保存をサポートしています。インポートした証明書と秘密キーを使用して、Cisco APIC-EM、NB API アプリケーション、およびネットワーク デバイスの間に安全で信頼性の高い環境を構築できます。

(注) | マルチホスト導入で、コントローラ HTTPS サーバの有効な CA 発行証明書を取得する場合は、注文時に証明書の共通名としてマルチホストに割り当てた仮想 IP アドレスを使用します。その代わりにホスト名を使用する場合は、ホスト名がマルチホスト導入の仮想 IP アドレスに DNS 解決できることを確認します。 単一ホストCisco APIC-EMですでに外部 IP アドレス用に購入済みの CA 発行証明書がある場合は、単一ホストの元々の物理 IP アドレスをマルチホスト導入の仮想 IP アドレスとして使用することをお勧めします。この方法なら、CA 発行証明書への投資を節約できるほか、Cisco APIC-EMサービスを利用する外部クライアント アプリケーションが同じ IP アドレスを引き続き使用することができます。 |

Cisco APIC-EMGUI の [Certificate] ウィンドウを使用して、証明書と秘密キーをインポートします。

Cisco APIC-EM自体は、外部 CA と直接やり取りしないため、証明書失効リストをチェックしません。また、外部 CA がサーバ証明書の失効を確認する方法はありません。コントローラは自動的にサーバ証明書を更新しないことにも注意してください。期限切れまたは失効済みのサーバ証明書を交換するには、ROLE_ADMIN ユーザ側の明示的なアクションが必要です。コントローラには外部 CA によるサーバ証明書の失効を検出する直接的な方法はありませんが、管理者に対して運用中のサーバ証明書と自己署名キーの有効期限を通知します。

Cisco APIC-EMが正常に導入され、動作している必要があります。

インポートする X.509 証明書と秘密キーは既知の認証局(CA)から取得する必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Certificate] をクリックして [Certificate] ウィンドウを表示します。 | ||||

| ステップ 4 | [Certificate]ウィンドウで、現在の証明書データを確認します。

このウィンドウを最初に表示したときには、現在の証明書データとしてコントローラの自己署名証明書が表示されます。自己署名証明書の有効期限は、数年後の日付に設定されています。

[Certificate]ウィンドウに表示されるその他のフィールドは次のとおりです。 | ||||

| ステップ 5 | 現在の証明書を交換するには、[Replace Certificate]ボタンをクリックします。

次の新しいフィールドが表示されます。 | ||||

| ステップ 6 | [Certificate]フィールドで、証明書のファイル形式タイプを選択します。

Cisco APIC-EMにインポートする証明書として上記のファイル タイプのいずれかを選択します。 | ||||

| ステップ 7 | [PEM]を選択した場合、次のタスクを実行します。 | ||||

| ステップ 8 | [PKCS]を選択した場合、次のタスクを実行します。

| ||||

| ステップ 9 | [Upload/Activate]ボタンをクリックします。 | ||||

| ステップ 10 | [Certificate]ウィンドウに戻り、更新された証明書データを確認します。 [Certificate]ウィンドウに表示される情報が変更されて、新しい証明書の名前、発行元、および認証局が反映されます。 |

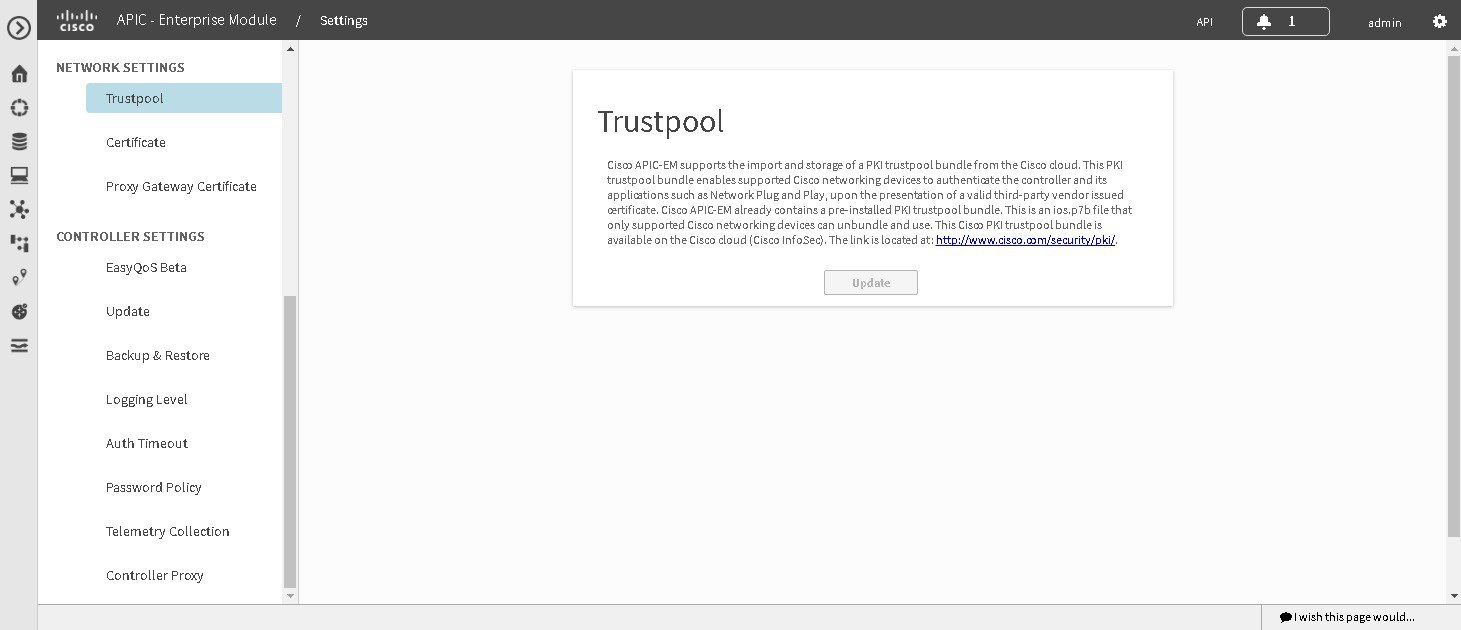

Trustpool バンドルのインポート

Cisco APIC-EMには、プリインストールされた Cisco trustpool バンドル(Cisco Trusted External Root Bundle)が含まれています。Cisco APIC-EMは、更新された Cisco trustpool バンドルのインポートと保存もサポートします。trustpool バンドルは、サポートされるシスコのネットワーク デバイスが自身の CA 署名証明書、または他のサード パーティの有効な CA 署名証明書を提供する際に、コントローラおよびそのアプリケーション(Network PnP など)を認証するために使用されます。

(注) | Cisco trustpool バンドルは、サポートされるシスコ デバイスのみがバンドル解除および使用できる ios.p7b ファイルです。この ios.p7b ファイルには、シスコ自身を含む有効な認証局のルート証明書が含まれます。この Cisco trustpool バンドルは、シスコ クラウド(Cisco InfoSec)で使用できます。リンクは http://www.cisco.com/security/pki/ にあります。 |

trustpool バンドルを使用すると、すべてのネットワーク デバイス証明書およびコントローラ証明書を管理するために、同じ CA を安全かつ簡単に使用できます。trustpool バンドルは、コントローラが自身の証明書およびプロキシ ゲートウェイ証明書(存在する場合)を検証して有効な CA 署名証明書であるかどうかを判断するために使用されます。trustpool バンドルは、Network PnP 対応デバイスで PnP ワークフローを開始するときにアップロードすることもできるため、これらのデバイスがその後の HTTPS ベース接続でコントローラを信頼できるようになります。

Cisco APIC-EMGUI の [Trustpool] ウィンドウを使用して、Cisco trustpool バンドルをインポートします。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Trustpool] をクリックして [Trustpool] ウィンドウを表示します。 | ||

| ステップ 4 | [Trustpool]ウィンドウで、[Update] ボタンをクリックします。

このボタンをクリックすると、次の処理が行われます。

|

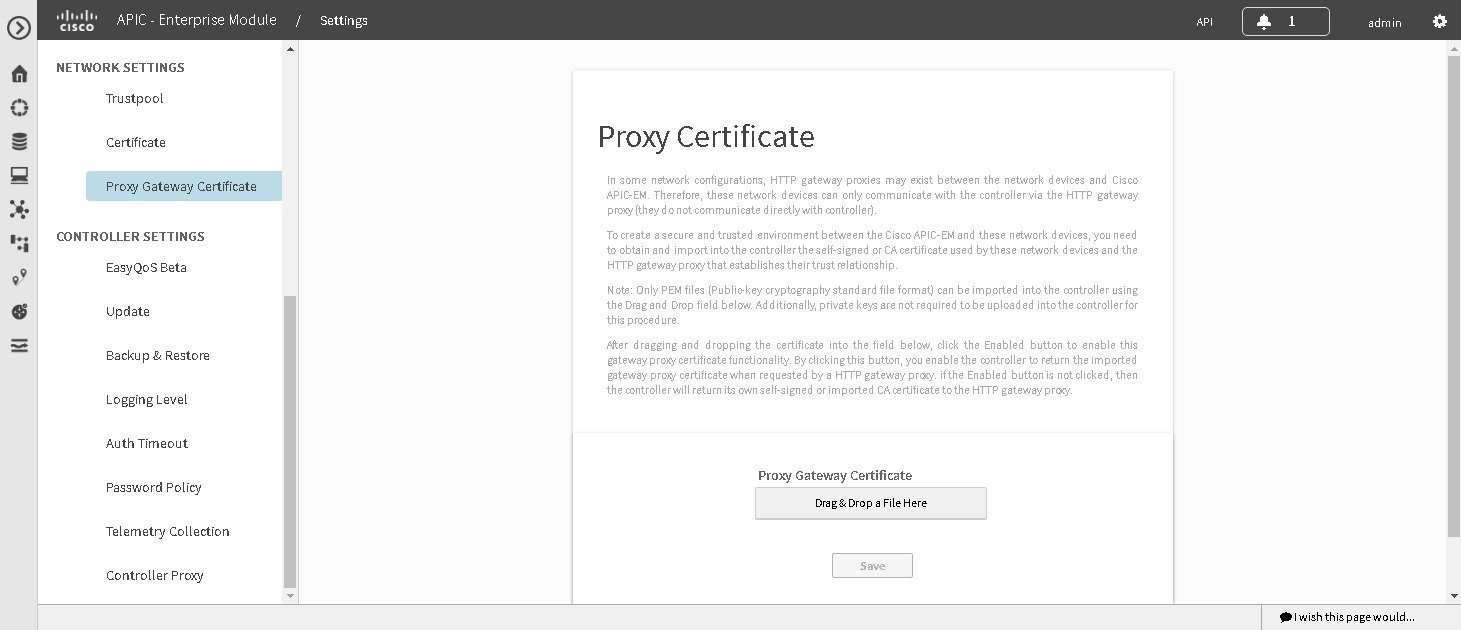

プロキシ ゲートウェイ証明書のインポート

ネットワーク設定によっては、Cisco APIC-EMとネットワーク デバイスの間にプロキシ ゲートウェイが存在する可能性があります。一般的なポート(80 や 443 など)は DMZ 内のゲートウェイ プロキシをパス スルーします。そのため、コントローラ用に設定されたネットワーク デバイスからの SSL セッションはプロキシ ゲートウェイで終了します。したがって、これらのネットワーク デバイスは、プロキシ ゲートウェイ経由でのみコントローラと通信できます。ネットワーク デバイスがコントローラまたはプロキシ ゲートウェイ(存在する場合)との安全で信頼性の高い接続を確立するためには、関連する CA ルート証明書または特定の状況下ではサーバ自体の証明書を使用して、PKI 信頼ストアが適切にプロビジョニングされている必要があります。

プロキシ ゲートウェイがコントローラと PnP 対応デバイスの間にあるようなネットワーク トポロジでは、次の手順に従ってプロキシ ゲートウェイ証明書をコントローラにインポートします。

Cisco APIC-EMが正常に展開され、動作している必要があります。

ネットワークのコントローラと PnP 対応ネットワーク デバイスの間に HTTP プロキシ ゲートウェイがあります。PnP 対応ネットワーク デバイスは、Cisco APIC-EMコントローラとそのサービスに到達するために、プロキシ ゲートウェイの IP アドレスを使用します。

プロキシ ゲートウェイで現在使用している証明書ファイルがあります。証明書ファイルのコンテンツは、次のいずれかで構成されます。

-

PEM 形式のプロキシ ゲートウェイの証明書、および自己署名された証明書。

-

PEM 形式のプロキシ ゲートウェイの証明書、および有効な既知の CA(Comodo Group、Symantec、DigiCert など)によって発行された証明書。

-

プロキシ ゲートウェイの証明書、および発行元 CA ルート証明書。

(注)

証明書ファイルは、上記の順番で PEM 形式のチェーンとして構造化されています。これは、CA が有効な既知の CA でない場合に必要です。たとえば、シスコの ios.p7b trustpool バンドルに含まれていない CA などがあります。

-

プロキシ ゲートウェイの証明書、およびサブ CA 証明書。

(注)

証明書ファイルは、上記の順番で PEM 形式のチェーンとして構造化されています。これは、発行元ルート CA、サブ CA が既知の有効な CA(Comodo Group、Symantec、DigiCert など)の場合に必要です。

デバイスおよびプロキシ ゲートウェイで使用される証明書は、次の手順に従ってコントローラにインポートする必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Proxy Gateway Certificate] をクリックして [Proxy Certificate] ウィンドウを表示します。 | ||

| ステップ 4 | [Proxy Gateway Certificate]ウィンドウで、現在のプロキシ ゲートウェイ証明書データを確認します(存在する場合)。

| ||

| ステップ 5 | プロキシ ゲートウェイ証明書を追加するには、自己署名証明書または CA 証明書を [Drag n' Drop a File Here]フィールドにドラッグ アンド ドロップします。

| ||

| ステップ 6 | [Save]ボタンをクリックします。 | ||

| ステップ 7 | [Proxy Gateway Certificate]ウィンドウを更新して、更新されたプロキシ ゲートウェイ証明書データを表示します。 [Proxy Gateway Certificate]ウィンドウに表示される情報が変更されて、新しい証明書の名前、発行元、および認証局が反映されます。 |

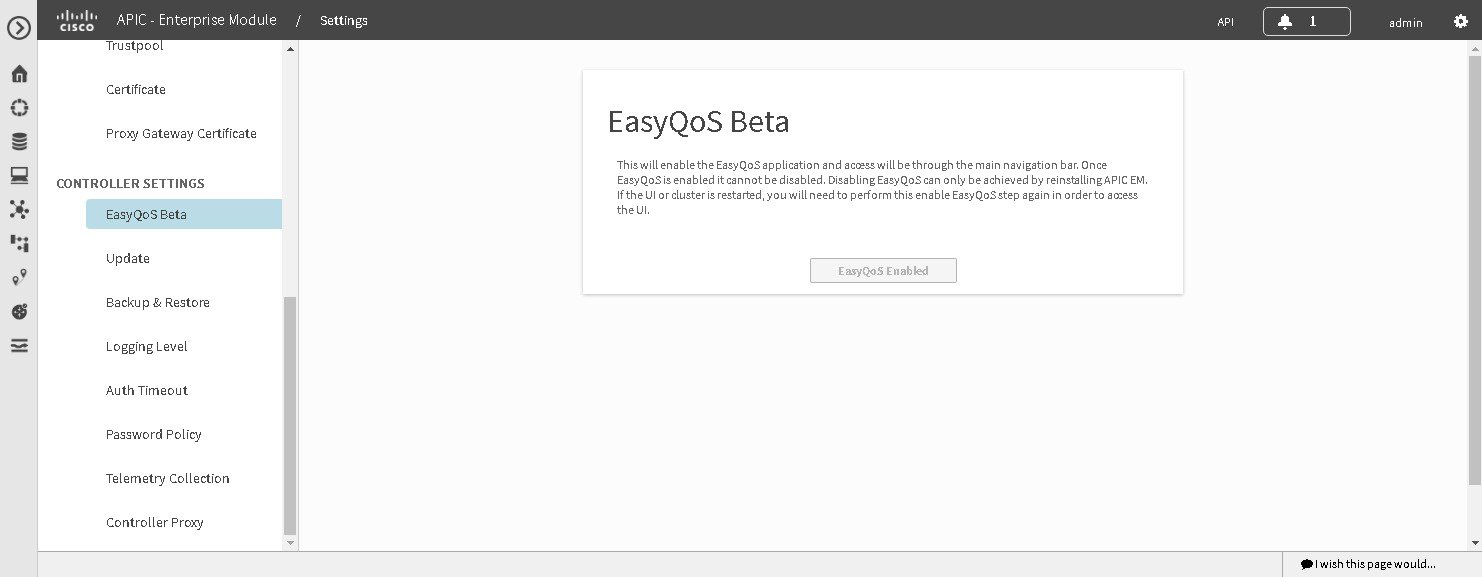

EasyQoS の有効化

Cisco APIC-EMGUI の [EasyQoS Beta] ウィンドウを使用して、コントローラの EasyQoS アプリケーションを有効化してアクティベートできます。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[EasyQoS Beta] をクリックして [EasyQoS Beta] ウィンドウを表示します。 | ||

| ステップ 4 | [Enable EasyQoS]ボタンをクリックして、コントローラの EasyQoS をアクティベートします。

| ||

| ステップ 5 | メインのナビゲーション ウィンドウの [EasyQoS]アイコンをクリックして、EasyQoS アプリケーションを開きます。

EasyQoS の詳細については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』を参照してください。 |

次の作業

EasyQoS アプリケーションを使用してネットワーク デバイスに QoS を適用します。

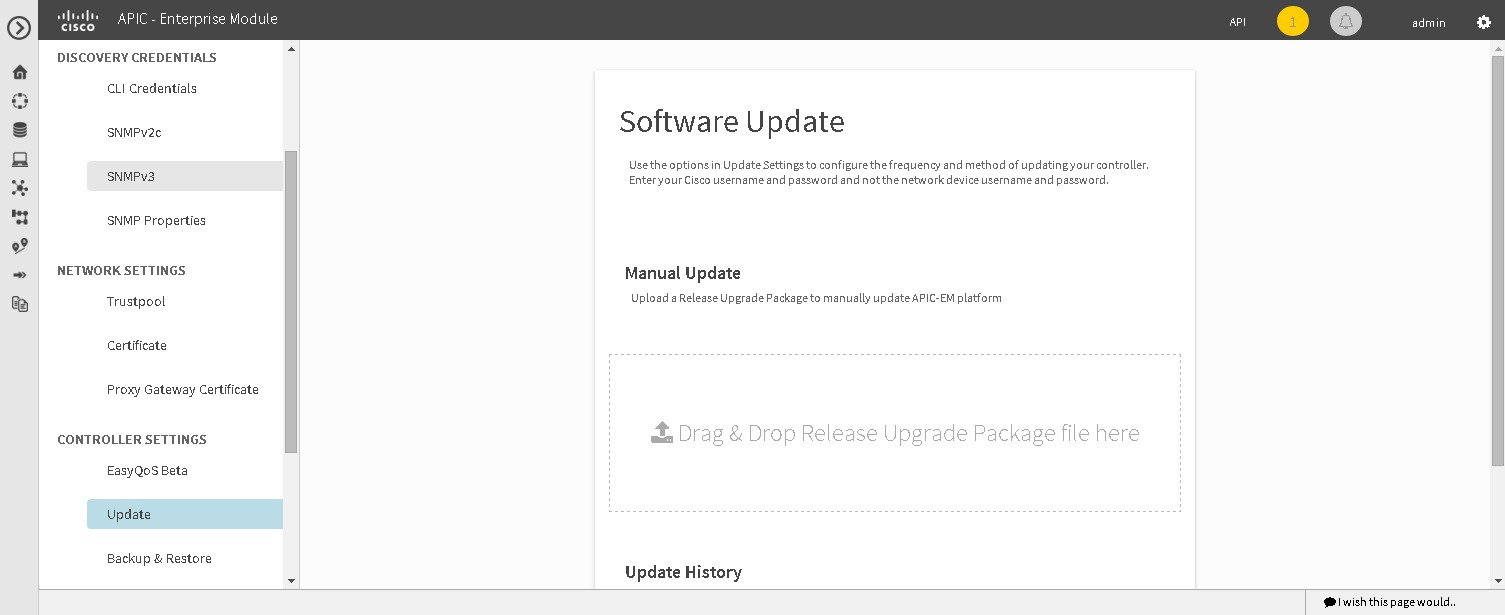

Cisco APIC-EMソフトウェアの更新

コントローラのソフトウェア アップデート手順を使用してCisco APIC-EMを最新バージョンに更新できます。この手順では、次のタスクを実行する必要があります。

-

シスコの安全なクラウドからリリース アップグレード パックをダウンロードします。

-

リリース アップグレード パックに対しチェックサムを実行します。

-

GUI を使用してコントローラにリリース アップグレード パックをアップロードします。

-

リリース アップグレード パックでコントローラのソフトウェアを更新します。

この手順とあわせて、Cisco APIC-EMのリリース ノートの最新バージョンも参照してください。そのリリースのアップグレードに固有の追加要件がある可能性があります。Cisco APIC-EMの最新リリースはリリース 1.2.0.x です。この手順を開始する前に、まず『Release Notes for Cisco Application Policy Infrastructure Controller Enterprise Module, Release 1.2.0.x』を参照してください。

(注) | マルチホスト クラスタでは、1 つのホストだけを更新します。その 1 つのホストを更新すると、他の 2 つのホストはリリース アップグレード パックを使用して自動的に更新されます。 |

リリース アップグレード パックは圧縮もされている tar ファイルとしてダウンロードできるので、リリース アップグレード パックには .tar.gz の拡張子が付いています。リリース アップグレード パック自体は次の更新ファイルの一部またはすべてで構成されます。

(注) | 各リリース アップグレード パックには、セキュリティのために暗号化されたシスコの署名と、パッケージを検証するリリース バージョンのメタデータが含まれています。 |

アップロードおよび更新手順は、Cisco APIC-EMGUI の [Software Update] ウィンドウを使用して実行します。

(注) | アップロードおよびソフトウェア アップデートが正常に完了した後で、以前の Cisco APIC-EMバージョンにロールバックすることはできません。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

(注) | VMware vSphere 環境内の仮想マシンでCisco APIC-EMを更新またはアップグレードする場合、ESXi ホストの時刻設定も NTP サーバに同期されていることを確認する必要があります。確実に同期されていないと、アップグレードが失敗する原因となります。 |

安全なシスコ Web サイトで Cisco APIC-EMのソフトウェア アップデートをダウンロード可能であるという通知をシスコから受け取っている必要があります。

Cisco APIC-EMのソフトウェア アップデートの提供について次のように通知されます。

| ステップ 1 | Cisco APIC-EMのアップデート ファイルおよびチェックサムに関するシスコ通知の情報を確認します。 シスコ通知には、リリース アップグレード パックの場所と、Message Digest 5(MD5)または Secure Hash Algorithm(SHA)512 ビット(SHA512)チェックサム用の検証値が明記されています。

| ||

| ステップ 2 | リリース アップグレード パックをシスコの安全な Web サイトからラップトップまたはネットワーク内の場所にダウンロードします。 | ||

| ステップ 3 | 所有しているチェックサム検証ツールまたはユーティリティを使用して(MD5 または SHA512)リリース アップグレード パックに対するチェックサムを実行します。 | ||

| ステップ 4 | チェックサム検証ツールまたはユーティリティから表示されたチェックサム検証値を確認します。

チェックサム検証ツールまたはユーティリティからの出力が、シスコ通知または安全なシスコ Web サイトにある適切なチェックサム値と一致した場合は次のステップに進みます。出力がチェックサム値と一致しない場合、リリース アップグレード パックをダウンロードし、別のチェックサムを実行します。チェックサム検証の問題が解決しなかった場合は、シスコ サポートに連絡してください。 | ||

| ステップ 5 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 6 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 7 | [Settings]ナビゲーション ウィンドウで、[Software Update] をクリックして、[Software Update] ウィンドウを表示します。 | ||

| ステップ 8 | リリース アップグレード パックがコントローラの更新に使用できる(ステップ 4 でチェックサム値が一致)場合、リリース アップグレード パックをラップトップまたはネットワークのダウンロード場所から [Software Update]ウィンドウの [Manual Update] フィールドにドラッグ アンド ドロップします。

リリース アップグレード パックを [Manual Update]フィールドにドロップすると、アップロード プロセスが開始されます。 アップロード プロセスはリリース アップグレード パックのサイズとネットワーク接続によっては数分かかることがあります。アップロード プロセス中はコントローラを引き続き使用できます。アップロード プロセスが終了し、更新プロセスが開始されると、コントローラを使用できません。

| ||

| ステップ 9 | アップロード プロセスが終了すると、更新プロセスが自動的に開始されます。更新プロセスが開始され、処理中であることを示すメッセージが GUI に表示されます。

更新プロセス中はコントローラの使用を中止する必要があります。更新プロセス中に、コントローラがシャットダウンし、再起動する可能性があります。シャットダウン プロセスには数分かかることがあります。

| ||

| ステップ 10 | 更新プロセスが完了すると、成功または失敗の通知を受信します。

更新が成功した場合は更新成功の通知が届き、コントローラの使用を続行できます。更新が失敗した場合は、推奨される是正措置が示された更新失敗の通知が届きます。 更新後(または更新の試行後)は、[Software Update]ウィンドウの [Update History]フィールドにも関連情報が表示されます。次の更新データがこのフィールドに表示されます。 |

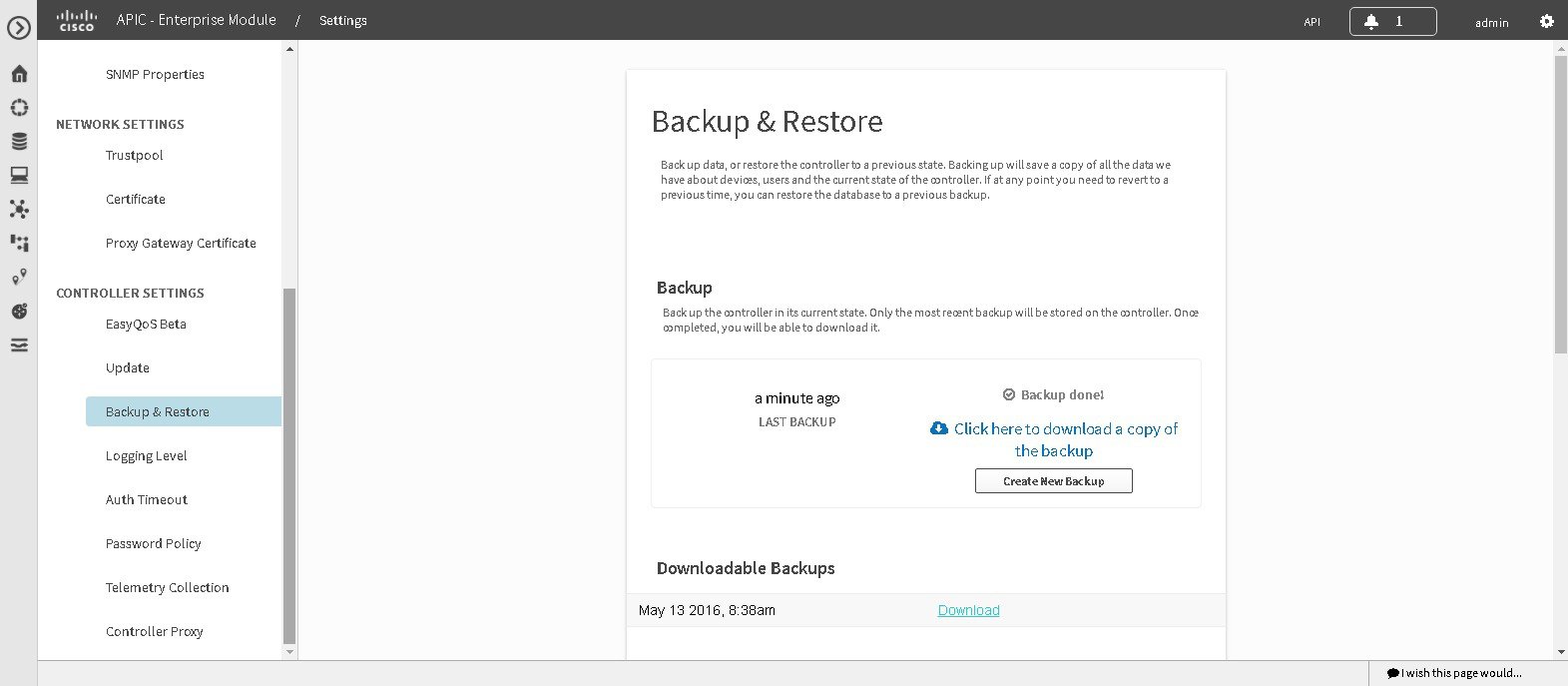

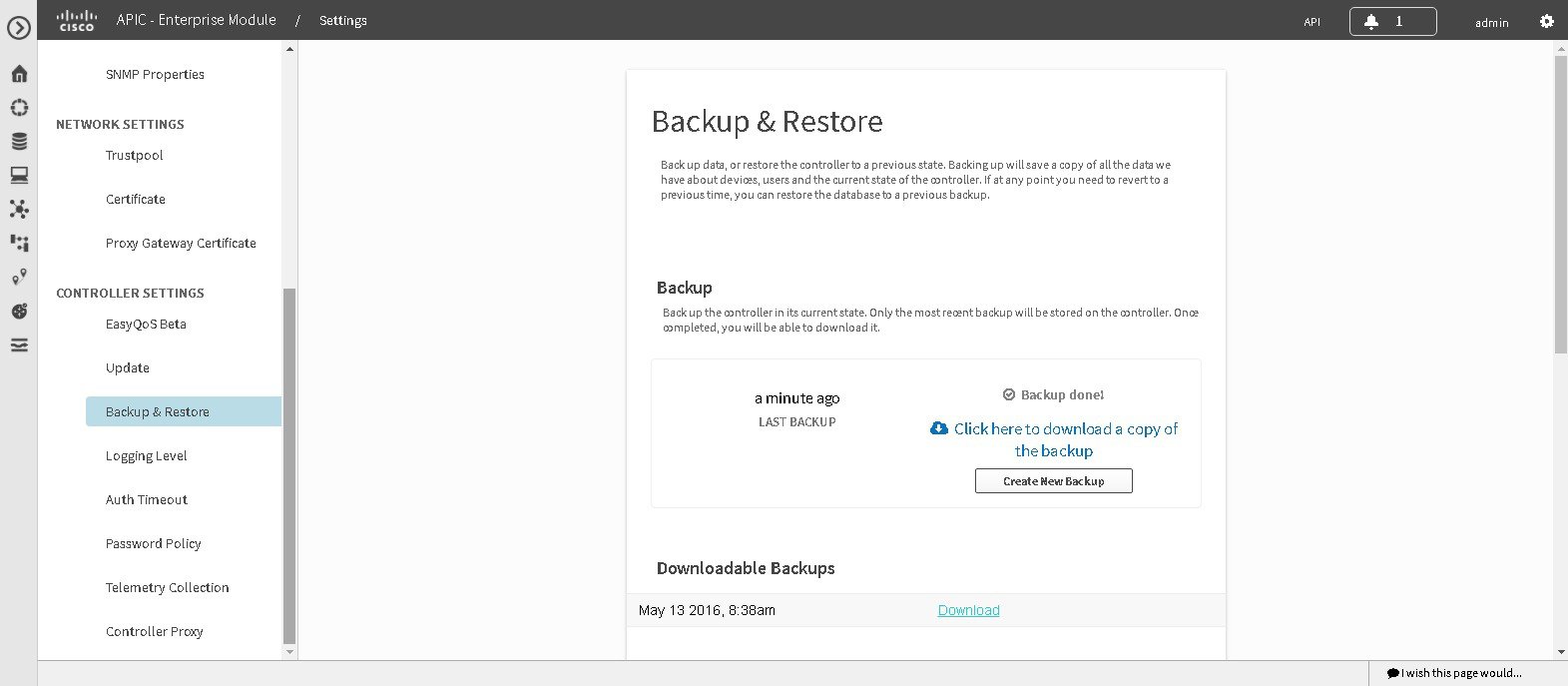

Cisco APIC-EMのバックアップと復元

企業や組織で使用されている他のシステムと同様に、Cisco APIC-EMも定期的にバックアップして、ハードウェアやその他の障害発生時に復元できるようにしておく必要があります。

注意 | IWAN ソリューションのアプリケーションでは、バックアップと復元を実行する前に、『Software Configuration Guide for Cisco IWAN on APIC-EM』を参照してください。バックアップの対象になるものとならないもの、推奨事項、制限事項および注意事項など、IWAN ソリューション アプリケーションに対するこれらのプロセスの作用に関する重要な情報が含まれています。 |

Cisco APIC-EMのバックアップと復元に関する情報

Cisco APIC-EMのバックアップと復元の手順は次の目的で使用できます。

-

コントローラでのディザスタ リカバリに対応するために単一のバックアップ ファイルを作成する。

-

別のコントローラに復元するために 1 つのコントローラで単一のバックアップ ファイルを作成する(ネットワーク設定で必要な場合)

コントローラの GUI を使用してバックアップを実行する場合、コントローラのデータベースおよびファイルを単一のファイルとしてコントローラの特定の場所にコピーし、エクスポートします。復元を実行する場合、この単一のバックアップ ファイルを使用してコントローラの既存のデータベースおよびファイルにコピーします。

(注) | Cisco APIC-EMはすべてのネットワーク データに対し優先データベース エンジンとして PostgreSQL を使用します。PostgreSQL はオープン ソース オブジェクト関係データベース システムです。 |

バックアップおよび復元を実行すると、次のファイルとデータがコピーおよび復元されます。

-

Cisco APIC-EMデータベース

-

Cisco APIC-EMファイル システムおよびファイル

-

X.509 証明書および trustpool

-

ユーザ名およびパスワード

-

ユーザのアップロードしたファイル(ネットワーク プラグ アンド プレイ イメージ ファイルなど)

バックアップおよび復元を実行すると、データベースおよびファイルは 1 つの .backup ファイルに圧縮されます。 .backup ファイルの最大サイズは 30 GB です。この数字は、ファイル サービスのバックアップの許容最大サイズ 20 GB、およびデータベースのバックアップの許容最大サイズ 10 GB で構成されます。

(注) | .backup ファイルは、ユーザが変更することはできません。 |

一度に 1 つのバックアップのみ実行できます。一度に複数のバックアップを実行する操作は許可されません。また、完全バックアップのみサポートされます。他のタイプのバックアップ(増分バックアップなど)はサポートされません。

(注) | バックアップ ファイルを保存した後は、ネットワークの別の場所にダウンロードすることもできます。コントローラのデフォルトの場所からバックアップ ファイルを復元したり、復元するネットワークの場所からそのバックアップ ファイルをドラッグ アンド ドロップしたりすることができます。 |

バックアップおよび復元を実行する場合、次のことを推奨します。

-

毎日バックアップを実行して、データベースとファイルの現在のバージョンを維持する。

-

設定に変更を加えた後に、バックアップと復元を実行する(デバイスで新しいポリシーを作成または変更した場合など)。

-

影響の低い期間またはメンテナンス期間中にのみバックアップおよび復元を実行する。

バックアップの実行中は、ファイル サービスにアップロードされたファイルを削除することはできません。また、実行中にファイルに行った変更はバックアップされません。復元の実行中は、コントローラは使用できません。

(注) | 現時点ではバックアップと復元をスケジュールすることも自動化することもできません。また開始したら、バックアップまたは復元プロセスを手動でキャンセルできません。 |

マルチホスト クラスタのバックアップと復元

マルチホスト クラスタでは、データベースおよびファイルが複製されて 3 つのホストで共有されます。マルチホスト クラスタでバックアップおよび復元を実行する場合、最初にクラスタの 3 つのホストのいずれか 1 つをバックアップする必要があります。その後、そのバックアップ ファイルを使用してクラスタの 3 つのホストすべてを復元できます。ただし、ホストごとに復元操作を実行する必要はありません。クラスタ内のホストの 1 つを復元するだけです。コントローラは復元されたデータを他のホストに自動的に複製します。

(注) | マルチホスト クラスタのバックアップおよび復元プロセスでは、Cisco APIC-EMソフトウェアとバージョンが 3 つのホストすべてで同じである必要があります。 |

Cisco APIC-EMのバックアップ

[Backup & Restore]ウィンドウを使用して、コントローラをバックアップできます。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Backup & Restore] をクリックして、[Backup & Restore] ウィンドウを表示します。 | ||||

| ステップ 4 | [Backup & Restore]ウィンドウで、[Create New Backup] ボタンをクリックしてバックアップ ファイルを作成します。

[Create New Backup]ボタンをクリックすると、[Backup in Progress] ウィンドウが GUI に表示されます。 この処理中に、Cisco APIC-EMはコントローラのデータベースおよびファイルの圧縮された .backup ファイルを作成します。このバックアップ ファイルには日時のタイムスタンプが与えられ、ファイル名に反映されます。使用されるファイル命名規則は yyyy-mm-dd-hh-min-seconds(年‐月‐日‐時‐秒)です。 次に例を示します。 backup_2015_08_14-08-35-10

このバックアップ ファイルはコントローラ内のデフォルトの場所に保存されます。バックアップ プロセスが終了すると、[Backup Done!]通知が表示されます。一度に 1 つのバックアップ ファイルのみがコントローラに保存されます。

| ||||

| ステップ 5 | (任意)別の場所にバックアップ ファイルのコピーを作成します。

バックアップが成功すると、[Download]リンクが GUI に表示されます。そのリンクをクリックして、バックアップ ファイルのコピーをダウンロードし、ラップトップまたはネットワークの場所に保存します。 |

次の作業

必要に応じて、適切な時期に、バックアップ ファイルを Cisco APIC-EMに復元してください。

Cisco APIC-EMの復元

[Backup & Restore]ウィンドウを使用して、コントローラを復元できます。

次の復元オプションを使用できます。

注意 | Cisco APIC-EM復元プロセスは、コントローラのデータベースおよびファイルを復元します。復元プロセスでは、ネットワークの状態、および最後のバックアップ以降にコントローラによって加えられた変更(作成された新規のネットワーク ポリシー、新規または更新されたパスワード、または新規または更新された証明書/trustpool バンドルなど)は復元されません。 |

(注) | バックアップを復元できるのは、バックアップ元であったコントローラと同じソフトウェア バージョンであるコントローラからに限られます。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

前の手順のステップに従って Cisco APIC-EMデータベースおよびファイルのバックアップが正常に実行されている必要があります。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Backup & Restore] をクリックして、[Backup & Restore] ウィンドウを表示します。 | ||||

| ステップ 4 | バックアップ ファイルを復元するには、[Restore from last Backup]ボタンをクリックします。

このウィンドウの [Drag and Drop a backup file]フィールドに、ネットワーク内の場所からバックアップ ファイルをドラッグ アンド ドロップすることもできます。 復元中、バックアップ ファイルが現在のデータベース上にコピーされます。

| ||||

| ステップ 5 | 復元プロセスが完了した後、コントローラの GUI にログインしなおします。

復元プロセスが成功した場合は、コントローラとその GUI からログアウトされます。ログインしなおす必要があります。

復元プロセスが成功したかどうかを確認するには、[Backup & Restore]ウィンドウの [Backup History] フィールドを確認するか、Grapevine ルートにアクセスして grape backup display コマンドを実行します。

| ||||

| ステップ 6 | (任意)セキュア シェル(SSH)クライアントを使用し、設定ウィザードを使用して指定した IP アドレスでホスト(物理または仮想)にログインします。

| ||||

| ステップ 7 | (任意)プロンプトが表示されたら、SSH アクセス用の Linux ユーザ名(「grapevine」)とパスワードを入力します。 | ||||

| ステップ 8 | (任意)プロンプトに grape backup display コマンドを入力して、復元プロセスが完了および成功したことを確認します。

$ grape backup display コマンド出力で、復元プロセスが完了および成功したことを確認します。コマンド出力で「restore」と記されたプロパティ操作のうち start_time が最新のものを探し、ステータスが「success」であることを確認します。 | ||||

| ステップ 9 | (任意)セキュア シェル(SSH)クライアントを使用して、アプライアンスからログアウトします。 | ||||

| ステップ 10 | コントローラの GUI に戻り、[Backup & Restore]ウィンドウの [Backup History] フィールドを確認します。

復元後、その復元に関する情報が [Backup & Restore]ウィンドウの [Backup History]フィールドに表示されます。次の更新データがこのフィールドに表示されます。 |

サービス ログ

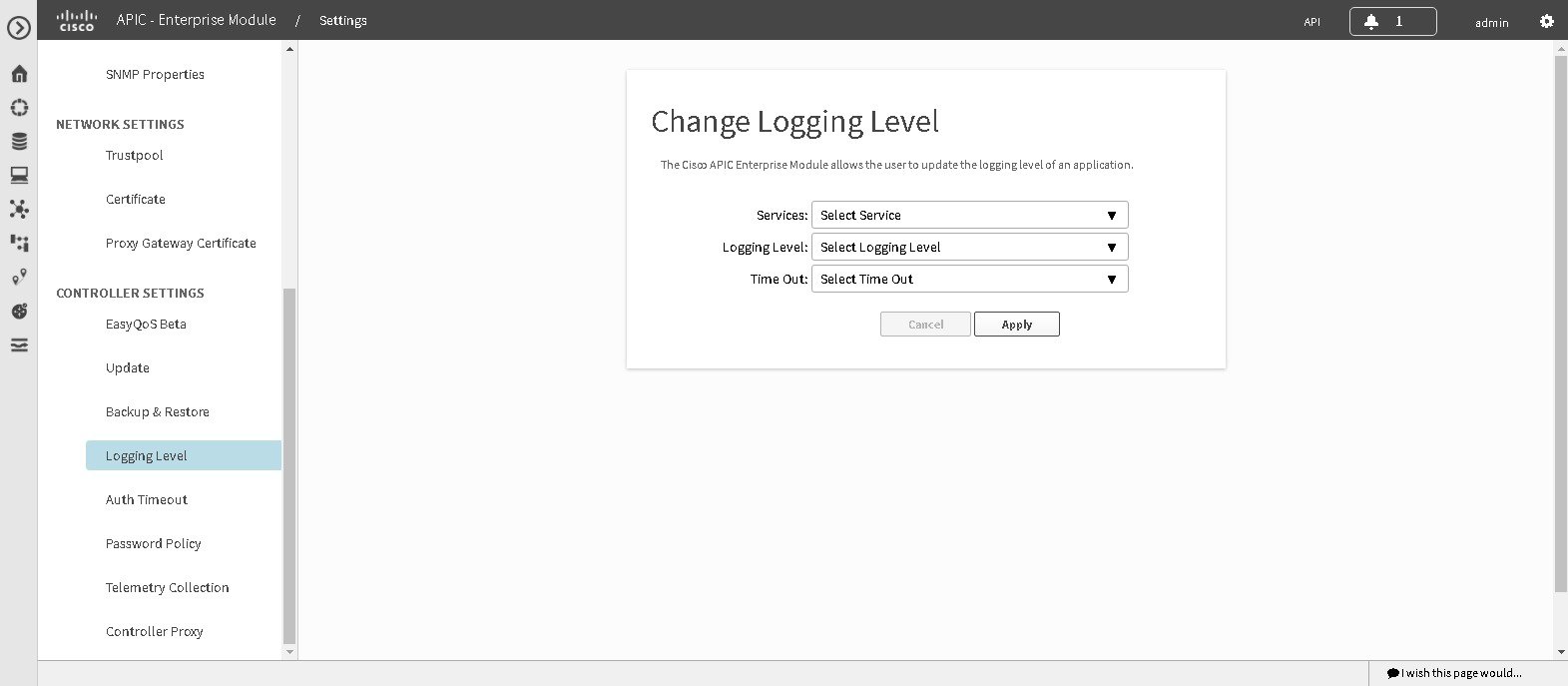

サービスのログ レベルの変更

Cisco APIC-EMの GUI で [Changing the Logging Level] ウィンドウを使用して、Cisco APIC-EM サービスのログ レベルを変更できます。

ログ レベルにより、ログ ファイルにキャプチャされるデータの量が決まります。各ログ レベルは累積されます。つまり、各レベルに、指定したレベルとより高いレベルによって生成されたすべてのデータが含まれます。たとえば、ログ レベルを [Info]に設定すると、[Warn] および [Error] ログもキャプチャされます。

コントローラのサービスのデフォルト ログレベルは情報(Info)です。GUI を使用してログ レベルを変更し、デバッグまたはトレースに設定すると、より多くの情報をキャプチャできます。

注意 | [Debug]レベル以上で収集されたログの処理については、アクセスを制限する必要があります。 |

(注) | ログ ファイルは、コントローラ上の一元化された場所に作成され、保存されます。この場所から、コントローラはファイルを照会し、GUI に表示することができます。ログ ファイルの圧縮サイズの合計は 2 GB です。作成されたログ ファイルのサイズが 2 GB を超えると、既存のログ ファイルは新しいログ ファイルで上書きされます。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 | ||

| ステップ 3 | [Settings]ナビゲーション ウィンドウで [Changing the Logging Level] をクリックし、[Changing the Logging Level] ウィンドウを表示します。

[Logging Level]テーブルに次のフィールドが表示されます。 | ||

| ステップ 4 | [Changing the Logging Level]ウィンドウで、ログ レベルを調整するサービスを [Services] フィールドから選択します。

| ||

| ステップ 5 | [Changing Logging Level]ウィンドウで、[Logging Level] フィールドからサービスの新しいログ レベルを選択します。

次のログ レベルがコントローラでサポートされています。 | ||

| ステップ 6 | [Changing Logging Level]ウィンドウで、ログ レベルの調整に合わせて、[Timeout] フィールドからログ レベルの期間を選択します。

ログ レベルの期間は 15 分単位で設定し、最大期間は無制限です。 | ||

| ステップ 7 | 選択内容を確認して、[Apply]ボタンをクリックします。

選択内容をキャンセルするには、[Cancel]ボタンをクリックします。 指定したサービスのログ レベルが設定されます。 |

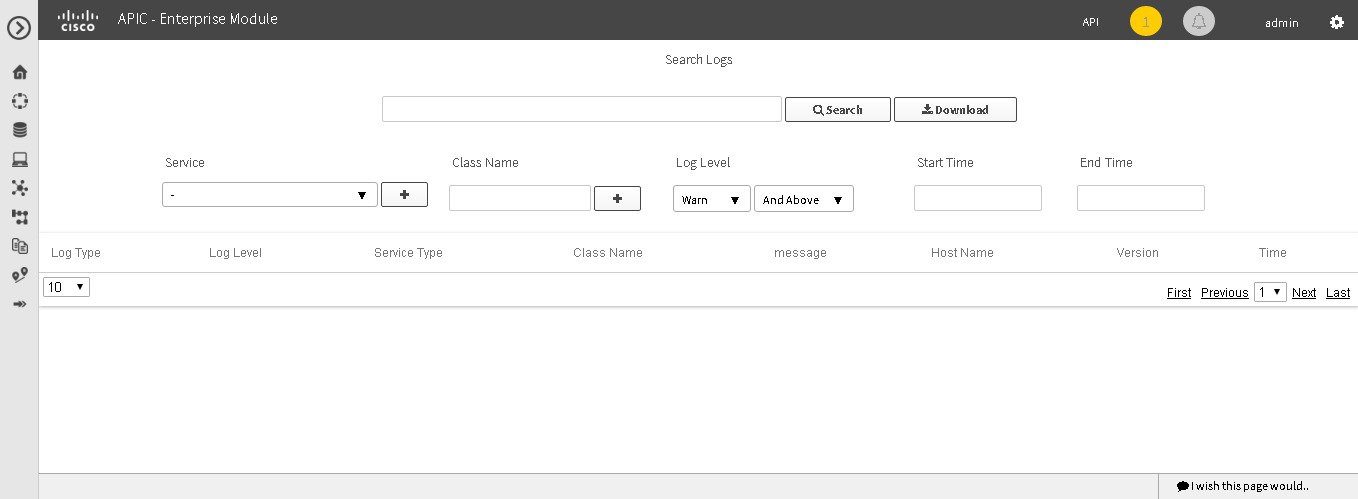

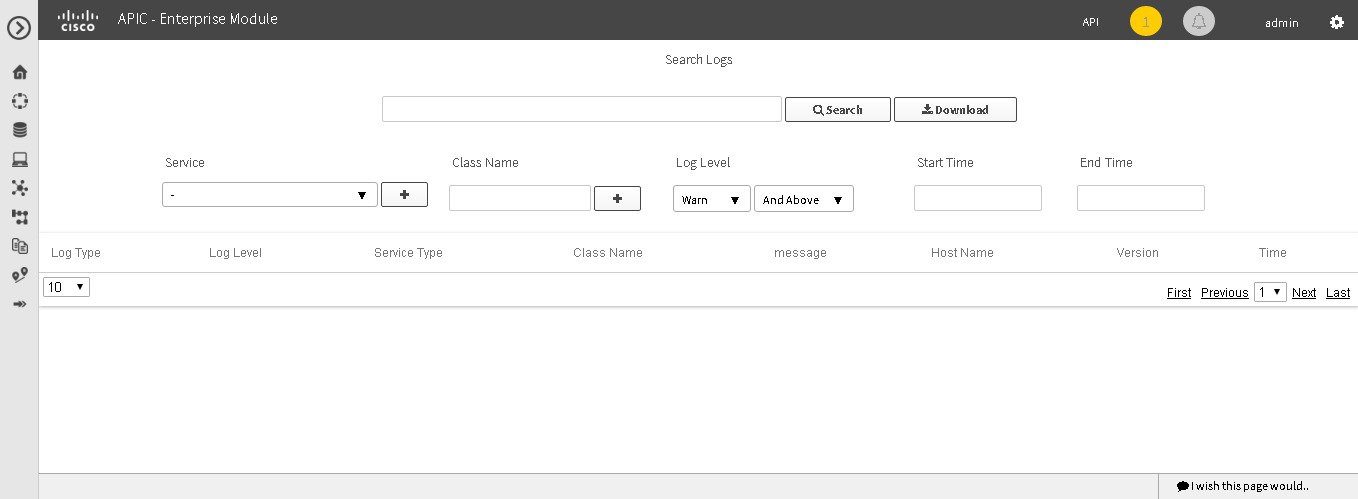

サービス ログの検索

Cisco APIC-EMGUI の [Search Logs] ウィンドウを使用して、さまざまなコントローラ サービス ログを検索できます。

次のログ ファイルが検索中に確認されます。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)またはポリシー管理者(ROLE_POLICY_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Logs]リンクをクリックします。 [Search Logs]ウィンドウが表示されます。[Search Logs]ウィンドウで、次のタスクを実行してコントローラ サービス ログを検索できます。

| ||

| ステップ 3 | (任意)[Search Logs]ウィンドウの上部にある [Search Logs] フィールドに文字列値を入力し、[Search] ボタンをクリックします。

ログの検索の結果は、[Search Logs]ウィンドウの下部の表に表示されます。検索では次の情報を表示できます。

表の下には数値フィルタがあります。これらのフィルタを調整して、表に表示されるログの数(10、25、50、100)を制限したり、ログのグループ(First、Previous、Next、Last、または 1 ~ 3)を一度に表示したりします。 | ||

| ステップ 4 | (任意)[Search Logs]ウィンドウで、検索するサービスを [Services] ドロップダウン メニューから選択し、プラス記号(+)をクリックします。

複数のサービスを検索に追加するには、ドロップダウン メニューから選択し、プラス記号(+)をクリックします。

| ||

| ステップ 5 | (任意)[Search Logs]ウィンドウで、[Class Name] フィールドに Java クラスを入力し、プラス記号(+)をクリックします。

複数の Java クラスを検索に追加するには、ドロップダウン メニューから選択し、プラス記号(+)をクリックします。 | ||

| ステップ 6 | (任意)[Search Logs]ウィンドウで、[Log Level] ドロップダウン メニューからログ レベルを選択します。

次のログ レベルがサポートされます。 | ||

| ステップ 7 | (任意)2 つ目の [Log Level]ドロップダウン メニューで、適切な条件を選択してログ レベルを調整します。

次のログ レベル調整がサポートされます。 | ||

| ステップ 8 | (任意)[Search Logs]ウィンドウで、検索するログの開始時刻を [Start Time] フィールドに入力するか、カレンダー アイコンを使用します。

日時を直接入力する場合は、次の形式を使用します。 | ||

| ステップ 9 | (任意)[Search Logs]ウィンドウで、検索するログの終了時刻を [End Time] フィールドに入力するか、カレンダー アイコンを使用します。

日時を直接入力する場合は、次の形式を使用します。 | ||

| ステップ 10 | ログの検索設定を確認し、[Search]ボタンをクリックします。

ログの検索の結果は、[Search Logs]ウィンドウの下部の表に表示されます。 表の下には数値フィルタがあります。これらのフィルタを調整して、表に表示されるログの数(10、25、50、100)を制限したり、ログのグループ(First、Previous、Next、Last、または 1 ~ 3)を一度に表示したりします。 |

次の作業

その他のサービス ログの検索を続けます。

サービス ログのダウンロード

Cisco APIC-EMGUI の [Search Logs] ウィンドウを使用して、さまざまなコントローラ サービス ログをダウンロードできます。

次のログ ファイルを検索中に確認し、ダウンロードします。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)またはポリシー管理者(ROLE_POLICY_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 | ||

| ステップ 2 | ドロップダウン メニューの [Logs]リンクをクリックします。

[Search Logs]ウィンドウが表示されます。[Search Logs]ウィンドウで、次のタスクを実行してコントローラ サービス ログをダウンロードできます。 | ||

| ステップ 3 | (任意)[Search Logs]ウィンドウの上部にある [Search Logs] フィールドに文字列値を入力し、[Download] ボタンをクリックします。

ログのダウンロード結果が [Search Logs]ウィンドウの下部に表示されます。 | ||

| ステップ 4 | (任意)[Search Logs]ウィンドウで、[Services] ドロップダウン メニューからサービスを選択し、プラス記号(+)をクリックします。

複数のサービスをダウンロードに追加するには、ドロップダウン メニューから選択し、プラス記号(+)をクリックします。

| ||

| ステップ 5 | (任意)[Search Logs]ウィンドウで、ダウンロードする Java クラスを [Class] ドロップダウン メニューから選択し、プラス記号(+)をクリックします。

複数の Java クラスをダウンロードに追加するには、ドロップダウン メニューから選択し、プラス記号(+)をクリックします。 | ||

| ステップ 6 | (任意)[Search Logs]ウィンドウで、[Log Level] ドロップダウン メニューからログ レベルを選択します。

次のログ レベルがサポートされます。 | ||

| ステップ 7 | (任意)2 つ目の [Log Level]ドロップダウン メニューで、適切な条件を選択してログ レベルを調整します。

次のログ レベル調整がサポートされます。 | ||

| ステップ 8 | (任意)[Search Logs]ウィンドウで、ダウンロードするログの開始時刻を [Start Time] フィールドに入力するか、カレンダー アイコンを使用します。

日時を直接入力する場合は、次の形式を使用します。 | ||

| ステップ 9 | (任意)[Search Logs]ウィンドウで、ダウンロードするログの終了時刻を [End Time] フィールドに入力するか、カレンダー アイコンを使用します。

日時を直接入力する場合は、次の形式を使用します。 | ||

| ステップ 10 | ログの検索設定を確認し、[Download]ボタンをクリックします。 ログのダウンロード結果は、[Search Logs]ウィンドウの右下にページ アイコンとして表示され、ログの件数が Search Results (5).log の形式で示されます。 | ||

| ステップ 11 | ログのダウンロードの結果のアイコンをクリックします。

ログのダウンロード データを表示する新しいウィンドウが開きます。このデータは次のパラメータを使用して構成されています。 |

次の作業

その他のサービス ログのダウンロードを続けます。

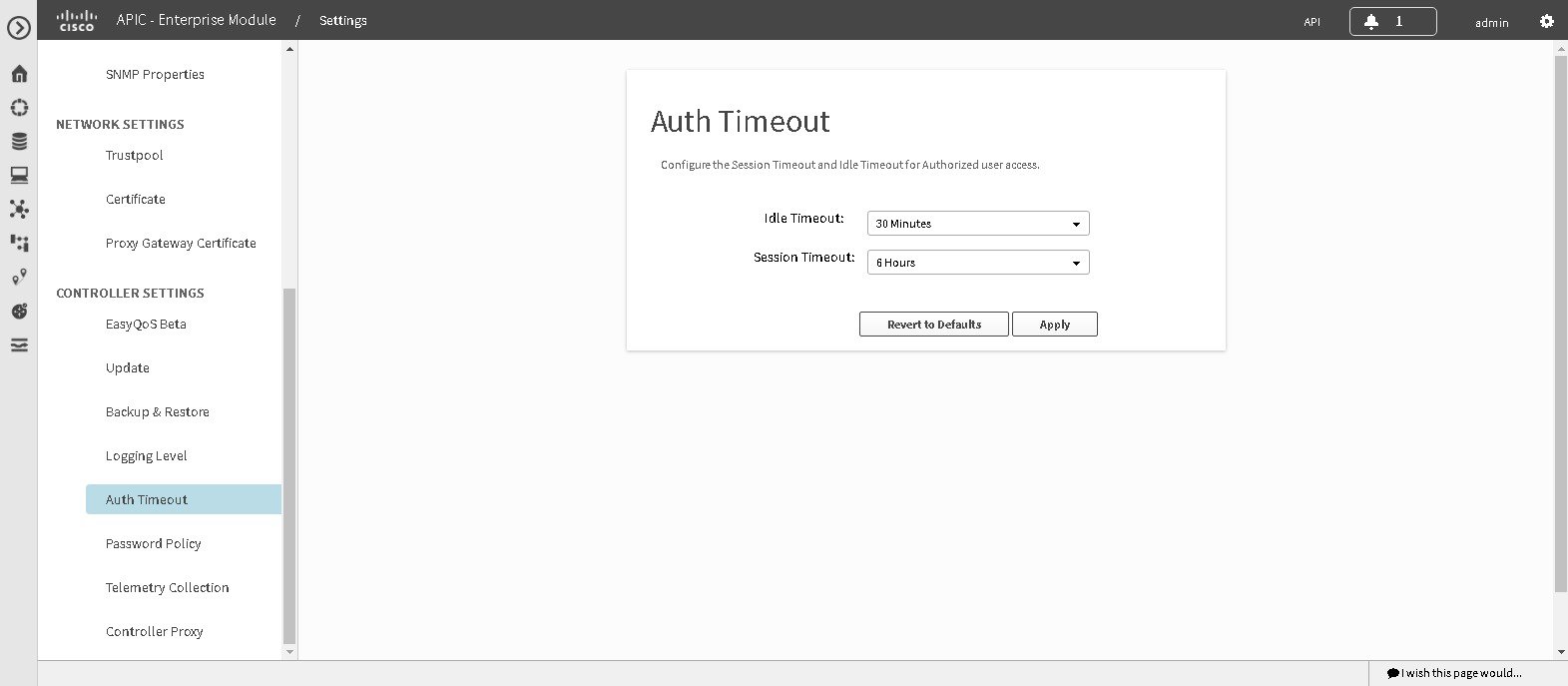

認証タイムアウトの設定

Cisco APIC-EMの GUI の [Authentication Timeout] ウィンドウを使用して、ユーザがクレデンシャル(ユーザ名とパスワード)を使ってコントローラに再びログインする必要がある認証タイムアウトを設定できます。

次のような認証タイムアウト値を設定できます。

-

Idle timeout:Cisco APIC-EMが非アクティブなために、コントローラが再認証(適切なクレデンシャルを使用して再度ログインする)を要求するまでの間隔を設定できます。アイドル タイムアウトは API ベースです。つまりアイドル タイムアウトとはコントローラが API の使用中にアイドル状態になる時間のことであり、GUI のマウス クリックまたはドラッグは関係ありません。

-

Session timeout:コントローラが再認証(適切なクレデンシャルを使用して再度ログインする)を要求するまでの間隔を設定できます。これは強制的な再認証です。

(注) | セッションがアイドル タイムアウトになる約 2 ~ 3 分前に、ポップアップ警告を GUI に表示して、セッションがアイドル タイムアウト間近であることを示し、現在のセッションを継続するかどうかを確認します。警告と約 2 ~ 3 分以内に発生するセッションのアイドル タイムアウトを無視するには [Cancel]をクリックします。さらに 30 分のセッションを続けるには、[OK]をクリックします。 |

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 |

| ステップ 3 | [Settings]ナビゲーション ウィンドウで [Authentication Timeout] をクリックして、[Authentication Timeout] ウィンドウを表示します。 |

| ステップ 4 | (任意)[Idle timeout]ドロップダウン メニューを使用して、アイドル タイムアウトの値を設定します。 アイドル タイムアウト値を最大 1 時間まで 5 分単位で設定できます。デフォルト値は 30 分です。 |

| ステップ 5 | (任意)[Session Timeout]ドロップダウン メニューを使用して、セッション タイムアウトの値を設定します。

セッション タイムアウト値を最大 24 時間まで 30 分単位で設定できます。デフォルト値は 6 時間です。 |

| ステップ 6 | [Apply]ボタンをクリックして、コントローラに設定を適用します。

コントローラに認証タイムアウトのデフォルト値を復元するには、[Revert to Defaults]ボタンをクリックします。 |

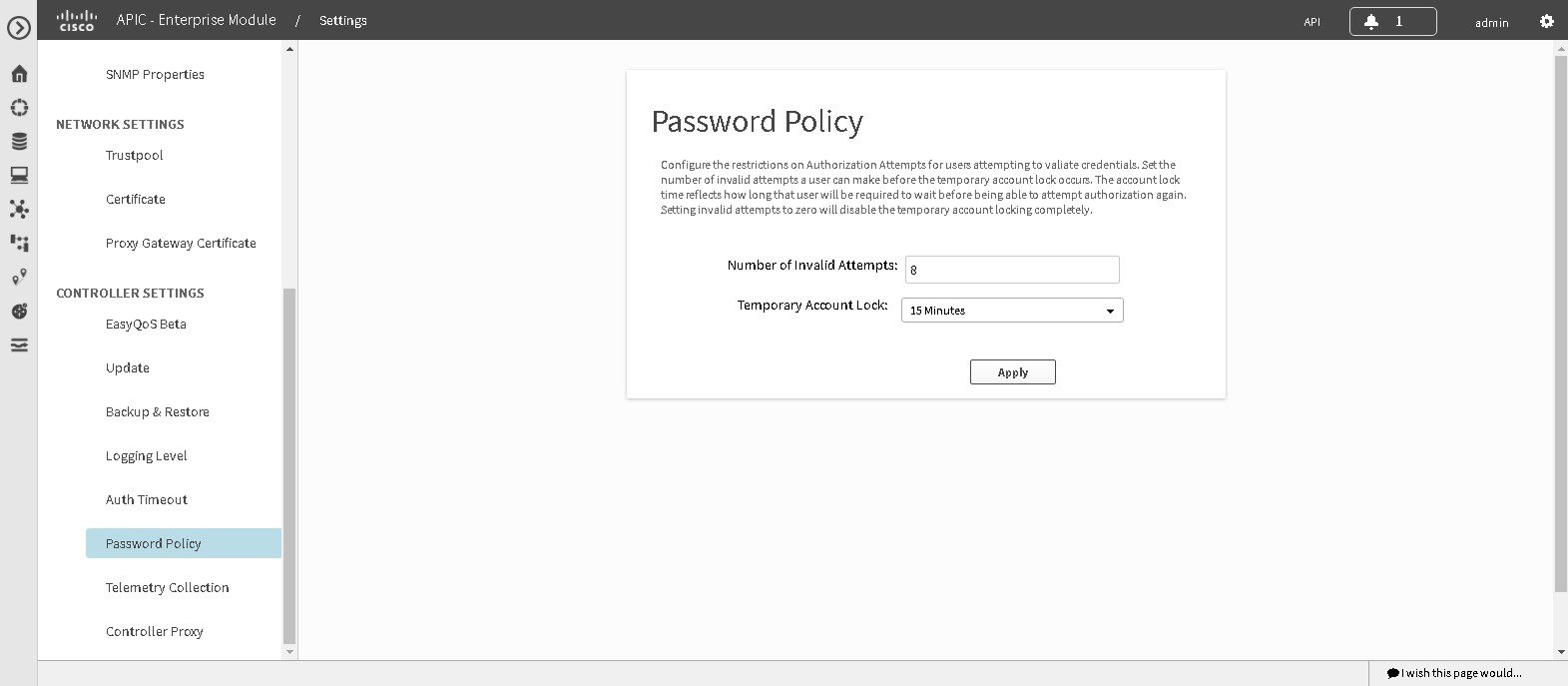

パスワード ポリシーの設定

管理者は、Cisco APIC-EMへの無効なユーザ ログインの連続試行回数を制御できます。管理者が設定したしきい値を超えると、そのユーザのアカウントがロックされ、アクセスは拒否されます。また、管理者はユーザ アカウントがロックされる時間も設定できます。設定された時間が経過するまで、ユーザ アカウントはロックされたままになります。

[Password Policy]ウィンドウを使用して、Cisco APIC-EM のこれらのコントローラ アクセス パラメータを設定します。

次のパスワード ポリシー機能がサポートされています。

-

管理者は、コントローラへの無効なユーザ ログインの連続試行回数を設定できます。無効なユーザ ログインの連続試行回数は 0 ~ 10 回に設定できます。デフォルト値は 8 回です。無効な試行回数を 0 に設定すると、無効なパスワードを試行したユーザをロックする機能がディセーブルになります。

-

管理者はユーザ アカウントがロックされる時間を設定できます。ユーザ アカウントの許容ロック時間の範囲は 1 ~ 3600 秒で、900 秒がデフォルト値です。

-

無効なログインの連続試行回数が原因でユーザ アカウントがロックされると、設定済みのロックアウト時間が経過するまでは、正しいクレデンシャルを入力してもログインに失敗します。

-

管理者は、ユーザ アカウントをいつでもロック解除できます。

導入に少なくとも 2 つの管理者アカウントを作成することを推奨します。2 つの管理者アカウントがあることで、一方のアカウントが何らかの理由でロックされた場合でも、もう一方のアカウントを使用してロックされたアカウントをロック解除できます。

(注)

ユーザ アカウントをロック解除する方法については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の第 4 章「Managing Users and Roles」を参照してください。

-

ロックされたユーザ アカウントは、設定されたロックアウト時間が経過するとロック解除されます。

-

ユーザ アカウントは永続的にロックできません。ただし、アクセスを永続的に拒否する場合、管理者はアカウントを削除できます。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 |

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Password Policy] をクリックして [Password Policy] ウィンドウを表示します。 |

| ステップ 4 | (任意)[Number of Invalid Attempts]ドロップダウン メニューから無効なパスワードの許容される連続試行回数を選択して設定します。 |

| ステップ 5 | (任意)[Temporary Account Lock]ドロップダウン メニューからユーザ アカウントをロックする期間を選択して設定します。 |

| ステップ 6 | [Apply]ボタンをクリックして、コントローラに設定を適用します。 |

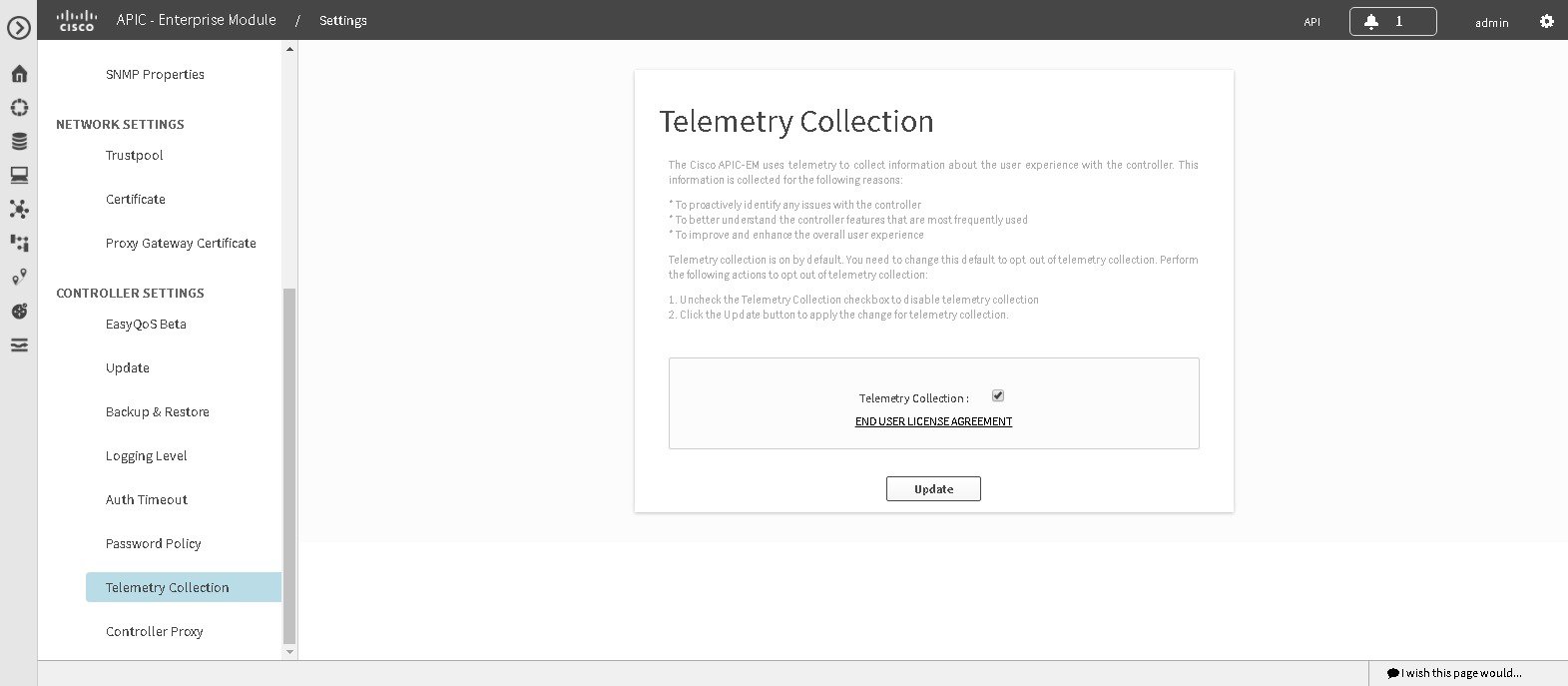

テレメトリ コレクション

Cisco APIC-EMはコントローラでのユーザ エクスペリエンスに関する情報を集めるためにテレメトリを使用します。この情報は、次の理由で収集されます。

次の方法を使用して、収集されたテレメトリ データを表示できます。

-

Cisco APIC-EMGUI を使用したログの参照:この方法については、第 5 章「Cisco APIC-EM の設定」の「サービス ログの検索」を参照してください。

-

Grapevine コンソールを使用したログの参照:この方法については、第 6 章「Cisco APIC-EMのトラブルシューティング」の「サービスのトラブルシューティング」を参照してください。

テレメトリは多数のコントローラ サービスからデータを集めるテレメトリ サービスで有効になります。テレメトリ サービスはデータ アクセス サービス(DAS)をサポートします。テレメトリ サービスは HTTPS を使用して、シスコ クラウド上の Cisco Clean Access Agent(CAA)インフラストラクチャにデータをアップロードします。

テレメトリ コレクションはデフォルトでオンになっています。テレメトリ コレクションをオプトアウトするには、次の手順のステップを実行します。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 |

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Telemetry Collection] をクリックして [Telemetry Collection] ウィンドウを表示します。

[Telemetry Collection]ウィンドウに初めてアクセスすると、GUI にはテレメトリ コレクションが有効であることを示すチェックマークが付いた青色のボックスが表示されます。 |

| ステップ 4 | (任意)[End User License Agreement]をクリックして、テレメトリ コレクションに関する契約書を確認します。 |

| ステップ 5 | (任意)青色の [Telemetry Collection]ボックスのマークを外して、テレメトリ コレクションを無効にします。 |

| ステップ 6 | (任意)[Update]ボタンをクリックして、テレメトリ コレクションの変更を適用します。 |

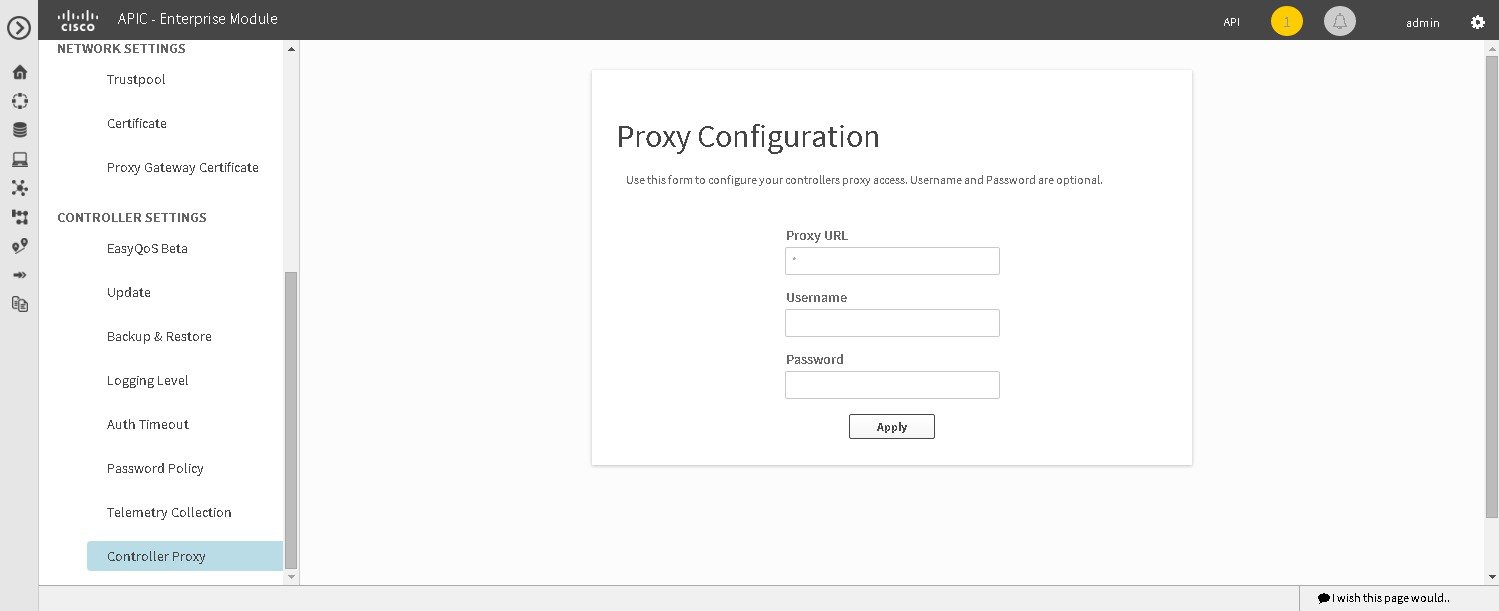

プロキシの設定

Cisco APIC-EMがシスコ クラウドのテレメトリ サーバと直接通信できない場合は、プロキシへのアクセスを設定するように要求するメッセージが(管理者ユーザの)コントローラ GUI に表示されます。このメッセージには、[Proxy Configuration]ウィンドウへのダイレクト リンクが含まれており、そこでプロキシへのアクセスを設定できます。アクセスを設定するには、コントローラとテレメトリ サーバの間にあるプロキシ サーバについて適切な設定を入力します。

これらの設定は、Cisco APIC-EMGUI の [Proxy Configuration] ウィンドウを使用して設定します。

Cisco APIC-EMが正常に導入され、動作している必要があります。

この手順を実行するには、管理者(ROLE_ADMIN)権限が必要です。

Cisco APIC-EMを使用したタスクの実行に必要なユーザ権限については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide』の「Managing Users and Roles」の章を参照してください。

| ステップ 1 | [Home]ウィンドウで、画面右上の [admin] または [Settings] アイコン(歯車)をクリックします。 |

| ステップ 2 | ドロップダウン メニューの [Settings]リンクをクリックします。 |

| ステップ 3 | [Settings]ナビゲーション ウィンドウで、[Controller Proxy] をクリックして [Proxy Configuration] ウィンドウを表示します。 |

| ステップ 4 | プロキシ サーバの URL アドレスを入力します。 |

| ステップ 5 | (任意)プロキシ サーバで認証が必要な場合は、プロキシ サーバにアクセスするためのユーザ名を入力します。 |

| ステップ 6 | (任意)プロキシ サーバで認証が必要な場合は、プロキシ サーバへのアクセスに必要なパスワードを入力します。 |

| ステップ 7 | [Apply]ボタンをクリックして、コントローラにプロキシ設定を適用します。 |

フィードバック

フィードバック