ISEからActive Directoryへのグループマップに基づくWLCを使用したダイナミックVLAN割り当ての設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

はじめに

このドキュメントでは、ダイナミック VLAN 割り当ての概念について説明します。

前提条件

このドキュメントでは、ワイヤレスLAN(WLAN)クライアントを特定のVLANに動的に割り当てるために、ワイヤレスLANコントローラ(WLC)とIdentity Services Engine(ISE)サーバを設定する方法について説明します。

要件

次の項目に関する知識があることが推奨されます。

-

ワイヤレスLANコントローラ(WLC)とLightweightアクセスポイント(LAP)に関する基礎知識

-

ISEなどの認証、認可、アカウンティング(AAA)サーバの機能知識

- ワイヤレス ネットワークとワイヤレスのセキュリティ問題に関する全般的な知識

- ダイナミックVLAN割り当てに関する実用的で構成可能な知識

- Microsoft Windows ADサービス、ドメインコントローラ、およびDNSの概念に関する基本的な知識

- アクセスポイントプロトコルのコントロールとプロビジョニング(CAPWAP)に関する基礎知識

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

ファームウェア リリース 8.8.111.0 が稼働する Cisco 5520 シリーズ WLC

-

Cisco 4800 シリーズ AP

-

ネイティブWindowsサプリカントおよびAnyConnect NAM

-

Cisco Secure ISE バージョン 2.3.0.298

-

ドメイン コントローラとして設定された Microsoft Windows 2016 Server

-

Cisco 2950 シリーズ スイッチバージョン 15.2(4)E1

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

表記法

表記法の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

RADIUS サーバによるダイナミック VLAN 割り当て

一般的な WLAN システムでは、Service Set Identifier(SSID)(コントローラの用語では WLAN)に関連付けられたすべてのクライアントに適用されるスタティックなポリシーが各 WLAN に存在します。この方式は強力ですが、異なる QoS ポリシーやセキュリティ ポリシーを継承するために各クライアントを異なる SSID に関連付ける必要があるので、さまざまな制約があります。

Cisco WLANソリューションは、アイデンティティネットワーキングのサポートによってこの制限に対処します。 これにより、ネットワークは単一のSSIDをアドバタイズできますが、ユーザクレデンシャルに基づいて、特定のユーザが異なるQoS、VLAN属性、セキュリティポリシーを継承できるようになります。

ダイナミック VLAN 割り当ては、ユーザが入力したクレデンシャルに基づいてワイヤレス ユーザを特定の VLAN に割り当てる機能です。ユーザを特定のVLANに割り当てるタスクは、Cisco ISEなどのRADIUS認証サーバによって処理されます。たとえば、これを利用すると、キャンパス ネットワーク内を移動するワイヤレス ホストを同じ VLAN に割り当てることができます。

Cisco ISEサーバは、内部データベースを含む複数のデータベースの1つに対してワイヤレスユーザを認証します。例:

- 内部 DB

-

Active Directory

-

汎用の Lightweight Directory Access Protocol(LDAP)

-

Open Database Connectivity(ODBC)に準拠したリレーショナル データベース

-

Rivest, Shamir, and Adelman(RSA)SecurID トークン サーバ

-

RADIUS に準拠したトークン サーバ

Cisco ISE 認証プロトコルとサポートされている外部 ID ソースには、ISE 内部および外部データベースでサポートされるさまざまな認証プロトコルが記載されています。

このドキュメントでは、Windows Active Directory(AD)の外部データベースを使用する無線ユーザの認証について説明します。

認証に成功すると、ISEはWindowsデータベースからそのユーザのグループ情報を取得し、そのユーザをそれぞれの認可プロファイルに関連付けます。

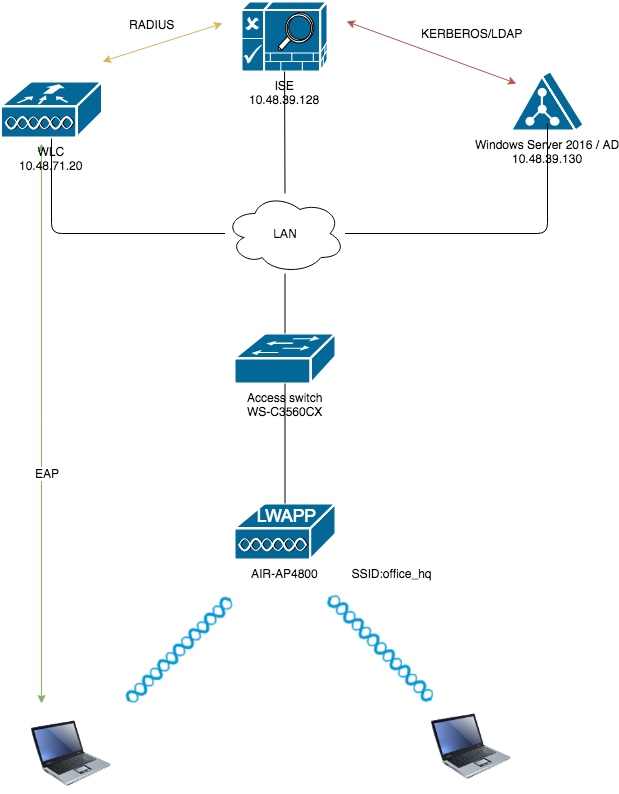

クライアントがコントローラに登録されているLAPとの関連付けを試みると、LAPからWLCにユーザのクレデンシャルがそれぞれのEAP方式を使用して渡されます。

WLCは、これらのクレデンシャルをRADIUSプロトコル(EAPをカプセル化)を使用してISEに送信し、ISEは検証のためにKERBEROSプロトコルを使用してユーザのクレデンシャルをADに渡します。

AD では、そのユーザークレデンシャルを検証し、認証に成功した場合は ISE に通知します。

認証に成功すると、ISE サーバーから WLC に特定の Internet Engineering Task Force(IETF)属性が渡されます。これらのRADIUS属性により、ワイヤレスクライアントに割り当てる必要があるVLAN IDが決まります。ユーザはこの事前設定済みの VLAN ID に常に割り当てられるので、クライアントの SSID(WLC の用語では WLAN)は無視されます。

VLAN ID の割り当てに使用される RADIUS ユーザ属性は次のとおりです。

-

IETF 64(Tunnel Type):これをVLANに設定します

-

IETF 65(Tunnel Medium Type):これを 802 に設定します。

-

IETF 81(Tunnel Private Group ID):これをVLAN IDに設定します

VLAN ID は 12 ビットで、1 ~ 4094 の値(両端の値を含む)を取ります。RFC 2868 で定義されているように、IEEE 802.1X で使用される Tunnel-Private-Group-ID は文字列型であるため、VLAN ID の整数値は文字列としてエンコードされます。これらのトンネル属性が送信される際には、Tag フィールドの値を設定する必要があります。

RFC 2868のセクション3.1で述べられているように、Tagフィールドは1オクテットの長さを持ち、同じトンネルを参照する同じパケット内の属性をグループ化する手段を提供することを目的としています。このフィールドで有効な値は、0x01 ~ 0x1F(両端を含む)です。Tag フィールドを使用しない場合は、このフィールドをゼロ(0x00)に設定する必要があります。 すべての RADIUS 属性の詳細は、RFC 2868 を参照してください。

設定

このセクションでは、ドキュメントで説明されている機能を設定するために必要な情報を提供します。

ネットワーク図

コンフィギュレーション

この図で使用されているコンポーネントの設定の詳細は、次のとおりです。

-

ISE(RADIUS)サーバのIPアドレスは10.48.39.128です。

-

WLC の管理インターフェイスおよび AP マネージャ インターフェイスのアドレスは 10.48.71.20 です。

-

DHCPサーバはLANネットワークにあり、クライアントプールごとに設定されます。図には示されていません。

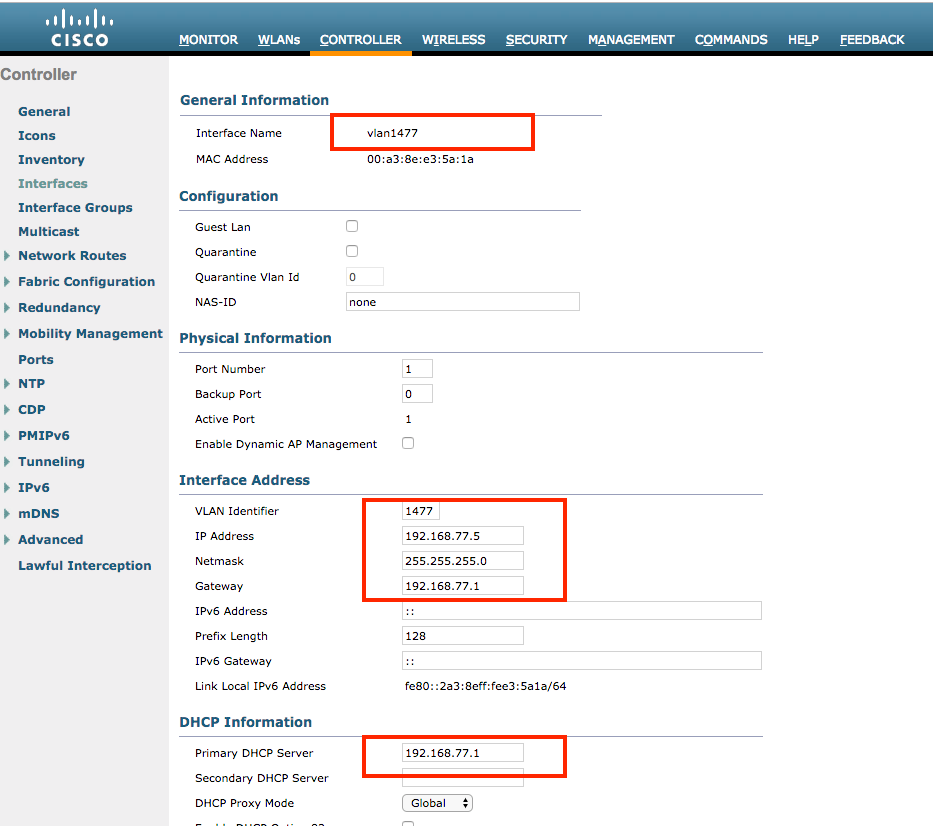

-

VLAN1477 と VLAN1478 は、この設定全体で使用されます。Marketing部門のユーザはVLAN1477に配置されるように設定され、HR部門のユーザは、両方のユーザが同じSSID(office_hq)に接続する場合にRADIUSサーバによってVLAN1478に配置されるように設定されます。

VLAN1477:192.168.77.0/24。ゲートウェイ:192.168.77.1 VLAN1478:192.168.78.0/24ゲートウェイ:192.168.78.1

-

このドキュメントでは、セキュリティメカニズムとして

PEAP-mschapv2を使用する802.1xを使用します。

注:WLANを保護するために、EAP-FASTやEAP-TLS認証などの高度な認証方式を使用することをお勧めします。

これらの前提は、この設定を実行する前に実施済みです。

-

LAPはすでにWLCに登録されています

-

DHCPサーバにDHCPスコープが割り当てられている

- レイヤ3接続は、ネットワーク内のすべてのデバイス間に存在します

-

このドキュメントでは、ワイヤレス側で必要な設定について説明し、有線ネットワークが確立されていることを前提としています

- それぞれのユーザとグループがADで設定されます

ISE と AD のグループマッピングに基づいて、WLC でダイナミック VLAN 割り当てを行うには、次の手順を実行する必要があります。

- ISE と AD の統合および ISE でのユーザー認証と認証ポリシーの設定.

- SSID「office_hq」のdot1x認証およびAAAオーバーライドをサポートするためのWLC設定。

- エンドクライアントのサプリカントの設定.

ISE と AD の統合および ISE でのユーザー認証と認証ポリシーの設定

- adminアカウントを使用してISE Web UIインターフェイスにログインします。

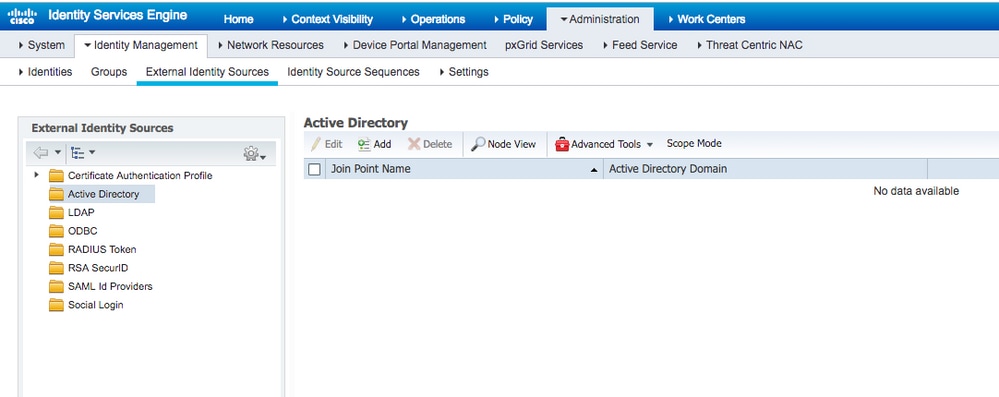

- [Administration] > [Identity Management] > [External Identity Sources] > [Active Directory] を順に選択します。

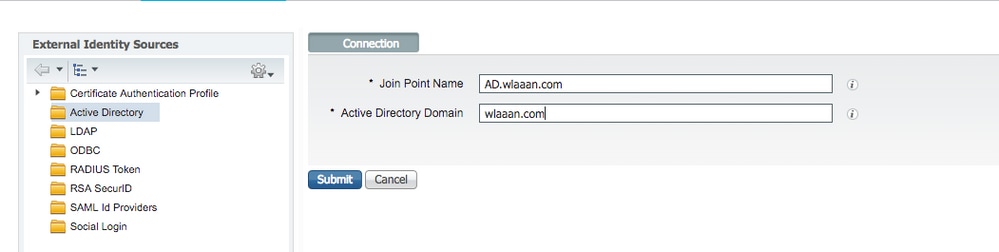

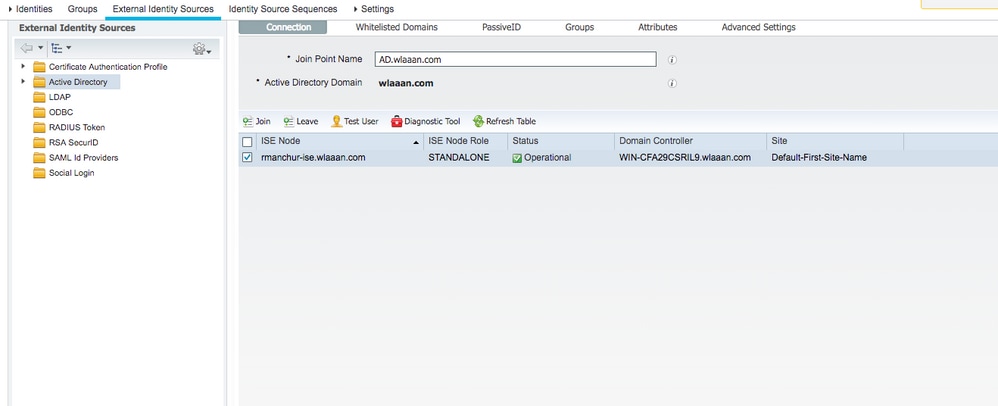

- Addをクリックし、Active Directory Join Point Name設定からドメイン名とIDストア名を入力します。この例では、ISEはドメイン

wlaaan.comに登録されており、ジョイポイントはISEにとってローカルで有効な名前であるAD.wlaaan.comとして指定されています。

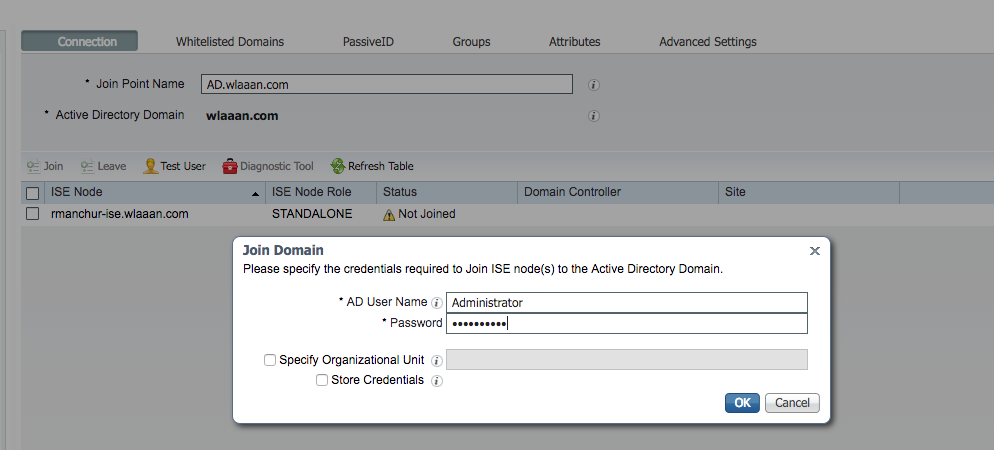

Submitボタンを押すと、ポップアップウィンドウが開き、ISEをADにただちに参加させるかどうかを尋ねられます。Yesを押し、ドメインに新しいホストを追加するための管理者権限を持つActive Directoryユーザクレデンシャルを入力します。

- この時点を過ぎると、ISEがADに正常に登録されます。

登録プロセスで問題が発生した場合は、診断ツールを使用してAD接続に必要なテストを実行できます。 - それぞれの認可プロファイルを割り当てるために使用されるアクティブなディレクトリのグループを取得する必要があります。

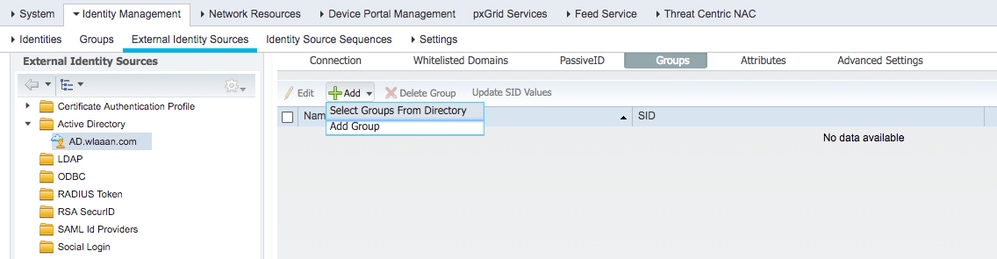

Administration > Identity management > External Identity Sources > Active directory > <Your AD> > Groupsの順に移動し、Addをクリックして、Select Groups from Active Directoryを選択します。

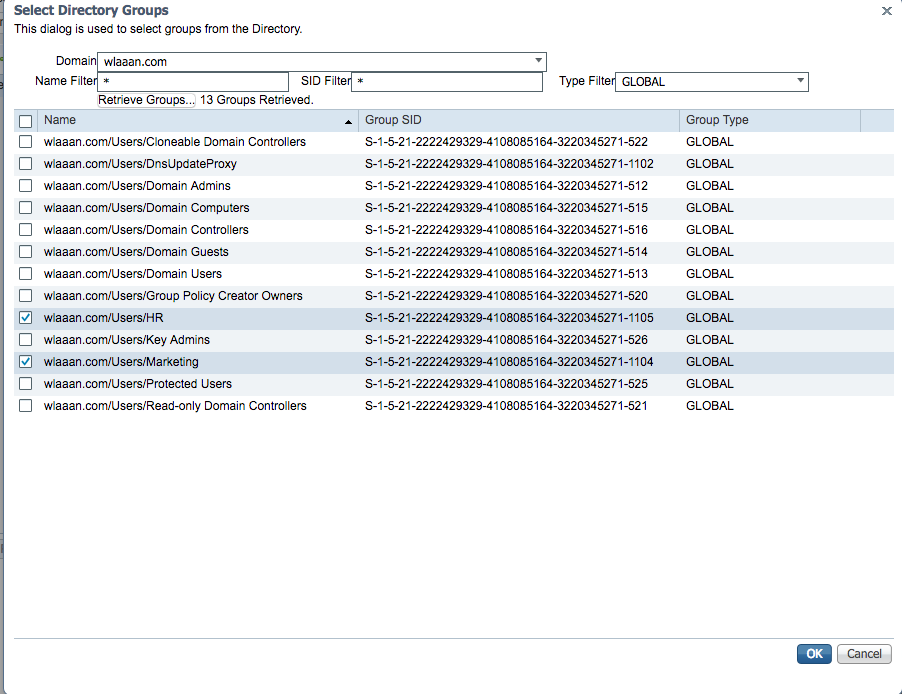

- 新しいポップアップウィンドウが開き、特定のグループを取得するためのフィルタを指定するか、ADからすべてのグループを取得することができます。

ADグループリストからそれぞれのグループを選択し、OKを押します。

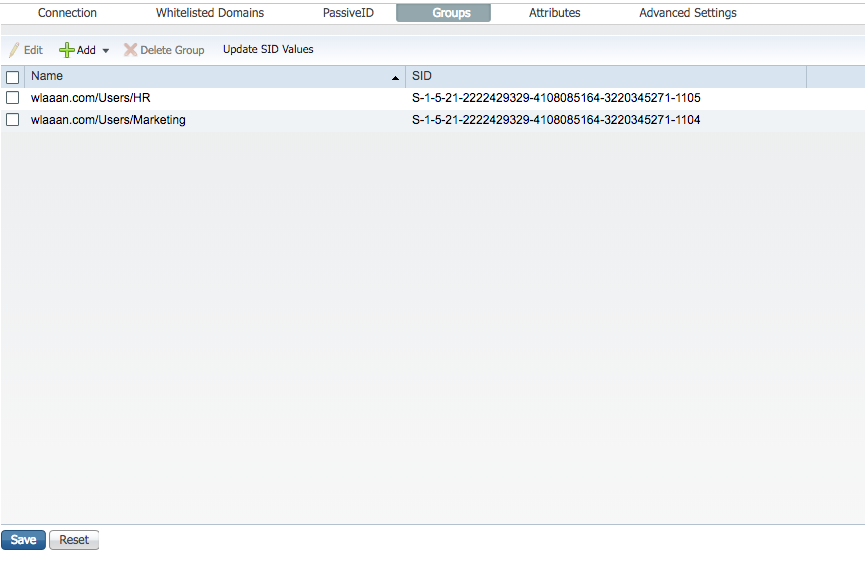

- それぞれのグループがISEに追加され、保存できます。

Saveを押します。

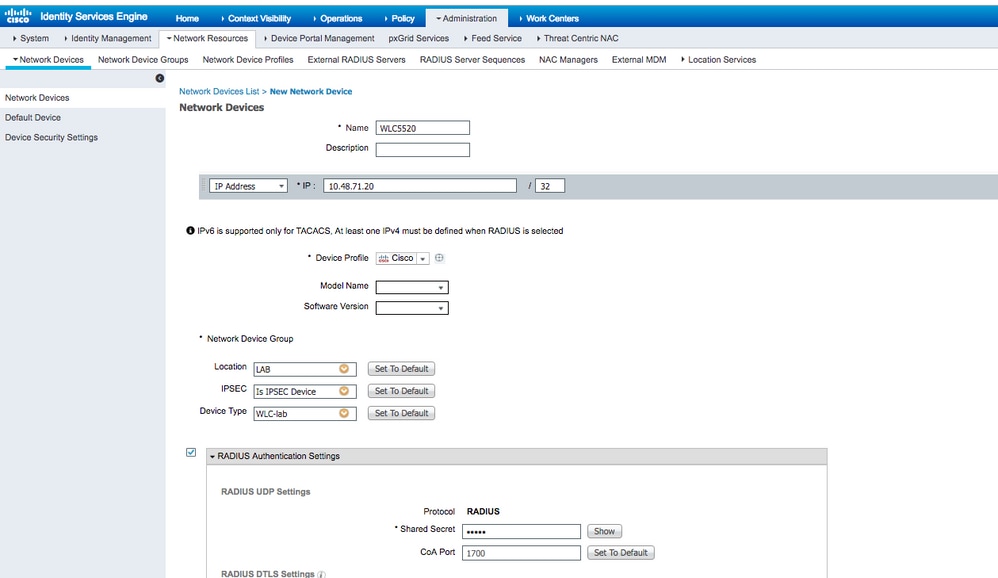

- ISEネットワークデバイスリストにWLCを追加します。

Administration > Network Resources > Network Devicesの順に移動し、Addを押します。

WLC と ISE 間の WLC 管理 IP アドレスと RADIUS 共有秘密を指定して、設定を完了します。

- ISEをADに参加させ、デバイスリストにWLCを追加した後、ユーザの認証および認可ポリシーの設定を開始できます。

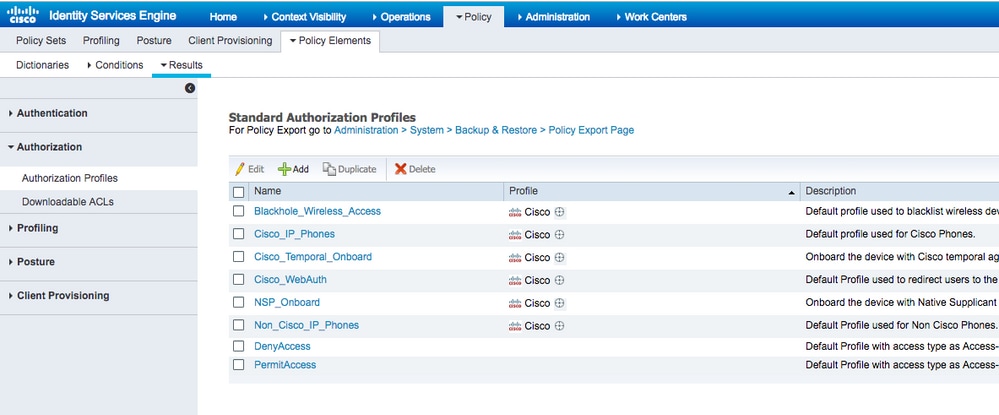

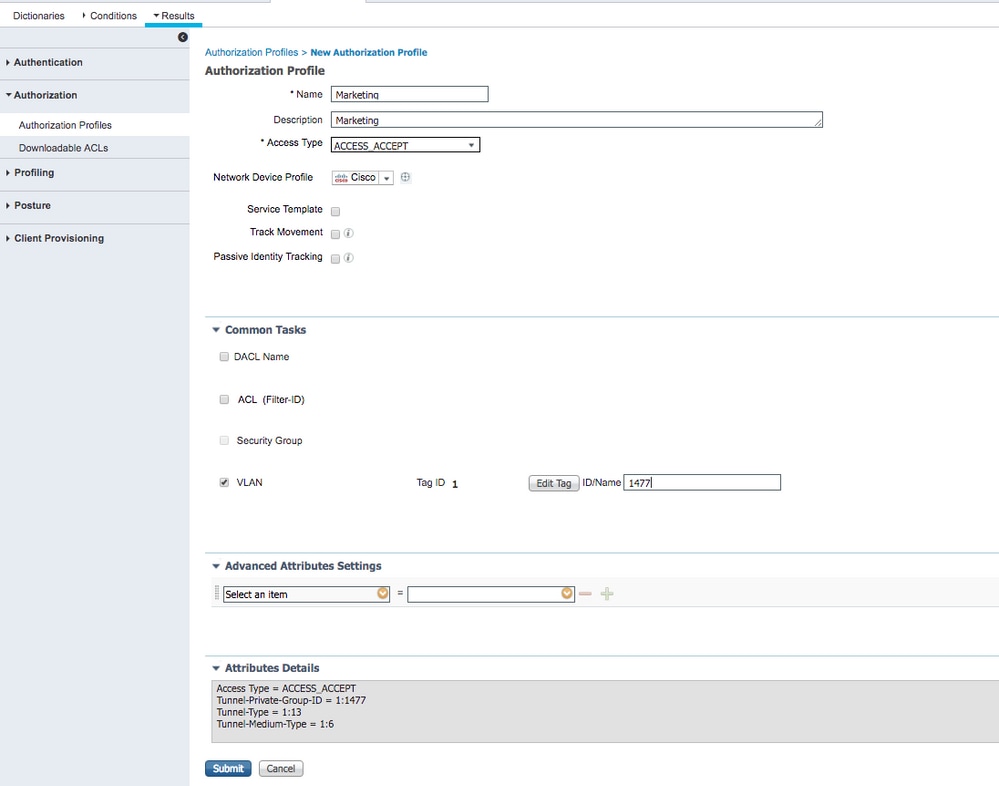

- MarketingからVLAN1477に、HRグループからVLAN1478にユーザを割り当てるには、認可プロファイルを作成します。

Policy > Policy Elements > Results > Authorization > Authorization profilesの順に移動し、Addボタンをクリックして新しいプロファイルを作成します。

- 各グループのVLAN情報を指定して、認可プロファイルの設定を完了します。この例では、

Marketingグループの設定値を示します。

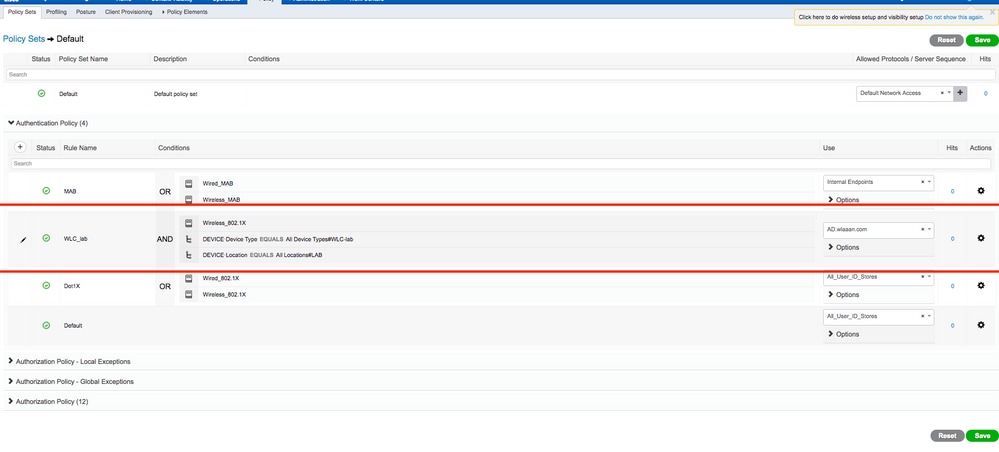

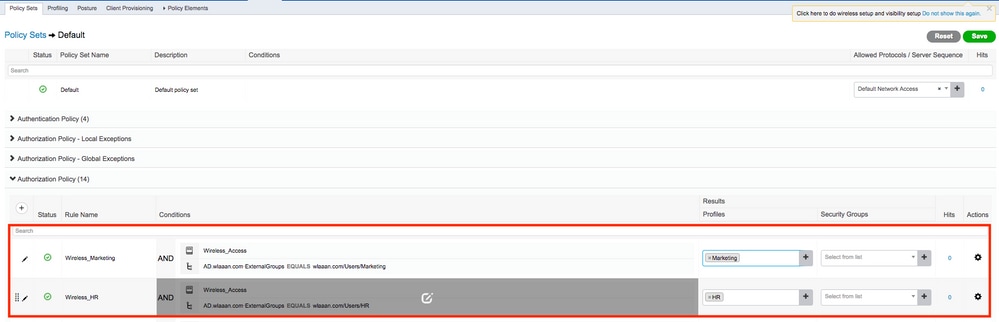

他のグループについても同様の設定を行い、それぞれのVLANタグ属性を設定する必要があります。 - 認可プロファイルを設定した後、ワイヤレスユーザの認証ポリシーを定義できます。これは、

Customを設定するか、Defaultポリシーセットを変更することで実行できます。この例では、デフォルトポリシーセットが変更されます。Policy > Policy Sets > Defaultの順に移動します。dot1x認証タイプのデフォルトでは、ISEはAll_User_ID_Storesを使用します。ただし、ADはAll_User_ID_Storesのアイデンティティソースリストの一部であるため、現在のデフォルト設定でも機能します。この例では、より具体的なルールWLC_labをそれぞれのLABコントローラに使用し、ADをを認証の唯一のソースとして使用します。

- 次に、グループメンバーシップに基づいてそれぞれの認可プロファイルを割り当てるユーザの認可ポリシーを作成する必要があります。

Authorization policyセクションに移動し、この要件を満たすためにポリシーを作成します。

- MarketingからVLAN1477に、HRグループからVLAN1478にユーザを割り当てるには、認可プロファイルを作成します。

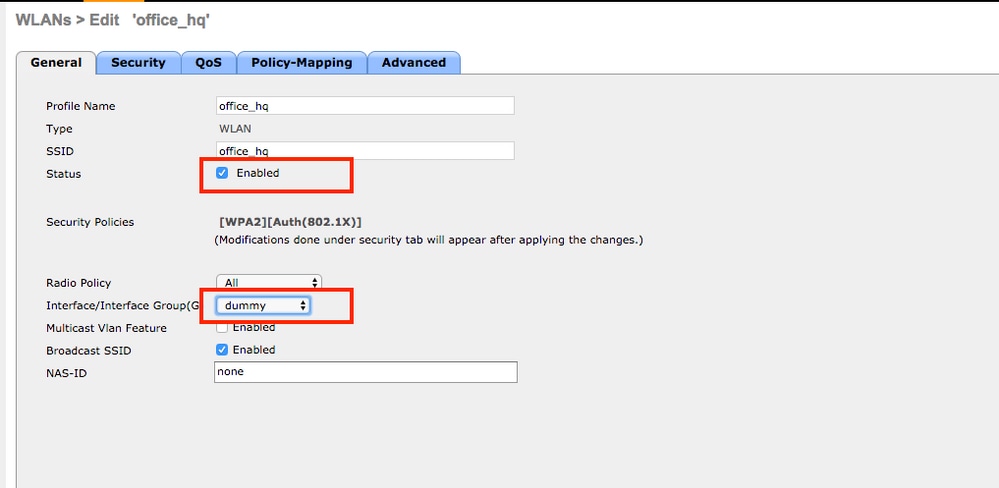

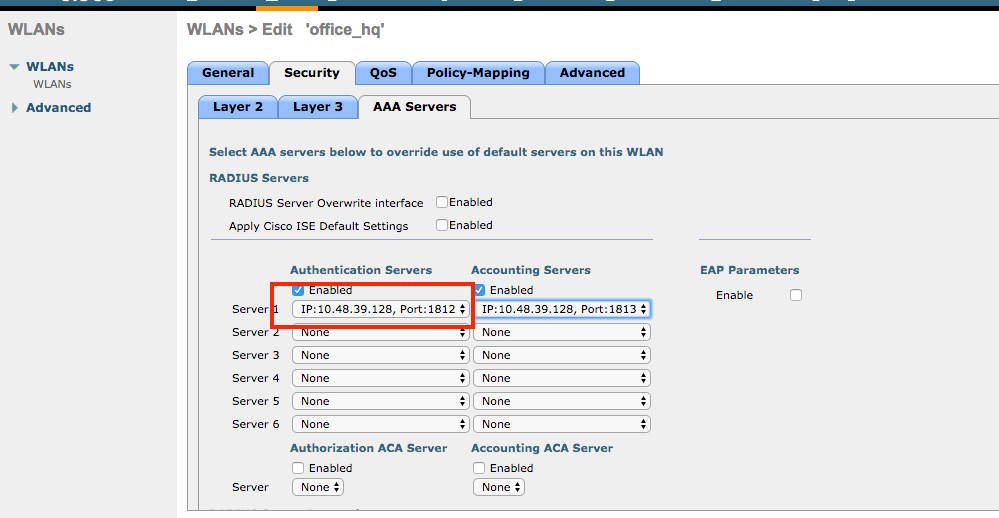

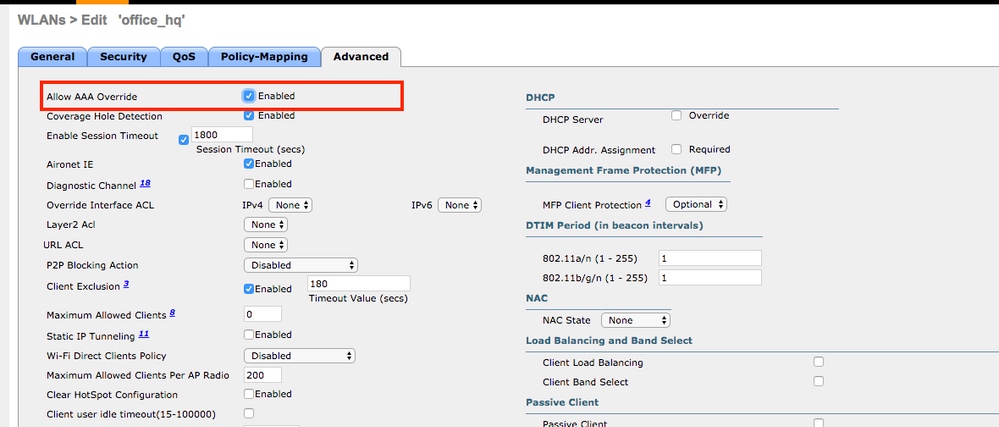

SSID「office_hq」のdot1x認証およびAAAオーバーライドをサポートするWLC設定

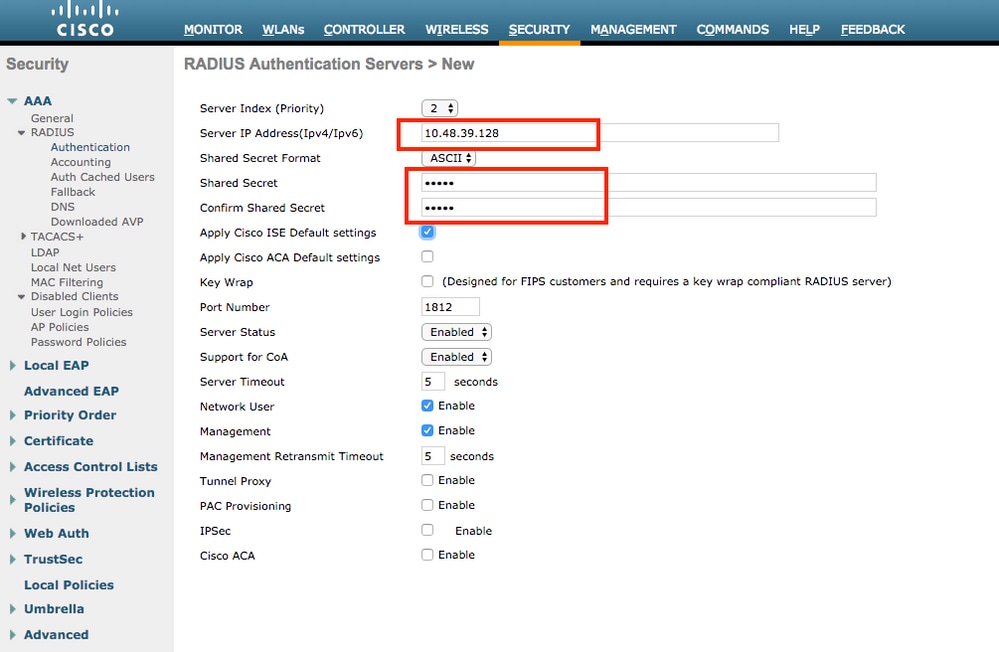

- ISEをWLC上のRADIUS認証サーバとして設定します。Web UIインターフェイスで

Security > AAA > RADIUS > Authenticationセクションに移動し、ISE IPアドレスと共有秘密情報を入力します。

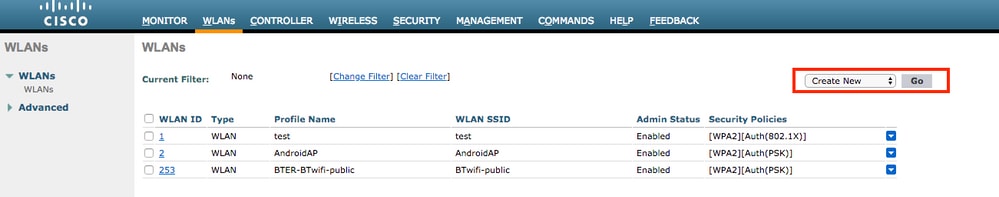

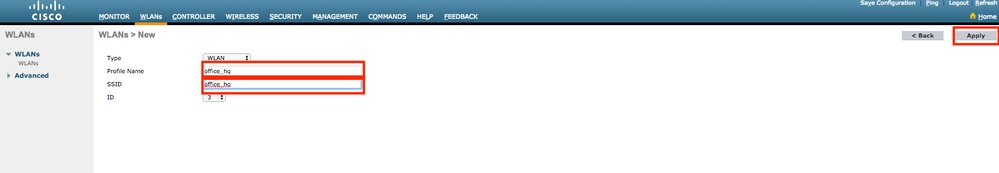

- WLCの

WLANセクションでSSIDoffice_hqを設定します。この例では、SSIDにWPA2/AES+dot1xおよびAAAオーバーライドを設定します。適切なVLANはRADIUSを介して割り当てられるため、WLANにはインターフェイスダミーが選択されます。このダミーインターフェイスをWLC上で作成し、IPアドレスを割り当てる必要がありますが、IPアドレスが有効である必要はなく、また配置するVLANをアップリンクスイッチで作成できないため、VLANが割り当てられていない場合、クライアントはどこにも移動できません。

- また、ユーザVLAN用にWLC上でダイナミックインターフェイスを作成する必要もあります。

Controller > InterfacesUIメニューの順に移動します。 WLC は、その VLAN にダイナミックインターフェイスがある場合にのみ、AAA 経由で受信した VLAN の割り当てを受け入れます。

確認

接続をテストするには、Windows 10ネイティブサプリカントとAnyConnect NAMを使用します。

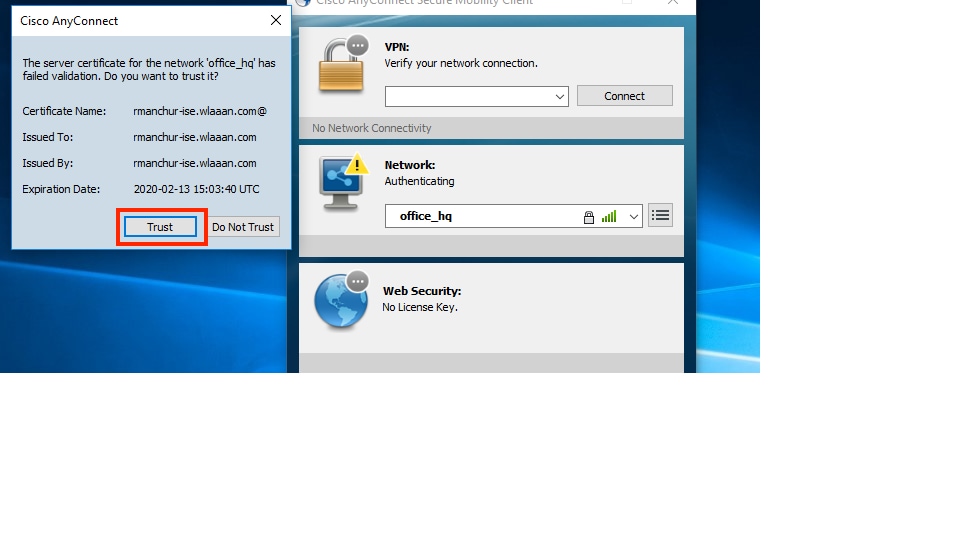

EAP-PEAP認証を使用しており、ISEが自己署名証明書(SSC)を使用しているため、証明書の警告に同意するか、証明書の検証を無効にする必要があります。企業環境では、ISEで署名付きの信頼できる証明書を使用し、エンドユーザデバイスに適切なルート証明書が信頼できるCAリストにインストールされていることを確認する必要があります。

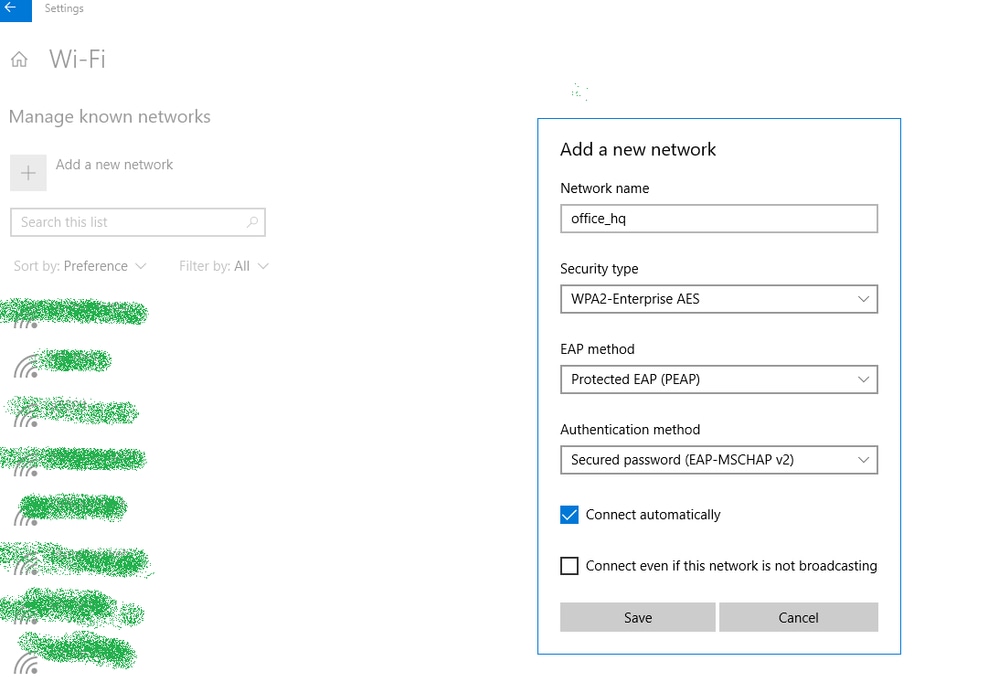

Windows 10およびネイティブサプリカントとの接続をテストします。

ネットワークとインターネットの設定> Wi-Fi >既知のネットワークの管理を開き、新しいネットワークの追加ボタンを押して新しいネットワークプロファイルを作成します。必要な情報を入力します。

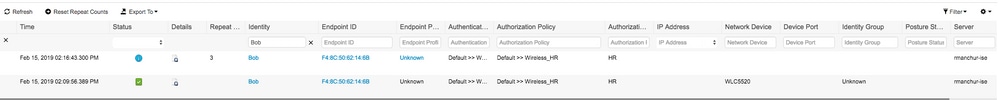

- ISEの認証ログを確認し、ユーザに対して適切なプロファイルが選択されていることを確認します。

- WLC上のクライアントエントリをチェックして、エントリが正しいVLANに割り当てられ、RUN状態になっていることを確認します。

- WLC CLIから、

show client dertails <mac-address>を使用してクライアントステータスを確認できます。

show client detail f4:8c:50:62:14:6b Client MAC Address............................... f4:8c:50:62:14:6b Client Username ................................. Bob Client Webauth Username ......................... N/A Hostname: ....................................... Device Type: .................................... Intel-Device AP MAC Address................................... 70:69:5a:51:4e:c0 AP Name.......................................... AP4C77.6D9E.6162 AP radio slot Id................................. 1 Client State..................................... Associated User Authenticated by ........................... RADIUS Server Client User Group................................ Bob Client NAC OOB State............................. Access Wireless LAN Id.................................. 3 Wireless LAN Network Name (SSID)................. office_hq Wireless LAN Profile Name........................ office_hq Hotspot (802.11u)................................ Not Supported Connected For ................................... 242 secs BSSID............................................ 70:69:5a:51:4e:cd Channel.......................................... 36 IP Address....................................... 192.168.78.36 Gateway Address.................................. 192.168.78.1 Netmask.......................................... 255.255.255.0 ... Policy Manager State............................. RUN ... EAP Type......................................... PEAP Interface........................................ vlan1478 VLAN............................................. 1478 Quarantine VLAN.................................. 0 Access VLAN...................................... 1478

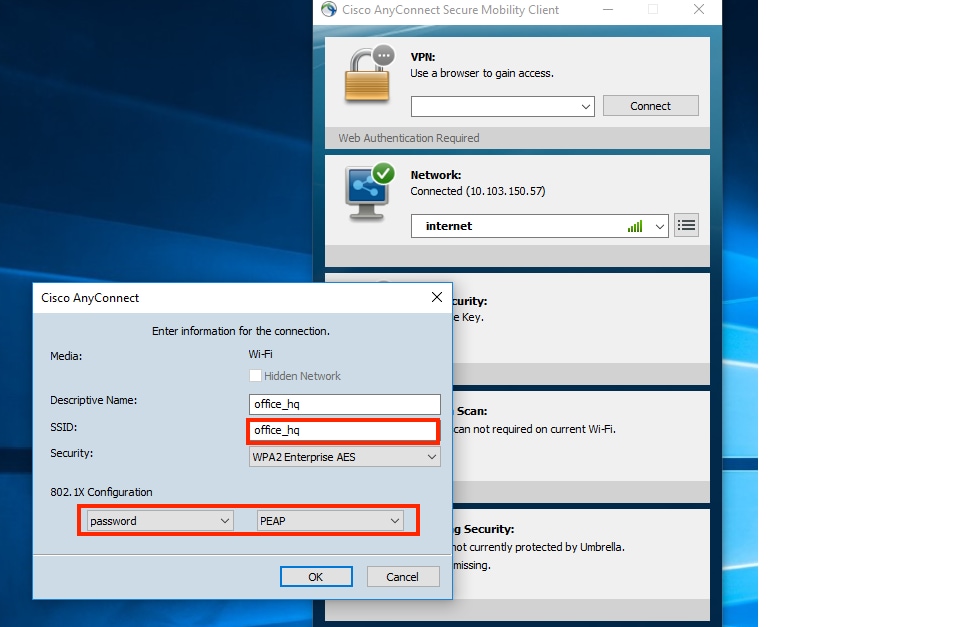

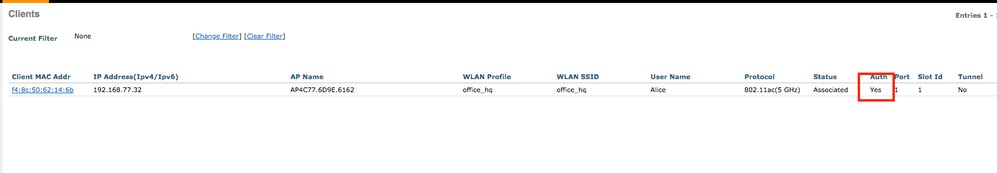

Windows 10およびAnyconnect NAMとの接続をテストします。

- 使用可能なSSIDのリストからSSIDを選択し、それぞれのEAP認証タイプ(この例ではPEAP)と内部認証フォームを選択します。

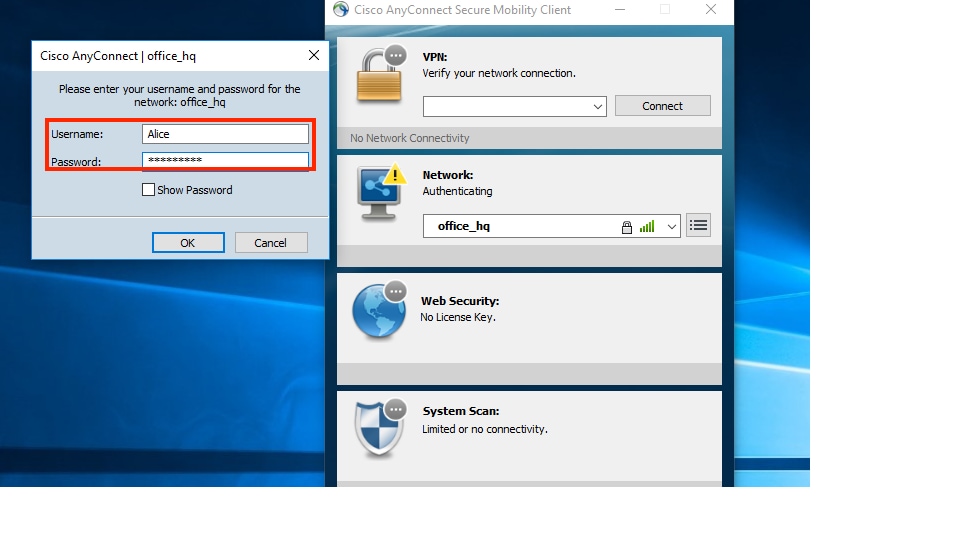

- ユーザー認証の対象となるユーザー名とパスワードを入力します。

- ISEはSSCをクライアントに送信するため、証明書を信頼することを手動で選択する必要があります(実稼働環境では、信頼できる証明書をISEにインストールすることを強く推奨します)。

- ISEの認証ログを確認し、ユーザに対して正しい認可プロファイルが選択されていることを確認します。

- WLC上のクライアントエントリをチェックして、エントリが正しいVLANに割り当てられ、RUN状態になっていることを確認します。

- WLC CLIから、

show client dertails <mac-address>を使用してクライアントステータスを確認できます。

Client MAC Address............................... f4:8c:50:62:14:6b Client Username ................................. Alice Client Webauth Username ......................... N/A Hostname: ....................................... Device Type: .................................... Intel-Device AP MAC Address................................... 70:69:5a:51:4e:c0 AP Name.......................................... AP4C77.6D9E.6162 AP radio slot Id................................. 1 Client State..................................... Associated User Authenticated by ........................... RADIUS Server Client User Group................................ Alice Client NAC OOB State............................. Access Wireless LAN Id.................................. 3 Wireless LAN Network Name (SSID)................. office_hq Wireless LAN Profile Name........................ office_hq Hotspot (802.11u)................................ Not Supported Connected For ................................... 765 secs BSSID............................................ 70:69:5a:51:4e:cd Channel.......................................... 36 IP Address....................................... 192.168.77.32 Gateway Address.................................. 192.168.77.1 Netmask.......................................... 255.255.255.0 ... Policy Manager State............................. RUN ... Policy Type...................................... WPA2 Authentication Key Management.................... 802.1x Encryption Cipher................................ CCMP-128 (AES) Protected Management Frame ...................... No Management Frame Protection...................... No EAP Type......................................... PEAP Interface........................................ vlan1477 VLAN............................................. 1477

トラブルシュート

test aaa radius username <user> password <password> wlan-id <id>を使用して、WLCとISEの間のRADIUS接続をテストし、test aaa show radiusを使用して結果を表示します。

test aaa radius username Alice password <removed> wlan-id 2 Radius Test Request Wlan-id........................................ 2 ApGroup Name................................... none Attributes Values ---------- ------ User-Name Alice Called-Station-Id 00-00-00-00-00-00:AndroidAP Calling-Station-Id 00-11-22-33-44-55 Nas-Port 0x00000001 (1) Nas-Ip-Address 10.48.71.20 NAS-Identifier 0x6e6f (28271) Airespace / WLAN-Identifier 0x00000002 (2) User-Password cisco!123 Service-Type 0x00000008 (8) Framed-MTU 0x00000514 (1300) Nas-Port-Type 0x00000013 (19) Cisco / Audit-Session-Id 1447300a0000003041d5665c Acct-Session-Id 5c66d541/00:11:22:33:44:55/743 test radius auth request successfully sent. Execute 'test aaa show radius' for response (Cisco Controller) >test aaa show radius Radius Test Request Wlan-id........................................ 2 ApGroup Name................................... none Radius Test Response Radius Server Retry Status ------------- ----- ------ 10.48.39.128 1 Success Authentication Response: Result Code: Success Attributes Values ---------- ------ User-Name Alice State ReauthSession:1447300a0000003041d5665c Class CACS:1447300a0000003041d5665c:rmanchur-ise/339603379/59 Tunnel-Type 0x0000000d (13) Tunnel-Medium-Type 0x00000006 (6) Tunnel-Group-Id 0x000005c5 (1477) (Cisco Controller) >

- ワイヤレスクライアントの接続に関する問題をトラブルシューティングするには、

debug client <mac-address>を使用します。 - WLCでの認証と認可の問題をトラブルシューティングするには、

debug aaa all enableコマンドを使用します。

注:デバッグが行われるMACアドレスに基づいて出力を制限するには、このコマンドと

debug mac addrのみを使用します。 - 問題である認証の失敗とAD通信の問題を特定するには、ISEライブログとセッションログを参照してください。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

19-Sep-2007

|

初版 |

シスコ エンジニア提供

- ローマンマンチュールCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック