はじめに

このドキュメントでは、Cisco TACの分析用にCisco Secure Clientのトラブルシューティングデータを収集するためのツールであるDARTについて説明します。

背景説明

DARTウィザードは、Cisco Secure Clientを実行するデバイス上で実行され、Secure Clientから、またはSecure Clientなしで単独で起動できます。

前提条件

要件

次の項目に関する知識があることを推奨しています。

- Cisco Secureクライアント5.x

- 適応型セキュリティ アプライアンス(ASA)

- Firepower Threat Defense(FTD)

使用するコンポーネント

このドキュメントの情報は、次のオペレーティングシステムに基づくものです。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

手順

設置

エンドポイントにDARTをインストールするには、2つの方法があります。導入前パッケージを使用して、対象のPCに手動でインストールできます。または、割り当てられた「グループポリシー」の下で設定することで、ASA/FTDから導入できます。

パッケージの事前展開

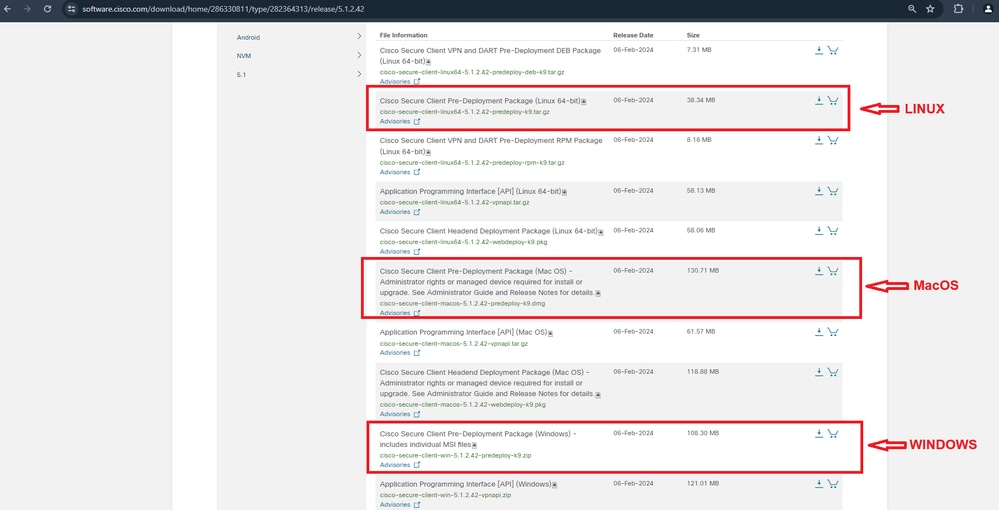

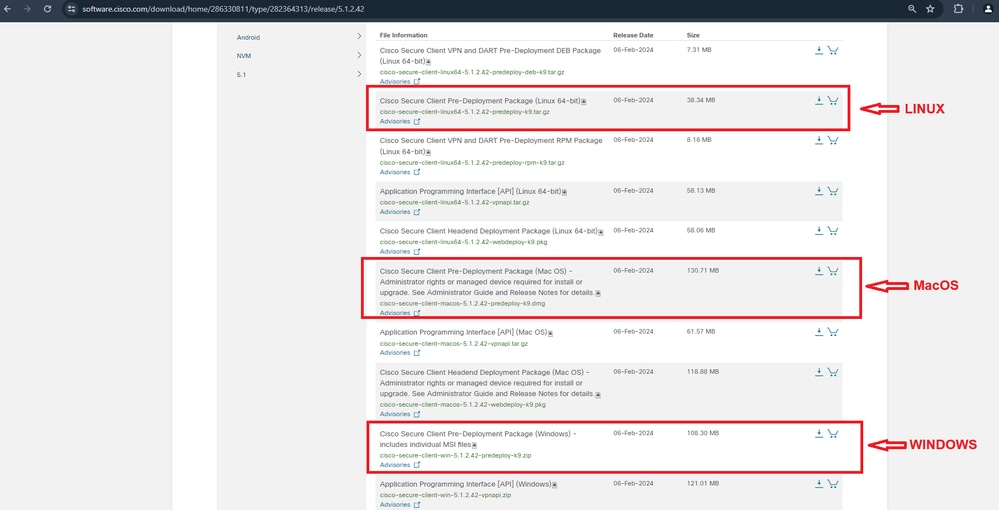

ステップ 1:オペレーティングシステムに従って、シスコソフトウェアサイトからセキュアクライアント導入前パッケージをダウンロードします。

Secure Clientパッケージのダウンロード

Secure Clientパッケージのダウンロード

ステップ 2:別のオペレーティングシステムに手動でインストールする。

Windows用DART:

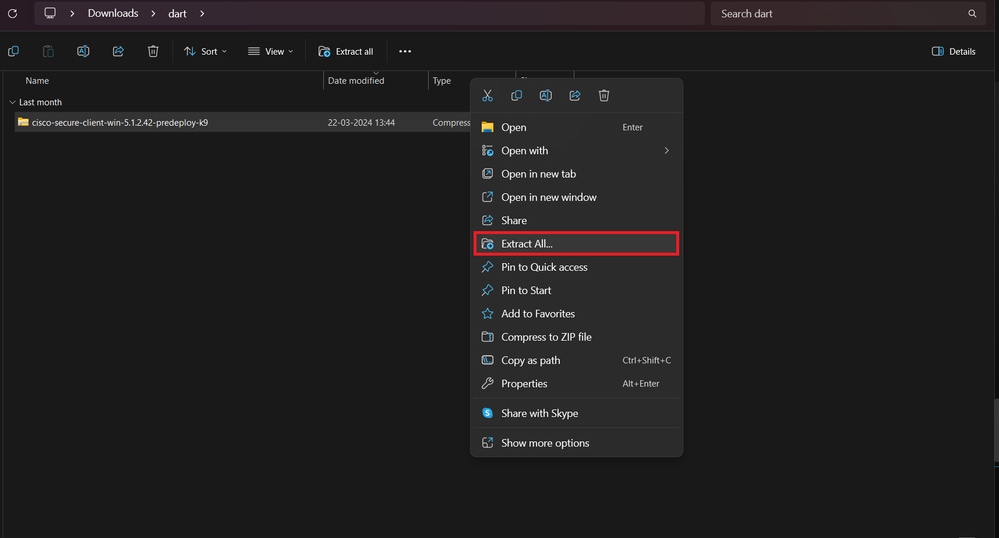

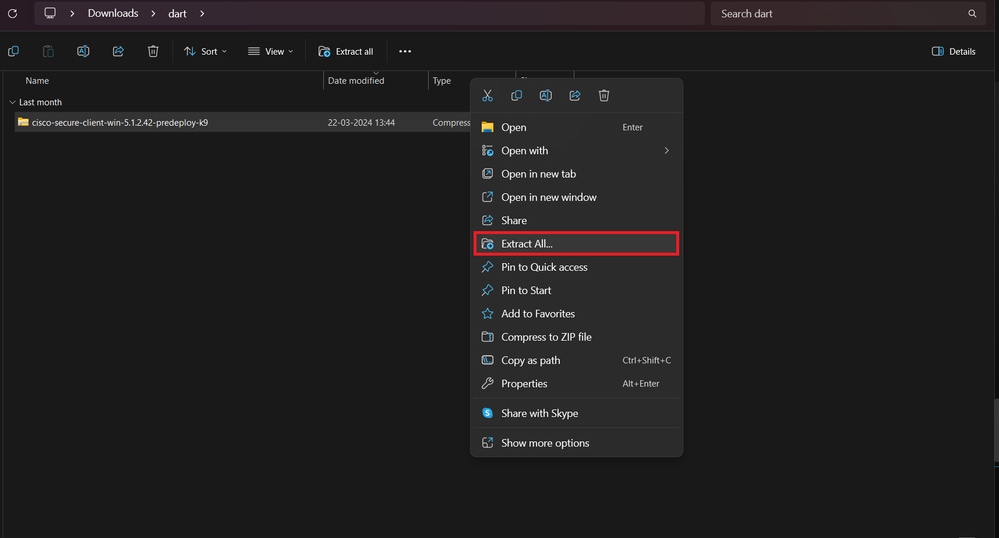

1. 配置前パッケージを抽出します。

展開前パッケージの抽出

展開前パッケージの抽出

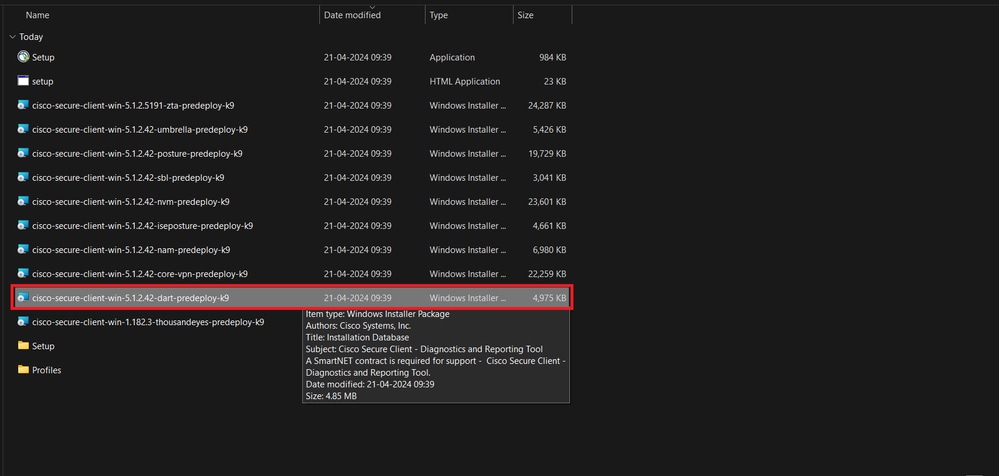

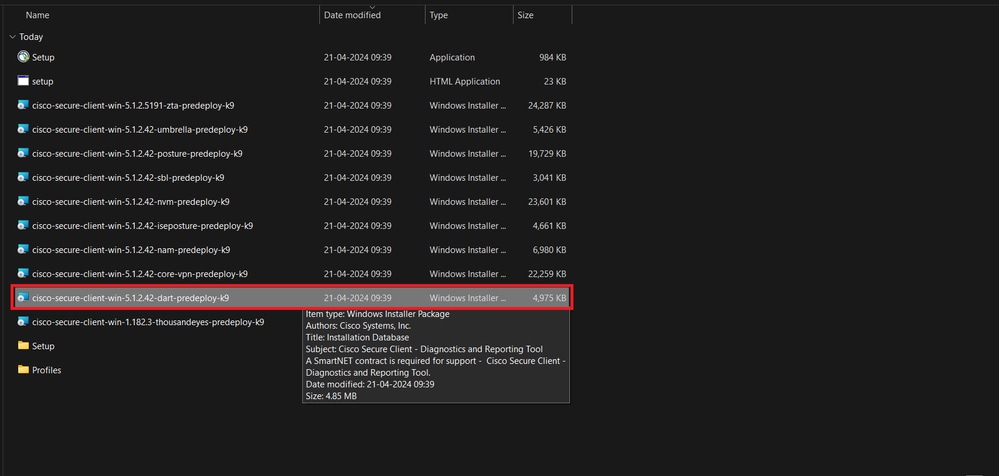

2. DART MSIインストーラをクリックします。

MSIインストーラ

MSIインストーラ

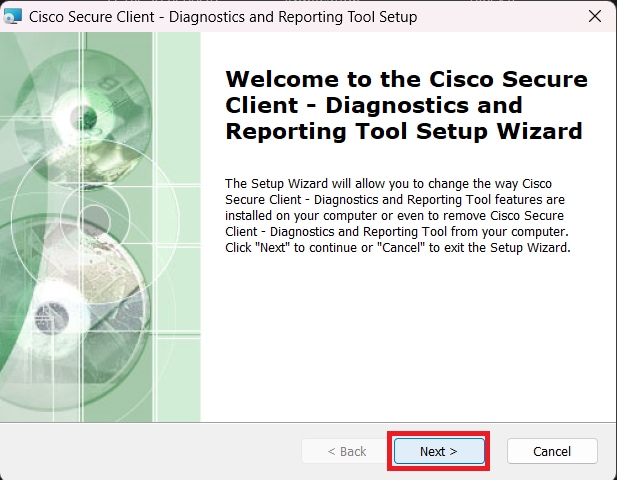

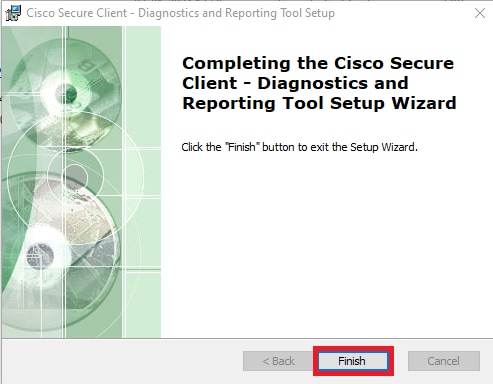

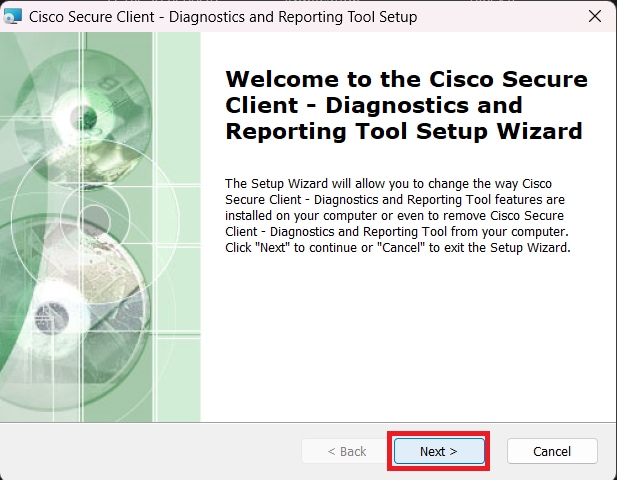

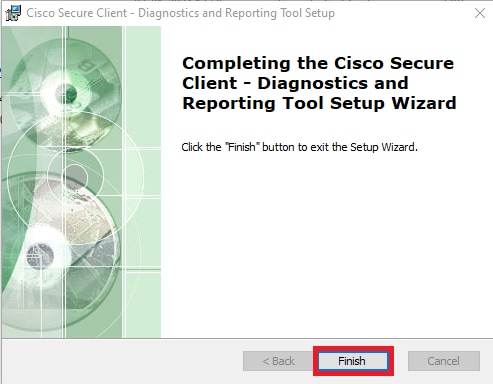

3. DARTのインストールに関する画面の指示に従います。

次に進む

次に進む

インストール完了

インストール完了

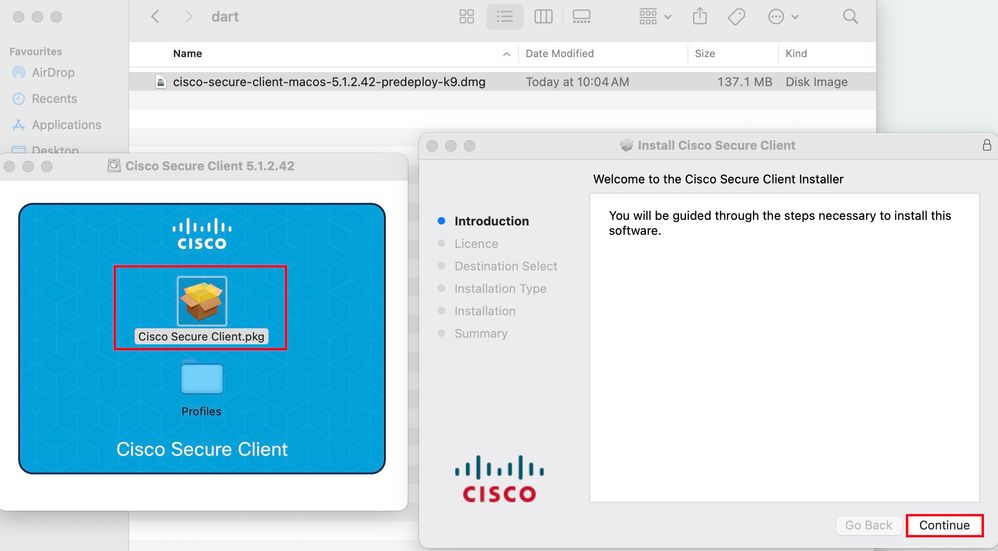

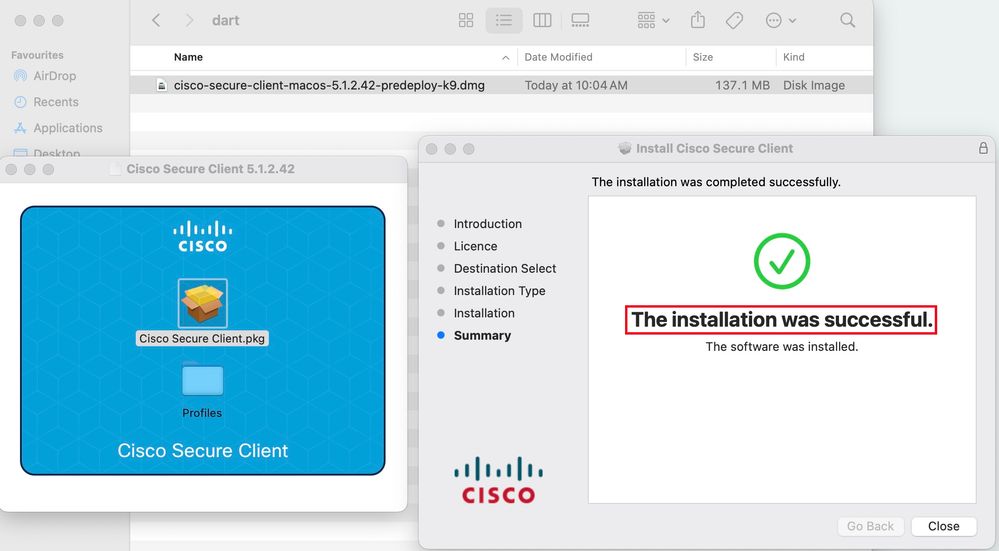

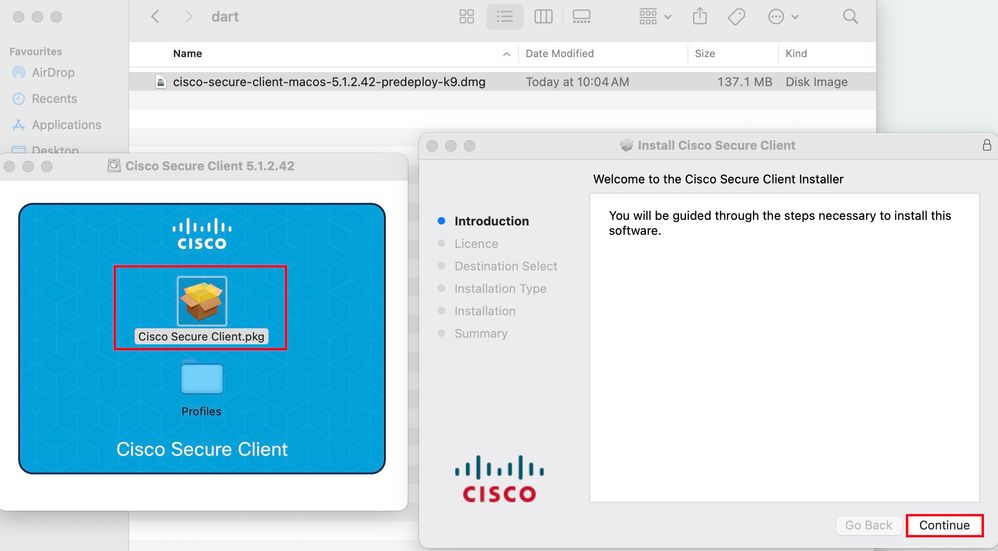

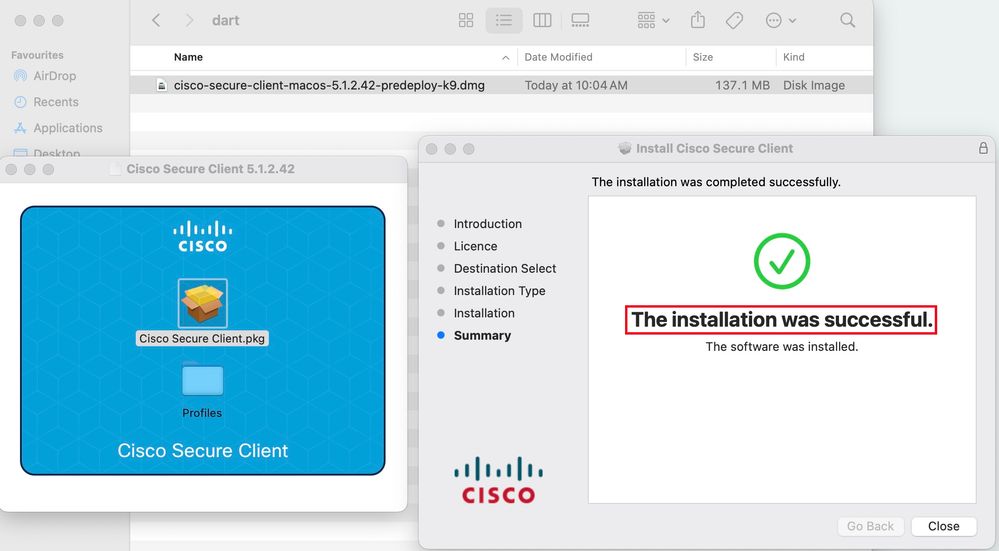

MacOS用DART:

1. DMGインストーラファイルをダブルクリックしてから、Cisco Secure Client.pkgをクリックします。

Secure Client pkgのインストール

Secure Client pkgのインストール

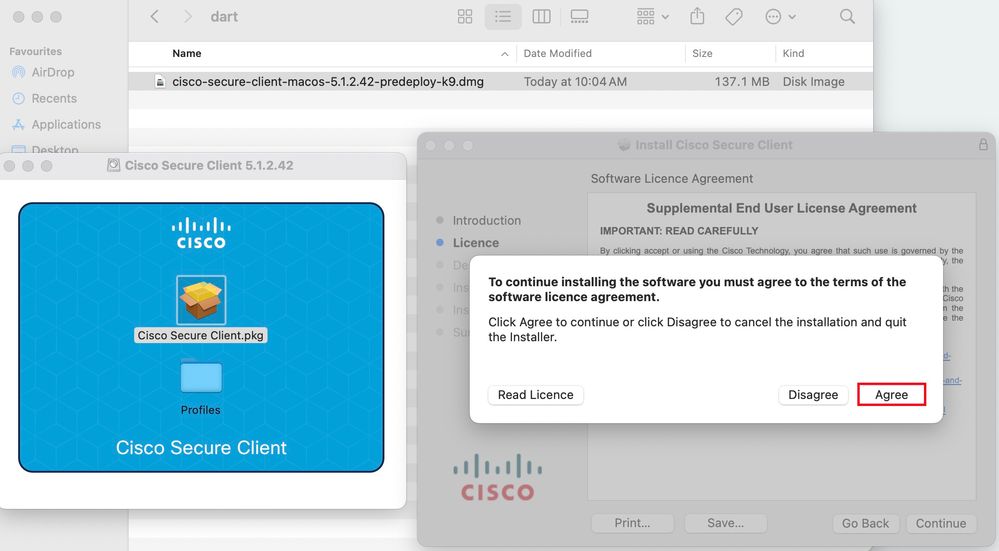

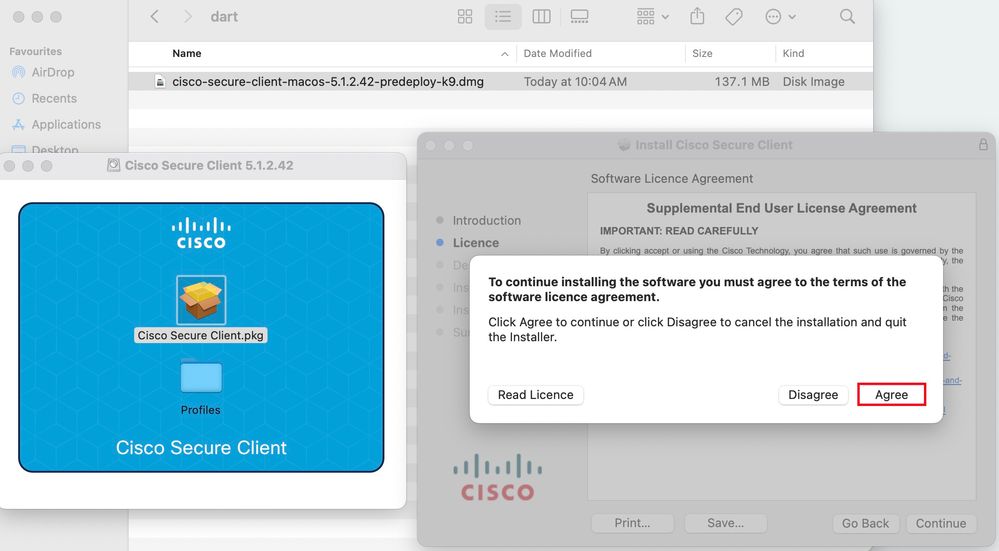

2. ライセンスを読み、それに応じて続行します。

続行することに同意する

続行することに同意する

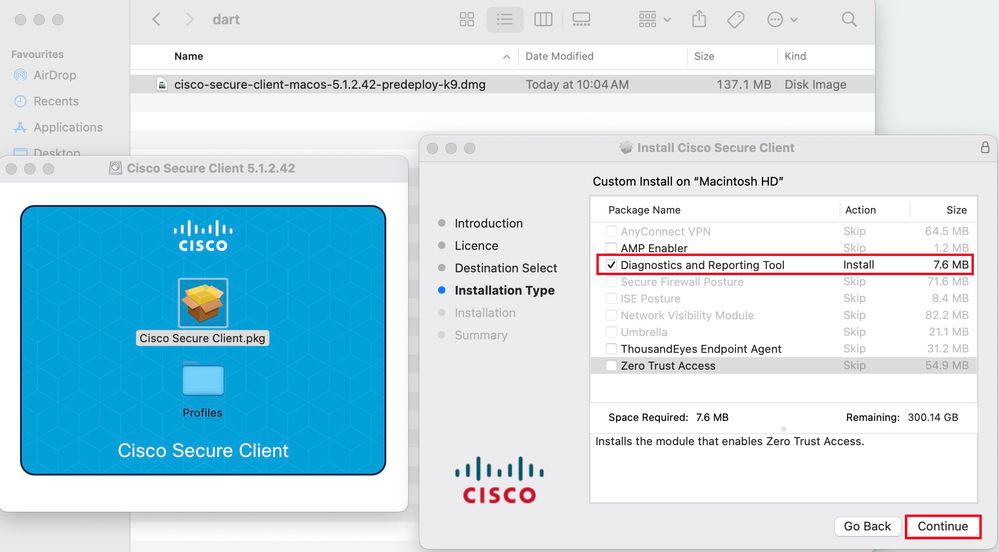

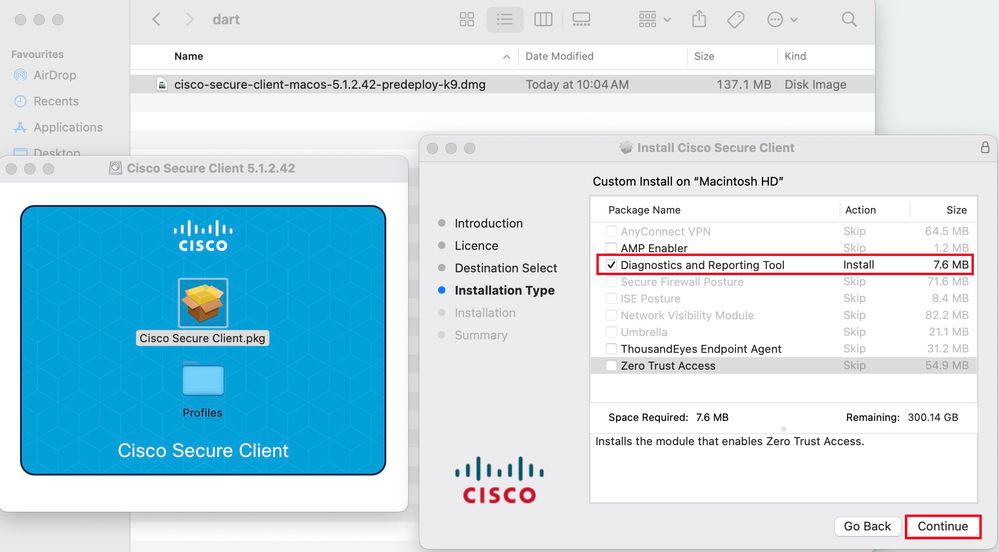

3. Diagnostic and Reporting Toolにチェックマークを入れ、Continueをクリックします。

DARTのインストール

DARTのインストール

4. DARTのインストールに関する画面の指示に従います。

インストール完了

インストール完了

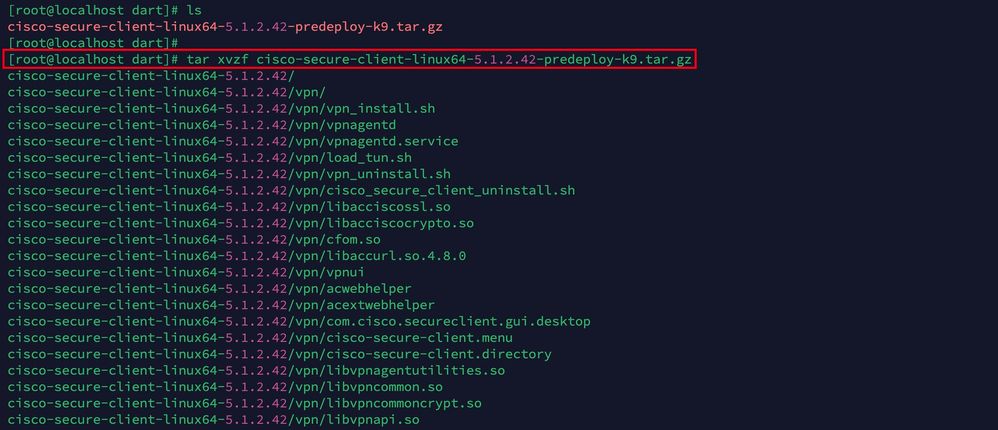

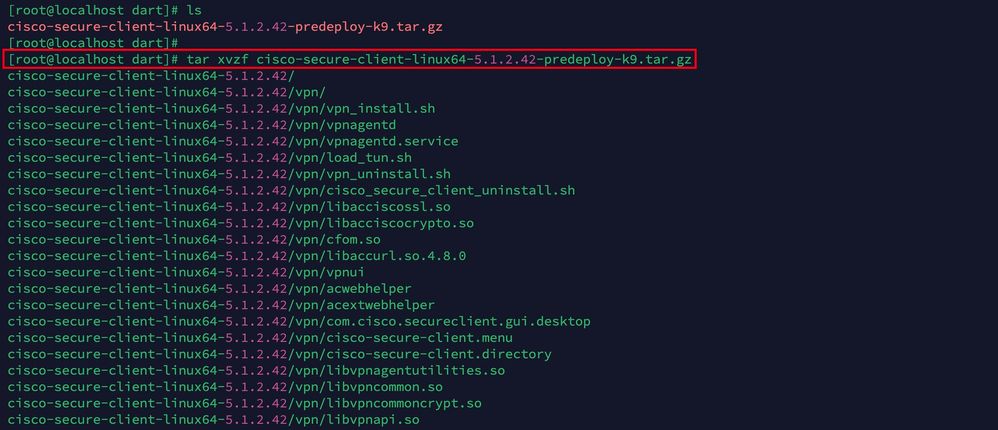

Linux向けDART:

1. 次のコマンドを使用して、Linux配置前パッケージを解凍します。

tar xvzf cisco-secure-client-linux64-5.1.2.42-predeploy-k9.tar.gz

Untar linux pkg

Untar linux pkg

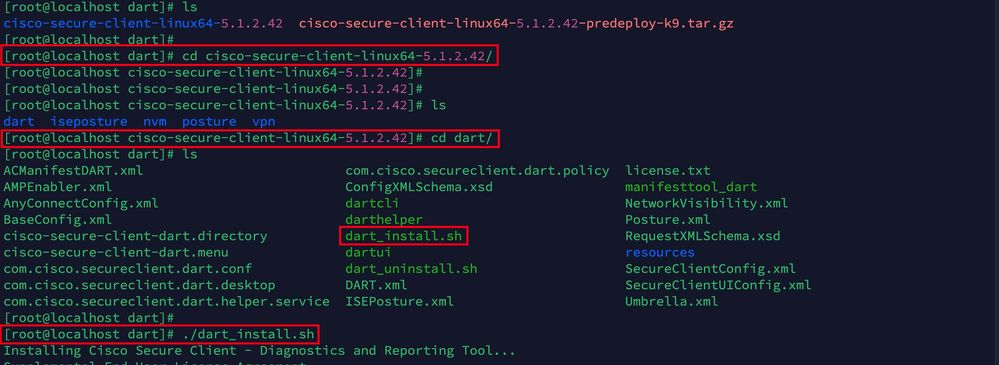

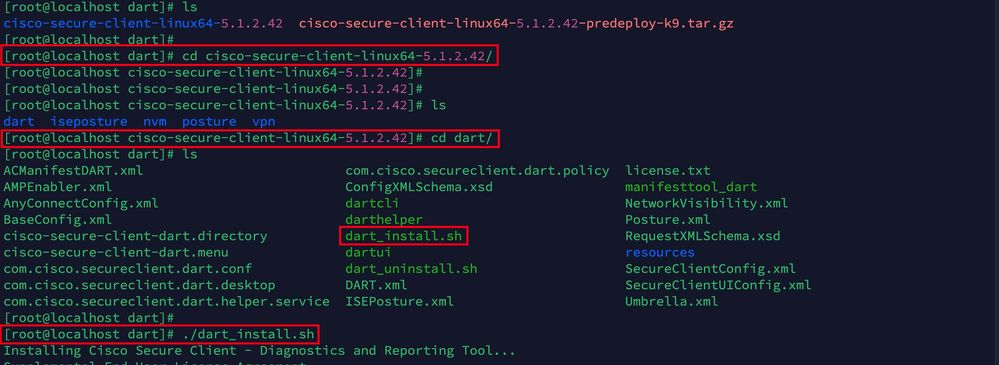

2. /cisco-secure-client-linux64-5.x/dartに移動し、dart_install.shを実行します。

DARTのインストール

DARTのインストール

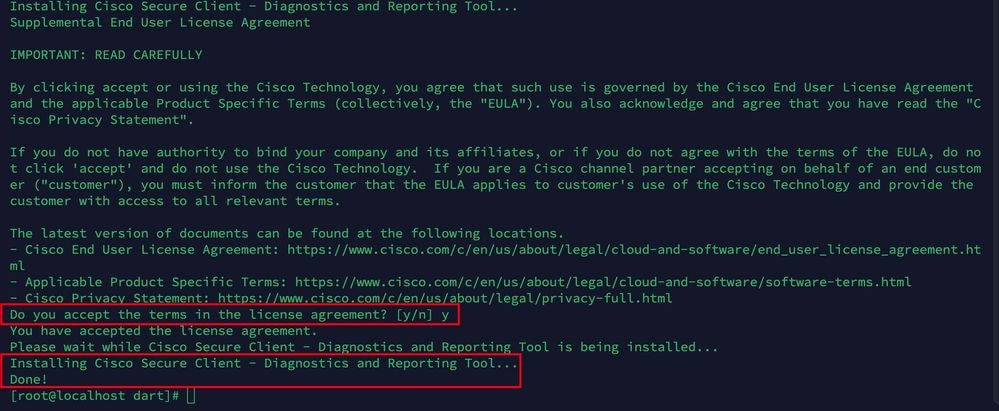

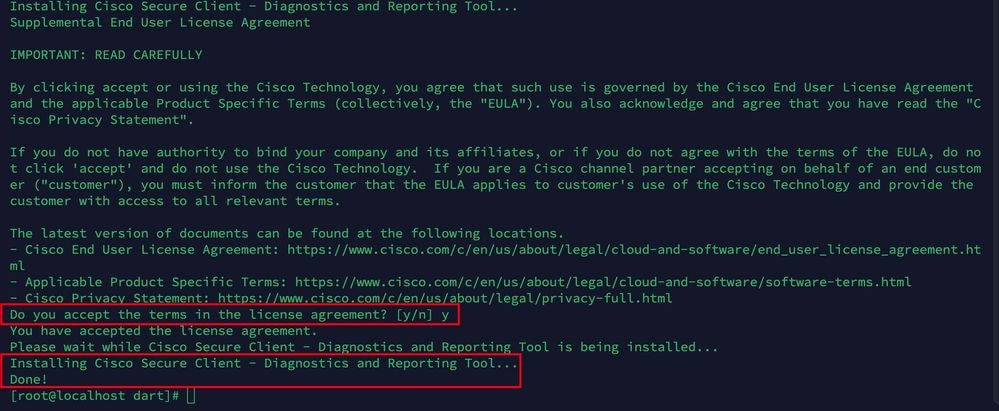

3. DARTをインストールするためのライセンス契約の条項に同意します。

契約に同意

契約に同意

4. インストール後、DARTおよびセキュア・クライアントには次の場所からアクセスできます。

Application > Internet > Cisco Secure Client

Application > Internet > Cisco Secure Client - DART

ASA/FTDからの導入

ASAやFTDなどのヘッドエンドは、ユーザがリモートアクセスVPNに接続するときに、dart、vpngina、ampenablerなどのさまざまなanyconnectモジュールをエンドポイントに導入する機能を提供します。

FTD

FMCまたはFDMからFTDを管理している場合は、このガイドを参照して、グループポリシーを使用してDARTおよびその他のモジュールをFTDに展開してください。

ASA

ターゲットのグループポリシーのwebvpnセクションのanyconnect modules value dartを設定します。

group-policy NAME_OF_GROUP_POLICY internal

group-policy NAME_OF_GROUP_POLICY attributes

dns-server value 8.8.8.8

vpn-tunnel-protocol ssl-client

split-tunnel-policy tunnelspecified

split-tunnel-network-list value split-acl

webvpn

anyconnect modules value dart

anyconnect profiles value Asa type user

ASA/FTDへの接続を確立します。

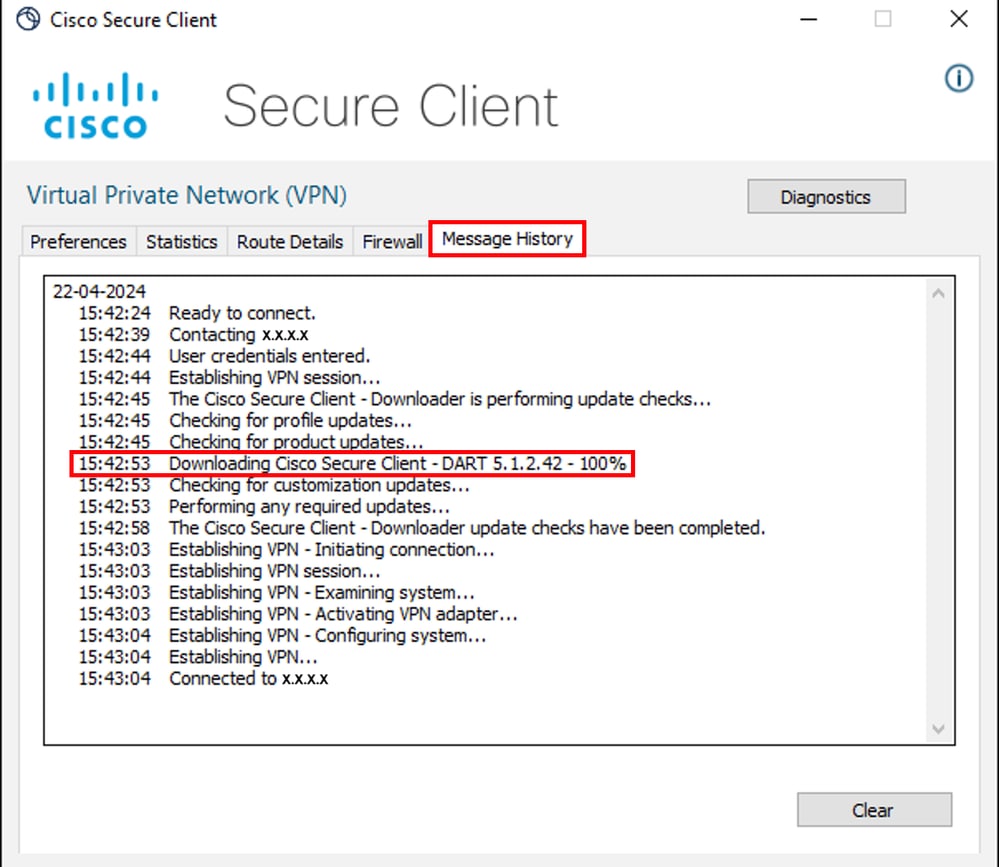

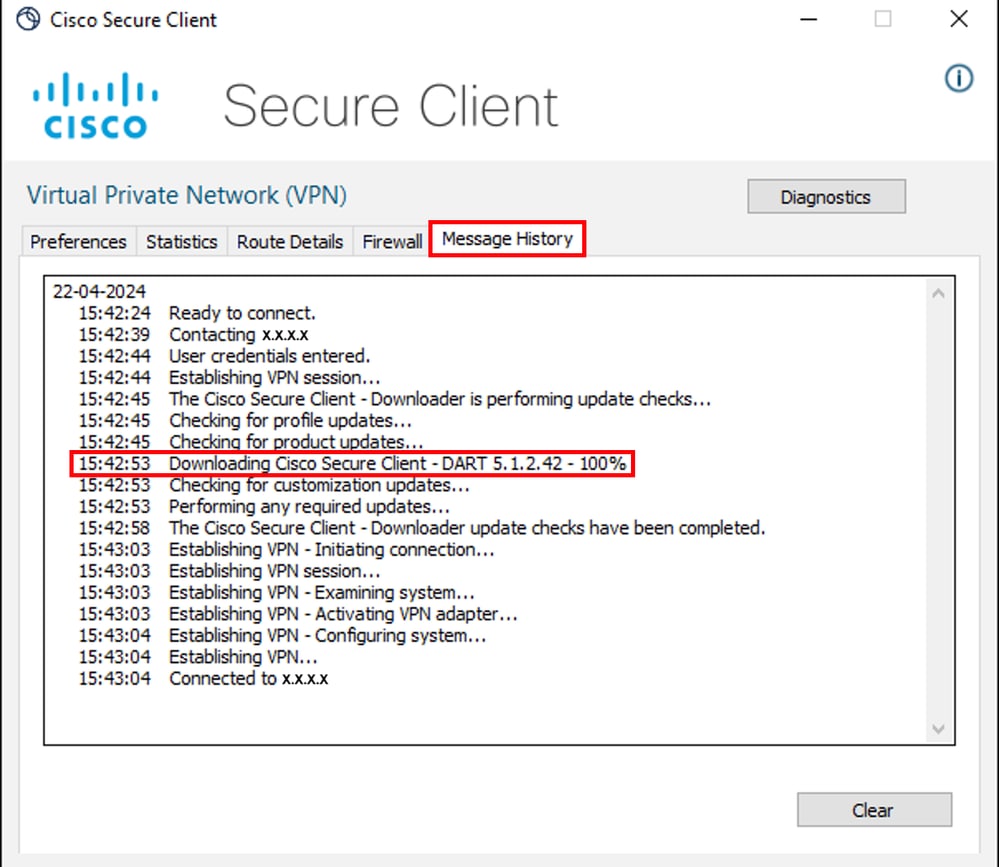

Settings > VPN > Message Historyに移動し、ダウンロードされたモジュールの詳細を表示します。

モジュールのダウンロード

モジュールのダウンロード

DARTバンドルの収集

Windows

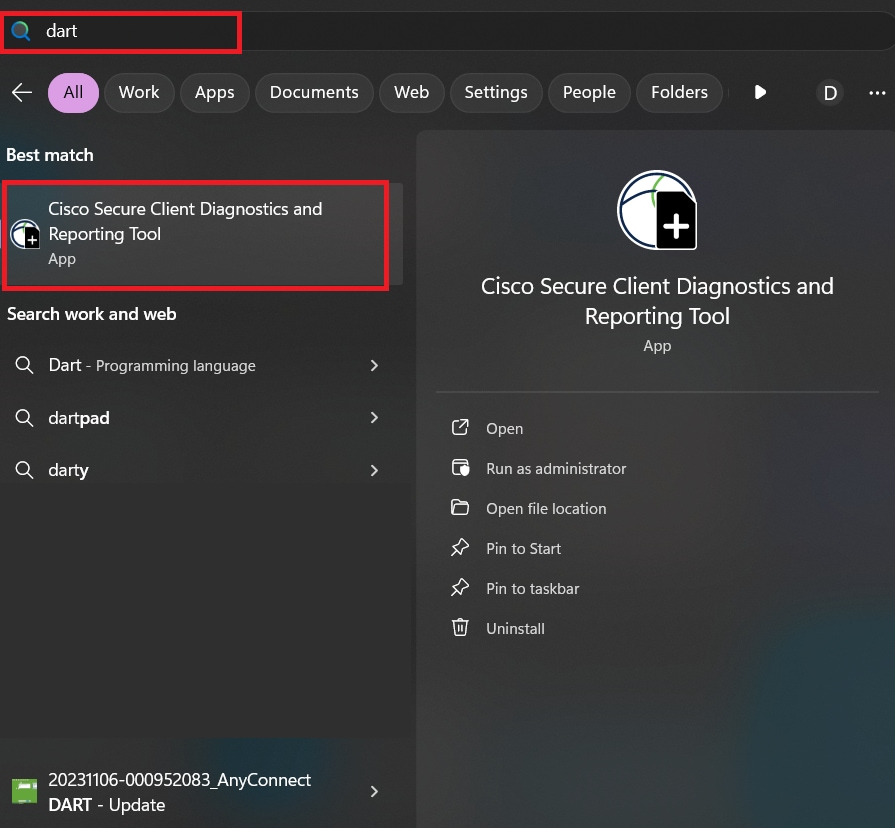

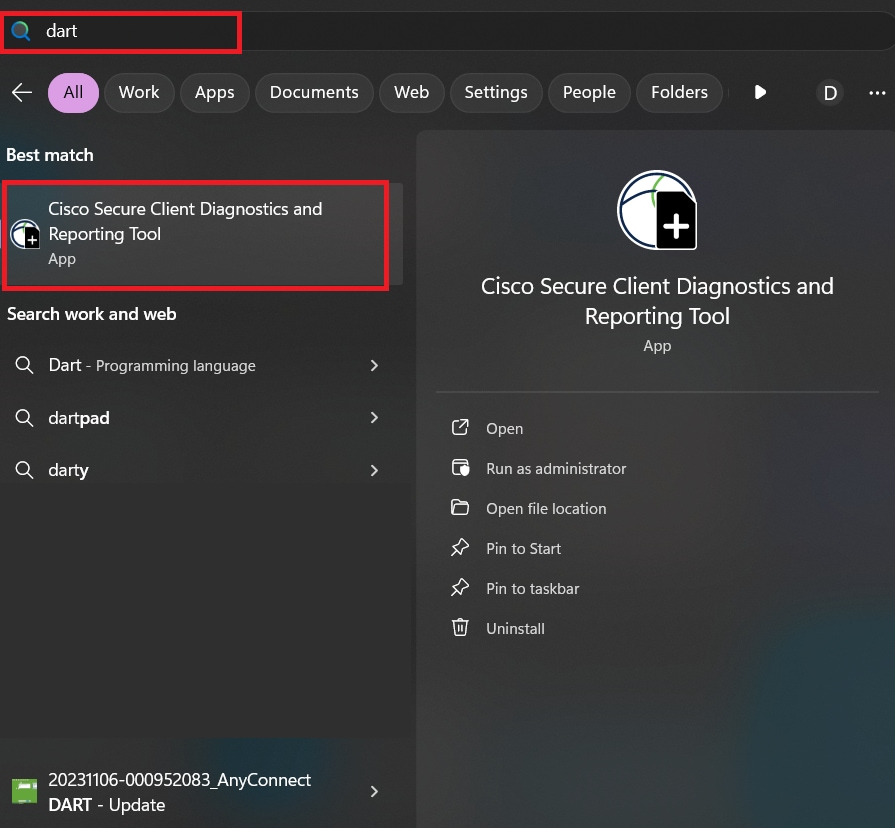

ステップ 1:スタートメニューまたはCisco Secure ClientからDARTを起動します。

スタートメニュー

スタートメニュー

または

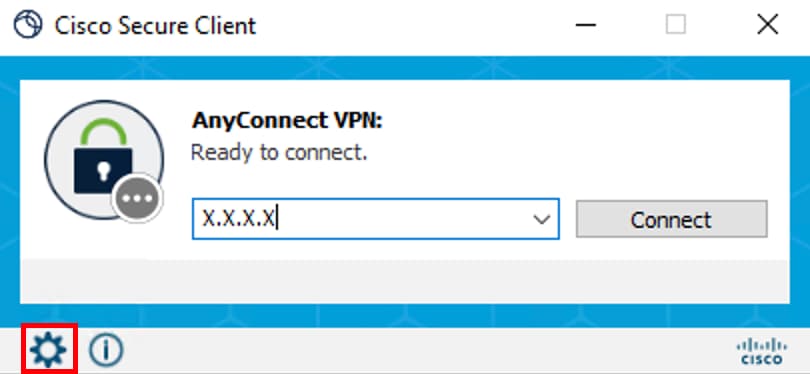

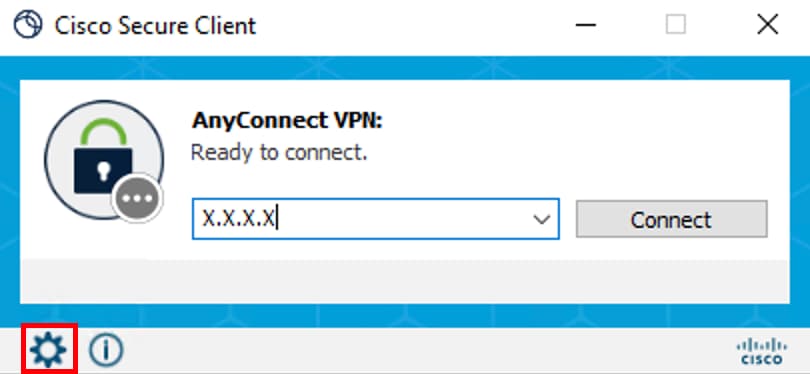

Cisco Secure Client

Cisco Secure Client

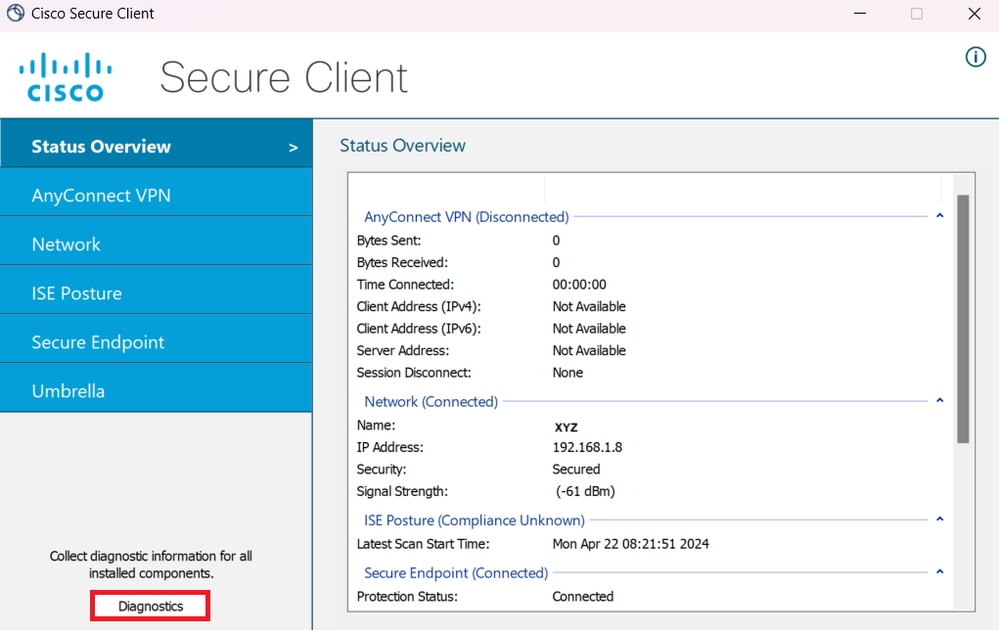

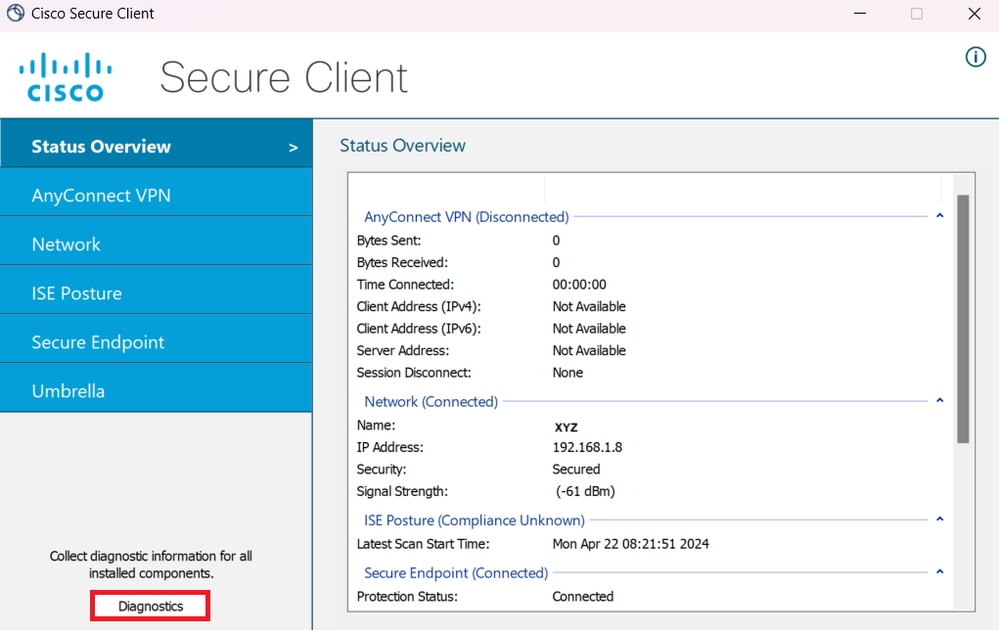

ステップ 2:Diagnosticsをクリックして、DARTログを収集します。

診断の起動

診断の起動

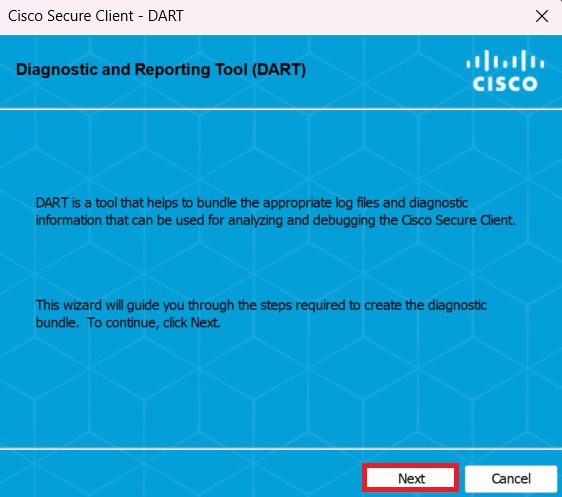

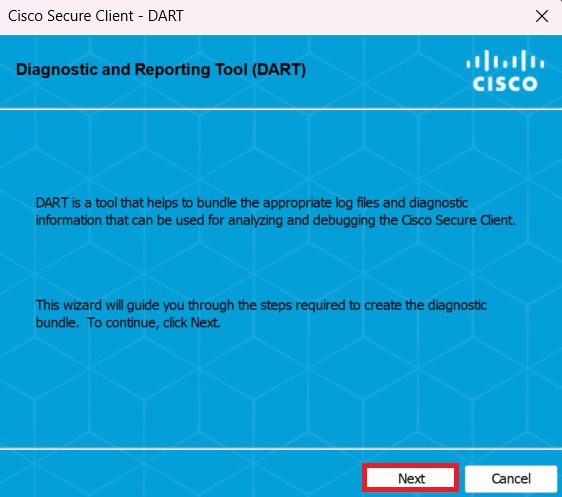

ステップ 3:DARTバンドルを収集するには、画面の指示に従ってください。

DART:次へ

DART:次へ

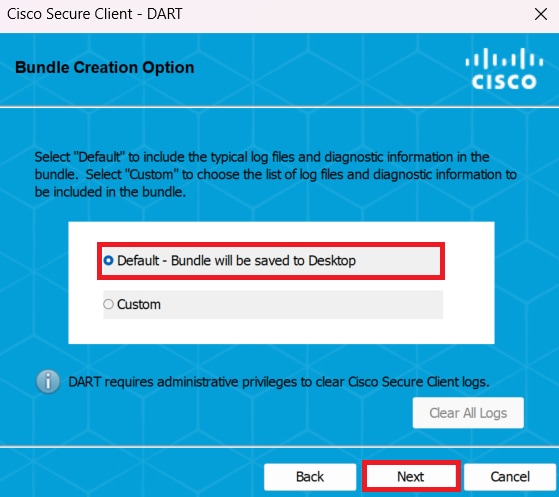

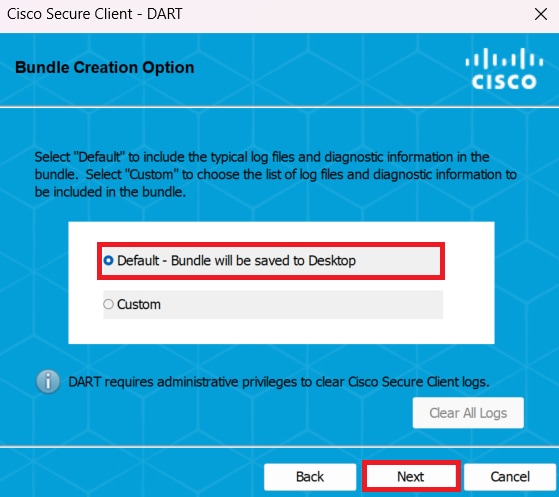

ステップ 4:DARTバンドルをデスクトップに保存するには、Defaultオプションを選択して、Nextをクリックします。

バンドル作成オプション

バンドル作成オプション

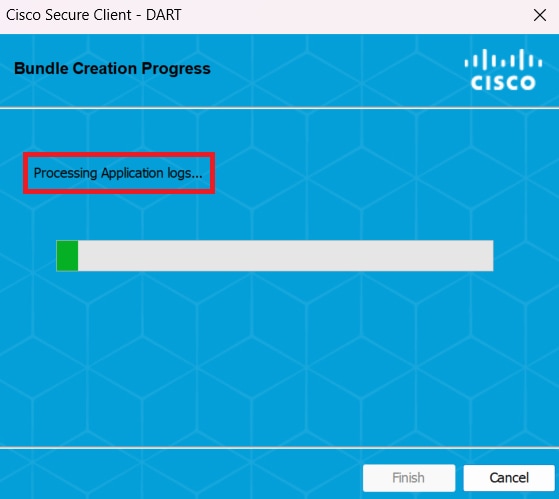

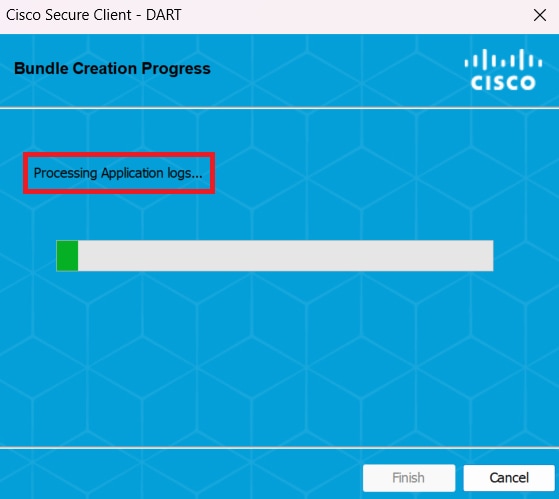

ステップ 5:Windowsがログの処理と収集を開始します。

ログの処理

ログの処理

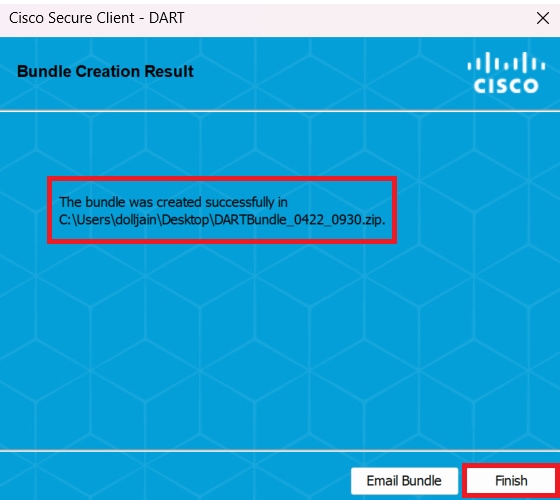

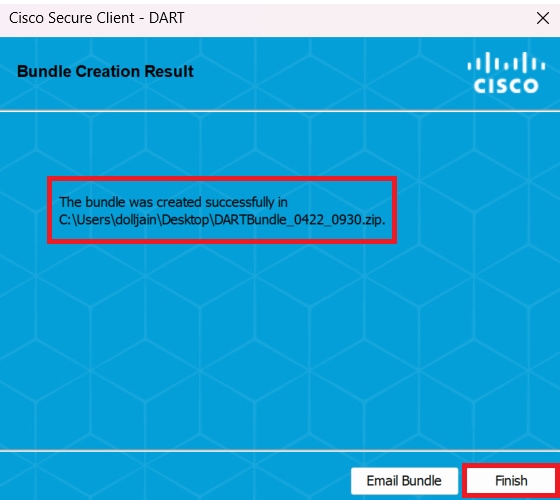

手順 6: 処理後、DARTバンドルはデフォルトでデスクトップに保存されます。

作成されたDART

作成されたDART

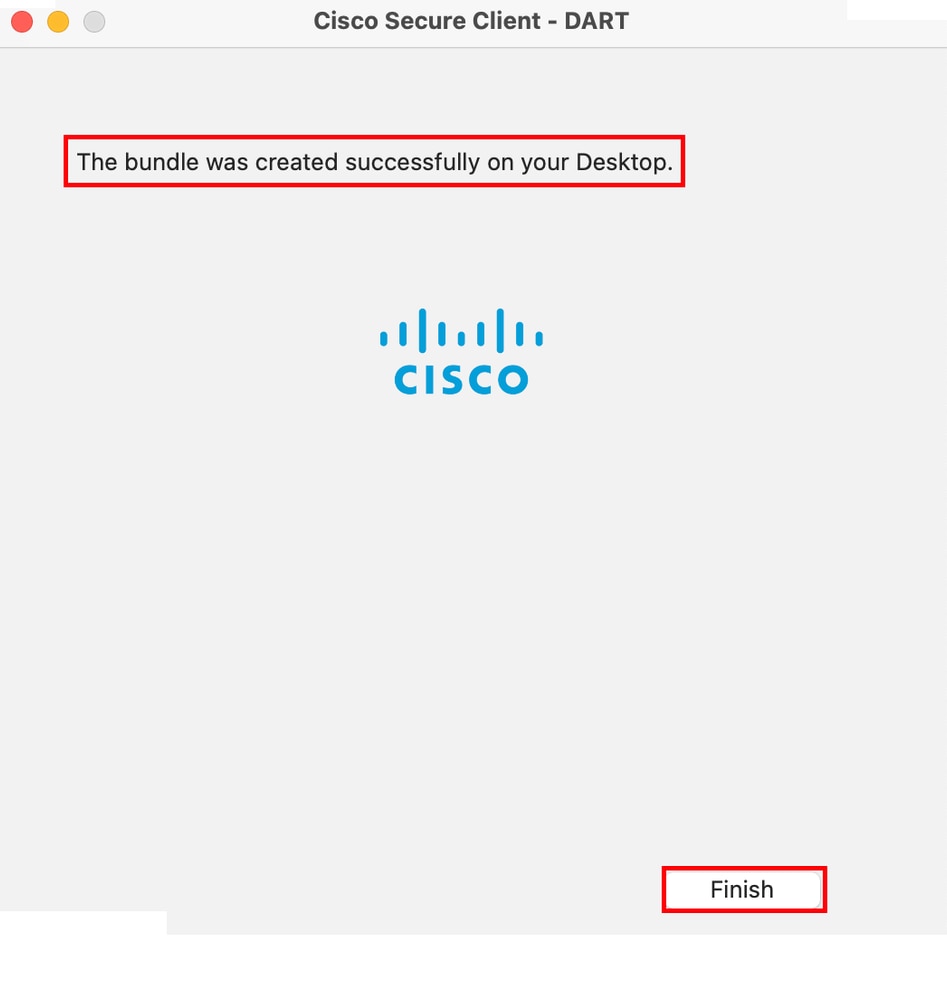

MacOS

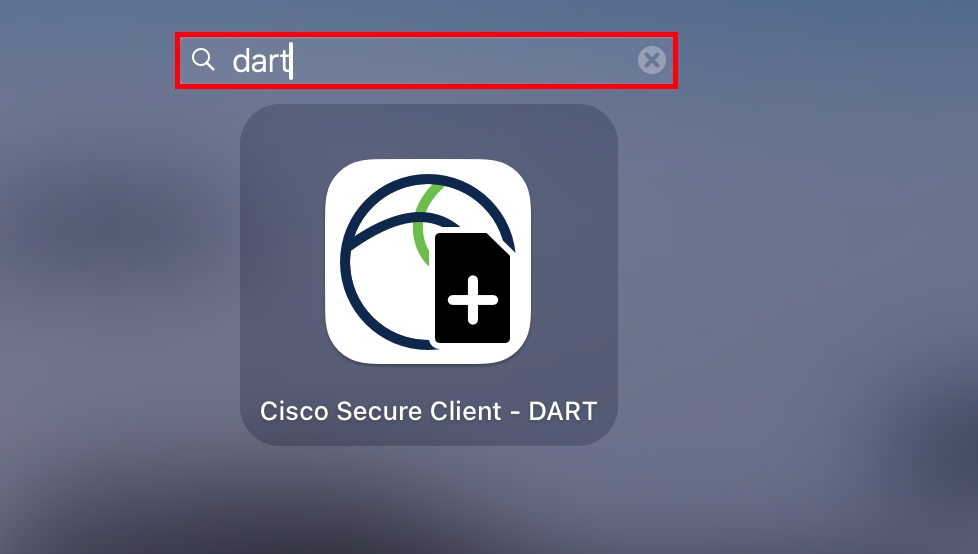

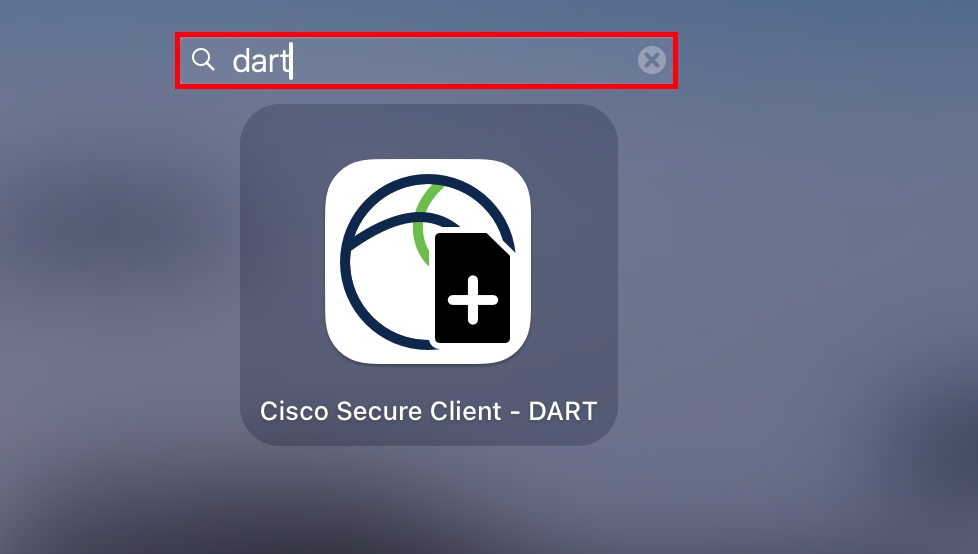

ステップ 1:Generating Diagnostics Reportをクリックして、Mac LaunchpadまたはCisco Secure ClientからDARTを起動します。

Mac起動パッド

Mac起動パッド

または

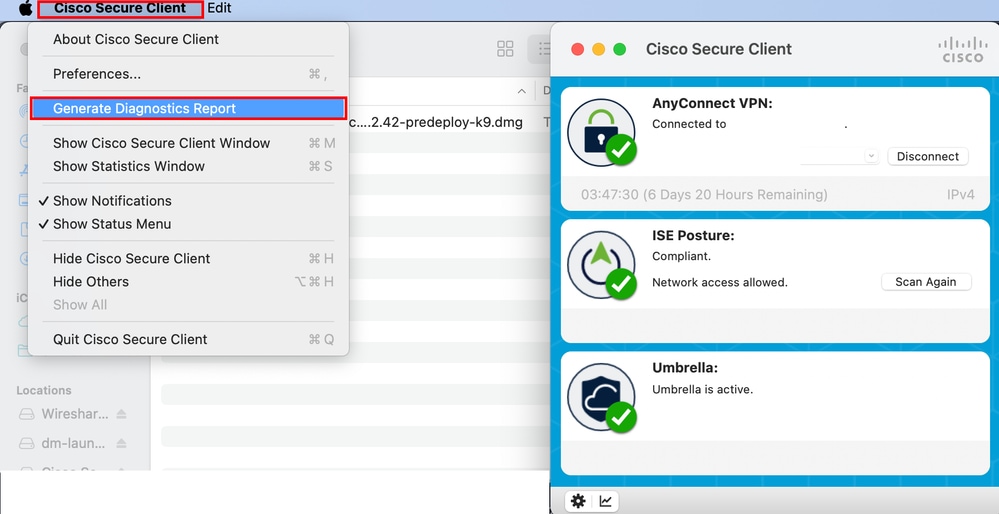

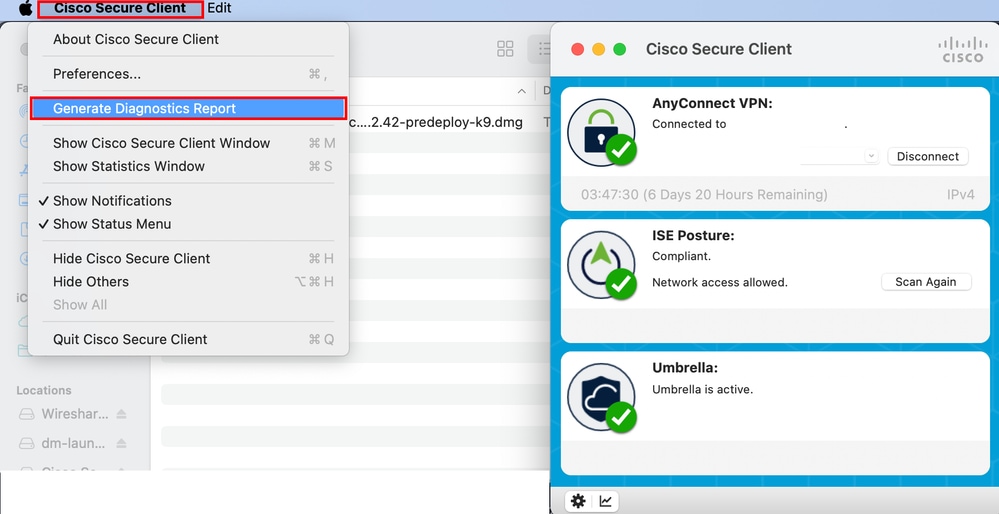

Cisco Secure Client

Cisco Secure Client

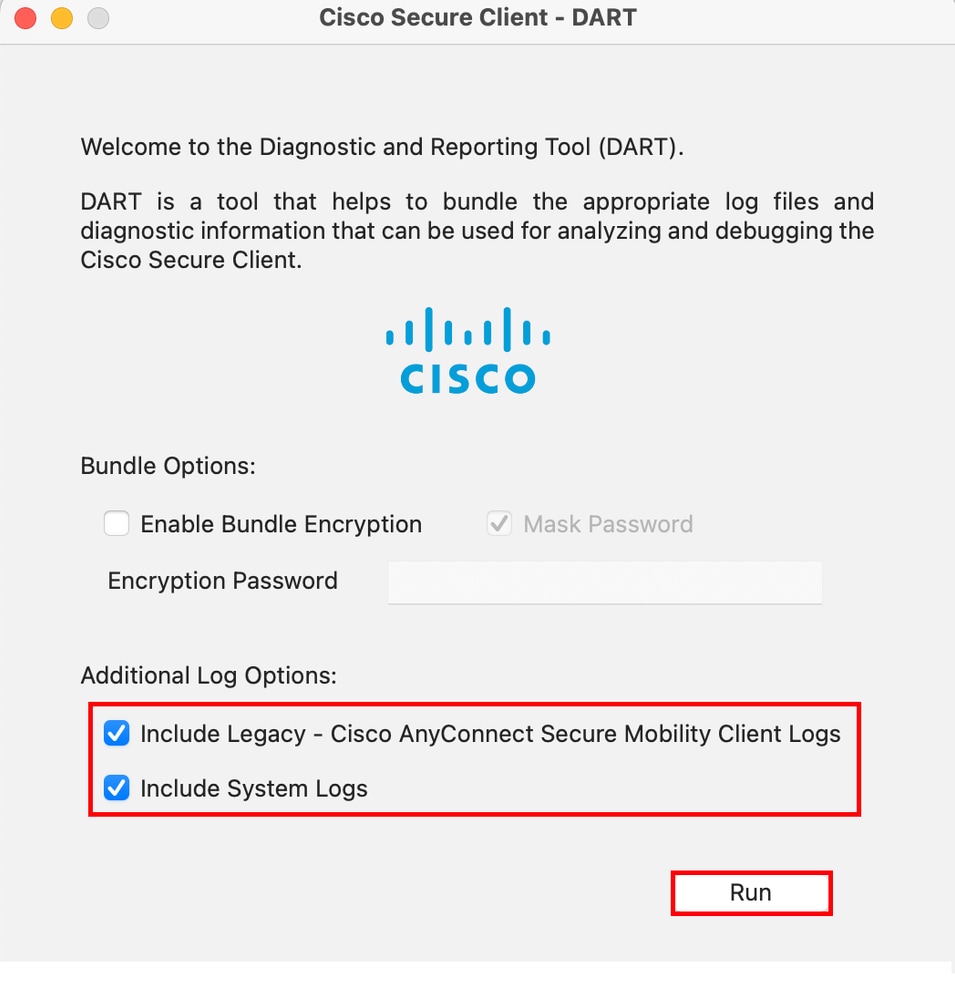

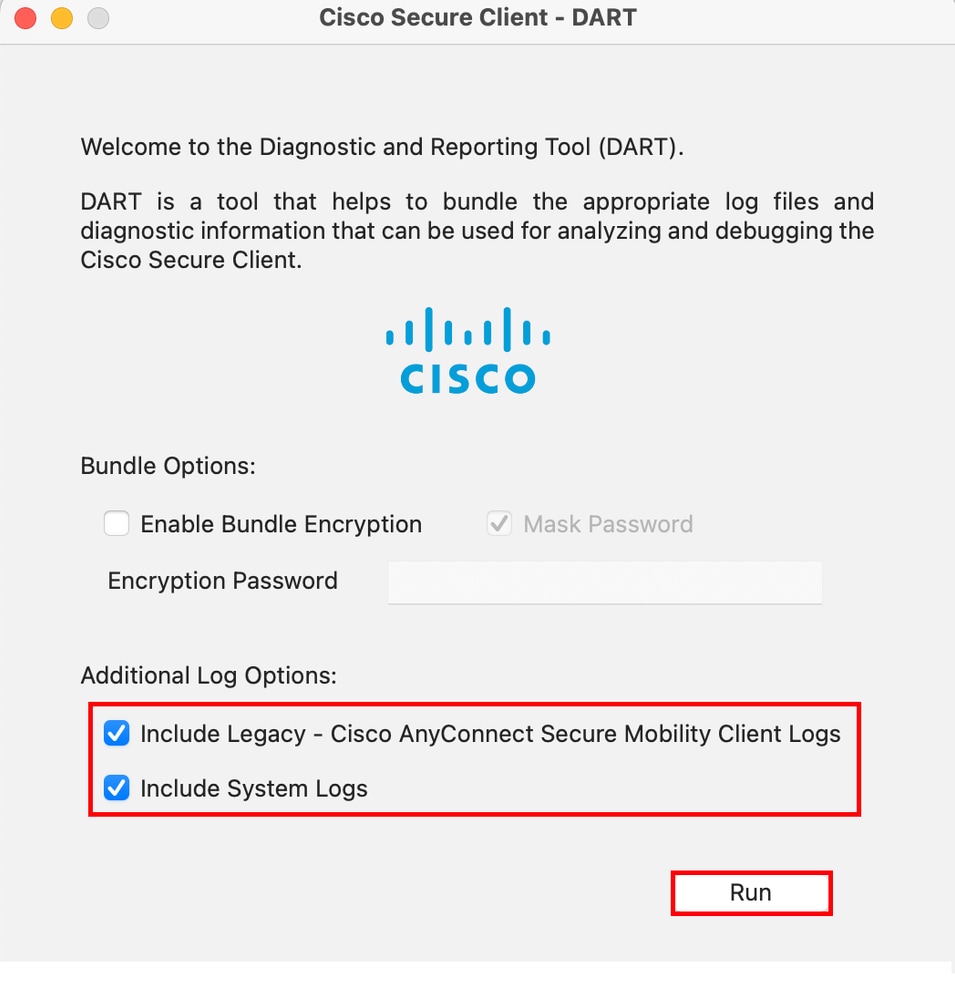

ステップ 2:要件に従ってレガシーおよびシステムログを含める追加のログオプションを選択し、Runをクリックします。

その他のログオプション

その他のログオプション

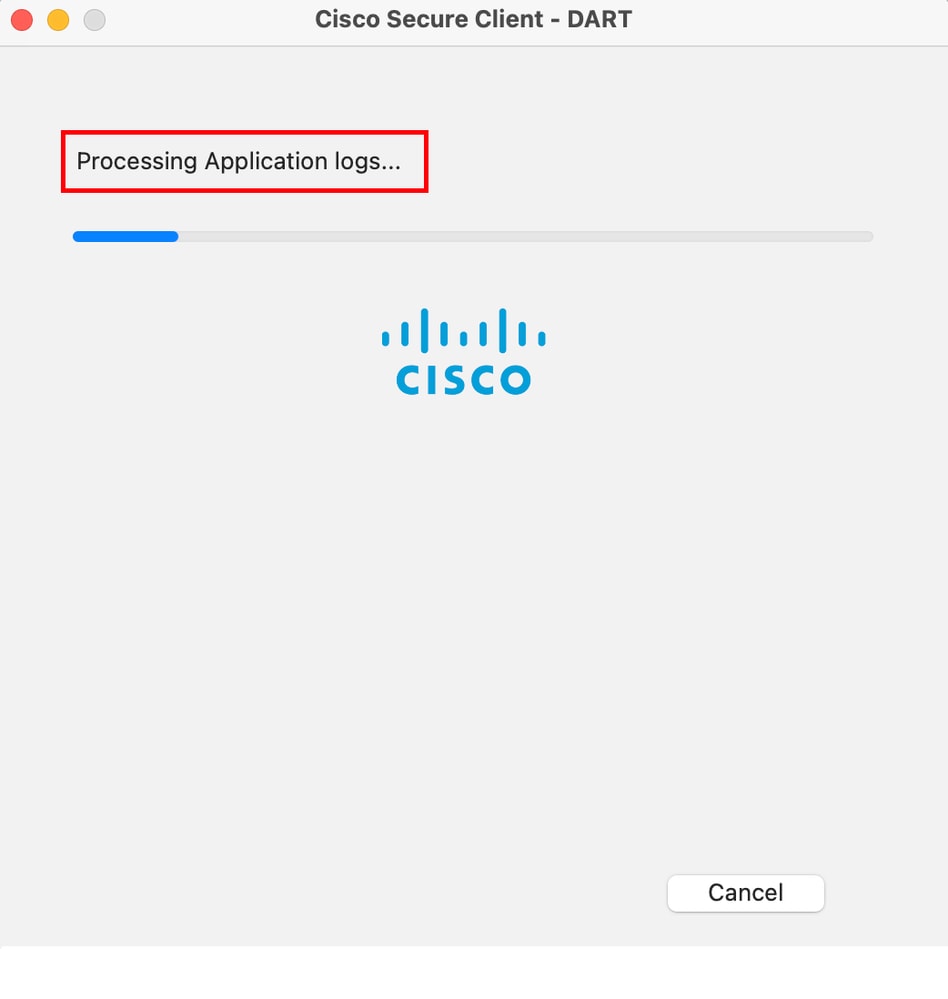

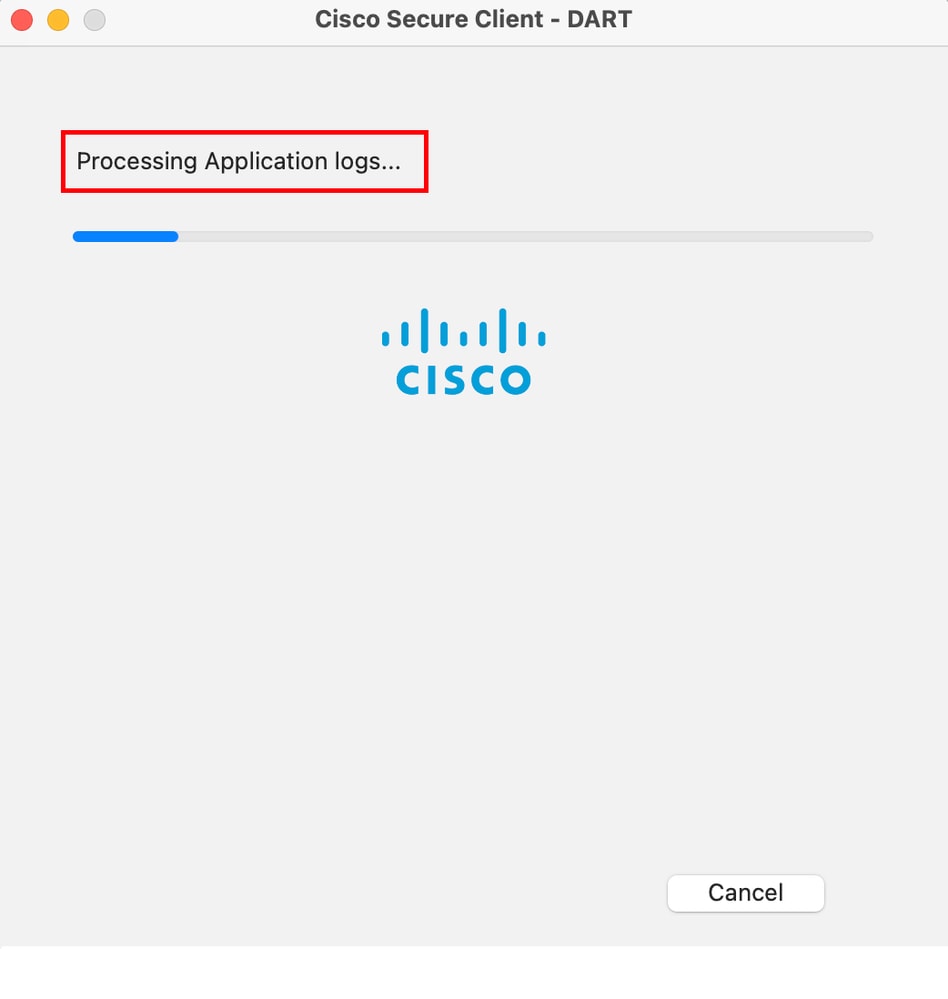

ステップ 3:MacOSが処理を開始し、ログの収集を開始します。

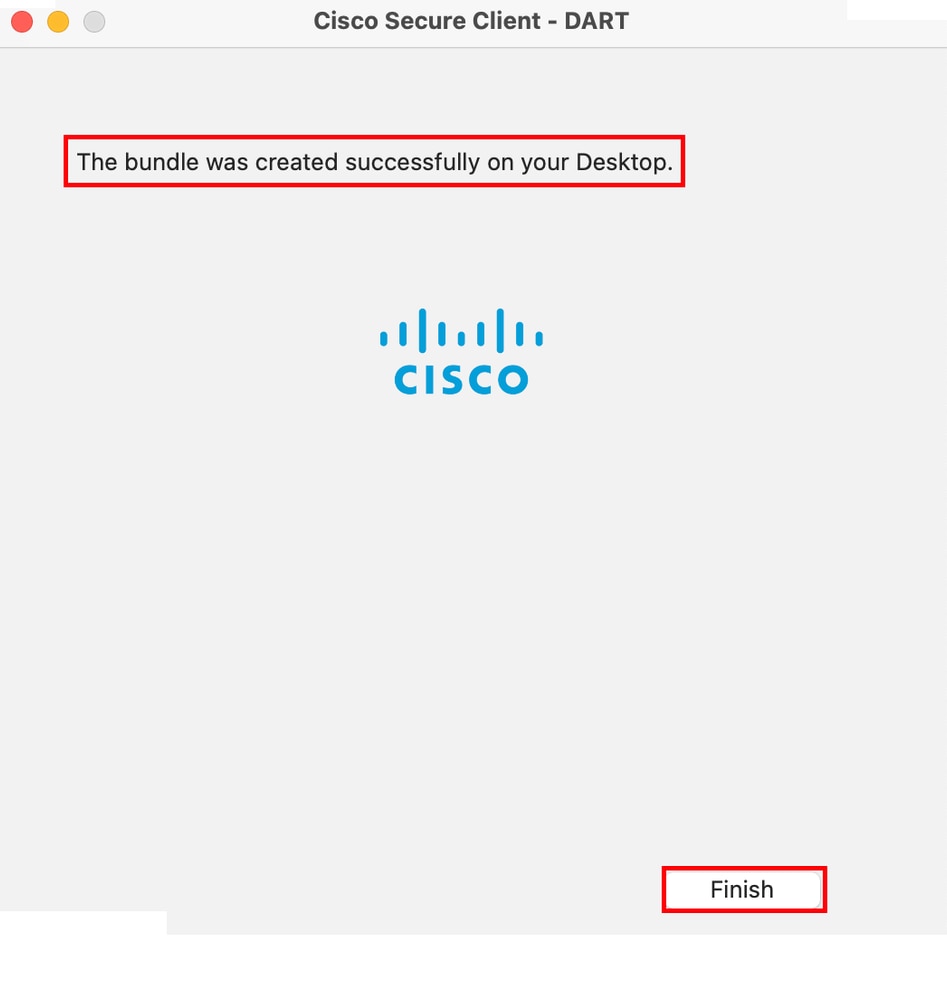

ログの処理ステップ 4:処理後、DARTバンドルはデフォルトでデスクトップに保存されます。

ログの処理ステップ 4:処理後、DARTバンドルはデフォルトでデスクトップに保存されます。

DARTバンドルが作成されました

DARTバンドルが作成されました

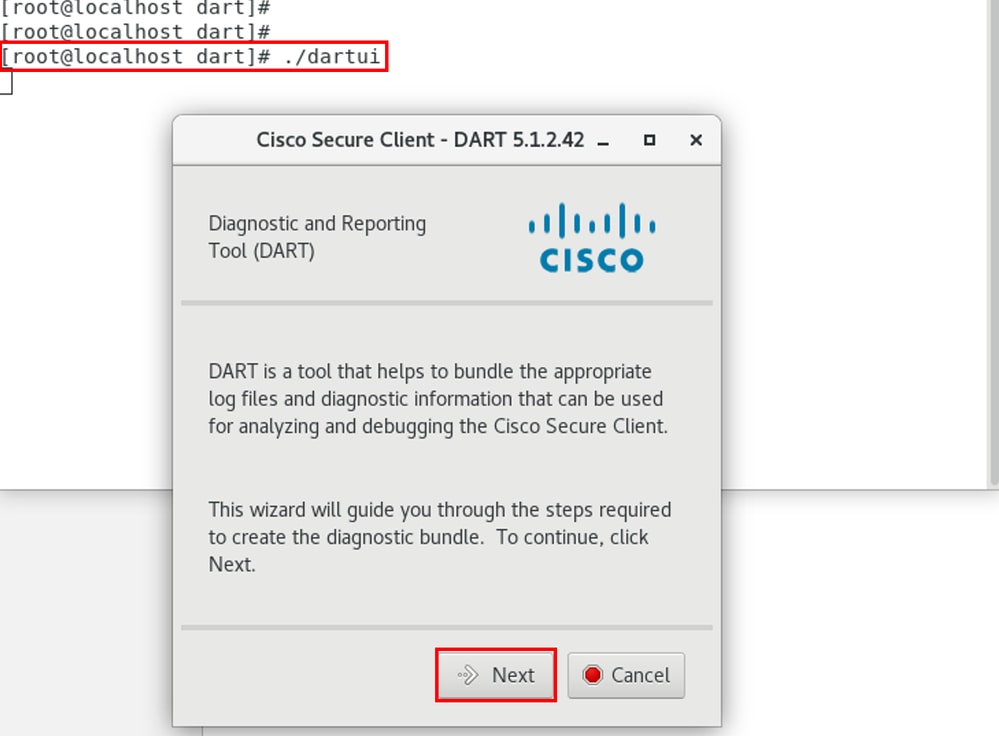

Linux

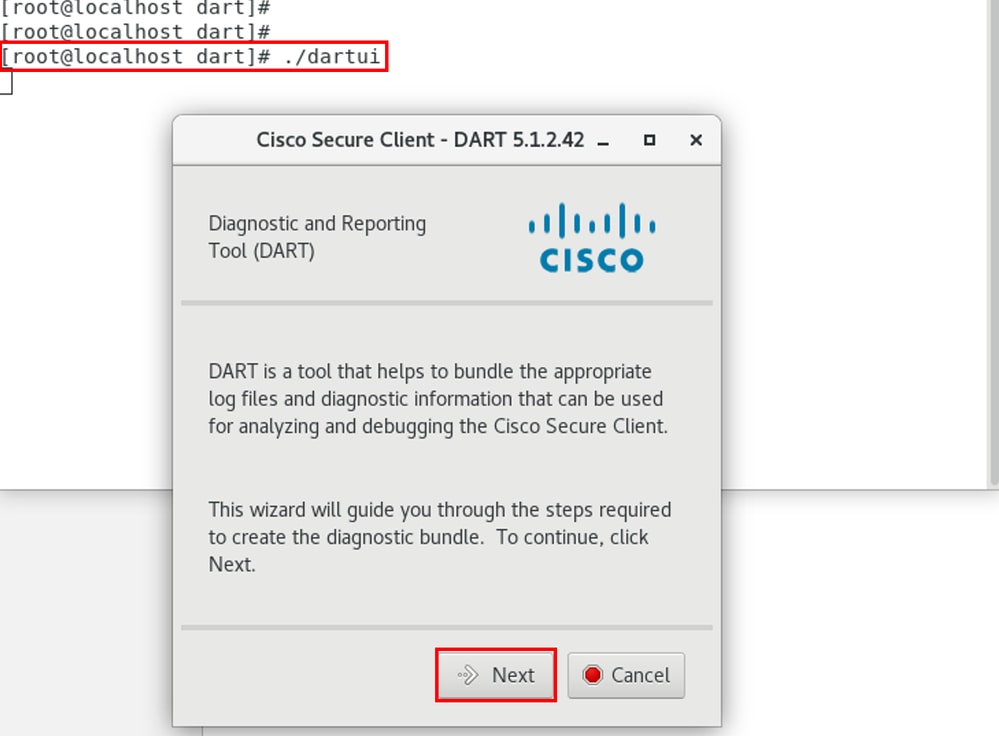

ステップ 1:/opt/cisco/secureclient/dart/に移動し、DARTのグラフィカルユーザインターフェイス(GUI)を実行します。画面が開いたら、dartui.Next をクリックします。

DARTの起動

DARTの起動

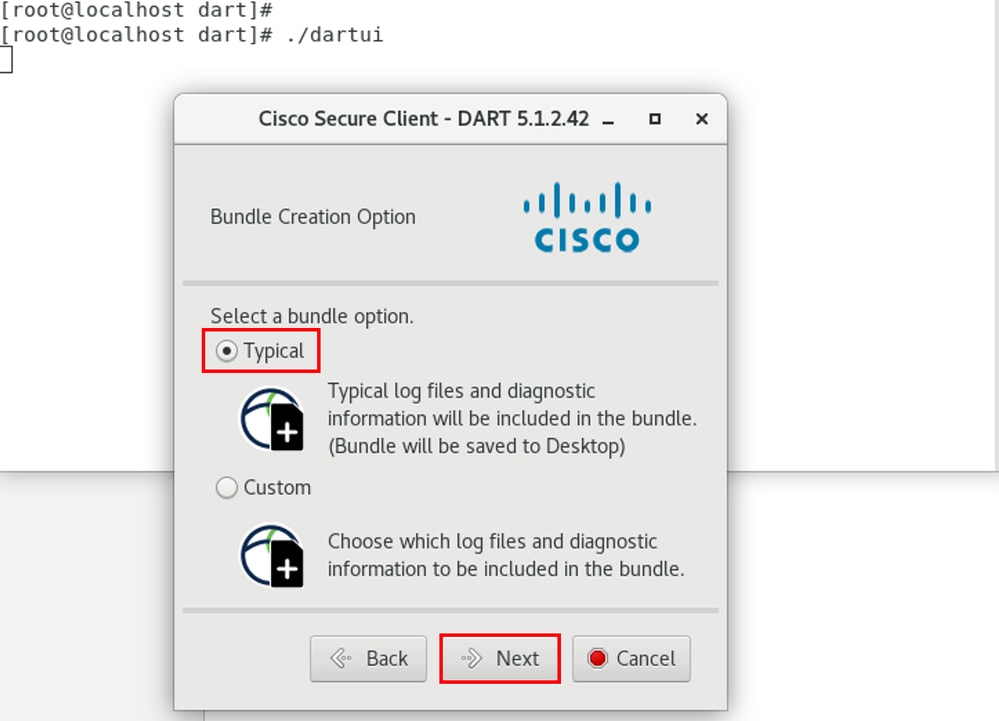

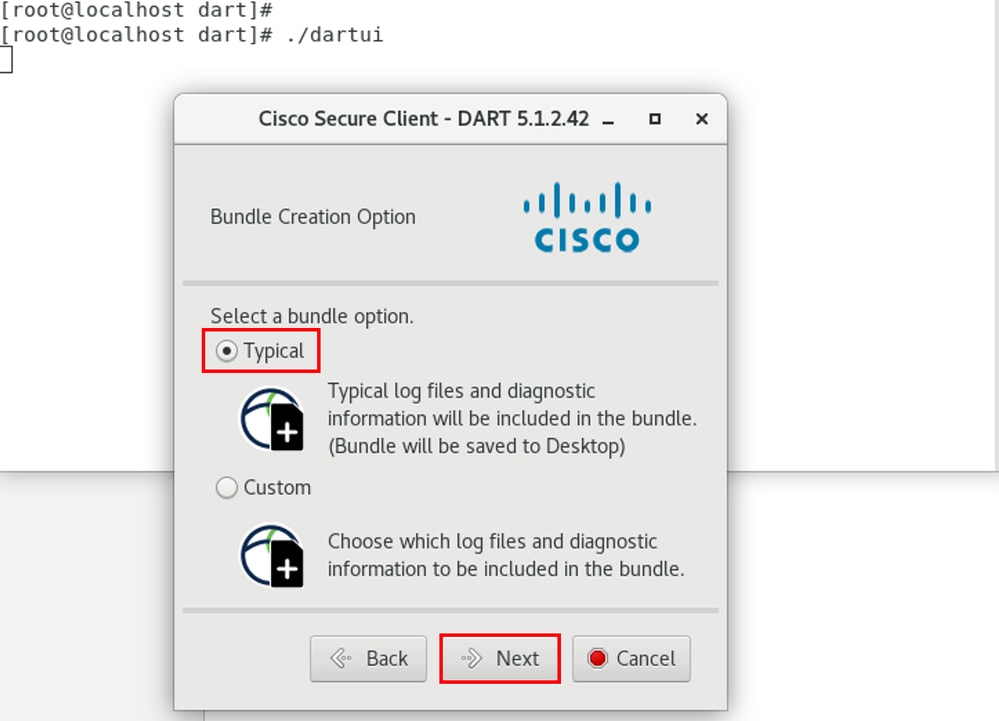

ステップ 2:ログおよび診断情報を収集するためのTypicalバンドルオプションを選択し、図に示すようNext

バンドルオプション

バンドルオプション

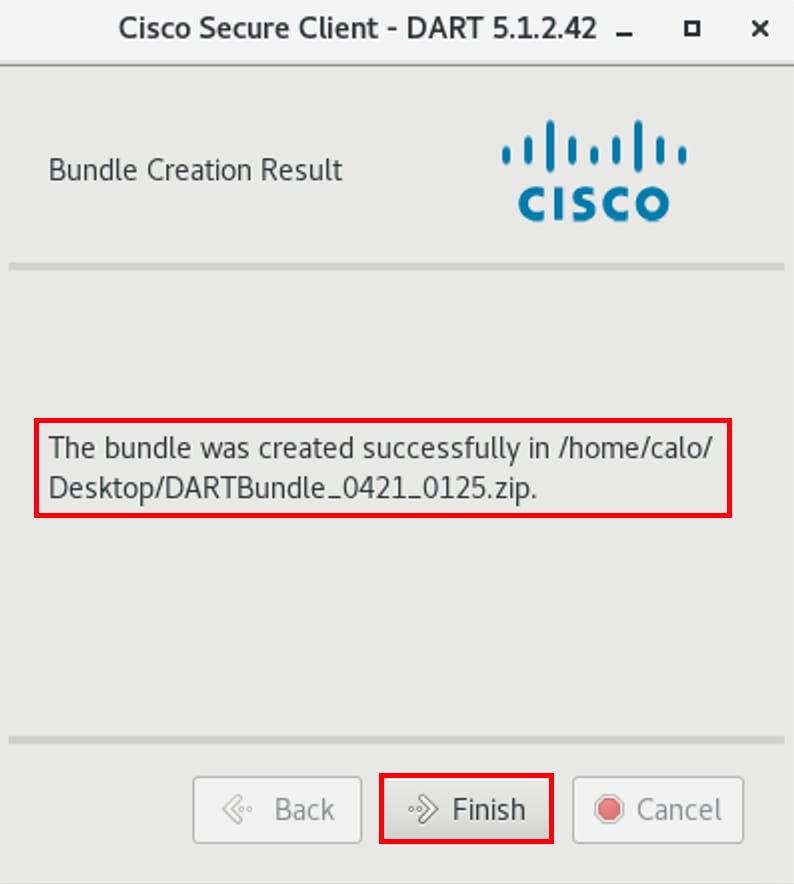

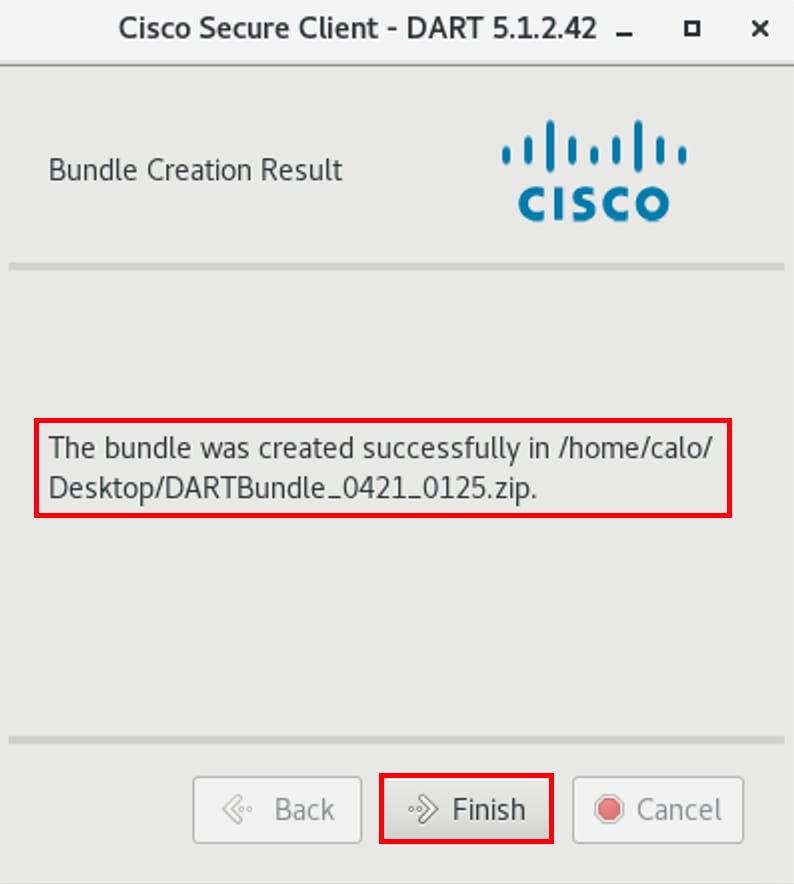

ステップ 3:Finishをクリックすると、図に示すように、DARTバンドルはデフォルトでデスクトップに保存されます。

DARTバンドルが作成されました

DARTバンドルが作成されました

トラブルシュート

ここでは、設定のトラブルシューティングに使用できる情報を示します。

セキュアクライアントに関連する問題を解決するためにDARTからログを効果的に関連付けて特定するには、このガイドを参照してください。

フィードバック

フィードバック