はじめに

このドキュメントでは、ポリシーベースルーティングを使用してセキュアプライベートアクセスを実現するために、IPSec経由でFTDを使用したセキュアアクセスを設定する方法について説明します。

前提条件

要 件

- Cisco Secure Accessの知識

- Cisco Secure Accessダッシュボード/テナント

- Secure Firewall Threat DefenseおよびFirewall Management Centerの知識

- IPSecに関する知識

- Policy Based Routing(PBR;ポリシーベースルーティング)の知識

使用するコンポーネント

- 7.7.10コードを実行するセキュアファイアウォール

- クラウド提供のファイアウォール管理センター。設定は一般的な仮想FMCにも適用されます

- Cisco Secure Accessダッシュボード

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

バックグラウンド情報

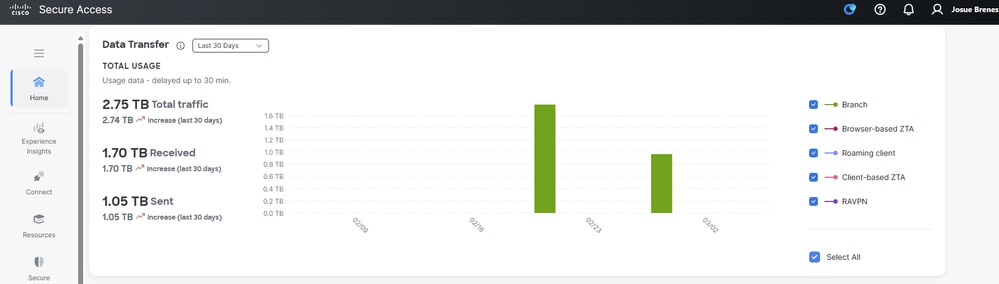

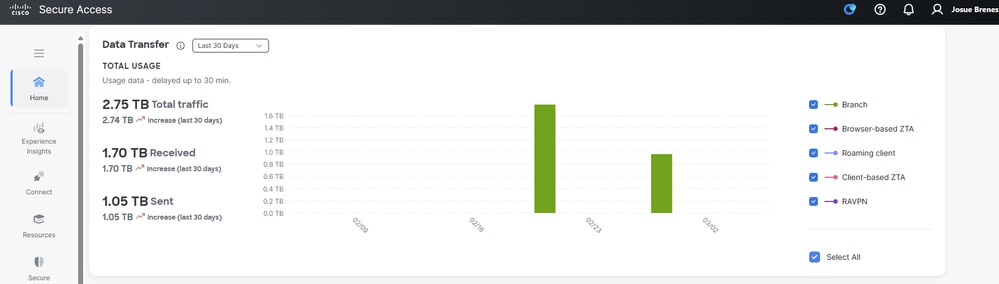

Secure Accessのネットワークトンネルは、主にSecure Internet AccessとSecure Private Accessの2つの目的に使用できます。

セキュアなプライベートアクセスでは、ゼロトラストアクセス(ZTA)やVPN as a Service(VPNaaS)を活用して、ユーザを内部アプリケーションやデータセンターなどのプライベートリソースに接続できます。IPSecトンネルは、ユーザとプライベートリソース間のネットワークトラフィックを安全に暗号化することで、このアーキテクチャで重要な役割を果たします。これにより、機密データが信頼できないネットワークを通過する際も、機密データが保護された状態で維持されます。IPSecトンネルをZTAまたはVPNaaSと統合することで、組織は堅牢なセキュリティ制御と可視性を維持しながら、内部リソースへのシームレスで安全なアクセスを提供できます。

このドキュメントでは、セキュアプライベートアクセス用にIPsec経由でセキュアファイアウォール脅威対策(FTD)を使用してセキュアアクセスを設定する方法について説明します。

また、このガイドでは、ポリシーベースルーティング(PBR)の設定手順についても説明します。

このドキュメントでは、セキュアプライベートアクセスのためのIPSecトンネルの設定について説明しますが、プライベートアプリケーションにアクセスするためのZero Trust Access(ZTA)またはVPN as a Service(VPNaaS)のセットアップについては、このガイドでは取り上げていません。

設定

セキュアアクセスの設定

ネットワークトンネルグループの設定

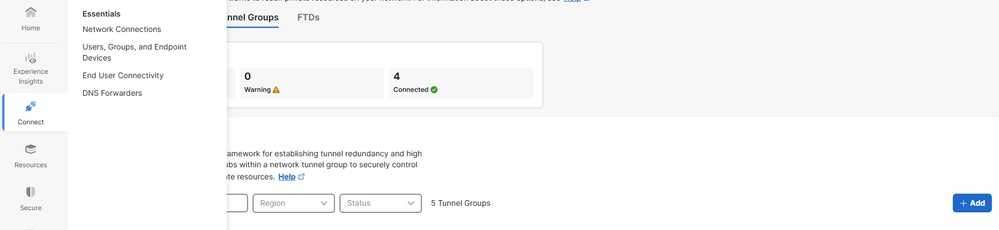

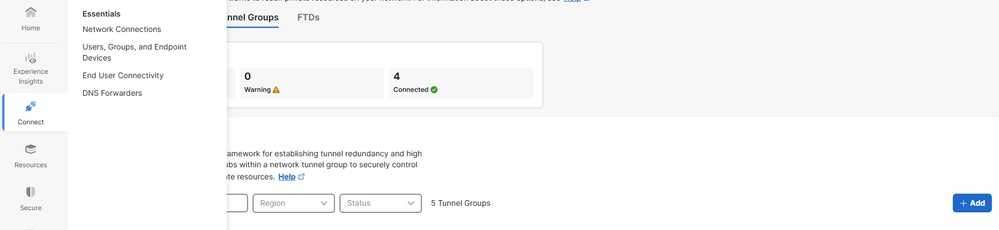

1. Secure Accessの管理パネルに移動します。

2. ネットワークトンネルグループを追加します。

2. ネットワークトンネルグループを追加します。

Connect > Network Connectionsの順にクリックします。

Network Tunnel Groupsの下で、Addをクリックします。

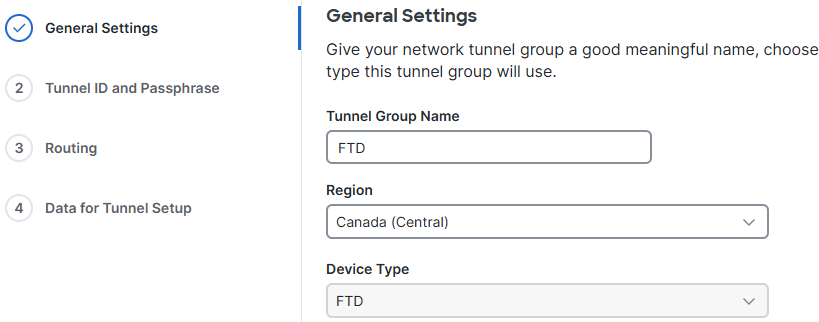

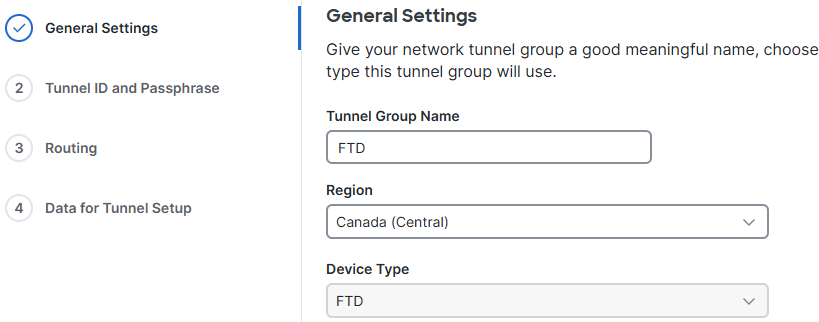

3. 一般設定の設定。

トンネルグループ名、リージョン、およびデバイスタイプの設定

- [Next] をクリックします。

一般設定

一般設定

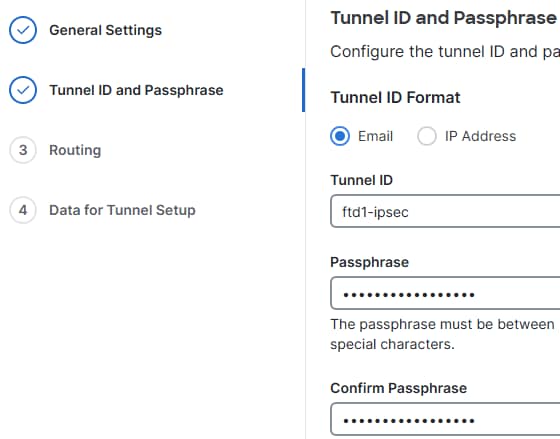

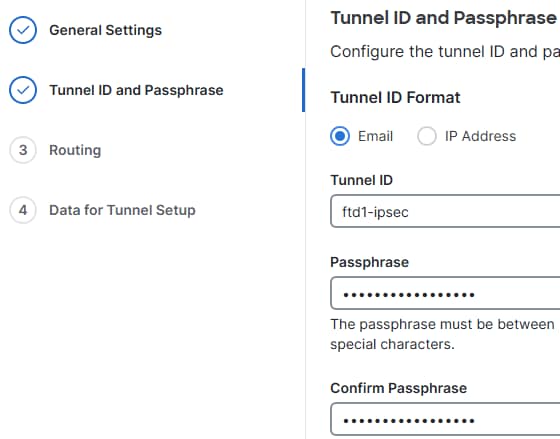

4.トンネルIDとパスフレーズを設定します。

トンネルIDとパスフレーズを設定します。 このIDはFTDの設定に必要なため、重要です-

Nextをクリックします。

IDおよびPSK

IDおよびPSK

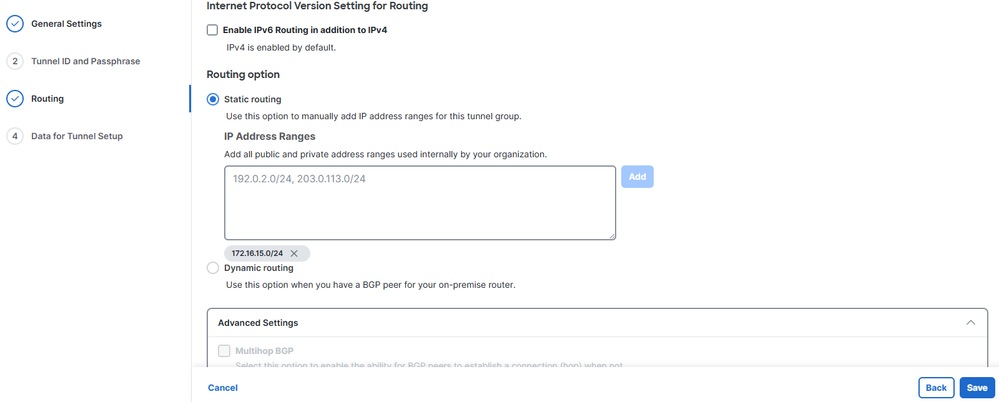

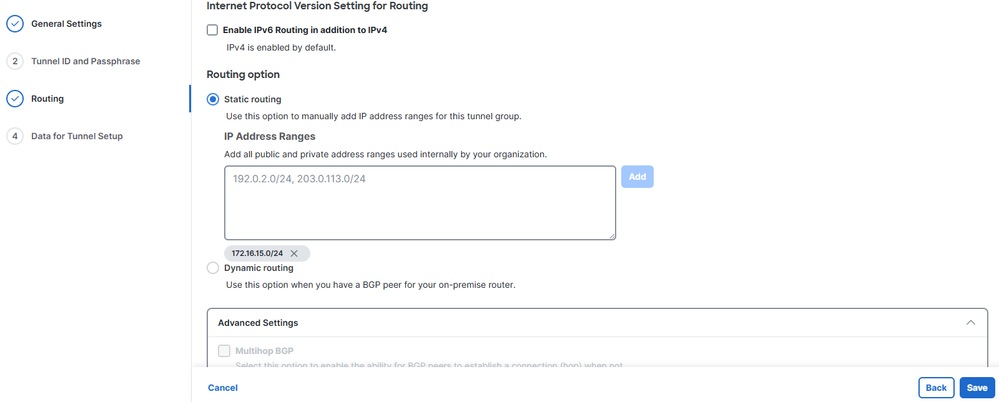

5. スタティックルーティングを設定します。

セキュアアクセスルーティング

ポリシーベースルーティング

リモートユーザがZTAやVPNaaS経由でアクセスできるようにするFTDによって保護されたネットワークを追加し、Saveをクリックします。

Routing> Static routingの順にクリックします。

- ネットワークで設定したIPアドレス範囲またはホストを追加し、そのトラフィックをセキュアアクセス経由で送信して、[追加]を

クリックします

onSaveをクリックします

CSAスタティックルーティング

CSAスタティックルーティング

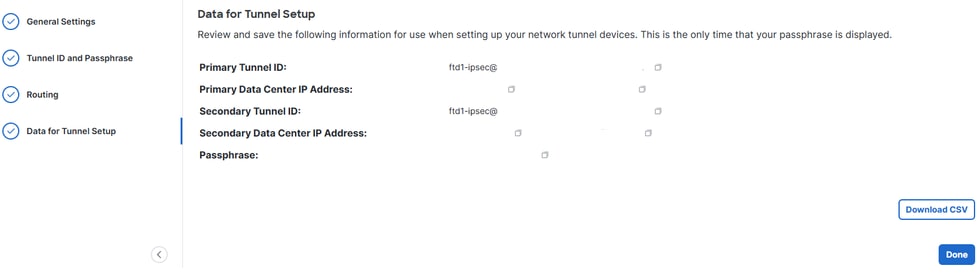

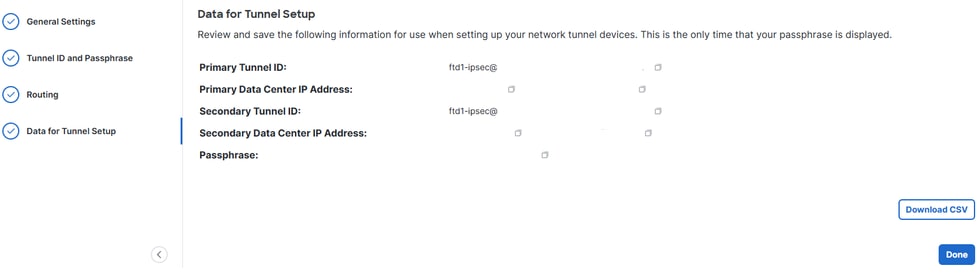

ネットワークトンネルグループ設定の保存

FTDの設定に必要なトンネルセットアップデータをダウンロードして保存します。

Download CSVをクリックします。Doneをクリックします。

NTGデータ

NTGデータ

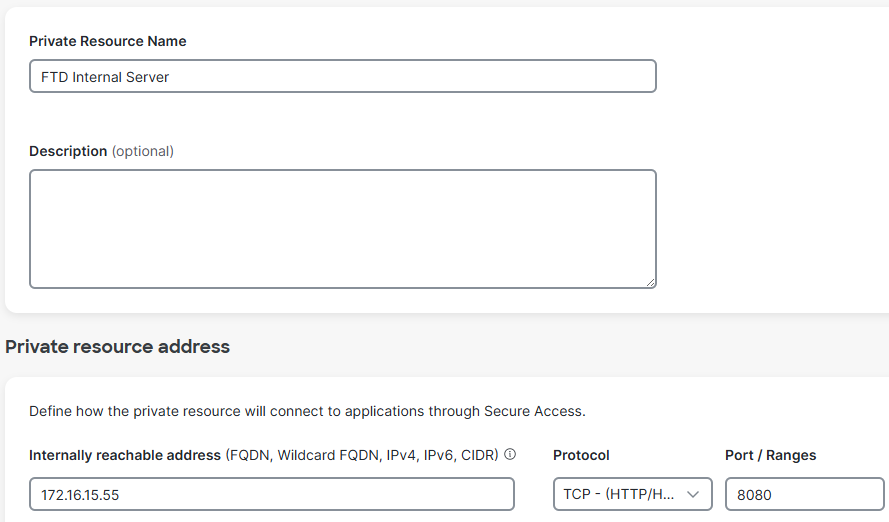

プライベートリソースの作成

プライベートリソースは、データセンターまたはプライベートクラウド環境でホストされる内部アプリケーション、ネットワーク、またはサブネットです。これらのリソースは一般に公開されておらず、組織のインフラストラクチャの背後で保護されています。

Secure Accessでプライベートリソースとして定義することにより、ゼロトラストアクセス(ZTA)やVPN as a Service(VPNaaS)などのソリューションを通じてアクセス制御を実現できます。 これにより、ユーザは、リソースをインターネットに直接公開することなく、ID、デバイスポスチャ、およびアクセスポリシーに基づいて内部システムに安全に接続できます。

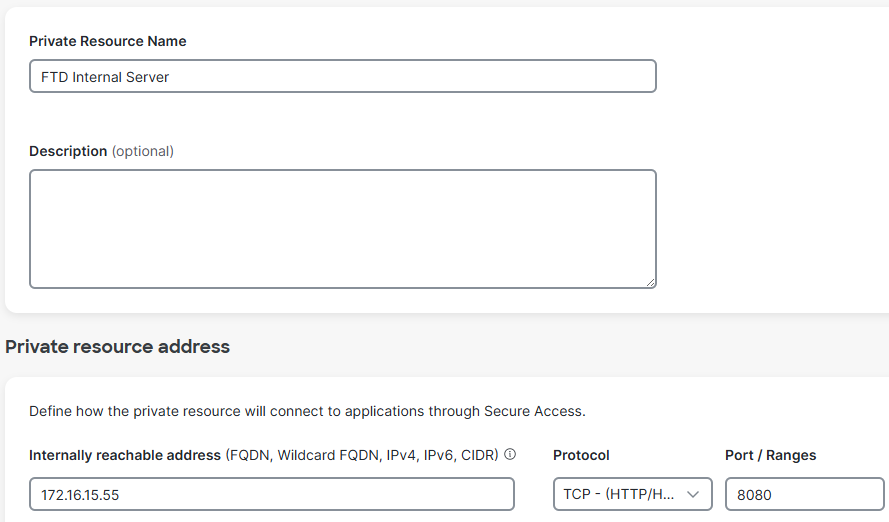

Resources > Private Resourcesの順に選択し、Addをクリックします。

PR

PR

プライベートリソース名、内部到達可能アドレス、プロトコル、ポート/範囲を指定します。ポートとプロトコルを指定し、必要に応じてプライベートリソースを追加する- 必要に応じて、

接続方法(ゼロトラスト接続やVPN接続など)を選択します

- [Save] をクリックします。

プライベートリソース

プライベートリソース

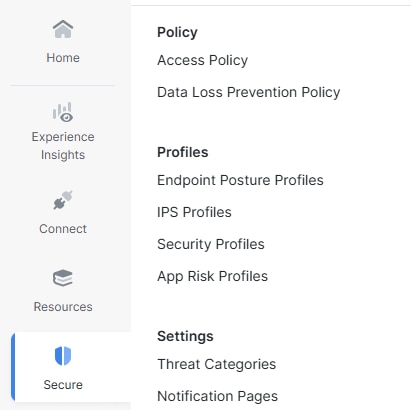

アクセスポリシールールの作成

プライベートアクセスルールは、一般にアクセスできない内部リソースおよびアプリケーションにユーザが安全に接続する方法を定義します。

これらのルールは、ユーザID、グループメンバーシップ、デバイスのポスチャ、場所、その他のポリシー条件などの要因に基づいて、特定のプライベートリソースに誰がアクセスできるかを制御することで、セキュリティを強化します。これにより、機密性の高い内部システムを一般のパブリックアクセスから保護しながら、ZTAまたはVPNaaSを介して許可されたユーザが安全に利用できます。

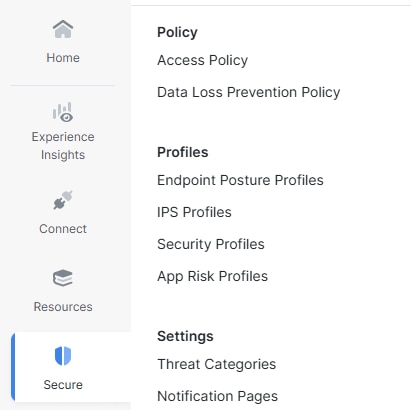

移動先: セキュア>アクセスポリシー

ACP

ACP

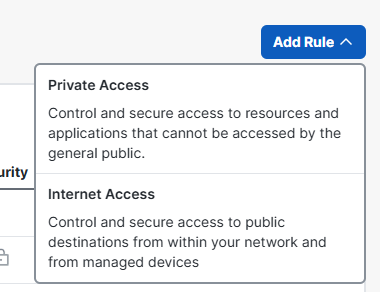

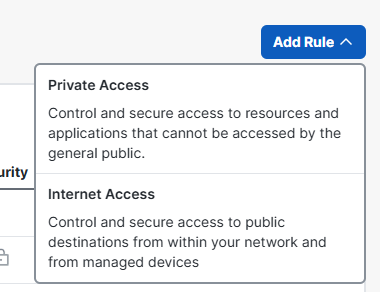

Add Ruleをクリックします。

Private Accessをクリックします。

ACPの追加

ACPの追加

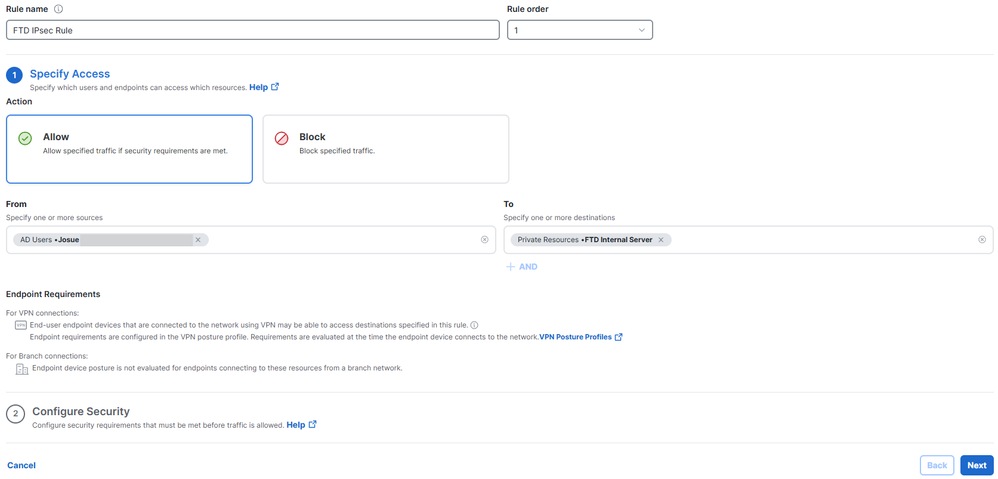

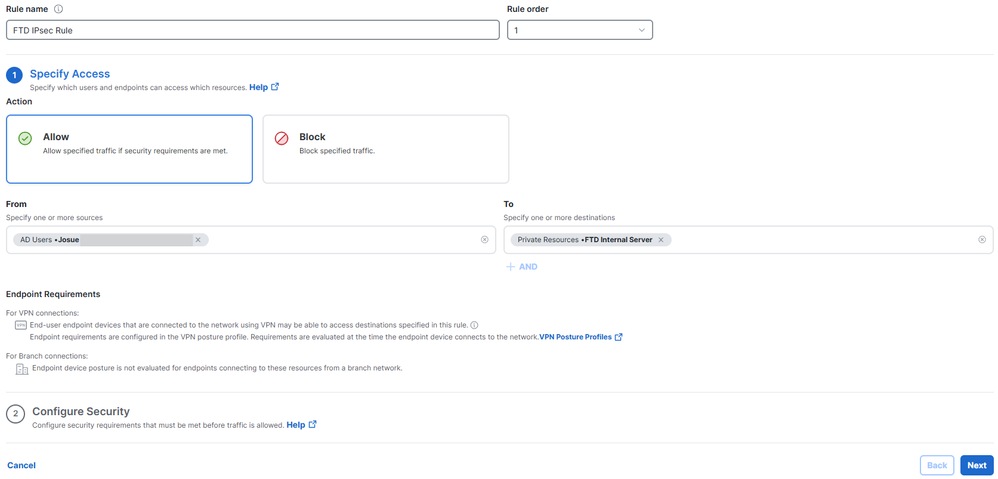

Rule Nameをクリックして、名前を指定しますActionをクリックし、Allowto permit this trafficを選択します。- onFromfromをクリックして、権限を付与されるユーザを指定します

- Toをクリックし、ユーザがこのルールに基づいて持つアクセスを指定します

Nextをクリックし、次のページでSaveをクリックします。

ACPの設定セキュアファイアウォール脅威対策(FTD)の設定

ACPの設定セキュアファイアウォール脅威対策(FTD)の設定

仮想トンネルインターフェイスの設定

FTDの仮想トンネルインターフェイス(VTI)は、ルートベースのIPsec VPNトンネルの設定に使用される論理レイヤ3インターフェイスです。

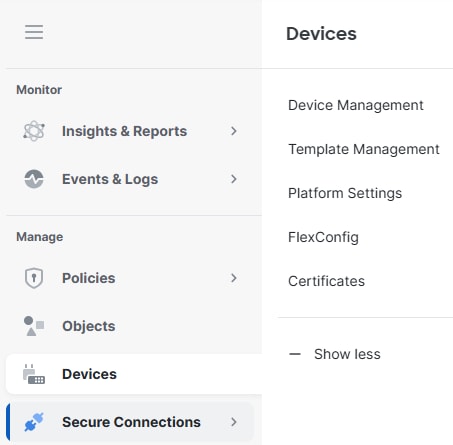

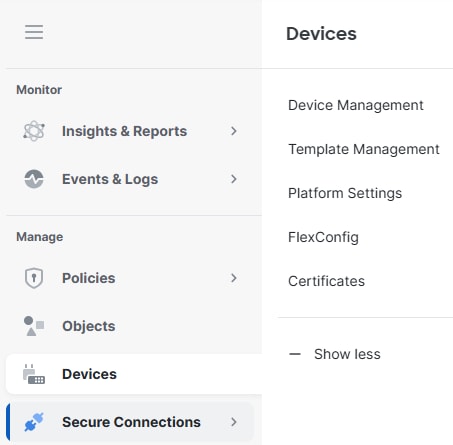

1. Devices> Device Managementの順に移動します。

FTDデバイス

FTDデバイス

- FTDデバイスの

Interfacesをクリックします。

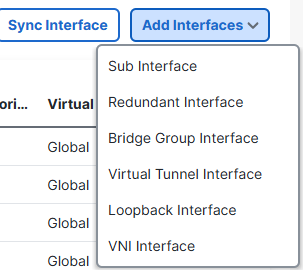

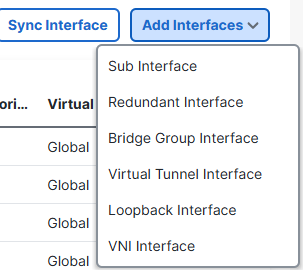

Add Interfacesをクリックします。Virtual Tunnel Interfaceをクリックします。- 2つの仮想トンネルインターフェイスの作成(1つはプライマリセキュアアクセスハブ用、もう1つはセカンダリセキュアアクセスハブ用)

VTIの追加

VTIの追加

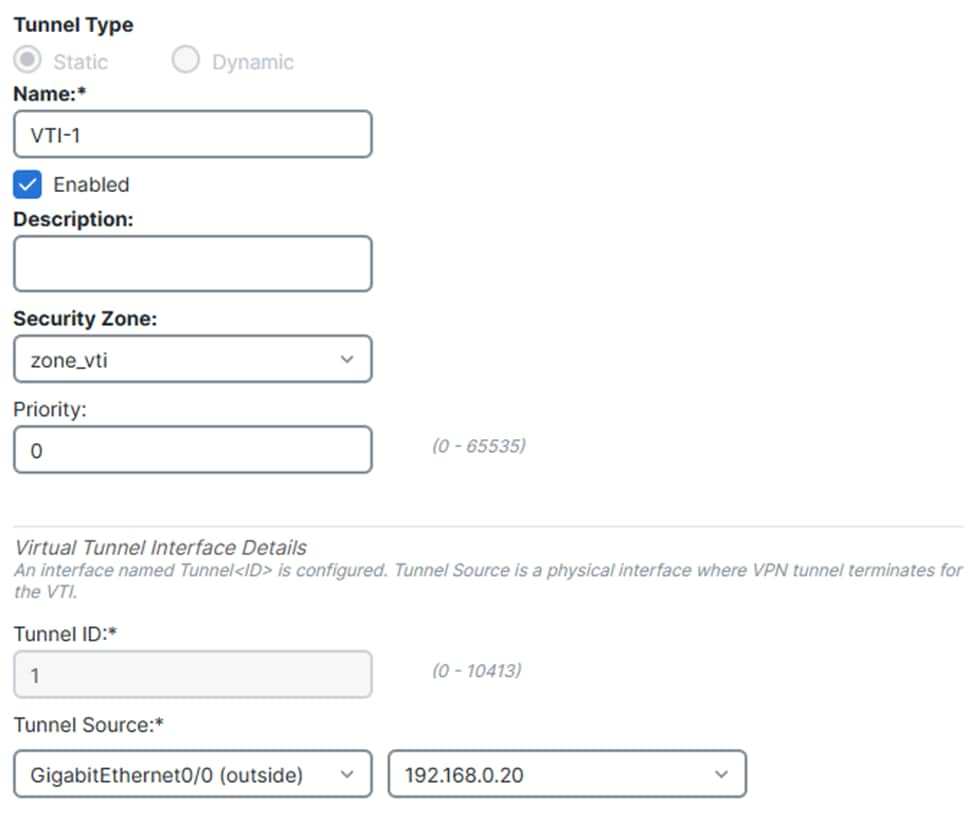

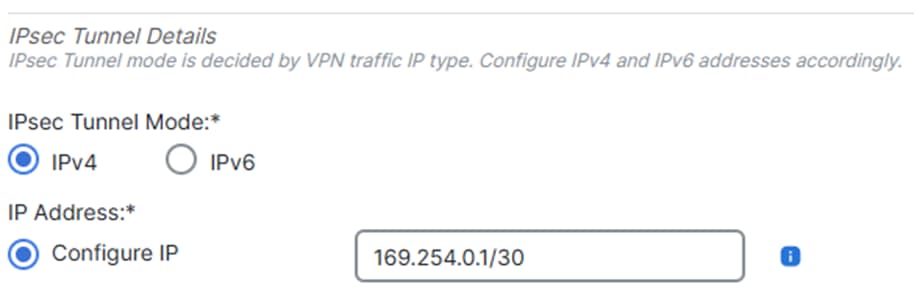

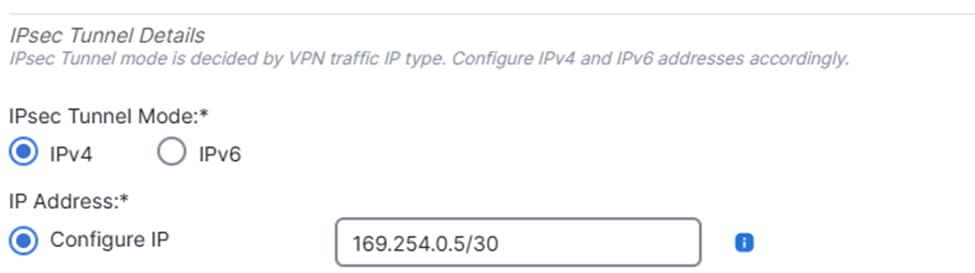

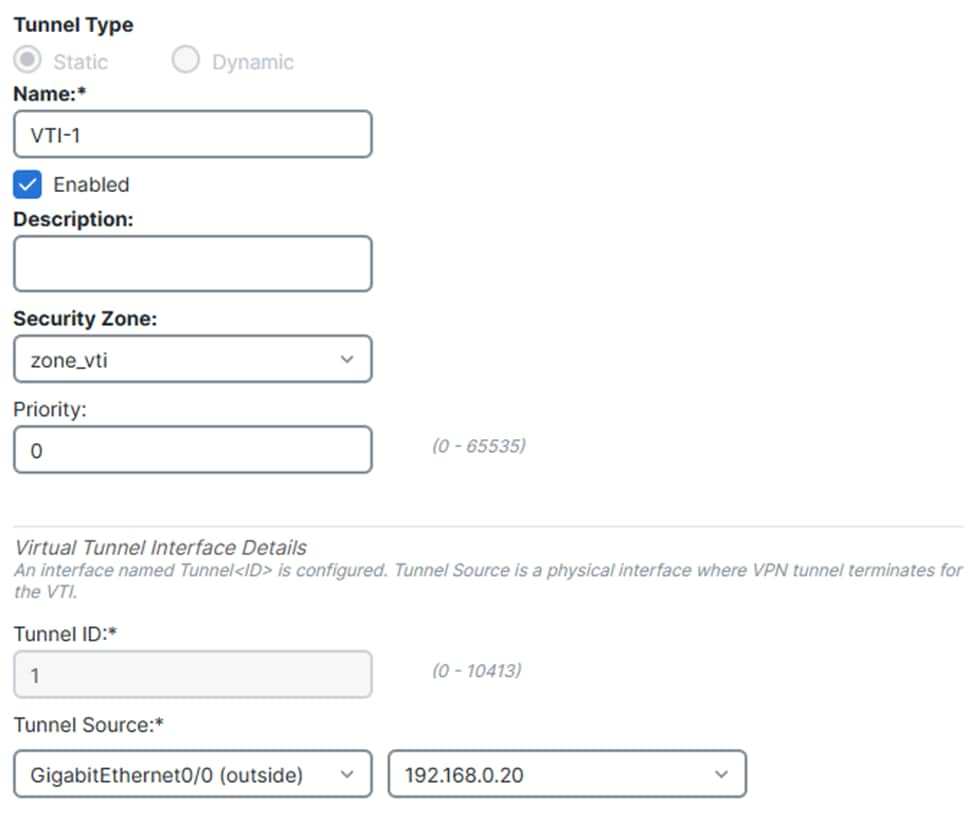

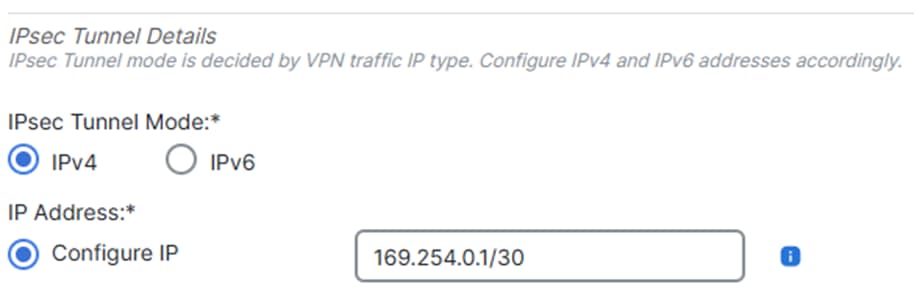

仮想トンネルインターフェイス1:

- 名前を入力し、

Enableをクリックします。

セキュリティゾーンを選択または作成するTunnel IDをクリックして、値を指定します。Tunnel Sourceをクリックし、トンネルを確立するWANインターフェイスを指定しますIPSec Tunnel Modeをクリックし、selectIPv4IP Addressをクリックして、VTIのIPアドレスを設定しますOKをクリックします。

VTI1.1

VTI1.1

VTI1.2

VTI1.2

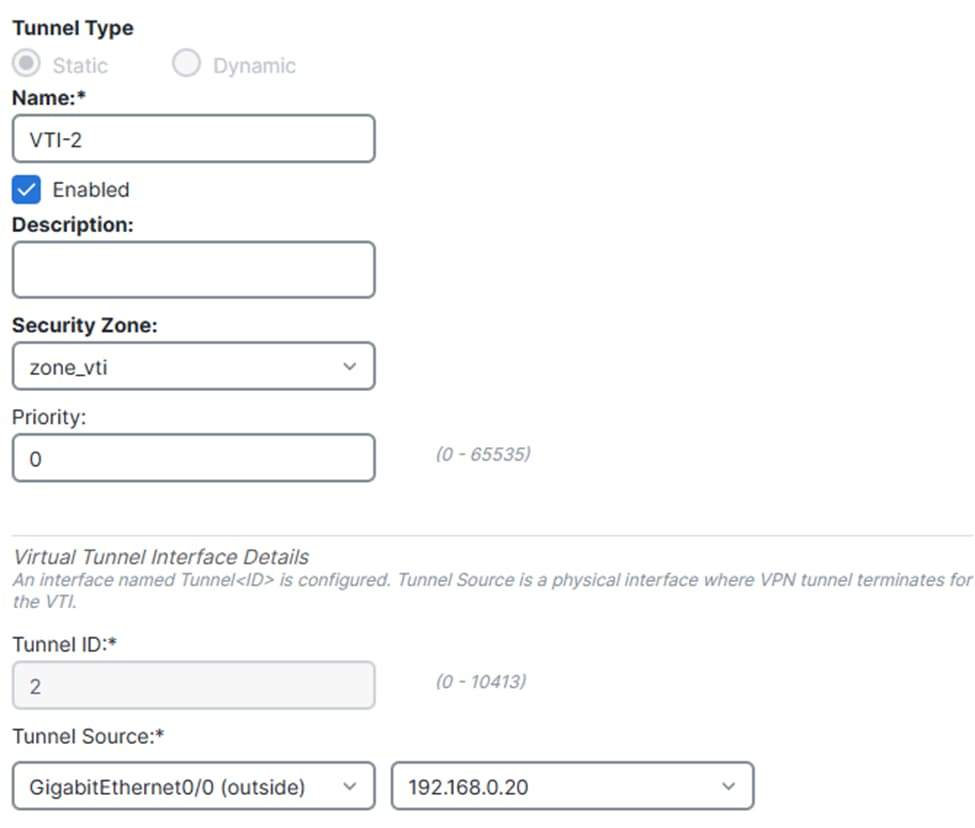

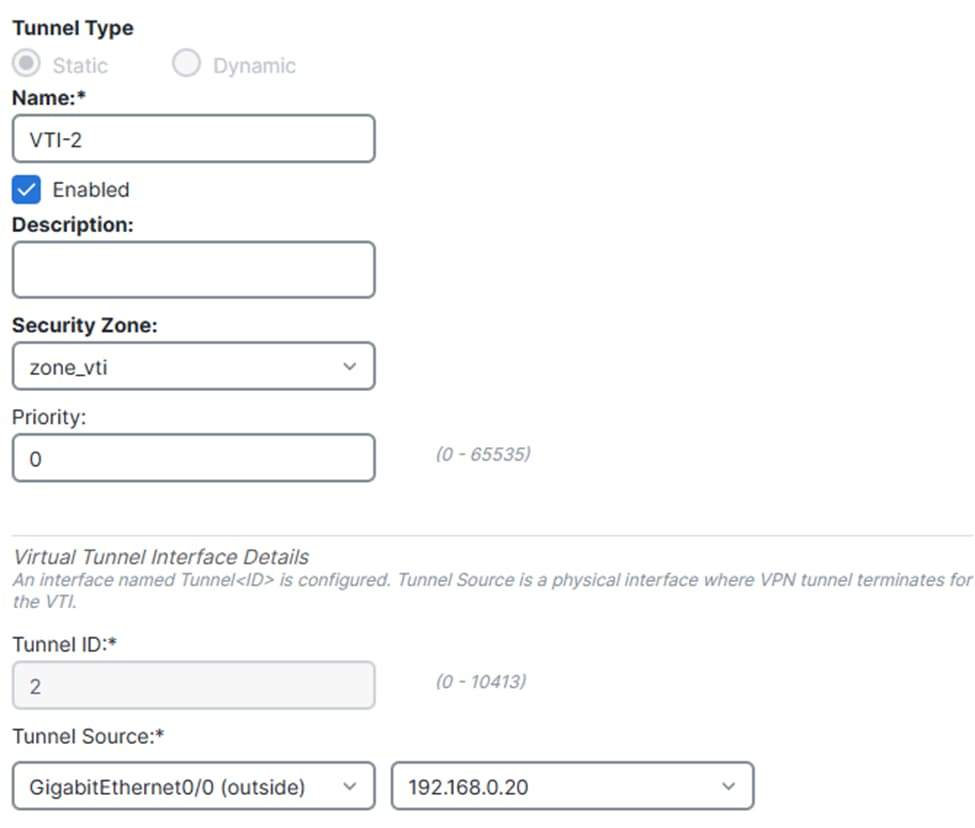

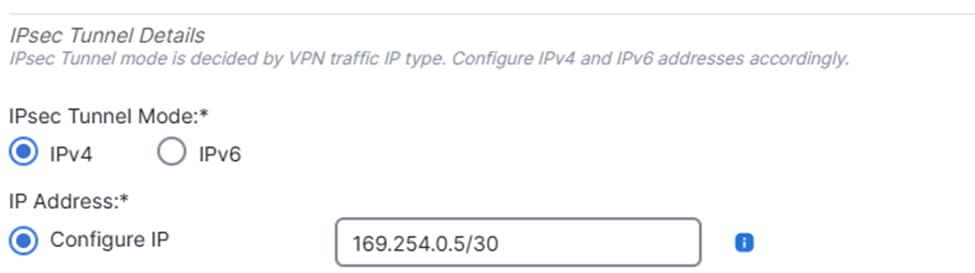

仮想トンネルインターフェイス2:

- 名前を入力し、

Enableをクリックします。

セキュリティゾーンを選択または作成するTunnel IDをクリックして、値を指定しますTunnel Sourceをクリックし、トンネルを確立するWANインターフェイスを指定しますIPSec Tunnel Modeをクリックし、selectIPv4IP Addressをクリックして、VTIのIPアドレスを設定しますOKをクリックします。

VTI2.1

VTI2.1

VTI2.2

VTI2.2- [Save] をクリックします。

VTIの変更の保存

VTIの変更の保存

IPSecトンネルの設定

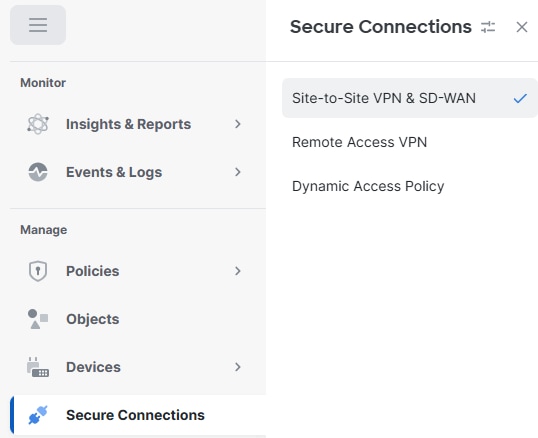

cdFMCダッシュボードに移動します。

Secure Connectionをクリックします> サイト間VPNおよびSD-WAN

S2S

S2S

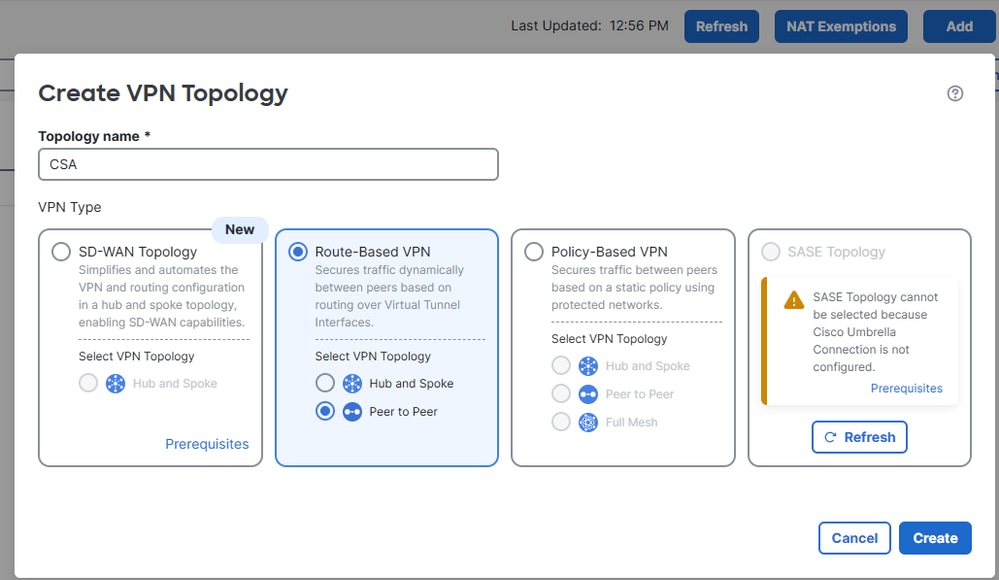

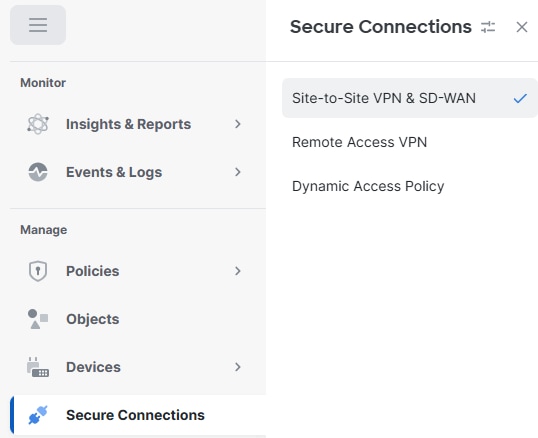

onAddをクリックします。

Route-Based VPNをクリックします。ピアツーピアをクリックします。

VPNの追加

VPNの追加

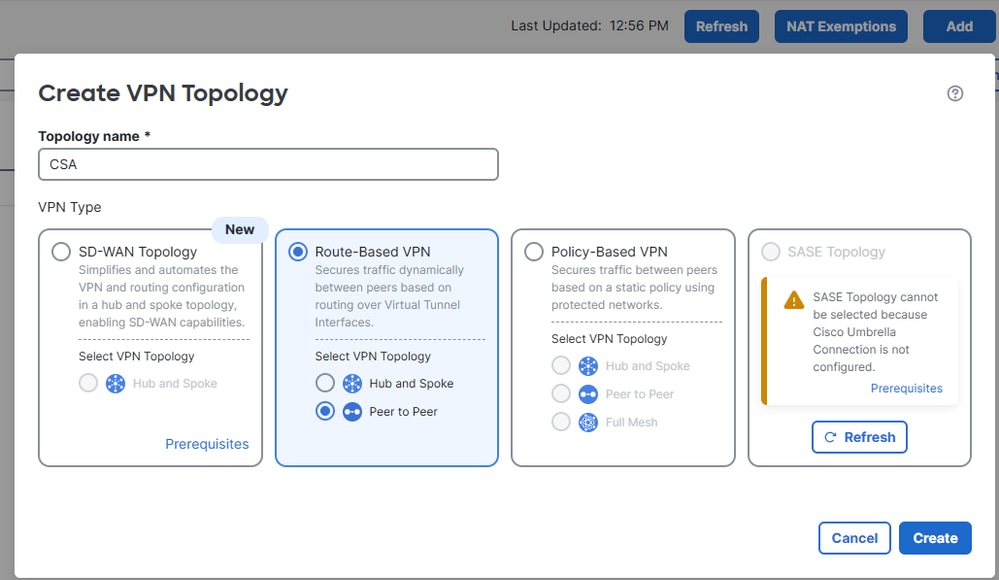

- セキュアアクセス設定のステップ5から、プライマリおよびセカンダリデータセンターのトンネルIDとIPアドレスを取得します

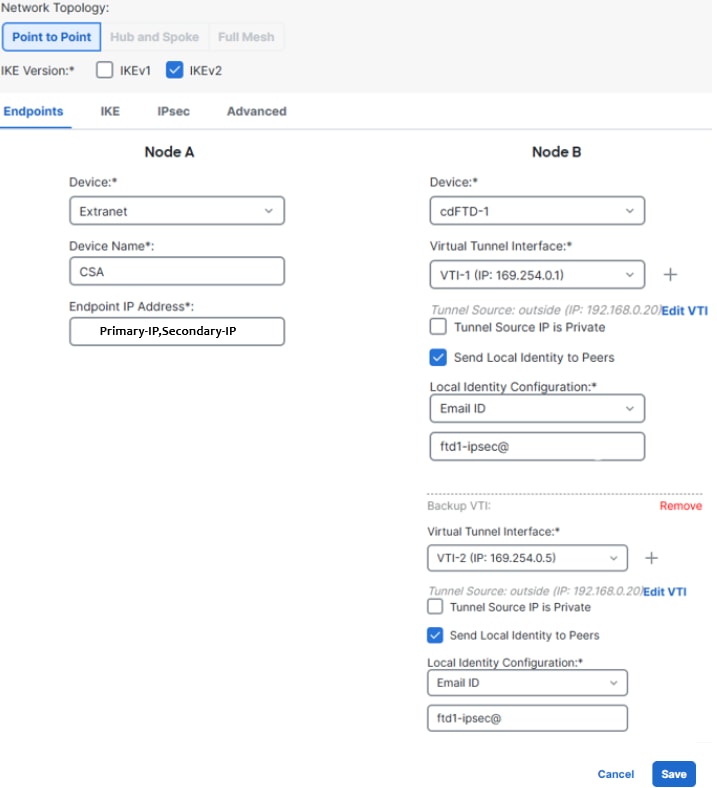

onEndpointsをクリックします。

Node Aの下で、onDeviceをクリックして、Extranetを選択します。Device Nameをクリックして、名前を指定します Enpoint IP Addressesをクリックし、Secure AccessのプライマリIPアドレスとセカンダリIPアドレスをカンマで区切って入力します(「Secure Access」の下の「Save Network Tunnel Group Configuration」から)

コンフィギュレーション)ノードBでデバイスをクリックし、FTDデバイスを選択しますVirtual Tunnel Interfaceをクリックし、前の手順で作成した最初のVTIインターフェイスを選択しますSend Local Identity to Peersオプションをクリックして、Email IDを選択し、(Secure Access Configurationの下の「Save Network Tunnel Group Configuration」にある)プライマリトンネルIDを入力します。Add Backup VTIをクリックします。Virtual Tunnel Interfaceをクリックし、前のステップで作成した2番目のVTIインターフェイスを選択しますSend Local Identity to Peersoptionをクリックし、Email IDを選択し、(Secure Access Configurationの下の「Save Network Tunnel Group Configuration」にある)セカンダリトンネルIDを入力します。- [Save] をクリックします。

FTD VTIの設定

FTD VTIの設定

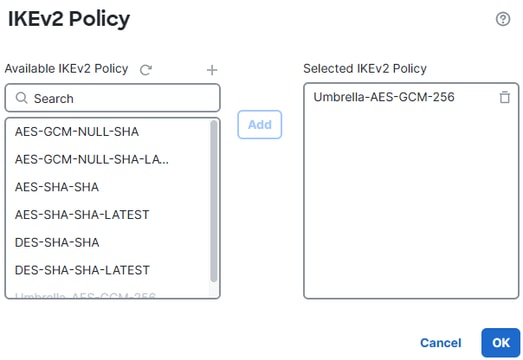

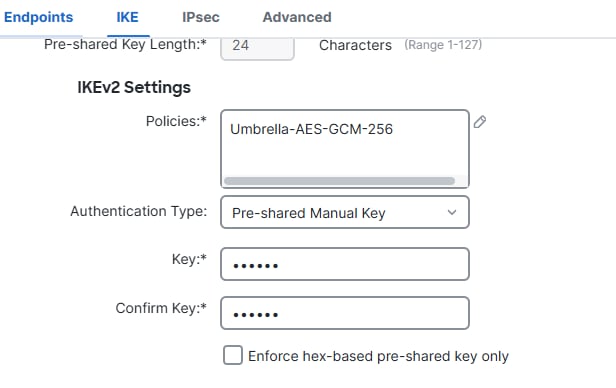

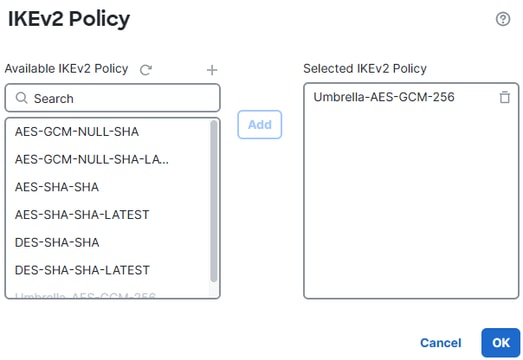

onIKEをクリックします

IKEv2 Settings > Policiesの順にクリックします。Umbrella-AES-GCM-256オプションを選択しますOKをクリックします。

IKEv2ポリシー

IKEv2ポリシー

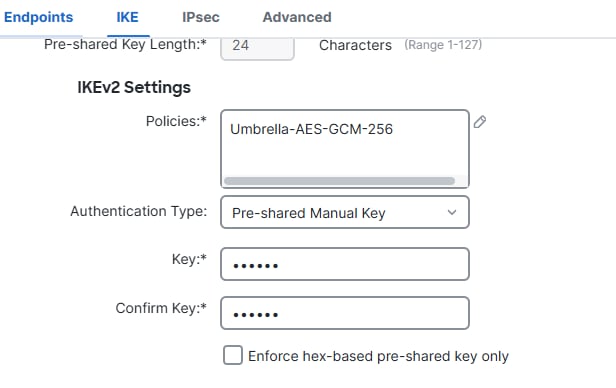

Authentication TypeをクリックしてPre Shared Manual Keyを選択し、Secure Access (パスフレーズ)で設定したPSKを入力します

IKE

IKEIPSEC

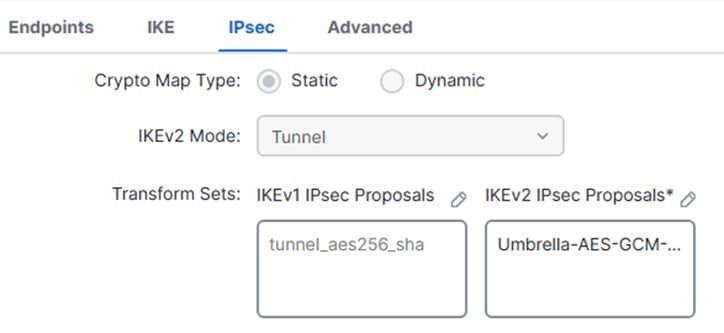

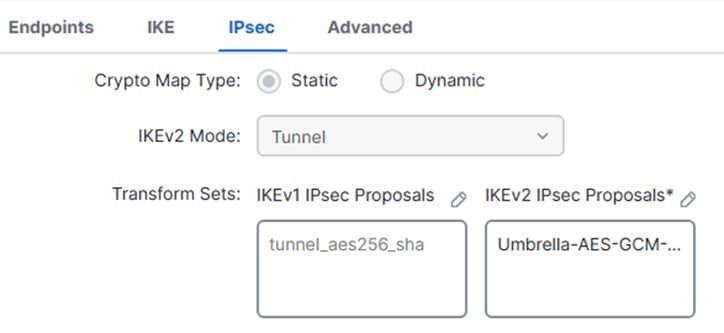

IKEv2 ProposalsUmbrella-AES-GCM-256を選択します。OKをクリックします。

IPSec

IPSec

IKEv2プロポーザルの保存

IKEv2プロポーザルの保存

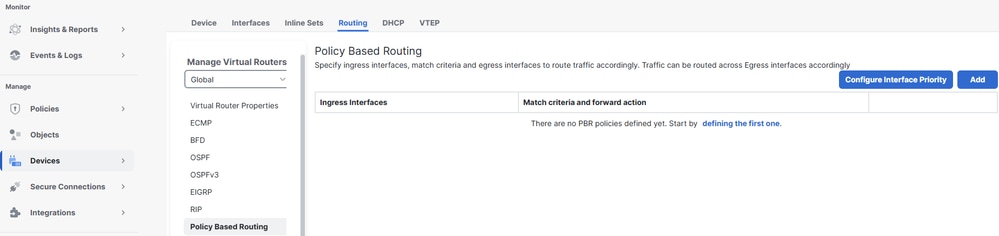

FTDルーティングの設定

ポリシーベースルーティング(PBR)を使用すると、宛先IPアドレスだけでなく、条件に基づいてトラフィック転送を制御できます。PBRは、ルーティングテーブルだけに依存する代わりに、送信元、アプリケーション、プロトコル、ポート、またはその他の定義済みポリシーに基づいてトラフィックをルーティングできます。

これにより、組織は特定のトラフィックまたは優先順位の高いトラフィックを優先リンク(高帯域幅リンクや直接インターネットリンクなど)に優先して誘導し、パフォーマンスを最適化して、すべてのトラフィックをVPNトンネル経由で送信することなく、選択したアプリケーションを安全に遮断できます。

ポリシー ベース ルーティング

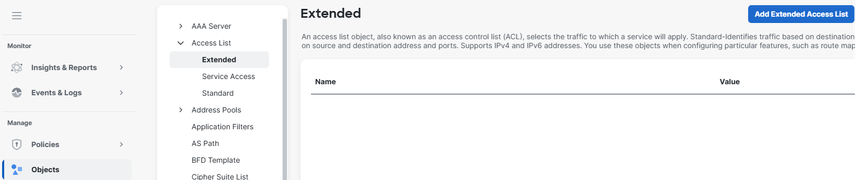

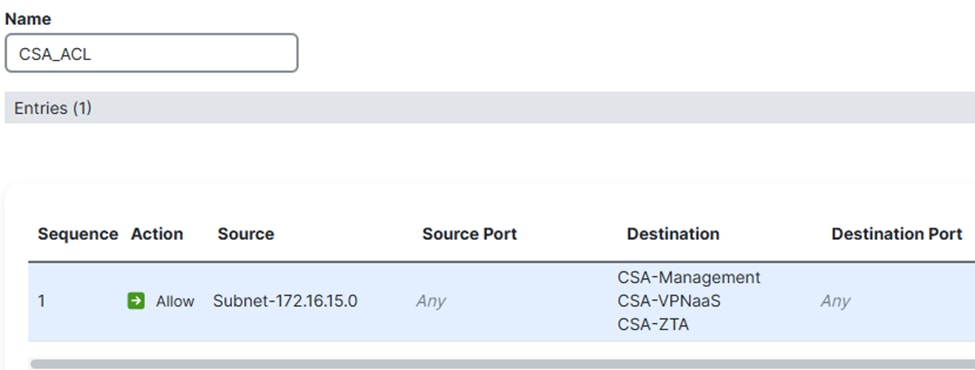

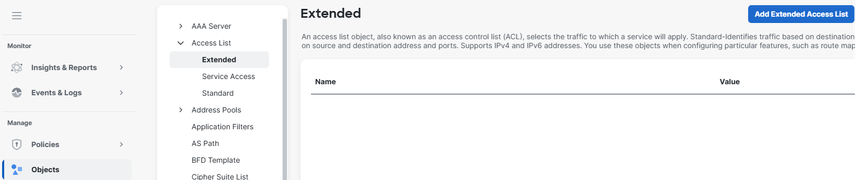

オブジェクトへ移動

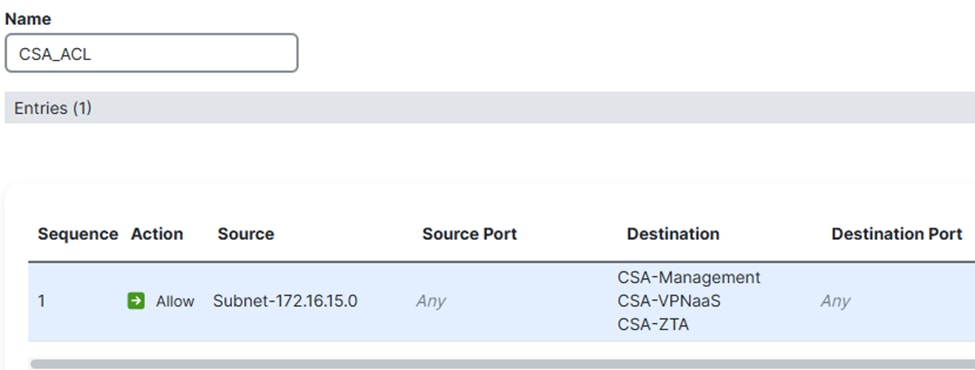

アクセスリストをクリックします。Extendedをクリックします。Add Extended Access Listをクリックします。

ACLの追加

ACLの追加

トンネルを介して送信されるFTD(172.16.15.0/24など)によって保護されている送信元ネットワークと一致する拡張アクセスコントロールリスト(ACL)を作成します。宛先には、ZTAで使用されるネットワーク(CGNAT範囲)とVPNaaSで使用されるネットワークを追加します(Virtual Private Network IP Poolにチェックマークを付けます)。

ACL

ACL

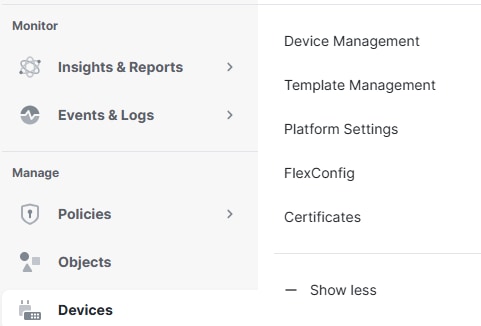

Devicesをクリックします> デバイス管理

デバイス

デバイス

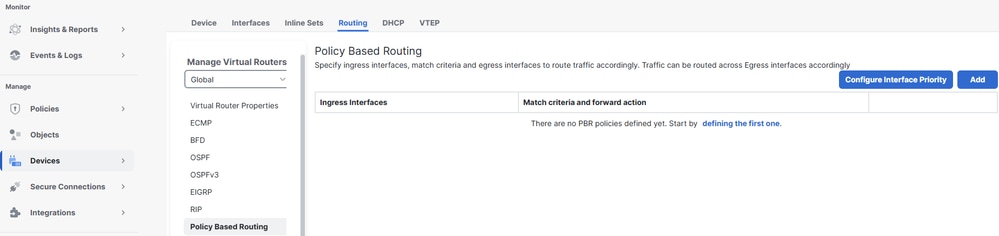

- FTDをクリック

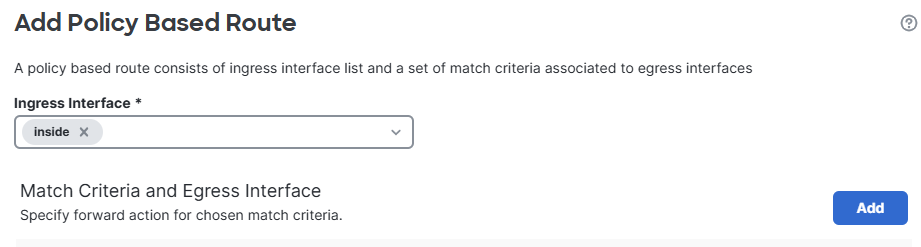

onRoutingをクリックしますPolicy Based Routingをクリックします。Addをクリックします。

PBRの追加

PBRの追加

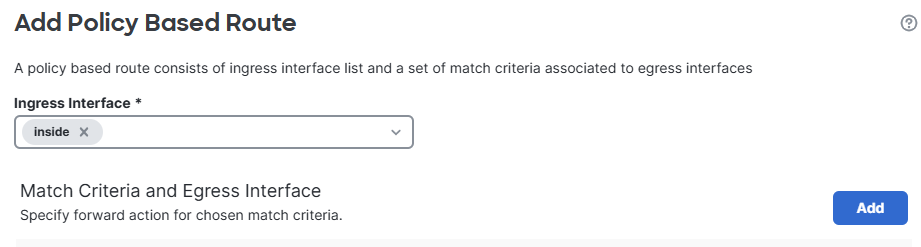

Ingress Interfaceをクリックして、内部ネットワークからのトラフィックが入る入力インターフェイスを選択します- Match Criteria and Egress Interfaceで

Addをクリックします。

入力インターフェイス

入力インターフェイス

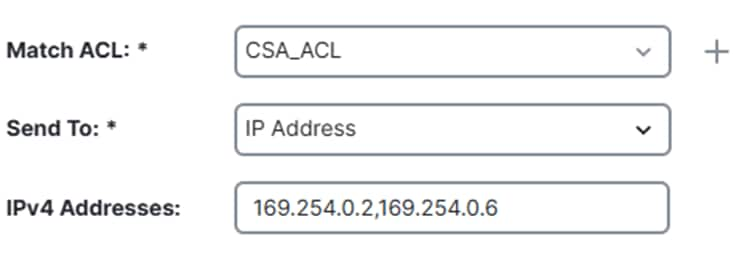

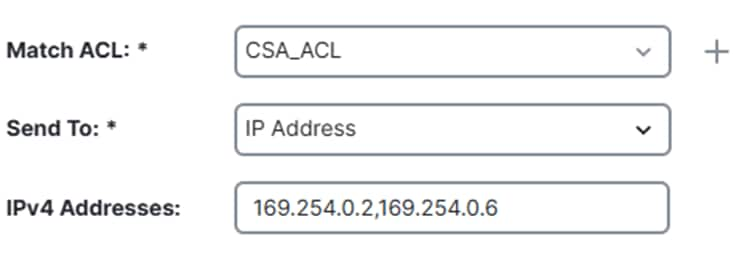

Match ACLをクリックし、先に作成した拡張ACLを選択しますSend Toをクリックして、IP Addressを選択します。IPv4アドレスをクリックし、ネクストホップとして、FTDで以前設定されたVTIインターフェイスサブネット(169.254.0.2および169.254.0.6)内のIPアドレスを設定します - [Save] をクリックします。

ポリシーベースの設定

ポリシーベースの設定

PBRの保存

PBRの保存

必ずSend To > IP Addressオプションを選択してください。Egress Interfaceオプションは選択しないでください。

アクセスポリシーの設定

Cisco Firepower Threat Defense(FTD)でトラフィックを許可し、プライベートリソースへのアクセスを有効にするには、トラフィックが最初にプレフィルタリングと呼ばれるアクセスコントロールの初期段階を通過する必要があります。

プレフィルタリングは、より深い検査が行われる前に処理され、シンプルで高速になるように設計されています。基本的な外部ヘッダー基準(送信元と宛先のIPアドレスとポートなど)を使用してトラフィックを評価し、トラフィックを迅速に許可、ブロック、またはバイパスします。この段階でトラフィックを許可すると、ディープパケットインスペクションや侵入ポリシーなど、よりリソースを大量に消費するインスペクションを省略できるため、セキュリティ制御を維持しながらパフォーマンスを向上させることができます。

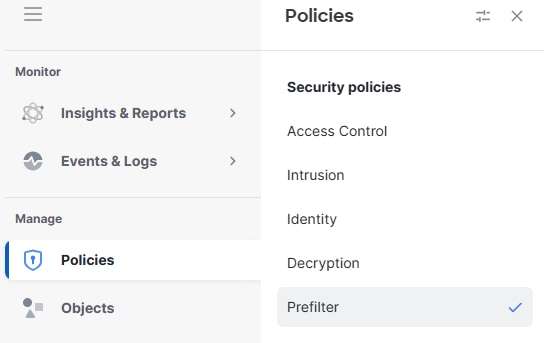

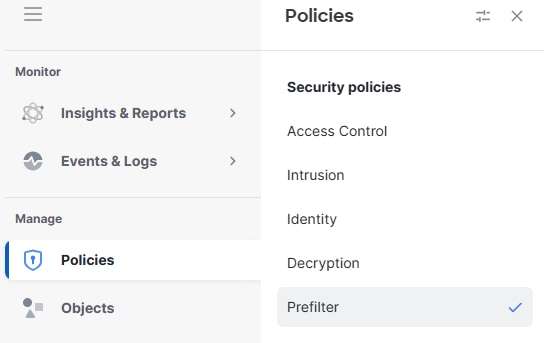

Policies> Prefilterの順に移動します。

プレフィルタ

プレフィルタ

- アクセスポリシーで使用されているプレフィルタポリシーの編集をクリックします。

プレフィルタをクリックします。

プレフィルタをクリックします。

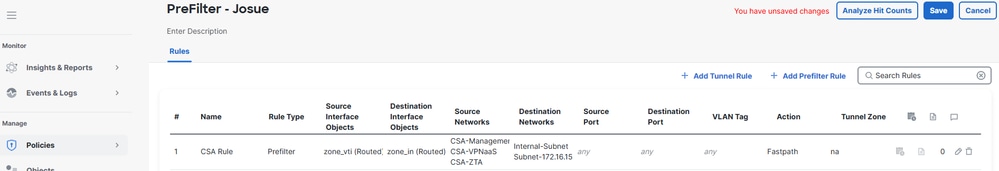

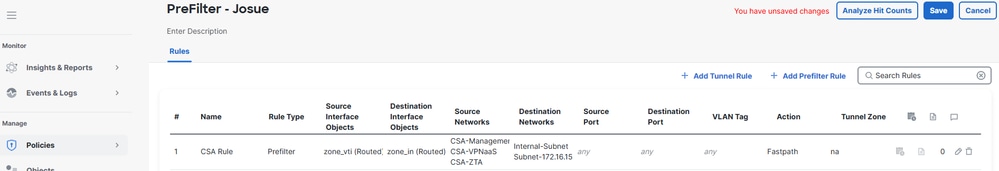

Add Tunnel Ruleをクリックします。

- VPNaaSネットワークやZTAサブネットからプライベートリソースへのトラフィックを追加し、許可します。

onSaveをクリックします

ルールの保存

ルールの保存

この時点で、FTDの設定が完了して確認されたら、展開を続行できます。導入後、IPsecトンネルは正常に確立され、プライベートリソースへのセキュアな接続が確立されていることが確認されます。

確認

FTDでの確認

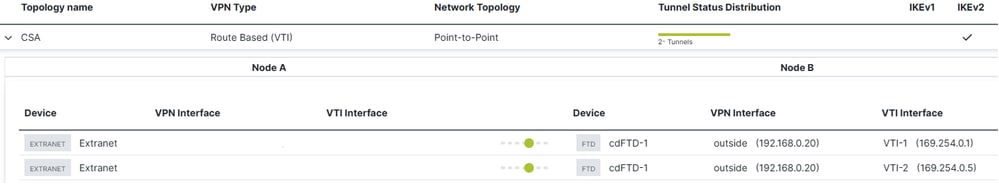

FTDのトンネルステータス

トンネルの現在のステータス(アップ状態またはダウン状態を含む)を表示できます。これにより、IPSecトンネルが適切に確立されていることを確認できます。

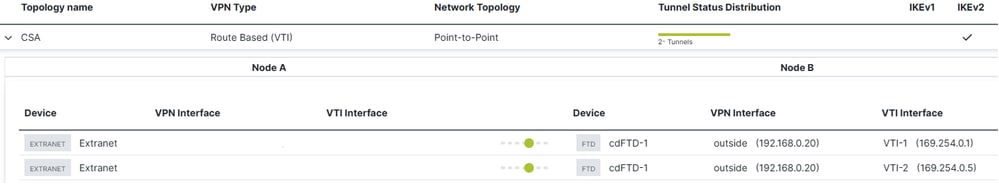

- Secure Connectionsをクリックします。

- Site-to-Site VPN & SD-WANをクリックします。

- トポロジ名をクリックします。

FTDトンネルステータス

FTDトンネルステータス

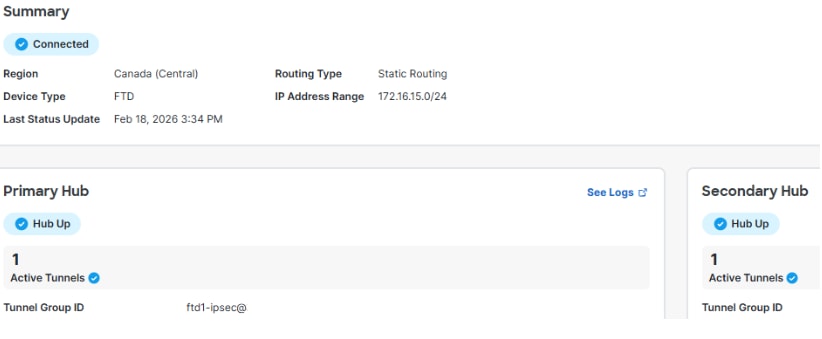

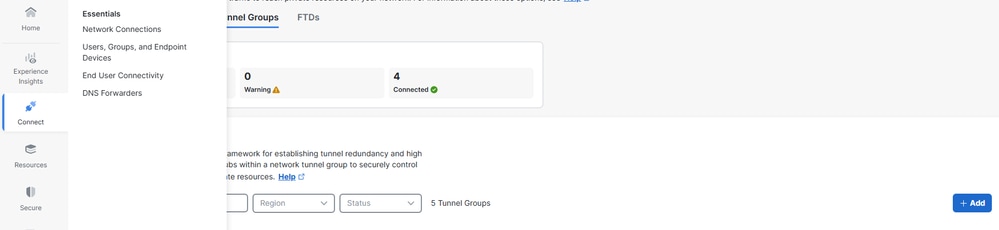

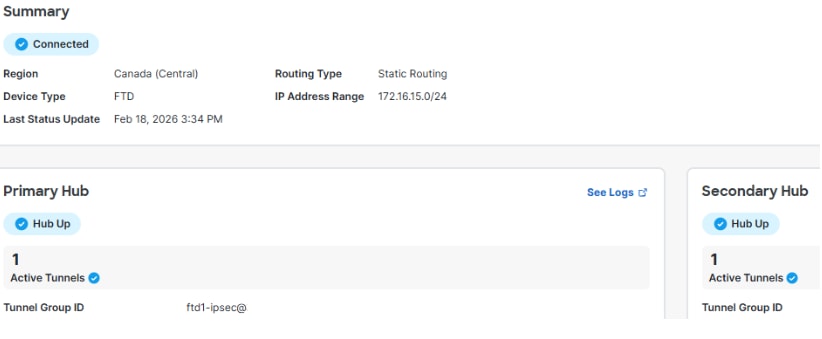

セキュアアクセスでの確認

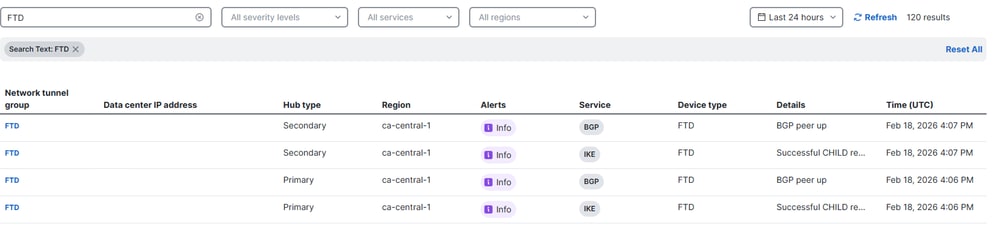

セキュアアクセスのトンネルステータス

トンネルの現在のステータスを表示できます。ステータスには、接続解除、警告、または接続の有無が含まれます。これにより、IPSecトンネルが適切に確立されていることを確認できます。

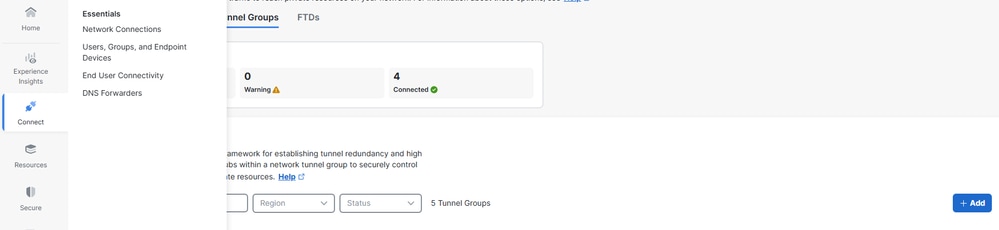

- Connect > Network Connectionsの順にクリックします

- Network Tunnel Groupsをクリックします。

NTGの確認

NTGの確認

- Network Tunnel Groupをクリックします

CSAトンネルステータス

CSAトンネルステータス

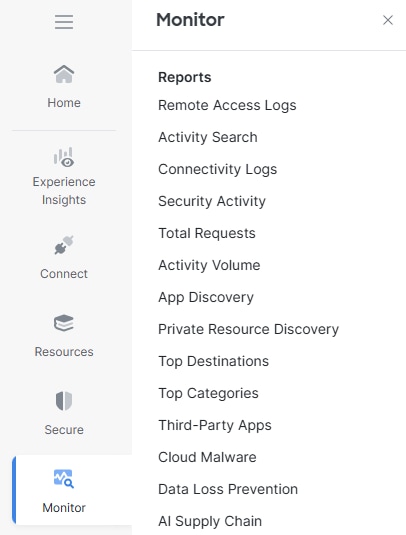

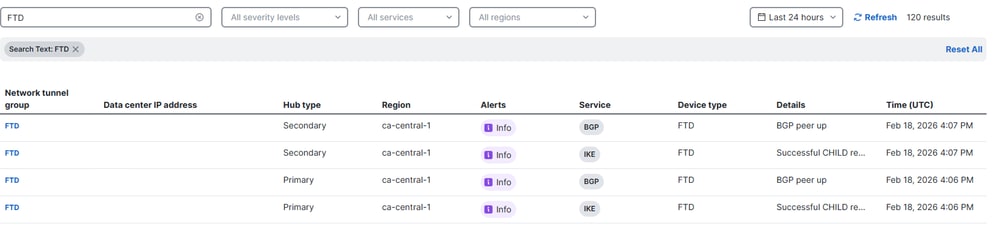

セキュアアクセスのイベント

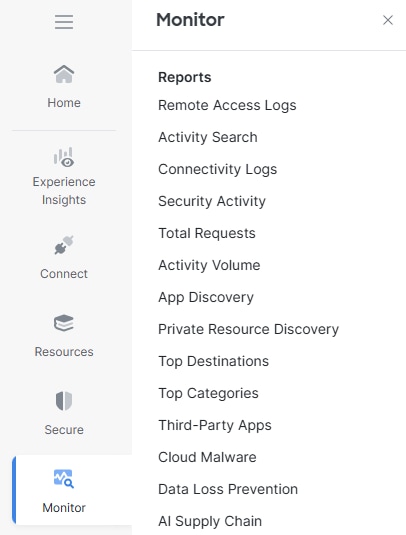

トンネルイベントを表示して、IPSecトンネルの状態がアップ状態で安定しているかどうかを確認できます。

Monitor > Network Connectivityの順にクリックします。

接続ログの監視

接続ログの監視 Connログ

Connログ

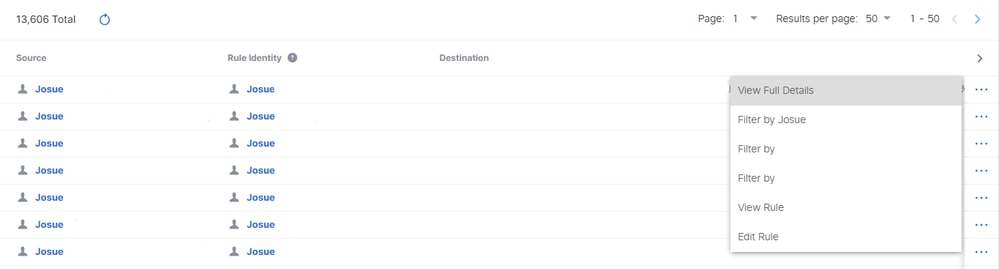

Monitor > Activity Searchの順に移動します。

接続ログの監視

接続ログの監視

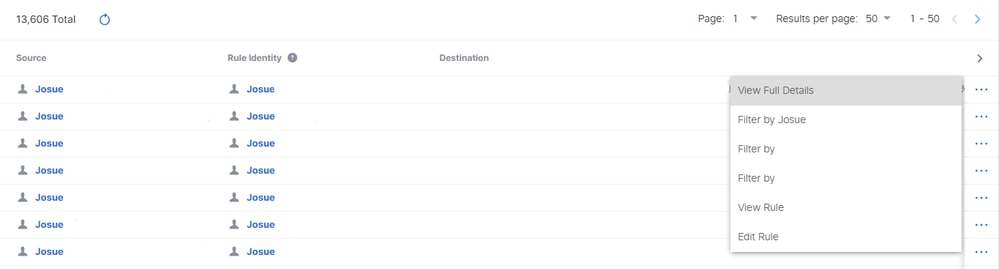

関連するイベントで、View Full Detailsをクリックします。

詳細

詳細

アクティビティ検索

アクティビティ検索

関連情報

フィードバック

フィードバック