公開されている証明機関によって発行された証明書のキーの拡張使用制限に対してIdentity Services Engineを準備します。

内容

はじめに

このドキュメントでは、適用される制限の影響について説明します発行する証明書の発行基準Cisco Identity Services Engine(ISE)のChromeルート証明書プログラムに対応する認証局。

バックグラウンド情報

デジタル証明書は、証明機関(CA)によって発行される電子証明書であり、認証、データの整合性、および機密性を確保することによって、サーバーとクライアント間の通信を保護します。

拡張キー使用法(EKU)は、証明書公開キーの目的を定義する属性です

使用可能なEKU値の2つは次のとおりです。

- サーバ認証EKU(id-kp-serverAuth):サーバが身元を証明するために証明書を提示するときに使用されます。

- クライアント認証EKU(id-kp-clientAuth):双方が互いを認証する相互TLS(mTLS)接続で使用されます。

1つの証明書にサーバ認証とクライアント認証の両方のEKUを含めることができるため、二重目的で使用できます。これは、ユースケースに応じてサーバまたはクライアントとして機能するISEなどの製品にとって特に重要です。

問題の定義

Chromeルートプログラムポリシーの変更

EKUの実装は、証明書に署名するCAによって異なります。サーバ認証とクライアント認証のEKUの両方を使用するのが一般的でした。

ただし、Chromeルートプログラムポリシー変更の一部として、この証明書発行基準に合わせて、クライアント認証拡張キー使用法(EKU)を含むTLS証明書の署名を中止しています。 新しく発行された証明書には、サーバ認証EKUのみが含まれます。

主要なポリシー要件

- パブリックルートCAは、サーバー認証(id-kp-serverAuth)に対してのみ拡張キー使用法(EKU)をアサートする必要があります

- 証明書には、サーバ認証EKUのみが含まれている必要があります。

- これらの証明書にクライアント認証EKUを含めることは禁止されています

- クライアント認証EKUを使用して証明書を発行し続けるルートCAは、最終的にChromeルートストアから削除され、Chromeブラウザによって「信頼できない」などの証明書にフラグが付けられます

スケジュール

- 2025年10月:プログラムに連携するCA(DigiCert、Sectigoなど)は、デフォルトでサーバ専用証明書の発行を開始しました。

- 2026年5月:プログラムに合わせたCAは、クライアント認証EKU証明書の発行を停止します

- 2027年3月:Chromeルートプログラムポリシーが完全に発効

Cisco ISEへの影響

該当製品

すべてのCisco ISEリリースが影響を受けます。

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3.4

- ISE 3.5

注:前述のchangeimpactsall ISEバージョンには、3.xより前のバージョンが含まれています。ただし、コード変更は前のセクションで説明したバージョンに対してのみリリースされます。影響を防ぐためにISEをアップグレードすることを推奨します。

影響を受ける具体的な使用例

表1に、今後のクライアント認証EKUの変更によって影響を受けるサービスと、各サービスに対して予想される影響をまとめます。

| サービス |

影響 |

| pxGrid |

ISE pxGridサービスでは、pxGridチャネルを介したノード間通信が必要です。 これは、一部のノードがサーバとして機能し、他のノードがクライアントとして機能することを意味します。

したがって、pxGrid証明書をインストールするには、サーバ認証EKUとクライアント認証EKUの両方が必要です。

その結果、サーバ認証EKUのみを含む新しく発行されたパブリックCA証明書のインストールが制限されます。

注意:ISE pxGridサービスは証明書のEKU検証を行います。 ISEと通信する場合、外部pxGridクライアント証明書にクライアント認証EKUが含まれている必要があります。含まれていない場合、接続は拒否されます。統合への影響を防ぐために、外部pxGridクライアントで使用されるパブリックCA署名付き証明書の検証を推奨します。詳細については、「Cisco Secure Firewall:セキュアな通信のための、2026年5月以降のパブリックCAクライアント認証EKU変更の影響」を参照してください。 |

| ISEメッセージングサービス(IMS) |

ISEメッセージングサービス(IMS)は、ノード間通信に使用されるセキュアなチャネルです。 したがって、IMS証明書をインストールするには、サーバ認証EKUとクライアント認証EKUの両方が必要です。

その結果、両方のEKUを含まない新しく発行されたパブリックCA証明書のインストールが制限されます。 |

| TC-NAC |

Administration > Threat Centric NAC > Addの順に選択すると、新しいTC-NACコネクタが作成されます。

コネクタを設定する準備ができたら、TC-NACコネクタの認証方式として「証明書ベースの認証」を選択し、「ISE管理証明書」を選択できます。

Tenableで厳密なmTLSが有効になっている場合は、クライアント認証EKUが必要です。 欠けているクライアント認証EKUによって、サーバによってISE TC-NACクライアント証明書が拒否される場合があります。 |

| LDAP、Secure Syslog、CoA用RADIUS DTL |

これら3つのサービスにより、TLS認証の「クライアント証明書」として特定の証明書を使用できます。 ISEはEKU検証を行いません。したがって、これらのサービスへの影響はサーバ側に完全に依存します。 証明書EKU検証がサーバで実施されると、ISEで使用される特定の証明書でクライアント認証EKUが必要になるか、TLS認証が失敗します。 |

表1:影響を受けるサービス

問題の症状

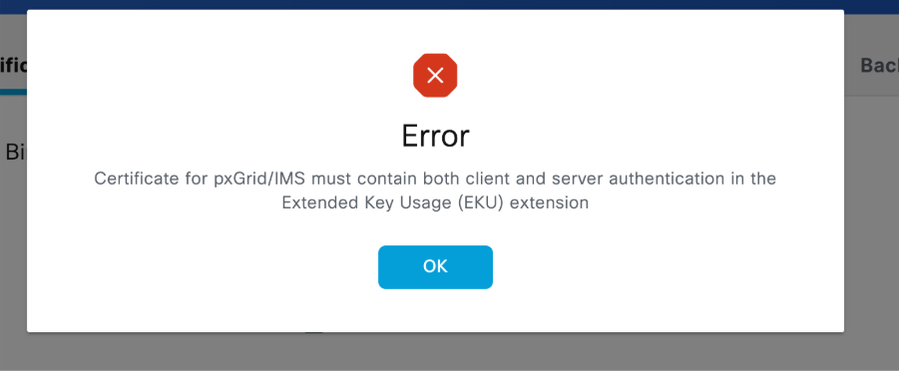

特定のEKU要件を持つサービスのサーバ認証EKU onlyを使用して証明書をインストールしようとすると、図1に示すエラーが発生します。

pxGridおよびISE Messaging Service(IMS)は、このようなEKU要件を持つサービスです。

図1:EKU要件に従っていない証明書をインストールしようとするとエラーが表示される

推奨事項

影響を与える可能性のある証明書を監査し、推奨事項に従います。

- 表1を使用して、潜在的な影響のあるISEサービスを見つけます。前述のサービスのうち、Chromeルートプログラムに合わせてパブリックCA署名付き証明書またはCAに依存しているものを確認します。

- 各証明書のCAチェーンを文書化し、そのCAが発行基準の変更を実装しているかどうかを検証します。

- 有効期限の確認:ポリシーを適用する前に、更新を戦略的に計画します。クライアント認証EKUは、CAポリシーによって制限される場合があることに注意してください。

- 表2を使用して、発行基準の変更の影響を受けるサービスに関する具体的な推奨事項を取得します

- ISEは、証明書のEKU情報を表示しません。これを検証する必要がある場合、特定のISE証明書をエクスポートし、外部ツールで読み取る必要があります。

- ISEシステム証明書をエクスポートするには、Administration > System > Certificates > System Certificates >エクスポートする特定のノードを選択>エクスポート内をクリック> Export Certificate Onlyの選択>エクスポートボタンをクリックします。

次のコマンドを参考にして、証明書ファイル(ファイル名は「certnew.cer」)の情報を確認し、openSSLを使用するサーバ認証およびクライアント認証のEKUを探すことができます。

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| サービス |

推奨処置 |

| pxGrid |

ISE上のpxGrid証明書がパブリックCAによって発行され、更新またはパブリックCAへの移行が計画されている場合は、次の手順を実行することをお勧めします。 1. 証明書に現在サーバ認証EKUとクライアント認証EKUの両方が存在するかどうか、およびCAポリシーに応じて両方を維持できるかどうかを確認します 2. CAポリシーで両方のEKUの存在が許可されていない場合、証明書をISE内部CAによって署名されるように移行することをお勧めします。 移行を実行するには、Administration > System > Certificates > System Certificates >変更する特定のノードのISE内部CAによって発行された証明書を選択> Edit > Usageセクションの下のpxGridボックスをチェック> Saveをクリックします。

ISE内部CAによって発行された証明書が存在しない場合は、証明書を生成する必要があります。証明書を生成する手順として、次のビデオを使用してください。 |

| ISEメッセージング証明書(IMS) |

ISEメッセージングサービス証明書が現在パブリックCAによって署名されており、更新またはパブリックCAへの移行が計画されている場合は、次の手順を実行することをお勧めします。

1. – 移行する、または更新に使用するパブリックCAが、サーバ認証とクライアント認証の両方のEKUの使用を受け入れるかどうかを確認します。 2. – パブリックCAがこれを許可しない場合、ISEメッセージング証明書を移行してISE内部CAを使用します。これを行うには、Administration > System > Certificates > Certificate Signing Request > Generate Certificate Signing Request (CSR) > 「Certificate(s) will be used for」ドロップダウンで「ISE Messaging Service」を選択> 「Regenerate ISE Messaging Service Certificate」ボックスをオンにし、画面右下隅の「Generate ISE Messaging Service Certificate」ボタンを押します

サービスを再起動する必要はありません。

ポート12001および443の観点から、すべてのISEノードが稼働しており、PANから到達可能であることを確認してください。これにより、証明書の変更がすべてのノードに適切に伝搬されます。 |

| TC-NAC |

TC-NACサービスは、mTLS認証を特定のノードのISE管理証明書に依存します。

証明書がパブリックCAによって発行され、更新またはパブリックCAへの移行が計画されている場合は、次の手順を実行することをお勧めします。 1. 証明書に現在サーバ認証EKUとクライアント認証EKUの両方が存在するかどうか、およびCAポリシーに応じて両方を維持できるかどうかを確認します 2. Tenableでstrict mTLSが有効になっているかどうかを確認します。厳密なmTLSを無効にすると、サーバ認証EKUでのみ証明書を使用できます。 |

| LDAP、Secure Syslog、CoA用RADIUS DTL |

ISEは、これらのサービスのクライアント証明書に対するEKU検証を行いません。更新またはパブリックCAへの移行を計画している場合は、更新/移行後に証明書EKUが変更されるかどうか、およびサーバー側のTLSポリシーと競合するかどうかを検証することをお勧めします。 |

表2:特定のサービスへの影響を防ぐために推奨されるアクション

短期的な回避策(2026年6月より前)

管理者は、次のいずれかの回避策を選択できます。

オプション1:結合されたEKU証明書を提供するパブリックルートCAに切り替える

一部のパブリックルートCA(DigiCertやIdentrustなど)は、代替ルートからの結合EKUを含む証明書を発行します。これは、Chromeブラウザの信頼ストアに含めることはできません。

パブリックルートCAおよびEKUタイプの例:

| CAベンダー |

EKUタイプ |

ルートCA |

発行側/下位CA |

| Identrust |

clientAuth +サーバ認証 |

IdentrustパブリックセクタルートCA 1 |

Identrust Public Sector Server CA 1 |

| デジタル証明書 |

clientAuth +サーバ認証 |

DigiCert Assured ID Root G2 |

DigiCert Assured ID CA G2 |

このアプローチの前提条件:

- CAプロバイダーと連携して、そのような証明書が使用可能かどうかを確認します。

- 証明書を展開する前に、証明書を提示するサーバと、証明書を使用するすべてのクライアントの両方が、対応するルートCAを信頼していることを確認してください。

- CAチェーンが事前にインストールされていない場合は、必要に応じてCAチェーンをインストールします。

- このアプローチにより、ソフトウェアを即座にアップグレードする必要がなくなります。

証明書管理参照:

オプション2:現在の証明書を更新して有効期間を延長する

2026年5月より前に公開ルートCAによって発行され、サーバ認証とクライアント認証の両方のEKUを持つ証明書は、その期間が満了するまで保持されます。

更新戦略

一般的なガイドライン:

- ポリシーのサンセットが発生する前に結合されたEKU証明書を更新する

- 2026年3月15日以降、パブリックCA発行の証明書は200日間のみ有効です。

- パブリックCAポリシーと実装の日付は異なる場合があります。

- 一部のパブリックCAは、複合EKU証明書の発行を停止しました。

オプション3:代替CAプロバイダーの評価と移行

一般的なガイドライン:

- サーバ認証とクライアント認証の両方のEKUを使用できる代替CAに移行します。

- 証明書ポリシーの長期的な制御を提供する

- プライベートCA署名付き証明書を発行する場合、ルート証明書情報をピアと共有する必要があります。

- 証明書を発行または展開する前に、証明書を提示するサーバと、証明書を使用するすべてのクライアントの両方が、対応するCAチェーンを信頼していることを確認してください

長期的なソリューション(ソフトウェアのアップグレードが必要)

ISEをパッチリリースにアップグレードすると、新しいCAポリシーに基づいて発行された証明書をサポートするために更新された証明書処理が導入されます。

次のパッチリリースには、新しい制限に合わせてISEを調整するための動作の変更が含まれています。リリース予定日は2026年4月です。

| Cisco ISEのバージョン |

パッチバージョン |

| ISE 3.1 |

パッチ11 |

| ISE 3.2 |

パッチ10 |

| ISE 3.3 |

パッチ11 |

| ISE 3.4 |

パッチ6 |

| ISE 3.5 |

パッチ3 |

パッチインストール後の動作の変更

注意:このパッチを適用すると、証明書管理ロジックの動作が変更されます。

ISEのバックアップを作成してください。pxGridand IMS証明書とプライベートキーを新しい証明書に置き換えます。

サーバ認証EKUのみを使用して証明書をインストールした後に、このパッチをアンインストールする両方のサービスのTLS通信に影響を与える

pxGrid証明書

パッチリリースのインストール後:

- サーバ認証EKUのみ、サーバ認証EKUとクライアント認証EKUの両方、またはEKU拡張子なしを含むpxGrid証明書のインポートは許可されます。

- Client Authentication EKU onlyを含む証明書は拒否されます。

ISEメッセージングサービス(IMS)証明書

ISE 3.1、3.2および3.3

パッチのインストール後に発生した動作の変更はありません。ISEメッセージングサービスには、クライアントとサーバの両方のEKUを持つ証明書が必要です。現在の証明書の有効期限が切れた後に、ISE内部CA署名付き証明書への移行を計画する必要があります。

ISE 3.4および3.5

パッチをインストールすると、ISEでのEKU制限が緩和されます。サーバ認証EKUのみを含むCA署名付き証明書(EAP-TLS)を使用する場合、サーバ認証EKUとクライアント認証EKUの両方を含む、またはEKUを使用できない場合があります。

クライアント認証EKUのみを含む証明書は拒否されます。

IMS証明書は、ISEノード間通信でサーバ認証とクライアント認証の両方に使用されます。

注:IMSではパブリックCA署名付き証明書の使用がサポートされています。ISE内部CA証明書を使用することをお勧めします。この通信は内部トランザクション専用であるためです。

よく寄せられる質問(FAQ)

一般的な質問

Q:プライベートPKIを使用する場合、この点を考慮する必要がありますか。

A:プライベートCAによって適用されるポリシーは、各組織によって定義されます。プライベートCAが同じ発行基準に従っている場合は、このドキュメントのガイドラインを使用できます。

Q:既存の証明書を引き続き使用できますか。

A:はい。EKUを組み合わせた有効な証明書を有効期限まで使用できます。

Q:mTLSまたは標準TLSのどちらを使用しているかを確認するには、どうすればよいのですか。

A:「影響を受ける特定のユースケース」セクションを確認します。

関連情報

- Cisco Bug ID CSCws83036:ISEでのClientAuth EKU適用の影響評価

- Cisco Secure FirewallにおけるパブリックCAクライアント認証のEKUの変更の影響(セキュアな通信を実現するため、2026年5月より開始)

外部参照

認証局のリソース

結論

パブリックCA証明書のクライアント認証EKUのサンセット設定は、mTLS接続を使用するCisco ISEの導入に影響する重大なセキュリティポリシーシフトを表します。これは業界全体に及ぶ変更ですが、影響評価は重要であり、サービスの中断を防ぐために迅速な対応が必要です。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

2.0 |

19-Mar-2026

|

「訂正済みQA」セクション |

1.0 |

12-Mar-2026

|

初版 |

フィードバック

フィードバック