ISEでの証明書更新の設定

はじめに

このドキュメントでは、Cisco Identity Services Engine(ISE)で証明書を更新するためのベストプラクティスと予防的な手順について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

- X509 証明書

- Cisco ISE と証明書の設定

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Cisco ISE リリース 3.0.0.458

- アプライアンスまたは VMware

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

バックグラウンド情報

このドキュメントでは、Cisco Identity Services Engine(ISE)で証明書を更新するためのベストプラクティスとプロアクティブな手順について説明します。 また、証明書の期限切れなどの差し迫ったイベントについて管理者に警告できるように、アラームと通知を設定する方法についても説明します。 ISE 管理者は、いずれは ISE 証明書が期限切れになる状況を経験します。ISEサーバの証明書が期限切れになると、期限切れの証明書を新しい有効な証明書で置き換えない限り、重大な問題が発生する可能性があります。

ISE管理者は、古い証明書が期限切れになる前に、新しい有効な証明書をISEにインストールする必要があります。このプロアクティブなアプローチにより、ダウンタイムを防止または最小限に抑え、エンドユーザーへの影響を回避できます。新しくインストールされた証明書の期間が始まると、新しい証明書でEAP/Adminまたはその他のロールを有効にできます。

古い証明書が期限切れになる前にアラームを発生させ、新しい証明書のインストールを管理者に通知するように ISE を設定できます。

設定

ISE 自己署名証明書の表示

ISE をインストールすると、自己署名証明書が生成されます。自己署名証明書は、管理アクセス、分散型展開内の通信(HTTPS)、およびユーザー認証(EAP)に使用されます。 実稼働システムでは、自己署名証明書ではなく CA 証明書を使用してください。

ISE 証明書の形式は、プライバシー強化メール(PEM)または Distinguished Encoding Rules(DER)にする必要があります。

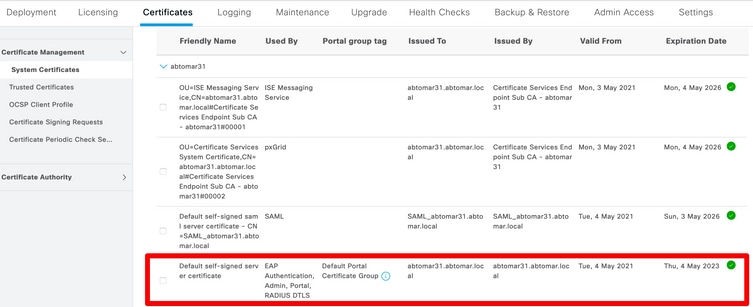

最初の自己署名証明書を表示するには、図のように、ISE GUI で [Administration] > [System] > [Certificates] > [System Certificates] に移動します。

証明書署名要求(CSR)を介して ISE にサーバー証明書をインストールし、Admin または EAP プロトコルに関して証明書を変更しても、自己署名サーバー証明書は残りますが、未使用のステータスになります。

証明書を変更する時期の特定

インストールされた証明書がもうすぐ期限切れになるとします。証明書が期限切れになってから更新するのと、証明書が期限切れになる前に変更するのとどちらが適切だと思いますか。証明書の切り替えを計画し、切り替えによって発生するダウンタイムを管理する時間を確保するために、有効期限が切れる前に証明書を変更する必要があります。

証明書はいつ変更する必要がありますか。開始日が古い証明書の失効日より前である新しい証明書を取得します。この 2 つの日付の間の期間が移行期間です。

次の図は、間もなく期限切れになる証明書の情報を示しています。

証明書署名要求の生成

次の手順では、CSR を介して証明書を更新する方法を説明します。

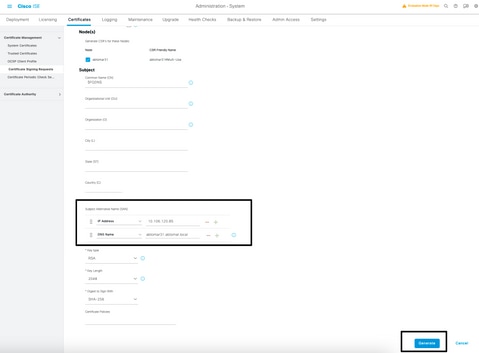

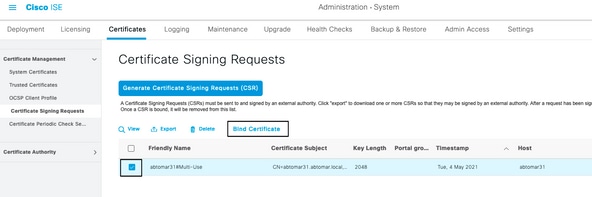

- ISEコンソールで、Administration > System > Certificates > Certificate Signing Requestsの順に移動し、Generate Certificate Signing Requestをクリックします。

- [Certificate Subject] テキスト フィールドに入力する必要がある最小限の情報は CN=ISEfqdn です。ここで、ISEfqdn は ISE の完全修飾ドメイン名(FQDN)です。O(組織)、OU(組織単位)、C(国)などのフィールドをカンマで区切って [Certificate Subject] に追加します。

- [Subject Alternative Name (SAN)] テキスト フィールド行の 1 つで、ISE FQDN を繰り返す必要があります。代行名またはワイルドカード証明書を使用する場合、2 つ目の SAN フィールドを追加できます。

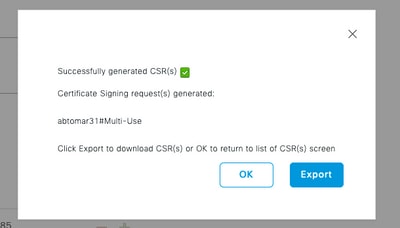

- Generateをクリックすると、ポップアップウィンドウにCSRフィールドが正しく入力されているかどうかが示されます。

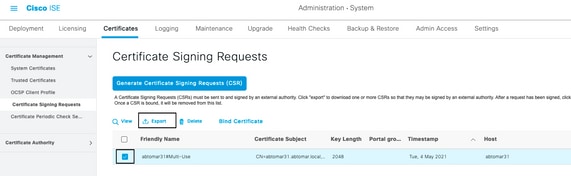

- CSR をエクスポートするために、左側のパネルで [Certificate Signing Requests] をクリックし、CSR を選択し、[Export] をクリックします。

- CSRはコンピュータに保存されます。それを署名用に CA に送信します。

証明書のインストール

CA から最終的な証明書を受信したら、その証明書を ISE に追加する必要があります。

- ISEコンソールで、Administration > System >Certificates>Certificate Signing Requestsの順に移動し、CRSのチェックボックスをオンにして、Bind Certificateをクリックします。

- [Friendly Name] テキストフィールドに証明書の簡単でわかりやすい説明を入力し、[Submit] をクリックします。

- [System Certificate] の下に、次に示すように未使用の新しい証明書があります。

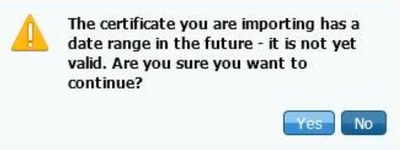

- 古い証明書が期限切れになる前に新しい証明書がインストールされるため、日付範囲の指定が未来になっていることを報告するエラーが表示されます。

- 続行するには [Yes] をクリックします。緑色で強調表示されているように、証明書がインストールされましたが、使用中ではありません。

警告システムの設定

Cisco ISE はローカル証明書の失効日が 90 日以内に迫ったときに通知します。このような事前通知により、証明書の期限切れを回避して、証明書の更新を計画し、ダウンタイムを阻止または最小限に抑えることができます。

この通知はいくつかの方法で表示されます。

- 色づけされた有効期限のステータスのアイコンが、[Local Certificates] ページに表示されます。

- 期限切れメッセージが Cisco ISE システム診断レポートに表示されます。

- 期限切れアラームは、期限切れの 90 日前と 60 日前に生成されたあと、期限切れ前の 30 日間は毎日生成されます。

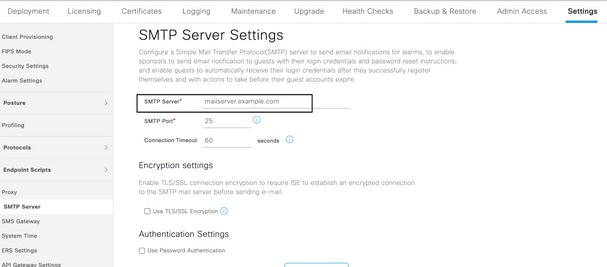

期限切れアラームの電子メール通知を行うように ISE を設定します。ISE コンソールで、[Administration] > [System] > [Settings] > [SMTP Server] に移動して、Simple Mail Transfer Protocol(SMTP)サーバを特定し、アラームの電子メール通知が送信されるようにその他のサーバ設定を定義します。

通知をセットアップするには、次の 2 つの方法があります。

- 管理者に通知するには、管理者アクセスを使用します。

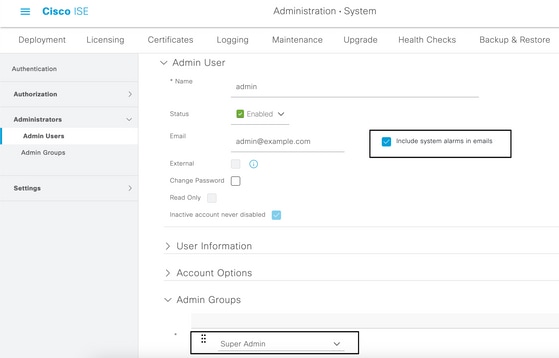

- [Administration] > [System] > [Admin Access] > [Administrators] > [Admin Users] に移動します。

- アラーム通知を受信する必要のある管理者ユーザの [Include system alarms in emails] チェックボックスをオンにします。アラーム通知の送信者の電子メール アドレスは ise@hostname としてハードコードされています。

- [Administration] > [System] > [Admin Access] > [Administrators] > [Admin Users] に移動します。

- ユーザに通知するには、ISE アラーム設定を構成します。

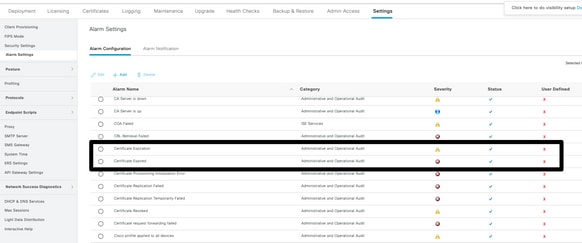

- 下図に示す [Administration] > [System] > [Settings] > [Alarm Settings] > [Alarm Configuration] に移動します。

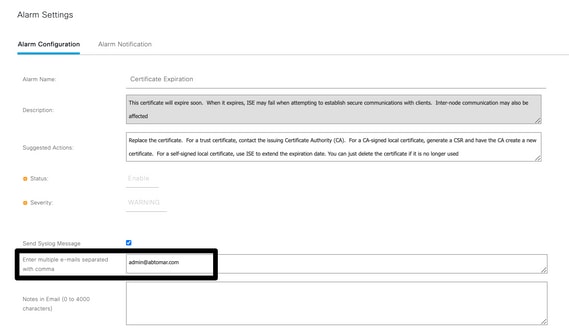

- Certificate Expirationを選択してから、Alarm Notificationをクリックします。通知するユーザの電子メールアドレスを入力し、設定変更を保存します。変更がアクティブになるまでに最大で15分かかる場合があります。

- 下図に示す [Administration] > [System] > [Settings] > [Alarm Settings] > [Alarm Configuration] に移動します。

確認

この項では、設定が正常に機能していることを確認します。

警告システムの確認

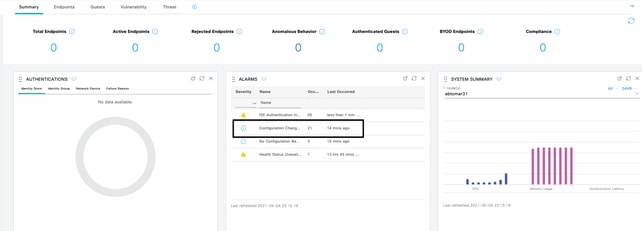

警告システムが正しく機能していることを確認します。この例では、設定の変更によって、情報の重大度を含むアラートが生成されます(情報アラームが最も低い重大度ですが、証明書の期限切れはそれよりも高い重大度である警告を生成します)。

ISE から送信される電子メール アラームの例を以下に示します。

証明書変更の確認

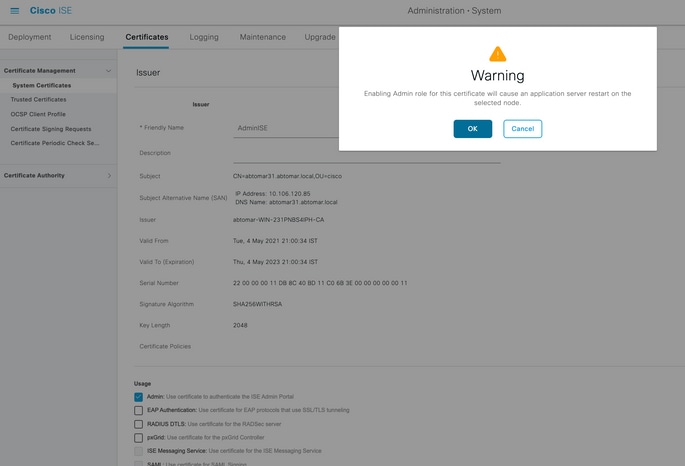

この手順では、証明書が正しくインストールされたことを確認する方法と、EAPまたは管理者ロールを変更する方法について説明します。

- ISE コンソールで [Administration] > [Certificates] > [System Certificates] に移動し、新しい証明書を選択して、詳細情報を表示します。

- ISE サーバ上の証明書ステータスを確認するために、次のコマンドを CLI に入力します。

CLI:> show application status ise

- すべてのサービスがアクティブになったら、管理者としてログインします。

- 分散導入シナリオの場合は、Administration > System > Deploymentの順に選択します。ノードに緑色のアイコンが表示されていることを確認します。アイコンの上にカーソルを置き、凡例に[接続]と表示されていることを確認します。

- エンドユーザー認証が成功することを確認します。これを行うには、Operations > RADIUS > Livelogsの順に移動します。 特定の認証の試行を検索し、それらの試行が正常に認証されたことを確認できます。

証明書の確認

証明書を外部からチェックする場合は、組み込みの Microsoft Windows ツールまたは OpenSSL ツールキットを使用します。

OpenSSL はセキュア ソケット レイヤ(SSL)プロトコルのオープン ソース実装です。証明書で独自のプライベート CA が使用されている場合は、ローカル マシンにルート CA 証明書を配置して、OpenSSL オプション -CApath を使用する必要があります。中間 CA が存在する場合は、それも同じディレクトリに配置する必要があります。

証明書に関する一般情報を取得してそれを検証するには、以下を使用します。

openssl x509 -in certificate.pem -noout -text

openssl verify certificate.pem

OpenSSLツールキットを使用して証明書を変換することも有効です。

openssl x509 -in certificate.der -inform DER -outform PEM -out certificate.pem

トラブルシュート

現在のところ、この設定に関する特定の診断情報はありません。

結論

アクティブになる前に新しい証明書を ISE にインストールできるため、古い証明書が期限切れになる前に新しい証明書をインストールすることをお勧めします。古い証明書の失効日と新しい証明書の開始日の間の重複期間が、証明書を更新してそれらのインストールを最小限のダウンタイムでまたはダウンタイムなしで計画するための時間になります。新しい証明書が有効な日付範囲に入ったら、EAP か Admin または両方を有効にします。Admin の使用を有効にすると、サービスが再起動されることに注意してください。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

5.0 |

22-Apr-2026

|

SEOを更新。 |

4.0 |

10-Oct-2024

|

免責事項と代替テキストを追加。

スタイル要件と書式を更新。 |

3.0 |

07-Sep-2023

|

再認定 |

2.0 |

04-Aug-2022

|

初版リリース |

1.0 |

16-Jun-2021

|

初版 |

フィードバック

フィードバック