はじめに

このドキュメントでは、Cisco Contact Center Enterprise(CCE)ソリューションで認証局(CA)署名付き証明書を実装する方法について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

- Unified Contact Center Enterprise(UCCE)リリース12.6.2

- Package Contact Center Enterpriseリリース12.6.2

- Customer Voice Portal(CVP)リリース12.6.2

- Cisco Virtualized Voice Browser(VVB)

- Cisco CVP運用および管理コンソール(OAMP)

- Cisco Unified Intelligence Center(CUIC)

- Cisco Unified Communications Manager(CUCM)

使用するコンポーネント

本書の情報は、次のソフトウェアのバージョンに基づくものです。

- PCCE 12.6.2

- CVP 12.6.2

- Cisco VVB 12.6.2

- フィニッシュ12.6.2

- CUIC 12.6.2

- Windows 2019

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

バックグラウンド情報

証明書は、クライアントとサーバ間の認証で通信が安全であることを保証するために使用されます。ユーザはCAから証明書を購入することも、自己署名証明書を使用することもできます。

自己署名証明書(名前が示すように)は、認証局によって署名されるのではなく、そのIDが証明する同じエンティティによって署名されます。自己署名証明書は、CA証明書ほど安全とは見なされませんが、多くのアプリケーションではデフォルトで使用されます。

Package Contact Center Enterprise(PCCE)ソリューションバージョン12.xでは、ソリューションのすべてのコンポーネントが、プリンシパルAdmin Workstation(AW)サーバでホストされるSingle Pane of Glass(SPOG)によって制御されます。

PCCE 12.5(1)バージョンのSecurity Management Compliance(SRC)により、SPOGとソリューション内の他のコンポーネント間のすべての通信は、セキュアHTTPプロトコルを介して行われます。

このドキュメントでは、セキュアなHTTP通信のためにCCEソリューションでCA署名付き証明書を実装するために必要な手順について詳しく説明します。UCCEセキュリティに関するその他の考慮事項については、『UCCEセキュリティガイドライン』を参照してください。

セキュアHTTPとは異なる、その他のCVPセキュア通信については、『CVP Configuration Guide: CVP Security Guidelines』のセキュリティガイドラインを参照してください。

注:このドキュメントの内容は、CCEバージョン12.6のみに適用されます。他のバージョンへのリンクについては、「関連情報」のセクションを参照してください。

プロシージャ

CCE Windowsベースのサーバ

1. CSRの生成

この手順では、インターネットインフォメーションサービス(IIS)マネージャから証明書署名要求(CSR)を生成する方法について説明します。

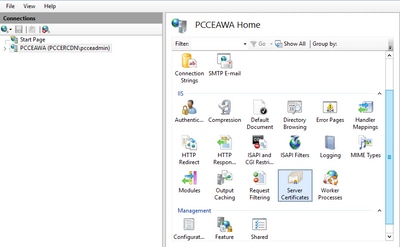

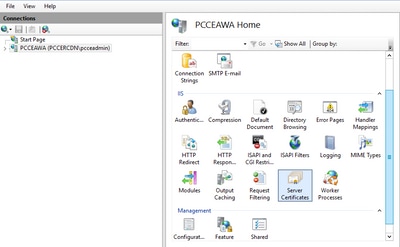

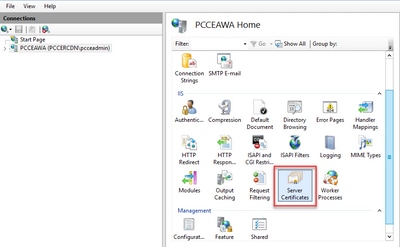

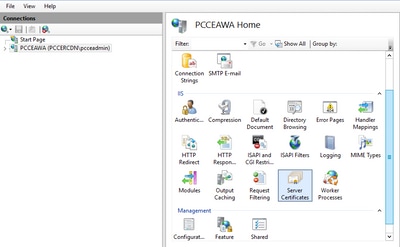

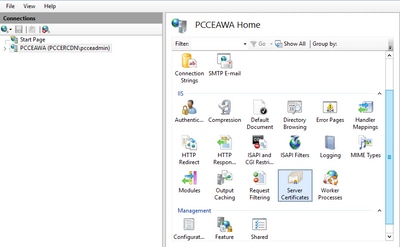

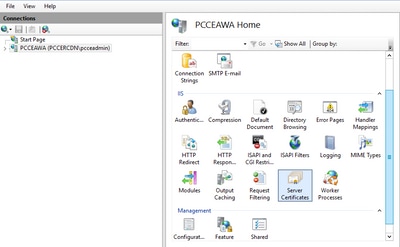

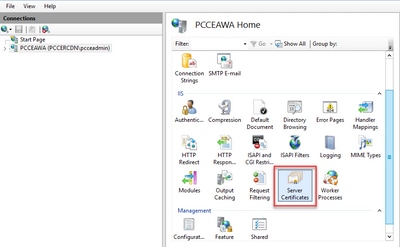

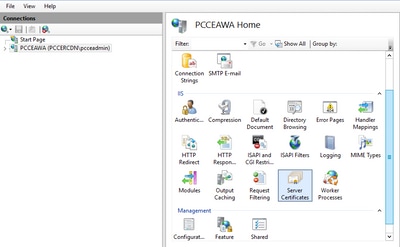

ステップ 1:Windowsにログインし、Control Panel > Administrative Tools > Internet Information Services (IIS) Managerの順に選択します。

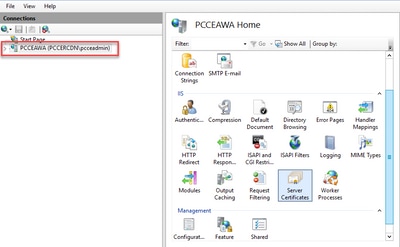

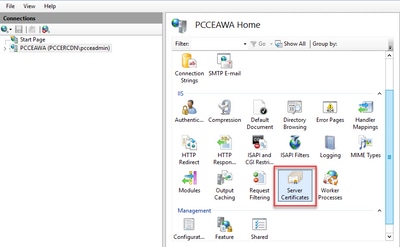

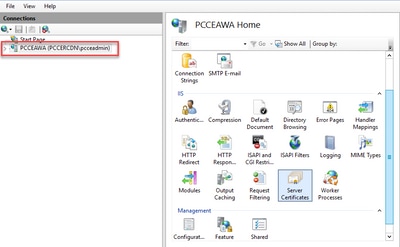

ステップ 2:Connectionsペインでサーバ名をクリックします。サーバーの[ホーム]ウィンドウが表示されます。

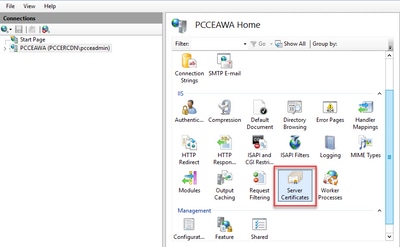

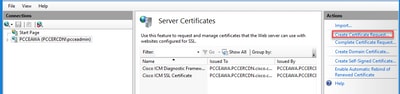

ステップ 3:IIS領域で、Server Certificatesをダブルクリックします。

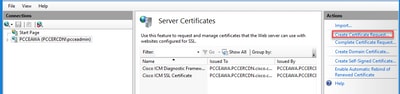

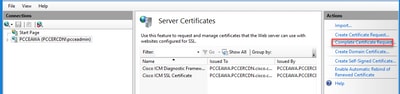

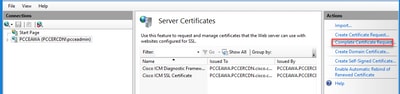

ステップ 4:Actionsペインで、Create Certificate Requestをクリックします。

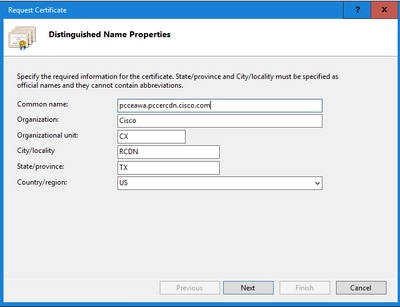

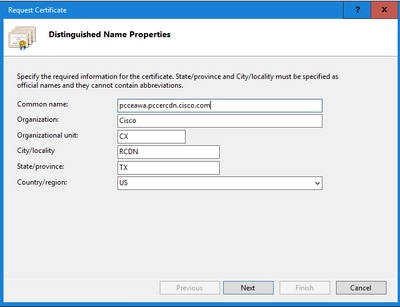

ステップ 5[証明書の要求]ダイアログボックスで、次の操作を行います。

表示されるフィールドに必要な情報を指定し、Nextをクリックします。

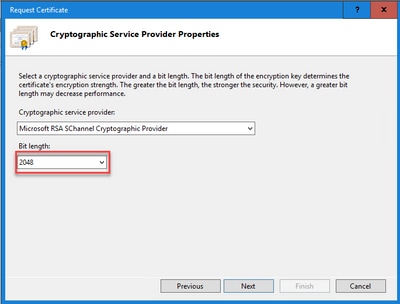

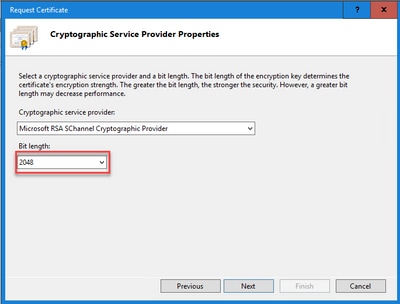

Cryptographic service providerドロップダウンリストで、デフォルト設定はそのままにします。

Bit lengthドロップダウンリストから、2048を選択します。

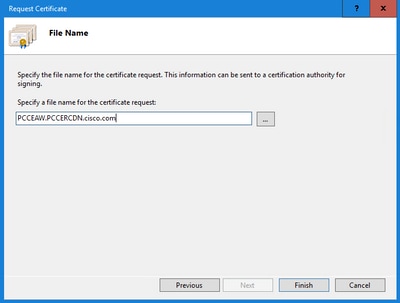

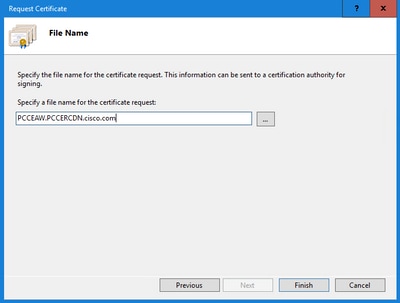

ステップ 6証明書要求のファイル名を指定し、Finishをクリックします。

2. CA署名付き証明書の取得

ステップ 1:CAで証明書に署名します。

注:CAで使用する証明書テンプレートにクライアント認証とサーバ認証が含まれていることを確認してください。

ステップ 2CA署名付き証明書を認証局(ルート、アプリケーション、および中間(存在する場合))から取得します。

3. CA署名付き証明書のアップロード

ステップ 1:Windowsにログインし、Control Panel > Administrative Tools > Internet Information Services (IIS) Managerの順に選択します。

ステップ 2:Connectionsペインでserver nameをクリックします。

ステップ 3:IIS領域で、Server Certificatesをダブルクリックします。

ステップ 4:操作ペインでComplete Certificate Requestをクリックします。

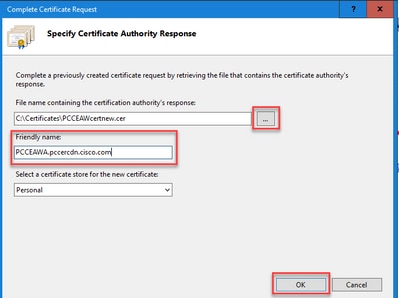

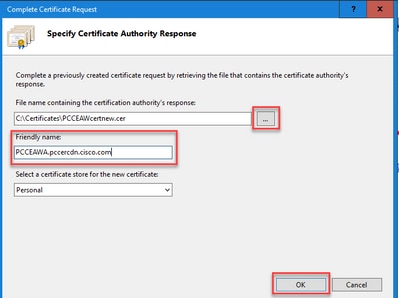

ステップ 5:Complete Certificate Requestダイアログボックスで、次のフィールドに入力します。

Certification Authority応答フィールドを含むファイル名で、...ボタンをクリックします。

署名付きアプリケーション証明書が保存されている場所を参照し、Openをクリックします。

注:これは2-Tier CA実装であり、ルート証明書がサーバ証明書ストアにない場合は、署名付き証明書をインポートする前に、ルートをWindowsストアにアップロードする必要があります。ルートCAをWindowsストアの『Microsoft - Installing the Trusted Root Certificate』にアップロードする必要がある場合は、このドキュメントを参照してください。

Friendly nameフィールドに、サーバの完全修飾ドメイン名(FQDN)または任意の識別名を入力します。Select a certificate store for the new certificateドロップダウンがPersonalのままであることを確認します。

ステップ 6:[OK] をクリックして証明書をアップロードします。

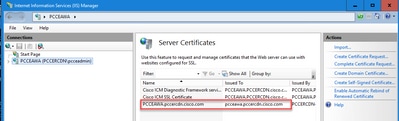

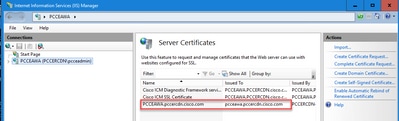

証明書のアップロードに成功すると、証明書が[サーバ証明書]ペインに表示されます。

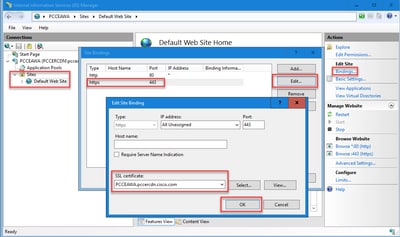

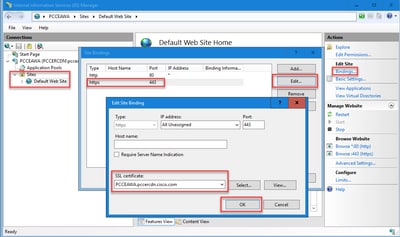

4. CA署名付き証明書のIISへのバインド

この手順では、IISマネージャでCA署名付き証明書をバインドする方法について説明します。

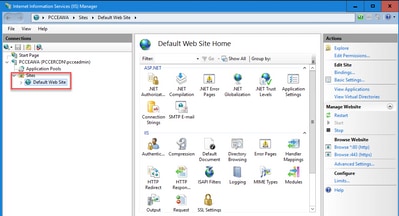

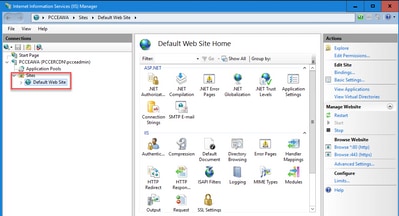

ステップ 1:Windowsにログインし、Control Panel > Administrative Tools > Internet Information Services (IIS) Managerの順に選択します。

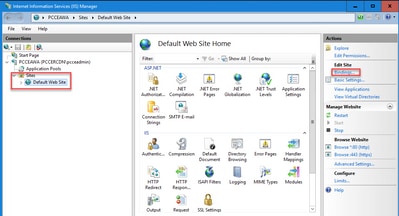

ステップ 2:接続ペインで、<server_name> > Sites > Default Web Siteの順に選択します。

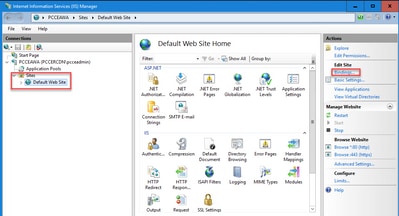

ステップ 3:[操作]ウィンドウで、[バインド…]をクリックします。

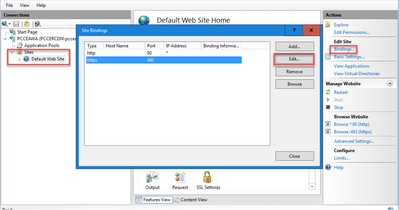

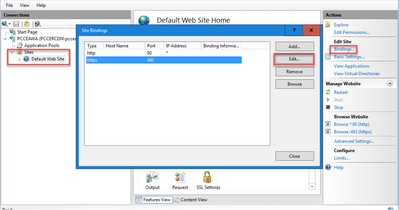

ステップ 4:https with port 443と入力をクリックし、次にEdit...をクリックします。

ステップ 5:SSL証明書のドロップダウンリストから、前の手順で指定したのと同じフレンドリ名を持つ証明書を選択します。

ステップ 6:[OK] をクリックします。

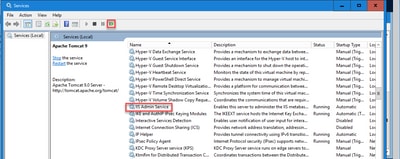

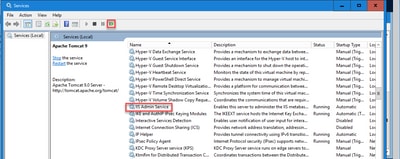

手順 7:Start > Run > services.mscの順に移動し、IIS Admin Serviceを再始動します。

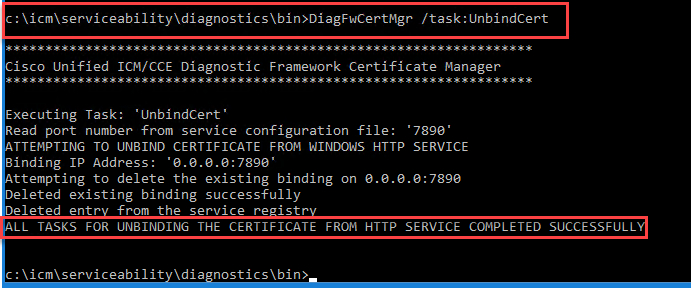

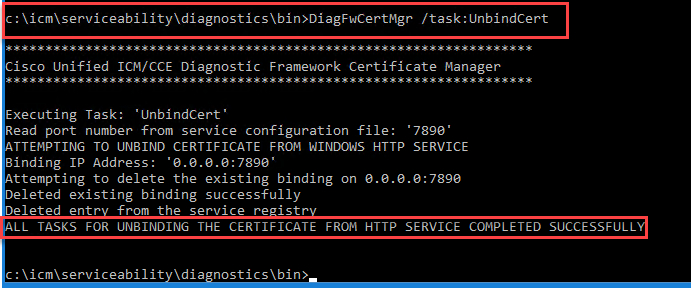

5. CA署名付き証明書のDiagnostic Porticoへのバインド

この手順では、Diagnostic PorticoでCA署名付き証明書をバインドする方法について説明します。

ステップ 1:コマンドプロンプト(管理者として実行)を開きます。

ステップ 2:Diagnostic Porticoホームフォルダに移動します。次のコマンドを実行します。

cd c:\icm\serviceability\diagnostics\bin

ステップ 3:Diagnostic Porticoにバインドされている現在の証明書を削除します。次のコマンドを実行します。

DiagFwCertMgr /task:UnbindCert

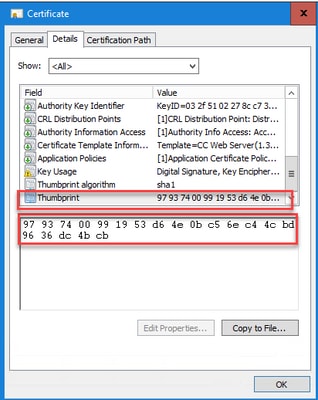

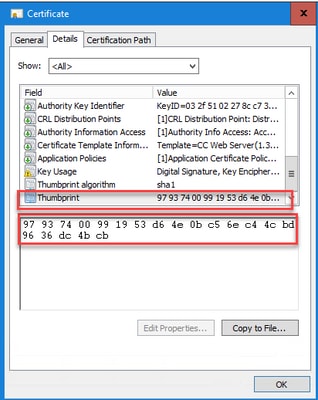

ステップ 4:署名済み証明書を開き、拇印フィールドのハッシュコンテンツ(スペースを含まない)をコピーします。

注:ハッシュコンテンツの先頭または末尾から隠し文字を削除してください。Notepad++などのエディタを使用すると、これらの隠し文字を識別できます。

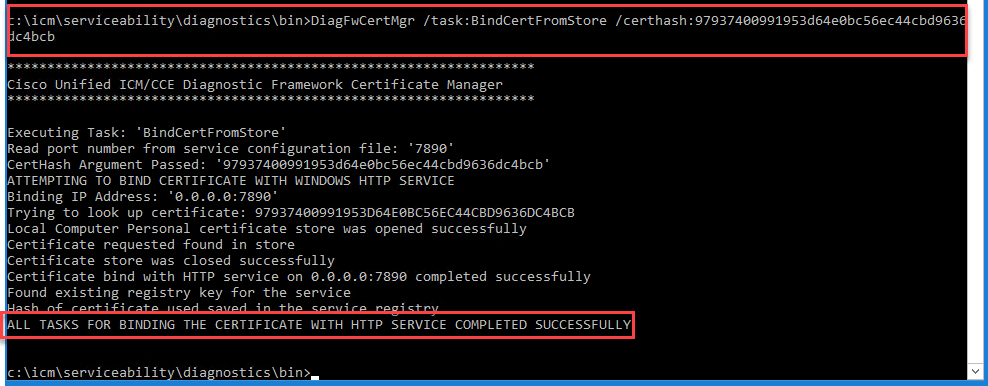

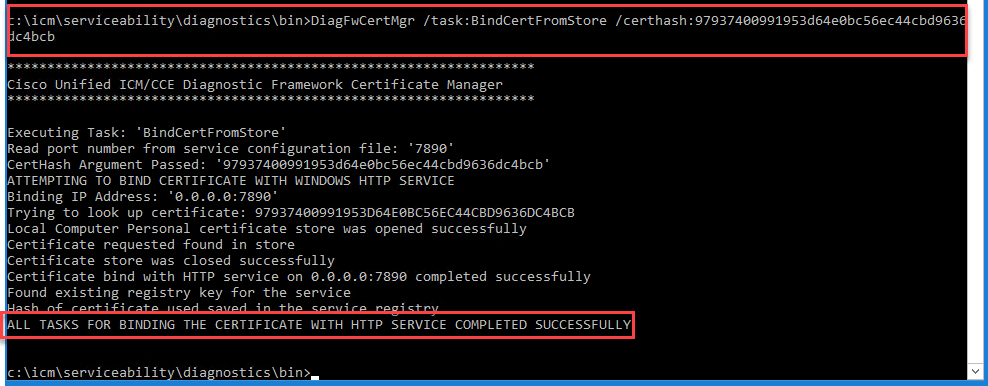

ステップ 5次のコマンドを実行して、ハッシュの内容を貼り付けます。

DiagFwCertMgr /task:BindCertFromStore /certhash:<hash_value>

証明書のバインドに成功すると、「The certificate binding is VALID」というメッセージが表示されます。

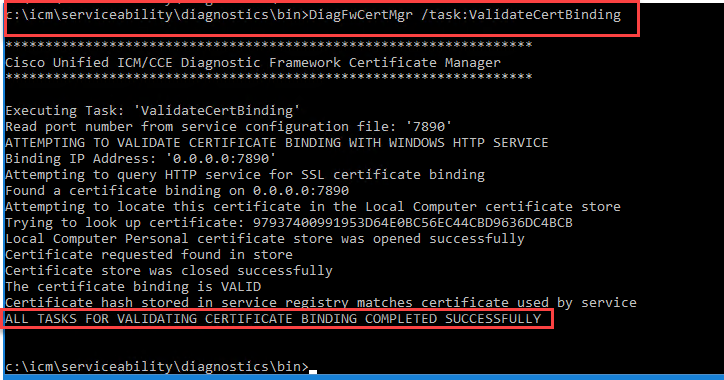

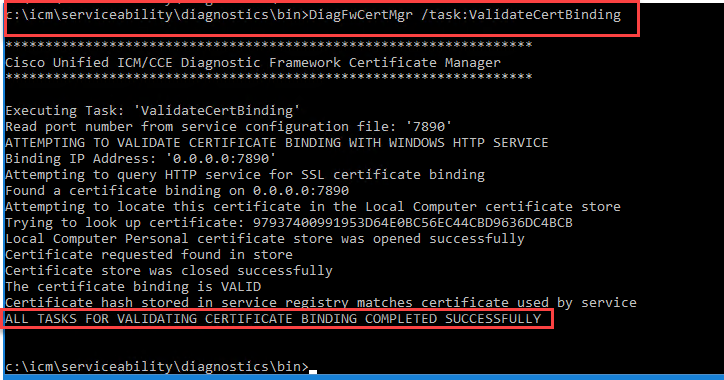

ステップ 6証明書のバインドが正常に行われたかどうかを検証します。次のコマンドを実行します。

DiagFwCertMgr /task:ValidateCertBinding

注:DiagFwCertMgrはデフォルトでポート7890を使用します。

証明書のバインドに成功すると、「The certificate binding is VALID」というメッセージが表示されます。

ステップ 7Diagnostic Frameworkサービスを再起動します。次のコマンドを実行します。

net stop DiagFwSvc

net start DiagFwSvc

診断フレームワークが正常に再起動すると、アプリケーションの起動時に証明書エラー警告が表示されません。

6. Javaキーストアへのルートおよび中間証明書のインポート

注意:作業を開始する前に、キーストアをバックアップし、管理者としてJavaホームからコマンドを実行する必要があります。

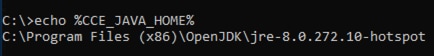

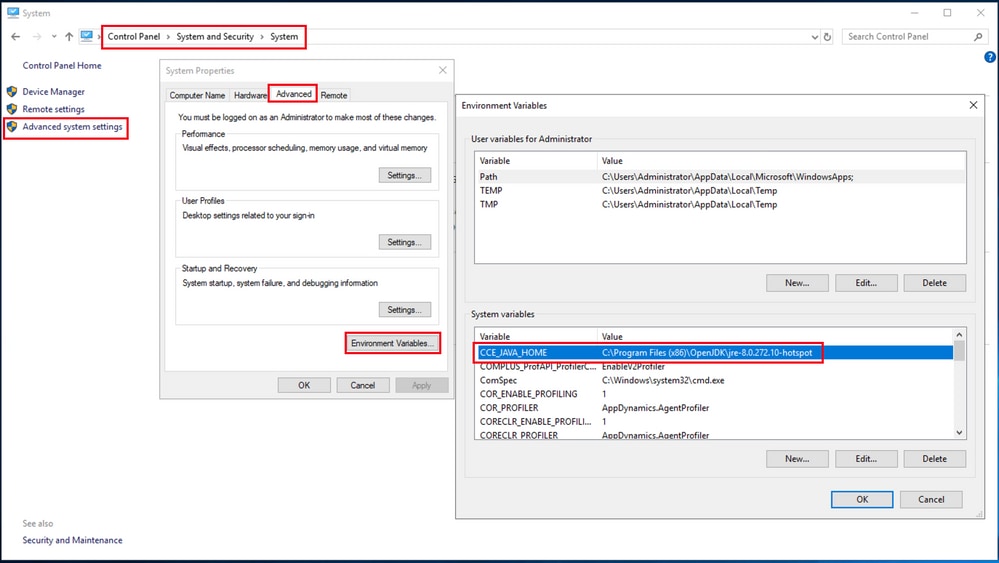

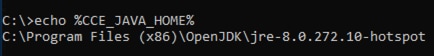

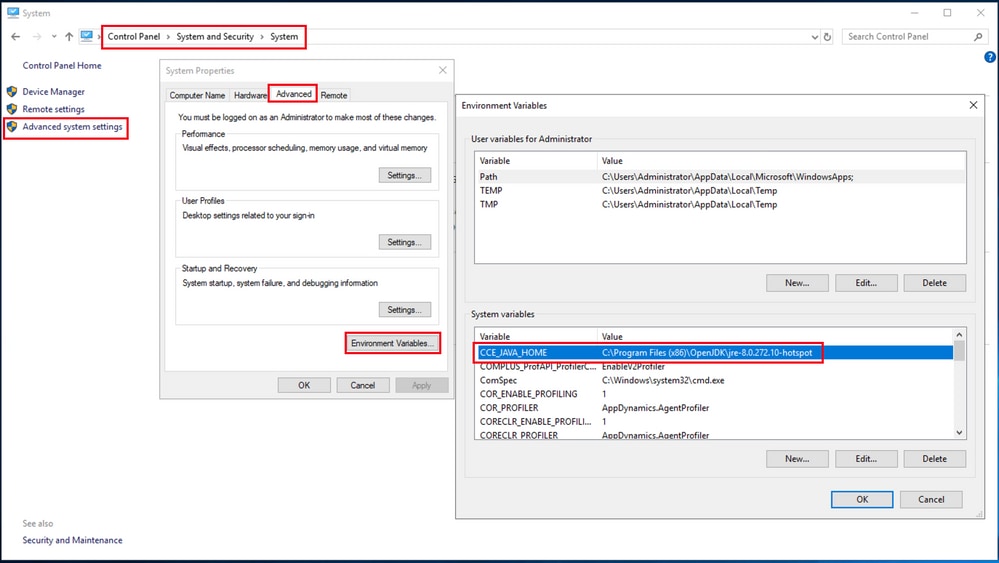

ステップ1:Javaのホームパスを知り、Javaキーツールがホストされている場所を確認します。Javaホームパスを見つける方法はいくつかあります。

オプション1:CLIコマンド:echo %CCE_JAVA_HOME%

オプション2:図に示すように、高度なシステム設定を使用して手動で

ステップ 2ICMとOpenJDKの両方のパス(<ICM install directory>\ssl\ および %CCE_JAVA_HOME%\lib\security\cacerts)からcacertsファイルをバックアップします。 これらは別の場所にコピーできます。

ステップ 3管理者としてコマンドウィンドウを開き、次のコマンドを実行します。

cd %CCE_JAVA_HOME%\bin

keytool.exe –keystore <ICM install directory>\ssl\cacerts -trustcacerts -import -file <path where the Root, or Intermediate certificate are stored> -alias <Root_name of your CA or Intermediate_name of your CA> -storepass changeit

keytool.exe –keystore %CCE_JAVA_HOME%\lib\security\cacerts -trustcacerts -import -file <path where the Root, or Intermediate certificate are stored> -alias <Root_name of your CA or Intermediate_name of your CA> -storepass changeit

注:必要な具体的な証明書は、証明書の署名に使用するCAによって異なります。パブリックCAの典型的な2層CAで、内部CAよりもセキュリティが高い場合は、ルート証明書と中間証明書の両方をインポートする必要があります。中間証明書がないスタンドアロンCA(ラボまたはよりシンプルな内部CAで通常使用される)では、ルート証明書をインポートするだけで済みます。システムCLIではOpenJDKキーストアを使用しているため、ルート証明書と中間証明書はICMとOpenJDKの両方のキーストアにインポートする必要があります。

CVPソリューション

1. FQDNを使用した証明書の生成

この手順では、Web Service Manager(WSM)、Voice XML(VXML)、Call Server and Operations Management(OAMP)サービスのFQDNで証明書を生成する方法について説明します。

注:証明書CVPをインストールする際、nameにはサーバの名前だけが含まれ、FQDNは含まれないため、証明書を再生成する必要があります。

注意:作業を開始する前に、次の操作を行う必要があります。

1. 管理者としてコマンドウィンドウを開きます。

2. 12.6.2の場合、キーストアパスワードを識別するには、%CVP_HOME%\bin フォルダに移動し、DecryptKeystoreUtil.batファイルを実行します。

3. 12.6.1の場合、キーストアパスワードを識別するには、コマンドmore %CVP_HOME%\conf\security.propertiesを実行します。

4. このパスワードは、keytoolコマンドを実行するときに必要です。

5. %CVP_HOME%\conf\security\ディレクトリから、copy .keystore backup.keystoreコマンドを実行します。

CVPサーバ

ステップ 1:CVPサーバの証明書を削除するには、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias wsm_certificate

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias vxml_certificate

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias callserver_certificate

プロンプトが表示されたら、キーストアパスワードを入力します。

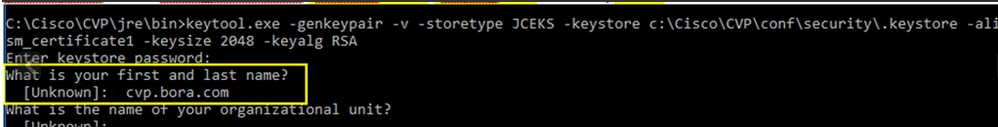

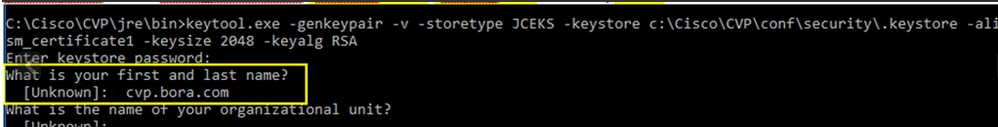

ステップ 2WSM証明書を生成するには、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias wsm_certificate -keysize 2048 -keyalg RSA -validity XXXX

プロンプトが表示されたら、キーストアパスワードを入力します。

注:デフォルトでは、証明書は2年間生成されます。-validity XXXXを使用して、証明書を再生成する有効期限を設定します。有効期限を設定しない場合、証明書は90日間有効であり、この時間の前にCAによる署名が必要です。これらの証明書のほとんどでは、3 ~ 5年が妥当な検証期間である必要があります。

標準的な有効性の入力を次に示します。

|

1年

|

365

|

|

二年

|

730

|

|

三年

|

1095

|

|

四年

|

1460

|

|

五年

|

1895

|

|

十年

|

3650

|

注意:12.5以降では、証明書はSHA 256、キーサイズ2048、暗号化アルゴリズムRSAである必要があります。 -keyalg RSAおよび – keysize 2048のパラメータを使用して、これらの値を設定します。CVPキーストアコマンドに – storetype JCEKSパラメータが含まれていることが重要です。これを行わないと、証明書、キー、または単語が破損する可能性があります。

サーバのFQDNを指定します。質問で、最初の名前と姓は何ですか。

次の質問に回答してください。

組織ユニットの名前は何ですか。

[不明]: <OUを指定>

組織の名前は何ですか。

[不明]: <組織の名前を指定>

市区町村の名前は何ですか。

[不明]: <市区町村の名前を指定>

都道府県の名前を入力してください。

[不明]: <都道府県の名前を指定>

このユニットの2文字の国コードは何ですか?

[不明]: <2文字の国コードを指定>

次の2つの入力にyesを指定します。

ステップ 3vxml_certificateとcallserver_certificateに対して同じ手順を実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias vxml_certificate -keysize 2048 -keyalg RSA -validity XXXX

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias callserver_certificate -keysize 2048 -keyalg RSA -validity XXXX

CVP レポート サーバ

ステップ 1:WSM証明書とレポートサーバ証明書を削除するには、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias wsm_certificate

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias callserver_certificate

プロンプトが表示されたら、キーストアパスワードを入力します。

ステップ 2WSM証明書を生成するには、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias wsm_certificate -keysize 2048 -keyalg RSA -validity XXXX

プロンプトが表示されたら、キーストアパスワードを入力します。

クエリのサーバのFQDNを最初と最後の名前は何ですかと指定し、CVPサーバで行った手順と同じ手順を続行します。

ステップ 3callserver_certificateに対して同じ手順を実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias callserver_certificate -keysize 2048 -keyalg RSA -validity XXXX

プロンプトが表示されたら、キーストアパスワードを入力します。

CVP OAMP(UCCE導入)

PCCEソリューションバージョン12.xでは、ソリューションのすべてのコンポーネントがSPOGによって制御され、OAMPがインストールされていないため、これらの手順が必要なのはUCCE導入ソリューションだけです。

ステップ 1:WSMおよびOAMPサーバ証明書を削除するには、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias wsm_certificate

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -delete -alias oamp_certificate

プロンプトが表示されたら、キーストアパスワードを入力します。

ステップ 2WSM証明書を生成するには、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias wsm_certificate -keysize 2048 -keyalg RSA -validity XXXX

プロンプトが表示されたら、キーストアパスワードを入力します。

クエリのサーバのFQDNを最初と最後の名前は何ですかと指定し、CVPサーバで行った手順と同じ手順を続行します。

ステップ 3oamp_certificateに対して同じ手順を実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -genkeypair -alias oamp_certificate -keysize 2048 -keyalg RSA -validity XXXX

プロンプトが表示されたら、キーストアパスワードを入力します。

2. CSRの生成

注:RFC5280準拠のブラウザでは、各証明書にサブジェクト代替名(SAN)が含まれている必要があります。これは、CSRの生成時にSANで – extパラメータを使用して実行できます。

サブジェクト代替名

-extパラメータを使用すると、特定の拡張子を指定できます。この例では、サーバの完全修飾ドメイン名(FQDN)とlocalhostを使用して、サブジェクト代替名(SAN)を追加します。追加のSANフィールドは、カンマ区切り値として追加できます。

有効なSANタイプは次のとおりです。

ip:192.168.0.1

dns:myserver.mydomain.com

email:name@mydomain.com

例:

-ext san=dns:mycvp.mydomain.com,dns:localhost

CVPサーバ

ステップ 1:エイリアスの証明書要求を生成します。次のコマンドを実行し、ファイル(wsm_certificateなど)に保存します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias wsm_certificate -file %CVP_HOME%\conf\security\wsm_certificate.csr

プロンプトが表示されたら、キーストアパスワードを入力します。

ステップ 2vxml_certificateとcallserver_certificateに対して同じ手順を実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias vxml_certificate -file %CVP_HOME%\conf\security\vxml_certificate.csr

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias callserver_certificate -file %CVP_HOME%\conf\security\callserver_certificate.csr

プロンプトが表示されたら、キーストアパスワードを入力します。

CVP レポート サーバ

ステップ 1:エイリアスの証明書要求を生成します。次のコマンドを実行し、ファイル(wsmreport_certificateなど)に保存します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias wsm_certificate -file %CVP_HOME%\conf\security\wsmreport_certificate.csr

プロンプトが表示されたら、キーストアパスワードを入力します。

ステップ 2callserver_certificateに対して同じ手順を実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias callserver_certificate -file %CVP_HOME%\conf\security\callserverreport_certificate.csr

プロンプトが表示されたら、キーストアパスワードを入力します。

CVP OAMP(UCCE導入のみ)

ステップ 1:エイリアスの証明書要求を生成します。次のコマンドを実行し、ファイル(wsmoamp_certificateなど)に保存します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias wsm_certificate -file %CVP_HOME%\conf\security\wsmoamp_certificate.csr

プロンプトが表示されたら、キーストアパスワードを入力します。

ステップ 2oamp_certificateに対して同じ手順を実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -certreq -alias oamp_certificate -file %CVP_HOME%\conf\security\oamp.csr

プロンプトが表示されたら、キーストアパスワードを入力します。

3. CA署名付き証明書の取得

ステップ 1:CA上で証明書に署名します(CVPサーバの場合はWSM、CallserverおよびVXMLサーバ。CVP OAMPサーバの場合はWSMおよびOAMP、CVPレポートサーバの場合はWSMおよびCallserver)。

ステップ 2CA認証局からアプリケーション証明書とルート証明書をダウンロードします。

ステップ 3各サーバのフォルダ%CVP_HOME%\conf\security\にルート証明書とCA 署名付き証明書をコピーします。

4. CA署名付き証明書のインポート

これらの手順をCVPソリューションのすべてのサーバに適用します。 CA署名付き証明書をインポートする必要があるのは、そのサーバ上のコンポーネントの証明書だけです。

ステップ 1:ルート証明書をインポートします。次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -trustcacerts -alias root -file %CVP_HOME%\conf\security\<filename_of_root_cer>

プロンプトが表示されたら、キーストアパスワードを入力します。Trust this certificateプロンプトで、Yesと入力します。

中間証明書がある場合は、次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -trustcacerts -alias intermediate_ca -file %CVP_HOME%\conf\security\<filename_of_intermediate_cer>

プロンプトが表示されたら、キーストアパスワードを入力します。Trust this certificateプロンプトで、Yesと入力します。

ステップ 2そのサーバ証明書用のCA署名付きWSM(CVP、Reporting、およびOAMP)をインポートします。 次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -trustcacerts -alias wsm_certificate -file %CVP_HOME%\conf\security\<filename_of_wsm_CA_cer>

プロンプトが表示されたら、キーストアパスワードを入力します。Trust this certificateプロンプトで、Yesと入力します。

ステップ 3CVPサーバおよびレポートサーバでは、コールサーバCA署名付き証明書をインポートします。次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -trustcacerts -alias callserver_certificate -file %CVP_HOME%\conf\security\<filename_of_callserver_CA_cer>

プロンプトが表示されたら、キーストアパスワードを入力します。Trust this certificateプロンプトで、Yesと入力します。

ステップ 4CVPサーバで、VXMLサーバのCA署名付き証明書をインポートします。次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -trustcacerts -alias vxml_certificate -file %CVP_HOME%\conf\security\<filename_of_vxml_CA_cer>

プロンプトが表示されたら、キーストアパスワードを入力します。Trust this certificateプロンプトで、Yesと入力します。

ステップ 5CVP OAMPサーバ(UCCEのみ)で、OAMPサーバCA署名付き証明書をインポートします。次のコマンドを実行します。

%CVP_HOME%\jre\bin\keytool.exe -storetype JCEKS -keystore %CVP_HOME%\conf\security\.keystore -import -trustcacerts -alias oamp_certificate -file %CVP_HOME%\conf\security\<filename_of_oamp_CA_cer>

プロンプトが表示されたら、キーストアパスワードを入力します。Trust this certificateプロンプトで、Yesと入力します。

ステップ 6サーバをリブートします。

注:UCCE展開では、CSRの生成時に指定したFQDNを使用して、CVP OAMP内のサーバ(CVPレポート、CVPサーバなど)を追加してください。

VOSサーバ

1. CSR証明書の生成

この手順では、Cisco Voice Operating System(VOS)ベースのプラットフォームからTomcat CSR証明書を生成する方法について説明します。

このプロセスは、次のようなVOSベースのアプリケーションに適用できます。

- Finesse

- CUIC \ライブデータ(LD) \アイデンティティサーバ(IDS)

- Cloud Connect

- シスコVVB

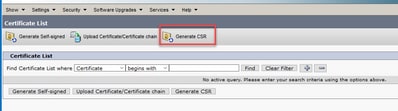

ステップ 1:Cisco Unified Communications Operating System Administrationページ:https://FQDN :<8443または443>/cmplatformに移動します。

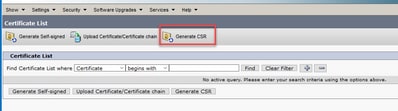

ステップ 2Security > Certificate Managementの順に移動し、Generate CSRを選択します。

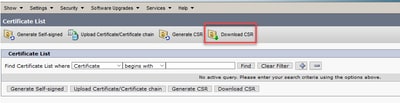

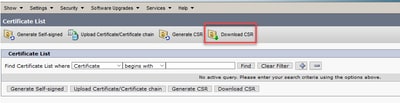

ステップ 3CSR証明書が生成されたら、ウィンドウを閉じてDownload CSRを選択します。

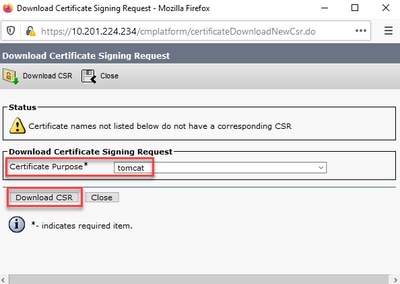

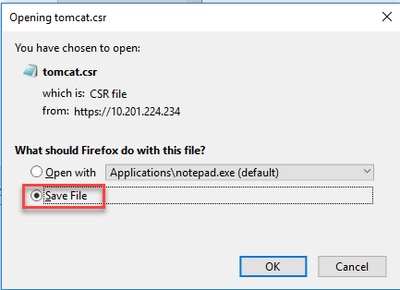

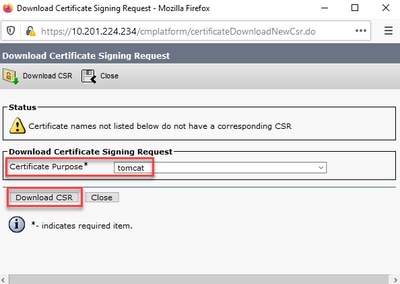

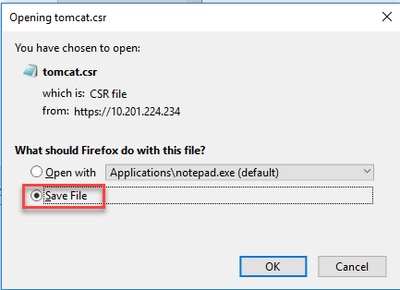

ステップ 4証明書の目的がtomcatであることを確認し、Download CSRをクリックします。

ステップ 5Save Fileをクリックします。ファイルはDownloadフォルダに保存されます。

2. CA署名付き証明書の取得

ステップ 1:CAにエクスポートされたtomcat 証明書に署名します。

ステップ 2CA認証局からアプリケーションとルート証明書をダウンロードします。

3. アプリケーションおよびルート証明書のアップロード

ステップ 1:Cisco Unified Communications Operating System Administrationページ(https://FQDN:<8443または443>/cmplatform)に移動します。

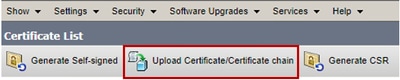

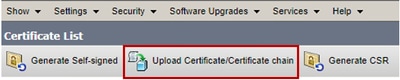

ステップ 2Security > Certificate Managementの順に移動し、Upload Certificate/Certificate chainを選択します。

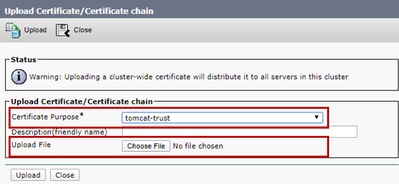

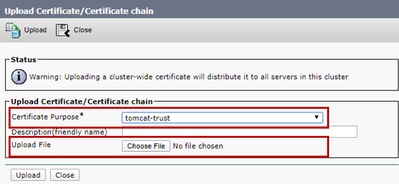

ステップ 3Upload certificate/Certificate chainウィンドウで、certificate purposeフィールドのtomcat-trustを選択し、ルート証明書をアップロードします。

ステップ 4中間証明書(存在する場合)をtomcat-trustとしてアップロードします。

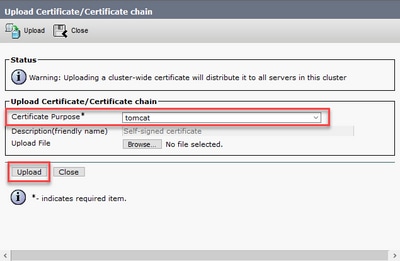

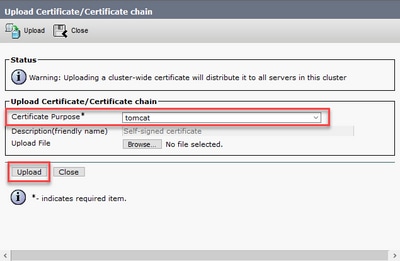

ステップ 5Upload certificate/Certificate chainウィンドウで、Certificate Purposeフィールドでnow tomcatを選択し、アプリケーションCA署名付き証明書をアップロードします。

ステップ 6サーバをリブートすると、

確認

サーバをリブートした後、次の手順を実行してCA署名付き実装を確認します。

ステップ 1:Web ブラウザを開き、キャッシュをクリアします。

ステップ 2もう一度ブラウザを閉じて開きます。

次に、CA署名付き証明書を開始するように証明書スイッチが表示され、ブラウザウィンドウに証明書が自己署名であるため信頼できないことを示す表示が消えます。

トラブルシュート

このガイドには、CA署名付き証明書の実装のトラブルシューティング手順はありません。

関連情報

フィードバック

フィードバック