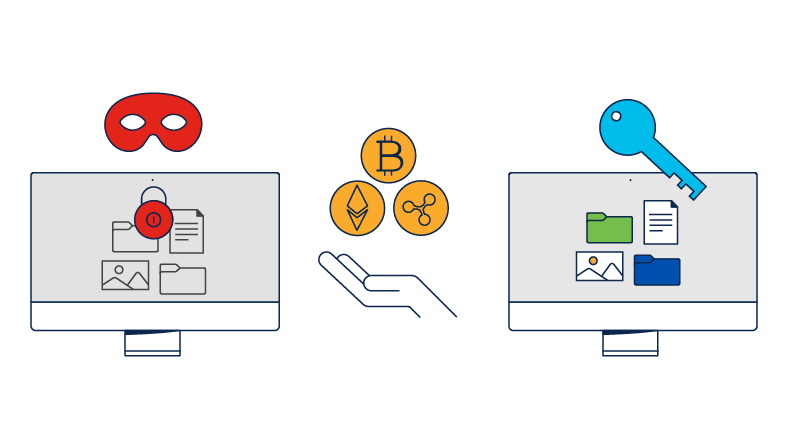

Comment les attaques par ransomware fonctionnent-elles ?

Le ransomware est un cybercrime via lequel un hacker chiffre les données d'une victime avec un logiciel malveillant dans l'intention d'obtenir un paiement pour déverrouiller le système. Une fois la rançon payée, le hacker doit envoyer une clé de déchiffrement pour restaurer l'accès aux données de la victime, mais souvent le système est déverrouillé et les données volées sont conservées en otage en attendant une deuxième rançon. La rançon peut aller de quelques centaines de dollars à plusieurs millions de dollars. En général, le hacker demande à être payé en cryptomonnaie, comme les Bitcoins.

Il y a plusieurs façons usuelles de distribuer des ransomwares, notamment par les e-mails de phishing, le malvertising (publicité malveillante), l'ingénierie sociale et des kits d'exploit. Une fois le ransomware infiltré, il chiffre certains fichiers et envoie à la victime une demande de rançon.

Diverses façons de vous protéger contre les ransomwares

Sauvegardez toutes vos données

Assurez-vous de disposer d'une solution de sauvegarde des données d'entreprise capable d'évoluer et d'éviter les congestions, le cas échéant. En cas d'attaque, vous pouvez mettre le terminal hors tension, le réinitialiser et réinstaller votre dernière sauvegarde. Ainsi, vous conservez toutes vos données et empêchez le ransomware de se répandre sur d'autres systèmes.

Appliquez les correctifs à vos systèmes

Prenez l'habitude de mettre à jour régulièrement vos logiciels. Appliquer des correctifs aux logiciels tiers couramment utilisés permet de déjouer de nombreuses attaques. Si possible, activez l'application automatique de correctifs.

Utilisez l'authentification multifacteur

Le maillon faible de la chaîne de sécurité est généralement le facteur humain. Sensibilisez vos utilisateurs pour qu'ils sachent en qui et en quoi ils peuvent avoir confiance. Apprenez-leur à éviter le piège du phishing ou des autres tactiques.

Protégez votre réseau

Adoptez une approche multicouche et intégrez la sécurité au niveau des terminaux, de la messagerie et jusqu'à la couche DNS. Utilisez des technologies comme un pare-feu de nouvelle génération (NGFW) ou un système de prévention des intrusions (IPS).

Segmentez l'accès réseau

Limitez les ressources auxquelles un hacker peut accéder. En contrôlant dynamiquement l'accès aux ressources en fonction de leur sensibilité, comme les données confidentielles ou essentielles, vous savez que tout votre réseau ne sera pas compromis en cas d'attaque unique.

Gardez un œil sur l'activité du réseau

Voir tout ce qui se passe sur votre réseau et votre data center vous aide à détecter les attaques qui contournent le périmètre de défense. Déployez un sous-réseau en zone démilitarisée (DMZ) ou ajoutez une couche de sécurité à votre réseau local (LAN). Tirez parti de votre plateforme de sécurité pour regrouper efficacement toutes les informations en vue de les trier, de les analyser et de répondre rapidement.

Évitez l'infiltration initiale

La plupart des ransomwares s'infiltrent par une pièce jointe ou un lien de téléchargement malveillant. Bloquez tous les sites web, e-mails et pièces jointes malveillants grâce à une approche de sécurité multicouche et à un programme de partage de fichiers approuvé par l'entreprise.

Armez vos endpoints

Il ne suffit plus d'installer une solution antivirus sur vos terminaux. Configurez des privilèges pour l'octroi d'un accès réseau approprié ou l'autorisation des utilisateurs sur les endpoints. Vous pouvez aussi opter pour l'authentification à deux facteurs.

Bénéficiez d'une Threat Intelligence en temps réel

Apprenez à connaître votre ennemi. Tirez parti des informations fournies par des groupes tels que Talos pour mieux comprendre les tendances en matière de sécurité et les nouvelles menaces.

Entrez en contact avec des spécialistes en réponse aux incidents

Les équipes de réponse aux incidents proposent une suite complète de services proactifs et réactifs pour se préparer aux failles, les gérer et s'en remettre rapidement.

L'avenir du ransomware : à la rencontre des spécialistes des menaces Cisco Talos

Les spécialistes des menaces Cisco Talos identifient les menaces inédites et évolutives en matière de ransomwares. Découvrez comment ce groupe de recherche et de veille aide les entreprises à renforcer leurs défenses.