Présentation de la mise à disposition

Les téléphones IP Cisco sont destinés aux déploiements volumineux effectués par des fournisseurs de service de voix sur IP (VoIP) aux clients dans des environnements résidentiels, de petite ou grande entreprise. Par conséquent, mettre à disposition le téléphone en utilisant la configuration et la gestion à distance permet d’assurer le bon fonctionnement du téléphone sur le site du client.

Cisco prend en charge la configuration personnalisée et continue des fonctions du téléphone en utilisant les fonctions :

-

Contrôle à distance fiable du téléphone.

-

Chiffrement de la communication qui contrôle le téléphone.

-

Liaison du compte téléphonique simplifiée.

Les téléphones peuvent être mis à disposition pour télécharger les profils de configuration ou les mises à jour du micrologiciel à partir d’un serveur distant. Les téléchargements peuvent se produire lorsque les téléphones sont connectés à un réseau, lorsqu’ils sont mis sous tension et à intervalles réguliers. La mise à disposition est généralement effectuée dans le cadre de déploiements VoIP de grande envergure, courants chez les fournisseurs de service. Les profils de configuration et/ou les micrologiciels mis à jour sont transférés sur le périphérique par TFTP, HTTP ou HTTPS.

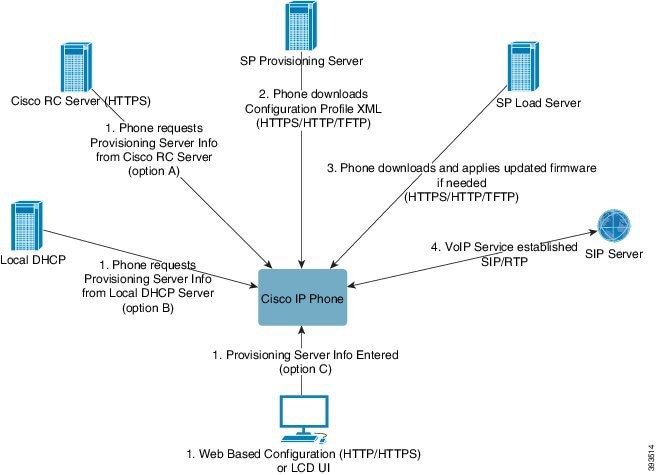

En synthèse, le processus de mise à disposition du téléphone est le suivant :

-

Si le téléphone n’est pas configuré, les informations de mise à disposition du serveur sont appliquées au téléphone en utilisant l’une des options suivantes : -

A : téléchargées à partir du serveur de personnalisation à distance (RC) du Cisco Enablement Data Orchestration System (EDOS) en utilisant HTTPS. DNS SRV, GDS (intégration par code d’activation), l’activation du périphérique EDOS.

-

B : obtenues à partir d’un serveur DHCP local.

-

C : saisies manuellement via l’utilitaire de configuration web du téléphone Cisco ou son interface utilisateur.

-

-

Le téléphone télécharge les informations du serveur de mise à disposition et applique le XML de configuration en utilisant le protocole HTTPS, HTTP ou TFTP.

-

Le téléphone télécharge et applique les micrologiciels mis à jour, si nécessaire, en utilisant HTTPS, HTTP ou TFTP.

-

Le service VoIP est établi en utilisant la configuration et le micrologiciel spécifiés.

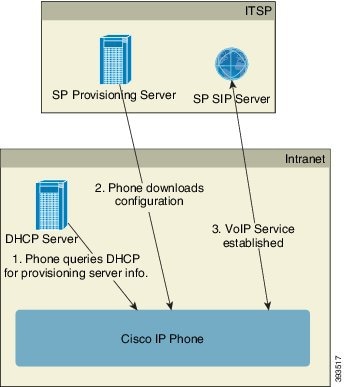

Les fournisseurs de services VoIP ont l’intention de déployer de nombreux téléphones chez les clients résidentiels et les petites entreprises. Dans les environnements de petites et grandes entreprises, les téléphones peuvent servir de nœuds de terminal. Les fournisseurs distribuent largement ces appareils sur Internet, qui sont connectés par l’intermédiaire de routeurs et de pare-feu dans les locaux du client.

Le téléphone peut être utilisé comme une extension à distance de l’équipement back-end du fournisseur de services. La configuration et la gestion à distance assurent le bon fonctionnement du téléphone dans les locaux du client.

Commentaires

Commentaires