À propos de la détection de flux d’éléphants et de la correction

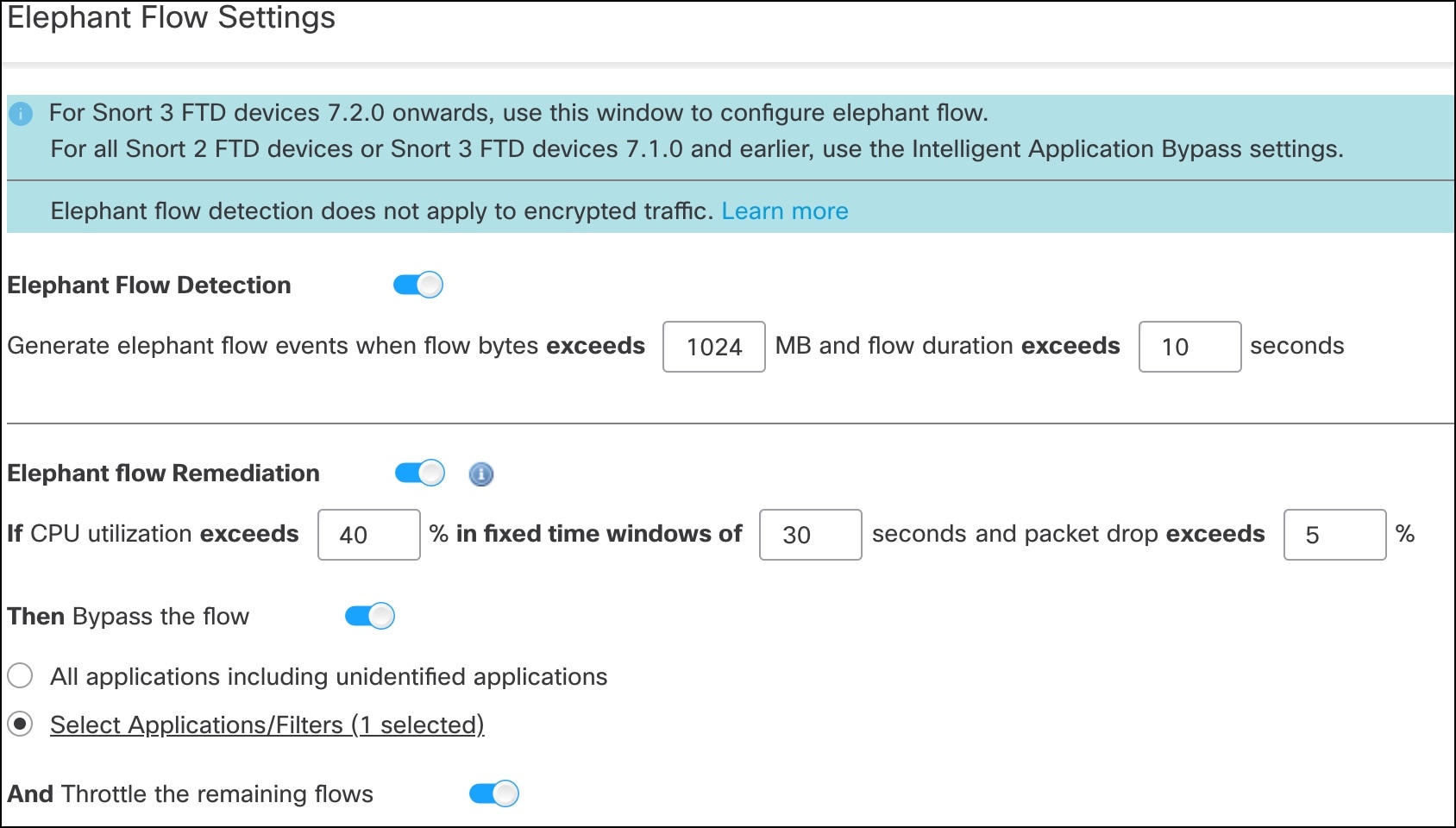

Vous pouvez utiliser la fonctionnalité de détection de flux d’éléphants pour détecter et corriger des flux d’éléphants. Les actions correctives suivantes peuvent être appliquées :

-

Bypass elephant flow (Contourner le flux d’éléphants) : vous pouvez configurer le flux d’éléphants pour contourner l’inspection Snort. Si cette option est configurée, Snort ne reçoit aucun paquet de ce flux.

-

Throttle elephant flow (Limitation du flux d’éléphants) : vous pouvez appliquer une limite de débit au flux et continuer à inspecter les flux. Le débit est calculé dynamiquement et 10 % du débit est réduit. Snort envoie le verdict (flux de qualité de service avec 10 % de débit en moins) au moteur du pare-feu. Si vous choisissez de contourner toutes les applications, y compris les applications non identifiées, vous ne pouvez pas configurer l’action de limitation (rate-limit) pour aucun flux.

Remarque |

Pour que la détection de flux d’éléphants fonctionne, Snort 3 doit être le moteur de détection. |

Commentaires

Commentaires