Configuración del registro ZTNA para la resolución de problemas

Contenido

Introducción

Este documento describe cómo recopilar registros detallados de resolución de problemas de ZTA y cuándo habilitar paso a paso.

Antecedentes

A medida que las organizaciones adoptan cada vez más la arquitectura Zero Trust Architecture (ZTA) para proteger a los usuarios, los dispositivos y las aplicaciones, la resolución de problemas de conectividad y aplicación de políticas se ha vuelto más compleja. A diferencia de los modelos tradicionales basados en perímetro, ZTA se basa en múltiples decisiones en tiempo real a través de la identidad, el estado del dispositivo, el contexto de la red y los motores de políticas basados en la nube. Cuando surgen problemas, los registros de alto nivel suelen ser insuficientes para identificar la causa raíz.

La recopilación de seguimiento detallado del nivel de ZTA desempeña un papel fundamental a la hora de obtener una mayor visibilidad del comportamiento de los clientes, la evaluación de políticas, la interceptación del tráfico y las interacciones de los servicios en la nube. Estos seguimientos permiten a los ingenieros ir más allá de la resolución de problemas basada en síntomas y analizar la secuencia exacta de eventos que conducen a fallos de acceso, degradación del rendimiento o resultados de políticas inesperados.

Recopilación de registros

Verificaciones previas antes de abrir un caso TAC

Estas comprobaciones previas ayudan al equipo del TAC a identificar el problema de forma más eficaz. Proporcionar esta información a los ingenieros les ayudará a resolver el problema lo antes posible:

-

¿Cuál es el problema y cuántos usuarios se ven afectados?

-

¿Qué SO y versiones se han visto afectados?

-

¿El problema es constante o intermitente? Si es intermitente, ¿es específico del usuario o está generalizado?

-

¿Se inició el problema después de un cambio o ha estado presente desde la implementación?

-

¿Hay algún desencadenante conocido?

-

¿Hay alguna solución alternativa disponible?

Registros para recopilar

-

paquete DART

- Registros del modo ZTNA Debug Trace

-

Captura de Wireshark (todas las interfaces, incluido el bucle invertido)

-

Mensajes de error observados

-

Marcas de tiempo del problema

-

Captura de pantalla de estado del módulo CSC ZTA

-

Nombre de usuario del usuario afectado

En las siguientes secciones se explica cómo activar y recopilar cada uno de estos registros en detalle.

Activar el modo de seguimiento de depuración ZTNA

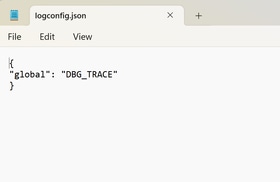

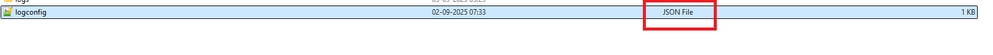

Cree un archivo llamado logconfig.json con estos detalles a continuación:

{ "global": "DBG_TRACE" }

Advertencia: Asegúrese de que el archivo se guarda con el nombre logconfig.json.

Después de crear el archivo, colóquelo en la ubicación adecuada en función del sistema operativo:

-

Windows:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

macOS:

/opt/cisco/secureclient/zta

Nota: Una vez que haya creado el archivo especificado, debe reiniciar el servicio Agente de acceso de confianza cero (verifique el paso Reinicio del servicio ZTA ). Si no es posible reiniciar el servicio, reinicie el ordenador.

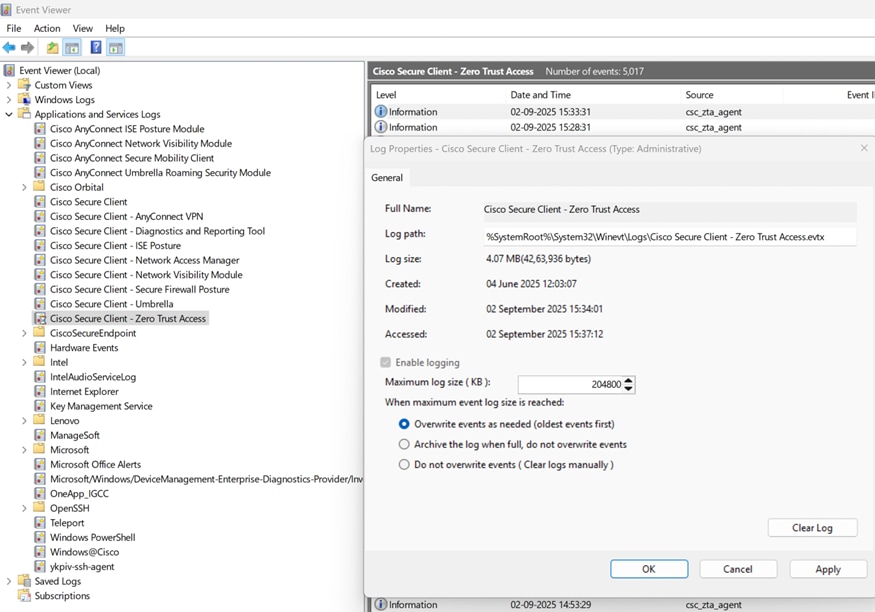

Aumentar el tamaño del registro ZTA en el Visor de eventos

En las PC con Windows, después de habilitar el registro de nivel de seguimiento, debe aumentar manualmente el tamaño del archivo de registro ZTA.

- Abierto.

Event Viewer - En el panel izquierdo, expanda

Applications and Services Logs. - Haga clic con el botón derecho

Cisco Secure Client – Zero Trust Accessy seleccioneProperties. - En

Maximum log size (KB), establezca el valor en204800(equivalente a 200 MB).

Para finalizar, haga clic Apply en y, a continuación OK.

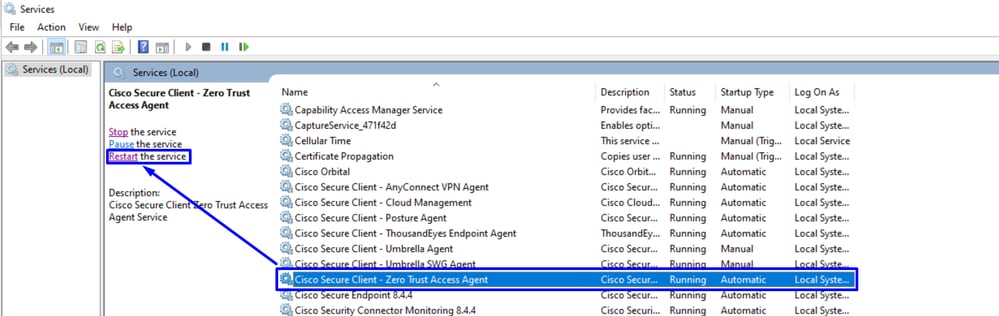

Reinicio del servicio ZTA

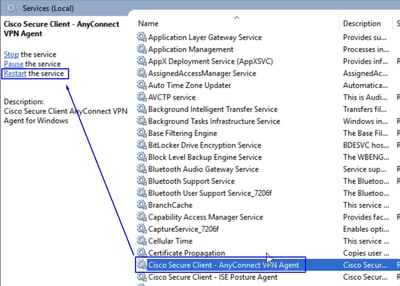

Windows:

- Utilícelo

Windows + Rpara abrir laRun Searchescrituraservices.mscy pulse Intro. - Busque el servicio

Cisco Secure Client - Zero trust Access Agenty haga clic enRestart. Una vez que haya terminado, verifique el estado del módulo CSC ZTA para confirmar que está activo.

Nota: Si el servicio ZTA no se puede reiniciar debido a la falta de acceso administrativo, la siguiente opción es reiniciar el sistema completo.

MacOS

Stop Service.

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallStart Service.

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

Nota: Si los comandos no se pueden ejecutar o el servicio ZTA no se puede reiniciar debido a la falta de acceso administrativo, un reinicio completo del sistema es su siguiente opción.

Activar el registro de KDF, la captura de paquetes, el modo de depuración Duo y el paquete Dart

Windows:

Abra un CMD con privilegios de administrador y ejecute el siguiente comando:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- Descargue DebugView de SysInternal para capturar el registro KDF.

- Ejecute

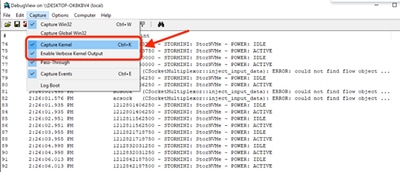

DebugViewasadministratory habilite las siguientes opciones de menú: - Haga clic en Capture.

- Marca de verificación

Capture Kernel. - Marca de verificación

Enable Verbose Kernel Output.

- Marca de verificación

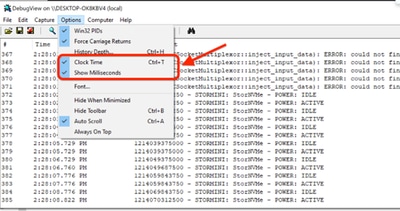

- Opciones

- Marca de verificación

Clock Time. - Marca de verificación

Show Milliseconds.

- Marca de verificación

-

Reinicie el servicio de cliente mediante el indicador de administración:

net stop csc_vpnagent && net start csc_vpnagent- Si no

net stop csc_vpnagent && net start csc_vpnagentfunciona, reinicie elCisco Secure Clientservicio desde services.msc.

- Activar Duo en modo de depuración

-

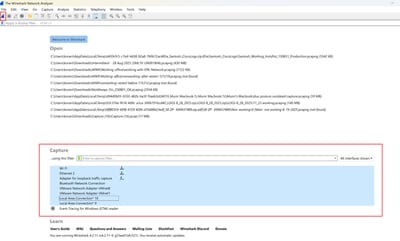

Inicio

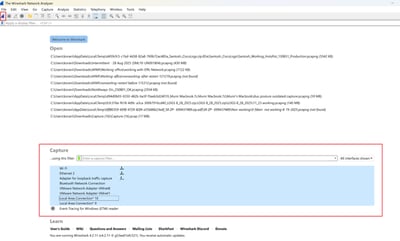

Wireshark Capture. -

Seleccione todas las interfaces e inicie la captura de paquetes.

- Reproduzca el problema, guárdelo

KDF LogsWireshark Capturey, a continuación, siga los pasos para capturarDART Bundle. - Abra el

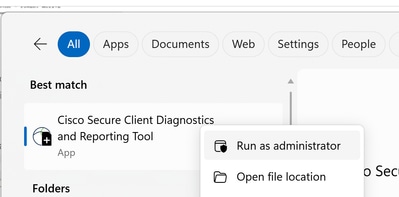

Cisco Secure Client Diagnostics & Reporting Tool (DART)con privilegios de administrador.

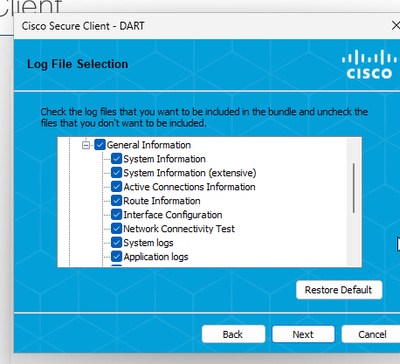

- Haga clic en

Custom.- Incluir

System Information ExtensiveyNetwork Connectivity Test.

- Incluir

- Para detener el registro de KDF en Windows, utilice el siguiente comando:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

Nota: Recopile todos los registros: Registros KDF, captura Wireshark y paquete DART para el caso TAC.

Comandos de Windows PowerShell para habilitar y deshabilitar, debe ejecutarse como administrador:

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

MacOS

Abra terminal y siga la siguiente cadena de comandos para habilitar el registro de KDF en MacOS:

StopService.

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallEnableFlag.

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgStartService.

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- Habilite Duo en modo de depuración.

-

Inicio

Wireshark Capture. -

Seleccione todas las interfaces e inicie la captura de paquetes.

- Reproduzca el problema, guárdelo

KDF LogsWireshark Capturey, a continuación, siga los pasos para capturarDART Bundle. - Abra el

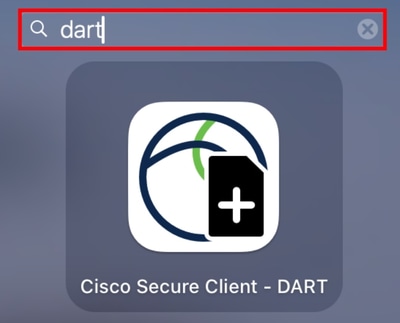

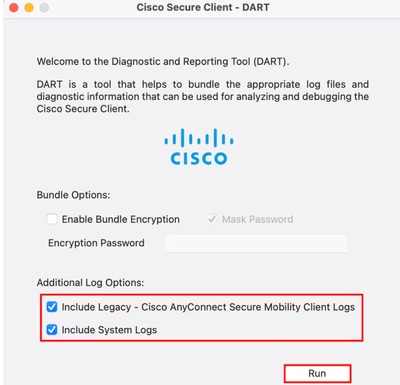

Cisco Secure Client - DART.

- Marque las siguientes opciones:

IncludeLegacy - Cisco AnyConnect Secure Mobility Client Logs.IncludeSystem Logs.

- Haga clic en

Run.

Nota: Recopile todos los registros: Registros KDF, captura Wireshark y paquete DART para el caso TAC.

Información Relacionada

- Soporte técnico y descargas de Cisco

- Centro de ayuda de Cisco Secure Access

- Guía de diseño de Cisco SASE

- Recopilación de registros KDF para Secure Client en Windows y MacOS

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

2.0 |

30-Mar-2026

|

Texto alternativo actualizado y formato. |

1.0 |

31-Dec-2025

|

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios