Merkmale

Die Secure Firewall der Cisco 200-Serie ist eine wirtschaftliche, hocheffiziente Ergänzung unserer Firewall-Produktfamilie für das Einstiegssegment. Sie wurde für Unternehmenszweigstellen, Einzelhandelsunternehmen und kleinere Standorte entwickelt und bietet leistungsstarke, erschwingliche Sicherheit mit modernster Threat-Intelligence, Cloud-Security-Funktionen und optimierter Leistung für umfassenden Schutz auf Enterprise-Niveau.

Die Cisco Secure Firewall 220 ist eine kompakte Netzwerksicherheits-Appliance aus der Cisco Secure Firewall-Produktfamilie. Sie wird erstmals in Cisco Secure Firewall Threat Defense Version 10.0 und Cisco Secure ASA Version 9.24.1 unterstützt.

Weitere Informationen finden Sie im Cisco Secure Firewall Threat Defense-Kompatibilitätsleitfaden und im Cisco Secure Firewall ASA-Kompatibilitätsleitfaden. Diese enthalten Informationen zur Kompatibilität der Cisco Firewall-Software und -Hardware jeder unterstützten Firewall-Version, einschließlich Anforderungen an Betriebssystem und Hosting-Umgebung.

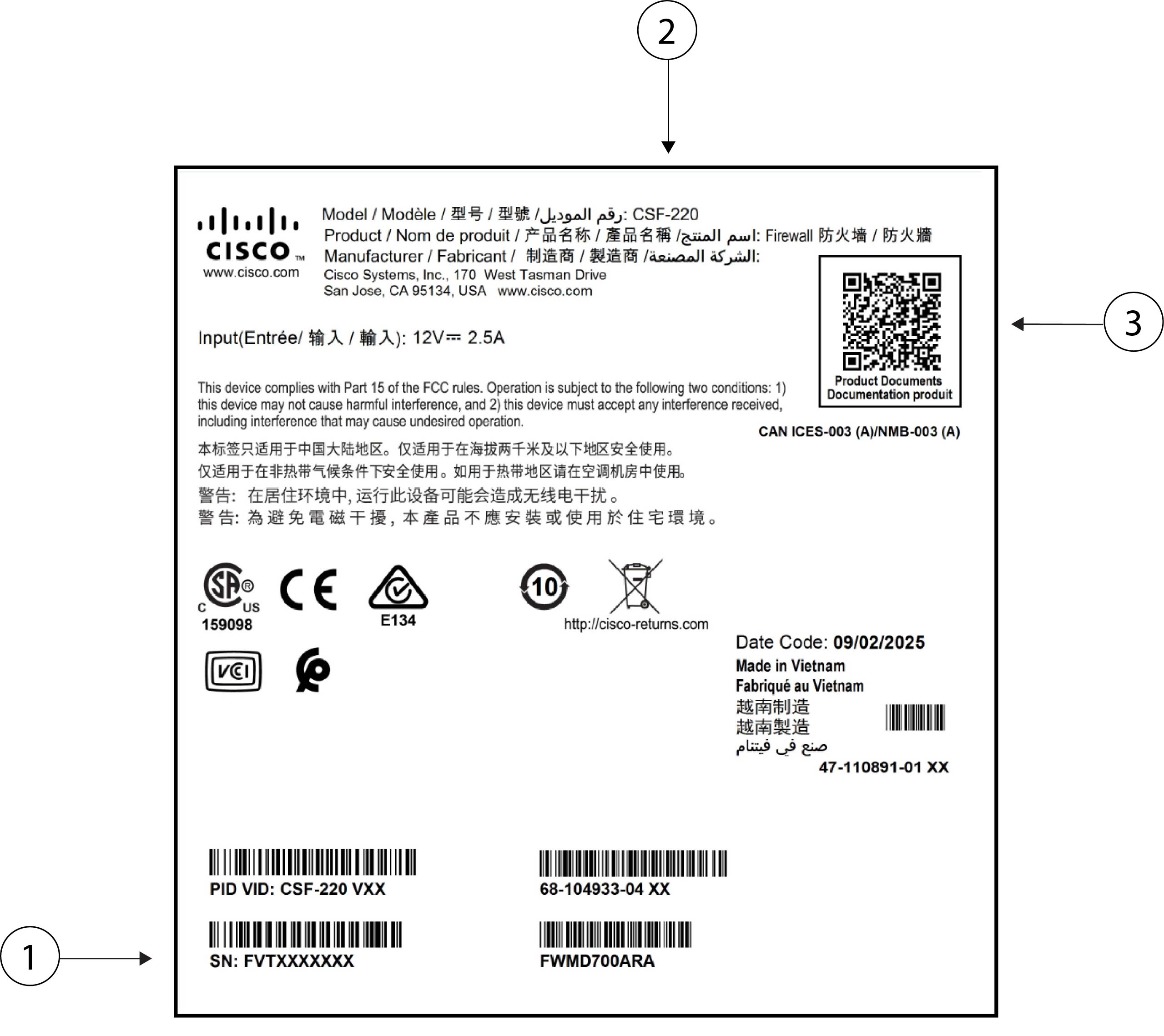

Eine Liste der Produkt-IDs (PIDs) für die Firewall 220 finden Sie unter Produkt-IDs.

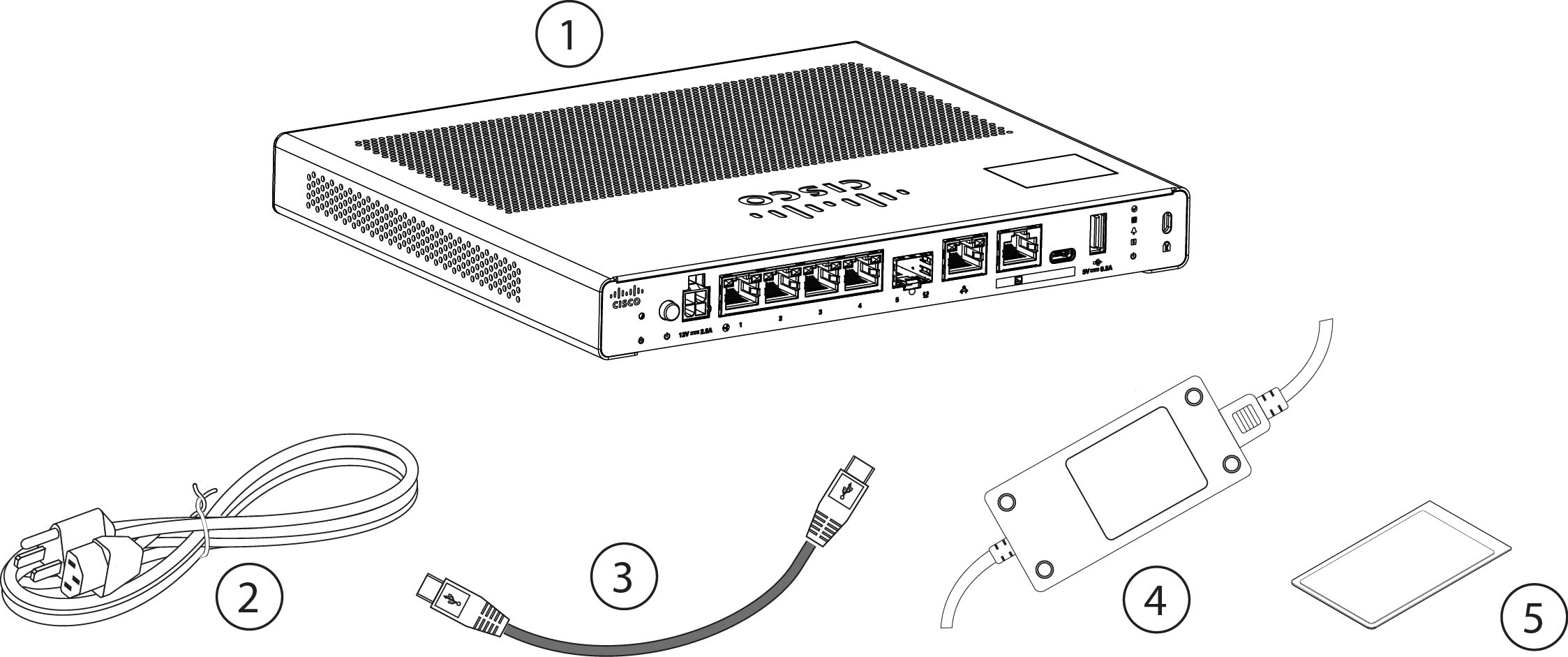

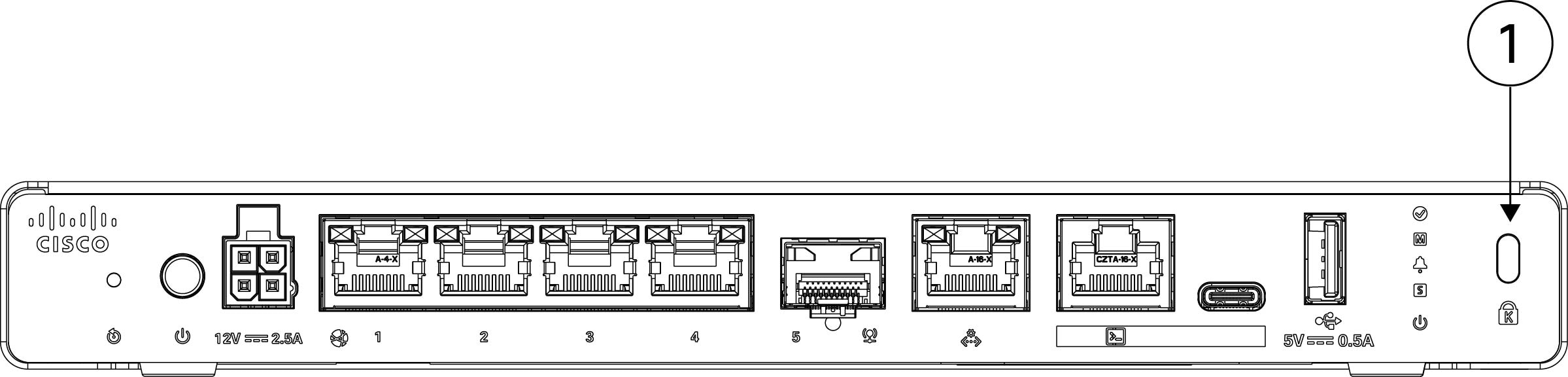

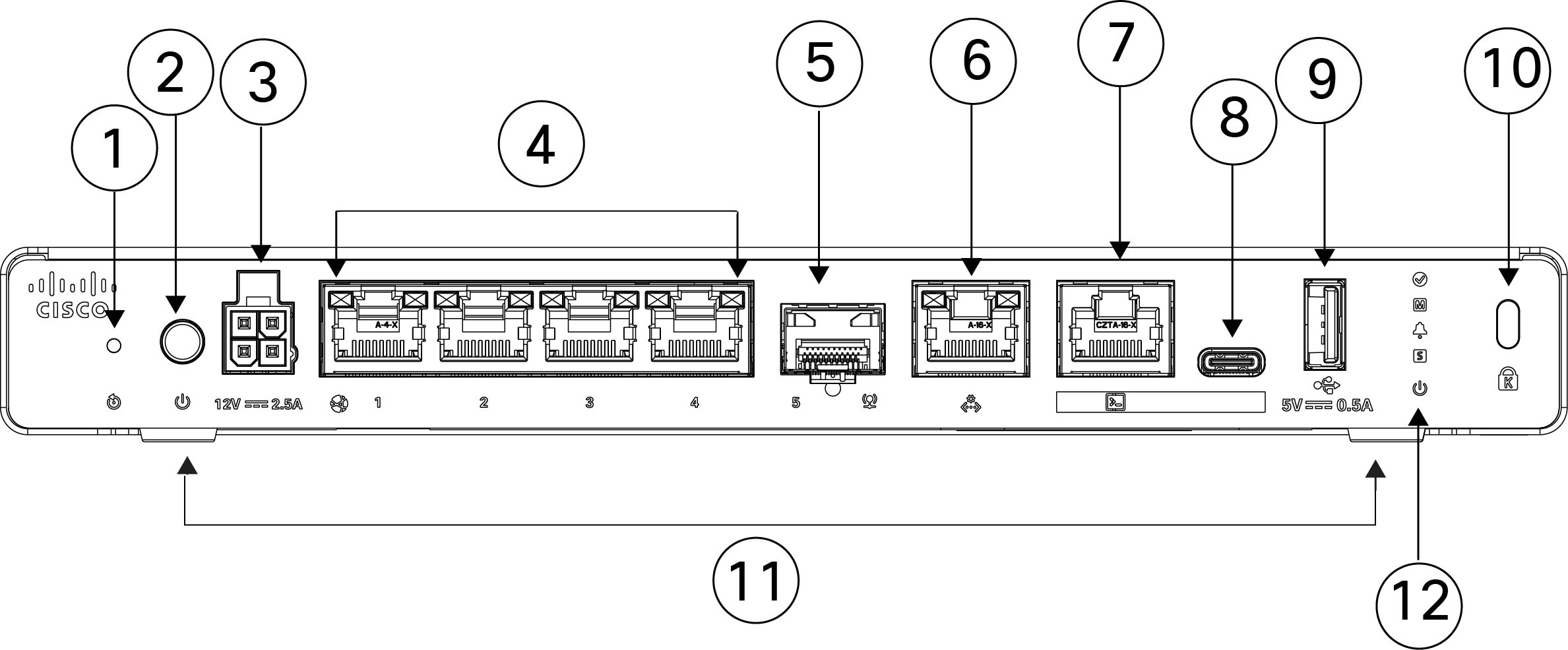

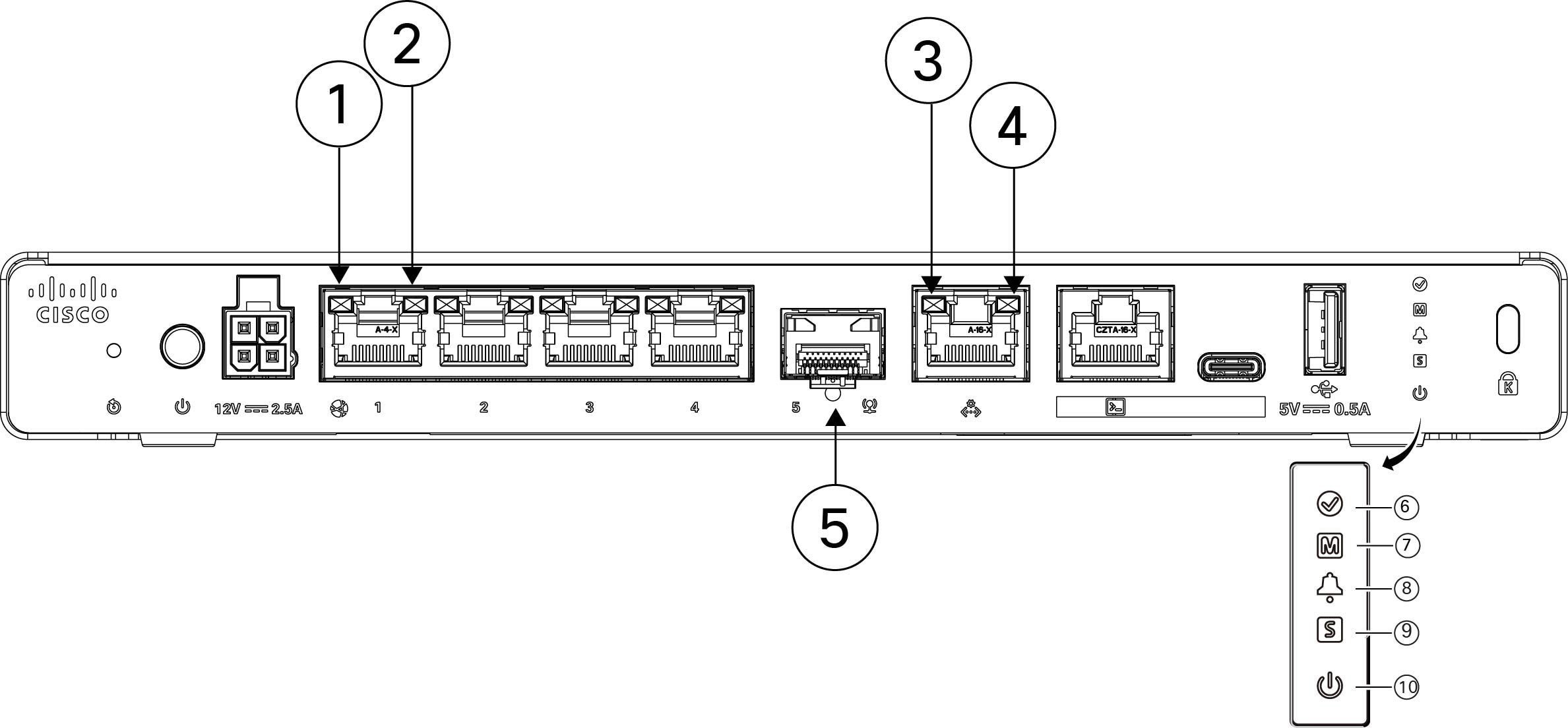

Die folgende Abbildung zeigt die Cisco Secure Firewall 220.

In der folgenden Tabelle sind die Merkmale und Funktionen der Cisco Secure Firewall 220 aufgelistet.

|

Merkmal |

CSF-220 |

||

|---|---|---|---|

|

Formfaktor |

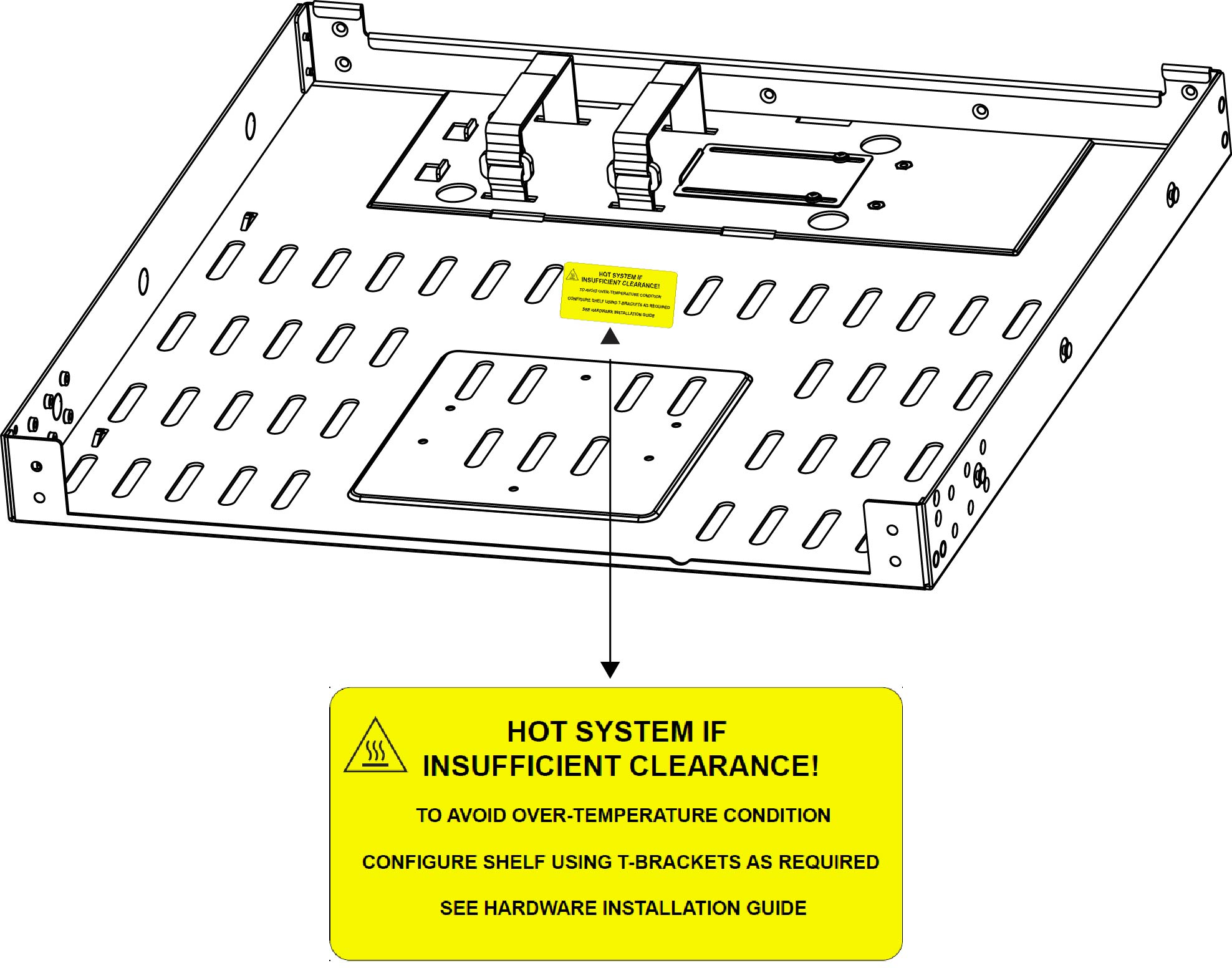

Kompakt oder 1 HE für Rackmontage-Regal |

||

|

Montage |

|

||

|

Luftstromführung |

Kein Lüfter

|

||

|

Management-Port |

Ein Cisco RJ-45 mit 1 Gbit/s Beschränkt auf den Netzwerkverwaltungszugriff; Verbindung mit einem RJ-45-Kabel |

||

|

Konsolen-Ports |

Eine Cisco Seriennummer (RS-232 auf RJ-45) 1 x USB Typ C 2.0 Bietet Verwaltungszugriff über ein externes System |

||

|

USB-Port |

1 x USB Typ A 3.0 Für den Anschluss eines externen Geräts wie Speicher |

||

|

Netzwerk-Anschlüsse |

Vier RJ-45-Gigabit-Ethernet-Ports mit 1 Gbit/s |

||

|

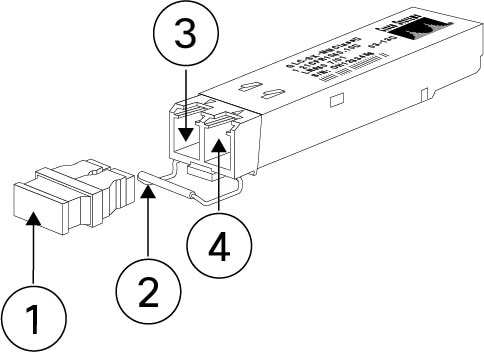

SFP-Ports (Small Form-Factor Pluggable) |

Ein Port mit 1 Gbit/s |

||

|

Unterstützte SFPs |

Eine Liste der unterstützten SFPs mit 1 Gbit/s finden Sie unter Unterstützte Transceiver. |

||

|

PoE+-Ports |

Nicht unterstützt |

||

|

Reset-Taste |

Kleine versenkte Taste Drücken und halten Sie sie mit einem Stift 5 Sekunden lang. Dies setzt das Chassis nach dem nächsten Neustart auf den Standardstatus zurück.

|

||

|

Schlitz für Sicherheitsschloss |

Kensington T-Verriegelungsmechanismus zur Sicherung des Chassis |

||

|

Power-Taste |

Befindet sich links der E/A-Seite (Rückseite) |

||

|

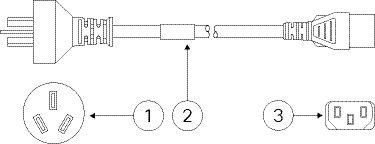

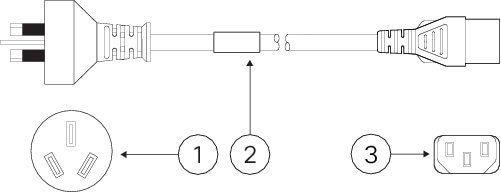

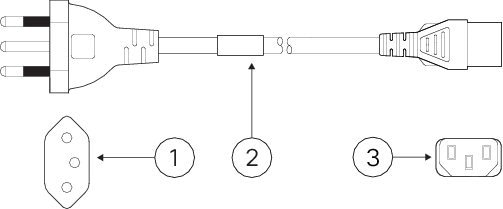

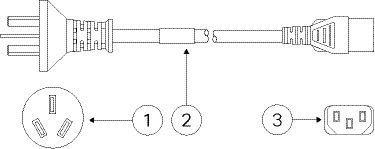

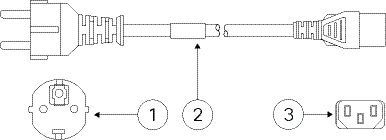

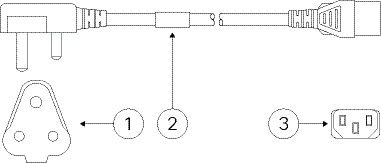

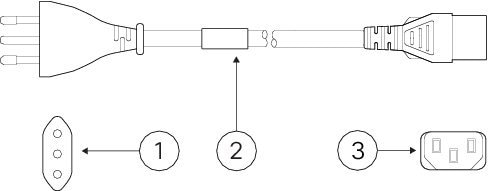

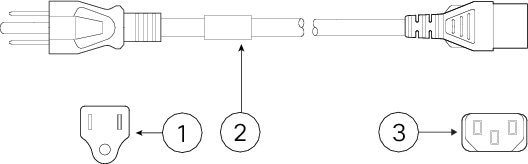

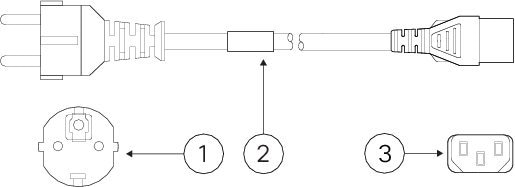

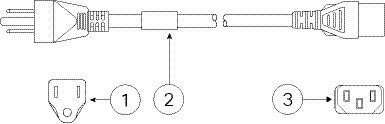

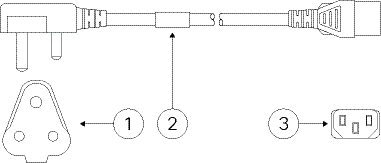

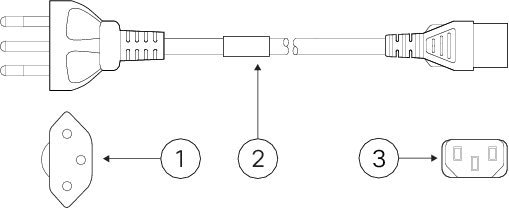

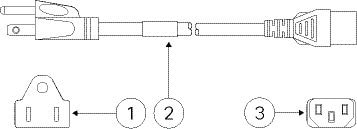

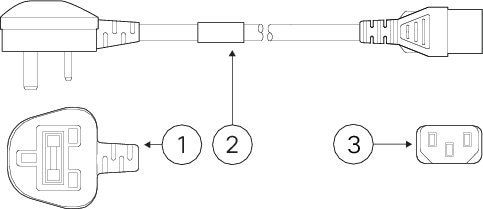

Netzkabelsteckdose |

IEC320-C14 Eine Liste der unterstützten Netzkabel finden Sie unter Netzkabelspezifikationen. |

||

|

Wechselspannungsnetzteil (AC) |

Extern +12 V bei 30 W |

||

|

Speicher |

Nur interne Komponente; nicht vor Ort austauschbar. Zum Austausch des Speichers muss das Chassis an Cisco zurückgesendet werden. Weitere Informationen finden Sie im Cisco Returns Portal. |

||

|

Gummifüße |

Für Stabilität und Kühlung |

Feedback

Feedback