Upstreamproxy in sicherer Webappliance konfigurieren

Inhalt

Einleitung

In diesem Dokument werden die Schritte zum Konfigurieren des Upstreamproxys in der sicheren Webappliance (SWA) beschrieben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- SWA-Verwaltung.

- Grundlegende Netzwerk- und Proxy-Protokolle.

Cisco empfiehlt die Installation der folgenden Tools:

- Physisches oder virtuelles SWA

- Administratorzugriff auf die grafische Benutzeroberfläche (GUI) von SWA

- Administratorzugriff auf die SWA-Befehlszeilenschnittstelle (CLI)

Verwendete Komponenten

Dieses Dokument ist nicht auf bestimmte Software- und Hardware-Versionen beschränkt.

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Upstream-Proxy konfigurieren

Gehen Sie folgendermaßen vor, um einen Upstream-Proxy in SWA zu konfigurieren.

| Schritte |

Schritte |

| Schritt 1. (Optional) Erstellen Sie eine benutzerdefinierte URL-Kategorie für die URLs |

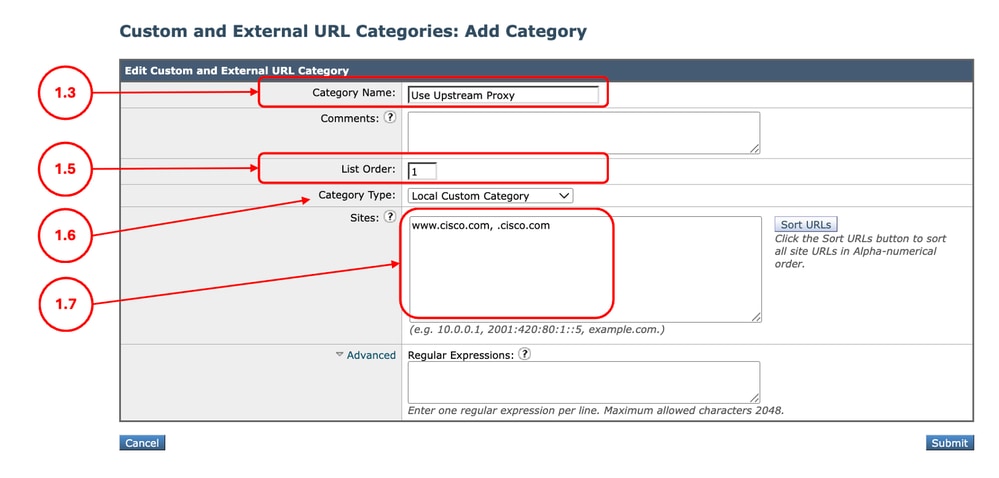

Schritt 1.1.Wählen Sie aus der GUI den Websicherheits-Manager aus, und klicken Sie dann auf Benutzerdefinierte und externe URL-Kategorien. Schritt 1.5. Wählen Sie aus der Listenreihenfolge die erste Kategorie für die Positionierung an der Spitze aus. Schritt 1.6. Wählen Sie aus der Dropdown-Liste Kategorie Typ die Option Lokale benutzerdefinierte Kategorie aus. Schritt 1.7. Fügen Sie die gewünschten URLs im Abschnitt Sites hinzu. Schritt 1.8: Senden.

|

Schritt 2: (Optional) Erstellen Sie ein Identifizierungsprofil für den Upstream-Proxy. |

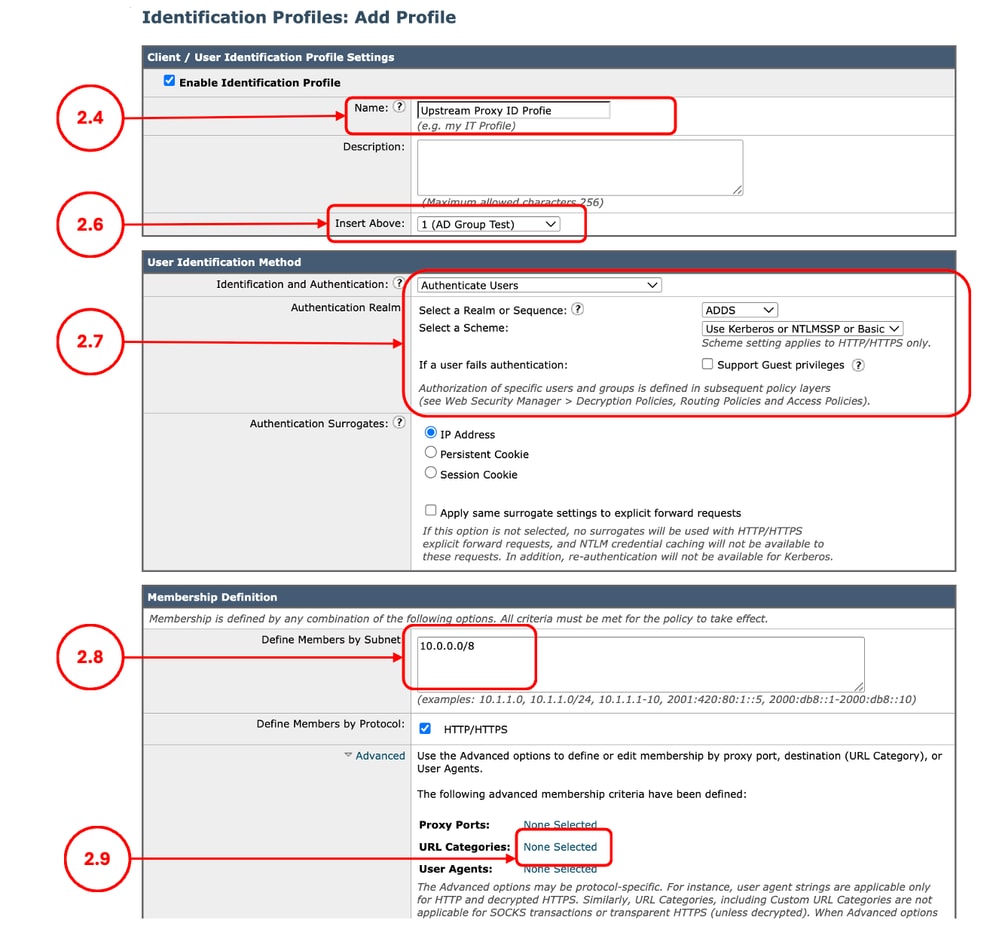

Schritt 2.1.Wählen Sie aus der GUI den Websicherheits-Manager aus, und klicken Sie dann auf Identifikationsprofile. Schritt 2.7. Wenn Sie keine Authentifizierung für die Benutzer wünschen, die diese Richtlinie erreichen, wählen Sie im Abschnitt User Identification Methods (Benutzeridentifizierungsmethode) die OptionExempt from authentication/identification (Von Authentifizierung/Identifizierung ausnehmen) aus, andernfalls konfigurieren Sie die Authentifizierungsparameter. Schritt 2.8.Lassen Sie dieses Feld im Feld Mitglieder nach Subnetz definieren leer, um alle Client-IP-Adressen einzuschließen, es sei denn, Sie möchten den Datenverkehr für eine bestimmte IP-Adresse weiterleiten. Schritt 2.9 (Optional: Wenn Sie einen Upstream-Proxy für bestimmte Benutzer verwenden müssen, die auf bestimmte Websites zugreifen, führen Sie diesen Schritt aus.) Wählen Sie im Abschnitt Erweitert die Option Benutzerdefinierte URL-Kategorien aus, und fügen Sie die benutzerdefinierte URL-Kategorie hinzu, die in Schritt 1 erstellt wurde. Schritt 2.10: Senden.

|

Schritt 3: Erstellen des Upstream-Proxys |

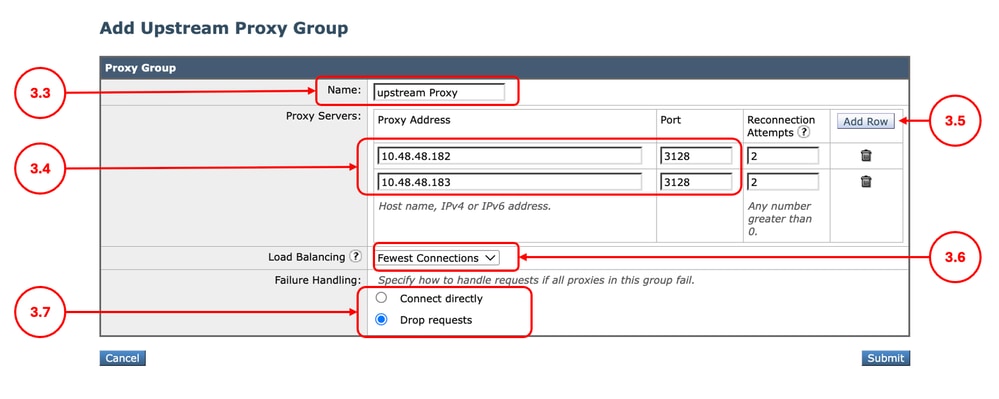

Schritt 3.1.AusGUI: Wählen SieNetzwerk aus, und klicken Sie dann auf Upstream-Proxy. Schritt 3.2. Klicken Sie auf Gruppe hinzufügen. Schritt 3.3.Zuweisen eines eindeutigen Namens. Schritt 3.6. (Optional) Wenn Sie mehr als einen Upstream-Proxy aus dem Abschnitt Load Balancing eingegeben haben, definieren Sie die gewünschte Load Balancing-Methode.

Schritt 3.7. Wählen Sie die Option Fehlerbehandlung abhängig von Ihrer internen Richtlinie aus.

Schritt 3.8: Senden.

|

Schritt 4. (Optional) Laden Sie das Entschlüsselungszertifikat hoch. |

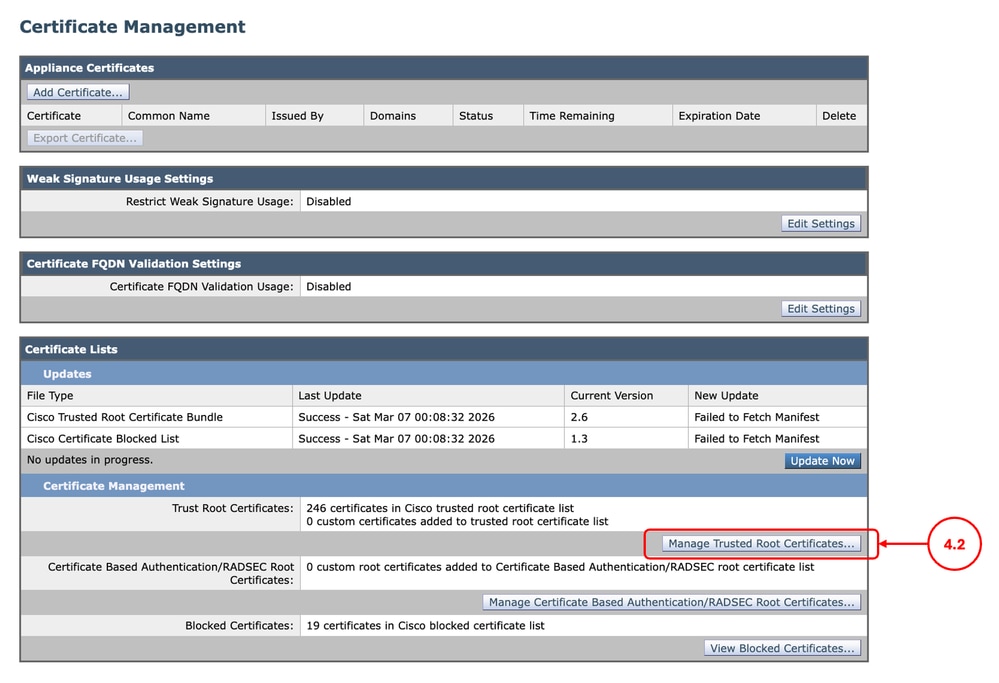

Schritt 4.1.AusGUI: Wählen SieNetzwerk aus, und klicken Sie dann auf Zertifikatsverwaltung. Schritt 4.2. Klicken Sie im Abschnitt Zertifikatsverwaltung auf Vertrauenswürdige Stammzertifikate verwalten.

Schritt 4.3 Änderungen einsenden und bestätigen. |

Schritt 5: Konfigurieren der Routing-Richtlinie |

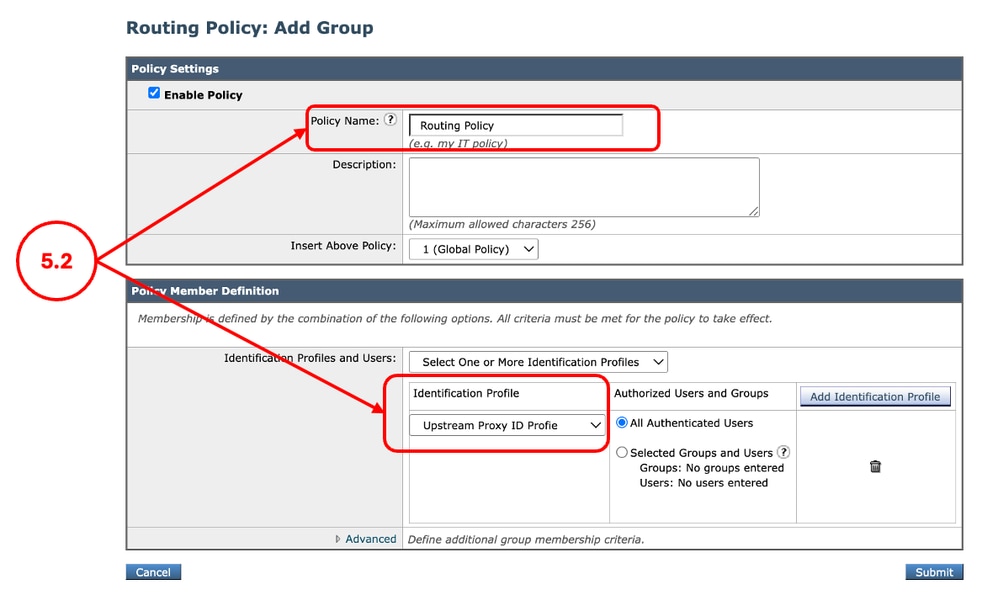

Schritt 5.1. Wählen Sie in der GUI den Websicherheits-Manager aus, und klicken Sie dann auf Routingrichtlinie. Schritt 5.2. (Optional) Wenn Sie den Upstreamproxy für bestimmte Benutzer oder Websites verwenden möchten, klicken Sie auf Richtlinie hinzufügen, und wählen Sie das Identifikationsprofil aus, das Sie in Schritt 2 erstellt haben.

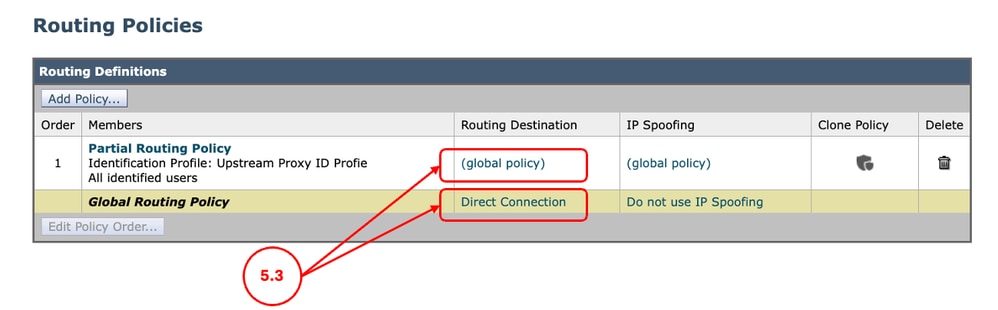

Schritt 5.3. Um die gewünschten Bedingungen zu erhalten, die Sie für den Upstream-Proxy verwenden möchten, klicken Sie auf den Link Routing Destination (Routing-Ziel), und wählen Sie die Upstream-Proxygruppe aus, die Sie in Schritt 3 erstellt haben.

Schritt 5.4. Senden und bestätigen Sie die Änderungen. |

Schritt 6: (Optional) Konfigurieren der Einstellungen für das nicht reagierende Upstream-Proxytimeout |

Schritt 6.1. Melden Sie sich bei der CLI an, und führen Sie advancedproxyconfig aus. Schritt 6.2. Wählen Sie VERSCHIEDENES Schritt 6.3. Drücken Sie die Eingabetaste, bis Enter minimum idle timeout (Minimaler Leerlaufzeitüberschreitungswert für Prüfung des nicht antwortenden Upstreamproxys) (in Sekunden) angezeigt wird. Wenn Sie die minimale Zeitspanne konfigurieren können, wartet SWA darauf, den Upstreamproxy, der zuvor als krank deklariert wurde, erneut zu versuchen. Der Standardwert ist 10 Sekunden. Schritt 6.4. Drücken Sie die Eingabetaste, um zur nächsten Einstellung zu gelangen. Wenn Sie den maximalen Timeout für Leerlaufzeiten zum Überprüfen eines nicht antwortenden Upstreamproxys definieren, beachten Sie, dass der SWA den Upstreamproxy als offline betrachtet, wenn dieser Timeoutwert erreicht wird, bevor die konfigurierte Anzahl von erneuten Verbindungsversuchen erschöpft ist (Schritt 3). Schritt 6.7. Drücken Sie die Eingabetaste, bis Sie den Assistenten beenden, und führen Sie commit aus, um die Änderungen zu speichern. |

Protokollieren

Zugriffsprotokolle

In den Access-Protokollen wird der Datenverkehr, der an den Upstreamproxy weitergeleitet wurde, als DEFAULT_PARENT angezeigt, gefolgt vom Namen des Upstreamproxys. Hier ein Beispiel:

1775659642.780 462 10.20.3.15 TCP_MISS_SSL/200 129 CONNECT tunnel://www.cisco.com:443/ "AMOJARRA\amojarra" DEFAULT_PARENT/10.48.48.182 - DECRYPT_WEBCAT_7-DPurl-Auith-NONE-NONE-NONE-DefaultGroup-NONE <"IW_comp",8.7,1,"-",-,-,-,-,"-",-,-,-,"-",-,-,"-","-",-,-,"IW_comp",-,"-","Computers and Internet","-","Unknown","Unknown","-","-",2.23,0,-,"-","-",-,"-",-,-,"-","-",-,-,"-",-,-> - -Proxy-Protokolle

Aus den Proxyprotokollen können Sie den Diagnosestatus der Upstreamproxys überprüfen.

Hier einige Beispiele: Da wir die Neuverbindungsversuche in Schritt 3 bis zweimal konfiguriert haben, wird nach zwei Fehlern beim Herstellen einer Verbindung mit dem Upstreamproxy der Upstreamproxy als 'dad' deklariert, und SWA entfernt diesen Upstreamproxy aus der Liste, bis der Proxyprozess neu gestartet wird.

Thu Apr 2 13:52:35 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer-upstream 10.48.48.182:3128 was healthy, now sick.

Thu Apr 2 13:52:36 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer 10.48.48.182:3128 was sick, now healthy.

...

Thu Apr 2 13:59:37 2026 Info: PROX_CONNTRACK : 60 : [71197:0] Peer 10.48.48.183:3128 remains sick after 2 failures.

Thu Apr 2 13:59:39 2026 Warning: PROX_CONNTRACK : 70 : [71197:0] Peer-upstream 10.48.48.183:3128 declared dead.Zugehörige Informationen

- Bedienungsanleitung für AsyncOS 15.0 für Cisco Secure Web Appliance

- Benutzerdefinierte URL-Kategorien in einer sicheren Web-Appliance konfigurieren - Cisco

- Wie kann Office 365-Datenverkehr auf der Cisco Web Security Appliance (WSA) von der Authentifizierung und Entschlüsselung ausgenommen werden - Cisco

- Best Practices für sichere Web-Appliances - Cisco

- Blockieren von Datenverkehr in einer sicheren Web-Appliance

- Upload-Verkehr in sicherer Web-Appliance blockieren

- Download ausführbarer Dateien in SWA blockieren

- Umgehen des Datenverkehrs von Microsoft Updates in einer sicheren Web-Appliance

- Umgehung der Authentifizierung in einer sicheren Web-Appliance - Cisco

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

1.0 |

28-Apr-2026

|

Erstveröffentlichung |

Feedback

Feedback