ZTNA-Protokollierung für die Fehlerbehebung konfigurieren

Inhalt

Einleitung

In diesem Dokument wird beschrieben, wie detaillierte ZTA-Fehlerbehebungsprotokolle gesammelt werden und wann diese Schritt für Schritt aktiviert werden können.

Hintergrundinformationen

Mit der zunehmenden Einführung der Zero Trust Architecture (ZTA) zum Schutz von Benutzern, Geräten und Anwendungen wird die Fehlerbehebung bei Verbindungen und der Durchsetzung von Richtlinien immer komplexer. Im Gegensatz zu herkömmlichen Perimeter-basierten Modellen beruht ZTA auf mehreren Echtzeitentscheidungen zu Identität, Gerätestatus, Netzwerkkontext und Cloud-basierten Richtlinien-Engines. Wenn Probleme auftreten, reichen allgemeine Protokolle häufig nicht aus, um die Ursache zu bestimmen.

Die detaillierte Verfolgung auf ZTA-Ebene spielt eine wichtige Rolle, wenn es darum geht, umfassende Transparenz in Bezug auf das Client-Verhalten, die Richtlinienauswertung, das Abfangen von Datenverkehr und die Interaktionen mit Cloud-Services zu erhalten. Mithilfe dieser Traces können die Techniker über die symptombasierte Fehlerbehebung hinausgehen und die genaue Abfolge der Ereignisse analysieren, die zu Zugriffsfehlern, Leistungseinbußen oder unerwarteten Richtlinienergebnissen führen.

Protokolle werden gesammelt

Vorabprüfung vor dem Öffnen eines TAC-Tickets

Diese Vorprüfungen helfen dem TAC-Team, das Problem effizienter zu identifizieren. Die Bereitstellung dieser Informationen hilft den Technikern dabei, Ihr Problem so schnell wie möglich zu lösen:

-

Worum handelt es sich, und wie viele Benutzer sind betroffen?

-

Welches Betriebssystem und welche Versionen sind betroffen?

-

Besteht ein konsistentes oder zeitweiliges Problem? Wenn unregelmäßig, ist sie benutzerspezifisch oder weit verbreitet?

-

Hat das Problem nach einer Änderung begonnen oder ist es seit der Bereitstellung aufgetreten?

-

Gibt es bekannte Auslöser?

-

Gibt es eine Problemumgehung?

Zu erfassende Protokolle

-

DART-Paket

- Protokolle des ZTNA-Debug-Ablaufverfolgungsmodus

-

Erfassung von Wireshark (alle Schnittstellen, einschließlich Loopback)

-

Fehlermeldungen

-

Zeitstempel der Ausgabe

-

Statusbildschirm des CSC ZTA-Moduls

-

Benutzername des betroffenen Benutzers

In den folgenden Abschnitten wird detailliert erläutert, wie diese Protokolle aktiviert und erfasst werden.

ZTNA Debug Trace-Modus aktivieren

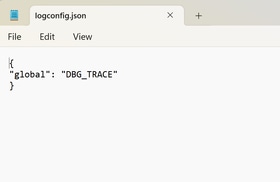

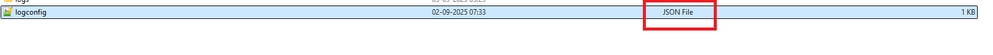

Erstellen Sie eine Datei mit dem Namen logconfig.json und den folgenden Details:

{ "global": "DBG_TRACE" }

Warnung: Stellen Sie sicher, dass Ihre Datei mit dem Namen logconfig.jsongespeichert wird.

Nachdem Sie die Datei erstellt haben, legen Sie sie je nach Betriebssystem am entsprechenden Speicherort ab:

-

Windows:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

MacOS:

/opt/cisco/secureclient/zta

Anmerkung: Nachdem Sie die angegebene Datei erstellt haben, müssen Sie den Zero Trust Access Agent-Dienst neu starten (überprüfen Sie den Schritt ZTA-Dienst neu starten ). Wenn ein Neustart des Dienstes nicht möglich ist, starten Sie den Computer neu.

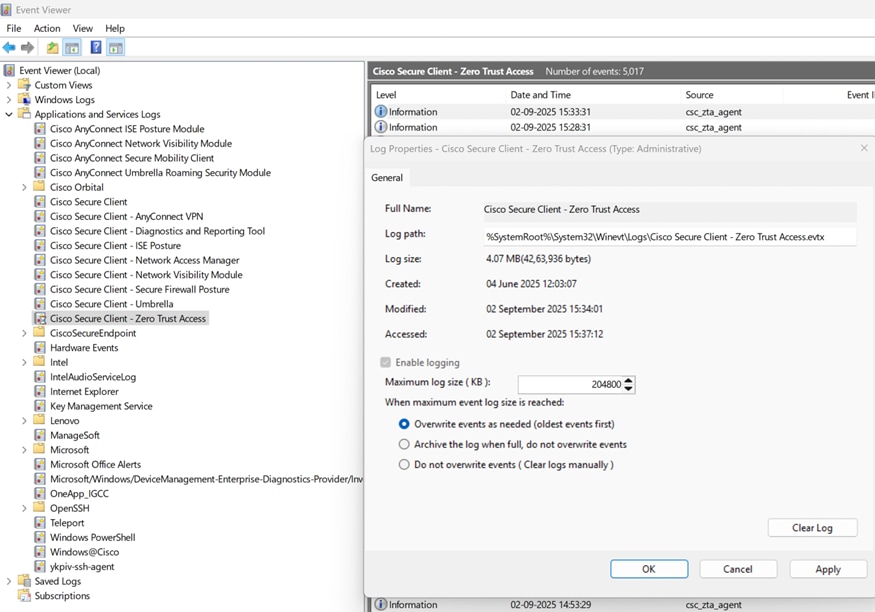

Erhöhen der ZTA-Protokollgröße in der Ereignisanzeige

Auf Windows-PCs müssen Sie nach dem Aktivieren der Protokollierung auf Ablaufverfolgungsebene die Größe der ZTA-Protokolldatei manuell erhöhen.

- Offen.

Event Viewer - Erweitern Sie im linken Bereich die Option

Applications and Services Logs. - Klicken Sie mit der rechten Maustaste

Cisco Secure Client – Zero Trust Access, und wählen SieProperties. - Setzen Sie den Wert unter

Maximum log size (KB)auf (entspricht 200 MB).204800

Klicken Sie zum Abschluss auf Apply , und klicken Sie dann OK.

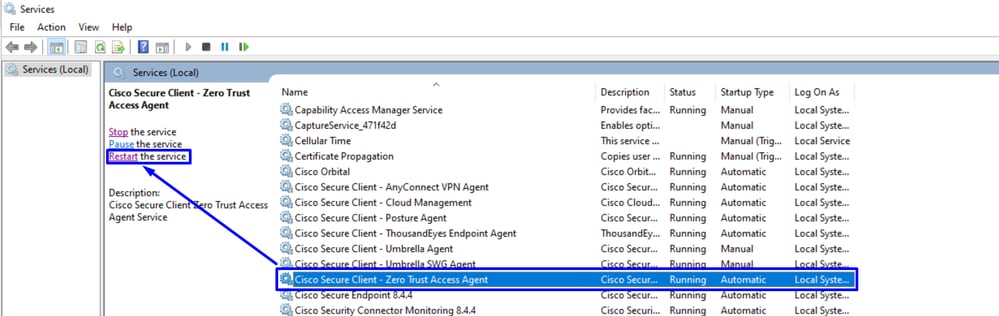

ZTA-Dienst wird neu gestartet

Windows

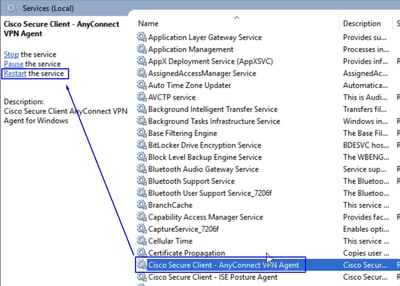

- Öffnen Sie

Windows + RdenRun SearchSchreibvorgangservices.msc, und drücken Sie die Eingabetaste. - Suchen Sie den Dienst

Cisco Secure Client - Zero trust Access Agent, und klicken Sie aufRestart. Überprüfen Sie anschließend den Status des CSC ZTA-Moduls, um zu bestätigen, dass er aktiv ist.

Anmerkung: Wenn der ZTA-Dienst aufgrund eines fehlenden administrativen Zugriffs nicht neu gestartet werden kann, ist ein vollständiger Systemneustart die nächste Option.

MacOS

Stop Service.

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallStart Service.

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

Anmerkung: Wenn Befehle nicht ausgeführt werden können oder der ZTA-Dienst aufgrund eines fehlenden administrativen Zugriffs nicht neu gestartet werden kann, ist ein vollständiger Systemneustart die nächste Option.

KDF-Protokollierung, Paketerfassung, Duo-Debugmodus und DART-Paket aktivieren

Windows

Öffnen Sie einen CMD mit Administratorberechtigungen, und führen Sie den nächsten Befehl aus:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- Laden Sie DebugView von SysInternal herunter, um das KDF-Protokoll zu erfassen.

- Führen Sie

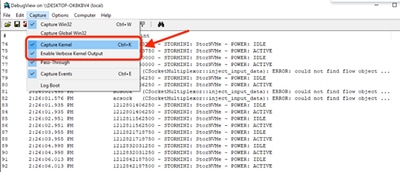

DebugViewals aus,administratorund aktivieren Sie die nächsten Menüoptionen: - Klicken Sie auf Erfassen.

- Markierung

Capture Kernel. - Markierung

Enable Verbose Kernel Output.

- Markierung

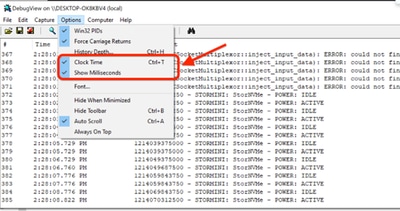

- Optionen

- Markierung

Clock Time. - Markierung

Show Milliseconds.

- Markierung

-

Starten Sie den Client-Dienst über die Admin-Eingabeaufforderung neu:

net stop csc_vpnagent && net start csc_vpnagent- Wenn

net stop csc_vpnagent && net start csc_vpnagentnicht funktioniert, starten Sie denCisco Secure ClientDienst von services.msc neu.

- Duo im Debugmodus aktivieren

-

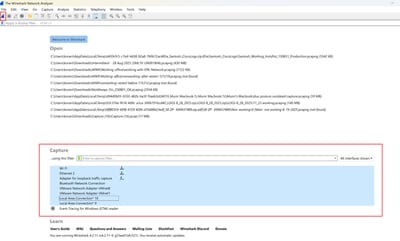

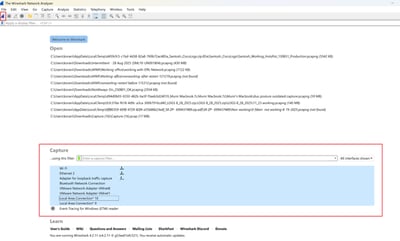

Start

Wireshark Capture. -

Wählen Sie alle Schnittstellen aus, und starten Sie die Paketerfassung.

- Reproduzieren Sie das Problem, speichern Sie es,

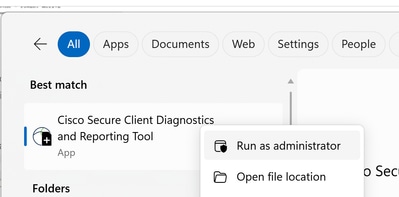

KDF LogsWireshark Captureund befolgen Sie dann die Schritte zur ErfassungDART Bundle. - Öffnen Sie

Cisco Secure Client Diagnostics & Reporting Tool (DART)mit Administratorrechten.

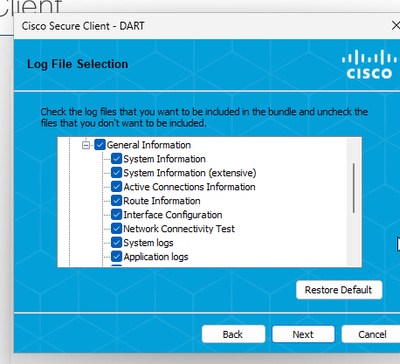

- Klicken Sie auf

Custom.- Einschließen

System Information ExtensiveundNetwork Connectivity Test.

- Einschließen

- Um die KDF-Protokollierung unter Windows zu beenden, verwenden Sie den folgenden Befehl:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

Anmerkung: Sammeln Sie alle Protokolle: KDF-Protokolle, Wireshark Capture und DART-Paket für den TAC-Fall.

Windows PowerShell-Befehle, die aktiviert und deaktiviert werden sollen. Sie müssen als Administrator ausgeführt werden:

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

MacOS

Öffnen Sie Terminal und folgen Sie der nächsten Befehlskette, um KDF Logging unter MacOS zu aktivieren:

StopService.

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallEnableFlag.

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgStartService.

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- Aktivieren Sie Duo im Debugmodus.

-

Start

Wireshark Capture. -

Wählen Sie alle Schnittstellen aus, und starten Sie die Paketerfassung.

- Reproduzieren Sie das Problem, speichern Sie es,

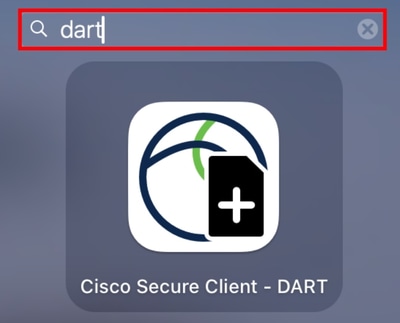

KDF LogsWireshark Captureund befolgen Sie dann die Schritte zur ErfassungDART Bundle. - Öffnen Sie

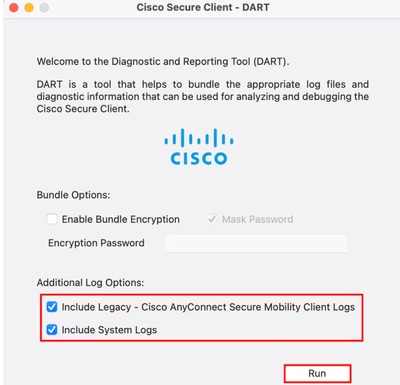

Cisco Secure Client - DART.

- Markieren Sie die nächsten Optionen:

IncludeLegacy - Cisco AnyConnect Secure Mobility Client Logs.IncludeSystem Logs.

- Klicken Sie auf

Run.

Anmerkung: Sammeln Sie alle Protokolle: KDF-Protokolle, Wireshark Capture und DART-Paket für den TAC-Fall.

Zugehörige Informationen

- Technischer Support und Downloads von Cisco

- Cisco Secure Access-Hilfecenter

- Cisco SASE Designleitfaden

- Sammeln von KDF-Protokollen für Secure Client unter Windows und MacOS

Revisionsverlauf

| Überarbeitung | Veröffentlichungsdatum | Kommentare |

|---|---|---|

2.0 |

30-Mar-2026

|

Aktualisierter Alternativer Text und Formatierung. |

1.0 |

31-Dec-2025

|

Erstveröffentlichung |

Cisco kontaktieren

- Eine Supportanfrage öffnen

- (Erfordert einen Cisco Servicevertrag)

Feedback

Feedback