تكوين تسجيل ZTNA لاستكشاف الأخطاء وإصلاحها

المحتويات

المقدمة

يوضح هذا المستند كيفية تجميع سجلات أستكشاف أخطاء ZTA وإصلاحها التفصيلية ووقت التمكين خطوة بخطوة.

معلومات أساسية

مع اعتماد المؤسسات بشكل متزايد لبنية "انعدام الثقة" (ZTA) لتأمين المستخدمين والأجهزة والتطبيقات، أصبحت مشكلات أستكشاف المشكلات المتعلقة بالاتصال وإنفاذ السياسات وإصلاحها أكثر تعقيدا. وخلافا للنماذج التقليدية القائمة على النطاق، تعتمد المنطقة الآمنة (ZTA) على قرارات متعددة في الوقت الفعلي عبر الهوية، ووضعية الجهاز، وسياق الشبكة، ومحركات السياسات القائمة على السحابة. وعندما تنشأ مشاكل، تكون السجلات عالية المستوى غير كافية غالبا لتحديد السبب الجذري.

يلعب تجميع تفاصيل تتبع مستوى ZTA دورا حاسما في اكتساب رؤية عميقة لسلوك العميل وتقييم السياسة واعتراض حركة المرور وتفاعلات خدمة السحابة. وتتيح هذه المسارات للمهندسين إمكانية تجاوز عملية أستكشاف المشكلات وحلها القائمة على الأعراض وتحليل التسلسل الدقيق للأحداث التي تؤدي إلى حالات فشل الوصول أو انخفاض الأداء أو نتائج النهج غير المتوقعة.

تجميع السجلات

تحققات مسبقة قبل فتح حالة مركز المساعدة الفنية

تساعد هذه التقييمات المسبقة فريق TAC على تحديد المشكلة بشكل أكثر فعالية. إن توفير هذه المعلومات للمهندسين يساعدهم على حل مشكلتك بأسرع ما يمكن:

-

ما هي المشكلة، وما هو عدد المستخدمين المتأثرين بها؟

-

ما هو نظام التشغيل والإصدارات التي تأثرت؟

-

هل القضية ثابتة أم متقطعة؟ إذا كان متقطعا، هل هو خاص بالمستخدم أم واسع الانتشار؟

-

هل بدأت المشكلة بعد التغيير أم أنها موجودة منذ الانتشار؟

-

هل هناك أي محفزات معروفة؟

-

هل هناك حل بديل متوفر؟

السجلات المطلوب جمعها

-

حزمة DART

- سجلات وضع تتبع أخطاء ZTNA

-

التقاط Wireshark (جميع الواجهات، بما في ذلك الاسترجاع)

-

رسائل الخطأ التي تمت ملاحظتها

-

الطوابع الزمنية للإصدار

-

لقطة شاشة حالة الوحدة النمطية CSC ZTA

-

اسم المستخدم الخاص بالمستخدم المتأثر

توضح الأقسام التالية كيفية تمكين كل من هذه السجلات وتجميعها بالتفصيل.

تمكين وضع تتبع أخطاء ZTNA

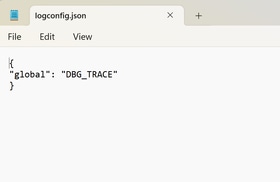

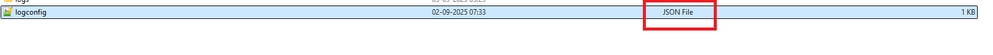

إنشاء ملف مسمىlogconfig.jsonبهذه التفاصيل أدناه:

{ "global": "DBG_TRACE" }

تحذير: تأكد من حفظ الملف بالاسمlogconfig.json.

بعد إنشاء الملف، ضعه في المكان المناسب بناء على نظام التشغيل:

-

Windows:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

ماك أو إس:

/opt/cisco/secureclient/zta

ملاحظة: بمجرد إنشاء الملف المحدد، يجب إعادة تشغيل خدمة "عامل الوصول إلى عدم الثقة" (الرجاء التحقق من إعادة تشغيل خدمة ZTA) للخطوة. إذا لم يكن من الممكن إعادة تشغيل الخدمة، الرجاء إعادة تشغيل الكمبيوتر.

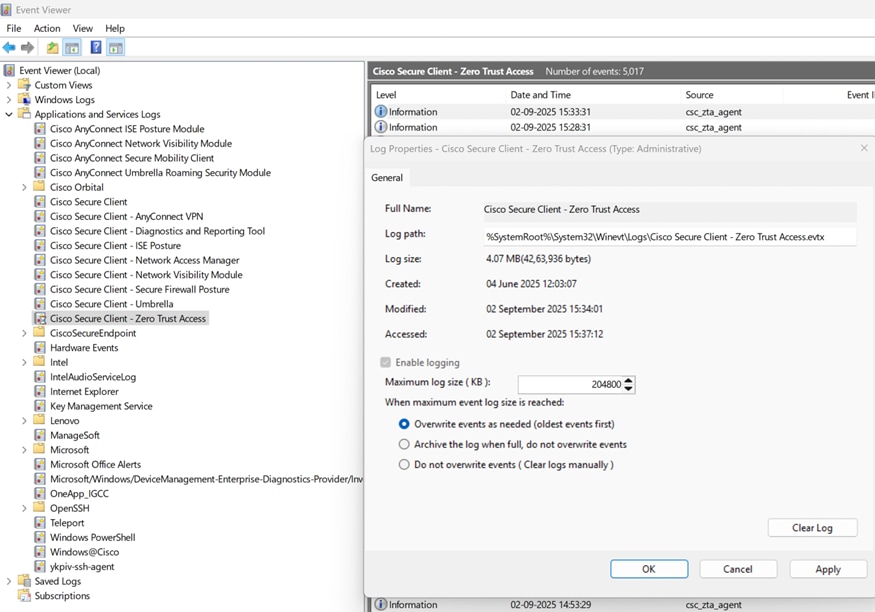

زيادة حجم سجل ZTA في عارض الأحداث

في أجهزة كمبيوتر Windows، بعد تمكين تسجيل مستوى التتبع، يجب عليك زيادة حجم ملف سجل ZTA يدويا.

- فتح.

Event Viewer - في الجزء الأيسر، قم بالتوسيع

Applications and Services Logs. - انقر بزر الماوس الأيمن

Cisco Secure Client – Zero Trust AccessوحددProperties. - تحت

Maximum log size (KB)، قم بتعيين القيمة على204800(ما يعادل 200 ميغابايت).

لإنهاء النقر Apply ، ثمOK.

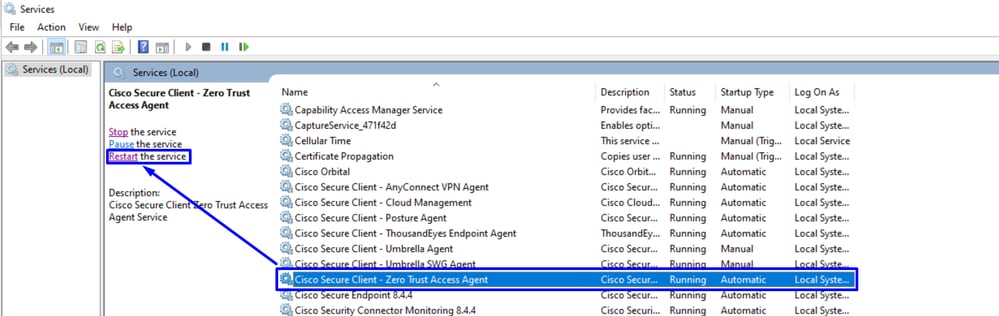

إعادة تشغيل خدمة ZTA

Windows

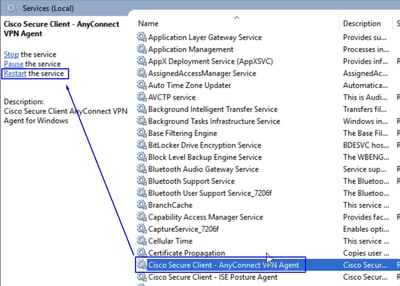

- أستخدم

Windows + RلفتحRun Searchالكتابةservices.mscواضغط enter. - حدد موقع الخدمة

Cisco Secure Client - Zero trust Access Agentوانقر فوقRestart. بمجرد تنفيذها، تحقق من حالة الوحدة النمطية CSC ZTA لتأكيد أنها نشطة.

ملاحظة: إذا تعذر إعادة تشغيل خدمة ZTA بسبب عدم الوصول الإداري، فإن إعادة تشغيل النظام بالكامل هي الخيار التالي.

ماك أو إس

Stop Service.

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallStart Service.

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

ملاحظة: إذا تعذر تنفيذ الأوامر أو لا يمكن إعادة تشغيل خدمة ZTA بسبب نقص الوصول الإداري، يكون الخيار التالي هو إعادة تشغيل النظام بالكامل.

قم بتمكين تسجيل KDF، التقاط الحزم، وضع تصحيح الأخطاء الثنائي وحزمة الاختبار

Windows

افتح CMD بامتيازات المسؤول وقم بتشغيل الأمر التالي:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- قم بتنزيل DebugView من SysInternal لالتقاط سجل KDF.

- تشغيل

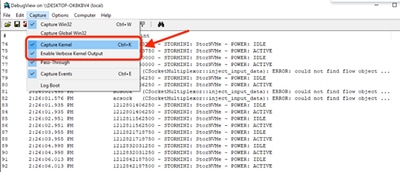

DebugViewكadministratorوتمكين خيارات القائمة التالية: - انقر على التقاط.

- علامة إختيار

Capture Kernel. - علامة إختيار

Enable Verbose Kernel Output.

- علامة إختيار

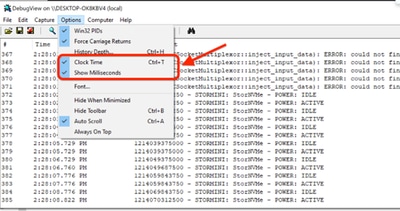

- خيارات

- علامة إختيار

Clock Time. - علامة إختيار

Show Milliseconds.

- علامة إختيار

-

قم بإعادة تشغيل خدمة العميل عبر مطالبة المسؤول:

net stop csc_vpnagent && net start csc_vpnagent- إذا

net stop csc_vpnagent && net start csc_vpnagentلم يعمل، قم بإعادة تشغيلCisco Secure Clientالخدمة من services.msc.

- تمكين الثنائي في وضع التصحيح

-

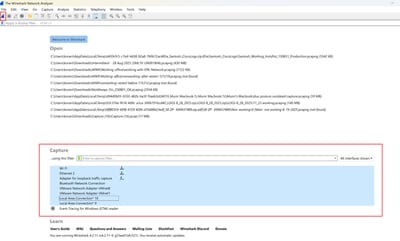

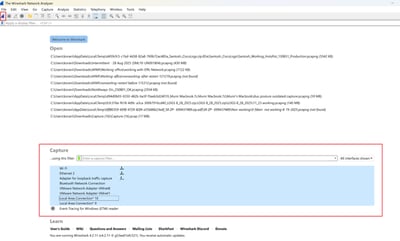

بدء

Wireshark Capture. -

حدد جميع الواجهات، وابدأ التقاط الحزمة.

- قم بإعادة إنتاج المشكلة وحفظ

KDF LogsWireshark Captureثم اتبع الخطوات التي تريد إلتقاطهاDART Bundle. - افتح

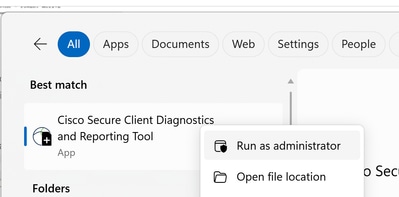

Cisco Secure Client Diagnostics & Reporting Tool (DART)باستخدام امتيازات المسؤول.

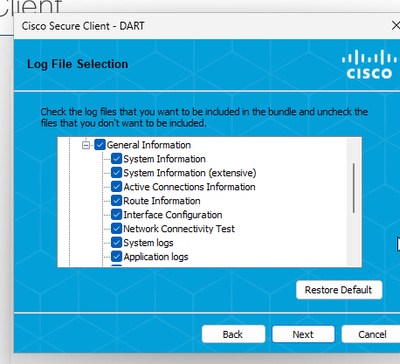

- انقر

Custom.- تضمين

System Information ExtensiveوNetwork Connectivity Test.

- تضمين

- لإيقاف تسجيل KDF على Windows، أستخدم الأمر التالي:

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

ملاحظة: تجميع كافة السجلات: سجلات KDF، التقاط Wireshark وحزمة DART إلى حالة TAC.

أوامر Windows PowerShell للتمكين والتعطيل، يجب تشغيلها كمسؤول:

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

ماك أو إس

افتح المحطة الطرفية واتبع سلسلة الأوامر التالية لتمكين تسجيل KDF على MacOS:

StopService.

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallEnableFlag.

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgStartService.

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- قم بتمكين الثنائي في وضع التصحيح.

-

بدء

Wireshark Capture. -

حدد جميع الواجهات، وابدأ التقاط الحزمة.

- قم بإعادة إنتاج المشكلة وحفظ

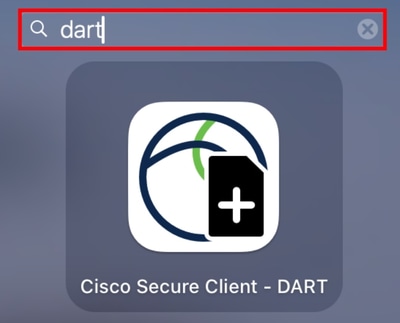

KDF LogsWireshark Captureثم اتبع الخطوات التي تريد إلتقاطهاDART Bundle. - فتح

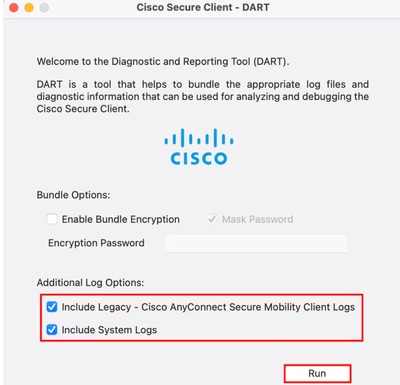

Cisco Secure Client - DART.

- وضع علامة إختيار للخيارات التالية:

IncludeLegacy - Cisco AnyConnect Secure Mobility Client Logs.IncludeSystem Logs.

- انقر

Run.

ملاحظة: تجميع كافة السجلات: سجلات KDF، التقاط Wireshark وحزمة DART إلى حالة TAC.

معلومات ذات صلة

- الدعم الفني والتنزيلات من Cisco

- مركز تعليمات الوصول الآمن من Cisco

- دليل تصميم Cisco SASE

- تجميع سجلات KDF لعميل آمن على Windows و MacOS

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

2.0 |

30-Mar-2026

|

نص بديل محدث وتنسيق. |

1.0 |

31-Dec-2025

|

الإصدار الأولي |

التعليقات

التعليقات