تكوين الوصول الآمن باستخدام أنفاق Catalyst SD-WAN المؤتمتة للوصول الآمن الخاص

خيارات التنزيل

-

ePub (2.0 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند كيفية تكوين الوصول الآمن باستخدام أنفاق Catalyst SD-WAN المؤتمتة للوصول الآمن الخاص.

معلومات أساسية

مع تجاوز المؤسسات الشبكات التقليدية القائمة على النطاق، يصبح الوصول الآمن إلى الموارد الخاصة على نفس القدر من الأهمية مثل تأمين حركة مرور البيانات عبر الإنترنت. لم تعد التطبيقات تقتصر على مركز بيانات واحد، ولكنها تعيش الآن عبر البيئات المحلية والسحب العامة والبنى الهجينة. ويتطلب هذا التحول نهجا أكثر مرونة وحداثة للوصول إلى القطاع الخاص.

هذا هو المكان الذي يتم فيه تشغيل البنية المستندة إلى SASE و Cisco Secure Access. بدلا من الاعتماد على مراوح VPN القديمة والوصول إلى الشبكة المسطحة، يوفر Cisco Secure Access الاتصال الخاص كخدمة يتم تسليمها عبر السحابة، تجمع بين VPN-as-Service (VPNa) و Zero Trust Network Access (ZTNA).

بالنسبة للوصول الخاص على مستوى الشبكة، يتم دمج الوصول الآمن من Cisco مع شبكة SD-WAN باستخدام أنفاق IPsec المؤتمتة من موقع إلى موقع. تتيح هذه الأنفاق لحركة المرور الخاصة التدفق بأمان بين "الوصول الآمن" والشبكات المحلية أو السحابية، مع الحفاظ على مركزية التفتيش الأمني وإنفاذ السياسات في السحابة. ومن منظور تشغيلي، يعمل هذا على التخلص من الحاجة إلى نشر النهايات الرئيسية للشبكات الخاصة الظاهرية (VPN) التقليدية وصيانتها، كما يعمل على تبسيط عملية التطوير مع نمو البيئات.

في نموذج VPNaS، يعمل Secure Access كنقطة إنهاء VPN في السحابة. تتعامل شبكة SD-WAN مع التوجيه الذكي والمرونة باستخدام الوصول الآمن وتضمن حماية حركة المرور والتحكم فيها من خلال سياسات الأمان المتناسقة قبل الوصول إلى الموارد الخاصة.

كما يدعم Cisco Secure Access بنى أنفاق مواقع إلى مواقع متقدمة، بما في ذلك نقل البيانات عبر المناطق المتعددة. وتتيح هذه الإمكانية للمؤسسات إمكانية إنشاء أنفاق لمناطق وصول آمنة متعددة في آن واحد، مما يعمل على توفير معدلات تكرار جغرافية وتوفر أعلى. من خلال الاتصال بمناطق مختلفة، يمكن أن تتعطل حركة المرور تلقائيا في حالة حدوث حالات انقطاع في المنطقة أو انخفاض في زمن الوصول أو أحداث الصيانة.

على سبيل المثال، تستطيع أي منظمة إنشاء أنفاق من موقع إلى موقع من بيئة شبكة SD-WAN لتأمين مناطق الوصول في لندن وألمانيا. ويظل كلا النفقين نشطا، الأمر الذي يمكن القطاع الخاص من الوصول المرن عبر المناطق ويضمن الاستمرارية حتى ولو أصبحت منطقة واحدة غير متوفرة. ويعزز هذا التصميم متعدد الأقاليم التوافر العالي، ويحسن القدرة على تحمل الأخطاء، ويتوافق مع متطلبات المرونة من فئة المؤسسات.

للحصول على وصول أكثر دقة، يقوم Cisco Secure Access بفرض نموذج الوصول إلى الشبكة دون ثقة (ZTNA). وبدلا من منح المستخدمين اتصال شبكة واسع النطاق، تسمح ZTNA بالوصول فقط إلى تطبيقات محددة، استنادا إلى الهوية ووضع الجهاز والسياق. ويقلل هذا النهج بشكل كبير من حجم الهجوم ويتماشى مع مبادئ انعدام الثقة.

يتم تمكين الوصول إلى ZTNA من خلال مجموعة من الأنفاق من موقع إلى موقع وموصلات الموارد. موصلات الموارد هي أجهزة افتراضية خفيفة الوزن تقوم بإنشاء إتصالات خارجية فقط للوصول الآمن، مما يعني أن الموارد الخاصة لا تحتاج أبدا إلى أن تكون معرضة مباشرة للإنترنت.

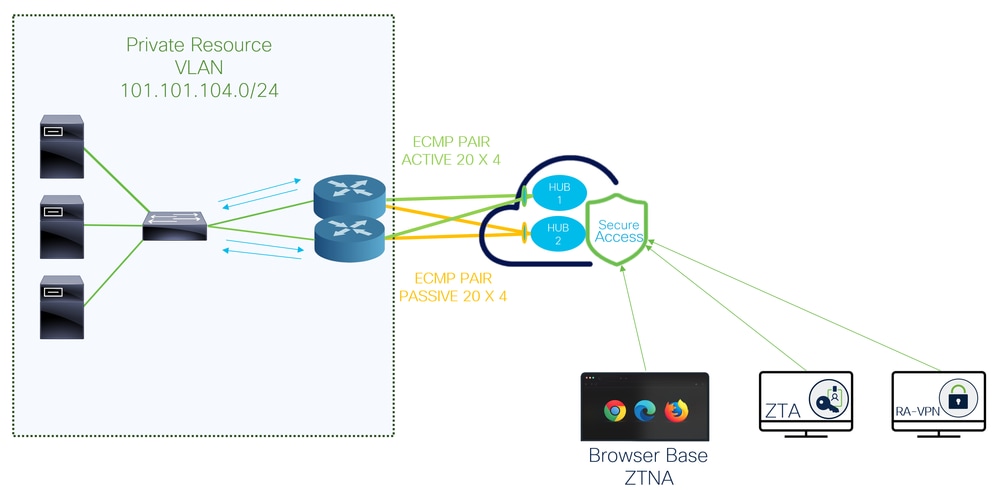

الرسم التخطيطي للشبكة

المتطلبات الأساسية

المتطلبات

- معرفة الوصول الآمن

- مدير Cisco Catalyst SD-WAN الإصدار 20.18.2 و Cisco IOS XE Catalyst SD-WAN الإصدار 17.18.2 أو إصدار أحدث

- المعرفة الوسيطة للتوجيه والتحويل

- معرفة ECMP

- معرفة الشبكات الخاصة الظاهرية (VPN)

- بما أن هذا التكامل على توفر متحكم به، يلزمك إرسال حالة مركز المساعدة الفنية لطلب تمكين الميزة في Cisco Secure Access

المكونات المستخدمة

- مستأجر الوصول الآمن

- مدير Catalyst SD-WAN الإصدار 20.18.2 و Cisco IOS XE Catalyst SD-WAN الإصدار 17.18.2

- مدير Catalyst SD-WAN

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

تكوين الوصول الآمن

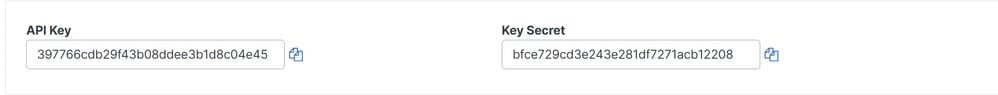

إنشاء واجهة برمجة التطبيقات

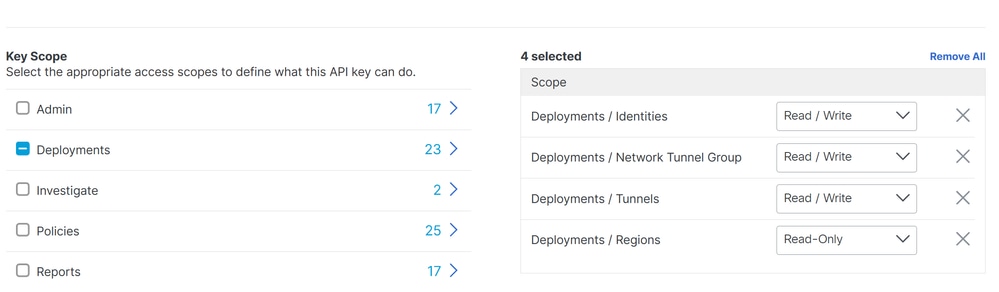

لإنشاء الأنفاق المؤتمتة باستخدام الوصول الآمن، تحقق من الخطوات التالية:

انتقل إلى لوحة معلومات الوصول الآمن.

- انقر فوق

Admin > API Keys - انقر فوق

Add - أختر الخيارات التالية:

Deployments / Network Tunnel Group: قراءة/كتابةDeployments / Tunnels: قراءة/كتابةDeployments / Regions: للقراءة فقطDeployments / Identities: كتابة-قراءةExpiry Date: عدم انتهاء الصلاحية أبدا

ملاحظة: وبشكل إختياري، أضف ما يصل إلى 10 شبكات يمكن أن يقوم هذا المفتاح منها بإجراء عمليات مصادقة. إضافة شبكات باستخدام قائمة مفصولة بفاصلة من عناوين IP العامة أو عناوين CIDR (التوجيه المتبادل بين المجالات بدون فئات).

- انقر

CREATE KEYلإنهاء إنشاء ANDAPI KeyKey Secret.

تحذير: انسخها قبل النقر فوقACCEPT AND CLOSE؛ وإلا، فإنك تحتاج إلى إنشائها مرة أخرى وحذف تلك التي لم يتم نسخها.

ثم لإنهاء النقرACCEPT AND CLOSE.

تكوين SD-WAN

تكامل واجهة برمجة التطبيقات

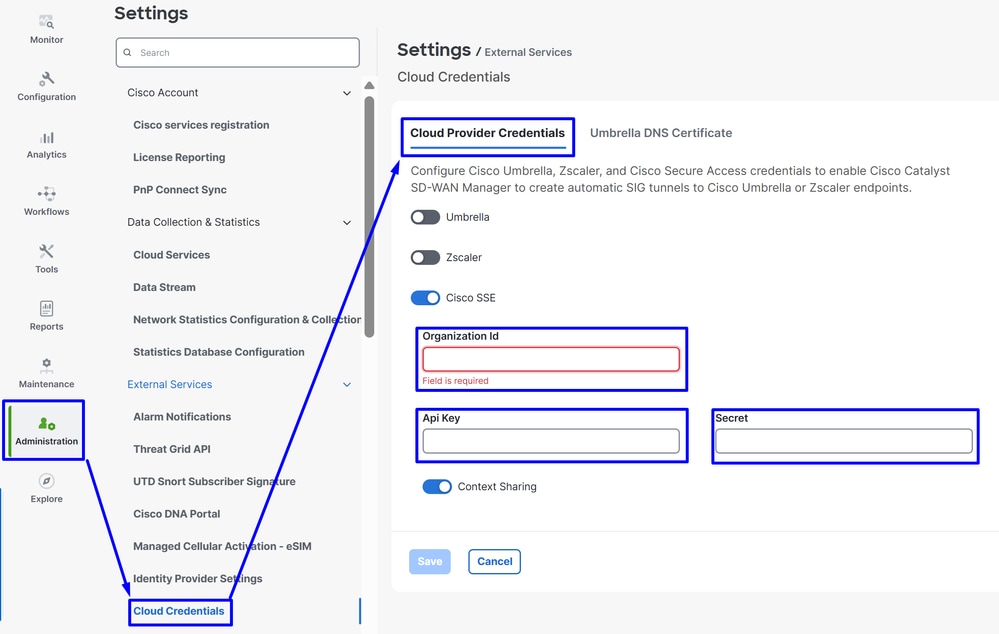

انتقل إلى برنامج Catalyst SD-WAN Manager:

- انقر فوق

Administration>Settings>Cloud Credentials - ثم انقر على

Cloud Provider CredentialsوتمكينCisco SSEوتعبئة إعدادات API و Organtiazation

Organization ID: يمكنك الحصول على ذلك من عنوان URL الخاص بلوحة معلومات SSE https://dashboard.sse.cisco.com/org/xxxxxApi Key: انسخه من تكوين الوصول الآمن الخطوةSecret: نسخه من تكوين الوصول الآمن الخطوة

ثم بعد ذلك اضغط علىSaveالزر.

ملاحظة: قبل المتابعة بالخطوات التالية، يلزمك التأكد من أن مدير SD-WAN وحواف Catalyst SD-WAN بها دقة DNS والوصول إلى الإنترنت.

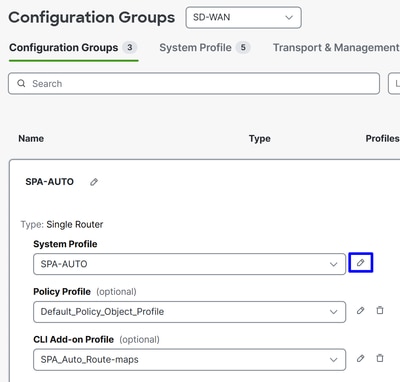

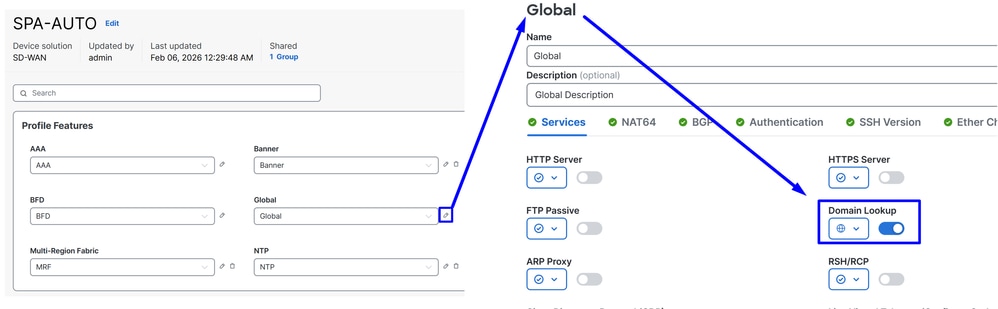

للتحقق مما إذا تم تمكين البحث عن DNS، الرجاء الانتقال إلى:

- انقر على التكوين > مجموعات التكوين

- انقر على توصيفات الأجهزة الطرفية وقم بتحرير توصيف النظام

- ثم قم بتحرير الخيار العمومي وتأكد من تمكين تحليل المجال

تكوين مجموعة النهج

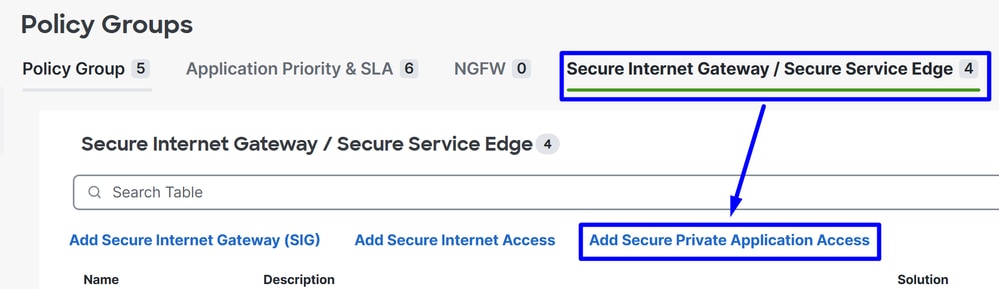

انتقل إلى التكوين > مجموعات السياسات:

- انقر فوق

Secure Internet Gateway / Secure Service Edge>Add Secure Private Access

- قم بتكوين اسم وانقر فوق

Create

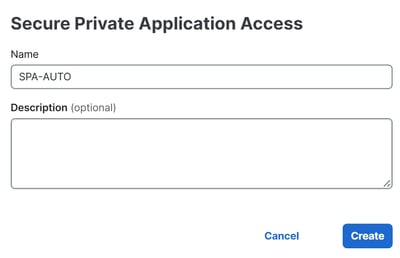

تتيح لك التكوينات التالية إنشاء الأنفاق بعد نشر التكوين في حواف Catalyst SD-WAN:

ConfigurationSegment (VPN): أختر بروتوكول VRF الذي يستضيف التطبيق (التطبيقات) الذي سيتم الوصول إليه من خلال الوصول الآمنCisco Secure Access Region: أختر المنطقة الأقرب لموزع أو فرع SD-WAN حيث يتم إستضافة التطبيقات

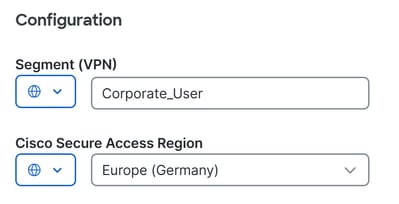

بعد ذلك، قم بتعريف تكوين النفق. يتم إنشاء أنفاق لمركز بيانات الوصول الآمن الرئيسي بشكل نشط، بينما تعمل الأنفاق التي تم إنشاؤها إلى مركز بيانات الوصول الآمن الثانوي كنسخ إحتياطي.

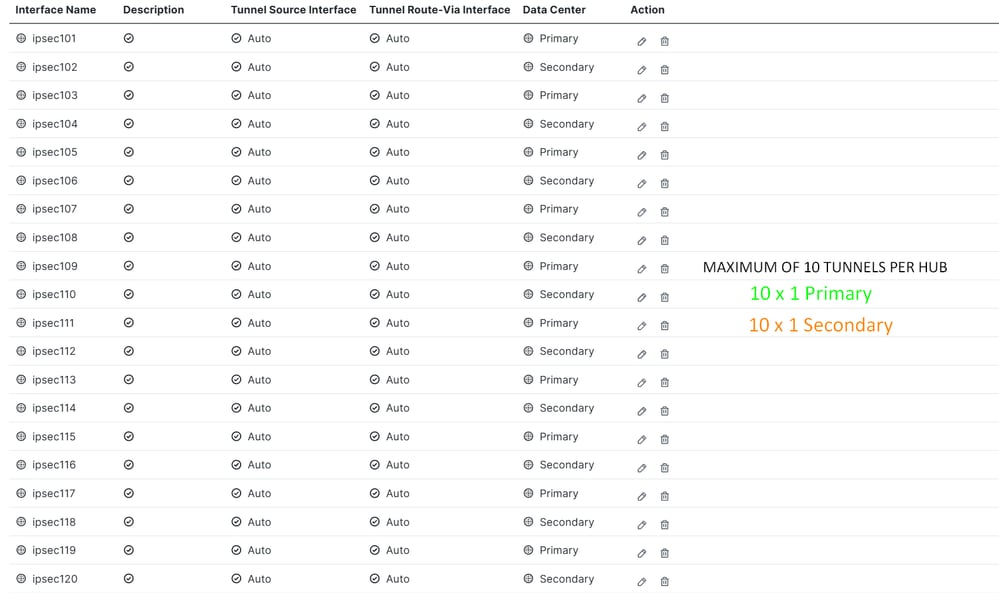

تحتTunnel Configurationطقطقة+ Add Tunnel:

TunnelInterface Name: تحديد اسم النفق، يتم تحديثه تلقائيا في كل مرة يتم فيها إضافة نفق جديدTunnel Source Interface: لا تحتاج إلى تغيير هذا الإعداد. عند ترك النظامAutoباسم، فإنه يقوم تلقائيا بإنشاء واجهة إسترجاع باستخدام قناع /31.Tunnel Route-Via Interface: لا تحتاج إلى تغيير هذا الإعداد. افتراضيا، يستعمل هو أول واجهة NATed physical WAN على الحافة مسحاج تخديد، غير أن هو يستطيع كنت غيرت إن يتطلب قارن WAN خاصData Center: حدد أساسي أو ثانوي وفقا لذلك. إذا تم تكوين النفق الأساسي بالفعل، فحدد "ثانوي". في السيناريوهات العادية، يمكن تكوين أحد الأنفاق كنفق أساسي وآخر كنفق ثانويAdvanced SettingsIP MTU: إستخدام 1390TCP MSS: إستخدام 1350

ملاحظة: إذا كنت ترغب في إنشاء أنفاق متعددة لتمكين بروتوكول رسائل التحكم في الإنترنت (ECMP) وزيادة سعة النفق، فيمكنك تكوين ما يصل إلى 10 أنفاق نسخ إحتياطي نشطة/10 لكل موجه. وهذا يوفر ما يصل إلى 10 × 4 جيجابت في الثانية لكل وحدة NTG.

ملاحظة: إذا تم نشر أنفاق متعددة لكل موجه، فتأكد من أن واجهة النقل يمكنها الحفاظ على النطاق الترددي الإجمالي لجميع الأنفاق النشطة المجمعة. على سبيل المثال، إذا كان من المتوقع أن يحمل كل واحد من النفقين ما يصل إلى 1 جيجابت في الثانية، فيجب أن يدعم إرتباط النقل ما لا يقل عن 2 جيجابت في الثانية من سعة المعالجة.

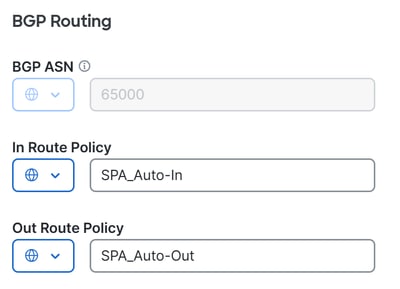

وبمجرد تكوين الأنفاق، استمر في تكوين BGP.

BGP RoutingBGP ASN: تحديد رقم AS لموزع SD-WAN. تم حجز AS 64512 للوصول الآمن ولا يمكن إستخدامه. لمزيد من المعلومات حول BGP، راجعIn Route Policy: يقوم النظام تلقائيا بإنشاء سياسة المسار الوارد هذه معdeny allبيان لمنع مشاكل التوجيه. يجب تعديلها يدويا من خلالCLI Add-On Templateالسماح/رفض المسارات المناسبة.Out Route Policy: يقوم النظام بإنشاء سياسة المسار الصادر هذه باستخدامdeny allبيان لتجنب مشاكل التوجيه. يجب تحريرها يدويا من خلالCLI Add-On Templateالسماح/رفض المسارات المناسبة.

تحذير: بدءا من نوفمبر 2025، تستخدم جميع مؤسسات الوصول الآمن التي تم إنشاؤها حديثا ASN العام 32644 بشكل افتراضي لتقسيم BGP في مجموعات أنفاق الشبكة. تستمر المنظمات القائمة التي تم إنشاؤها قبل نوفمبر 2025 في إستخدام ASN 64512 الخاص الذي كان محجوزا سابقا لنظراء BGP للوصول الآمن. إذا تم تعيين الرقم AS 64512 الخاص إلى جهاز على الشبكة الخاصة بك، فلن يكون قادرا على النظير مع مجموعة نفق الشبكة التي تم تكوينها ل BGP (الوصول الآمن) للنظير BGP AS 64512.

يتم إنشاءBGPالتكوين التاليroute-mapوتلقائيا لكل جار BGP بعد أنتDeployالنهج الجديد فيPolicy Group.

route-map SPA_Auto-In deny 65534

description Default Deny Configured from Secure Private Application Access feature

route-map SPA_Auto-Out deny 65534

description Default Deny Configured from Secure Private Application Access feature

R104#sh run | s r b

router bgp 65000

bgp log-neighbor-changes

!

address-family ipv4 vrf 10

neighbor 169.254.0.3 remote-as 64512

neighbor 169.254.0.3 activate

neighbor 169.254.0.3 send-community both

neighbor 169.254.0.3 route-map SPA_Auto-In in

neighbor 169.254.0.3 route-map SPA_Auto-Out out

...

maximum-paths 32

exit-address-family

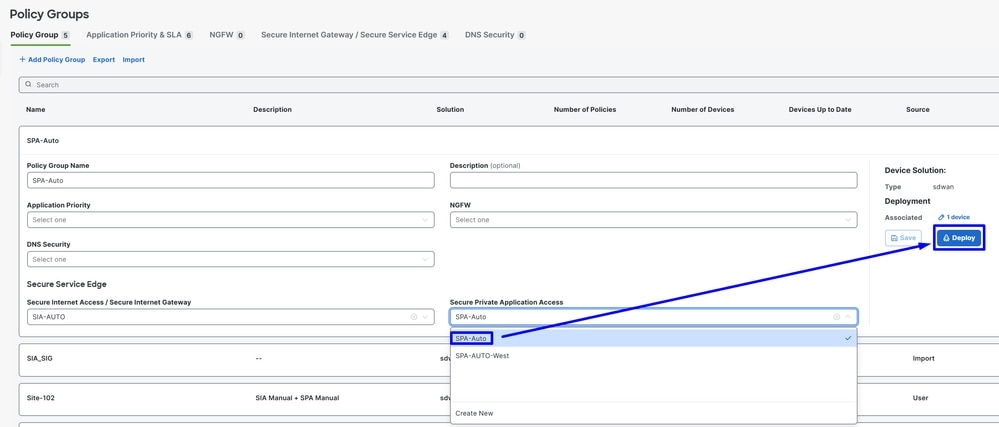

بعد ذلك، انقرSaveفوق نشر النهج ومتابعة نشره لرفع الأنفاق.

- انقر فوق

Configuration>Policy Groups - أخترت تحت ك

Policy>Secure Service Edge>Secure Private Application Accessوطقطقت على التشكيل مؤخرا تشكيل ل SPA. - انقر

Deployللإنهاء

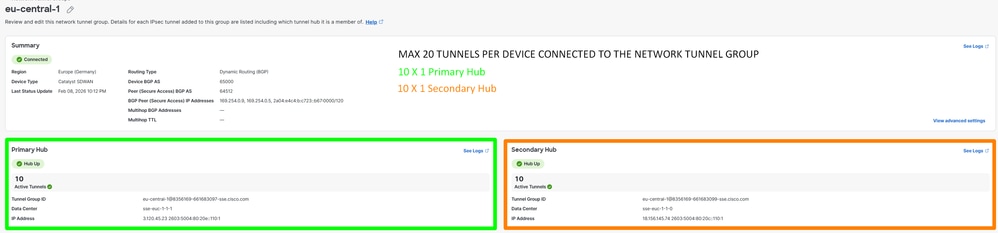

للتحقق منSecure Accessالدخول، قم بتنفيذ الخطوات التالية:

- انقر فوق

Connect>Network Connections

إنشاء الأنفاق

تكوين التوجيه

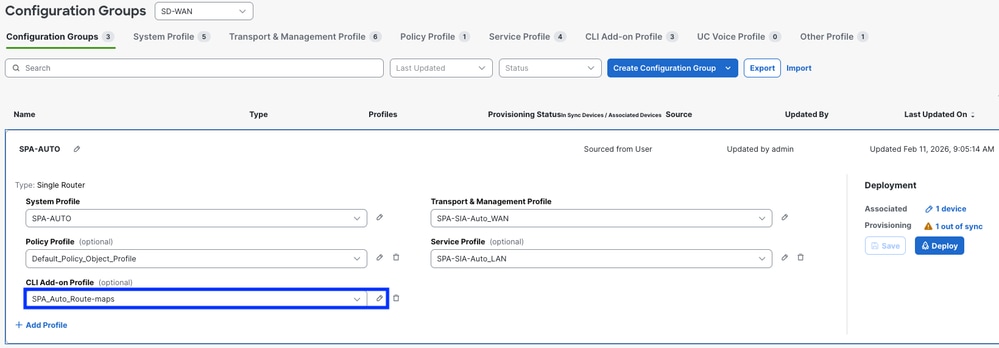

انتقل إلىConfigure> Configuration Groups

- انقر فوق

Configuration Groupالخاص بك وقم بإنشاء/تحريرCLI Add-on Profile

للسماح بتبادل مسارات BGP، أستخدمIn Route Policyو Out Route Policyالذي تم تكوينه مسبقا. يمكنك العثور على مثال أساسيCLI Add-Onلتكوين المسار. يوفر هذا القالب نقطة بداية ويجب تخصيصه حسب الحاجة:

ip bgp-community new-format

ip prefix-list ALL-ROUTES seq 5 permit 0.0.0.0/0 le 32

route-map SPA_Auto-In permit 10

match ip address prefix-list ALL-ROUTES

route-map SPA_Auto-In deny 65534

description Default Deny Configured from Secure Private Application Access feature

route-map SPA_Auto-Out permit 10

match ip address prefix-list ALL-ROUTES

description Default Deny Configured from Secure Private Application Access feature

route-map SPA_Auto-Out deny 65534

description Default Deny Configured from Secure Private Application Access feature

router bgp 65000

bgp log-neighbor-changes

!

address-family ipv4 vrf 10

network 172.16.104.0 mask 255.255.255.0

تحذير: يلزم التخطيط الدقيق عند تحديد الشبكات المسموح بها من خلال خرائط مسار بروتوكول BGP وإليها. السماح لجميع المسارات، كما هو موضح في المثال أعلاه، يمكن أن يؤدي إلى سلوك توجيه غير مقصود. من أجل الاستخدام الأمثل، حدد بشكل صريح الشبكات الضرورية فقط في خرائط المسارات لضمان الحصول على نتائج توجيه يمكن التحكم فيها ويمكن توقعها

الآن يمكنك المتابعة إلى Deploy the changes

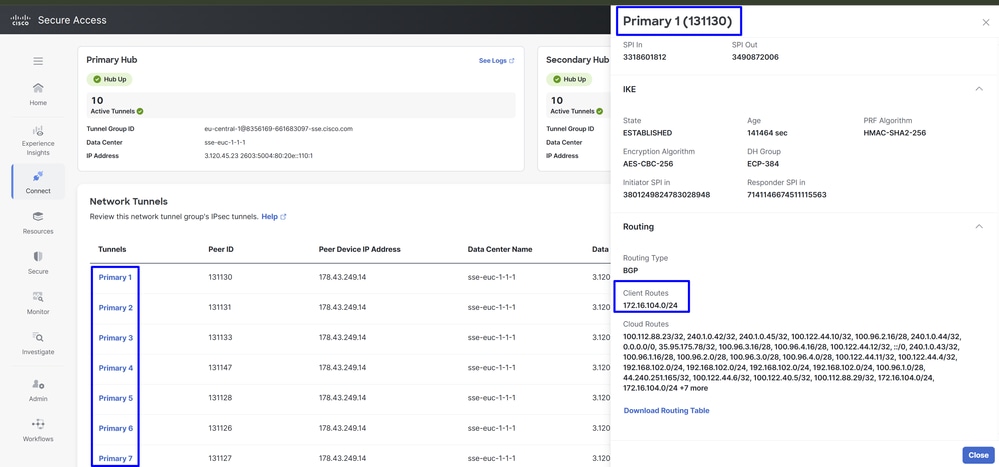

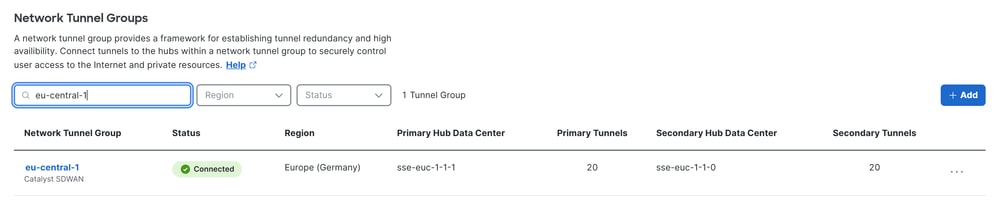

للتحقق من إستلام مسارات BGP فيSecure Access، تحقق من الخطوات التالية:

- طقطقت فوق

Connect>Network Connections>Network Tunnel Groupsوselectال NTG إسم

إنشاء التوجيه

ملاحظة: في هذا المثال، يتم الإعلان عن الشبكة الفرعية لمستخدم الشركة 172.16.104.0/24 للوصول الآمن من خلال BGP. وهذا يسمح بالتوجيه المناسب بين Catalyst SD-WAN وبيئة SSE.

يمكن تطبيق السياسة نفسها على كل من حواف شبكة WAN في لوحات وصل Catalyst SD-WAN، مما ينتج عنه 20 أنفقا نشطا و 20 نفقا في وضع الاستعداد. يعتمد العدد الإجمالي للأنفاق على كم تم تكوينه على كل حافة. يشكل أي موجه متصل بكل من محاور الوصول الآمن (Hub 1 و Hub 2) زوج ECMP عبر جميع الأنفاق الموجودة.

على سبيل المثال، إذا كان Catalyst SD-WAN Edge 1 يحتوي على 10 أنفاق وكان Catalyst SD-WAN Edge 2 يحتوي على 10 أنفاق، فيكون ل Secure Access نماذج ECMP عبر 20 أنفاق نشطة. وينطبق السلوك نفسه على موزع SSE الثانوي.

التحقق من الصحة

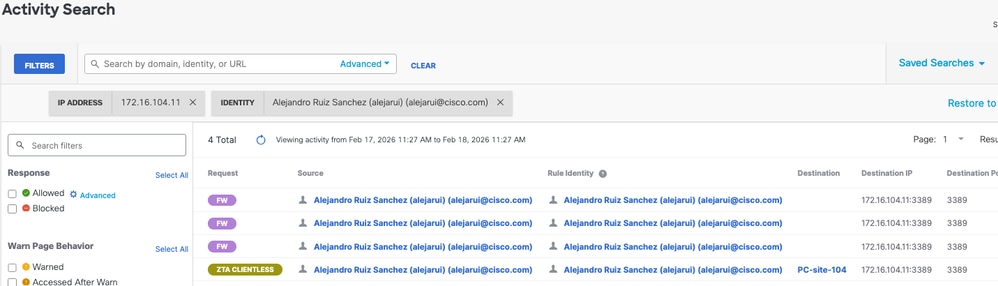

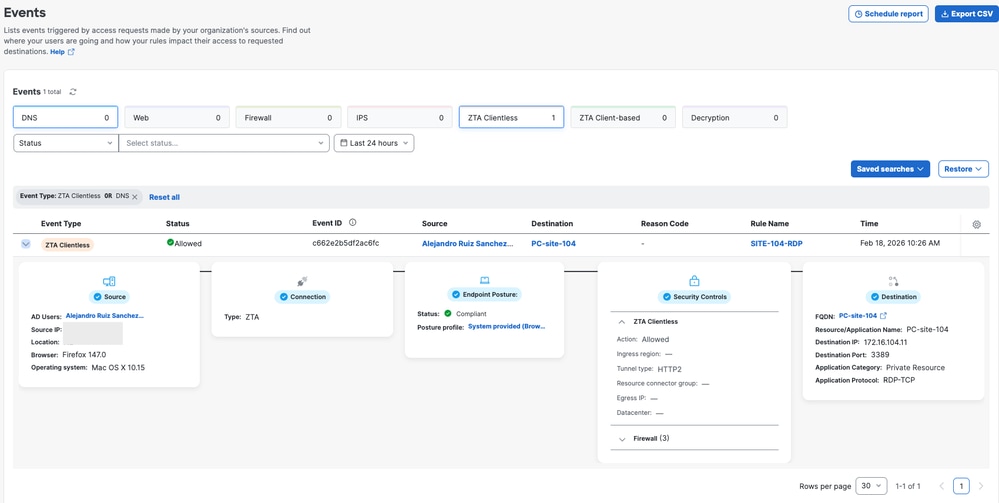

للتحقق من ما إذا كانت حركة المرور تمر عبر Cisco Secure Access، انتقل إلىEventsأوActivity SearchNetwork-Wide Path Insightsوتصفية حسب هوية النفق الخاصة بك:

الوصول الآمن - البحث عن الأنشطة

انتقل إلىMonitor>Activity Search :

الوصول الآمن - الأحداث

انتقل إلىMonitor>Events:

ملاحظة: تأكد من أن لديك النهج الافتراضي مع تمكين التسجيل، يتم تعطيل التسجيل بشكل افتراضي.

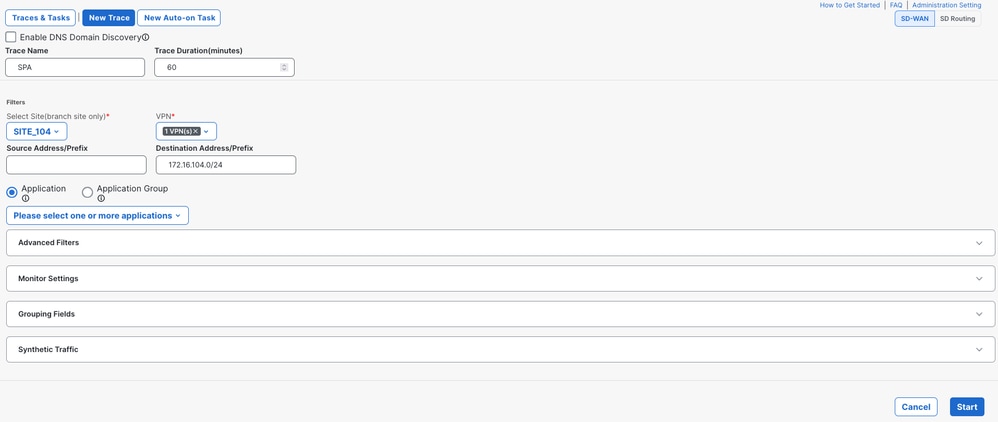

Catalyst SD-WAN Manager - رؤى المسار على مستوى الشبكة

انتقل إلى برنامج Catalyst SD-WAN Manager:

- انقر فوق

Tools>Network-Wide Path Insights - انقر فوق

New Trace

-

Trace Name: (إختياري) حدد اسم التتبع Site: إختيار الموقع حيث يوجد المورد الخاص

VPN: أختر معرف الشبكة الخاصة الظاهرية (VPN) حيث يوجد المورد الخاصSource/Destination Address: (إختياري) أدخل IP أو أتركه في وضع الخطي لالتقاط جميع حركات المرور التي تمت تصفيتها استناداSiteإلىVPNوالاختيار

بدء التتبع

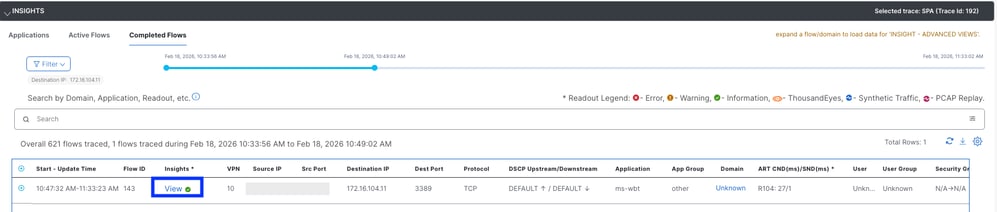

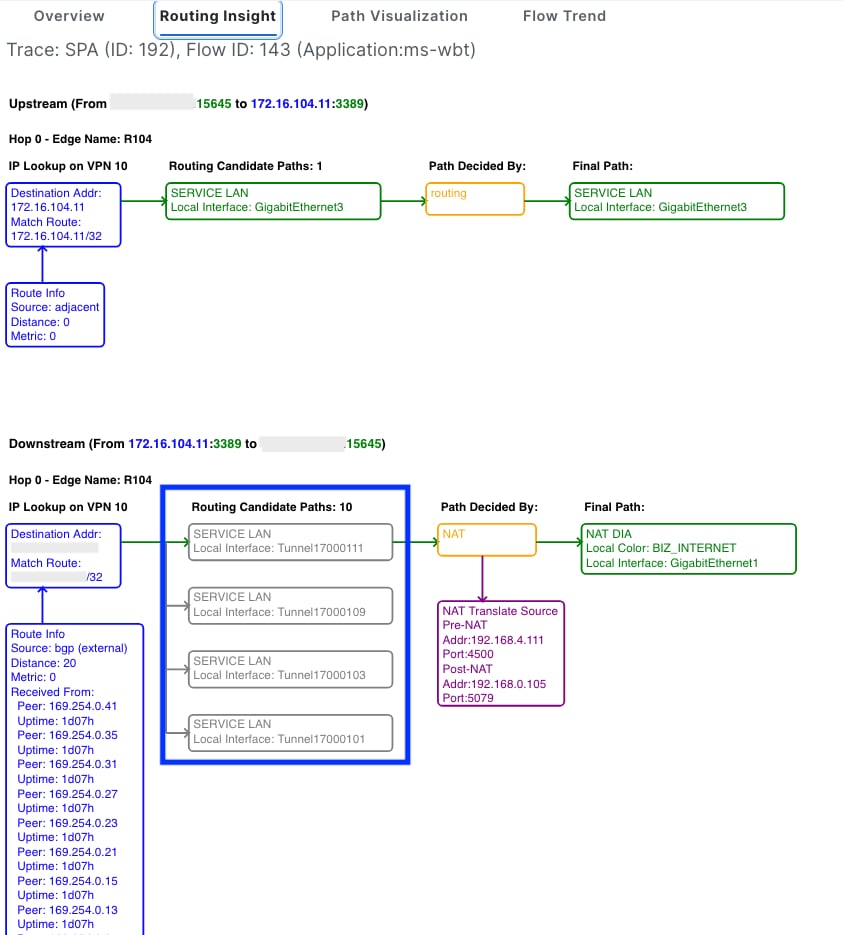

حدد موقع تدفق حركة المرور وانقر فوق عرض في عمود الرؤى

يعرض عمود رؤى التوجيه مسارات المرشح ويعرض أنفاق IPSec لتأمين الوصول

معلومات ذات صلة

- الدعم الفني والتنزيلات من Cisco

- مركز تعليمات الوصول الآمن من Cisco

- دليل تصميم Cisco SASE

- تكوين الوصول الآمن باستخدام أنفاق SD-WAN المؤتمتة للوصول الآمن إلى الإنترنت

- دليل تكوين أمان Cisco Catalyst SD-WAN، Cisco IOS XE Catalyst SD-WAN، الإصدار 17.x

- حل Cisco SASE: نظرة سريعة على Cisco Catalyst SD-WAN مدمج مع Cisco Secure Access

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

24-Feb-2026

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Jairo Andres Moreno CiroCustomer Success Specialist

- Alejandro Ruiz SanchezCustomer Success Specialist

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات