展開について

展開ジョブでは、設定変更をデバイスに送信する方法を定義します。展開ジョブでは、設定を展開するデバイスや設定をデバイスに展開するための方法など、パラメータをいくつか定義できます。また、展開スケジュールを作成して、一定の間隔で展開ジョブを自動的に生成できます。

以降のトピックは、展開ジョブの理解を深めて、効果的に使用するのに役立ちます。

展開プロセスの概要

展開とは、大まかに言うと、3 つの手順からなるプロセスです。各手順を次の表で説明します。

|

手順 |

導入手順 |

|---|---|

|

ステップ 1 |

Security Manager は、デバイスの現在の設定を取得し、その設定を Security Manager に保存されているデバイスの最新のポリシーと比較します。Security Manager で現在の設定と見なされるものは、デバイスのタイプ、展開方法、および展開プリファレンスの設定によって異なります。次に、ソースになりうるものと、そのソースが使用される条件を示します。

実行コンフィギュレーションは、展開方法が AUS、TMS、または CNS でないかぎり、デバイスに展開するときに使用されます。展開の環境設定として( を選択し、[展開(Deployment)] を選択) [デバイスへの展開時に次の場所から参照設定を取得:設定アーカイブ(When Deploying to Device Get Reference Config from: Config Archive)] を選択すると、Security Manager で強制的に Configuration Archive を使用できます。

工場出荷時のデフォルト設定は、AUS 展開方法を使用する場合に、PIX デバイスまたは ASA デバイスで使用されます。展開および設定プレビューに使用されます。 |

|

ステップ 2 |

Security Manager は、デルタ設定を構築します。デルタ設定には、デバイス設定と割り当てられたポリシーの一貫性を確保できるよう、デバイス設定を更新するために必要なコマンドが含まれています。このほか、完全なデバイス設定も構築します。 |

|

ステップ 3: |

デバイスに展開している場合、Security Manager は使用している展開方法に応じてデルタ設定または完全な設定を展開します。ファイルに展開している場合、Security Manager は次の 2 つのファイルを作成します。デルタ設定用の device_name_delta.cfg と、完全な設定用の device_name_full.cfg です。どちらの場合も、設定は Configuration Archive にも追加されます。次に、展開方法に基づいた処理を示します。

|

展開中に、デバイスの設定が最後に展開された設定と異なることを Security Manager が確認した場合、デフォルトでは変更が上書きされます。この動作は、展開の環境設定を使用して制御できます。そのためには、 を選択し、[展開(Deployment)] を選択し、[アウトオブバンド変更の検出時(When Out of Band Changes Detected)] 設定を探します。ジョブの展開方法を編集して、特定の展開ジョブのためにこの動作を制御することもできます。

Security Manager の管理外でデバイス設定に変更を加えた場合、その変更を Security Manager に反映させるには 2 つの選択肢があります。

-

デバイスでポリシーを再検出できます。その場合、デバイスのすべてのポリシーがローカル ポリシーになり、デバイスに割り当てていた共有ポリシーがあればすべて削除されます。

-

Security Manager で必要な変更を加えて、デバイスに再展開できます。展開中は、アウトオブバンド変更がデバイスで見つかった場合に強制的にエラーにするオプションを選択しないでください。この方法を推奨します。

アウトオブバンド変更が展開に与える影響の詳細については、アウトオブバンド変更の処理方法についてを参照してください。

設定の展開後、Security Manager が制御する設定に変更を加えるときには、Security Manager だけを使用してください。Security Manager が制御する設定は、オペレーティング システムによって異なります。IPS デバイスの場合、Security Manager は設定全体を制御します。IOS、ASA、PIX、FWSM の各デバイスの場合、Security Manager が制御するデバイス設定のさまざまな側面を柔軟に制御できます。Security Manager でルーティング ポリシーなど機能のポリシーを作成しない場合、Security Manager はデバイスでその機能を制御しません。機能のポリシーを作成すると、Security Manager に定義した設定でデバイスの設定が上書きされます。管理設定では、デバイスに使用可能なポリシーのタイプを制御して、Security Manager で機能のポリシーを表示または変更できないようにすることができます。使用可能な機能を参照し、Security Manager での管理対象にするかどうかを制御するには、 を選択し、[ポリシー管理(Policy Management)] を選択します。Security Manager は、VPN 関連のポリシーを管理します。

関連項目

Workflow 以外のモードでの展開

以降のトピックは、Workflow 以外のモードで展開を理解するのに役立ちます。

Workflow 以外のモードでの展開タスク フロー

Workflow 以外のモードでの展開タスク フローは、3 つの簡単な手順で構成されています。

-

ジョブの作成:次のいずれかを実行すると、展開ジョブが作成されます。

-

[メイン(Main)] ツールバーの [変更の送信と展開(Submit and Deploy Changes)] ボタンをクリックするか、 を選択します。

-

(注) |

これらのオプションは、チケット管理が有効になっている場合は使用できません。 |

-

を選択します。

-

を選択し、[展開(Deploy)] をクリックします。

-

ジョブの定義:どのデバイスに設定を展開するのか、直接デバイスに展開するのかファイルに展開するのかなど、パラメータを指定します。

この手順では、設定をプレビューし、その設定を以前に展開した設定またはデバイスで現在実行中の設定と比較することもできます。

(注)

あるジョブのために選択したデバイスをそれ以外のジョブに含めることはできません。この制約により、ポリシーを展開する順序が常に正しいものとなります。ただし、展開スケジュールに指定されているデバイスは含めることができます。

-

ジョブの展開:ジョブを展開すると、生成した CLI が直接または中間転送サーバー(AUS、CNS、TMS など)経由でデバイスに送信されるか、または出力ファイルに送信されます。宛先(デバイスまたはファイル)は、ジョブを定義するときに選択します。転送サーバはデバイスのプロパティで指定します。展開方式と転送サーバを定義する方法については、展開方法についてを参照してください。

Workflow 以外のモードでのジョブの状態

Workflow 以外のモードでは、[Deployment Manager] ウィンドウの [Status] 列に、各ジョブの状態が表示されます。次の表に、Workflow 以外のモードでのジョブの有効な状態とその説明を示します。詳細については、[Deployment Manager] ウィンドウを参照してください。

|

状態 |

説明 |

|---|---|

|

導入済み |

ジョブに含まれるすべてのデバイスの設定が、デバイスまたは設定ファイルに正常に展開されました。これで、ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

展開 |

ジョブに生成された設定を、デバイスまたは Security Manager サーバのディレクトリに展開しています。[Deployment Status] ウィンドウがまだ開かれていない場合には、[Deployment Manager] ウィンドウでジョブの経過表示をモニタできます。 |

|

中断 |

ジョブが手動で停止されました。これで、ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

失敗しました(Failed) |

ジョブに含まれる 1 つまたは複数のデバイスへの展開に失敗しました。これで、ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

Rolling Back |

Security Manager は、展開ジョブに含まれるデバイスの以前の設定に復帰し、その設定を展開しています。[Rolling Back] 状態にあるジョブは中断可能です。 |

|

Rolled Back |

Security Manager は、展開ジョブに含まれるデバイスの以前の設定に復帰し、その設定の展開に成功しました。 |

Workflow モードでの展開

以降のトピックは、Workflow モードで展開を理解するのに役立ちます。

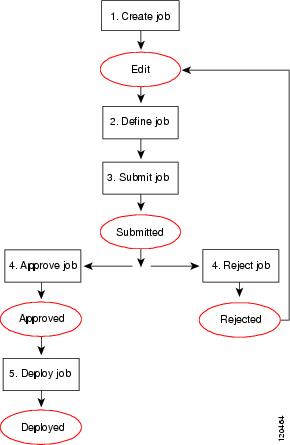

Workflow モードでの展開タスク フロー

次に、Workflow モードでの代表的なタスク フローを示します(ワークフローモードでの展開タスクフローを参照)。

-

ジョブの作成:設定をデバイスに展開する前に、展開ジョブを作成する必要があります。

-

ジョブの定義:ジョブを作成するときは、どのデバイスに設定を展開するのか、直接デバイスに展開するのかファイルに展開するのか、いつジョブを実行するのかなどのパラメータを指定します。

-

ジョブの送信:組織によっては、適切な権限を持つ別のユーザがジョブを承認しなければジョブを展開できないようになっていることがあります。この場合、展開ジョブのアプルーバによって Workflow モードがイネーブルになり、送信者はこのユーザにジョブを送信して確認してもらう必要があります。アプルーバはジョブを確認し、承認または拒否を行います。

-

ジョブの承認または拒否:展開ジョブのアプルーバを割り当てて Workflow モードで作業している場合は、アプルーバがジョブを確認し、承認または拒否の決定を下します。ジョブが承認された場合、送信者はジョブを展開できます。ジョブが拒否された場合、送信者はジョブを廃棄し、ジョブを最初からやり直すかまたは修正を加えてから再送信します。

アプルーバを割り当てずに Workflow モードで作業している場合は、ジョブを自分自身で承認できます。

-

ジョブの展開:ジョブを展開すると、生成した CLI がデバイス、中間転送サーバー(AUS、CNS、TMS など)、またはファイルに送信されます。宛先(デバイスまたはファイル)は、ジョブを定義するときに選択します。転送サーバはデバイスのプロパティで指定します。展開方式と転送サーバを定義する方法については、展開方法についてを参照してください。

Workflow モードでのジョブの状態

Workflow モードでは、[Deployment Manager] ウィンドウの [Status] 列に、各ジョブの状態が表示されます。次の表に、ジョブの有効な状態とその説明を示します。[Deployment Manager] ウィンドウの詳細については、[Deployment Manager] ウィンドウを参照してください。

|

状態 |

説明 |

|---|---|

|

Edit |

ジョブは作成されましたが、現在編集中ではありません。ジョブが [Edit] 状態であるときは、ジョブを開く、承認する(自動承認モード)、廃棄するという操作を実行できます。 |

|

Edit-In Use |

ジョブは編集用に開いています。ジョブが [Edit Open] 状態であるときは、ジョブを閉じる、承認する、廃棄する、送信するという操作を実行できます。 |

|

送信済み(Submitted) |

ジョブは確認のために送信されました。ジョブが [Submitted] 状態であるときは、ジョブを表示できますが、編集はできません。[Submitted] 状態の場合、ジョブを表示する、廃棄する、拒否する、承認するという操作を実行できます。この状態になるのは、展開ジョブの承認が必要な場合に Workflow モードがイネーブルになった場合だけです。 |

|

承認(Approved) |

ジョブは承認され、展開する準備ができています。ジョブが [承認(Approved)] 状態であるときは、ジョブを展開できます。 |

|

拒否 |

ジョブは拒否されました。ジョブが [Rejected] 状態であるときは、ジョブを開いて編集または廃棄できます。この状態になるのは、展開ジョブの承認が必要な場合に Workflow モードがイネーブルになった場合だけです。 |

|

破棄(Discarded) |

ジョブは廃棄されました。これ以上ジョブに変更を加えることができません。ジョブは、システムから削除されるまで、[Discarded] 状態となってこれまでどおり [Deployment] テーブルに残ります。ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

導入済み |

ジョブに含まれるすべてのデバイスの設定が、デバイスまたは設定ファイルに正常に展開されました。これで、ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

展開 |

ジョブに生成された設定を、デバイスまたは Security Manager サーバのディレクトリに展開しています。[Deployment Manager] ウィンドウでジョブの経過表示をモニタできます。 |

|

中断 |

ジョブが手動で停止されました。これで、ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

失敗しました(Failed) |

ジョブに含まれる 1 つまたは複数のデバイスへの展開に失敗しました。これで、ジョブに含まれるデバイスを別のジョブに追加できます。 |

|

Scheduled to run at [date] |

ジョブは、指定の日時に展開するようにスケジューリングされます。 |

|

Rolling Back |

Security Manager は、展開ジョブに含まれるデバイスの以前の設定に復帰し、その設定を展開しています。[Rolling Back] 状態にあるジョブは中断可能です。 |

|

Rolled Back |

Security Manager は、展開ジョブに含まれるデバイスの以前の設定に復帰し、その設定の展開に成功しました。 |

展開ジョブの承認

デフォルトでは、Security Manager は Workflow 以外のモードで動作します。展開ジョブは、背後で処理され、ユーザはジョブまたはその承認を意識する必要はありません。Workflow モードを使用している場合は、展開ジョブ アプルーバを割り当てるかどうかを選択できます。

アプルーバを割り当てないことにした場合は、ジョブを定義し、承認する権限が与えられます。

新規の設定または変更を加えた設定をデバイスに展開してよいかどうかを、自分よりも強い権限を持つ別のユーザが承認するようになっている場合は、展開ジョブ アプルーバを割り当てて Workflow モードを使用します。展開ジョブ アプルーバを割り当てて Workflow モードを使用する場合は、適切な権限を持つ担当者がジョブを確認してそのジョブを承認するか拒否するかを判断する必要があります。この承認プロセスにより、不適切な設定がネットワーク デバイスに到達しなくなり、展開ジョブが効率よくスケジューリングされるようになります。

(注) |

展開ジョブの承認は、[Tools] > [Security Manager Administration] > [Workflow] からイネーブルおよびディセーブルにできます。詳細については、[Workflow] ページを参照してください。 |

展開ジョブと複数のユーザ

個々の展開ジョブ内のパラメータまたはデバイスを定義または変更できるのは、一度に 1 人のユーザだけです。ただし、複数のユーザが同じ展開ジョブに対して順に作業することはできます。あるユーザが展開ジョブを閉じれば、別のユーザがそのジョブを開いて変更を加えることができます。複数のユーザが、それぞれ異なる展開ジョブを並行して作業できます。

展開ジョブまたは展開スケジュールにデバイスを含める操作

展開ジョブまたは展開スケジューリングを作成するときは、そのジョブまたはスケジュールに含めるデバイスを選択します。デバイスを含めると、他のジョブまたはスケジュールでのそのデバイスの使用方法に影響を与えます。特定のジョブのデバイスを選択すると、そのジョブが展開、拒否(Workflow モード)、廃棄、または中断されるまで、選択したデバイスは他のジョブに選択できません。このメカニズムにより、複数のユーザが変更を同じデバイスに同時に展開できなくなり、ポリシーがデバイスに正しい順序で展開されます。

一方、デバイスは展開スケジューリングに含め、特定の展開ジョブに選択できます。展開ジョブが実行されている間、デバイスはロックされます。展開ジョブが実行されている間、デバイスを他のジョブに含めることができません。

展開ジョブを作成すると、Security Manager にはポリシーに変更が加えられたものの、まだ展開されていないデバイスが表示されます。このようなデバイスに展開し、ジョブに含めるデバイスをさらに選択できます。必要な数だけデバイスを展開ジョブに追加できます(制限はありません)が、実用上の理由からジョブあたりのデバイス数を制限することを推奨します。多数のデバイスを選択した場合や、大きな設定ファイルがあるデバイスをいくつか選択した場合には、展開ジョブが失敗することがあります。展開で障害が発生した場合は、選択されたデバイスの数を減らしてジョブを送信し直してください。

VPN の場合、Security Manager は、ジョブに選択したデバイスに定義されているポリシーの影響を受けるデバイスに対してコマンドを生成する必要があります。そのため、VPN を構成するデバイスを選択すると、Security Manager は他の関連するデバイスをジョブに追加します。たとえば、スポークでトンネルポリシーを定義し、ジョブ用にそのスポークを選択した場合、Security Manager はスポークに割り当てられたハブをジョブに追加します。ジョブの生成中、VPN 設定が完了し、トンネルを確立できるように、Security Manager は両方のピア用のコマンドを生成します。VPN に関連付けられたデバイスのいずれも選択しない場合、Security Manager はデバイスを取り外すと VPN が正しく機能しなくなることを警告します。

展開方法について

Security Manager では、主に 3 つの方法で設定をデバイスに展開できます。直接デバイスに展開する方法、設定ファイルに展開する方法(その後手動でデバイスに適用する必要があります)、および中間サーバに展開する方法(直接デバイスに展開する方法と同じように処理されます)です。システムにデフォルトの展開方法は、直接デバイスに展開する方法です。

デバイスを Security Manager に追加するときに、そのデバイスで使用する展開方法を選択します。これにより、(ファイルではなく)デバイスへの展開に使用する方法が決まります。展開ジョブを作成すると、展開方法のデフォルトが一体的にジョブに適用されます。これにより、設定ファイルを作成するかどうか、あるいはデバイスに選択した方法で設定をデバイスに送信するかどうかが決まります。このデフォルトは、管理設定で制御します( を選択し、[展開(Deployment)] を選択。[Deployment] ページを参照)。展開ジョブを作成する際に、[ジョブの作成(Create Job)] ウィンドウで [展開方法の編集(Edit Deploy Method)] をクリックして、デバイスごとに展開先をファイルまたはデバイスに変更することもできます。Workflow 以外のモードを使用している場合は、Workflow 以外のモードでの設定の展開を参照してください。Workflow モードを使用している場合は、展開ジョブの作成および編集を参照してください。

使用する方法は、組織が採用するプロセスおよび手順、および特定のデバイス タイプでサポートされているトランスポート プロトコルによって異なります。Configuration Engine(CNS)または Auto Update Server(AUS)を使用している場合は、それぞれの展開方法を使用してください。ダイナミック IP アドレスを使用するデバイスには、これらのいずれかを使用する必要があります。スタティック IP アドレスを使用するデバイスの場合、IOS、PIX、ASA、IPS、スタンドアロン FWSM の各デバイスには SSL(HTTPS)、および Catalyst シャーシ経由の FWSM には SSH を使用します。一部のデバイスに Token Management Server(TMS)を使用している場合は、Security Manager とともにその方法も使用できます。

以降のトピックでは、展開方法についてさらに詳しく説明します。

デバイスへの直接展開

デバイスに直接展開することを選択した場合、Security Manager はそのデバイスのデバイスプロパティに定義されているトランスポートプロトコルを使用します(デバイスを右クリックし、[デバイスのプロパティ(Device Properties)] を選択し、[全般(General)] をクリックします)。プロトコルは一般に、Security Manager 管理設定の [デバイス通信(Device Communication)] ページに定義されているデフォルトプロトコルです([Device Communication] ページを参照)。表 1には、デフォルトのトランスポートプロトコル設定の一部が一覧表示されます。

展開方法として [Device] を選択した場合、デバイスに AUS や Configuration Engine などの転送サーバを設定すると、展開に影響が及びます。中間転送サーバを使用している場合、設定展開はサーバを通過します。中間サーバの使用方法の詳細については、中間サーバを使用したデバイスへの展開を参照してください。

前回の展開以降にアウトオブバンド変更をデバイスに加えた場合には、展開にも影響が及ぶことがあります。詳細については、アウトオブバンド変更の処理方法についてを参照してください。

展開中、Security Manager は前回の展開以降に加えられた変更だけをデバイスに送信します。

注意 |

デバイスに展開する前に、そのデバイスで少なくとも 1 つのポリシーを設定する必要があります。ポリシーを 1 つも割り当てずにデバイスに展開すると、そのデバイスの現在の設定が空の設定で上書きされます。 |

|

デバイスタイプ |

トランスポート プロトコル(Transport Protocol) |

説明 |

|---|---|---|

|

ASA、IOS 12.3 以降のルータ、FWSM、PIX ファイアウォール、IPS センサー |

SSL(HTTPS)(デフォルト) |

Security Manager は、HTTPS とも呼ばれる Secure Socket Layer(SSL)プロトコルを使用して、設定をデバイスに展開します。Security Manager は、このプロトコルを使用して、設定ファイルを暗号化してからデバイスに送信します。 |

|

Catalyst 6500/7600 およびその他の Catalyst スイッチ |

SSH |

Security Manager は、Secure Shell(SSH; セキュア シェル)を使用して、設定をデバイスに展開します。これにより、セキュアでないチャネルでも強固な認証と安全な通信を確保できます。Security Manager は、SSHv1.5 と SSHv2 の両方をサポートします。デバイスに接続されると、Security Manager はどのバージョンを使用するかを決定し、そのバージョンを使用してダウンロードします。 |

|

IOS 12.2 ルータおよび 12.1 ルータ |

Telnet |

Security Manager は、Telnet プロトコルを使用して、設定をデバイスに展開します。 |

関連項目

中間サーバを使用したデバイスへの展開

Auto Update Server(AUS)、Cisco Networking Services(CNS)Configuration Engine、Token Management Server(TMS)などの中間サーバを介して設定を展開する操作は、直接デバイスに展開する操作を若干変更したものです。展開方法を選択するときに、[Device] を選択します。Security Manager は、設定更新を中間サーバに送信します。この中間サーバで、デバイスがその更新を取得するか(AUS および CNS の場合)、またはユーザがその更新を eToken にダウンロードできます(TMS の場合)。

デバイス インターフェイスにダイナミック IP アドレスを使用している場合(つまり、IP アドレスを DHCP サーバから取得する場合)には、中間サーバを使用する必要があります。中間サーバは、スタティック IP アドレスでも使用できます。ただし、対話形式の CLI コマンドを使用する機能を設定する場合には、Configuration Engine ではダイナミック IP アドレスを持つ IOS デバイスを管理できません。次の機能に影響が及びます。

-

証明書登録:

-

crypto pki trustpoint

-

crypto isakmp client configuration group

-

crypto key generate rsa

-

-

IPS シグニチャ設定(ip ips signature-category)

-

IP Authproxy バナー(ip auth-proxy-banner)

-

Catalyst デバイス インターフェイス スイッチポート(interface switchport)

中間サーバを使用するようにデバイスを設定した場合、Security Manager はその中間サーバを使用します。以降のトピックでは、中間サーバを使用する場合に必要な設定手順について説明します。

前回の展開以降にアウトオブバンド変更をデバイスに加えた場合には、展開に影響が及ぶことがあります。詳細については、アウトオブバンド変更の処理方法についてを参照してください。

展開中、Security Manager はサーバのタイプに基づいて設定変更を送信します。

-

PIX デバイスおよび ASA デバイスの Auto Update Server(スタンドアロンまたは Configuration Engine で稼働):Security Manager は Auto Update Server にすべての設定を送信し、デバイスはサーバから設定を取得します。デルタ設定は送信されません。

-

IOS デバイスの Configuration Engine:Security Manager は Configuration Engine にデルタ設定を送信し、デバイスはエンジンから設定を取得します。

-

TMS:Security Manager は TMS サーバにデルタ設定を送信します。サーバから eToken に設定をダウンロードし、デバイス上にロードできます。

関連項目

ファイルへの展開

設定を構成ファイルに展開することを選択した場合、Security Manager は 2 つのファイルを作成します。デルタ設定用の device_name _delta.cfg と、完全な設定用の device_name _full.cfg です。展開スケジューリングから生成されたジョブによってファイルが作成された場合、その名前にはタイム スタンプが含まれています。設定ファイルは、TFTP を使用してデバイスにアップロードできるように、TFTP 形式になっています。

ヒント |

IPS デバイスの場合には、設定をファイルに展開できません。 |

ファイルに展開する場合は、ユーザ自身が設定をデバイスに転送します。Security Manager は、ユーザがこの転送を完了したものと想定するため、次回同じデバイスに展開すると、生成される差分コマンドは前回の展開の設定に基づくものになります。何らかの理由で前回の変更がデバイスに適用されなかった場合、新規デルタ設定ではデバイス設定がデバイスに展開されず、Security Manager に反映されません。

注意 |

Security Manager は、ユーザがデルタ設定を適用したことを想定している一方、デルタが展開されたかどうかを判断できないことも想定しています。このため、Security Manager はデバイスに直接実行された最新の展開に基づいた設定の内部ビューを維持します。デルタを適用すると、デルタの変更はアウトオブバンド変更と見なされます。次回のデバイスへの展開時に、アウトオブバンド変更設定によって展開がキャンセルされる場合があります。ファイルへの展開とデバイスへの展開を混在させる場合は、デバイスにファイルの展開を適用したあとにポリシーを再検出する必要があります。詳細については、アウトオブバンド変更の処理方法についてを参照してください。 |

ファイル展開用のデフォルトディレクトリを設定するには、[ツール(Tools)] > [Security Manager管理(Security Manager Administration)] を選択し、[展開(Deployment)] を選択します([Deployment] ページを参照)。デフォルトの展開方法に [File] を選択した場合は、そのデフォルト ディレクトリも選択します。展開ジョブを作成するときに、そのジョブ用のこのディレクトリを変更できます。

設定をファイルに展開する処理は、デバイスがネットワークにまだ配置されていない場合(グリーンフィールド展開と呼ばれます)、独自のメカニズムで設定をデバイスに転送する場合、または遅延展開を採用する場合に便利です。ファイルに展開するとき、多数のデバイスを選択した場合や、大きな設定ファイルがあるデバイスをいくつか選択した場合には、展開ジョブが失敗することがあります。展開で障害が発生した場合は、選択されたデバイスの数を減らしてジョブを送信し直してください。

ヒント |

ファイルに展開するときは、展開中にデバイスとの対話を必要とするコマンドを使用しないでください。展開前に設定をプレビューして、そのようなコマンドがファイルにないことを確認することを推奨します。詳細については、設定のプレビューを参照してください。 |

アウトオブバンド変更の処理方法について

Security Manager は、アウトオブバンド変更を手動または Security Manager の管理外でデバイスに加えられた変更であると見なします。たとえば、デバイスに直接ログインし、CLI を介してコンフィギュレーション コマンドを入力した場合などが相当します。ところが、アウトオブバンド変更には、デバイスではなくファイルに設定を展開する際に Security Manager が作成するデルタ変更のアプリケーションも含まれます。

(ファイルではなく)デバイスに展開する際に、新規設定がデバイス上の現在の設定と比較されるようになっている展開方法を選択した場合は、[アウトオブバンド変更動作(Out of Band Change Behavior)] 設定でアウトオブバンド変更が検出されたときに、その変更をどのように処理するかを指定できます。ファイルへの展開では、設定値は適用されません。

新規デバイス設定を Security Manager Configuration Archive に格納されている最新のバージョンと比較する場合は、この設定値は無視されます。アウトオブバンド変更のデフォルトの処理方法は、[Tools] > [Security Manager Administration] > [Deployment] に設定されます。詳細については、[Deployment] ページを参照してください。[デバイス参照設定の展開(Deploy to Device Reference Configuration)] および [アウトオブバンド変更の検出時(When Out of Band Changes Detected)] の設定を探します。

アウトオブバンド変更の処理に関するオプションは次のとおりです。

-

[変更を上書きして警告を表示(Overwrite changes and show warning)]:設定が展開されると、Security Manager はデバイスの現在の設定をアップロードし、自身のデータベースに格納されている設定と比較します。デバイスに手動で変更が加えられていた場合、Security Manager は展開を続行し、展開の続行を通知する警告を表示します。アウトオブバンド変更は、デバイスから削除されます。

-

[展開のキャンセル(Cancel deployment)]:設定が展開されると、Security Manager はデバイスの現在の設定をアップロードし、自身のデータベースに格納されている設定と比較します。デバイスに手動で変更が加えられていた場合、Security Manager は展開を取り消し、展開の取り消しを通知する警告を表示します。設定変更をデバイスに展開するには、アウトオブバンド変更を手動で削除するか、または Security Manager で同じ設定を行う必要があります。

-

[変更を確認しない(Do not check for changes)]:Security Manager は、変更を確認せずに、変更をデバイスに展開します。警告が表示されずに、アウトオブバンド変更がデバイス設定から削除されます。

設定を展開する前に、デバイスにアウトオブバンド変更があるかどうかを検出し、そのような変更があれば Security Manager ポリシーに再作成するのか、Security Manager に変更の上書きを許可するのかを分析することを推奨します。詳細については、アウトオブバンド変更の検出および分析を参照してください。

関連項目

デバイス OS バージョン不一致の処理

変更を加えた設定ファイルを直接デバイスに展開する前に、Security Manager は通常、デバイスから現在実行中の設定ファイルをアップロードし、デバイスで実行されている OS バージョンを Security Manager データベースに格納されている OS バージョンと照合します(デバイスの設定ではなく、アーカイブされた設定が使用されように設定できます)。Security Manager は、OS バージョンが相互に一致するのか異なるのかに応じて処理を実行します。

Security Manager は設定を展開し、警告を表示する場合もあれば、設定を展開できない場合もあります。Security Manager が設定を展開するのは、次の場合です。

-

デバイスに新しいマイナー バージョンがある場合。たとえば、Security Manager に示されている ASA 8.1(1) ではなく ASA 8.1(2) であるなど。

-

デバイスに下位のマイナー バージョンがある場合。たとえば、ASA 8.1(2) ではなく ASA 8.1(1) であるなど。

デバイスが OS の新規メジャー バージョンを実行しているとき(たとえば、Security Manager に示されている ASA 7.2 ではなく ASA 8.0 など)や、デバイスが下位メジャー バージョン(8.0 ではなく 7.2)を実行している場合には、Security Manager は設定を展開しません。

次の表に、OS バージョンが相互に一致するのか異なるのかに応じて Security Manager が実行する処理を示します。表では、一例として ASA デバイスを使用していますが、処理はすべてのサポート対象デバイス タイプに適用されます。

|

シナリオ |

Security Manager データベースに格納された OS バージョン |

デバイス上の OS バージョン |

展開に使用される OS バージョン |

操作 |

|---|---|---|---|---|

|

バージョンの一致 |

ASA 8.2(1) |

ASA 8.2(1) |

ASA 8.2(1) |

何の警告もなく、展開が進みます。 |

|

デバイスに新しいマイナー OS バージョンがある。 |

ASA 8.1(1) |

ASA 8.1(2) |

ASA 8.1(2) |

Security Manager データベースの OS バージョンと異なる OS バージョンが、デバイスで検出されたことを警告します。 Security Manager は、デバイスで稼働している OS バージョンに基づいて CLI を生成します。 |

|

デバイスに新しいマイナー OS バージョンがあるが、そのバージョンは Security Manager で直接サポートされていない。 |

ASA 8.0(2) |

ASA 8.0(4) |

ASA 8.0(3) |

Security Manager データベースの OS バージョンと異なる OS バージョンが、デバイスで検出されたことを警告します。 Security Manager は、実行中の OS バージョンと下位互換性があるサポート対象の OS バージョンに基づいて、CLI を生成します。 |

|

デバイスに新規メジャー OS バージョンがある。 |

ASA 7.2(4) |

ASA 8.2(1) |

なし。展開に失敗。 |

Security Manager データベースの OS バージョンと異なる OS バージョンが、デバイスで検出されたことを示すエラーを報告します。 このミスマッチを修正するまで、Security Manager は処理を継続できません。インベントリからデバイスを削除し、再度追加してからデバイス ポリシーを検出してください。 |

|

デバイスに古いマイナー OS バージョンがある。 |

ASA 8.1(2) |

ASA 8.1(1) |

ASA 8.1(1) |

Security Manager データベースの OS バージョンと異なる OS バージョンが、デバイスで検出されたことを警告します。 Security Manager は、デバイスで稼働している OS バージョンに基づいて CLI を生成します。 |

|

デバイスに古いメジャー OS バージョンがある。 |

ASA 8.2(1) |

ASA 7.2(4) |

なし。展開に失敗。 |

Security Manager データベースの OS バージョンと異なる OS バージョンが、デバイスで検出されたことを示すエラーを報告します。 このミスマッチを修正するまで、Security Manager は処理を継続できません。インベントリからデバイスを削除し、再度追加してからデバイス ポリシーを検出してください。 |

フィードバック

フィードバック