ファイアウォール サービスの概要

Firewall ポリシーフォルダ(デバイスビューまたはポリシービュー)には、ファイアウォールに関連するポリシーが含まれています。これらのポリシーは、適応型セキュリティアプライアンス(ASA)、PIX ファイアウォール(PIX)、Catalyst Firewall Services Module(FWSM)に展開できます。

(注) |

バージョン 4.21 以降、Cisco Security Manager は、すべてのアグリゲーション サービス ルータ、統合サービスルータ、組み込み型サービスルータ、および Cisco IOS ソフトウェアで動作するすべてのデバイスについて、バグ修正または拡張機能のサポートを含むサポート全体を終了します。 |

これらのポリシーは、デバイスへのアクセス(つまり、デバイスの設定を変更したり show コマンドを使用したりするためにデバイスにログインすること)ではなく、デバイスを介したアクセスの制御に焦点を置いたものです。次に、使用可能なファイアウォール ポリシーについて概説し、詳細な情報を示す項へのポインタを示します。

-

AAA ルール:AAA ファイアウォールまたは認証プロキシのルールです。これにより、ユーザが(ユーザ名とパスワードを使用した)認証および認可(任意)を受けて初めて、デバイスを介したネットワーク接続がユーザに許可されるように設定できます。また、アカウンティング、セキュリティ、またはリソース割り当て情報を作成することもできます。詳細については、AAA ルールについてを参照してください。

-

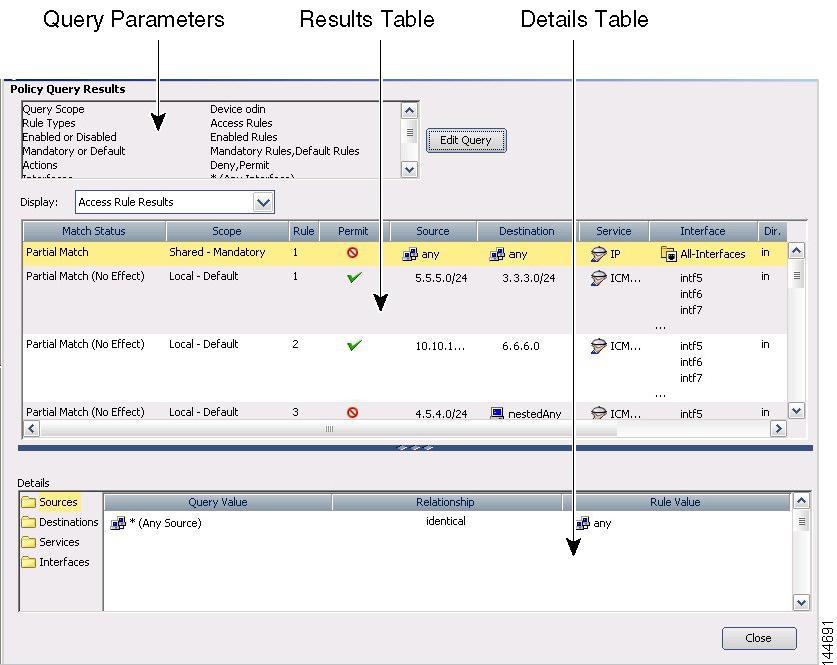

アクセス規則:従来的なインターフェイスベースの拡張アクセス コントロール規則です。パケットは、送信元アドレス、宛先アドレス、送信元インターフェイス、およびサービスに基づいて許可または拒否されます。これらのルールは、in 方向と out 方向のどちらにも適用できます。詳細については、アクセス ルールについてを参照してください。

-

インスペクション ルール:従来的な Context-Based Access Control(CBAC; コンテキストベース アクセス コントロール)であり、アプリケーション レイヤ プロトコル セッション情報に基づいて不正な TCP/UDP パケットをフィルタで除外し、選択したサービスの戻りトラフィックをイネーブルにします。詳細については、インスペクション ルールについてを参照してください。

-

Web フィルタ ルール:要求された URL に基づいて Web トラフィックをフィルタリングするタイプのインスペクション ルールです。これにより、望ましくない Web サイトへの接続を阻止できます。詳細については、Web フィルタ ルールについてを参照してください。

-

ゾーンベースのファイアウォール ルール:インターフェイスではなくゾーンに基づいてルールを設定する場合、これらのルールで、IOS デバイス上のアクセス ルール、インスペクション ルール、および Web フィルタ ルールを置き換えます。ゾーンとは、同じセキュリティ ロールを実行する定義済みのインターフェイス グループのことです(Inside や Outside など)。ゾーン ルールを使用すると、他のタイプのルールを使用するよりもコンパクトなデバイス設定を作成できます。詳細については、ゾーンベースのファイアウォール ルールについてを参照してください。

-

ボットネット トラフィック フィルタ ルール:これらのルールを使用すると、既知の不正なアドレスに送信されたボットネット トラフィックを見つけることができます。ボットネットは、無警戒なコンピュータ上に悪意のあるソフトウェアをインストールし、これらのコンピュータをプロキシとして使用して悪意のあるアクションを実行します。詳細については、ファイアウォールの Botnet Traffic Filter ルールの管理を参照してください。

-

トランスペアレント ルール:トランスペアレント インターフェイスまたはブリッジド インターフェイス上の非 IP のレイヤ 2 トラフィックに適用される Ethertype アクセス コントロール ルールです。詳細については、トランスペアレント ファイアウォール ルールの設定を参照してください。

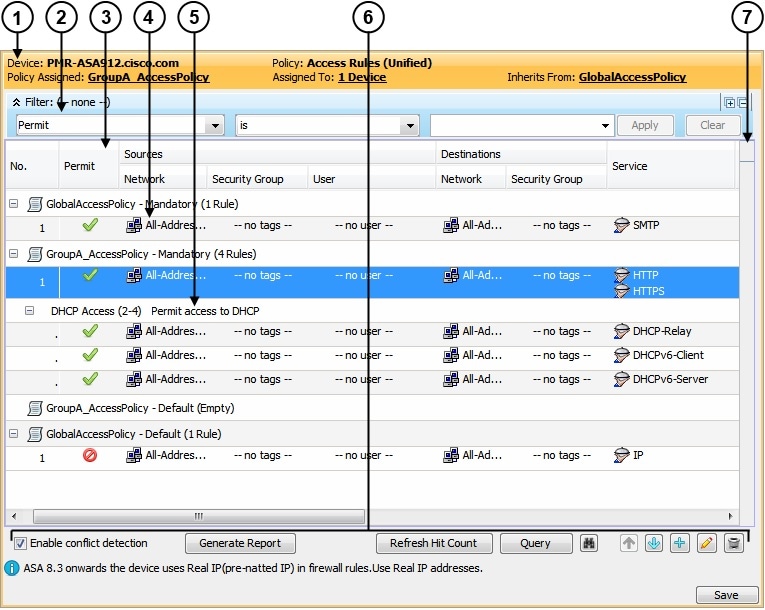

ほとんどのファイアウォール ルール ポリシーは、ルール テーブル内で設定します。これらのテーブルを使用すると、ほとんどのセルのインライン編集、セクションを使用したルール編成、およびルールの順序変更を行うことができます。共有ルール ポリシーを作成すると、多数のデバイス(異なるオペレーティング システムを実行しているデバイスを含む)にそれを適用できます。Security Manager により適切なデバイス コマンドが自動的に作成されて、個々のデバイスの特性に基づいてポリシーが設定され、デバイスに適用されない設定はフィルタで除外されます。ルール テーブルの使用方法の詳細については、ルール テーブルの管理を参照してください。

また、ほとんどのファイアウォール ルール ポリシーで使用される強力な機能に、継承という考え方があります。共有ポリシーを作成するとき、デバイスにポリシーを割り当てるのではなく、デバイスにポリシーを継承させるという選択もできます。このため、一方で一連の共有ルールをすべてのデバイスに適用し、他方で固有のルールを該当のデバイスだけに適用することができます。継承の詳細については、次の項を参照してください。

ここでは、ファイアウォール サービス ポリシーの概要について説明します。

ファイアウォール ルールの処理順序について

ファイアウォール ルール ポリシーを設定する際は、ルールが処理される論理順序を覚えておく必要があります。たとえば、あるアクセス ルールで特定タイプのすべてのトラフィックをドロップする場合は、そのタイプのトラフィックに適用されるルールを他のファイアウォール ポリシー内に作成しても意味がありません。そのようなルールがトリガーされることはないためです。逆に、特定タイプのインスペクションまたは Web フィルタリングをトラフィックに適用する場合は、そのトラフィックがデバイスに入ることを、このアクセス ルールが最初に許可するように設定する必要があります。

ファイアウォール ルールの一般的な論理処理順序は、次のとおりです。

-

AAA ルール:(認可の有無に関係なく)認証が必要な場合、ユーザはテストに合格する必要があります。合格しない場合、トラフィックはドロップされます。

-

アクセスルール(イン方向):トラフィックがアクセスルールを通過する必要があります。AAA ルールを使用する場合、ユーザーのセッションに対してユーザー単位の一時的なアクセスルールを設定できます。これらのユーザ単位のルールは、Security Manager ではなく AAA サーバで設定します。

ASA 8.3 以降のデバイスでは、グローバル アクセス ルールはインターフェイス固有のアクセス ルールのあとに処理されます。詳細については、グローバル アクセス ルールについてを参照してください。

-

検査ルール(イン方向)、Web フィルタルール(イン方向)、ボットネットルール、サービスポリシールール(IPS、QoS、接続):これらのすべてがトラフィックに適用されます。方向を設定できないデバイスの場合は、すべてのルールが In 方向であると見なされます。

-

ゾーンベースのファイアウォール ルール:IOS デバイスに対してゾーンベースのルールを設定した場合、これらのルールがインスペクション ルールと Web フィルタ ルールを置き換えます(ボットネット ルールは IOS デバイスに適用されません)。

-

次に、ルーティング プロトコルがトラフィックに適用されます。トラフィックをルーティングできない場合、そのトラフィックはドロップされます(ルーティング ポリシーは、各種デバイス タイプ用の Platform フォルダの中にあり、ファイアウォール ポリシーとは見なされません)。

-

ScanSafe Web セキュリティポリシー、検査ルール(アウト方向)、Web フィルタルール(アウト方向):IOS デバイスに限り、アウト方向で作成した ScanSafe ポリシー、検査ルールまたは Web フィルタルールが適用されるようになりました。

-

アクセス規則(Out 方向):最後に、トラフィックは Out 方向のアクセス規則を通過する必要があります。

トランスペアレント ルールはこの概要には該当しません。トランスペアレント ルールは非 IP のレイヤ 2 トラフィックだけに適用されるため、あるトランスペアレント ルールがパケットに適用されると、その他のファイアウォール ルールは適用されません。また逆に、他のルールが適用されると、そのトランスペアレント ルールは適用されません。

関連項目

NAT がファイアウォール ルールに与える影響について

ファイアウォール規則をサポートしているデバイスでは、ネットワーク アドレス変換(NAT)を設定することもできます。NAT は、パケット内の実際のアドレスを、宛先ネットワーク上のマップされているルーティング可能なアドレスと置き換えます。

NAT をインターフェイスで実行するように設定した場合、そのインターフェイスで同様に設定されているファイアウォール ルールで、元の(NAT 実行前の)アドレスではなく、変換されたアドレスに基づいてトラフィックが評価される必要があります(ASA 8.3+ デバイスの場合を除く)。

ASA ソフトウェアリリース 8.3 以降を実行しているデバイスでは、トラフィックを評価する際に、元の(実際の)IP アドレスが使用されます(IPSec VPN トラフィックポリシーの場合を除く)。このため、ファイアウォール ルール、ACL ポリシー オブジェクト、または IOS、QoS、および接続ルール プラットフォーム サービス ポリシーを設定する場合は、必ず元のアドレスを使用してください。

NAT の詳細については、次の項を参照してください。

-

ASA、PIX、FWSM デバイス:ネットワーク アドレス変換について

-

IOS デバイス:Cisco IOS ルータにおける NAT ポリシー

Security Manager によって保持される ACL 名

Security Manager は、ユーザー定義のアクセス制御リスト(ACL)名を、デバイスで設定されているとおりに保持しようとします。次の場合、Security Manager は、デバイスで設定されている ACL 名を保持できます。

-

ACL 名が Security Manager で指定されている場合。

アクセスルールポリシーの場合、 または で ACL 名を指定できます。特定の名前を単一のインターフェイスおよび方向に対して指定できますが、その名前は、同じ ACL を使用する他のすべてのインターフェイスおよび方向に使用されます。デバイスで他のポリシーに割り当てる ACL ポリシー オブジェクトと同じ名前を使用することはできません。また、IPv4 ACL と IPv6 ACL に同じ名前を使用することはできません。

(注) |

Security Manager 4.4 およびバージョン 9.0 以降の ASA のリリースより前は、IPv4 および IPv6 ファイアウォールルールとポリシーを設定するための個別のページ、ポリシー、およびポリシーオブジェクトが提供されていました。Security Manager 4.4 および ASA 9.0+ では、これらのポリシーとポリシーオブジェクトが結合または統合されました。ただし、以前の ASA バージョンでは、IPv6 アクセスルールの別のページが引き続きデバイスビューで提供されますが、ポリシービューでは、AAA ルール、アクセスルール、およびインスペクションルールのポリシータイプの IPv4 および統合バージョンが提供されます。 |

-

ポリシーで ACL ポリシー オブジェクトを使用する場合、そのポリシー オブジェクトの名前が ACL 名に使用されます。検出中に作成された ACL ポリシーでは、可能なかぎり、デバイスで定義されている ACL の名前が使用されます。動作は管理設定によって異なります。

-

の順に選択して [ポリシーオブジェクトでデバイスのオーバーライドを許可(Allow Device Override for Policy Objects)] を選択すると、同じ名前で内容が異なるポリシーオブジェクトが Security Manager に存在していれば、その名前が再利用され、デバイスレベルのオーバーライドが作成されます。

-

そのオプションを選択しない場合は、同じ名前に番号を追加して(ACLobject_1 など)ポリシー オブジェクトが作成されます。これはデフォルトの動作です。

-

-

の順に選択して表示される [ファイアウォールアクセスリスト名(Firewall Access List Names)] 設定で [既存の名前を再利用(Reuse Existing Names)] を選択した場合、ACL を生成するファイアウォールルールに対して、デバイスで定義されている名前が再利用されます。

-

ACL が共有されない場合(Security Manager で ACL の内容を変更した場合も同じ)。

-

ACL は共有されるが、その ACL を共有する各ポリシーが Security Manager で同様には定義されていない場合。ACL の内容を変更すると、1 つの ACL が名前を保持し、その他の ACL には生成された名前が割り当てられます。

(注) |

ASA デバイス、またはバージョン 6.3(x) を実行していない PIX デバイスでは、ACL 名が NAT ポリシー スタティック ルールで使用されていて、さらにオブジェクトグループを含んでいる場合、その ACL 名は Security Manager により再利用されません。ACL は、送信元として定義されているオブジェクトグループの内容とともに展開されます。これは、デバイスでは ACL 内のすべての ACE の送信元がすべて同じである必要があるためです。 |

ヒント

-

ACL ポリシー オブジェクトの名前が、デバイスですでに定義されている ACL でも使用される名前と同じであり、既存の ACL が Security Manager でサポートされないコマンドに対応している場合は、展開エラーが発生し、別の名前を選択するよう要求されます。このエラーが発生した場合は、ポリシー オブジェクトの名前を変更します。

-

IOS デバイスでは、<number>_<number> という名前の ACL は無効です。Security Manager により、展開前にサフィックスが取り除かれます。つまり、同じ番号のプレフィックスを使用して IOS デバイスを複数の ACL オブジェクトに割り当てることはできません。ただし、番号付きサフィックスを持つ名前の ACL は許可されます(ACLname_1 など)。

-

番号付き ACL では、IOS デバイスに対する適切な番号範囲を使用する必要があります。標準 ACL は、1 ~ 99 または 1300 ~ 1999 の範囲にする必要があります。拡張 ACL は、100 ~ 199 または 2000 ~ 2699 の範囲にする必要があります。

-

IOS デバイスの ACL 名の開始文字をアンダースコア(_)にすることはできません。

-

ユーザ定義の名前を保持しないポリシーには、SSL VPN ポリシー、トランスペアレント ファイアウォール ルール、および AAA ルール(IOS デバイスの場合)があります。

ここでは、ACL 命名に関する追加情報を提供します。

ACL 命名ルール

ACL の名前が Security Manager により生成される場合、その名前は、定義しているルールまたはプラットフォームのタイプと、それを固有にしている設定から導出されます。新しく作成された ACL には、次の表に示す命名ルールに基づいて名前が割り当てられます。

ヒント |

展開中、既存の ACL を編集できない場合は、サフィックス .n(n は整数)が付加されることがあります。たとえば、acl_mdc_outside_10 という名前の ACL がすでにデバイスに存在している場合、この古い ACL を削除せずに新しい ACL を展開すると、acl_mdc_outside_10.1 という名前の新しい ACL が作成されます。 |

|

ポリシー タイプ |

命名ルール |

||

|---|---|---|---|

|

アクセス ACL |

|

||

|

IPv6 アクセス ACL |

|

||

|

インスペクション ルール |

|

||

|

NAT0 ACL |

|

||

|

NAT ACL |

|

||

|

NAT ポリシー スタティック変換ルール ACL |

|

||

|

AAA ACL |

PIX/ASA/FWSM の場合:CSM_AAA_{AUTHO | ATHEN | ACCT}_InterfaceName _ServerGroupName IOS デバイスの認証プロキシ:

|

||

|

Web フィルタ ルール ACL |

ASA 7.0+/PIX 7.0+:デバイスはフィルタ コマンドに一致します。 IOS デバイスの場合、番号付き ACL。 |

ユーザー定義の ACL ポリシーの名前付けの競合の解決

Cisco Security Manager は、「CSM_」で始まる ACL 名を生成します。デバイスで ACL を定義するときは、同じ命名パターンを使用しないでください。デバイスで「CSM_」プレフィックスを使用して ACL 名を宣言すると、Cisco Security Manager でのデバイス設定の検出中に、それらの ACL 名は Security Manager で生成された名前に置き換えられ、それぞれの設定のデルタが次の展開でデバイスに適用されます。

たとえば、Cisco Security Manager には、着信ファイアウォール インターフェイスの ACL 命名パターンとして CSM_FW_ACL_InterfaceName があります。デバイスの ACL 名の宣言に CSM パターン(CSM_xyz など)を使用すると、Security Manager はその名前を「CSM_FW_ACL_InterfaceName」に変更します。

(注) |

このルールはファイアウォール アクセス リストに対して有効であり、[ツール(Tools)] > [Security Managerの管理(Security Manager Administration)] > [展開(Deployment)] で [既存の名前を再利用する(Reuse existing names)] 設定が選択されている場合でも、デルタが生成されてデバイスに適用されます。 |

ポリシー間での ACL 名前競合の解決

ACL は共有されるが、その ACL を共有するポリシーが Security Manager で同様には定義されていない場合、1 つのポリシーが ACL の元の名前を使用し、その他のポリシーは Security Manager により生成された新しい名前を使用します。元の名前を使用するポリシーを決定する際の優先順位は、次のとおりです。

-

アクセス リスト ACL

-

AAA ACL

-

スタティック ACL

-

NAT0 ACL

-

NAT ACL

たとえば、アクセス ACL と NAT0 ACL が同じ ACL を再利用しようとする場合は、アクセス ACL がデバイスで設定されている元の名前を使用し、NAT0 ACL は Security Manager によって名前変更されます。

フィードバック

フィードバック