ポリシーについて

Security Manager におけるポリシーとは、ネットワークの特定の設定項目を定義した一連のルールまたはパラメータのことです。ネットワークを設定するには、デバイス(個々のデバイス、サービス モジュール、セキュリティ コンテキスト、仮想センサーなど)のポリシーおよび複数のデバイスで構成される VPN トポロジを定義し、これらのポリシーで定義された設定をこれらのデバイスに展開します。

特定のソリューションを設定するためにさまざまなタイプのポリシーが必要になる場合があります。たとえば、サイト間 VPN を設定するには、IPsec、IKE、GRE などの複数のポリシーを設定することが必要になる場合があります。

ポリシーは、1 つ以上のデバイスに割り当てられます。ポリシーがデバイスに割り当てられたあとでポリシー定義を変更すると、デバイスの動作が変わります。

ここでは、ポリシーについて詳しく説明します。

設定ベースのポリシーとルールベースのポリシー

Security Manager のポリシーは、ルールベースまたは設定ベースのポリシーとして構造化されます。

ルールベースのポリシー

ルールベースのポリシーには、選択されたデバイス上のトラフィックの処理方法を制御する 1 つ以上のルールが含まれます。たとえば、ファイアウォール サービスの一部として定義されたアクセス ルールやインスペクション ルールなどがあります。ルールベースのポリシーには、テーブルに配置された数百または数千のルールを含めることができ、それぞれのルールで同じパラメータ セットに異なる値を定義できます。トラフィック フローには、定義がフローと一致する最初のルール(最初の一致と呼ばれる)が割り当てられるため、ルールの順序は非常に重要です。

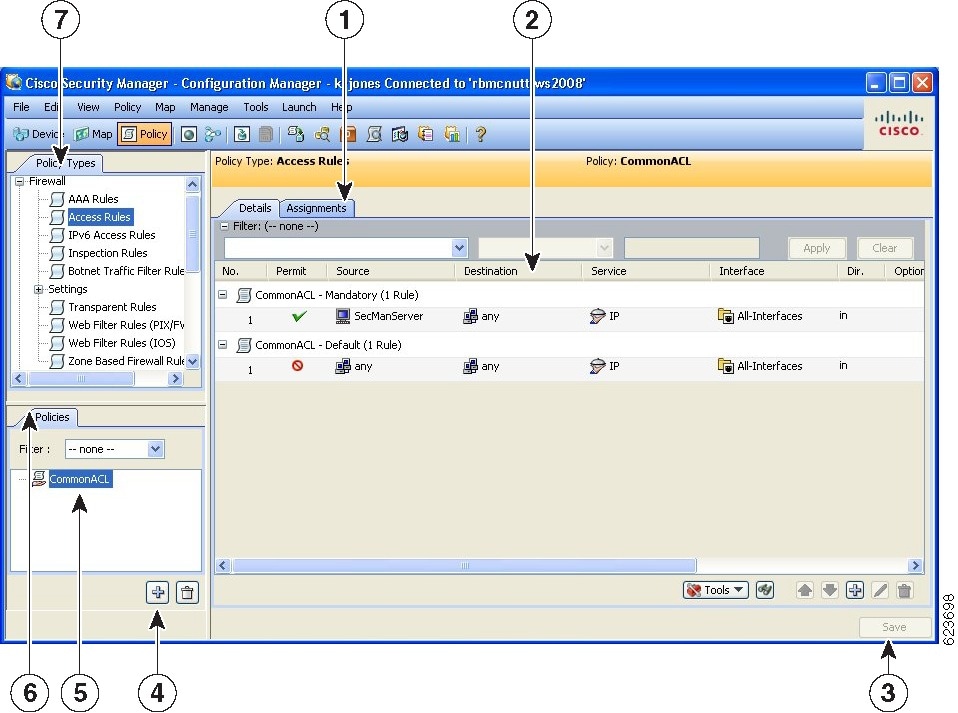

ルール テーブルの構造は、ローカル ポリシーまたは共有ポリシー(ローカルポリシーと共有ポリシーを参照)のどちらを設定するかによって異なります。単一デバイスにルールベースのローカル ポリシーを設定した場合、ポリシーにはローカル ルールのフラットなテーブルが含まれます。デバイス ビューまたはポリシー ビューでルールベースの共有ポリシーを設定した場合、テーブルは [Mandatory] セクションと [Default] セクションの 2 つに分割されます。必須ルールは、常にデフォルト ルールよりも優先され、ローカル ルールやデフォルト ルールで上書きできません。[Default] セクションには、必須ルールやローカル ルールで上書きできるルールが含まれます。ルールを [Mandatory] セクションまたは [Default] セクションで定義したり、カットアンドペーストを使用して 2 つのセクション間でルールを移動したりできます。

ファイアウォール サービス ポリシーなどの特定タイプのルールベースのポリシーを定義する場合は、ポリシーを階層化することができます。この階層では、下位レベルのルールは上位レベルのルールからプロパティを取得します。これはルールの継承と呼ばれます。たとえば、すべてのファイアウォールにグローバルに適用される一連のインスペクション ルールを定義し、デバイスのサブセットに適用できる追加ルールでこれらのルールを補足できます。親ポリシーで共通のルールを保持すると、継承によって、展開失敗の原因となる設定エラーの発生を抑えることができます。詳細については、ルールの継承についてを参照してください。

設定ベースのポリシー

設定ベースのポリシーには、セキュリティまたはデバイス動作の側面を定義した一連の関連パラメータが含まれます。たとえば、Cisco IOS ルータを設定する場合、Quality of Service(QoS)ポリシーを定義して、ポリシーに含めるインターフェイス、QoS を適用するトラフィックのタイプ、およびトラフィックのキューイング方法やシェーピング方法を定義できます。同じパラメータ セットの値を含む数百のルールを格納できるルールベースのポリシーとは異なり、デバイスに定義される各設定ベースのポリシーには 1 つのパラメータ セットしか定義できません。

関連項目

サービスポリシーとプラットフォーム固有のポリシー

Security Manager のポリシーは、いくつかのドメインに分割され、各ドメインは主なポリシー カテゴリを表します。これらのドメインは、サービス ポリシーおよびプラットフォーム固有のポリシーという 2 つのカテゴリに分類できます。

サービス ポリシーは、次のポリシー ドメインに分割されます。

-

ファイアウォール

-

サイト間 VPN

-

リモート アクセス VPN

-

IPS サービス ポリシー

たとえば、ファイアウォール ポリシー ドメインには、アクセル ルール、インスペクション ルール、トランスペアレント ルールなどのポリシーが含まれます。サイト間 VPN ポリシー ドメインには、IKE プロポーザル、IPsec プロポーザル、事前共有キーなどのポリシーが含まれます。サービス ポリシーは、プラットフォームにかかわらず任意の種類のデバイスに適用できますが、ポリシー定義はデバイス タイプによって異なる場合があります。

プラットフォーム固有のポリシー ドメインには、選択したプラットフォームに固有の機能を設定するポリシーが含まれています。すべてのプラットフォーム固有のポリシーがセキュリティに直接関連付けられるわけではありません。たとえば、ルータ ポリシー ドメインには、ルーティング ポリシー、アイデンティティ ポリシー(ネットワーク アドミッション コントロールおよび 802.1x)、デバイス管理に関連するポリシー(DHCP、SNMP、デバイス アクセス)、および QoS や NAT などのその他のポリシーが含まれます。

ルータおよびファイアウォール(ASA、PIX、FWSM)の場合は、管理するプラットフォーム固有のポリシーを選択できます。詳細については、ルータおよびファイアウォール デバイスのポリシー管理のカスタマイズを参照してください。

ローカルポリシーと共有ポリシー

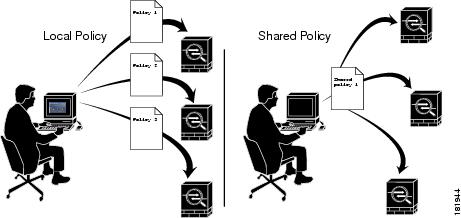

デバイスには、ローカル ポリシーまたは共有ポリシーを設定できます。ローカル ポリシーとは、単一デバイスに定義されるポリシーのことです。ローカル ポリシーに加えた変更は、そのデバイスだけに反映されます。ローカル ポリシーは、小規模ネットワークや標準以外の設定を必要とするデバイスに適しています。たとえば、ネットワーク内の他のルータで使用されるポリシーとは異なる OSPF ルーティング ポリシーを必要とするルータにローカル ポリシーを設定します。ローカル ポリシーに対して実行できるアクションの詳細については、基本的なポリシー管理の実行を参照してください。

デバイスごとにローカル ポリシーを保持している場合は、ネットワークが拡大するにつれ、ポリシーを包括的かつ効率的に管理するために必要な作業が増加します。この問題に対処するために、Security Manager にはポリシー共有という機能が用意されています。ポリシー共有では、1 つのポリシーを作成し、そのポリシーを複数のデバイスに割り当てることができます。詳細については、ローカル ポリシーの共有を参照してください。

たとえば、ネットワーク内のすべての Cisco IOS ルータで同じ Network Admission Control(NAC; ネットワーク アドミッション コントロール)ポリシーを実装する場合は、1 つの NAC ポリシーだけを定義し、そのポリシーを共有します。その後、1 つのアクションでネットワーク内のすべてのルータに共有ポリシーを割り当てることができます。詳細については、デバイス ビューまたは Site-to-Site VPN Manager における共有ポリシー割り当ての変更を参照してください。

共有ポリシーに加えた変更は、そのポリシーが割り当てられているすべてのデバイスに自動的に適用されます。このため、共有ポリシーを使用すると、ポリシー作成プロセスを合理化して、デバイス設定の一貫性や同一性を保持することができます。

共有ポリシーに対して実行できるアクションの詳細については、デバイス ビューまたは Site-to-Site VPN Manager における共有ポリシーの使用を参照してください。

ヒント

-

共有ポリシーをグループ化して、ポリシーバンドルを形成できます。ポリシーバンドルを使用すると、特に多数のデバイスを操作する場合に、共有ポリシーの割り当てを簡単に管理できます。詳細については、ポリシーバンドルの管理を参照してください。

-

ポリシーの共有以外に、同じタイプの別のポリシーを定義するときに、ルールベースのポリシーのルールを継承することもできます。これにより、たとえば、すべてのファイアウォール デバイスに適用される一連の企業アクセス ルールを保持しながら、必要に応じて個々のデバイスに追加ルールを定義するという柔軟性が得られます。詳細については、ルールの継承についてを参照してください。

-

複数の Security Manager サーバーを使用する場合、プライマリサーバーから定期的に共有ポリシーをエクスポートし、他のサーバーにインポートすることで、サーバー間で一貫性のあるポリシーセットを維持できます。公式のポリシー ソースとして使用するサーバを決定する必要があります。詳細については、共有ポリシーのエクスポートおよびポリシーまたはデバイスのインポートを参照してください。

-

バージョン 4.7 では、Cisco Security Manager に、デバイスフィルタで使用可能なフィルタリングの選択肢に新しいオプションが追加されました。この新しいオプションは、共有ポリシーが適用されているデバイスのフィルタを提供します。Security Manager GUI でこれを表示するには、[ドロップダウンリスト内(in the dropdown list)] で、[表示(View)] > [デバイス表示(Device View)] > [フィルタ:(Filter:)] > [フィルタの作成(Create Filter)]... に移動します。[フィルタの作成(Create Filter)] ダイアログボックスが表示されたら、ドロップダウンリストを使用して、「Device,」「has,」「Shared Policy,」を選択すると、結果として「Device has ’Shared Policy」フィルタが設定されます。

共有ポリシーと VPN

共有ポリシーを使用すると、デバイス設定の場合と同様に、VPN の設定も簡単に行うことができます。たとえば、共有 IPsec プロポーザル ポリシーを作成し、そのポリシーを複数のサイト間 VPN に割り当てることができます。共有ポリシーに加えた変更は、そのポリシーが割り当てられているすべての VPN に反映されます。

共有ポリシーは、Site-to-Site VPN Manager を使用して、既存の VPN に割り当てることができます。そのためには、共有可能なポリシーを右クリックし、[共有ポリシーの割り当て(Assign Shared Policy)] を選択します。これは、デバイス ビューで共有ポリシーを割り当てる方法とほぼ同じです。VPN デフォルト ポリシーについて、および VPN デフォルト ポリシーの設定で説明しているように、共有ポリシーを Create VPN ウィザードで使用するデフォルト ポリシーとして設定することもできます。

関連項目

ルールの継承について

ローカルポリシーと共有ポリシーで説明しているように、共有ポリシーを使用すると、共通のポリシー定義を設定して複数のデバイスに割り当てることができます。ルールの継承では、この機能がさらに拡張されており、共有ポリシーに定義されているルールをデバイスに含めるだけでなく、そのデバイスに固有のローカルルールを含めることもできます。Security Manager では、継承を使用することにより、階層の下位レベルのポリシー(子ポリシーと呼ばれる)が、上位レベルで定義されているポリシー(親ポリシーと呼ばれる)のルールを継承するという階層構造を適用できます。

(注) |

ポリシーバンドルに他の共有ポリシーから継承する共有ポリシーが含まれている場合、継承されたルールは、ポリシーバンドルが適用されるすべてのデバイスにも適用されます。 |

継承使用時のルールの順序

アクセス ルールについてで説明しているように、アクセス コントロール リスト(ACL)は、テーブルに配置されたルール(アクセス コントロール エントリ(ACE)とも呼ばれる)で構成されます。着信パケットは、ACL 内の最初のルールと照合されます。パケットは、そのルールと一致する場合、ルールに従って許可または拒否されます。一致しない場合、パケットは、一致するルールが見つかって実行されるまでテーブル内の次のルールと照合されます。

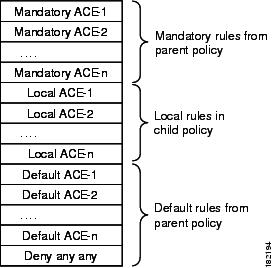

この最初の一致方式では、テーブル内のルールの順序が非常に重要になります。共有アクセス ルール ポリシーを作成すると、Security Manager はルール テーブルを複数のセクション([Mandatory] と [Default])に分割します。[Mandatory] セクションには、子ポリシーで定義されているローカル ルールによって上書きできないルールが含まれます。[デフォルト(Default)] セクションには、ローカルルールでオーバーライドできるルールが含まれます。

次の図に、継承使用時のルールテーブルにおけるルールの順序付けを示します。

継承を使用する利点

ルールベースのポリシーを階層構造で定義すると、ルール セットを定義するときの柔軟性が大幅に向上します。また、階層レベルを必要な数だけ増やすことができます。たとえば、ブランチ オフィスにあるデバイスのアクセス ルール ポリシーを定義します。このポリシーは、地域レベルのアクセスを決定する親ポリシーからルールを継承します。一方、この親ポリシーは、企業レベルでルールを設定する階層最上位のグローバル アクセス ルール ポリシーからルールを継承します。

この例では、ルールは次のようにルール テーブルで順序付けられています。

Mandatory corporate access rules

Mandatory regional access rules

Local rules on branch device

Default regional access rules

Default corporate access rules

ブランチ デバイスに対して定義されているポリシーは、地域ポリシーの子であり、企業ポリシーの孫です。このように継承を構造化すると、すべてのデバイスに適用されるが、階層下位レベルのルールによって上書きされない、企業レベルの必須ルールを定義できます。同時に、ルールの継承により、必要に応じて特定のデバイスのローカル ルールを柔軟に追加できます。

デフォルトルールを使用すると、ルールテーブルで上位に表示される必須ルールとデフォルトルールにギャップがある場合に、「deny any any」などのグローバルデフォルトルールを定義できます。グローバルデフォルトルールは、すべてのアクセスルールリストの最後に表示され、最終的なセキュリティ手段となります。

継承の例

たとえば、企業アクセス ルール ポリシーに必須のワーム軽減ルールを定義して、1 つのエントリですべてのデバイスに対するワームを軽減またはブロックできます。地域アクセス ルール ポリシーが設定されたデバイスは、ワーム軽減ルールを企業ポリシーから継承し、一方で地域レベルに適用されるルールを追加できます。たとえば、特定の地域のすべてのデバイスには FTP トラフィックを許可するが、他のすべての地域のデバイスには FTP をブロックするというルールを作成できます。ただし、企業レベルの必須ルールは、常にアクセス ルール リストの最上位に表示されます。子ポリシーで定義した必須ルールは、親ポリシーで定義された必須ルールのあとに配置されます。

デフォルト ルールでは、順序は逆になります。つまり、子ポリシーで定義されたデフォルト ルールは、親ポリシーから継承されたデフォルト ルールの前に表示されます。デフォルト ルールはデバイスに定義されたローカル ルールのあとに表示されるため、デフォルト ルールを上書きするローカル ルールを定義できます。たとえば、特定の地域のデフォルト ルールで、ある宛先リストに対する FTP トラフィックが拒否されている場合、この宛先のうちの 1 つには FTP を許可するローカル ルールを定義できます。

IPS ポリシーの継承

IPS デバイスのイベント アクション フィルタ ポリシーでは、継承を使用して、親ポリシーに定義されたルールを特定のデバイスに定義されたローカル ルールに追加することもできます。唯一の違いは、アクティブ ルールと非アクティブ ルールは Security Manager インターフェイスに表示されますが、すべての非アクティブ ルールは継承されたデフォルト ルールのあとで最後に展開される点です。

IPS デバイスのシグニチャ ポリシーでは、シグニチャごとに適用できる別の継承タイプが使用されます。シグニチャの設定 を参照してください。

関連項目

継承と割り当て

ルールの継承とポリシーの割り当ての違いを理解しておくことが重要です。

-

継承:選択したポリシーからルールを継承した場合、デバイスにすでに設定されているローカル ルールは上書きされません。代わりに、継承されたルールがローカルルールに追加されます。継承されたルールが必須ルールの場合、ローカル ルールの前に追加されます。継承されたルールがデフォルトルールの場合、ローカルルールのあとに追加されます。継承されたルールに対して親ポリシー内で変更を加えると、このルールを継承するポリシーにも反映されます。

(注) |

IPS シグニチャ ポリシーとシグニチャ イベント アクションでは、継承の動作は異なります。詳細については、シグニチャ継承についてを参照してください。 |

-

割り当て:共有ポリシーをデバイスに割り当てると、デバイスにすでに設定されているポリシーは、選択したポリシーに置き換わります。これは、デバイスにローカル ポリシーまたは別の共有ポリシーがすでに設定されていたかどうかにかかわらず、あてはまります。

したがって、アクセス ルールなどのルールベースのポリシーを使用する場合は、これらのオプションを慎重に選択する必要があります。継承は、デバイス上のローカル ルールを、親ポリシーからの追加ルールで補足する場合に使用します。割り当ては、デバイス上のポリシーを、選択した共有ポリシーに置き換える場合に使用します。

ヒント |

ローカル ルールを誤って上書きしないように、Security Manager では、ルールベースのポリシーに対して [Assigned Shared Policy] オプションを選択するときに警告メッセージが表示されます。このメッセージには、ポリシーを割り当てる代わりにポリシーのルールを継承するオプションがあります。ローカル ルールを保持する場合は、継承オプションを選択します。 |

関連項目

ポリシー管理とオブジェクト

オブジェクトを使用すると、必要なときにいつでも適用できる論理的な覚えやすい名前を一連の値に付けることによって、Security Manager で簡単にポリシーを設定できます。たとえば、ネットワークの一連の IP アドレスが含まれる、MyNetwork というネットワーク/ホスト オブジェクトを定義できます。このアドレスを必要とするポリシーを設定するときは、MyNetwork オブジェクトを参照するだけで済むため、毎回手動でアドレスを入力する必要がありません。

ポリシーを定義するときに、値としてオブジェクトを受け入れるフィールドの横にある [選択(Select)] ボタンをクリックして、すぐにオブジェクトを作成できます。詳細については、ポリシーのオブジェクトの選択を参照してください。Policy Object Managerで、システム全体のオブジェクトを作成したり管理したりすることもできます。

すでにデバイスに存在するポリシーが検出された場合にも、ポリシー オブジェクトが作成されます。ポリシーの検出で説明しているように、デバイスを Security Manager インベントリに追加するときにポリシーを検出したり、インベントリにすでに存在するデバイス上のポリシーを検出したりできます。新しく検出されたポリシーに対して、すでに定義されているポリシー オブジェクトを再利用するように Security Manager を設定できます。検出用のポリシー オブジェクト設定の詳細については、[Discovery] ページを参照してください。

特定のタイプのオブジェクトを使用すると、定義済みの値をデバイス レベルで上書きできるため、ポリシーでオブジェクトを使用しながら、特定の値をカスタマイズできます。詳細については、個々のデバイスのポリシー オブジェクト オーバーライドについてを参照してください。

オブジェクトの詳細およびポリシーの定義時にオブジェクトを使用する方法の詳細については、ポリシー オブジェクトの管理を参照してください。

関連項目

ポリシーのロックについて

Security Manager には、ポリシーのロック メカニズムがあります。これは、複数のユーザが設定を変更する権限を持つ組織で役立ちます。複数のユーザが同じデバイス、ポリシー、ポリシーの割り当て、またはオブジェクトを同時に変更する可能性がある状況を回避できます。ロックを適用すると、そのデバイスまたはポリシーにアクセスする他のユーザに対して、作業領域の上部にメッセージが表示されます。

ヒント |

ユーザが特定のアクションを実行すると、Security Manager はポリシー ロックよりも適用範囲が広いアクティビティ(または設定セッション)ロックを取得します。詳細については、アクティビティとロッキングを参照してください。 |

ロック タイプ

Security Manager は、次の 2 つの異なるロック タイプを使用します。

-

ポリシー コンテンツ ロック:特定のポリシーのコンテンツをロックします。作業領域の上に表示されるバナーは次のようになります。

This data for this policy is locked by activity/user: <name>.

コンテンツ ロックにより、他のユーザはロックされたポリシーの設定を変更できなくなります。

-

割り当てロック:特定のデバイスに対するポリシー タイプの割り当てをロックします。作業領域の上に表示されるバナーは次のようになります。

The assignment of this policy is locked by activity/user: <name>.

ローカル ポリシーの場合は、割り当てロックが適用されると、他のユーザはポリシーの割り当てを解除したり、ローカル ポリシーの代わりに同じタイプの共有ポリシーを割り当てたりすることができなくなります。共有ポリシーの場合は、割り当てロックが適用されると、他のユーザはすでに割り当てられているポリシーの代わりに同じタイプの別の共有ポリシーを割り当てることができなくなります。

これらのロックは、ユーザによって実行されるアクションに応じて、連携して機能するか、相互に独立して機能します。両方のロックが同時にアクティブになった場合、作業領域の上に表示されるバナーは次のようになります。

This policy is locked by activity/user: <name>.

実行可能なアクションに対するロックの効果の概要については、ロックとポリシーについてを参照してください。

ロックの解除

ロックをイネーブルにすると、変更を送信するか(Workflow 以外のモードでの作業時)またはアクティビティを送信および承認する(Workflow モードでの作業時)までロックは解除されません。アクティビティを廃棄すると、そのアクティビティによって生成されたロックも廃棄されます。ワークフロー モードの詳細については、ワークフローおよびアクティビティの概要を参照してください。

次の点を考慮してください。

-

ロックは、デバイスの IP アドレスではなくデバイス名に基づきます。そのため、Security Manager では、IP アドレスが同じで名前が異なる 2 つのデバイスを定義しないことを推奨します。特に同時に両方のデバイスに展開しようとすると、予期しない結果が発生します。

-

ロックは異なる操作にまたがって適用されることはありません。たとえば、あるユーザが、別のユーザによって検出されたデバイスと同じデバイスに対して展開することをロックで防ぐことはできません。

ロックの詳細については、次の項を参照してください。

ロックとポリシーについて

次のテーブルに、Security Manager におけるポリシーロックの効果の概要を示します。

(注) |

ポリシーやポリシーの割り当てを変更できるかどうかは、ユーザに割り当てられているユーザ権限によって決まります。『Installation Guide for Cisco Security Manager』を参照してください。 |

|

別のユーザまたはアクティビティによる処理 |

不可能な操作 |

可能な操作 |

||

|---|---|---|---|---|

|

ポリシー定義を変更する。 |

|

デバイスからポリシーの割り当てを解除する(共有ポリシーの場合)。 |

||

|

子孫を持つルールベースのポリシーの定義を変更する。 |

|

デバイスからポリシーの割り当てを解除する。 |

||

|

ポリシーの割り当てを、その定義を変更しないで変更する。 |

ポリシーを変更する。

|

ポリシーを割り当てたり、他のデバイスからポリシーの割り当てを解除したりする。 |

||

|

ポリシー定義を変更し、その割り当てを変更する。 |

ポリシーを変更したり、他のデバイスに割り当てたりする。 |

デバイスからポリシーの割り当てを解除する。 |

関連項目

ロックと VPN トポロジについて

VPN トポロジのデバイス割り当てを変更したり、特定の VPN ポリシーを変更したりする場合、ロックは VPN トポロジ全体、およびポリシーが共有される他のトポロジに適用されます。つまり、他のユーザはデバイス割り当てを変更したり、VPN トポロジに定義されている VPN ポリシーを変更したりすることはできません。

サイト間 VPN ポリシーを表示したり変更したりするには、VPN トポロジ内の各デバイスに対する権限が必要です。また、デバイスを VPN トポロジに追加するための権限も必要です。VPN トポロジ内のデバイスに対して異なるレベルの権限を持っている場合は、最低の権限レベルがトポロジ全体に適用されます。たとえば、ハブアンドスポーク トポロジ内のスポークに対する読み取り/書き込み権限があり、ハブとして機能するデバイスに対する読み取り専用権限がある場合、ハブアンドスポーク トポロジ内のポリシーとデバイスに対する読み取り専用権限が与えられます。権限の詳細については、『Installation Guide for Cisco Security Manager』を参照してください。

(注) |

VPN トポロジからデバイスの割り当てを解除すると、VPN トポロジ内にデバイス ロックが作成されます。つまり、これらのデバイスはインベントリから削除できません。影響を受けるすべてのデバイス(削除するデバイスなど)に設定を展開するまでは、他のユーザはトポロジのデバイス割り当てを編集できません。デバイスは、設定が展開されるまで実際にはトポロジから削除されません。 |

関連項目

ロックとオブジェクトについて

再利用可能なオブジェクトを作成または変更すると、そのオブジェクトはロックされ、他のユーザは同じオブジェクトを変更または削除できなくなります。オブジェクトのロックに関するその他のルールは次のとおりです。

-

オブジェクトのロックによって、そのオブジェクトを使用するポリシーの定義や割り当てを変更できなくなることはありません。

-

ポリシーに適用されたロックによって、そのポリシー定義に含まれているオブジェクトを変更できなくなることはありません。

-

オブジェクトの定義は、権限を持たないデバイスに割り当てられたポリシーの一部である場合でも、変更できます。

-

オブジェクトが他のオブジェクト(ネットワーク/ホスト オブジェクト、AAA サーバ グループ オブジェクトなど)を利用する場合、オブジェクトのロックによって、別のユーザがそれらの他のオブジェクトを変更できなくなることはありません。たとえば、AAA サーバ グループ オブジェクトを変更する場合、そのオブジェクトのロックによって、AAA サーバ グループを構成する AAA サーバを別のユーザが変更できなくなることはありません。

オブジェクトがロックされると、そのオブジェクトを変更しようとするユーザには、関連するダイアログボックスの読み取り専用バージョンが表示されます。Workflow モードで作業している場合、メッセージにオブジェクトをロックしているアクティビティが示されます。

関連項目

ルータおよびファイアウォール デバイスのポリシー管理のカスタマイズ

Cisco IOS ルータまたは ASA、PIX、FWSM ファイアウォール デバイスを管理する場合、Security Manager で管理するポリシー タイプや管理対象外にするポリシー タイプを選択できます。ポリシー タイプの管理とは、Security Manager がポリシーの設定を管理し、データベースに格納するそのポリシーの情報を必要な設定であると認識することを意味します。Security Manager では、管理対象外のポリシー タイプを設定したり、他の方法で設定されたこれらのタイプの設定を追跡したりはしません。たとえば、SNMP ポリシーを管理しない場合、CLI コマンドを使用して設定した SNMP 設定は Security Manager に認識されません。

注意 |

AUS または CNS を使用して設定を ASA または PIX デバイスに展開する場合は、デバイスが AUS または CNS から完全な設定をダウンロードする点に注意してください。そのため、Security Manager で管理されているポリシーを減らすと、実際にはデバイスから設定が削除されます。管理対象の一部の ASA/PIX ポリシーを選択解除し、Security Manager とともに他のアプリケーションを使用してデバイスを設定する場合は、AUS または CNS を使用しないでください。 |

ルータおよびファイアウォールにおけるポリシー管理をカスタマイズして、たとえば Security Manager を使用して DHCP および NAT ポリシーを管理し、一方で EIGRP や RIP などのルーティング プロトコル ポリシーを管理対象外のままにすることができます。これらの設定は、管理権限を持つユーザだけが変更でき、すべての Security Manager ユーザに影響します。

管理対象外のポリシーは、デバイス ビューとポリシー ビューの両方から削除されます。そのタイプの既存のポリシー(ローカルまたは共有)は、Security Manager データベースから削除されます。

ルータとファイアウォールのポリシー管理をカスタマイズするには、を選択して[Policy Management] ページを開きます。ポリシー タイプはフォルダに整理され、ルータとファイアウォール(すべての ASA、PIX、および FWSM デバイスを含む)は別々に処理されます。必要に応じてポリシータイプを選択または選択解除し、[保存(Save)] をクリックします。その後の処理は、ポリシー タイプを管理対象にするか管理対象外にするかによって異なります。

-

[ポリシータイプを管理対象外にする(Unmanaging a policy type)]:ポリシータイプを管理対象外にするときに、そのタイプのいずれかのデバイスにそのポリシーが設定されている場合は、管理対象外にする前にポリシーの割り当てを解除する必要があります。Security Manager によって、そのタイプのポリシーが割り当てられているすべてのデバイスのリスト(ポリシー名、デバイス名、およびポリシーをロックしているユーザまたはアクティビティを含む)が表示されます。[はい(Yes)] をクリックしてポリシーを管理対象外にすると、Security Manager は必要なロックを取得し、ポリシーの割り当てを解除してポリシー タイプを管理対象外にします。

1 つでもデバイスのロックを取得できなかった場合、ポリシーの割り当ては解除されず、ポリシー タイプは管理対象外になりません。この場合、問題が通知されます。その後、影響を受けるデバイスから手動でポリシーの割り当てを解除するか、ユーザまたはアクティビティのロックを解除し、ポリシー タイプを管理対象外にする操作を再試行できます。

(注) |

ポリシーを管理対象外にしても、デバイスで実行されているアクティブな設定に影響はありません。つまり、Security Manager はデバイスから設定を削除しません。代わりに、ポリシーがデータベースから削除され、Security Manager ではデバイス設定のその部分が考慮されなくなります。 |

-

[以前に管理対象外にしたポリシータイプを管理する(Managing a previously-unmanaged policy type)]:以前に Security Manager で管理しなかったポリシータイプの管理を開始する場合は、デバイス上のアクティブな設定に、新たに管理対象にしたポリシータイプによって制御されるコマンドが含まれている可能性があります。したがって、そのタイプのすべてのデバイス(すべてのルータまたはすべての ASA、PIX、FWSM デバイス)上のポリシーを再検出することが重要です。これにより、Security Manager はこれらのポリシーに関する現在の設定を保持できます。

ポリシーを再検出せず、新たに管理対象にしたポリシーを未設定のままにすると、デバイスへの次の展開時に、デバイスに定義されている既存の設定が削除されます。すでに管理対象になっているデバイス上のポリシーの検出については、Security Manager にすでに存在するデバイス上のポリシーの検出を参照してください。

(注) |

Security Manager によって管理対象外にされた機能は、CLI コマンドまたは FlexConfig を使用して手動で変更できます。FlexConfig の詳細については、FlexConfig の管理を参照してください。 |

フィードバック

フィードバック