- 概要:セキュア接続

- IPsec VPN のインターネット キー エクス チェンジの設定

- IKE 用コール アドミッション制御

- 証明書/ISAKMP プロファイルマッピング

- 暗号化事前共有鍵

- 識別名ベースのクリプト マップ

- VRF-Aware IPSec

- IKE:アグレッシブ モードの開始

- IPsec を使用した VPN のセキュリティの設定

- IPsec 仮想トンネル インターフェイス

- SafeNet IPsec VPN Client サポート

- 暗号条件付きデバッグ サポート

- VPN Acceleration Module(VAM)

- 逆ルート注入

- IPsec VPN ハイ アベイラビリティ拡張機能

- IPSEC 優先ピア

- IPsec トンネル ピアの Real-Time Resolution

- IPsec データ プレーン

- IPsec アンチ リプレイ ウィンドウの拡張と ディセーブル化

- IPsec VPN の Pre-fragmentation

- Invalid Security Parameter Index Recovery

- IPSec デッド ピア検出定期メッセージ オプ ション

- IPsec SA アイドル タイマー

- IPsec 暗号化エンジンの低遅延キューイング (LLQ)

- IPsec VPN モニタリング

- IPsec VPN アカウンティング

- PKI 機能のインプリメントと管理のロード マップ

- Cisco IOS PKI の概要:PKI の理解および 計画

- PKI 内での RSA キーの展開

- PKI での証明書の許可および失効の設定

- PKI の証明書登録の設定

- PKI への登録のための Secure Device Provisioning(SDP)の設定

- PKI 展開での Cisco IOS 証明書サーバの設定 および管理

- PKI クレデンシャルの保存

- CA における発信トラフィックの送信元イン ターフェイス選択機能

- Dynamic Multipoint VPN(DMVPN)

- Cisco Easy VPN Remote

- Easy VPN Remote RSA シグニチャ サポート

- Easy VPN サーバ

セキュリティ コンフィギュレーション ガイド: セキュア接続、Cisco IOS Release 15.1S

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月4日

章のタイトル: IPsec VPN ハイ アベイラビリティ拡張機能

IPsec VPN ハイ アベイラビリティ拡張機能

IPsec VPN ハイ アベイラビリティ拡張機能は、Reverse Route Injection(RRI; 逆ルート注入)および Hot Standby Router Protocol(HSRP; ホットスタンバイ ルータ プロトコル)の 2 つの機能と IPsec で構成されます。これらの 2 つの機能を一緒に使用して連携させることで、ユーザは VPN におけるネットワーク設計を簡素化できるほか、ゲートウェイ リストの定義に関してリモート ピアの設定の複雑さを低減することができます。

機能情報の入手

ご使用のソフトウェア リリースでは、この章で説明されるすべての機能がサポートされているとは限りません。最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。この章に記載されている機能の詳細、および各機能がサポートされているリリースのリストについては、「IPsec VPN ハイ アベイラビリティ拡張機能の機能情報」を参照してください。

Cisco Feature Navigator を使用すると、プラットフォーム、および Cisco ソフトウェア イメージの各サポート情報を検索できます。Cisco Feature Navigator には、 http://www.cisco.com/go/cfn からアクセスします。Cisco.com のアカウントは必要ありません。

目次

•![]() 「IPsec VPN ハイ アベイラビリティ拡張機能に関する情報」

「IPsec VPN ハイ アベイラビリティ拡張機能に関する情報」

•![]() 「IPsec VPN ハイ アベイラビリティ拡張機能の設定方法」

「IPsec VPN ハイ アベイラビリティ拡張機能の設定方法」

IPsec VPN ハイ アベイラビリティ拡張機能に関する情報

IPsec VPN ハイ アベイラビリティ拡張機能を設定するには、次の概念を理解しておく必要があります。

•![]() 「逆ルート注入」

「逆ルート注入」

•![]() 「ホットスタンバイ ルータ プロトコルおよび IPsec」

「ホットスタンバイ ルータ プロトコルおよび IPsec」

逆ルート注入

Reverse Route Injection(RRI; 逆ルート注入)は、冗長性やロード バランシングが求められる Virtual Private Network(VPN; バーチャル プライベート ネットワーク)のネットワーク設計を簡素化します。RRI は、ダイナミック クリプト マップとスタティック クリプト マップのどちらを使用する場合でも適用できます。

•![]() 複数の(冗長な)VPN ヘッドエンド デバイスがある環境で、IPsec トラフィックを特定の VPN ヘッドエンド デバイスにルーティングできます。

複数の(冗長な)VPN ヘッドエンド デバイスがある環境で、IPsec トラフィックを特定の VPN ヘッドエンド デバイスにルーティングできます。

•![]() 特に、リモート デバイスのルート フラッピングが多く発生する環境で IKE キープアライブを使用するとき、ヘッドエンド デバイス間のリモート セッションの予測可能なフェールオーバー時間を保証します(ルート収束の効果は考慮されません。これは、使用されるルーティング プロトコルとネットワークの規模によって異なるためです)。

特に、リモート デバイスのルート フラッピングが多く発生する環境で IKE キープアライブを使用するとき、ヘッドエンド デバイス間のリモート セッションの予測可能なフェールオーバー時間を保証します(ルート収束の効果は考慮されません。これは、使用されるルーティング プロトコルとネットワークの規模によって異なるためです)。

•![]() ルートが動的にアップストリーム デバイスで学習されるので、アップストリーム デバイス上でスタティック ルートを管理する必要はありません。

ルートが動的にアップストリーム デバイスで学習されるので、アップストリーム デバイス上でスタティック ルートを管理する必要はありません。

ダイナミック クリプト マップと連動する場合、リモート ピアが RRI 対応のルータとの IPsec セキュリティ アソシエーション(SA)を確立すると、スタティック ルートが、そのリモート ピアによって保護されたサブネットまたはホストごとに作成されます。スタティック クリプト マップの場合、スタティック ルートが拡張アクセス リスト ルールの各宛先に対して作成されます。アクセス コントロール リスト(ACL)を持つスタティック クリプト マップで RRI を使用すると、IPsec SA のネゴシエーションがなくても、ルートは常に存在します。

(注) RRI を使用する ACL では、any キーワードを使用できません。

作成されたルートは任意のダイナミック ルーティング プロトコルに注入され、周囲のデバイスに配布されます。このトラフィック フローでは、IPsec を正しい SA 全体に転送するために適切な RRI ルータに誘導し、IPsec ポリシーの不一致およびパケット喪失を回避する必要があります。

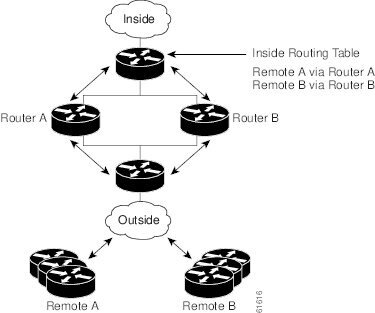

図 1 に、RRI 設定機能のトポロジを示します。リモート A にルータ A がサービスを提供し、リモート B はルータ B に接続します。このようにして、セントラル サイトにある VPN ゲートウェイ全体にロードバランシングを提供します。セントラル サイトのデバイスの RRI により、ネットワーク内部の他のルータは、正しい転送判断を自動的に実行できるようになります。また、RRI により、内部ルータのスタティック ルートを管理する必要がなくなります。

ホットスタンバイ ルータ プロトコルおよび IPsec

Hot Standby Router Protocol(HSRP; ホットスタンバイ ルータ プロトコル)は、1 つのルータのアベイラビリティに頼らなくても、イーサネット ネットワークのホストから IP トラフィックをルーティングすることで、ネットワークのハイ アベイラビリティを実現します。HSRP は、ICMP Router Discovery Protocol(IRDP)などのルータ ディスカバリ プロトコルをサポートしないホスト、および選択したルータがリロードしたときまたはオフになったときに新しいルータに切り替える機能を備えていないホストには特に便利です。この機能がないと、ルータ障害が原因でデフォルト ゲートウェイを失うルータはネットワークと通信できません。

HSRP は、スタンバイ コマンドライン インターフェイス(CLI)コマンドを使用して LAN インターフェイス上に設定できます。これで、ローカル IPsec ID またはローカル トンネル エンドポイントとしてインターフェイスからスタンバイ IP アドレスを使用できます。

スタンバイ IP アドレスをトンネル エンドポイントとして使用すると、HSRP を使用してフェールオーバーを VPN ルータに適用できます。リモート VPN ゲートウェイは、HSRP グループ内のアクティブ デバイスに所属するスタンバイ アドレスを使用してローカル VPN ルータに接続します。フェールオーバーの際、スタンバイ デバイスはスタンバイ IP アドレスの所有権を引き継いで、リモート VPN ゲートウェイへのサービスを開始します。

フェールオーバーは、HSRP を使用して VPN ルータに適用できます。リモート VPN ゲートウェイは、HSRP グループ内のアクティブ デバイスに所属するスタンバイ アドレスを使用してローカル VPN ルータに接続します。この機能では、定義の必要があるのは HSRP スタンバイ アドレスだけなので、ゲートウェイ リストの定義に関してリモート ピア上での設定の複雑さが軽減されます。

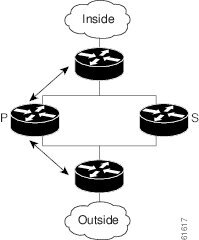

図 2 は拡張 HSRP 機能のトポロジを示しています。トラフィックは、スタンバイ グループのアクティブ装置である、アクティブ ルータ P でサービスが提供されています。フェールオーバーが発生した場合、トラフィックは、元のスタンバイ装置であるルータ S に迂回されます。ルータ S は新しいアクティブ ルータの役割を想定し、スタンバイ IP アドレスの所有権を引き継ぎます。

図 2 ホットスタンバイ ルータ プロトコル機能を示すトポロジ

(注) フェールオーバーの場合、HSRP は、VPN ルータ間の IPsec 状態情報の転送を促進しません。つまり、この状態の転送が行われない場合、リモートに対する SA が削除され、Internet Key Exchange(IKE; インターネット キー エクスチェンジ)および IPsec SA を再確立する必要があります。IPsec フェールオーバーをさらに効率的に行うために、IKE キープアライブをすべてのルータ上でイネーブルにすることを推奨します。

IPsec VPN ハイ アベイラビリティ拡張機能の設定方法

•![]() 「ダイナミック クリプト マップでの逆ルート注入の設定」(必須)

「ダイナミック クリプト マップでの逆ルート注入の設定」(必須)

•![]() 「スタティック クリプト マップでの逆ルート注入の設定」(必須)

「スタティック クリプト マップでの逆ルート注入の設定」(必須)

•![]() 「IPsec を使用した HSRP の設定」(必須)

「IPsec を使用した HSRP の設定」(必須)

•![]() 「VPN IPsec 暗号設定の確認」(任意)

「VPN IPsec 暗号設定の確認」(任意)

ダイナミック クリプト マップでの逆ルート注入の設定

標準スタティック クリプト マップ エントリのようなダイナミック クリプト マップ エントリは各セットにグループ化されます。セットは、すべて同じダイナミック マップ名を持つダイナミック クリプト マップ エントリのグループですが、ダイナミック シーケンス番号はそれぞれ異なります。セットの各メンバーは、RRI に設定できます。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

crypto dynamic-map map-name seq-num |

||

|

|

このクリプト マップ エントリで許可するトランスフォーム セットを指定します。複数のトランスフォーム セットをプライオリティの順に表示します(最もプライオリティの高いものを先頭に表示)。 |

|

|

|

スタティック クリプト マップでの逆ルート注入の設定

スタティック クリプト マップに RRI を設定する前に、次の内容に注意してください。

•![]() 逆ルートが mymap 2 でイネーブルになっていない場合、ルートはアクセス リスト 102 に基づいて作成されません。RRI は、デフォルトでイネーブルになっておらず、ルータ設定に表示されません。

逆ルートが mymap 2 でイネーブルになっていない場合、ルートはアクセス リスト 102 に基づいて作成されません。RRI は、デフォルトでイネーブルになっておらず、ルータ設定に表示されません。

•![]() アップストリーム デバイスに VPN ルートを配布するには、ルーティング プロトコルをイネーブルにしてください。

アップストリーム デバイスに VPN ルートを配布するには、ルーティング プロトコルをイネーブルにしてください。

•![]() RRI 用に設定された VPN ルータ上で Cisco Express Forwarding(CEF; シスコ エクスプレス フォワーディング)が実行されている場合は、ネクスト ホップ デバイスを使用して、RRI 注入されたネットワークごとに隣接を設定する必要があります。これらのルートに対してネクスト ホップがルーティング テーブルで明示的に定義されていないので、プロキシ ARP をネクスト ホップ ルータ上でイネーブルにする必要があります(このルータによりそのデバイスのレイヤ 2 アドレスを使用して CEF 隣接関係を設定できます)。RRI 注入ルートが多い場合、RRI ルートが表す各サブネットからエントリがデバイスごとに作成されるので、隣接関係テーブルが非常に大きくなることがあります。この問題は、将来のリリースで解決する予定です。

RRI 用に設定された VPN ルータ上で Cisco Express Forwarding(CEF; シスコ エクスプレス フォワーディング)が実行されている場合は、ネクスト ホップ デバイスを使用して、RRI 注入されたネットワークごとに隣接を設定する必要があります。これらのルートに対してネクスト ホップがルーティング テーブルで明示的に定義されていないので、プロキシ ARP をネクスト ホップ ルータ上でイネーブルにする必要があります(このルータによりそのデバイスのレイヤ 2 アドレスを使用して CEF 隣接関係を設定できます)。RRI 注入ルートが多い場合、RRI ルートが表す各サブネットからエントリがデバイスごとに作成されるので、隣接関係テーブルが非常に大きくなることがあります。この問題は、将来のリリースで解決する予定です。

手順の概要

手順の詳細

IPsec を使用した HSRP の設定

IPsec を使用して HSRP を設定する場合、次の条件を満たさなければならないことがあります。

•![]() スタンバイ IP アドレスまたはスタンバイ名をインターフェイス上で変更した場合、HSRP をインターフェイス上のクリプト マップに適用するときに、クリプト マップを再度適用する必要があります。

スタンバイ IP アドレスまたはスタンバイ名をインターフェイス上で変更した場合、HSRP をインターフェイス上のクリプト マップに適用するときに、クリプト マップを再度適用する必要があります。

•![]() HSRP がインターフェイス上のクリプト マップに適用され、ユーザがそのインターフェイスからスタンバイ IP アドレスまたはスタンバイ名を削除した場合、暗号トンネル エンドポイントは、そのインターフェイスの実際の IP アドレスに再初期化されます。

HSRP がインターフェイス上のクリプト マップに適用され、ユーザがそのインターフェイスからスタンバイ IP アドレスまたはスタンバイ名を削除した場合、暗号トンネル エンドポイントは、そのインターフェイスの実際の IP アドレスに再初期化されます。

•![]() ユーザが IPsec フェールオーバーの要件があるインターフェイスにスタンバイ IP アドレスおよびスタンバイ名を追加する場合、適切な冗長情報を使用してクリプト マップを再度適用する必要があります。

ユーザが IPsec フェールオーバーの要件があるインターフェイスにスタンバイ IP アドレスおよびスタンバイ名を追加する場合、適切な冗長情報を使用してクリプト マップを再度適用する必要があります。

•![]() スタンバイ プライオリティは、アクティブ ルータとスタンバイ ルータ上で等しくなる必要があります。等しくない場合、プライオリティが高いルータがアクティブ ルータを引き継ぎます。以前アクティブだったルータが再度アップ状態になり、ただちにアクティブ ロールを引き継いたためスタンバイの報告がされず同期化しない場合、接続は廃棄されます。

スタンバイ プライオリティは、アクティブ ルータとスタンバイ ルータ上で等しくなる必要があります。等しくない場合、プライオリティが高いルータがアクティブ ルータを引き継ぎます。以前アクティブだったルータが再度アップ状態になり、ただちにアクティブ ロールを引き継いたためスタンバイの報告がされず同期化しない場合、接続は廃棄されます。

•![]() HSRP 追跡されるインターフェイスの、スタンバイ ルータおよびアクティブ ルータ上の IP アドレスは、他方のルータより低く、あるいは高くする必要があります。プライオリティが等しい(HA 要件)場合、HSRP はアクティブ状態に基づいた IP アドレスを割り当てます。ルータ A のパブリック IP アドレスはルータ B のパブリック IP アドレスよりも低いが、プライベート インターフェイスに関してはその逆になるようなアドレッシング方式が存在する場合、アクティブ/スタンバイとスタンバイ/アクティブのように分裂した状況が発生し、接続が切断される可能性があります。

HSRP 追跡されるインターフェイスの、スタンバイ ルータおよびアクティブ ルータ上の IP アドレスは、他方のルータより低く、あるいは高くする必要があります。プライオリティが等しい(HA 要件)場合、HSRP はアクティブ状態に基づいた IP アドレスを割り当てます。ルータ A のパブリック IP アドレスはルータ B のパブリック IP アドレスよりも低いが、プライベート インターフェイスに関してはその逆になるようなアドレッシング方式が存在する場合、アクティブ/スタンバイとスタンバイ/アクティブのように分裂した状況が発生し、接続が切断される可能性があります。

(注) IPsec を使用せずに HSRP を設定するには、『Cisco IOS IP Application Services Configuration Guide』の「Configuring IP Services」の章を参照してください。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

crypto map map-name redundancy [ standby-name ] |

VPN IPsec 暗号設定の確認

手順の概要

2.![]() show crypto ipsec transform-set

show crypto ipsec transform-set

3.![]() show crypto map [ interface interface | tag map-name ]

show crypto map [ interface interface | tag map-name ]

4.![]() show crypto ipsec sa [ map map-name | address | identity ] [ detail ]

show crypto ipsec sa [ map map-name | address | identity ] [ detail ]

手順の詳細

IPsec VPN ハイ アベイラビリティ拡張機能の設定例

•![]() 「ダイナミック クリプト マップでの逆ルート注入の設定」

「ダイナミック クリプト マップでの逆ルート注入の設定」

例:ダイナミック クリプト マップでの逆ルート注入

次の例では、ダイナミック クリプト マップ テンプレートの定義で reverse-route コマンドを使用することにより、接続しているリモート IPsec ピアによって保護されている、すべてのリモート プロキシ(サブネットまたはホスト)に対してルートが確実に作成されるようにします。

このテンプレートは、「親」クリプト マップ文に関連付けられてから、インターフェイスに適用されます。

例:スタティック クリプト マップでの逆ルート注入

RRI は、暗号化されたトラフィックを VPN ルータに転送し、他のトラフィックをすべて別のルータに転送する必要があるトポロジに適したソリューションです。このようなシナリオでは、RRI により、デバイスにスタティック ルートを手動で定義する必要はなくなります。

単一の VPN ルータが使用され、すべてのトラフィックがそのルータのネットワークのパスに出入りするときに VPN ルータを通過する場合、RRI は不要です。

ユーザがリモート プロキシの VPN ルータに手動でスタティック ルートを定義し、これらのルートを永続的にルーティング テーブルにインストールする場合には、同じリモート プロキシをカバーするクリプト マップ インスタンスで RRI をイネーブルにしないでください。この場合、ユーザ定義のスタティック ルートが RRI によって削除されません。

ルーティング コンバージェンスの影響で、ルートのアドバタイズ(リンク状態と定期的な更新)に使用される、ルーティング プロトコルに基づくフェールオーバーの成否が左右されることがあります。ルーティング ステートの変更が検出された直後に、ルーティング アップデートが確実に送信されるようにして、コンバージェンス時間を短縮するには、OSPF などのリンク ステート ルーティング プロトコルを使用することを推奨します。

次の例では、RRI が mymap 2 に対してではなく、mymap 1 に対してイネーブルにされています。インターフェイスにクリプト マップが適用されると、ルートが次のようなアクセス リスト 101 に基づいて作成されます。

例:HSRP と IPsec

次の例では、すべてのリモート VPN ゲートウェイを、192.168.0.3 を介してルータに接続する方法を示します。インターフェイス上のクリプト マップは、このスタンバイ アドレスを mymap のすべてのインスタンスのローカル トンネル エンドポイントとしてバインドすると同時に、同じスタンバイ グループ(group1)に属しているアクティブ デバイスとスタンバイ デバイスの間で HSRP フェールオーバーが確実に行われるようにします。

RRI により、HSRP グループ内のアクティブ デバイスだけが、リモート プロキシへのネクスト ホップ VPN ゲートウェイとして、内部のデバイスにアドバタイズできることにも注意してください。フェールオーバーが発生すると、ルートは、以前アクティブだったデバイス上から削除され、新たにアクティブになったデバイス上に作成されます。

スタンバイ名はスタンバイ グループ内のすべてのデバイスに設定する必要があり、スタンバイ アドレスはグループの少なくとも 1 つのメンバーに設定する必要があります。スタンバイ名がルータから削除されると、IPsec SA は削除されます。スタンバイ名が再度追加された場合、使用される名前が同じかどうかにかかわらず、(冗長オプションを使用して)クリプト マップをインターフェイスに再度適用する必要があります。

その他の参考資料

関連資料

|

|

|

|---|---|

『 Cisco IOS IP Application Services Configuration Guide 』の「 Configuring IP Services 」 の章 |

|

『 Cisco IOS Security Configuration Guide: Secure Connectivity 』の「 Stateful Failover for IPsec 」の章 |

|

Service Adapter VPN Acceleration Module 2(SA-VAM2)の削除およびインストール |

|

『 Cisco 7100 Series VPN Router Installation and Configuration Guide 』 |

|

規格

|

|

|

|---|---|

MIB

|

|

|

|---|---|

選択したプラットフォーム、Cisco ソフトウェア リリース、および機能セットの MIB を検索してダウンロードする場合は、次の URL にある Cisco MIB Locator を使用します。 |

RFC

|

|

|

|---|---|

シスコのテクニカル サポート

IPsec VPN ハイ アベイラビリティ拡張機能の機能情報

表 1 に、この章に記載されている機能および具体的な設定情報へのリンクを示します。

Cisco Feature Navigator を使用すると、プラットフォームおよびソフトウェア イメージのサポート情報を検索できます。Cisco Feature Navigator を使用すると、ソフトウェア イメージがサポートする特定のソフトウェア リリース、機能セット、またはプラットフォームを確認できます。Cisco Feature Navigator には、 http://www.cisco.com/go/cfn からアクセスします。Cisco.com のアカウントは必要ありません。

(注) 表 1 には、一連のソフトウェア リリースのうち、特定の機能が初めて導入されたソフトウェア リリースだけが記載されています。その機能は、特に断りがない限り、それ以降の一連のソフトウェア リリースでもサポートされます。

|

|

|

|

|---|---|---|

12.1(9)E |

IPsec VPN ハイ アベイラビリティ拡張機能は、Reverse Route Injection(RRI; 逆ルート注入)および Hot Standby Router Protocol(HSRP; ホットスタンバイ ルータ プロトコル)の 2 つの機能と IPsec で構成されます。これらの 2 つの機能を一緒に使用して連携させることで、ユーザは VPN におけるネットワーク設計を簡素化できるほか、ゲートウェイ リストの定義に関してリモート ピアの設定の複雑さを低減することができます。 この機能は、12.2(11)T で Cisco AS5300 および Cisco AS5800 プラットフォームに導入されました。 この機能に関する詳細については、次の各項を参照してください。 • • • • 次のコマンドが導入または変更されました。 crypto map (インターフェイス IPsec)、 reverse-route |

フィードバック

フィードバック