- 概要:セキュア接続

- IPsec VPN のインターネット キー エクス チェンジの設定

- IKE 用コール アドミッション制御

- 証明書/ISAKMP プロファイルマッピング

- 暗号化事前共有鍵

- 識別名ベースのクリプト マップ

- VRF-Aware IPSec

- IKE:アグレッシブ モードの開始

- IPsec を使用した VPN のセキュリティの設定

- IPsec 仮想トンネル インターフェイス

- SafeNet IPsec VPN Client サポート

- 暗号条件付きデバッグ サポート

- VPN Acceleration Module(VAM)

- 逆ルート注入

- IPsec VPN ハイ アベイラビリティ拡張機能

- IPSEC 優先ピア

- IPsec トンネル ピアの Real-Time Resolution

- IPsec データ プレーン

- IPsec アンチ リプレイ ウィンドウの拡張と ディセーブル化

- IPsec VPN の Pre-fragmentation

- Invalid Security Parameter Index Recovery

- IPSec デッド ピア検出定期メッセージ オプ ション

- IPsec SA アイドル タイマー

- IPsec 暗号化エンジンの低遅延キューイング (LLQ)

- IPsec VPN モニタリング

- IPsec VPN アカウンティング

- PKI 機能のインプリメントと管理のロード マップ

- Cisco IOS PKI の概要:PKI の理解および 計画

- PKI 内での RSA キーの展開

- PKI での証明書の許可および失効の設定

- PKI の証明書登録の設定

- PKI への登録のための Secure Device Provisioning(SDP)の設定

- PKI 展開での Cisco IOS 証明書サーバの設定 および管理

- PKI クレデンシャルの保存

- CA における発信トラフィックの送信元イン ターフェイス選択機能

- Dynamic Multipoint VPN(DMVPN)

- Cisco Easy VPN Remote

- Easy VPN Remote RSA シグニチャ サポート

- Easy VPN サーバ

セキュリティ コンフィギュレーション ガイド: セキュア接続、Cisco IOS Release 15.1S

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月4日

章のタイトル: IPsec 仮想トンネル インターフェイス

- 機能情報の入手

- この章の構成

- IPsec 仮想トンネル インターフェイスの制約事項

- IPsec 仮想トンネル インターフェイスに関する情報

- IPsec 仮想トンネル インターフェイスの設定方法

- IPsec 仮想トンネル インターフェイスの設定例

- IPsec を使用したスタティック仮想トンネル インターフェイス:例

- VRF 認識スタティック仮想トンネル インターフェイス:例

- QoS を使用したスタティック仮想トンネル インターフェイス:例

- 仮想ファイアウォールを使用したスタティック仮想トンネル インターフェイス:例

- ダイナミック仮想トンネル インターフェイス Easy VPN サーバ:例

- ダイナミック仮想トンネル インターフェイス Easy VPN クライアント:例

- ダイナミック VTI を使用した VRF 認識 IPsec:例

- 仮想ファイアウォールを使用したダイナミック仮想トンネル インターフェイス:例

- QoS を使用したダイナミック仮想トンネル インターフェイス:例

- その他の参考資料

- IPsec 仮想トンネル インターフェイスの機能情報

IPsec 仮想トンネル インターフェイス

IP security(IPsec; IP セキュリティ)Virtual Tunnel Interface(VTI; 仮想トンネル インターフェイス )では、IPsec トンネルを終了するためのルーティング可能なインターフェイス タイプと、オーバーレイ ネットワークを形成するためにサイト間の保護を定義する簡単な手段が提供されます。IPsec VTI によって、リモート リンクを保護するための IPsec の設定が簡素化され、マルチキャストがサポートされ、さらには、ネットワーク管理およびロード バランシングが簡単に実現できるようになります。

機能情報の入手

ご使用のソフトウェア リリースでは、この章で説明されるすべての機能がサポートされているとは限りません。最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。この章に記載されている機能の詳細、および各機能がサポートされているリリースのリストについては、「IPsec 仮想トンネル インターフェイスの機能情報」を参照してください。

Cisco Feature Navigator を使用すると、プラットフォーム、および Cisco ソフトウェア イメージの各サポート情報を検索できます。Cisco Feature Navigator には、 http://www.cisco.com/go/cfn からアクセスします。Cisco.com のアカウントは必要ありません。

この章の構成

•![]() 「IPsec 仮想トンネル インターフェイスの制約事項」

「IPsec 仮想トンネル インターフェイスの制約事項」

•![]() 「IPsec 仮想トンネル インターフェイスに関する情報」

「IPsec 仮想トンネル インターフェイスに関する情報」

IPsec 仮想トンネル インターフェイスの制約事項

IPsec トランスフォーム セットを設定できるのは、トンネル モードでだけです。

Internet Key Exchange(IKE; インターネット キー エクスチェンジ)Security Association(SA; セキュリティ アソシエーション)は VTI にバインドされています。IKE SA は VTI にバインドされているので、同じ IKE SA をクリプト マップに対して使用することは不可能です。

スタティック VTI では、VTI インターフェイスに接続している単一の IPsec SA だけがサポートされます。IPsec SA のトラフィック セレクタは常に「IP any any」です。

Dynamic VTI(DVTI; ダイナミック VTI)も、単一の IPsec SA だけがサポートされるポイント間インターフェイスですが、DVTI は、発信側によって提案された IPsec セレクタを受け入れられるという点で柔軟性があります。

この機能では、IPv4 パケットまたは IPv6 パケットをカプセル化するように設定されている SVTI がサポートされますが、IPv4 パケットによって IPv6 パケットを搬送すること、および IPv6 パケットによって IPv4 パケットを搬送することは不可能です。

SVTI では、「IP any any」プロキシだけがサポートされます。

DVTI では 1 つのプロキシだけがサポートされます。このプロキシは、「IP any any」かその何らかのサブセットになる可能性があります。

IPsec ステートフル フェールオーバーは、IPsec VTI ではサポートされていません。

shared キーワードは不要です。IPsec IPv4 モードで tunnel mode ipsec ipv4 コマンドを使用する場合には設定しないでください。

IPsec VTI は、GRE トンネルとは逆に、IP ユニキャストおよびマルチキャストだけに制限されています。GRE トンネルには、IPsec 実装用の幅広いアプリケーションがあります。

SVTI または DVTI を使用した VRF 認識 IPsec 設定では、VRF を Internet Security Association and Key Management Protocol(ISAKMP)プロファイル内で設定 しないでください 。代わりに、VRF は、SVTI のトンネル インターフェイス上で設定する必要があります。DVTI の場合、VRF を ip vrf forwarding コマンドを使用して vtemplate に適用する必要があります。

IPsec 仮想トンネル インターフェイスに関する情報

IPsec VTI の使用により、リモート アクセスの保護を提供する必要がある場合の設定プロセスが大幅に簡易化され、また、Generic Routing Encapsulation(GRE; 総称ルーティング カプセル化)または、カプセル化および IPsec を使用したおよびクリプト マップ用の Layer 2 Tunneling Protocol(L2TP; レイヤ 2 プロトコル トンネリング)を使用するよりも簡単な代替手段を利用できます。IPsec VTI に関連した大きな利点は、設定に、物理インターフェイスに対する IPsec セッションのスタティック マッピングが不要であることです。IPsec トンネル エンドポイントは実際(仮想)のインターフェイスに関連付けられます。トンネル エンドポイントにはルーティング可能なインターフェイスがあるので、多くの共通インターフェイス機能を IPsec トンネルに適用できます。

IPsec VTI によって、複数パスの場合のように、物理インターフェイス上における IP ユニキャストおよびマルチキャストの両方の暗号化トラフィックの送受信の柔軟性が高まります。トラフィックがトンネル インターフェイスから、またはトンネル インターフェイスに対して転送されると、そのトラフィックは暗号化または復号化され、IP ルーティング テーブルで管理されます。IP ルーティングを使用してトラフィックをトンネル インターフェイスに転送すると、ネイティブの IPsec 設定内においてクリプト マップ付き Access Control List(ACL; アクセス コントロール リスト)を使用する複雑なプロセスと比較して、IPsec VPN 設定が簡単になります。DVTI は、他の現実のインターフェイスと同様に機能するので、トンネルがアクティブになるのと同時に、Quality of Service(QoS)、ファイアウォール、およびその他セキュリティ サービスを適用できます。

Virtual Private Network(VPN; バーチャル プライベート ネットワーク)Acceleration Module2+(VAM2+)が仮想インターフェイスを加速しない場合、IPsec 仮想インターフェイスを通過するパケットは、カプセル化用の Router Processor(RP)に直接送信されます。この方式は処理が遅くなる傾向があるので、スケーラビリティが制限されています。ハードウェアクリプト マップでは、すべての IPsec VTI が VAM2+ 暗号化エンジンによって加速され、トンネルを通過するすべてのトラフィックが VAM2+ によって暗号化または復号化されます。

IPsec VTI に関する詳細については、次の各項を参照してください。

•![]() 「IPsec 仮想トンネル インターフェイスを使用する利点」

「IPsec 仮想トンネル インターフェイスを使用する利点」

•![]() 「ダイナミック仮想トンネル インターフェイスのライフ サイクル」

「ダイナミック仮想トンネル インターフェイスのライフ サイクル」

•![]() 「IPsec 仮想トンネル インターフェイスを使用したルーティング」

「IPsec 仮想トンネル インターフェイスを使用したルーティング」

•![]() 「IPsec 仮想トンネル インターフェイスを使用したトラフィックの暗号化」

「IPsec 仮想トンネル インターフェイスを使用したトラフィックの暗号化」

IPsec 仮想トンネル インターフェイスを使用する利点

IPsec VTI によって、機能を適用できる仮想インターフェイスを設定できます。暗号化されていないテキスト パケットの機能は VTI 上で設定されます。暗号化されたパケットの機能は物理外部インターフェイス上で適用されます。IPsec VTI を使用すると、NAT、ACL、および QoS などの各種機能のアプリケーションを分離して、それらを暗号化されていないテキストまたは暗号化されたテキスト、あるいはその両方に適用できます。クリプト マップを使用する場合、暗号化機能を IPsec トンネルに適用するための簡単な方法はありません。

Static VTI(SVTI; スタティック VTI)と DVTI という 2 つのタイプの VTI インターフェイスが存在します。

スタティック仮想トンネル インターフェイス

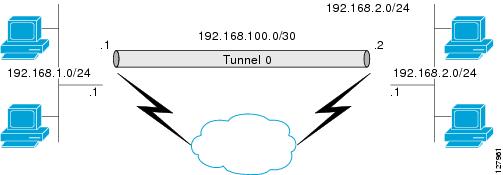

SVTI 設定は、トンネルによって 2 つのサイト間の常にオンであるアクセスが提供される、サイト間接続用に使用できます。SVTI を使用することの利点は、クリプト マップ設定とは逆に、ユーザが、GRE ヘッダーに必要な追加の 24 バイトなしで、トンネル インターフェイス上のダイナミック ルーティング プロトコルをイネーブルにでき、その結果、暗号化データ送信用の帯域幅を削減できることです。

さらに、複数の Cisco IOS ソフトウェア機能を、トンネル インターフェイス上、およびトンネル インターフェイスの物理出力インターフェイス上で直接設定できます。この直接設定によって、ユーザは、暗号化前または暗号化後のパスにおける機能のアプリケーションを確実に管理できます。

図 1 に SVTI の使用方法を示します。

IPsec VTI によって、ネイティブの IPsec トンネリングがサポートされ、物理インターフェイスのプロパティの大部分が示されます。

ダイナミック仮想トンネル インターフェイス

DVTI によって、リモートアクセス VPN 用接続のセキュリティ保護とスケーラビリティが向上します。DVTI テクノロジーは、ダイナミック クリプト マップとトンネルを確立するためのダイナミック ハブアンドスポーク方式にとって代わるものです。

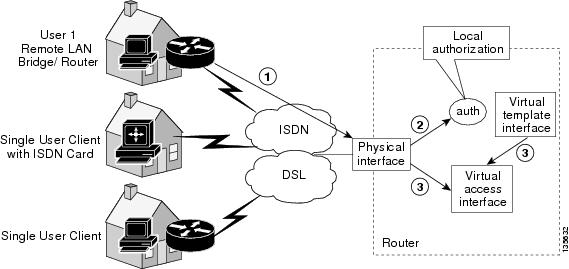

DVTI は、サーバと、リモート設定の両方に対して使用可能です。トンネルによって、各 VPN セッション用に、個別のオンデマンド仮想アクセス インターフェイスが提供されます。仮想アクセス インターフェイス設定は、仮想テンプレート設定からコピーされます。このコピーには、IPsec 設定と、QoS、NetFlow、ACL といった、仮想テンプレート インターフェイス上で設定されたすべての Cisco IOS ソフトウェア機能が含まれています。

DVTI は、他の現実のインターフェイスと同様に機能するので、トンネルがアクティブになるのと同時に、QoS、ファイアウォール、およびその他セキュリティ サービスを適用できます。QoS 機能を使用して、ネットワーク上の各種アプリケーションのパフォーマンスを向上させることが可能です。Cisco IOS ソフトウェア内で提供される各種 QoS 機能の組み合せを使用して、音声、ビデオ、またはデータ アプリケーションをサポートできます。

DVTI によって、IP アドレスを効率的に使用できるようになり、また、セキュアな接続を実現できます。DVTI によって、動的にダウンロード可能な、グループごとおよびユーザごとのポリシーを RADIUS サーバ上で設定できます。グループごとまたはユーザごとの定義を、Extended Authentication(Xauth; 拡張認証)User または Unity グループを使用して作成するか、証明書から取得できます。DVTI は、標準ベースです。そのため、複数のベンダー環境における相互運用性がサポートされます。IPsec DVTI を使用すれば、リモート アクセス VPN 用のセキュリティ保護が強化された接続を作成できます。また、Cisco Architecture for Voice, Video, and Integrated Data(AVVID)と組み合せて、IP ネットワーク経由で集約された音声、ビデオ、およびデータを転送できます。DVTI によって、Virtual Route Forwarding(VRF; VPN ルーティングおよび転送)認識 IPsec の導入が簡単になります。VRF は、インターフェイス上で設定されます。

DVTI には、ルータ上での最小限の設定が必要です。単一の仮想テンプレートを設定およびコピーできます。

DVTI によって、IPsec セッション用のインターフェイスが作成され、ダイナミック IPsec VTI の動的なインスタンス化および管理のための仮想テンプレート インフラストラクチャが使用されます。仮想テンプレート インフラストラクチャは、ダイナミック仮想アクセス トンネル インターフェイスを作成するために拡張されます。DVTI は、ハブアンドスポーク設定で使用されます。単一の DVTI で複数のスタティック VTI をサポートできます。

(注) DVTI は、Easy VPN でだけサポートされます。つまり、DVTI エンドを、Easy VPN として設定する必要があります。

図 2 に、DVTI 認証パスを示します。

図 2 に示した認証は次のパスに従います。

ダイナミック仮想トンネル インターフェイスのライフ サイクル

IPsec プロファイルによって、DVTI のポリシーが定義されます。ダイナミック インターフェイスが、IKE フェーズ 1 および IKE フェーズ 1.5 の終了時に作成されます。ピアに対する IPsec セッションが終了すると、インターフェイスが削除されます。ピアに対する IKE と IPsec SA の両方が削除されると、IPsec セッションが終了します。

IPsec 仮想トンネル インターフェイスを使用したルーティング

VTI はルーティング可能なインターフェイスなので、暗号化プロセスにおけるルーティングの役割は重要です。トラフィックは、VTI の外に転送される場合にだけ暗号化され、VTI に到着するトラフィックは、適宜、復号化およびルーティングされます。VTI を利用すれば、実際のインターフェイスをトンネル エンドポイントとして使用することによって、暗号化トンネルを確立できます。インターフェイスに対してルーティングしたり、QoS、ファイアウォール、ネットワーク アドレス変換、および Netflow 統計情報などのサービスを必要に応じて他のインターフェイスに適用したりできます。インターフェイスをモニタリングし、そのインターフェイスにルーティングできます。そのインターフェイスは、実際のインターフェイスであり、他のすべての通常の Cisco IOS インターフェイスの利点を備えているので、クリプト マップよりも有利です。

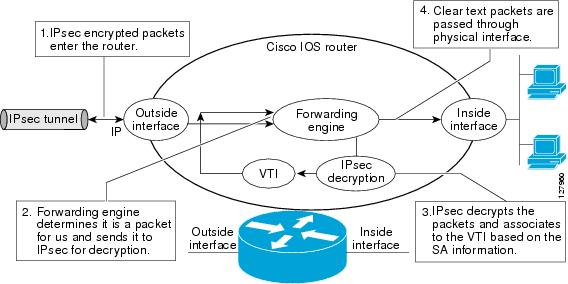

IPsec 仮想トンネル インターフェイスを使用したトラフィックの暗号化

IPsec VTI が設定されると、暗号化がトンネル内で実行されます。トラフィックがトンネル インターフェイスに転送されると、そのトラフィックが暗号化されます。トラフィックの転送は、IP ルーティング テーブルによって処理され、ダイナミックまたはスタティック ルーティングを使用してトラフィックを SVTI にルーティングできます。DVTI では、逆ルート注入が使用されるので、ルーティングの設定がさらに簡単になっています。IP ルーティングを使用してトラフィックを暗号化に転送すると、ネイティブの IPsec 設定内のクリプト マップを持つ ACL を使用する必要がなくなるので、IPsec VPN 設定が簡単になります。さらに、IPsec 仮想トンネルを使用すれば、IPsec によってマルチキャスト トラフィックを暗号化できます。

図 3 に、IPsec トンネルへの IPsec パケット フローを示します。

パケットが内部インターフェイスに到着すると、転送エンジンによってパケットが VTI にスイッチングされ、そこで暗号化されます。暗号化されたパケットは転送エンジンに戻され、そこで外部インターフェイスを介してスイッチングされます。

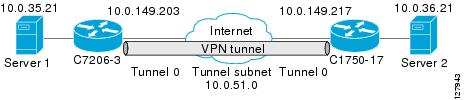

図 4 に、IPsec トンネルの外へのパケット フローを示します。

IPsec 仮想トンネル インターフェイスの設定方法

•![]() 「スタティック IPsec 仮想トンネル インターフェイスの設定」

「スタティック IPsec 仮想トンネル インターフェイスの設定」

•![]() 「ダイナミック IPsec 仮想トンネル インターフェイスの設定」

「ダイナミック IPsec 仮想トンネル インターフェイスの設定」

スタティック IPsec 仮想トンネル インターフェイスの設定

手順の概要

3.![]() crypto IPsec profile profile-name

crypto IPsec profile profile-name

4.![]() set transform-set transform-set-name

set transform-set transform-set-name

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

crypto IPsec profile profile-name |

||

set transform-set transform-set-name [ transform-set-name2...transform-set-name6 ] |

||

|

|

||

|

|

||

|

|

||

|

|

||

|

|

||

tunnel protection IPsec profile profile-name [ shared ] |

ダイナミック IPsec 仮想トンネル インターフェイスの設定

手順の概要

3.![]() crypto IPsec profile profile-name

crypto IPsec profile profile-name

4.![]() set transform-set transform-set-name

set transform-set transform-set-name

5.![]() interface virtual-template number

interface virtual-template number

7.![]() tunnel protection IPsec profile profile-name [ shared ]

tunnel protection IPsec profile profile-name [ shared ]

手順の詳細

IPsec 仮想トンネル インターフェイスの設定例

•![]() 「IPsec を使用したスタティック仮想トンネル インターフェイス:例」

「IPsec を使用したスタティック仮想トンネル インターフェイス:例」

•![]() 「VRF 認識スタティック仮想トンネル インターフェイス:例」

「VRF 認識スタティック仮想トンネル インターフェイス:例」

•![]() 「QoS を使用したスタティック仮想トンネル インターフェイス:例」

「QoS を使用したスタティック仮想トンネル インターフェイス:例」

•![]() 「仮想ファイアウォールを使用したスタティック仮想トンネル インターフェイス:例」

「仮想ファイアウォールを使用したスタティック仮想トンネル インターフェイス:例」

•![]() 「ダイナミック仮想トンネル インターフェイス Easy VPN サーバ:例」

「ダイナミック仮想トンネル インターフェイス Easy VPN サーバ:例」

•![]() 「ダイナミック仮想トンネル インターフェイス Easy VPN クライアント:例」

「ダイナミック仮想トンネル インターフェイス Easy VPN クライアント:例」

•![]() 「ダイナミック VTI を使用した VRF 認識 IPsec:例」

「ダイナミック VTI を使用した VRF 認識 IPsec:例」

•![]() 「仮想ファイアウォールを使用したダイナミック仮想トンネル インターフェイス:例」

「仮想ファイアウォールを使用したダイナミック仮想トンネル インターフェイス:例」

•![]() 「QoS を使用したダイナミック仮想トンネル インターフェイス:例」

「QoS を使用したダイナミック仮想トンネル インターフェイス:例」

IPsec を使用したスタティック仮想トンネル インターフェイス:例

次の設定例では、ピア間の認証用に事前共有キーが使用されています。VPN トラフィックは、暗号化のために IPsec VTI に転送されてから、物理インターフェイスに送信されます。サブネット 10 のトンネルでは、IPsec ポリシーに関してパケットがチェックされ、IPsec 暗号化のために Crypto Engine(CE; 暗号エンジン)に渡されます。図 5 に、IPsec VTI の設定を示します。

IPsec スタティック仮想トンネル インターフェイスの結果の確認:例

ここでは、設定が正しく動作しているか確認するうえで利用可能な情報を示します。この表示では、Tunnel 0 が「up」で、回線プロトコルが「up」になっています。回線プロトコルが「down」の場合、セッションは非アクティブです。

VRF 認識スタティック仮想トンネル インターフェイス:例

VRF をスタティック VTI の例に追加するには、次の例で示すように、 ipvrf コマンドおよび ip vrf forwarding コマンドを設定に含めます。

QoS を使用したスタティック仮想トンネル インターフェイス:例

トンネル インターフェイスの下に service-policy 文を指定することによって、QoS ポリシーをトンネル エンドポイントに適用できます。次に、トンネル インターフェイス外のポリシング トラフィックの例を示します。

仮想ファイアウォールを使用したスタティック仮想トンネル インターフェイス:例

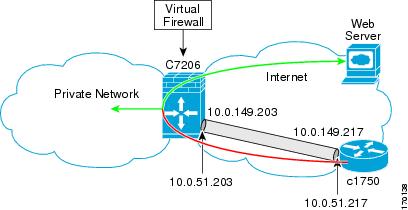

仮想ファイアウォールを SVTI トンネルに適用することによって、スポークからのトラフィックを、ハブを通過させてインターネットに送信できます。図 6 に、企業ファイアウォールによって本質的に保護されているスポークを使用した SVTI を示します。

SVTI の基本設定は、仮想ファイアウォール定義を含むように変更されています。

ダイナミック仮想トンネル インターフェイス Easy VPN サーバ:例

次に、DVTI Easy VPN サーバを使用する例を示します。このサーバは、IPsec リモート アクセス アグリゲータになります。クライアントを、Cisco VPN クライアントが実行されるホーム ユーザにしたり、Easy VPN クライアントとして設定された Cisco IOS ルータにしたりできます。

ダイナミック仮想トンネル インターフェイス Easy VPN サーバの結果の確認:例

次に、DVTI が、Easy VPN サーバ用に設定されている例を示します。

ダイナミック仮想トンネル インターフェイス Easy VPN クライアント:例

次に、ルータを Easy VPN クライアントとして設定する場合の例を示します。この例では、接続する PC から実行できる Easy VPN クライアントと、基本的に同じ考えが使用されています。実際、Easy VPN サーバの設定は、ソフトウェア クライアントまたは Cisco IOS クライアント用に動作します。

クライアント定義は、さまざまな方法で設定できます。 connect コマンドで、モードを自動かマニュアルに指定できます。接続モードをマニュアルに設定した場合。ユーザが IPsec トンネルを手動で開始する必要があります。

mode コマンドにも注意してください。モードは、クライアント、ネットワーク拡張、またはネットワーク拡張プラスにできます。この例は、クライアント モードを示しています。つまり、クライアントに対してサーバからのプライベート アドレスが与えられます。ネットワーク拡張モードは、クライアントがサーバに対して、その接続プライベート サブネットを指定する点で、クライアント モードとは異なります。モードによって、両端のルーティング テーブルが若干異なります。指定したモードにかかわらず、IPSec トンネルの基本動作は同じです。

ダイナミック仮想トンネル インターフェイス Easy VPN クライアントの結果の確認:例

次の各例では、DVTI のステータスを表示するための各種方法を示します。

ダイナミック VTI を使用した VRF 認識 IPsec:例

この例では、DVTI を利用するための VRF 認識 IPsec の設定方法を示します。

仮想ファイアウォールを使用したダイナミック仮想トンネル インターフェイス:例

DVTI Easy VPN サーバは、仮想ファイアウォールの背後に設定できます。Behind-the-firewall 設定を使用すれば、ユーザはネットワークに入れますが、ネットワーク ファイアウォールは不正アクセスから保護されます。仮想ファイアウォールでは、Context-Based Access Control(CBAC; コンテキスト ベースのアクセス制御)と、インターネット インターフェイスおよび仮想テンプレートに対して適用される NAT が使用されます。

QoS を使用したダイナミック仮想トンネル インターフェイス:例

サービス ポリシーを仮想テンプレートに適用することによって、QoS を DVTI トンネルに追加できます。仮想アクセス インターフェイスを作成するためにテンプレートがコピーされると、サービス ポリシーがそこで適用されます。次に、QoS が追加された DVTI 基本設定をの例を示します。

その他の参考資料

関連資料

|

|

|

|---|---|

『 Cisco IOS Quality of Service Solutions Configuration Guide 』(Cisco.com) |

|

規格

|

|

|

|---|---|

MIB

|

|

|

|---|---|

選択したプラットフォーム、Cisco IOS ソフトウェア リリース、および機能セットの MIB を検索してダウンロードする場合は、次の URL にある Cisco MIB Locator を使用します。 |

RFC

|

|

|

|---|---|

『 Internet Security Association and Key Management Protocol 』 |

|

シスコのテクニカル サポート

IPsec 仮想トンネル インターフェイスの機能情報

表 1 は、この機能のリリース履歴です。

Cisco Feature Navigator を使用すると、プラットフォームおよびソフトウェア イメージのサポート情報を検索できます。Cisco Feature Navigator を使用すると、ソフトウェア イメージがサポートする特定のソフトウェア リリース、機能セット、またはプラットフォームを確認できます。Cisco Feature Navigator には、 http://www.cisco.com/go/cfn からアクセスします。Cisco.com のアカウントは必要ありません。

(注) 表 1 には、一連のソフトウェア リリースのうち、特定の機能が初めて導入されたソフトウェア リリースだけが記載されています。その機能は、特に断りがない限り、それ以降の一連のソフトウェア リリースでもサポートされます。

表 1 IPsec 仮想トンネル インターフェイスの機能情報

フィードバック

フィードバック