- 概要:セキュア接続

- IPsec VPN のインターネット キー エクス チェンジの設定

- IKE 用コール アドミッション制御

- 証明書/ISAKMP プロファイルマッピング

- 暗号化事前共有鍵

- 識別名ベースのクリプト マップ

- VRF-Aware IPSec

- IKE:アグレッシブ モードの開始

- IPsec を使用した VPN のセキュリティの設定

- IPsec 仮想トンネル インターフェイス

- SafeNet IPsec VPN Client サポート

- 暗号条件付きデバッグ サポート

- VPN Acceleration Module(VAM)

- 逆ルート注入

- IPsec VPN ハイ アベイラビリティ拡張機能

- IPSEC 優先ピア

- IPsec トンネル ピアの Real-Time Resolution

- IPsec データ プレーン

- IPsec アンチ リプレイ ウィンドウの拡張と ディセーブル化

- IPsec VPN の Pre-fragmentation

- Invalid Security Parameter Index Recovery

- IPSec デッド ピア検出定期メッセージ オプ ション

- IPsec SA アイドル タイマー

- IPsec 暗号化エンジンの低遅延キューイング (LLQ)

- IPsec VPN モニタリング

- IPsec VPN アカウンティング

- PKI 機能のインプリメントと管理のロード マップ

- Cisco IOS PKI の概要:PKI の理解および 計画

- PKI 内での RSA キーの展開

- PKI での証明書の許可および失効の設定

- PKI の証明書登録の設定

- PKI への登録のための Secure Device Provisioning(SDP)の設定

- PKI 展開での Cisco IOS 証明書サーバの設定 および管理

- PKI クレデンシャルの保存

- CA における発信トラフィックの送信元イン ターフェイス選択機能

- Dynamic Multipoint VPN(DMVPN)

- Cisco Easy VPN Remote

- Easy VPN Remote RSA シグニチャ サポート

- Easy VPN サーバ

セキュリティ コンフィギュレーション ガイド: セキュア接続、Cisco IOS Release 15.1S

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月4日

章のタイトル: Dynamic Multipoint VPN(DMVPN)

Dynamic Multipoint VPN(DMVPN)

Dynamic Multicast VPN 機能を使用すると、Generic Routing Encapsulation(GRE; 総称ルーティング カプセル化)トンネル、IP Security(IPsec; IP セキュリティ)暗号化、および Next Hop Resolution Protocol(NHRP)を組み合せることにより、目的に合せて大小さまざまな規模の IPsec Virtual Private Network(VPN; バーチャル プライベート ネットワーク)を構築できます。

機能情報の入手

ご使用のソフトウェア リリースでは、この章で説明されるすべての機能がサポートされているとは限りません。最新の機能情報と注意事項については、ご使用のプラットフォームとソフトウェア リリースに対応したリリース ノートを参照してください。この章に記載されている機能の詳細、および各機能がサポートされているリリースのリストについては、「DMVPN に関する機能情報」を参照してください。

プラットフォームのサポートと Cisco IOS および Catalyst OS ソフトウェア イメージのサポートに関する情報を検索するには、Cisco Feature Navigator を使用します。Cisco Feature Navigator には、 http://tools.cisco.com/ITDIT/CFN/jsp/index.jsp からアクセスしてください。Cisco.com のアカウントは必要ありません。

この章の構成

•![]() 「用語集」

「用語集」

DMVPN を使用するための前提条件

•![]() Multipoint GRE(mGRE; マルチポイント GRE)および IPsec トンネルを確立するためには、 crypto isakmp policy コマンドを使用して、Internet Key Exchange(IKE; インターネット キー エクスチェンジ)ポリシーを定義しておく必要があります。

Multipoint GRE(mGRE; マルチポイント GRE)および IPsec トンネルを確立するためには、 crypto isakmp policy コマンドを使用して、Internet Key Exchange(IKE; インターネット キー エクスチェンジ)ポリシーを定義しておく必要があります。

•![]() NAT 透過性対応の拡張機能を有効にするには、トランスフォーム セットに対して IPsec トランスポート モードを使用する必要があります。また、NAT 透過性が有効であれば、(User Datagram Protocol(UDP; ユーザ データグラム プロトコル)ポートを使用して 2 つの IP アドレスを区別する Peer Address Translation(PAT; ピア アドレス変換)により)2 つのピア(IKE および IPsec)を同一の IP アドレスに変換できますが、DMVPN に対しては、この機能はサポートされません。DMVPN スポークの IP アドレスは、NAT 変換後、各 DMVPN スポークごとに一意であることが必要です。ただし、NAT 変換前の IP アドレスであれば、DMVPN スポーク間で重複していてもかまいません。

NAT 透過性対応の拡張機能を有効にするには、トランスフォーム セットに対して IPsec トランスポート モードを使用する必要があります。また、NAT 透過性が有効であれば、(User Datagram Protocol(UDP; ユーザ データグラム プロトコル)ポートを使用して 2 つの IP アドレスを区別する Peer Address Translation(PAT; ピア アドレス変換)により)2 つのピア(IKE および IPsec)を同一の IP アドレスに変換できますが、DMVPN に対しては、この機能はサポートされません。DMVPN スポークの IP アドレスは、NAT 変換後、各 DMVPN スポークごとに一意であることが必要です。ただし、NAT 変換前の IP アドレスであれば、DMVPN スポーク間で重複していてもかまいません。

•![]() DMVPN 内のトラフィック セグメンテーション(2547oDMVPN)をイネーブルにするには、 mpls ip コマンドを使用して、Multiprotocol Label Switching(MPLS; マルチプロトコル ラベル スイッチング)を設定する必要があります。

DMVPN 内のトラフィック セグメンテーション(2547oDMVPN)をイネーブルにするには、 mpls ip コマンドを使用して、Multiprotocol Label Switching(MPLS; マルチプロトコル ラベル スイッチング)を設定する必要があります。

DMVPN の制約事項

•![]() この機能の特長である 「スポークツースポーク トンネルのダイナミック作成」 を活用するためには、Internet Security Association and Key Management Protocol(ISAKMP; インターネット セキュリティ アソシエーションおよび鍵管理プロトコル)認証に対して、IKE 証明書またはワイルドカード事前共有キーを使用する必要があります。

この機能の特長である 「スポークツースポーク トンネルのダイナミック作成」 を活用するためには、Internet Security Association and Key Management Protocol(ISAKMP; インターネット セキュリティ アソシエーションおよび鍵管理プロトコル)認証に対して、IKE 証明書またはワイルドカード事前共有キーを使用する必要があります。

(注) ただし、スポーク ルータが 1 つでもセキュリティを突破されれば外部から VPN へ侵入できるため、ワイルドカード事前共有キーは使用しないことを強く推奨します。

•![]() DMVPN ネットワークのポイントツーポイント トンネルまたはマルチポイント GRE トンネルでは、GRE トンネル キープアライブ(GRE インターフェイスの下での keepalive コマンド)はサポートされていません。

DMVPN ネットワークのポイントツーポイント トンネルまたはマルチポイント GRE トンネルでは、GRE トンネル キープアライブ(GRE インターフェイスの下での keepalive コマンド)はサポートされていません。

•![]() DMVPN の機能性を最大限に引き出すためにも、最新の Cisco IOS ソフトウェア リリース 12.4 mainline、12.4T、または 12.2(18)SXF を使用することを推奨します。

DMVPN の機能性を最大限に引き出すためにも、最新の Cisco IOS ソフトウェア リリース 12.4 mainline、12.4T、または 12.2(18)SXF を使用することを推奨します。

•![]() NAT のタイプが共に PAT である 2 つの NAT デバイスのそれぞれの後にスポークが配置されている場合、その 2 つのスポーク間でセッションが開始されても、そのセッションは確立できません。

NAT のタイプが共に PAT である 2 つの NAT デバイスのそれぞれの後にスポークが配置されている場合、その 2 つのスポーク間でセッションが開始されても、そのセッションは確立できません。

次に、NAT インターフェイスにおける PAT の 1 つの設定例を示します。

Cisco 6500 および Cisco 7600 における DMVPN サポート

Cisco 6500 および Cisco 7600 におけるブレードツーブレード スイッチオーバー

•![]() DMVPN では、Cisco 6500 および Cisco 7600 におけるブレードツーブレード スイッチオーバーはサポートされていません。

DMVPN では、Cisco 6500 および Cisco 7600 におけるブレードツーブレード スイッチオーバーはサポートされていません。

DMVPN ハブとしての Cisco 6500 および Cisco 7600

•![]() DMVPN ハブとして機能する Cisco 6500 または Cisco 7600 は、NAT ルータの後に配置できせん。

DMVPN ハブとして機能する Cisco 6500 または Cisco 7600 は、NAT ルータの後に配置できせん。

•![]() Cisco 6500 または Cisco 7600 が DMVPN ハブとして機能している場合は、NAT の後にあるスポークにそれぞれ Cisco 6500 または Cisco 7600 を使用するか、ルータを Cisco IOS ソフトウェア リリース 12.3(11)T02 以降にアップグレードする必要があります。

Cisco 6500 または Cisco 7600 が DMVPN ハブとして機能している場合は、NAT の後にあるスポークにそれぞれ Cisco 6500 または Cisco 7600 を使用するか、ルータを Cisco IOS ソフトウェア リリース 12.3(11)T02 以降にアップグレードする必要があります。

DMVPN スポークとしての Cisco 6500 または Cisco 7600

•![]() Cisco 6500 または Cisco 7600 が スポークとして機能している場合は、ハブを NAT の後に配置できません。

Cisco 6500 または Cisco 7600 が スポークとして機能している場合は、ハブを NAT の後に配置できません。

•![]() Cisco 6500 または Cisco 7600 が DMVPN スポークとして機能している場合は、ハブとしてそれぞれ Cisco 6500 または Cisco 7600 を使用するか、ルータを Cisco IOS ソフトウェア リリース 12.3(11)T02 以降にアップグレードする必要があります。

Cisco 6500 または Cisco 7600 が DMVPN スポークとして機能している場合は、ハブとしてそれぞれ Cisco 6500 または Cisco 7600 を使用するか、ルータを Cisco IOS ソフトウェア リリース 12.3(11)T02 以降にアップグレードする必要があります。

DMVPN ハブまたは DMVPN スポークとしてのスーパーバイザ エンジン

•![]() DMVPN ハブまたは DMVPN スポークとして使用できるスーパーバイザ エンジンは、スーパーバイザ エンジン 720 だけです。スーパーバイザ エンジン 2 は使用できません。

DMVPN ハブまたは DMVPN スポークとして使用できるスーパーバイザ エンジンは、スーパーバイザ エンジン 720 だけです。スーパーバイザ エンジン 2 は使用できません。

•![]() Cisco 6500 および Cisco 7600 では、GRE による暗号化マルチキャストはサポートされていません。

Cisco 6500 および Cisco 7600 では、GRE による暗号化マルチキャストはサポートされていません。

•![]() 同一の DMVPN ノード上に 2 つの mGRE インターフェイスが存在し、そのどちらもトンネル キーを持たない場合、それぞれの mGRE インターフェイスに対して一意のトンネル送信元アドレス(またはインターフェイス)を設定する必要があります。

同一の DMVPN ノード上に 2 つの mGRE インターフェイスが存在し、そのどちらもトンネル キーを持たない場合、それぞれの mGRE インターフェイスに対して一意のトンネル送信元アドレス(またはインターフェイス)を設定する必要があります。

•![]() Cisco 6500 または Cisco 7600 では、各 GRE インターフェイス(マルチポイントまたはポイントツーポイント)に対して一意のトンネル送信元アドレス(またはインターフェイス)を設定する必要があります。

Cisco 6500 または Cisco 7600 では、各 GRE インターフェイス(マルチポイントまたはポイントツーポイント)に対して一意のトンネル送信元アドレス(またはインターフェイス)を設定する必要があります。

•![]() ip tcp adjust-mss 、 qos pre-classify tunnel vrf 、 tunnel path-mtu-discovery 、および tunnel vrf の各コマンドは、DMVPN での mGRE ではサポートされていません。

ip tcp adjust-mss 、 qos pre-classify tunnel vrf 、 tunnel path-mtu-discovery 、および tunnel vrf の各コマンドは、DMVPN での mGRE ではサポートされていません。

•![]() Cisco 6500 または Cisco 7600 では、DMVPN パケットに対して QoS は使用できません。

Cisco 6500 または Cisco 7600 では、DMVPN パケットに対して QoS は使用できません。

•![]() GRE(マルチポイントまたはポイントツーポイント)インターフェイスのトンネル キーは、Cisco 6500 プラットフォームまたは Cisco 7600 プラットフォーム上の ASIC スイッチング ハードウェアでは使用できません。トンネル キーを設定した場合、スループット パフォーマンスが著しく低下します。

GRE(マルチポイントまたはポイントツーポイント)インターフェイスのトンネル キーは、Cisco 6500 プラットフォームまたは Cisco 7600 プラットフォーム上の ASIC スイッチング ハードウェアでは使用できません。トンネル キーを設定した場合、スループット パフォーマンスが著しく低下します。

•![]() Cisco IOS Release 12.3(11)T3 およびリリース 12.3(14)T では、mGRE インターフェイスにトンネル キーを設定しなければならないという要件はなくなりました。そのため、DMVPN ノードとして Cisco 6500 または Cisco 7600 を使用している DMVPN ネットワークでは、Cisco 6500 プラットフォームまたは Cisco 7600 プラットフォームのスループット パフォーマンスを維持できるように、すべての DMVPN ノードからトンネル キーを削除することを推奨します。

Cisco IOS Release 12.3(11)T3 およびリリース 12.3(14)T では、mGRE インターフェイスにトンネル キーを設定しなければならないという要件はなくなりました。そのため、DMVPN ノードとして Cisco 6500 または Cisco 7600 を使用している DMVPN ネットワークでは、Cisco 6500 プラットフォームまたは Cisco 7600 プラットフォームのスループット パフォーマンスを維持できるように、すべての DMVPN ノードからトンネル キーを削除することを推奨します。

•![]() DMVPN ネットワーク内に、トンネル キーが設定されていない DMVPN ノードが 1 つでもある場合は、すべての DMVPN ノードに対してトンネル キーを設定しないようにする必要があります。

DMVPN ネットワーク内に、トンネル キーが設定されていない DMVPN ノードが 1 つでもある場合は、すべての DMVPN ノードに対してトンネル キーを設定しないようにする必要があります。

•![]() Customer Equipment(CE; カスタマー装置)の DMVPN スポークが、MPLS クラウド全体にある他の CE と通信する必要がある場合は、Provider Equipment(PE; プロバイダー装置)の DMVPN ハブに対して mls mpls tunnel-recir コマンドを設定する必要があります。

Customer Equipment(CE; カスタマー装置)の DMVPN スポークが、MPLS クラウド全体にある他の CE と通信する必要がある場合は、Provider Equipment(PE; プロバイダー装置)の DMVPN ハブに対して mls mpls tunnel-recir コマンドを設定する必要があります。

•![]() mGRE インターフェイスを設定する際は IP 最大伝送ユニットとして十分大きな値を指定することを推奨します(ルート プロセッサでフラグメンテーションが実行されないようにするには 1400 パケット)。

mGRE インターフェイスを設定する際は IP 最大伝送ユニットとして十分大きな値を指定することを推奨します(ルート プロセッサでフラグメンテーションが実行されないようにするには 1400 パケット)。

•![]() Enhanced Interior Gateway Routing Protocol(EIGRP)は使用しないことを推奨します。

Enhanced Interior Gateway Routing Protocol(EIGRP)は使用しないことを推奨します。

DMVPN について

DMVPN 機能を設定するためには、次の概念を理解しておく必要があります。

•![]() 「DMVPN:DMVPN 内のトラフィック セグメンテーションのイネーブル化」

「DMVPN:DMVPN 内のトラフィック セグメンテーションのイネーブル化」

DMVPN の特長

•![]() ハブ ルータでは現在、クリプト マップ特性、暗号アクセス リスト、および GRE トンネル インターフェイスを定義するための設定行が、スポーク ルータごとに個別に用意されています。DMVPN 機能を使用すれば、ハブ ルータ上で mGRE トンネル インターフェイスおよび IPsec プロファイルをそれぞれ 1 つずつ設定するだけで、すべてのスポーク ルータに対応できるようになり、暗号アクセス リストを設定する必要もなくなります。そのため、ネットワークに新たなスポーク ルータが追加された場合でも、ハブ ルータにおける設定の情報量は変わりません。

ハブ ルータでは現在、クリプト マップ特性、暗号アクセス リスト、および GRE トンネル インターフェイスを定義するための設定行が、スポーク ルータごとに個別に用意されています。DMVPN 機能を使用すれば、ハブ ルータ上で mGRE トンネル インターフェイスおよび IPsec プロファイルをそれぞれ 1 つずつ設定するだけで、すべてのスポーク ルータに対応できるようになり、暗号アクセス リストを設定する必要もなくなります。そのため、ネットワークに新たなスポーク ルータが追加された場合でも、ハブ ルータにおける設定の情報量は変わりません。

•![]() DMVPN アーキテクチャでは、複数のスポークを 1 つのマルチポイント GRE インターフェイスにまとめることができます。これにより、IPsec のネイティブ インストールで、物理インターフェイスまたは論理インターフェイスをスポークごとに別々に設定する必要はなくなります。

DMVPN アーキテクチャでは、複数のスポークを 1 つのマルチポイント GRE インターフェイスにまとめることができます。これにより、IPsec のネイティブ インストールで、物理インターフェイスまたは論理インターフェイスをスポークごとに別々に設定する必要はなくなります。

•![]() GRE では、送信元および宛先のピア アドレスは、NHRP により設定または解決されます。これによって、直ちに、またはマルチポイント GRE トンネルに対し GRE のピア アドレスが NHRP を介して解決された時点で、ポイントツーポイント GRE トンネリングに対して IPsec がトリガーされます。

GRE では、送信元および宛先のピア アドレスは、NHRP により設定または解決されます。これによって、直ちに、またはマルチポイント GRE トンネルに対し GRE のピア アドレスが NHRP を介して解決された時点で、ポイントツーポイント GRE トンネリングに対して IPsec がトリガーされます。

•![]() ポイントツーポイント GRE および IPsec ハブアンドスポークによる VPN ネットワークでは、ハブ ルータを設定する際にスポーク ルータの物理インターフェイス IP アドレスが必要となります。これは、IP アドレスが GRE トンネル宛先アドレスとして設定される必要があるためです。一方、DMVPN 機能を使用すれば、スポーク ルータに対して、ダイナミック物理インターフェイス IP アドレス(通常はケーブル接続や DSL 接続に使用)を設定できます。スポーク ルータは、オンライン状態になると、ハブ ルータへ登録パケットを送信します。これらの登録パケットには、このスポークの現在の物理インターフェイス IP アドレスが記述されています。

ポイントツーポイント GRE および IPsec ハブアンドスポークによる VPN ネットワークでは、ハブ ルータを設定する際にスポーク ルータの物理インターフェイス IP アドレスが必要となります。これは、IP アドレスが GRE トンネル宛先アドレスとして設定される必要があるためです。一方、DMVPN 機能を使用すれば、スポーク ルータに対して、ダイナミック物理インターフェイス IP アドレス(通常はケーブル接続や DSL 接続に使用)を設定できます。スポーク ルータは、オンライン状態になると、ハブ ルータへ登録パケットを送信します。これらの登録パケットには、このスポークの現在の物理インターフェイス IP アドレスが記述されています。

•![]() DMVPN 機能を使用すると、ダイレクト トンネルに対するスポークツースポーク設定を行う必要がなくなります。現在、スポーク ルータ間でパケットを送信する必要がある場合は、要求されたターゲット スポーク ルータの宛先アドレスを NHRP を使用してダイナミックに指定できるようになっています(送信元スポーク ルータへの要求を処理する NHRP サーバの役割はハブ ルータが受け持ちます)。この 2 つのスポーク ルータ間には、データが直接転送されるように、IPsec トンネルがダイナミックに作成されます。

DMVPN 機能を使用すると、ダイレクト トンネルに対するスポークツースポーク設定を行う必要がなくなります。現在、スポーク ルータ間でパケットを送信する必要がある場合は、要求されたターゲット スポーク ルータの宛先アドレスを NHRP を使用してダイナミックに指定できるようになっています(送信元スポーク ルータへの要求を処理する NHRP サーバの役割はハブ ルータが受け持ちます)。この 2 つのスポーク ルータ間には、データが直接転送されるように、IPsec トンネルがダイナミックに作成されます。

•![]() サービス プロバイダーにより導入された Multiprotocol Label Switching(MPLS; マルチプロトコル ラベル スイッチング)ネットワークは、DMVPN を使用することで、その機能性を拡張できます。これにより、ハブおよびスポークの設定が容易になるほか、ダイナミックにアドレス指定される Customer Premises Equipment(CPE; 宅内装置)のサポートや、ゼロタッチ プロビジョニングによる DMVPN へのスポークの追加が可能となります。

サービス プロバイダーにより導入された Multiprotocol Label Switching(MPLS; マルチプロトコル ラベル スイッチング)ネットワークは、DMVPN を使用することで、その機能性を拡張できます。これにより、ハブおよびスポークの設定が容易になるほか、ダイナミックにアドレス指定される Customer Premises Equipment(CPE; 宅内装置)のサポートや、ゼロタッチ プロビジョニングによる DMVPN へのスポークの追加が可能となります。

DMVPN の機能設計

DMVPN 機能は、GRE トンネル、IPsec 暗号化、および NHRP ルーティングを組み合せることで、ユーザの設定操作を容易にするためのものです。設定は、暗号プロファイル、およびトンネル エンドポイントのダイナミック ディスカバリを介して行われ、このうち暗号プロファイルを使用することで、スタティック クリプト マップを定義する必要がなくなります。

この機能は、シスコが開発した次の 2 つの拡張標準テクノロジーがベースになっています。

•![]() NHRP:クライアント/サーバ プロトコルの 1 つ。ハブがサーバの役割を果たし、スポークがクライアントとして機能します。ハブには、各スポークのパブリック インターフェイス アドレスが格納された NHRP データベースが保持されます。各スポークでは、起動時にそれぞれの実際のアドレスが登録され、ダイレクト トンネルを確立する場合には、NHRP サーバに対し、宛先スポークの実際のアドレスに関する照会が行われます。

NHRP:クライアント/サーバ プロトコルの 1 つ。ハブがサーバの役割を果たし、スポークがクライアントとして機能します。ハブには、各スポークのパブリック インターフェイス アドレスが格納された NHRP データベースが保持されます。各スポークでは、起動時にそれぞれの実際のアドレスが登録され、ダイレクト トンネルを確立する場合には、NHRP サーバに対し、宛先スポークの実際のアドレスに関する照会が行われます。

•![]() mGRE トンネル インターフェイス:1 つの GRE インターフェイスで複数の IPsec トンネルをサポートできるため、設定のデータ量が少なくなり、設定操作も簡単になります。

mGRE トンネル インターフェイス:1 つの GRE インターフェイスで複数の IPsec トンネルをサポートできるため、設定のデータ量が少なくなり、設定操作も簡単になります。

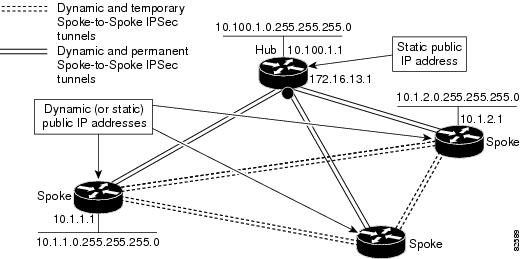

図 1 に示したトポロジと、それに続く箇条書きは、この機能のしくみを説明したものです。

•![]() 各スポークとハブの間は、永続的な IPsec トンネルで接続されています。ネットワーク内に存在するスポーク間を接続するのは、永続的な IPsec トンネルではありません。各スポークは、NHRP サーバのクライアントとして登録されます。

各スポークとハブの間は、永続的な IPsec トンネルで接続されています。ネットワーク内に存在するスポーク間を接続するのは、永続的な IPsec トンネルではありません。各スポークは、NHRP サーバのクライアントとして登録されます。

•![]() 各スポークでは、他のスポーク上にある宛先(プライベート)サブネットへパケットを送信する場合、NHRP サーバに対し、宛先(ターゲット)スポークの実際(外部)のアドレスについて照会が行われます。

各スポークでは、他のスポーク上にある宛先(プライベート)サブネットへパケットを送信する場合、NHRP サーバに対し、宛先(ターゲット)スポークの実際(外部)のアドレスについて照会が行われます。

•![]() 発信側のスポークでは、ターゲット スポークのピア アドレスを「学習」すると、ターゲット スポークへのダイナミック IPsec トンネルを起動できるようになります。

発信側のスポークでは、ターゲット スポークのピア アドレスを「学習」すると、ターゲット スポークへのダイナミック IPsec トンネルを起動できるようになります。

•![]() マルチポイント GRE インターフェイスを介してスポークツースポーク トンネルが構成されます。

マルチポイント GRE インターフェイスを介してスポークツースポーク トンネルが構成されます。

•![]() スポーク間にトラフィックが発生するたびに、オンデマンドでスポークツースポーク リンクが確立されます。スポークツースポーク リンクが確立されると、パケットはハブをバイパスし、スポークツースポーク トンネルを使用できるようになります。

スポーク間にトラフィックが発生するたびに、オンデマンドでスポークツースポーク リンクが確立されます。スポークツースポーク リンクが確立されると、パケットはハブをバイパスし、スポークツースポーク トンネルを使用できるようになります。

(注) スポークツースポーク トンネルに対して不稼動度が事前に設定されている場合、ルータでは、それに基づいてトンネルが切断されリソースが確保されます(IPsec Security Association(SA; セキュリティ アソシエーション))。

IPsec プロファイル

IPsec プロファイルを使用すると、主要な IPsec ポリシー情報を 1 つの設定エンティティにまとめることができます。この設定エンティティは、他の設定項目から名前を指定して参照することが可能です。これによりユーザは、ただ 1 つの設定行で、GRE トンネル保護などの機能を設定できます。IPsec プロファイルを参照すれば、ユーザがクリプト マップの設定をすべて行う必要はなくなります。IPsec プロファイルに含まれているのは IPsec 情報だけで、アクセス リスト情報やピアリング情報は含まれていません。

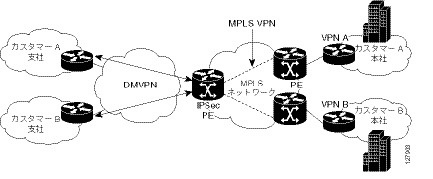

VRF 統合 DMVPN

VPN Routing and Forwarding(VRF; VPN ルーティング/転送)統合 DMVPN を使用すると、DMVPN マルチポイント インターフェイスを MPLS VPN にマッピングできます。このマッピングにより、Internet Service Provider(ISP; インターネット サービス プロバイダー)は、ネットワークに接続されていない環境(ブランチ オフィスなど)をそれぞれの MPLS VPN にマッピングすることによって、既存の MPLS VPN サービスを拡張できます。CE ルータは、DMVPN PE ルータで終端され、トラフィックは MPLS VPN の VRF インスタンスに配置されます。

DMVPN と MPLS VPN は、次の 2 つの方法で通信できます。

1.![]() ip vrf forwarding コマンドを使用して、データ IP パケット(mGRE/IPsec トンネル内部のパケット)を MPLS VPN に投入します。 ip vrf forwarding コマンドは、Cisco IOS Release 12.3(6) およびリリース 12.3(7)T の DMVPN でサポートされています。

ip vrf forwarding コマンドを使用して、データ IP パケット(mGRE/IPsec トンネル内部のパケット)を MPLS VPN に投入します。 ip vrf forwarding コマンドは、Cisco IOS Release 12.3(6) およびリリース 12.3(7)T の DMVPN でサポートされています。

2.![]() tunnel vrf コマンドを使用して、MPLS VPN 内の mGRE/IPsec トンネル パケットそのものを転送(ルーティング)します。 tunnel vrf コマンドは、Cisco IOS Release 12.3(11)T でサポートされていますが、Cisco IOS Release 12.2(18)SXE ではサポートされていません。

tunnel vrf コマンドを使用して、MPLS VPN 内の mGRE/IPsec トンネル パケットそのものを転送(ルーティング)します。 tunnel vrf コマンドは、Cisco IOS Release 12.3(11)T でサポートされていますが、Cisco IOS Release 12.2(18)SXE ではサポートされていません。

(注) VRF の場合、クリアテキストのデータ IP パケットは、ip vrf forwarding コマンドを使用して転送され、暗号化されたトンネル IP パケットは、tunnel vrf コマンドを使用して転送されます。

ip vrf forwarding コマンドと tunnel vrf コマンドは、同時に使用することもできます。同時に使用する場合、各コマンドの VRF 名は同じであっても異なっていても構いません。

クリアテキストのデータ IP パケットを VRF へ転送する方法の詳細については、 「VRF へのクリアテキスト データ IP パケット転送の設定」 を参照してください。暗号化されたトンネル パケットを VRF へ転送するための設定方法については、 「VRF への暗号化トンネル パケット転送の設定」 を参照してください。

VRF の設定に関する詳細については、 「関連資料」 のリファレンスを参照してください。

図 2 は、VRF 統合 DMVPN の典型的なシナリオを示したものです。

DMVPN:DMVPN 内のトラフィック セグメンテーションのイネーブル化

Cisco IOS Release 12.4(11)T は、DMVPN トンネル内の VPN トラフィックをセグメント化できるように機能拡張されています。VRF インスタンスには、MPLS を使用して、その送信元および宛先を示すラベルが付けられています。

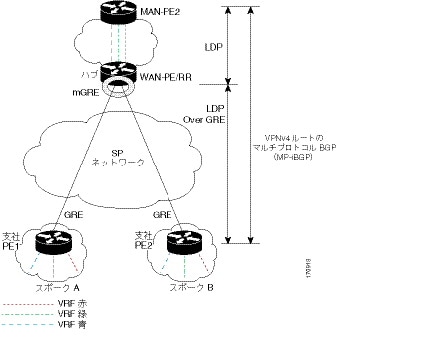

図 3 に示す図と、それに続く箇条書きは、DMVPN 内におけるトラフィック セグメンテーションのしくみを説明したものです。

•![]() この図では、WAN-PE/ルート リフレクタがハブであり、クライアントがスポーク(PE ルータ)になっています。

この図では、WAN-PE/ルート リフレクタがハブであり、クライアントがスポーク(PE ルータ)になっています。

•![]() VRF は 3 つあり、それぞれ赤、緑、青で表してあります。

VRF は 3 つあり、それぞれ赤、緑、青で表してあります。

•![]() 各スポークは、ハブとネイバー関係にある(Multiprotocol Border Gateway Protocol(MP-iBGP; マルチプロトコル ボーダー ゲートウェイ プロトコル)ペアリング)と同時に、ハブへの GRE トンネルを持っています。

各スポークは、ハブとネイバー関係にある(Multiprotocol Border Gateway Protocol(MP-iBGP; マルチプロトコル ボーダー ゲートウェイ プロトコル)ペアリング)と同時に、ハブへの GRE トンネルを持っています。

•![]() 各スポークからは、そのルートおよび VPNv4 プレフィクスがハブにアドバタイズされます。

各スポークからは、そのルートおよび VPNv4 プレフィクスがハブにアドバタイズされます。

•![]() ハブでは、アドバタイズされたルートをスポークに再アドバタイズする際、スポークから「学習」したすべての VPNv4 アドレスに対するネクストホップ ルートとして自身の IP を設定し、VPN ごとにローカルの MPLS ラベルを割り当てます。結果として、スポーク A からスポーク B へのトラフィックは、ハブを介してルーティングされることになります。

ハブでは、アドバタイズされたルートをスポークに再アドバタイズする際、スポークから「学習」したすべての VPNv4 アドレスに対するネクストホップ ルートとして自身の IP を設定し、VPN ごとにローカルの MPLS ラベルを割り当てます。結果として、スポーク A からスポーク B へのトラフィックは、ハブを介してルーティングされることになります。

1.![]() スポーク A により、VPNv4 ルートがハブにアドバタイズされ、VPN にラベル X が割り当てられます。

スポーク A により、VPNv4 ルートがハブにアドバタイズされ、VPN にラベル X が割り当てられます。

2.![]() ハブでは、スポーク B にルートをアドバタイズする際、ラベルが Y に変更されます。

ハブでは、スポーク B にルートをアドバタイズする際、ラベルが Y に変更されます。

3.![]() スポーク B では、スポーク A に送信すべきトラフィックがあると、ラベル Y が適用され、そのトラフィックがハブに送信されます。

スポーク B では、スポーク A に送信すべきトラフィックがあると、ラベル Y が適用され、そのトラフィックがハブに送信されます。

4.![]() ハブでは、ラベル Y を削除し、ラベル X を適用することで、VPN ラベルの付け替えが行われ、その上でトラフィックがスポーク A に送信されます。

ハブでは、ラベル Y を削除し、ラベル X を適用することで、VPN ラベルの付け替えが行われ、その上でトラフィックがスポーク A に送信されます。

NAT 透過性対応 DMVPN

DMVPN スポークは通常、NAT ルータの後に配置されます。この NAT ルータは通常、スポーク サイトの ISP により制御され、その外部インターフェイス アドレスは、プライベート IP アドレスに基づき ISP によって動的に割り当てられます(Internet Engineering Task Force(IETF; インターネット技術特別調査委員会)の RFC 1918 で規定)。

Cisco IOS の 12.3(6) および 12.3(7)T よりも前のリリースでは、これらのスポーク ルータが DMVPN ネットワークに関与するためには、IPsec トンネル モードを使用する必要がありました。さらに、割り当てられた外部インターフェイスのプライベート IP は、DMVPN ネットワーク全体の中で一意であることが必要でした。ISAKMP および IPsec では、NAT-Transparency(NAT-T; NAT 透過性)のネゴシエーションと、このスポークのプライベート IP アドレスに関して正しい NAT パブリック アドレスを「学習」できますが、NHRP では、そのマッピング エントリとして、スポークのプライベート IP アドレスを「参照」して使用することしかできません。NAT 透過性対応 DMVPN の機能拡張により、現在 NHRP では、IPsec トランスポート モード(DMVPN ネットワークで推奨される IPsec モード)が使用されている場合に限り、マッピングに対する NAT パブリック アドレスを学習して使用できるようになっています。スポークのプライベート インターフェイス IP アドレスが DMVPN ネットワーク全体の中で一意でなければならないという制限はなくなりました。NAT の後に配置されていないスポーク ルータについては本来、アップグレードする必要はありませんが、新しい機能を使用する場合は、事前にすべての DMVPN ルータを新しいコードにアップグレードすることを推奨します。NAT の後に配置されているスポーク ルータは、アップグレードされた後でも、ハブ ルータがアップグレードされるまでは、新しい設定(IPsec トランスポート モード)に切り替えることはできません。

Cisco IOS Release 12.3(9a) およびリリース 12.3(11)T では、ハブ DMVPN ルータをスタティック NAT の後に配置できる機能も追加されています。これは、ISAKMP NAT-T サポートの一環として変更されたものです。この機能を使用するためには、DMVPN のスポーク ルータおよびハブ ルータすべてをアップグレードする必要があります。また IPsec ではトランスポート モードを使用する必要があります。

NAT 透過性対応の拡張機能を有効にするには、トランスフォーム セットに対して IPsec トランスポート モードを使用する必要があります。また、NAT 透過性(IKE および IPsec)が有効であれば、(UDP ポートを使用して 2 つの IP アドレスを区別することにより)2 つのピア(IKE および IPsec)を同一の IP アドレスに変換できますが、DMVPN に対しては、この機能はサポートされません。DMVPN スポークの IP アドレスは、NAT 変換後、各 DMVPN スポークごとに一意であることが必要です。ただし、NAT 変換前の IP アドレスであれば、DMVPN スポーク間で重複していてもかまいません。

図 4 は、NAT 透過性対応 DMVPN のシナリオを図示したものです。

(注) Cisco IOS の 12.4(6)T 以前のリリースでは、NAT の後に配置された DMVPN スポークは、ダイナミック ダイレクト スポークツースポーク トンネルには関与しません。NAT の後に配置されたスポークを送信元または宛先とするトラフィックは、DMVPN ハブ ルータを使用して転送されます。同一の DMVPN ネットワーク内にあって、NAT の後に配置されていない 2 つの DMVPN スポーク間には、ダイナミック ダイレクト スポークツースポーク トンネルを作成できます。

Cisco IOS の 12.4(6)T 以降のリリースでは、NAT の後に配置された DMVPN スポークは、ダイナミック ダイレクト スポークツースポーク トンネルに関与できます。これらのスポークは、PAT ではなく NAT を実行する NAT 機器の後に配置する必要があります。この NAT 機器では、スポーク/スポーク接続の場合でも、スポークは、スポーク/ハブ接続の場合と同じ外部 NAT IP アドレスに変換されます。1 つの NAT 機器の後に DMVPN スポークが複数配置されている場合、その NAT 機器では、それらの各 DMVPN スポークを別々の外部 NAT IP アドレスに変換する必要があります。ただし、それらのスポーク間には、ダイレクト スポーク/スポーク トンネルを構成できない場合があります。スポーク/スポーク トンネルを構成できない場合、スポーク/スポーク パケットは、スポーク/ハブ/スポーク パスを介して転送されることになります。

DMVPN でのコール アドミッション制御

DMVPN ネットワークでは、確立しようとするトンネル数の増加に伴って、DMVPN ルータが「過負荷」状態になることも少なくありません。コール アドミッション制御を使用すると、一度に確立できるトンネルの数を制限できます。これにより、ルータのメモリや CPU リソースのオーバーフローを回避できます。

コール アドミッション制御は、DMVPN スポークにおいて、スポーク ルータが開始または受信しようとする ISAKMAP セッション(DMVPN トンネル)の数を制限する場合に有効です。このような制限を課す場合は、コール アドミッション制御の IKE SA 制限を設定します。これによりルータでは、現在の ISAKMP SA 数が制限数を超過すると、新たな ISAKMP セッション要求(着信および発信)が廃棄されます。

またコール アドミッション制御は、DMVPN ハブにおいて、同時に確立される DMVPN トンネル数のレートを制限する場合にも有効です。このようなレート制限を課す場合は、コール アドミッション制御のシステム リソース制限を設定します。これによりルータでは、システムの使用率が指定値を超過すると、新たな ISAKMP セッション要求(新たな DMVPN トンネル)が廃棄されます。新たなセッション要求が廃棄されることにより、DMVPN ハブ ルータでは現在の ISAKMP セッション要求の処理を完了できます。また、一度廃棄されたセッション要求でも、システムの使用率が低下した時点で再試行されれば、DMVPN ハブ ルータにより処理されます。

DMVPN でのコール アドミッション制御を使用するうえで、特別な設定は必要ありません。コール アドミッション制御の設定に関する詳細については、 「関連資料」 のリファレンスを参照しください。

NHRP のレート制限メカニズム

NHRP は、特定のインターフェイスから送信される NHRP パケットの総数を制限するためのレート制限メカニズムを備えています。デフォルトの制限数は、1 インターフェイスあたり 10 秒間に 100 パケットで、設定には ip nhrp max-send コマンドを使用します。制限数を超過した場合には、次のようなシステム メッセージが表示されます。

このシステム メッセージに関する詳細については、『 12.4T System Message Guide 』を参照してください。

DMVPN の設定方法

ハブ ルータおよびスポーク ルータに対して mGRE/IPsec トンネルリングをイネーブルにするには、グローバル IPsec ポリシー テンプレートを使用して IPsec プロファイルを設定すること、および IPsec 暗号化に使用する mGRE トンネルを設定することが必要です。ここでは、次の各手順について説明します。

•![]() 「IPsec プロファイルの設定」(必須)

「IPsec プロファイルの設定」(必須)

•![]() 「DMVPN 用のハブの設定」(必須)

「DMVPN 用のハブの設定」(必須)

•![]() 「DMVPN 用のスポークの設定」(必須)

「DMVPN 用のスポークの設定」(必須)

•![]() 「VRF へのクリアテキスト データ IP パケット転送の設定」(任意)

「VRF へのクリアテキスト データ IP パケット転送の設定」(任意)

•![]() 「VRF への暗号化トンネル パケット転送の設定」(任意)

「VRF への暗号化トンネル パケット転送の設定」(任意)

•![]() 「DMVPN の設定:DMVPN 内のトラフィック セグメンテーション」

「DMVPN の設定:DMVPN 内のトラフィック セグメンテーション」

•![]() 「DMVPN のトラブルシューティング」(任意)

「DMVPN のトラブルシューティング」(任意)

IPsec プロファイルの設定

IPsec プロファイルには、クリプト マップの設定に使用するものと同じコマンドが多く使用されます。ただし、それらすべてのコマンドが、各 IPsec プロファイルで有効であるわけではありません。IPsec プロファイルの下で発行できるのは、IPsec ポリシーに使用されているコマンドだけです。したがって、IPsec ピア アドレスや、パケットを暗号化するかどうかを照合するための Access Control List(ACL; アクセス コントロール リスト)は指定できません。

前提条件

IPsec プロファイルを設定する場合は、 crypto ipsec transform-set コマンドを使用して、トランスフォーム セットをあらかじめ定義しておく必要があります。

手順の概要

4.![]() set transform-set transform-set-name

set transform-set transform-set-name

6.![]() set security association lifetime { seconds seconds | kilobytes kilobytes }

set security association lifetime { seconds seconds | kilobytes kilobytes }

手順の詳細

次の作業

「DMVPN 用のハブの設定」 および 「DMVPN 用のスポークの設定」 に進みます。

DMVPN 用のハブの設定

mGRE/IPsec 統合用にハブ ルータを設定する(つまり、トンネルと、上記手順で設定した IPsec プロファイルとを関連付ける)場合は、次のコマンドを使用します。

(注) NHRP ネットワーク ID は、ローカルに限って意味を持つため、それぞれ異なっていてもかまいません。導入やメンテナンスの点から見れば、(ip nhrp network-id コマンドを使用して)1 つの DMVPN ネットワーク内にある全ルータに対して一意のネットワーク ID 番号を使用した方が合理的ですが、ここでは必ずしも同一である必要はありません。

手順の概要

4.![]() ip address ip-address mask [ secondary ]

ip address ip-address mask [ secondary ]

6.![]() ip nhrp authentication string

ip nhrp authentication string

7.![]() ip nhrp map multicast dynamic

ip nhrp map multicast dynamic

9.![]() tunnel source { ip-address | type number }

tunnel source { ip-address | type number }

11.![]() tunnel mode gre multipoint

tunnel mode gre multipoint

12.![]() tunnel protection ipsec profile name

tunnel protection ipsec profile name

手順の詳細

DMVPN 用のスポークの設定

mGRE/IPsec 統合用にスポーク ルータを設定する場合は、次のコマンドを使用します。

(注) NHRP ネットワーク ID は、ローカルに限って意味を持つため、それぞれ異なっていてもかまいません。導入やメンテナンスの点から見れば、(ip nhrp network-id コマンドを使用して)1 つの DMVPN ネットワーク内にある全ルータに対して一意のネットワーク ID 番号を使用した方が合理的ですが、ここでは必ずしも同一である必要はありません。

手順の概要

4.![]() ip address ip-address mask [ secondary ]

ip address ip-address mask [ secondary ]

6.![]() ip nhrp authentication string

ip nhrp authentication string

7.![]() ip nhrp map hub-tunnel-ip-address hub-physical-ip-address

ip nhrp map hub-tunnel-ip-address hub-physical-ip-address

8.![]() ip nhrp map multicast hub-physical-ip-address

ip nhrp map multicast hub-physical-ip-address

9.![]() ip nhrp nhs hub-tunnel-ip-address

ip nhrp nhs hub-tunnel-ip-address

11.![]() tunnel source { ip-address | type number }

tunnel source { ip-address | type number }

13.![]() tunnel mode gre multipoint

tunnel mode gre multipoint

tunnel destination hub-physical-ip-address

14.![]() tunnel protection ipsec profile name

tunnel protection ipsec profile name

手順の詳細

VRF へのクリアテキスト データ IP パケット転送の設定

VRF へのクリアテキスト データ IP パケット転送に関する設定手順は、次のとおりです。ここで説明する設定は、「BLUE」という VRF が設定済みであることが前提になっています。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

VRF への暗号化トンネル パケット転送の設定

VRF への暗号化トンネル パケット転送に関する設定手順は、次のとおりです。ここで説明する設定は、「RED」という VRF が設定済みであることが前提になっています。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

DMVPN の設定:DMVPN 内のトラフィック セグメンテーション

トラフィック セグメンテーションの設定には新しいコマンドは使用しませんが、DMVPN トンネル内のトラフィックをセグメント化するためには、いくつかの作業を実行する必要があります。

前提条件

次に説明する作業は、DMVPN トンネル、および「RED」、「BLUE」という 2 つの VRF が設定済みであることが前提になっています。

DMVPN トンネルの設定に関する詳細については、「DMVPN 用のハブの設定」および「DMVPN 用のスポークの設定」を参照してください。VRF の設定に関する詳細については、「VRF へのクリアテキスト データ IP パケット転送の設定」および「VRF への暗号化トンネル パケット転送の設定」を参照してください。

VPN トンネルでの MPLS の有効化

DMVPN トンネル内のトラフィック セグメンテーションは MPLS に依存するため、トラフィックをセグメント化する VRF インスタンスごとに MPLS を設定する必要があります。MPLS の設定に関する詳細については、 『Cisco IOS Multiprotocol Label Switching Configuration Guide, Release 12.4』を参照してください。

手順の概要

手順の詳細

|

|

|

|

|---|---|---|

|

|

||

|

|

||

|

|

||

|

|

ハブ ルータにおけるマルチプロトコル BGP の設定

VPN トラフィックに適用する VPNv4 プレフィクスおよびラベルのアドバタイズをイネーブルにするためには、MP-iBGP を設定する必要があります。ハブをルート リフレクタとして設定する場合は、BGP を使用します。また、すべてのトラフィックがハブを経由してルーティングされるようにする場合は、BGP ルート リフレクタを設定し、ルート リフレクタ クライアント(スポーク)に VPNv4 プレフィクスをアドバタイズする際、ネクスト ホップが自分自身に変更されるようにします。

BGP ルーティング プロトコルの詳細については、『 Cisco IOS IP Routing: BGP Configuration Guide 』の「 BGP Features Roadmap 」の章を参照してください。

手順の概要

4.![]() neighbor ipaddress remote-as as - number

neighbor ipaddress remote-as as - number

5.![]() neighbor ipaddress update-source interface

neighbor ipaddress update-source interface

7.![]() neighbor ipaddress activate

neighbor ipaddress activate

8.![]() neighbor ipaddress send-community extended

neighbor ipaddress send-community extended

9.![]() neighbor ipaddress route-reflector-client

neighbor ipaddress route-reflector-client

10.![]() neighbor ipaddress route-map nexthop out

neighbor ipaddress route-map nexthop out

手順の詳細

スポーク ルータにおけるマルチプロトコル BGP の設定

スポーク ルータおよびハブに対して MP-iBGP を設定する必要があります。DMVPN 内のスポーク ルータごとに、次の手順に従って設定を行います。

手順の概要

4.![]() neighbor ipaddress remote-as as - number

neighbor ipaddress remote-as as - number

5.![]() neighbor ipaddress update-source interface

neighbor ipaddress update-source interface

7.![]() neighbor ipaddress activate

neighbor ipaddress activate

8.![]() neighbor ipaddress send-community extended

neighbor ipaddress send-community extended

手順の詳細

DMVPN のトラブルシューティング

DMVPN の設定後、必要であれば、その DMVPN が正常に動作するかどうかの確認や、DMVPN の統計情報やセッションのクリア、DMVPN のデバッグを次の手順に従って実行できます。

手順の概要

1.![]() clear dmvpn session [ peer { nbma | tunnel } ip-address ] [ interface { tunnel number }] [ vrf vrf-name ] [ static ]

clear dmvpn session [ peer { nbma | tunnel } ip-address ] [ interface { tunnel number }] [ vrf vrf-name ] [ static ]

2.![]() clear dmvpn statistics [ peer { nbma | tunnel } ip-address ] [ interface { tunnel number }] [ vrf vrf-name ]

clear dmvpn statistics [ peer { nbma | tunnel } ip-address ] [ interface { tunnel number }] [ vrf vrf-name ]

3.![]() debug dmvpn {[{ condition [ unmatched ] | [ peer [ nbma | tunnel { ip-address }]] | [ vrf { vrf-name }] | [ interface { tunnel number }]}] | [{ error | detail | packet | all } { nhrp | crypto | tunnel | socket | all }]}

debug dmvpn {[{ condition [ unmatched ] | [ peer [ nbma | tunnel { ip-address }]] | [ vrf { vrf-name }] | [ interface { tunnel number }]}] | [{ error | detail | packet | all } { nhrp | crypto | tunnel | socket | all }]}

6.![]() logging dmvpn [ rate-limit seconds ]

logging dmvpn [ rate-limit seconds ]

7.![]() show crypto ipsec sa [ active | standby ]

show crypto ipsec sa [ active | standby ]

10.![]() show dmvpn [ peer [ nbma | tunnel { ip-address }] | [ network { ip-address } {mask}]] [vrf { vrf-name }] [ interface { tunnel number }] [ detail ] [ static ] [ debug-condition ]

show dmvpn [ peer [ nbma | tunnel { ip-address }] | [ network { ip-address } {mask}]] [vrf { vrf-name }] [ interface { tunnel number }] [ detail ] [ static ] [ debug-condition ]

手順の詳細

ステップ 1![]() DMVPN セッションをクリアする場合は、 clear dmvpn session コマンドを使用します。

DMVPN セッションをクリアする場合は、 clear dmvpn session コマンドを使用します。

次に、ダイナミック DMVPN セッションだけをクリアするためのコマンドの使用例を示します。

Router# clear dmvpn session peer nbma

次に、指定したトンネルのすべての DMVPN セッション(スタティック セッションとダイナミック セッションの両方)をクリアするためのコマンドの使用例を示します。

Router# clear dmvpn session interface tunnel 100 static

ステップ 2![]() DMVPN 関連のカウンタをクリアする場合は、 clear dmvpn statistics コマンドを使用します。次に、指定したトンネル インターフェイスの DMVPN 関連セッション カウンタをクリアするためのコマンドの使用例を示します。

DMVPN 関連のカウンタをクリアする場合は、 clear dmvpn statistics コマンドを使用します。次に、指定したトンネル インターフェイスの DMVPN 関連セッション カウンタをクリアするためのコマンドの使用例を示します。

Router# clear dmvpn statistics peer tunnel 192.0.2.3

ステップ 3![]() DMVPN セッションのデバッグを行う場合は、 debug dmvpn コマンドを使用します。DMVPN のデバッグは、ある特定の条件に応じてイネーブル化/ディセーブル化を切り替えることができます。DMVPN のデバッグには、次のように 3 つのレベルがあります。下位のレベルほど、細部のデバッグを実行できます。

DMVPN セッションのデバッグを行う場合は、 debug dmvpn コマンドを使用します。DMVPN のデバッグは、ある特定の条件に応じてイネーブル化/ディセーブル化を切り替えることができます。DMVPN のデバッグには、次のように 3 つのレベルがあります。下位のレベルほど、細部のデバッグを実行できます。

次に、NHRP、ソケット、トンネル保護、および暗号情報に対するエラー デバッグをすべて表示する条件付き DMVPN デバッグをイネーブルにするためのコマンドの使用例を示します。

ステップ 4![]() debug nhrp condition コマンドを使用すると、ある特定の条件に応じてデバッグのイネーブル化とディセーブル化を切り替えることができます。次に、条件付き NHRP デバッグをイネーブルにするためのコマンドの使用例を示します。

debug nhrp condition コマンドを使用すると、ある特定の条件に応じてデバッグのイネーブル化とディセーブル化を切り替えることができます。次に、条件付き NHRP デバッグをイネーブルにするためのコマンドの使用例を示します。

ステップ 5![]() debug nhrp error コマンドを使用すると、NHRP のエラー動作に関する情報を表示できます。次に、NHRP のエラー メッセージに対するデバッグをイネーブルにするためのコマンドの使用例を示します。

debug nhrp error コマンドを使用すると、NHRP のエラー動作に関する情報を表示できます。次に、NHRP のエラー メッセージに対するデバッグをイネーブルにするためのコマンドの使用例を示します。

ステップ 6![]() DMVPN のシステム ロギングをイネーブルにする場合は、 logging dmvpn コマンドを使用します。次に、20 秒ごとに 1 つのメッセージが生成される DMVPN のシステム ロギングをイネーブルにするためのコマンドの使用例を示します。

DMVPN のシステム ロギングをイネーブルにする場合は、 logging dmvpn コマンドを使用します。次に、20 秒ごとに 1 つのメッセージが生成される DMVPN のシステム ロギングをイネーブルにするためのコマンドの使用例を示します。

Router(config)# logging dmvpn rate-limit 20

次に、DMVPN メッセージがリスト表示されたシステム ログの例を示します。

%DMVPN-7-CRYPTO_SS: Tunnel101-192.0.2.1 socket is UP

%DMVPN-5-NHRP_NHS: Tunnel101 192.0.2.251 is UP

%DMVPN-5-NHRP_CACHE: Client 192.0.2.2 on Tunnel1 Registered.

%DMVPN-5-NHRP_CACHE: Client 192.0.2.2 on Tunnel101 came UP.

%DMVPN-3-NHRP_ERROR: Registration Request failed for 192.0.2.251 on Tunnel101

ステップ 7![]() show crypto ipsec sa コマンドを使用すると、現在の SA で使用されている設定内容を表示できます。次に、アクティブなデバイスの IPsec SA ステータスだけが表示される出力例を示します。

show crypto ipsec sa コマンドを使用すると、現在の SA で使用されている設定内容を表示できます。次に、アクティブなデバイスの IPsec SA ステータスだけが表示される出力例を示します。

Router# show crypto ipsec sa active

interface: Ethernet0/0

Crypto map tag: to-peer-outside, local addr 209.165.201.3

protected vrf: (none

local ident (addr/mask/prot/port): (192.168.0.1/255.255.255.255/0/0)

remote ident (addr/mask/prot/port): (172.16.0.1/255.255.255.255/0/0)

current_peer 209.165.200.225 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 3, #pkts encrypt: 3, #pkts digest: 3

#pkts decaps: 4, #pkts decrypt: 4, #pkts verify: 4

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 209.165.201.3, remote crypto endpt.: 209.165.200.225

path mtu 1500, media mtu 1500

current outbound spi: 0xD42904F0(3559458032)

inbound esp sas:

spi: 0xD3E9ABD0(3555306448)

transform: esp-3des ,

in use settings ={Tunnel, }

conn id: 2006, flow_id: 6, crypto map: to-peer-outside

sa timing: remaining key lifetime (k/sec): (4586265/3542)

HA last key lifetime sent(k): (4586267)

ike_cookies: 9263635C CA4B4E99 C14E908E 8EE2D79C

IV size: 8 bytes

replay detection support: Y

Status: ACTIVE

ステップ 8![]() show crypto isakmp sa コマンドを使用すると、ピアにおける現在の IKE SA をすべて表示できます。たとえば次の例では、出力は 2 つのピア間の IKE ネゴシエーションが正常に実行されてから表示されます。

show crypto isakmp sa コマンドを使用すると、ピアにおける現在の IKE SA をすべて表示できます。たとえば次の例では、出力は 2 つのピア間の IKE ネゴシエーションが正常に実行されてから表示されます。

ステップ 9![]() show crypto map コマンドを使用すると、クリプト マップの設定内容を表示できます。

show crypto map コマンドを使用すると、クリプト マップの設定内容を表示できます。

次に、クリプト マップの設定が完了した後に表示される出力例を示します。

ステップ 10![]() show dmvpn コマンドを使用すると、DMVPN 固有のセッション情報を表示できます。次に、サマリー情報の出力例を示します。

show dmvpn コマンドを使用すると、DMVPN 固有のセッション情報を表示できます。次に、サマリー情報の出力例を示します。

ステップ 11![]() show ip nhrp traffic コマンドを使用すると、NHRP の統計情報を表示できます。次に、特定のトンネル(tunnel7)に関する出力例を示します。

show ip nhrp traffic コマンドを使用すると、NHRP の統計情報を表示できます。次に、特定のトンネル(tunnel7)に関する出力例を示します。

Router# s how ip nhrp traffic interface tunnel7

Tunnel7: Max-send limit:100Pkts/10Sec, Usage:0%

Sent: Total 79

18 Resolution Request 10 Resolution Reply 42 Registration Request

0 Registration Reply 3 Purge Request 6 Purge Reply

0 Error Indication 0 Traffic Indication

Rcvd: Total 69

10 Resolution Request 15 Resolution Reply 0 Registration Request

36 Registration Reply 6 Purge Request 2 Purge Reply

0 Error Indication 0 Traffic Indication

次の作業

DMVPN の設定に関するトラブルシューティングの際にテクニカル サポートへ問い合せる場合は、 show tech-support コマンドを使用すると、DMVPN セッションに関する情報を取得できます。詳細については、『Cisco IOS Configuration Fundamentals Command Reference』の show tech-support コマンドに関する説明を参照してください。

DMVPN 機能の設定例

DMVPN 用のハブの設定例

次に、マルチポイント GRE/IPsec 統合用のハブ ルータの設定例を示します。これは、すべてのスポーク ルータが対話可能なグローバル IPsec ポリシー テンプレートを使用した設定方法で、各スポークに対する個別の設定を明示的に行う必要はありません。ここでは、EIGRP が、プライベート物理インターフェイスおよびトンネル インターフェイスを介して実行されるように設定されています。

ISAKMP プロファイルの定義および設定に関する詳細については、 「関連資料」 のリファレンスを参照してください。

DMVPN 用のスポークの設定例

次に、スポークの設定例を示します。これは、すべてのスポークを、トンネルおよびインターフェイス アドレス以外すべて同じ内容で設定する方法で、ユーザが行うべき設定操作を軽減できるというメリットがあります。

VRF 対応 DMVPN の設定例

VRF 対応 DMVPN を設定するためには、各 VRF インスタンスに対して DMVPN ネットワークを個別に作成する必要があります。次に、「BLUE」および「RED」という 2 つの DMVPN ネットワークが存在する場合の設定例を示します。Cisco IOS Release 12.2(18)SXE の場合、ハブ上では、各 DMVPN トンネルごとに個別の送信元インターフェイスを使用する必要があります。その他の Cisco IOS Releaseでは、2 つのトンネル インターフェイスに対して同じトンネル送信元を設定できます。ただしこの場合は、 tunnel key コマンドおよび tunnel protection (tunnel protection ipsec profile { name } shared) コマンドを設定する必要があります。

(注) shared キーワードを使用する場合は、Cisco IOS の 12.4(5)、12.4(6)T、またはそれ以降のリリースを実行していることが必要です。これ以外のリリースを実行していると、2 つの mGRE トンネル インターフェイスの IPsec/GRE トンネルが正常に機能しないことがあります。

(注) 上記の設定例では、各 VPN に対して DMVPN が個別に設定されています。2 つの mGRE インターフェイスの NHRP ネットワーク ID および認証キーは、一意であることが必要です。

トラフィック セグメンテーションの有効化(2547oDMVPN)(BGP を使用の場合に限る)の例

次に、Provider Edge(PE; プロバイダー エッジ)デバイスとして動作する 2 つのスポーク間でトラフィックをセグメント化するためのトラフィック セグメンテーションの設定例を示します。

トラフィック セグメンテーションの有効化(2547oDMVPN)(企業ブランチ)の例

次に、企業のブランチ オフィスに配置されている 2 つのスポーク間でトラフィックをセグメント化するための設定例を示します。この例では、DMVPN 内の BGP ネイバーに到達するルートを学習するように、EIGRP が設定されています。

コマンドの出力例:show mpls ldp bindings

コマンドの出力例:show mpls forwarding-table

コマンドの出力例:show ip route vrf red

コマンドの出力例:show ip route vrf blue

コマンドの出力例:show ip bgp neighbors

その他の参考資料

ここでは、DMVPN に関連する参考資料について説明します。

関連資料

|

|

|

|---|---|

『 Generic Routing Encapsulation (GRE) Tunnel Keepalive , Cisco IOS Release 12.2(8)T』 |

|

『 C isco IOS Security Configuration Guide : Secure Connectivity 』 の 「 Configuring Internet Key Exchange for IPSec VPNs 」 |

|

『Cisco IOS Security Configuration Guide: Secure Connectivity』の 「Configuring Security for VPNs with IPsec 」 |

|

『Cisco IOS Security Configuration Guide: Secure Connectivity』の「 VRF-Aware IPsec 」 |

|

『Cisco IOS Multiprotocol Label Switching Configuration Guide』の「 Configuring Multiprotocol Label Switching 」 |

|

『 Cisco IOS IP Routing: BGP Protocols Configuration Guide 』の「 Cisco BGP Overview 」 |

|

『 Cisco IOS Security Configuration Guide: Secure Connectivity』 の「 Certificate to ISAKMP Profile Mapping 」 |

規格

|

|

|

|---|---|

MIB

|

|

|

|---|---|

選択したプラットフォーム、Cisco IOS リリース、および機能セットの MIB を検索してダウンロードする場合は、次の URL にある Cisco MIB Locator を使用します。 |

RFC

|

|

|

|---|---|

シスコのテクニカル サポート

コマンド リファレンス

次に示すコマンドは、この章に記載されている機能または機能群において、新たに導入または変更されたものです。これらのコマンドの詳細については、『 Cisco IOS Security Command Reference 』( http://www.cisco.com/en/US/docs/ios/security/command/reference/sec_book.html )を参照してください。Cisco IOS の全コマンドを参照する場合は、Command Lookup Tool( http://tools.cisco.com/Support/CLILookup )を使用するか、または『 Cisco IOS Master Command List, All Releases 』( http://www.cisco.com/en/US/docs/ios/mcl/allreleasemcl/all_book.html )にアクセスしてください。

DMVPN に関する機能情報

表 1 に、この機能のリリース履歴を示します。

ご使用の Cisco IOS ソフトウェア リリースによっては、コマンドの中に一部使用できないものがあります。特定のコマンドに関するリリース情報については、コマンド リファレンス マニュアルを参照してください。

Cisco Feature Navigator を使用すると、プラットフォームおよびソフトウェア イメージのサポート情報を検索できます。Cisco Feature Navigator を使用すると、Cisco IOS および Catalyst OS ソフトウェア イメージがサポートする特定のソフトウェア リリース、機能セット、またはプラットフォームを確認できます。Cisco Feature Navigator には、 http://www.cisco.com/go/cfn からアクセスします。Cisco.com のアカウントは必要ありません。

(注) 表 1 には、一連の Cisco IOS ソフトウェア リリースのうち、特定の機能が初めて導入された Cisco IOS ソフトウェア リリースだけが記載されています。その機能は、特に断りがない限り、それ以降の一連の Cisco IOS ソフトウェア リリースでもサポートされます。

用語集

AM :Aggressive Mode(AM; アグレッシブ モード)。IKE ネゴシエーション実行中のモードです。Main Mode(MM; メイン モード)と比較すると、AM はいくつかのプロセスが省略されているため動作は速くなりますが、セキュリティ性能は低くなります。Cisco IOS ソフトウェアでは、アグレッシブ モードを開始した IKE ピアには、アグレッシブ モードで応答します。

GRE :Generic Routing Encapsulation(GRE; 総称ルーティング カプセル化)。トンネルを構成することにより、共有 WAN 全体に特定の経路を確保するとともに、特定の宛先へトラフィックを確実に送り届けるため新たなパケット ヘッダーでトラフィックをカプセル化します。トラフィックにとってトンネルの入口となるのはエンドポイントに限られるため、プライベートなネットワークを実現できます。トンネルそのものは、暗号化のように高い機密性を確保する手段にはなりませんが、暗号化されたトラフィックをトンネル経由で送信することは可能です。

GRE トンネリングを使用すると、非 IP トラフィックを IP にカプセル化して、インターネットや IP ネットワーク上に送信することもできます。非 IP トラフィックに該当するのは、Internet Package Exchange(IPX; インターネット パケット交換)プロトコルや AppleTalk プロトコルなどのトラフィックです。

IKE :Internet Key Exchange(IKE; インターネット キー エクスチェンジ)。Oakley 鍵交換や Skeme 鍵交換を ISAKMP フレームワーク内部に実装したハイブリッド プロトコルです。IKE は、他のプロトコルでも使用できますが、初期実装されるのは IPsec です。IKE は、IPsec ピアを認証し、IPsec キーをネゴシエーションし、IPsec セキュリティ アソシエーションを実行します。

IPsec :IP Security(IP セキュリティ)。Internet Engineering Task Force(IETF; インターネット技術特別調査委員会)によって開発されたオープン規格のフレームワークです。IPsec により、インターネットなどの保護されていないネットワーク上で機密性の高い情報を送信する際にセキュリティを確保します。IPsec はネットワーク レイヤで機能し、Cisco ルータなどの参加している IPsec 装置(ピア)間の IP パケットを保護および認証します。

ISAKMP :Internet Security Association and Key Management Protocol(ISAKMP; インターネット セキュリティ アソシエーションおよびキー管理プロトコル)。ペ イロード形式、鍵交換プロトコルの実装メカニズム、およびセキュリティ アソシエーションのネゴシエーションを定義するプロトコル フレームワークです。

MM :Main Mode(MM; メイン モード)。 MM では、IKE ピアに対してより多くのセキュリティ プロポーザルが提供されます。そのため MM は、アグレッシブ モードに比べると動作速度は劣りますが、セキュリティ性能や柔軟性の面では優れたモードです。IKE 認証(RSA シグニチャ、RSA 暗号、または事前共有鍵)では、MM がデフォルトで開始されます。

NHRP : Next Hop Resolution Protocol。 ルータ、アクセス サーバ、およびホストでは、NHRP を使用することで、NonBroadcast MultiAccess(NBMA; 非ブロードキャスト マルチアクセス)ネットワークに接続された他のルータおよびホストのアドレスを検出できます。

シスコによる NHRP の実装では、IETF ドラフト バージョン 11 の NBMA Next Hop Resolution Protocol(NHRP)をサポートしています。

また、IP バージョン 4 および Internet Packet Exchange(IPX; インターネット パケット交換)ネットワーク レイヤをサポートしているほか、リンク レイヤでは、ATM、イーサネット、SMDS、およびマルチポイント トンネル ネットワークもサポートしています。NHRP はイーサネット上で使用できますが、イーサネットではブロードキャストが可能であるため、NHRP をイーサネット メディアに実装する必要はありません。IPX に対してイーサネットのサポートは不要です(サポートはありません)。

PFS :Perfect Forward Secrecy(完全転送秘密)。 これは、導き出される共有秘密値に関連する暗号特性です。PFS を使用すると、1 つの鍵が損なわれても、これ以降の鍵は前の鍵の取得元から取得されないため、前および以降の鍵には影響しません。

SA :Security Association(SA; セキュリティ アソシエーション)。 2 つ以上のエンティティ間で、安全な通信を行うためのセキュリティ サービスをどのように使用するかを規定したものです。たとえば IPsec の SA では、IPsec 接続の際に使用される暗号化アルゴリズム(使用される場合)、認証アルゴリズム、および共有セッション キーが定義されます。

IPsec および IKE では、接続パラメータの識別に必ず SA が使用されます。IKE では、独自に SA をネゴシエーションして確立できます。IPsec の SA は、IKE により確立することも、ユーザ設定により確立することもできます。

VPN :Virtual Private Network(VPN; バーチャル プライベート ネットワーク)。 複数のピアで構成されるフレームワークで、各ピア間では、他のパブリック インフラストラクチャを介して機密データがセキュアに転送されます。このフレームワークでは、すべてのデータをトンネルして暗号化するプロトコルによって、着信ネットワーク トラフィックおよび発信ネットワーク トラフィックが保護されます。また、ネットワークをローカル トポロジの外部にまで拡張できるほか、リモート ユーザがダイレクト ネットワーク接続の状況を確認したり、その機能を利用したりすることも可能です。

トランスフォーム :データ認証、データ機密性、およびデータ圧縮を実現するためにデータ フローで実行される処理のリスト。たとえば、トランスフォームには、HMAC MD5 認証アルゴリズムを使用する ESP プロトコル、56 ビット DES 暗号規格アルゴリズムを使用する AH プロトコルおよび HMAC-SHA 認証アルゴリズムを使用する ESP プロトコルなどがあります。

フィードバック

フィードバック