リンテック株式会社

粘着製品や特殊紙、剥離材などの開発・製造・販売を手がけるリンテック。シール・ラベル用素材をはじめ、半導体や自動車、光学分野など幅広い領域で事業を展開し、世界中の顧客に製品を提供している。

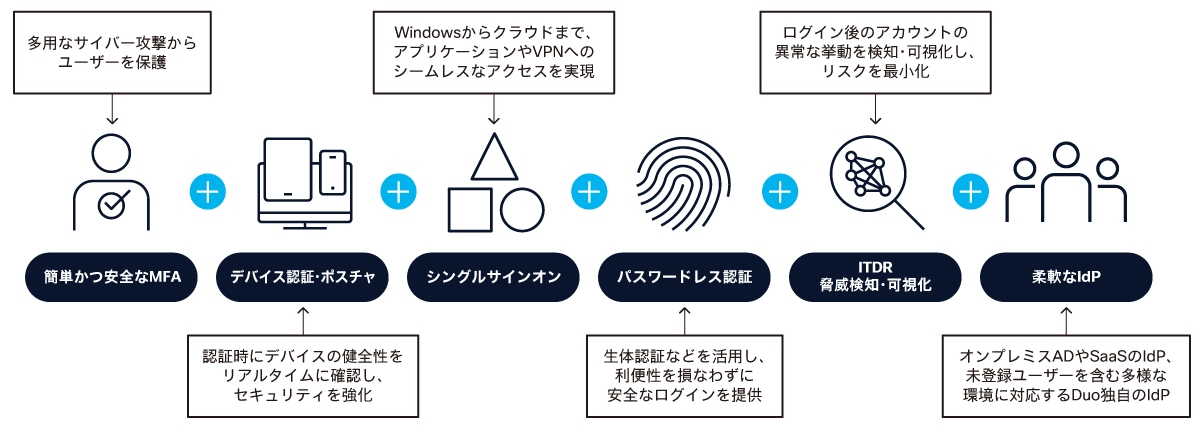

パンデミックを契機にリモートワークが普及し、社外からのアクセスが増加。リンテックでは、VPNを中心とする認証上のセキュリティリスクへの対応が課題となっていました。そこで同社は多要素認証を実現するCisco Duoを導入。導入後にITDR(Identity Threat Detection and Response)機能も追加してアカウントの利用状況の可視化も行い、認証を軸としたセキュリティ強化を進めています。

粘着製品や特殊紙、剥離材などの開発・製造・販売を手がけるリンテック。シール・ラベル用素材をはじめ、半導体や自動車、光学分野など幅広い領域で事業を展開し、世界中の顧客に製品を提供している。

リモートワークの普及により社外から社内システムへのアクセスが増加。VPNを介したアクセスがID/パスワードの窃取や不正アクセスなどの新たなセキュリティリスクを生み出していた。

VPN経由のアクセス増加により、VPN機器の脆弱性の懸念やID/パスワードの窃取リスクが顕在化

認証強化の要として「Cisco Duo」を選定。多要素認証(MFA)に加えてITDRを追加導入し、IDセキュリティを大幅に強化

Cisco Duo(MFA)

Cisco Duo ITDR(Identity Threat Detection and Response)

粘着製品、粘着関連機器、特殊紙、剥離紙、剥離フィルムなどの開発・製造・販売を手がけるリンテック。洗剤やシャンプーのボトルなどのシール・ラベル用の粘着紙・粘着フィルムをはじめ、ガラス飛散防止対策フィルム、屋外サイン用粘着シート、内装用化粧フィルム、自動車関連粘着製品、半導体関連テープ、光学ディスプレイ関連フィルムなど、多様な製品を世界中の顧客に提供しています。

「粘着応用技術」「表面改質技術」「特殊紙・剥離材製造技術」「システム化技術」という四つの技術を融合させ、独自性の高い製品を開発している同社にとって、研究開発や技術に関するデータ、さまざまなノウハウは競争力の源泉。同社は、それらを守るために継続的にセキュリティ強化に取り組んでいます。例えば、製造現場とオフィスのネットワークは物理的に分離するなど、システムやデータへのアクセスも厳格な対策を講じてきました。

そうした中、セキュリティ上の新たな課題が顕在化しました。パンデミックを契機にリモートワークやクラウド活用が急速に進み、社外からVPN経由で社内システムにアクセスする機会が増加したのです。

「VPN機器の脆弱性を狙った攻撃や、アカウント窃取に端を発する不正アクセスによるランサムウェア被害の報道は後をたちません。特に脅威と感じたのが、正規のID/パスワードによる不正アクセスの増加です。 IDやパスワードそのものが窃取されて正規のユーザーとして社内ネットワークやシステムに侵入されると、従来の境界防御では検知できず、気付かないまま長期間にわたって活動されてしまう可能性があります」とリンテックの布施 智章氏は言います。

リンテックでも、実際に侵入を許した事例は確認されていませんが、VPN機器のログには不正アクセスを試みた形跡が残っていたことがあり、ID/パスワードが盗まれた場合も想定した対策が必要だと考えました。

VPNの侵害、とりわけIDやパスワードを窃取されるリスクを意識する中、同社は認証のあり方を再考することにしました。ID/パスワードのみに頼る認証ではなく、より確実に本人かどうかを確認できる仕組みが必要だと考え、複数の要素で本人性を確認する多要素認証(MFA)の導入を決めました。近年、DXに取り組む中でクラウドサービスの利用も拡大しており、多要素認証をVPNアクセスだけでなく、複数のクラウドサービスの共通認証基盤としても利用すれば、クラウドサービスのセキュアな利用にもつながると期待しました。

多要素認証の選定にあたっては、セキュリティ強化と利便性の両立を重視しました。「認証は日常的に利用する仕組みですから、利用者の負担を過度に増やすべきではありません。操作が煩雑になりすぎると、業務に影響が出てしまいます」と布施氏は言います。また利便性を損なわないためには、スマートフォンが手元にない場面でも認証できるなど、多様な利用環境に対応できることも重要と考えました。

さらにIT部門の運用負荷も考慮しました。全社員を対象に展開するため、設定や管理に多くの工数がかかる仕組みは現実的ではありません。「証明書の発行や更新など、導入後、継続的に発生する作業はできるだけ避けるべきと考えました」と布施氏は言います。

これらの要件のもと、同社は国内外の複数の製品を比較。最終候補となった2製品について、情報システム部のメンバーが日常業務の中で実際に利用し、ユーザー目線での認証操作手順や管理画面の使い勝手、既存のIdP( Identity Provider )との連携などについても確認しました。

検討の結果、最終的に採用したのがシスコのCisco Duoです。

セキュリティ強化と利便性の両立については、スマートフォンに通知を送って所有者認証を行うDuo Pushを基本としながら、利用環境に応じてワンタイムパスワードやよりセキュリティレベルの高い生体認証など、複数の認証方式を併用でき、多様な利用環境に対応できることを評価しました。

また運用負荷の面では、証明書の配布や更新を前提とせず、アクセス時に端末の状態を確認し、登録されていない端末や想定外の端末環境からのアクセスを抑止する仕組みにも注目しました。「検討した製品の中で証明書管理を必要とせずに運用できたのはCisco Duoだけでした」と布施氏は言います。

同社は、まず本社を先行拠点としてCisco Duoを導入。その後、全社へと展開しました。すでに約2600名の社員への適用を終えています。

展開にあたっては、情報システム部が事前にユーザー登録と基本設定を行い、各社員が自身の端末で必要な初期設定を行う方法を採用しました。「設定手順をまとめた簡易的なマニュアルを用意しただけで、ユーザーからの問い合わせはほとんどなく、約2カ月という短期間で非常にスムーズに展開できました。今では新しい認証の仕組みが日常業務に溶け込んでおり、社員のセキュリティ意識向上へも寄与しています」(布施氏)。

こうしてCisco Duoによる認証の強化を実現した同社は、次のステップとしてアカウントの利用状況の可視化、ふるまい検知が行えるCisco DuoのITDR(Identity Threat Detection and Response)機能も追加導入しました。Cisco Duoの運用が定着する中で、MFAによる侵入前の対策だけでなく、万が一の侵入後に備えた対策も必要と考えたためです。

ITDRは、アカウントのふるまいや認証情報をモニタリングし、脅威や不正を検出・防御する機能です。例えば、攻撃者に狙われやすいといわれる休職者や退職者などの非アクティブアカウントの可視化や、地理的に不自然な場所からのログイン、過度に認証に失敗しているアカウントなどを検知し、IDをログアウトさせたり、無効化させたりするといった対応を可能にします。既存のCisco Duo環境をそのまま活用し、ライセンスのアップグレードのみで機能追加できることも導入を後押ししました。「使われていないアカウントや気になる挙動を把握できるようになりました。アカウントの棚卸しとしても、よいきっかけになりました」と布施氏は言います。

Cisco Duo によって変化する業務環境に対応するための強固な認証基盤を確立したリンテック。ただし、今回の対策はゴールではなく、変化する業務環境に対応するための土台と位置付けています。「今後も働き方の多様化やクラウド活用の進展を見極めながら、安心して『どこでも働ける環境』を目指してセキュリティ対策を継続的に見直していきます」と布施氏は語りました。