Créez des applications et des agents d'IA à partir de composants sécurisés

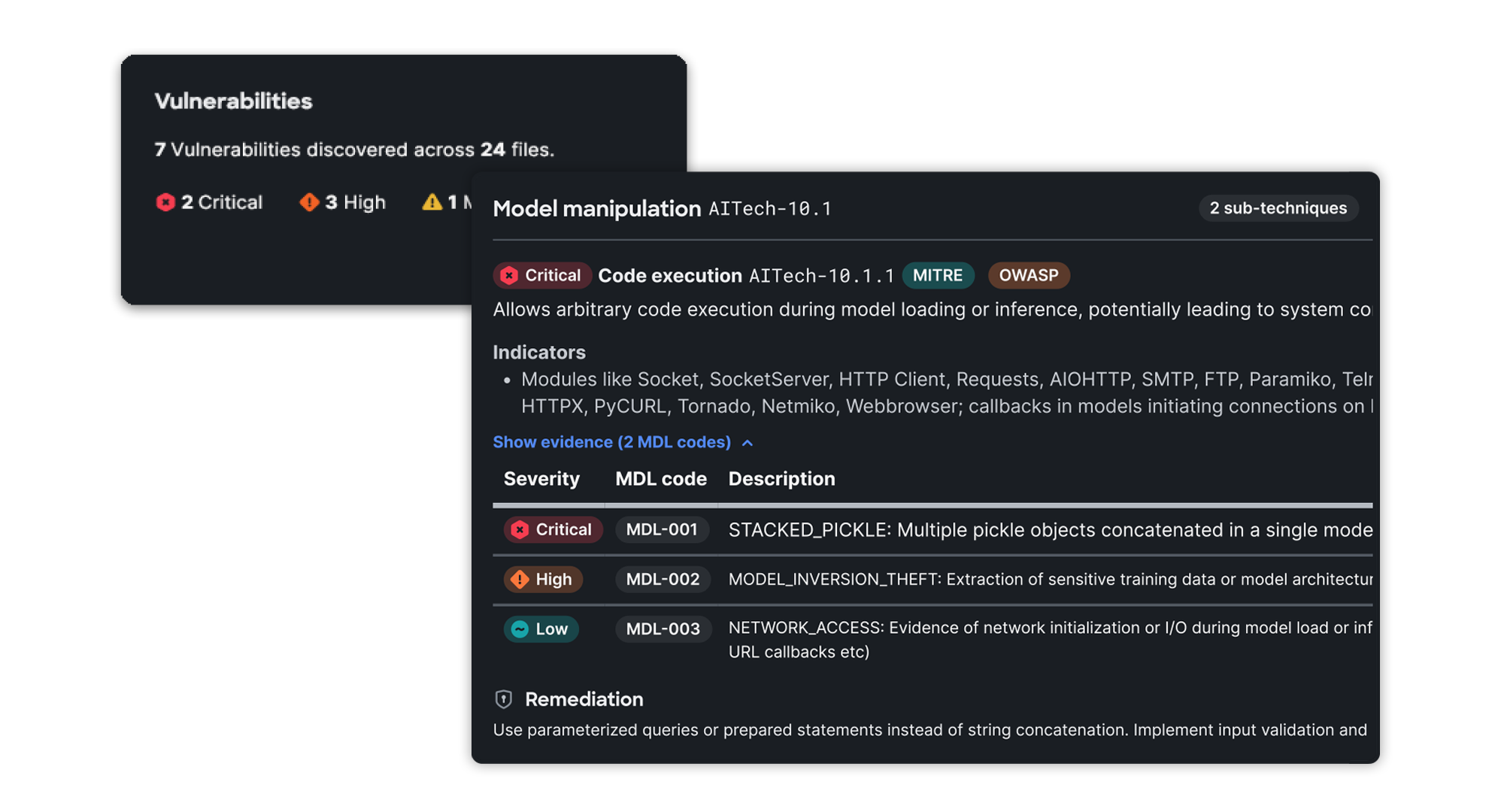

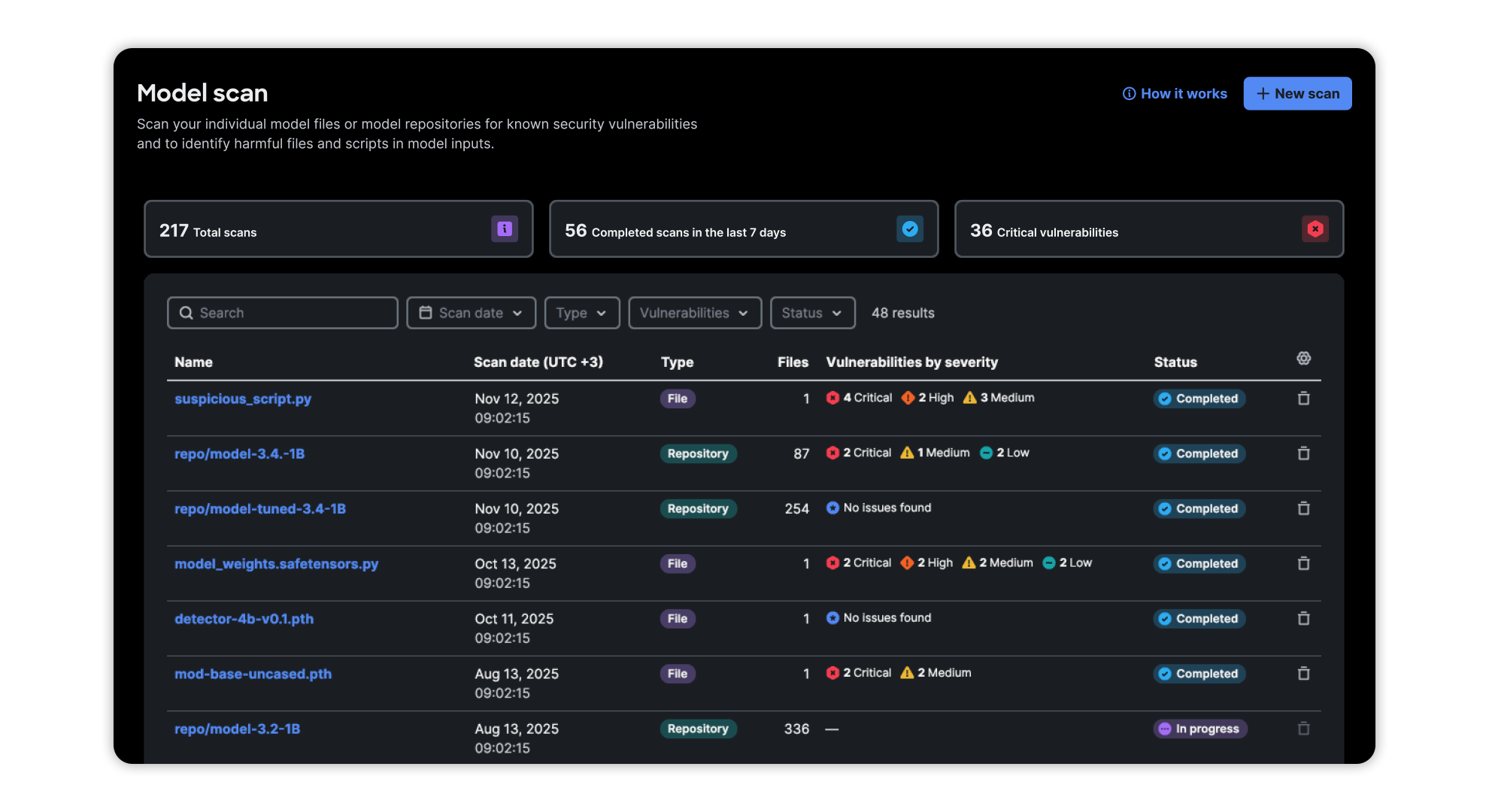

Les ressources tierces rendent le développement de l'IA plus accessible que jamais, mais elles introduisent également de nouveaux risques. AI Defense analyse automatiquement ces composants afin d'identifier les menaces potentielles et d'alerter les développeurs de manière proactive, contribuant ainsi à garantir des bases fiables pour vos applications d'IA.

Établissez des bases solides pour l'innovation en matière d'IA

Taxonomie de la sécurité de l'IA

Découvrez les menaces liées à l'IA générative : définitions, stratégie d'atténuation et classification des normes.

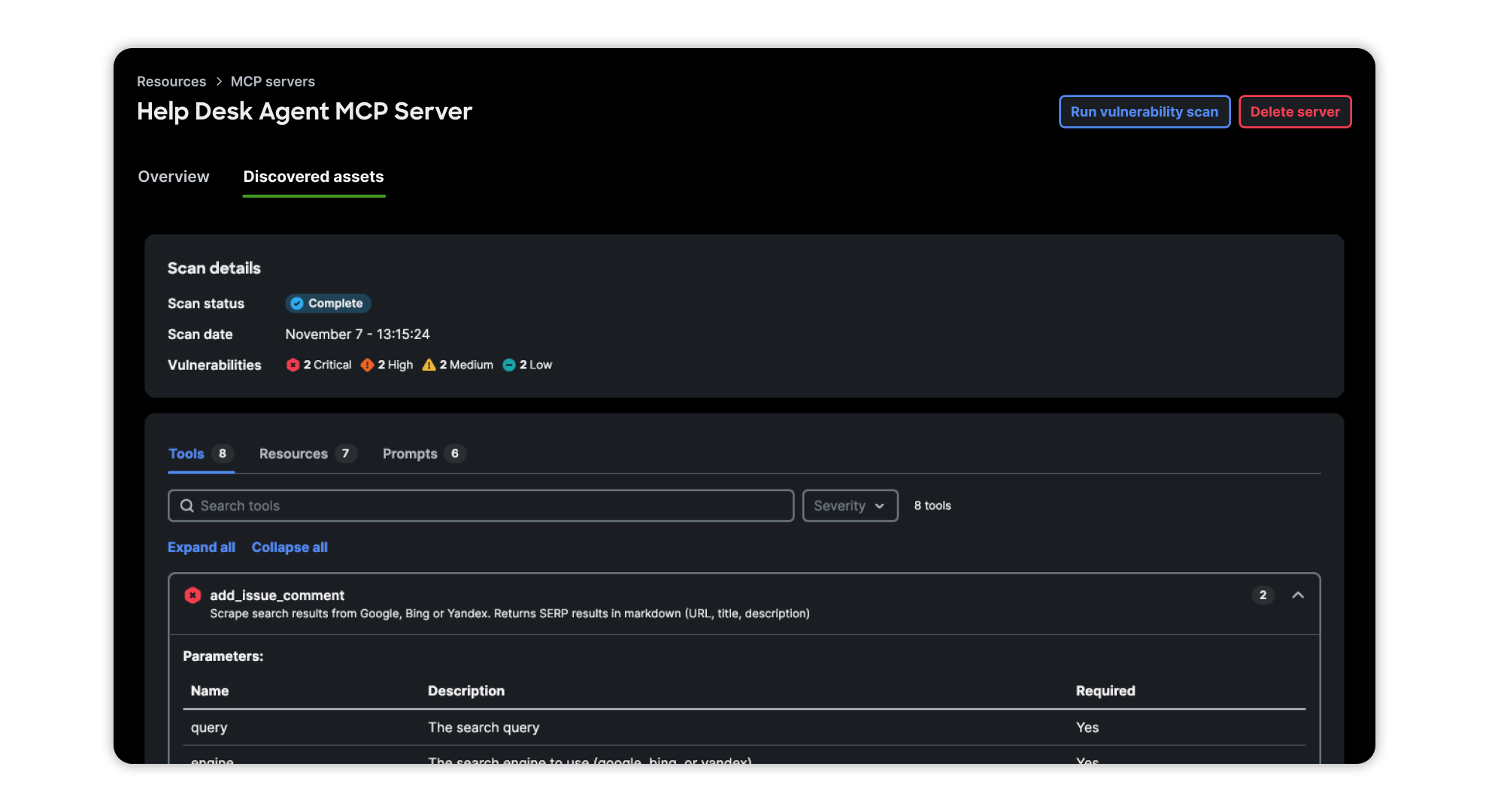

Scanner MCP open source de Cisco

Découvrez notre outil open source conçu pour identifier de manière proactive les vulnérabilités des serveurs MCP.

Sécuriser les agents et la chaîne d'approvisionnement de l'IA

Découvrez comment Cisco AI Defense sécurise les ressources d'IA et systèmes agentiques tiers.

Scanner Cisco d'agent à agent (A2A)

Découvrez comment ce cadre de sécurité open source protège les réseaux agentiques.