Relever les défis des clients grâce au pare-feu à maillage hybride

Problème : la complexité de la gestion nuit à la cohérence de la sécurité

En général, les entreprises utilisent différents pare-feu sur le périmètre du réseau, dans les environnements cloud, sur les sites distants et dans les conteneurs. Résultats : une visibilité fragmentée et des politiques incohérentes.

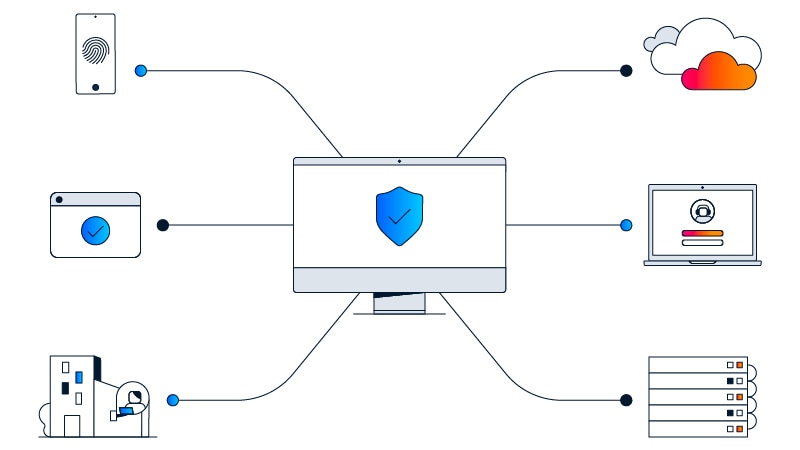

Solution : unifier la gestion

Un pare-feu à maillage hybride fournit une console d'administration unique et permet aux administrateurs d'exprimer une intention une seule fois, puis d'appliquer des politiques en ce sens automatiquement et de manière cohérente dans l'ensemble des environnements. Cette approche assure une protection homogène et évolutive, réduit la complexité opérationnelle et limite les risques de mauvaise configuration.

Problème : les déplacements latéraux non autorisés passent inaperçus

Dans un réseau interne linéaire, un hacker qui compromet un nœud peut se déplacer librement dans l'infrastructure.

Solution : segmenter le réseau

Une solution de pare-feu à maillage hybride permet aux entreprises d'aligner plus efficacement leurs stratégies de macro et de microsegmentation afin d'empêcher les déplacements non autorisés sur le réseau. Elle limite les flux nord-sud et est-ouest, et applique des politiques Zero Trust directement aux workloads, pour protéger les applications critiques et isoler les failles. Cette approche permet de contrer efficacement les ransomwares ainsi que les menaces persistantes avancées (APT), qui reposent sur les déplacements latéraux.

Problème : l'IA introduit de nouveaux vecteurs de menaces

Le développement et le déploiement de modèles et d'applications d'IA ouvrent de nouvelles voies pour les cyberattaques et les violations de la confidentialité des données au sein des entreprises. Ces attaques incluent notamment les injections d'invites, l'empoisonnement des modèles et les fuites de données.

Solution : protéger les applications d'IA

Une solution de pare-feu à maillage hybride valide en continu les modèles et les applications d'IA afin de détecter les vulnérabilités et d'atténuer les risques. Elle applique également des mécanismes de protection natifs directement sur ses points de mise en application afin de protéger les modèles et les applications contre les menaces.

Problème : il est difficile de suivre l'évolution du paysage des vulnérabilités

La liste sans cesse croissante des CVE complique leur hiérarchisation et la limitation de leur exploitation pendant le développement des correctifs.

Solution : se protéger contre les exploits

Une solution de pare-feu à maillage hybride aide les entreprises à hiérarchiser les CVE et à protéger les vulnérabilités contre les exploits afin que les équipes aient le temps de développer les correctifs nécessaires.

Problème : les pare-feu créent des goulots d'étranglement et de la latence

Les pare-feu centralisés deviennent des goulots d'étranglement et ne parviennent plus à suivre le trafic actuel, notamment celui des données liées à l'IA, au ML et à l'IoT.

Solution : mettre en application la sécurité de façon distribuée

Une mise en application distribuée signifie que la sécurité est appliquée localement, au débit de ligne, ce qui évite la latence liée aux liaisons avec l'équipement central et dissocie cette application du traitement des paquets réseau. Cette approche est essentielle pour l'edge computing et les applications en temps réel, pour lesquelles les allers-retours vers le cloud seraient trop lents.

Problème : l'absence de télémétrie de sécurité génère des zones d'ombre

La collecte et la centralisation de tous les journaux dans un système SIEM pour assurer la haute fidélité des alertes et de la détection des menaces sont inefficaces et coûteuses.

Solution : adopter une architecture distribuée et fédérée

Un pare-feu à maillage hybride s'appuie sur une intelligence distribuée pour superviser la sécurité. Chaque point de mise en application peut prétraiter les données et transmettre uniquement les alertes pertinentes, ce qui accélère la détection des menaces tout en réduisant les coûts liés à l'ingestion dans le système SIEM central.