النشر بسهولة، والتقسيم بفاعلية، وتأمين شامل

حوّل شبكتك باستخدام أمان قائم على الهوية يبسط العمليات ويقلل من تعقيد الأجهزة ويوفر حماية من نوع Zero-Trust على مستوى المؤسسات في جميع أنحاء مجمعات المباني الخاص بك.

قم بتضمين الهوية في شبكتك

يتم تقديمها كبرنامج كخدمة (SaaS) ومتكاملة مع لوحة معلومات Meraki، ويتم تطبيق الوصول القائم على الهوية بسلاسة عبر شبكة Meraki الحالية الخاصة بك.

قسّم كل شيء وأحميه

تحمي التجزئة "القائمة على الهوية" المستخدمين والأجهزة والأشياء عبر جميع البنى التحتية المدعومة، ويتم تطبيقها بشكل أصلي في كل نقطة، مما يزيل الاختناقات ويوفر حماية تكيفية Zero-Trust.

توسيع نطاق Zero-Trust من مجمعات المباني إلى السحابة

تجمع لوحة معلومات Meraki بين هوية مجمعات المباني وأمن السحابة ورؤية السياق مع Cisco Access Manager وCisco Secure Access وCisco XDR، مما يوفر حماية مستمرة ومتكيفة تتحقق دائمًا عبر شبكتك.

لمحة سريعة

نظرة عامة سريعة

احصل على نظرة عامة موجزة عن التحكم في الوصول المستند إلى الهوية باستخدام لوحة معلومات Meraki.

ورقة البيانات

التعمق أكثر

احصل على أمان لا يثق في أي شيء مستند إلى الهوية بدون الأجهزة أو التعقيد أو العبء الزائد لحلول التحكم في الوصول التقليدية.

الصفحة المقصودة للموارد

مكان واحد لجميع المستندات والموارد

يمكنك الوصول إلى الوثائق التقنية، وأدلة النشر، ومراجع واجهة برمجة التطبيقات (API)، والدروس التعليمية المصورة، والمزيد - كل ذلك في مكان واحد.

نبذة موجزة عن الحل

الحد من تأثير الاختراق باستخدام التجزئة القائمة على الهوية

تعرف على كيفية احتواء التجزئة التكيفية للثغرات الأمنية تلقائيًا ومنع الحركة الجانبية - حتى عندما يمتلك المهاجمون بيانات اعتماد صالحة.

نظام تكامل سلس

تكامل Entra ID الأصلي

التكامل بسلاسة مع Microsoft Entra ID لإدارة الهوية الموحدة. استفد من أدلة المستخدمين الحالية دون تكرار أو مزامنة.

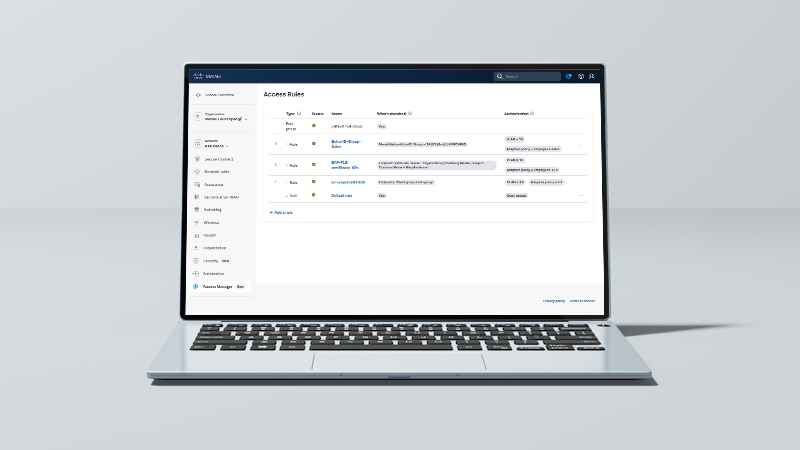

لوحة معلومات Meraki الموحّدة

يتم تقديمها كخدمة برمجية خالصة ضمن لوحة معلومات Meraki الحالية الخاصة بك. قم بإدارة الوصول إلى مجمعات المباني، وأمن السحابة، واكتشاف التهديدات من واجهة موحدة واحدة - بدون وحدات تحكم أو عمليات تسجيل دخول منفصلة.

إضافة القيمة إلى الحلول الأمنية

اتفاقية المؤسسات الأمنية من Cisco

وفورات فورية

جرِّب مرونة شراء برامج الأمان من خلال اتفاقية واحدة سهلة الإدارة.

خدمات من أجل الأمن

دَع الخبراء يؤمِّنون عملك

حقِّق فائدة أكبر من استثماراتك وفعِّل اليقظة المستمرة لحماية مؤسستك.