針對安全防火牆中遠端訪問VPN服務的密碼噴霧攻擊的建議

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

7.0 |

26-Oct-2024

|

已更新「相關行為」部分,以新增與本文檔相關的最近漏洞。 |

6.0 |

20-Sep-2024

|

已更新遠端訪問VPN的威脅檢測功能支援的版本。 |

5.0 |

06-Sep-2024

|

新增了「配置遠端訪問VPN的威脅檢測」建議。 |

4.0 |

22-Apr-2024

|

更新了「背景資訊」和「建議」部分。 |

3.0 |

15-Apr-2024

|

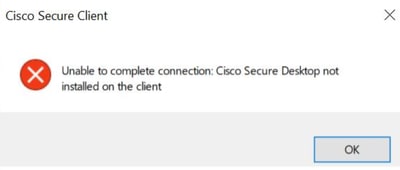

連結思科錯誤ID CSCwj45822,新增了「Hostscan Token Expiration」子節,新增了「RAVPN的其他強化實施」部分 |

2.0 |

01-Apr-2024

|

更新了文檔標題,將「IoC」部分重新命名為「觀察到的異常模式」,並在「建議」部分下新增了更多詳細資訊。 |

1.0 |

26-Mar-2024

|

初始版本 |

意見

意見