簡介

本文檔介紹在思科安全防火牆裝置管理器(FDM)上為遠端訪問VPN服務配置威脅檢測的過程。

必要條件

需求

思科建議您瞭解以下主題:

- 思科安全防火牆威脅防禦(FTD)

- 安全FDM

- FTD上的遠端存取VPN(RAVPN)

以下列出的安全FTD版本支援這些威脅檢測功能:

- 7.0版本系列 — 此特定系列中的7.0.6.3版和更新版本支援。

- 7.2版本系列 — 此特定系列中的7.2.9和更新版本支援。

- 7.4版本系列 — 此特定系列中的7.4.2.1和更新版本支援。

- 7.6版本系列- 7.6.0及任何更新版本都支援。

附註:目前這些功能在7.1版或7.3版系列中不受支援。

採用元件

本檔案所述資訊是根據Cisco Secure FTD虛擬版本7.4.2.1。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

針對遠端訪問VPN服務的威脅檢測功能通過自動阻止超過已配置閾值的主機(IP地址)來幫助防止來自IPv4地址的拒絕服務(DoS)攻擊,以防止進一步的嘗試,直到您手動刪除IP地址的迴避。有單獨的服務可用於下一型別的攻擊:

- 身份驗證嘗試重複失敗:對遠端訪問VPN服務的身份驗證嘗試重複失敗(暴力使用者名稱/密碼掃描攻擊)。

- 客戶端發起攻擊:攻擊者從單個主機多次啟動但未完成遠端訪問VPN頭端的連線嘗試。

- 嘗試連線無效的遠端訪問VPN服務:當攻擊者嘗試連線到僅用於裝置內部運行的特定內建隧道組時。合法終端不會嘗試連線到這些隧道組。

這些攻擊,即使嘗試獲取訪問失敗,也會消耗計算資源,並阻止有效使用者連線到遠端訪問VPN服務。啟用這些服務時,防火牆會自動避開超過配置閾值的主機(IP地址)。這可以防止進一步的嘗試,直到您手動移除IP位址的SHUN。

附註:預設情況下,遠端訪問VPN的所有威脅檢測服務都處於禁用狀態。

設定

附註:目前僅透過FlexConfig支援安全FTD上這些功能的設定。

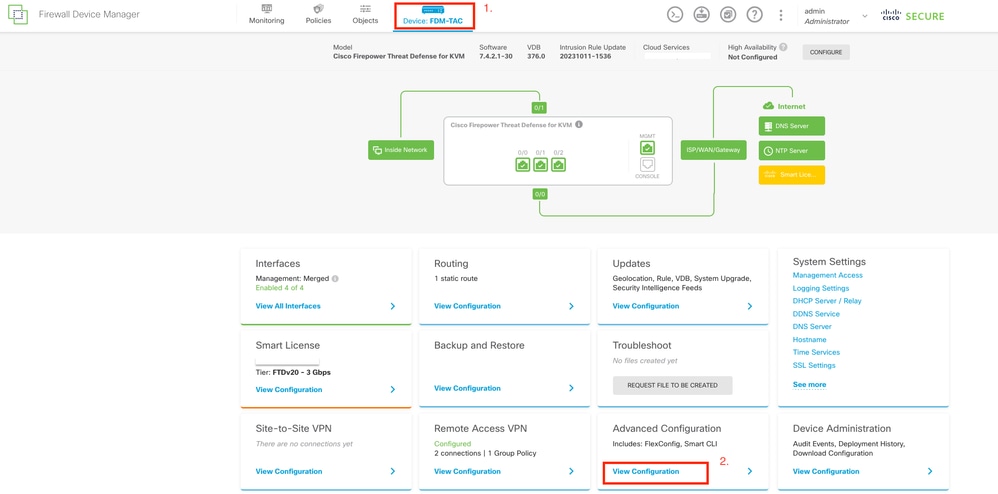

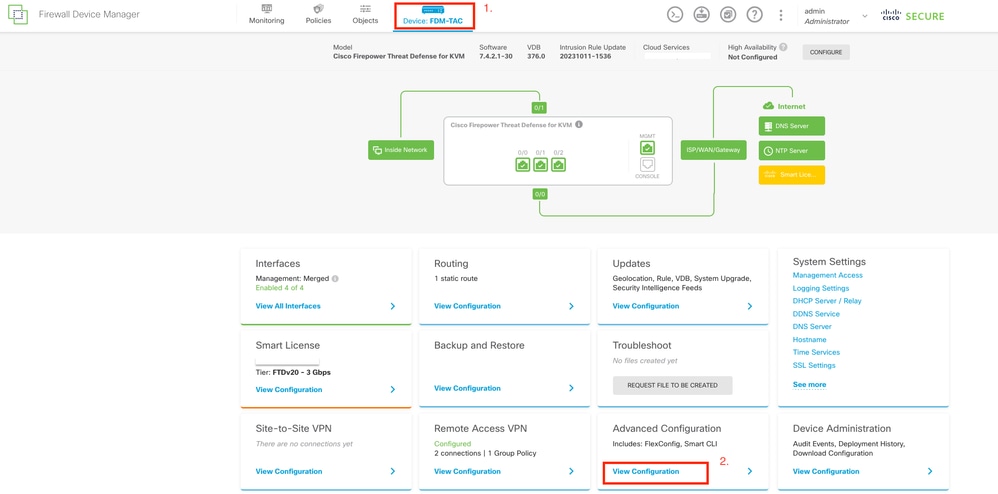

1.登入到Secure FDM。

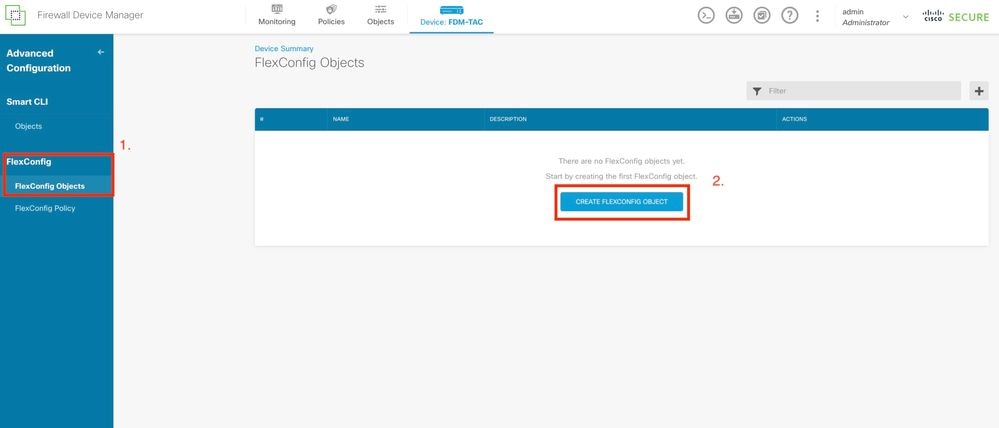

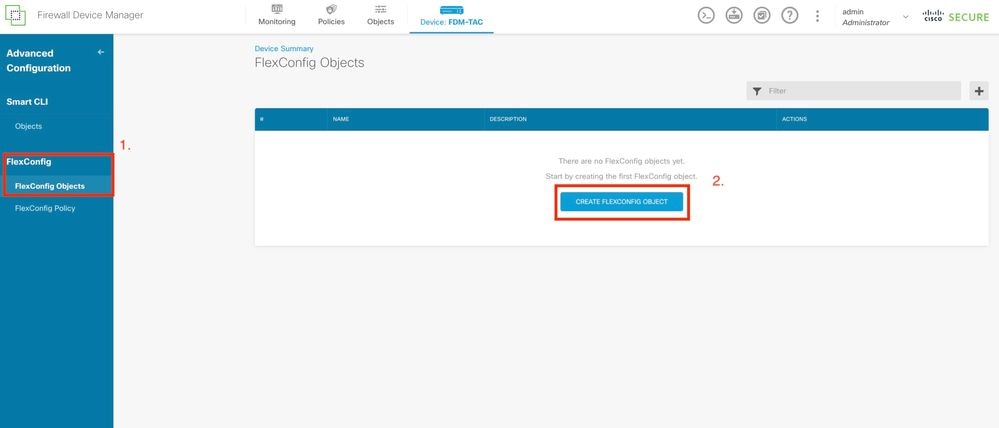

2.要配置FlexConfig對象,請導航到Device > Advanced Configuration > FlexConfig > FlexConfig Objects,然後按一下Create FlexConfig object。

從FDM首頁編輯「高級配置」。

從FDM首頁編輯「高級配置」。

建立FlexConfig對象。

建立FlexConfig對象。

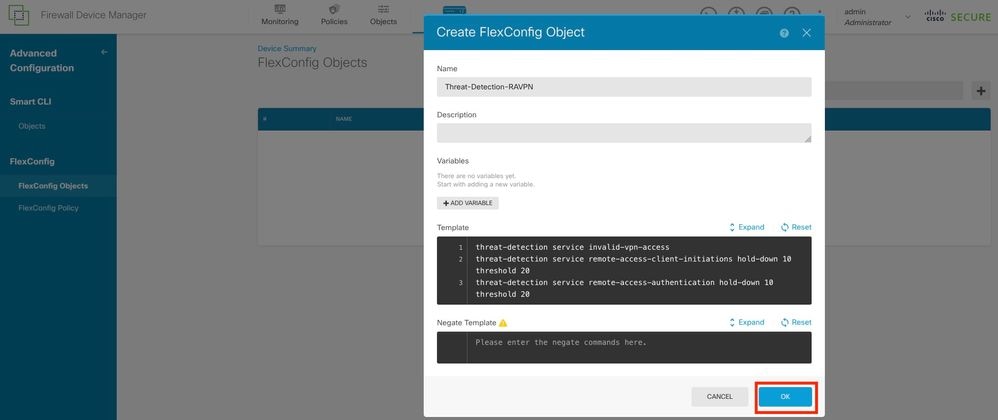

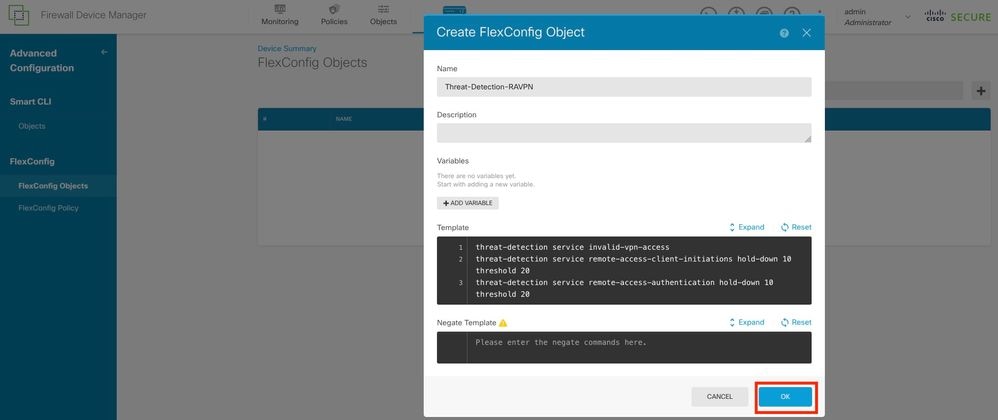

3.開啟FlexConfig對象視窗後,新增所需的配置以啟用遠端接入VPN的威脅檢測功能:

功能1.嘗試連線到僅內部(無效)VPN服務的威脅檢測

若要啟用此服務,請在FlexConfig對象文本框中新增threat-detection service invalid-vpn-access命令。

功能2.遠端訪問VPN客戶端發起攻擊的威脅檢測

若要啟用此服務,請在FlexConfig對象文本框中新增threat-detection service remote-access-client-initiations hold-down <minutes> threshold <count>命令,其中:

- 按住<minutes>定義上次啟動嘗試後的時間段,在該時間段內將計數連續的連線嘗試。如果在此時間段內連續連線嘗試次數達到配置的閾值,則會避開攻擊者的IPv4地址。您可以將此時間設定為1到1440分鐘。

- threshold <count>是在抑制期內觸發shun所需的連線嘗試次數。您可以將該閾值設定為5到100之間。

例如,如果抑制期為10分鐘,閾值為20,如果10分鐘內有20次連續連線嘗試,則會自動迴避IPv4地址。

附註:設定抑制和閾值時,請考慮使用NAT。如果使用PAT(允許來自同一IP地址的許多請求),請考慮使用更高的值。這可確保有效使用者有足夠的時間進行連線。例如,在酒店中,許多使用者可以在短時間內嘗試連線。

功能3.遠端訪問VPN身份驗證失敗的威脅檢測

若要啟用此服務,請在FlexConfig對象文本框中新增threat-detection service remote-access-authentication hold-down<minutes> threshold <count>命令,其中:

- 按住<minutes>定義上次失敗嘗試後的時間段,在該時間段內將計算連續失敗的次數。如果連續身份驗證失敗數在此期間內達到配置的閾值,則會避開攻擊者的IPv4地址。您可以將此時間設定為1到1440分鐘。

- threshold <count>是在抑制期內觸發shun所需的身份驗證失敗嘗試次數。您可以將該閾值設定為1到100之間。

例如,如果抑制期為10分鐘,閾值為20,如果10分鐘內出現20次連續身份驗證失敗,則會自動迴避IPv4地址。

附註:設定抑制和閾值時,請考慮使用NAT。如果使用PAT(允許來自同一IP地址的許多請求),請考慮使用更高的值。這可確保有效使用者有足夠的時間進行連線。例如,在酒店中,許多使用者可以在短時間內嘗試連線。

此示例配置為遠端訪問VPN啟用三種可用的威脅檢測服務,抑制時間為10分鐘,客戶端啟動和身份驗證嘗試失敗的閾值為20。根據您的環境要求配置抑制和閾值。

此示例使用單個FlexConfig對象來啟用三個可用功能。

threat-detection service invalid-vpn-access

threat-detection service remote-access-client-initiations hold-down 10 threshold 20

threat-detection service remote-access-authentication hold-down 10 threshold 20

定義FlexConfig對象標準。

定義FlexConfig對象標準。

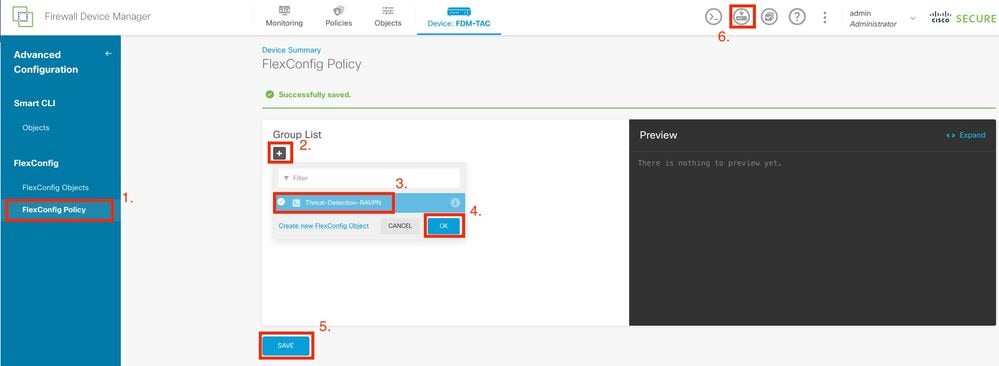

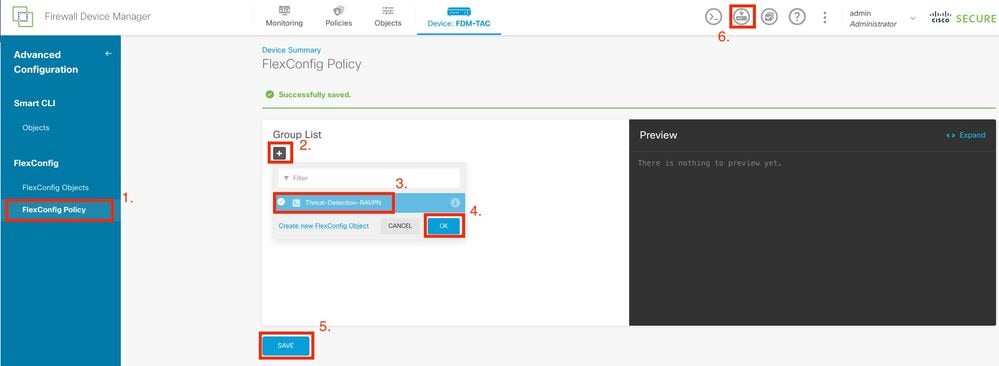

4.建立FlexConfig對象後,導航到FlexConfig > FlexConfig Policy,然後找到「組清單」下的加號。選擇為RAVPN威脅檢測建立的FlexConfig對象,然後按一下OK將該對象新增到組清單。這將填充命令的CLI預覽,檢視此預覽以確保準確性。選擇SAVE並將變更部署到FTD。

編輯FlexConfig策略並分配FlexConfig對象。

編輯FlexConfig策略並分配FlexConfig對象。

驗證

若要顯示威脅檢測RAVPN服務的統計資訊,請登入到FTD的CLI並運行show threat-detection service [service] [entries|details]命令。其中服務可以是remote-access-authentication、remote-access-client-initiations或invalid-vpn-access。

您可以通過新增以下引數進一步限制檢視:

- 條目 — 僅顯示威脅檢測服務正在跟蹤的條目。例如,身份驗證嘗試失敗的IP地址。

- details — 顯示服務詳細資訊和服務條目。

運行show threat-detection service命令以顯示所有已啟用威脅檢測服務的統計資訊。

FDM-TAC# show threat-detection service

Service: invalid-vpn-access State : Enabled Hold-down : 1 minutes

Threshold : 1

Stats:

failed : 0

blocking : 0

recording : 0

unsupported : 0

disabled : 0

Total entries: 0

Service: remote-access-authentication State : Enabled Hold-down : 10 minutes

Threshold : 20

Stats:

failed : 0

blocking : 1

recording : 4

unsupported : 0

disabled : 0

Total entries: 2

Name: remote-access-client-initiations State : Enabled

Hold-down : 10 minutes

Threshold : 20

Stats:

failed : 0

blocking : 0

recording : 0

unsupported : 0

disabled : 0

Total entries: 0

若要檢視針對遠端訪問身份驗證服務跟蹤的潛在攻擊者的更多詳細資訊,請運行show threat-detection service <service> entries命令。

FDM-TAC# show threat-detection service remote-access-authentication entries

Service: remote-access-authentication

Total entries: 2

Idx Source Interface Count Age Hold-down

--- ------------------- -------------------- -------------- ---------- ---------

1 192.168.100.101/ 32 outside 1 721 0

2 192.168.100.102/ 32 outside 2 486 114

Total number of IPv4 entries: 2

NOTE: Age is in seconds since last reported. Hold-down is in seconds remaining.

要檢視特定威脅檢測遠端訪問VPN服務的一般統計資訊和詳細資訊,請運行show threat-detection service <service> details命令。

FDM-TAC# show threat-detection service remote-access-authentication details

Service: remote-access-authentication

State : Enabled

Hold-down : 10 minutes

Threshold : 20

Stats:

failed : 0

blocking : 1

recording : 4

unsupported : 0

disabled : 0

Total entries: 2

Idx Source Interface Count Age Hold-down

--- ------------------- -------------------- -------------- ---------- ---------

1 192.168.100.101/ 32 outside 1 721 0

2 192.168.100.102/ 32 outside 2 486 114

Total number of IPv4 entries: 2

NOTE: Age is in seconds since last reported. Hold-down is in seconds remaining.

附註:這些條目僅顯示威脅檢測服務正在跟蹤的IP地址。如果IP地址滿足要迴避的條件,則阻止計數增加,並且IP地址不再顯示為條目。

此外,您可以監控VPN服務應用的分流器,並使用以下命令刪除單個IP地址或所有IP地址的分流器:

- show shun [ip_address] — 顯示被迴避的主機,包括那些通過VPN服務的威脅檢測自動迴避的主機,或使用shun命令手動迴避的主機。或者,您可以將檢視限製為指定的IP地址。

- no shun ip_address [interface if_name] — 刪除應用於指定IP地址的shun。如果在多個介面上迴避IP地址,並且未提及任何特定介面,則該命令僅從一個介面刪除迴避。此介面的選擇取決於對迴避IP地址的路由查詢。為了從其他介面刪除shun,必須明確指定介面。"

- clear shun — 從所有IP地址和所有介面刪除shun。

附註:針對VPN服務的威脅檢測規避的IP地址不會顯示在show threat-detection shun命令中,該命令僅適用於掃描威脅檢測。

要讀取與遠端訪問VPN的威脅檢測服務相關的每個命令輸出和可用系統日誌消息的所有詳細資訊,請參閱命令參考文檔。

相關資訊

意見

意見