在具有Okta IDP的CCX和高級聯絡中心解決方案上配置SSO

簡介

本檔案介紹各種思科高級版客服中心解決方案的單點登入(SSO)配置和OKTA。

必要條件

需求

思科建議您瞭解以下主題:

- Cisco Unified Contact Center Express、Cisco Unified Contact Center Enterprise(UCCE)或Packaged Contact Center Enterprise(PCCE)

- 安全斷言標籤語言

- OKTA

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- 整合客服中心express版(UCCX)15.0

- OKTA

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

IDS/思科端上的組態

1.在CLI上運行utils ids set_property IS_IdP_OKTA true命令,然後重新啟動身份服務(IDS)服務。

2.如果高可用性(HA),則在兩個節點上運行此命令並重新啟動IDS服務。

3.登入PUB節點上的UCCX Cisco IDS管理介面https://<UCCX伺服器地址>:8553/idsadmin。

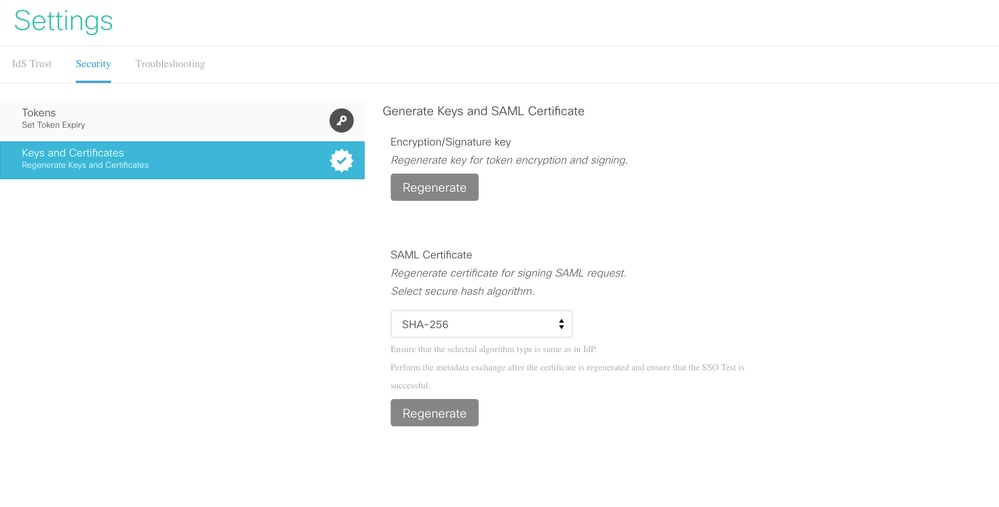

4.定位至「設定」>「安全性」>「金鑰和證書」。

5.重新生成安全斷言標籤語言(SAML)證書。

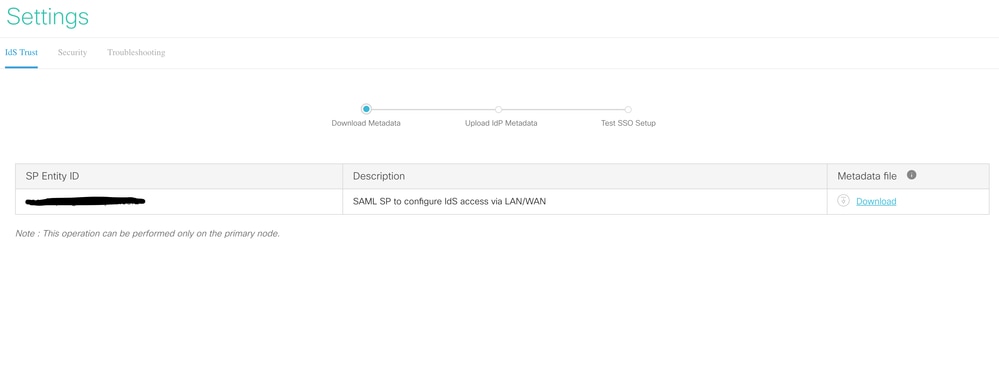

6.從IDS Trust頁籤,下載SAML SP後設資料XML。

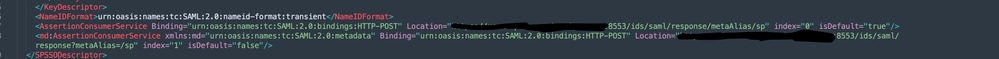

7.打開服務提供商(SP)後設資料XML,並記下「AssertionConsumerService」標籤中發佈者和訂戶ID的「Location」屬性值。SAML後設資料中的AssertionConsumerServiceURL現在將metaAlias作為SAML響應URL的一部分,而不是PUB的查詢引數。

8.對於訂戶,它會顯示查詢引數,可以忽略。

OKTA IDP端上的配置

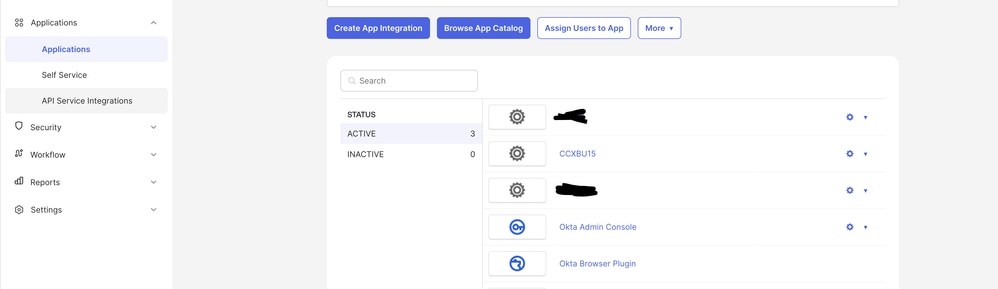

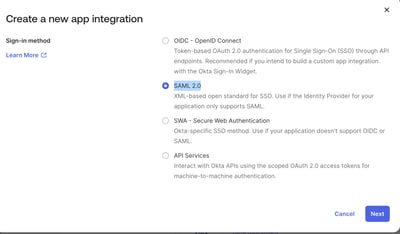

1.在Applications下,按一下Create App Integration。

2.選擇SAML2.0選項。

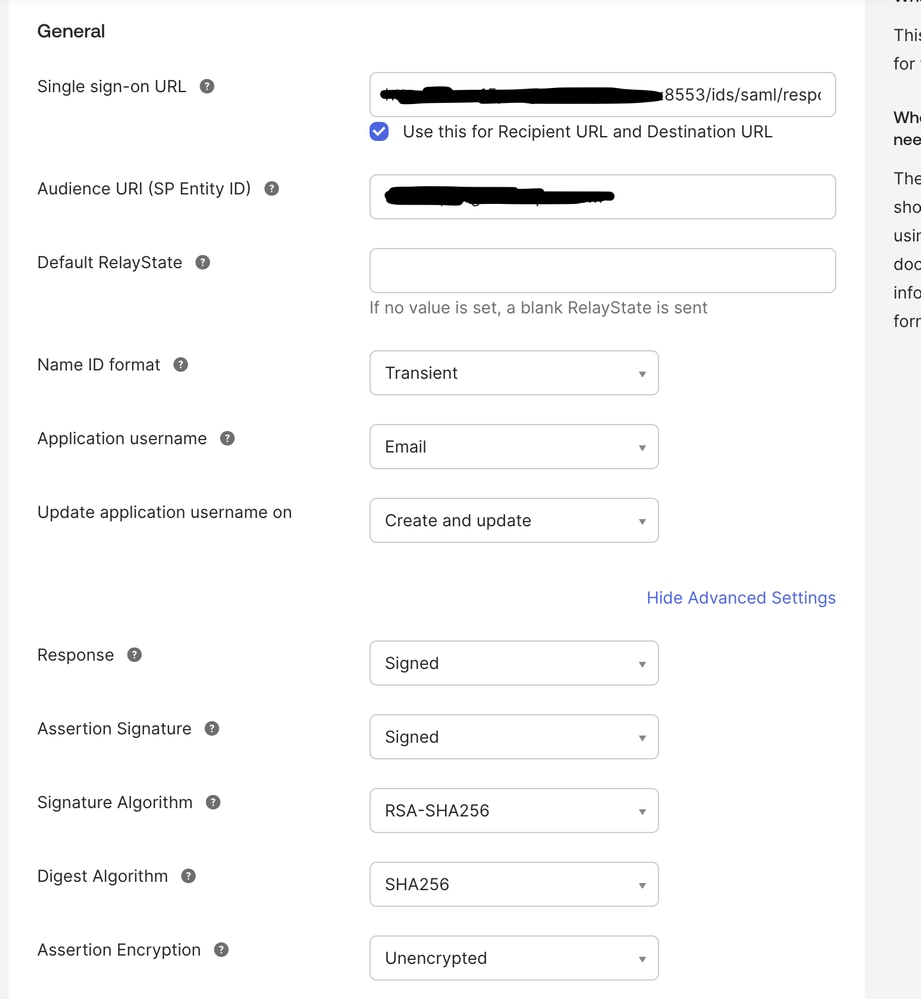

3.在SAML設定SSO URL上,提供在步驟7中複製的PUB的SSO URL。在本文檔的「IDS/Cisco Side上的配置」下。在Audience Uniform resource Identifier(URI)(SP Entity ID)中,將SP實體貼上到Identity Service管理設定的IDS trust頁籤下。

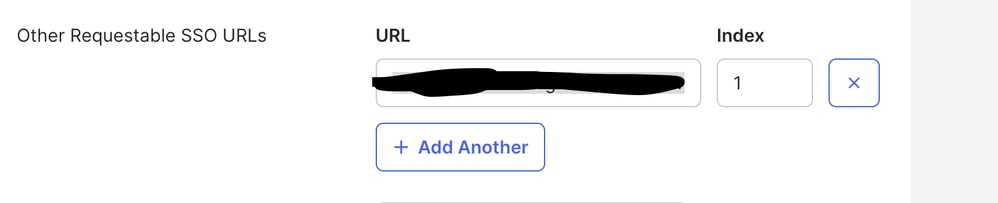

4.在「其他可請求SSO URL」下,以給定格式輸入SUB https://<SUBFQDN>:8553/ids/saml/response/metaAlias/sp的URL,索引值為1。

5.按一下下一步和完成以完成應用程式配置。

6.使用URL從「登入」頁籤複製後設資料並將其另存為xml。

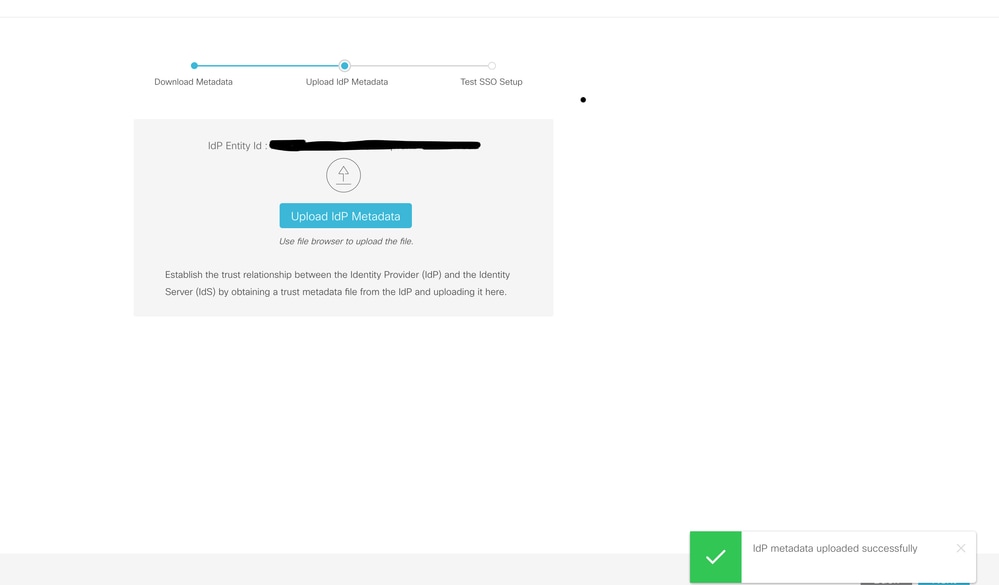

7.上傳步驟6中的後設資料。在CCX端的身份服務管理網頁上。

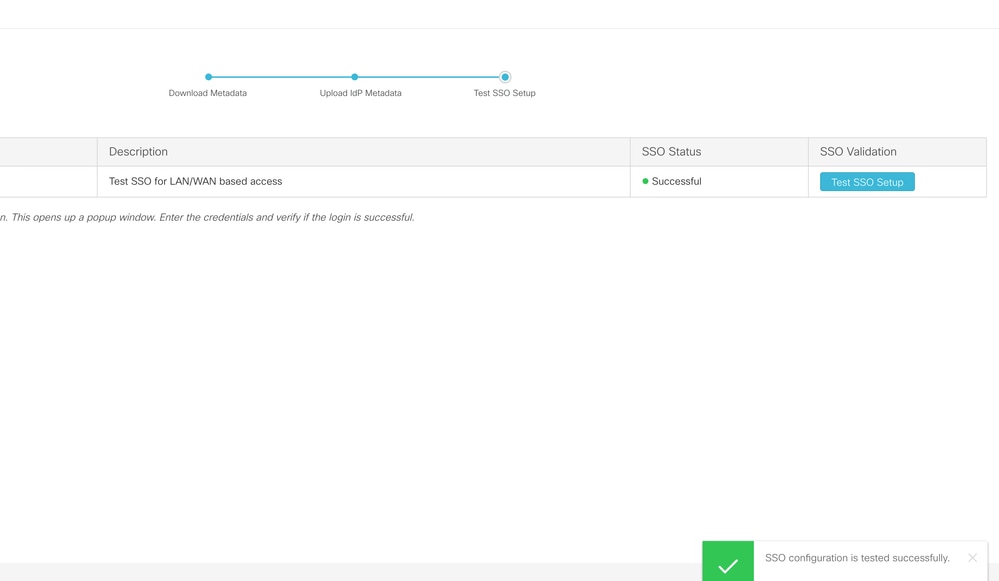

8.運行TEST SSO安裝程式,並且必須成功。

9.使用管理員使用者登入到CCX上的管理網頁,然後導航到System > Single Sign On。

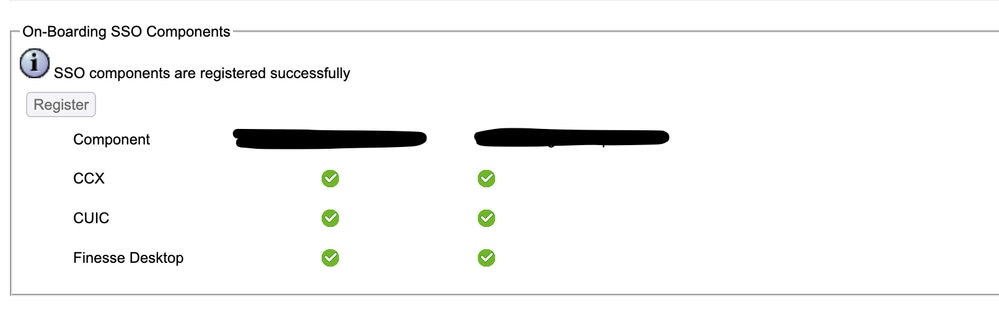

10.按一下Register按鈕將元件裝入。

11.向Cisco Unified CCX管理員分配報告功能(在「管理員功能」檢視中分配),然後執行CLI命令utils cuic user make-admin CCX\<Admin User Id>以提供Cisco Unified Intelligence Center中的管理員許可權。使用具有管理員許可權的已配置使用者執行SSO測試操作。

12.運行SSO測試操作。

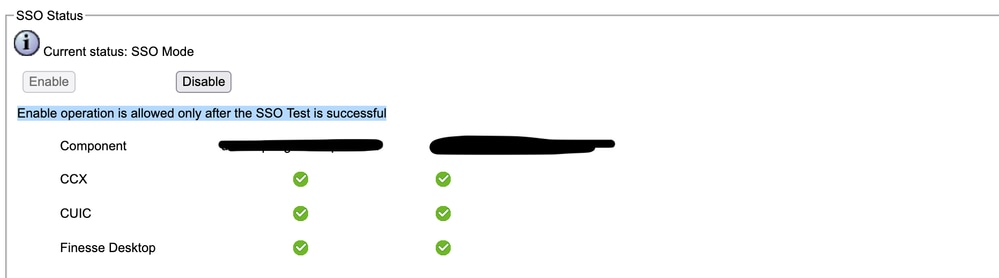

13.在SSO測試成功後,允許啟用操作。

驗證

通過CCX、Cisco Unified Intelligence Center(CUIC)和Finesse上的代理和管理員檢查登入操作。他們必須成功。

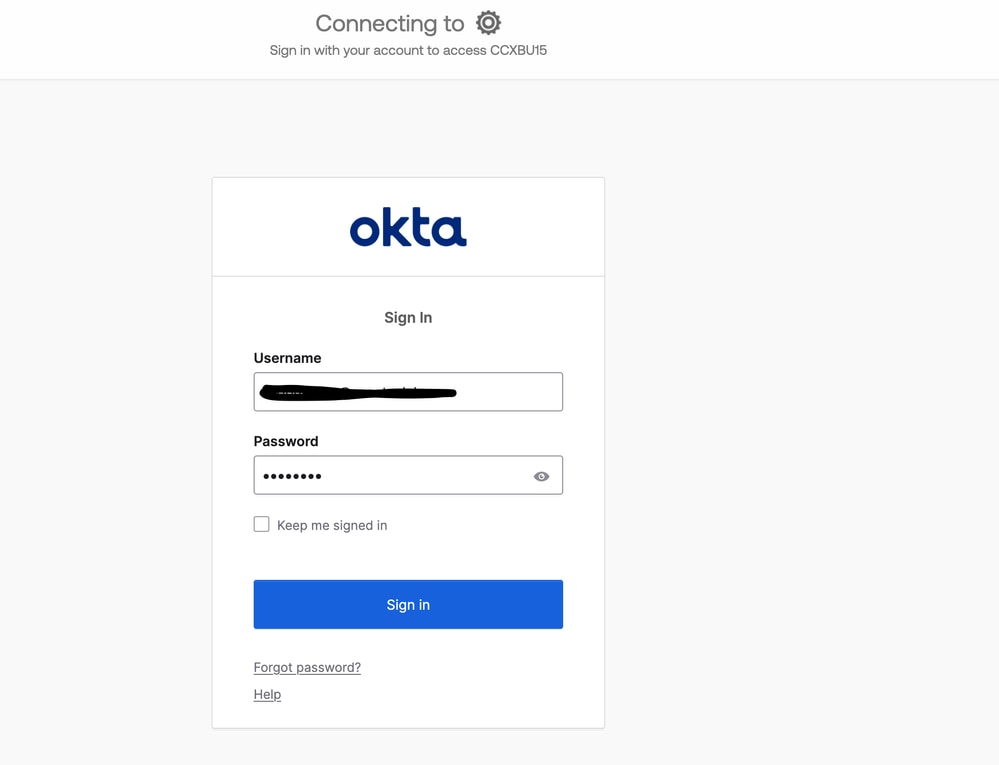

在finesse上登入代理時,它會重定向到OKTA頁。

輸入憑證後,在finesse登入頁面上只要求分機。

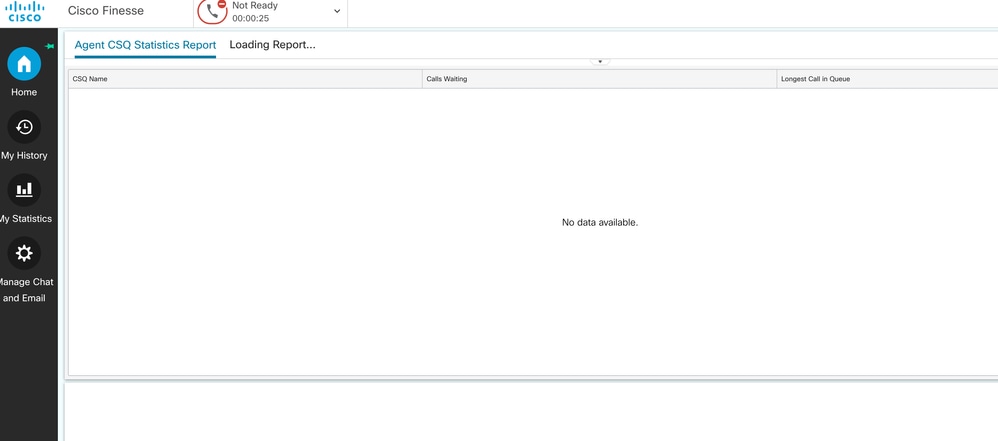

輸入此命令後,登入必須成功,並且所有即時報告必須正常載入。

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

27-Apr-2026

|

初始版本 |

意見

意見