要启用对 Cisco Secure Workload UI 的完全可验证的 HTTPS 访问,可将 UI 域名专用的 SSL 证书和与 SSL 证书公钥匹配的 RSA 私钥上传到集群。

SSL 证书有两种获取方式,取决于用于引用 Cisco Secure Workload UI 虚拟 IP (VIP) 地址的完全合格域名 (FQDN) 的格式。如果 Cisco Secure Workload FQDN 基于企业域名(例如 tetration.cisco.com),则拥有该基本域的企业证书颁发机构 (CA) 会向您颁发一个 SSL 证书。否则,您可以使用信誉良好的 SSL 证书供应商为您的 FQDN 颁发 SSL 证书。

Note

|

值得注意的是,虽然 Cisco Secure Workload UI 支持服务器名称指示 (SNI),但证书中指定的主题替代名称 (SAN) 将无法匹配。例如,如果证书的通用名 (CN) 是 tetration.cisco.com,而证书中包含一个 tetration1.cisco.com 的 SAN,那么使用不兼容的浏览器向以

tetration1.cisco.com 为主机名的集群发送的 HTTPS 请求将无法通过该证书获得服务。以 CN 以外的主机名向集群发送的 HTTPS 请求,将使用集群上安装的默认自签名证书。这些请求会导致浏览器警告。

|

站点管理员和客户支持用户可以使用 SSL 证书。在导航窗格中,点击。

用于主要升级版本和补丁的维护 UI 或设置已迁移到 HTTPS URL 架构。升级到 Cisco Secure Workload 版本后,管理员需要上传维护 UI的单独证书。

要导入证书和密钥,请点击导入新证书和密钥 (Import New Certificate and Key) 按钮。

如需生成签名请求,请点击生成新证书签名请求按钮。

Note

|

SSL 认证和私钥的首次导入应通过与集群的可信网络连接进行,这样私钥就不会被可访问传输层的恶意方截获。

|

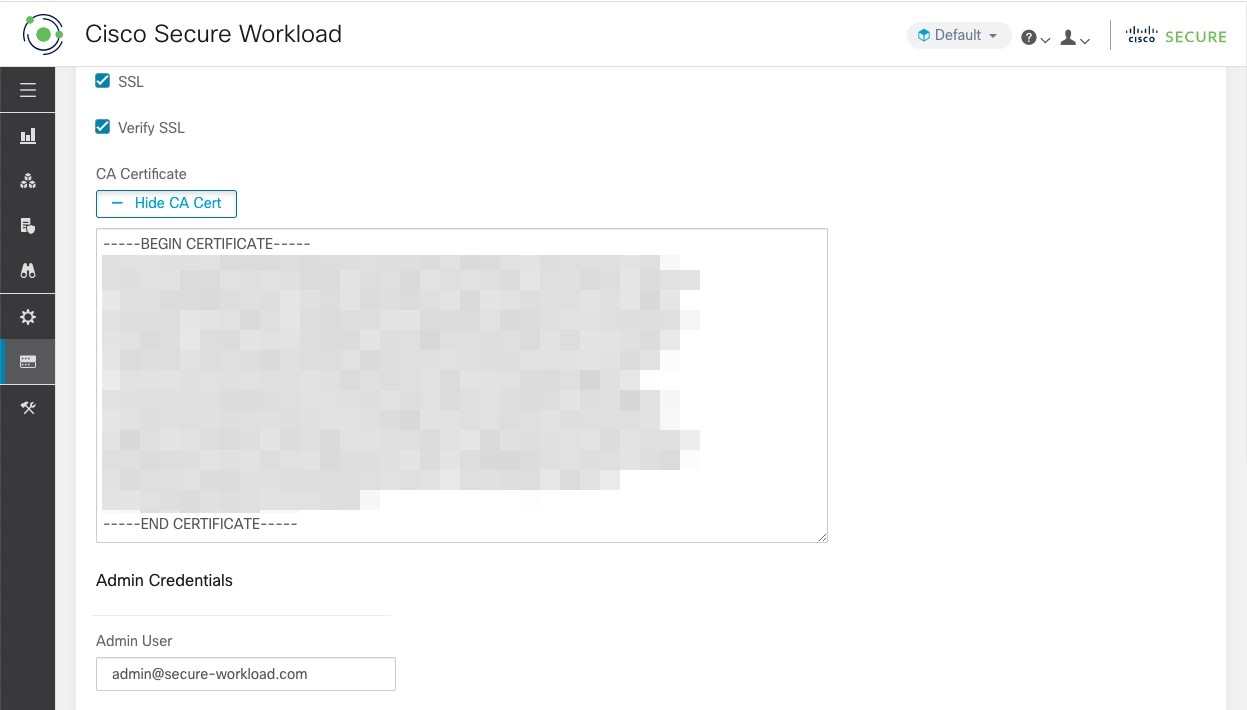

输入 SSL 证书和密钥的以下信息:

NAME 可以是证书密钥对的任何名称。此名称有助于您查看安装的 SSL 证书。

X509 证书 (X509 Certificate) 字段接受隐私增强邮件 (PEM) 格式的 SSL 证书字符串。如果您的 SSL 证书需要中间 CA 捆绑包,请在证书之后连接 CA 捆绑包,以便让 Cisco Secure Workload FQDN 的 SSL 证书位于证书文件的开头。

其格式如下:

-----BEGIN CERTIFICATE-----

< Certificate for Cisco Secure Workload FQDN >

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

< Intermediary CA 1 content >

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

< Intermediary CA 2 content >

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

< Root CA content >

-----END CERTIFICATE-----

RSA 私钥 (RSA Private Key) 字段应该是在前一个证书中签名的公钥的 RSA 私钥。其格式如下:

-----BEGIN RSA PRIVATE KEY-----

< private key data >

-----END RSA PRIVATE KEY-----

Note

|

RSA 私钥必须未加密。如果 RSA 私钥已加密,则会导致“500 内部服务器错误”。

|

导入后将执行验证步骤,以确保证书中签名的公钥和私钥确实是 RSA 密钥对。如果验证成功,我们将显示证书捆绑包的 SHA-1 摘要(SHA-1 签名和创建时间)。

重新加载浏览器,以查看与 Cisco Secure Workload UI 的 SSL 连接现在正在使用新导入的 SSL 证书。

反馈

反馈