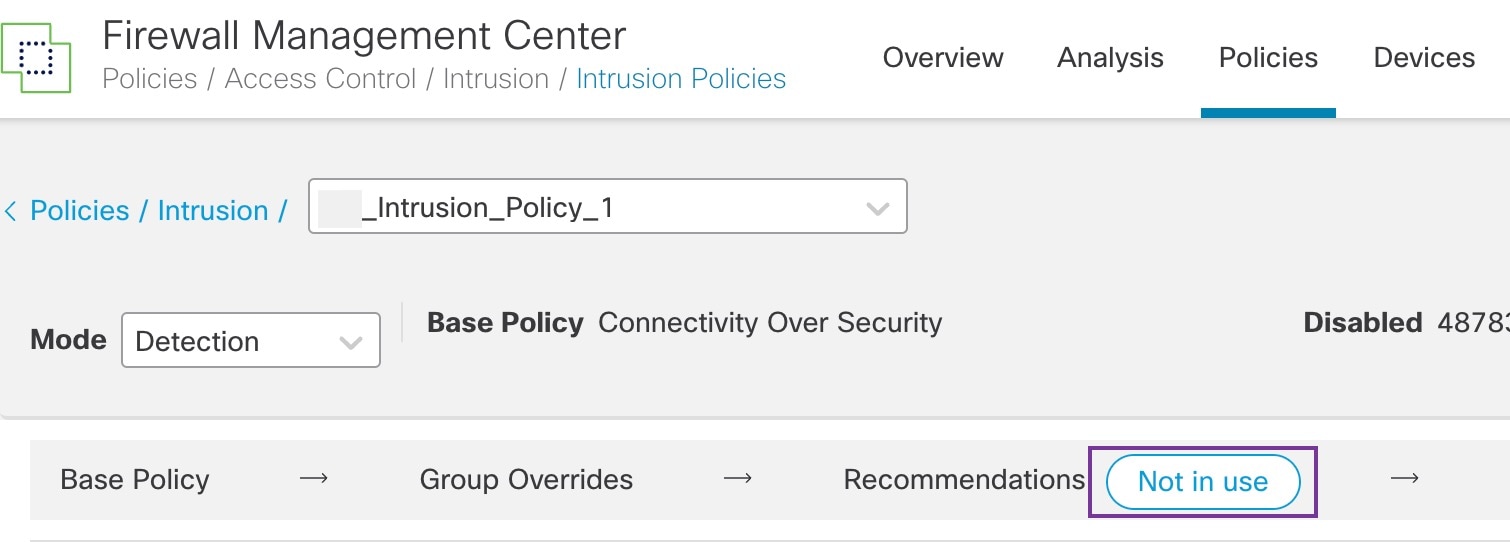

Snort 3 规则建议

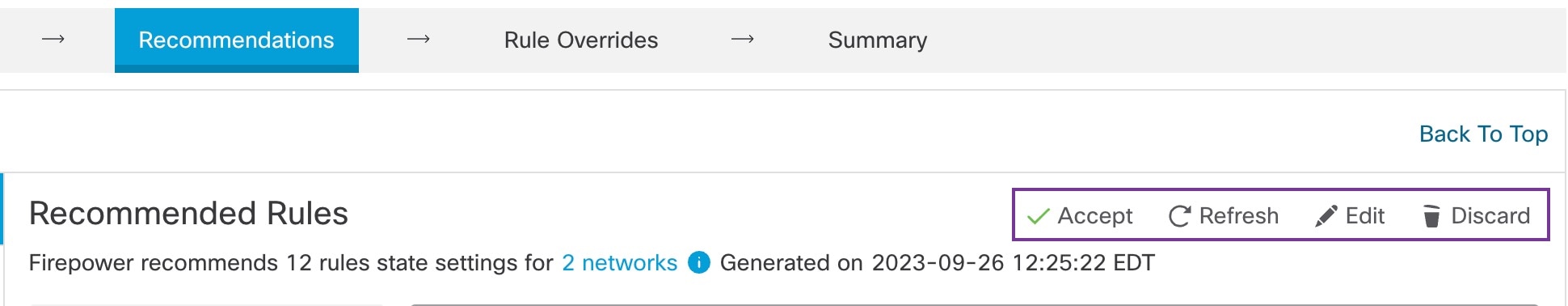

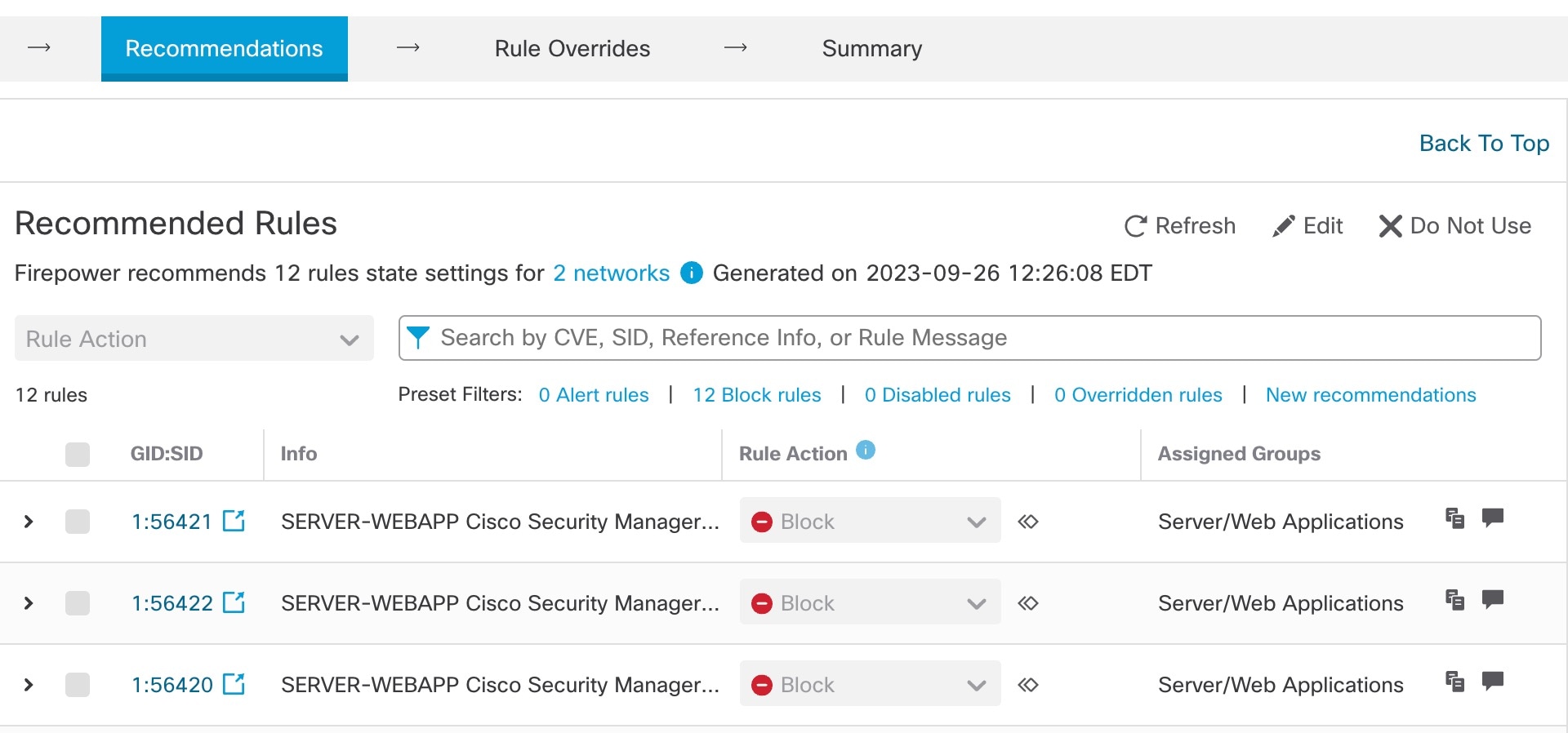

规则建议使用特定于主机环境的规则自动调整入侵策略。您可以通过禁用网络中不存在的漏洞的规则来启用其他规则或调整当前规则集。有关详细信息,请参阅安全防火墙 建议规则的概述。

该计划如何实施?

管理中心通过被动发现构建网络上的主机数据库,其中包含 IP 地址、主机名、操作系统、服务、用户和客户端应用等详细信息。根据此信息,系统会将漏洞映射到每个已发现的主机。建议功能使用此主机数据库来确定适用于您的环境的规则。

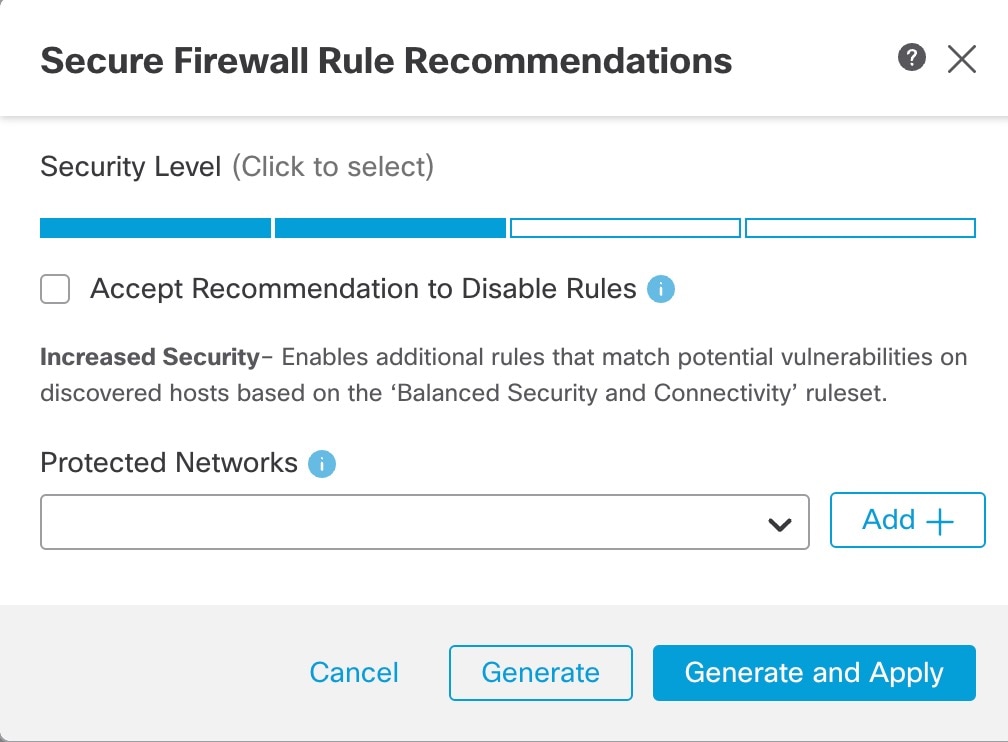

在 Snort 3 中,有四个安全级别,每个安全级别对应一个特定的 Talos 策略。它们是:

- 1 级 - 连接优先于安全

- 2 级 - 平衡安全性和连接性

- 3 级 - 安全优先于连接

- 4 级 - 最大检测

选中 接受建议以禁用规则 复选框,为网络中的主机上未找到的漏洞禁用规则。仅当由于大量警报而必须调整规则集或提高检查性能时,才选中此选项。

反馈

反馈